Keamanan dan Kejahatan Komputer 18092020 10 55 Keamanan

- Slides: 31

Keamanan dan Kejahatan Komputer 18/09/2020 10: 55

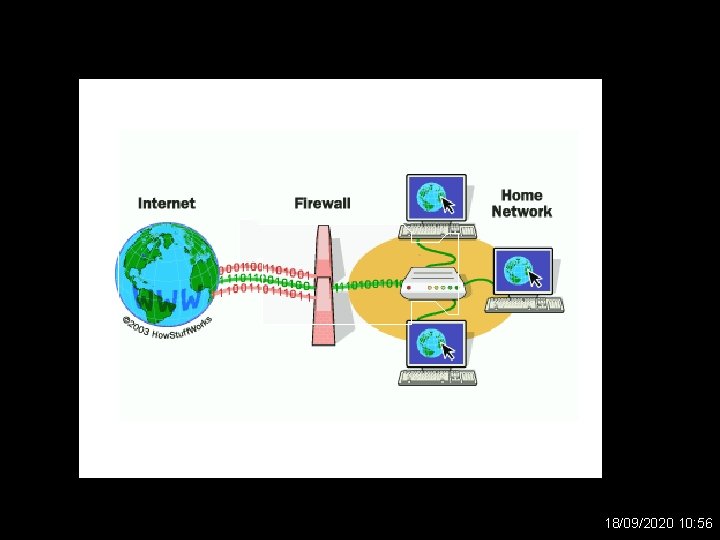

Keamanan Komputer (Computer Security) Keamanan Komputer – tindakan pencegahan yang diambil untuk menjaga komputer dan informasi yang ada di dalamnya tetap aman dari pengaksesan yang tidak berhak Enkripsi proses penyandian pesan sebelum memasuki jaringan atau gelombang udara, kemudian membuka kembali pada ujung penerimaan Keamanan Internet hardware dan software yang dirancang untuk menjaga agar user yang tidak berhak tidak dapat masuk ke sistem jaringan 18/09/2020 10: 55

Keamanan Komputer • Pengamanan apa yang disarankan Ø Rencana pengamanan untuk mencegah pembobolan Ø Membuat backup! Ø Hanya ijinkan akses untuk orang / pegawai tertentu Ø Mengubah password secara teratur Ø Menjaga informasi yang tersimpan dengan aman Ø Menggunakan software antivirus Ø Menggunakan biometrik untuk mengakses sumberdaya komputasi Ø Merekrut tenaga kerja / pegawai yang dapat dipercaya 18/09/2020 10: 55

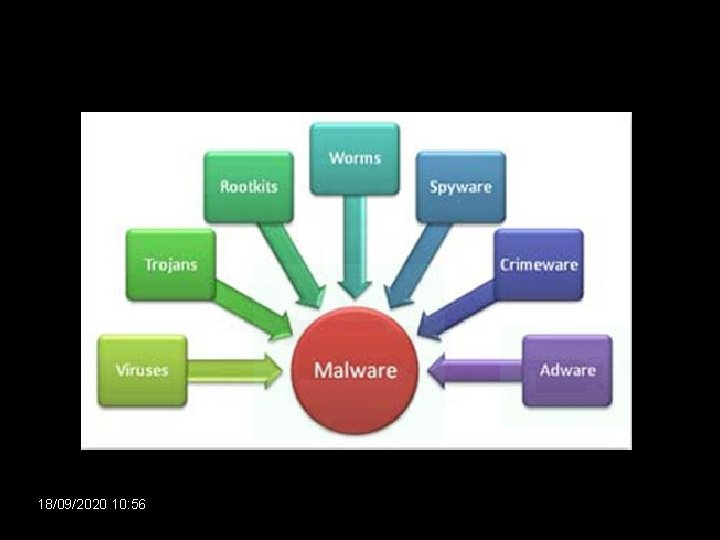

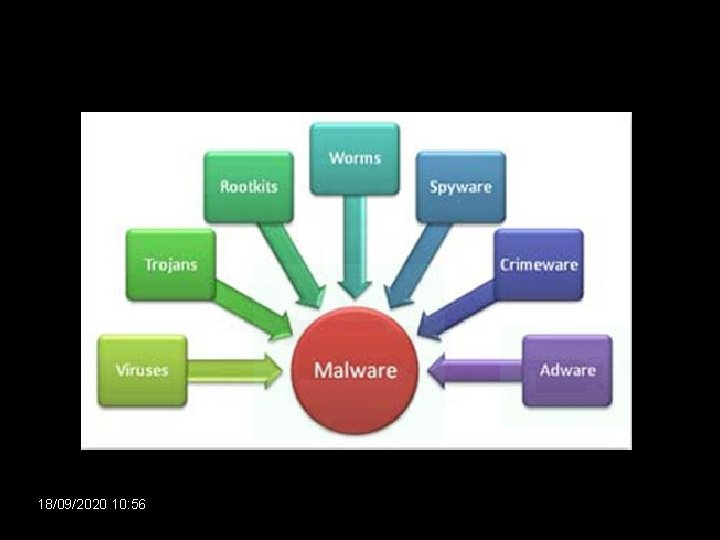

Serangan Internet dan Jaringan Program antivirus ? Ø Ø Mengidentifikasi dan memindahkan virus-virus komputer Juga melindungi gangguan malware (worms dan Trojan horses) Menghilangkan aktifitas malware Memulihkan fungsi perangkat lunak komputer 18/09/2020 10: 55

Serangan Internet Apa yang terjadi jika program anti virus mengidentifikasi sebuah file terinfeksi? Upaya untuk menghapus file yang terdeteksi Menggaransi file-file yang tidak dapat dipindahkan/dihapus Menyimpan file dalam area terpisah dari hard disk 18/09/2020 10: 56

User name ? Ø Kombinasi karakter huruf dan angka yang mengidentifikasi user (pengguna) Password ? : Ø kombinasi karakter huruf, angka dan tanda baca yang bersifat pribadi dan unik terkait dengan user name yang mengijinkan akses ke sumberdaya komputer 18/09/2020 10: 56

Akses Tidak Sah dan User Biometric device? Autentifikasi identitas seseorang mengguakan karakteristik biologis pribadi § Fingerprint, hand geometry, voice, signature, iris, wajah 18/09/2020 10: 56

Pencurian Software Apakah product activation? Kombinasi nomor / kode identifikasi unik untuk instalasi suatu produk software aplikasi yang dapat dilakukan secara online atau offline atau telepon atau email, yang mengijinkan user untuk menggunakan aplikasi secara sah 18/09/2020 10: 56

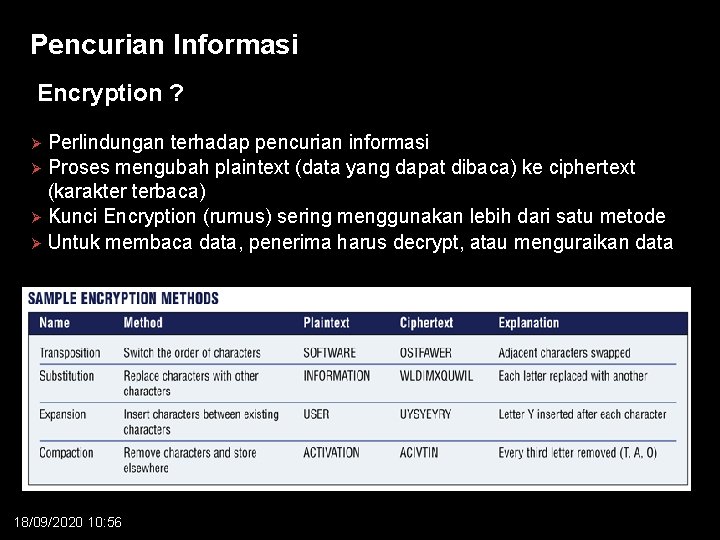

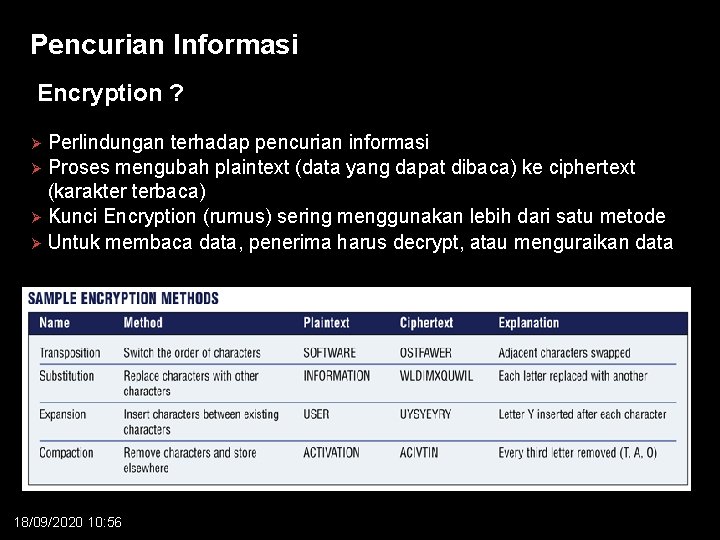

Pencurian Informasi Encryption ? Perlindungan terhadap pencurian informasi Ø Proses mengubah plaintext (data yang dapat dibaca) ke ciphertext (karakter terbaca) Ø Kunci Encryption (rumus) sering menggunakan lebih dari satu metode Ø Untuk membaca data, penerima harus decrypt, atau menguraikan data Ø 18/09/2020 10: 56

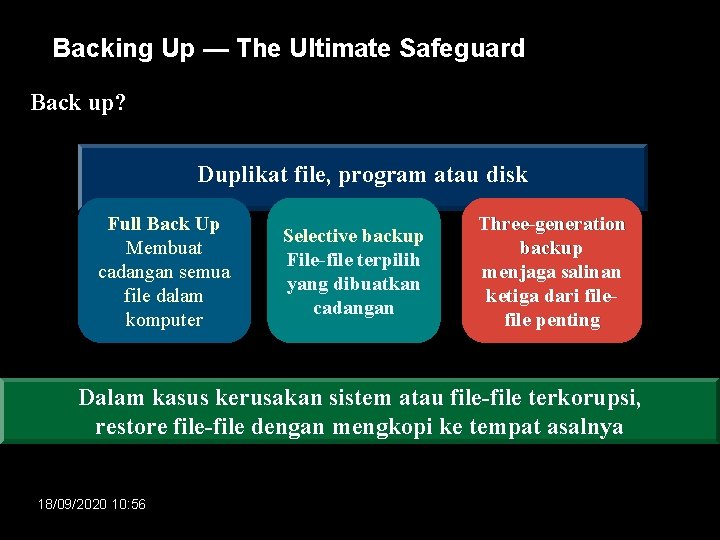

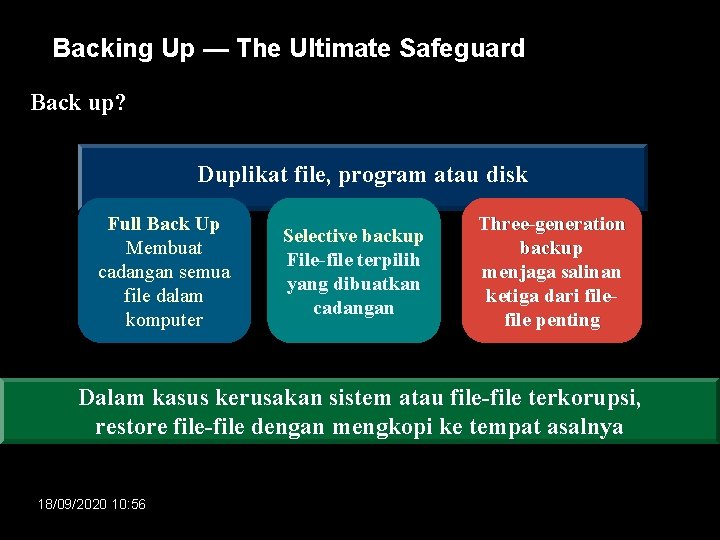

Backing Up — The Ultimate Safeguard Back up? Duplikat file, program atau disk Full Back Up Membuat cadangan semua file dalam komputer Selective backup File-file terpilih yang dibuatkan cadangan Three-generation backup menjaga salinan ketiga dari file penting Dalam kasus kerusakan sistem atau file-file terkorupsi, restore file-file dengan mengkopi ke tempat asalnya 18/09/2020 10: 56

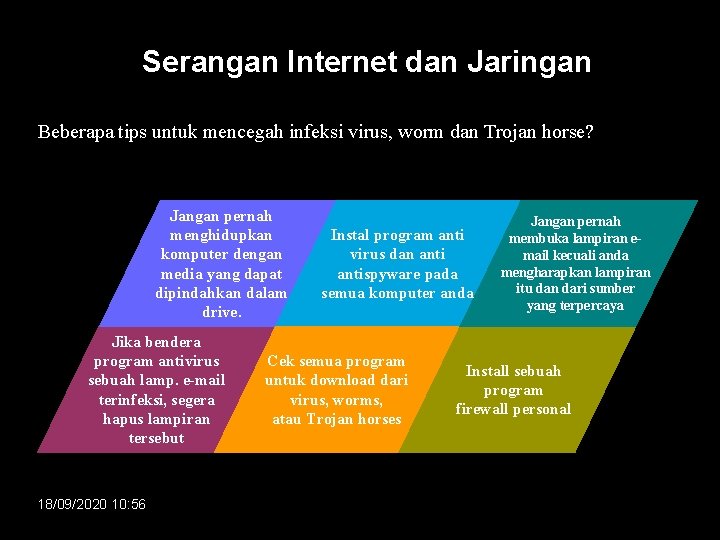

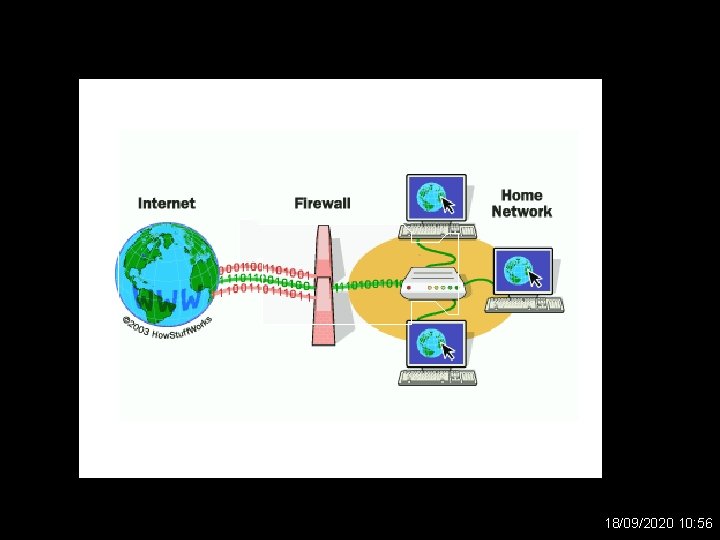

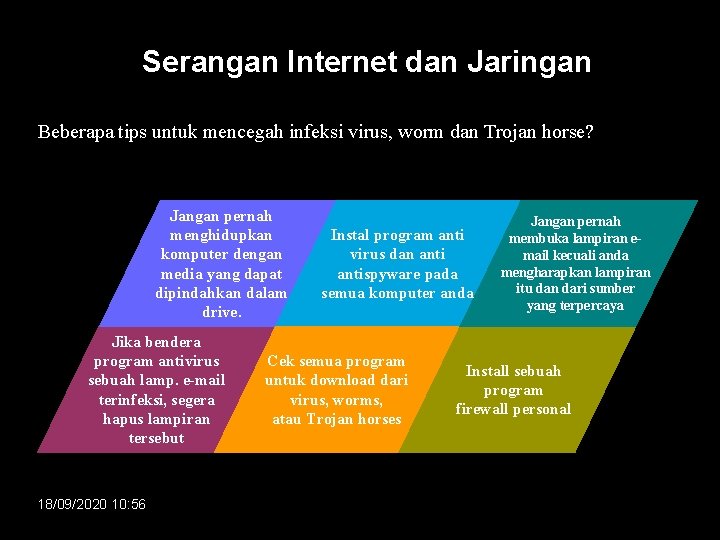

Serangan Internet dan Jaringan Beberapa tips untuk mencegah infeksi virus, worm dan Trojan horse? Jangan pernah menghidupkan komputer dengan media yang dapat dipindahkan dalam drive. Jika bendera program antivirus sebuah lamp. e-mail terinfeksi, segera hapus lampiran tersebut 18/09/2020 10: 56 Instal program anti virus dan antispyware pada semua komputer anda Cek semua program untuk download dari virus, worms, atau Trojan horses Jangan pernah membuka lampiran email kecuali anda mengharapkan lampiran itu dan dari sumber yang terpercaya Install sebuah program firewall personal

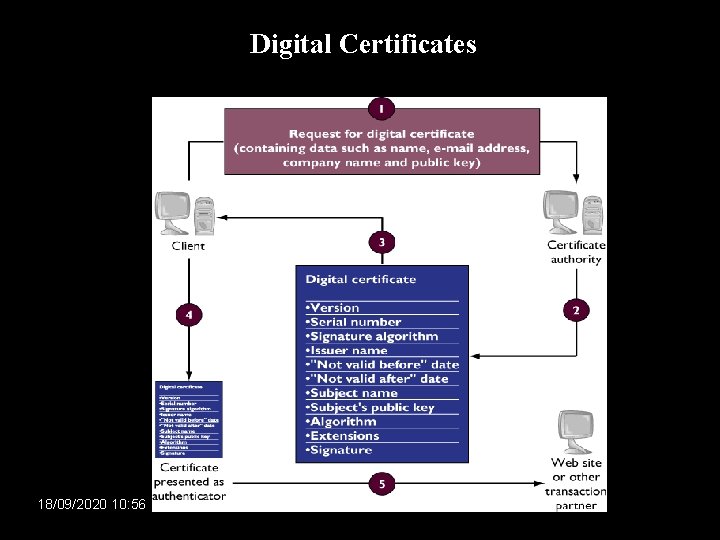

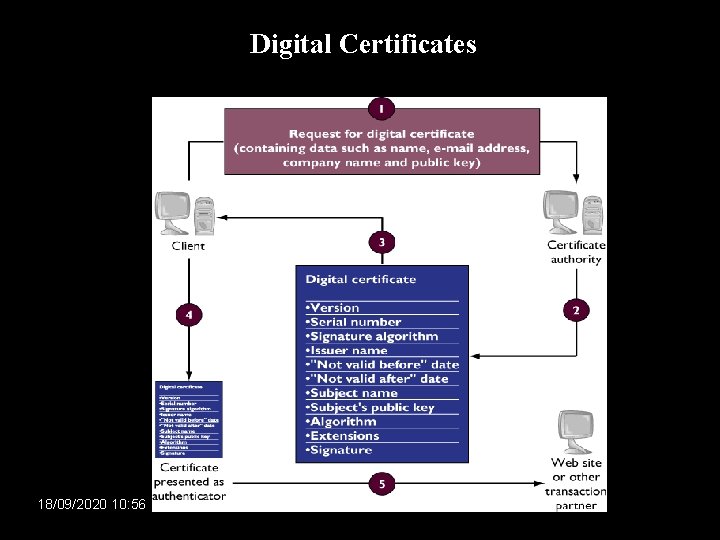

Digital Certificates 18/09/2020 10: 56

18/09/2020 10: 56

Kejahatan Komputer (cyber crime) Kejahatan : crime (kriminal) Komputer : cyber (siber) Yunani : skilled in steering or governing Diartikan sebagai internet / komputer 18/09/2020 10: 56

Beberapa Pengertian Cybercrime merupakan bentuk-bentuk kejahatan yang timbul karena pemanfaatan teknologi internet. Cybercrime juga disebut dengan computer crime. The U. S. Department of Justice pengertien computer crime sebagai: “…any illegal act requiring knowledge of computer technology for its perpetration, investigation, or prosecution”. (www. usdoj. gov/criminal/cybercrimes) 18/09/2020 10: 56

Ø Forester dan Morrison : aksi kriminal dimana komputer digunakan sebagai senjata utama. Ø Girasa (2002) : aksi kejahatan yang menggunakan teknologi komputer sebagai komponen utama. Ø Tavani (2000) : kejahatan dimana tindakan kriminal hanya bisa dilakukan dengan menggunakan teknologi cyber dan terjadi di dunia cyber. 18/09/2020 10: 56

Cybercrime kejahatan yang muncul sebagai akibat adanya komunitas dunia maya di internet, memiliki karakteristik tersendiri yang berbeda dengan kedua model di atas. Karakteristik unik dari kejahatan di dunia maya menyangkut lima hal berikut: 1. 2. 3. 4. 5. Ruang lingkup kejahatan Sifat kejahatan Pelaku kejahatan Modus Kejahatan Jenis kerugian yang ditimbulkan 18/09/2020 10: 56

Organization of European Community Development, computer crime “any illegal, unehtical or unauthorized behavior relating to the automatic processing and/or the transmission of data”. Andi Hamzah (1989) kejahatan komputer sebagai: ”Kejahatan di bidang komputer secara umum dapat diartikan sebagai penggunaan komputer secara illegal”. Cybercrime dapat didefinisikan sebagai perbuatan melawan hukum yang dilakukan dengan menggunakan internet yang berbasis pada kecanggihan teknologi komputer dan telekomunikasi. 18/09/2020 10: 56

Jenis Kejahatan (Crime) ada 2 : 1. Kejahatan kerah biru (blue collar crime) Jenis kejahatan atau tindak kriminal yang dilakukan secara konvensional seperti perampokkan, pencurian, pembunuhan dan lain-lain. 2. Kejahatan kerah putih (white collar crime) Terbagi menjadi empat kelompok kejahatan, yaitu kejahatan korporasi, kejahatan birokrat, malpraktek, dan kejahatan individu. 18/09/2020 10: 56

Penipuan di dunia internet Ø Ø Ø Ø Ø Pelelangan Internet Akses Internet Dial modem internasional Web crimming Multilevel marketing (skema piramida) Bepergian / liburan Kesempatan bisnis Penanaman modal Produk-produk perawatan kesehatan 18/09/2020 10: 56

Kejahatan Komputer Contoh Kejahatan Siber di AS Ø Ø Ø Pencurian dan kompromi data Mengakses komputer yang tidak berhak Pelanggaran data milik bank Penyadapan komunikasi Ancaman untuk merusak sistem komputer Penyebaran virus 18/09/2020 10: 56

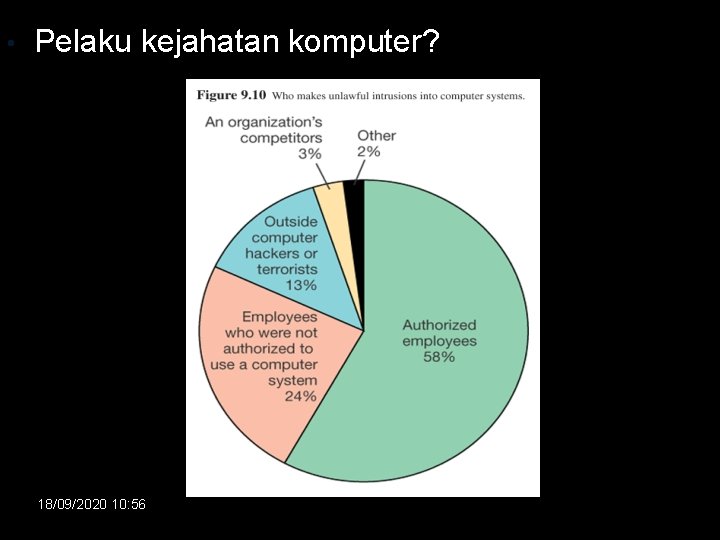

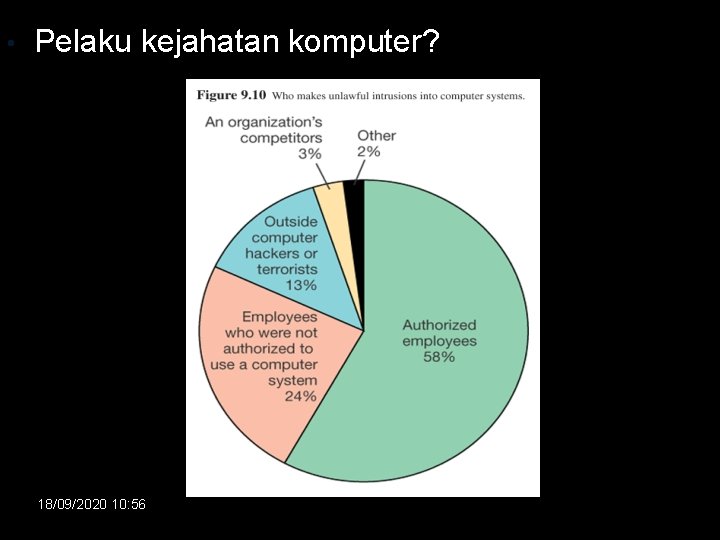

• Pelaku kejahatan komputer? 18/09/2020 10: 56

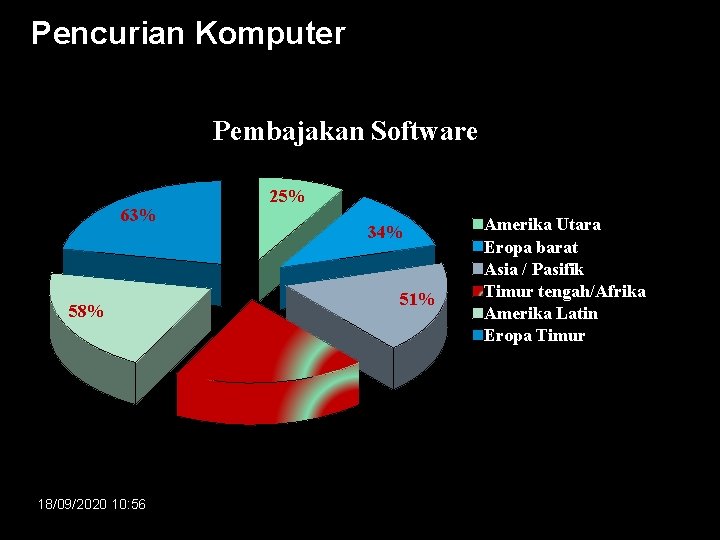

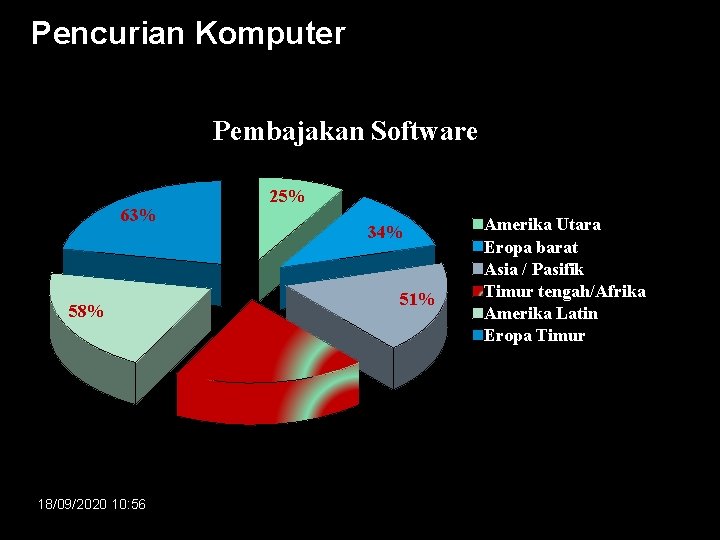

Pencurian Komputer Pembajakan Software 25% 63% 34% 51% 58% 55% 18/09/2020 10: 56 Amerika Utara Eropa barat Asia / Pasifik Timur tengah/Afrika Amerika Latin Eropa Timur

Hacking dan Cracking Ø Hacker orang yang mengakses komputer yang tidak berhak, tetapi tidak melakukan perusakan Ø Cracker orang yang membobol sistem komputer untuk tujuan perusakan 18/09/2020 10: 56

Pencurian Hardware dan Pengrusakan Hardware theft tindakan mencuri peralatan / perangkat keras komputer Cara pencegahan Ø penggunaan kabel untuk mengunci peralatan Ø penggunaan password, dan biometrik sebagai metode keamanan Ø penggunaan password untuk melindungi perangkat Hardware vandalism Ø tindakan mengotori atau pengrusakan peralatan / perangkat keras komputer 18/09/2020 10: 56

Pencurian Software theft? Tindakan mencuri atau menyalin secara ilegal atau sengaja menghapus perangkat lunak (program komputer / aplikasi) Membajak dan menduplikasi secara ilegal hak cipta perangkat lunak (program komputer / aplikasi) 18/09/2020 10: 56

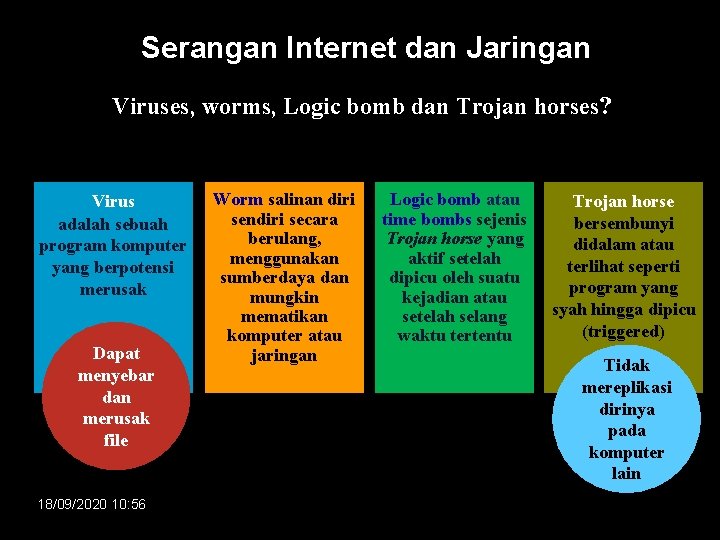

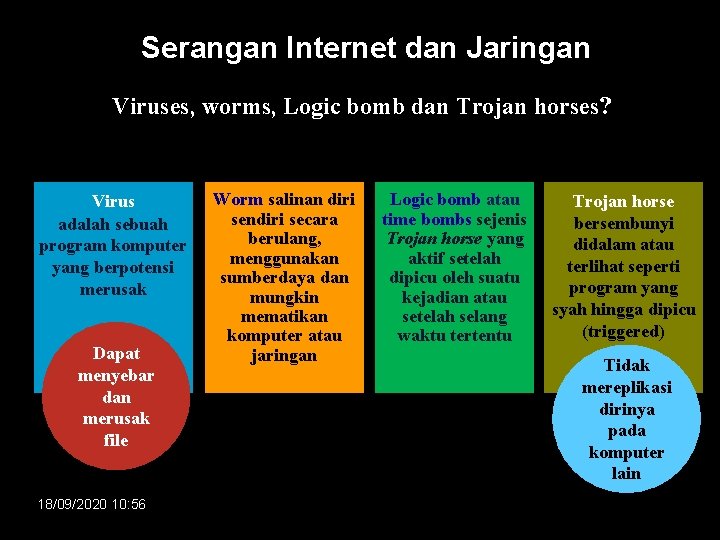

Serangan Internet dan Jaringan Viruses, worms, Logic bomb dan Trojan horses ? Logic bomb Virus adalah sebuah program komputer yang berpotensi merusak Dapat menyebar dan merusak file 18/09/2020 10: 56 Worm salinan diri sendiri secara berulang, menggunakan sumberdaya dan mungkin mematikan komputer atau jaringan Logic bomb atau time bombs sejenis Trojan horse yang aktif setelah dipicu oleh suatu kejadian atau setelah selang waktu tertentu Trojan horse bersembunyi didalam atau terlihat seperti program yang syah hingga dipicu (triggered) Tidak mereplikasi dirinya pada komputer lain

18/09/2020 10: 56

phising Ddos 18/09/2020 10: 56

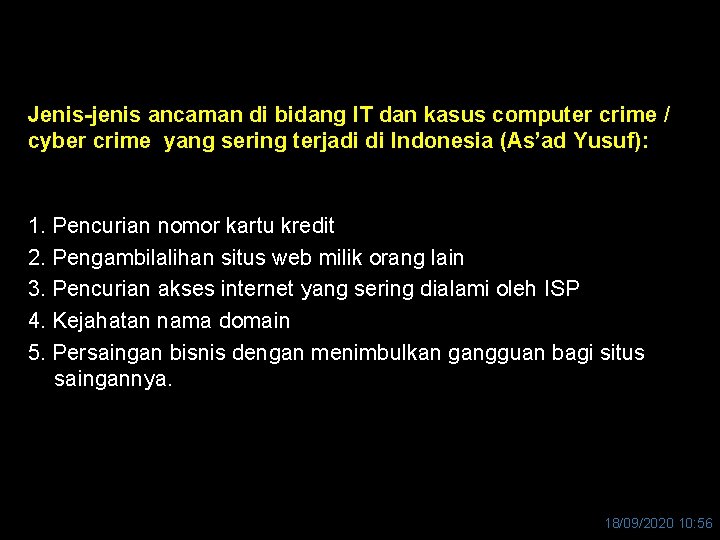

Jenis-jenis ancaman di bidang IT dan kasus computer crime / cyber crime yang sering terjadi di Indonesia (As’ad Yusuf): 1. Pencurian nomor kartu kredit 2. Pengambilalihan situs web milik orang lain 3. Pencurian akses internet yang sering dialami oleh ISP 4. Kejahatan nama domain 5. Persaingan bisnis dengan menimbulkan gangguan bagi situs saingannya. 18/09/2020 10: 56

Sekian 18/09/2020 10: 56