Juridische en beleidsaspecten en de rol van de

Juridische en beleidsaspecten en de rol van de IT-afdeling daarin VIAG Congres 7 November 2016 Workshop 2. 1 Privacy en compliance check In samenwerking met Tom Engels (Telindus) Jan Berkvens, Silvia Vinken en Samuel Wiegerinck

Indeling van de voordracht Juridische en beleidsaspecten en de rol van de ITafdeling daarin § Privacyregelgeving Silvia Vinken § Beveiliging Jan Berkvens § Casestudy Samuel Wiegerinck 1

Privacyregelgeving 2

Juist? § De onderneming is niet meer verantwoordelijk voor de beveiliging van de salarisadministratie als die is uitbesteed. § Een internet-check (google-search) van sollicitanten is toegestaan. § Als de politie klantgegevens opvraagt ben je verplicht die te verstrekken. 3

Regelgeving EU § EVRM § Handvest van de grondrechten van de EU § Europese richtlijnen § Richtlijn 95/46/EG § Richtlijn 2009/136/EG § Artikel 29 werkgroep § Algemene Verordening Gegevensbescherming (AVG) 4

Algemene Verordening Gegevensbescherming Belangrijkste wijzigingen t. o. v. de richtlijn 95/46/EG: § § § § Van norm naar vorm Documentatieplicht (30 AVG) Accountability (24 lid 1 AVG) Zelfstandige verplichtingen bewerkers (AVG 28) Aanstellen privacy officer (AVG 37 -39) Toestemming (AVG considerans 42+43) Boetes (AVG 83+84) Meldplicht datalekken (AVG 33+34) 5

Privacywetgeving Nederland § Grondwet § Wet bescherming persoonsgegevens (Wbp) § Telecommunicatiewet, Wet op de Ondernemingsraden, Wetboek van Strafrecht, Wet op de geneeskundige behandelingsovereenkomst (art. 7: 446 -468 BW), … 6

Persoonsgegeven? Art. 1 Wbp (AVG 4. 1): § Elk gegeven betreffende een geïdentificeerde of identificeerbare natuurlijke persoon § Gegevens die herleidbaar zijn tot een natuurlijk persoon (inclusief kleine ondernemingen; bijv. VOF) § AVG : pseudonimiseren (4 lid 3 b AVG) § Bijv. : IP adres (zie AVG considerans 24) Bijzondere persoonsgegevens (art. 16 t/m 24 Wbp; AVG 9+10) 8

Verwerking persoonsgegevens Art. 1 Wbp (AVG 4. 2): § elke handeling of elk geheel van handelingen met betrekking tot persoonsgegevens, § in ieder geval: verzamelen, vastleggen, ordenen, bewaren, bijwerken, wijzigen, opvragen, raadplegen, gebruiken, verstrekken door middel van doorzending, verspreiding of enige andere vorm van terbeschikkingstelling, samenbrengen, met elkaar in verband brengen, alsmede het afschermen, uitwissen of vernietigen van gegevens § niet opgenomen, wel belangrijk: doorgifte 9

Algemene beginselen Wbp § Art. 6 Wbp Behoorlijke en zorgvuldige verwerking (AVG 5. 1 a) § Proportionaliteit: Evenredigheid doel verwerking en inbreuk op privacy (AVG 5. 1 b+c) § Subsidiariteit: Wijze van verwerken hanteren met de minste inbreuk op de privacy (AVG 5. 1 c) 10

Het gerechtvaardigde doel § Art. 7 Wbp: welbepaald, uitdrukkelijk omschreven en gerechtvaardigd (AVG 5. 1 b) § Ondernemingsdoel § Doelomschrijving bepaalt welke gegevens noodzakelijk zijn en wat de ruimte is voor de verwerking § Art. 9 Wbp: verwerking verenigbaar met doel (AVG 5. 1 b) 11

Wettelijke grondslag § Art. 8 Wbp (AVG 6. 1) a. Ondubbelzinnige toestemming (ook AVG 4. 11 + considerans 43+44) b. Uitvoering overeenkomst c. Wettelijke verplichting d. Vitaal belang betrokkene e. Publiekrechtelijke taak f. Gerechtvaardigd belang 12

Andere belangrijke randvoorwaarden § Bewaartermijn (art. 10 Wbp; AVG 5. 1 e) § Kwaliteit van de gegevens, nauwkeurigheid (art. 11 Wbp; AVG 5. 1 d) § Geheimhoudingsplicht (art. 12 Wbp; AVG 28. 3 b + 32. 4) § Beveiliging (art. 13 Wbp; AVG 32) § Beveiliging bij uitbesteding (art. 14 Wbp; AVG 28. 3 b+c) 13

Let op bij toestemming! Risico’s bij toestemming als grondslag § Voorbeeld: werkgever vraagt toestemming om bij ziekte de mailbox te mogen lezen Eisen aan toestemming § Voorbeeld: een bedrijf actief in ehealth heeft een app voor het bijhouden van je cholesterol en heeft daarvoor toestemming van de gebruiker nodig 14

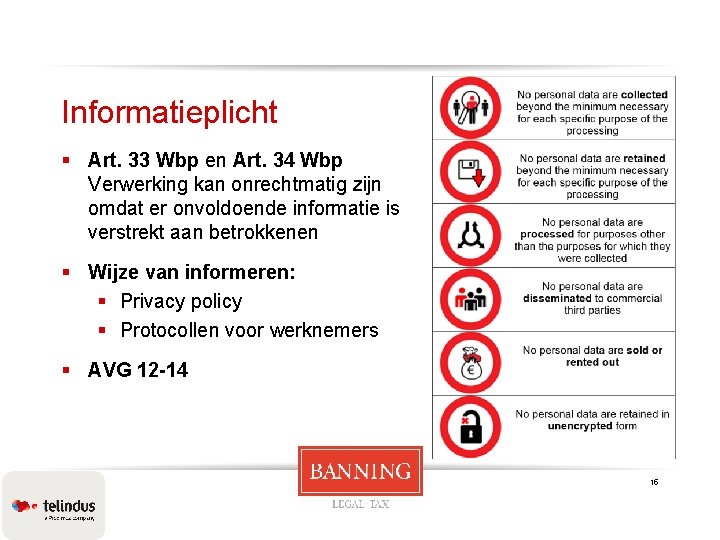

Informatieplicht § Art. 33 Wbp en Art. 34 Wbp Verwerking kan onrechtmatig zijn omdat er onvoldoende informatie is verstrekt aan betrokkenen § Wijze van informeren: § Privacy policy § Protocollen voor werknemers § AVG 12 -14 15

Inzage- en correctierecht § Art. 35 Wbp (AVG 15) Recht op inzage (termijn 4 weken) Voorbeeld: onderneming heeft geschil met een werknemer. Werknemer wil inzage in de inhoud van zijn personeelsdossier. § Art. 36 Wbp (AVG 16+17) Recht op correctie en verwijdering van onjuiste, onvolledige of onterecht verwerkte gegevens 16

Meldplicht datalekken § art. 34 a Wbp (AVG 33+34) 1. De verantwoordelijke stelt het College onverwijld in kennis van een inbreuk op de beveiliging, bedoeld in artikel 13, die leidt tot de aanzienlijke kans op ernstige nadelige gevolgen dan wel ernstige nadelige gevolgen heeft voor de bescherming van persoonsgegevens. 2. De verantwoordelijke, bedoeld in het eerste lid, stelt de betrokkene onverwijld in kennis van de inbreuk, bedoeld in het eerste lid, indien de inbreuk waarschijnlijk ongunstige gevolgen zal hebben voor diens persoonlijke levenssfeer. 17

17

Doorgifte persoonsgegevens § Buiten EU: Art. 76 -78 Wbp (AVG 44 -49) Passend beschermingsniveau § VS: US Privacy shield (was Safe harbor) § Art. 77 Wbp Algemene uitzonderingen (AVG 49) Binding Corporate Rules (AVG 47) Model Clauses (AVG 46) 18

Sancties per 01 -01 -2016 § Art. 49 Wbp (AVG 79 -82) Aansprakelijkheid § AVG 80 Class actions § Art. 65 Wbp / Art. 66 Wbp (AVG 83) Bestuursdwang en bestuurlijke boetes § Art. 75 Wbp (AVG 84) Strafrechtelijke sancties 19

Beveiliging 20

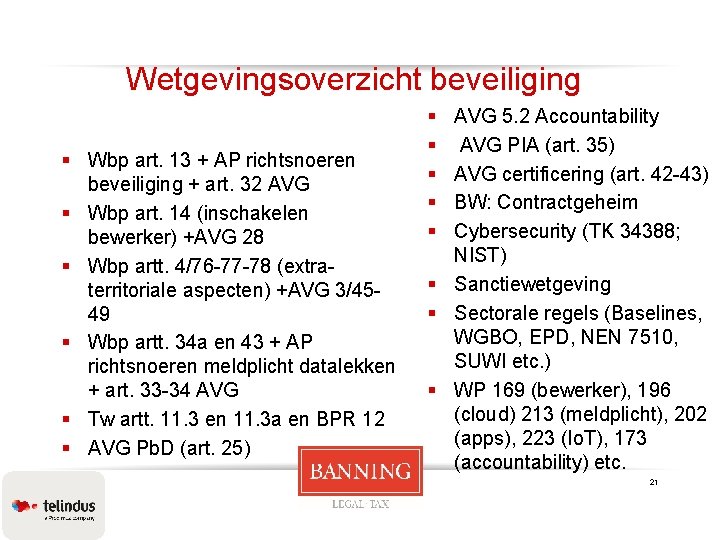

Wetgevingsoverzicht beveiliging § Wbp art. 13 + AP richtsnoeren beveiliging + art. 32 AVG § Wbp art. 14 (inschakelen bewerker) +AVG 28 § Wbp artt. 4/76 -77 -78 (extraterritoriale aspecten) +AVG 3/4549 § Wbp artt. 34 a en 43 + AP richtsnoeren meldplicht datalekken + art. 33 -34 AVG § Tw artt. 11. 3 en 11. 3 a en BPR 12 § AVG Pb. D (art. 25) § § § AVG 5. 2 Accountability AVG PIA (art. 35) AVG certificering (art. 42 -43) BW: Contractgeheim Cybersecurity (TK 34388; NIST) § Sanctiewetgeving § Sectorale regels (Baselines, WGBO, EPD, NEN 7510, SUWI etc. ) § WP 169 (bewerker), 196 (cloud) 213 (meldplicht), 202 (apps), 223 (Io. T), 173 (accountability) etc. 21

Beveiliging § § In relatie tot de bedrijfsvoering In relatie tot ingeschakelde externe partijen In relatie tot verleende diensten In relatie tot geleverde producten 22

Doel beveiliging: CIA § Waarborgen Confidentiality § Waarborgen Integrity § Waarborgen Availability 23

Beveiliging bedrijfsvoering § § Systemen Transport Gebruik (need to know) Beheer (interne SLA) 24

Beveiliging en ingeschakelde derden § Opdrachtgever blijft verantwoordelijk voor de beveiliging bij ingeschakelde bewerkers § Opdrachtgever blijft verantwoordelijk voor door bewerker ingeschakelde subbewerkers § Opdrachtgever is soms verantwoordelijk voor gedrag van ingeschakelde verantwoordelijken § Opdrachtgever blijft verantwoordelijk voor veiligheid gegevenstransport tussen stakeholders 25

Beveiliging en dienstverlening § § Bedrijf kan optreden als bewerker voor derden Bedrijf kan optreden als verantwoordelijke Bedrijf kan hybride opereren (zie WP 169, Snappet, Swift) Complexiteit appification, betalingsverkeer, chipcards, Io. T 26

Beveiliging van geleverde producten § Privacy by design (bijv. functiescheidingen, ingebouwde autorisatiesystemen, versleuteling en pseudonimisering) § Beveiliging communicatie tussen componenten § Certificatie van producten § Internet of things 27

Betekenis versleuteling § AVG 6 lid 4(e): speelt rol bij verenigbaarheidstoets § AVG 32 1(a): genoemd als mogelijk beveiligingsmiddel § AVG 34 3 (a): datalek hoeft niet te worden gemeld aan betrokkene § Overweging 83 bij AVG: toelichting op nut versleuteling

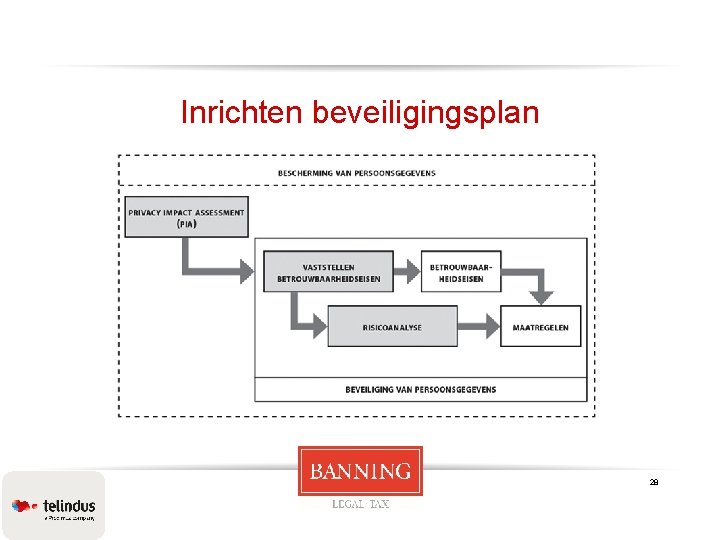

Inrichten beveiligingsplan 28

Checklist beveiligingsplan § Zijn alle gegevensstromen in kaart gebracht (personeel, klanten, prospects) § Zijn de schakels in de keten bekend (verstrekkers, ontvangers, gebruikers, interne bewerkers, externe bewerkers en subbewerkers) § Wordt een formele risicoanalyse uitgevoerd § Wordt het instrument van de PIA voorgeschreven om de risico’s te beoordelen § Zal het beveiligingsbeleid alle verwerkingen afdekken 29

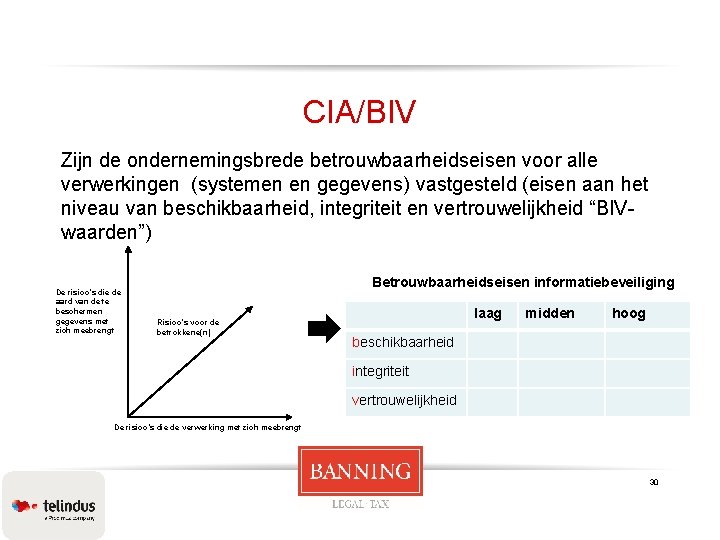

CIA/BIV Zijn de ondernemingsbrede betrouwbaarheidseisen voor alle verwerkingen (systemen en gegevens) vastgesteld (eisen aan het niveau van beschikbaarheid, integriteit en vertrouwelijkheid “BIVwaarden”) De risico’s die de aard van de te beschermen gegevens met zich meebrengt Betrouwbaarheidseisen informatiebeveiliging Risico’s voor de betrokkene(n) laag midden hoog beschikbaarheid integriteit vertrouwelijkheid De risico’s die de verwerking met zich meebrengt 30

Voorbeeld bepalen BIV § De betrouwbaarheidseisen worden vastgesteld door de gevolgen voor de betrokkenen te bepalen bij verlies, corruptie of onrechtmatige verwerking van hun persoonsgegevens. Voorbeeld: bij een ziekenhuis informatie systeem is essentieel dat patiëntgegevens onmiddellijk beschikbaar zijn, dat ze volledig en juist zijn en dat de vertrouwelijkheid goed geborgd is. De BIV-waarden worden dan 3. 3. 3. (= hoog-hoog). § Rekening houden met “bijzondere gegevens”, vertrouwelijke gegevens en gegevens over kwetsbare groepen. 31

Aandachtspunten risicoanalyse § § § De verdeling van verantwoordelijkheden voor informatiebeveiliging Beveiligingsbewustzijn (werkinstructies en trainingen) Continuïteitseisen (veerkracht, back up en restore policy) Beveiligingsstandaarden en richtlijnen van het Nationaal Cyber Security Center Selectiecriteria voor leveranciers Softwareontwikkeling en/of ontwikkeling van apps Gegevens in e-mailsystemen(opslag/transport) Controle op en screening van medewerkers Bepalingen in arbeidsovereenkomsten (geheimhoudingsbepalingen) Specifiek karakter cloud-toepassingen Procedures handhaving bewaartermijnen Aanwezigheid controlemechanismen 32

Voorbeelden beveiligingsmaatregelen § § § § Toepassen privacy by design Opstellen bewustwordingsprogramma voor personeel/betrokken derden Fysieke beveiliging persoonsgegevens en gegevensdragers Toegangsbeveiliging, beveiliging verbindingen en beveiliging gegevens (autorisaties, versleuteling, hashing, privacy by default) Logging van toegang tot vertrouwelijke gegevens (wie heeft toegang gehad tot gegevens) Volg actuele beveiligingsstandaarden betreffende de verwerkte persoonsgegevens (bijv. vigerende Code voor informatiebeveiliging NEN ISO 27002, cloud ISO 27018 en voor de zorgsector NEN 7510) en de NCSC richtlijnen Maatregelen om vooraf de gevolgen van een eventueel beveiligingsincident te beperken (versleuteling, pseudonimisering, hashing, remote wissen) § § § § Maatregelen om beveiligingsincidenten te detecteren (logging, geautomatiseerde controle op hacks, malware e. d. ) Opzetten procedure en aanwijzen verantwoordelijke voor incidentenbeheer en de opvolging van beveiligingsincidenten (waaronder meldplicht datalekken) Inrichten continuïteitsbeheer bij calamiteiten (brand datacenter, faillissement bewerker, uitval apparatuur) Geheimhoudingsafspraken intern en extern Beveiligingsafspraken in bewerkerscontracten (beveiligingseisen, geheimhouding, incidentenbeheer, controle) Opzetten controlesysteem naleving beveiligingsbeleid Opzetten controlesysteem voor de beveiliging bij uitbesteding (ISAE, SOC III) (Zie uitwerking NOREA 3402) 33

Meldplicht datalekken (1) 1. 2. 3. Een inbreuk op de beveiliging, die leidt tot de aanzienlijke kans op ernstige nadelige gevolgen dan wel ernstige nadelige gevolgen heeft voor de bescherming van persoonsgegevens: Melden bij AP. Als de inbreuk bovendien waarschijnlijk ongunstige gevolgen zal hebben voor diens persoonlijke levenssfeer: Melden aan betrokkene. De kennisgeving aan AP en de betrokkene omvat in ieder geval de aard van de inbreuk, de instanties waar meer informatie over de inbreuk kan worden verkregen en de aanbevolen maatregelen om de negatieve gevolgen van de inbreuk te beperken. 34

Meldplicht datalekken (2) 4. 5. De kennisgeving aan AP omvat tevens een beschrijving van de geconstateerde en de vermoedelijke gevolgen van de inbreuk voor de verwerking van persoonsgegevens en de maatregelen die de verantwoordelijke heeft getroffen of voorstelt te treffen om deze gevolgen te verhelpen. De kennisgeving aan de betrokkene wordt op zodanige wijze gedaan dat, rekening houdend met de aard van de inbreuk, de geconstateerde en de feitelijke gevolgen daarvan voor de verwerking van persoonsgegevens, de kring van betrokkenen en de kosten van tenuitvoerlegging, een behoorlijke en zorgvuldige informatievoorziening is gewaarborgd. 35

Meldplicht datalekken (3) 6. 7. Het tweede lid (melden aan betrokkene) is niet van toepassing indien de verantwoordelijke passende technische beschermingsmaatregelen heeft genomen waardoor de persoonsgegevens die het betreft onbegrijpelijk of ontoegankelijk zijn voor eenieder die geen recht heeft op kennisname van de gegevens. Indien de verantwoordelijke geen kennisgeving aan de betrokkene doet, kan de AP, indien het van oordeel is dat inbreuk waarschijnlijk ongunstige gevolgen zal hebben voor de persoonlijke levenssfeer van de betrokkene, van de verantwoordelijke verlangen dat hij alsnog een kennisgeving doet. 36

Meldplicht datalekken (4) 8. De verantwoordelijke houdt een overzicht bij van iedere inbreuk die leidt tot de aanzienlijke kans op ernstige nadelige gevolgen dan wel ernstige nadelige gevolgen heeft voor de bescherming van persoonsgegevens. Het overzicht bevat in ieder geval feiten en gegevens omtrent de aard van de inbreuk, bedoeld in het derde lid, alsmede de tekst van de kennisgeving aan de betrokkene. 37

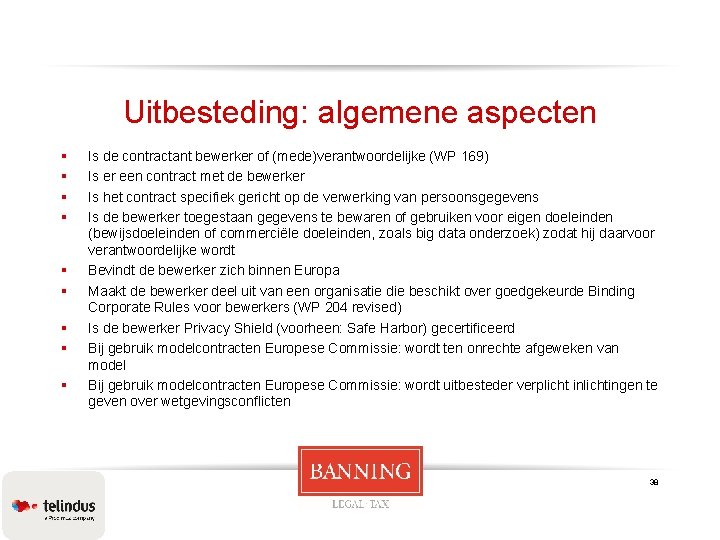

Uitbesteding: algemene aspecten § § § § § Is de contractant bewerker of (mede)verantwoordelijke (WP 169) Is er een contract met de bewerker Is het contract specifiek gericht op de verwerking van persoonsgegevens Is de bewerker toegestaan gegevens te bewaren of gebruiken voor eigen doeleinden (bewijsdoeleinden of commerciële doeleinden, zoals big data onderzoek) zodat hij daarvoor verantwoordelijke wordt Bevindt de bewerker zich binnen Europa Maakt de bewerker deel uit van een organisatie die beschikt over goedgekeurde Binding Corporate Rules voor bewerkers (WP 204 revised) Is de bewerker Privacy Shield (voorheen: Safe Harbor) gecertificeerd Bij gebruik modelcontracten Europese Commissie: wordt ten onrechte afgeweken van model Bij gebruik modelcontracten Europese Commissie: wordt uitbesteder verplicht inlichtingen te geven over wetgevingsconflicten 38

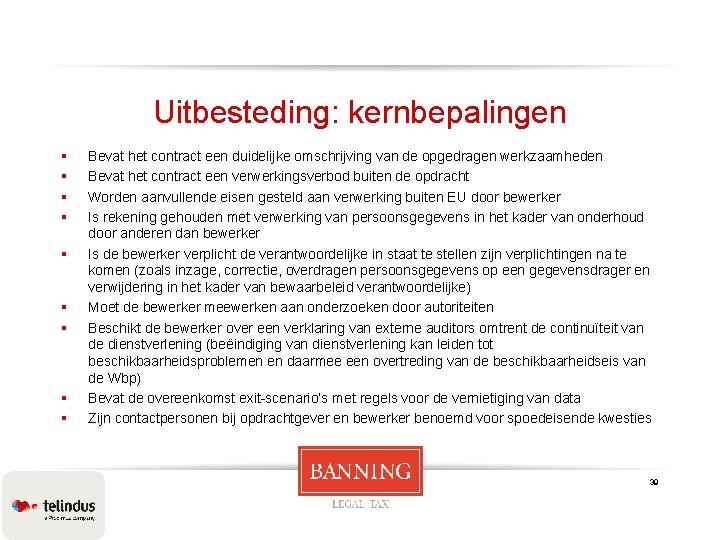

Uitbesteding: kernbepalingen § § § § § Bevat het contract een duidelijke omschrijving van de opgedragen werkzaamheden Bevat het contract een verwerkingsverbod buiten de opdracht Worden aanvullende eisen gesteld aan verwerking buiten EU door bewerker Is rekening gehouden met verwerking van persoonsgegevens in het kader van onderhoud door anderen dan bewerker Is de bewerker verplicht de verantwoordelijke in staat te stellen zijn verplichtingen na te komen (zoals inzage, correctie, overdragen persoonsgegevens op een gegevensdrager en verwijdering in het kader van bewaarbeleid verantwoordelijke) Moet de bewerker meewerken aan onderzoeken door autoriteiten Beschikt de bewerker over een verklaring van externe auditors omtrent de continuïteit van de dienstverlening (beëindiging van dienstverlening kan leiden tot beschikbaarheidsproblemen en daarmee een overtreding van de beschikbaarheidseis van de Wbp) Bevat de overeenkomst exit-scenario’s met regels voor de vernietiging van data Zijn contactpersonen bij opdrachtgever en bewerker benoemd voor spoedeisende kwesties 39

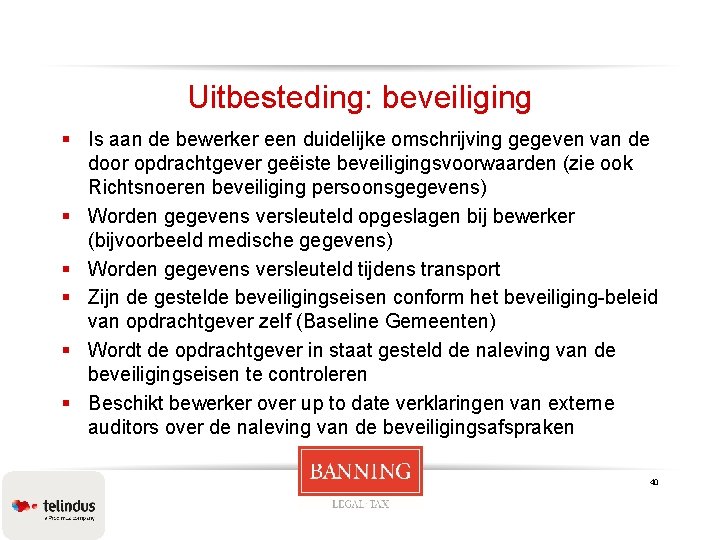

Uitbesteding: beveiliging § Is aan de bewerker een duidelijke omschrijving gegeven van de door opdrachtgever geëiste beveiligingsvoorwaarden (zie ook Richtsnoeren beveiliging persoonsgegevens) § Worden gegevens versleuteld opgeslagen bij bewerker (bijvoorbeeld medische gegevens) § Worden gegevens versleuteld tijdens transport § Zijn de gestelde beveiligingseisen conform het beveiliging-beleid van opdrachtgever zelf (Baseline Gemeenten) § Wordt de opdrachtgever in staat gesteld de naleving van de beveiligingseisen te controleren § Beschikt bewerker over up to date verklaringen van externe auditors over de naleving van de beveiligingsafspraken 40

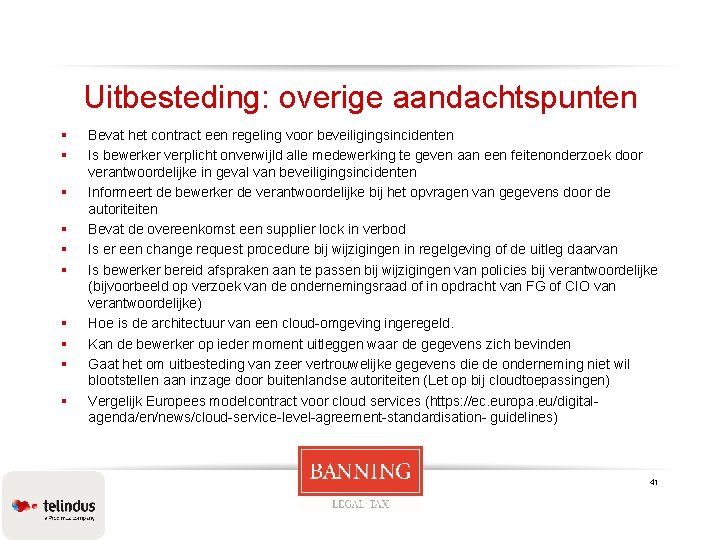

Uitbesteding: overige aandachtspunten § § § § § Bevat het contract een regeling voor beveiligingsincidenten Is bewerker verplicht onverwijld alle medewerking te geven aan een feitenonderzoek door verantwoordelijke in geval van beveiligingsincidenten Informeert de bewerker de verantwoordelijke bij het opvragen van gegevens door de autoriteiten Bevat de overeenkomst een supplier lock in verbod Is er een change request procedure bij wijzigingen in regelgeving of de uitleg daarvan Is bewerker bereid afspraken aan te passen bij wijzigingen van policies bij verantwoordelijke (bijvoorbeeld op verzoek van de ondernemingsraad of in opdracht van FG of CIO van verantwoordelijke) Hoe is de architectuur van een cloud-omgeving ingeregeld. Kan de bewerker op ieder moment uitleggen waar de gegevens zich bevinden Gaat het om uitbesteding van zeer vertrouwelijke gegevens die de onderneming niet wil blootstellen aan inzage door buitenlandse autoriteiten (Let op bij cloudtoepassingen) Vergelijk Europees modelcontract voor cloud services (https: //ec. europa. eu/digitalagenda/en/news/cloud-service-level-agreement-standardisation- guidelines) 41

Casestudy Situatie waarin een ontoereikende beveiliging resulteerde in een grootschalige hack Datalek KPN (2012) 42

1. Datalek KPN (2012)Toegang 1. Toegang tot veel persoonsgegevens (tienduizenden klanten) § Namen § Adressen § Bankrekeningnummers § IP-adressen § Telefoonnummers 43

1. Datalek KPN (2012) Meer toegang 2. Toegang tot beheersystemen § DNS-server § Vo. IP § Ander verkeer § Abonnementen § Potentiële gevolgen van deze toegang 44

1. Datalek KPN (2012) Hacker en werkwijze § Profielschets § 17 -jaar § Onervaren § Bedreven in het vinden en toepassen van bekende hacks § Bekende exploits, hacktools en simpele wachtwoorden § Software en updates kwamen uit 2006 § Exploit gevonden in 2007 § Hack vond plaats in 2012 § Wachtwoord DNS-server: g 1 rlp 0 w 3 r § 16 GB aan data 45

1. Datalek KPN (2012) Exploit 46

1. Datalek KPN (2012) Vervolg § Gevonden software afkomstig van de hacker op de servers § Slordig of Bewust? § Een complete week gewacht melden bij de autoriteiten § 18 januari 2012 vermoeden § 20 januari 2012 bevestigd § 27 januari 2012 gemeld 47

1. Datalek KPN (2012) Toepassing wet op deze case (2012) § Artikel 13 Wbp (32 AVG): Technische organisatorische maatregelen rekening houdend met de stand van de techniek § Artikel 11. 2 jo. 11. 3 Tw: § De bescherming van persoonsgegevens en de bescherming van de persoonlijke levenssfeer van abonnees en gebruikers van zijn netwerk § Treffen van passende technische en organisatorische maatregelen ten behoeve van de veiligheid en beveiliging van de door hen aangeboden netwerken en diensten § Boete voor KPN: € 364. 000 48

1. Datalek KPN (2012) Toepassing wet op deze case (2016) § Inbreuk op de beveiliging als bedoeld in artikel 13 Wbp (32 AVG) & 11. 3 Tw § Ernstig datalek: - kwantitatief ernstig door de grote hoeveelheid gegevens - kwalitatief ernstig door financiële gegevens en inloggegevens § Waarschijnlijk ongunstige gevolgen voor privéleven van de betrokkenen § Melden! 49

1. Datalek KPN (2012) Technische tekortkomingen § § § Diverse interne servers een publiek IP-adres gegeven Firewall foutief ingesteld; poorten >X stonden open Op diverse punten géén firewall aanwezig Géén IDS/IPS aanwezig Software uit 2006 zonder updates Meerdere malen gewezen op de gaten in deze software 50

1. Datalek KPN (2012) Nog een keer! § In juli 2012 ging het weer mis § 120. 000 beheeraccounts van zakelijke klanten toegankelijk voor onbevoegden § Standaardwachtwoord: welkom 01 § De AP kon hiervoor destijds géén boete opleggen Nu zou een boete tot € 820. 000 mogelijk zijn Na de inwerkingtreding van de AVG een boete tot € 10. 000 51

- Slides: 54