Jeudi 25 Mars 2010 Table Ronde La Gestion

Jeudi 25 Mars 2010 Table Ronde La Gestion des Autorisations sur SAP En partenariat avec SUNLOG © IXERP France en partenariat avec SUNLOG - Mars 2010 - 1 Conseil en Management & Technologies de l’Information

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 2 Conseil en Management & Technologies de l’Information 2

Les autorisations : Pourquoi ? § Un diapositif transverse à l’entreprise Il s’agit d’autoriser des utilisateurs à accéder au système, puis aux données contenues dans ce système. (On parle aussi d’habilitation, terme plus spécifique qui désigne purement l’autorisation d’accès octroyée à un utilisateur). En effet, n’importe qui ne doit pas avoir accès à n’importe quelle donnée dans le SI. Ceci pour des raisons de confidentialité d’une part, et de sécurité d’autre part. L’entreprise se doit donc de paramétrer son SI pour assurer la protection de ses actifs et la confidentialité de son passif, en octroyant des droits d’accès ad hoc aux utilisateurs de ce SI. Cette démarche de sécurisation d’accès aux données au niveau applicatif est désignée sous le terme de « gestion des autorisations » . © IXERP France en partenariat avec SUNLOG - Mars 2010 - 3 Conseil en Management & Technologies de l’Information 3

IXerp Que dit la loi française ? § La position du CNIL La CNIL a statuée que les entreprises doivent respecter des lois spécifiques pour la protection des salariés, protection des accords conclus entre partenaires sociaux, fournisseurs, . . . les empêchant de diffuser quelque information que ce soit définie dans le cadre desdites lois. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 4 Conseil en Management & Technologies de l’Information 4

IXerp Sarbanes – Oxley ? § Le renforcement des contrôles Suite aux scandales des affaires Enron et Worldcom survenus en 2001, le congrès américain vote la loi Sarbanes-Oxley dite « SOX » en 2002, visant à renforcer les systèmes de contrôle interne et externe des entreprises cotées en bourse et d’assurer ainsi une plus grande fiabilité de l’information. § Les recommandations SOX • Mise en conformité qui concerne pour l’essentiel la section 404 • Mise sous contrôle des rôles opérationnels, avec respect strict des règles de séparation des tâches. Dans ce cadre, les audits ne doivent surtout pas négliger la possibilité de failles dans le SI susceptibles de remettre en cause la sécurité des processus dans l’entreprise. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 5 Conseil en Management & Technologies de l’Information 5

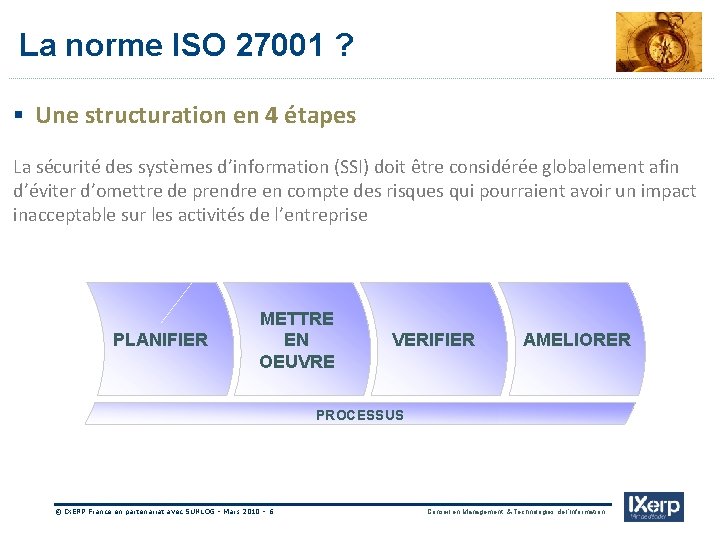

IXerp La norme ISO 27001 ? § Une structuration en 4 étapes La sécurité des systèmes d’information (SSI) doit être considérée globalement afin d’éviter d’omettre de prendre en compte des risques qui pourraient avoir un impact inacceptable sur les activités de l’entreprise PLANIFIER METTRE EN OEUVRE VERIFIER AMELIORER PROCESSUS © IXERP France en partenariat avec SUNLOG - Mars 2010 - 6 Conseil en Management & Technologies de l’Information 6

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 7 Conseil en Management & Technologies de l’Information 7

IXerp Un audit global La gestion des autorisations dans un processus d’audit plus global. Elle permet de révéler des lacunes et erreurs de gestion des habilitations, et donc d’identifier des risques encourus par l’entreprise à tout niveau. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 8 Conseil en Management & Technologies de l’Information 8

IXerp Audit § Les bonnes pratiques Quels sont les moyens pour vérifier que mon système répond aux bonnes pratiques ? © IXERP France en partenariat avec SUNLOG - Mars 2010 - 9 Conseil en Management & Technologies de l’Information 9

IXerp Audit § Les indicateurs à mettre en place 1. Nombre d‘utilisateurs actifs sur les 6 derniers mois/nombre d‘utilisateurs total 2. Nombre de rôles affectés/nombre de rôles existants 3. Nombre de rôles par utilisateur 4. Typologie des rôles en nombre 5. Nombre de transactions par typologie de rôles 6. Nombre de transactions actives (utilisées) par rapport au nombre de transactions totales affectées 7. Liste des rôles et utilisateurs ayant accès aux transactions sensibles © IXERP France en partenariat avec SUNLOG - Mars 2010 - 10 Conseil en Management & Technologies de l’Information 10

IXerp Audit § Les indicateurs à mettre en place (suite) 8. Revue des paramètres généraux de sécurité 9. Identification des utilisateurs des équipes support ayant accès en création / Changement aux données de gestion en production 10. Revue de la traçabilité des demandes de création / Modification des fiches utilisateurs 11. Revue de la traçabilité des demandes de création / Modification sur droits 12. Gestion mixte des habilitations : Manuelle et générée 13. Analyse du respect de principe de séparation des tâches 14. Revue du respect de la procédure de droits élargies pour les équipes support © IXERP France en partenariat avec SUNLOG - Mars 2010 - 11 Conseil en Management & Technologies de l’Information 11

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 12 Conseil en Management & Technologies de l’Information 12

IXerp L’approche SAP® § La gestion des autorisations par les rôles La gestion des autorisations dans le système SAP permet de limiter les accès des utilisateurs. Ces limitations concernent aussi bien les actions possibles, les domaines fonctionnels accessibles et le périmètre d’analyse. L’affectation des utilisateurs aux autorisations n’est pas directe mais passe par l’intermédiaire des objets appelés “Rôles”. Ceci permet de combiner des utilisateurs, des autorisations ainsi que des menus. Ainsi, un rôle va regrouper un ensemble d’utilisateurs ayant le même besoin d’analyse, un utilisateur pouvant appartenir à plusieurs rôles. Un utilisateur affecté à un rôle peut lancer des états et accéder à des indicateurs de performance. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 13 Conseil en Management & Technologies de l’Information 13

Présentation générale des autorisations SAP® IXerp § Les principes De façon générale, la sécurité d’un système informatique repose sur l’une des 2 règles de sécurité suivante: 1. Par défaut on autorise tout à l’utilisateur, on ferme au fur et à mesure les accès qu’on ne souhaite pas donner. 2. Par défaut on interdit tout à l’utilisateur et on ouvre que les accès qu’on souhaite donner. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 14 Conseil en Management & Technologies de l’Information 14

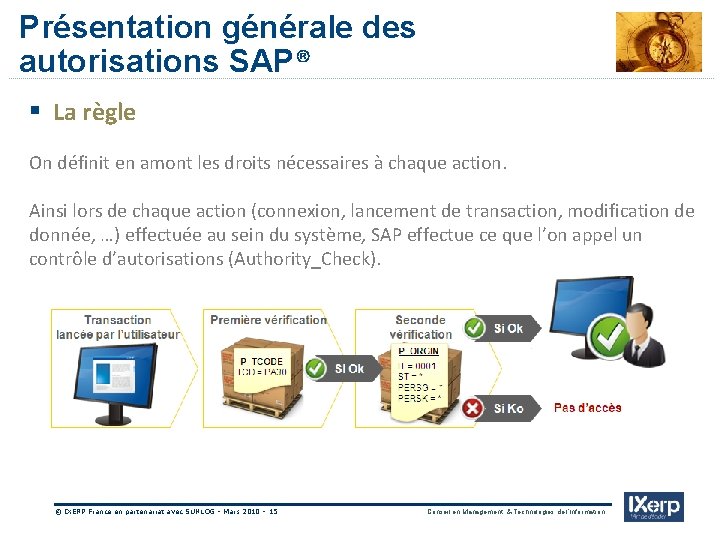

Présentation générale des autorisations SAP® IXerp § La règle On définit en amont les droits nécessaires à chaque action. Ainsi lors de chaque action (connexion, lancement de transaction, modification de donnée, …) effectuée au sein du système, SAP effectue ce que l’on appel un contrôle d’autorisations (Authority_Check). © IXERP France en partenariat avec SUNLOG - Mars 2010 - 15 Conseil en Management & Technologies de l’Information 15

IXerp L’approche PFCG § La gestion des droits La gestion de ces droits d’accès se fait par un générateur de profils en apportant la notion de rôle (appelé aussi groupes d’activité). L’administration des menus, transactions et autorisations est regroupée dans cet outil. Celui ci génère automatiquement les profils lors de la génération du rôle. Ces rôles sont ensuite affectés à un ou plusieurs utilisateurs. Les utilisateurs peuvent aussi être associés à un ou plusieurs rôles. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 16 Conseil en Management & Technologies de l’Information 16

IXerp L’approche PFCG § L’affectation des profils Les Profils d’autorisations ainsi créés sont ensuite affectés aux utilisateurs. Afin de faciliter les choses, on parle plus souvent d’une affectation de rôles que d’une affectation de profils. Bien que lorsqu’on affecte un rôle à un utilisateur, le profil d’autorisations associé à ce rôle est relié à l’utilisateur. Et c’est réellement ce lien Utilisateur / Profil qui permet au système de savoir quels sont les droits affectés. L’affectation des rôles (ou profils) aux utilisateurs se fait par le biais de la transaction SU 01 (Gestion des Fiches Utilisateurs). © IXERP France en partenariat avec SUNLOG - Mars 2010 - 17 Conseil en Management & Technologies de l’Information 17

IXerp La réponse SAP® § La solution PFCG Pour répondre aux impératifs organisationnels des entreprises et à la complexité de la gestion des autorisations avec plus de 2600 objets d’autorisations existants dans ECC. SAP a introduit : Un outil (PFCG) de génération automatique fourni par SAP Avec le générateur de profils, SAP passe d’une gestion des autorisations qui n’était que purement technique de par sa complexité à une gestion orientée « business » © IXERP France en partenariat avec SUNLOG - Mars 2010 - 18 Conseil en Management & Technologies de l’Information 18

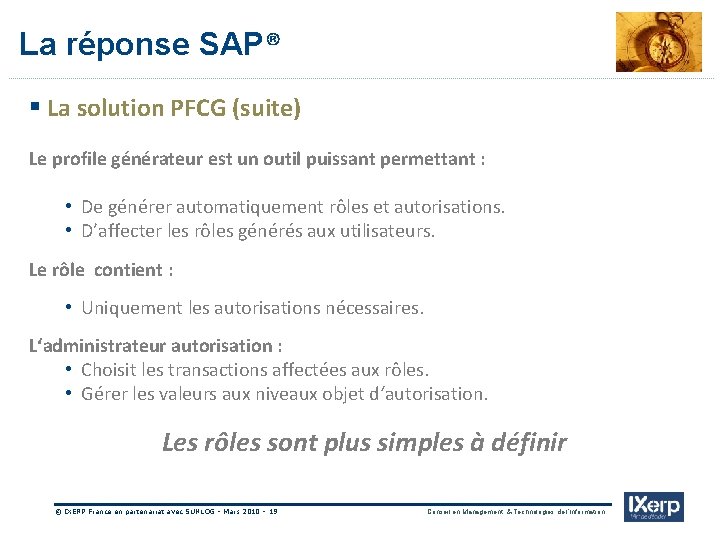

IXerp La réponse SAP® § La solution PFCG (suite) Le profile générateur est un outil puissant permettant : • De générer automatiquement rôles et autorisations. • D’affecter les rôles générés aux utilisateurs. Le rôle contient : • Uniquement les autorisations nécessaires. L‘administrateur autorisation : • Choisit les transactions affectées aux rôles. • Gérer les valeurs aux niveaux objet d‘autorisation. Les rôles sont plus simples à définir © IXERP France en partenariat avec SUNLOG - Mars 2010 - 19 Conseil en Management & Technologies de l’Information 19

IXerp Astuces § Les fonctionnalités PFCG 1. 2. Sauvegarde des Rôles Restaurer des Rôles La transaction PFCG contient un ensemble de fonctionnalités qui permettent de sauvegarder et restaurer les rôles du système. ATTENTION ! Lorsque vous télé-déchargez un rôle simple dérivé, le rôle simple parent associé est également télé déchargé dans le fichier résultat. De la même façon, lorsque vous télé déchargez un rôle composite, l’ensemble des rôles simples (Parents et Dérivés) qui lui sont associés sont également télé déchargés dans le fichier résultat. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 20 Conseil en Management & Technologies de l’Information 20

Avantages et Inconvénients IXerp § Les risques de sécurité Ce système apporte en général satisfaction car il simplifie les affectations lors du projet initial. Cependant, il présente un inconvénient majeur : il confond l’individu et la position qu’il occupe dans l’organisation. La maintenance nécessite de traduire la position réelle des utilisateurs en rôles afin de fournir les autorisations nécessaires. Or, la gestion des autorisations est très rarement gérée par les ressources humaines, mais directement entre les opérationnels et les services informatiques. Ceci produit à long terme une certaine complexité dans les autorisations, voire un manque de visibilité et des failles d’autorisation. Une étude récente a d’ailleurs démontré que parmi les risques mal gérés dans les entreprises figurent en premier lieu les failles de sécurité informatique. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 21 Conseil en Management & Technologies de l’Information 21

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 22 Conseil en Management & Technologies de l’Information 22

IXerp La cellule autorisation § L’approche Pour répondre à cette complexité, une organisation est nécessaire afin de rendre cette gestion : § Transparente § Efficace § Compréhensible © IXERP France en partenariat avec SUNLOG - Mars 2010 - 23 Conseil en Management & Technologies de l’Information 23

IXerp La cellule autorisation § Une équipe transverse La cellule « autorisation » est une cellule automne et transverse à l’entreprise, elle est sollicitée par: § Les équipes support : techniques et fonctionnelles § Les équipes projet § Les utilisateurs § La DSI § Les équipes d’audit et/ou contrôle interne © IXERP France en partenariat avec SUNLOG - Mars 2010 - 24 Conseil en Management & Technologies de l’Information 24

IXerp La cellule autorisation § Une organisation au cœur du système Pour répondre aux sollicitations diverses différents acteurs, la cellule « autorisation » doit s’adapter et fournir une réponse adaptée. Elle se doit être organisée et définir et construire ces outils. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 25 Conseil en Management & Technologies de l’Information 25

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 26 Conseil en Management & Technologies de l’Information 26

Stratégie Globale des Autorisations IXerp § Le rôle de la SGA La stratégie globale des autorisations définie la sécurité de l’entreprise , Il permet d’orienter : § Les équipes support § La DSI § Les équipes projet • Fonctionnelles • Techniques • Administration § L’audit © IXERP France en partenariat avec SUNLOG - Mars 2010 - 27 Conseil en Management & Technologies de l’Information 27

Stratégie Globale des Autorisations § La constitution de la SGA § Types de rôles utilisés : composites, simple et/ou dérivés, § Définition des transactions/données sensibles, § Convention de nommage, § SOD (Ségrégation of Duties) § Règles liées au développement spécifique § Groupes utilisateurs, § Grandes règles d’accès pour les équipes support, § Application des bonnes pratiques pour des sujets transversaux : § Jobs, § Spools, § Téléchargement/tel déchargement, § Transports… § Paramètres de sécurité : verrouillage/déverrouillage… § Intégration avec les autres systèmes : LDAP… § Annexes : procédures de gestion des rôles et des utilisateurs… © IXERP France en partenariat avec SUNLOG - Mars 2010 - 28 Conseil en Management & Technologies de l’Information 28 IXerp

IXerp Les documents de base § Les annexes de la SGA § Création/modification d’un utilisateur, § Suppression d’un utilisateur, § Création/modification de rôles, § Problème d’autorisation(SU 53): procédure à suivre par un utilisateur lorsqu’il rencontre un problème d’autorisation. § Politique de vérification des droits attribués § Procédure d’intervention urgente en production § Gestion des utilisateurs non DIALOG © IXERP France en partenariat avec SUNLOG - Mars 2010 - 29 Conseil en Management & Technologies de l’Information 29

LES BUSINESS ROLES : CONCEPTS IXerp § L’approche SAP structure l’entreprise, Il oriente l’entreprise vers une organisation structurée avec des processus harmonisés. Les rôles permettent de répondre à ces impératifs par une approche simple et méthodique. Ainsi la gestion des autorisations suit l’évolution globale de l’entreprise sur ces différents marchés et activités. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 30 Conseil en Management & Technologies de l’Information 30

IXerp LES BUSINESS ROLES § Les concepts Un rôle est un ensemble d’autorisations composé de 3 types : 1. Rôles simples : composés uniquement d’autorisations. 2. Rôles composites : compilation de rôles simples. 3. Rôles dérivés : créés à partir de rôle simple servant de modèle (Rôle Maître) dont seul la partie organisationnel diffère: Exemple: Rôle uniquement utilisable pour: Un pays, une région et une usine. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 31 Conseil en Management & Technologies de l’Information 31

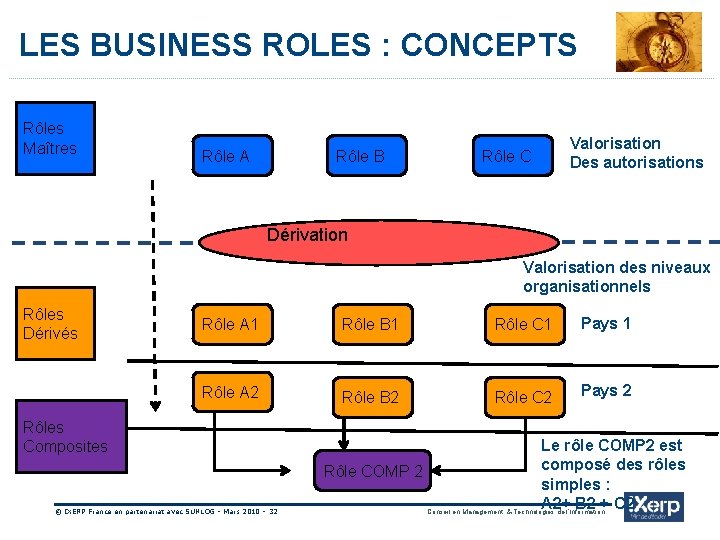

IXerp LES BUSINESS ROLES : CONCEPTS Rôles Maîtres Rôle A Rôle B Rôle C Valorisation Des autorisations Dérivation Valorisation des niveaux organisationnels Rôles Dérivés Rôle A 1 Rôle B 1 Rôle C 1 Pays 1 Rôle A 2 Rôle B 2 Rôle C 2 Pays 2 Rôles Composites © IXERP France en partenariat avec SUNLOG - Mars 2010 - 32 Le rôle COMP 2 est composé des rôles Rôle COMP 2 simples : A 2+ B 2 + C 2 Conseil en Management & Technologies de l’Information 32

LES BUSINESS ROLES : CONCEPTS Quelle stratégie adopter pour mes rôles ? © IXERP France en partenariat avec SUNLOG - Mars 2010 - 33 Conseil en Management & Technologies de l’Information 33 IXerp

LES BUSINESS ROLES : CONCEPTS IXerp La recommandation est d’utiliser des rôles simples en tant qu’unité élémentaire correspondant à une activité dans l’entreprise : § Gestion des contrats de vente § Validation RIB clients § Gestion de la clôture de période FI Définir des rôles simples pour des opérations de : § § Reporting Affichage Maintenance (création & modification) Validation Le principe : un rôle simple pour tout utilisateur © IXERP France en partenariat avec SUNLOG - Mars 2010 - 34 Conseil en Management & Technologies de l’Information 34

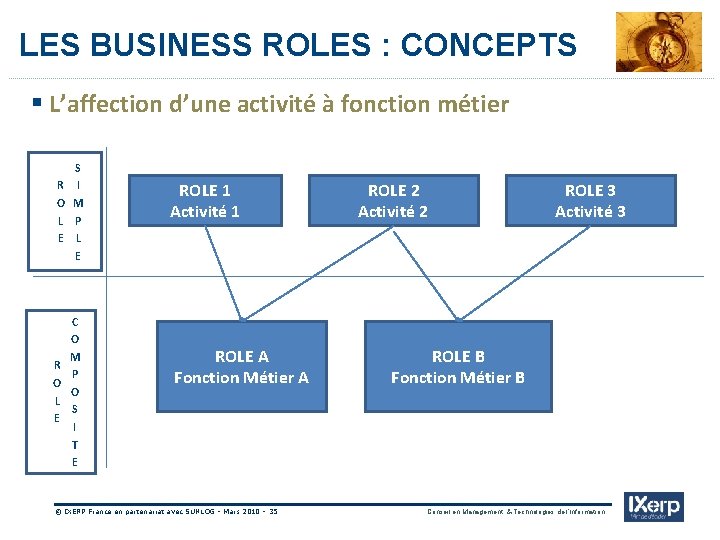

LES BUSINESS ROLES : CONCEPTS § L’affection d’une activité à fonction métier R O L E S I M P L E R O L E C O M P O S I T E ROLE 1 Activité 1 ROLE 2 Activité 2 ROLE A Fonction Métier A ROLE 3 Activité 3 ROLE B Fonction Métier B © IXERP France en partenariat avec SUNLOG - Mars 2010 - 35 Conseil en Management & Technologies de l’Information 35 IXerp

LES BUSINESS ROLES : CONCEPTS IXerp La stratégie de mise en place des rôles ne s’impose pas d’elle-même à l’entreprise. Il n’existe pas de solution pré conçue de par la souplesse même du système de gestion des autorisations. La stratégie des rôles découle d’une analyse préalable. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 36 Conseil en Management & Technologies de l’Information 36

LES BUSINESS ROLES : CONCEPTS §La méthode d’implémentation Un objectif précis basé : § sur des concepts § Sur un design de solution § Sur approche globale § Une sensibilisation constante des équipes projets Les rôles ne sont qu’un moyen technique au service de l’équipe autorisation. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 37 Conseil en Management & Technologies de l’Information 37 IXerp

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 38 Conseil en Management & Technologies de l’Information 26

IXerp Les bonnes pratiques 1. LA METHODE : • Définir les données accessibles par les utilisateurs, • Définir le type d‘accès, • Définir le périmètre organisationnel accessible par l‘utilisateur. 2. L‘OBJECTIF : • Réaliser un système stable, maintenable et cohérent avec les règles internes. 3. LE CONCEPT • Le concept d’autorisation de SAP R/3 est basé sur les objets d’autorisation. • Ces objets sont utilisés comme une relation commune entre les autorisations contrôlées par les programmes et les autorisations accordées à un utilisateur. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 39 Conseil en Management & Technologies de l’Information 39

IXerp Le BAM § La matrice BAM : Business Authorization Matrix (MAM : Matrice Autorisation Métier) Pilier du système de gestion des autorisations © IXERP France en partenariat avec SUNLOG - Mars 2010 - 40 Conseil en Management & Technologies de l’Information 40

IXerp Le BAM § L’approche : Le BAM en 3 étapes : § ETAPE 1 : Fonctions métiers § ETAPE 2 : Processus métiers § ETAPE 3 : Règles de gestion © IXERP France en partenariat avec SUNLOG - Mars 2010 - 41 Conseil en Management & Technologies de l’Information 41

IXerp Le BAM § Fonctions Métiers: Quoi ? • Définir l’ensemble des « fonctions métiers » accédant à SAP • L’idée est de créer un catalogue de fonctions métiers unitaires, sachant qu’un utilisateur peut en cumuler plusieurs. • Exemple: • Comptable fournisseurs/clients, trésorier, contrôleur de gestion. Qui ? • MOA + Équipe Autorisation + SAP Experts Comment ? • Liste Métiers HR • Analyse des outils tiers HR si existant • Découpage des protocoles de tests… © IXERP France en partenariat avec SUNLOG - Mars 2010 - 42 Conseil en Management & Technologies de l’Information 44

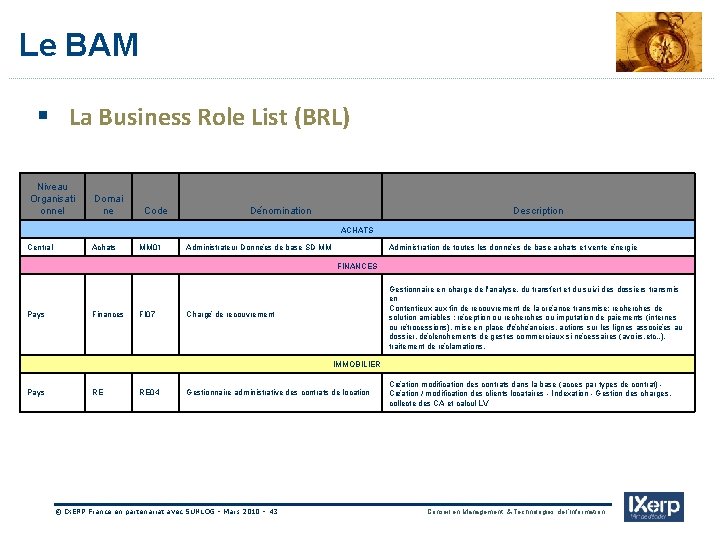

IXerp Le BAM § La Business Role List (BRL) Niveau Organisati onnel Domai ne Code Dénomination Description ACHATS Central Achats MM 01 Administrateur Données de base SD MM Administration de toutes les donn ées de base achats et vente énergie FINANCES Pays Finances FI 07 Gestionnaire en charge de l'analyse, du transfert et du suivi des dossiers transmis en Contentieux aux fin de recouvrement de la cr éance transmise; recherches de solution amiables : réception ou recherches ou imputation de paiements (internes ou rétrocessions), mise en place d'échéanciers, actions sur les lignes associées au dossier, déclenchements de gestes commerciaux si n écessaires (avoirs, etc, , ), traitement de réclamations. Chargé de recouvrement IMMOBILIER Pays RE RE 04 Gestionnaire administrative des contrats de location © IXERP France en partenariat avec SUNLOG - Mars 2010 - 43 Création modification des contrats dans la base (acces par types de contrat) Création / modification des clients locataires - Indexation - Gestion des charges, collecte des CA et calcul LV Conseil en Management & Technologies de l’Information 45

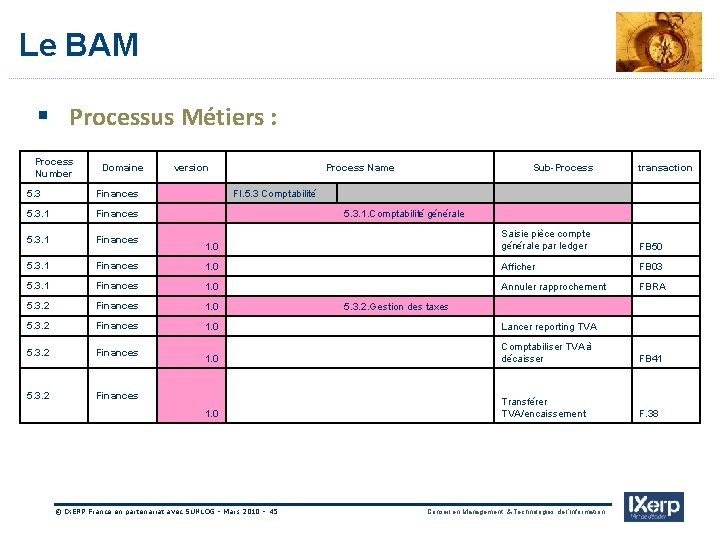

IXerp Le BAM § Processus Métiers : Quoi ? • Définir l’ensemble des processus métiers utilisés à travers SAP au travers des domaines identifiés dans l’entreprise: • Exemple grand flux: • Achat or « demand to supply » Qui ? • SAP experts + MOA + Équipe Autorisation. Comment ? • Documents projets tels scoping, spécifications détaillées, process map … © IXERP France en partenariat avec SUNLOG - Mars 2010 - 44 Conseil en Management & Technologies de l’Information 46

IXerp Le BAM § Processus Métiers : Process Number Domaine version Process Name Sub-Process transaction 5. 3 Finances FI. 5. 3 Comptabilité 5. 3. 1 Finances 5. 3. 1. Comptabilité générale 5. 3. 1 Finances 1. 0 Saisie pièce compte générale par ledger FB 50 5. 3. 1 Finances 1. 0 Afficher FB 03 5. 3. 1 Finances 1. 0 Annuler rapprochement FBRA 5. 3. 2 Finances 1. 0 5. 3. 2. Gestion des taxes 5. 3. 2 Finances 1. 0 Lancer reporting TVA 5. 3. 2 Finances 1. 0 Comptabiliser TVA à décaisser FB 41 5. 3. 2 Finances 1. 0 Transférer TVA/encaissement F. 38 © IXERP France en partenariat avec SUNLOG - Mars 2010 - 45 Conseil en Management & Technologies de l’Information 47

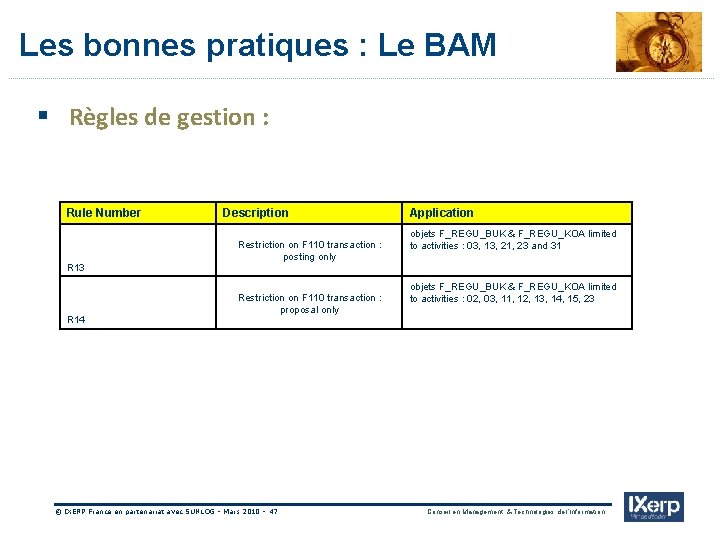

Les bonnes pratiques : Le BAM § Règles de gestion : Quoi ? • Définir les règles de gestion non organisationnels • Exemple : • Autoriser les gestionnaires de contrats de location l’accès à tous les contrats sauf les mandats Qui ? • SAP experts + MOA + Équipe Autorisation. Comment ? • Spécifications fonctionnelles détaillées… © IXERP France en partenariat avec SUNLOG - Mars 2010 - 46 Conseil en Management & Technologies de l’Information 48 IXerp

Les bonnes pratiques : Le BAM § Règles de gestion : Rule Number R 13 R 14 Description Application Restriction on F 110 transaction : posting only Restriction on F 110 transaction : proposal only © IXERP France en partenariat avec SUNLOG - Mars 2010 - 47 objets F_REGU_BUK & F_REGU_KOA limited to activities : 03, 13, 21, 23 and 31 objets F_REGU_BUK & F_REGU_KOA limited to activities : 02, 03, 11, 12, 13, 14, 15, 23 Conseil en Management & Technologies de l’Information 49 IXerp

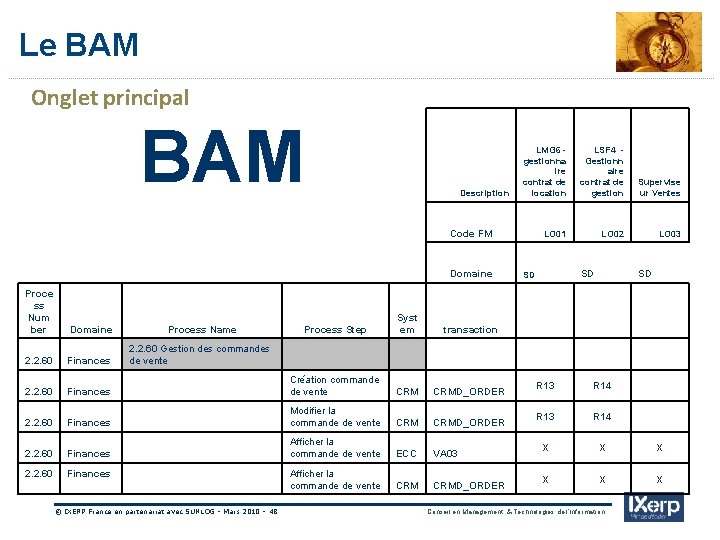

IXerp Le BAM Onglet principal BAM Description LMG 6 gestionna ire contrat de location LSF 4 Gestionn aire contrat de gestion Supervise ur Ventes LO 01 LO 02 LO 03 Code FM Domaine Proce ss Num ber Domaine Process Name 2. 2. 60 Finances 2. 2. 60 Gestion des commandes de vente 2. 2. 60 Finances Création commande de vente CRMD_ORDER 2. 2. 60 Finances Modifier la commande de vente CRMD_ORDER 2. 2. 60 Finances Afficher la commande de vente ECC VA 03 2. 2. 60 Finances Afficher la commande de vente CRMD_ORDER Process Step © IXERP France en partenariat avec SUNLOG - Mars 2010 - 48 Syst em SD SD SD R 13 R 14 X X X transaction Conseil en Management & Technologies de l’Information 50

IXerp Le BAM § La valeur ajoutée • Exhaustivité des transactions nécessaires • Affectation des seules transactions nécessaires • Gestion autorisation orientée métier • Matrice utile à d’autres domaines (tests, formation…) • Base pour la gestion des risques • Base pour définir la stratégie en matière de rôles • Vision des autorisations inter composants SAP © IXERP France en partenariat avec SUNLOG - Mars 2010 - 49 Conseil en Management & Technologies de l’Information 51

IXerp Les bonnes pratiques : § Le contrôle continue Il est indispensable de mettre des outils de suivi et de contrôle des autorisations. Ces contrôles sont effectués périodiquement. Sans contrôle continue, la sécurité se détériore. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 50 Conseil en Management & Technologies de l’Information 52

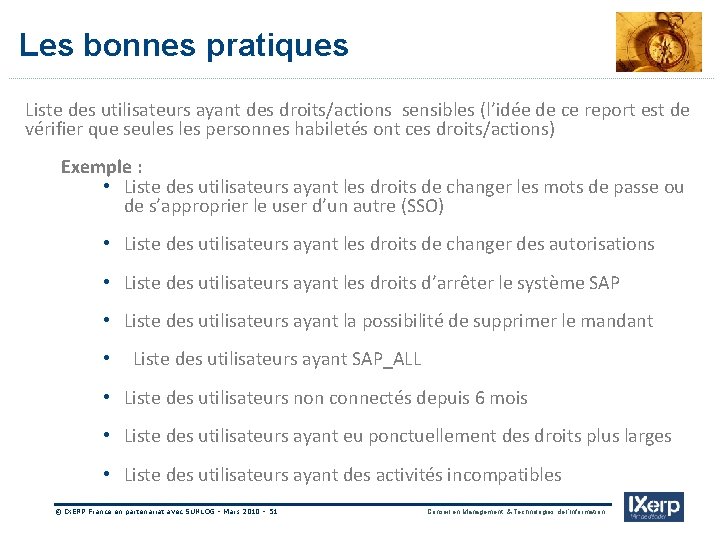

IXerp Les bonnes pratiques Liste des utilisateurs ayant des droits/actions sensibles (l’idée de ce report est de vérifier que seules personnes habiletés ont ces droits/actions) Exemple : • Liste des utilisateurs ayant les droits de changer les mots de passe ou de s’approprier le user d’un autre (SSO) • Liste des utilisateurs ayant les droits de changer des autorisations • Liste des utilisateurs ayant les droits d’arrêter le système SAP • Liste des utilisateurs ayant la possibilité de supprimer le mandant • Liste des utilisateurs ayant SAP_ALL • Liste des utilisateurs non connectés depuis 6 mois • Liste des utilisateurs ayant eu ponctuellement des droits plus larges • Liste des utilisateurs ayant des activités incompatibles © IXERP France en partenariat avec SUNLOG - Mars 2010 - 51 Conseil en Management & Technologies de l’Information 53

IXerp Sensibilisation interne § LE CHANGEMENT CULTUREL La gestion des autorisations est primordiale et critique dans un système SAP. • La sécurité SAP ne peut être pensée après coup. • La sécurité SAP est la responsabilité de chacun • Les questions d’audit doivent être anticipées © IXERP France en partenariat avec SUNLOG - Mars 2010 - 52 Conseil en Management & Technologies de l’Information 54

IXerp Conclusion § Synthèse Un document de base (SGA) est primordial pour garantir les accès aux programmes , transactions et paramétrage. • Une définition des accès aux actions nécessaires par utilisateurs. • L’accès utilisateur est approuvé/validé dans un circuit approuvé. • La méthodologie de construction des rôles doit être efficace et tenir compte des exigences de l’organigramme. • Un contrôle continu obligatoire doit être mise en place. • Les contrôles et les processus documentés continuellement. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 53 Conseil en Management & Technologies de l’Information 55

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 54 Conseil en Management & Technologies de l’Information 56

Les bonnes pratiques internes La gestion des autorisations des équipes support est un sujet sensible. Il faut à la fois concilier : • Rapidité et efficacité de résolution des incidents • Règles internes (notamment Auditeurs) • Bonnes pratiques en la matière © IXERP France en partenariat avec SUNLOG - Mars 2010 - 55 Conseil en Management & Technologies de l’Information 57 IXerp

Les bonnes pratiques internes Pour une gestion efficace des équipes internes quelques règles s’imposent : § Une relation permanente avec les différentes équipes supports : • Fonctionnelles, • Métiers , • Techniques. § Une communication accrue © IXERP France en partenariat avec SUNLOG - Mars 2010 - 56 Conseil en Management & Technologies de l’Information 58 IXerp

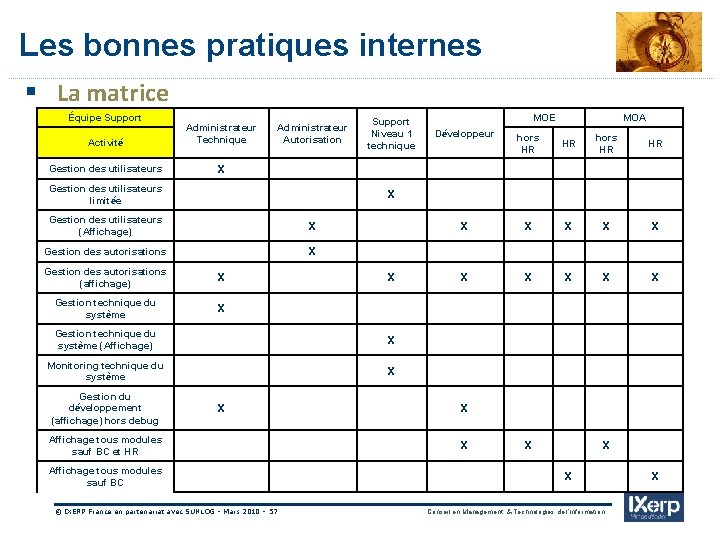

IXerp Les bonnes pratiques internes § La matrice Équipe Support MOE MOA Activité Administrateur Technique Administrateur Autorisation Support Niveau 1 technique Développeur hors HR HR Gestion des utilisateurs X Gestion des utilisateurs limitée X Gestion des utilisateurs (Affichage) X X X Gestion des autorisations X Gestion des autorisations (affichage) X X X X Gestion technique du système X Gestion technique du système (Affichage) X Monitoring technique du système X Gestion du développement (affichage) hors debug X X Affichage tous modules sauf BC et HR X X X Affichage tous modules sauf BC X X © IXERP France en partenariat avec SUNLOG - Mars 2010 - 57 Conseil en Management & Technologies de l’Information 59

Les bonnes pratiques internes § Les procédures d’urgences Prévoir des activités en cas d’urgence avec une procédure pour rassurer les équipes support. Cette procédure prévoit : • Un accès d’urgence avec des droits larges • Une procédure associée d’ouverture de mandant • Un système de traçabilité dans le système • Une classification de ces informations © IXERP France en partenariat avec SUNLOG - Mars 2010 - 58 Conseil en Management & Technologies de l’Information 60 IXerp

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 59 Conseil en Management & Technologies de l’Information 61

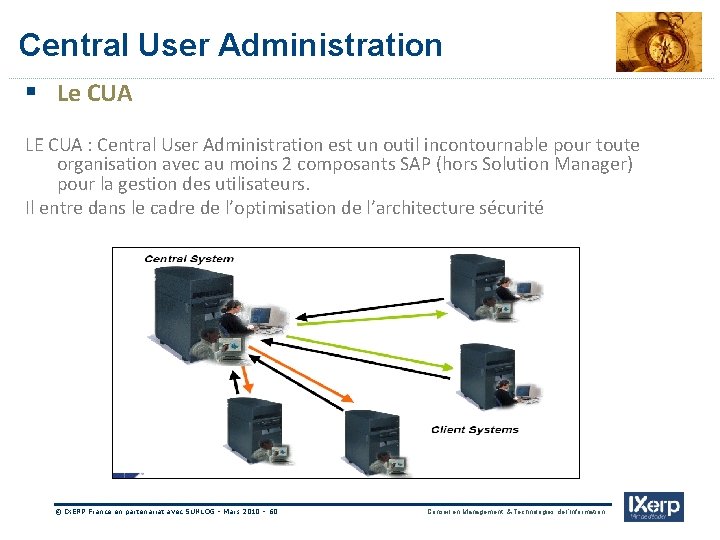

Central User Administration § Le CUA LE CUA : Central User Administration est un outil incontournable pour toute organisation avec au moins 2 composants SAP (hors Solution Manager) pour la gestion des utilisateurs. Il entre dans le cadre de l’optimisation de l’architecture sécurité © IXERP France en partenariat avec SUNLOG - Mars 2010 - 60 Conseil en Management & Technologies de l’Information 62 IXerp

Central User Administration § Le CUA est une solution adaptée pour : • Un paysage système complexe avec plusieurs composants et mandants • Un utilisateur ayant besoin d’accéder à différents composants • La difficulté d’obtenir une image globale des droits d’un utilisateur © IXERP France en partenariat avec SUNLOG - Mars 2010 - 61 Conseil en Management & Technologies de l’Information 63 IXerp

Sommaire 1. Les autorisations : une obligation légale 2. L’audit 3. L’approche SAP 4. La cellule Autorisation 5. Stratégie Globale des Autorisations 6. Les bonnes pratiques sécuritaires 7. Gestion des habilitations des équipes support en production 8. Central User Administration 9. Governance Risk and Compliance © IXERP France en partenariat avec SUNLOG - Mars 2010 - 62 Conseil en Management & Technologies de l’Information 64

IXerp GRC § Le constat • Les CACs relèvent régulièrement une gestion non maîtrisée des accès SAP • Ils émettent également de sévères réserves sur les contrôles internes en place Ces défaillances poussent les entreprises à cher à automatiser ce risque par la mise en place de projet de GRC © IXERP France en partenariat avec SUNLOG - Mars 2010 - 63 Conseil en Management & Technologies de l’Information 65

Les principes fondamentaux IXerp § La séparation des tâches • Répond à des exigences légales comme la loi de Sécurité Financière ou la loi So. X qui exigent des entreprises la mise en place d'un référentiel de séparation des tâches. • Apporte une réponse à la complexification des processus d'activité qui a accru les risques potentiels liés au cumul de tâches. Pour être efficace, le référentiel de séparation des tâches doit être transcrit dans les systèmes d'information afin de s'assurer que les privilèges attribués aux utilisateurs dans le système sont conformes aux règles de séparation des tâches et à la fonction occupée dans l'entreprise. © IXERP France en partenariat avec SUNLOG - Mars 2010 - 64 Conseil en Management & Technologies de l’Information 66

IXerp Les risques § Une responsabilité commune • Activités accidentelles ou intentionnelles dues à des accès trop larges peuvent impacter la performance et la réputation • Les directeurs ne peuvent être seuls responsables de la séparation des tâches (SDT) A qui cette responsabilité alors ? © IXERP France en partenariat avec SUNLOG - Mars 2010 - 65 Conseil en Management & Technologies de l’Information 67

IXerp Les risques § Une responsabilité commune Présidents & directeurs Audit Responsabilité de la SDT ? Finance Coût des audits Risque de fraude Informatiq Admin. ue RH Octroi et retrait de droits non conformes manuelle Opérationn Sécurit Transactions é Complexe els gestion des rôles sensibles non suivies © IXERP France en partenariat avec SUNLOG - Mars 2010 - 66 Conseil en Management & Technologies de l’Information 68

Une gestion des autorisations basée sur les risque IXerp § L’approche • Élimination efficace des conflits SDT et des droits excessifs • Prévenir les violations futures grâce à un processus d’octroi d’accès SAP fondé sur l’analyse de risques • Les métiers possèdent la propriété des droits SAP permettant l’accès à leurs fonctionnalités © IXERP France en partenariat avec SUNLOG - Mars 2010 - 67 Conseil en Management & Technologies de l’Information 69

IXerp SAP GRC Access Control § Les bonnes pratiques • S'assurer que les privilèges attribués aux utilisateurs dans le système sont conformes aux règles de séparation des tâches et à la fonction occupée dans l'entreprise. • Obtenir une Gouvernance efficiente des systèmes d’information • Identifier et prévenir les Risques d’erreurs et de fraudes • Garantir la Conformité des accès utilisateurs • Fournir un outil pratique d’audit des accès utilisateurs • Au cours du cycle de vie des habilitations SAP, les nombreux changements manuels apportés aux rôles SAP faussent la conformité des accès initiaux octroyés aux utilisateurs © IXERP France en partenariat avec SUNLOG - Mars 2010 - 68 Conseil en Management & Technologies de l’Information 70

IXerp Merci de votre attention © IXERP France en partenariat avec SUNLOG - Mars 2010 - 69 Conseil en Management & Technologies de l’Information 71

- Slides: 69