ISE Dobre Praktyki Micha Garcarz CCIE 25272 Piotr

ISE – Dobre Praktyki Michał Garcarz CCIE #25272 Piotr Kupisiewicz CCIE #39762 Customer Support Engineers – AAA & VPN Cisco Forum 2014

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 2

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 3

Konfiguracja Logów: Co generuje dużo logów ? § Dużo urządzeń w sieci (końcowych endpointów, jak i authentykatorów) § Urządzenia mobilne: częste przemieszczanie, roaming, wyłączanie Wi. Fi celem oszczędności energii itd. § Źle skonfigurowani Supplicanci dot 1 x (wprowadzono złe hasło, które zostało zapamiątane etc. ) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. § Źle skonfigurowane urządzenia authentykujące (switche, WLC) § Częste proby z urządzeń końcowych (switche, load balancery) 4

Zmniejszenie ilości logowanych wiadomości (odszumienie logów) PSN Mn. T © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 5

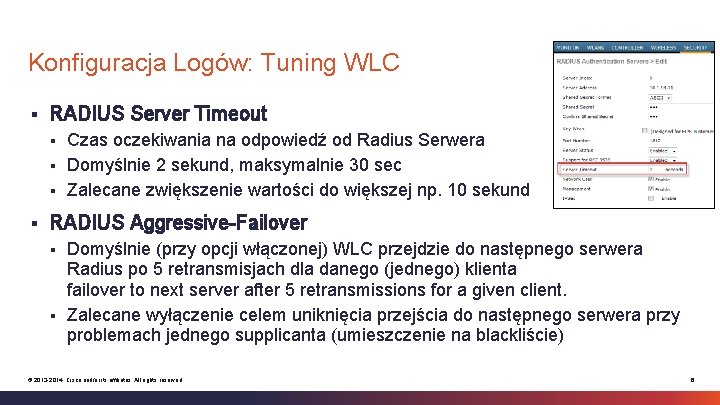

Konfiguracja Logów: Tuning WLC § RADIUS Server Timeout Czas oczekiwania na odpowiedź od Radius Serwera § Domyślnie 2 sekund, maksymalnie 30 sec § Zalecane zwiększenie wartości do większej np. 10 sekund § § RADIUS Aggressive-Failover Domyślnie (przy opcji włączonej) WLC przejdzie do następnego serwera Radius po 5 retransmisjach dla danego (jednego) klienta failover to next server after 5 retransmissions for a given client. § Zalecane wyłączenie celem uniknięcia przejścia do następnego serwera przy problemach jednego supplicanta (umieszczenie na blackliście) § © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 6

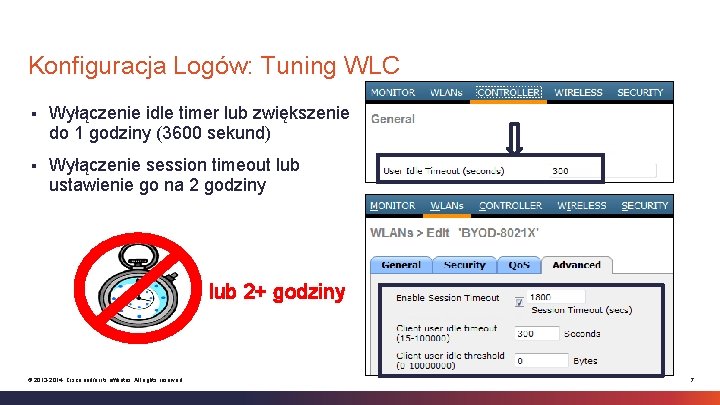

Konfiguracja Logów: Tuning WLC § Wyłączenie idle timer lub zwiększenie do 1 godziny (3600 sekund) § Wyłączenie session timeout lub ustawienie go na 2 godziny lub 2+ godziny © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 7

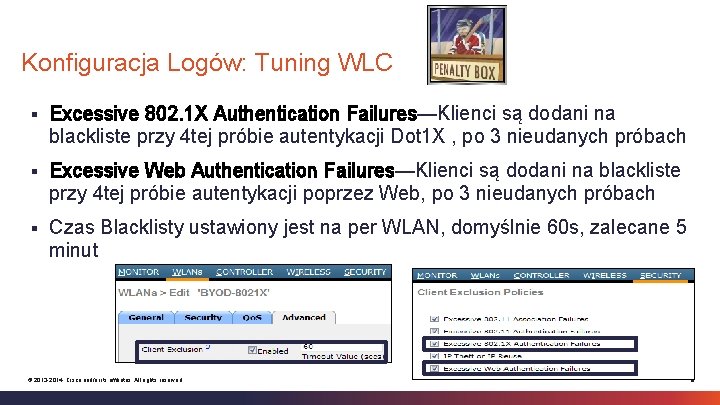

Konfiguracja Logów: Tuning WLC § Excessive 802. 1 X Authentication Failures—Klienci są dodani na blackliste przy 4 tej próbie autentykacji Dot 1 X , po 3 nieudanych próbach § Excessive Web Authentication Failures—Klienci są dodani na blackliste przy 4 tej próbie autentykacji poprzez Web, po 3 nieudanych próbach § Czas Blacklisty ustawiony jest na per WLAN, domyślnie 60 s, zalecane 5 minut © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 8

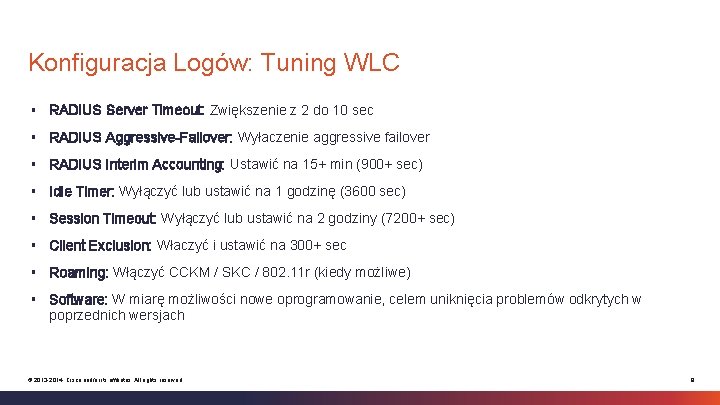

Konfiguracja Logów: Tuning WLC § RADIUS Server Timeout: Zwiększenie z 2 do 10 sec § RADIUS Aggressive-Failover: Wyłaczenie aggressive failover § RADIUS Interim Accounting: Ustawić na 15+ min (900+ sec) § Idle Timer: Wyłączyć lub ustawić na 1 godzinę (3600 sec) § Session Timeout: Wyłączyć lub ustawić na 2 godziny (7200+ sec) § Client Exclusion: Właczyć i ustawić na 300+ sec § Roaming: Włączyć CCKM / SKC / 802. 11 r (kiedy możliwe) § Software: W miarę możliwości nowe oprogramowanie, celem uniknięcia problemów odkrytych w poprzednich wersjach © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 9

![Konfiguracja Logów: Tuning Switcha § Komenda: switch(config)# aaa accounting update {[newinfo] [periodic] number} § Konfiguracja Logów: Tuning Switcha § Komenda: switch(config)# aaa accounting update {[newinfo] [periodic] number} §](http://slidetodoc.com/presentation_image_h2/ccaaa1b8bfffbd5754deed13529f0be3/image-10.jpg)

Konfiguracja Logów: Tuning Switcha § Komenda: switch(config)# aaa accounting update {[newinfo] [periodic] number} § Zalacene: switch(config)# aaa accounting update newinfo § Wytłumaczenie: § Kiedy komenda aaa accounting update jest aktywna, IOS wysyła infromację o wszystkich użytkownikach zalogowanych do systemu. Jeżeli użyte jest newinfo, wpisy w interim accounting będą wysłane tylko wtedy gdy jest jakaś informacja do wysłania © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 10

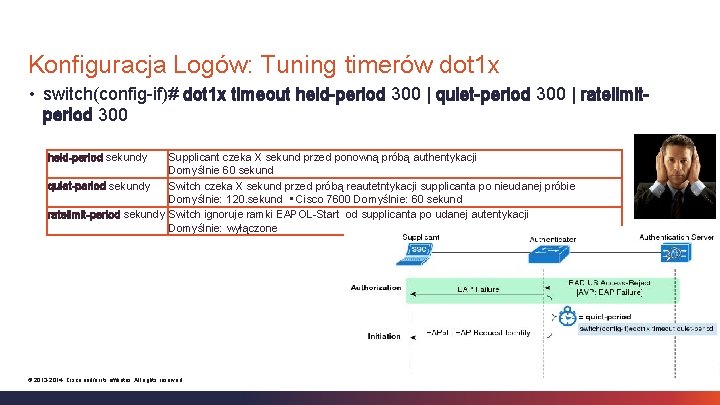

Konfiguracja Logów: Tuning timerów dot 1 x • switch(config-if)# dot 1 x timeout held-period 300 | quiet-period 300 | ratelimit- period 300 held-period sekundy Supplicant czeka X sekund przed ponowną próbą authentykacji Domyślnie 60 sekund quiet-period sekundy Switch czeka X sekund przed próbą reautetntykacji supplicanta po nieudanej próbie Domyślnie: 120. sekund • Cisco 7600 Domyślnie: 60 sekund ratelimit-period sekundy Switch ignoruje ramki EAPOL-Start od supplicanta po udanej autentykacji Domyślnie: wyłączone © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 11

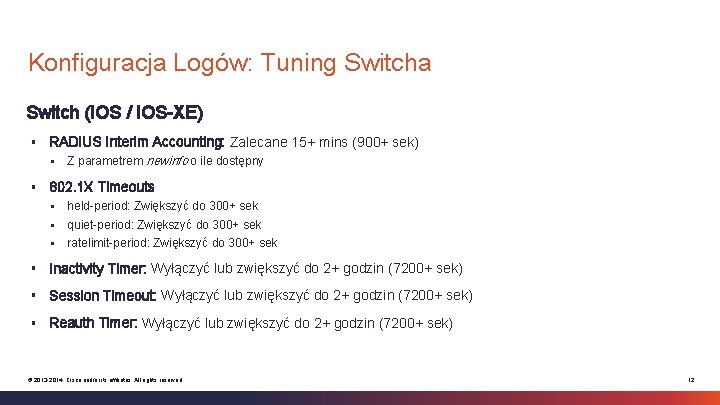

Konfiguracja Logów: Tuning Switcha Switch (IOS / IOS-XE) § RADIUS Interim Accounting: Zalecane 15+ mins (900+ sek) § § Z parametrem newinfo o ile dostępny 802. 1 X Timeouts § held-period: Zwiększyć do 300+ sek § quiet-period: Zwiększyć do 300+ sek § ratelimit-period: Zwiększyć do 300+ sek § Inactivity Timer: Wyłączyć lub zwiększyć do 2+ godzin (7200+ sek) § Session Timeout: Wyłączyć lub zwiększyć do 2+ godzin (7200+ sek) § Reauth Timer: Wyłączyć lub zwiększyć do 2+ godzin (7200+ sek) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 12

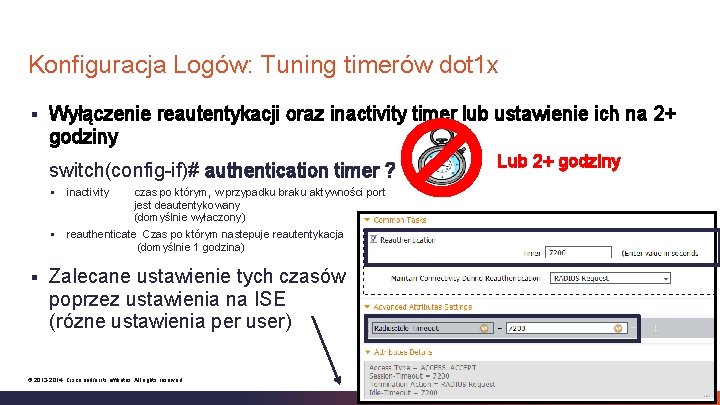

Konfiguracja Logów: Tuning timerów dot 1 x § Wyłączenie reautentykacji oraz inactivity timer lub ustawienie ich na 2+ godziny switch(config-if)# authentication timer ? § § inactivity § reauthenticate Czas po którym nastepuje reautentykacja (domyślnie 1 godzina) Lub 2+ godziny czas po którym, w przypadku braku aktywności port jest deautentykowany (domyślnie wyłaczony) Zalecane ustawienie tych czasów poprzez ustawienia na ISE (rózne ustawienia per user) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 13

Konfiguracja Logów: Tuning Radius-Probe § Wired NAD: Parametr idle-time określa po jakim czasie powinniśmy użyć Radius Probe. Domyślnie 60 minut. § Wireless NAD: Jeżeli funkcja Radius-Probe jest skonfigurowana, WLC wysyła Probe tylko gdy serwer oznaczony jest jako ‚dead’ § Load Balancery: Set. Czasy probów powinny być ustawiony na wartości na tyle małe, żeby uniknąć timeout’u na klientach Radiusa (NAD), z reguły 45 -60 s. Unikać za częstych Probów. © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 14

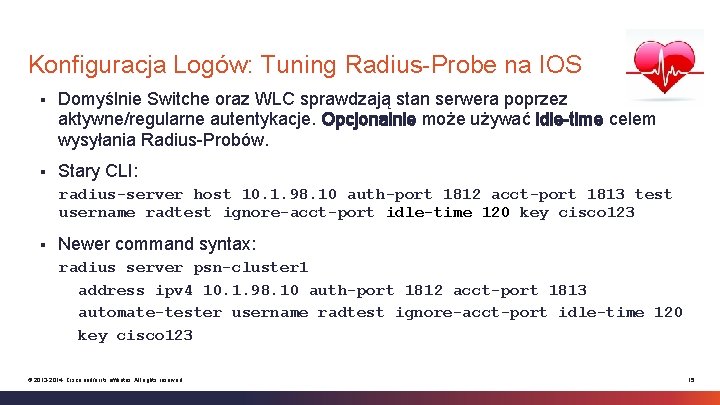

Konfiguracja Logów: Tuning Radius-Probe na IOS § Domyślnie Switche oraz WLC sprawdzają stan serwera poprzez aktywne/regularne autentykacje. Opcjonalnie może używać idle-time celem wysyłania Radius-Probów. § Stary CLI: radius-server host 10. 1. 98. 10 auth-port 1812 acct-port 1813 test username radtest ignore-acct-port idle-time 120 key cisco 123 § Newer command syntax: radius server psn-cluster 1 address ipv 4 10. 1. 98. 10 auth-port 1812 acct-port 1813 automate-tester username radtest ignore-acct-port idle-time 120 key cisco 123 © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 15

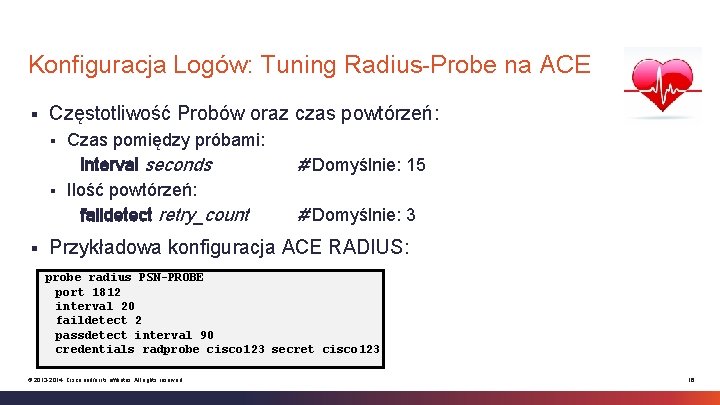

Konfiguracja Logów: Tuning Radius-Probe na ACE § Częstotliwość Probów oraz czas powtórzeń: Czas pomiędzy próbami: interval seconds § Ilość powtórzeń: faildetect retry_count § § # Domyślnie: 15 # Domyślnie: 3 Przykładowa konfiguracja ACE RADIUS: probe radius PSN-PROBE port 1812 interval 20 faildetect 2 passdetect interval 90 credentials radprobe cisco 123 secret cisco 123 © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 16

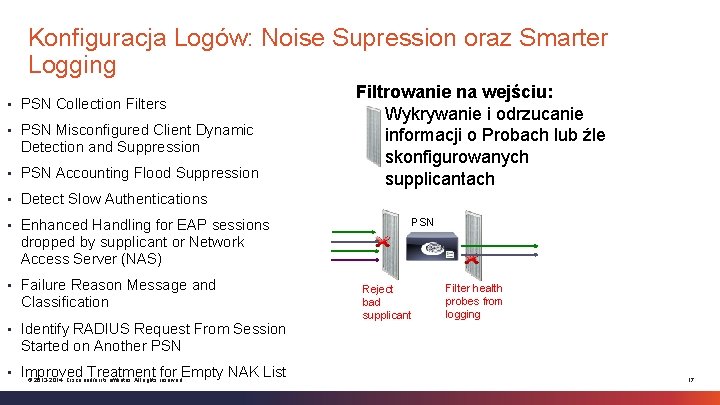

Konfiguracja Logów: Noise Supression oraz Smarter Logging • PSN Collection Filters • PSN Misconfigured Client Dynamic Detection and Suppression • PSN Accounting Flood Suppression Filtrowanie na wejściu: Wykrywanie i odrzucanie informacji o Probach lub źle skonfigurowanych supplicantach • Detect Slow Authentications • Enhanced Handling for EAP sessions PSN dropped by supplicant or Network Access Server (NAS) • Failure Reason Message and Classification • Identify RADIUS Request From Session Reject bad supplicant Filter health probes from logging Started on Another PSN • Improved Treatment for Empty NAK List © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 17

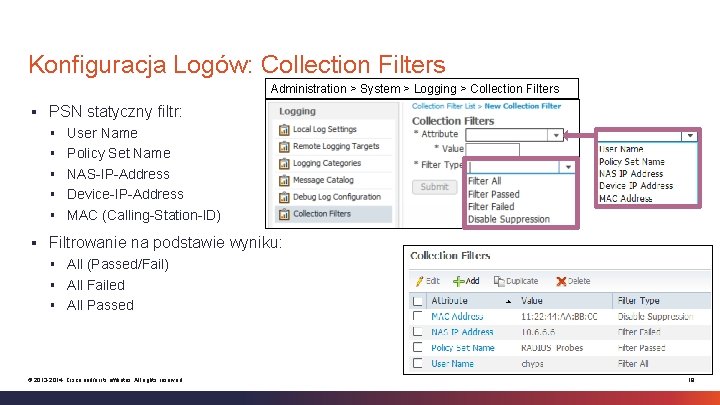

Konfiguracja Logów: Collection Filters Administration > System > Logging > Collection Filters § PSN statyczny filtr: § User Name § Policy Set Name § NAS-IP-Address § Device-IP-Address § MAC (Calling-Station-ID) § Filtrowanie na podstawie wyniku: § All (Passed/Fail) § All Failed § All Passed © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 18

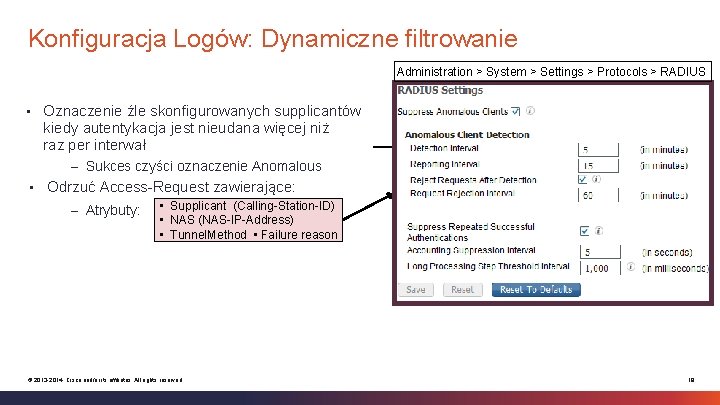

Konfiguracja Logów: Dynamiczne filtrowanie Administration > System > Settings > Protocols > RADIUS • Oznaczenie źle skonfigurowanych supplicantów kiedy autentykacja jest nieudana więcej niż raz per interwał – Sukces czyści oznaczenie Anomalous • Odrzuć Access-Request zawierające: – Atrybuty: • Supplicant (Calling-Station-ID) • NAS (NAS-IP-Address) • Tunnel. Method • Failure reason © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 19

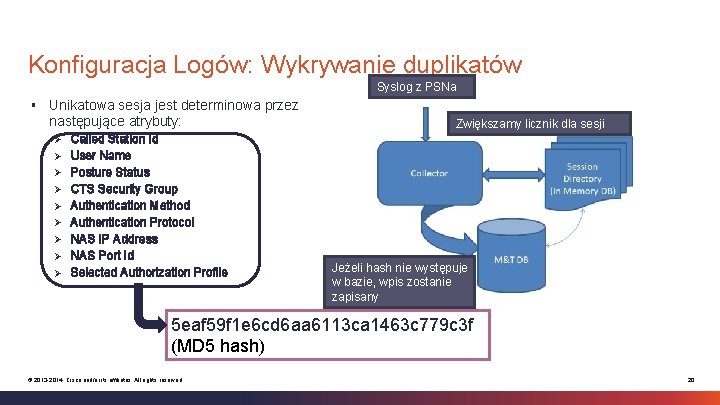

Konfiguracja Logów: Wykrywanie duplikatów Syslog z PSNa § Unikatowa sesja jest determinowa przez następujące atrybuty: Zwiększamy licznik dla sesji Ø Called Station Id Ø User Name Ø Posture Status Ø CTS Security Group Ø Authentication Method Ø Authentication Protocol Ø NAS IP Address Ø NAS Port Id Ø Selected Authorization Profile Jeżeli hash nie występuje w bazie, wpis zostanie zapisany 5 eaf 59 f 1 e 6 cd 6 aa 6113 ca 1463 c 779 c 3 f (MD 5 hash) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 20

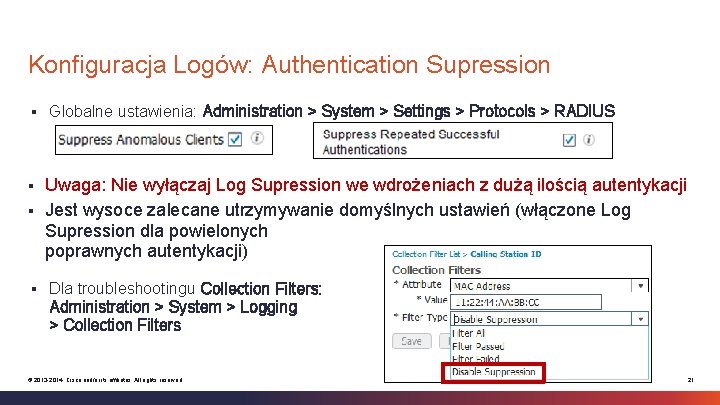

Konfiguracja Logów: Authentication Supression § Globalne ustawienia: Administration > System > Settings > Protocols > RADIUS Uwaga: Nie wyłączaj Log Supression we wdrożeniach z dużą ilością autentykacji § Jest wysoce zalecane utrzymywanie domyślnych ustawień (włączone Log Supression dla powielonych poprawnych autentykacji) § § Dla troubleshootingu Collection Filters: Administration > System > Logging > Collection Filters © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 21

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 22

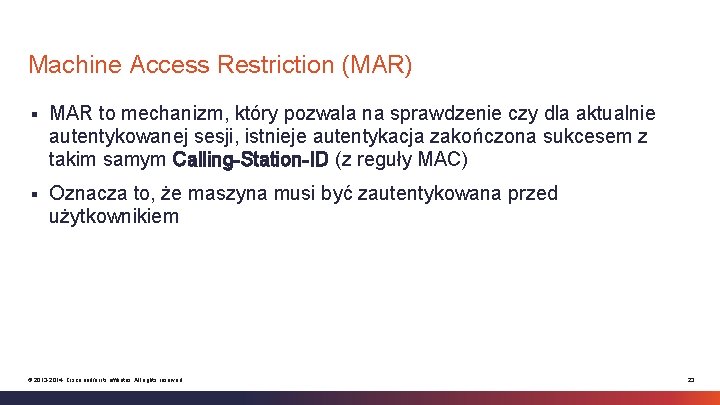

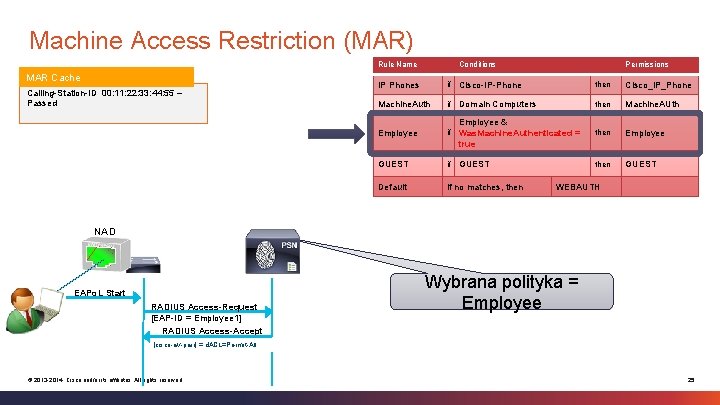

Machine Access Restriction (MAR) § MAR to mechanizm, który pozwala na sprawdzenie czy dla aktualnie autentykowanej sesji, istnieje autentykacja zakończona sukcesem z takim samym Calling-Station-ID (z reguły MAC) § Oznacza to, że maszyna musi być zautentykowana przed użytkownikiem © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 23

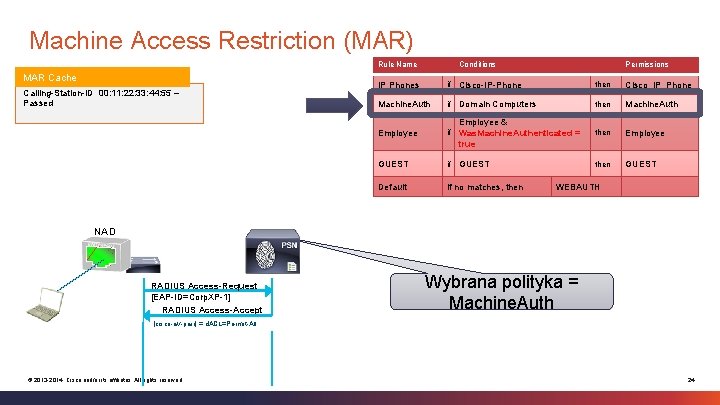

Machine Access Restriction (MAR) Rule Name MAR Cache Calling-Station-ID 00: 11: 22: 33: 44: 55 – Passed Conditions Permissions IP Phones if Cisco-IP-Phone then Cisco_IP_Phone Machine. Auth if Domain Computers then Machine. Auth Employee if Employee & Was. Machine. Authenticated = true then Employee GUEST if GUEST then GUEST Default If no matches, then WEBAUTH NAD RADIUS Access-Request [EAP-ID=Corp. XP-1] RADIUS Access-Accept Wybrana polityka = Machine. Auth [cisco-av-pair] = d. ACL=Permit-All © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 24

Machine Access Restriction (MAR) Rule Name MAR Cache Calling-Station-ID 00: 11: 22: 33: 44: 55 – Passed Conditions Permissions IP Phones if Cisco-IP-Phone then Cisco_IP_Phone Machine. Auth if Domain Computers then Machine. AUth Employee if Employee & Was. Machine. Authenticated = true then Employee GUEST if GUEST then GUEST Default If no matches, then WEBAUTH NAD EAPo. L Start RADIUS Access-Request [EAP-ID = Employee 1] RADIUS Access-Accept Wybrana polityka = Employee [cisco-av-pair] = d. ACL=Permit-All © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 25

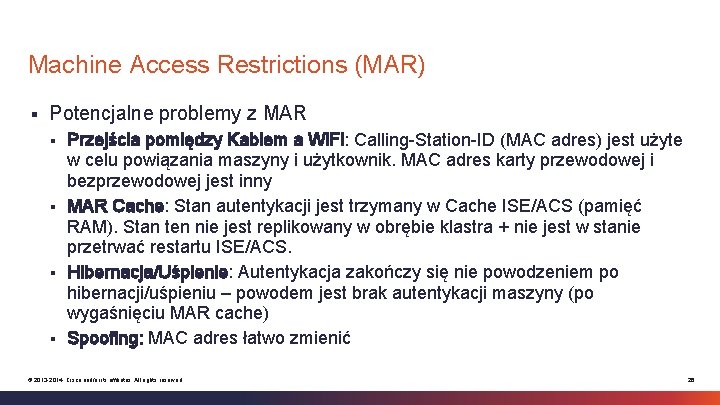

Machine Access Restrictions (MAR) § Potencjalne problemy z MAR Przejścia pomiędzy Kablem a Wi. Fi: Calling-Station-ID (MAC adres) jest użyte w celu powiązania maszyny i użytkownik. MAC adres karty przewodowej i bezprzewodowej jest inny § MAR Cache: Stan autentykacji jest trzymany w Cache ISE/ACS (pamięć RAM). Stan ten nie jest replikowany w obrębie klastra + nie jest w stanie przetrwać restartu ISE/ACS. § Hibernacja/Uśpienie: Autentykacja zakończy się nie powodzeniem po hibernacji/uśpieniu – powodem jest brak autentykacji maszyny (po wygaśnięciu MAR cache) § Spoofing: MAC adres łatwo zmienić § © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 26

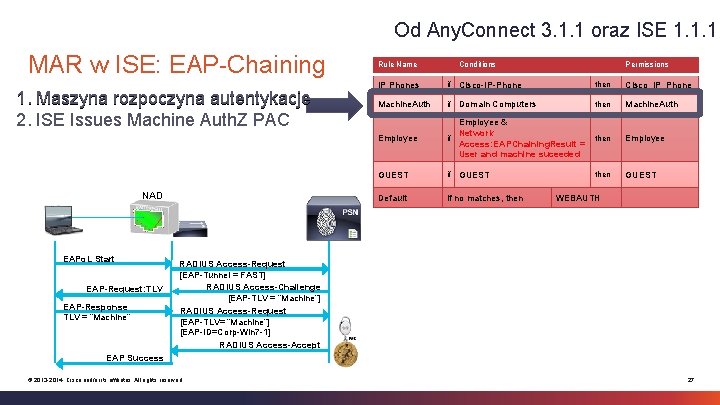

Od Any. Connect 3. 1. 1 oraz ISE 1. 1. 1 MAR w ISE: EAP-Chaining 1. Maszyna rozpoczyna autentykacje 2. ISE Issues Machine Auth. Z PAC NAD EAPo. L Start EAP-Request: TLV EAP-Response TLV = “Machine” Rule Name Conditions Permissions IP Phones if Cisco-IP-Phone then Cisco_IP_Phone Machine. Auth if Domain Computers then Machine. Auth Employee & Network if Access: EAPChaining. Result = User and machine suceeded then Employee GUEST if then GUEST Default If no matches, then GUEST WEBAUTH RADIUS Access-Request [EAP-Tunnel = FAST] RADIUS Access-Challenge [EAP-TLV = “Machine”] RADIUS Access-Request [EAP-TLV= “Machine”] [EAP-ID=Corp-Win 7 -1] RADIUS Access-Accept EAP Success © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 27

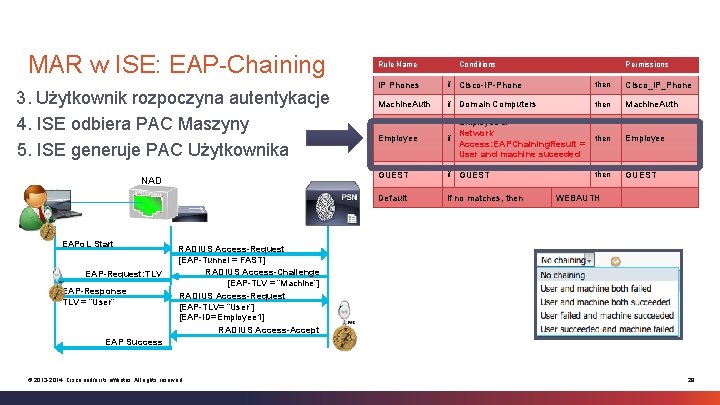

MAR w ISE: EAP-Chaining 3. Użytkownik rozpoczyna autentykacje 4. ISE odbiera PAC Maszyny 5. ISE generuje PAC Użytkownika NAD EAPo. L Start EAP-Request: TLV EAP-Response TLV = “User” Rule Name Conditions Permissions IP Phones if Cisco-IP-Phone then Cisco_IP_Phone Machine. Auth if Domain Computers then Machine. Auth Employee & Network if Access: EAPChaining. Result = User and machine suceeded then Employee GUEST if then GUEST Default If no matches, then GUEST WEBAUTH RADIUS Access-Request [EAP-Tunnel = FAST] RADIUS Access-Challenge [EAP-TLV = “Machine”] RADIUS Access-Request [EAP-TLV= “User”] [EAP-ID=Employee 1] RADIUS Access-Accept EAP Success © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 28

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 29

Certyfikaty oraz ISE § Komunikacja z portalem (sponsor, provisioning, posture, admin, guest…), EAP – jeden lub dwa certyfikaty § ISE zawsze prezentuje pełen łańcuch certyfikatów swoim klientom (EAP/Admin) – klient powinien sprawdzić cały łańcuch § ISE 1. 2 Distributed Deployment: każdy węzeł buduje tunel TLS do PAN, klient cert auth, obustronne zaufanie (inaczej niż ACS lub starsze wersje ISE) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 30

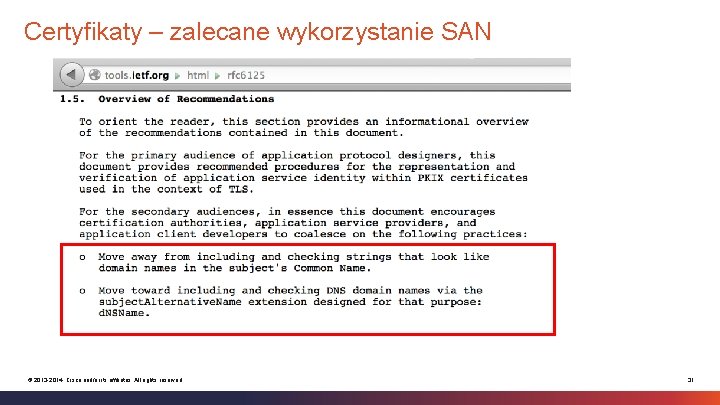

Certyfikaty – zalecane wykorzystanie SAN © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 31

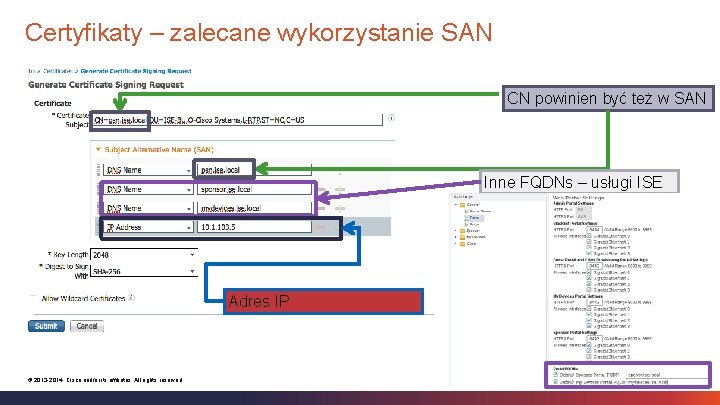

Certyfikaty – zalecane wykorzystanie SAN CN powinien być też w SAN Inne FQDNs – usługi ISE Adres IP © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 32

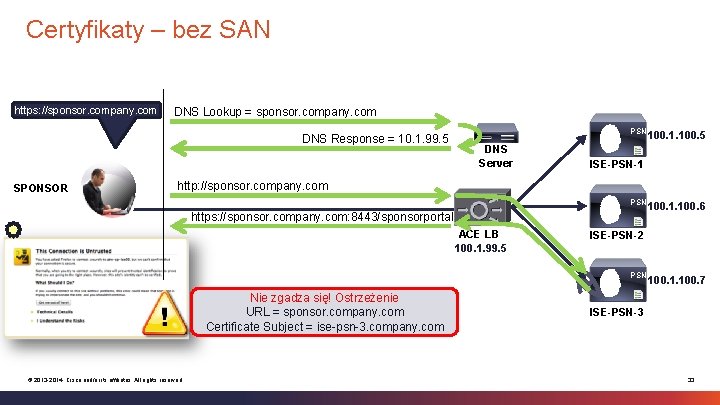

Certyfikaty – bez SAN https: //sponsor. company. com DNS Lookup = sponsor. company. com DNS Response = 10. 1. 99. 5 SPONSOR PSN DNS Server 100. 1. 100. 5 ISE-PSN-1 http: //sponsor. company. com PSN https: //sponsor. company. com: 8443/sponsorportal ACE LB 100. 1. 99. 5 ISE-PSN-2 PSN Nie zgadza się! Ostrzeżenie URL = sponsor. company. com Certificate Subject = ise-psn-3. company. com © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 100. 1. 100. 6 100. 1. 100. 7 ISE-PSN-3 33

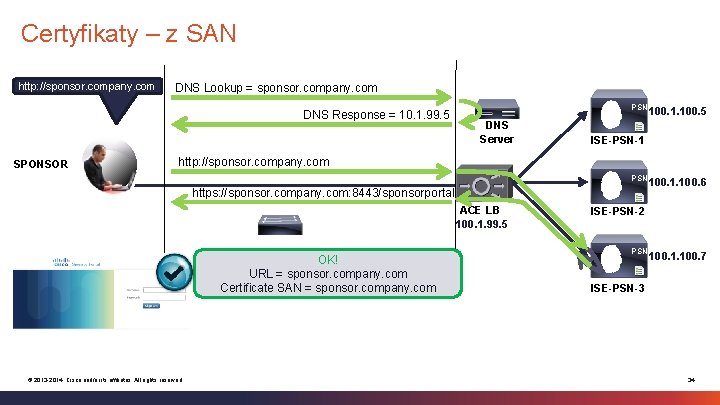

Certyfikaty – z SAN http: //sponsor. company. com DNS Lookup = sponsor. company. com DNS Response = 10. 1. 99. 5 SPONSOR PSN DNS Server 100. 1. 100. 5 ISE-PSN-1 http: //sponsor. company. com PSN https: //sponsor. company. com: 8443/sponsorportal ACE LB 100. 1. 99. 5 OK! URL = sponsor. company. com Certificate SAN = sponsor. company. com © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 100. 1. 100. 6 ISE-PSN-2 PSN 100. 1. 100. 7 ISE-PSN-3 34

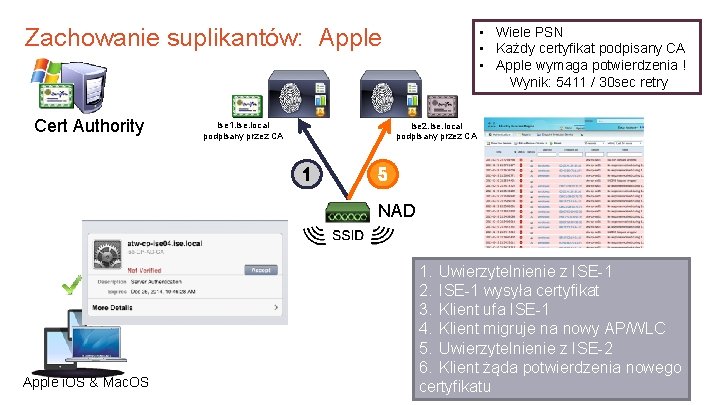

Zachowanie suplikantów: Apple Cert Authority ise 1. ise. local podpisany przez CA • Wiele PSN • Każdy certyfikat podpisany CA • Apple wymaga potwierdzenia ! Wynik: 5411 / 30 sec retry ise 2. ise. local podpisany przez CA 1 5 NAD © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Apple i. OS & Mac. OS 1. Uwierzytelnienie z ISE-1 2. ISE-1 wysyła certyfikat 3. Klient ufa ISE-1 4. Klient migruje na nowy AP/WLC 5. Uwierzytelnienie z ISE-2 6. Klient żąda potwierdzenia nowego certyfikatu 35

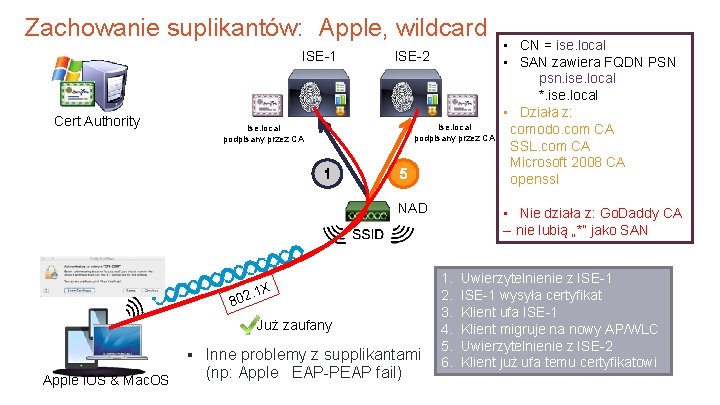

Zachowanie suplikantów: Apple, wildcard ISE-1 Cert Authority ISE-2 ise. local podpisany przez CA 1 5 NAD 802 . 1 X Już zaufany § Apple i. OS & Mac. OS © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Inne problemy z supplikantami (np: Applee EAP-PEAP fail) • CN = ise. local • SAN zawiera FQDN PSN psn. ise. local *. ise. local • Działa z: comodo. com CA SSL. com CA Microsoft 2008 CA openssl • Nie działa z: Go. Daddy CA -- nie lubią „*” jako SAN 1. 2. 3. 4. 5. 6. Uwierzytelnienie z ISE-1 wysyła certyfikat Klient ufa ISE-1 Klient migruje na nowy AP/WLC Uwierzytelnienie z ISE-2 Klient już ufa temu certyfikatowi 36

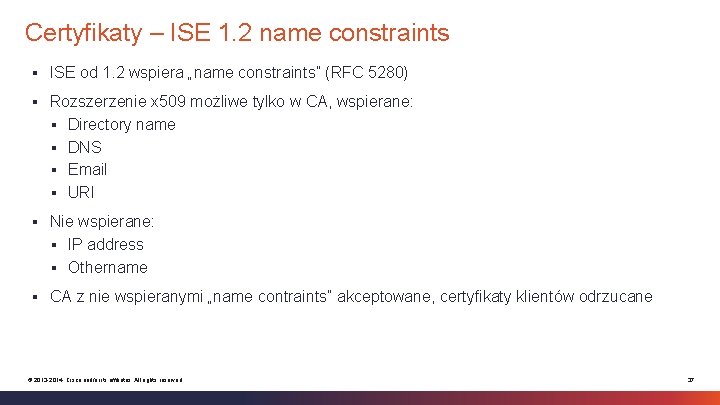

Certyfikaty – ISE 1. 2 name constraints § ISE od 1. 2 wspiera „name constraints” (RFC 5280) § Rozszerzenie x 509 możliwe tylko w CA, wspierane: § Directory name § DNS § Email § URI § Nie wspierane: § IP address § Othername § CA z nie wspieranymi „name contraints” akceptowane, certyfikaty klientów odrzucane © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 37

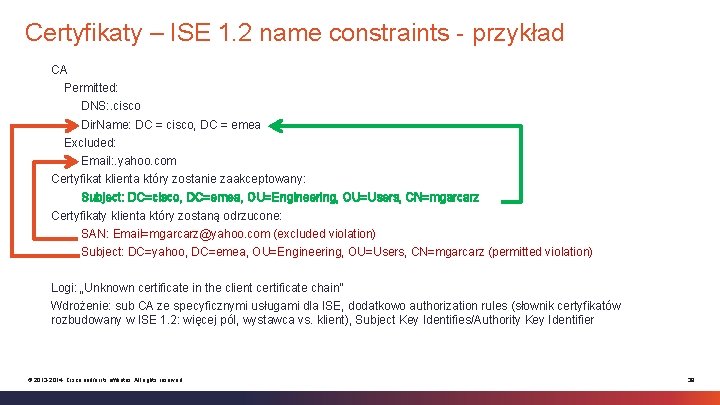

Certyfikaty – ISE 1. 2 name constraints - przykład CA Permitted: DNS: . cisco Dir. Name: DC = cisco, DC = emea Excluded: Email: . yahoo. com Certyfikat klienta który zostanie zaakceptowany: Subject: DC=cisco, DC=emea, OU=Engineering, OU=Users, CN=mgarcarz Certyfikaty klienta który zostaną odrzucone: SAN: Email=mgarcarz@yahoo. com (excluded violation) Subject: DC=yahoo, DC=emea, OU=Engineering, OU=Users, CN=mgarcarz (permitted violation) Logi: „Unknown certificate in the client certificate chain” Wdrożenie: sub CA ze specyficznymi usługami dla ISE, dodatkowo authorization rules (słownik certyfikatów rozbudowany w ISE 1. 2: więcej pól, wystawca vs. klient), Subject Key Identifies/Authority Key Identifier © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 38

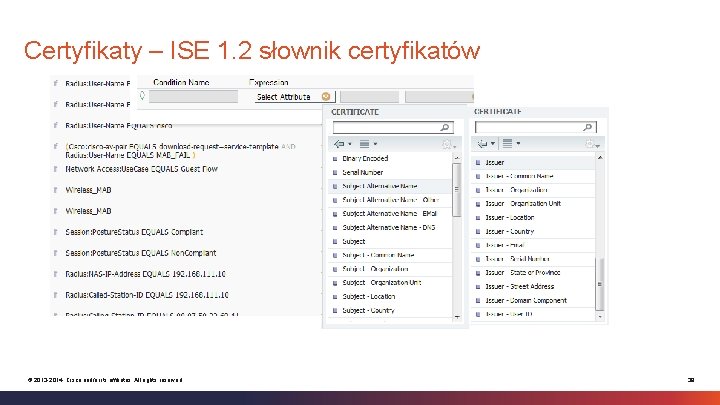

Certyfikaty – ISE 1. 2 słownik certyfikatów © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 39

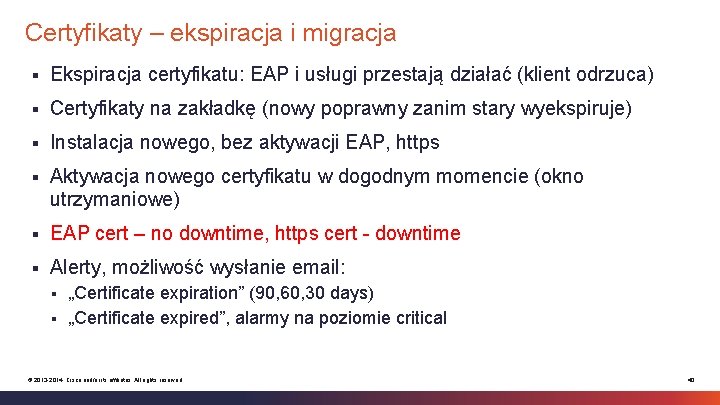

Certyfikaty – ekspiracja i migracja § Ekspiracja certyfikatu: EAP i usługi przestają działać (klient odrzuca) § Certyfikaty na zakładkę (nowy poprawny zanim stary wyekspiruje) § Instalacja nowego, bez aktywacji EAP, https § Aktywacja nowego certyfikatu w dogodnym momencie (okno utrzymaniowe) § EAP cert – no downtime, https cert - downtime § Alerty, możliwość wysłanie email: „Certificate expiration” (90, 60, 30 days) § „Certificate expired”, alarmy na poziomie critical § © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 40

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 41

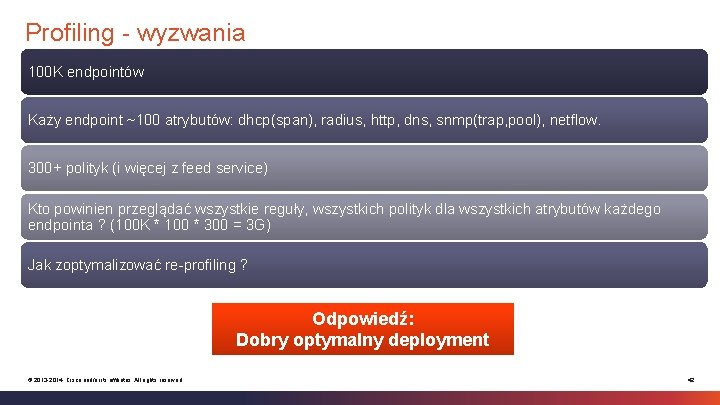

Profiling - wyzwania 100 K endpointów Każy endpoint ~100 atrybutów: dhcp(span), radius, http, dns, snmp(trap, pool), netflow. 300+ polityk (i więcej z feed service) Kto powinien przeglądać wszystkie reguły, wszystkich polityk dla wszystkich atrybutów każdego endpointa ? (100 K * 100 * 300 = 3 G) Jak zoptymalizować re-profiling ? Odpowiedź: Dobry optymalny deployment © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 42

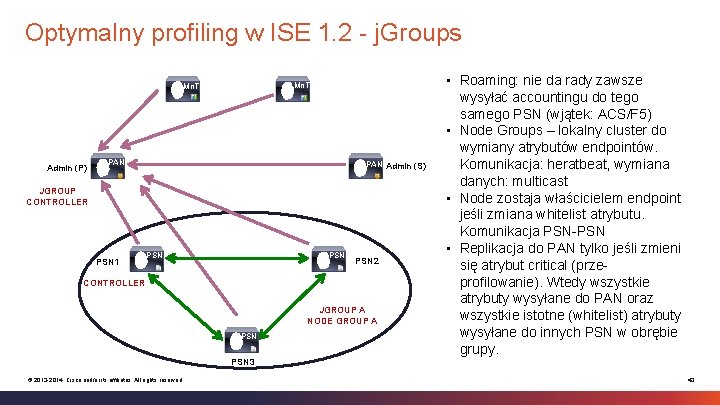

Optymalny profiling w ISE 1. 2 - j. Groups Mn. T Admin (P) PAN Admin (S) JGROUP CONTROLLER PSN 1 PSN PSN 2 CONTROLLER JGROUP A NODE GROUP A PSN • Roaming: nie da rady zawsze wysyłać accountingu do tego samego PSN (wjątek: ACS/F 5) • Node Groups – lokalny cluster do wymiany atrybutów endpointów. Komunikacja: heratbeat, wymiana danych: multicast • Node zostaja właścicielem endpoint jeśli zmiana whitelist atrybutu. Komunikacja PSN-PSN • Replikacja do PAN tylko jeśli zmieni się atrybut critical (przeprofilowanie). Wtedy wszystkie atrybuty wysyłane do PAN oraz wszystkie istotne (whitelist) atrybuty wysyłane do innych PSN w obrębie grupy. PSN 3 © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 43

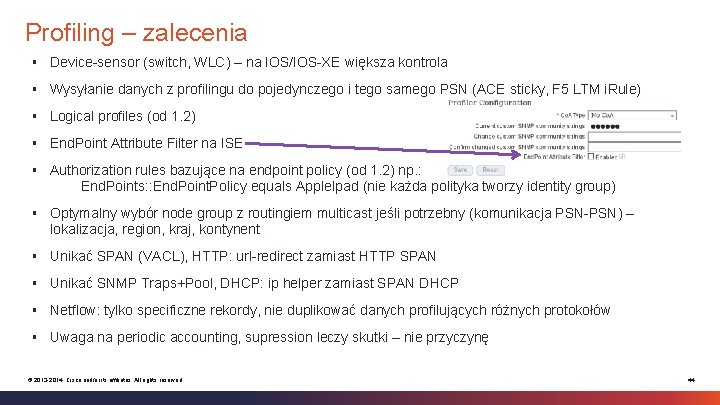

Profiling – zalecenia § Device-sensor (switch, WLC) – na IOS/IOS-XE większa kontrola § Wysyłanie danych z profilingu do pojedynczego i tego samego PSN (ACE sticky, F 5 LTM i. Rule) § Logical profiles (od 1. 2) § End. Point Attribute Filter na ISE § Authorization rules bazujące na endpoint policy (od 1. 2) np. : End. Points: : End. Point. Policy equals Apple. Ipad (nie każda polityka tworzy identity group) § Optymalny wybór node group z routingiem multicast jeśli potrzebny (komunikacja PSN-PSN) – lokalizacja, region, kraj, kontynent § Unikać SPAN (VACL), HTTP: url-redirect zamiast HTTP SPAN § Unikać SNMP Traps+Pool, DHCP: ip helper zamiast SPAN DHCP § Netflow: tylko specificzne rekordy, nie duplikować danych profilujących różnych protokołów § Uwaga na periodic accounting, supression leczy skutki – nie przyczynę © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 44

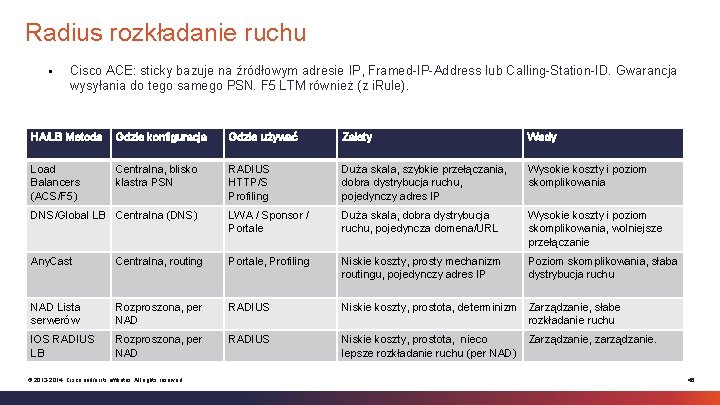

Radius rozkładanie ruchu § Cisco ACE: sticky bazuje na źródłowym adresie IP, Framed-IP-Address lub Calling-Station-ID. Gwarancja wysyłania do tego samego PSN. F 5 LTM również (z i. Rule). HA/LB Metoda Gdzie konfiguracja Gdzie używać Zalety Wady Load Balancers (ACS/F 5) Centralna, blisko klastra PSN RADIUS HTTP/S Profiling Duża skala, szybkie przełączania, dobra dystrybucja ruchu, pojedynczy adres IP Wysokie koszty i poziom skomplikowania DNS/Global LB Centralna (DNS) LWA / Sponsor / Portale Duża skala, dobra dystrybucja ruchu, pojedyncza domena/URL Wysokie koszty i poziom skomplikowania, wolniejsze przełączanie Any. Cast Centralna, routing Portale, Profiling Niskie koszty, prosty mechanizm routingu, pojedynczy adres IP Poziom skomplikowania, słaba dystrybucja ruchu NAD Lista serwerów Rozproszona, per NAD RADIUS Niskie koszty, prostota, determinizm Zarządzanie, słabe rozkładanie ruchu IOS RADIUS LB Rozproszona, per NAD RADIUS Niskie koszty, prostota, nieco lepsze rozkładanie ruchu (per NAD) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Zarządzanie, zarządzanie. 45

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 46

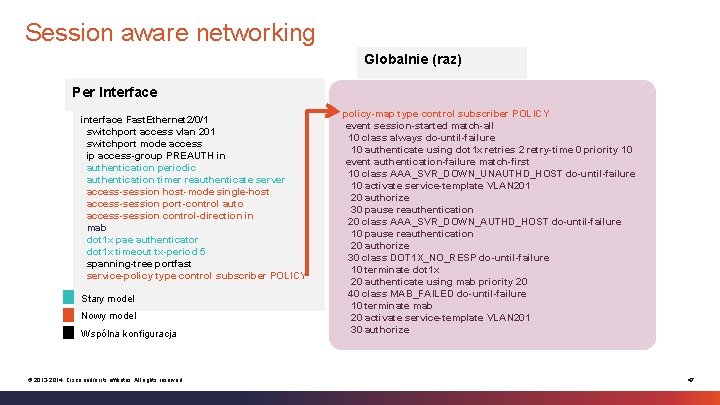

Session aware networking Globalnie (raz) Per Interface interface Fast. Ethernet 2/0/1 switchport access vlan 201 switchport mode access ip access-group PREAUTH in authentication periodic authentication timer reauthenticate server access-session host-mode single-host access-session port-control auto access-session control-direction in mab dot 1 x pae authenticator dot 1 x timeout tx-period 5 spanning-tree portfast service-policy type control subscriber POLICY Stary model Nowy model Wspólna konfiguracja © 2013 -2014 Cisco and/or its affiliates. All rights reserved. policy-map type control subscriber POLICY event session-started match-all 10 class always do-until-failure 10 authenticate using dot 1 x retries 2 retry-time 0 priority 10 event authentication-failure match-first 10 class AAA_SVR_DOWN_UNAUTHD_HOST do-until-failure 10 activate service-template VLAN 201 20 authorize 30 pause reauthentication 20 class AAA_SVR_DOWN_AUTHD_HOST do-until-failure 10 pause reauthentication 20 authorize 30 class DOT 1 X_NO_RESP do-until-failure 10 terminate dot 1 x 20 authenticate using mab priority 20 40 class MAB_FAILED do-until-failure 10 terminate mab 20 activate service-template VLAN 201 30 authorize 47

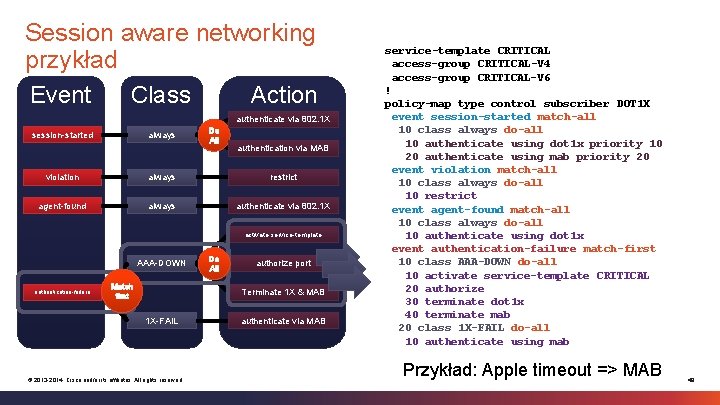

Session aware networking przykład Event Class Action authenticate via 802. 1 X session-started always Do All authentication via MAB violation always restrict agent-found always authenticate via 802. 1 X activate service-template AAA-DOWN authentication-failure Match first Do All authorize port Terminate 1 X & MAB 1 X-FAIL © 2013 -2014 Cisco and/or its affiliates. All rights reserved. authenticate via MAB service-template CRITICAL access-group CRITICAL-V 4 access-group CRITICAL-V 6 ! policy-map type control subscriber DOT 1 X event session-started match-all 10 class always do-all 10 authenticate using dot 1 x priority 10 20 authenticate using mab priority 20 event violation match-all 10 class always do-all 10 restrict event agent-found match-all 10 class always do-all 10 authenticate using dot 1 x event authentication-failure match-first 10 class AAA-DOWN do-all 10 activate service-template CRITICAL 20 authorize 30 terminate dot 1 x 40 terminate mab 20 class 1 X-FAIL do-all 10 authenticate using mab Przykład: Apple timeout => MAB 48

Session aware networking - zalety § Przejrzysta i logiczna konfiguracja zgodna z MPF § Jedna polityka wykorzystywana przez wszystkie porty (nie duplikujemy konfiguracji per port, przykład: dead vlan/acl) § Debugi (ewaluacja event/class/action) § Możliwość centralizacji konfiguracji za pomocą service-template na ISE § Wspierane na 2960 -S, 2960 -C, 3560 X , 3750 X, 3650, 3850, 4948 E, 4500 E, 6500 E (sup 720/2 T) § SAN: Platform support Matrix © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 49

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Trust. Sec v 5 Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 50

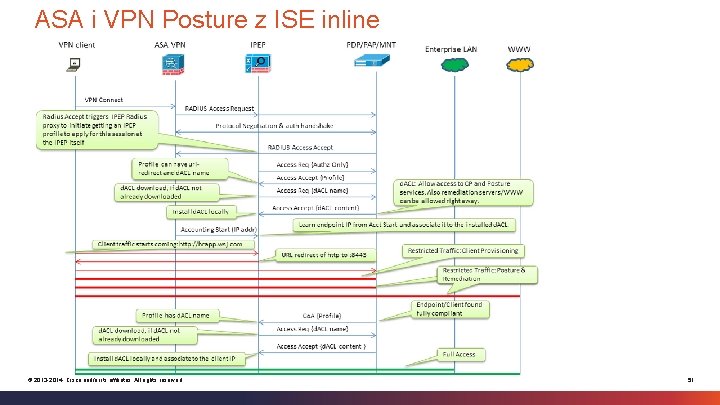

ASA i VPN Posture z ISE inline Do All © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 51

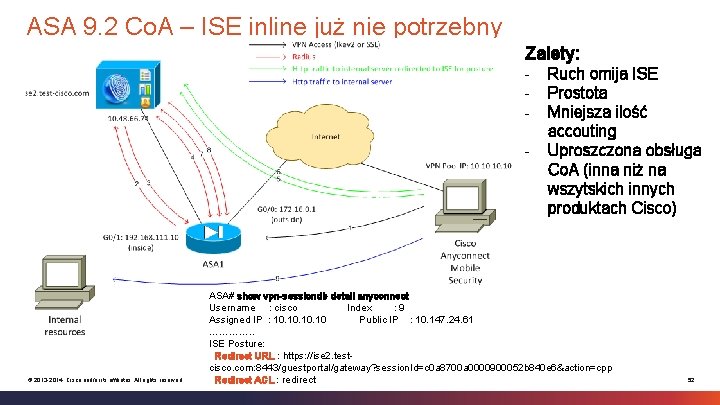

ASA 9. 2 Co. A – ISE inline już nie potrzebny Zalety: - Do All © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Ruch omija ISE Prostota Mniejsza ilość accouting Uproszczona obsługa Co. A (inna niż na wszytskich innych produktach Cisco) ASA# show vpn-sessiondb detail anyconnect Username : cisco Index : 9 Assigned IP : 10. 10. 10 Public IP : 10. 147. 24. 61 …………. . ISE Posture: Redirect URL : https: //ise 2. testcisco. com: 8443/guestportal/gateway? session. Id=c 0 a 8700 a 0000900052 b 840 e 6&action=cpp Redirect ACL : redirect 52

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 53

Licencje – ekspiracja, limity § Ekspiracja licencji Base (permanentna) § Advanced (1, 3, 5 lat – zaawansowane usługi przestają działać) § Evaluation (90 dni/100 endpointów, pełna blokada systemu) § § Przekroczenie limitów § Alerty/Notyfikacje (bug, możliwa zmiana zachowania) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 54

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Trust. Sec v 5 Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 55

Zagadka § Kiedy i po co Radius-Accept zwracany przez ISE jako odpowiedź na Radius-Request zawiera atrybut User-Name inny niż w zapytaniu ? Bug ? ? ? § Rozwiązanie: mgarcarz@cisco. com do końca marca 2014. § Zasady: pierwsza poprawna odpowiedź § Nagrody !!! © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 56

Dziękujemy Q&A Cisco Forum 2014

Konfiguracja Logów Machine Access Restriction (MAR) w ISE Certyfikaty Profilowanie Sesssion Aware Networking ISE Inline Trust. Sec v 5 Licencje © 2013 -2014 Cisco and/or its affiliates. All rights reserved. Cisco Forum 2014 58

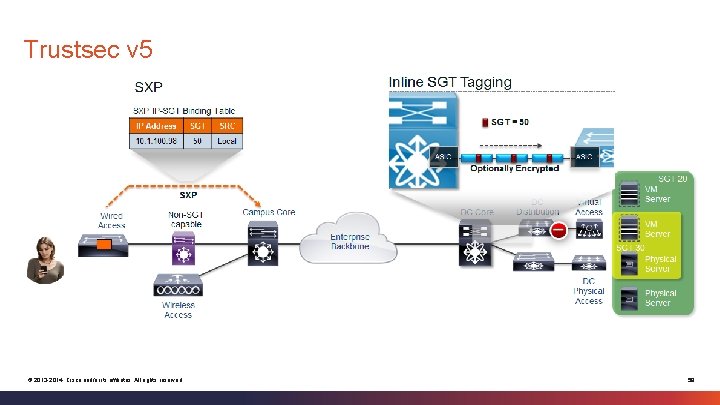

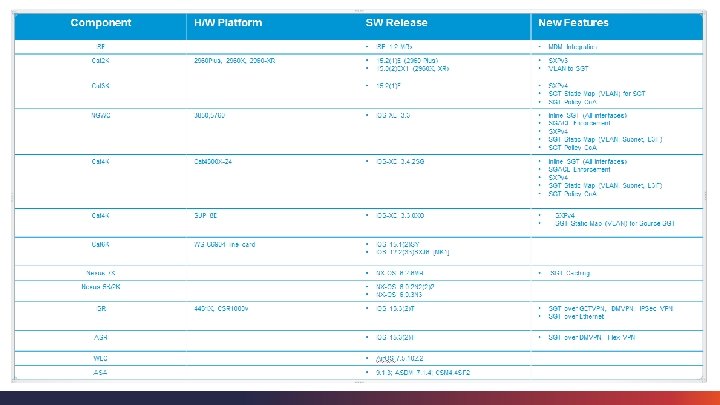

Trustsec v 5 © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 59

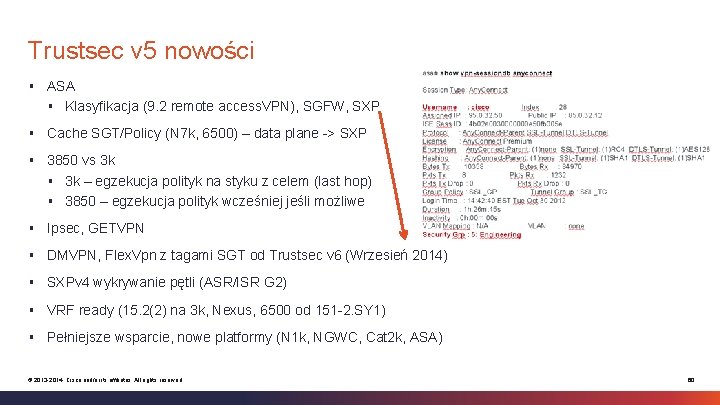

Trustsec v 5 nowości § ASA § Klasyfikacja (9. 2 remote access. VPN), SGFW, SXP § Cache SGT/Policy (N 7 k, 6500) – data plane -> SXP § 3850 vs 3 k § 3 k – egzekucja polityk na styku z celem (last hop) § 3850 – egzekucja polityk wcześniej jeśli możliwe § Ipsec, GETVPN § DMVPN, Flex. Vpn z tagami SGT od Trustsec v 6 (Wrzesień 2014) § SXPv 4 wykrywanie pętli (ASR/ISR G 2) § VRF ready (15. 2(2) na 3 k, Nexus, 6500 od 151 -2. SY 1) § Pełniejsze wsparcie, nowe platformy (N 1 k, NGWC, Cat 2 k, ASA) © 2013 -2014 Cisco and/or its affiliates. All rights reserved. 60

© 2013 -2014 Cisco and/or its affiliates. All rights reserved. 61

© 2013 -2014 Cisco and/or its affiliates. All rights reserved. 62

- Slides: 62