Intrusion Detection System 1 IDS l Network Base

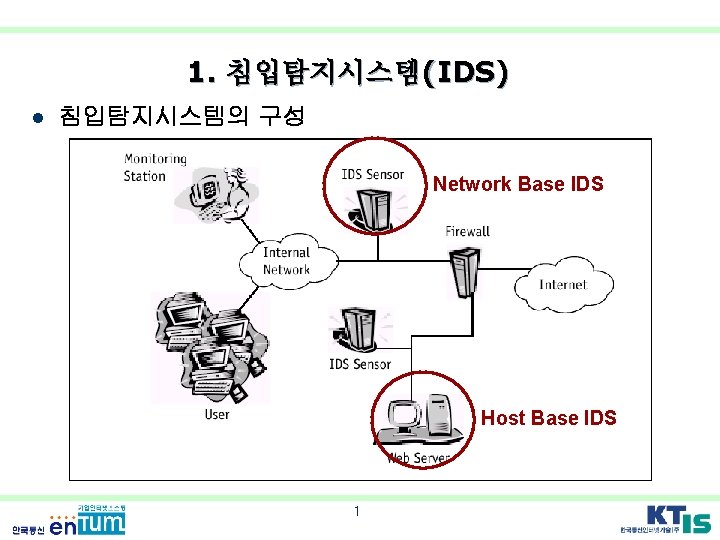

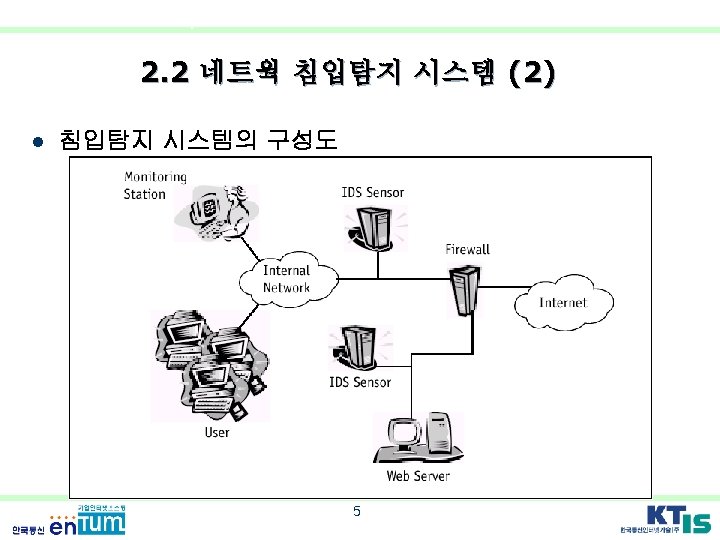

Intrusion Detection System 1. 침입탐지시스템(IDS) l 침입탐지시스템의 구성 Network Base IDS Host Base IDS 1

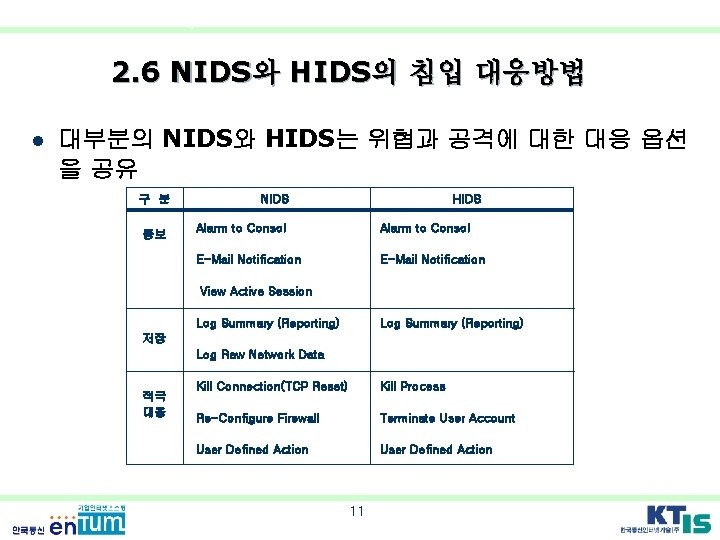

Intrusion Detection System 2. 6 NIDS와 HIDS의 침입 대응방법 l 대부분의 NIDS와 HIDS는 위협과 공격에 대한 대응 옵션 을 공유 구 분 통보 NIDS HIDS Alarm to Consol E-Mail Notification View Active Session Log Summary (Reporting) 저장 Log Raw Network Data 적극 대응 Kill Connection(TCP Reset) Kill Process Re-Configure Firewall Terminate User Account User Defined Action 11

IDS 판단기준 2. 8 The Advantages of IDSs l l Cost reduction Increased Detection Capability – – l Deterrent values – l l IDS를 도입함으로써 해킹 억제력을 가진다. Reporting Forensics – l 인간보다 많은 탐지능력과 보다 현명한 판단을 내릴 수 있다 Log Audit에 의존하지 않기 때문에 Hacker가 log audit를 disable해도 탐지 가능 컴퓨터 범죄에 대한 증거로 활용 Failure detection and Recovery – 실패를 감지하고 복구가 가능하다. 13

IDS 판단기준 2. 10 The Disadvantages of IDSs l Immaturity - 아직은 오탐지 발견율이 높음 l False Positive(Type I error) – l l l Performance Decrements(네트워크의 속도감소) Initial cost Vulnerability to attack – l l l Error가 아닌 것을 error로 인식 IDS 그 자체에도 해커들의 공격에 취약하다. Applicability Vulnerability to tempering Changing technology 14

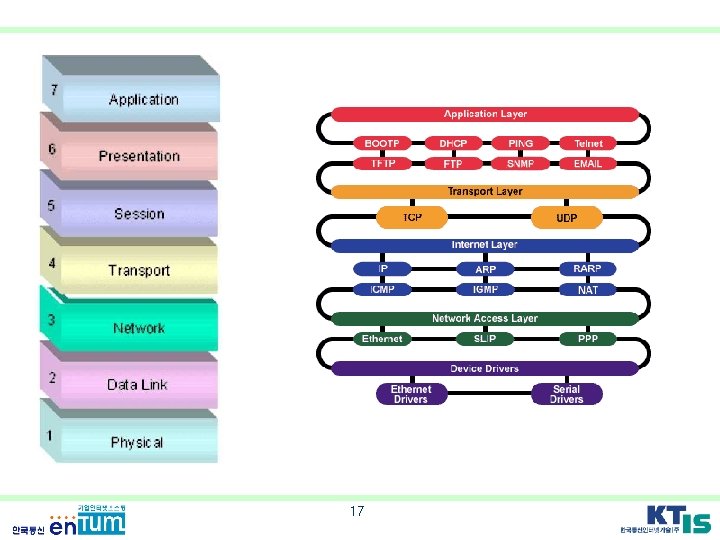

17

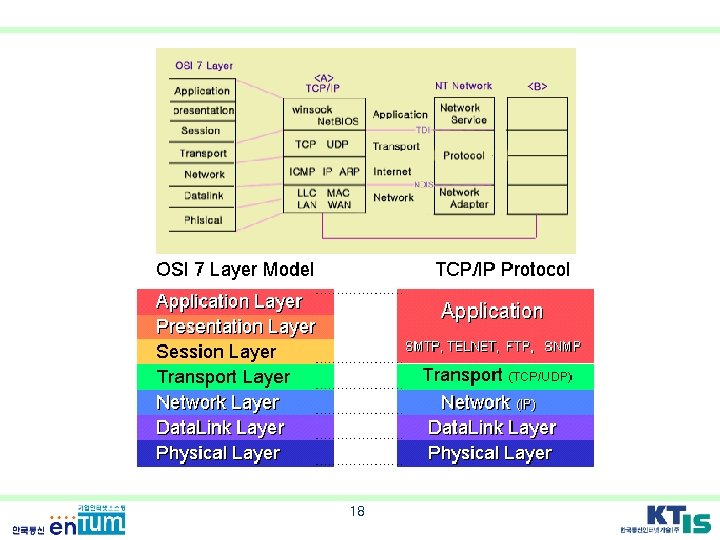

18

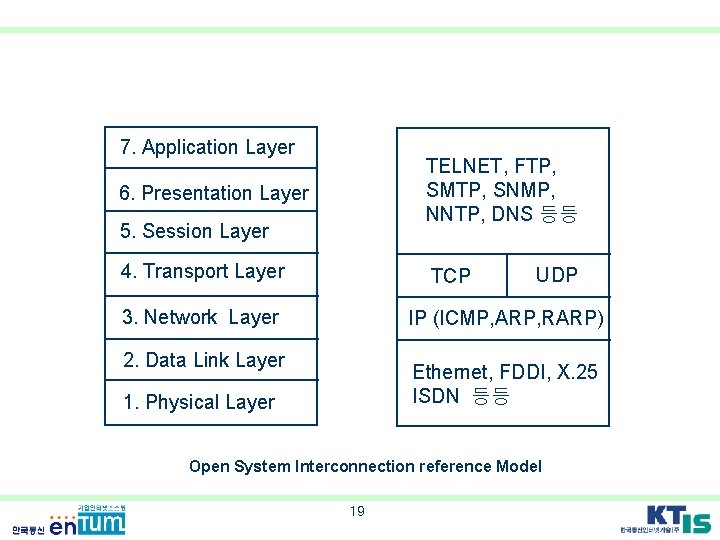

7. Application Layer TELNET, FTP, SMTP, SNMP, NNTP, DNS 등등 6. Presentation Layer 5. Session Layer 4. Transport Layer TCP 3. Network Layer UDP IP (ICMP, ARP, RARP) 2. Data Link Layer Ethernet, FDDI, X. 25 ISDN 등등 1. Physical Layer Open System Interconnection reference Model 19

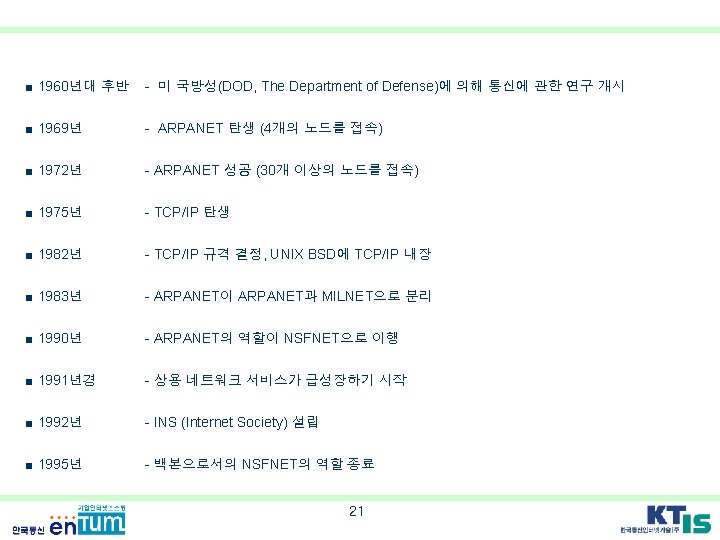

- Slides: 21