Introduction RADIUS Remote Authentication DialIn User Service protocole

- Slides: 21

Introduction RADIUS (Remote Authentication Dial-In User Service) ∙ protocole d'authentification standard ∙ basé sur un système client/serveur ∙ serveur RADIUS, client RADIUS (NAS)

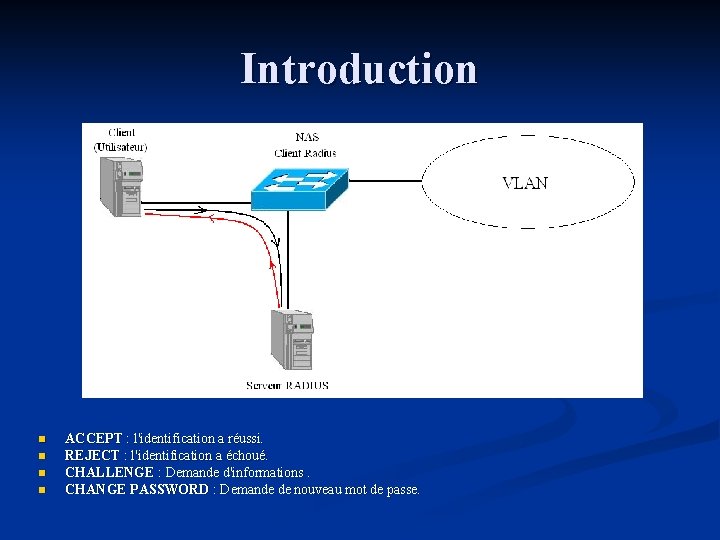

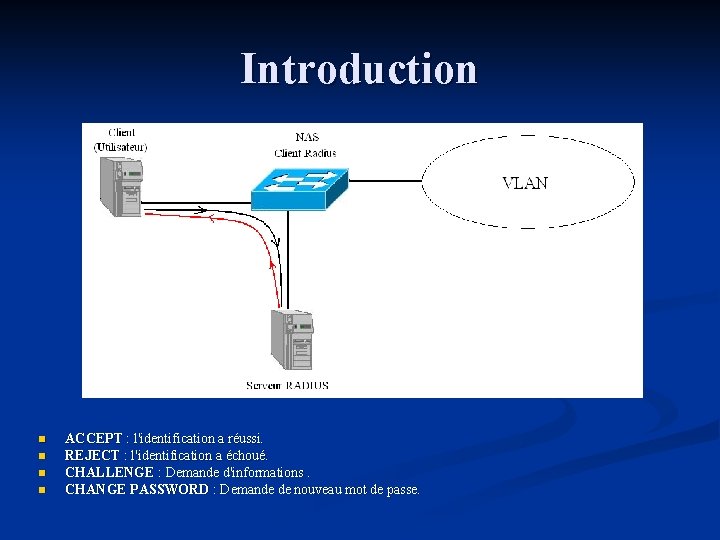

Introduction n n ACCEPT : l'identification a réussi. REJECT : l'identification a échoué. CHALLENGE : Demande d'informations. CHANGE PASSWORD : Demande de nouveau mot de passe.

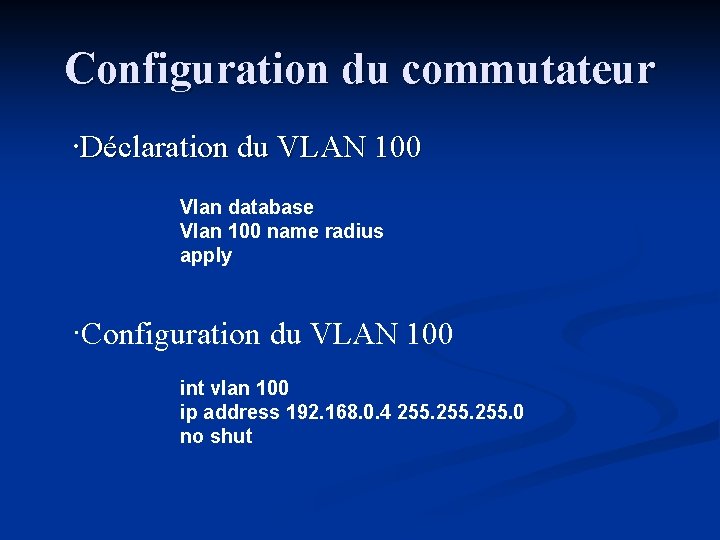

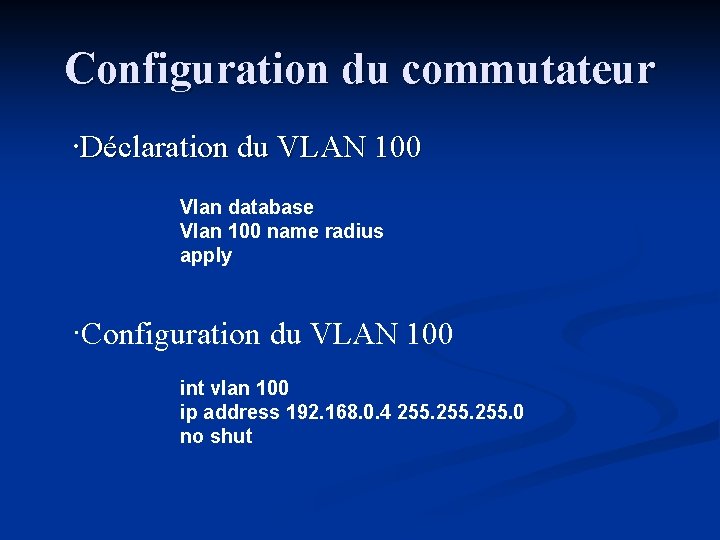

Configuration du commutateur ∙Déclaration du VLAN 100 Vlan database Vlan 100 name radius apply ∙Configuration du VLAN 100 int vlan 100 ip address 192. 168. 0. 4 255. 0 no shut

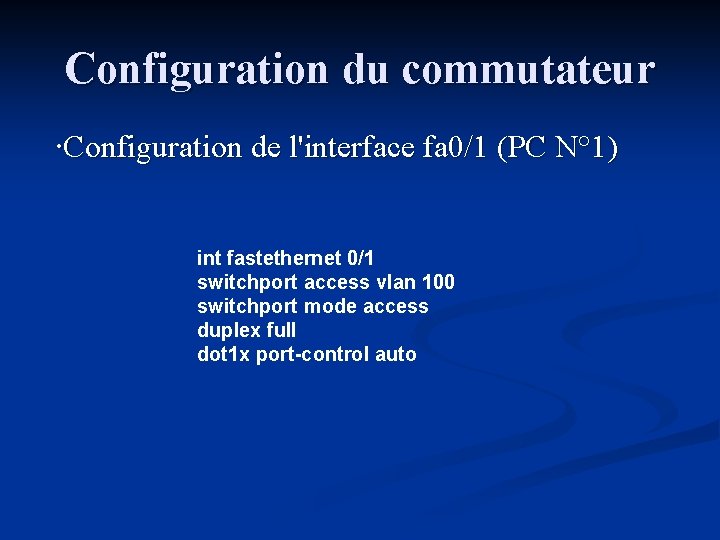

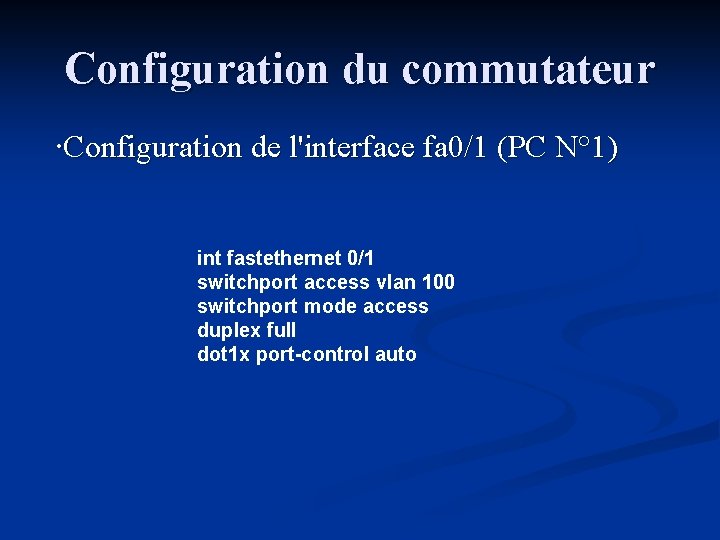

Configuration du commutateur ∙Configuration de l'interface fa 0/1 (PC N° 1) int fastethernet 0/1 switchport access vlan 100 switchport mode access duplex full dot 1 x port-control auto

Configuration du commutateur ∙Configuration de l'interface fa 0/2 (Serveur Radius) int fastethernet 0/2 switchport access vlan 100 switchport mode access duplex full

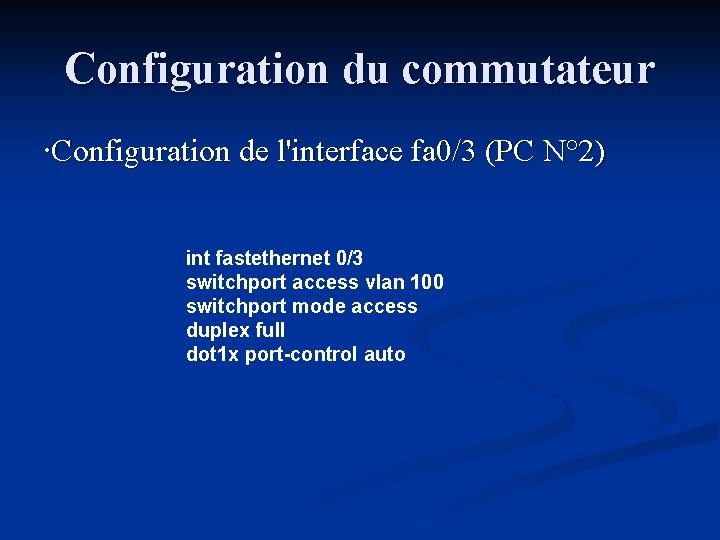

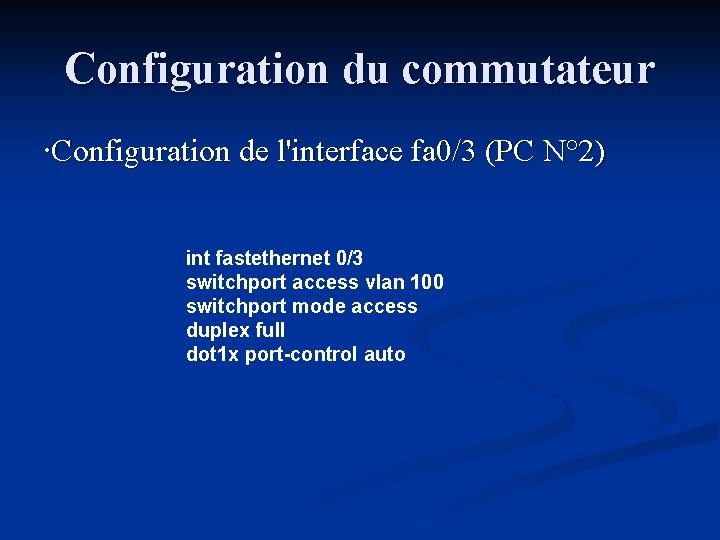

Configuration du commutateur ∙Configuration de l'interface fa 0/3 (PC N° 2) int fastethernet 0/3 switchport access vlan 100 switchport mode access duplex full dot 1 x port-control auto

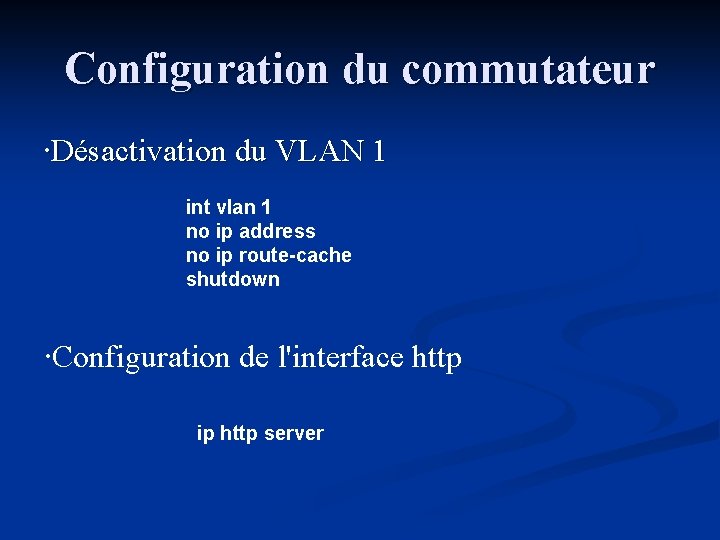

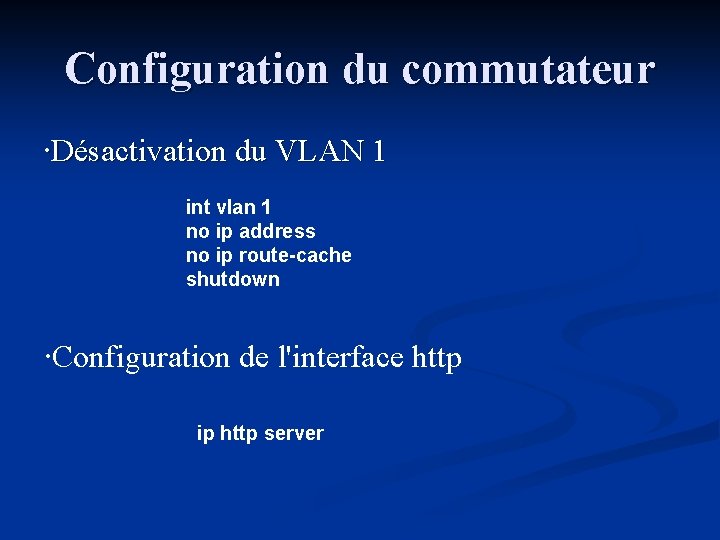

Configuration du commutateur ∙Désactivation du VLAN 1 int vlan 1 no ip address no ip route-cache shutdown ∙Configuration de l'interface http ip http server

Configuration du commutateur ∙Mise en place de l’authentification Radius #aaa new-model #aaa authentification dot 1 x default group radius #radius-server host 192. 168. 0. 100 authentification-port 1812 account-port 1813 retransmit 3 #radius-server key bonjour #dot 1 x system-auth-control en

Présentation de deux plateformes radius n Windows Server 2003 n n Service d’authentification internet Freeradius sous linux

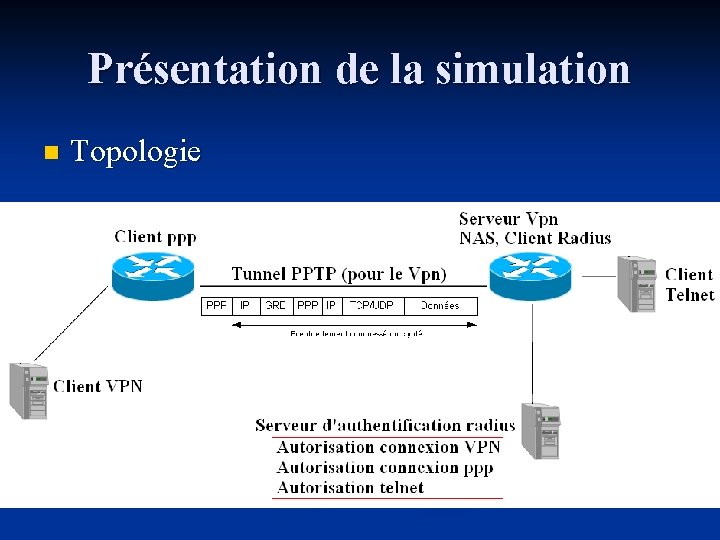

Présentation de la simulation n Émulateur matériel Routeur Cisco 7200 n n IOS Cisco n n Dynamips 0. 2. 4 c 7200 -js-mz. 122 -15. T 16 Virtual PC 2004

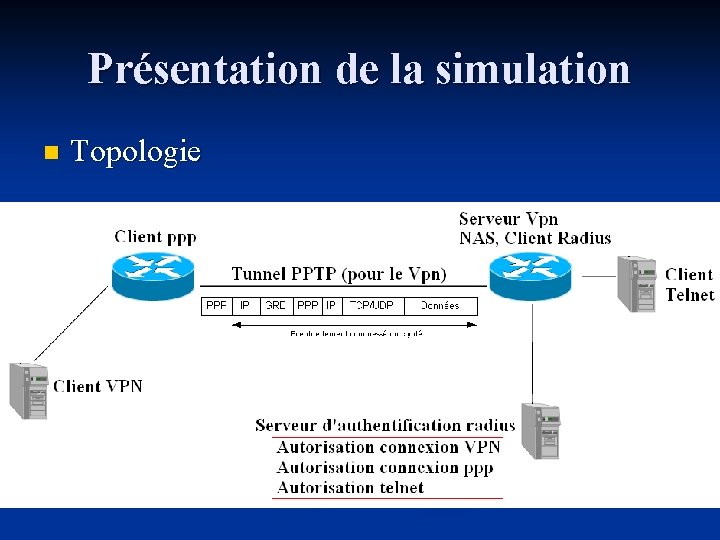

Présentation de la simulation n Topologie

Déploiement de Freeradius n Installation sur une distribution Debian n n > sudo apt-get install freeradius Les fichiers importants Le fichier utilisateur (users) n Le fichier client pour le NAS (clients. conf) n Le fichier log (journal d’ évènement) (radius. log) n

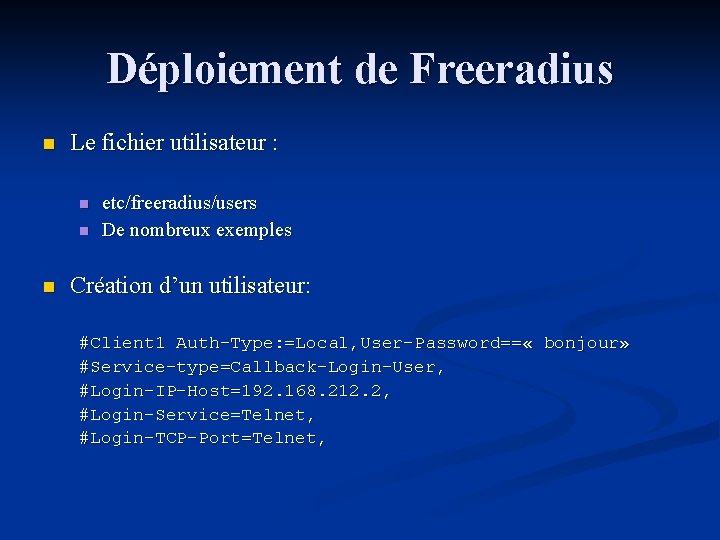

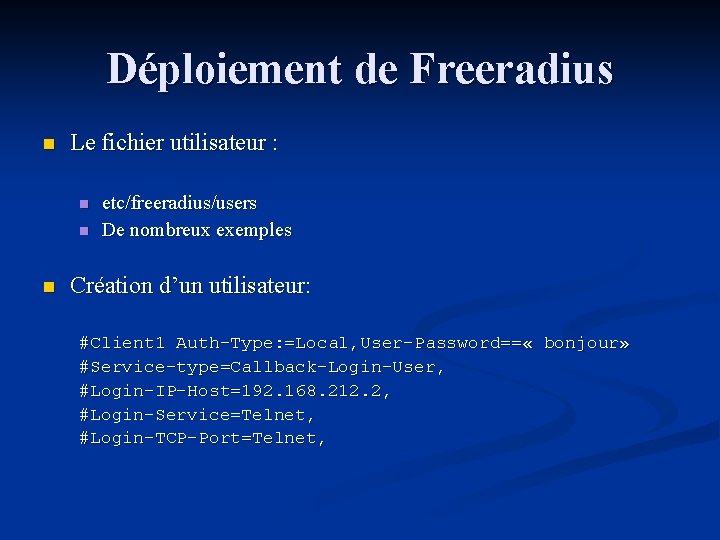

Déploiement de Freeradius n Le fichier utilisateur : n n n etc/freeradius/users De nombreux exemples Création d’un utilisateur: #Client 1 Auth-Type: =Local, User-Password== « bonjour» #Service-type=Callback-Login-User, #Login-IP-Host=192. 168. 212. 2, #Login-Service=Telnet, #Login-TCP-Port=Telnet,

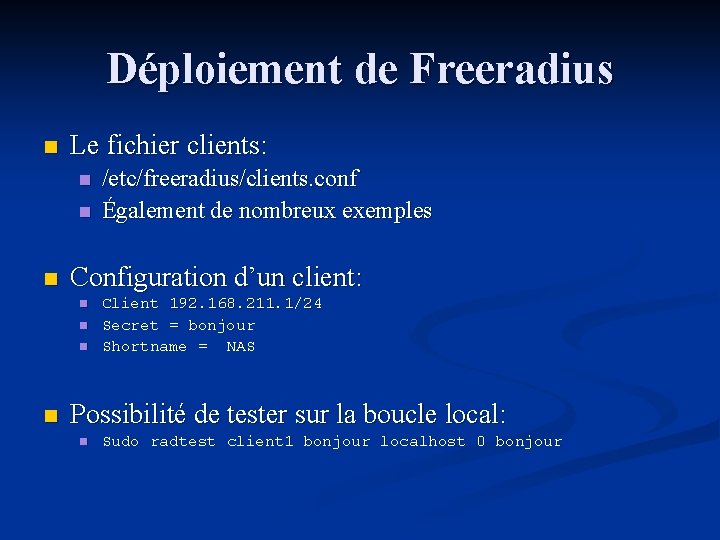

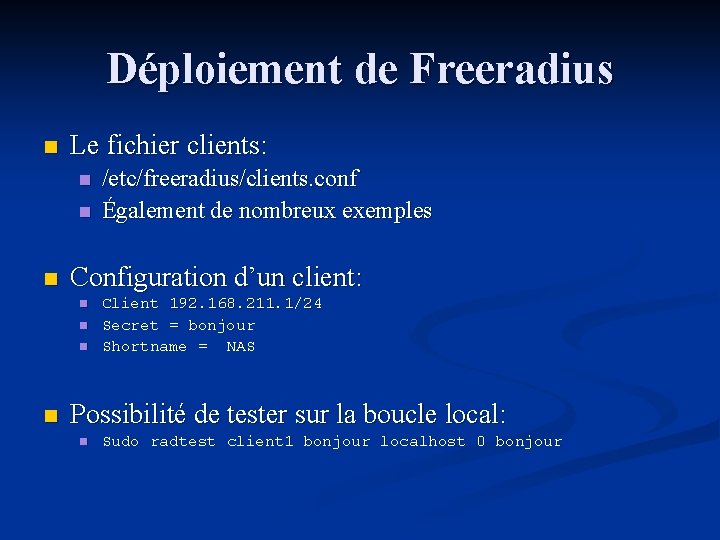

Déploiement de Freeradius n Le fichier clients: n n n Configuration d’un client: n n /etc/freeradius/clients. conf Également de nombreux exemples Client 192. 168. 211. 1/24 Secret = bonjour Shortname = NAS Possibilité de tester sur la boucle local: n Sudo radtest client 1 bonjour localhost 0 bonjour

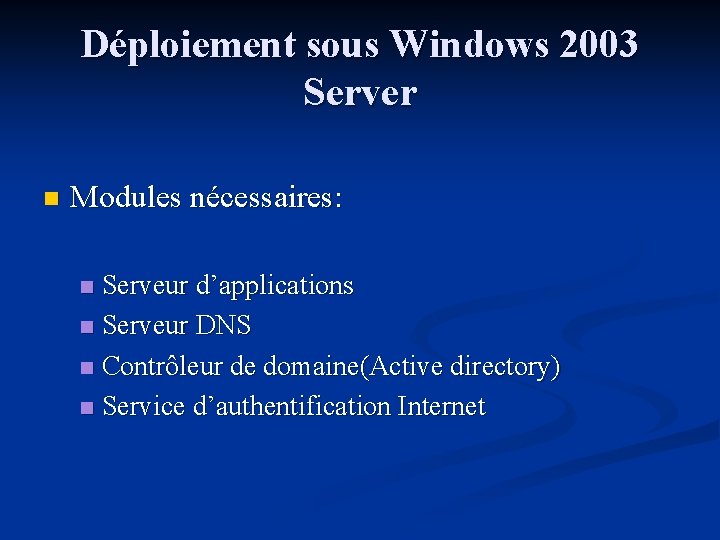

Déploiement sous Windows 2003 Server n Modules nécessaires: Serveur d’applications n Serveur DNS n Contrôleur de domaine(Active directory) n Service d’authentification Internet n

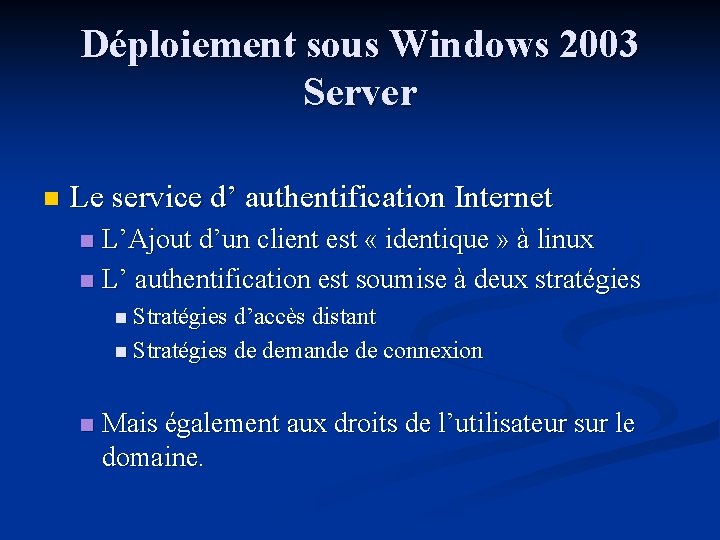

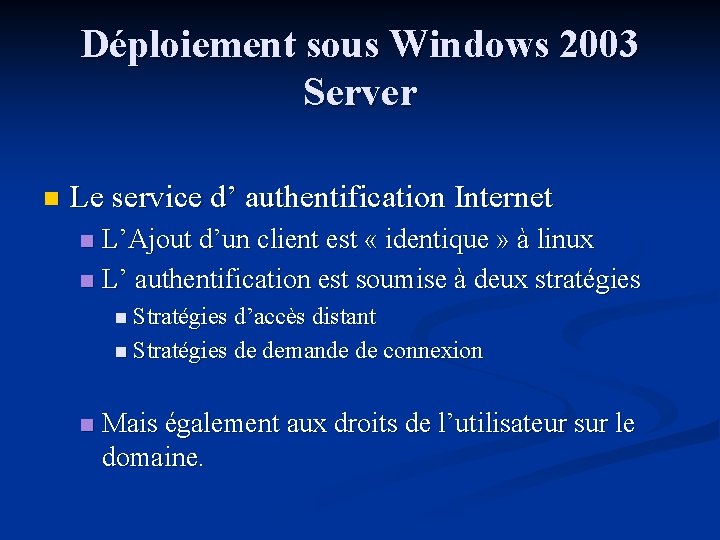

Déploiement sous Windows 2003 Server n Le service d’ authentification Internet L’Ajout d’un client est « identique » à linux n L’ authentification est soumise à deux stratégies n n Stratégies d’accès distant n Stratégies de demande de connexion n Mais également aux droits de l’utilisateur sur le domaine.

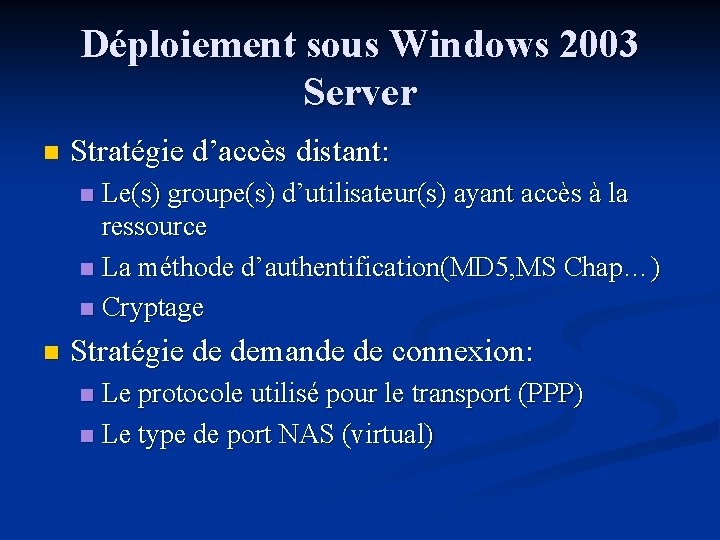

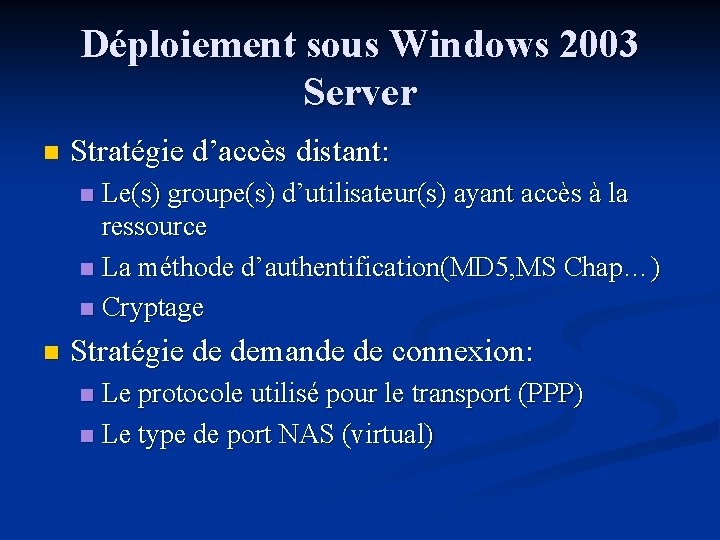

Déploiement sous Windows 2003 Server n Stratégie d’accès distant: Le(s) groupe(s) d’utilisateur(s) ayant accès à la ressource n La méthode d’authentification(MD 5, MS Chap…) n Cryptage n n Stratégie de demande de connexion: Le protocole utilisé pour le transport (PPP) n Le type de port NAS (virtual) n

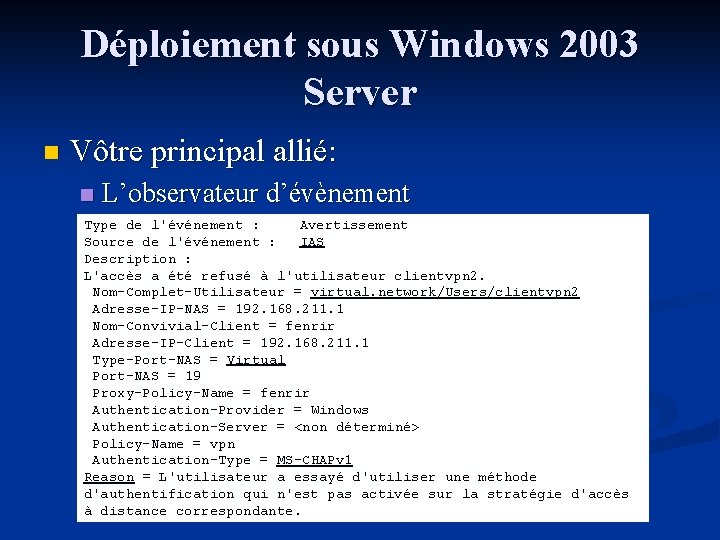

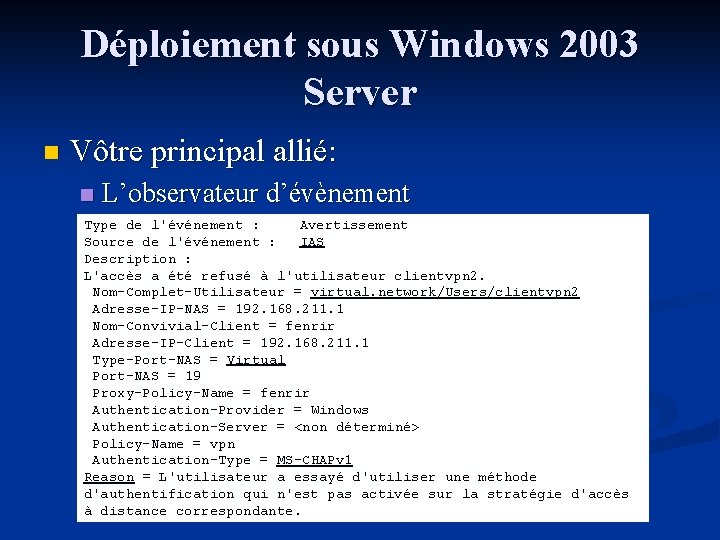

Déploiement sous Windows 2003 Server n Vôtre principal allié: n L’observateur d’évènement Type de l'événement : Avertissement Source de l'événement : IAS Description : L'accès a été refusé à l'utilisateur clientvpn 2. Nom-Complet-Utilisateur = virtual. network/Users/clientvpn 2 Adresse-IP-NAS = 192. 168. 211. 1 Nom-Convivial-Client = fenrir Adresse-IP-Client = 192. 168. 211. 1 Type-Port-NAS = Virtual Port-NAS = 19 Proxy-Policy-Name = fenrir Authentication-Provider = Windows Authentication-Server = <non déterminé> Policy-Name = vpn Authentication-Type = MS-CHAPv 1 Reason = L'utilisateur a essayé d'utiliser une méthode d'authentification qui n'est pas activée sur la stratégie d'accès à distance correspondante.

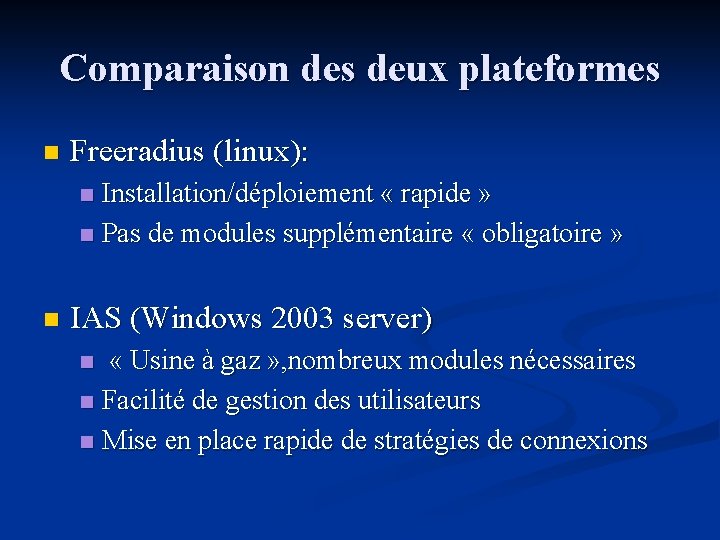

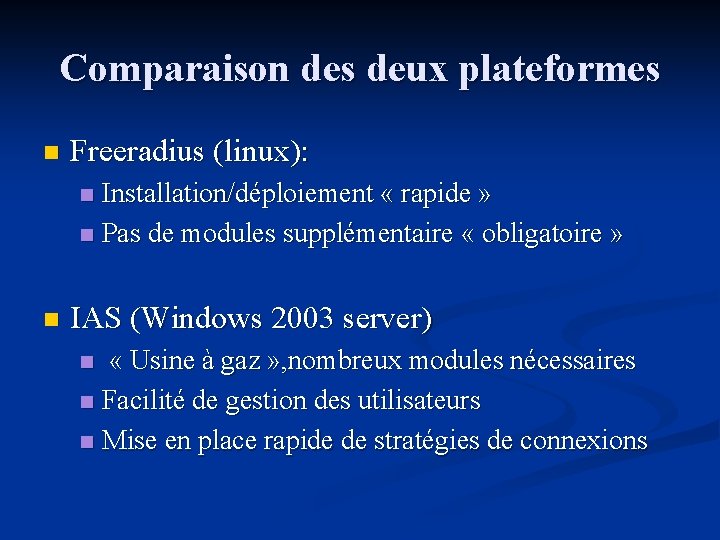

Comparaison des deux plateformes n Freeradius (linux): Installation/déploiement « rapide » n Pas de modules supplémentaire « obligatoire » n n IAS (Windows 2003 server) « Usine à gaz » , nombreux modules nécessaires n Facilité de gestion des utilisateurs n Mise en place rapide de stratégies de connexions n

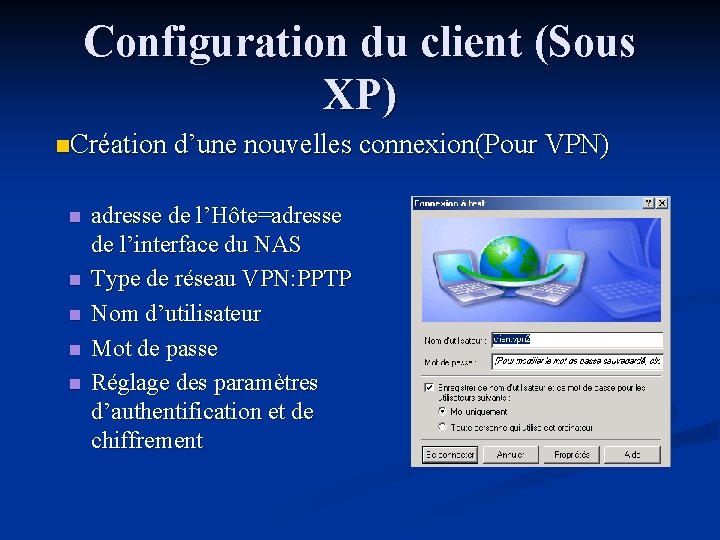

Configuration du client (Sous XP) n. Création d’une nouvelles connexion(Pour VPN) n n n adresse de l’Hôte=adresse de l’interface du NAS Type de réseau VPN: PPTP Nom d’utilisateur Mot de passe Réglage des paramètres d’authentification et de chiffrement

Conclusion n Protocole RADIUS: Simple à mettre en place n Champs d’application très large n Nombreux paramètres possibles n n Ressource Radius RFC n° 2138 -2139 n www. cisco. com n