Introduccin a los Sistemas de Control de Acceso

- Slides: 88

Introducción a los Sistemas de Control de Acceso

AGENDA • Tipos de Control Más utilizados en la Empresas • Inicios de los sistemas de control de acceso. • Conocimientos básicos de control de Acceso • Dispositivos más utilizados • Terminología de control de acceso • Beneficios de control de acceso • Componentes de control de acceso • Productos Integrados.

• • • Tipos De Control En las Empresas Control de Personas Control de Vehículos Control de Rondas (vigilantes) Control de Activos Control de Visitantes Control de Metales

¿ Que es control de acceso ? Es un Sistema que me permite restringir el acceso a un área o áreas, a personas NO Autorizadas .

Control de Acceso

Antecedentes de Control de Acceso • Guardias y vigilantes • Puertas con trancas de madera o metal • Candados con llaves de metal • Cerraduras o cerrojos mecánicos • ¿Que más ?

Control de Acceso tradicional • • • Cerraduras mecánicas (manuales) Trancas de madera Pasadores o cerrojos Cadenas, candados Llaves especiales Guardias

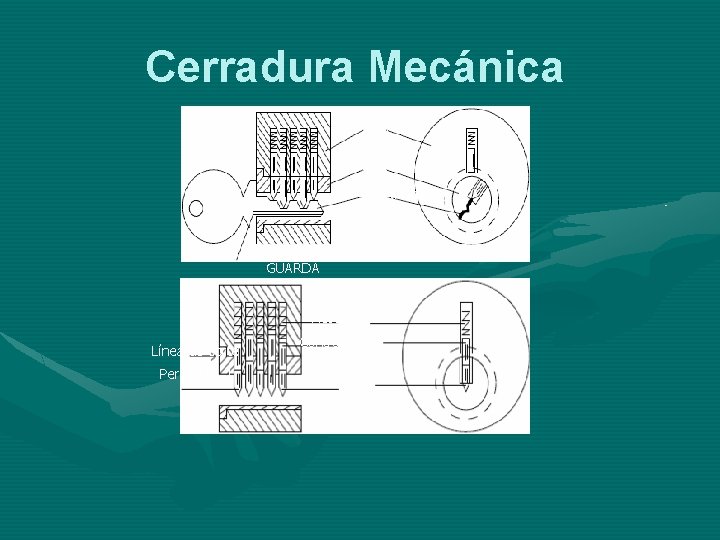

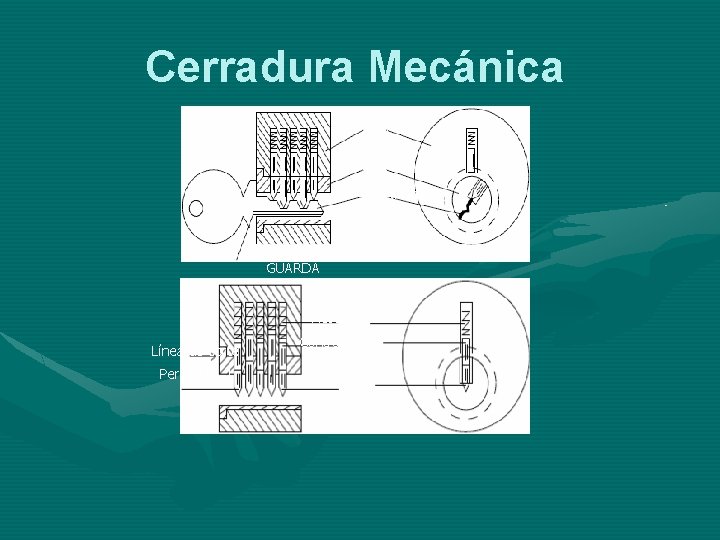

Cerradura Mecánica Tambor Cilindro llave GUARDA Resorte Línea de corte Perno No. 1 Contraperno Perno

Tipos de instalaciones • TENEMOS DIFERENTES TIPOS DE INSTALACIONES EN LAS PUERTAS • ¿COMO LAS IDENTIFICO ?

Puertas Tipo de material de la Puerta MADERA (Tambor, Aglomerado, sólida), METAL (hierro, aluminio, hierro forjado), CRISTAL O VIDRIO (solo vidrio o con aluminio)

Puertas Tipo de Operación o funcionamiento de la Puerta • Abatible - hacia adentro, hacia fuera, ambos lados • Deslizables o corredizas • Torniquetes • Portones • Barreras vehiculares

OTROS TIPOS DE PUERTAS • Puerta unidireccional • Diseñado para aplicación de aeropuertos y lugares de tránsito de masas. • Tránsito rápido y seguro de pasajeros en una sola dirección.

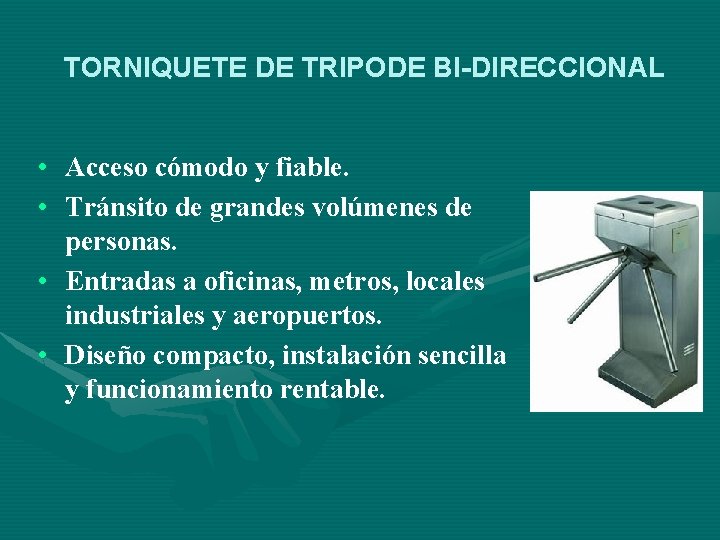

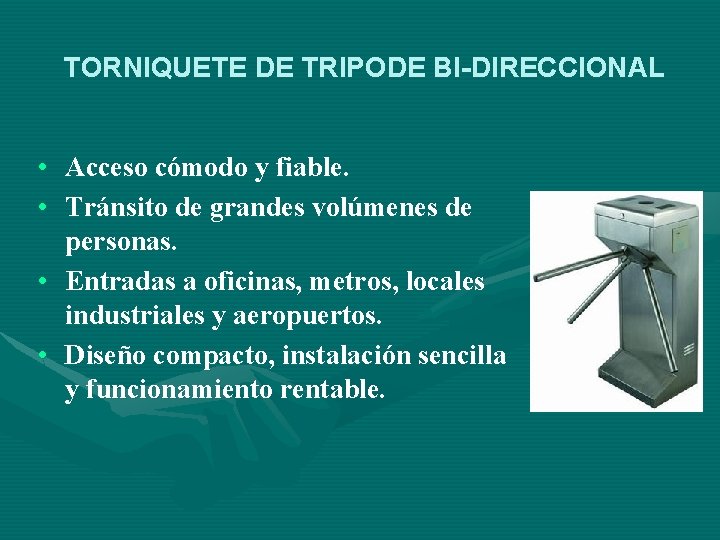

TORNIQUETE DE TRIPODE BI-DIRECCIONAL • Acceso cómodo y fiable. • Tránsito de grandes volúmenes de personas. • Entradas a oficinas, metros, locales industriales y aeropuertos. • Diseño compacto, instalación sencilla y funcionamiento rentable.

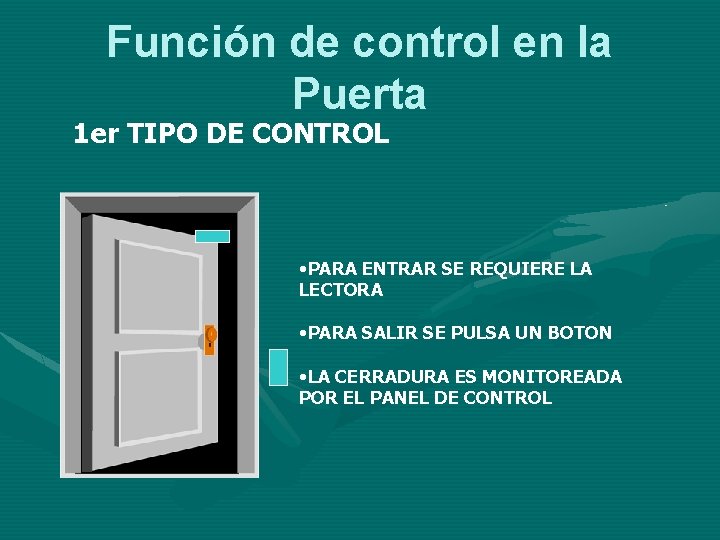

Función de control en la Puerta 1 er TIPO DE CONTROL • PARA ENTRAR SE REQUIERE LA LECTORA • PARA SALIR SE PULSA UN BOTON • LA CERRADURA ES MONITOREADA POR EL PANEL DE CONTROL

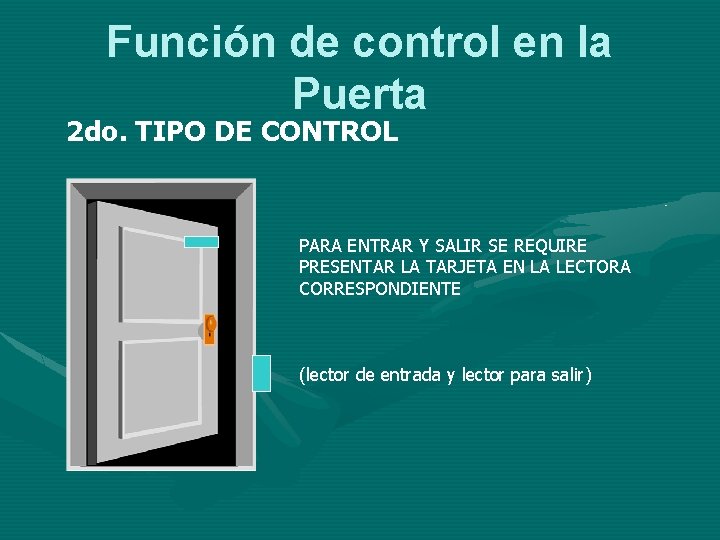

Función de control en la Puerta 2 do. TIPO DE CONTROL PARA ENTRAR Y SALIR SE REQUIRE PRESENTAR LA TARJETA EN LA LECTORA CORRESPONDIENTE (lector de entrada y lector para salir)

EQUIPO DE SUJECION PARA LA PUERTA CHAPA MAGNETICA o ELECTROIMAN * POR LO GENERAL DE 12/24 VCD * PARA SOPORTAR DIFERENTES CAPACIDADES DE FUERZA * FUERZA DADA EN LIBRAS 180, 600 Y 1200 LBS * MUY CONFIABLES Y DURADERAS LS 180 ( 150 Kg. ) para puertas de bajo peso LS 200 (272 Kg. ) para puertas de peso medio LS 220 8371 , ( 544 , 340 Kg. ) para puertas de mas peso.

EQUIPO DE SUJECION PARA LA PUERTA CERRADURA DE CHAPA MAGNETICA 12/24 VCD Un Electroimán Retiene Una Placa sobre la Puerta

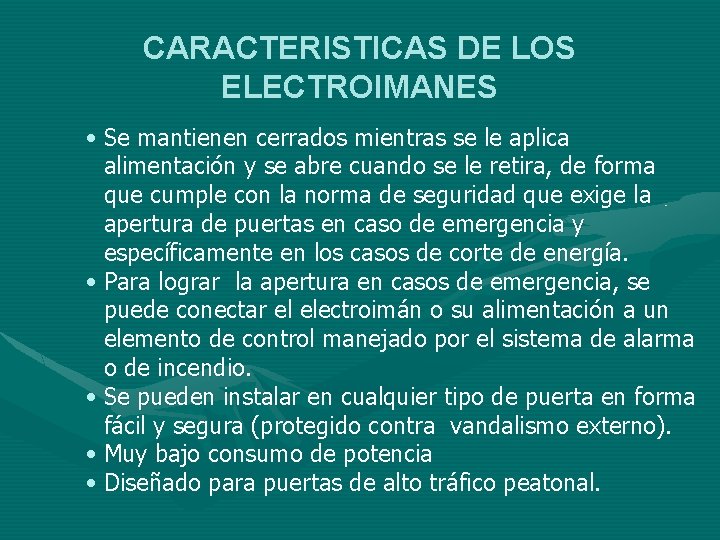

CARACTERISTICAS DE LOS ELECTROIMANES • Se mantienen cerrados mientras se le aplica alimentación y se abre cuando se le retira, de forma que cumple con la norma de seguridad que exige la apertura de puertas en caso de emergencia y específicamente en los casos de corte de energía. • Para lograr la apertura en casos de emergencia, se puede conectar el electroimán o su alimentación a un elemento de control manejado por el sistema de alarma o de incendio. • Se pueden instalar en cualquier tipo de puerta en forma fácil y segura (protegido contra vandalismo externo). • Muy bajo consumo de potencia • Diseñado para puertas de alto tráfico peatonal.

Accesorios para las chapas Magnéticas Montajes - Uso de soportes estándar o elaboración de soportes a la medida - Necesidades especiales como uso de pegantes - Selección y recomendación de otros accesorios Los mas usados son los brackets en forma de L y de Z Para aplicaciones especiales existen otros accesorios.

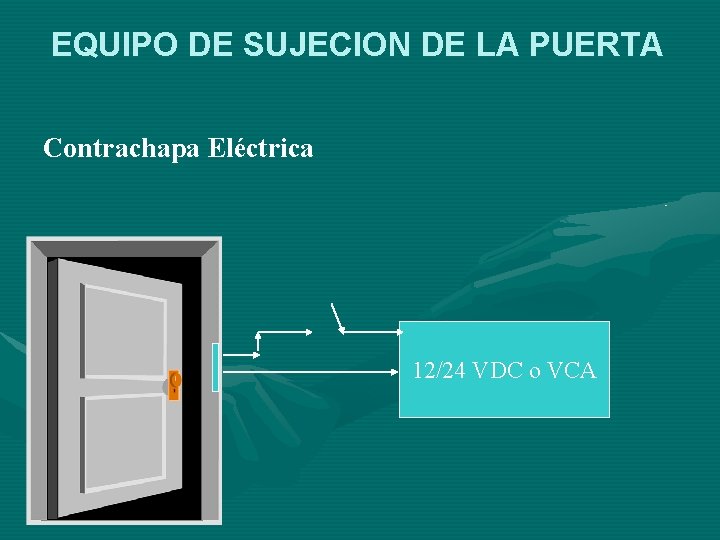

EQUIPO DE SUJECION DE LA PUERTA Contrachapa Eléctrica 12/24 VDC o VCA

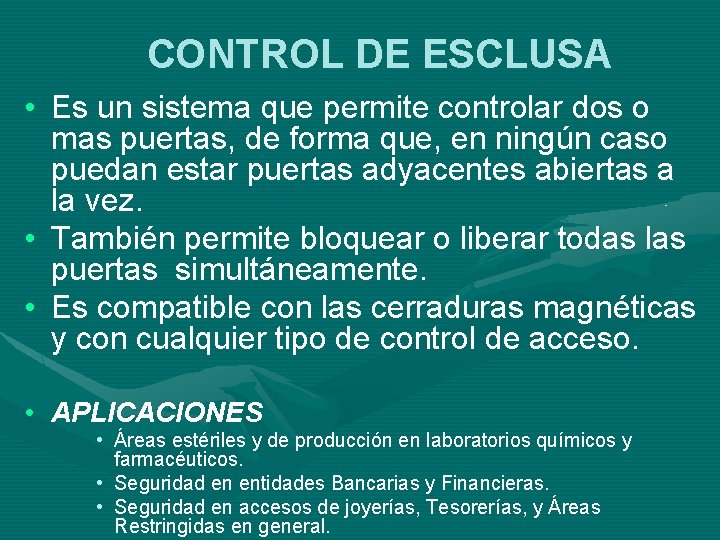

CONTROL DE ESCLUSA • Es un sistema que permite controlar dos o mas puertas, de forma que, en ningún caso puedan estar puertas adyacentes abiertas a la vez. • También permite bloquear o liberar todas las puertas simultáneamente. • Es compatible con las cerraduras magnéticas y con cualquier tipo de control de acceso. • APLICACIONES • Áreas estériles y de producción en laboratorios químicos y farmacéuticos. • Seguridad en entidades Bancarias y Financieras. • Seguridad en accesos de joyerías, Tesorerías, y Áreas Restringidas en general.

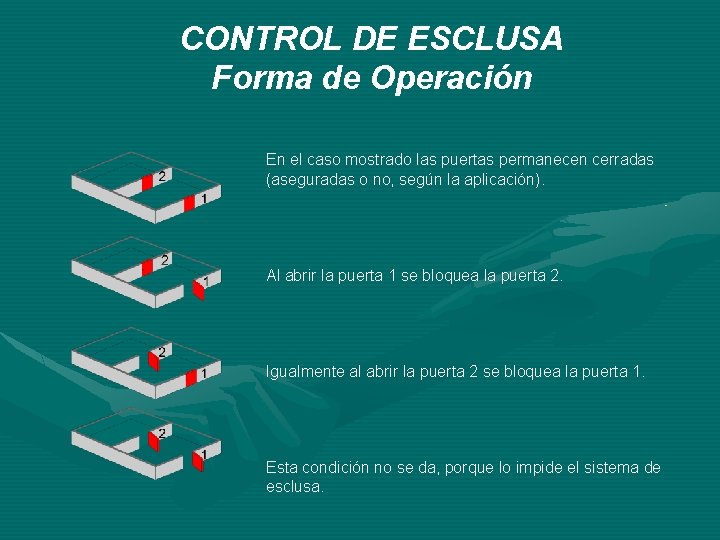

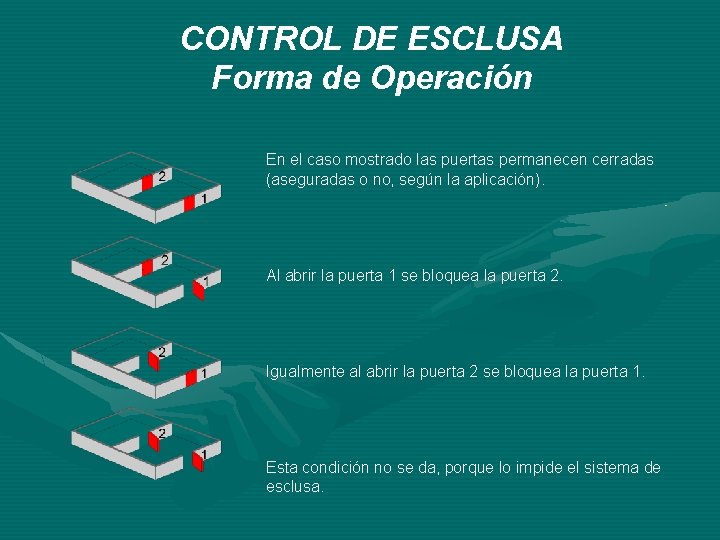

CONTROL DE ESCLUSA Forma de Operación En el caso mostrado las puertas permanecen cerradas (aseguradas o no, según la aplicación). Al abrir la puerta 1 se bloquea la puerta 2. Igualmente al abrir la puerta 2 se bloquea la puerta 1. Esta condición no se da, porque lo impide el sistema de esclusa.

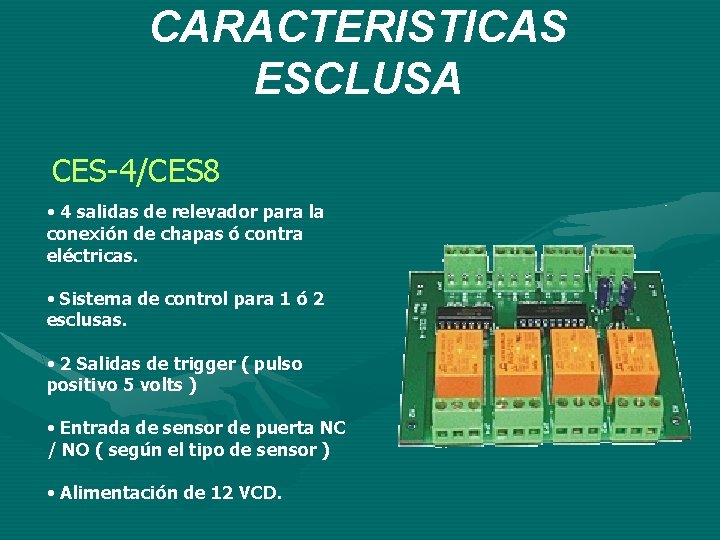

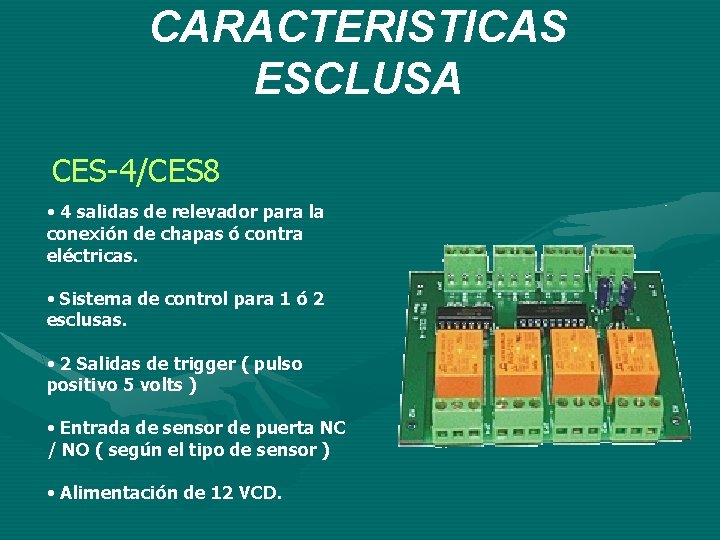

CARACTERISTICAS ESCLUSA CES-4/CES 8 • 4 salidas de relevador para la conexión de chapas ó contra eléctricas. • Sistema de control para 1 ó 2 esclusas. • 2 Salidas de trigger ( pulso positivo 5 volts ) • Entrada de sensor de puerta NC / NO ( según el tipo de sensor ) • Alimentación de 12 VCD.

Pulsadores Anti-pánico De Hongo Para sistemas de Esclusa o Emergencia Con o sin llave

Sensor de Estado de Puerta SU APLICACIÓN DEPENDERA DEL TIPO DE PUERTA También conocido como sensor de estado de la puerta • Este dispositivo nos permite saber si la puerta esta abierta o esta cerrada. O incluso si la están forzando. (siempre y cuando se tenga un control de Acceso Electrónico)

Dispositivos de salida • Botones de Salida (solo momentáneos y Normalmente abiertos) • Estación de Jalón (uso en emergencia) • Lectora (registro de entrada y salida)

ESTACION DE EMERGENCIA • Utilizada solo para casos de emergencia • Para des-energizar el circuito de alimentación de los electroimanes (chapas magnéticas) • En ocasiones asociado con los sistemas contra incendio

TECLADOS • • • Standalone o Autónomos (ACF 43, 9325) Bajo nivel de seguridad Programación en la misma unidad Fácil de obtener códigos Opciones de Equipo - Teclados de 5 hilos

TECLADOS AC-F 43(solo PIN), ACF 44 y ACQ 44 ( PIN + PROXIMIDAD ) • Apto para intemperie (Weather Proof y UV) • Totalmente sellados. • Modelos con Backlite • 500 Usuarios • 2 Salidas. (Cerradura y Aux) • 2 Entradas (REX y Door. Monitor) • Operación PIN, PROX y PIN+PROX • Detección de intrusión (Tamper óptico)

- CONEXIÓN - PROGRAMACIÓN

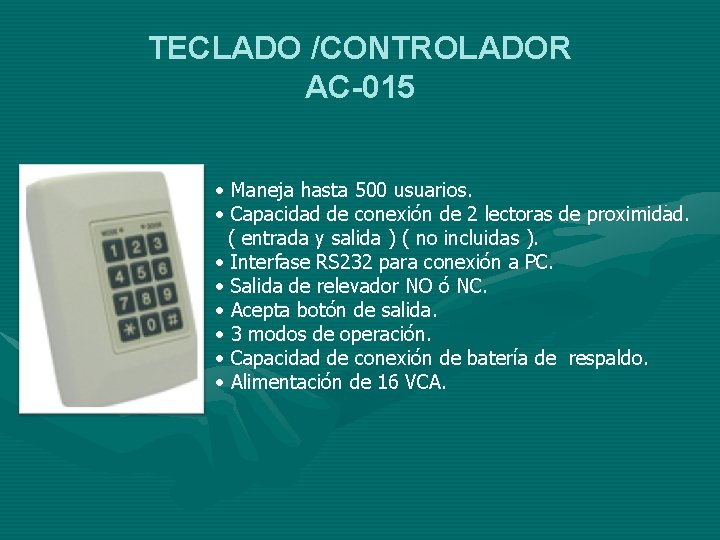

Teclados de Alta Seguridad • Teclados Standalone con Registros (AC 015, AC 115, BC 2008 NT). • Programación de Forma Local o con software • Modelos con memoria de eventos • Capacidad de conexión de mas de un equipo

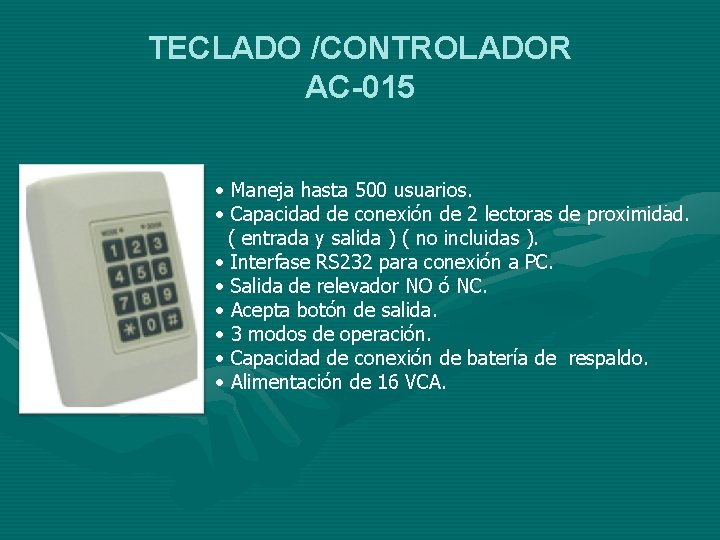

TECLADO /CONTROLADOR AC-015 • Maneja hasta 500 usuarios. • Capacidad de conexión de 2 lectoras de proximidad. ( entrada y salida ) ( no incluidas ). • Interfase RS 232 para conexión a PC. • Salida de relevador NO ó NC. • Acepta botón de salida. • 3 modos de operación. • Capacidad de conexión de batería de respaldo. • Alimentación de 16 VCA.

TECLADO BC 2008 NT • Maneja hasta 3000 usuarios. • Memoria de 700 registros • Interfase RS 485 para conexión a PC. • Incluye software • Salida de relevador NO ó NC. • Acepta botón de salida. • Alimentación de 12 Vcd.

Control de Acceso Electrónico Sistema que me permite restringir el acceso a un área o áreas de personas no autorizadas. ( ingresos, Egresos y presencia ), y que además me permite saber (Quien), (Cuando) y a (Donde) se encuentra cada Individuo.

Control de Acceso Electrónico Es un sistema electrónico a través del cual controlamos entradas y salidas y que nos permite conocer quién entra, cuándo entra y a dónde entra cada individuo.

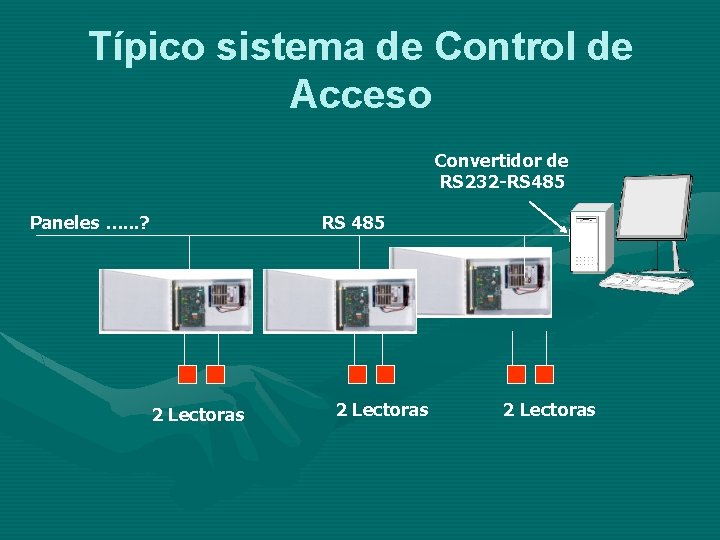

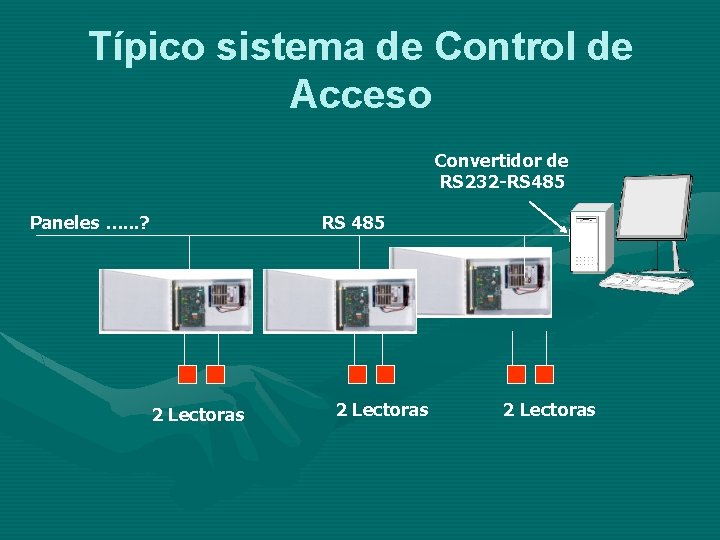

Típico sistema de Control de Acceso Convertidor de RS 232 -RS 485 Paneles …. . . ? 2 Lectoras

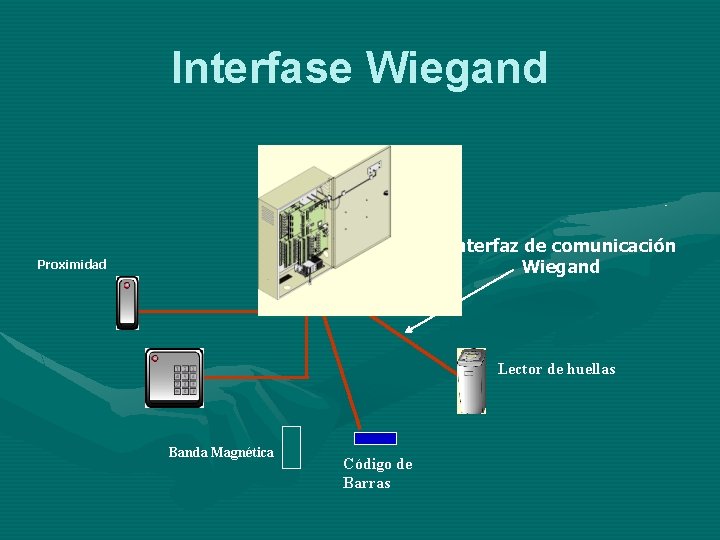

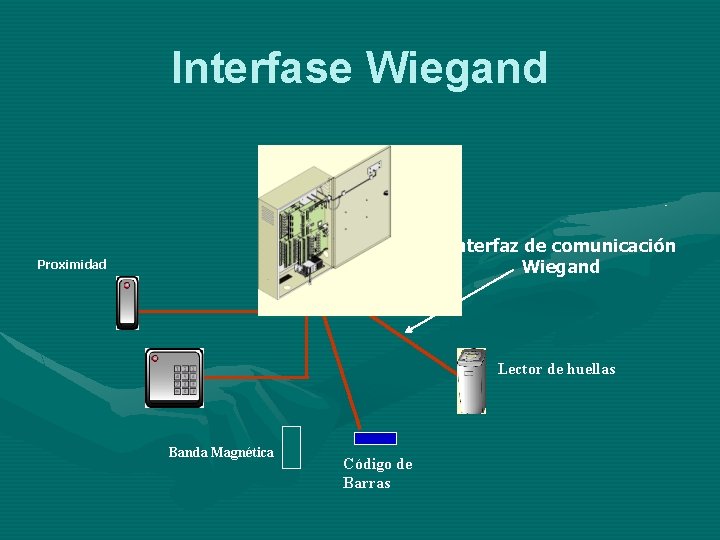

Interfase Wiegand Interfaz de comunicación Wiegand Proximidad Lector de huellas Banda Magnética Código de Barras

Interfase Wiegand • Estándar de comunicación en sistemas de control de acceso • Establece la comunicación entre los lectores y el panel de control de acceso • La única operación de esta comunicación es enviar datos • Se puede identificar por sus tres cables de comunicación D 1, DO y (Led o lamp)

Componentes de un Control de Acceso Electrónico • • • Dispositivos de control de puertas Lectoras / tarjetas Teclados / códigos Controladores Software de administración Integración con otros sistemas

Dispositivos de Identificación • • Teclados Códigos de Barra Banda Magnética Efecto Wiegand Proximidad Identificación Biométrica Otras Tecnologías - Ficha / Contacto - Smart Card - IR - RF

Teclados • • • Baja seguridad Fácil de obtener códigos Opciones de Equipo - Teclados de 5 hilos - Teclados de 11 hilos Teclado de alta seguridad • Teclados con Registros.

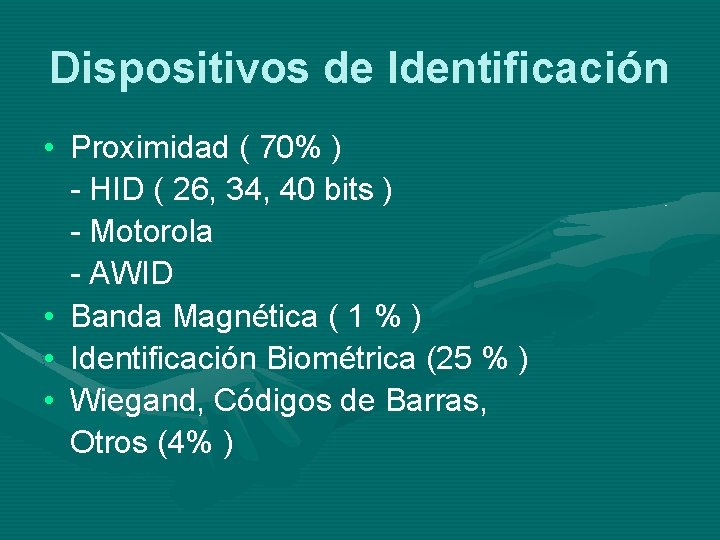

Dispositivos de Identificación • Proximidad ( 70% ) - HID ( 26, 34, 40 bits ) - Motorola - AWID • Banda Magnética ( 1 % ) • Identificación Biométrica (25 % ) • Wiegand, Códigos de Barras, Otros (4% )

¿ Que es Wiegand ? • Tecnología Tarjetas / Lectoras “ Wiegand ” - Tecnología Patentada – Sensor INC. ( HID ) - Tarjetas con alambres especiales - Lectoras con transceptores Especiales • HOY - Protocolo de comunicación Electrónica de 5 hilos que emite una lectora. - Proximidad, Tarjetas Inteligentes, Códigos de Barras, Biométrica.

Código de Barras • Basado en cambios de contraste y grosor de las barras sobre una superficie base. • Gran cantidad de formatos – EAN, UPC, 39, 3 de 9 • No existe un estándar en cuanto a la codificación • Tecnología: infrarroja/láser

Códigos de Barras • • • Usuario puede producir sus tarjetas Muy bajo costo Fácil de duplicar tarjetas Vida útil de las tarjetas es corta Requieren de mantenimiento

Banda Magnética • Banda con características magnéticas • Tipos de banda – Alta Coercividad – Baja Coercividad • Codificación en 3 Tracks

Banda Magnética • • Usuario puede producir sus tarjetas Bajo costo Requieren de mantenimiento Vida útil de las tarjetas es corta

PROXIMIDAD ¿ PORQUE EL TERMINO DE PROXIMIDAD? • La tecnología es llamada de proximidad porque la información de la tarjeta puede ser transmitida sin tocar la lectora.

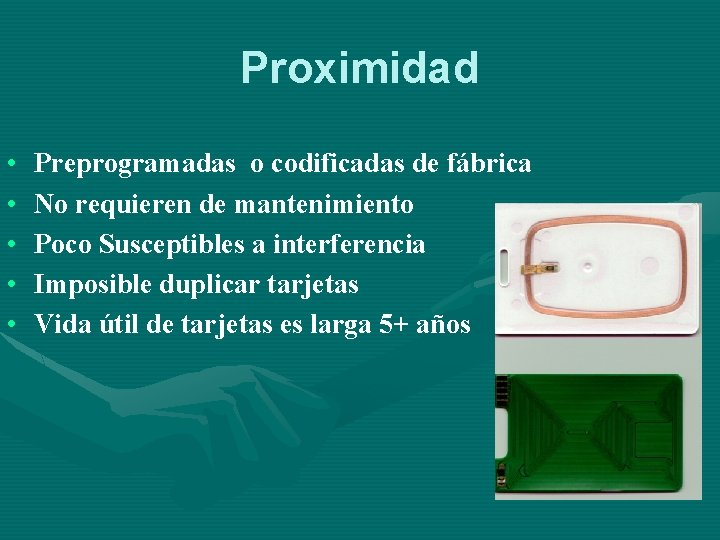

Proximidad • • • Preprogramadas o codificadas de fábrica No requieren de mantenimiento Poco Susceptibles a interferencia Imposible duplicar tarjetas Vida útil de tarjetas es larga 5+ años

Tipos de Tarjetas de Proximidad Pasivas y Activas (Para foto – Identificación personal) • Tarjeta Estándar (prox) No se pueden imprimir se requiere de un Adhesivo de Vinyl • Tarjeta ISO - Impresión Directa ( Tarjetas ISO ) - Muy delgadas

Variedad de lectoras de Proximidad • Dependiendo de la distancia de lectura - Pequeñas ( 8 -12 cm) - Para montar en marcos de puertas ( 8 -15 cm. ) - Tamaño del interruptor de luces “ Wall Switch ” ( 8 -15 cm. ) • Distancia Mediana ( 15 – 20 cm. ) • Distancia Larga ( 50 -62 cm. ) • Lectoras con teclado para Nip

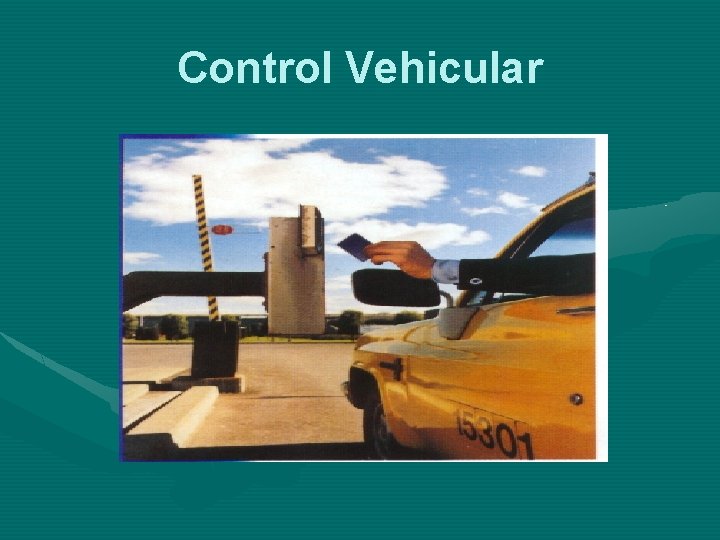

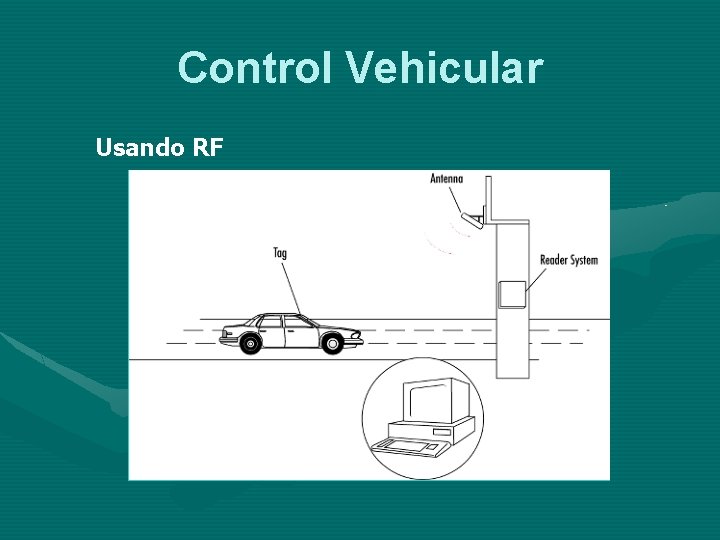

Control Vehicular

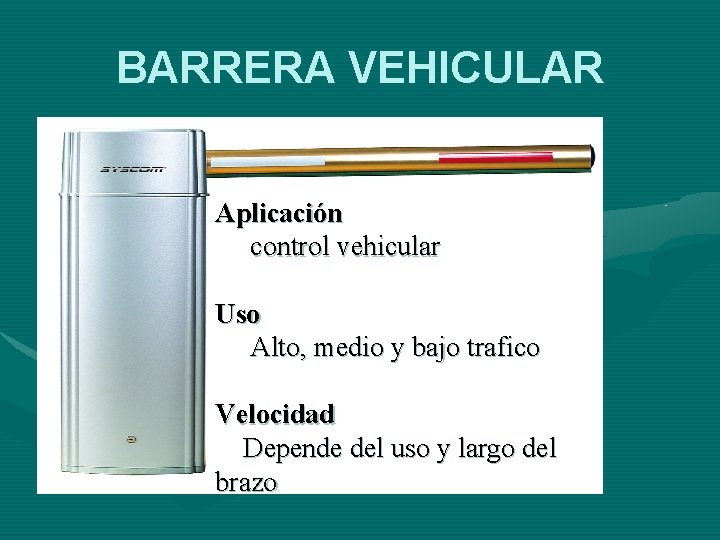

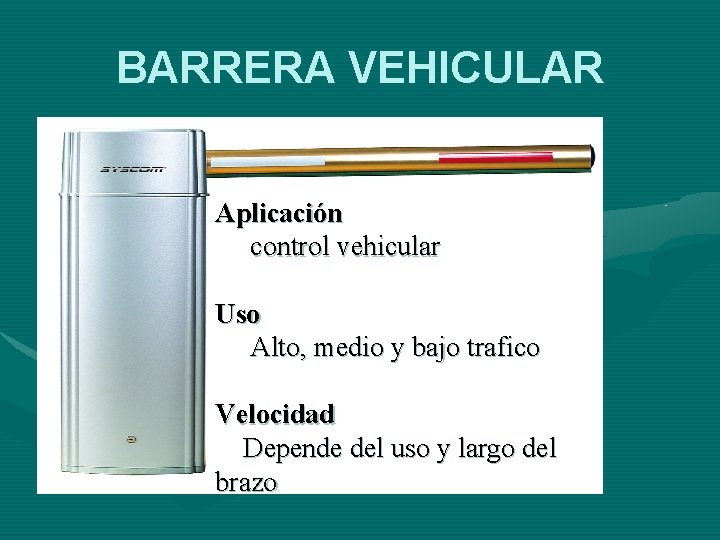

BARRERA VEHICULAR Aplicación control vehicular Uso Alto, medio y bajo trafico Velocidad Depende del uso y largo del brazo

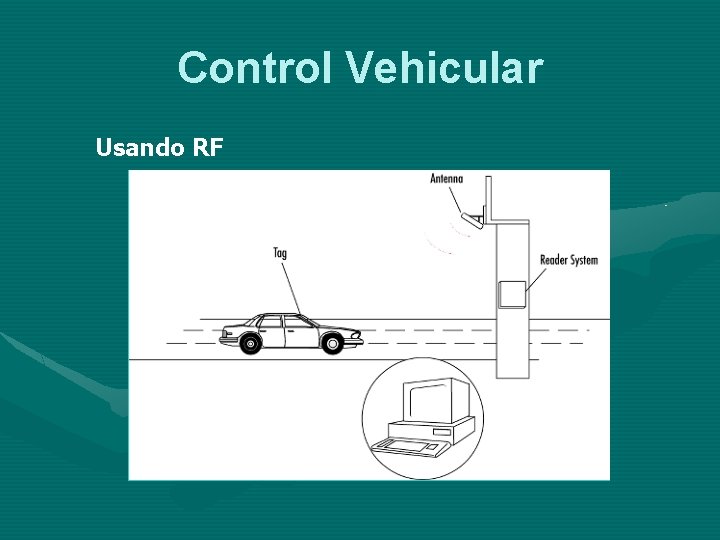

Barreras de estacionamiento Loop MAGNETICO

Control Vehicular Usando RF

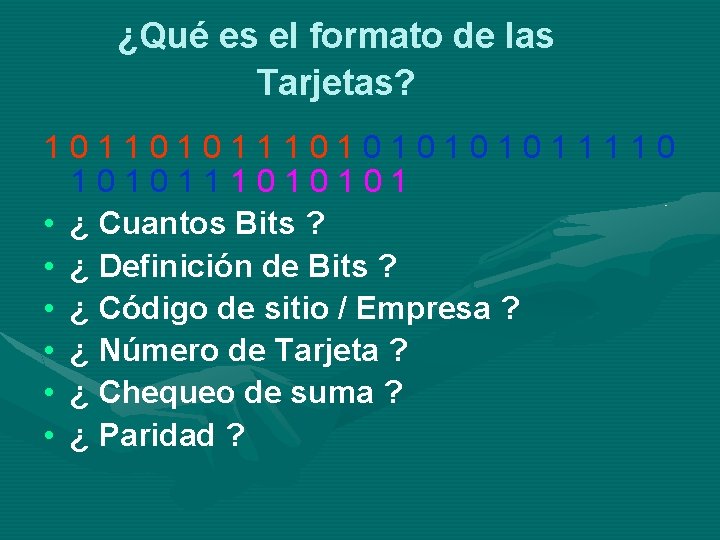

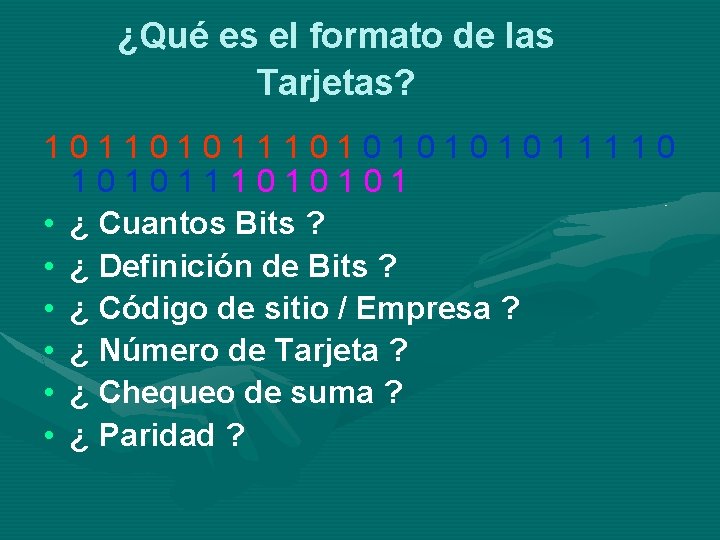

¿Qué es el formato de las Tarjetas? 101101010101011110 1010111010101 • ¿ Cuantos Bits ? • ¿ Definición de Bits ? • ¿ Código de sitio / Empresa ? • ¿ Número de Tarjeta ? • ¿ Chequeo de suma ? • ¿ Paridad ?

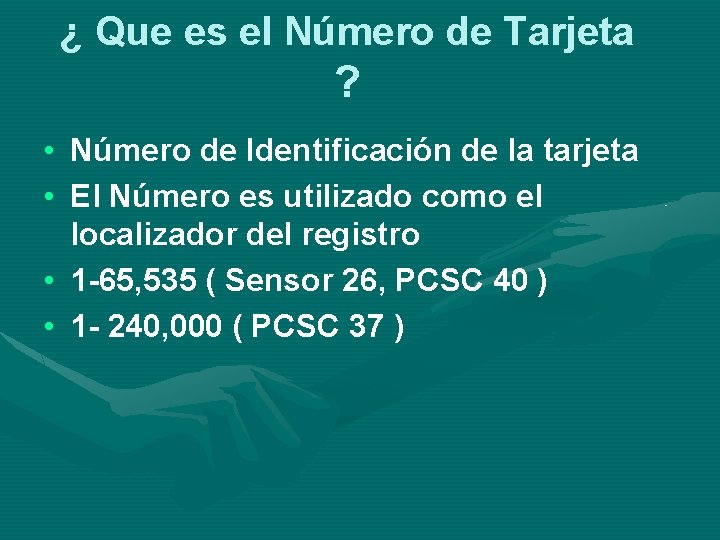

¿ Que es el Número de Tarjeta ? • Número de Identificación de la tarjeta • El Número es utilizado como el localizador del registro • 1 -65, 535 ( Sensor 26, PCSC 40 ) • 1 - 240, 000 ( PCSC 37 )

Biometría

Biometría • Opciones de Equipo - Geometría de Mano – Hand. Key - Voz - Huella digital - Retina - Reconocimiento facial - Reconocimiento de firma

Biometría • • • Dispositivos inteligentes Requieren de Mantenimiento Difícil de aceptar por usuarios Proceso de identificación lento Opciones de Equipo - Geometría de mano-

Ventaja de Competitividad Exactitud y Desempeño Lectura completa vs. Minutia • • Minutia missing Mas información de Datos Mas Durable (Invariante , polvo, suciedad, etc. ) Posición rotativa de la huella: 18 gradualmente. Configuración en posición de hasta 0. 5 cm

Formas de identificar a una persona Por lo que saben: PIN, contraseña, clave, password Por lo que cargan, Tarjeta, identificación Por Quien son, Biometría – Huellas Digitales, Geometría de Mano, etc.

• Terminología de Control de Acceso Autorizado - Acceso, cumple con los parámetros preautorizado por la gerencia. • Acceso Negado - Acceso negado por el sistema no cumple con los parámetros predesignados por la gerencia. • Tiempo de Acceso - Tiempo designado para activar una puerta ó entrada cuando el acceso es válido • REX – Request to exit ( Petición para salir ) - Dispositivo utilizado para salir por puertas controladas - Permite ignorar posibles alarmas - Botón, Pir, Barras de pánico - Otra lectora – control de entradas y salidas

Terminología de Control de Acceso • Puerta Abierta Mucho Tiempo - Puerta permanece Abierta Mas tiempo Que lo programado en el sistema. • Puerta Abierta - Forzada - Puerta abierta sin el uso de tarjeta o el “ REX ” • Entrada de Alarma - Dispositivo que identifica la condición de un punto de alarma - Condición normal ó en alarma ( Contacto Magnético, PIR) • Supervisión de Alarmas - Nivel de protección de un circuito de alarma - 5 estados : Normal, Alarma, Tamper, corte circuito, calibración - Medida de cambio de resistencia del circuito - Cambio de estado de un contacto seco – No supervisado - Circuito abierto ó cerrado. • Relevadores ó Relees De Salidas - Activan las cerraduras eléctricas ó magnéticas - Activan dispositivos auxiliares ( luces, Sirenas, CCTV , etc. )

Terminología de Control de Acceso • Grupos de Acceso - Puertas asignadas a un usuario - Determinado por la gerencia de acuerdo al cargo del usuario - Una, múltiples, Todas • Horarios - Horarios designados a un usuario o grupo de usuarios • Base de datos - Información relativa del usuario • Anti-passback - Condición que requiere que se utilicen lectoras de salida después que se entra por una lectora, para poder entrar de nuevo otra vez. • Bloqueo Programable - Condición que no permite el uso de una lectora por un tiempo designado

Propósitos de Control de Acceso • Restringir acceso físico en áreas sensitivas - Edificios, Estacionamientos, Identidades Publicas, empresas maquiladoras y fabricantes, desarrolladores de alta-tecnología, salas de informática, centros médicos financieros. • Preautorizado por la administración de la empresa - “ Eliminando el factor Humano de tomar la decisión ” • Quien - Validez de la tarjeta identificando la persona • Cuando - Por horarios predefinidos • Donde - Áreas ó puertas autorizadas • Reducir la necesidad de llaves de metal - Fácil de duplicar ó perder control de ellas.

Filosofía del Control de acceso Electrónico • Identificación de cada usuario. - Código único por persona • Manejo de Horarios - Restricción por día / hora • Niveles de Acceso - A donde entra cada usuario del sistema • Poca intervención de Operadores.

Propósitos de Control de Acceso • Restringir el acceso a lugares o áreas no permitidas • Obtener auditoria e informes de eventos de cada funcionario de la empresa • Rastreo de actividad del personal - Tiempo y Asistencia - Reducir Riesgos y Robos, etc. - Mantener la persona honesta – Reducir la tentación • Cambios inmediatos en crisis • Conveniencia -Reducir Responsabilidad Física del Empresario • Reducir Prima de seguros.

Instalación Típica de un sistema de Control de Acceso Sensor de Estado REX Lectora Al servidor De Acceso Contra Electrica

Componentes básicos para sistemas de control de acceso Tarjetas } }Lectoras • Controladores Inteligentes NRX & IOX }Computadora / Software - Host • Equipos Auxiliares Cerraduras, Botones, Contactos Magnéticos, Cables

Sistema Completo de Control de Acceso CHAPA O CONTRACHAPA SENSOR BOTON DE EGRESO

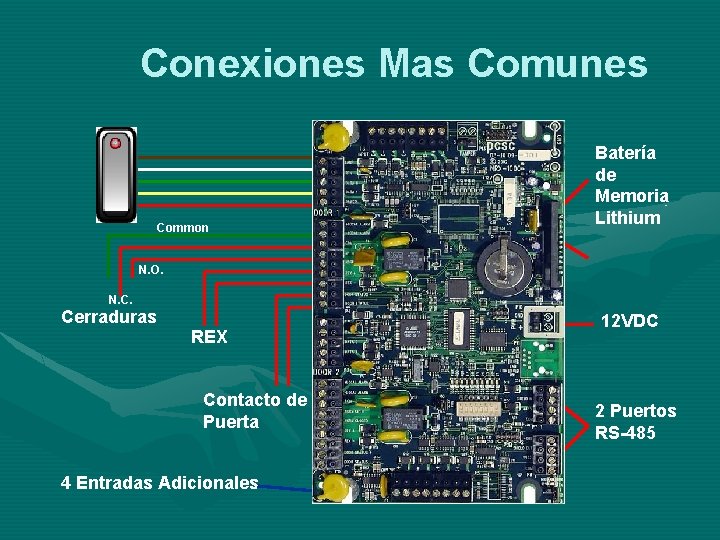

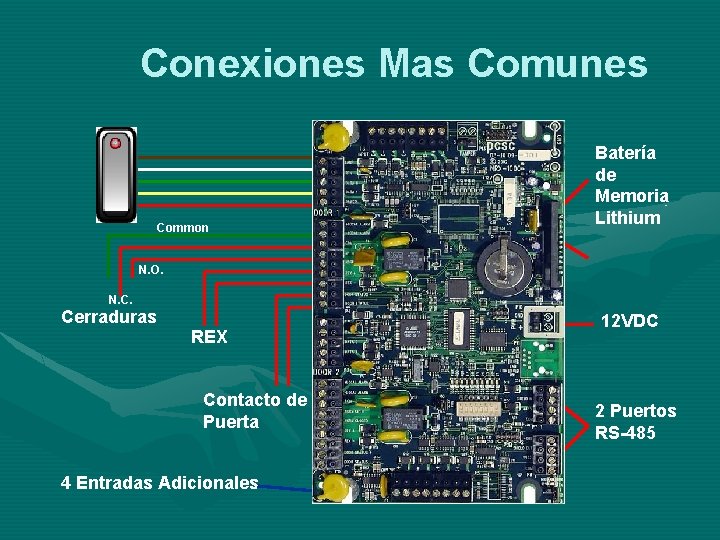

Conexiones Mas Comunes Common Batería de Memoria Lithium N. O. N. C. Cerraduras REX Contacto de Puerta 4 Entradas Adicionales 12 VDC 2 Puertos RS-485

Comunicacion RS 485 • CONVIERTE RS 232 A RS 485 • AUMENTA TOLERANCIA A INTERFERENCIA Y RUIDOS ELECTRONICOS • En ocaciones se requiere de alimentación externa MÁXIMA Y OPTIMA COMUNICACION de la PC AL CONTROLADOR de Acceso AUMENTA LA DISTANCIA DE COMUNICACION (1200 mts)

EXPANSIONES • Controlador Adicional • Direccionable para su Identificación • Expansiones de Dos en Dos Lectoras • Fácil identificación de conexión para los dispositivos

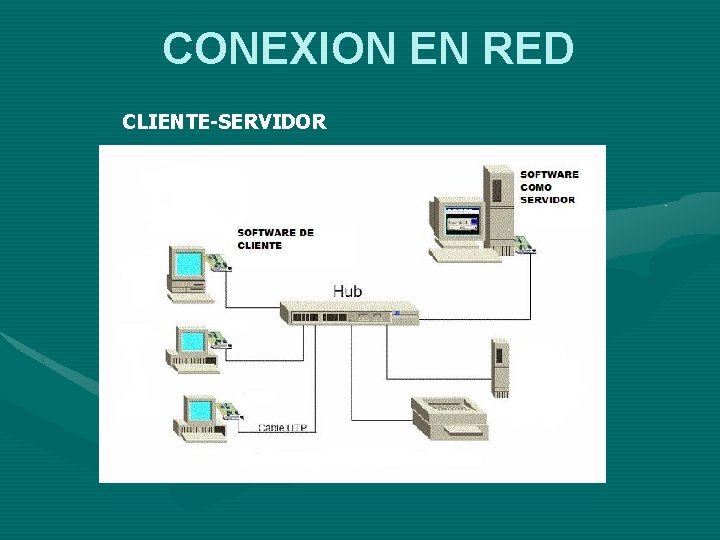

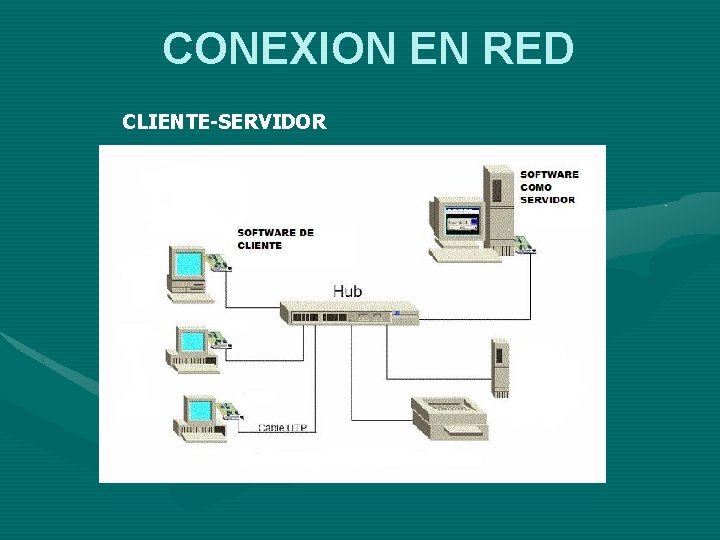

CONEXIÓN EN RED CLIENTE-SERVIDOR

CONEXION EN RED CLIENTE-SERVIDOR

PROCESO DE INSTALACION Relevamiento geográfico • Instalación del cableado • Instalación de la fuente de alimentación. • Prueba parcial de la alimentación y cableado • Prueba de equipo en Mesa de trabajo • Instalación de controladores y lectores. • Programación de equipos / carga de datos. • Prueba general del sistema(1 o 2 semanas) • Prueba final del sistema JUNTO AL CLIENTE • Capacitación •

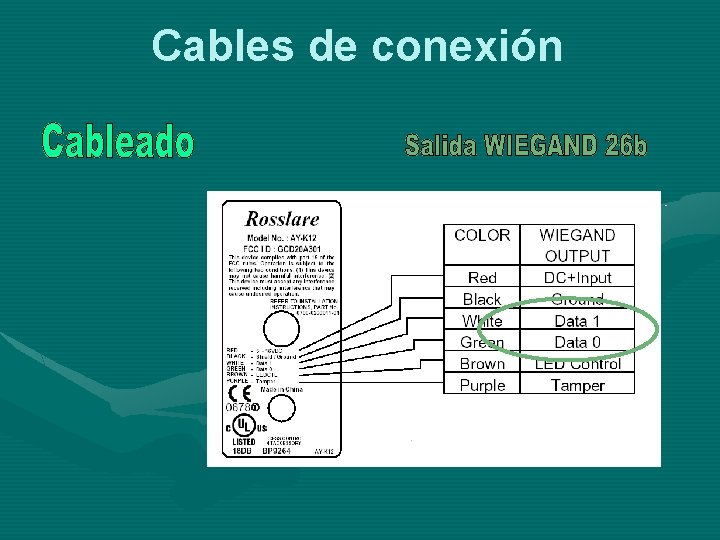

Requisitos de Conexión (cableado) Sensor de Estado 2 Conductores calibre 18 REX 6 Conductor calibre 22 2 Conductores 22 AWG trenzados Lectora Contra Eléctrica Al servidor De Acceso

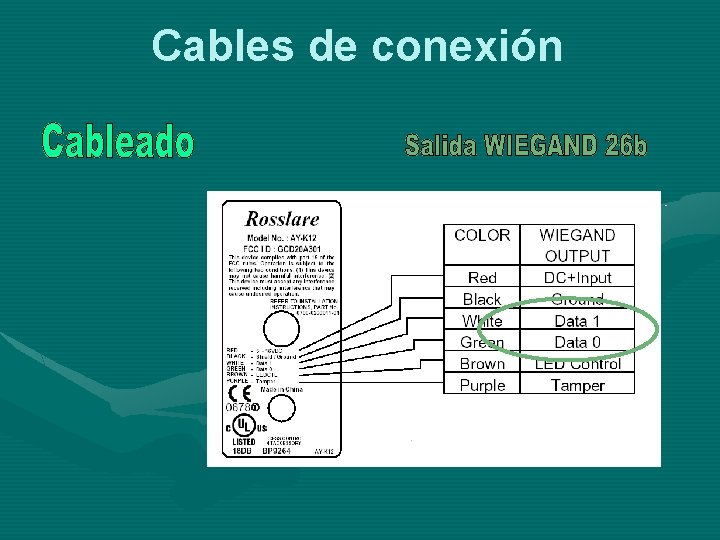

Cables de conexión

Software de Administración • Compatible con Windows XP y NT • Versión en Español • Control de ? ? paneles • Interfase grafica de Programación (GUI) • Niveles de operador • Reportes • Mapas

Software CARACTERISTICAS PRINCIPALES • Software en Idioma del Ingles o Español • Niveles de operador (definido por el usuario) • Función de Cliente/servidor • Monitoreo de eventos en tiempo Real • Administración a través de RS 232, RS 485 o Ethernet (opcional con adaptador) • Grupos de autorización • Horarios • Reportes por usuario, departamento, por fecha y hora • Base de datos de Access, SQLServer, Paradox • Gratis o con Licencia

Selección del Sistema Adecuado • • • Número de Usuarios Número de Niveles de Acceso Número y tipo de Horarios Tecnología de identificación Número de accesos a controlar Se requiere monitoreo de alarmas, número de puntos, supervisión

Selección del Sistema Adecuado • Configuración de cada acceso – Lectora con dispositivo de egreso – Lectora de entrada y salida – Solo lectora • Tipo de cerraduras – Puertas de cristal/madera – Puertas blindadas/incendio

Selección del Sistema Adecuado • Requerimientos especiales – Discapacitados – Puertas de emergencia – Estacionamientos y accesos vehiculares – Activación de dispositivos • Iluminación, Aire Acondicionado – Interfaces y comunicación con otros sistemas o equipos

Selección del Sistema Adecuado • Generación de reportes de transacciones – Tipo – Formato • Requerimientos/necesidades de respaldo en caso de falla eléctrica • Crecimiento del sistema

Selección del Sistema Adecuado • Control de uno o varios sitios – Distancia – Tecnología de interconexión disponible – Control centralizado o Local • Credencialización – Captura de Foto(s)/Firma(s) – Diseño de Gafetes – Impresión

Selección del Sistema Adecuado • Identificación de usuarios en tiempo real • Manejo de varias compañías – Particionamiento de bases de datos – Manejo de cuentas • Formato de almacenamiento • Manejo de apoyos gráficos

PREGUNTAS ? Gracias, Fue un gusto compartir con ustedes este Curso y su tiempo