INTERNET EL USO RESPONSABLE DE LAS NUEVAS TECNOLOGAS

INTERNET: EL USO RESPONSABLE DE LAS NUEVAS TECNOLOGÍAS Isaac Sevillano Hernando Psicólogo y Psicopedagogo Col: 23123 Mail: isaaconsulting@gmail. com Twitter: @isevillano

CUANTITATIVO Y CUALITATIVO DE ENTENDER EL MUNDO CIRCUNDANTE El siglo XXI entendido como “Siglo de la información y el conocimiento”, “era digital” Revolución similar a la que supone el descubrimiento de la Imprenta o la Maquina de Vapor. Tres hitos históricos; Habla, Escritura y la Digitalización Cambios socioeconómicos, histórico, culturales. Aparición de los conocidos “nativos digitales” o también conocidos como generación “Z”.

BILL GATES

1. 1. CARACTERÍSTICAS DE LA S. I Complejidad, interdependencia e imprevisibilidad de las relaciones sociales. Información, sobreinformación y ruido: la abundancia de la información y la facilidad de acceso a la misma, no garantiza en ningún caso el que los sujetos estén más y mejor informados (fenómeno denominado Infoxicación) La rapidez de los procesos y sus consecuencias Escasez de espacios y tiempos para la reflexión y la abstracción. (Cebrian 1998)“hoy estamos obligados a pensar más rápido, antes que a pensar mejor”. Las situaciones anteriores pueden contribuir al establecimiento de una cultura mosaico sin estructuración, sin profundidad, superficial y estándar en las maneras de pensar La preeminencia de la cultura de la imagen y del espectáculo. Se entiende las TIC como Una manera de comunicación en la que subyace (la primacía de lo sensorial, de lo concreto, de lo narrativo, de lo dinámico, de las emociones, del sensacionalismo lo que forman nuevas maneras de aprehensión de la realidad por parte de la sociedad en general.

2. EFECTOS PERVERSOS DE LAS TIC El problema comienza cuando la tecnología comienza a entenderse como un “fín” y no como un “medio” Adicción: entendida como afición patológica que genera dependencia y resta libertad al ser humano al restringir la amplitud de sus intereses. ADICCIÓN: “entendida como perdida de control y dependencia a las TIC”. El límite frágil entre lo NORMAL y lo PATOLÓGICO.

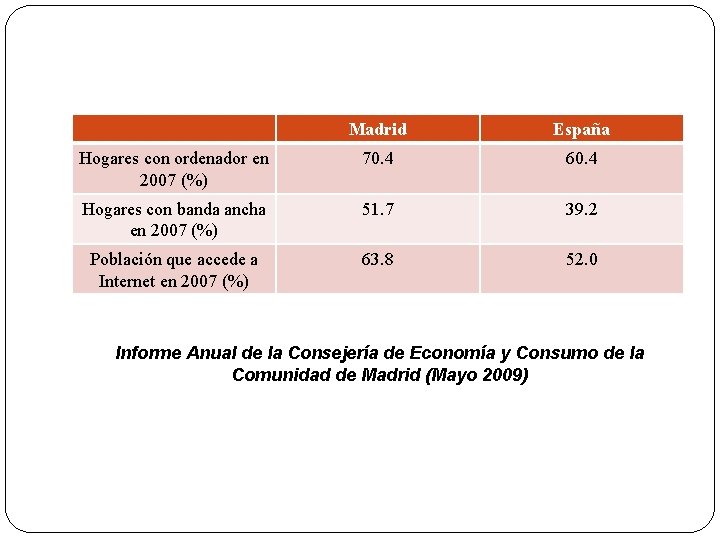

Madrid España Hogares con ordenador en 2007 (%) 70. 4 60. 4 Hogares con banda ancha en 2007 (%) 51. 7 39. 2 Población que accede a Internet en 2007 (%) 63. 8 52. 0 Informe Anual de la Consejería de Economía y Consumo de la Comunidad de Madrid (Mayo 2009)

2. 1 SECUENCIA EVOLUTIVA ADICCIÓNA A LAS TIC La conducta es placentera y recompensante para el alumno. Hay un aumento de los pensamientos referidos a dicha conducta en los momentos que la persona no esta implicada en ella. La conducta tiende cada vez a hacerse mas frecuente. El sujeto tiende a quitar importancia al ineterés suscitado en él por la conducta (NO Conciencia de Problema). Se experimenta un deseo intenso de llevar a cabo la conducta. La conducta se mantiene a pesar de existir

A medida que los efectos negativos de la conducta aumentan el adicto comienza a realizar intentos “habitualmente fallidos· de controlar la conducta, y cuando esta se produce ya no es por el efecto placentero “Subidón” sino por evitar los posibles efectos negativos que conlleva su conducta. Los intentos fallidos van haciendo merma en el alumno de forma que el comportamiento adictictivo es la única vía para hacer frente a la situación. La conducta adictiva se agrava y es entonces cuando se acude generalmente a la ayuda profesional.

2. 2. FACTORES DE RIESGO EN EL ALUMNADO VARIABLES DE PERSONALIDAD: ü Impulsividad ü Búsqueda de Sensaciones ü Autoestima Baja. ü Baja Tolerancia a Estímulos displacenteros ü Estilo de afrontamiento inadecuado a las dificultades. • VARIABLES EMOCIONALES ü Estado de ánimo disfórico. ü Carencia de Afecto ü Cohesión familiar Débil. ü Pobreza de relaciones sociales

3. QUE PODEMOS HACER COMO PADRES…. . No es que se PUEDA es que se DEBA. (Ley 5/2000 del 12 de enero) y Ley Orgánica 15/1999, de 13 de diciembre, de Protección de Datos de Carácter Personal. La mejor vacuna es que los padres se informen y entiendan esto. El problema que plantea internet para los jóvenes es que sus padres, generalmente, no conocen el medio y desconocen los riesgos existentes. (Brecha Digital) Es aconsejable que los inicien navegando con ellos. Es aconsejable que el ordenador esté en una

Nunca dar información que identifique su domicilio, nombre de la escuela que asiste su hijo, número de teléfono o cualquier dato privado. Conozca Internet y los servicios que usa su hijo. Si no sabe cómo navegar, pídale a su hijo que le enseñe. Nunca permita que su hijo acuerde reuniones personales con otros usuarios de computadoras sin su permiso. Si llegara a asistir a una reunión, procure que la primera se efectúe en un lugar público y asegúrese de acompañarlo.

Si alguien envía a usted o a sus hijos mensajes o imágenes obscenas, lascivas, desagradables o indecentes con la intención de hostigar, abusar, molestar o amenazar, o si usted se entera de la transmisión, uso o exhibición de pornografía infantil en la red, infórmelo de inmediato bien en el centro o bien a las autoridades competentes. Recuerde que la gente que chatea podría no ser lo que parece. Debido a que usted no puede ver, ni siquiera oír a la persona, sería realmente fácil para ésta fingir que es alguien diferente. Por lo tanto alguien que dice ser una "niña de 12 años", podría ser en realidad un hombre de 40 años.

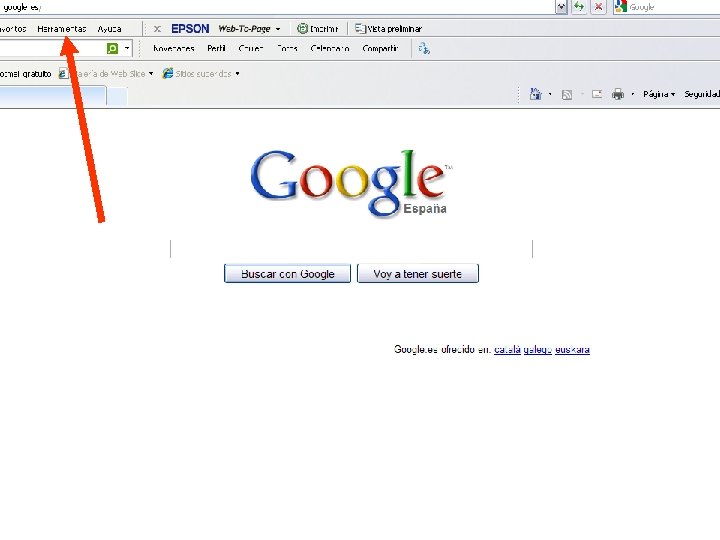

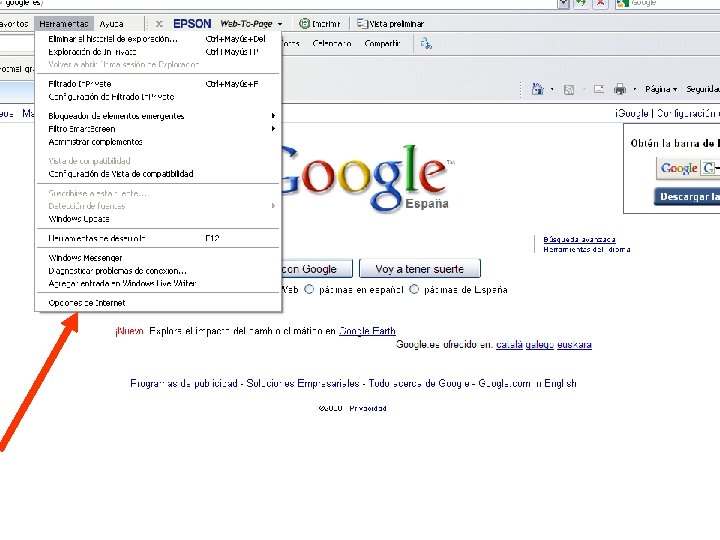

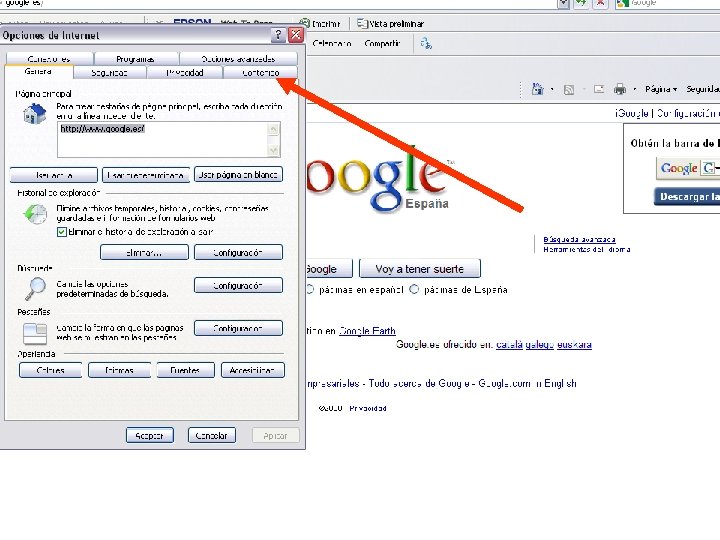

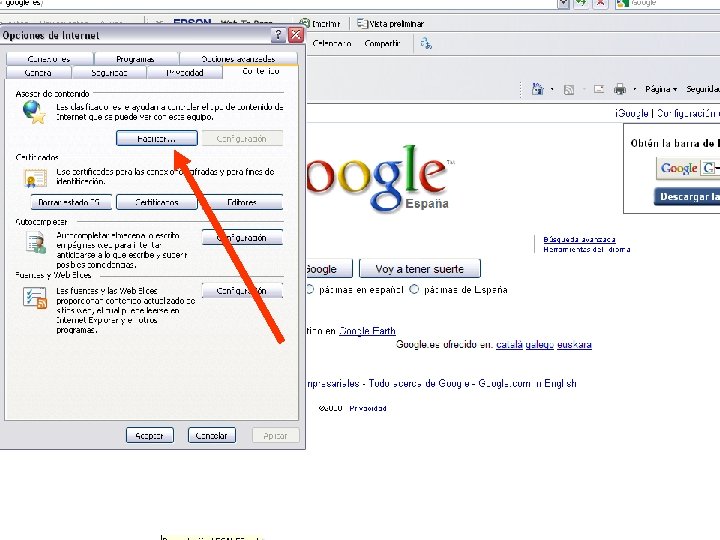

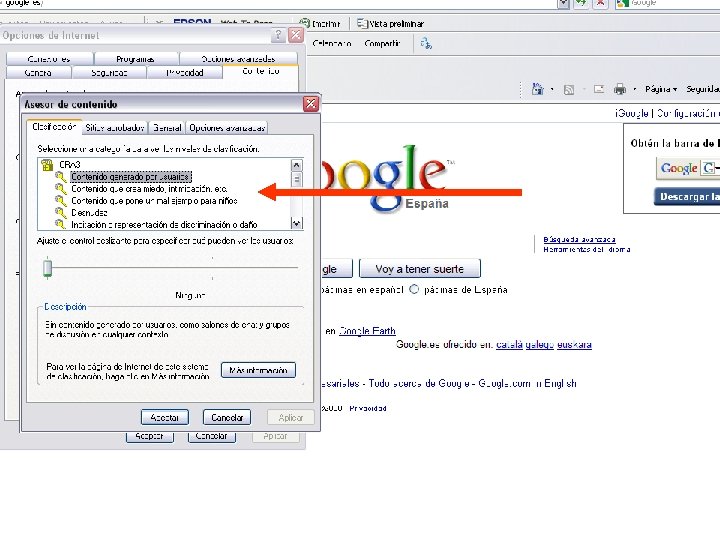

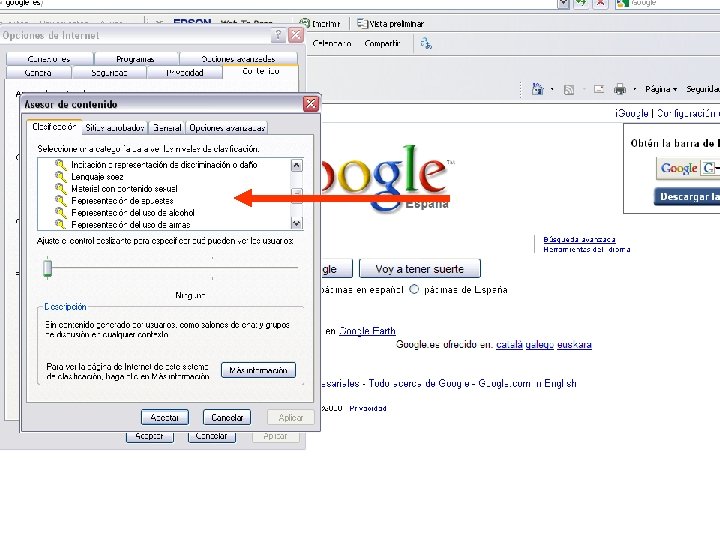

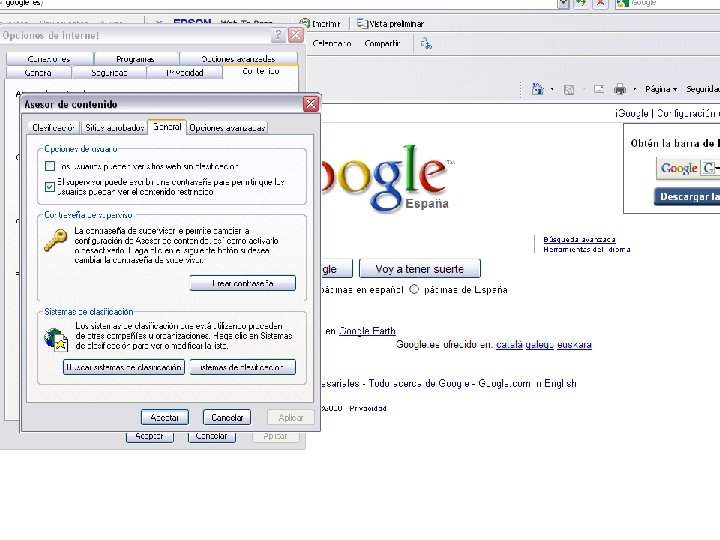

Recuerde que muchas cosas que lee en línea podrían no ser ciertas. Todo ofrecimiento que sea "demasiado bueno para ser cierto" probablemente encierre una trampa. Sea muy cuidadoso acerca de ofrecimientos que incluyan que se encuentre con alguien, que alguien visite su casa, o que envíe dinero o información sobre tarjetas de crédito. Averigüe sobre programas de bloqueo, filtro y clasificación. En concreto presentamos el filtro de Internet Explorer

Leganés, 15 de diciembre de 2009

Leganés, 15 de diciembre de 2009

Leganés, 15 de diciembre de 2009

Leganés, 15 de diciembre de 2009

Leganés, 15 de diciembre de 2009

Leganés, 15 de diciembre de 2009

Leganés, 15 de diciembre de 2009

4. CIBERBULLYING Comportamientos agresivos practicados a través de muy diferentes dispositivos tecnológicos. El escenario del insulto, la vejación o las amenazas, por citar algunas de las manifestaciones más señaladas y frecuentes, ha traspasado hace ya unos años la línea del espacio físico, del contacto directo, de los espacios analógicos, tangibles, verificables con la mirada y el tacto. Otras variantes: Grooming o el sexting

4. 1 ALGUNOS DATOS QUE DAN CUENTA DEL FENÓMENO INTECO (Observatorio de la Seguridad de la información) año 2011. “ 5, 9% de los chicos afirma haber sido víctima de ciberacoso, mientras que un 2, 9% afirma haber actuado como acosador. “

4. 2. CARACTERISTICAS Agresión repetida y duradera en el tiempo Suele existir contacto o relación previa en el mundo físico Intención de causar daño: no siempre se da en los primeros estadios del proceso Puede estar ligado o no a situaciones de acoso en la vida real Usar medios TIC: sms, e-mail, teléfonos móviles, redes sociales, blogs, foros, salas de chats…

5. PLAN DE INTERVENCIÓN 1. 2. 3. 4. 5. 6. 7. REGLA DE ORO “ Aplicar siempre el sentido común” Pedir ayuda NO responder a las provocaciones que puedan lanzarnos. No presumir culpabilidades e implicados. Evitar aquellos sitios web en los que eres asediado. Cuanto mas sepa de ti, tanto mas vulnerable eres. Guarda las pruebas de acoso, siempre que sea posible.

8. Comunica a los que te acosan que lo que están haciendo te molesta y pídeles sin agresividad ni amenazas que por favor dejen de hacerlo 9. Trata de hacerles saber a los acosadores que lo que están haciendo es penado por la ley. 10. Deja constancia de que estas en disposición de interponer una denuncia. 11. Toma medidas legales.

VIDEOS: http: //youtu. be/E 3 Z 6 f-KIIQI http: //www. youtube. com/watch? v=xj. Rv 3 okyfww http: //www. youtube. com/watch? v=Jgz. Hphn 5 ld. Y&fea ture=plcp http: //www. youtube. com/watch? v=Vu 7 Ti. FNOm. Sk

MUCHAS GRACIAS¡¡¡¡¡¡

- Slides: 27