Insert Picture Here Der sichere Betrieb einer Oracle

<Insert Picture Here> Der sichere Betrieb einer Oracle Datenbank Ralf Durben ORACLE Deutschland Gmb. H

Kriminelle Energie • Computerkriminalität steigt stetig • Justizministerium der USA: Der Diebstahl von persönlichen Daten hat den illegalen Drogenhandel als Verbrechen #1 abgelöst • 87% der Angriffe auf Datenbanken passieren über ein geknacktes Betriebssystem • Zweifelhafte (Ex-? )Rekorde • 40 Sekunden Windows XP SP 1 • 130 Sekunden Windows 2003 Server • 182 Sekunden Linux Kernel 2. 4. x • 225 Sekunden Sun Solaris 5. 8 Quelle: Blackhat - Stand: Jan 2005 • 70% der Angriffe hinter der Firewall • 65% der Angriffe bleiben unentdeckt Deshalb: Das Gesamtkonzept ist WICHTIG!

Vorbemerkungen Manche Leute halten sich ja für so schlau!

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Installation • Installieren Sie nur das, was Sie auch wirklich brauchen! • Software die installiert ist muss eventuell gepatcht werden • Verwenden Sie für die Betriebssystemuser „gute“ Passwörter • Gehen Sie nach dem Installation Guide vor (und lesen diesen auch wirklich)

Wartung • Spielen Sie die CPUs (Critical Patch Updates) ein! • Termine: • Vier Mal im Jahr (Januar, April, Juli, Oktober) • Der nächste Dienstag zum 15. des jeweiligen Monats • Die Riskmatrix zeigt die betroffenen Komponenten • Hier zählt, was installiert ist, nicht was genutzt wird! • Mit Configuration Pack oder Provisioning Pack können Sie analysieren, welche Installation von welchem CPU betroffen ist

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Listener als Angriffsziel • Remote wird die lsnrctl-Utility aufgerufen und • Listener wird heruntergefahren • Do. S • Log-Datei wird neu konfiguriert • Einschleusung von Malware (glogin. sql) • Schutz durch Passwort (bis Oracle 9 i) • Ab Oracle 10 g ist Remotezugriff per Default abgeschaltet, also hier nichts verändern, auch kein Passwort setzen

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Passwortmanagement Basis • Superuser und DBAs mit „guten“ und vor allem neuen Passwörtern versehen • Bei Produktivdatenbanken alle Beispielbenutzer löschen • Systembenutzer, die von Oracle angelegt werden, aber nicht benötigt werden mit invalidem Passwort versehen • Alter user ctxsys identified by values „hallo“; • Denn welcher Fehler soll erscheinen? • Account locked • Invalid Username/password

Passwortmanagement Regeln • Wie lang darf ein Passwort benutzt werden? • Wie lang ist die Historie der alten Passwörter die nicht wiederverwendet werden dürfen? • Wie oft darf ein User sich falsch anmelden bevor er gesperrt wird • Wie wird er wieder freigegeben? • Wie muss ein Passwort aussehen?

Passwortmanagement Fortgeschrittene • Passwortmanagement mit DB-Profiles • FAILED_LOGIN_ATTEMPTS • PASSWORD_LOCK_TIME • PASSWORD_LIFE_TIME • PASSWORD_VERIFY_FUNCTION • Prüfen Sie den Inhalt der Password Verify Function • Sie könnte Passwörter aufzeichnen

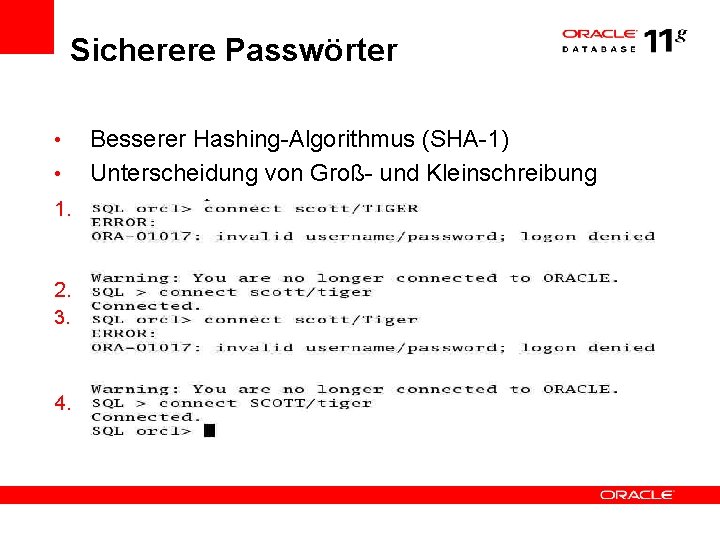

Sicherere Passwörter • • 1. 2. 3. 4. Besserer Hashing-Algorithmus (SHA-1) Unterscheidung von Groß- und Kleinschreibung

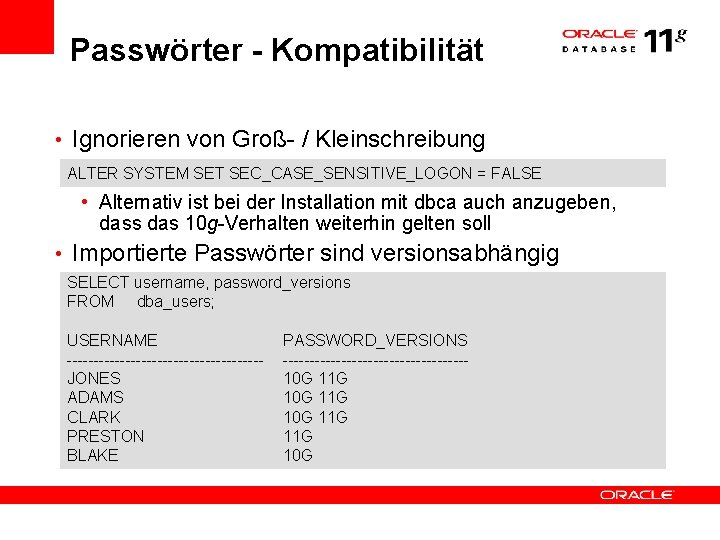

Passwörter - Kompatibilität • Ignorieren von Groß- / Kleinschreibung ALTER SYSTEM SET SEC_CASE_SENSITIVE_LOGON = FALSE • Alternativ ist bei der Installation mit dbca auch anzugeben, dass das 10 g-Verhalten weiterhin gelten soll • Importierte Passwörter sind versionsabhängig SELECT username, password_versions FROM dba_users; USERNAME ------------------JONES ADAMS CLARK PRESTON BLAKE PASSWORD_VERSIONS -----------------10 G 11 G 10 G

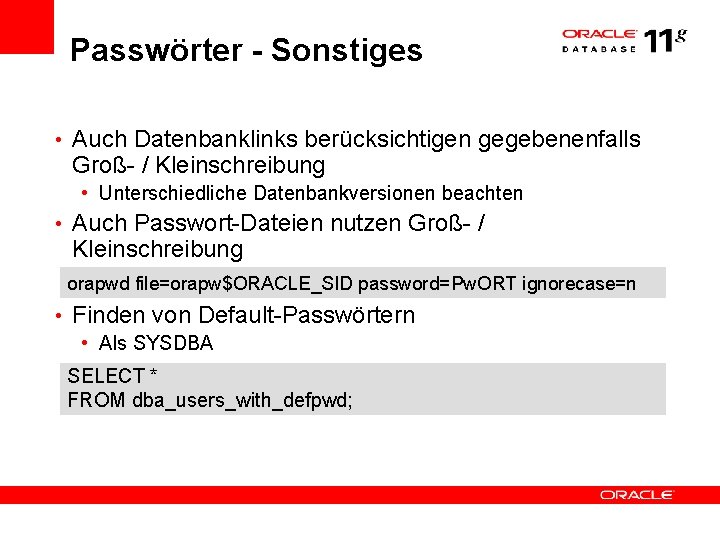

Passwörter - Sonstiges • Auch Datenbanklinks berücksichtigen gegebenenfalls Groß- / Kleinschreibung • Unterschiedliche Datenbankversionen beachten • Auch Passwort-Dateien nutzen Groß- / Kleinschreibung orapwd file=orapw$ORACLE_SID password=Pw. ORT ignorecase=n • Finden von Default-Passwörtern • Als SYSDBA SELECT * FROM dba_users_with_defpwd;

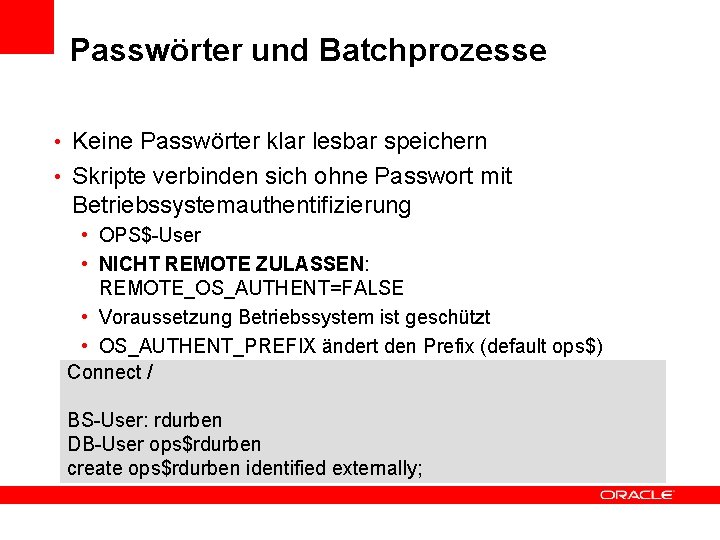

Passwörter und Batchprozesse • Keine Passwörter klar lesbar speichern • Skripte verbinden sich ohne Passwort mit Betriebssystemauthentifizierung • OPS$-User • NICHT REMOTE ZULASSEN: REMOTE_OS_AUTHENT=FALSE • Voraussetzung Betriebssystem ist geschützt • OS_AUTHENT_PREFIX ändert den Prefix (default ops$) Connect / BS-User: rdurben DB-User ops$rdurben create ops$rdurben identified externally;

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Rechtemanagement • Zwei sich widersprechende Ziele • Security: Nur die notwendigen Rechte vergeben (Minimalprinzip) • Ease of Use: Alle Rechte vergeben, die eine Benutzung „out-of-thebox“ erlauben • Kompromiss: Absicherung • Keine ANY Privilegien für normale Benutzer! • Nutzung von Rollen • Anwendungsrolle • Funktionsrollen • Public viele Rechte entziehen • UTL_TCP, UTL_HTTP, UTL_SMTP, UTL_MAIL, UTL_INADDR • UTL_FILE • Einschränkung auf einzelne Verzeichnisse möglich über DIRECTORIES

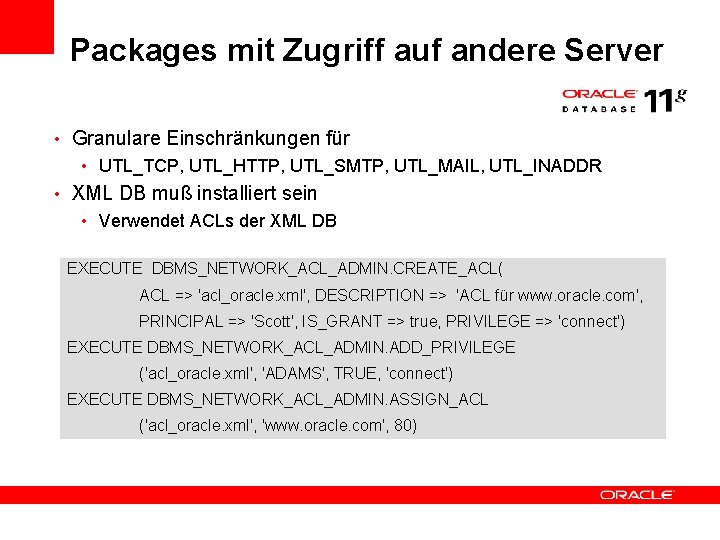

Packages mit Zugriff auf andere Server • Granulare Einschränkungen für • UTL_TCP, UTL_HTTP, UTL_SMTP, UTL_MAIL, UTL_INADDR • XML DB muß installiert sein • Verwendet ACLs der XML DB EXECUTE DBMS_NETWORK_ACL_ADMIN. CREATE_ACL( ACL => 'acl_oracle. xml', DESCRIPTION => 'ACL für www. oracle. com', PRINCIPAL => 'Scott', IS_GRANT => true, PRIVILEGE => 'connect') EXECUTE DBMS_NETWORK_ACL_ADMIN. ADD_PRIVILEGE ('acl_oracle. xml', 'ADAMS', TRUE, 'connect') EXECUTE DBMS_NETWORK_ACL_ADMIN. ASSIGN_ACL ('acl_oracle. xml', 'www. oracle. com', 80) • Informationen über Funktionen aus DBA_NETWORKS_ACLS

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

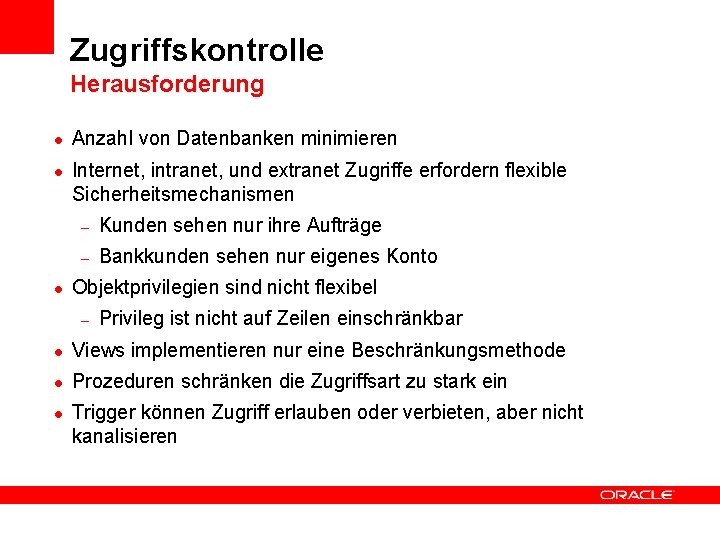

Zugriffskontrolle Herausforderung l l l Anzahl von Datenbanken minimieren Internet, intranet, und extranet Zugriffe erfordern flexible Sicherheitsmechanismen – Kunden sehen nur ihre Aufträge – Bankkunden sehen nur eigenes Konto Objektprivilegien sind nicht flexibel – Privileg ist nicht auf Zeilen einschränkbar l Views implementieren nur eine Beschränkungsmethode l Prozeduren schränken die Zugriffsart zu stark ein l Trigger können Zugriff erlauben oder verbieten, aber nicht kanalisieren

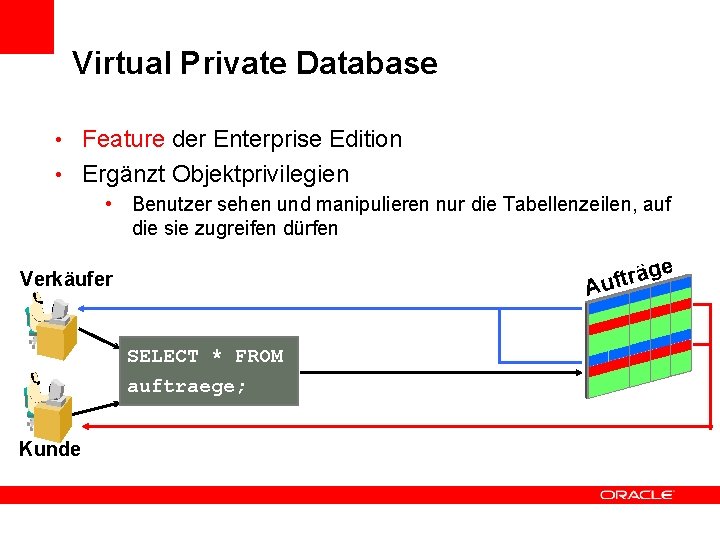

Virtual Private Database • Feature der Enterprise Edition • Ergänzt Objektprivilegien • Benutzer sehen und manipulieren nur die Tabellenzeilen, auf die sie zugreifen dürfen e g ä r t Auf Verkäufer SELECT * FROM auftraege; Kunde

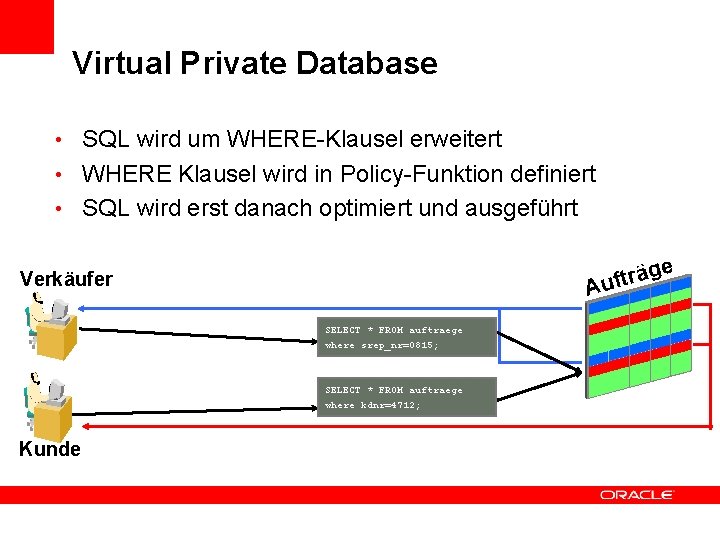

Virtual Private Database • SQL wird um WHERE-Klausel erweitert • WHERE Klausel wird in Policy-Funktion definiert • SQL wird erst danach optimiert und ausgeführt e g ä r t Auf Verkäufer SELECT * FROM auftraege where srep_nr=0815; SELECT * FROM auftraege where kdnr=4712; Kunde

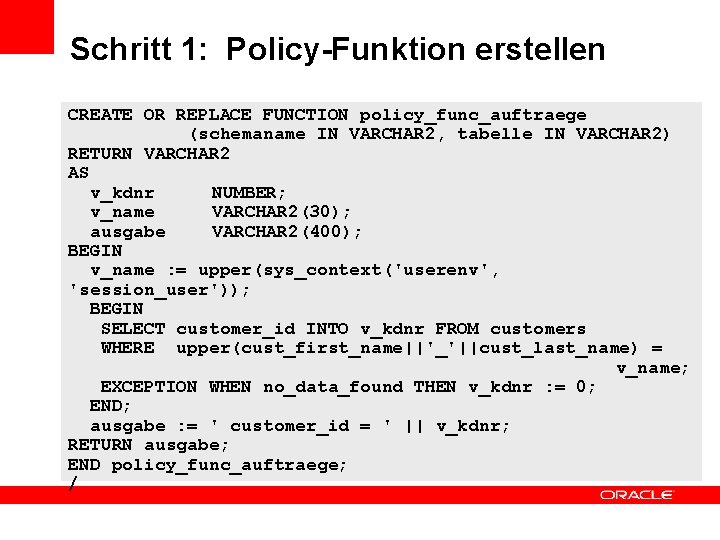

Schritt 1: Policy-Funktion erstellen CREATE OR REPLACE FUNCTION policy_func_auftraege (schemaname IN VARCHAR 2, tabelle IN VARCHAR 2) RETURN VARCHAR 2 AS v_kdnr NUMBER; v_name VARCHAR 2(30); ausgabe VARCHAR 2(400); BEGIN v_name : = upper(sys_context('userenv', 'session_user')); BEGIN SELECT customer_id INTO v_kdnr FROM customers WHERE upper(cust_first_name||'_'||cust_last_name) = v_name; EXCEPTION WHEN no_data_found THEN v_kdnr : = 0; END; ausgabe : = ' customer_id = ' || v_kdnr; RETURN ausgabe; END policy_func_auftraege; /

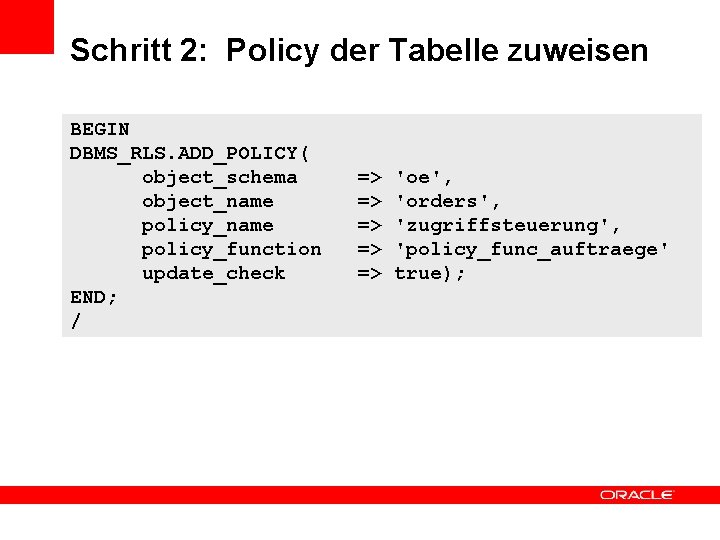

Schritt 2: Policy der Tabelle zuweisen BEGIN DBMS_RLS. ADD_POLICY( object_schema object_name policy_function update_check END; / => => => 'oe', 'orders', 'zugriffsteuerung', 'policy_func_auftraege' true);

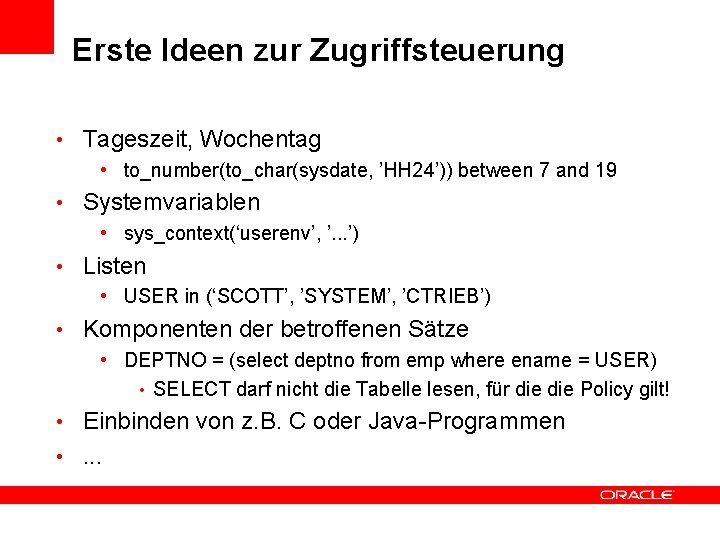

Erste Ideen zur Zugriffsteuerung • Tageszeit, Wochentag • to_number(to_char(sysdate, ’HH 24’)) between 7 and 19 • Systemvariablen • sys_context(‘userenv’, ’. . . ’) • Listen • USER in (‘SCOTT’, ’SYSTEM’, ’CTRIEB’) • Komponenten der betroffenen Sätze • DEPTNO = (select deptno from emp where ename = USER) • SELECT darf nicht die Tabelle lesen, für die Policy gilt! • Einbinden von z. B. C oder Java-Programmen • . . .

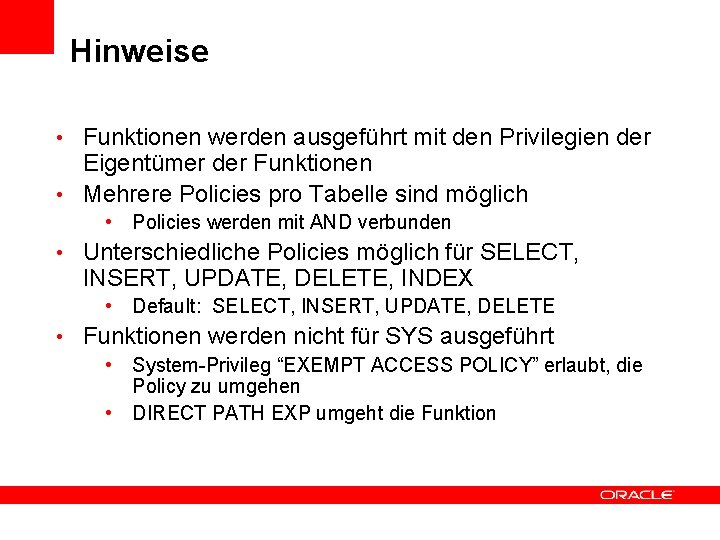

Hinweise • Funktionen werden ausgeführt mit den Privilegien der Eigentümer der Funktionen • Mehrere Policies pro Tabelle sind möglich • Policies werden mit AND verbunden • Unterschiedliche Policies möglich für SELECT, INSERT, UPDATE, DELETE, INDEX • Default: SELECT, INSERT, UPDATE, DELETE • Funktionen werden nicht für SYS ausgeführt • System-Privileg “EXEMPT ACCESS POLICY” erlaubt, die Policy zu umgehen • DIRECT PATH EXP umgeht die Funktion

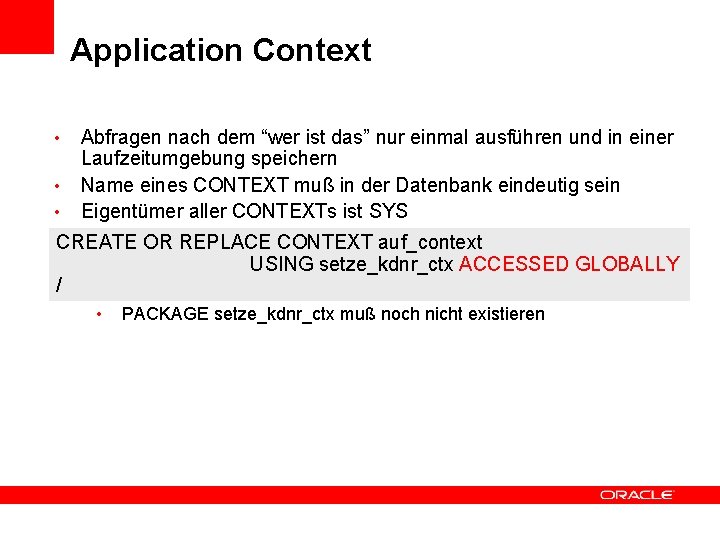

Application Context • • • Abfragen nach dem “wer ist das” nur einmal ausführen und in einer Laufzeitumgebung speichern Name eines CONTEXT muß in der Datenbank eindeutig sein Eigentümer aller CONTEXTs ist SYS CREATE OR REPLACE CONTEXT auf_context USING setze_kdnr_ctx ACCESSED GLOBALLY / • PACKAGE setze_kdnr_ctx muß noch nicht existieren

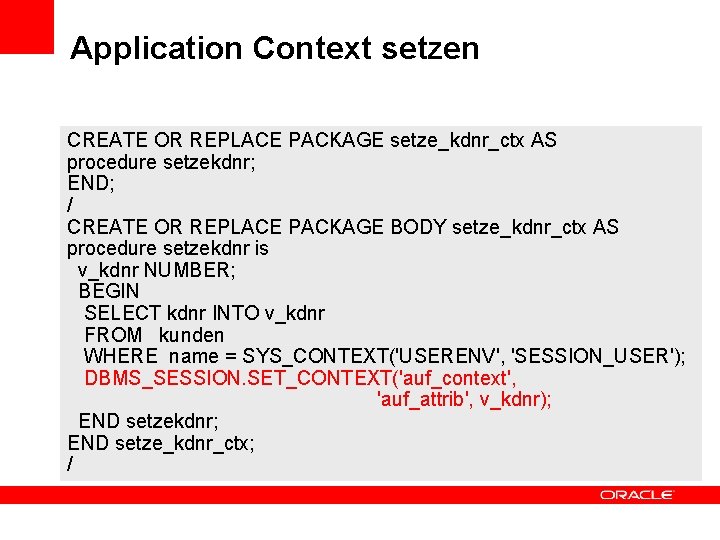

Application Context setzen CREATE OR REPLACE PACKAGE setze_kdnr_ctx AS procedure setzekdnr; END; / CREATE OR REPLACE PACKAGE BODY setze_kdnr_ctx AS procedure setzekdnr is v_kdnr NUMBER; BEGIN SELECT kdnr INTO v_kdnr FROM kunden WHERE name = SYS_CONTEXT('USERENV', 'SESSION_USER'); DBMS_SESSION. SET_CONTEXT('auf_context', 'auf_attrib', v_kdnr); END setzekdnr; END setze_kdnr_ctx; /

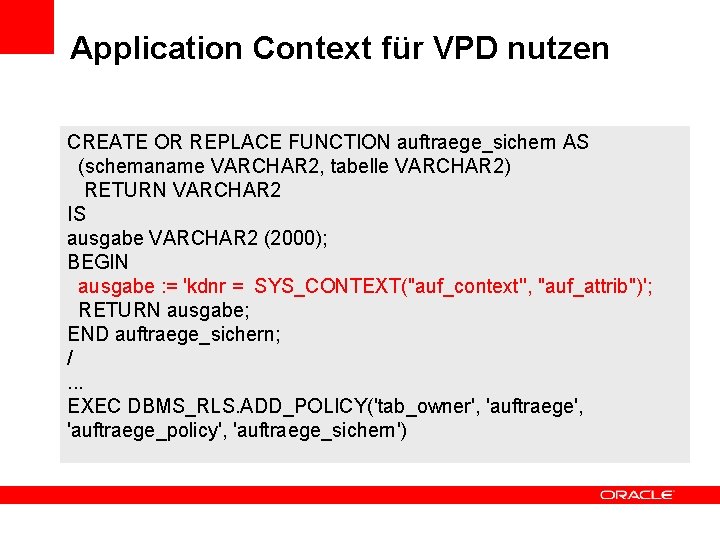

Application Context für VPD nutzen CREATE OR REPLACE FUNCTION auftraege_sichern AS (schemaname VARCHAR 2, tabelle VARCHAR 2) RETURN VARCHAR 2 IS ausgabe VARCHAR 2 (2000); BEGIN ausgabe : = 'kdnr = SYS_CONTEXT(''auf_context'', ''auf_attrib'')'; RETURN ausgabe; END auftraege_sichern; /. . . EXEC DBMS_RLS. ADD_POLICY('tab_owner', 'auftraege_policy', 'auftraege_sichern')

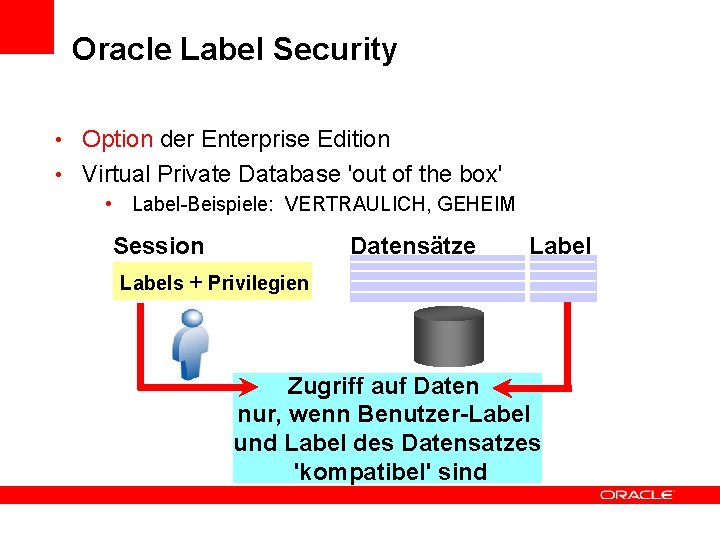

Oracle Label Security • Option der Enterprise Edition • Virtual Private Database 'out of the box' • Label-Beispiele: VERTRAULICH, GEHEIM Session Datensätze Labels + Privilegien Zugriff auf Daten nur, wenn Benutzer-Label und Label des Datensatzes 'kompatibel' sind

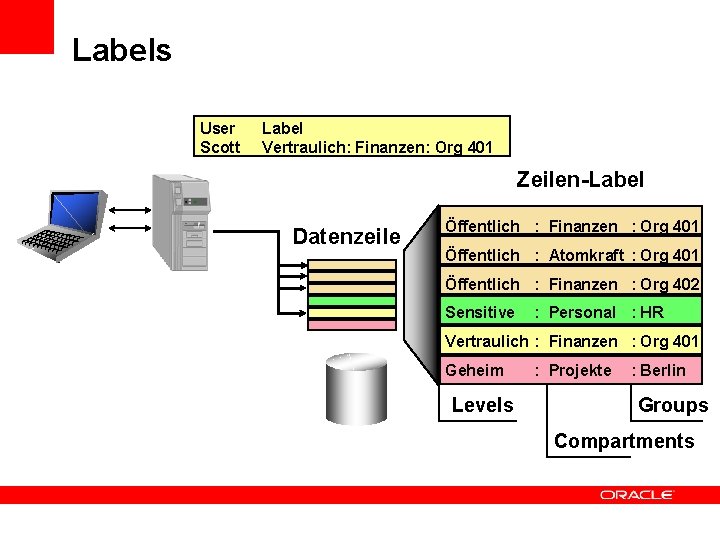

Labels User Scott Label Vertraulich: Finanzen: Org 401 Zeilen-Label Datenzeile Öffentlich : Finanzen : Org 401 Öffentlich : Atomkraft : Org 401 Öffentlich : Finanzen : Org 402 Sensitive : Personal : HR Vertraulich : Finanzen : Org 401 Geheim Levels : Projekte : Berlin Groups Compartments

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Daten verschlüsselt übertragen x#!s%U 3 • Schutz vor Informationsverlust und vor Veränderung von Daten im Transfer • Verschlüsselung im gesamten Netzwerk • Verschlüsselung mit Oracle Advanced Security • Verschlüsseln der Übertragung von Oracle-Daten • Vom Server zum Client • Vom Client zum Server • Von Server zu Server • Unterstützt gängige Verfahren • RC 4, DES, Triple-DES, AES, MD 5, SHA-1

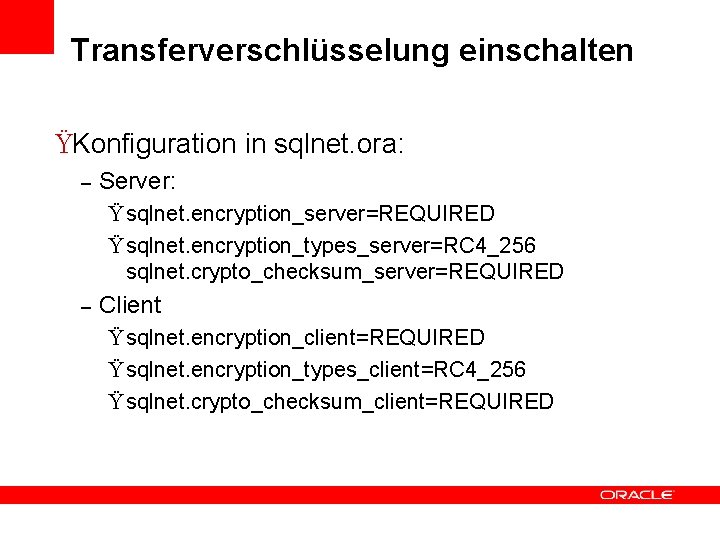

Transferverschlüsselung einschalten ŸKonfiguration in sqlnet. ora: – Server: Ÿ sqlnet. encryption_server=REQUIRED Ÿ sqlnet. encryption_types_server=RC 4_256 sqlnet. crypto_checksum_server=REQUIRED – Client Ÿ sqlnet. encryption_client=REQUIRED Ÿ sqlnet. encryption_types_client=RC 4_256 Ÿ sqlnet. crypto_checksum_client=REQUIRED

Transferverschlüsselung einschalten Server Client * Default Wert ist “Accepted” somit ist crypto/integrity “OFF”

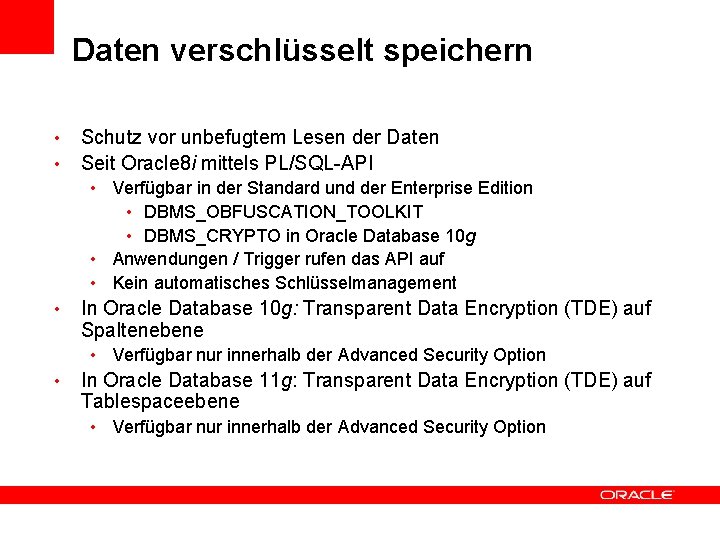

Daten verschlüsselt speichern • • Schutz vor unbefugtem Lesen der Daten Seit Oracle 8 i mittels PL/SQL-API • Verfügbar in der Standard und der Enterprise Edition • DBMS_OBFUSCATION_TOOLKIT • DBMS_CRYPTO in Oracle Database 10 g • Anwendungen / Trigger rufen das API auf • Kein automatisches Schlüsselmanagement • In Oracle Database 10 g: Transparent Data Encryption (TDE) auf Spaltenebene • Verfügbar nur innerhalb der Advanced Security Option • In Oracle Database 11 g: Transparent Data Encryption (TDE) auf Tablespaceebene • Verfügbar nur innerhalb der Advanced Security Option

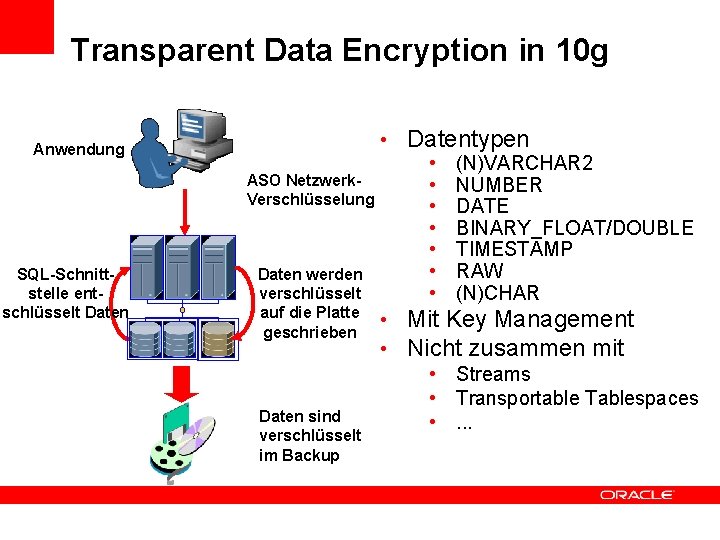

Transparent Data Encryption in 10 g Anwendung SQL-Schnittstelle entschlüsselt Daten • Datentypen • (N)VARCHAR 2 ASO Netzwerk • NUMBER Verschlüsselung • DATE • BINARY_FLOAT/DOUBLE • TIMESTAMP • RAW Daten werden verschlüsselt • (N)CHAR auf die Platte • Mit Key Management geschrieben • Nicht zusammen mit • Streams • Transportable Tablespaces Daten sind • . . . verschlüsselt im Backup

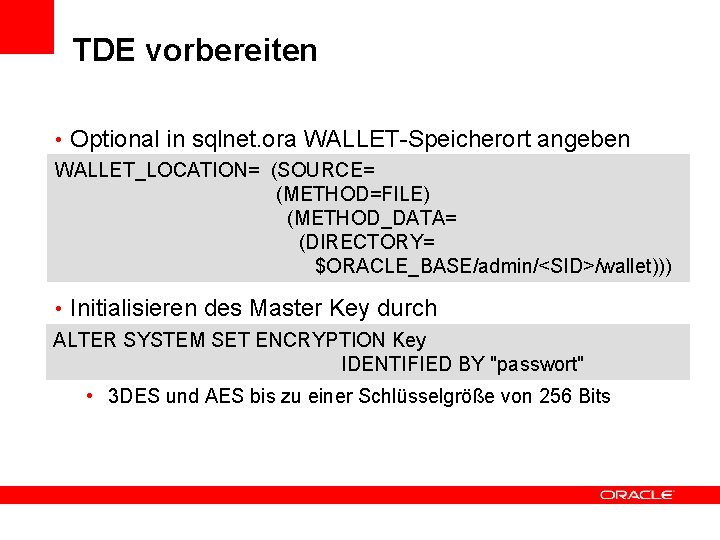

TDE vorbereiten • Optional in sqlnet. ora WALLET-Speicherort angeben WALLET_LOCATION= (SOURCE= (METHOD=FILE) (METHOD_DATA= (DIRECTORY= $ORACLE_BASE/admin/<SID>/wallet))) • Initialisieren des Master Key durch ALTER SYSTEM SET ENCRYPTION Key IDENTIFIED BY "passwort" • 3 DES und AES bis zu einer Schlüsselgröße von 256 Bits

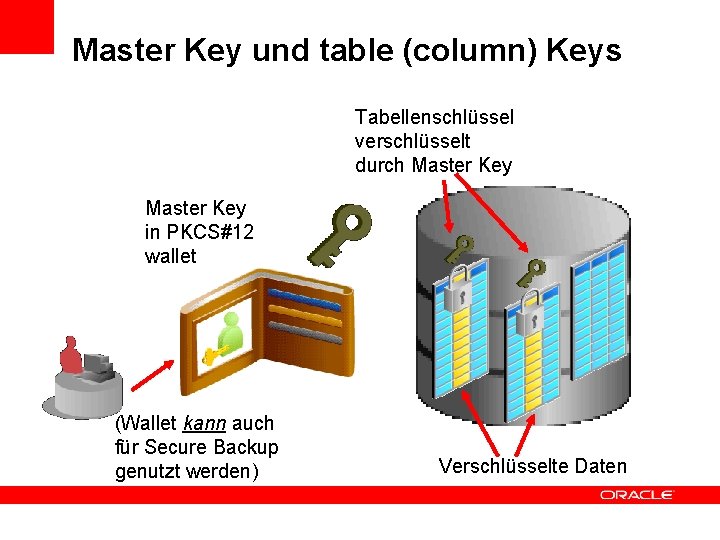

Master Key und table (column) Keys Tabellenschlüssel verschlüsselt durch Master Key in PKCS#12 wallet (Wallet kann auch für Secure Backup genutzt werden) Verschlüsselte Daten

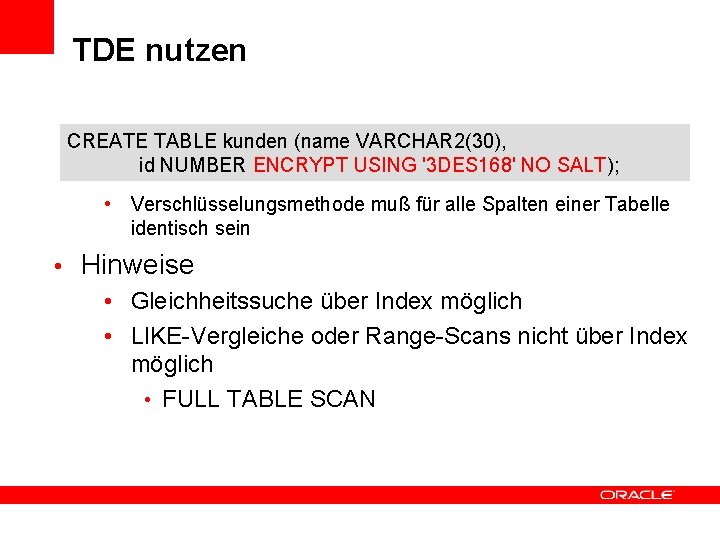

TDE nutzen CREATE TABLE kunden (name VARCHAR 2(30), id NUMBER ENCRYPT USING '3 DES 168' NO SALT); • Verschlüsselungsmethode muß für alle Spalten einer Tabelle identisch sein • Hinweise • Gleichheitssuche über Index möglich • LIKE-Vergleiche oder Range-Scans nicht über Index möglich • FULL TABLE SCAN

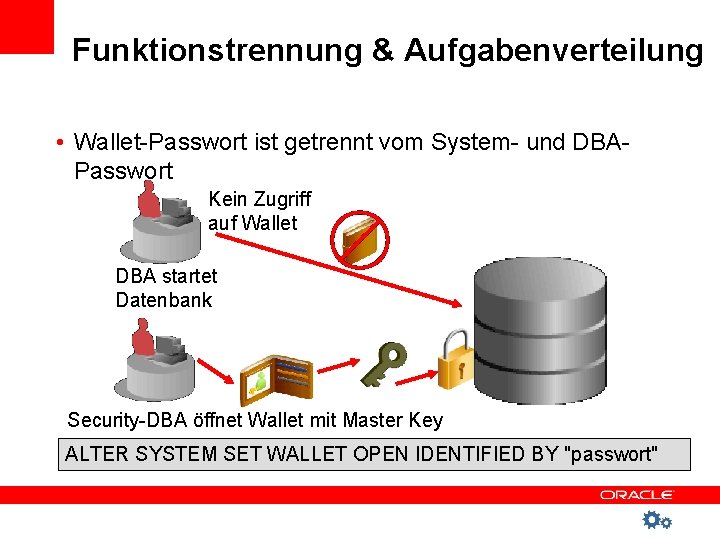

Funktionstrennung & Aufgabenverteilung • Wallet-Passwort ist getrennt vom System- und DBAPasswort Kein Zugriff auf Wallet DBA startet Datenbank Security-DBA öffnet Wallet mit Master Key ALTER SYSTEM SET WALLET OPEN IDENTIFIED BY "passwort"

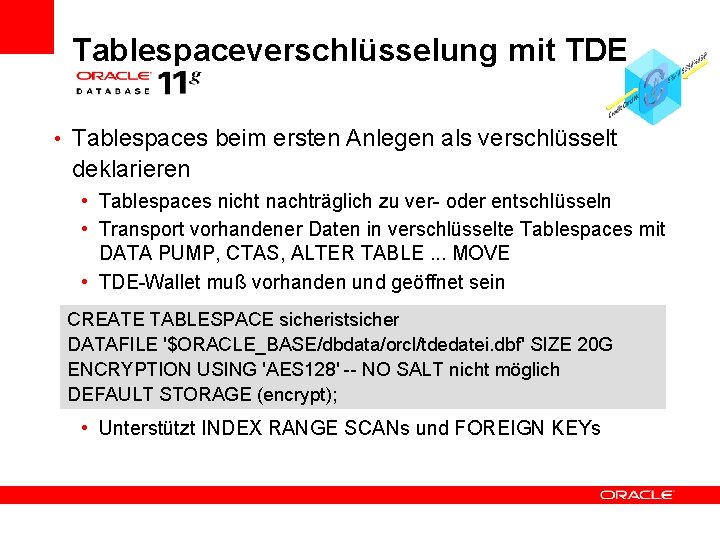

Tablespaceverschlüsselung mit TDE • Tablespaces beim ersten Anlegen als verschlüsselt deklarieren • Tablespaces nicht nachträglich zu ver- oder entschlüsseln • Transport vorhandener Daten in verschlüsselte Tablespaces mit DATA PUMP, CTAS, ALTER TABLE. . . MOVE • TDE-Wallet muß vorhanden und geöffnet sein CREATE TABLESPACE sicheristsicher DATAFILE '$ORACLE_BASE/dbdata/orcl/tdedatei. dbf' SIZE 20 G ENCRYPTION USING 'AES 128' -- NO SALT nicht möglich DEFAULT STORAGE (encrypt); • Unterstützt INDEX RANGE SCANs und FOREIGN KEYs

LOB-Verschlüsselung mit TDE • Ausschließlich mit Secure. Files CREATE TABLE tabelle (region VARCHAR 2(20), a BLOB) LOB(a) STORE AS SECUREFILE ( ENCRYPT USING 'AES 128')

Data Pump-Verschlüsselung • Steuerung über Parameter • ENCRYPTION • ALL / DATA_ONLY / ENCRYPTED_COLUMNS_ONLY / METADATA_ONLY / NONE • ENCRYPTION_ALGORITHM • AES 128 / AES 192 / AES 256 • ENCRYPTION_MODE • DUAL / PASSWORD / TRANSPARENT • ENCRYPTION_PASSWORD • Die Parameter beeinflussen sich z. T. gegenseitig

RMAN-Verschlüsselung • Backup als interessante Informationsquelle • Verschlüsselung Teil von ASO RMAN> SET ENCRYPTION IDENTIFIED BY <password> ON FOR ALL TABLESPACES; RMAN> BACKUP DATABASE; • Nutzt TDE wallet • Automatisches Entschlüsseln bei Restore • Recovery Angreifer benötigt • Backup • Wallet • Passwort für Wallet

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Mehr Sicherheit durch Aufgabentrennung • Bekannt: „ 4 Augen Prinzip“ • Datenbankkonsolidierung • DBA hat Sicht auf viele Daten • Schutz vor dem DBA • DBA schützen vor Verdächtigungen

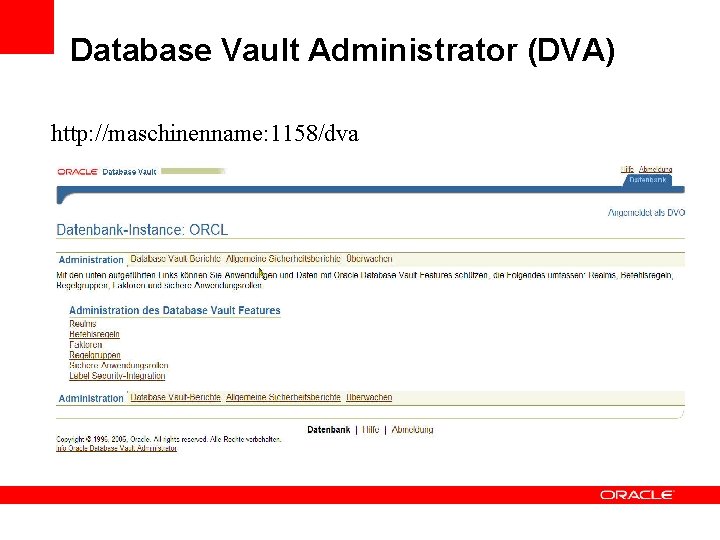

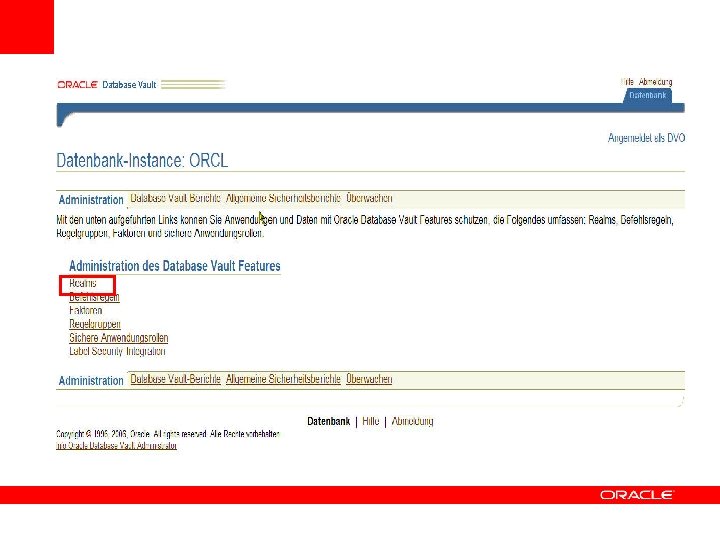

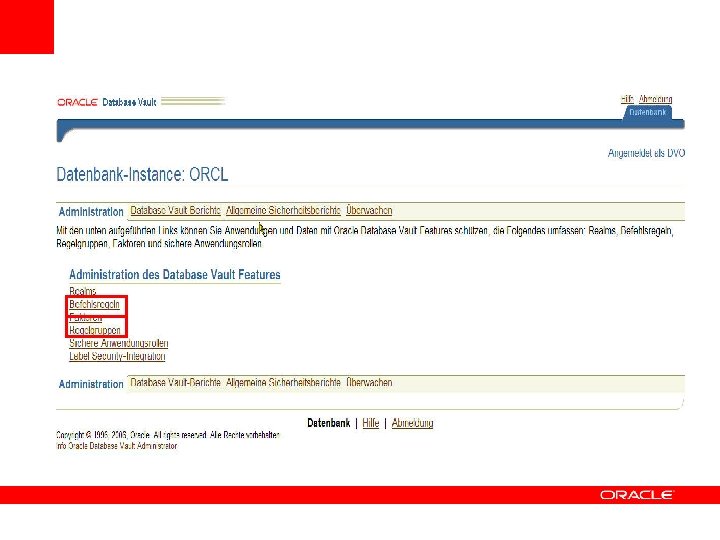

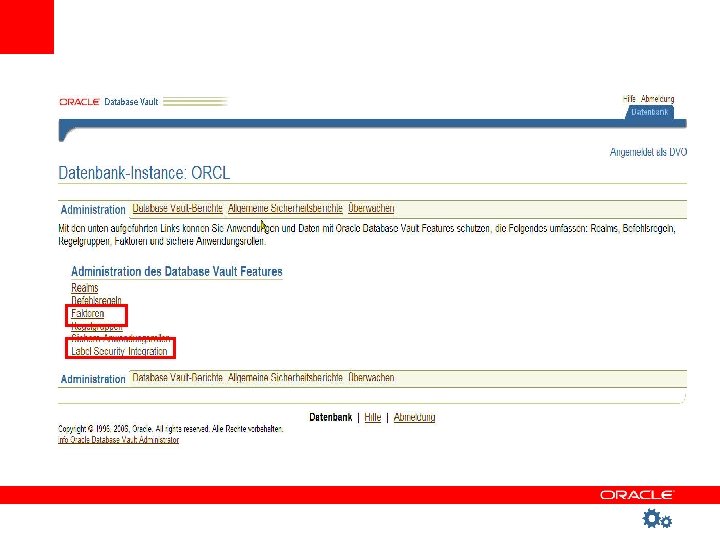

Database Vault Administrator (DVA) http: //maschinenname: 1158/dva

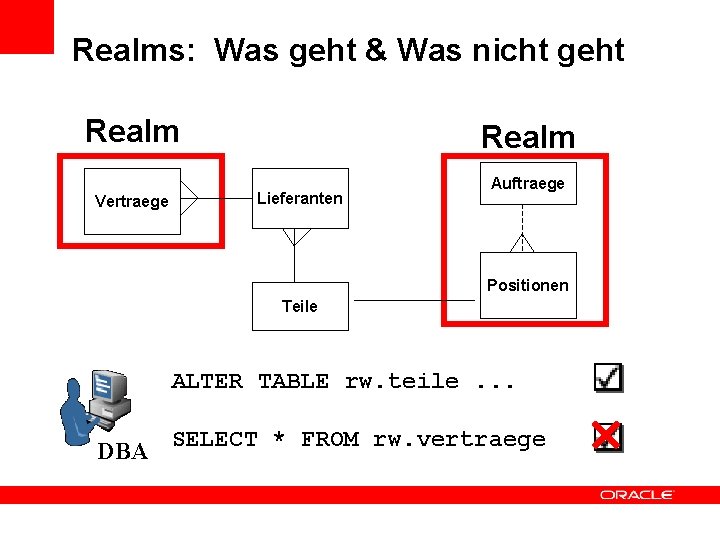

Realms: Was geht & Was nicht geht Realm Vertraege Realm Lieferanten Auftraege Positionen Teile ALTER TABLE rw. teile. . . DBA SELECT * FROM rw. vertraege

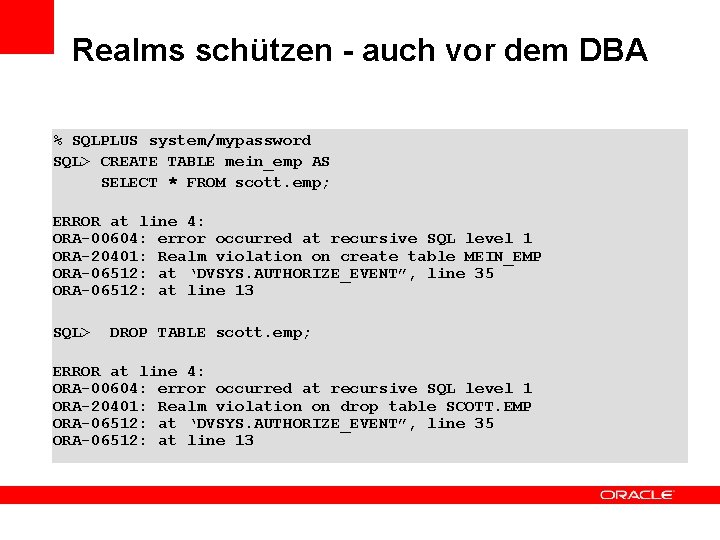

Realms schützen - auch vor dem DBA % SQLPLUS system/mypassword SQL> CREATE TABLE mein_emp AS SELECT * FROM scott. emp; ERROR at line 4: ORA-00604: error occurred at recursive SQL level 1 ORA-20401: Realm violation on create table MEIN_EMP ORA-06512: at ‘DVSYS. AUTHORIZE_EVENT”, line 35 ORA-06512: at line 13 SQL> DROP TABLE scott. emp; ERROR at line 4: ORA-00604: error occurred at recursive SQL level 1 ORA-20401: Realm violation on drop table SCOTT. EMP ORA-06512: at ‘DVSYS. AUTHORIZE_EVENT”, line 35 ORA-06512: at line 13

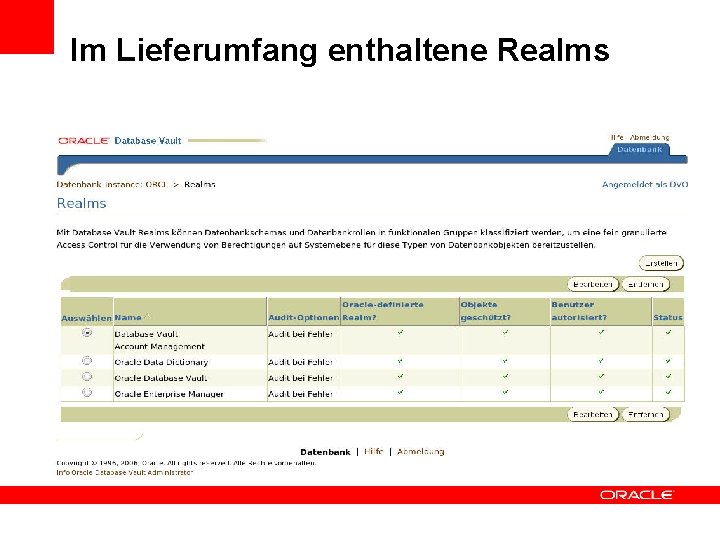

Im Lieferumfang enthaltene Realms

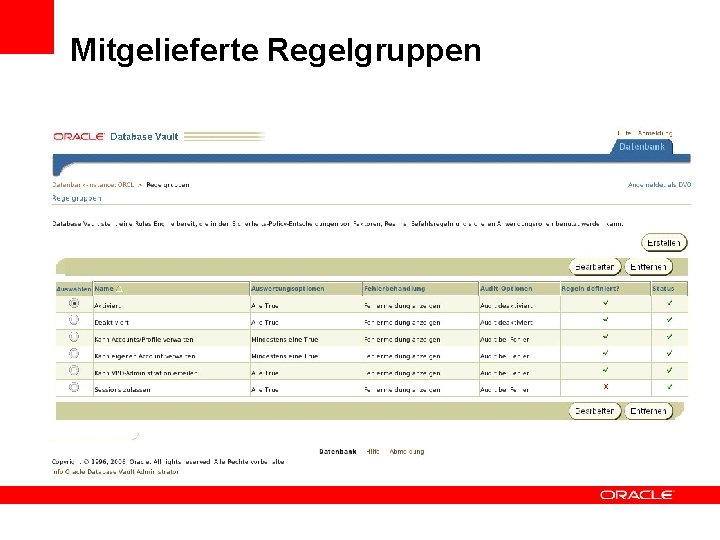

Mitgelieferte Regelgruppen

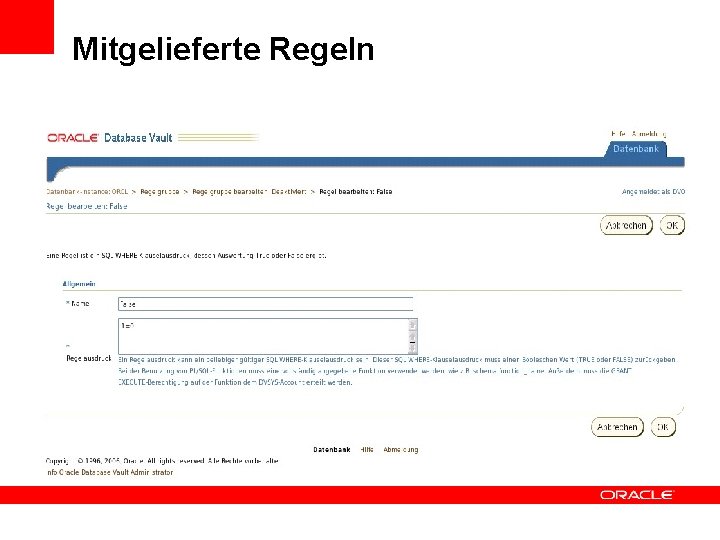

Mitgelieferte Regeln

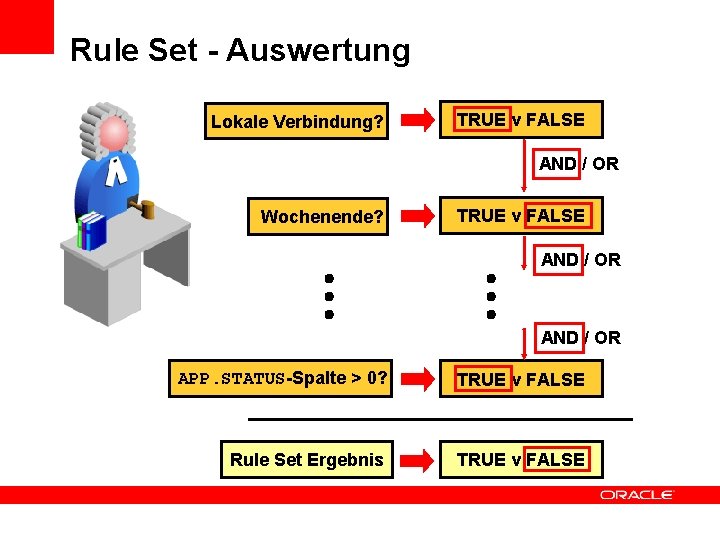

Rule Set - Auswertung Lokale Verbindung? TRUE v FALSE AND / OR Wochenende? TRUE v FALSE AND / OR APP. STATUS-Spalte > 0? TRUE v FALSE Rule Set Ergebnis TRUE v FALSE

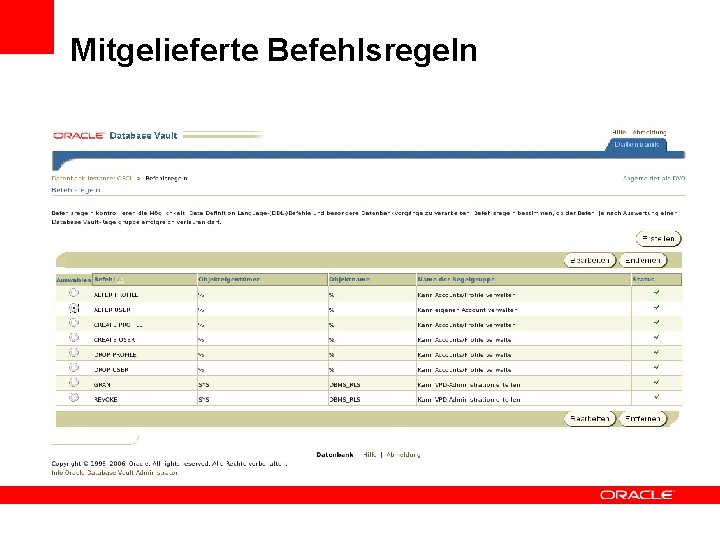

Mitgelieferte Befehlsregeln

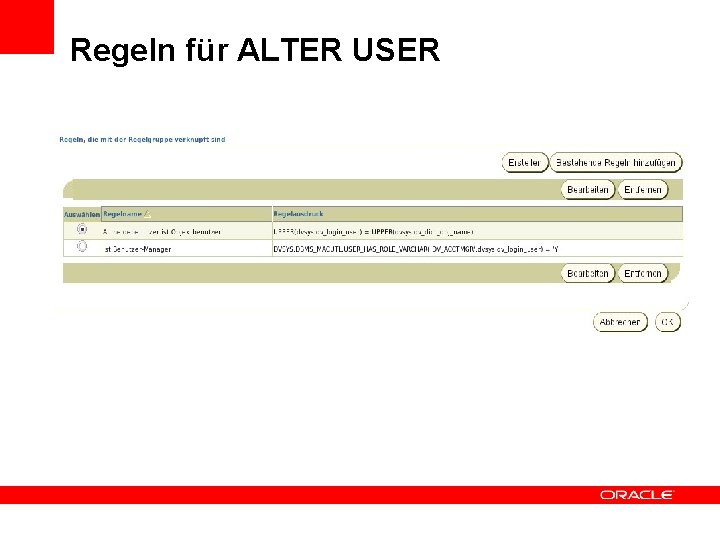

Regeln für ALTER USER

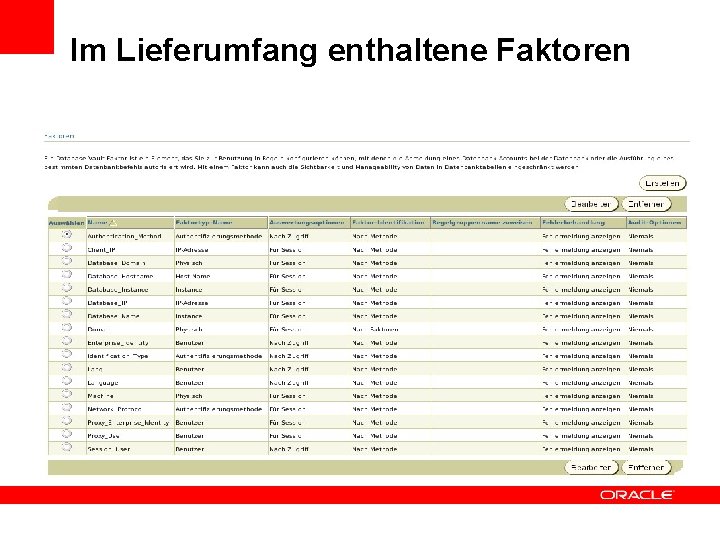

Im Lieferumfang enthaltene Faktoren

Agenda • Installation / Wartung <Insert Picture Here> • Listener • Passwortmanagement • Rechtemanagement • Zugriffsmanagement • Verschlüsselung • Trennung von DBA und Sicherheitsadministrator (DV) • Auditing (auch mit AV)

Warum Auditing? • Änderungen nachvollziehen • Versuche erkennen, unerlaubte Operationen durchzuführen • Nachweisen, wer und wann auf vertrauliche Daten in unterschiedlichen Datenbanken zugegriffen hat • Bei Verdacht auf Insider-Trading • Bei Verdacht auf Weitergabe vertraulicher Informationen • Firmengeheimnisse • Persönliche Daten z. B. im medizinischen Umfeld

Auditing-Methoden • Analyse von Redo Log-Dateien mit Log. Miner • Trigger • Auditing • Fine-Grained Auditing • Umfangreiches Tracing

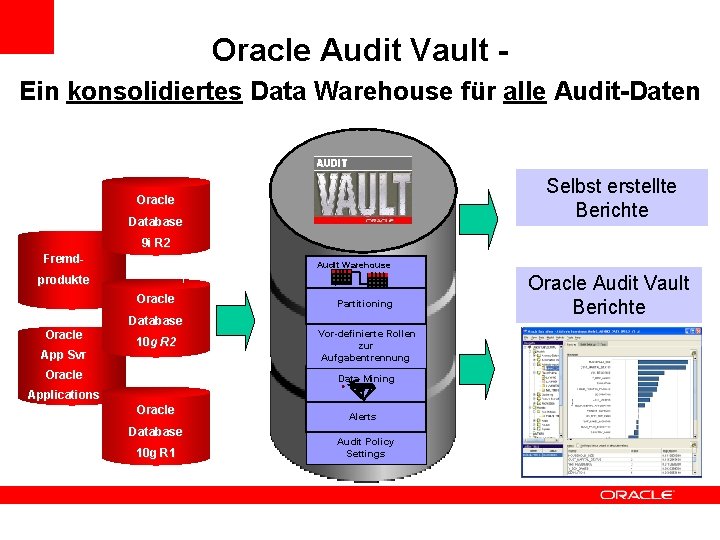

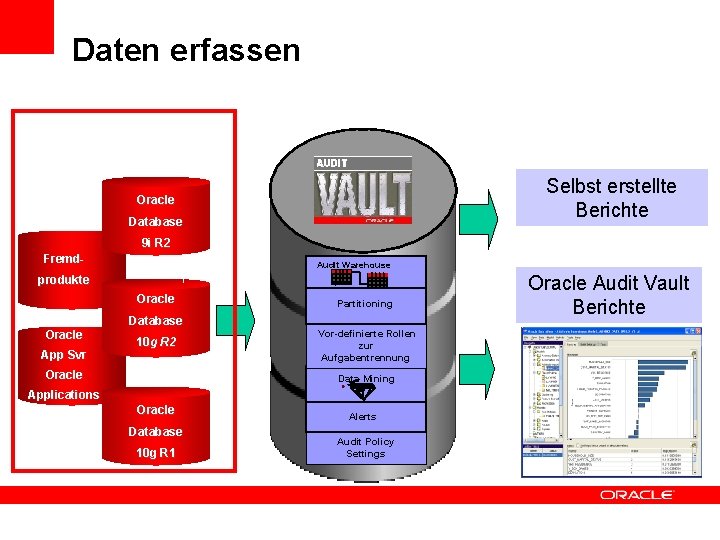

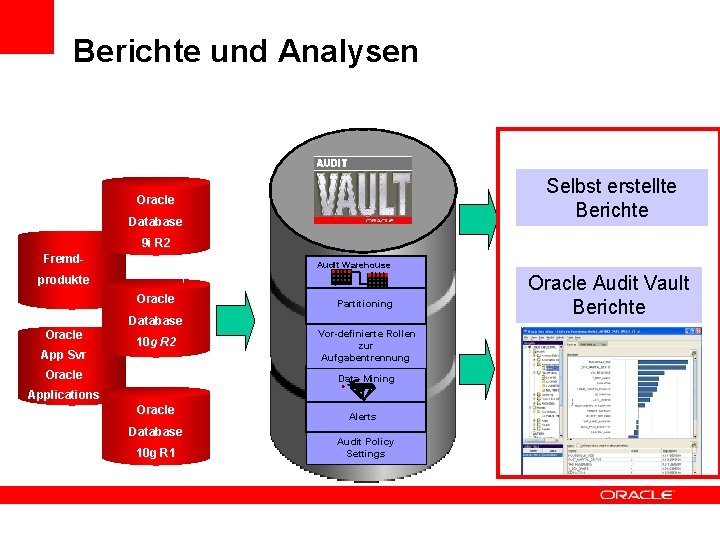

Oracle Audit Vault Ein konsolidiertes Data Warehouse für alle Audit-Daten Selbst erstellte Berichte Oracle Database 9 i R 2 Fremd- Audit Warehouse produkte Oracle Partitioning Database Oracle App Svr 10 g R 2 Oracle Vor-definierte Rollen zur Aufgabentrennung Data Mining Applications Oracle Database 10 g R 1 Alerts Audit Policy Settings Oracle Audit Vault Berichte

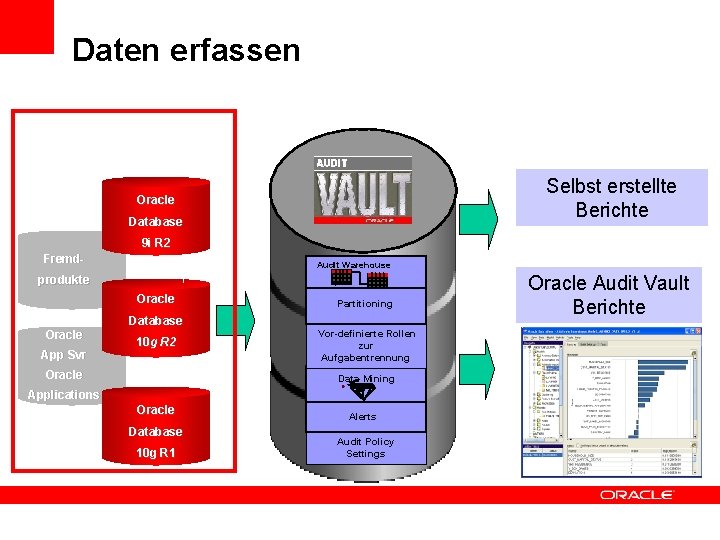

Daten erfassen Selbst erstellte Berichte Oracle Database 9 i R 2 Fremd- Audit Warehouse produkte Oracle Partitioning Database Oracle App Svr 10 g R 2 Oracle Vor-definierte Rollen zur Aufgabentrennung Data Mining Applications Oracle Database 10 g R 1 Alerts Audit Policy Settings Oracle Audit Vault Berichte

Daten erfassen Selbst erstellte Berichte Oracle Database 9 i R 2 Fremd- Audit Warehouse produkte Oracle Partitioning Database Oracle App Svr 10 g R 2 Oracle Vor-definierte Rollen zur Aufgabentrennung Data Mining Applications Oracle Database 10 g R 1 Alerts Audit Policy Settings Oracle Audit Vault Berichte

Datenquellen • In Oracle Audit Vault Release 1 werden nur Oracle-Datenbanken unterstützt • • Oracle 9 i Release 2 Oracle 10 g Release 1 Oracle 10 g Release 2 Audit-Daten werden über Agenten mittels sogenannter Kollektoren erfasst • • • Aus dem Datenbank-Audit-Trail • Kollektor DBAUD erfasst aus SYS. AUD$ und SYS. FGA_LOGS (audit_trail=db_extended) • Kollektor OSAUD erfasst aus Betriebssystemdateien (audit_trail=os) Kollektor REDO erfasst aus den Redo Logs Ein Agent kann mit mehreren Kollektoren arbeiten

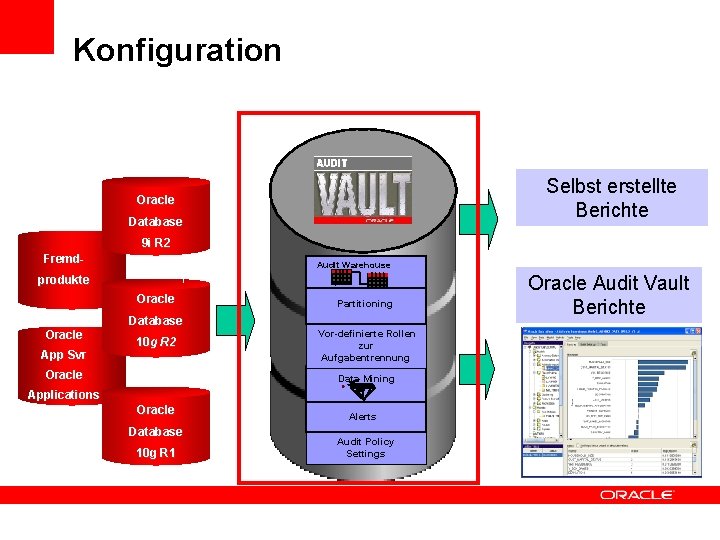

Konfiguration Selbst erstellte Berichte Oracle Database 9 i R 2 Fremd- Audit Warehouse produkte Oracle Partitioning Database Oracle App Svr 10 g R 2 Oracle Vor-definierte Rollen zur Aufgabentrennung Data Mining Applications Oracle Database 10 g R 1 Alerts Audit Policy Settings Oracle Audit Vault Berichte

Die Datenbank • Gehärtet • Nur die für die Aufgabe als Auditing-Data Warehouse benötigten Komponenten werden installiert • Verbindungen nur über SSL • AV-Metadaten (Informationen zu Quellen, Typen, . . . ) werden versioniert (nicht änder- oder löschbar) • Verwendet Mechanismen von Oracle Database Vault • Schützt Audit-Daten vor dem Zugriff durch den DBA • DBA kann das Audit Vault-Schema nicht ändern, sondern lediglich den Zugriff darauf sperren bzw. ermöglichen • DBA kann Benutzer mit einer Audit Vault-Rolle nicht ändern • Zugriff ausschließlich über Audit Vault-Rollen

Berichte und Analysen Selbst erstellte Berichte Oracle Database 9 i R 2 Fremd- Audit Warehouse produkte Oracle Partitioning Database Oracle App Svr 10 g R 2 Oracle Vor-definierte Rollen zur Aufgabentrennung Data Mining Applications Oracle Database 10 g R 1 Alerts Audit Policy Settings Oracle Audit Vault Berichte

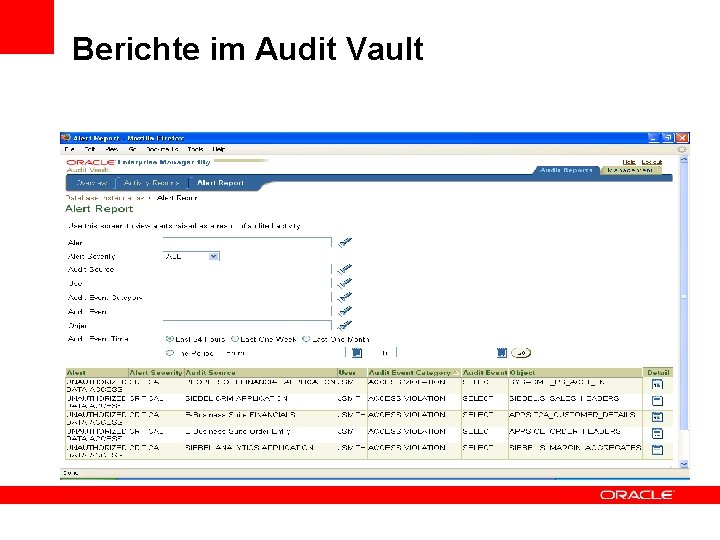

Berichte im Audit Vault

Weitere Informationen? http: //search. oracle. com security oder oracle. com

- Slides: 78