Initiation aux problmatiques de scurit sur les rseaux

Initiation aux problématiques de sécurité sur les réseaux locaux ARP Poisoning & Spoofing 10/06/2008 Ricardo BELIN 1

Préambule � Code pénal Art. 323 - * : « Le fait d'accéder ou de se maintenir, frauduleusement, dans tout ou partie d'un système de traitement automatisé de données est puni de deux ans d'emprisonnement et de 30000 euros d'amende » « Le fait d'entraver ou de fausser le fonctionnement d'un système de traitement automatisé de données est puni de cinq ans d'emprisonnement et de 75000 euros d'amende » « Le fait, sans motif légitime, d'importer, de détenir, d'offrir, de céder ou de mettre à disposition un équipement, un instrument, un programme informatique ou toute donnée conçus ou spécialement adaptés pour commettre une ou plusieurs des infractions prévues par les articles 323 -1 à 323 -3 est puni des peines prévues respectivement pour l'infraction elle-même ou pour l'infraction la plus sévèrement réprimée. » � But de la présentation Sensibiliser aux problématiques des responsables des SI d’entreprises Présenter un pan de l’informatique encore mal connu en ING 1 10/06/2008 Ricardo BELIN 2

Introduction � Sécurité des réseaux locaux � Problématique d’entreprises � Des milliers de flux potentiellement critiques � Ne pas sous estimer les menaces internes “ 70 percent of incidents that cause money loss are the result of insider theft. ” -- Gartner 10/06/2008 Ricardo BELIN 3

Concepts Les commandements de la sécurité �Le fameux CANDI Confidentialité Authentification Non répudiation Disponibilité Intégrité © Toei Animation | © Kyoko Mizuki et Yumiko Igarashi - 1978 10/06/2008 Ricardo BELIN 4

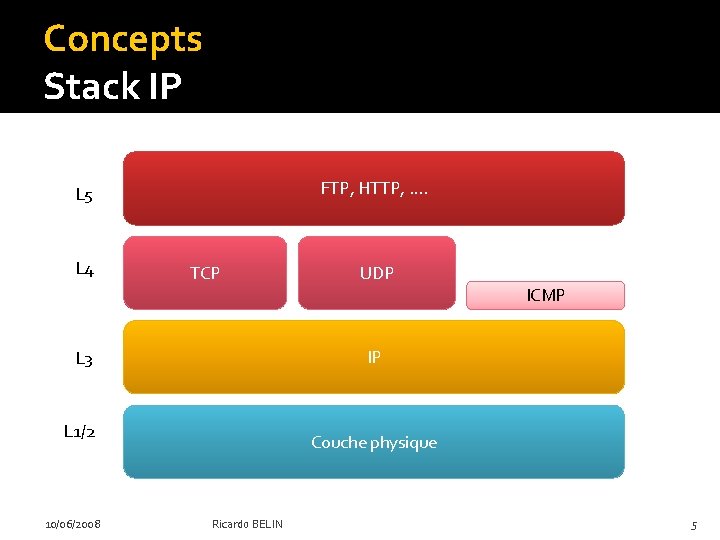

Concepts Stack IP FTP, HTTP, …. L 5 L 4 TCP UDP ICMP IP L 3 L 1/2 10/06/2008 Couche physique Ricardo BELIN 5

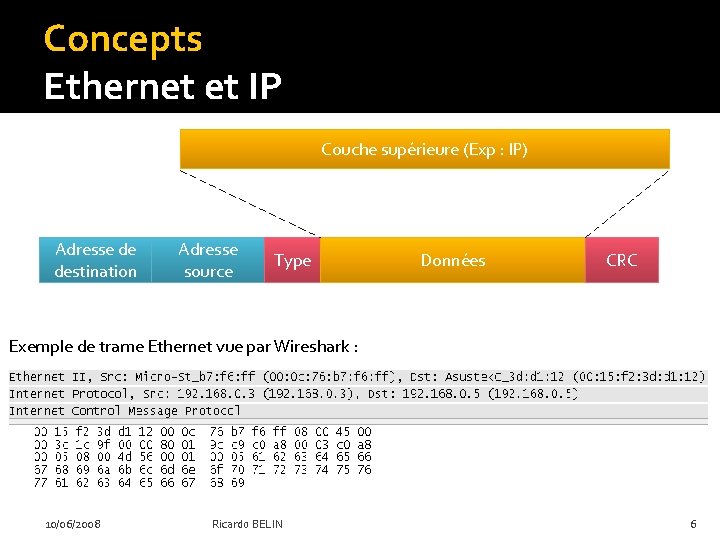

Concepts Ethernet et IP Couche supérieure (Exp : IP) Adresse de destination Adresse source Type Données CRC Exemple de trame Ethernet vue par Wireshark : 10/06/2008 Ricardo BELIN 6

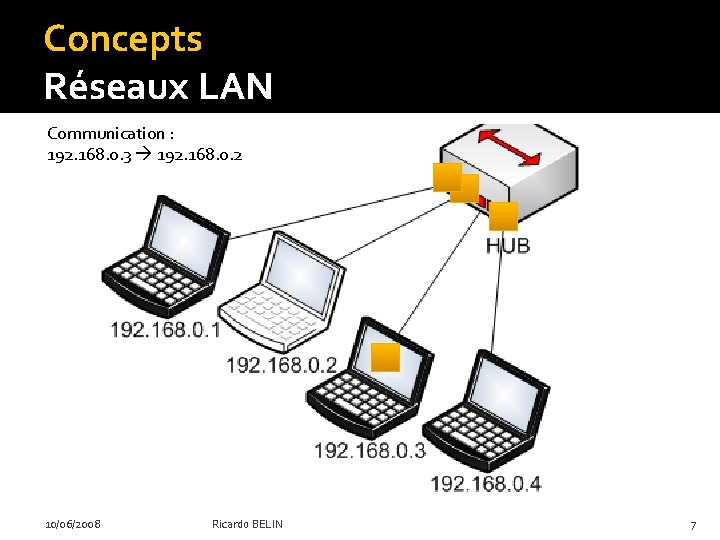

Concepts Réseaux LAN Communication : 192. 168. 0. 3 192. 168. 0. 2 10/06/2008 Ricardo BELIN 7

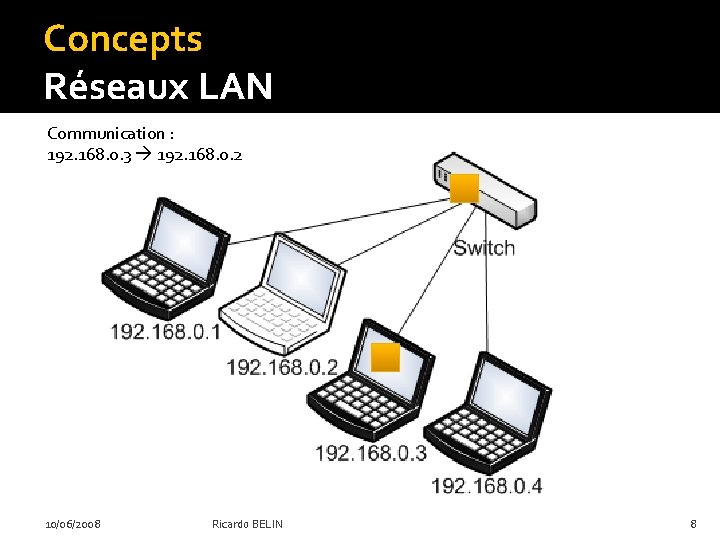

Concepts Réseaux LAN Communication : 192. 168. 0. 3 192. 168. 0. 2 10/06/2008 Ricardo BELIN 8

Concepts Réseaux LAN �Les applications basent leur communications sur les adresses IP �Les équipements de type switches et hubs ne « comprennent » pas les IP �Adresse de diffusion FF. FF 10/06/2008 Ricardo BELIN 9

ARP Le protocole �Lien adresse physique et adresse réseau �Service entre Ethernet et IP 10/06/2008 Ricardo BELIN 10

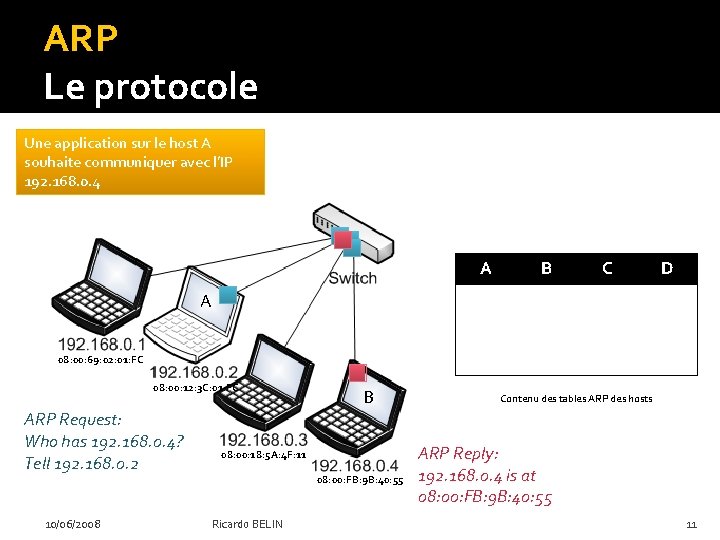

ARP Le protocole Une application sur le host A souhaite communiquer avec l’IP 192. 168. 0. 4 A A B C D IPB, MACB IPA, MACA 08: 00: 69: 02: 01: FC 08: 00: 12: 3 C: 01: FC ARP Request: Who has 192. 168. 0. 4? Tell 192. 168. 0. 2 10/06/2008 B 08: 00: 18: 5 A: 4 F: 11 08: 00: FB: 9 B: 40: 55 Ricardo BELIN Contenu des tables ARP des hosts ARP Reply: 192. 168. 0. 4 is at 08: 00: FB: 9 B: 40: 55 11

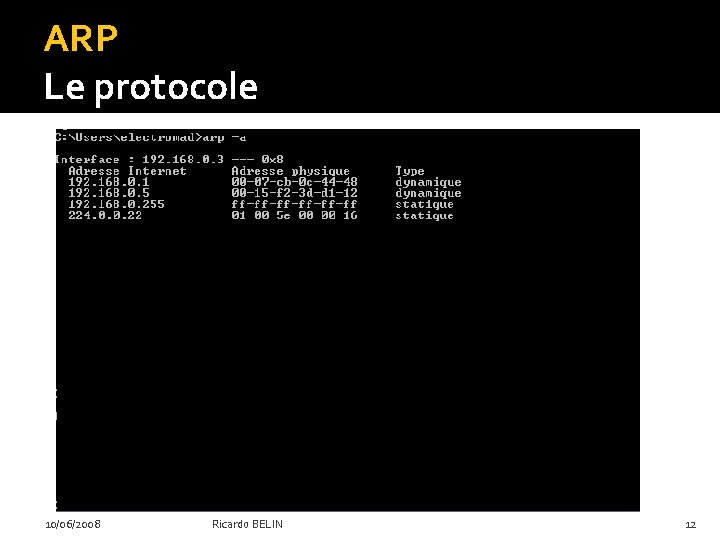

ARP Le protocole 10/06/2008 Ricardo BELIN 12

ARP Problématique �Mémorisation automatique des adresses « qui passent » �Aucun moyen de vérifier un lien entre @physique et @réseau �N’importe quel host peut usurper la place d’un autre 10/06/2008 Ricardo BELIN 13

Démonstration De la théorie à la pratique 10/06/2008 Ricardo BELIN 14

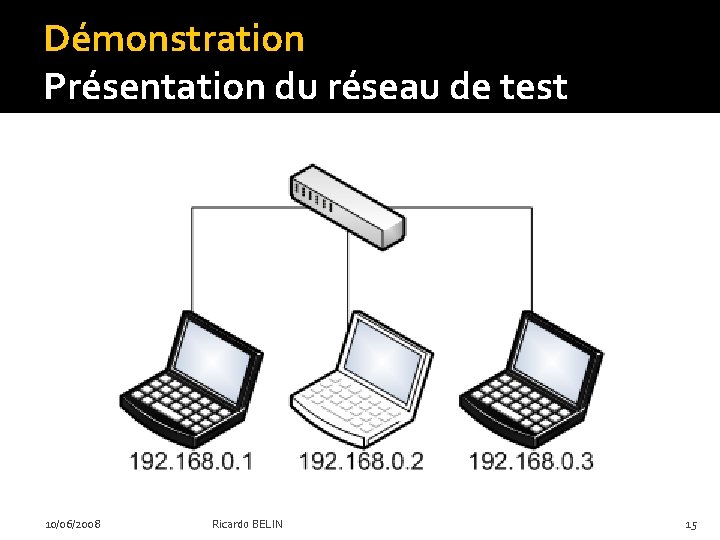

Démonstration Présentation du réseau de test 10/06/2008 Ricardo BELIN 15

Toolbox � Ifconfig : changer son @MAC � Wireshark : comprendre ce qu’il se passe � Etherape : inutile mais sexy � Ettercap : le plus important 10/06/2008 Ricardo BELIN 16

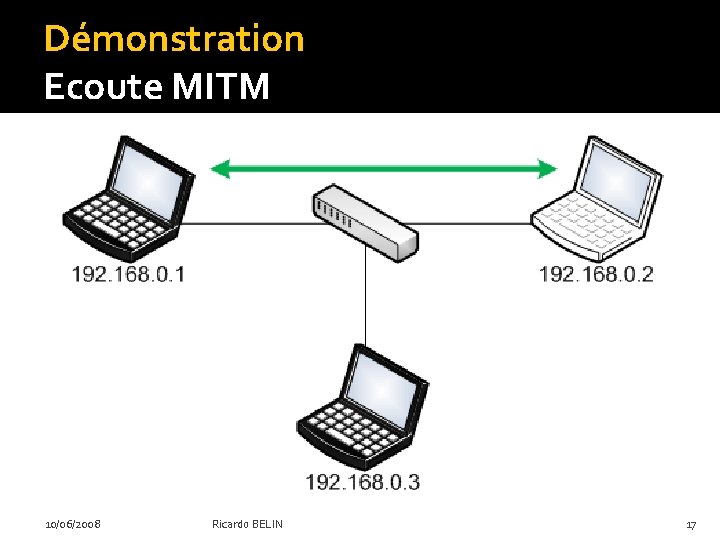

Démonstration Ecoute MITM 10/06/2008 Ricardo BELIN 17

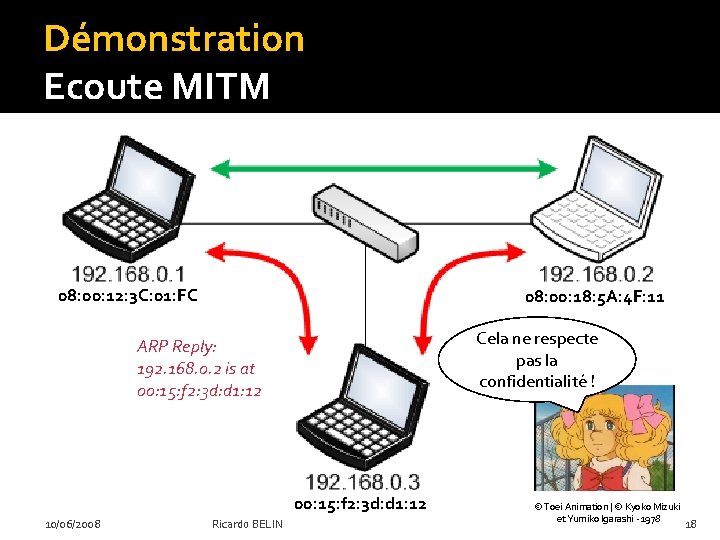

Démonstration Ecoute MITM 08: 00: 12: 3 C: 01: FC 08: 00: 18: 5 A: 4 F: 11 Cela ne respecte ARP Reply: pas la 192. 168. 0. 1 is at confidentialité ! 00: 15: f 2: 3 d: d 1: 12 ARP Reply: 192. 168. 0. 2 is at 00: 15: f 2: 3 d: d 1: 12 10/06/2008 Ricardo BELIN © Toei Animation | © Kyoko Mizuki et Yumiko Igarashi - 1978 18

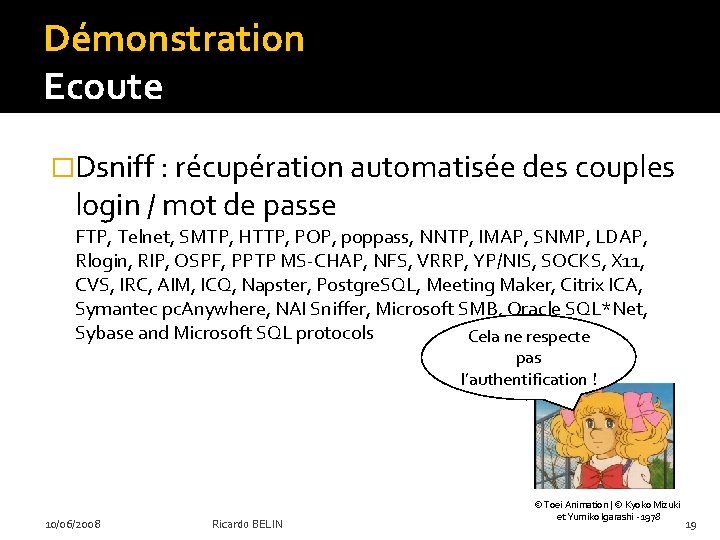

Démonstration Ecoute �Dsniff : récupération automatisée des couples login / mot de passe FTP, Telnet, SMTP, HTTP, POP, poppass, NNTP, IMAP, SNMP, LDAP, Rlogin, RIP, OSPF, PPTP MS-CHAP, NFS, VRRP, YP/NIS, SOCKS, X 11, CVS, IRC, AIM, ICQ, Napster, Postgre. SQL, Meeting Maker, Citrix ICA, Symantec pc. Anywhere, NAI Sniffer, Microsoft SMB, Oracle SQL*Net, Sybase and Microsoft SQL protocols Cela ne respecte pas l’authentification ! 10/06/2008 Ricardo BELIN © Toei Animation | © Kyoko Mizuki et Yumiko Igarashi - 1978 19

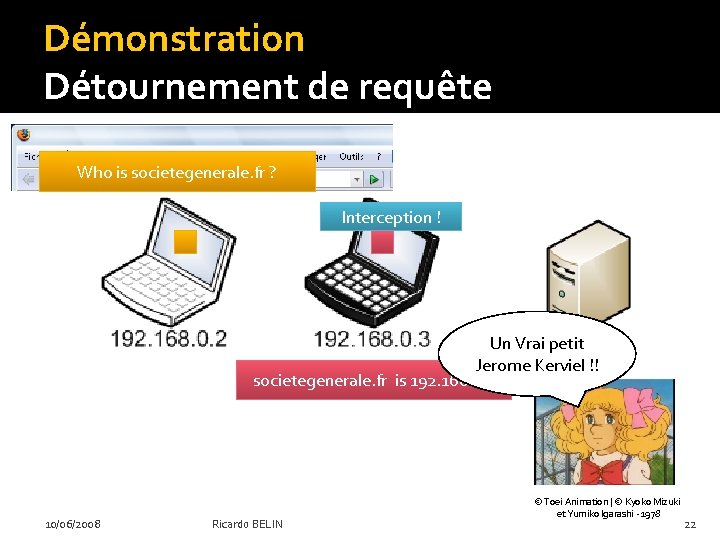

Démonstration Détournement de requête �Phishing technique utilisée pour obtenir des renseignements personnels. La technique consiste à faire croire à la victime qu'elle s'adresse à un tiers de confiance — banque, administration, etc. — afin de lui soutirer des renseignements personnels : mot de passe, numéro de carte de crédit, date de naissance, etc. 10/06/2008 Ricardo BELIN 20

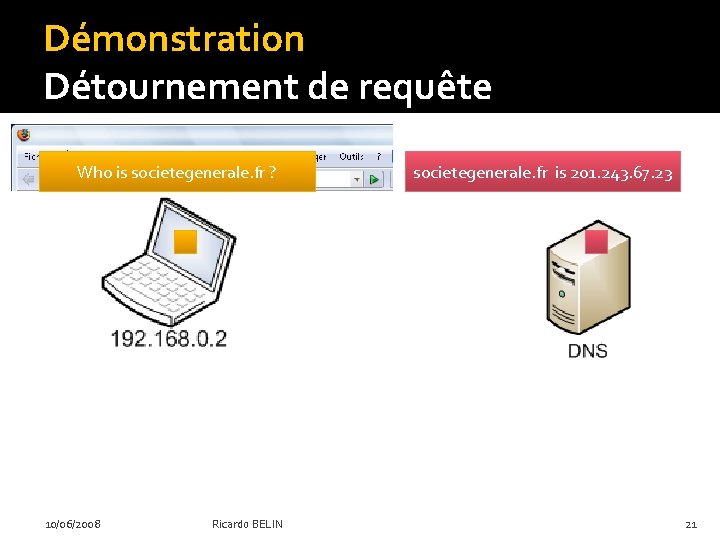

Démonstration Détournement de requête Who is societegenerale. fr ? 10/06/2008 Ricardo BELIN societegenerale. fr is 201. 243. 67. 23 21

Démonstration Détournement de requête Who is societegenerale. fr ? Interception ! Un Vrai petit Jerome Kerviel !! societegenerale. fr is 192. 168. 0. 3 10/06/2008 Ricardo BELIN © Toei Animation | © Kyoko Mizuki et Yumiko Igarashi - 1978 22

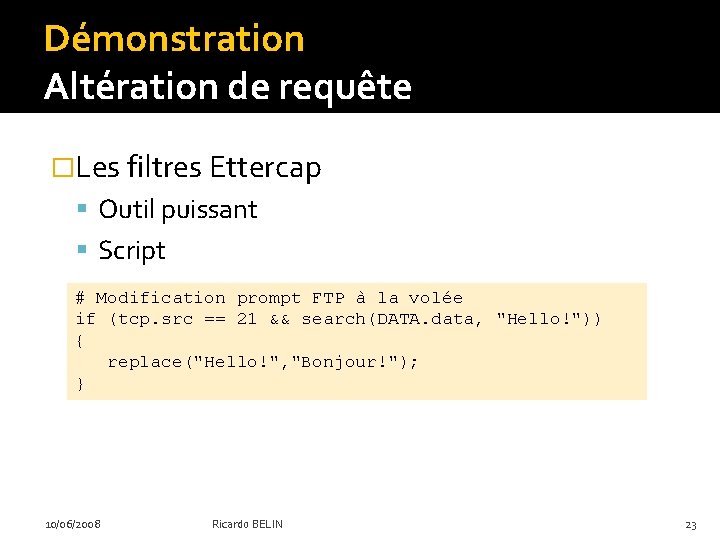

Démonstration Altération de requête �Les filtres Ettercap Outil puissant Script # Modification prompt FTP à la volée if (tcp. src == 21 && search(DATA. data, "Hello!")) { replace("Hello!", "Bonjour!"); } 10/06/2008 Ricardo BELIN 23

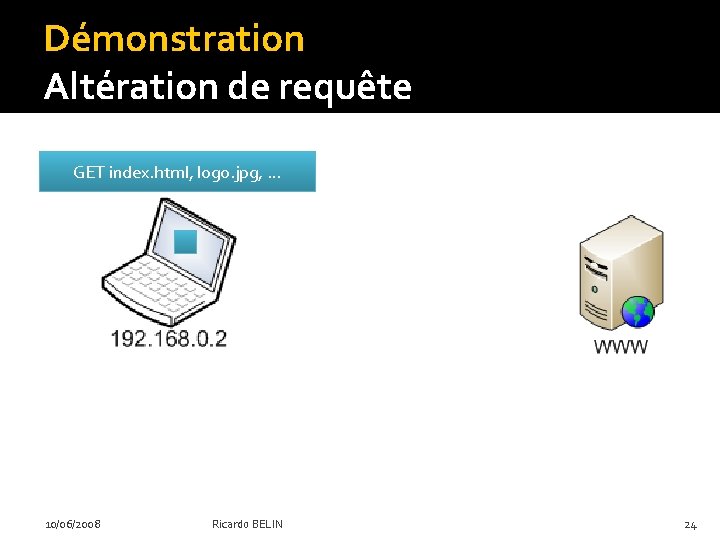

Démonstration Altération de requête GET index. html, logo. jpg, … 10/06/2008 Ricardo BELIN 24

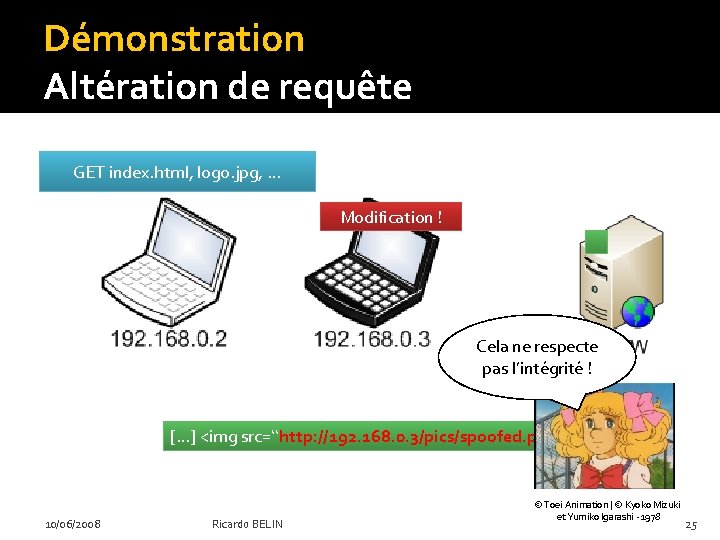

Démonstration Altération de requête GET index. html, logo. jpg, … Modification ! Cela ne respecte pas l’intégrité ! […] <img src=‘‘http: //192. 168. 0. 3/pics/spoofed. png’’ /> […] <img src=‘‘http: //www. google. fr/logo. png’’ /> […] 10/06/2008 Ricardo BELIN © Toei Animation | © Kyoko Mizuki et Yumiko Igarashi - 1978 25

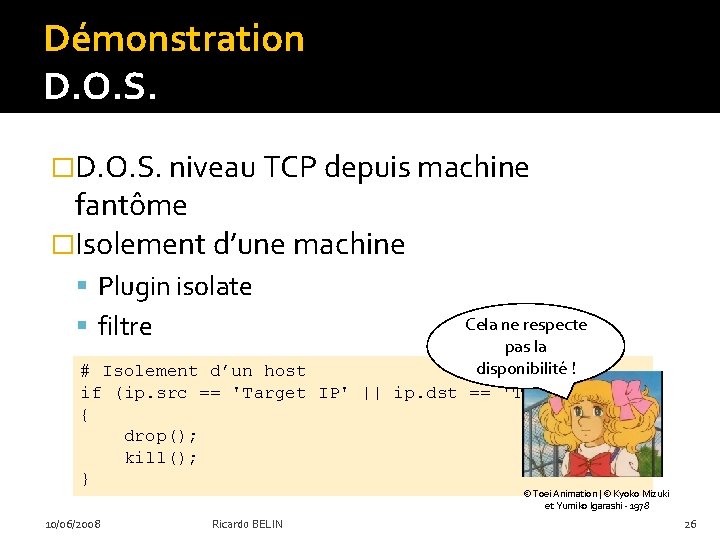

Démonstration D. O. S. �D. O. S. niveau TCP depuis machine fantôme �Isolement d’une machine Plugin isolate filtre Cela ne respecte pas la disponibilité ! # Isolement d’un host if (ip. src == 'Target IP' || ip. dst == 'Target IP') { drop(); kill(); } © Toei Animation | © Kyoko Mizuki et Yumiko Igarashi - 1978 10/06/2008 Ricardo BELIN 26

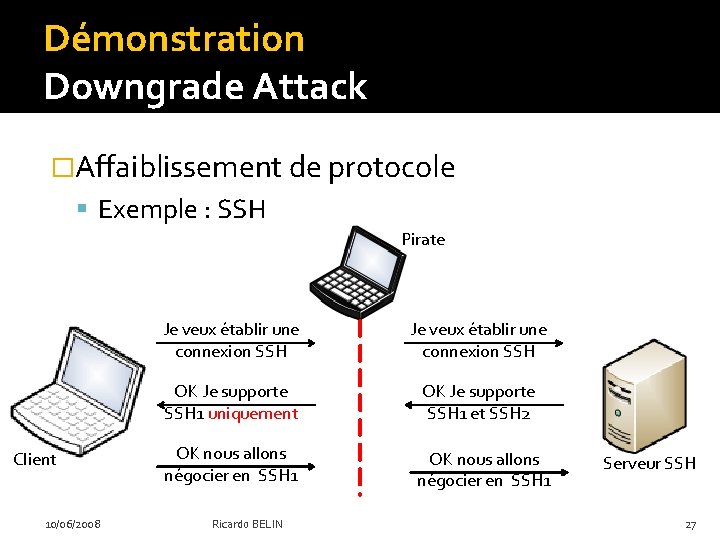

Démonstration Downgrade Attack �Affaiblissement de protocole Exemple : SSH Pirate Client 10/06/2008 Je veux établir une connexion SSH OK Je supporte SSH 1 uniquement OK Je supporte SSH 1 et SSH 2 OK nous allons négocier en SSH 1 Ricardo BELIN Serveur SSH 27

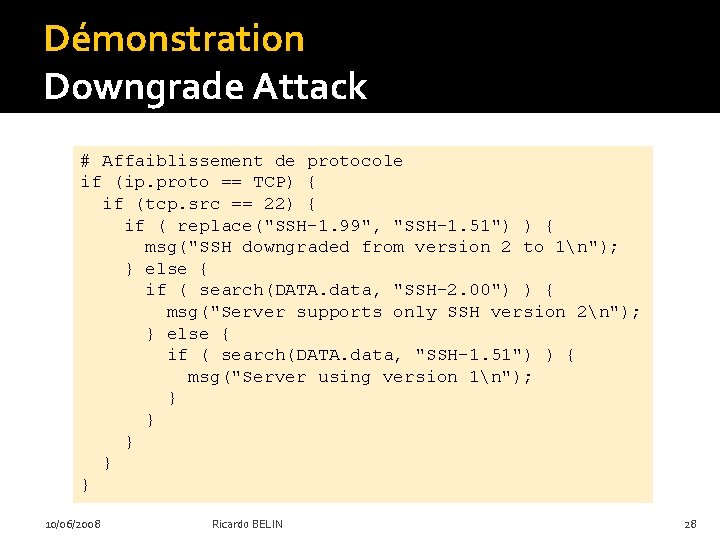

Démonstration Downgrade Attack # Affaiblissement de protocole if (ip. proto == TCP) { if (tcp. src == 22) { if ( replace("SSH-1. 99", "SSH-1. 51") ) { msg("SSH downgraded from version 2 to 1n"); } else { if ( search(DATA. data, "SSH-2. 00") ) { msg("Server supports only SSH version 2n"); } else { if ( search(DATA. data, "SSH-1. 51") ) { msg("Server using version 1n"); } } } 10/06/2008 Ricardo BELIN 28

Prévention �Utiliser l’OS Solaris (haha…) �Tables ARP statiques �Monitoring Arpwatch SNORT IDS 10/06/2008 Ricardo BELIN 29

Références � Les logiciels utilisés et cités lors de cette présentation Ping : ) ifconfig Ettercap Dsniff Arptools Wireshark Etherape Nmap Arpwatch Snort 10/06/2008 Ricardo BELIN 30

Conclusion �Permet de compromettre tous les principes de la sécurité �Ouvre la porte à une infinité de problèmes pour une entreprise �Excessivement simple à mettre en place �Pas une fatalité �Evitez de tout casser… 10/06/2008 Ricardo BELIN 31

Fin de présentation Merci Présentation réalisée et préparée par Ricardo Belin Promo EPITA TELECOM 2009 10/06/2008 Ricardo BELIN 32

- Slides: 32