IIC 2512 PUC DCC IIC 2512 Redes de

- Slides: 24

IIC 2512 PUC DCC- IIC 2512 – Redes de Computadores Seguridad en Redes 2 Fernando G. - Alvaro R. 1 Redes de Computadores

IIC 2512 DCC-PUC Ataques Bluetooth • Tecnología cada día mas utilizada gracias a la masificación de la telefonía celular. • Blue bug: • ataque ocupa los comandos AT (ocupados en los modem y son soportados por celulares) para realizar acciones no autorizadas por el usuario o dueño del equipo. Este ataque se debe a un problema de arquitectura de el estándar bluetooth. • Blueprinting: • ataque consiste en obtener información de servicios y dirección física de el equipo atacado. Se aprovecha del mismo problema que el ataque anterior. Fernando G. - Alvaro R. 2 Redes de Computadores

IIC 2512 DCC-PUC Ataques Bluetooth • Blue. Smack: • Este ataque consiste en hacer Do. S a un equipo bluetooth. La metodología del ataque es idéntica al ping de la muerte, se realiza gracias a una herramienta llamada 12 ping distribuida en el paquete blue. Z de linux. • Blue. Snarf: • El ataque mas conocido de esta tecnología. Se utiliza el Obex push profile, con el cual se puede obtener acceso libre a todos los archivos que contiene el teléfono. • Blue. Snarf ++: • El atacante accede por medio del OPP, y si el equipo esta ejecutando un servidor FTP Obex se puede acceder a todos los archivos del equipo en modo lectura/escritura. Se tiene acceso a las distintas memorias del equipo. Fernando G. - Alvaro R. 3 Redes de Computadores

IIC 2512 DCC-PUC Ataques Bluetooth • Hello Moto: • Aprovecha el débil manejo de los equipos confiables. Se inicia una conexión con el OPP, simula el envio de una v. Card, interrumpe el proceso, pero queda registrado como aparato confiable. Se aprovecha de esto para tomar control del equipo con comandos AT. • Bluebump: • Ataque de ingeniería social, consiste en hacer una conexión de común acuerdo con la victima, luego se le pide borrar la clave de esta conexión (manteniendo la conexión abierta en el equipo atacante) a la victima. Se pide regenerar la clave en el equipo atacante, este queda registrado como confiable, pero sin autenticacion, luego se puede hacer cualquiera de los ataques. Fernando G. - Alvaro R. 4 Redes de Computadores

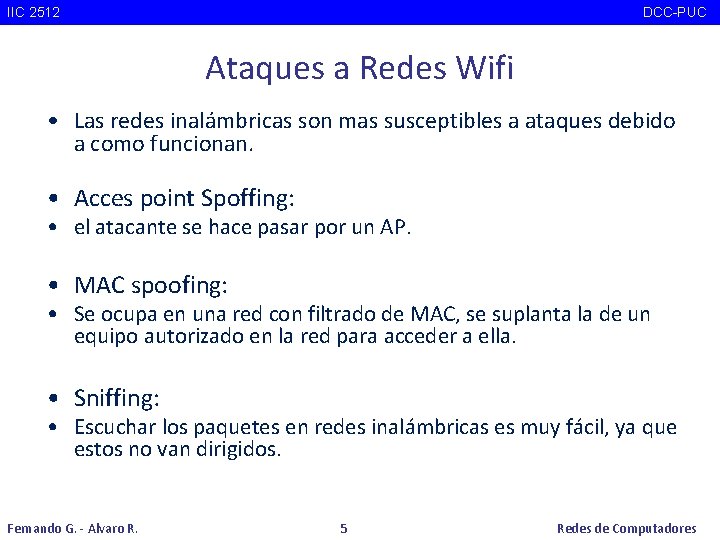

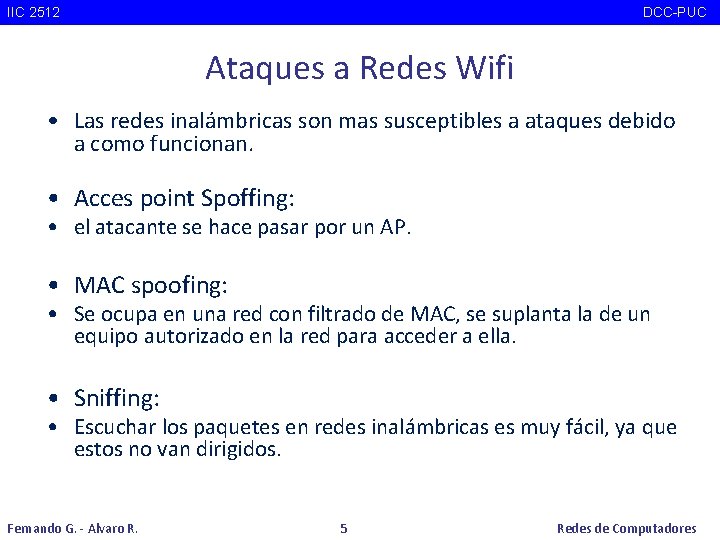

IIC 2512 DCC-PUC Ataques a Redes Wifi • Las redes inalámbricas son mas susceptibles a ataques debido a como funcionan. • Acces point Spoffing: • el atacante se hace pasar por un AP. • MAC spoofing: • Se ocupa en una red con filtrado de MAC, se suplanta la de un equipo autorizado en la red para acceder a ella. • Sniffing: • Escuchar los paquetes en redes inalámbricas es muy fácil, ya que estos no van dirigidos. Fernando G. - Alvaro R. 5 Redes de Computadores

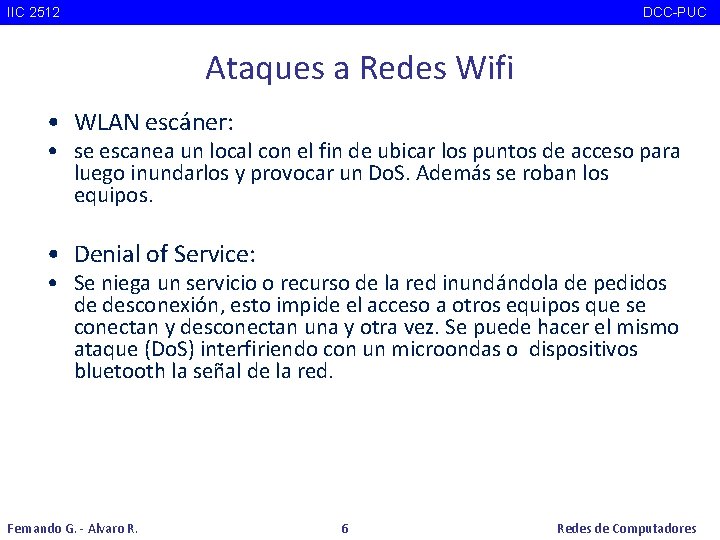

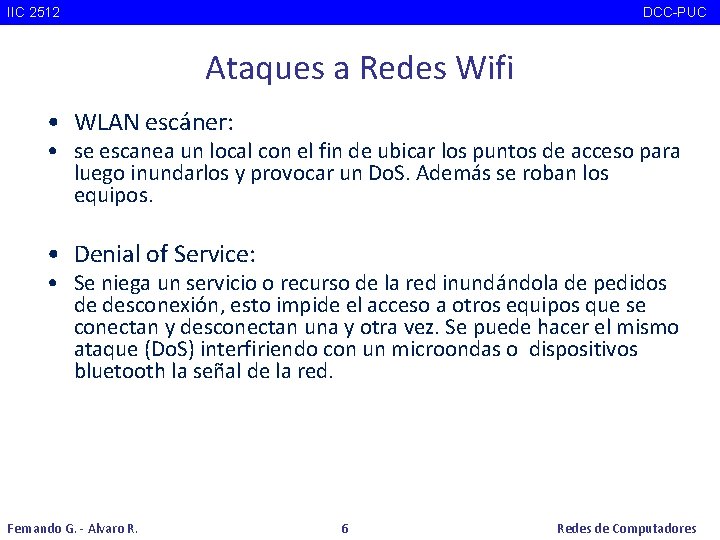

IIC 2512 DCC-PUC Ataques a Redes Wifi • WLAN escáner: • se escanea un local con el fin de ubicar los puntos de acceso para luego inundarlos y provocar un Do. S. Además se roban los equipos. • Denial of Service: • Se niega un servicio o recurso de la red inundándola de pedidos de desconexión, esto impide el acceso a otros equipos que se conectan y desconectan una y otra vez. Se puede hacer el mismo ataque (Do. S) interfiriendo con un microondas o dispositivos bluetooth la señal de la red. Fernando G. - Alvaro R. 6 Redes de Computadores

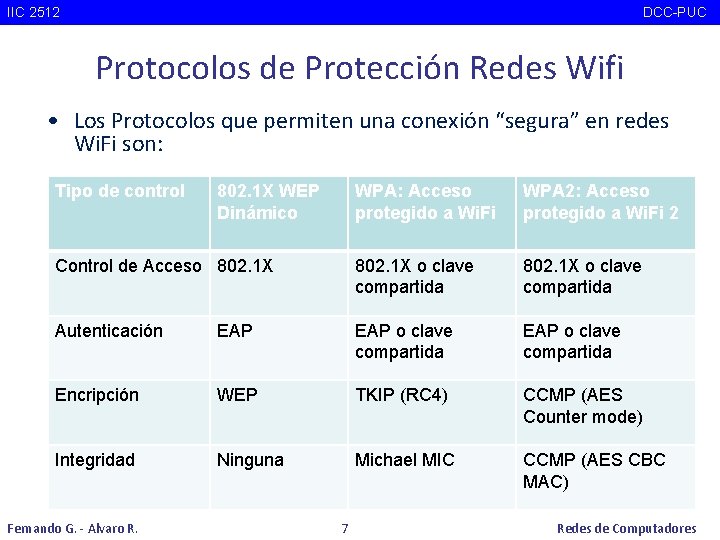

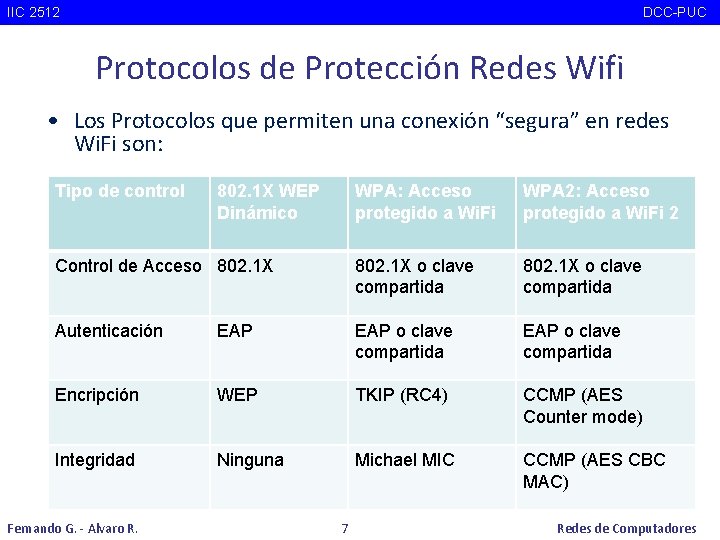

IIC 2512 DCC-PUC Protocolos de Protección Redes Wifi • Los Protocolos que permiten una conexión “segura” en redes Wi. Fi son: Tipo de control WPA: Acceso protegido a Wi. Fi WPA 2: Acceso protegido a Wi. Fi 2 Control de Acceso 802. 1 X o clave compartida Autenticación EAP o clave compartida Encripción WEP TKIP (RC 4) CCMP (AES Counter mode) Integridad Ninguna Michael MIC CCMP (AES CBC MAC) Fernando G. - Alvaro R. 802. 1 X WEP Dinámico 7 Redes de Computadores

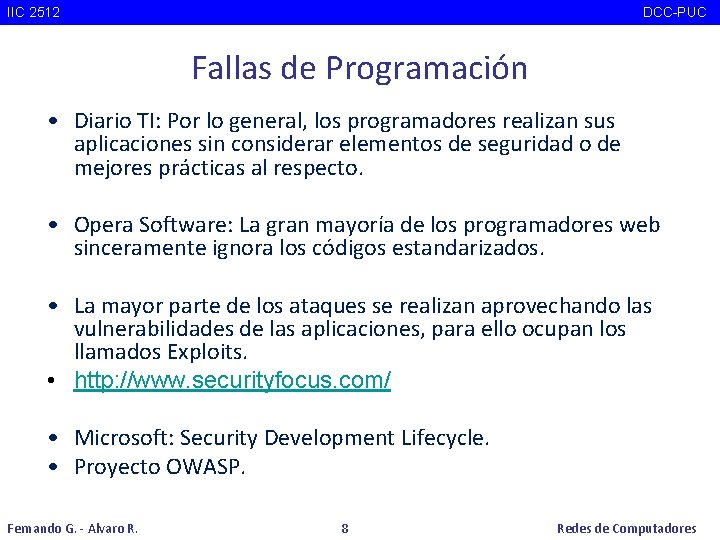

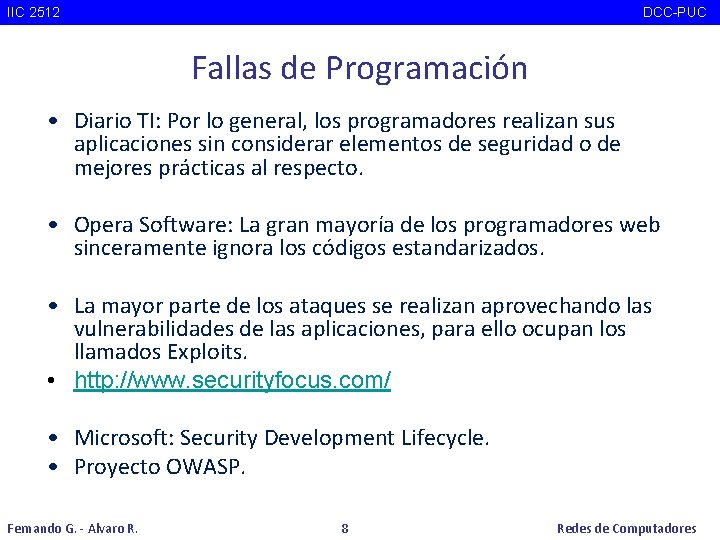

IIC 2512 DCC-PUC Fallas de Programación • Diario TI: Por lo general, los programadores realizan sus aplicaciones sin considerar elementos de seguridad o de mejores prácticas al respecto. • Opera Software: La gran mayoría de los programadores web sinceramente ignora los códigos estandarizados. • La mayor parte de los ataques se realizan aprovechando las vulnerabilidades de las aplicaciones, para ello ocupan los llamados Exploits. • http: //www. securityfocus. com/ • Microsoft: Security Development Lifecycle. • Proyecto OWASP. Fernando G. - Alvaro R. 8 Redes de Computadores

IIC 2512 DCC-PUC ¿ Cómo protegernos ? Fernando G. - Alvaro R. 9 Redes de Computadores

IIC 2512 DCC-PUC Protegiendo nuestra red • La paranoia tiene su precio. • ¿Puedo proteger el 100% de mi red? • Existen criterios y metodologías que orientan los esfuerzos en la seguridad. • Se define un conjunto de niveles de seguridad, como intento de estandarización. • ¿Cuándo sé que mi red es segura? • Orange Book, estándar de seguridad de computadores desarrollado por el Departamento de Defensa de EEUU. Fernando G. - Alvaro R. 10 Redes de Computadores

IIC 2512 DCC-PUC Políticas de Seguridad • • • Se debe definir una política de seguridad que se base en: Análisis de riesgos y vulnerabilidades. Definición de lo que se va a proteger. Contramedidas. Considerar el “Plan B”. Definición de normas. Fernando G. - Alvaro R. 11 Redes de Computadores

IIC 2512 DCC-PUC Políticas de Seguridad • • • Políticas para el uso de la red. Políticas para actualización de aplicaciones. Políticas para configuración de aplicaciones. Políticas para respaldo de información. Políticas para uso de contraseñas. Políticas para el uso de sw. de protección de los equipos: Antivirus, Firewall personal, Anti-Spyware, Anti-Spam, etc. • Otras políticas. Fernando G. - Alvaro R. 12 Redes de Computadores

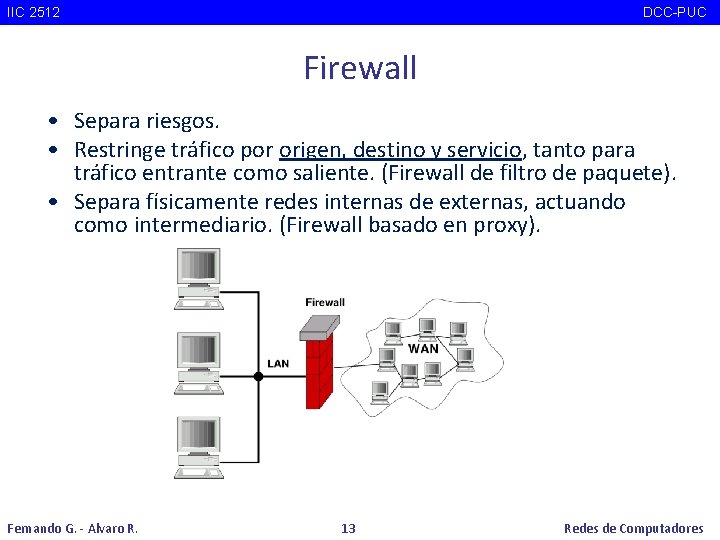

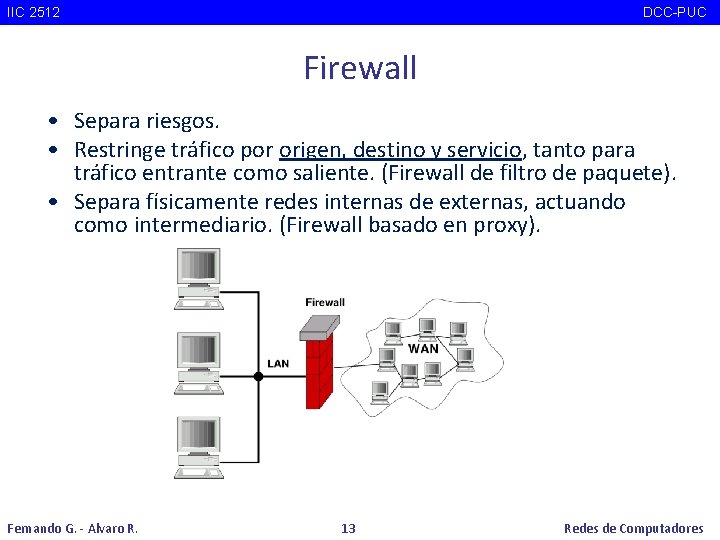

IIC 2512 DCC-PUC Firewall • Separa riesgos. • Restringe tráfico por origen, destino y servicio, tanto para tráfico entrante como saliente. (Firewall de filtro de paquete). • Separa físicamente redes internas de externas, actuando como intermediario. (Firewall basado en proxy). Fernando G. - Alvaro R. 13 Redes de Computadores

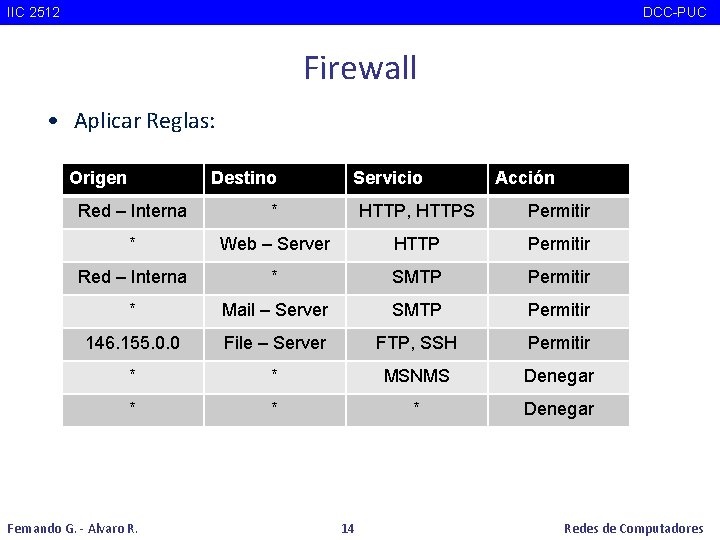

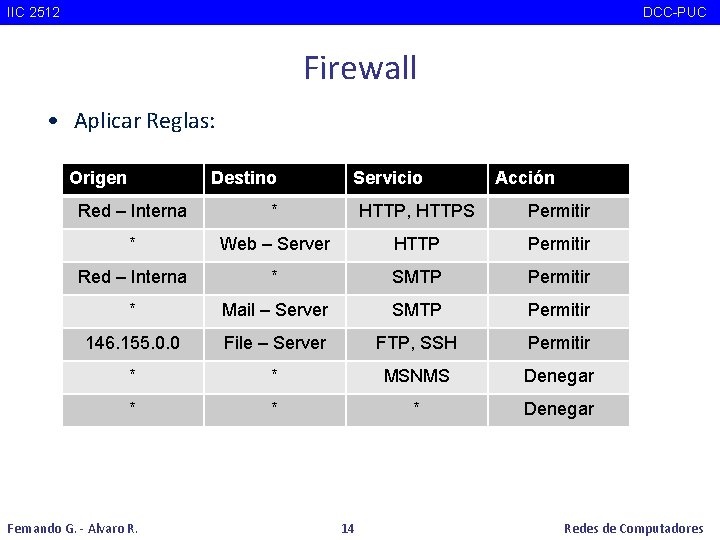

IIC 2512 DCC-PUC Firewall • Aplicar Reglas: Origen Destino Servicio Acción Red – Interna * HTTP, HTTPS Permitir * Web – Server HTTP Permitir Red – Interna * SMTP Permitir * Mail – Server SMTP Permitir 146. 155. 0. 0 File – Server FTP, SSH Permitir * * MSNMS Denegar * * * Denegar Fernando G. - Alvaro R. 14 Redes de Computadores

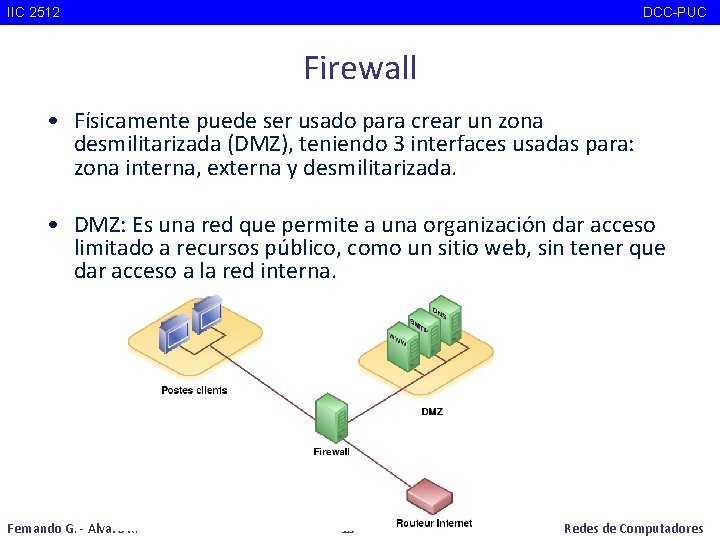

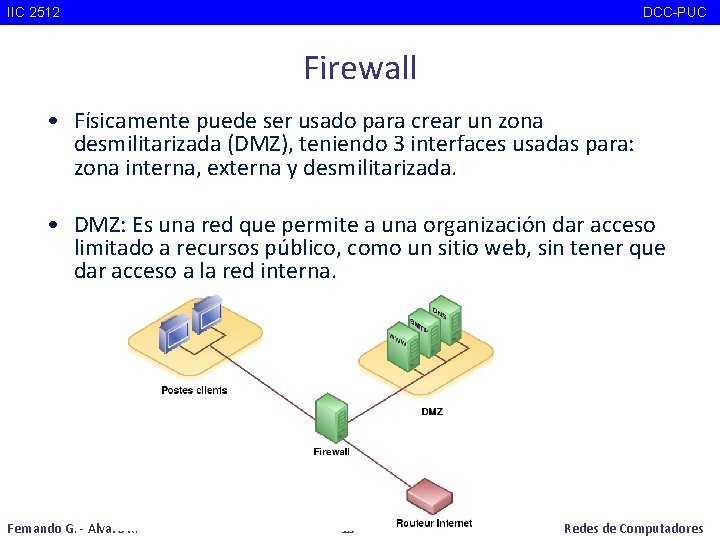

IIC 2512 DCC-PUC Firewall • Físicamente puede ser usado para crear un zona desmilitarizada (DMZ), teniendo 3 interfaces usadas para: zona interna, externa y desmilitarizada. • DMZ: Es una red que permite a una organización dar acceso limitado a recursos público, como un sitio web, sin tener que dar acceso a la red interna. Fernando G. - Alvaro R. 15 Redes de Computadores

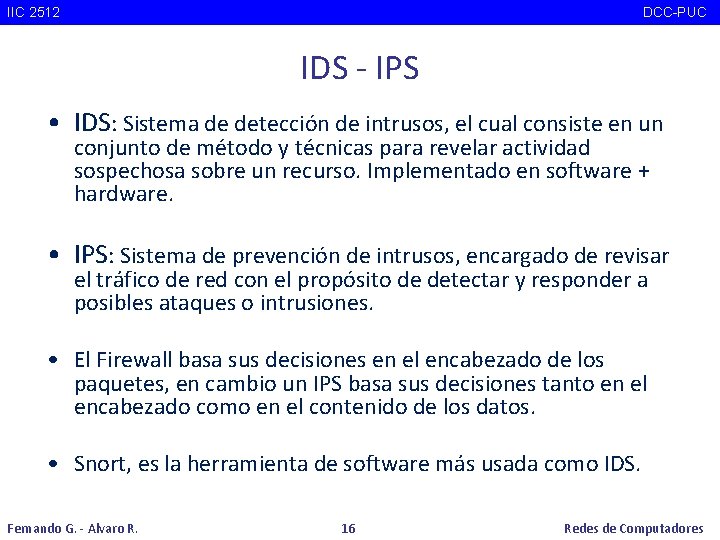

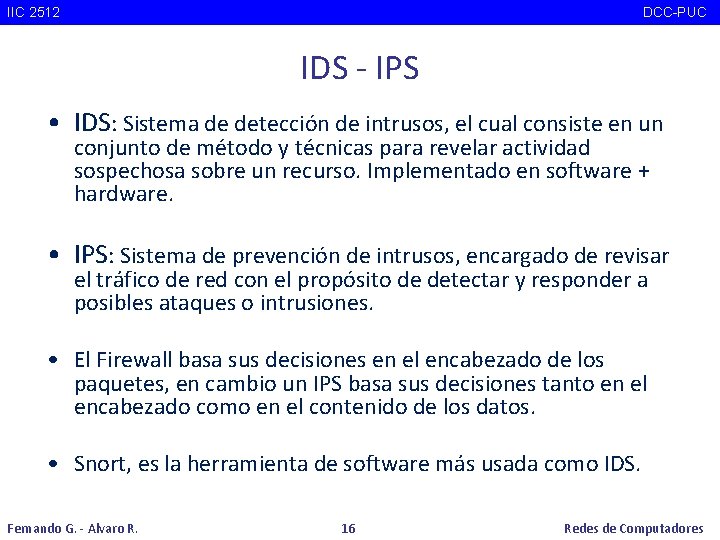

IIC 2512 DCC-PUC IDS - IPS • IDS: Sistema de detección de intrusos, el cual consiste en un conjunto de método y técnicas para revelar actividad sospechosa sobre un recurso. Implementado en software + hardware. • IPS: Sistema de prevención de intrusos, encargado de revisar el tráfico de red con el propósito de detectar y responder a posibles ataques o intrusiones. • El Firewall basa sus decisiones en el encabezado de los paquetes, en cambio un IPS basa sus decisiones tanto en el encabezado como en el contenido de los datos. • Snort, es la herramienta de software más usada como IDS. Fernando G. - Alvaro R. 16 Redes de Computadores

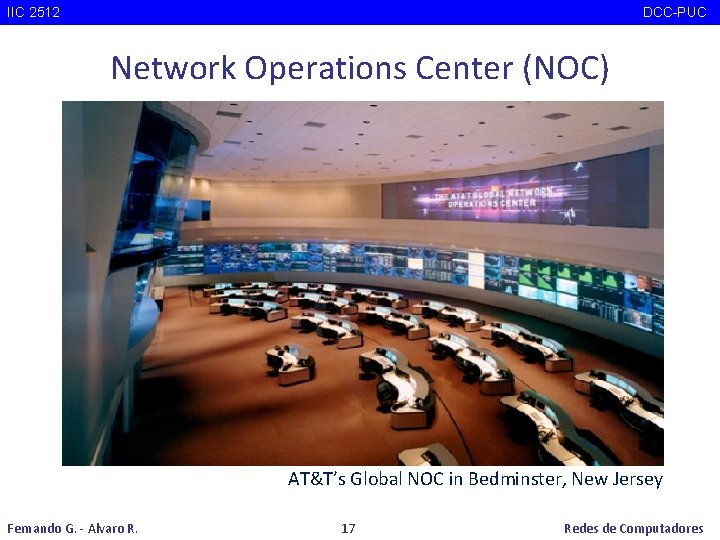

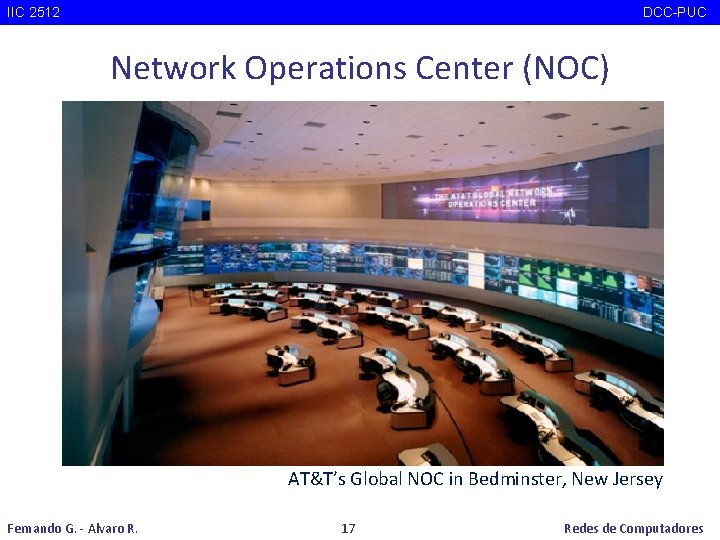

IIC 2512 DCC-PUC Network Operations Center (NOC) AT&T’s Global NOC in Bedminster, New Jersey Fernando G. - Alvaro R. 17 Redes de Computadores

IIC 2512 DCC-PUC ¿ Y las leyes ? Fernando G. - Alvaro R. 18 Redes de Computadores

IIC 2512 DCC-PUC Delitos Informáticos e Informatizados. • Delitos Informáticos: • Delitos donde el bien jurídico protegido son los sistemas de tratamiento de la información. Ley 19. 223. • Delitos Informatizados: • Delitos cometidos con el apoyo de tecnologías de la información. • Ley 17. 336, Propiedad intelectual. • Ley 19. 628, Protección de datos personales. • Ley 19. 799, Firma electrónica. • Código Penal. • Leyes Especiales. Fernando G. - Alvaro R. 19 Redes de Computadores

IIC 2512 DCC-PUC Ley 19. 223 • Artículo 1º • El que maliciosamente destruya o inutilice un sistema de tratamiento de información o sus partes o componentes, o impida, obstaculice o modifique su funcionamiento, sufrirá la pena de presidio menor en su grado. • Si como consecuencia de estas conductas se afectaren los datos contenidos en el sistema, se aplicará la pena señalada en el inciso anterior, en su grado máximo. • Artículo 2º • El que con el ánimo de apoderarse, usar o conocer indebidamente de la información contenida de un sistema de tratamiento de la misma, lo intercepte, interfiera o acceda a él, será castigado con presido menor en su grado mínimo a medio. Fernando G. - Alvaro R. 20 Redes de Computadores

IIC 2512 DCC-PUC Ley 19. 223 • Artículo 3º • El que maliciosamente altere, dañe o destruya los datos contenidos en un sistema de tratamiento de información, será castigado con presidio menor en su grado medio. • Artículo 4º • El que maliciosamente revele o difunda los datos contenidos en un sistema de información, sufrirá la pena de presidio menor en su grado medio. Si quien incurre en estas conductas es el responsable del sistema de información, la pena se aumentará en un grado. Fernando G. - Alvaro R. 21 Redes de Computadores

IIC 2512 DCC-PUC Conclusiones • Básicamente los ataques en redes se dividen en: § § § Sniffing Man-in-the-middle Spoofing Negación de servicios Intrusión • No existen las redes 100% seguras. • Una política de seguridad bien estructurada minimiza el riesgo. • Potenciar a una organización para que adquiera una cultura de seguridad, es un proceso largo e iterativo. Fernando G. - Alvaro R. 22 Redes de Computadores

IIC 2512 DCC-PUC Conclusión • “Si eres ignorante de tu enemigo y de ti mismo, puedes estar seguro de ser derrotado en cada batalla. Si eres ignorante de tu enemigo pero te conoces a ti mismo, tus oportunidades de ganar o perder son las mismas. Conoce a tu enemigo y conócete a ti mismo; en cien batallas, nunca saldrás derrotado. ” v Sun Tzu. Fernando G. - Alvaro R. 23 Redes de Computadores

IIC 2512 PUC DCC- IIC 2512 – Redes de Computadores Seguridad en Redes 2 Fernando G. - Alvaro R. 24 Redes de Computadores