IBM Global Technology Services Security Workshop pro AV

IBM Global Technology Services Security Workshop pro AV ČR Stanislav Bíža, 10. 6. 2009 © Copyright IBM Corporation 2009

IBM Global Technology Services Agenda - Důvody pro budování informační bezpečnosti - Sled bezpečnostních projektů: - Vypracování strategie řízení bezpečnosti IT - Analýza rizik - Bezpečnostní politika - Bezpečnotní směrnice pro administrátory a uživatele - Havarijní plány a plány obnovy - Bezpečnostní audit; příprava na akreditaci ISMS - Návrh a implementace ucelených bezpečnostních řešení: - Infrastruktura veřejných klíčů - PKI - Identity & Access Management 2 - Single Sign-On © Copyright IBM Corporation 2009

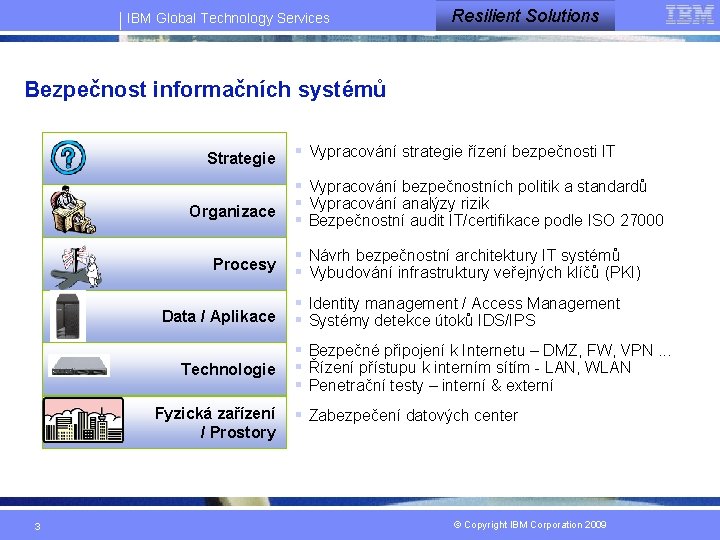

IBM Global Technology Services Resilient Solutions Bezpečnost informačních systémů Strategie Organizace Procesy Data / Aplikace Technologie Fyzická zařízení / Prostory 3 § Vypracování strategie řízení bezpečnosti IT § Vypracování bezpečnostních politik a standardů § Vypracování analýzy rizik § Bezpečnostní audit IT/certifikace podle ISO 27000 § Návrh bezpečnostní architektury IT systémů § Vybudování infrastruktury veřejných klíčů (PKI) § Identity management / Access Management § Systémy detekce útoků IDS/IPS § Bezpečné připojení k Internetu – DMZ, FW, VPN. . . § Řízení přístupu k interním sítím - LAN, WLAN § Penetrační testy – interní & externí § Zabezpečení datových center © Copyright IBM Corporation 2009

IBM Global Technology Services Dopady bezpečnostního incidentu Finanční dopad incidentu Obnova funkčnosti Bezp. incident 4 Řešení bezpečnosti Poškození pověsti © Copyright IBM Corporation 2009

IBM Global Technology Services Informační aktiva a bezpečnost §Informace je nehmotné aktivum, které má svoji hodnotu (např. vyčíslitelnou finančně) §Ztráta informace = ztráta této hodnoty Ohodnocení informace (přiřazení ceny ke každé konkrétní informaci) musí pořídit vlastník = majitel §Vlastník = majitel - zodpovídá za bezpečnost a rozhoduje o nakládání s informací §Bezpečnost IT musí zajistit: §důvěrnost informací, § integritu (celistvost), § dostupnost (dosažitelnost), § auditovatelnost (kdo a kdy s informací manipuloval, prokazatelnost) § neodmítnutelnost odpovědnosti 5 © Copyright IBM Corporation 2009

IBM Global Technology Services Vnější požadavky na řešení bezpečnosti §Legislativní tlaky (ochrana dat klientů a obchodních partnerů) §Zákon č. 101/2000 Sb. o ochraně osobních údajů §Zákoník obchodní (obchodní tajemství) §Zákon č. 148/1998 Sb. O ochraně utajovaných skutečností §Zákon č. 227/2000 Sb. (366/2001 Sb. ) o elektronickém podpisu §Vyhlášky ÚOOÚ §Vyhlášky NBÚ 6 © Copyright IBM Corporation 2009

IBM Global Technology Services Vnější požadavky na řešení bezpečnosti o Standardy: § ISO 27000 (ISO 17799) – Code of Practice for Information Security Mngmnt § ČSN ISO/IEC 13335 – Management of information and communications technology security § ČSN ISO/IEC 15408 – Evaluation Criteria for IT Security § Standardy ISMS („INFORMATION SECURITY MANAGEMENT SYSTEM“) o Požadavky vyplývající z přijímání mezinár. standardů a legislativy: § Basel II. § Sarbanes-Oxley 7 © Copyright IBM Corporation 2009

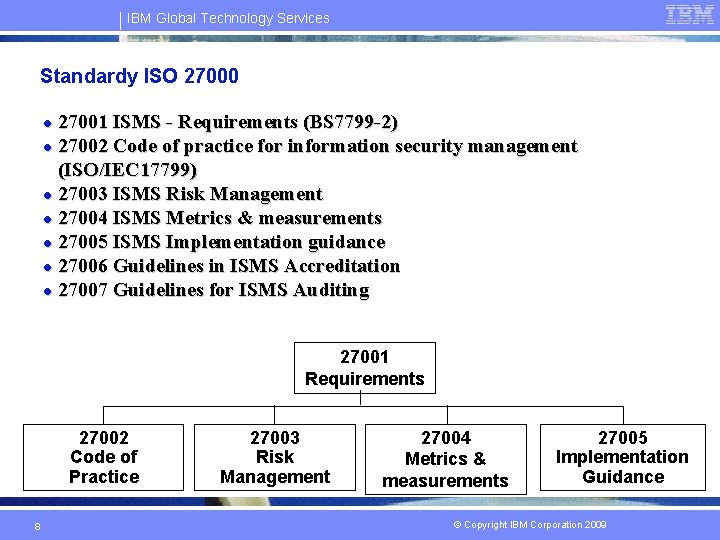

IBM Global Technology Services Standardy ISO 27000 27001 ISMS - Requirements (BS 7799 -2) l 27002 Code of practice for information security management (ISO/IEC 17799) l 27003 ISMS Risk Management l 27004 ISMS Metrics & measurements l 27005 ISMS Implementation guidance l 27006 Guidelines in ISMS Accreditation l 27007 Guidelines for ISMS Auditing l 27001 Requirements 27002 Code of Practice 8 27003 Risk Management 27004 Metrics & measurements 27005 Implementation Guidance © Copyright IBM Corporation 2009

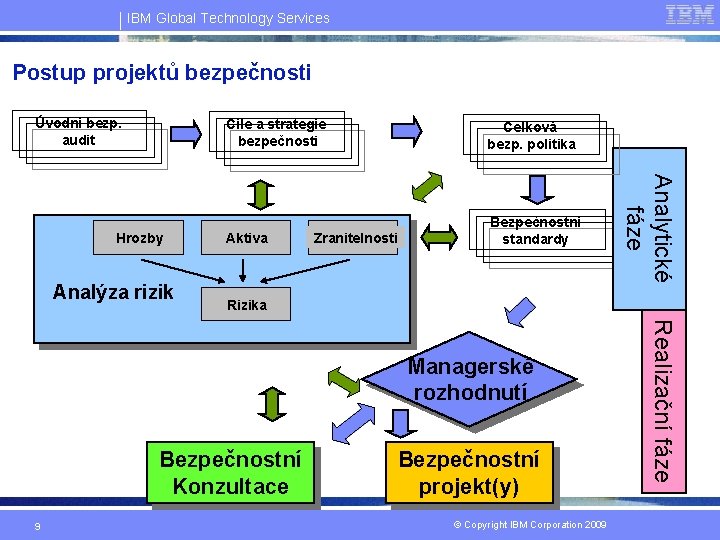

IBM Global Technology Services Postup projektů bezpečnosti Úvodní bezp. audit Cíle a strategie bezpečnosti Analýza rizik Aktiva Zranitelnosti Bezpečnostní standardy Rizika Bezpečnostní Konzultace Bezpečnostní projekt(y) © Copyright IBM Corporation 2009 Realizační fáze Managerské rozhodnutí 9 Analytické fáze Hrozby Celková bezp. politika

IBM Global Technology Services Cíle a strategie řešení bezpečnosti IS Obecný cíl: Eliminovat přímé i nepřímé ztráty způsobené zneužitím, poškozením, zničením, nedostupností informací…vytvoření uceleného, nákladově akceptovatelného systému řízení bezpečnosti informací…. Definice cílů by měla zahrnovat i: • Vymezení hranic řešení • Investiční možnosti • Omezení z pohledu dislokace atd. • Řešení aktuálních problémů (priority praxe) • atd. 10 © Copyright IBM Corporation 2009

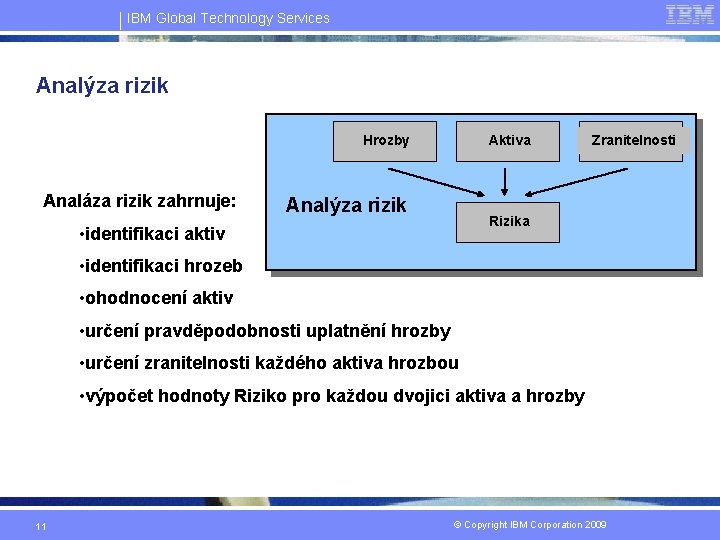

IBM Global Technology Services Analýza rizik Hrozby Analáza rizik zahrnuje: Aktiva Analýza rizik Zranitelnosti Rizika • identifikaci aktiv • identifikaci hrozeb • ohodnocení aktiv • určení pravděpodobnosti uplatnění hrozby • určení zranitelnosti každého aktiva hrozbou • výpočet hodnoty Riziko pro každou dvojici aktiva a hrozby 11 © Copyright IBM Corporation 2009

IBM Global Technology Services Bezpečnostní politika • Základní dokument (resp. jeho aplikace) řešení informační bezpečnosti • Závazná pro celou společnost • Většinou součást dokumentace ISO 900 x či jiných systémů řízení kvality, součást požadavků NBÚ • Rozdílný rozsah Může nastat konflikt bezpečnostních a obchodních cílů • Předmětem dokumentu je: • Definovat hlavní cíle při ochraně informací • Stanovit způsob, jak bezpečnost řešit • Určit pravomoci a zodpovědnosti • Nezávislost na technologiích 12 © Copyright IBM Corporation 2009

IBM Global Technology Services Bezpečnostní provozní směrnice o Příklad struktury směrnic: – BPS pro správu - Směrnice popisuje pravidla pro správu IS, řízení změn a řízení přístupu v rámci IS. Definuje základní společná pravidla pro centralizované řízení přístupu uživatelů k informačním aktivům, aplikacím, službám a datům. – BPS pro klasifikaci informací a dat - Směrnice upravuje základní odpovědnosti pro zajištění adekvátní ochrany informací a stanovuje pravidla pro určení klasifikačního stupně, pravidla pro označování a další nakládání s informacemi, které jsou zpracovávány a uchovávány v rámci IS. – BPS pro zvládání bezpečnostních incidentů – BPS pro použití síťových služeb - Směrnice definuje pravidla pro použití sítí a síťových služeb, ke kterým je uživatelům povolen přístup. Určuje autorizační postupy pro přístup, stanovuje řídící kontrolní mechanizmy a postupy určené k ochraně přístupu k síťovým připojením a službám; – BPS pro zálohování a kontrolu médií - Směrnice popisuje základní pravidla pro bezpečné ukládání, manipulaci, zálohování a archivaci dat, která jsou zpracovávána a uchovávána v rámci provozu všech subsystémů a aplikací IS. 13 © Copyright IBM Corporation 2009

IBM Global Technology Services Havarijní plánování Proces havarijního plánování systému IS sleduje následující cíle: o zajištění stability provozu systému IS; o zajištění dostupnosti všech zdrojů potřebných pro obnovu činností a procesů systému IS v požadovaném čase a na požadovanou úroveň (konkrétní požadavky identifikuje analýza dopadů); o zajištění korektních postupů při obnově obnovy funkčnosti činností a procesů systému IS; o minimalizace rizik pro případ nedostupnosti systému IS; o zajištění spolehlivosti záložních systémů; o minimalizace rozhodovacích časů v průběhu havárie IS; o zajištění zvýšeného bezpečnostního povědomí všech pracovníků podílejících se na provozu IS. 14 © Copyright IBM Corporation 2009

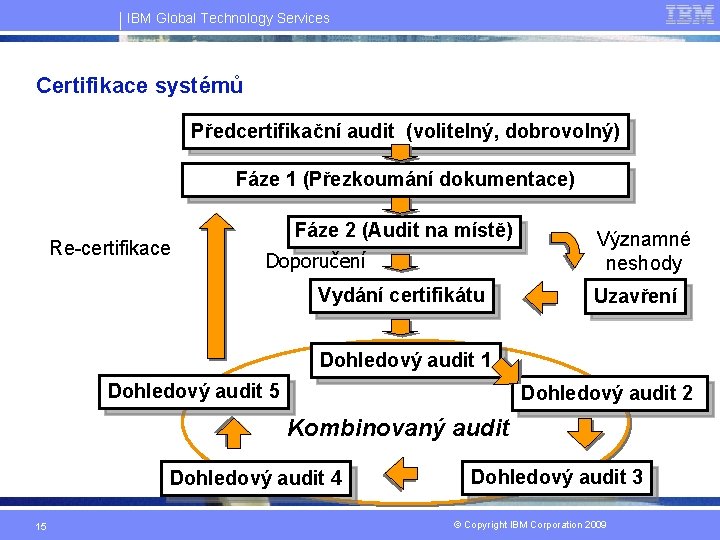

IBM Global Technology Services Certifikace systémů Předcertifikační audit (volitelný, dobrovolný) Fáze 1 (Přezkoumání dokumentace) Re-certifikace Fáze 2 (Audit na místě) Doporučení Vydání certifikátu Významné neshody Uzavření Dohledový audit 1 Dohledový audit 5 Dohledový audit 2 Kombinovaný audit Dohledový audit 4 15 Dohledový audit 3 © Copyright IBM Corporation 2009

IBM Global Technology Services Certifikační audit – 1 fáze Fáze 1 (Přezkoumání dokumentace) § Cca. 1 měsíc před druhou fází – Zahrnuje: • Revize rozsah ISMS • Kompletnost požadované dokumentace • Revize Statement of Applicability • Existence a úplnost bezpečnostní politiky a bezpečnostních standardů • Existence záznamů ISMS 16 © Copyright IBM Corporation 2009

IBM Global Technology Services Certifikační audit – 2 fáze Fáze 2 (Audit na místě) – Zahrnuje: • Interview s managementem • Interview s vlastníky a uživateli ISMS • Revize shody dokumentace s implementovaným systémem • Revize jednotlivých částí systému • Report jednotlivých zjištění • Vypracování zprávy včetně doporučení 17 © Copyright IBM Corporation 2009

IBM Global Technology Services PKI- Symetrická vs. asymetrická krypt. o V současné době jsou rozšířeny dva typy kryptografických algoritmů: šifrování symetrickými a asymetrickými klíči o Šifrování symetrickým klíčem – – Stejný klíč pro šifrování a dešifrování Rychlejší, než asymetrické šifrování Problematické zajištění distribuce klíčů nejčastěji používané: DES (3 DDES), AES, RC 4 o Šifrování asymetrickými klíči – – – 18 Pár klíčů: Veřejný a Privátní Pomalejší, než symetrické šifrování Veřejný klíč může být posílán bez nebezpečí ohrožení privátního klíče Základní algoritmus PKI nejčastěji používané: RSA, DSA © Copyright IBM Corporation 2009

IBM Global Technology Services Bezpečnostní funkce, které je možno implementovat použitím PKI o Autentizace – pomocí digitálního certifikátu, vydaného důvěryhodnou třetí stranou (CA), prokazuje uživatel svoji totožnost při el. komunikaci s jiným uživatelem nebo aplikací (serverem) o Důvěrnost (šifrování) – autentizace certifikátem zamezuje průniku útočníka („man in the middle“) do šifrované komunikace – použití certifikátu (resp. veřejného klíče) příjemce umožňuje šifrovat zprávu pouze pro příjemce (vlastníka privátního klíče) 19 © Copyright IBM Corporation 2009

IBM Global Technology Services Bezpečnostní funkce, které je možno implementovat použitím PKI o Integrita (elektronický podpis) – použití výtahu (hash) zprávy spolu s elektronickým podpisem odesilatele umožňuje ověřit, zda zpráva nebyla po provedení el. podpisu změněna o Neodmítnutelnost odpovědnosti (elektronický podpis) – jako jediná technologie umožňuje elektronický podpis zpětně prokázat původce (držitele privátního klíče) el. podepsaného dokumentu a zajistit tak neodmítnutelnost pravosti dokumentu, resp. neodmítnutelnost provedené operace (např. v aplikaci) 20 © Copyright IBM Corporation 2009

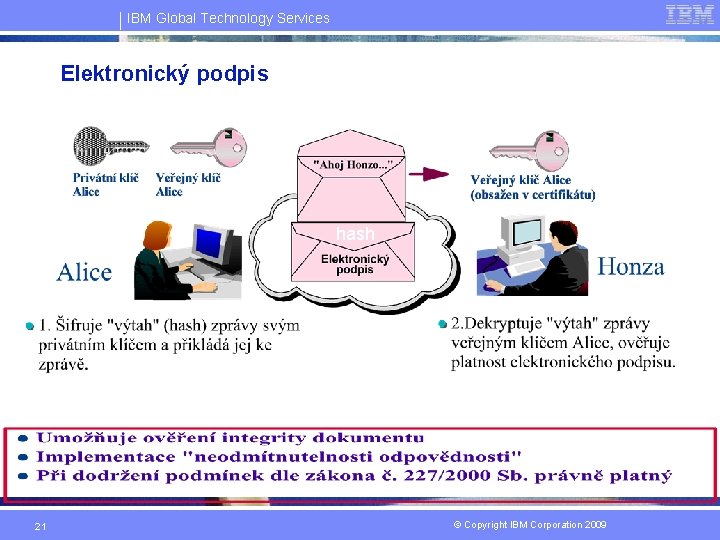

IBM Global Technology Services Elektronický podpis hash 21 © Copyright IBM Corporation 2009

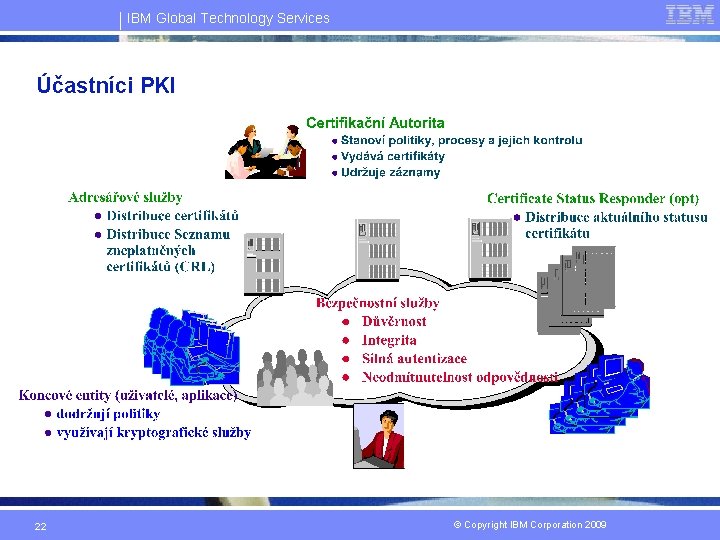

IBM Global Technology Services Účastníci PKI 22 © Copyright IBM Corporation 2009

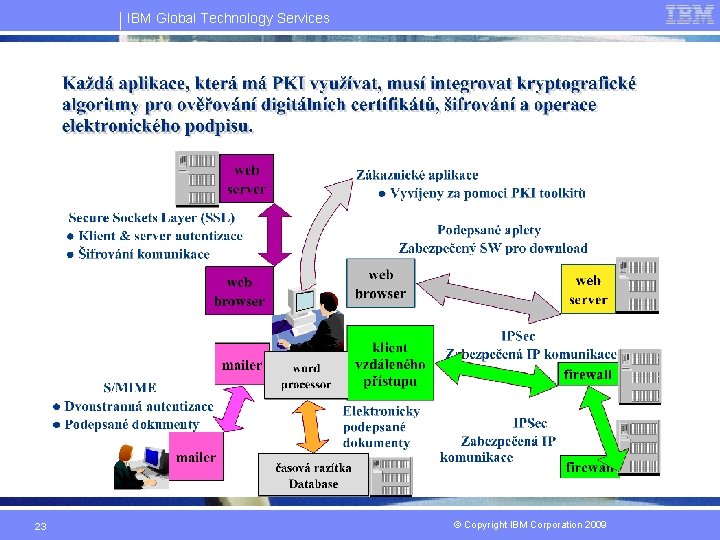

IBM Global Technology Services 23 © Copyright IBM Corporation 2009

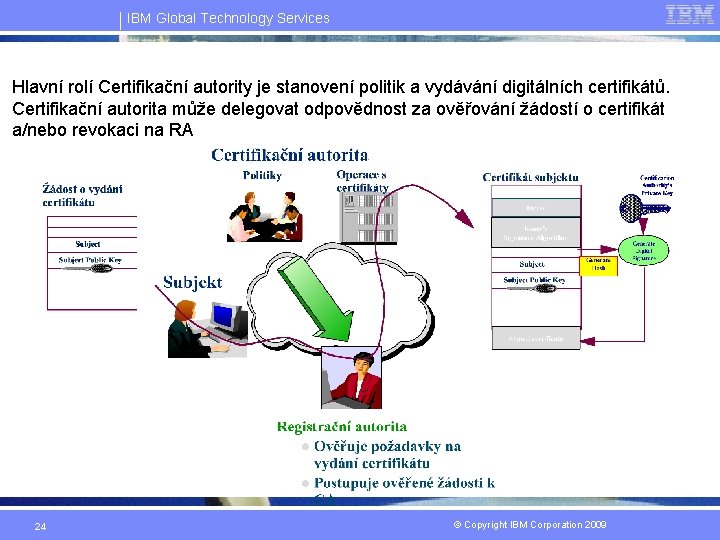

IBM Global Technology Services Hlavní rolí Certifikační autority je stanovení politik a vydávání digitálních certifikátů. Certifikační autorita může delegovat odpovědnost za ověřování žádostí o certifikát a/nebo revokaci na RA 24 © Copyright IBM Corporation 2009

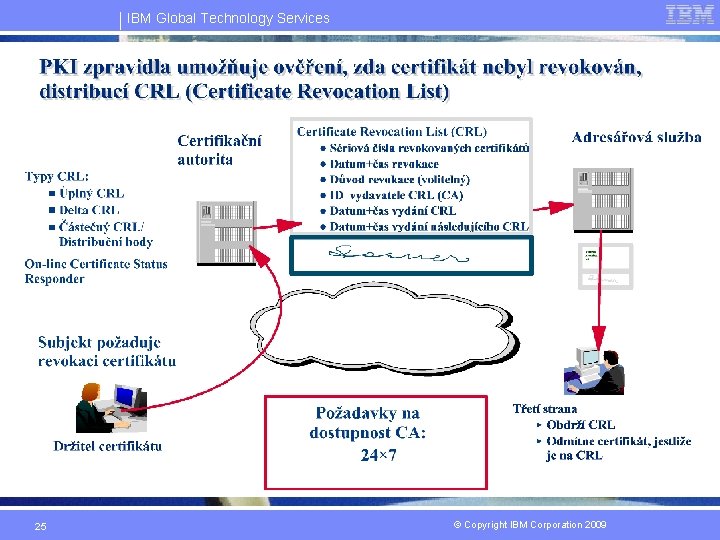

IBM Global Technology Services 25 © Copyright IBM Corporation 2009

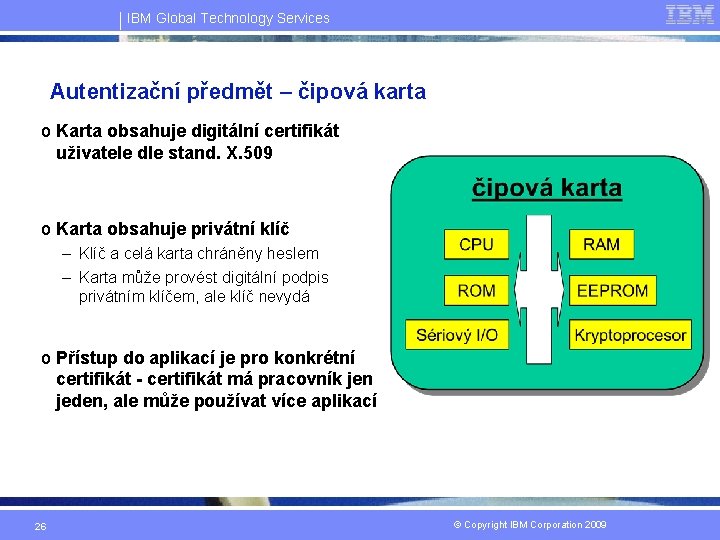

IBM Global Technology Services Autentizační předmět – čipová karta o Karta obsahuje digitální certifikát uživatele dle stand. X. 509 o Karta obsahuje privátní klíč – Klíč a celá karta chráněny heslem – Karta může provést digitální podpis privátním klíčem, ale klíč nevydá o Přístup do aplikací je pro konkrétní certifikát - certifikát má pracovník jen jeden, ale může používat více aplikací 26 © Copyright IBM Corporation 2009

IBM Global Technology Services Důvody pro zavedení Identity managementu Obvyklé problémy – 30%-50% všech volání na podporu se týkají hesla – V průměru 25% uživatelských účtů jsou sirotci – 95% uživatelů má příliš mnoho přístupových práv nebo zcela zbytečná práva – Noví zaměstnanci a externí subjekty nemají uživatelské účty první pracovní den – Bývalí zaměstnanci neztratí nikdy přístup 27 © Copyright IBM Corporation 2009

IBM Global Technology Services Identity Management a podpora procesů Identity Management řeší následující úkoly: – Přidělení přístupových práv ke službám (zdrojům) • Je každý uživatelský přístup k danému zdroji oprávněný? • Jsou přístupy uživatele ke všem zdrojům nastaveny korektně? • Jsou v souladu politiky se skutečným stavem? – Produktivita • Je způsob přidělování a změn přístupových práv uživatelům efektivní? – Přístupy • Jsou politiky přístupových oprávnění a ochrany senzitivních informací implementovány konzistentně v každém operačním systému, aplikaci, a datovém úložišti? – Audit • Je možno efektivním způsobem dokladovat plnění politik přístupových oprávnění a ochrany senzitivních informací? 28 © Copyright IBM Corporation 2009

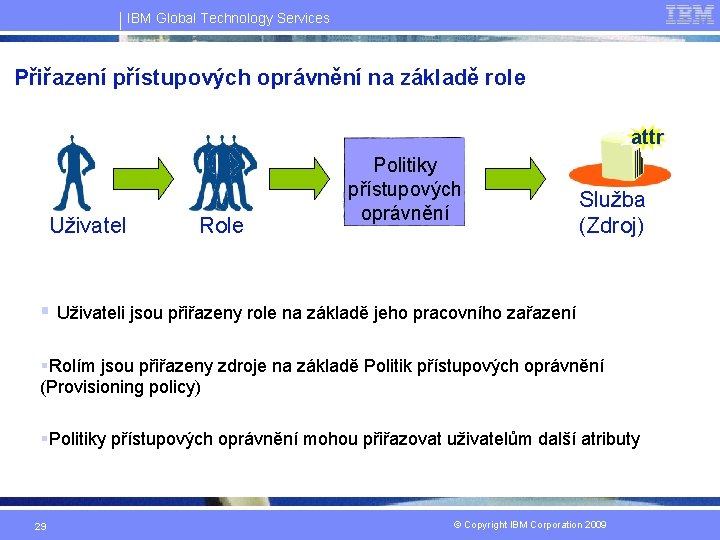

IBM Global Technology Services Přiřazení přístupových oprávnění na základě role attr Uživatel Role Politiky přístupových oprávnění Služba (Zdroj) § Uživateli jsou přiřazeny role na základě jeho pracovního zařazení §Rolím jsou přiřazeny zdroje na základě Politik přístupových oprávnění (Provisioning policy) §Politiky přístupových oprávnění mohou přiřazovat uživatelům další atributy 29 © Copyright IBM Corporation 2009

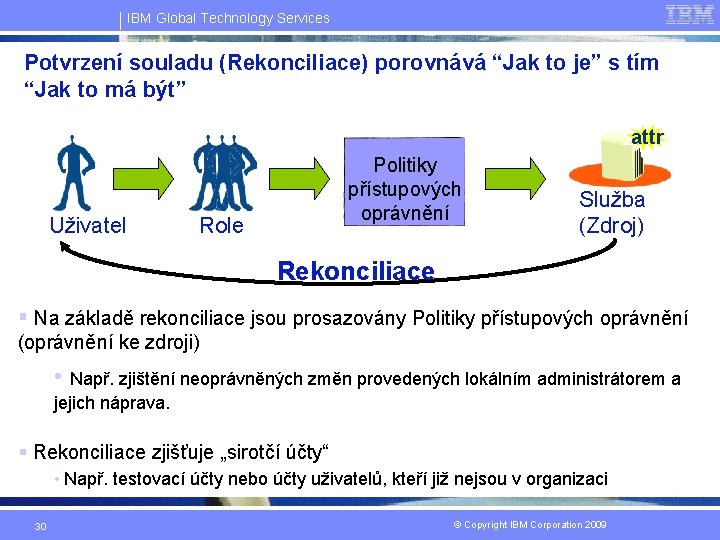

IBM Global Technology Services Potvrzení souladu (Rekonciliace) porovnává “Jak to je” s tím “Jak to má být” attr Uživatel Politiky přístupových oprávnění Role Služba (Zdroj) Rekonciliace § Na základě rekonciliace jsou prosazovány Politiky přístupových oprávnění (oprávnění ke zdroji) • Např. zjištění neoprávněných změn provedených lokálním administrátorem a jejich náprava. § Rekonciliace zjišťuje „sirotčí účty“ • Např. testovací účty nebo účty uživatelů, kteří již nejsou v organizaci 30 © Copyright IBM Corporation 2009

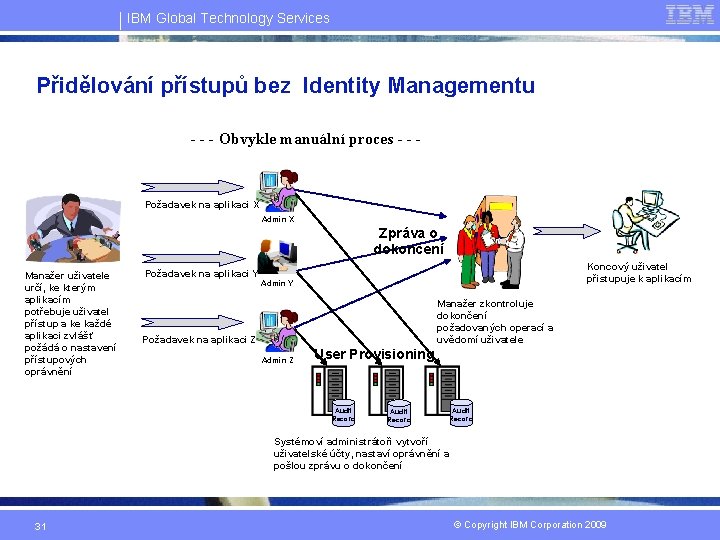

IBM Global Technology Services Přidělování přístupů bez Identity Managementu - - - Obvykle manuální proces - - - Požadavek na aplikaci X Admin X Zpráva o dokončení Manažer uživatele určí, ke kterým aplikacím potřebuje uživatel přístup a ke každé aplikaci zvlášť požádá o nastavení přístupových oprávnění Požadavek na aplikaci Y Koncový uživatel přistupuje k aplikacím Admin Y Manažer zkontroluje dokončení požadovaných operací a uvědomí uživatele Požadavek na aplikaci Z Admin Z User Provisioning Audit Record Systémoví administrátoři vytvoří uživatelské účty, nastaví oprávnění a pošlou zprávu o dokončení 31 © Copyright IBM Corporation 2009

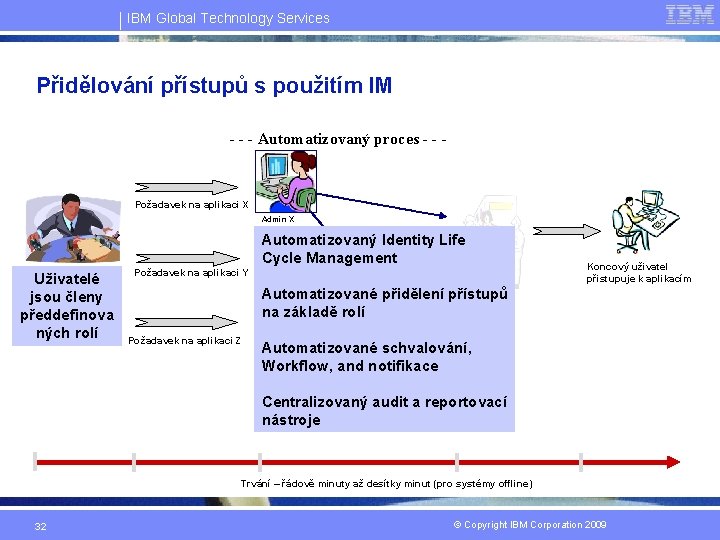

IBM Global Technology Services Přidělování přístupů s použitím IM - - - Automatizovaný proces - - - Požadavek na aplikaci X Admin X Completion Automatizovaný Identity Life Notification Cycle Management Uživatelé jsou členy předdefinova ných rolí Požadavek na aplikaci Y Admin Y Koncový uživatel přistupuje k aplikacím Automatizované přidělení přístupů na základě rolí Požadavek na aplikaci Z Automatizované schvalování, User Provisioning Admin Z Workflow, and notifikace Centralizovaný audit a reportovací Audit Record nástroje Record Trvání – řádově minuty až desítky minut (pro systémy offline) 32 © Copyright IBM Corporation 2009

IBM Global Technology Services Přínosy zavedení Identity Managementu a RBAC o Jednotný administrativní proces napříč organizací /aplikacemi / platformami o Jednotné prosazování bezpečnostních politik napříč organizací o Jednodušší a lépe dokladovatelný audit (centralizované vytváření auditních záznamů o přidělování přístupových oprávnění) o Změna postavení IT auditu: Reaktivní -> Proaktivní (rekonciliace) o Jednodušší implementace organizačních změn o Automatizace rutinních úloh o Redukce celkových nákladů na administraci uživatelů o Přehlednější systém přístupových oprávnění znamená méně bezpečnostních rizik -> uživatelé mají pouze taková oprávnění ke službám a datovým zdrojům, které potřebují ke své práci o Řešení problémů se „sirotčími“ účty, tzn. účty, které kdysi byly pro uživatele zavedeny a v současné době je již žádný oprávněný uživatel nepoužívá 33 © Copyright IBM Corporation 2009

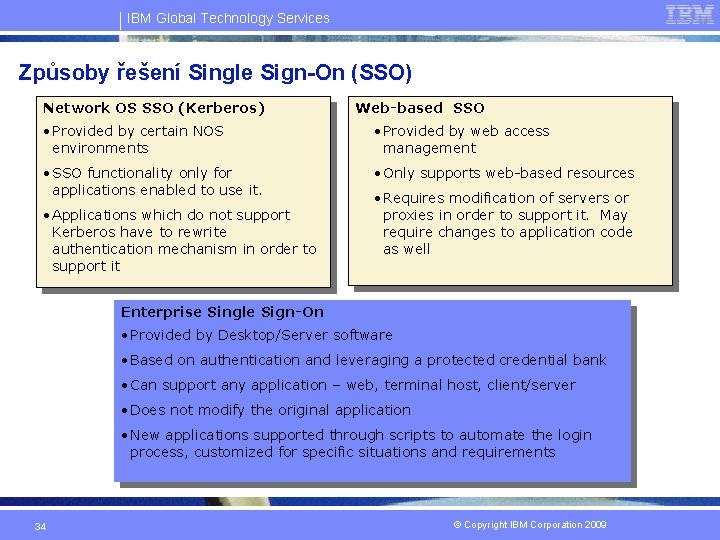

IBM Global Technology Services Způsoby řešení Single Sign-On (SSO) Network OS SSO (Kerberos) Web-based SSO • Provided by certain NOS environments • Provided by web access management • SSO functionality only for applications enabled to use it. • Only supports web-based resources • Applications which do not support Kerberos have to rewrite authentication mechanism in order to support it • Requires modification of servers or proxies in order to support it. May require changes to application code as well Enterprise Single Sign-On • Provided by Desktop/Server software • Based on authentication and leveraging a protected credential bank • Can support any application – web, terminal host, client/server • Does not modify the original application • New applications supported through scripts to automate the login process, customized for specific situations and requirements 34 © Copyright IBM Corporation 2009

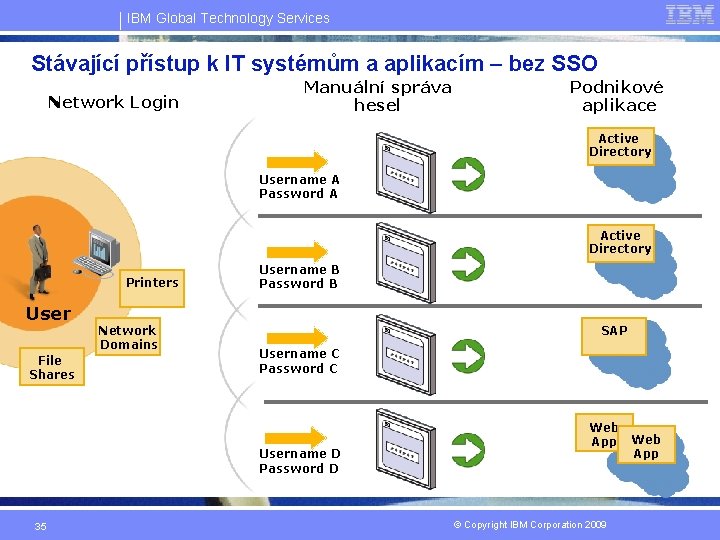

IBM Global Technology Services Stávající přístup k IT systémům a aplikacím – bez SSO Network Login Manuální správa hesel Podnikové aplikace Active Directory Username A Password A Active Directory Printers User File Shares Network Domains Username B Password B SAP Username C Password C Username D Password D 35 Web App © Copyright IBM Corporation 2009 Web App

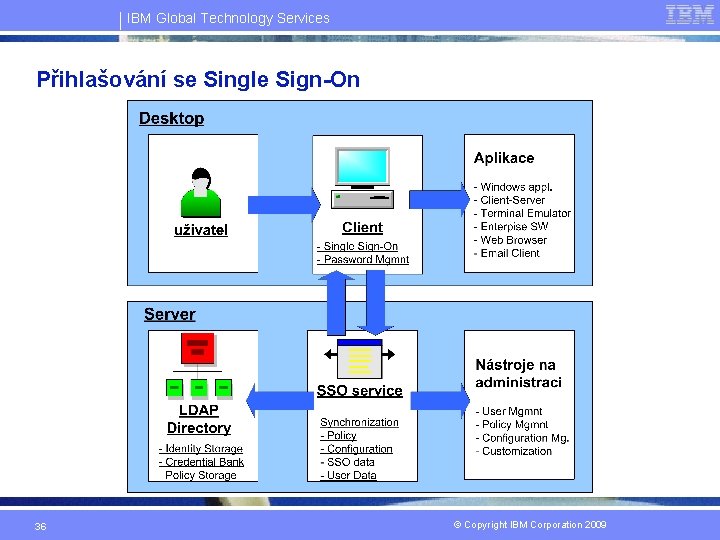

IBM Global Technology Services Přihlašování se Single Sign-On 36 © Copyright IBM Corporation 2009

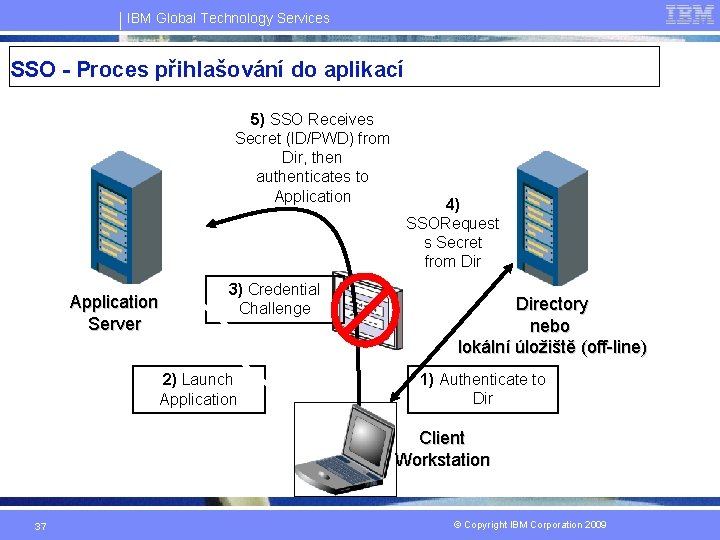

IBM Global Technology Services SSO - Proces přihlašování do aplikací 5) SSO Receives Secret (ID/PWD) from Dir, then authenticates to Application Server 3) Credential Challenge 2) Launch Application 4) SSORequest s Secret from Directory nebo lokální úložiště (off-line) 1) Authenticate to Dir Client Workstation 37 © Copyright IBM Corporation 2009

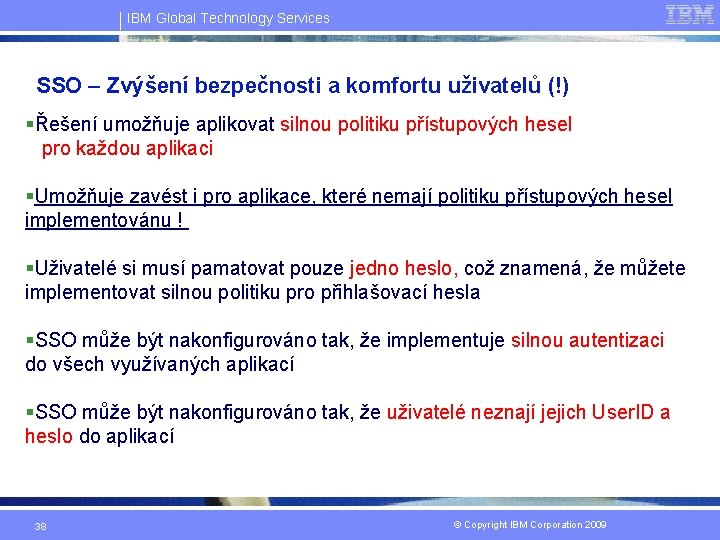

IBM Global Technology Services SSO – Zvýšení bezpečnosti a komfortu uživatelů (!) §Řešení umožňuje aplikovat silnou politiku přístupových hesel pro každou aplikaci §Umožňuje zavést i pro aplikace, které nemají politiku přístupových hesel implementovánu ! §Uživatelé si musí pamatovat pouze jedno heslo, což znamená, že můžete implementovat silnou politiku pro přihlašovací hesla §SSO může být nakonfigurováno tak, že implementuje silnou autentizaci do všech využívaných aplikací §SSO může být nakonfigurováno tak, že uživatelé neznají jejich User. ID a heslo do aplikací 38 © Copyright IBM Corporation 2009

IBM Global Technology Services Děkuji za pozornost Ing. Stanislav Bíža Senior IT Architekt, CISA stanislav_biza@cz. ibm. com © Copyright IBM Corporation 2009

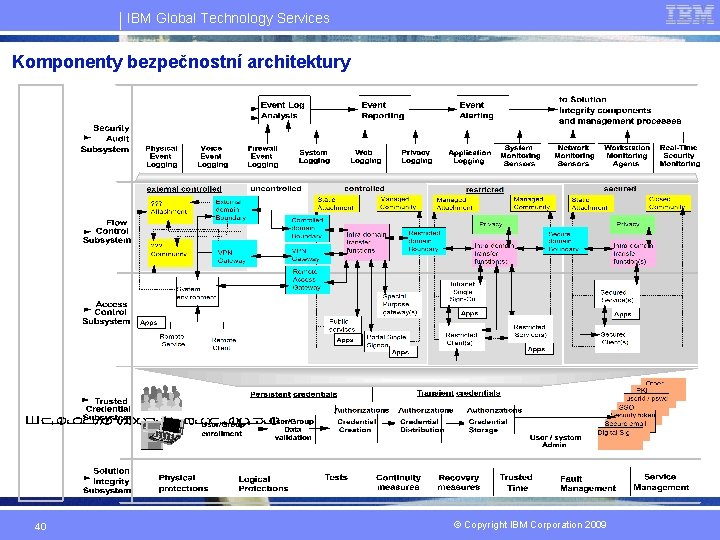

IBM Global Technology Services Komponenty bezpečnostní architektury 40 © Copyright IBM Corporation 2009

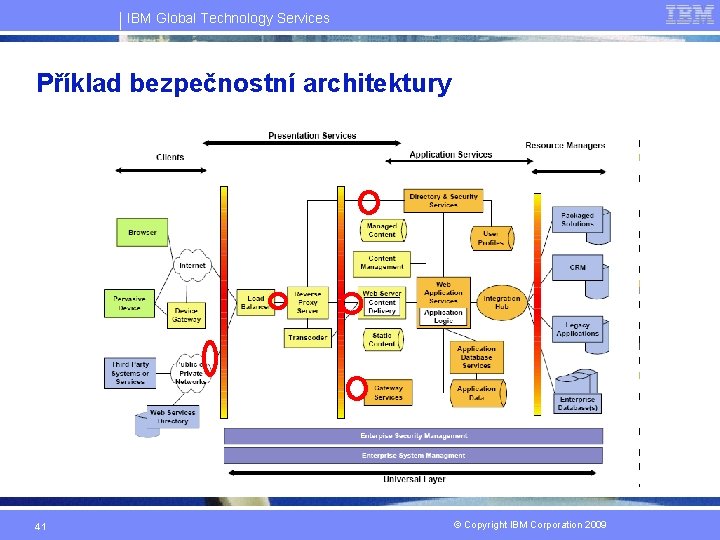

IBM Global Technology Services Příklad bezpečnostní architektury 41 © Copyright IBM Corporation 2009

- Slides: 41