Hotbild och informationsskerhet i allmnhet Valter Lindstrm Strateg

Hotbild och informationssäkerhet i allmänhet Valter Lindström Strateg

Disposition • Övergripande principer för säkerhetsarbete • Hotbilder

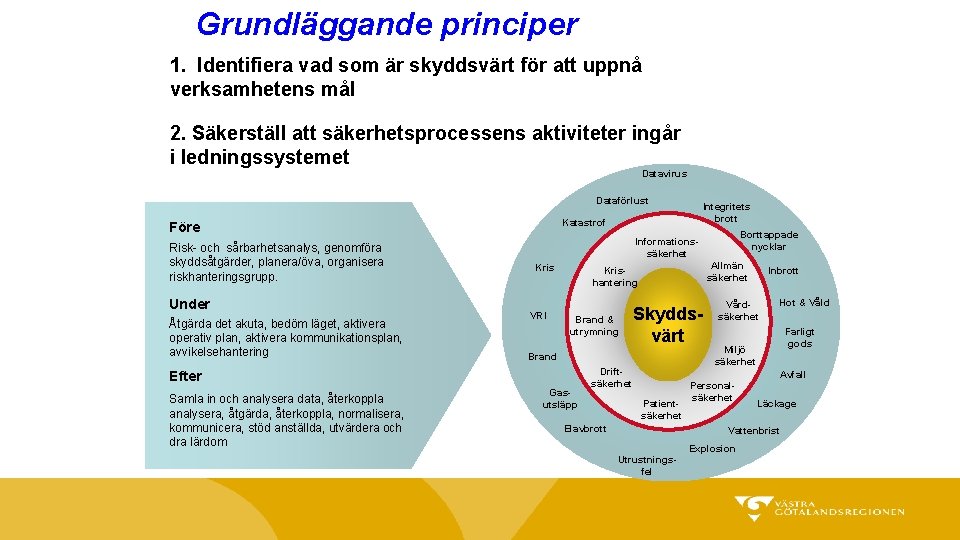

Grundläggande principer 1. Identifiera vad som är skyddsvärt för att uppnå verksamhetens mål 2. Säkerställ att säkerhetsprocessens aktiviteter ingår i ledningssystemet Datavirus Dataförlust Katastrof Före Risk- och sårbarhetsanalys, genomföra skyddsåtgärder, planera/öva, organisera riskhanteringsgrupp. Under Åtgärda det akuta, bedöm läget, aktivera operativ plan, aktivera kommunikationsplan, avvikelsehantering Borttappade nycklar Informationssäkerhet Kris VRI Allmän säkerhet Krishantering Brand & utrymning Skyddsvärt Brand Efter Samla in och analysera data, återkoppla analysera, åtgärda, återkoppla, normalisera, kommunicera, stöd anställda, utvärdera och dra lärdom Integritets brott Gasutsläpp Driftsäkerhet Patientsäkerhet Elavbrott Inbrott Vårdsäkerhet Hot & Våld Farligt gods Miljö säkerhet Personalsäkerhet Avfall Läckage Vattenbrist Explosion Utrustningsfel

Hotbild Från stabil till mer dynamisk otydlig hotbild Väderpåverkan Kriminella gäng, stölder, inbrott Bedrägeri Våld och hot Terrorism Smitta / pandemi Autonoma grupper Olyckor (tåg, båt, flyg, osv) Sociala risker – Social oro Cyberattacker Komplexa beroenden Ny teknik (IT, Tele, kommunikation, osv) Ekonomi Regionala, nationella, internationella aktörer inom Ho. S Kulturella/ religiösa skillnader osv

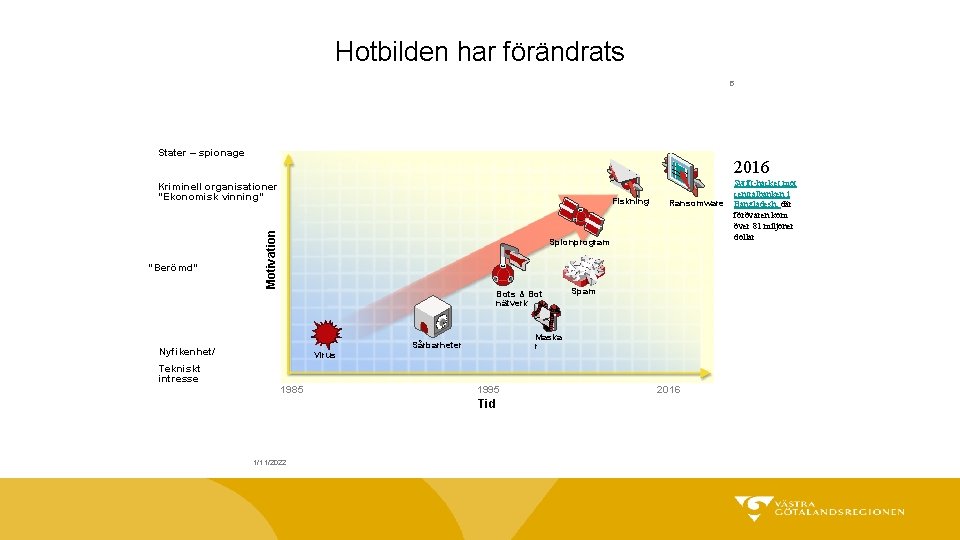

Hotbilden har förändrats 5 Stater – spionage 2016 Kriminell organisationer “Ekonomisk vinning” Motivation “Berömd” Fiskning Spionprogram Bots & Bot nätverk Virus 1985 1995 Tid 1/11/2022 Spam Maska r Sårbarheter Nyfikenhet/ Tekniskt intresse Ransomware 2016 Swift-hacket mot centralbanken i Bangladesh, där förövaren kom över 81 miljoner dollar

Vem kan man lita på? Dagens Nyheter 2016 -11 -29 Aftonbladet 2017 -09 -06

GP 13 jan 2018

En ny hotbild HYBRIDKRIGFÖRING Vem kan man lita på ?

Hybridkrigföring • Gerasimov chef ryska generalstaben - Rysslands mål är att expandera grå zonen mellan krig och fred - Krim och nu Ukraina • Ryssland har som ambition att äga och ta över informationssfären, opinionen osv. • De har stort behov av underrättelser, placerar folk i Sverige, bla genom att delta i upphandlingar, köpa företag, osv. . Säpo

Hybridkrigföring¨-kokar ner till 4 steg 1. Politisk subversion 2. Geografisk närvaro 3. Intervention 4. Strategisk avskräckning

Steg 1 propaganda, påverka politiken • Falskt svenskt brev i rysk tv: ”Okänd avsändare” Ett brev skrivet på svenska regeringens brevpapper och som visar att Sverige går Ukrainas ärenden cirkulerar i rysk tv. Men brevet är en förfalskning med eventuellt syfte att misskreditera Sverige och Ukraina, enligt experter. • LST Gotland blev lurad i en intervju om naturskyddsområden http: //sverigesradio. se/sida/artikel. aspx? programid=94&artikel=6478299

Steg 2 – Geografisk närvaro – lokal rekrytering • Nordbaltkabeln- (Sverige- Litauen) • Elkabeln Nordbalt minskar Baltikums stora energiberoende av Ryssland • Nordstream – deponi på Slite i Gotland Ett ryskt företag fick uppdrag att modernisera hamnen i Slite, men satte in sprängkistor, (som är brukligt). • Bidrag till naturområden i Gotland • Rysslands strategi ”Skydda sina medborgare/minoriteter, exvis arbetare i Slite hamn”

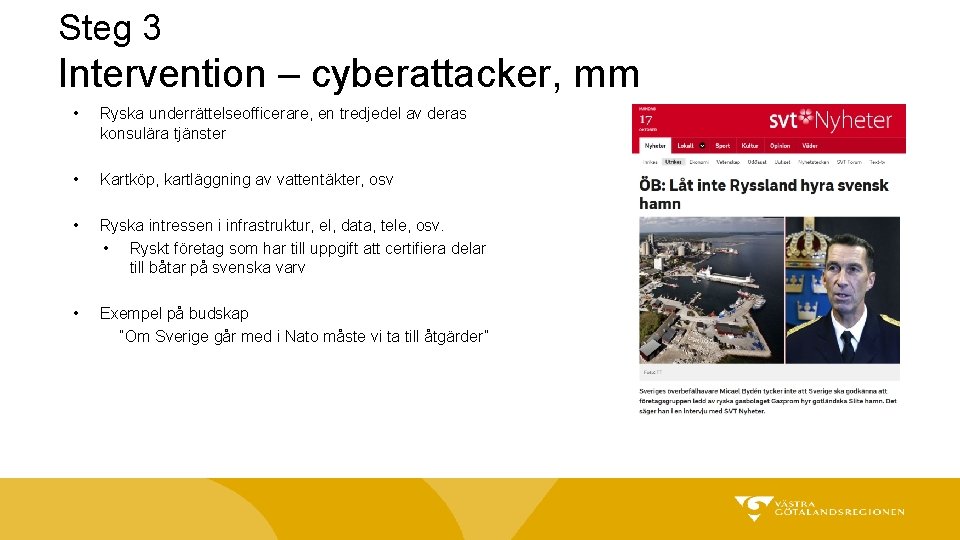

Steg 3 Intervention – cyberattacker, mm • Ryska underrättelseofficerare, en tredjedel av deras konsulära tjänster • Kartköp, kartläggning av vattentäkter, osv • Ryska intressen i infrastruktur, el, data, tele, osv. • Ryskt företag som har till uppgift att certifiera delar till båtar på svenska varv • Exempel på budskap ”Om Sverige går med i Nato måste vi ta till åtgärder”

20160908 SVT nyheter Ryska bolaget vill använda Karlshamns hamn för Nordstream 2 Foto: TT Karlshamns hamn får en central roll om planerna på en ny rysk gasledning i Östersjön blir verklighet. Utöver Slite på Gotland vill det ryska gaskonsortiet också använda Karlshamn under bygget av Nordstream 2, det bekräftar hamnens vd Mats Olsson för SVT Nyheter.

Steg 4 Strategisk avskräckning – hot om kärnvapen • 2 ryska plan kränker Öland och Gotland, samtidigt som riksdagen diskuterar Ukraina

Säpos slutsatser • Ett ryskt mål är att påverka Sverige • Sverige behöver samlad strategisk och taktisk hotbedömning • Inhämtning av kunskaper om ev. hot mot Sverige måste ske brett i samhället. • Detta kräver förståelse för ryskt tankesätt, doktriner, metoder och tillvägagångssätt, mm • Rysslands mål är att göra alla andra osäkra, först då är Ryssland säkert.

Hybridkrigföring • Kan det vara ett test på vår förmåga? • Branden i ställverket, Olskroken. • Brottet på Häglaredsmasten • Vi har ett EU som är under press • • • Brexit Nej till solidariskt flyktingpolitik Murar som byggs mellan länder Syrienkrisen, osv. Antalet flyktingar i Turkiet

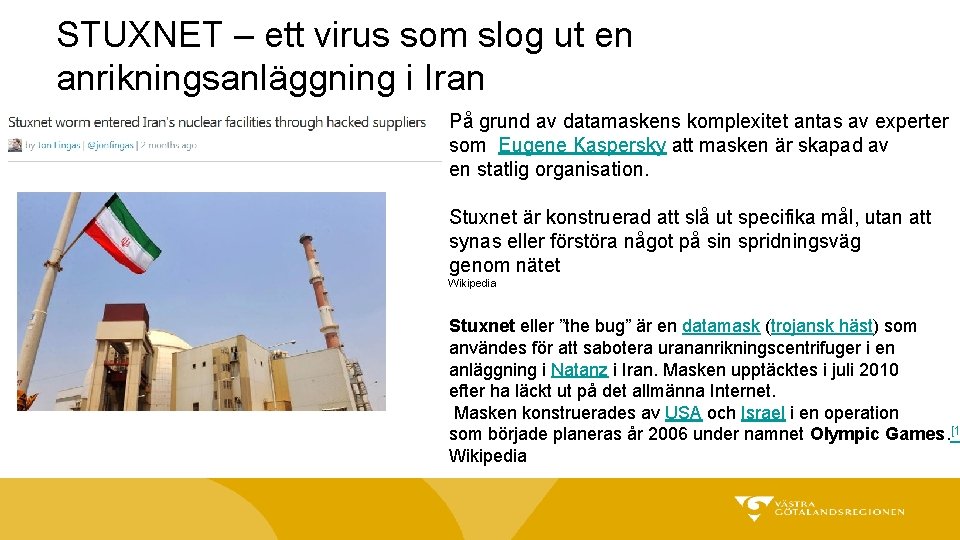

STUXNET – ett virus som slog ut en anrikningsanläggning i Iran På grund av datamaskens komplexitet antas av experter som Eugene Kaspersky att masken är skapad av en statlig organisation. Stuxnet är konstruerad att slå ut specifika mål, utan att synas eller förstöra något på sin spridningsväg genom nätet Wikipedia Stuxnet eller ”the bug” är en datamask (trojansk häst) som användes för att sabotera urananrikningscentrifuger i en anläggning i Natanz i Iran. Masken upptäcktes i juli 2010 efter ha läckt ut på det allmänna Internet. Masken konstruerades av USA och Israel i en operation som började planeras år 2006 under namnet Olympic Games. [1 Wikipedia

IDG 2017 -04 -11 SVT 2017 -04 -05 MSB: Ett omfattande internationellt cyberangrepp har avslöjats. Cyberangreppet har fått beteckningen ”Cloud Hopper” och aktörens beteckning är ”APT 10”. Cyberangreppen har i ett första steg riktats mot företag som sköter it-tjänster åt andra, och därefter vidare mot deras kunder. Cyberangreppet har pågått sedan åtminstone 2016, men påbörjades troligen redan under 2014. Så gick angreppen till APT 10 har inriktat sig på att infektera system genom att lura människor. De som ligger bakom angreppen har lagt stora resurser på att kartlägga sina mål, organisationer och deras anställda, för att kunna skicka riktade e-postmeddelanden med trovärdiga dokument (så kallat riktat nätfiske, spearphishing). Metoden går ut på att förmå mottagaren att öppna dokument och därmed omedvetet starta skadlig programkod som ligger dold.

2017 -09 -18

Informationssäkerhet i media, V 38 2017

Några till v 5, 2018

Hot från internet https: //www. cert. se/megamap http: //cybermap. kaspersky. com http: //www. digitalattackmap. com

- Slides: 25