Horvth Botond Dunajvrosi Fiskola Informatika Biztonsg Labor Konzulens

Horváth Botond, Dunaújvárosi Főiskola, Informatika Biztonság Labor Konzulens Dr. Leitold Ferenc, Hadarics Kálmán OPERÁCIÓS RENDSZEREK SEBEZHETŐSÉGEINEK VIZSGÁLATA AUTOMATIZÁLT KÖRNYEZETBEN

SZÁMÍTÓGÉPES FENYEGETÉSEK Fenyegetések csoportosítása A felhasználó ellen Egy szoftver ellen Exploit A hibák gyors reperezentálása A feketepiacokon nagy kereslet

SZÁMÍTÓGÉPES FENYEGETÉSEK

A DOLGOZAT CÉLJA Olyan automatizált tesztelési módszer kidolgozása, mely alkalmas arra, hogy különböző védelmekkel ellátott operációs rendszerek védettségét vizsgálja exploitokkal szemben. Alkalmazási lehetőségek: védelmi rendszerek hatékonyságának a minősítése védelmi rendszerek problémáinak a feltárása adott infrastruktúra veszélyeztetettségének a számszerűsítése (Dunaújvárosi Főiskola – Veszprog Kft. : K+F projekt)

HACKELÉS BIZTONSÁGI SZINT ELLENŐRZÉSE Az ellenőrzést valóságoshoz közeli körülmények között kell elvégezni. Exploitok Helyi célba juttatása eléréssel Távoli eléréssel (e-mail, XSS, Social Engineering, …) A fentiek kombinációja

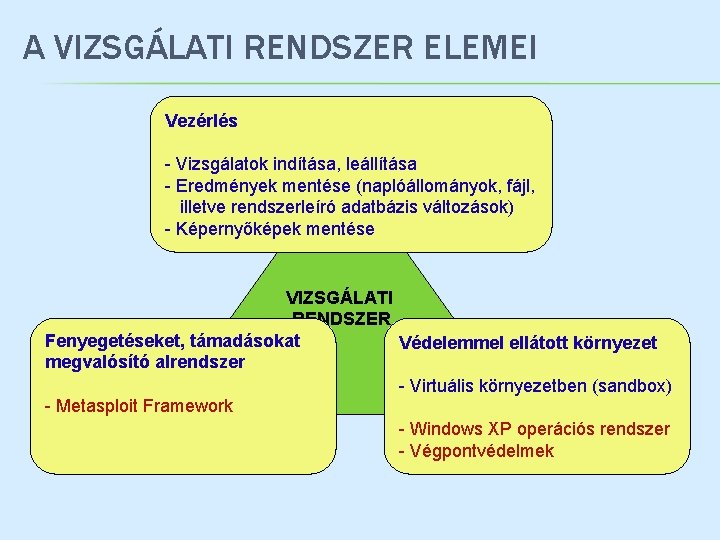

A VIZSGÁLATI RENDSZER ELEMEI Vezérlés - Vizsgálatok indítása, leállítása - Eredmények mentése (naplóállományok, fájl, illetve rendszerleíró adatbázis változások) - Képernyőképek mentése VIZSGÁLATI RENDSZER Fenyegetéseket, támadásokat Védelemmel ellátott környezet megvalósító alrendszer - Virtuális környezetben (sandbox) - Metasploit Framework - Windows XP operációs rendszer - Végpontvédelmek

A RENDSZERREL SZEMBEN TÁMASZTOTT KÖVETELMÉNYEK Végpontvédelmek automatikus vizsgálata exploitokkal szemben Egyértelmű és jól átlátható eredmények (könnyű összehasonlíthatóság) Teljes kompatibilitás az Exploit keretrendszerekkel

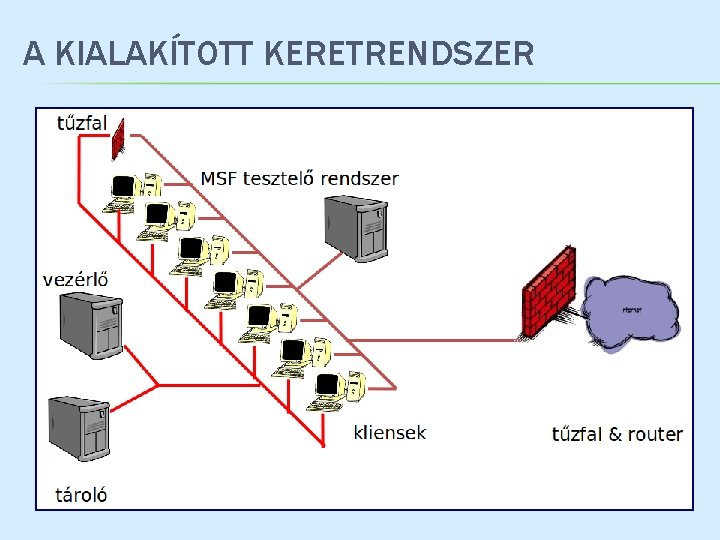

A KIALAKÍTOTT KERETRENDSZER

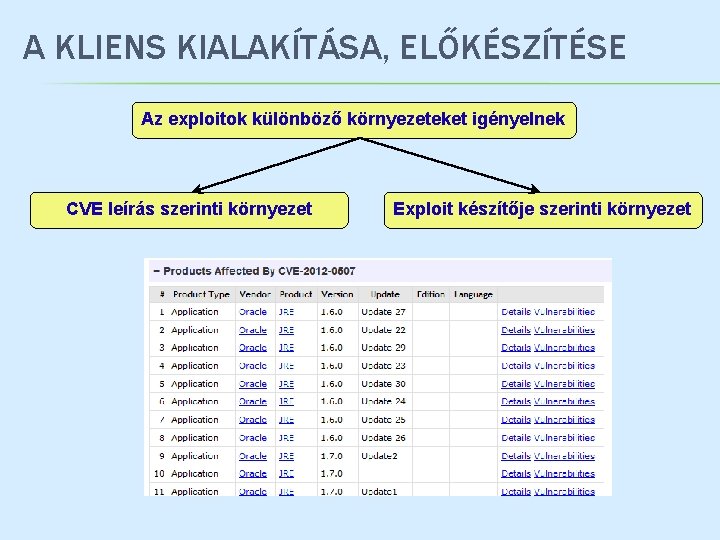

A KLIENS KIALAKÍTÁSA, ELŐKÉSZÍTÉSE Az exploitok különböző környezeteket igényelnek CVE leírás szerinti környezet Exploit készítője szerinti környezet

A VIZSGÁLAT FOLYAMATA

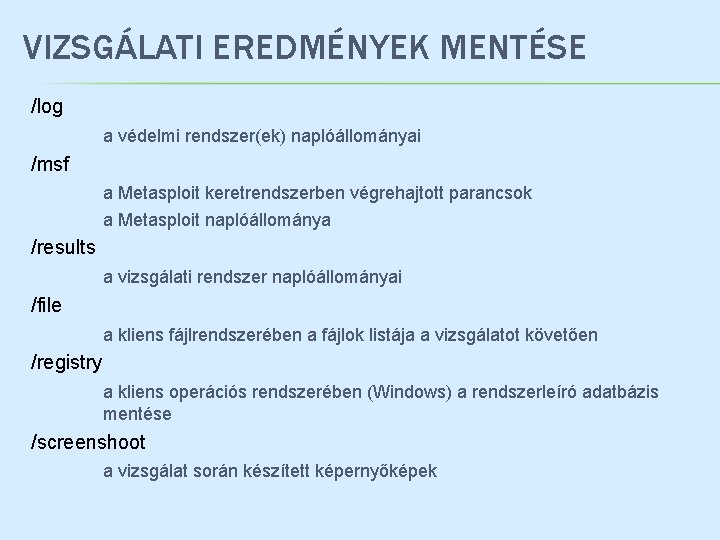

VIZSGÁLATI EREDMÉNYEK MENTÉSE /log a védelmi rendszer(ek) naplóállományai /msf a Metasploit keretrendszerben végrehajtott parancsok a Metasploit naplóállománya /results a vizsgálati rendszer naplóállományai /file a kliens fájlrendszerében a fájlok listája a vizsgálatot követően /registry a kliens operációs rendszerében (Windows) a rendszerleíró adatbázis mentése /screenshoot a vizsgálat során készített képernyőképek

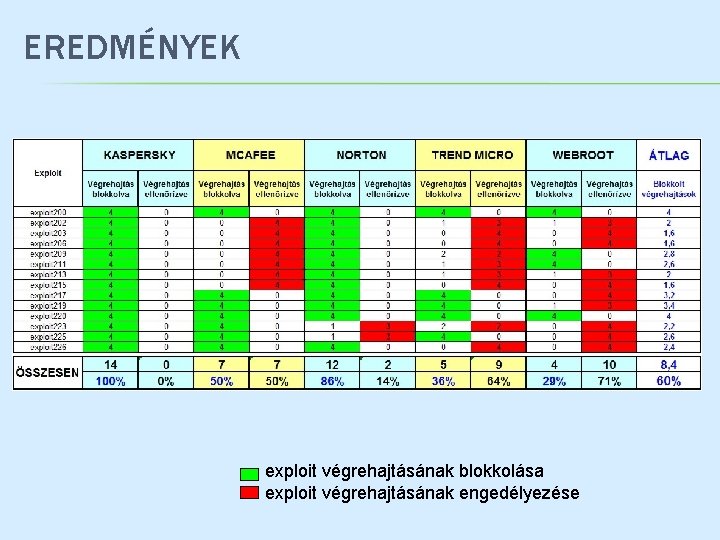

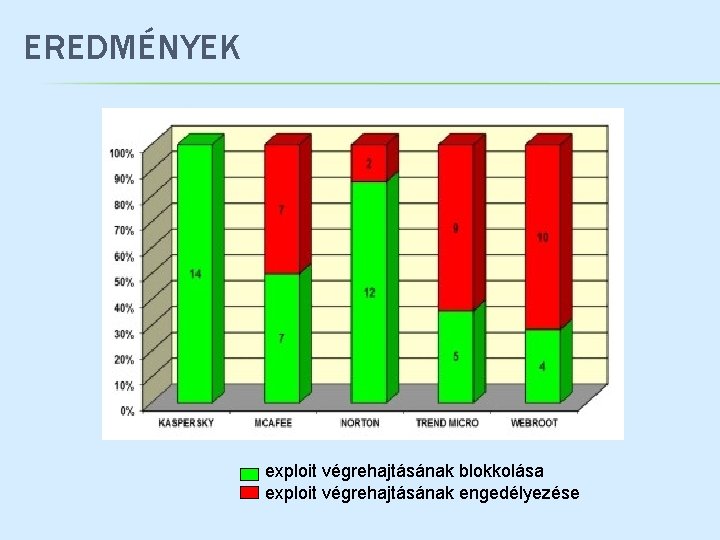

EREDMÉNYEK exploit végrehajtásának blokkolása exploit végrehajtásának engedélyezése

EREDMÉNYEK exploit végrehajtásának blokkolása exploit végrehajtásának engedélyezése

ÖSSZEFOGLALÁS Tanulmányoztam a számítógépes fenyegetések, elsősorban az exploitok működését Megismertem a Metasploit alkalmazási lehetőségeit Automatikus rendszert alakítottam ki - az exploitok vizsgálatára vonatkozóan, - a védelmi rendszerek (végpontvédelmek) vizsgálatára vonatkozóan. Köszönöm a figyelmet!

- Slides: 14