Hankintojen tietoturvavaatimukset Koulutusmateriaali KYBERTerveyshanke 2018 2019 Jari Seppl

![Hankintojen tietoturvavaatimukset Koulutusmateriaali KYBER-Terveys-hanke 2018 -2019 Jari Seppälä, jari. seppala@tuni. fi [Esityksen nimi] 5. Hankintojen tietoturvavaatimukset Koulutusmateriaali KYBER-Terveys-hanke 2018 -2019 Jari Seppälä, jari. seppala@tuni. fi [Esityksen nimi] 5.](https://slidetodoc.com/presentation_image_h/ea1c9db7f39b6dd44fb746a2d5a290ba/image-1.jpg)

Hankintojen tietoturvavaatimukset Koulutusmateriaali KYBER-Terveys-hanke 2018 -2019 Jari Seppälä, jari. seppala@tuni. fi [Esityksen nimi] 5. 12. 2020 1

Tämän koulutusmateriaalin tarkoitus Toiminnallisesti Toimia pohjana organisaation omalle koulutukselle Sisällöllisesti Antaa ymmärrys tietoturvan merkityksestä hoidon luotettavuudelle Antaa ymmärrys tietoturvan merkityksestä tekniikkaan liittyvien riskien hallinnalle koko elinkaaren aikana Antaa ymmärrys ettei hankinnan kohteen tietoturva ole kaikkiin hankintoihin sopiva lomake Antaa ymmärrys mitä tukevia menettelyjä tai vastuita tietoturvavaatimukset edellyttävät Antaa suosituksia tietoturvavaatimusten sujuvalle käytölle Tämä koulutusmateriaali ei ole tarkoitettu toimivan itsenäisenä koulutusmateriaalina ilman tietoturva- ja hankinta-asiantuntijoita. © Jari Seppälä, jari. seppala@tuni. fi 2

Kohderyhmä Tämä koulutusmateriaalin kohderyhminä ovat kaikki hankintojen kehittämiseen osallistuvat henkilöt soveltuvin osin tietoturvavaatimusten käyttöönottokoulutukseen osallistuvat soveltuvin osin tietoturvavaatimusten käyttöönottosta päättävät henkilöt Tämä koulutusmateriaali ei ole tarkoitettu loppukäyttäjille, ts. hankinnnan kohteen substanssista vastaaville, itsenäisesti sisäistettäväksi materiaaliksi lähetettäväksi vaatimustaulukon mukana toimittajalle © Jari Seppälä, jari. seppala@tuni. fi 3

Materiaalin rakenne © Jari Seppälä, jari. seppala@tuni. fi 4

Tukevat osuudet © Jari Seppälä, jari. seppala@tuni. fi 5

Suositukset © Jari Seppälä, jari. seppala@tuni. fi 6

Esimerkit © Jari Seppälä, jari. seppala@tuni. fi 7

Vaatimustaulukko englanti ( suomi en+en ) © Jari Seppälä, jari. seppala@tuni. fi suomi Muutoslokin esimerkki, suomi 8

Tietoturvan merkitys Tietoturvaa tietoa ja toteuttaa hyväksyttyä riskiä © Jari Seppälä, jari. seppala@tuni. fi 9

”Tietoturvalla ei ole itseisarvoa, vaan se on olemassa ainoastaan hoidon luotettavuuden mahdollistamista ja varmista sekä potilasturvallisuuden toteutumista varten. ” - Jari Seppälä / KYBER-Terveys-hanke - © Jari Seppälä, jari. seppala@tuni. fi 10

Hoidon luotettavuus ja potilasturvallisuus Potilaan hoitaminen perustuu monelta osin tekniikan tuottamaan mittaustietoon tekniikan avulla käsiteltyyn tietoon tekniikan avulla säilytettyyn hoidon historiatietoon potilasturvallisuus nojaa toimivaan tekniikkaan Tekniikan tuottamaan tai käsittelemään tietoon luotetaan Luotettava tieto edellyttää tiedon turvaamista sen elinkaaren ajan © Jari Seppälä, jari. seppala@tuni. fi 11

Suositus Tietoturva on sisäänrakennettu osa kokonaisriskien hallintaa Security-by-design Privacy-by-design koska luotettava tieto on potilaan hoidossa tärkein työväline koska tietoturvan keinoin pyritään varmistamaan laitteen/järjestelmän/palvelun koko elinkaaren aikainen tiedon turvallinen ja luotettava käyttö © Jari Seppälä, jari. seppala@tuni. fi 12

Tietoturvan tehtävänä potilaan hoidossa On mahdollistaa oikea ja luotettava tieto, oikeaan aikaan, oikeille henkilöille Oikea ja luotettava tieto Potilaan hoitoon tarvittu tieto kuuluu kohteena olevalla potilaalle, eikä ole muuttunut luvattoman tai virheellisen toiminnan seurauksena https: //upload. wikimedia. org/wikipedia/en/1/18/Wana_Decrypt 0 r_scree nshot. png Oikeaan aikaan Potilaan hoitoon tarvittu tieto on käytettävissä silloin kun sitä tarvitaan Oikeille henkilöille Potilaan tiedot ovat vain potilaan hoidossa ja potilaan hoitoon liittyvien henkilöiden käytettävissä © Jari Seppälä, jari. seppala@tuni. fi Tietoturvan tehtävä on tiedon turvaaminen 13

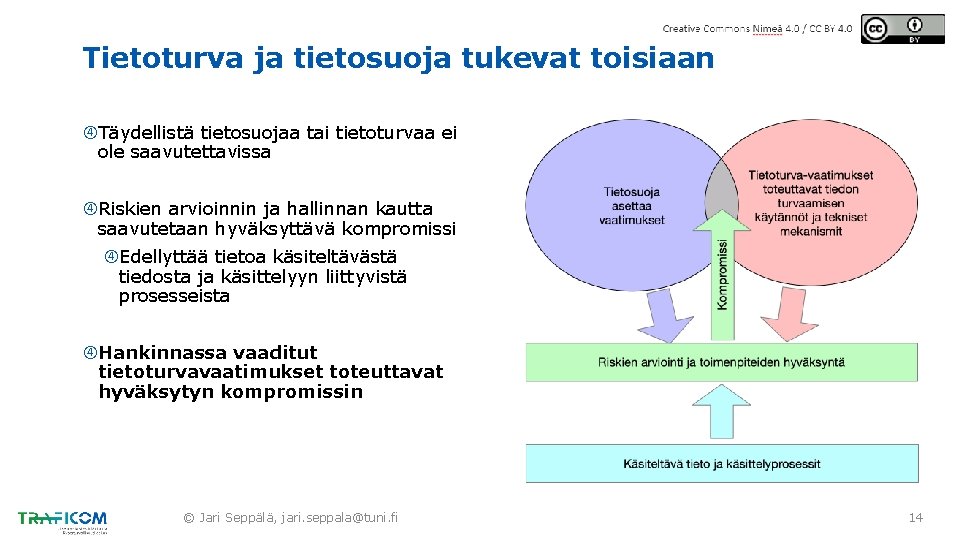

Tietoturva ja tietosuoja tukevat toisiaan Täydellistä tietosuojaa tai tietoturvaa ei ole saavutettavissa Riskien arvioinnin ja hallinnan kautta saavutetaan hyväksyttävä kompromissi Edellyttää tietoa käsiteltävästä tiedosta ja käsittelyyn liittyvistä prosesseista Hankinnassa vaaditut tietoturvavaatimukset toteuttavat hyväksytyn kompromissin © Jari Seppälä, jari. seppala@tuni. fi 14

Suositus Lisää tähän omakohtainen esimerkki jostain järjestelmästä ja sen sisältämästä tiedosta. koska kytkeminen oman organisaation toimintaan on koulutusmateriaalin hyödyllisyyden kannalta oleellista © Jari Seppälä, jari. seppala@tuni. fi 15

Suositus Koulutuksissa pitää olla sairaalan omaan toimintaan liittyviä esimerkkejä tietomurtojen jne. seurauksista Mitä lähempänä omaa tekemistä esimerkki on sitä parempi, ota siis esimerkeiksi omassa organisaatiossa tapahtuneita tilanteita. koska omaan työhön kytketyt ongelmat helpottavat kuulijaa asennoitumaan sopivalla tavalla koska oman organisaation esimerkit kasvattavat tapahtuman todennäköisyyttä kuulijan mielessä © Jari Seppälä, jari. seppala@tuni. fi 16

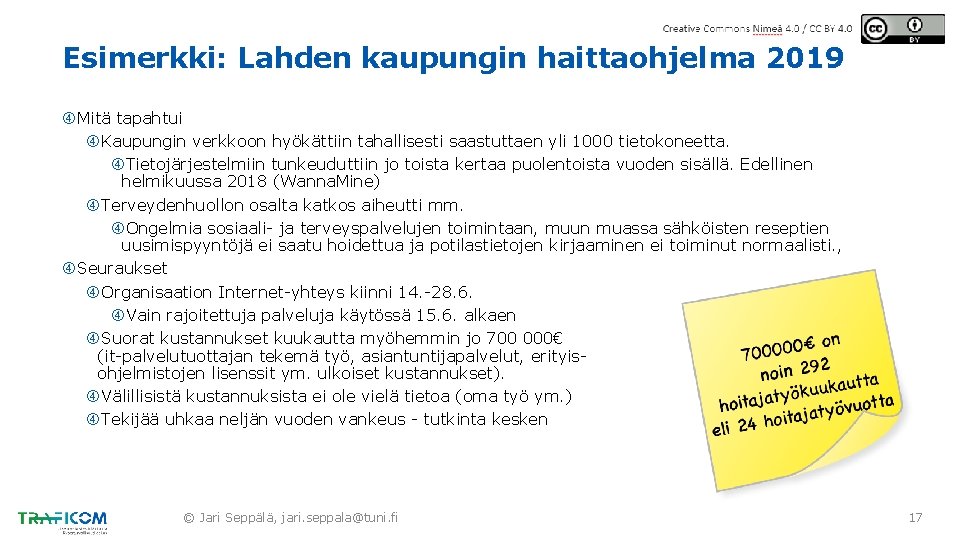

Esimerkki: Lahden kaupungin haittaohjelma 2019 Mitä tapahtui Kaupungin verkkoon hyökättiin tahallisesti saastuttaen yli 1000 tietokoneetta. Tietojärjestelmiin tunkeuduttiin jo toista kertaa puolentoista vuoden sisällä. Edellinen helmikuussa 2018 (Wanna. Mine) Terveydenhuollon osalta katkos aiheutti mm. Ongelmia sosiaali- ja terveyspalvelujen toimintaan, muun muassa sähköisten reseptien uusimispyyntöjä ei saatu hoidettua ja potilastietojen kirjaaminen ei toiminut normaalisti. , Seuraukset Organisaation Internet-yhteys kiinni 14. -28. 6. Vain rajoitettuja palveluja käytössä 15. 6. alkaen Suorat kustannukset kuukautta myöhemmin jo 700 000€ (it-palvelutuottajan tekemä työ, asiantuntijapalvelut, erityisohjelmistojen lisenssit ym. ulkoiset kustannukset). Välillisistä kustannuksista ei ole vielä tietoa (oma työ ym. ) Tekijää uhkaa neljän vuoden vankeus - tutkinta kesken © Jari Seppälä, jari. seppala@tuni. fi 17

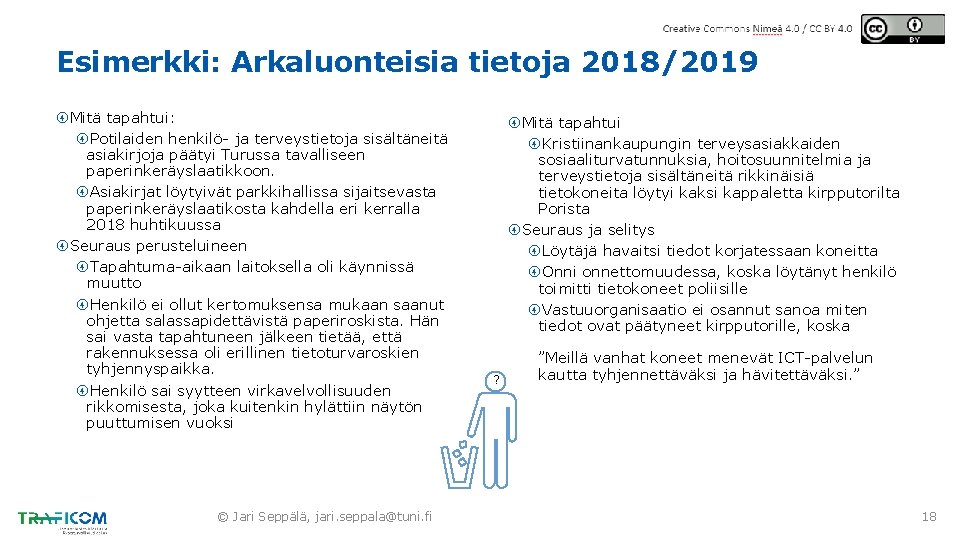

Esimerkki: Arkaluonteisia tietoja 2018/2019 Mitä tapahtui: Potilaiden henkilö- ja terveystietoja sisältäneitä asiakirjoja päätyi Turussa tavalliseen paperinkeräyslaatikkoon. Asiakirjat löytyivät parkkihallissa sijaitsevasta paperinkeräyslaatikosta kahdella eri kerralla 2018 huhtikuussa Seuraus perusteluineen Tapahtuma-aikaan laitoksella oli käynnissä muutto Henkilö ei ollut kertomuksensa mukaan saanut ohjetta salassapidettävistä paperiroskista. Hän sai vasta tapahtuneen jälkeen tietää, että rakennuksessa oli erillinen tietoturvaroskien tyhjennyspaikka. Henkilö sai syytteen virkavelvollisuuden rikkomisesta, joka kuitenkin hylättiin näytön puuttumisen vuoksi © Jari Seppälä, jari. seppala@tuni. fi Mitä tapahtui Kristiinankaupungin terveysasiakkaiden sosiaaliturvatunnuksia, hoitosuunnitelmia ja terveystietoja sisältäneitä rikkinäisiä tietokoneita löytyi kaksi kappaletta kirpputorilta Porista Seuraus ja selitys Löytäjä havaitsi tiedot korjatessaan koneitta Onni onnettomuudessa, koska löytänyt henkilö toimitti tietokoneet poliisille Vastuuorganisaatio ei osannut sanoa miten tiedot ovat päätyneet kirpputorille, koska ? ”Meillä vanhat koneet menevät ICT-palvelun kautta tyhjennettäväksi ja hävitettäväksi. ” 18

Esimerkki: Iso-Britannia, Wanna. Cry 2017 Wanna. Cry-kiristyshaittaohjelma saastutti 34 sairaanhoidosta vastaavaa organisaatiota (trusts), tapahtuma-aika 12. 5 - 19. 5. 2017 46 sulki järjestelmiään estääkseen haittaohjelman leviämisen heidän toimintaansa siirtyen vaihtoehtoisiin toimintamalleihin 21 lisäksi jälkitutkimusten mukaan oli saastunut, mutta järjestelmiä ei ollut lukkiutunut 685 muuta hoito-organisaatiota oli saastunut 19494 hoitoaikaa peruttiin ja sisältäen hoito-operaatiot 1220 lääketieteellistä laitteitta oli saastunut tai irroitettu toimintaympäristöstä saastumisen estämiseksi Kustannusarvio Hyökkäyksen aikana 22, 5 m€ Hyökkäyksen jälkeen 80, 7 m€ © Jari Seppälä, jari. seppala@tuni. fi 19

Toimivan tietoturvan mahdollistaminen Toimiva tietoturva ei tarkoita lippua, lappua tai lomaketta. © Jari Seppälä, jari. seppala@tuni. fi 20

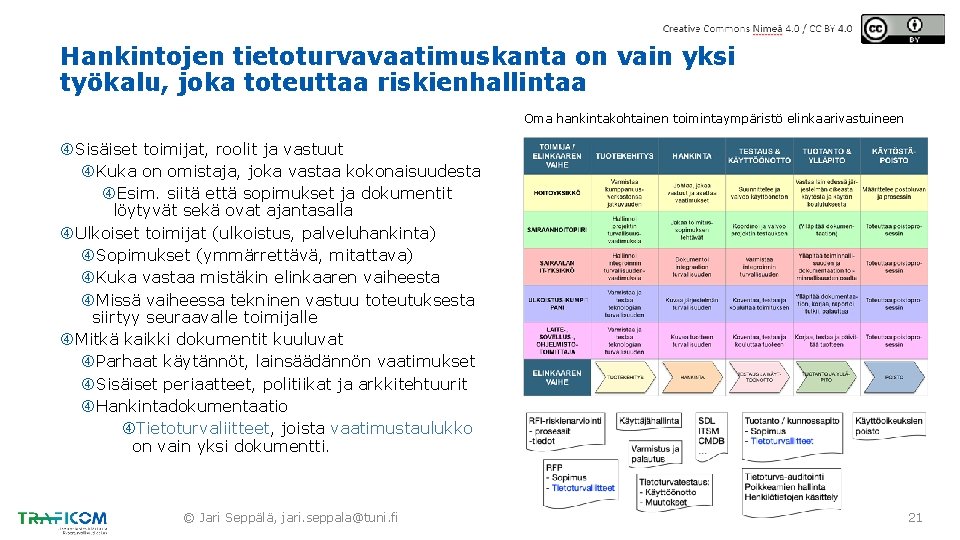

Hankintojen tietoturvavaatimuskanta on vain yksi työkalu, joka toteuttaa riskienhallintaa Oma hankintakohtainen toimintaympäristö elinkaarivastuineen Sisäiset toimijat, roolit ja vastuut Kuka on omistaja, joka vastaa kokonaisuudesta Esim. siitä että sopimukset ja dokumentit löytyvät sekä ovat ajantasalla Ulkoiset toimijat (ulkoistus, palveluhankinta) Sopimukset (ymmärrettävä, mitattava) Kuka vastaa mistäkin elinkaaren vaiheesta Missä vaiheessa tekninen vastuu toteutuksesta siirtyy seuraavalle toimijalle Mitkä kaikki dokumentit kuuluvat Parhaat käytännöt, lainsäädännön vaatimukset Sisäiset periaatteet, politiikat ja arkkitehtuurit Hankintadokumentaatio Tietoturvaliitteet, joista vaatimustaulukko on vain yksi dokumentti. © Jari Seppälä, jari. seppala@tuni. fi 21

Suositus Hahmota oma toimintaympäristösi toimijoineen ja vastuineen Hyväksy eri toimintamallit erilaisille hankinnoille Sisällytä hankintaan syntynyt toimintamalli osaksi hankinnan dokumentaatiota. koska jokainen organisaatio on kuitenkin erilainen ja vastuut on määritelty eri toimijoille. koska hankintavaiheessa päätetty toimintamalli on oleellinen tieto hankinnan riskienhallinnassa koska toimintamallia ei usein voi muuttaa yksipuolisesti vaan se edellyttää uusia sopimuksia. © Jari Seppälä, jari. seppala@tuni. fi 22

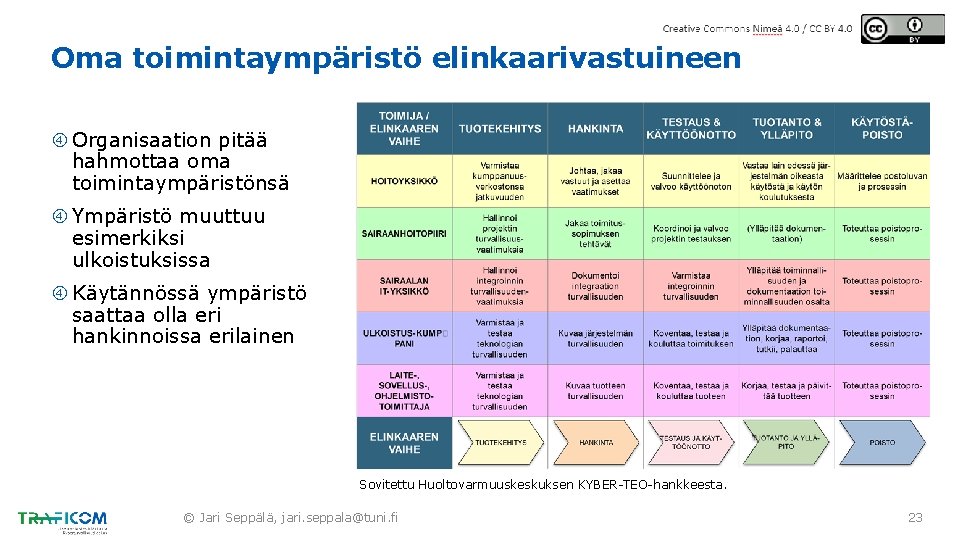

Oma toimintaympäristö elinkaarivastuineen Organisaation pitää hahmottaa oma toimintaympäristönsä Ympäristö muuttuu esimerkiksi ulkoistuksissa Käytännössä ympäristö saattaa olla eri hankinnoissa erilainen Sovitettu Huoltovarmuuskeskuksen KYBER-TEO-hankkeesta. © Jari Seppälä, jari. seppala@tuni. fi 23

Esimerkki hankintaan sovitetusta ympäristön roolituksesta ja vastuista Sovitusta tulee päivittää jos roolitus muuttuu Sovituksen kuvaus tulee olla mukana koko elinkaaren ajan Omistaja-rooli on tässä hankintaesimerkissä sairaanhoitopiirillä © Jari Seppälä, jari. seppala@tuni. fi 24

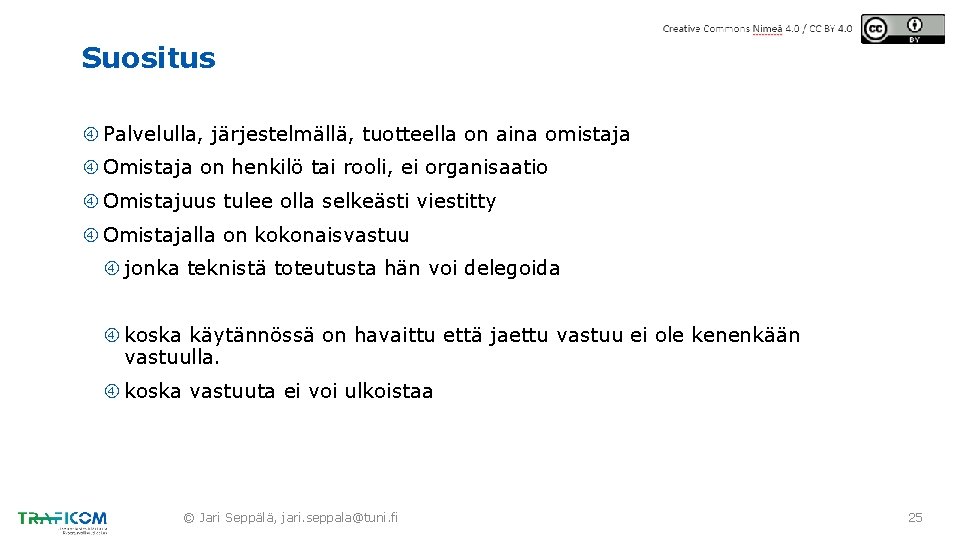

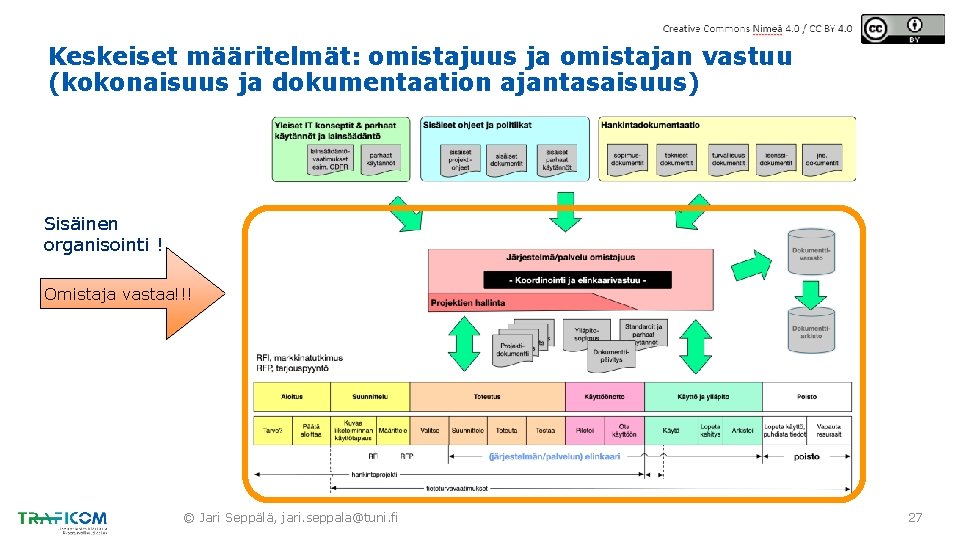

Suositus Palvelulla, järjestelmällä, tuotteella on aina omistaja Omistaja on henkilö tai rooli, ei organisaatio Omistajuus tulee olla selkeästi viestitty Omistajalla on kokonaisvastuu jonka teknistä toteutusta hän voi delegoida koska käytännössä on havaittu että jaettu vastuu ei ole kenenkään vastuulla. koska vastuuta ei voi ulkoistaa © Jari Seppälä, jari. seppala@tuni. fi 25

Suositus Omistaja on se jonka tehtävän hoitamista varten hankinta on tehty tai jolle organisaatio on omistajuusvelvoitteet osoittanut tai jolle organisaatio on omistajuusvelvoitteet sopimuksella siirtänyt Omistaja on organisaation määräämä henkilö tai rooli, jolle omistajavelvoitteiden toteuttaminen kuuluu koska omistajalla on vastuu tehtävästä koska omistajan tehtävä on hallita hankinnan kustannuksia © Jari Seppälä, jari. seppala@tuni. fi 26

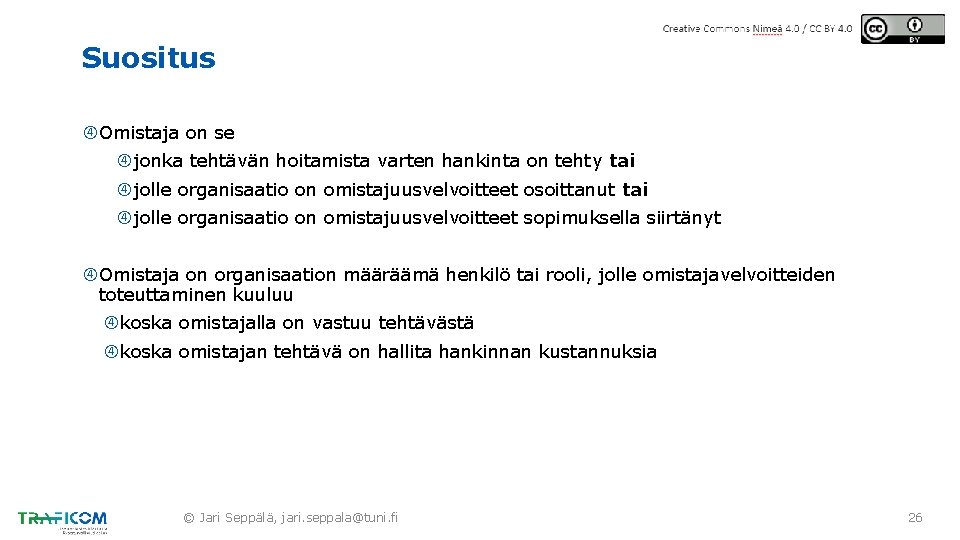

Keskeiset määritelmät: omistajuus ja omistajan vastuu (kokonaisuus ja dokumentaation ajantasaisuus) Sisäinen organisointi ! Omistaja vastaa!!! © Jari Seppälä, jari. seppala@tuni. fi 27

Suositus Palvelulla, järjestelmällä, tuotteella on määritelty elinkaari Hankintaan sisällytetyillä tietoturvavaatimuksilla pyritään mahdollistamaan koko elinkaaren aikainen luotettava toiminta koska elinkaaren suunnittelu mahdollistaa sopivan kustannus/tietoturvatason määrittelyn jo hankintavaiheessa. Tällä vähennetään merkittävästi elinkaarenaikaisia tietoturvaympäristön muuttumisesta johtuvia kustannuksia. © Jari Seppälä, jari. seppala@tuni. fi 28

Elinkaarimalli projektin ja organisaation näkökulmista Elinkaari projektin näkökulmasta alle 2 v yli 10 v Elinkaari organisaation näkökulmasta © Jari Seppälä, jari. seppala@tuni. fi 29

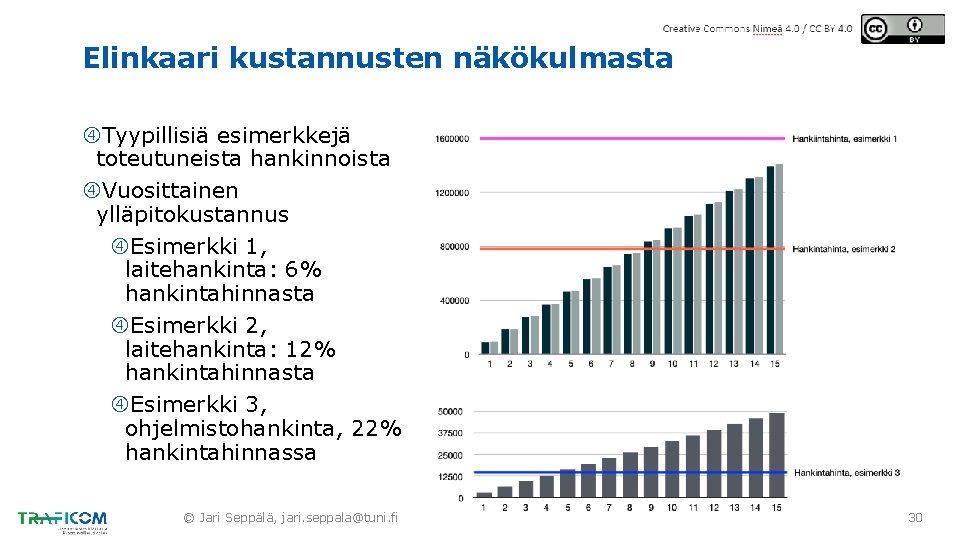

Elinkaari kustannusten näkökulmasta Tyypillisiä esimerkkejä toteutuneista hankinnoista Vuosittainen ylläpitokustannus Esimerkki 1, laitehankinta: 6% hankintahinnasta Esimerkki 2, laitehankinta: 12% hankintahinnasta Esimerkki 3, ohjelmistohankinta, 22% hankintahinnassa © Jari Seppälä, jari. seppala@tuni. fi 30

Tietoturvavaatimukset elinkaaressa Merkittävimmät muutokset perinteisesti toteutettuihin tietoturvavaatimuksiin edellytetään jatkuvuutta (esim. suojauskyvykkyyden säilyttäminen) testataan vaatimusten säilyvyyttä läpi elinkaaren (maailma muuttuu) varmistetaan irtautuminen (tiedon jatkuvuus) © Jari Seppälä, jari. seppala@tuni. fi 31

Suositus Projektimalli tai kirjallinen projektikäytäntö, joka kontrolloi riskienhallintaa tietoturvakeskustelun resursointi tietoturvavaatimusten huomioinnin tarkistaminen riskin omistajan päätökset vaatimusten poisjättämisestä koska kiireessä unohtuu ja helposti ohitetaan ylimääräisiksi koettuja vaiheita. Organisaation pitää varmistaa tietoturvan mukaanotto jo alkuvaiheessa. Mitä aikaisemmin tietoturvakeskustelu aloitetaan sitä nopeampaa ja sujuvampaa on vaatimusten sovittaminen. koska omistajan tehtävänä on päättää ja hyväksyä jäännösriski. Riskin hyväksyminen ei kuulu tietoturva-, projekti- eikä hankintahenkilöille. © Jari Seppälä, jari. seppala@tuni. fi 32

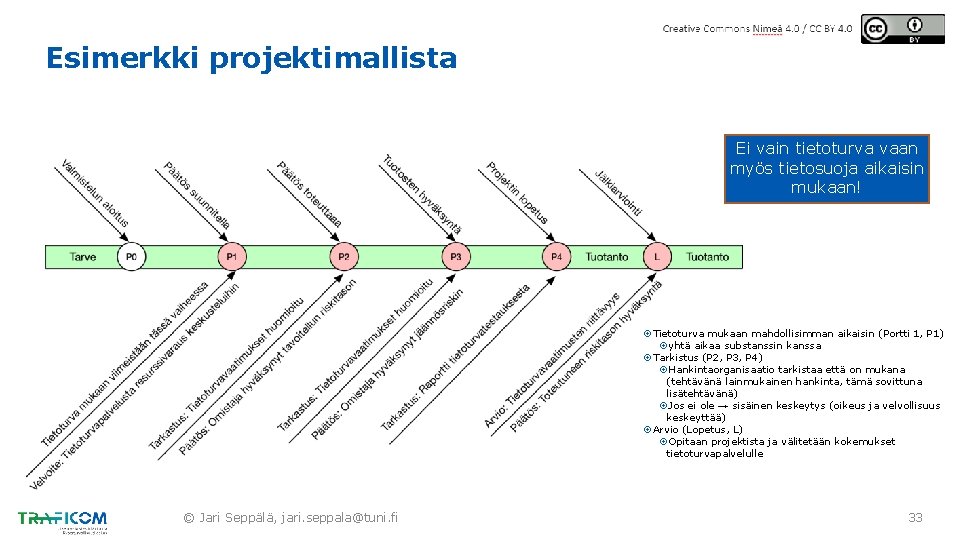

Esimerkki projektimallista Ei vain tietoturva vaan myös tietosuoja aikaisin mukaan! Tietoturva mukaan mahdollisimman aikaisin (Portti 1, P 1) yhtä aikaa substanssin kanssa Tarkistus (P 2, P 3, P 4) Hankintaorganisaatio tarkistaa että on mukana (tehtävänä lainmukainen hankinta, tämä sovittuna lisätehtävänä) Jos ei ole → sisäinen keskeytys (oikeus ja velvollisuus keskeyttää) Arvio (Lopetus, L) Opitaan projektista ja välitetään kokemukset tietoturvapalvelulle © Jari Seppälä, jari. seppala@tuni. fi 33

Vaatimusten sovittaminen hankintaan Riskit ja kustannukset tulee olla tasapainossa. © Jari Seppälä, jari. seppala@tuni. fi 34

Suositus Ennen tietoturvavaatimuskeskustelua tulee yhdessä substanssiosaajien kanssa tehdä ennakkotyö koska vaatimuksissa pyritään varmistamaan luotettava ja turvallinen kohteen sisältämien ja käsittelemien tietojen käyttö. Tietoturvavaatimusten sovittaminen ei ole mahdollista ilman tietojen ja tietojen käsittelyn kuvaamista. © Jari Seppälä, jari. seppala@tuni. fi 35

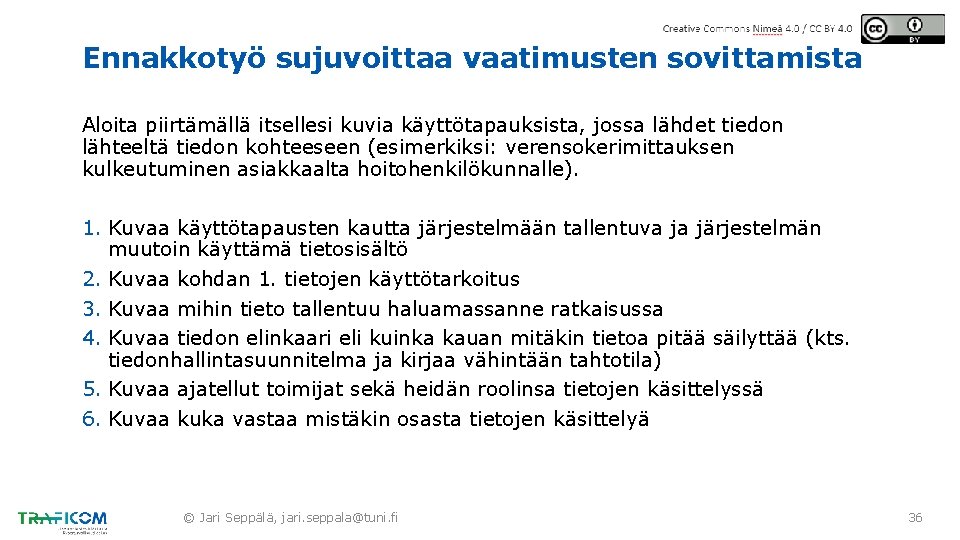

Ennakkotyö sujuvoittaa vaatimusten sovittamista Aloita piirtämällä itsellesi kuvia käyttötapauksista, jossa lähdet tiedon lähteeltä tiedon kohteeseen (esimerkiksi: verensokerimittauksen kulkeutuminen asiakkaalta hoitohenkilökunnalle). 1. Kuvaa käyttötapausten kautta järjestelmään tallentuva ja järjestelmän muutoin käyttämä tietosisältö 2. Kuvaa kohdan 1. tietojen käyttötarkoitus 3. Kuvaa mihin tieto tallentuu haluamassanne ratkaisussa 4. Kuvaa tiedon elinkaari eli kuinka kauan mitäkin tietoa pitää säilyttää (kts. tiedonhallintasuunnitelma ja kirjaa vähintään tahtotila) 5. Kuvaa ajatellut toimijat sekä heidän roolinsa tietojen käsittelyssä 6. Kuvaa kuka vastaa mistäkin osasta tietojen käsittelyä © Jari Seppälä, jari. seppala@tuni. fi 36

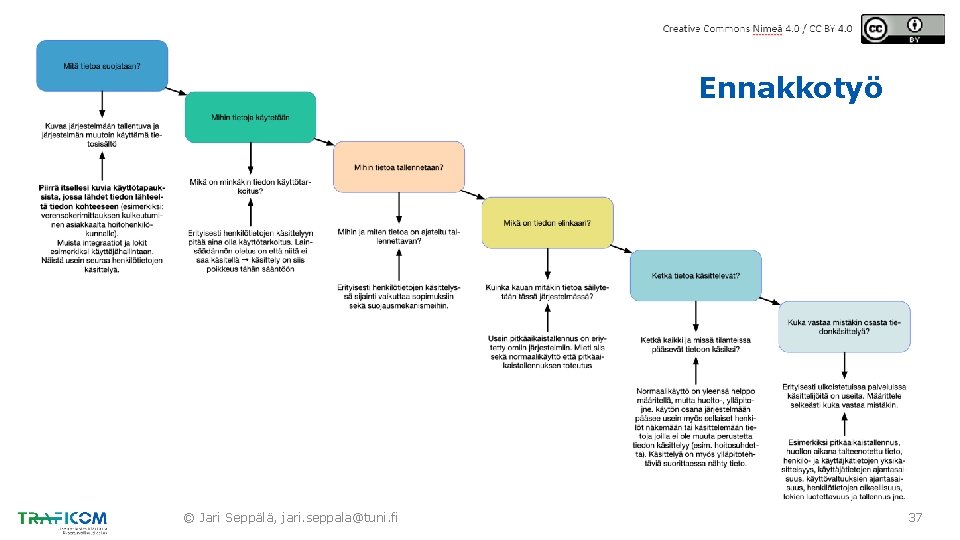

Ennakkotyö © Jari Seppälä, jari. seppala@tuni. fi 37

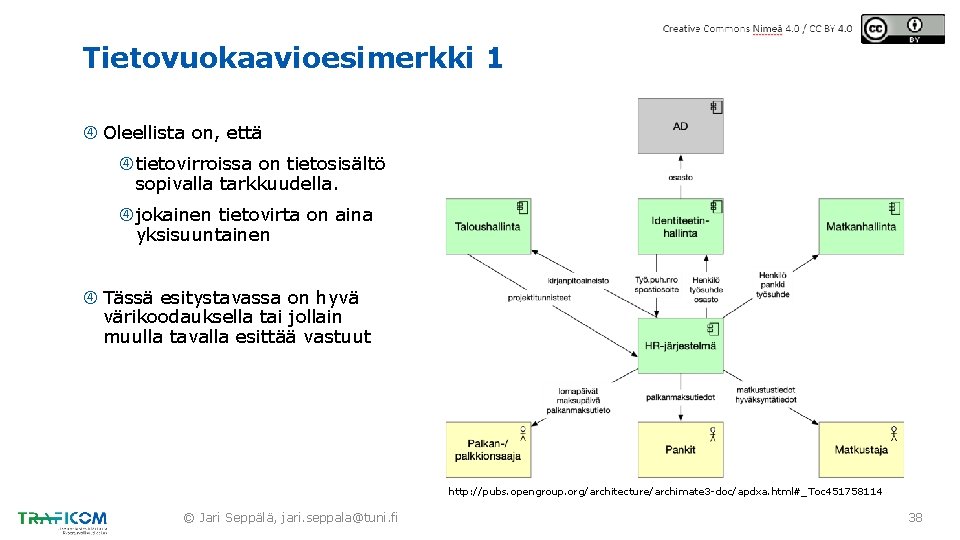

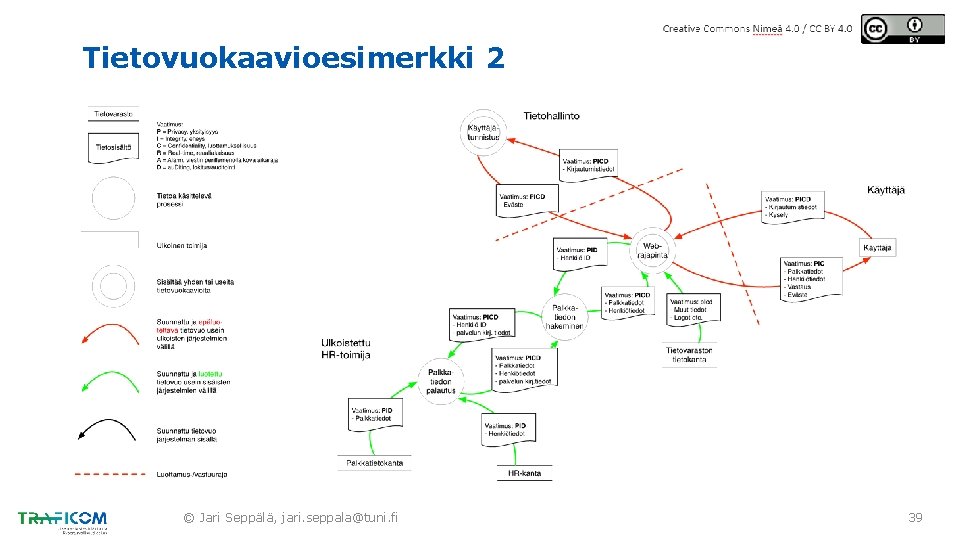

Tietovuokaavioesimerkki 1 Oleellista on, että tietovirroissa on tietosisältö sopivalla tarkkuudella. jokainen tietovirta on aina yksisuuntainen Tässä esitystavassa on hyvä värikoodauksella tai jollain muulla tavalla esittää vastuut http: //pubs. opengroup. org/architecture/archimate 3 -doc/apdxa. html#_Toc 451758114 © Jari Seppälä, jari. seppala@tuni. fi 38

Tietovuokaavioesimerkki 2 © Jari Seppälä, jari. seppala@tuni. fi 39

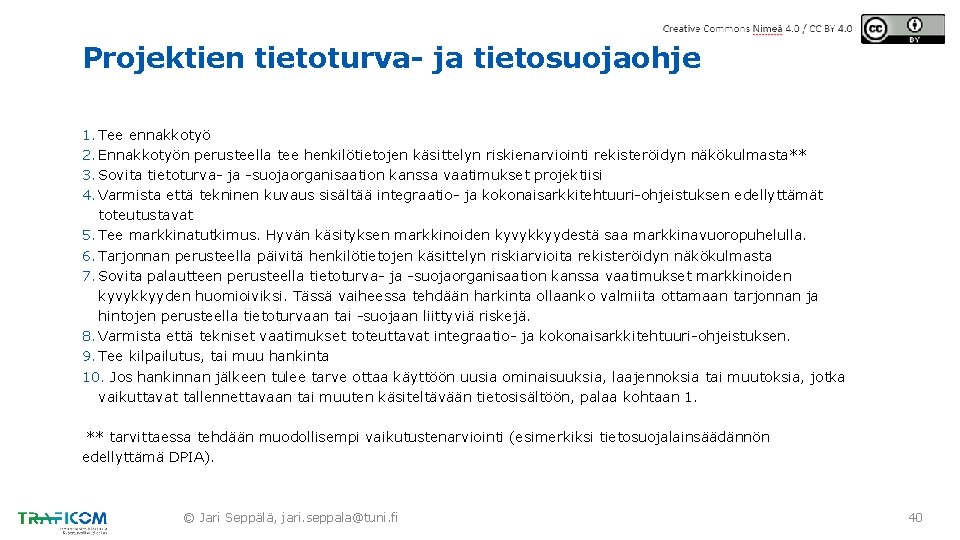

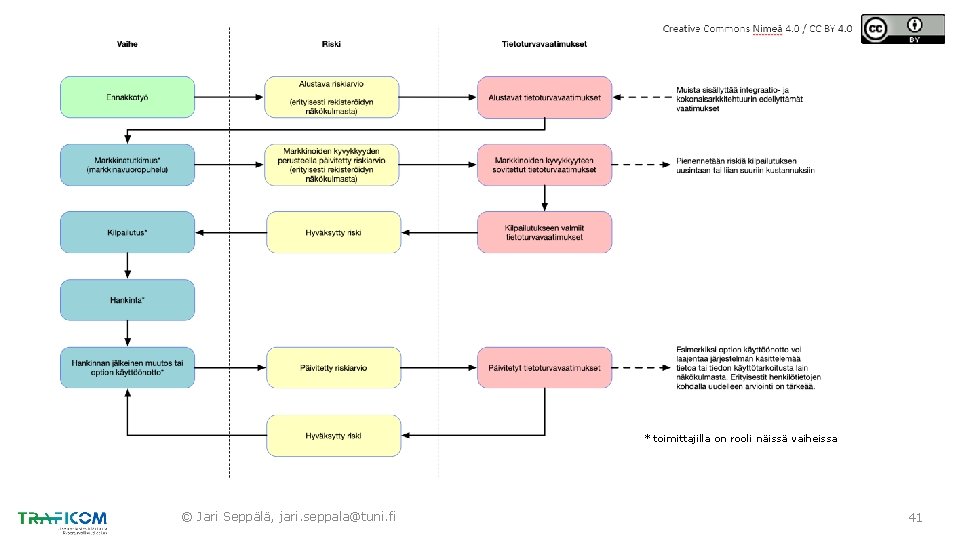

Projektien tietoturva- ja tietosuojaohje 1. Tee ennakkotyö 2. Ennakkotyön perusteella tee henkilötietojen käsittelyn riskienarviointi rekisteröidyn näkökulmasta** 3. Sovita tietoturva- ja -suojaorganisaation kanssa vaatimukset projektiisi 4. Varmista että tekninen kuvaus sisältää integraatio- ja kokonaisarkkitehtuuri-ohjeistuksen edellyttämät toteutustavat 5. Tee markkinatutkimus. Hyvän käsityksen markkinoiden kyvykkyydestä saa markkinavuoropuhelulla. 6. Tarjonnan perusteella päivitä henkilötietojen käsittelyn riskiarvioita rekisteröidyn näkökulmasta 7. Sovita palautteen perusteella tietoturva- ja -suojaorganisaation kanssa vaatimukset markkinoiden kyvykkyyden huomioiviksi. Tässä vaiheessa tehdään harkinta ollaanko valmiita ottamaan tarjonnan ja hintojen perusteella tietoturvaan tai -suojaan liittyviä riskejä. 8. Varmista että tekniset vaatimukset toteuttavat integraatio- ja kokonaisarkkitehtuuri-ohjeistuksen. 9. Tee kilpailutus, tai muu hankinta 10. Jos hankinnan jälkeen tulee tarve ottaa käyttöön uusia ominaisuuksia, laajennoksia tai muutoksia, jotka vaikuttavat tallennettavaan tai muuten käsiteltävään tietosisältöön, palaa kohtaan 1. ** tarvittaessa tehdään muodollisempi vaikutustenarviointi (esimerkiksi tietosuojalainsäädännön edellyttämä DPIA). © Jari Seppälä, jari. seppala@tuni. fi 40

* toimittajilla on rooli näissä vaiheissa © Jari Seppälä, jari. seppala@tuni. fi 41

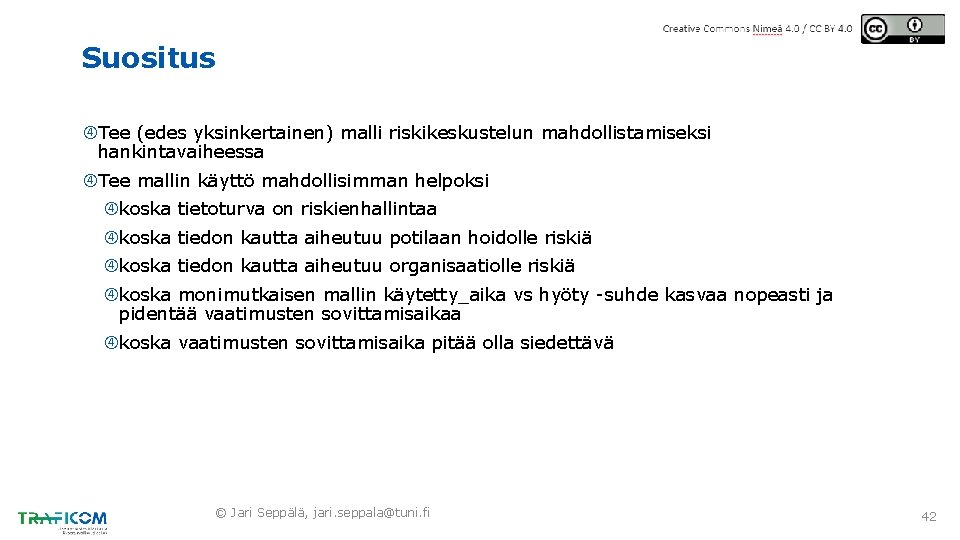

Suositus Tee (edes yksinkertainen) malli riskikeskustelun mahdollistamiseksi hankintavaiheessa Tee mallin käyttö mahdollisimman helpoksi koska tietoturva on riskienhallintaa koska tiedon kautta aiheutuu potilaan hoidolle riskiä koska tiedon kautta aiheutuu organisaatiolle riskiä koska monimutkaisen mallin käytetty_aika vs hyöty -suhde kasvaa nopeasti ja pidentää vaatimusten sovittamisaikaa koska vaatimusten sovittamisaika pitää olla siedettävä © Jari Seppälä, jari. seppala@tuni. fi 42

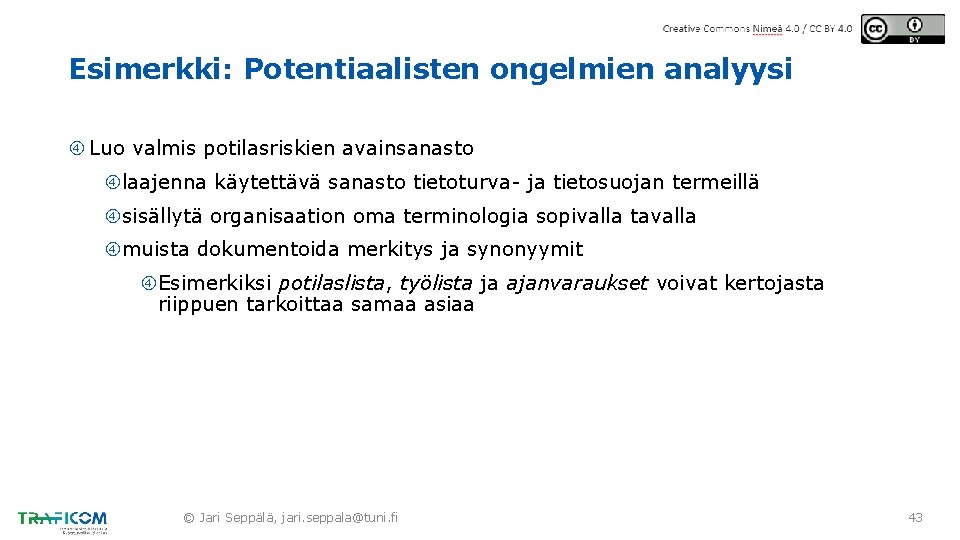

Esimerkki: Potentiaalisten ongelmien analyysi Luo valmis potilasriskien avainsanasto laajenna käytettävä sanasto tietoturva- ja tietosuojan termeillä sisällytä organisaation oma terminologia sopivalla tavalla muista dokumentoida merkitys ja synonyymit Esimerkiksi potilaslista, työlista ja ajanvaraukset voivat kertojasta riippuen tarkoittaa samaa asiaa © Jari Seppälä, jari. seppala@tuni. fi 43

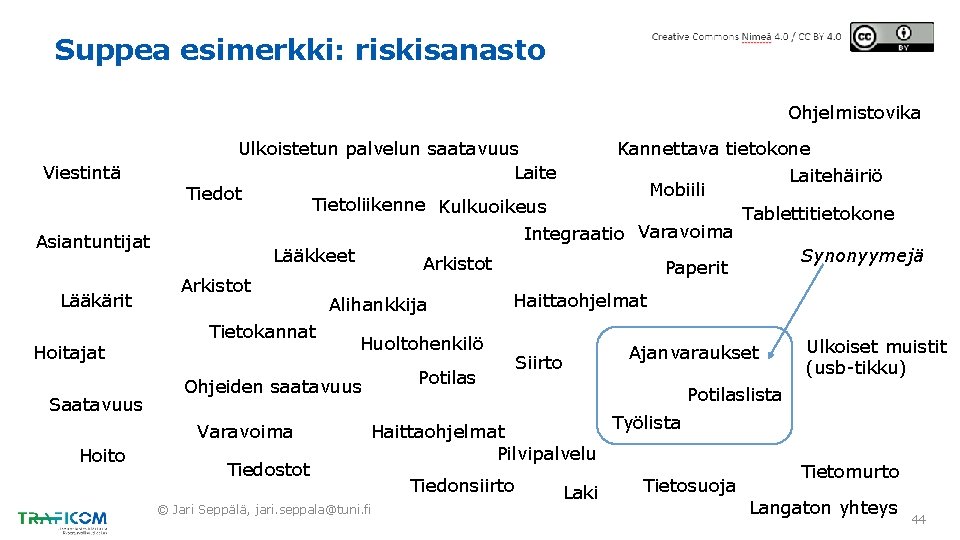

Suppea esimerkki: riskisanasto Ohjelmistovika Viestintä Asiantuntijat Lääkärit Hoitajat Saatavuus Ulkoistetun palvelun saatavuus Kannettava tietokone Laitehäiriö Mobiili Tiedot Tietoliikenne Kulkuoikeus Tablettitietokone Integraatio Varavoima Lääkkeet Synonyymejä Arkistot Paperit Arkistot Haittaohjelmat Alihankkija Tietokannat Potilas Ohjeiden saatavuus Varavoima Hoito Huoltohenkilö Tiedostot Siirto © Jari Seppälä, jari. seppala@tuni. fi Ulkoiset muistit (usb-tikku) Potilaslista Haittaohjelmat Pilvipalvelu Tiedonsiirto Ajanvaraukset Laki Työlista Tietosuoja Tietomurto Langaton yhteys 44

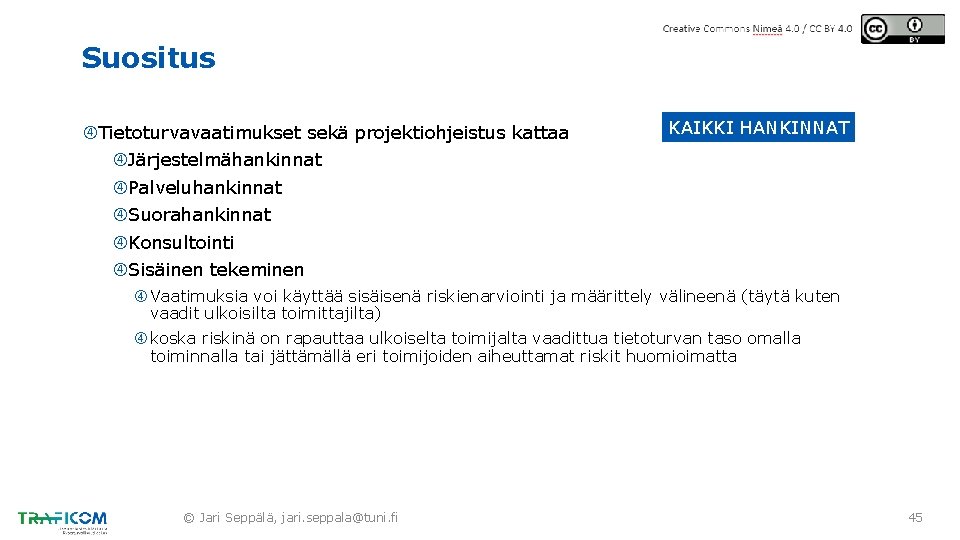

Suositus Tietoturvavaatimukset sekä projektiohjeistus kattaa Järjestelmähankinnat Palveluhankinnat Suorahankinnat Konsultointi Sisäinen tekeminen !!! KAIKKI HANKINNAT !!! Vaatimuksia voi käyttää sisäisenä riskienarviointi ja määrittely välineenä (täytä kuten vaadit ulkoisilta toimittajilta) koska riskinä on rapauttaa ulkoiselta toimijalta vaadittua tietoturvan taso omalla toiminnalla tai jättämällä eri toimijoiden aiheuttamat riskit huomioimatta © Jari Seppälä, jari. seppala@tuni. fi 45

Suositus Muodosta tietoturvasta tukipalvelu ja resursoi se riittäväksi tukemaan myös hankintoja tietoturva edellyttää substanssiosaamista Anna käsittelyaika-arvio rehellisesti koska tietoturva on myös substanssi joka edellyttää substanssiosaamista. koska palvelun sujuvuus edellyttää riittävää tukea erityisesti toimintamallin käyttöönoton alkuvaiheessa. koska vasteaika-arvio vaikuttaa asiakaskokemukseen © Jari Seppälä, jari. seppala@tuni. fi 46

Suositus Kuvaa hankintaprosessi ja selkeästi miten tietoturva liittyy siihen koska ymmärrys omasta toimintatavasta vähentää sisäisiä väärinymmärryksiä. © Jari Seppälä, jari. seppala@tuni. fi 47

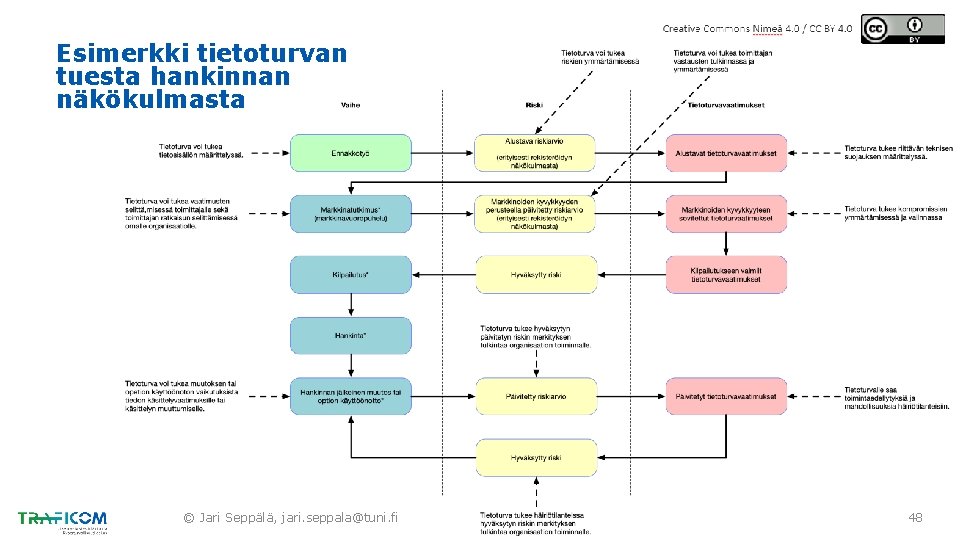

Esimerkki tietoturvan tuesta hankinnan näkökulmasta © Jari Seppälä, jari. seppala@tuni. fi 48

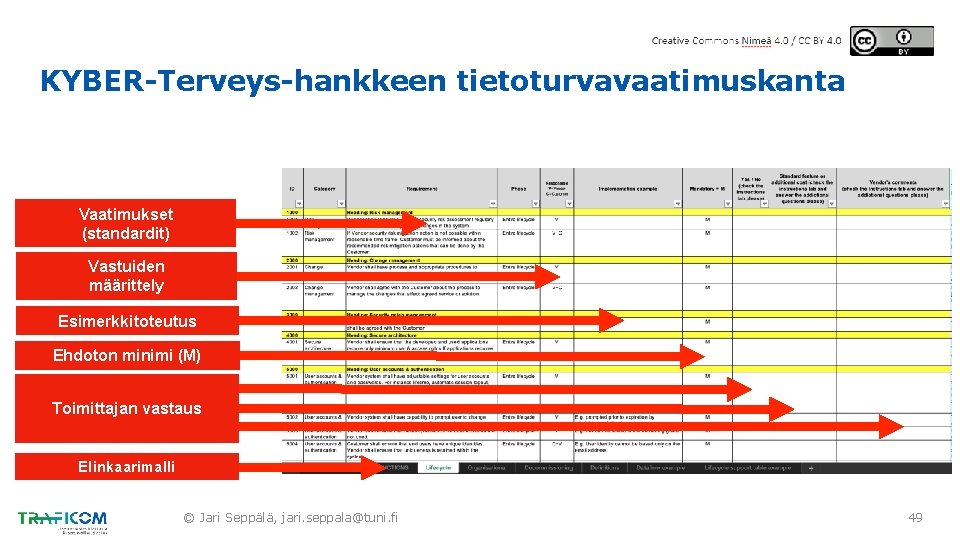

KYBER-Terveys-hankkeen tietoturvavaatimuskanta Vaatimukset (standardit) Vastuiden määrittely Esimerkkitoteutus Ehdoton minimi (M) Toimittajan vastaus Elinkaarimalli © Jari Seppälä, jari. seppala@tuni. fi 49

Vaatimuskanta on työkalu → sisäisen sovittamisen sarakkeet Motivaatio, siis mitä riskiä pienennetään ja miksi Vaatimuksen vaatima oma työ Ratkaisun sisäinen tunniste (viite) Poistoehdotus ja siitä seuraa… Sisällyttämisehdotus ja siitä seuraa… Jos ei ole mukana niin siitä seuraa… Riskin hyväksyntä pvm. ja hyväksyjä © Jari Seppälä, jari. seppala@tuni. fi 50

Suositus Sisällytä taulukkoon sarakkeet Rivin vaatimuksen poisjättämisen aiheuttaman riskin hyväksyjä Hyväksyntäpäivämäärä koska joku organisaatiossa kantaa aina riskin, niin on hyvä että sen hyväksynnästä tulee kirjattua päätös koska riski ei liity hankintaan eikä tietoturvaan toimintoon johon hankinta tehdään, niin hyväksyjän ei voi olla tietoturva-asiantuntija tai hankintahenkilö © Jari Seppälä, jari. seppala@tuni. fi 51

Suositus Ota käyttöön selkeä muutoshallintaprosessi Vie kaikki muutokset muutoshallintaprosessin kautta Älä tee prosessista liian kankeaa Sovella muutoshallintaprosessia myös tietoturvavaatimuskantaan koska tämä on ehdottomasti toimivin tapa ylläpitää tietoturvan tasoa koko elinkaaren ajan koska kankea prosessi aiheuttaa vain ohituksia, jotka rapauttavat koko muutoshallintaprosessin olemassaolon merkityksen koska ilman muutoshallintaa tietoturvavaatimuskannan kehittyessä menetetään vertailukyky aiemmin käytettyihin vaatimuksiin. © Jari Seppälä, jari. seppala@tuni. fi 52

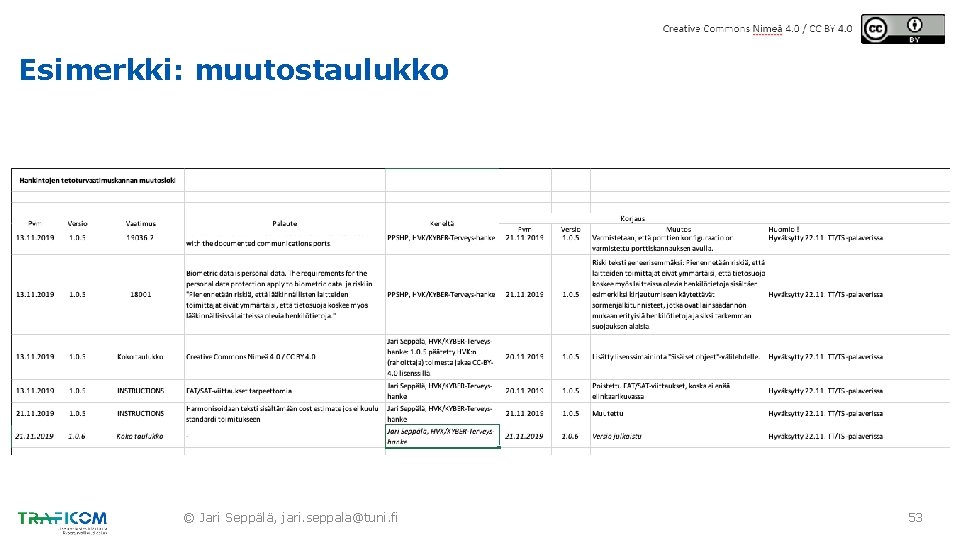

Esimerkki: muutostaulukko © Jari Seppälä, jari. seppala@tuni. fi 53

Yhteenveto Tietoturvavaatimukset ovat riskienhallintatyökalu, joka on sovitettava käsiteltävään tietoon Tietoriski sekä kustannusriski Järkevät tietoturvavaatimukset edellyttävät organisaatiolta tukevia rakenteita Selkeä käsitys hankinnan kohteeseen liittyvistä toimijoista sekä näiden rooleista ja vastuista Vaatimusten sujuva käsittely edellyttää tietoturvapalvelua, joka auttaa vaatimusten sovittamisessa Projektimalli, jonka avulla voidaan pakottaa tietoturva riittävän aikaisin mukaan hankintaan Muutoshallinta, jonka avulla elinkaaren tietoturva on helpompi ylläpitää © Jari Seppälä, jari. seppala@tuni. fi Tämä työkalu on hankintojen tietoturvavaatimustaulukko Nämä pitää lisäksi ratkaista jotta elinkaari on turvattu 54

Kiitos!

- Slides: 55