Gar nicht nett im Internet Nicht alles was

- Slides: 133

Gar nicht nett im Internet ? Nicht alles was lächelt, ist auch nett ! Multiplikatoren Version 5. 7

Agenda: Gefahren im Internet 1. 2. 3. 4. 5. 6. 7. Zahlen, Fakten, Konsequenzen Soziale Netzwerke Urheberrecht Persönlichkeitsrecht Cyber-Mobbing Abzocke im Internet Extreme im Internet Ziel ist es: Ihre Medienkompetenz zu steigern und Sie in die Lage zu versetzen, diese an Jugendliche weiterzugeben.

1. Kapitel Internet Zahlen, Fakten, Konsequenzen

Was bietet das Internet ? • • • Informationen Unterhaltung Bilder Filme Soziale Netze Chatrooms • • • Chat-Roulette Musik Spiele Tauschbörsen Bühne zur Selbstdarstellung und vieles mehr …

Es kommt darauf an, was man daraus macht! Was bietet das Internet ? • • • Informationen Unterhaltung Bilder Filme Soziale Netze Chatrooms • • • Chat-Roulette Musik Spiele Tauschbörsen Bühne zur Selbstdarstellung und vieles mehr …

Zahlen, Fakten Konsequenzen • Die Internet Nutzung steigt stetig an. • 69% aller Haushalte verfügen über Internet • 98% aller Haushalte mit Jugendlichen haben es!

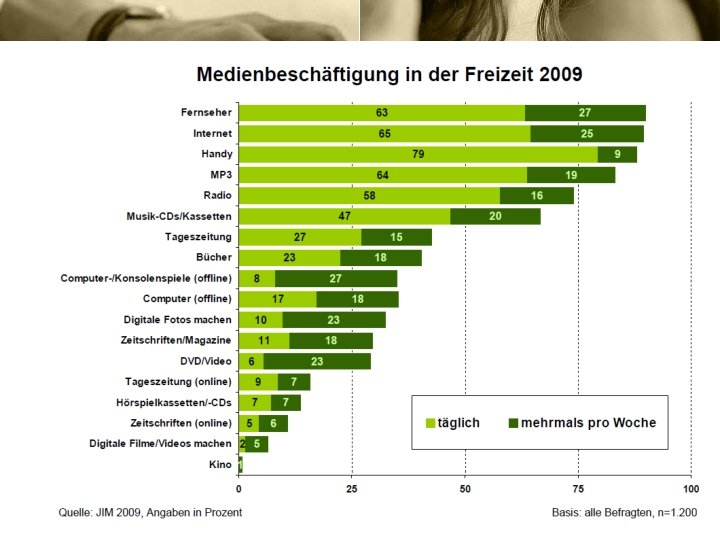

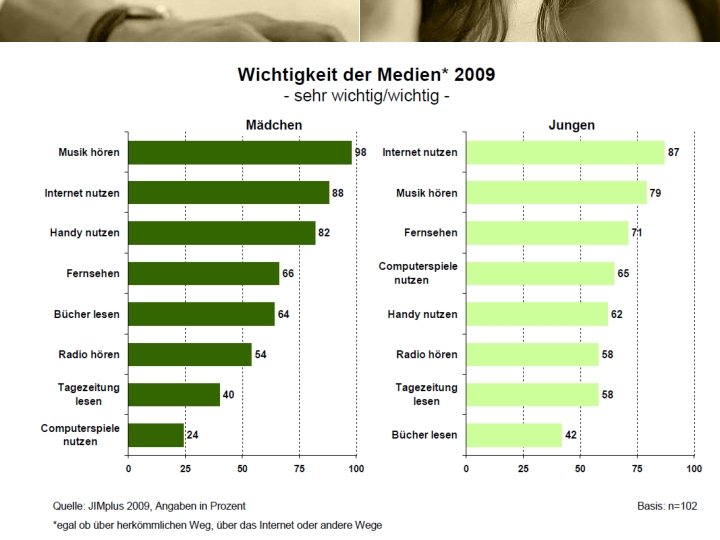

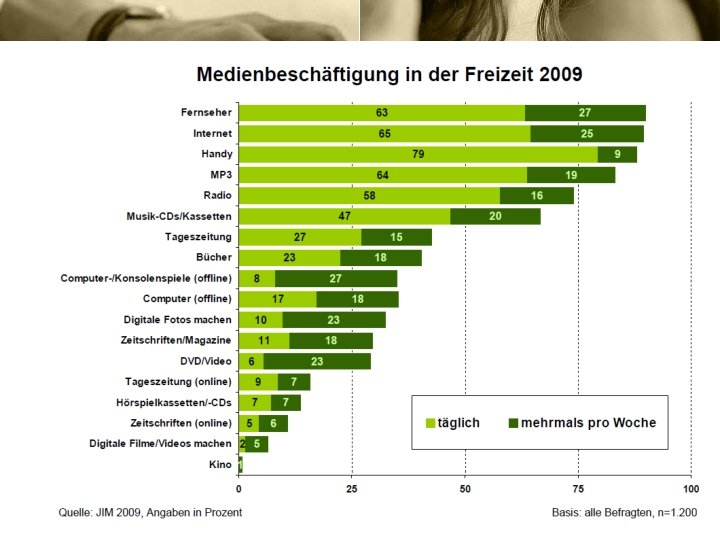

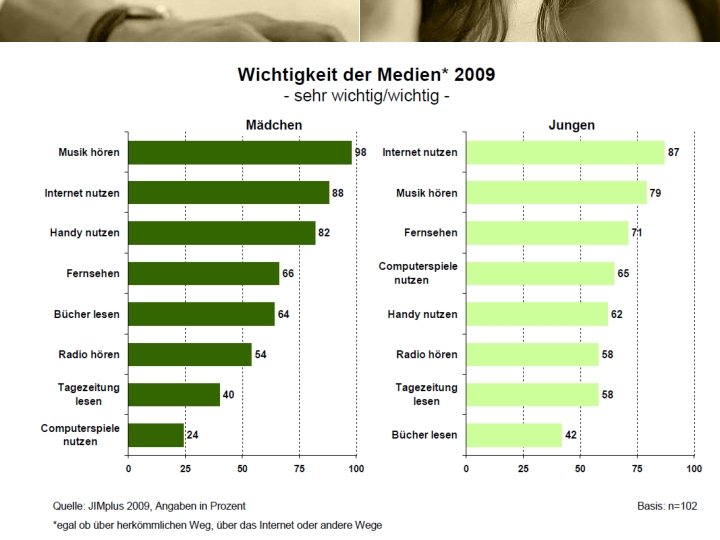

Zahlen, Fakten Konsequenzen

Zahlen, Fakten Konsequenzen

Internet = Freizeitgestaltung • Verbieten Sie heute einem Kind den gewohnten Internetzugang, ist dies so, als hätten Sie vor 20 Jahren dem Kind Stubenarrest gegeben. • Oft sind die Sozialen Netze im Internet dem Kind wichtiger als die realen Netze! • Die neuen Möglichkeiten erfordern neue Maßnahmen !

Denn nicht alles ist echt ! Sommerhalter / © Andreas Meyer – Fotolia. com

Rechtsfreier Raum ? Nein! Im Internet gelten die selben Gesetze und Regeln wie in der realen Welt. Es gelten genau wie im „offline-Leben“ die Normen des Privatrechts und des sonstigen öffentlichen Rechts.

Rechtsfreier Raum ? Nein! Dies gilt insbesondere auch für: - Vertragsabschlüsse über das Internet oder die Verletzung von Strafgesetzen.

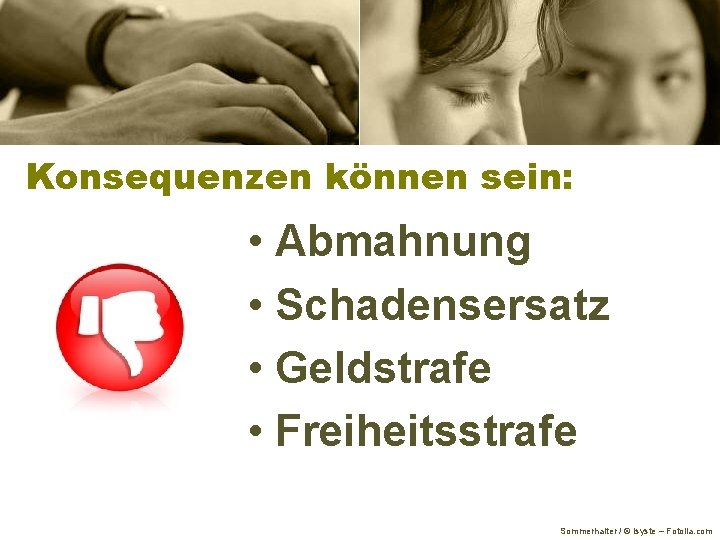

Konsequenzen können sein: • Abmahnung • Schadensersatz • Geldstrafe • Freiheitsstrafe Sommerhalter / © isyste – Fotolia. com

Im Internet bin ich ja anonym. Falsch ! • Jeder, der sich im Internet bewegt, hinterlässt Spuren. Um Daten über das Internet auszutauschen, ist die Adressierung der Daten erforderlich. • Es ist daher leicht nachvollziehbar, wem zu einem bestimmten Zeitpunkt eine bestimmte Adresse zugeteilt war = IP- Adresse!

Soziale Netze sind zum Beispiel: • • • Wer kennt wen Gesichterparty, Facebook Mypics, Myspace, Wie alt, Wickt Ai. M, ICQ, IRC und viele andere mehr Sommerhalter / © sossi – Fotolia. com

2. Kapitel Jugendschutz in interaktiven Diensten und Kommunikationsplattformen Soziale Netzwerke Profile Passwörter

Wofür werden soziale Netze benutzt? • • • Selbstdarstellung, Erstellung eines Profils Hobby präsentieren Mit alten/neuen Freunden in Kontakt treten Bilder verteilen und/oder kommentieren Verabredungen treffen oder plaudern Sehen und gesehen werden Sommerhalter / © isyste – Fotolia. com

Auch das gibt es: • • • Beleidigung (Mobbing) Sexuelle Belästigung Illegale Inhalte verbreiten (Pornografie) Diskriminierung, Feindlichkeiten Verabredungen zu Gewalttaten/Sachbeschädigung Sind Straftaten !

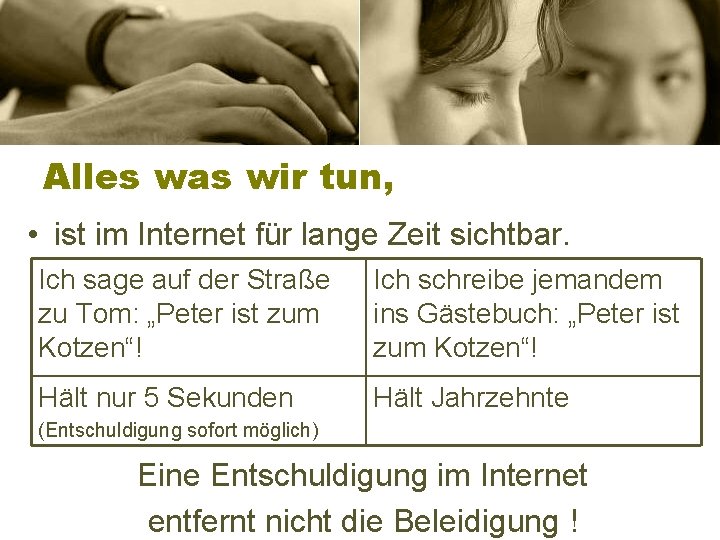

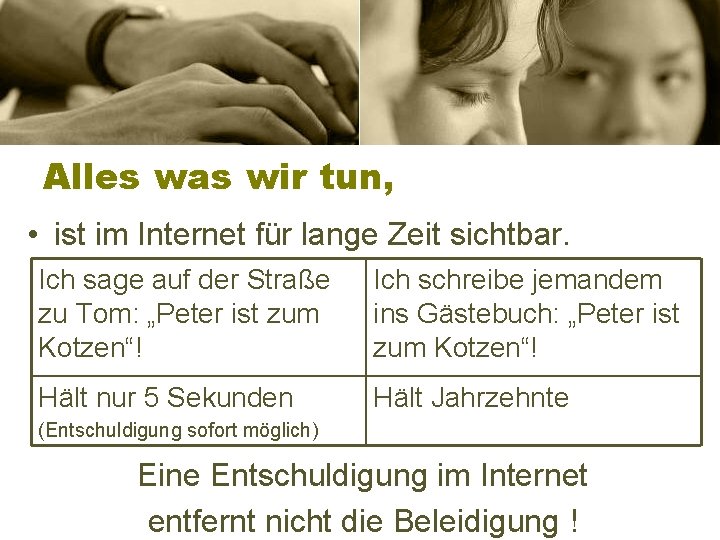

Alles was wir tun, • ist im Internet für lange Zeit sichtbar. Ich sage auf der Straße zu Tom: „Peter ist zum Kotzen“! Ich schreibe jemandem ins Gästebuch: „Peter ist zum Kotzen“! Hält nur 5 Sekunden Hält Jahrzehnte (Entschuldigung sofort möglich) Eine Entschuldigung im Internet entfernt nicht die Beleidigung !

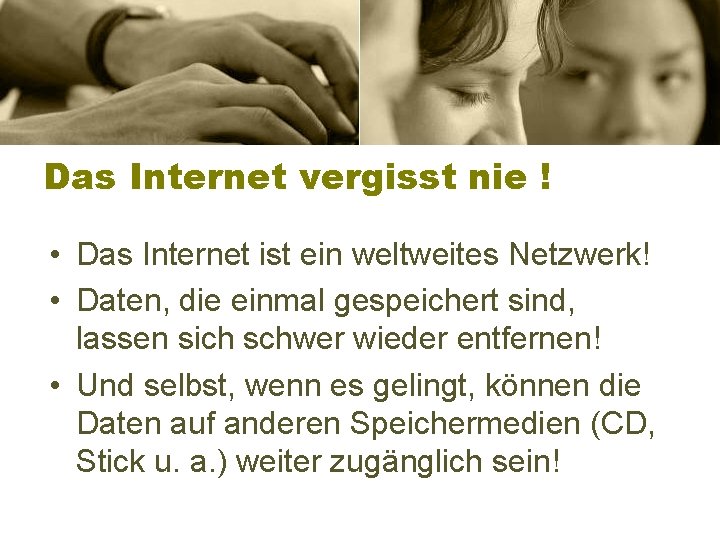

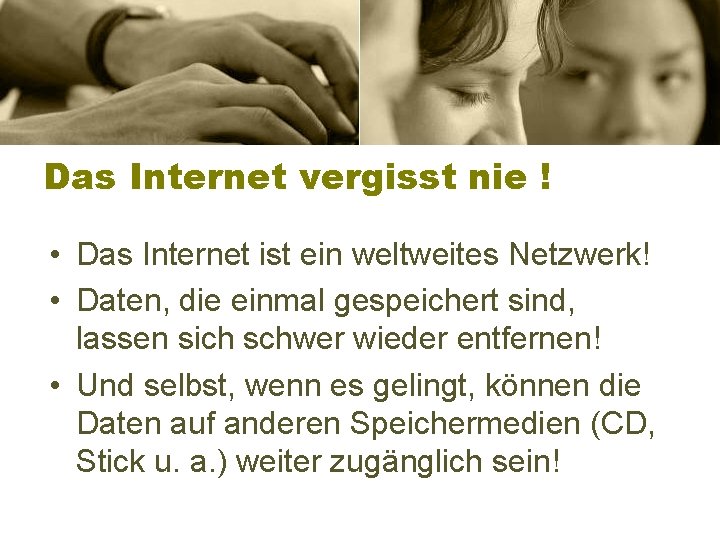

Das Internet vergisst nie ! • Das Internet ist ein weltweites Netzwerk! • Daten, die einmal gespeichert sind, lassen sich schwer wieder entfernen! • Und selbst, wenn es gelingt, können die Daten auf anderen Speichermedien (CD, Stick u. a. ) weiter zugänglich sein!

Ich habe gut aufgepasst und mache alles richtig ! • Aber auch wer sich an das besprochene hält, kann trotzdem Fehler machen:

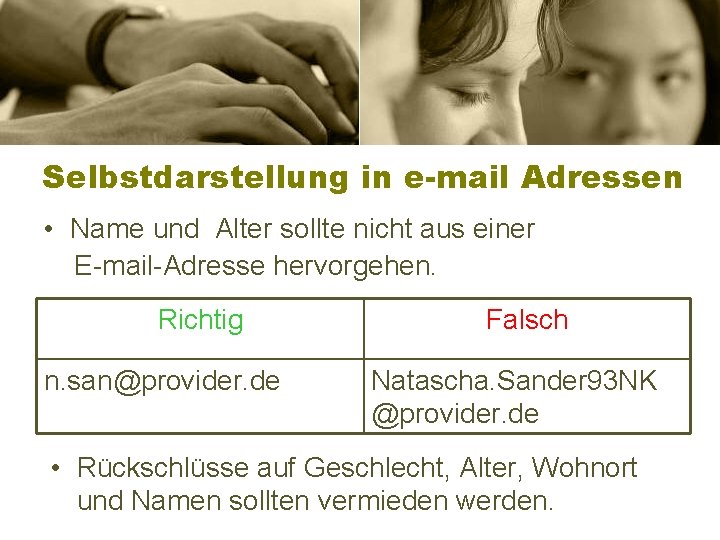

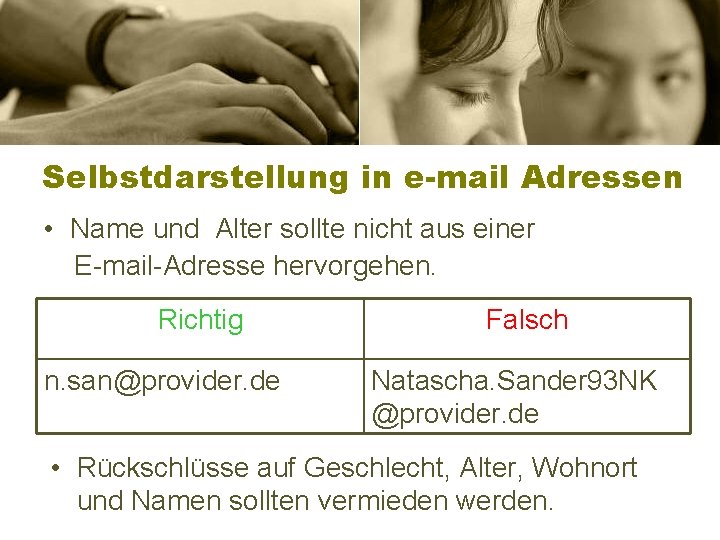

Selbstdarstellung in e-mail Adressen • Name und Alter sollte nicht aus einer E-mail-Adresse hervorgehen. Richtig n. san@provider. de Falsch Natascha. Sander 93 NK @provider. de • Rückschlüsse auf Geschlecht, Alter, Wohnort und Namen sollten vermieden werden.

Selbstdarstellung im Netz • Äußerst beliebt ist die Bildung von Gruppen in sozialen Netzen. • Damit verleiht man seiner Meinung oder Haltung zu den unterschiedlichsten Themen vermeintlich mehr Gewicht. • Auch diese Gruppen bleiben dauerhaft erhalten.

Profile sind gefährlich! • Achten Sie auf die Profile u. die Daten, welche öffentlich zugängig sind • Nutzen Sie die Einstellung, dass private Daten nicht öffentlich, sondern nur Ihren ausgewählten Freunden zugänglich sind. • Aber vertrauen Sie ihnen nicht !

Warum sollten persönliche Daten nicht bedenkenlos verbreitet werden? Personenbezogene Daten sind anfällig für Missbrauch durch Dritte und sollten nur wohlüberlegt offenbart werden: • „Identitätsdiebstahl“, Stalking etc. • Profilermittlung für Marketing und Arbeitgeber/Behörden

Warum das alles? • Durch Kombination verschiedener Seiten (E-mail-Adresse, Alter, Schulbesuch usw. ) kann man Personen „gläsern“ machen! • Man wird greifbar! Für JEDEN!

Beispiel gefällig ? • Peter liest in seinem • Über Toms Profil Gästebuch bei WKW erfährt er, dass Tom, eine abfällige mit richtigem Namen, Bemerkung von Tom. Thomas Maurer heißt und in einer nahen • Er kennt Tom nicht. Stadt wohnt. Aber er lässt es sich nicht gefallen, dass er • Auch den Namen von ihn zum Kotzen findet! Toms Freundin erfährt er aus dem Profil.

Ich weiß jetzt wer du bist ! • Über die Homepage des örtlichen Karatevereins erfährt Peter, dass Tom in der letzten Prüfung für den gelben Gürtel durchgefallen ist. • Außerdem steht dort, dass Tom nächstes Wochenende in Peters Wohnort an einem Turnier teilnimmt.

Ich weiß jetzt, wo ich dich finde ! • Aber wie sieht Tom aus ? Wie soll er ihn erkennen ? • Auskunft darüber geben die Fotobücher in einer Gruppe, in der Tom Mitglied bei Gesichterparty ist. Ich hab ein Bild von Dir !

Ich kenne dich genau ! • In den Fotobüchern befindet sich ein Bild von Tom mit seiner neuen Freundin. Peter kennt Toms Freundin. Sie ist die Schwester seines besten Kumpels. • Auch ein unvorteilhaftes Partybild ist dabei. • (Tom im Vollrausch, kotzt gerade in ein offenes Mercedes-Cabrio) Ich weiß jetzt alles über dich !

Peter überlegt nun, ob er: a) Seinem Bruder, der auch an dem Turnier teilnimmt, ein Foto von Tom gibt und ihn bittet, Tom mal richtig auf die Nase zu hauen. b) Seinen Onkel, der Rechtsanwalt ist, bittet, Tom eine kostenpflichtige Abmahnung wegen Beleidigung zu schreiben.

c) Seinem bestem Kumpel erzählt, was für eine Pfeife seine Schwester als Freund hat. d) Seinem Nachbarn, Herrn Schneider sagt, wer ihm letzte Woche in sein Cabrio gekotzt hat und wo er ihn findet.

Peter bleibt gelassen! Er beantwortet den Gästebucheintrag von Tom mit dem Kommentar: „Du Niete schaffst ja nicht einmal den gelben Gürtel“ und außerdem: „Wer ist denn hier zum Kotzen, Herr Thomas Maurer“? Den Link zu dem Cabriobild fügt er hinzu.

Tom ist traurig ! • Seine Freundin hat Ihn verlassen. • Sie wolle nichts mit einen Angeber und Lügner zu tun haben, hat sie gesagt. • Woher wusste sie nur, dass er nicht den schwarzen Gürtel hat?

Auch ich weiß jetzt, wer du bist ! • Ein knappes Jahr später bewirbt sich Tom bei Herrn Schneider als kaufmännischer Angestellter. • Herr Schneider prüft seine Bewerber gerne gewissenhaft und recherchiert im Internet. • Pech für Tom, er erkennt sein Cabrio wieder!

Ich weiß es jetzt auch ! • • • Herr Schneider ist sauer und macht sich in einem lokalem Forum für selbstständige Unternehmer Luft. Pech für Tom: Bei drei Mitgliedern des Forums hatte er sich ebenfalls beworben. Und auch sein bis dahin zukünftiger Vermieter kennt das Forum!

Wählt weise ! Auch wenn Jugendliche jetzt keinen Grund sehen, ihre Daten zurück zu behalten, sieht es vielleicht in ein paar Jahren ganz anders aus: - Jobsuche - Freund / Freundin (Ehepartner) - Berufliche Veränderungen

Und wenn man unerwünschte Daten von sich im Netz entdeckt? 1. Wenden Sie sich an den Anbieter der Website. 2. Ist der nicht ausfindig zu machen, schalten Sie die Behörden ein. 3. Handelt es sich um eine Straftat, hilft Ihnen die nächste Polizeidienststelle weiter!

Tom ist unglücklich ! • Für Tom hatte es weitreichende Folgen, dass er sich so im Internet präsentierte. • Und das alles wegen diesem Gästebucheintrag bei Peter. • Den er übrigens nicht einmal kennt!

Dumm gelaufen !! • dafür kannte sein kleiner Bruder Toms Passwort und wollte Tom eins auswischen! Pech für Tom!

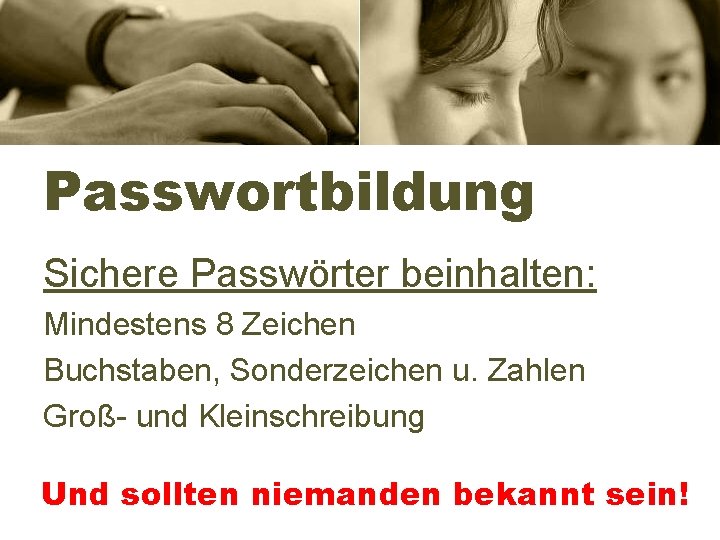

Passwortbildung Sichere Passwörter beinhalten: Mindestens 8 Zeichen Buchstaben, Sonderzeichen u. Zahlen Groß- und Kleinschreibung Und sollten niemanden bekannt sein!

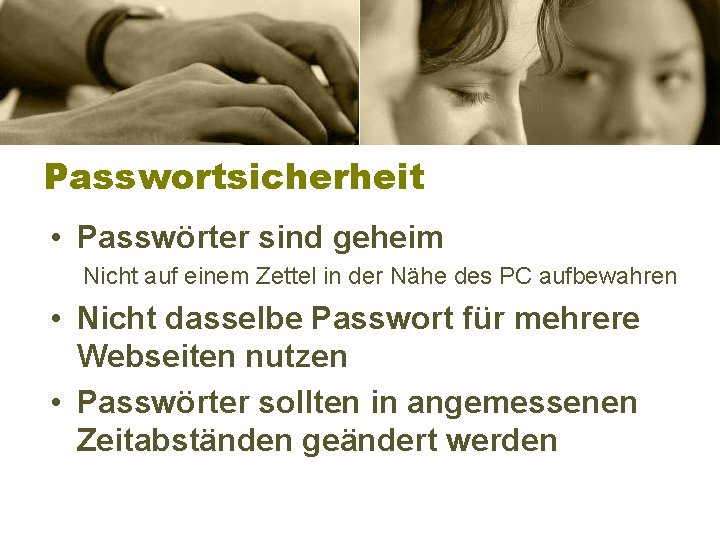

Passwortsicherheit • Passwörter sind geheim Nicht auf einem Zettel in der Nähe des PC aufbewahren • Nicht dasselbe Passwort für mehrere Webseiten nutzen • Passwörter sollten in angemessenen Zeitabständen geändert werden

Passwortsicherheit • Passwörter enthalten keine persönlichen Angaben und verraten nichts über eine Person • Dies gilt auch für die „geheime Frage“ beim Verlust des Passwortes

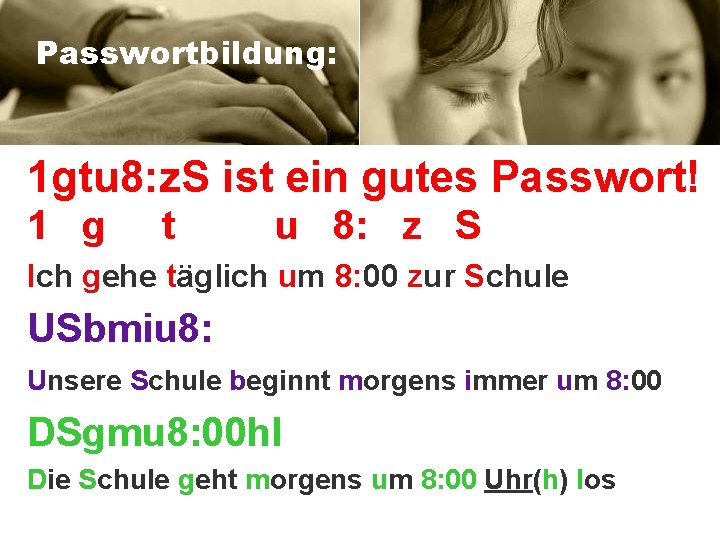

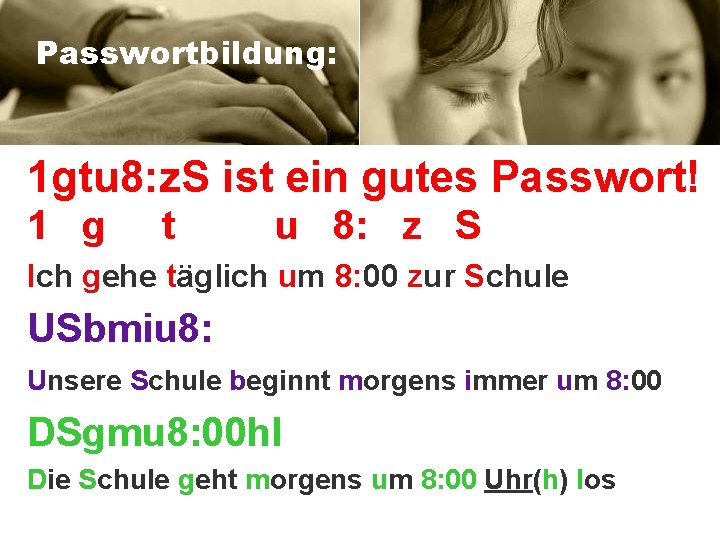

Passwortbildung: 1 gtu 8: z. S ist ein gutes Passwort! 1 g t u 8: z S Ich gehe täglich um 8: 00 zur Schule USbmiu 8: Unsere Schule beginnt morgens immer um 8: 00 DSgmu 8: 00 hl Die Schule geht morgens um 8: 00 Uhr(h) los

3. Kapitel Urheberrecht

Was kann man denn im Internet schon anstellen ? Insbesondere die Verletzung von Rechten Dritter im oder über das Internet • Urheberrecht (Bilder, Musik, Texte) • Persönlichkeitsrecht (Beleidigung, Bilder) können strafrechtliche Folgen haben!

Was ist das Urheberrecht? • Urheberrecht schützt: – das Werk als persönlich geistige Schöpfung, – Inhaber von Leistungsrechten. • Urheberrecht entsteht: – bei Schaffung des Werkes, ohne dass es einer Registrierung bedarf!

Wie lange wirkt das Urheberrecht? • Regelmäßige Schutzdauer 70 Jahre nach dem Tod des Urhebers (§ 64 Urh. G) • Davon gibt es abweichende Schutzfristen, die oft 50 Jahre betragen • Faustregel: Werke, die 150 -170 Jahre alt sind, sind in der Regel frei verwendbar

Ausnahmen: § 53 Urh. G Absatz 3 Zulässig ist die Vervielfältigung von: • kleinen Teilen eines Werkes, • Werken von geringem Umfang, • einzelnen Beiträgen, die öffentlich zugänglich gemacht worden sind, zum eigenen Gebrauch oder zur Veranschaulichung des Unterrichts in Schulen, in nichtgewerblichen Einrichtungen der Aus- und Weiterbildung.

Die Verletzung der Urheberrechte durch Filme / Videos

Die Verletzung der

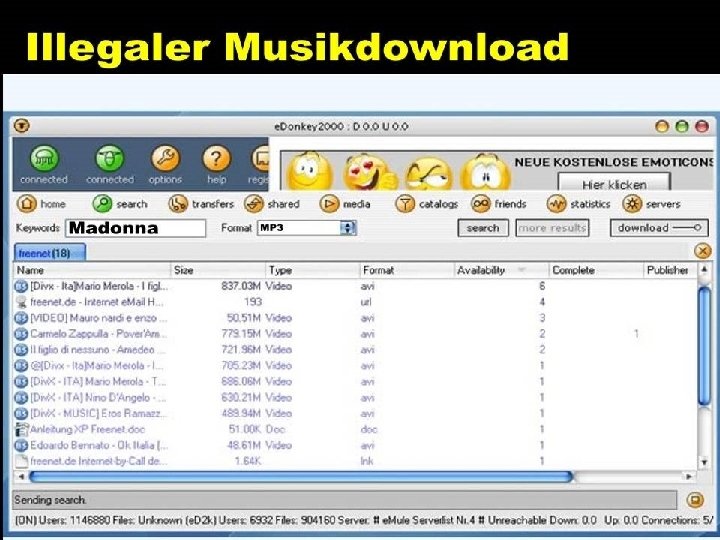

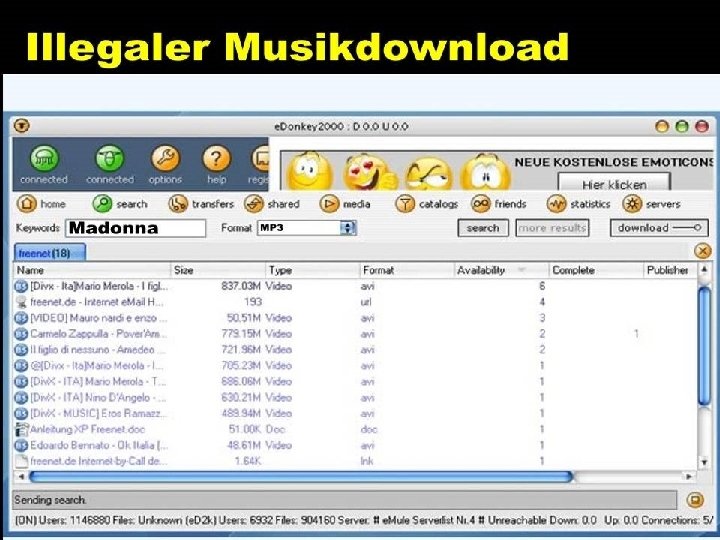

Die Verletzung der Urheberrechte durch Musik

Die Verletzung der

Sind Musik und Filme gefährlich ? Die Benutzung urheberrechtlich geschützter Musik / Filme ist illegal! • z. B. über Emule, Edonkey Kino. to usw. • z. B. über Links verbreiten Musik legal kaufen, Internetradio hören www. youtube. com/lpmsaarland Filme selbermachen: Digitales Daumenkino

Die Verletzung der Urheberrechte durch Bilder

Die Verletzung der

Sind Bilder gefährlich ? Die Benutzung urheberrechtlich geschützter Bilder ist illegal! • Profilbilder (Bild eines Models - anstatt des eigenen) • Produktbilder (Original Katalog Bild z. B. bei e-bay) Erlaubt sind: Selbst erstellte Fotos oder Bilder die unter einer freien Lizenz stehen.

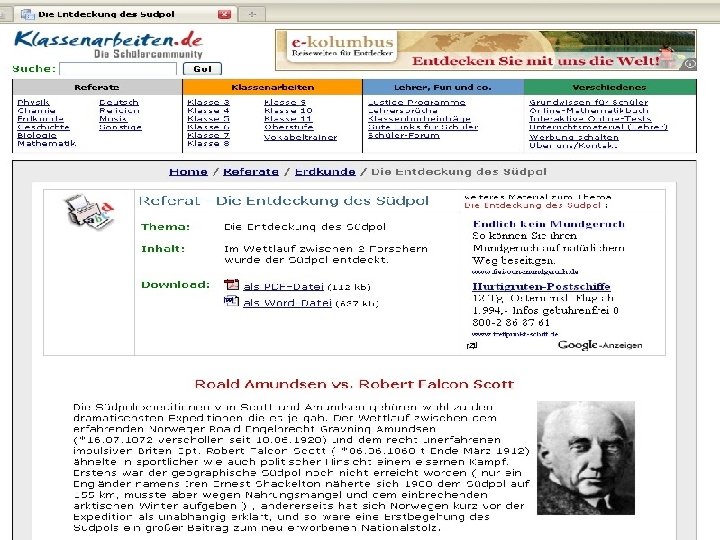

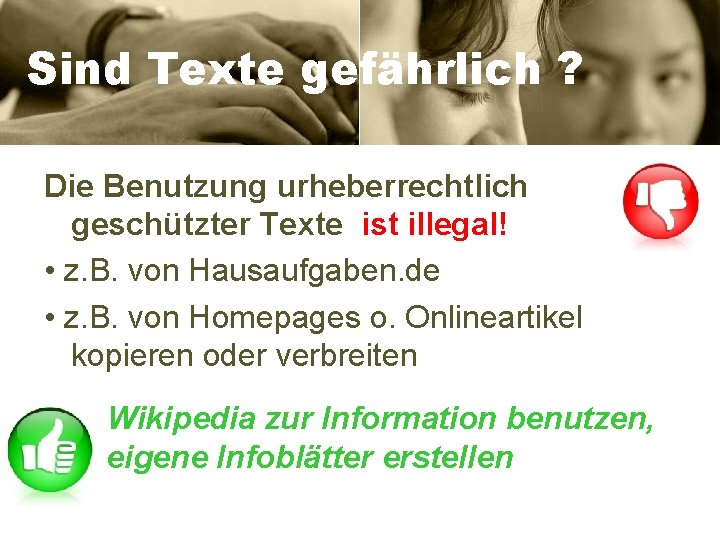

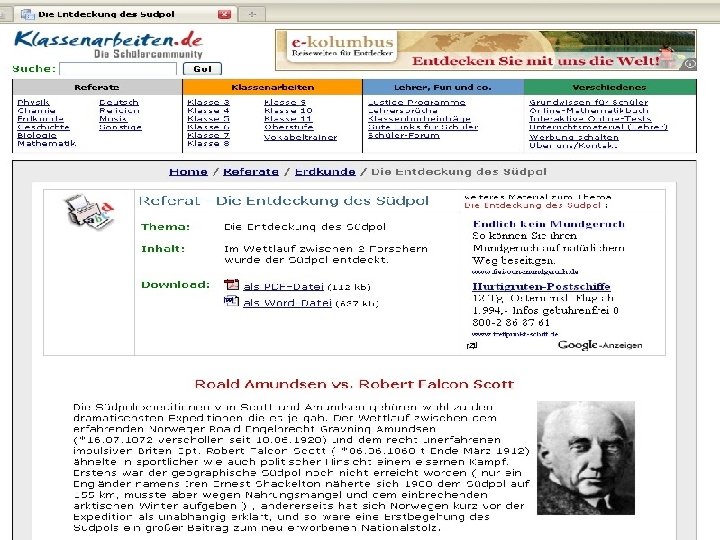

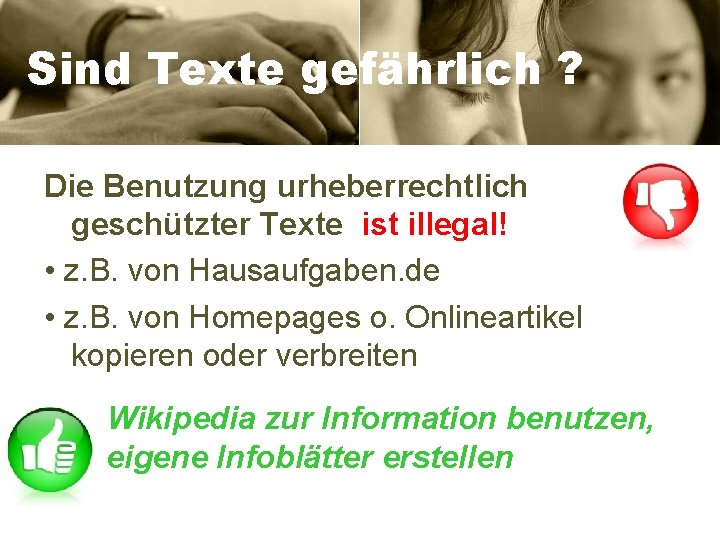

Die Verletzung der Urheberrechte durch Texte

Die Verletzung der

Sind Texte gefährlich ? Die Benutzung urheberrechtlich geschützter Texte ist illegal! • z. B. von Hausaufgaben. de • z. B. von Homepages o. Onlineartikel kopieren oder verbreiten Wikipedia zur Information benutzen, eigene Infoblätter erstellen

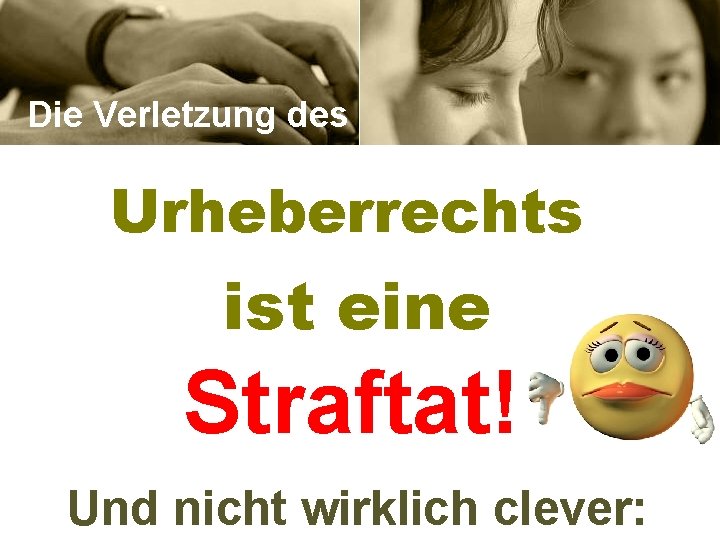

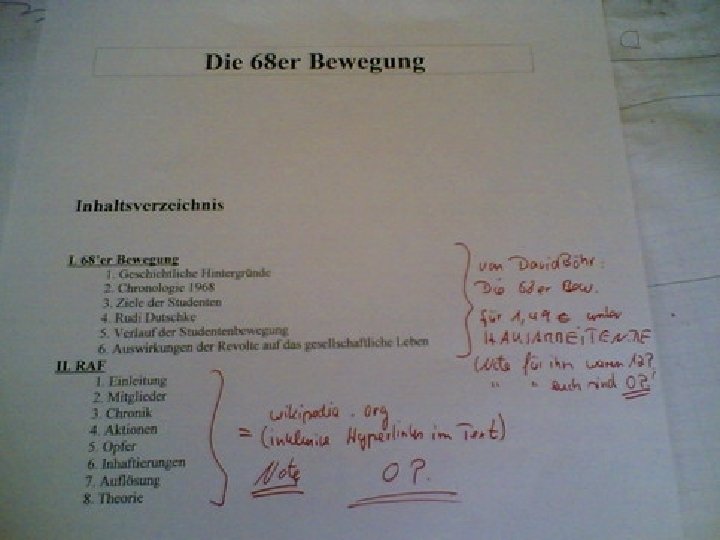

Die Verletzung des Urheberrechts ist eine Straftat! Und nicht wirklich clever:

Und nicht wirklich clever:

Wann darf ein Werk benutzt werden ? • Wenn eine gesetzliche Erlaubnis besteht. (zum Beispiel § 53 Urh. G) • Wenn der Urheber oder Inhaber des Nutzungsrechts zustimmt. • Wenn das Werk unter einer „freien“ Lizenz steht. • (z. B. Infomaterial bei Klicksafe. de)

Was kann passieren, wenn man ein Werk ohne Erlaubnis benutzt? Zivilrechtlich: Abmahnkosten / Anwaltsrechnung + Schadensersatz = summieren sich auf viele Tausend Euro!

Was kann passieren, wenn man ein Werk ohne Erlaubnis benutzt? Strafrechtlich: Geldstrafe Freiheitsstrafe bis zu drei Jahren.

4. Kapitel Persönlichkeitsrecht

Was ist das Persönlichkeitsrecht? • Es gibt jedem die Befugnis, selbst darüber zu entscheiden, ob u. wie er sein Leben in die Öffentlichkeit tragen will. • Dies schließt ein, dass grundsätzlich jedermann selbst entscheiden kann, wie er sich Dritten gegenüber darstellt.

Die Verletzung der Persönlichkeitsrechte durch Bildaufnahmen

Wie verhält es sich mit Aufnahmen von Personen? • Bild- und Tonaufnahmen von Personen sind grundsätzlich nur mit Erlaubnis zulässig. • Bildnisse dürfen grundsätzlich nur mit Einwilligung des Abgebildeten ins Internet gestellt werden. (Einwilligung der Eltern!) • Ein Bildnis ist jede Wiedergabe der äußeren Erscheinungsweise einer Person, soweit diese als solche erkennbar ist.

Die Verletzung der Persönlichkeitsrechte durch Ton- und Filmaufnahmen

sind Straftaten gemäß § 201 Strafgesetzbuch.

Die Verletzung des höchstpersönlichen Lebensbereiches

Sommerhalter / © pddesign / fotowahn / die exklusiven – Fotolia. com

Die Verletzung des Persönlichkeitsrechts ist eine Straftat!

Welche Auswirkungen können Verletzungen des Persönlichkeitsrechts im Internet haben? Die Auswirkungen sind sehr real: • Materielle Auswirkungen • Umsatzeinbrüche bei Firmen aufgrund unwahrer Behauptungen, Nachteile am Arbeitsplatz usw. • Immaterielle Auswirkungen • z. B. psychosomatische Folgen infolge von Rufmordkampagnen, Isolation im Bekanntenkreis bis hin zum Selbstmord !

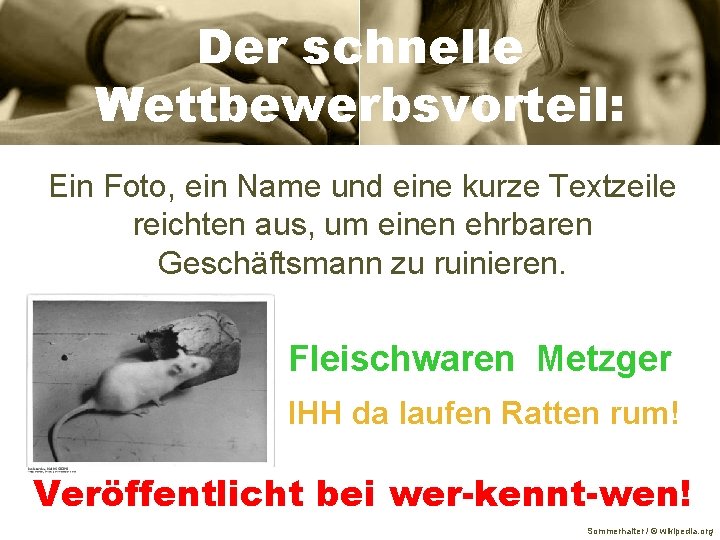

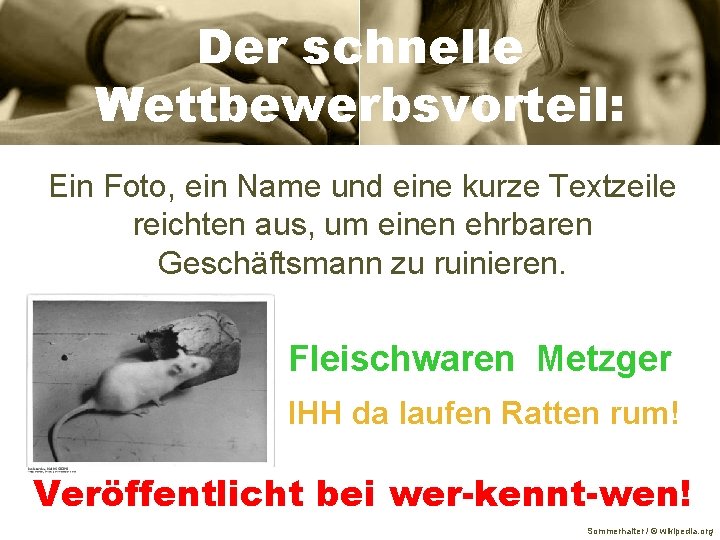

Der schnelle Wettbewerbsvorteil: Ein Foto, ein Name und eine kurze Textzeile reichten aus, um einen ehrbaren Geschäftsmann zu ruinieren. Fleischwaren Metzger IHH da laufen Ratten rum! Veröffentlicht bei wer-kennt-wen! Sommerhalter / © wikipedia. org

Welche Bedeutung hat das Persönlichkeitsrecht im Internet ? Es besteht die Gefahr, im Internet auf eine Weise dargestellt zu werden, die den eigenen Vorstellungen widerspricht. Unter anderem dem Schutz vor diesen Beeinträchtigungen und den negative Folgen dient das Persönlichkeitsrecht.

Wie können sich Betroffene wehren? Betroffene können sich auf zivilrechtlichem und/oder strafrechtlichem Weg wehren. • Zivilrechtlich kommen insbesondere Unterlassungs- und Schadensersatzansprüche in Betracht. • Strafrechtlich kann gegen eine Verletzung der persönlichen Ehre oder -abhängig vom Einzelfall- auch des Rechts am eigenen Bild vorgegangen werden.

Wie macht man sich noch strafbar ? • • Illegaler Download von Musik/Video/Text Rufmord, Mobbing (Beleidigungen) Fake-Bestellungen „Porno-Links“ verbreiten (<18 J. ) Wer betrügt, wird bestraft !

Wir halten fest: • Das Internet ist nicht rechtsfrei! • Man ist nicht anonym im Internet! • Wenige Mausklicks und Tastatureingaben können weit reichende Folgen haben. • Inklusive Straftaten und Gefängnisstrafen! • Es kommt darauf an, was man daraus macht!

5. Kapitel Mobbing im Internet

4. Kapitel Mobbing Im Internet Sommerhalter / © Fabian Dieterich – Fotolia. com

Cyber-Mobbing / Internet-Mobbing • sind die modernen Spielarten von Rufmord, Beleidigung, übler Nachrede, Geschäftsschädigung, Identitätsklau, Psychoterror, etc. durch Verwendung moderner Kommunikationsmittel, insbesondere des Internets.

Was ist Mobbing? • Umgangssprachlich ausgedrückt bedeutet Mobbing, • dass jemand fortgesetzt geärgert, schikaniert, in passiver Form als Kontaktverweigerung mehrheitlich gemieden oder in sonstiger Weise in seiner Würde verletzt wird.

Was ist Mobbing? • Mobbing bezieht sich auf ein Verhaltensmuster und nicht auf eine einzelne Handlung. • Die Handlungsweisen sind systematisch, das heißt sie wiederholen sich beständig.

Mobbingverhalten kann: • verbal (z. B. Beschimpfung) • nonverbal (z. B. Vorenthalten von Informationen) • oder physisch (zum Beispiel Verprügeln) sein. Solche Handlungen gelten üblicherweise als feindselig, aggressiv, destruktiv und unethisch. Jemand ist einem anderen unter- oder überlegen. Dies kann durch die bloße Anzahl bedingt sein: Viele gegen einen. Sommerhalter / © pix 4 U – Fotolia. com

Sommerhalter / © eyezoom 1000 – Fotolia. com

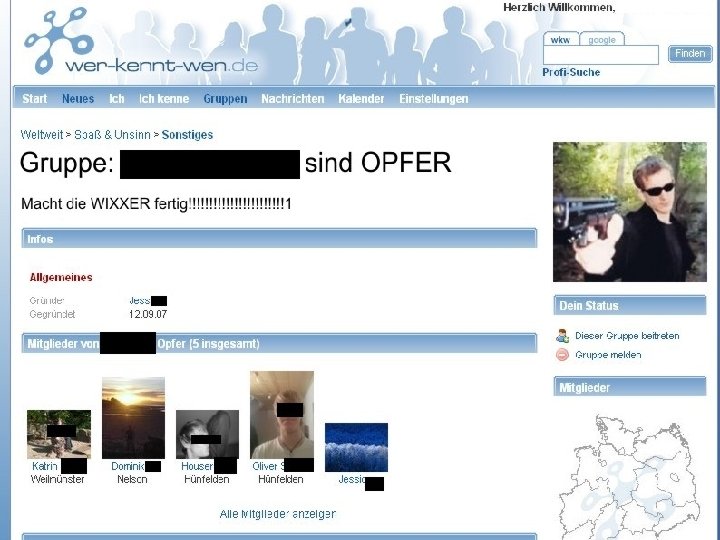

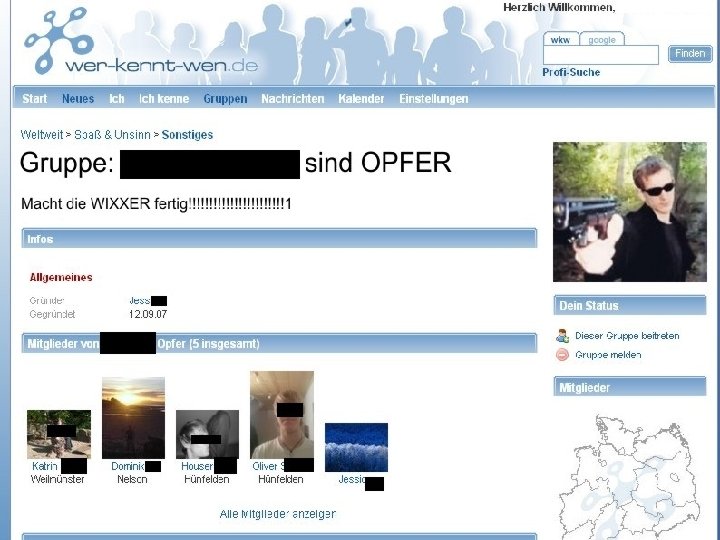

Wie wird gemobbt ? • • Beleidigende Einträge im Gästebuch Verbreitung von Peinlichkeiten per email Bildung von Gruppen „Peter ist ein Assi“ Bis hin zur Aufforderung zur Straftat „Haut dem Idiot die Zähne raus“

• Das Opfer wird wiederholt durch diskriminierende Texte, Bilder oder Filme öffentlich zur Schau gestellt, beleidigt und meist "unter der Gürtellinien" angegriffen. • Neben der Veröffentlichung auf Webseiten und Blogs, findet Cybermobbing auch per SMS, Chat, in Foren oder Videoportalen statt.

Mobbingbeispiele: Beleidigung in Foren, Chatroom usw. sind Straftaten!

Mobbingbeispiele: Beleidigung Sommerhalter / © franz fluegel / SK_design – Fotolia. com

Mobbingbeispiele: Gruppenbildung

Mobbingbeispiele: Gruppenbildung

Mobbing in neuer Qualität • Mobbing oder das Ausgrenzen von anderen ist nicht neu. • Seit Jahrzehnten werden Menschen gehänselt, bloßgestellt, gemobbt! • Aber die „Qualität“ und die Wahrnehmung haben sich deutlich verändert.

Mobbing im Internet ist grenzenlos! • Es endet NICHT an der Haustür! • Es gibt keinen Ausweg! • Früher konnte man jemandem aus dem Weg gehen, aber heute ist man ständig im Internet präsent.

Mobbing im Internet ist grenzenlos! • Der Gemobbte wird oft als virtuell empfunden • d. h. als nicht real existierend/vorhanden • Keine Möglichkeit der Empathie • Cybermobbing wird schlimmer empfunden als direktes Mobbing

Mobbing im Internet ist grenzenlos! • Der Gemobbte wird oft als virtuell empfunden • d. h. als nicht real existierend/vorhanden • Keine Möglichkeit der Empathie • Cybermobbing wird schlimmer empfunden als direktes Mobbing Mit freundlicher Genehmigung von

Das klassische Opferprofil. . . • • Persönlichkeitsmerkmale: ängstlich, ungeschickt, Minderwertigkeitsgefühle, scheu, ungesellig, reagiert bei Attacken mit Schreien; kommuniziert schlecht, . Schulmerkmale: positive Einstellung zur Schule; wenig Freundschaften; unterdurchschnittlich populär. . . • Familienmerkmale: überbehütet; von der Familie abhängig; • Physische Faktoren: schwach, unfähig sich zu wehren; wenig Energie; jünger und kleiner als „Täter“; unterdurchschnittlich attraktiv. . . Gibt es NICHT!

Ein Beispiel Seit Wochen wird Tina von ihrer Klasse und Bekannten mit intimen Details aus ihrem Leben verspottet. Gestern hat sie endlich den Grund dafür entdeckt: den „Tina-the-Bitch-Blog“, verfasst von ihrer ehemals besten Freundin Karina. Bevor sie sich mit Karina zerstritt, hatte Tina mit ihr alle Probleme und Sorgen besprochen: Von der nicht erwiderten Liebe zu Tom bis hin zu den Schwierigkeiten mit ihren Eltern. Sogar ein Liebesgedicht, das sie für Tom geschrieben hatte und sich dann doch nicht traute, ihm zu geben, schickte sie Karina per E-Mail. Sommerhalter / © Dash – Fotolia. com

Dieses Gedicht und viele andere Einzelheiten aus ihrem Intimleben können jetzt im „Tina-the-Bitch-Blog“ von allen gelesen werden. Mittlerweile hat Tina das Gefühl, die ganze Schule kenne die Website und alle lästern über sie! Doch das Schlimmste: Tom und seine Freunde lachen nur noch über sie. Tina, das sportliche, attraktive u. selbstbewusste Girlie, die Siegerin und Königin der Klasse ist am Boden zerstört.

Binnen kurzer Zeit hat Sie alles verloren: • ihre beste Freundin • ihre grosse Liebe • all ihre Feunde • ihre Zukunft. . . . . . ist rettungslos verloren! ? DAS IST MOBBING! Sommerhalter / Gelpi – Fotolia. com

Mobbing und die Folgen • • Selbstwertgefühl wird herabgesetzt Wut und Rachegefühle Krankheiten / z. B. Depressionen Selbstmord (-gedanken)

Ich kann nichts dafür das die Welt so ist, wie sie ist! Aber es ist meine Schuld wenn sie so bleibt! Sommerhalter / © Fabian Dieterich – Fotolia. com Cyber- Mobbing 1. 1

Aktiv werden gegen Mobbing • Empfehlenswert ist in jedem Fall, Cyber-Mobbing klar sichtbar für alle in die Schul- bzw. Hausordnung aufzunehmen oder eine Schulvereinbarung mit klaren Schutzregelungen zu erarbeiten. (www. klicksafe. de) • Je transparenter das Thema von Beginn an behandelt wird, desto einfacher fällt es, im konkreten Fall konstruktive Entscheidungen zu treffen.

Verhalten bei Mobbing (Schüler) • Sperre den „Cyber-Mobber“! - melde ihn dem Anbieter der Webseite • Antworte nicht! • Rede mit Erwachsenen darüber! - und informiere evtl. die Polizei • Sichere Beweise! - fertige Kopien an oder mache einen Ausdruck

Wie mache ich einen Screenshot ? Kann man so machen. . .

. . . Muss man aber nicht! Sommerhalter / ©

Anfertigen eines Screenshot • In allen aktuellen Windows oder Linux Versionen kann durch drücken der Taste: „Druck“, „Print“ oder „PRN“ die aktuellen Bildschirmanzeige gespeichert werden. • Dieses Bild wird in der Windows. Zwischenablage temporär gespeichert.

Anfertigen eines Screenshot • Man öffnet z. B. Word und fügt das Bild aus der Zwischenablage mittels „STRG+V“ wieder ein. • Alternativ benutzt man den Menüpunkt: „Bearbeiten/Einfügen“ • Nun muss dass Dokument dauerhaft gespeichert oder ausgedruckt werden!

6. Kapitel Abgezockt ! Sommerhalter / © Ingo Bartussek – Fotolia. com

Schutz vor Abzocke im Netz • Ruhe bewahren • Gründlich überlegen • Werden Sie unter Druck gesetzt grundsätzlich abbrechen • Gesunden Menschenverstand beachten Sommerhalter / © Sandor Jackal – Fotolia. com

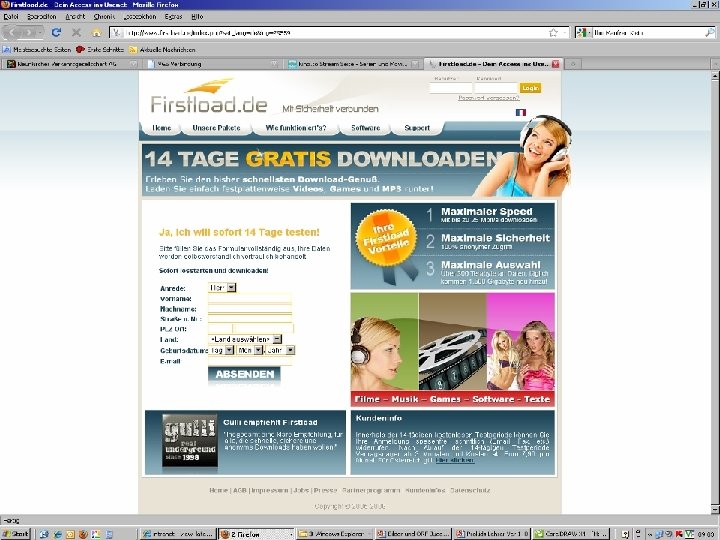

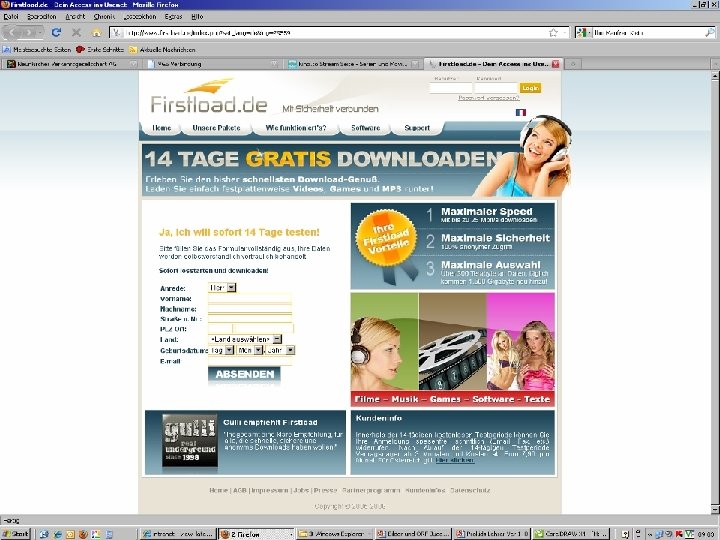

Abzocke im Netz • Abo-Fallen Versteckte Gebühren • Betrug Ware nicht geliefert • Phishing • Illegale Angebote wie Kleinstgedrucktes beachten Passwörter ausgespäht www. Kino. to

ABZOCKE und BETRUG • Der Verbraucherzentrale zufolge ist die Seite eine der schlimmsten Abo-Fallen im Web. • Erschleichen von Einmalzahlungen oder sogar langfristige Verträge für 96 Euro im Jahr. • Viele dieser Pop up´s sind Windows. Fehlermeldungen nachempfunden. • Gratisversionen von G-Data-Schutz-Software für 14 Tage zum Test werden mit dem Abschluss eines Zwei-Jahres-Abos über 316 Euro verbunden!

Sommerhalter / Eisbär – Fotolia. com

Verhalten bei Betrugsverdacht! • Bei diesen Abofallen kommen, in der Regel, keine rechtsgültigen Verträge zustande. • Bezahlen Sie daher nichts! • Informieren Sie sich über die Firma bei der Verbraucherzentrale, im Internet usw. • Evtl. Rechtsberatung in Anspruch nehmen oder bei der Polizei Anzeige erstatten!

Verhalten bei Abmahnung wegen Verstosses gegen das Urh. G! • Wenn diese Tat wirklich so passiert ist: ZAHLEN Sie die Abmahngebühr! • Unterzeichnen Sie die Unterlassungserklärung • Sorgen Sie dafür, dass es nicht noch mal geschieht. • Bei einem Rechtsstreit könnten die Gebühren deutlich ansteigen.

7. Kapitel Extreme im Internet

Und das gibt es auch noch: • • • Partypics Bitchmovies / Schlampenvideos Happy Slapping Videos Gewaltvideos Snuffvideos

Happy Slapping Videos Sommerhalter / © Arvydas Kniuksta – Fotolia. com

Seien Sie aufmerksam Lassen Sie Jugendliche nicht allein! Bringen Sie Ihnen bei, dass sie: Erwachsene (Eltern) um Rat fragen! Fragliche Seiten melden! Oft ist es besser, auch die Polizei zu informieren!

Sehen Sie was Ihr Kind sieht ?

Empfohlene Links www. klicksafe. de Hervorragend gemachte Info Seite mit vielen Informationen und Broschüren zum kostenlosen Download und immer aktuellen Themen. www. datenparty. de www. youtube. com/lpmsaarland Youtubekanal des LPM www. handysektor. de www. chatten-ohne-risiko. net www. internet-abc. de www. seitenstark. de www. internauten. de www. jugendschutz. net www. schau-hin. info www. polizei-beratung. de/Neue. Medien www. datenschutz. ch (Internetseite Passwort-Test)

Infos zum Urheber- und Persönlichkeitsrecht www. irights. info www. juraserv. de/medienrecht/das-allgemeine-persnlichkeitsrecht. html www. gesetze-im-internet. de www. mekonet. de/t 3/index. php? id=85 Der überwachende Mensch http: //panopti. com. onreact. com/swf/index. htm Das Internet-Archiv www. archive. org

Für alle verwendeten Bilder hat der Verfasser die Nutzungsrechte oder diese unterliegen den Ausnahmen des § 53 Urh. G Abs. 3. Aus Jugendschutzgründen liegt kein Bildquellennachweis bei. Dieser kann beim Verfasser beantragt werden. Nichtkommerzielle Vervielfältigung und Verbreitung in Schulen und nicht kommerziellen Einrichtungen der Aus- und Weiterbildung ist ausdrücklich erlaubt, unter Angabe des Verfassers: © Peter Sommerhalter und der Bezugsquelle. JEDE entgeltliche oder kommerzielle Nutzung ist ausdrücklich untersagt.