FIREWALL di Succi Marco Corso di Sicurezza dei

- Slides: 41

FIREWALL di Succi Marco Corso di Sicurezza dei Sistemi Informativi A. A. 2009/2010

Indice � Cosa sono i firewall � Tipologie di firewall � Limiti e problematiche � Tecnologie � Utilità (Dmz, Nat, Vpn, …) � Curiosità 2

Cosa sono i Firewall �I firewall sono dispositivi hardware o software posti a protezione dei punti di interconnessione esistenti tra due reti � Solitamente la rete protetta da firewall è quella più sensibile, o con le maggiori possibilità di essere attaccata 3

Cosa sono i Firewall � L’utilizzo classico dei firewall, è quello di interposizione fra una rete locale (privata) e la rete internet (pubblica) 4

Tipologie di firewall Due tipologie principali di firewall Hardware Firewall perimetrali Software Personal firewall 5

Personal Firewall (Software) � � Il personal firewall è installato sulla singola macchina E’ capace di sapere quale applicazione in esecuzione sulla macchina ha o sta generando un pacchetto o è in ascolto su una determinata porta DIFETTI: � La sua configurazione è spesso lasciata a utenti finali poco esperti che possono generare regole insufficienti alla protezione dagli attacchi � Questi firewall sono in esecuzione nello stesso pc che devono proteggere, quindi qualcuno in grado di sfruttare delle vulnerabilità del sistema operativo potrebbe disabilitare completamente il firewall. 6

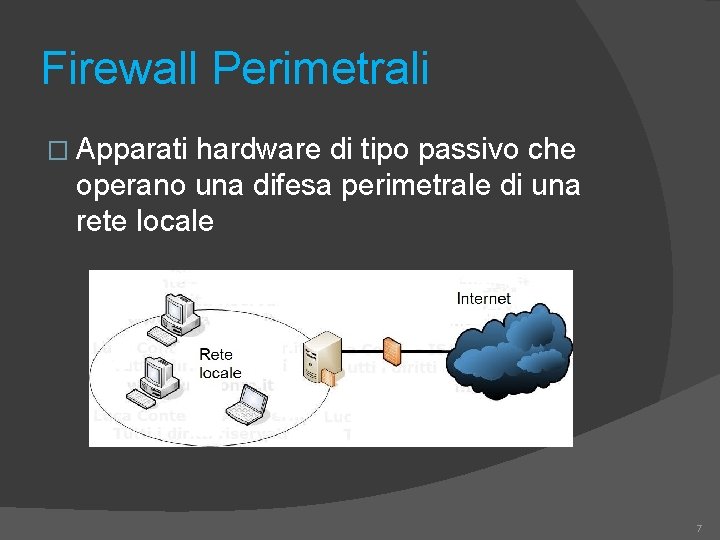

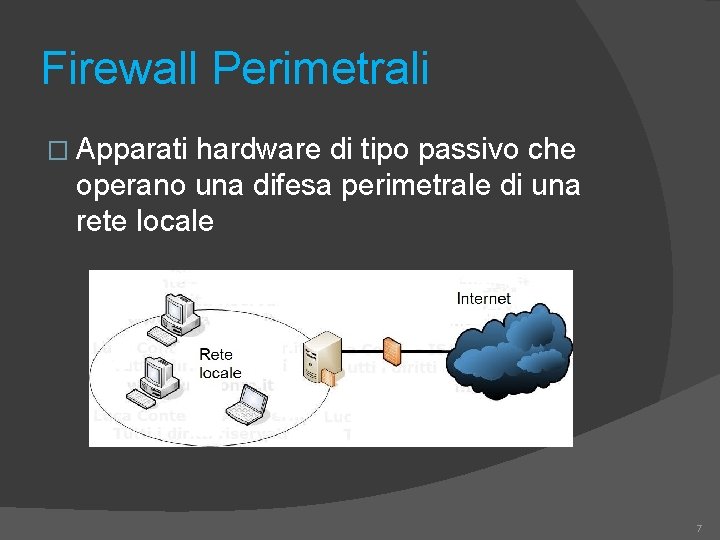

Firewall Perimetrali � Apparati hardware di tipo passivo che operano una difesa perimetrale di una rete locale 7

Le due politiche principali � Una delle decisioni più importanti da prendere durante la configurazione di un firewall è la scelta della strategia più efficace da applicare per la stesura del set di regole. Le più importanti sono due: �Allow-All: tutto ciò che non è espressamente negato è permesso �Deny-All: tutto ciò che non è espressamente permesso è negato 8

La politica Allow-all � Esclude dall’intero traffico solo ciò che fa parte della lista delle eccezioni � Utilizzarlo come unico sistema di protezione non è sufficiente � Potrebbe necessitare di una lunga lista di regole (talvolta da aggiornare) 9

La politica Deny-all � Strategia più consigliata per aumentare il grado di sicurezza � Viene bloccato tutto il traffico di rete, tranne le connessioni ritenute sicure � Minor numero di regole da gestire (e quindi una maggiore efficienza) e da aggiornare 10

Alcuni limiti dei firewall � Errori umani o di valutazione � Attacchi interni � Social engineering � Comportamenti scorretti � Integrità dei dati 11

Errori umani o di valutazione � Possono generare �Errori di posizionamento �Configurazioni non corrette �Errata valutazione delle capacità del firewall � Traducendosi in una inadeguata protezione della rete 12

Attacchi interni � Non possono proteggere da attacchi che non passano attraverso il firewall � Fornendo una difesa perimetrale, se l’attacco nasce all’interno della rete, è escluso dal filtraggio 13

Social Engineering � Non possono proteggere dal social engineering, ovvero da quell’ insieme di tecniche psicologiche, non informatiche, usate dagli aggressori online per farci: �Consegnare i nostri codici di accesso �Aprire i loro allegati infetti �Visitare siti di phishing o contenenti materiale pericoloso 14

Comportamenti scorretti � Non possono garantire che i dati interni ad una rete non vengano portati al di fuori di una azienda � Anche il più sofisticato sistema di sicurezza firewall, non può proteggere da un dipendente potrebbe portare i dati al di fuori dell’azienda i dati tramite archivi rimovibili (cd, flash usb, floppy) 15

Integrità dei dati � Solo alcuni firewall odierni sono in grado di verificare la presenza di virus nei pacchetti che li attraversano � In presenza di reti di grandi dimensioni risulta estremamente difficile � E’ ancora più difficile che riescano a identificare trojan 16

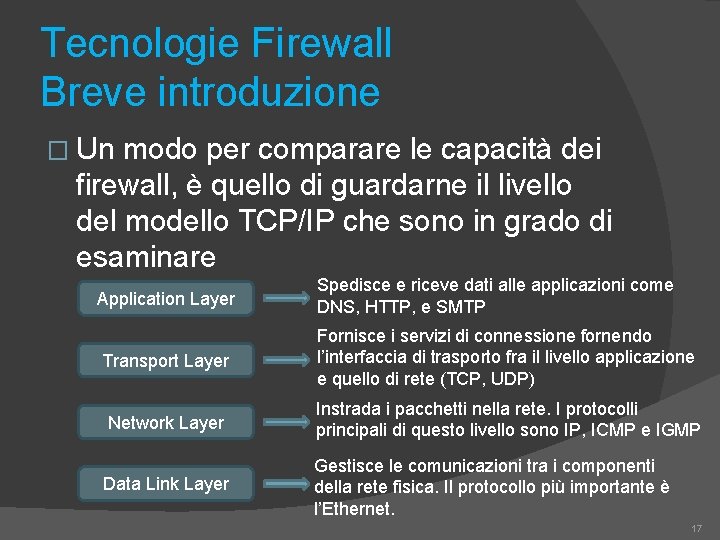

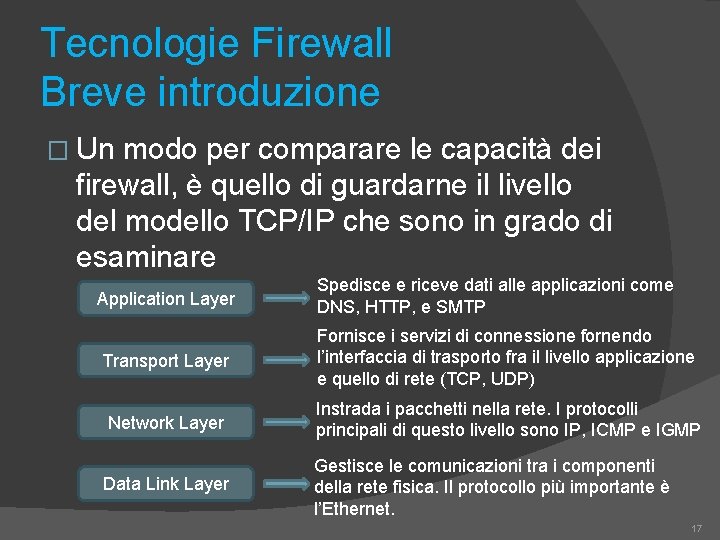

Tecnologie Firewall Breve introduzione � Un modo per comparare le capacità dei firewall, è quello di guardarne il livello del modello TCP/IP che sono in grado di esaminare Application Layer Spedisce e riceve dati alle applicazioni come DNS, HTTP, e SMTP Transport Layer Fornisce i servizi di connessione fornendo l’interfaccia di trasporto fra il livello applicazione e quello di rete (TCP, UDP) Network Layer Instrada i pacchetti nella rete. I protocolli principali di questo livello sono IP, ICMP e IGMP Data Link Layer Gestisce le comunicazioni tra i componenti della rete fisica. Il protocollo più importante è l’Ethernet. 17

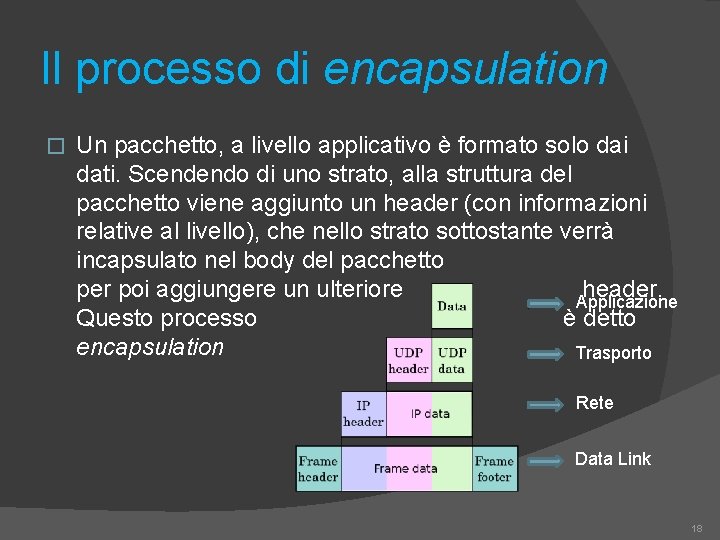

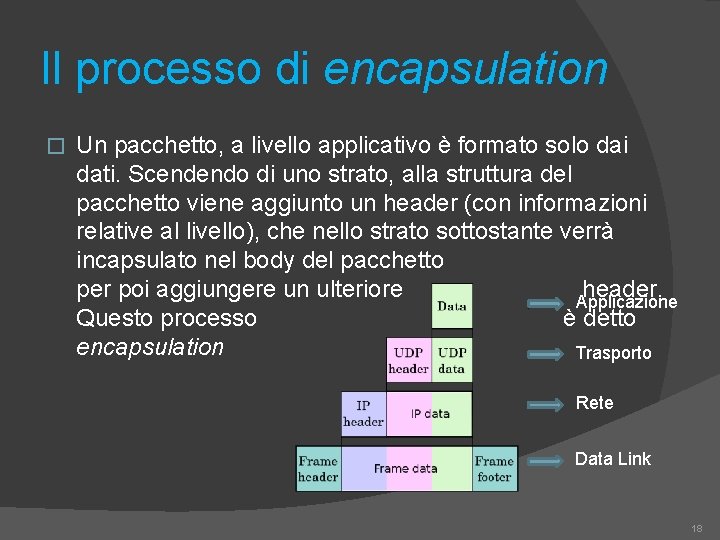

Il processo di encapsulation � Un pacchetto, a livello applicativo è formato solo dai dati. Scendendo di uno strato, alla struttura del pacchetto viene aggiunto un header (con informazioni relative al livello), che nello strato sottostante verrà incapsulato nel body del pacchetto per poi aggiungere un ulteriore header. Applicazione Questo processo è detto encapsulation Trasporto Rete Data Link 18

Tecnologie Firewall � Packet Filtering � Stateful Packet Inspection � Deep Packet Inspection � Application-Proxy Gateway 19

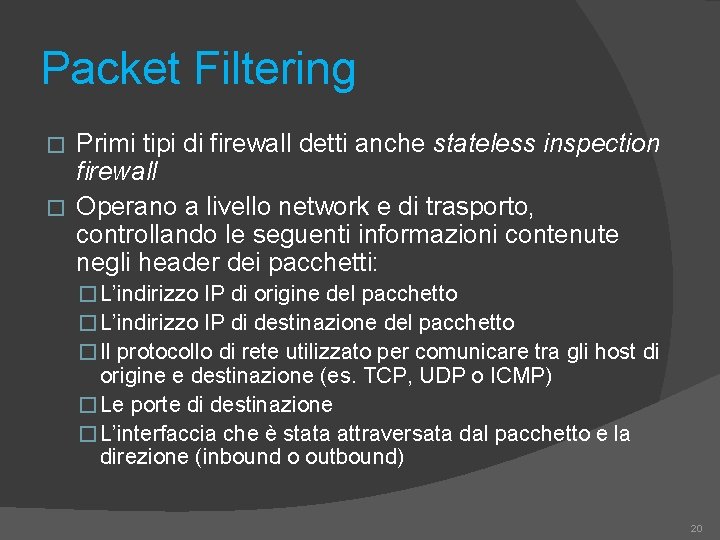

Packet Filtering Primi tipi di firewall detti anche stateless inspection firewall � Operano a livello network e di trasporto, controllando le seguenti informazioni contenute negli header dei pacchetti: � � L’indirizzo IP di origine del pacchetto � L’indirizzo IP di destinazione del pacchetto � Il protocollo di rete utilizzato per comunicare tra gli host di origine e destinazione (es. TCP, UDP o ICMP) � Le porte di destinazione � L’interfaccia che è stata attraversata dal pacchetto e la direzione (inbound o outbound) 20

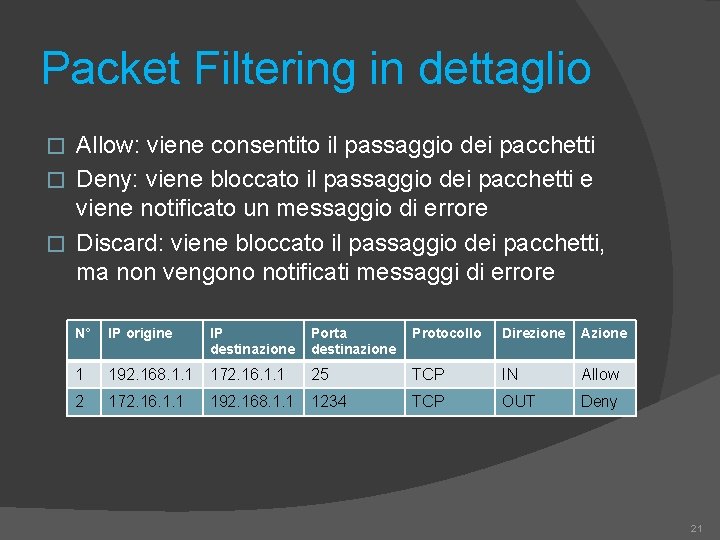

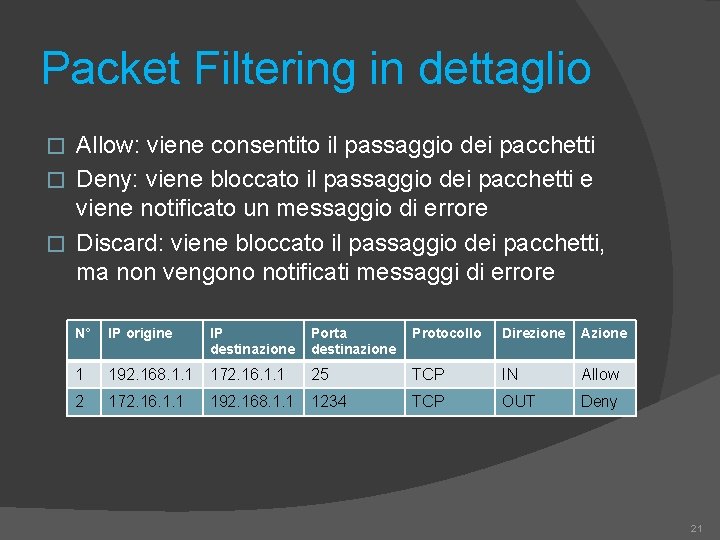

Packet Filtering in dettaglio Allow: viene consentito il passaggio dei pacchetti � Deny: viene bloccato il passaggio dei pacchetti e viene notificato un messaggio di errore � Discard: viene bloccato il passaggio dei pacchetti, ma non vengono notificati messaggi di errore � N° IP origine IP destinazione Porta destinazione Protocollo Direzione Azione 1 192. 168. 1. 1 172. 16. 1. 1 25 TCP IN Allow 2 172. 16. 1. 1 192. 168. 1. 1 1234 TCP OUT Deny 21

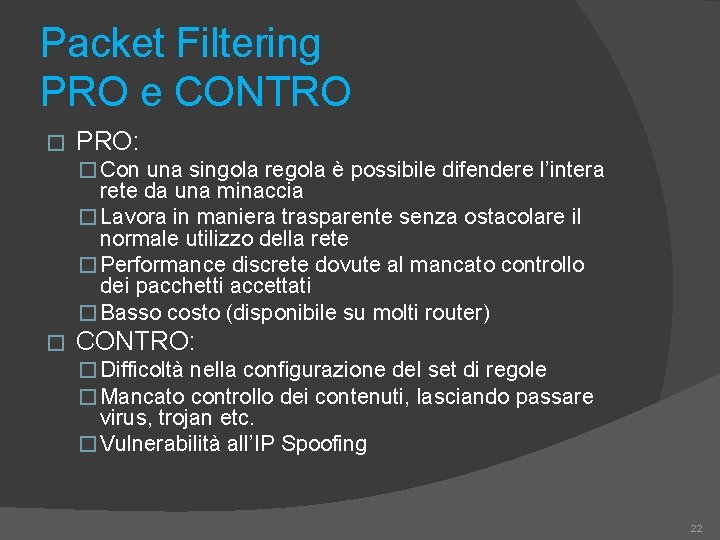

Packet Filtering PRO e CONTRO � PRO: � Con una singola regola è possibile difendere l’intera rete da una minaccia � Lavora in maniera trasparente senza ostacolare il normale utilizzo della rete � Performance discrete dovute al mancato controllo dei pacchetti accettati � Basso costo (disponibile su molti router) � CONTRO: � Difficoltà nella configurazione del set di regole � Mancato controllo dei contenuti, lasciando passare virus, trojan etc. � Vulnerabilità all’IP Spoofing 22

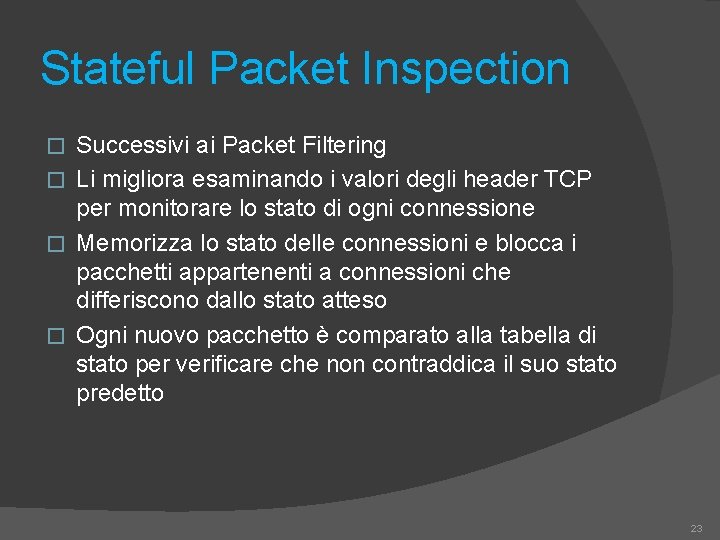

Stateful Packet Inspection Successivi ai Packet Filtering � Li migliora esaminando i valori degli header TCP per monitorare lo stato di ogni connessione � Memorizza lo stato delle connessioni e blocca i pacchetti appartenenti a connessioni che differiscono dallo stato atteso � Ogni nuovo pacchetto è comparato alla tabella di stato per verificare che non contraddica il suo stato predetto � 23

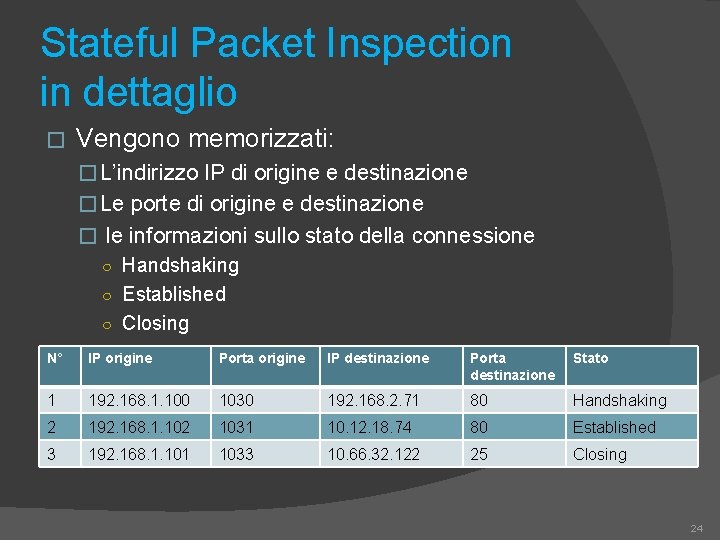

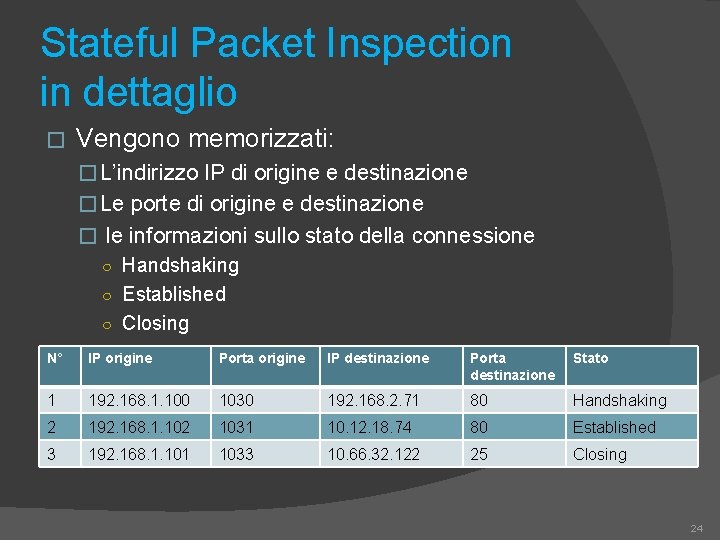

Stateful Packet Inspection in dettaglio � Vengono memorizzati: � L’indirizzo IP di origine e destinazione � Le porte di origine e destinazione � le informazioni sullo stato della connessione ○ Handshaking ○ Established ○ Closing N° IP origine Porta origine IP destinazione Porta destinazione Stato 1 192. 168. 1. 100 1030 192. 168. 2. 71 80 Handshaking 2 192. 168. 1. 102 1031 10. 12. 18. 74 80 Established 3 192. 168. 1. 101 1033 10. 66. 32. 122 25 Closing 24

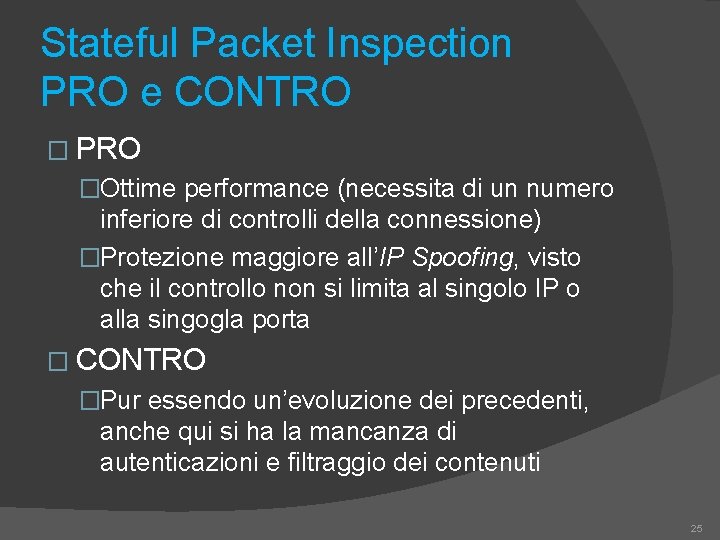

Stateful Packet Inspection PRO e CONTRO � PRO �Ottime performance (necessita di un numero inferiore di controlli della connessione) �Protezione maggiore all’IP Spoofing, visto che il controllo non si limita al singolo IP o alla singogla porta � CONTRO �Pur essendo un’evoluzione dei precedenti, anche qui si ha la mancanza di autenticazioni e filtraggio dei contenuti 25

DPI - Deep Packet Inspection Non si limitano a controllare solo l’header dei pacchetti ma ne controllano anche i dati � Filtrano i contenuti dei pacchetti (payload) alla ricerca di dati che non siano aderenti a determinati criteri prestabiliti � Inoltre operano sia a livello di rete che di trasporto che applicativo, permettendogli di consentire o bloccare gli accessi a seconda di come una applicazione si sta comportando rispetto alla rete � 26

DPI – Esempi di utilizzo � Possono determinare se un messaggio email contiene un tipo di allegato che l’azienda non permette (es *. exe) � Possono bloccare connessioni dopo che sono state effettuate specifiche azioni (es. comando put in FTP) � Possono consentire o bloccare pagine web che contengono particolari tipi di contenuto attivo (Java, Active. X, …) 27

Deep Packet Inspection PRO e CONTRO � PRO �Il vantaggio principale è quello di poter verificare l’integrità dei dati �Agiscono anche a livello applicativo � CONTRO �Notevole rallentamento della rete, proporzionale alle dimensioni di essa 28

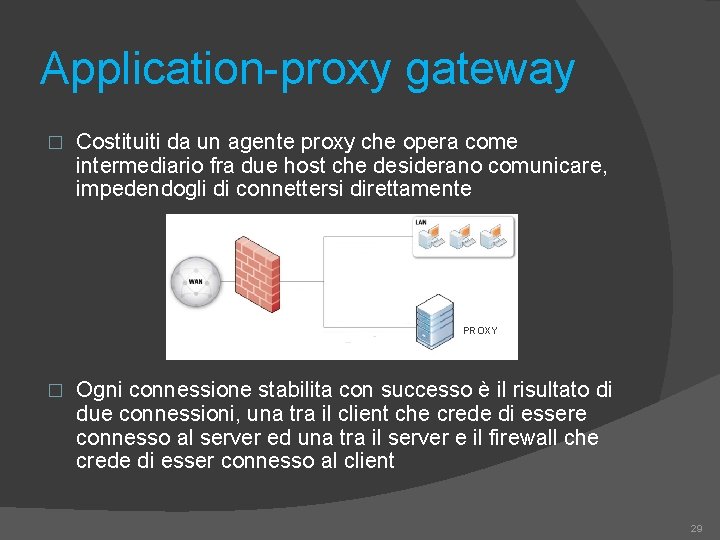

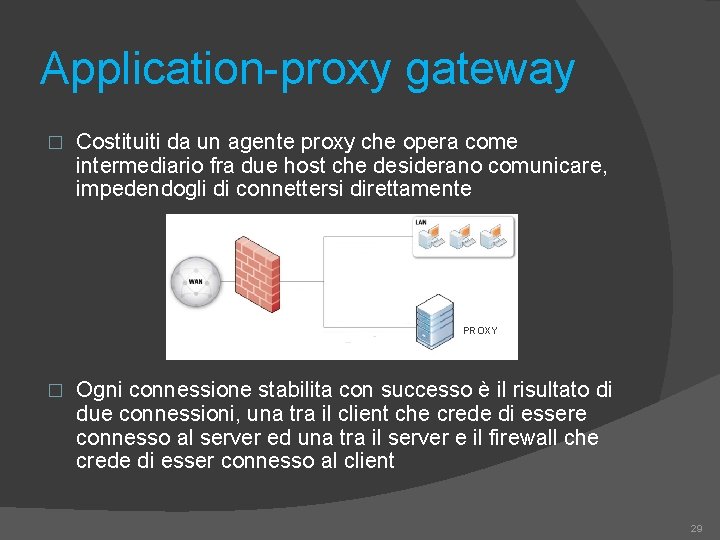

Application-proxy gateway � Costituiti da un agente proxy che opera come intermediario fra due host che desiderano comunicare, impedendogli di connettersi direttamente PROXY � Ogni connessione stabilita con successo è il risultato di due connessioni, una tra il client che crede di essere connesso al server ed una tra il server e il firewall che crede di esser connesso al client 29

Application-Proxy Gateway PRO e CONTRO � PRO � Controllo del contenuto dei pacchetti � Garantisce più sicurezza dei DPI non consentendo connessioni dirette fra gli host � Supporto per l’autenticazione degli utenti � Supportano metodi di crittografia (SSL) � Utilizzo di cache per memorizzare le richieste precedenti e velocizzarne la fruizione successiva � CONTRO � Necessità di configurazione dei computer interni per l’utilizzo del proxy � Basse performance dovuto al carico supplementare di lavoro sulla cpu dei computer 30

DMZ – De. Militarized Zone � Una DMZ, o De. Militarized Zone, è un segmento della rete locale raggiungibile sia dalla rete locale che dalla rete pubblica, ma che permette però connessioni solo verso la rete pubblica 31

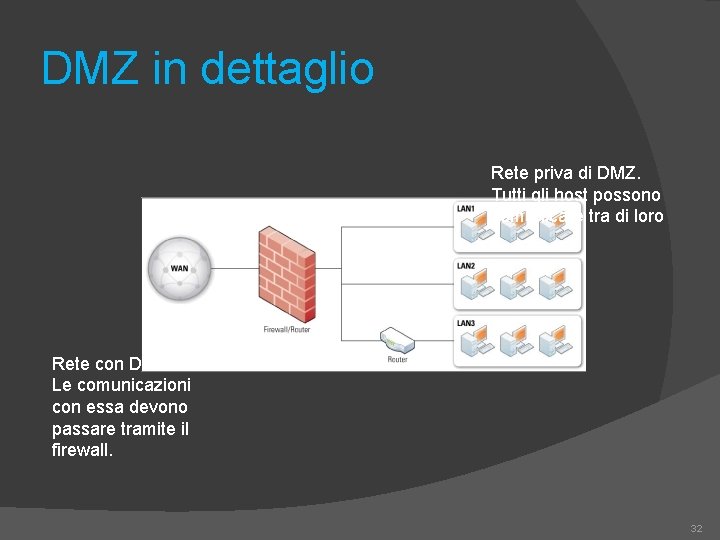

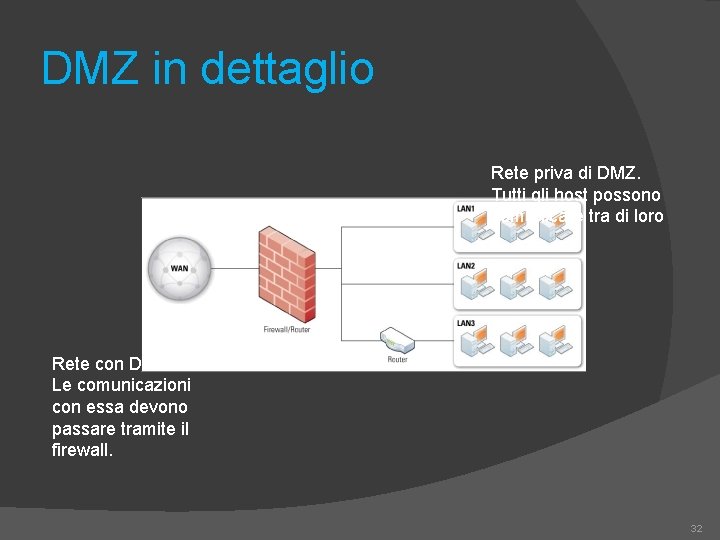

DMZ in dettaglio Rete priva di DMZ. Tutti gli host possono comunicare tra di loro Rete con DMZ. Le comunicazioni con essa devono passare tramite il firewall. 32

DMZ - Vantaggi � Poter spostare tutti i servizi di rete che necessitano di accessi da internet (web server, mail server, etc. ) in una rete separata � Le "porte aperte" verso il mondo esterno saranno solo in questa nuova rete � Se un hacker attacca un server interno alla DMZ, avrà solo accesso agli host nella DMZ, non alla restante rete interna 33

VPN - Virtual Private Network � Una rete VPN (Virtual Private Network) permette il collegamento di host ubicati in sedi fisiche diverse, tramite una rete non dedicata � Queste reti virtuali utilizzando tecnologie di crittografia, consentendo di utilizzare una rete pubblica (internet) come se fosse una rete privata 34

VPN nel dettaglio � Gli strumenti di sicurezza solitamente utilizzati nella realizzazione di VPN sono: �IPsec �SSL (Secure Socket Layer) � Le due architetture principali sono: �Gateway-to-Gateway ○ Per connettere più reti dislocate (es. uffici di una organizzazione) �Host-to-Gateway ○ Fornisce una connessione sicure ad utenti remoti 35

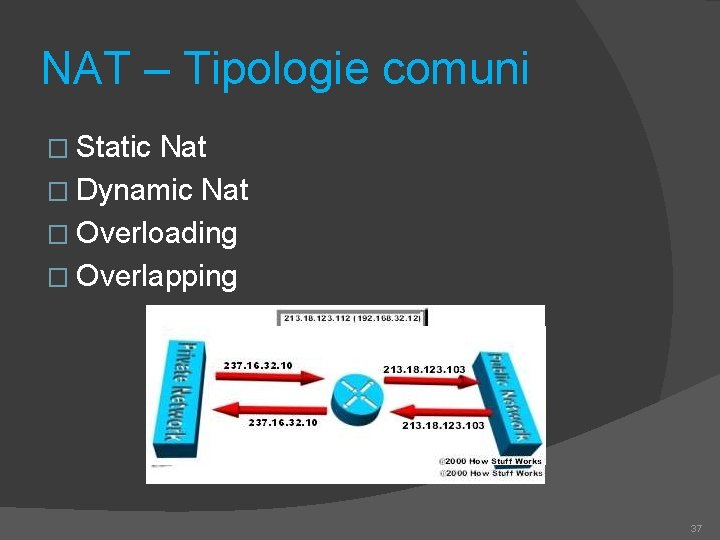

NAT – Network Address Translation � NAT è letteralmente la traduzione degli indirizzi di rete � Consiste nel modificare gli indirizzi IP multipli della rete LAN privata in un unico indirizzo pubblico inviato su Internet � Aumenta la protezione del computer sulla rete LAN, poiché il relativo indirizzo IP non viene trasmesso a Internet 36

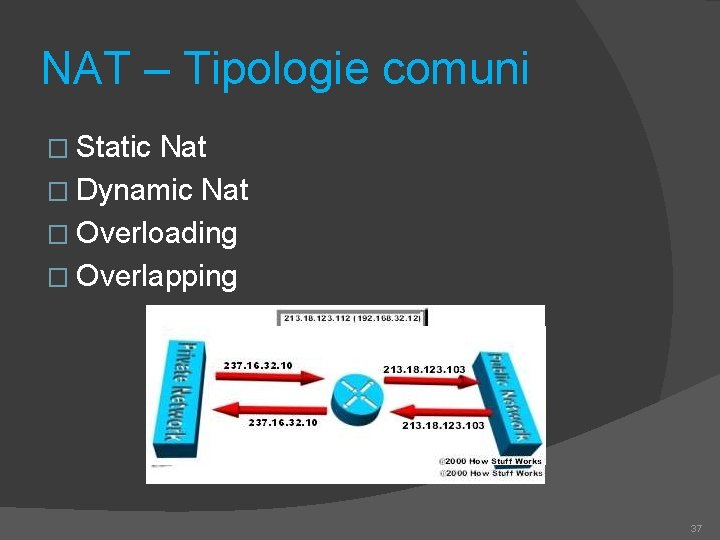

NAT – Tipologie comuni � Static Nat � Dynamic Nat � Overloading � Overlapping 37

Curiosità - Comparativa di Personal Firewall 38

Curiosità - Firewall di Windows Xp (e Vista)… � Piccola curiosità…perché non è mai citato nelle classifiche comparative? Il firewall di Windows XP non blocca le connessioni in uscita, ma solo quelle in ingresso, rendendo possibile la diffusione delle nostre informazioni a seguito di un attacco riuscito. 39

E’ importante ricordare che… � LA SICUREZZA ASSOLUTA NON ESISTE E’ possibile elevare a un livello molto alto il costo che l’attacker deve sostenere per infrangere le misure di sicurezza, ma le garanzie assolute sono impossibili � TRE REGOLE DI BASE DEI FIREWALL 1. 2. 3. Il firewall deve essere l’unico punto di contatto della rete interna con quella esterna. Solo il traffico autorizzato può attraversare il firewall. Il firewall deve essere un sistema altamente sicuro esso stesso D. Cheswick S. Bellovin 40

Bibliografia Building Internet Firewall - Elizabeth D. Zwicky, Simon Cooper, D. Brent Chapman � Firewalls e sicurezza in rete - William R. Cheswick, Steven M. Bellovin, Aviel D. Rubin � Guidelines on Firewalls and Firewall Policy - Karen Scarfone Paul Hoffman � www. wikipedia. org � www. sicurezzainformatica. it � computer. howstuffworks. com/firewall � www. matousec. com � 41