Fire Wall Grzegorz liwiski Strefy bezpieczestwa Typy zapr

Fire. Wall Grzegorz Śliwiński

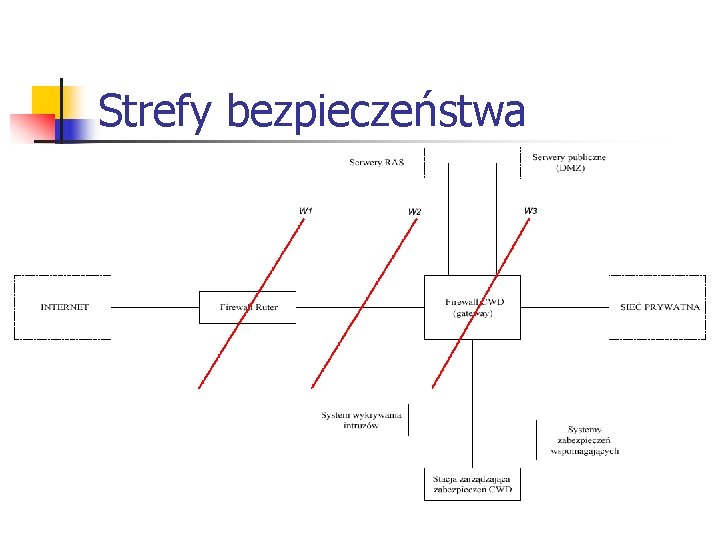

Strefy bezpieczeństwa

Typy zapór ogniowych n Zapora sieciowa filtrująca pakiety (packet-filtering firewall), n Zapora sieciowa z inspekcją stanów (stateful-inspection firewall), n Zapora sieciowa pośrednicząca (application proxy firewall)

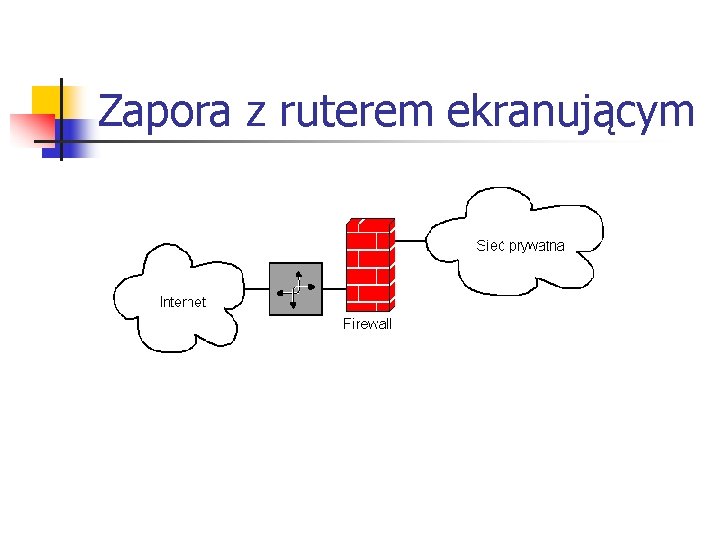

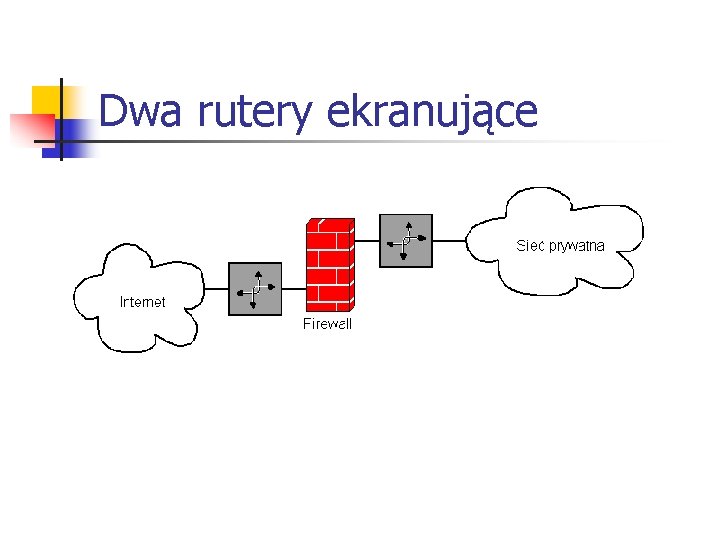

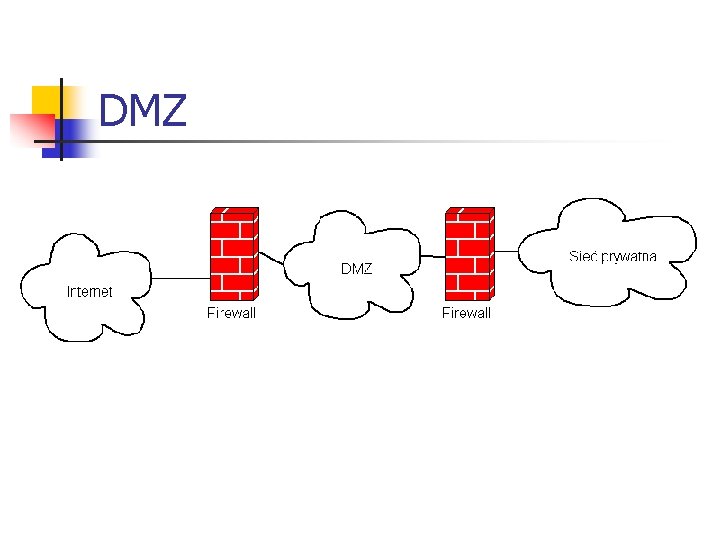

Architektury zapór ogniowych Trzy typy: n n n Zapora ogniowa z dwiema kartami, Zapora ogniowa z ruterem ekranującym, Zapora ogniowa z dwoma ruterami ekranującymi. oraz ich kombinacje.

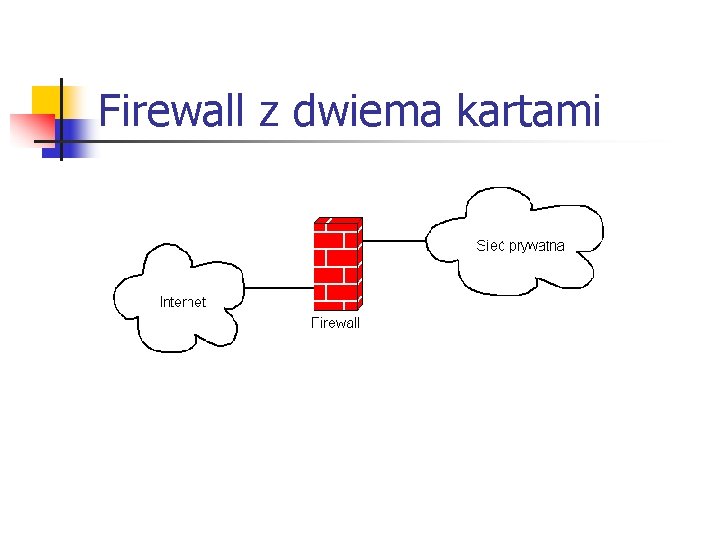

Firewall z dwiema kartami

Zapora z ruterem ekranującym

Dwa rutery ekranujące

DMZ

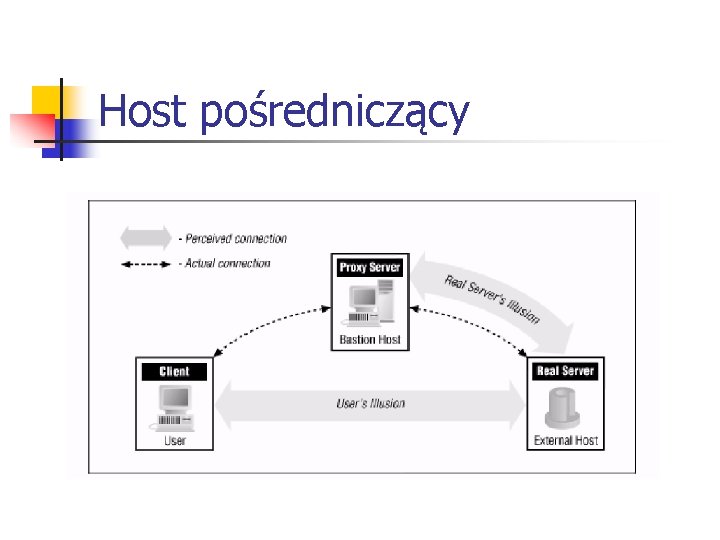

Host pośredniczący

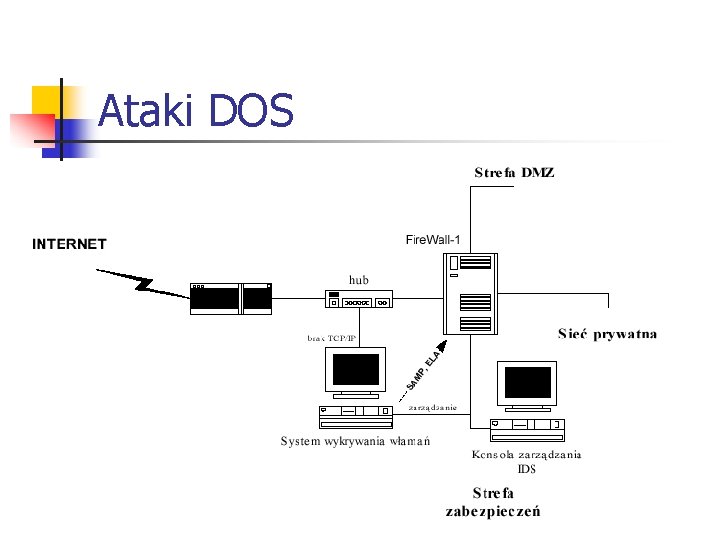

Ataki DOS

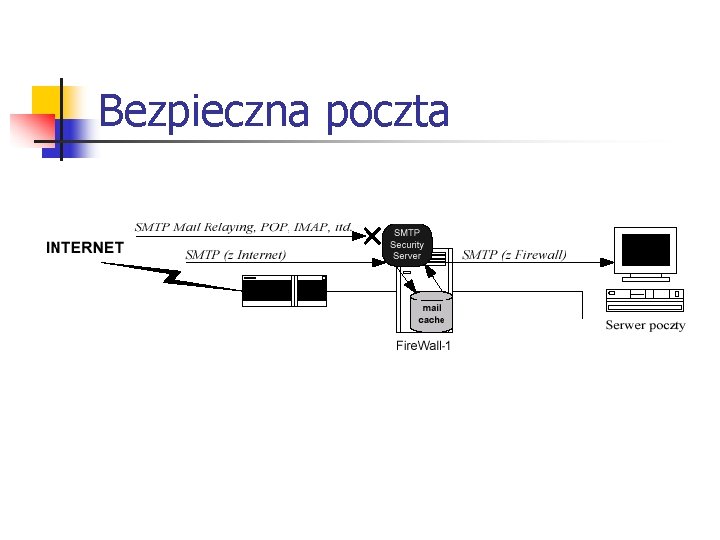

Bezpieczna poczta

IPCHAINS n n n Input (wejście) Output (wyjście) Forward (przenoszenie)

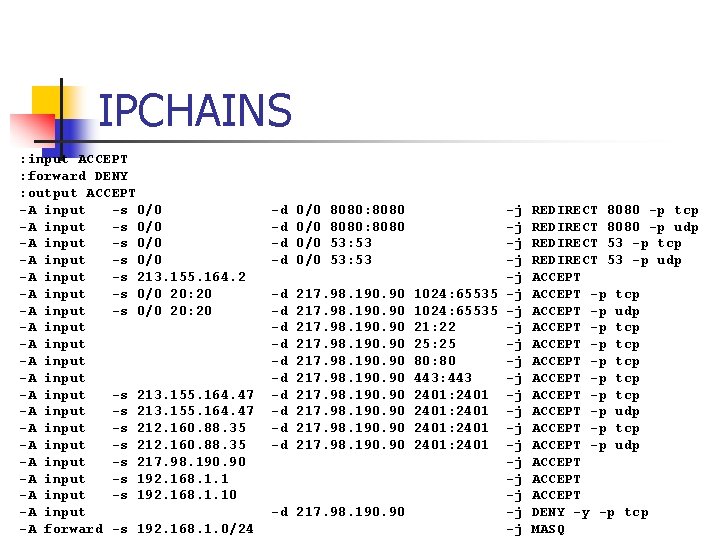

IPCHAINS : input ACCEPT : forward DENY : output ACCEPT -A input -s 0/0 -A input -s 213. 155. 164. 2 -A input -s 0/0 20: 20 -A input -A input -s 213. 155. 164. 47 -A input -s 212. 160. 88. 35 -A input -s 217. 98. 190. 90 -A input -s 192. 168. 1. 10 -A input -A forward -s 192. 168. 1. 0/24 -d -d 0/0 0/0 8080: 8080 53: 53 -j -j -j -d 217. 98. 190. 90 1024: 65535 -j -d 217. 98. 190. 90 21: 22 -j -d 217. 98. 190. 90 25: 25 -j -d 217. 98. 190. 90 80: 80 -j -d 217. 98. 190. 90 443: 443 -j -d 217. 98. 190. 90 2401: 2401 -j -j -d 217. 98. 190. 90 -j -j REDIRECT 8080 -p tcp REDIRECT 8080 -p udp REDIRECT 53 -p tcp REDIRECT 53 -p udp ACCEPT -p tcp ACCEPT -p tcp ACCEPT -p udp ACCEPT DENY -y -p tcp MASQ

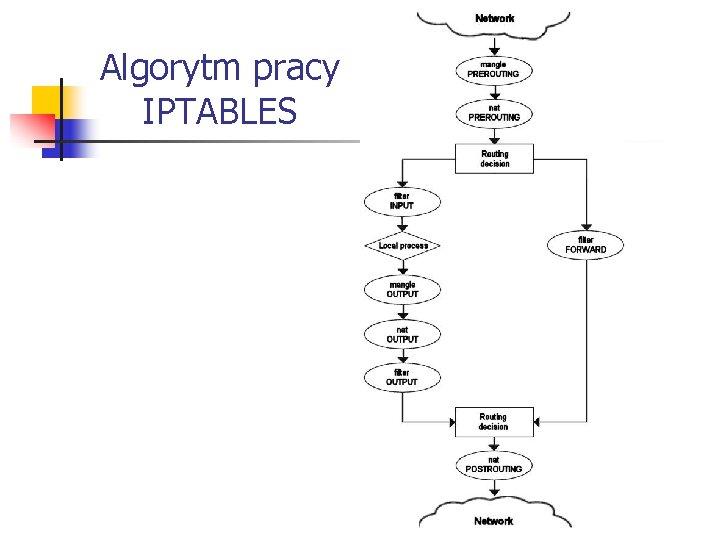

Algorytm pracy IPTABLES

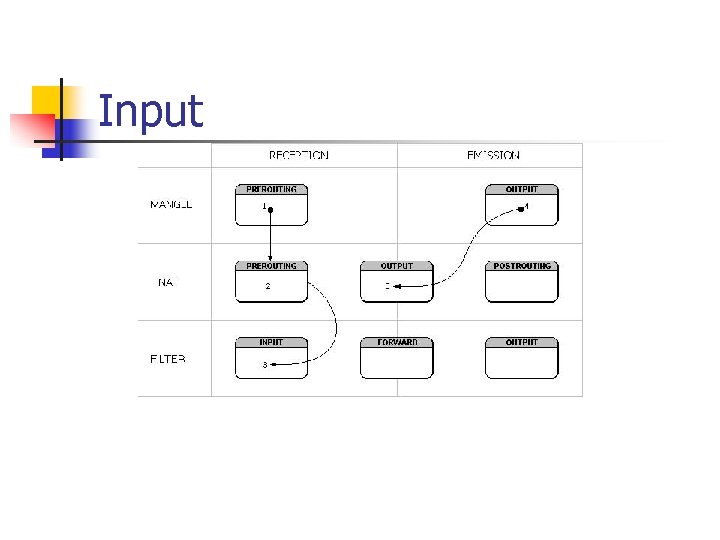

Input

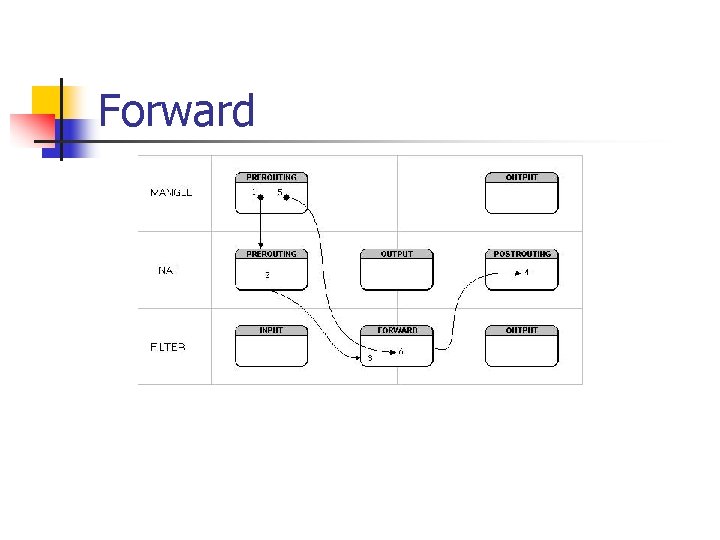

Forward

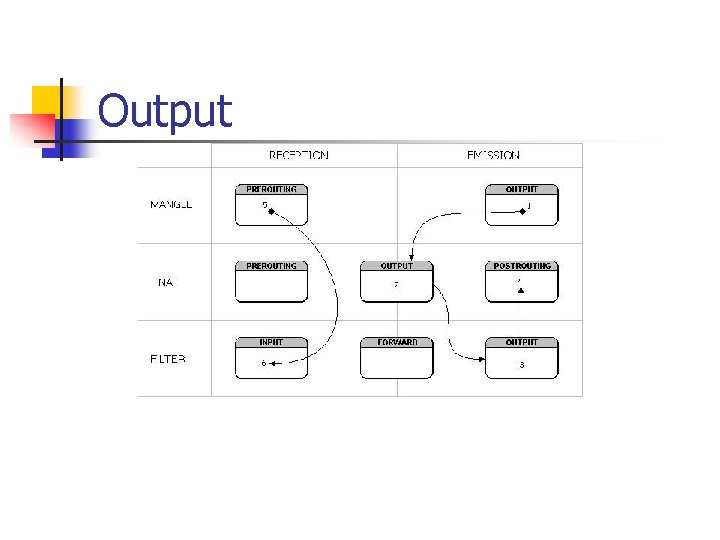

Output

![*nat : PREROUTING ACCEPT [0: 0] : POSTROUTING ACCEPT [2: 328] : OUTPUT ACCEPT *nat : PREROUTING ACCEPT [0: 0] : POSTROUTING ACCEPT [2: 328] : OUTPUT ACCEPT](http://slidetodoc.com/presentation_image_h2/d9db86510b006d05dfdfbaddd9966501/image-18.jpg)

*nat : PREROUTING ACCEPT [0: 0] : POSTROUTING ACCEPT [2: 328] : OUTPUT ACCEPT [3: 388] -A PREROUTING -i eth 0 -p tcp -m tcp --dport 8080 -j REDIRECT --to-ports 8080 -A PREROUTING -i eth 0 -p udp -m udp --dport 8080 -j REDIRECT --to-ports 8080 -A PREROUTING -i eth 0 -p tcp -m tcp --dport 53 -j REDIRECT --to-ports 53 -A PREROUTING -i eth 0 -p udp -m udp --dport 53 -j REDIRECT --to-ports 53 -A POSTROUTING -o ppp 0 -j SNAT --to-source 217. 98. 190. 90 COMMIT *mangle : PREROUTING ACCEPT [81: 13394] : INPUT ACCEPT [79: 13247] : FORWARD ACCEPT [2: 147] : OUTPUT ACCEPT [73: 18301] : POSTROUTING ACCEPT [77: 18951] COMMIT *filter : INPUT ACCEPT [0: 0] : FORWARD DROP [0: 0] : OUTPUT ACCEPT [73: 18301] -A INPUT -i eth 0 -j ACCEPT -A INPUT -i lo -j ACCEPT -A INPUT -s 213. 155. 164. 2 -j ACCEPT -A INPUT -d 217. 98. 190. 90 -p tcp -m tcp --sport 20 --dport 1024: 65535 -j ACCEPT -A INPUT -d 217. 98. 190. 90 -p udp -m udp --sport 20 --dport 1024: 65535 -j ACCEPT -A INPUT -p tcp -m tcp --dport 22 -j ACCEPT -A INPUT -p tcp -m tcp --dport 25 -j ACCEPT -A INPUT -p tcp -m tcp --dport 80 -j ACCEPT -A INPUT -p tcp -m tcp --dport 443 -j ACCEPT -A INPUT -s 213. 155. 164. 47 -d 217. 98. 190. 90 -p tcp -m tcp --dport 2401 -j ACCEPT -A INPUT -s 213. 155. 164. 47 -d 217. 98. 190. 90 -p udp -m udp --dport 2401 -j ACCEPT -A INPUT -s 212. 160. 88. 35 -d 217. 98. 190. 90 -p tcp -m tcp --dport 2401 -j ACCEPT -A INPUT -s 212. 160. 88. 35 -d 217. 98. 190. 90 -p udp -m udp --dport 2401 -j ACCEPT -A INPUT -i ppp 0 -m state --state NEW, INVALID -j DROP -A FORWARD -s 192. 168. 1. 1 -i eth 0 -o ppp 0 -j ACCEPT -A FORWARD -d 192. 168. 1. 1 -i ppp 0 -o eth 0 -j ACCEPT -A FORWARD -s 192. 168. 1. 10 -i eth 0 -o ppp 0 -j ACCEPT -A FORWARD -d 192. 168. 1. 10 -i ppp 0 -o eth 0 -j ACCEPT -A FORWARD -i ppp 0 -m state --state NEW, INVALID -j DROP COMMIT

- Slides: 18