Federao de Identidade RCTS Patrocinadores Platina Patrocinadores Ouro

- Slides: 71

Federação de Identidade RCTS Patrocinadores Platina Patrocinadores Ouro Patrocinadores Prata Apoios Organização

Agenda ü RCTSaai & edu. GAIN § Instituições & Serviços § Metadata RCTSaai & edu. GAIN – Atualizações para breve ü Atualização dos Fornecedores de Identidade ü Integração da Autenticação. GOV na RCTSaai ü Nova Arquitetura RCTSaai ü Roadmap 2019

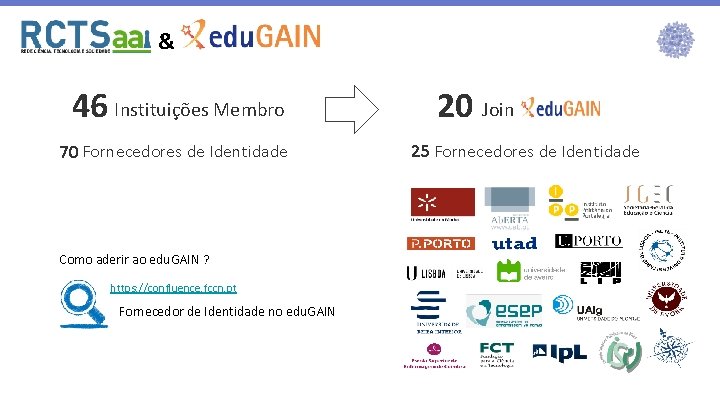

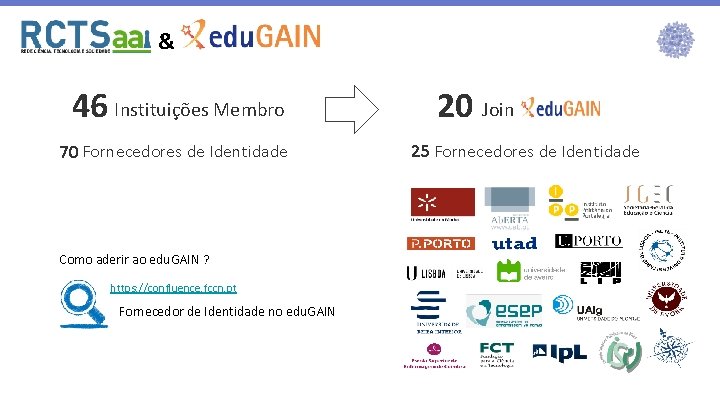

& 46 Instituições Membro 70 Fornecedores de Identidade Como aderir ao edu. GAIN ? https: //confluence. fccn. pt Fornecedor de Identidade no edu. GAIN 20 Join 25 Fornecedores de Identidade

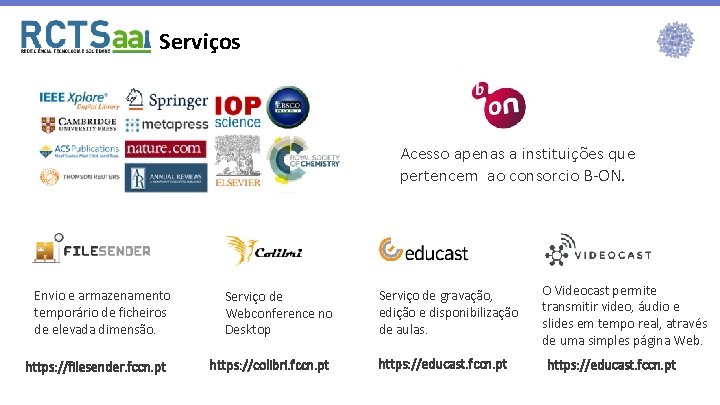

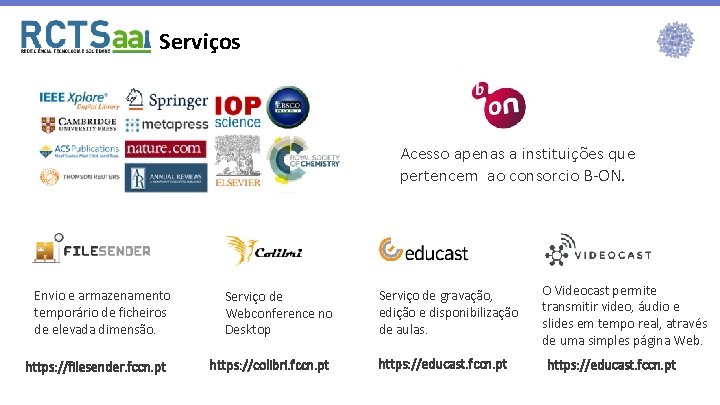

Serviços Acesso apenas a instituições que pertencem ao consorcio B-ON. Envio e armazenamento temporário de ficheiros de elevada dimensão. https: //filesender. fccn. pt Serviço de Webconference no Desktop https: //colibri. fccn. pt Serviço de gravação, edição e disponibilização de aulas. https: //educast. fccn. pt O Videocast permite transmitir video, áudio e slides em tempo real, através de uma simples página Web. https: //educast. fccn. pt

Serviços https: //myservices. rcts. pt Área privada associada ao serviço RCTS IP, onde é possível aceder aos arquivos dos relatórios mensais de utilização da rede RCTS e a alguns gráficos de utilização do serviço, em tempo real. https: //confluence. fccn. pt O Confluence é uma plataforma de trabalho colaborativo com espaços públicos e privadas. Os espaços privados são acessíveis aos utilizadores de instituições ligadas à RCTSaai e com permissões de acesso atribuídas pelo Administrador do respetivo espaço.

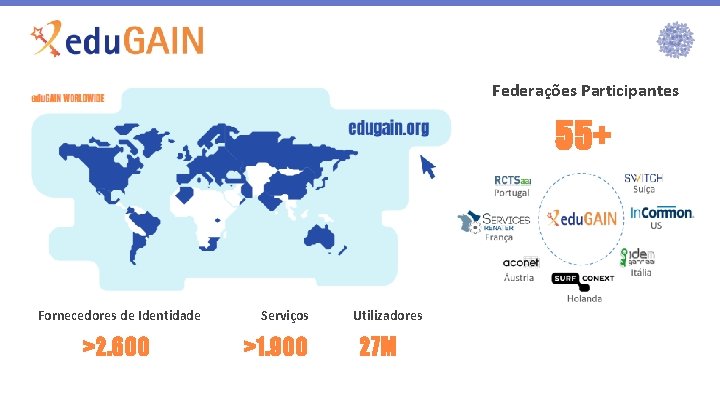

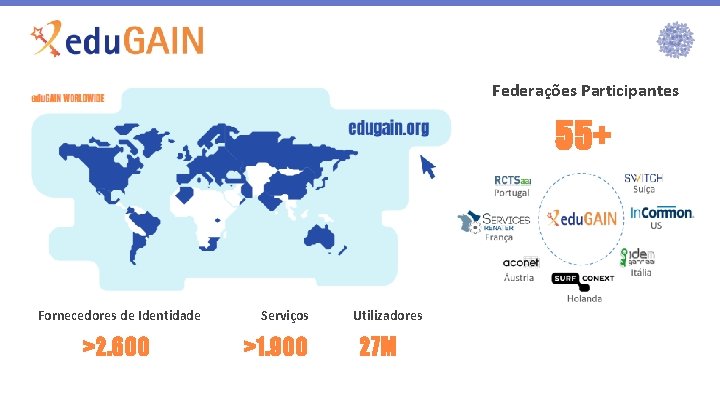

Federações Participantes 55+ Fornecedores de Identidade >2. 600 Serviços >1. 900 Utilizadores 27 M

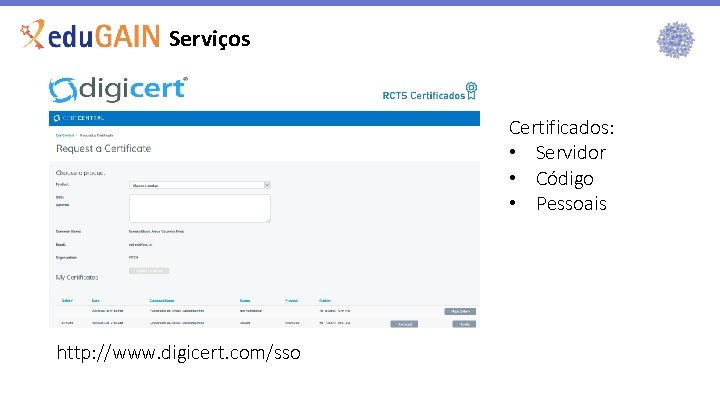

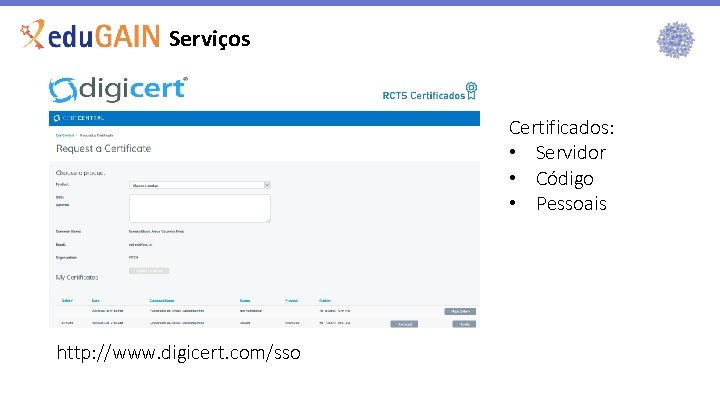

Serviços Certificados: • Servidor • Código • Pessoais http: //www. digicert. com/sso

Serviços Okeanos – Máquinas Virtuais on-demand https: //pithos. okeanos-global. grnet. gr/ui/

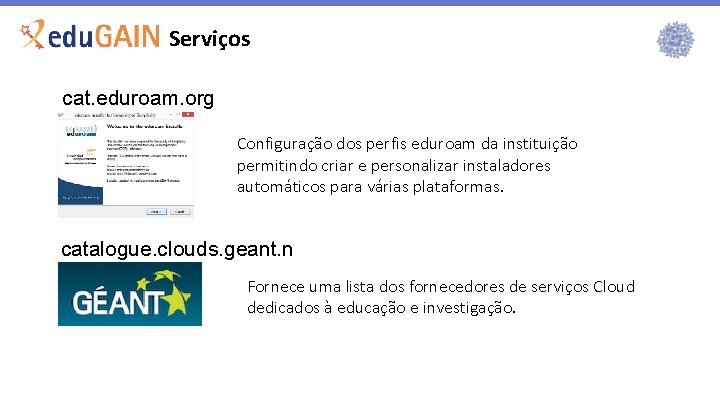

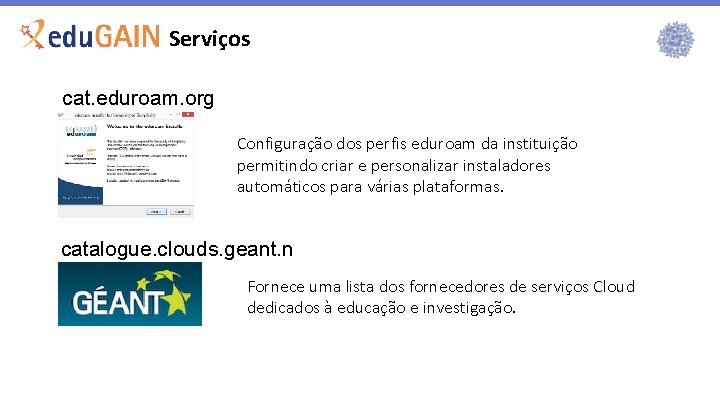

Serviços cat. eduroam. org Configuração dos perfis eduroam da instituição permitindo criar e personalizar instaladores automáticos para várias plataformas. catalogue. clouds. geant. n et Fornece uma lista dos fornecedores de serviços Cloud dedicados à educação e investigação.

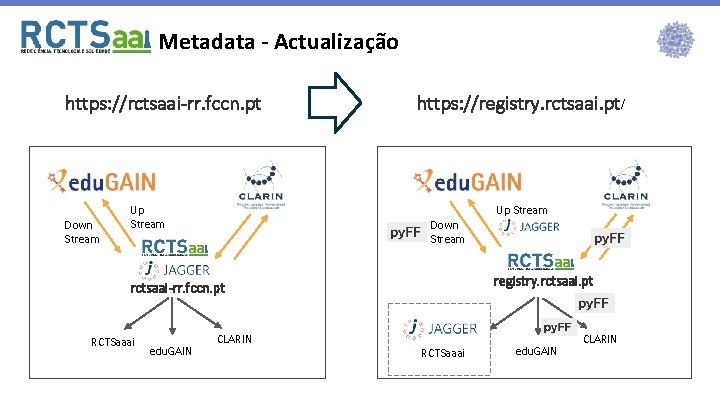

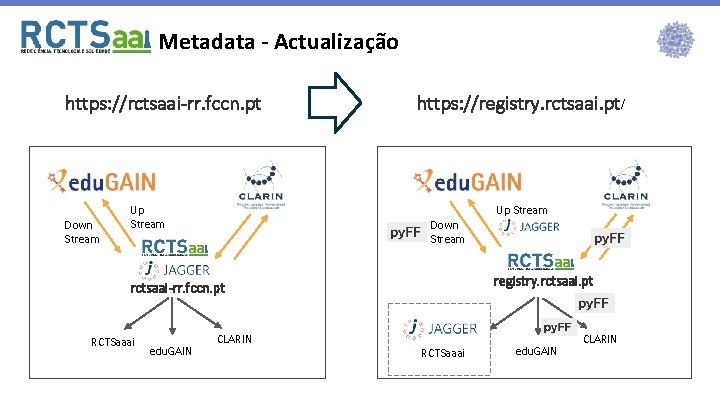

Metadata - Actualização https: //rctsaai-rr. fccn. pt Down Stream Up Stream https: //registry. rctsaai. pt/ Up Stream Down Stream registry. rctsaai. pt rctsaai-rr. fccn. pt RCTSaaai edu. GAIN CLARIN

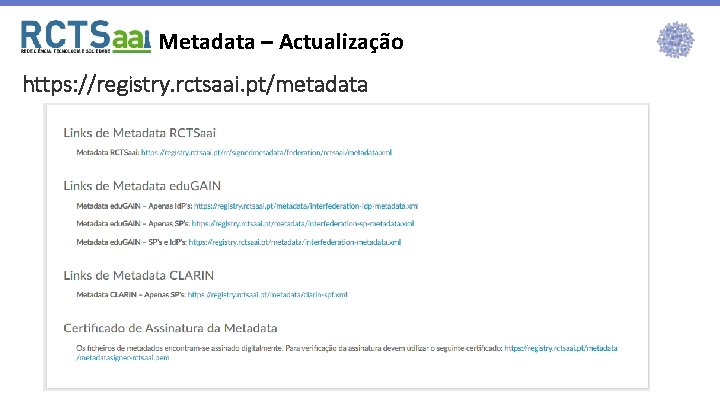

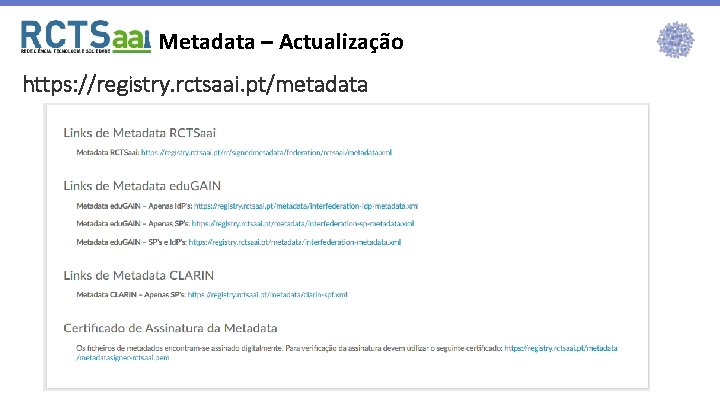

Metadata – Actualização https: //registry. rctsaai. pt/metadata

Atualização de Fornecedores de Identidade

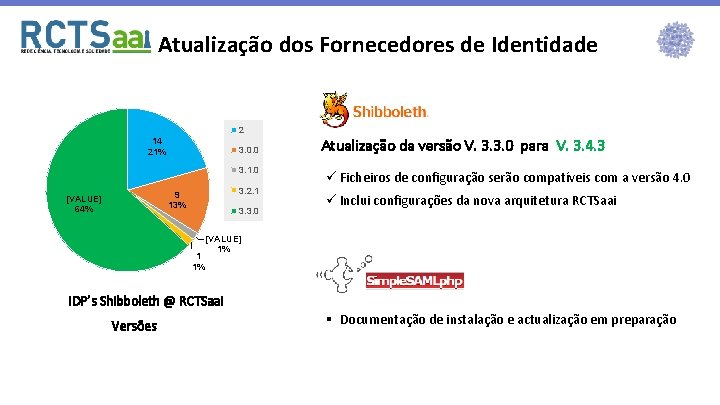

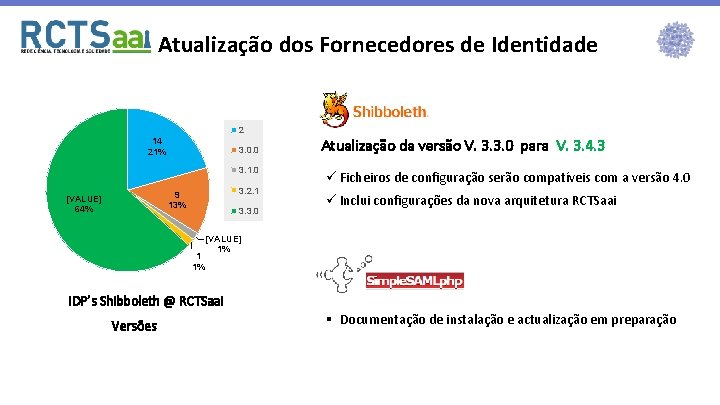

Atualização dos Fornecedores de Identidade 2 14 21% 3. 0. 0 3. 1. 0 3. 2. 1 9 13% [VALUE] 64% 3. 3. 0 1 1% Atualização da versão V. 3. 3. 0 para V. 3. 4. 3 ü Ficheiros de configuração serão compatíveis com a versão 4. 0 ü Inclui configurações da nova arquitetura RCTSaai [VALUE] 1% IDP’s Shibboleth @ RCTSaai Versões § Documentação de instalação e actualização em preparação

Atualização dos Fornecedores de Identidade A versão do Shibboleth Id. P 2. x atingiu o Fim de Vida e já não tem suporte. Vulnerabilidades Recomendações Exposição Exactidão de Hijacking Ataque de Fim de Exploit de dados do de Negação de Recomendações Vida Remoto Utilizador Sessão Serviço 2018 -01 -23, 2017 Todas X X X 05 -18 Versão 3. 4. 3 X X X 3. 3. 0 Mar-17 X X 15/03/2017 3. 1. 0 Mar-15 X X X 26/03/2015 3. 0. 0 Mar-15 X X X A versão mais antiga do Fornecedor de Identidade com vulnerabilidades tratadas é a 3. 4. 3 Data Título Versões afectadas Severidade 2018 -01 -23 Implications of ROBOT TLS vulnerability Todas Alta 2017 -05 -18 Default Kerberos configurations are unsafe Todas Alta 2017 -03 -15 Design flaw can result in secondfactor authentication bypass IDP < 3. 3. 1 Alta 2015 -03 -26 Interrupted HTTP Connections Lead to Id. P >= 3. 0. 0, < Denial of Service 3. 1. 1 Mais informação disponível em: https: //www. switch. ch/aai/guides/idp/installation/ Alta

Atualização dos Fornecedores de Identidade Actualização da versão V. 3. 3. 0 > V. 3. 4. 3 § Tags ou elementos na configuração do Fornecedor de Identidade mostram a informação “deprecated” (inexistentes na V. 4. 0): - Ideal será não ter a mensagem WARN com esta informação no /logs/idp. process. log § No ficheiro /conf/idp. properties substituir as propriedades: Antigo: idp. consent. user. Storage. Key Novo: idp. consent. attribute-release. user. Storage. Key Antigo: idp. consent. user. Storage. Key. Attribute Novo: idp. consent. attribute-release. user. Storage. Key. Attribute

Atualização dos Fornecedores de Identidade Actualização da versão V. 3. 3. 0 > V. 3. 4. 3 § Alterar o script rotate-sealer. sh § No ficheiro /conf/c 14 n/subject-c 14 n. xml desabilitar o conector Legacy. Principal. Connector § Adicionar a opção de linha de comando -Didp. conf. filemode=644 quando se executa o script /bin/install. sh: Ø sudo JAVACMD=/usr/bin/java /usr/local/dist/shibboleth-identity-provider-3. 4. 3/bin/install. sh -Didp. conf. filemode=644

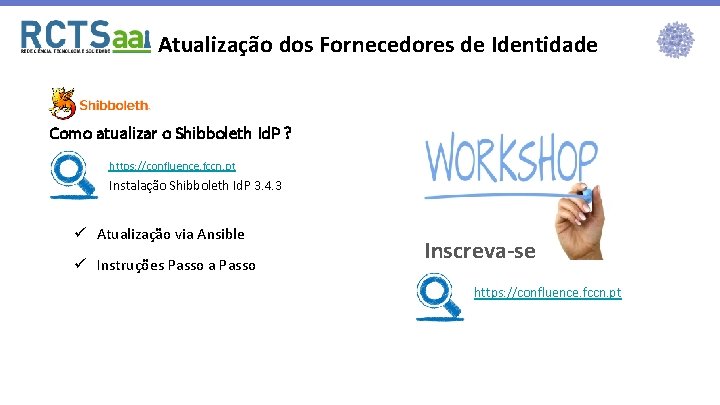

Atualização dos Fornecedores de Identidade Como atualizar o Shibboleth Id. P ? https: //confluence. fccn. pt Instalação Shibboleth Id. P 3. 4. 3 ü Atualização via Ansible ü Instruções Passo a Passo Inscreva-se https: //confluence. fccn. pt

Integração da Autenticação. GOV Atualização

Plugin Autenticação. GOV – O que é? Ø Novo método de autenticação a integrar com Identity Provider (Id. P) Shibboleth versão 3. 2 ou superior. Ø Integração sem alteração do código base do Identity Provider. Ø Resolução e a libertação de atributos SAML incluídas no fluxo de autenticação/autorização Shibboleth.

Plugin Autenticação. GOV – Funcionalidades e vantagens ● Autenticação com Chave móvel digital ou cartão de cidadão. ● Disponibilização de informação atual do utilizador. ● Possibilidade de usar um método de autenticação “forte” complexidade de integração moderada/baixa.

Atualização do Plugin CC / CMD ● Plugin foi reescrito. Passa a usar a biblioteca Open. SAML 3. ● Integração semelhante à versão anterior. ● Desenvolvido para já ser compatível com a versão mais recente do IDP Shibboleth (3. 4. 4). Novas Funcionalidades ● Suporte para efetuar Logout no portal do Autenticacao. GOV. pt. ● Desenvolvimento orientado à integração futura com o e. IDAS

Atualização do Plugin CC/CMD – e. IDAS ● e. IDAS - Electronic Identification, Authentication and trust Services. ● Framework que regula as transações eletrónicas entre cidadãos pertencentes a Estados-Membros da União Europeia. ● https: //www. autenticacao. gov. pt/a-autenticacao-europeia ● Não é necessário assinar novo protocolo.

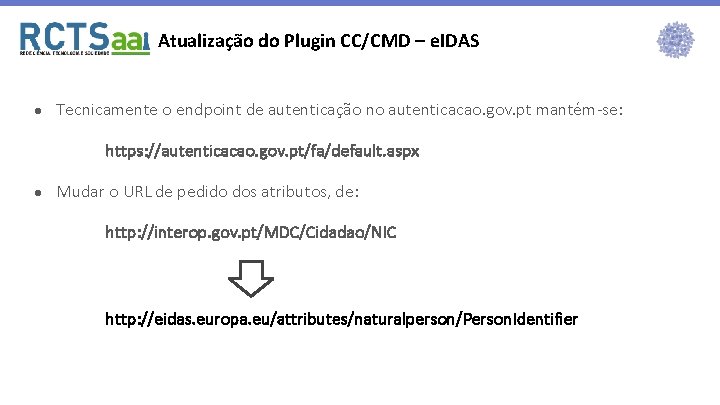

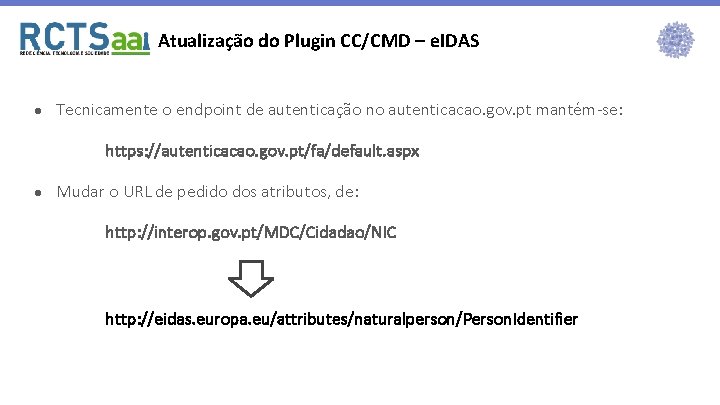

Atualização do Plugin CC/CMD – e. IDAS ● Tecnicamente o endpoint de autenticação no autenticacao. gov. pt mantém-se: https: //autenticacao. gov. pt/fa/default. aspx ● Mudar o URL de pedido dos atributos, de: http: //interop. gov. pt/MDC/Cidadao/NIC http: //eidas. europa. eu/attributes/naturalperson/Person. Identifier

Atualização do Plugin CC/CMD – e. IDAS

Atualização do Plugin CC/CMD – e. IDAS

Integração da Autenticação. GOV Perguntas?

New Architecture

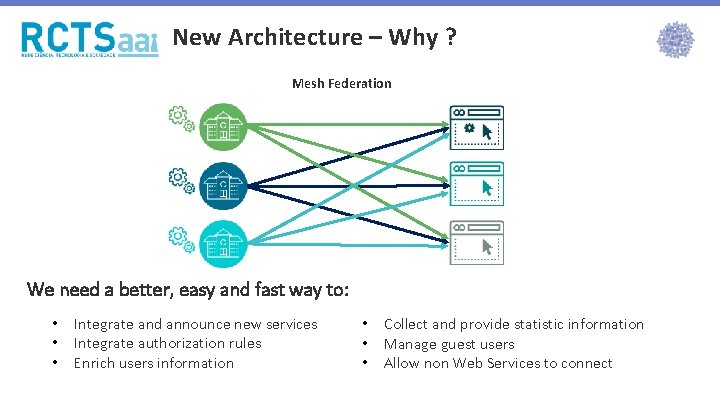

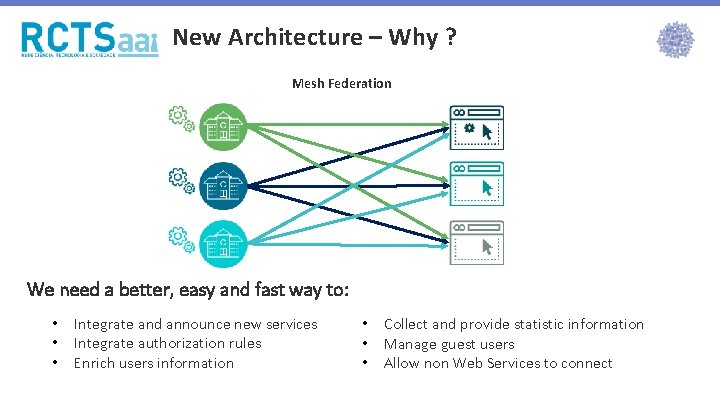

New Architecture – Why ? Mesh Federation We need a better, easy and fast way to: • • • Integrate and announce new services Integrate authorization rules Enrich users information • • • Collect and provide statistic information Manage guest users Allow non Web Services to connect

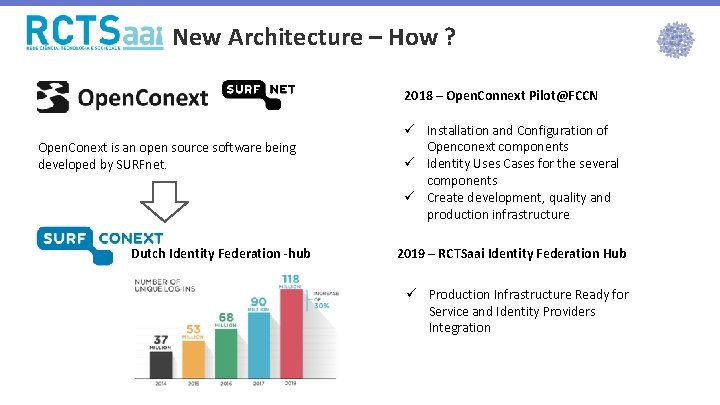

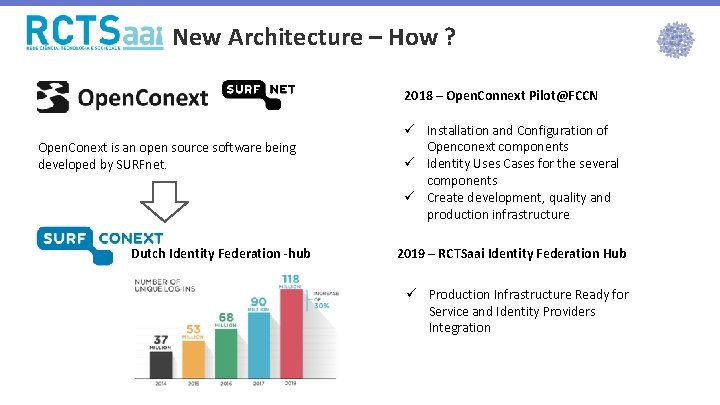

New Architecture – How ? 2018 – Open. Connext Pilot@FCCN Open. Conext is an open source software being developed by SURFnet. Dutch Identity Federation -hub ü Installation and Configuration of Openconext components ü Identity Uses Cases for the several components ü Create development, quality and production infrastructure 2019 – RCTSaai Identity Federation Hub ü Production Infrastructure Ready for Service and Identity Providers Integration

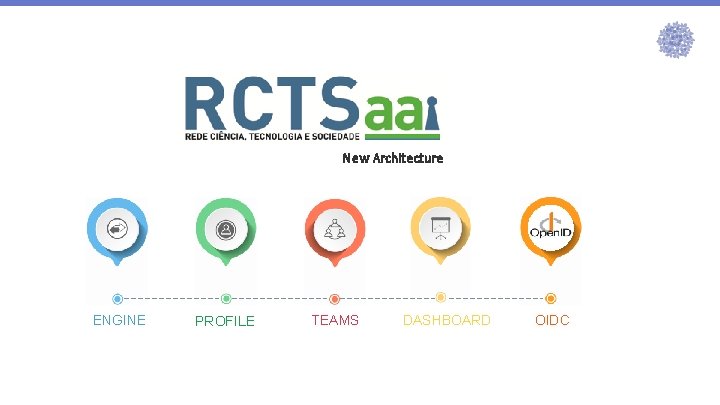

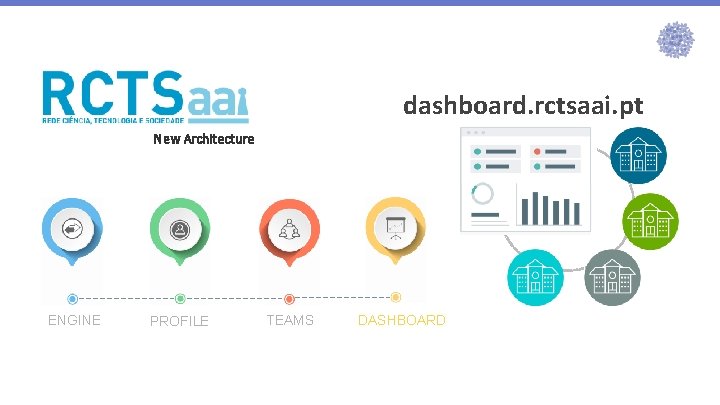

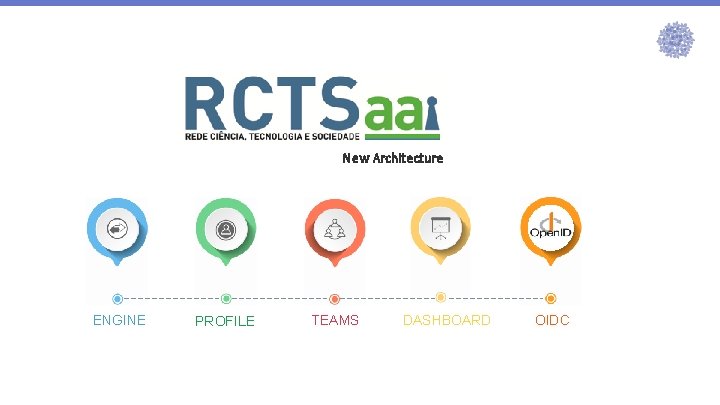

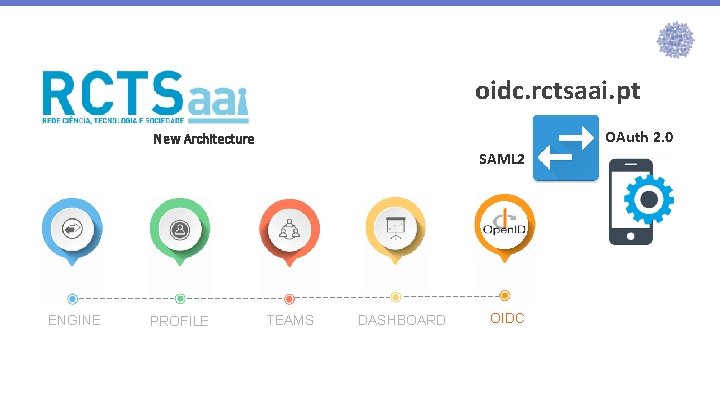

New Architecture ENGINE PROFILE TEAMS DASHBOARD OIDC

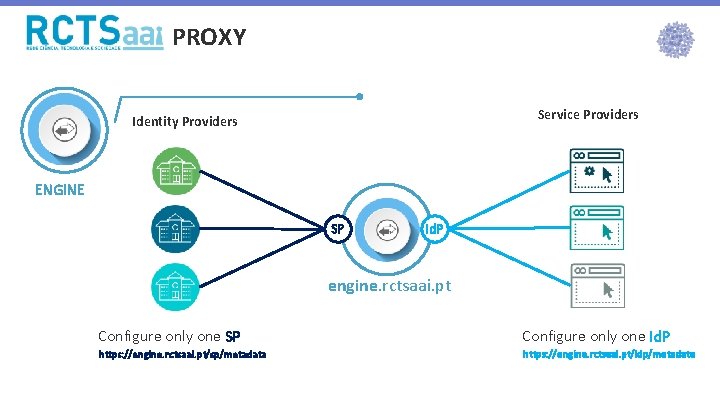

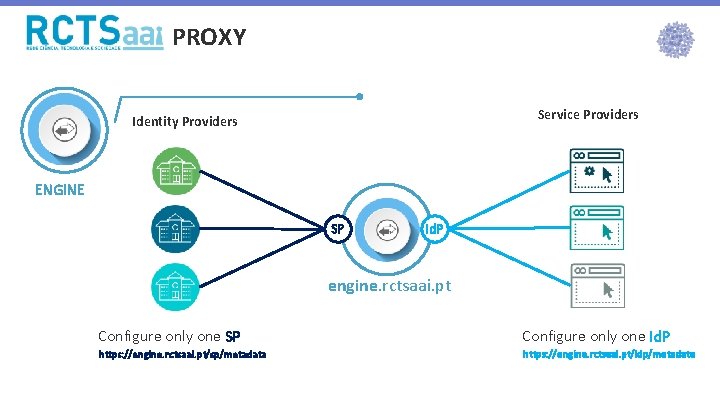

PROXY Service Providers Identity Providers ENGINE SP Id. P engine. rctsaai. pt Configure only one SP Configure only one Id. P https: //engine. rctsaai. pt/sp/metadata https: //engine. rctsaai. pt/idp/metadata

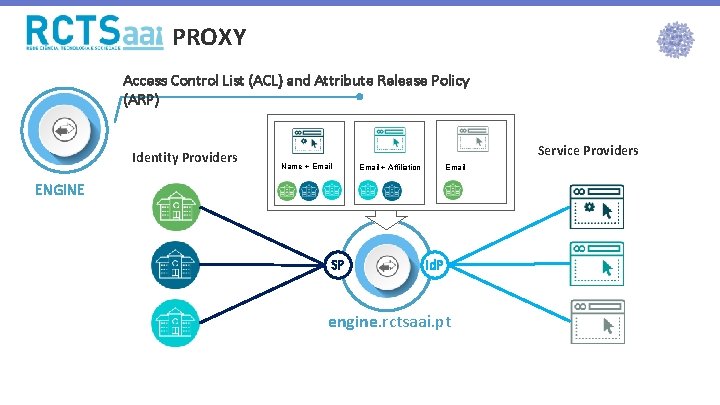

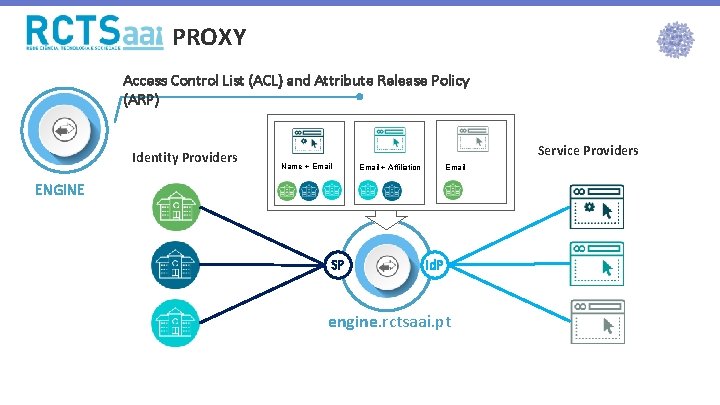

PROXY Access Control List (ACL) and Attribute Release Policy (ARP) Identity Providers Service Providers Name + Email + Affiliation Email ENGINE SP Id. P engine. rctsaai. pt

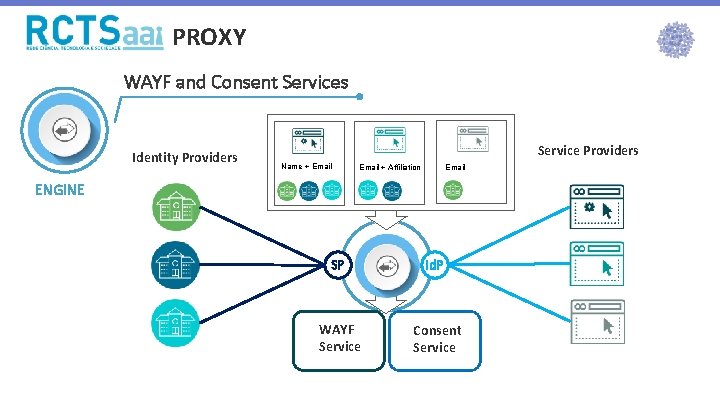

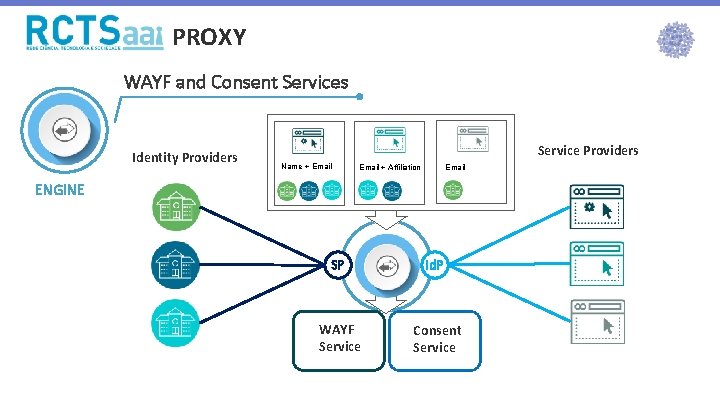

PROXY WAYF and Consent Services Identity Providers Service Providers Name + Email + Affiliation Email ENGINE SP Id. P WAYF WA Service Consent Service

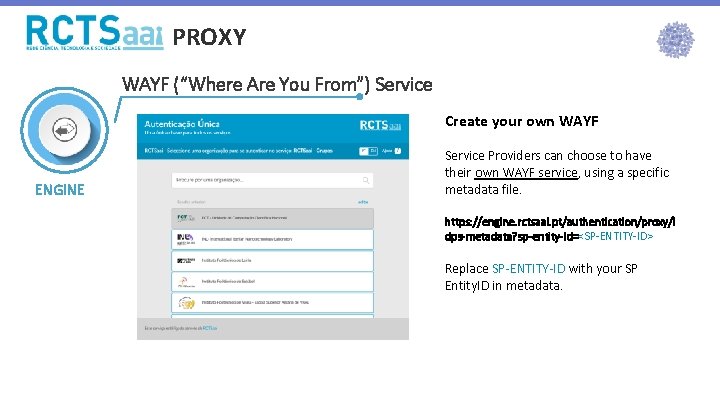

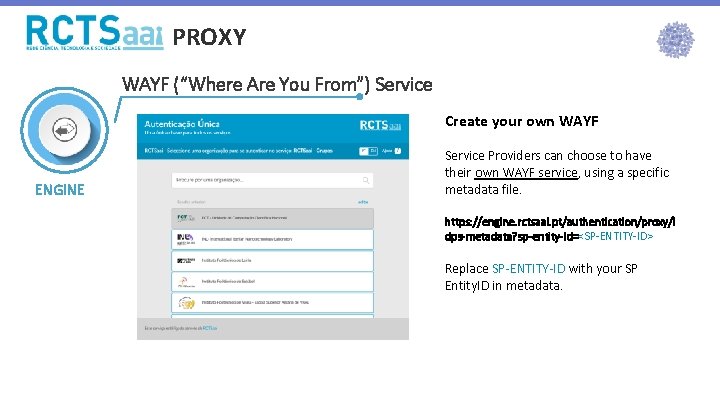

PROXY WAYF (“Where Are You From”) Service Create your own WAYF ENGINE Service Providers can choose to have their own WAYF service, using a specific metadata file. https: //engine. rctsaai. pt/authentication/proxy/i dps-metadata? sp-entity-id=<SP-ENTITY-ID> Replace SP-ENTITY-ID with your SP Entity. ID in metadata.

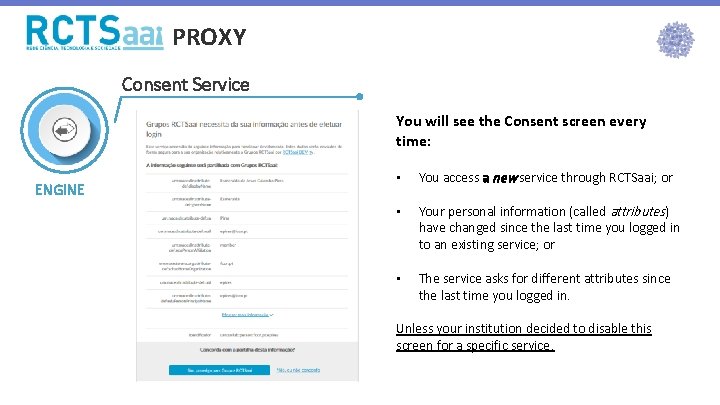

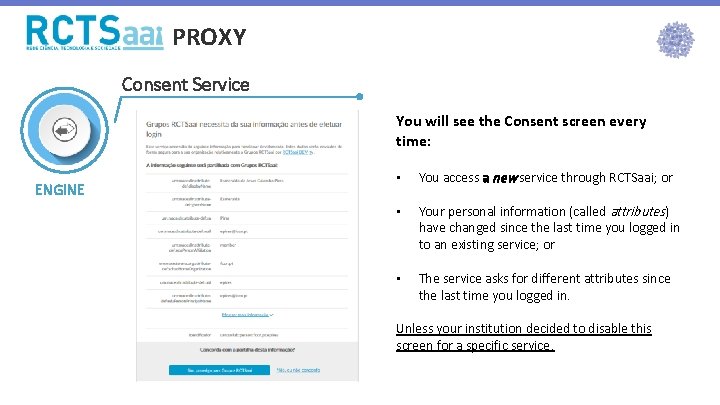

PROXY Consent Service You will see the Consent screen every time: ENGINE • You access a new service through RCTSaai; or • Your personal information (called attributes) have changed since the last time you logged in to an existing service; or • The service asks for different attributes since the last time you logged in. Unless your institution decided to disable this screen for a specific service.

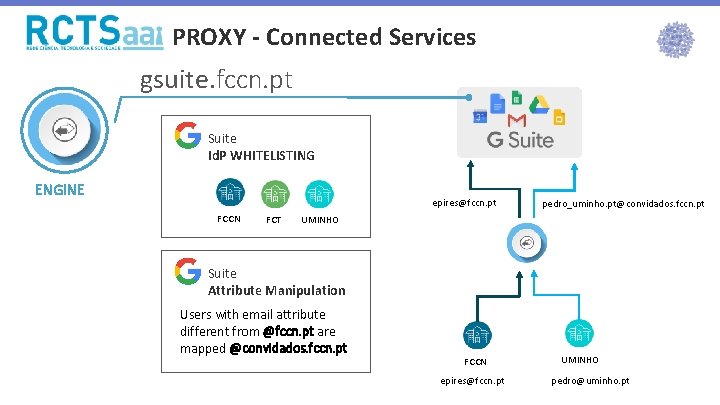

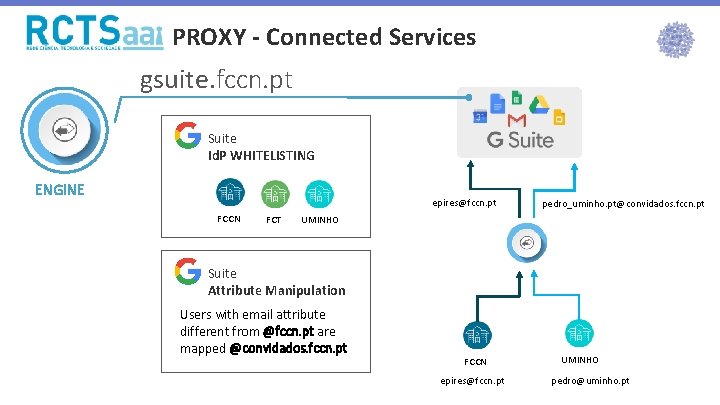

PROXY - Connected Services gsuite. fccn. pt Suite Id. P WHITELISTING ENGINE FCCN FCT UMINHO

PROXY - Connected Services gsuite. fccn. pt Suite Id. P WHITELISTING ENGINE epires@fccn. pt FCCN FCT pedro_uminho. pt@convidados. fccn. pt UMINHO Suite Attribute Manipulation Users with email attribute different from @fccn. pt are mapped @convidados. fccn. pt FCCN epires@fccn. pt UMINHO pedro@uminho. pt

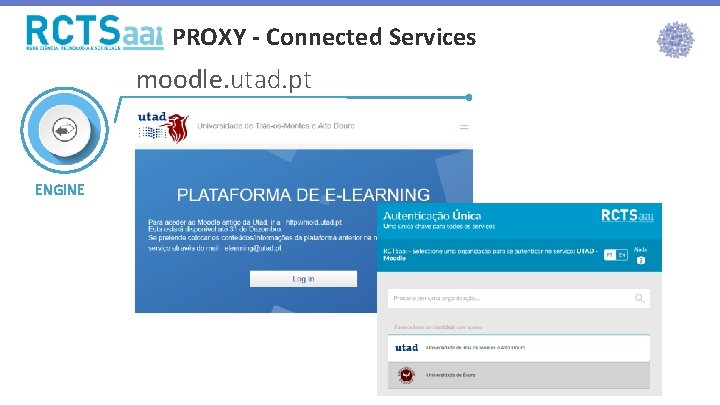

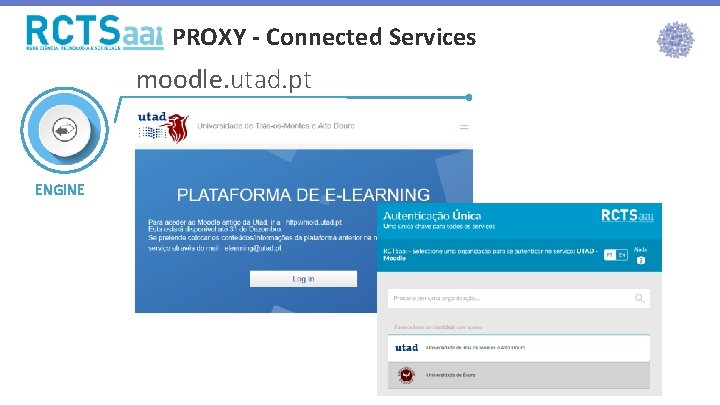

PROXY - Connected Services moodle. utad. pt ENGINE

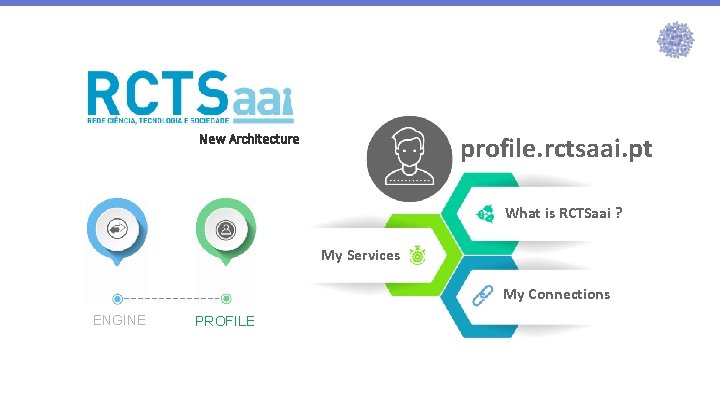

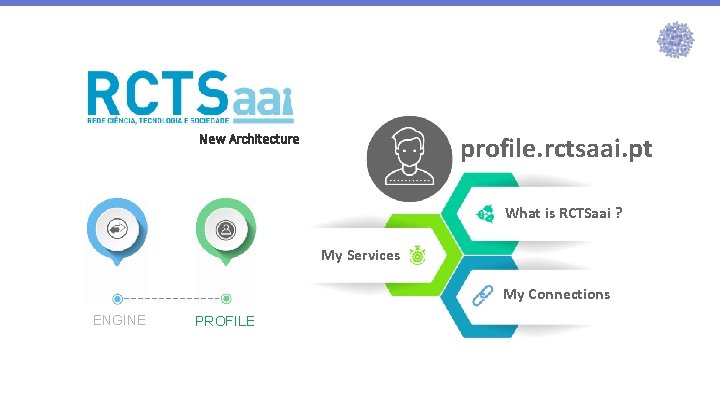

New Architecture profile. rctsaai. pt What is RCTSaai ? My Services My Connections ENGINE PROFILE

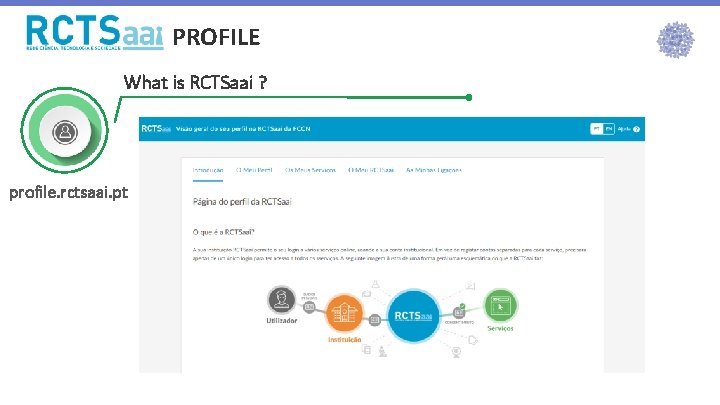

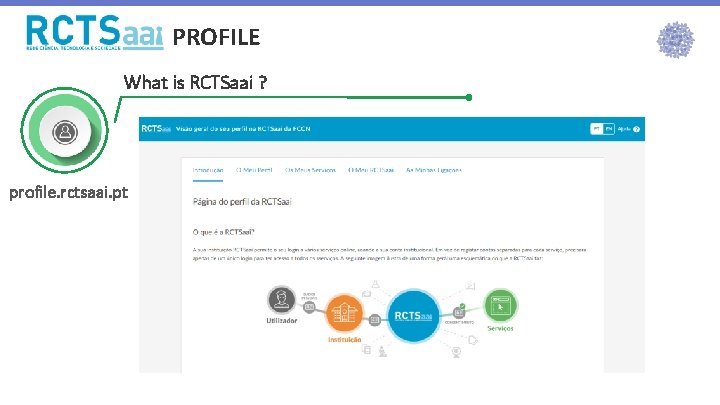

PROFILE What is RCTSaai ? profile. rctsaai. pt

PROFILE Services accessed through RCTSaai profile. rctsaai. pt

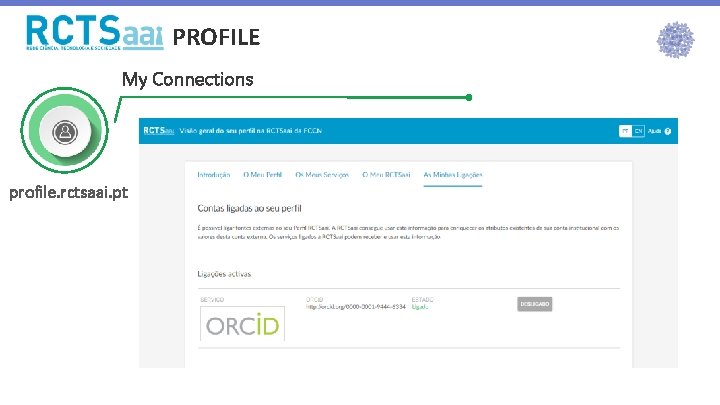

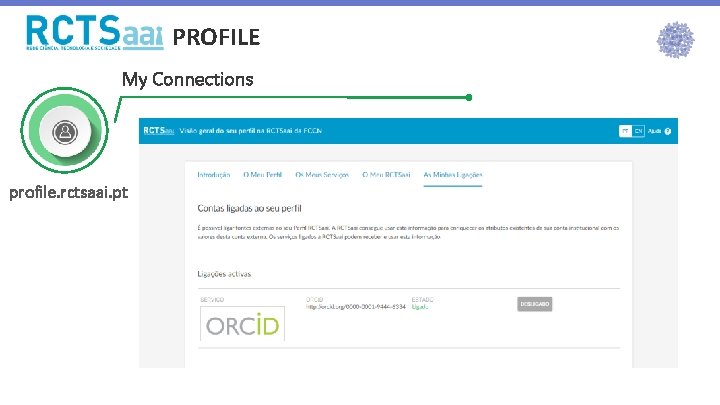

PROFILE My Connections profile. rctsaai. pt

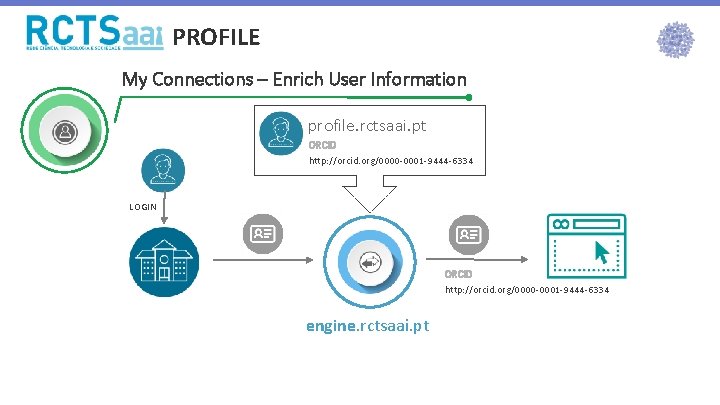

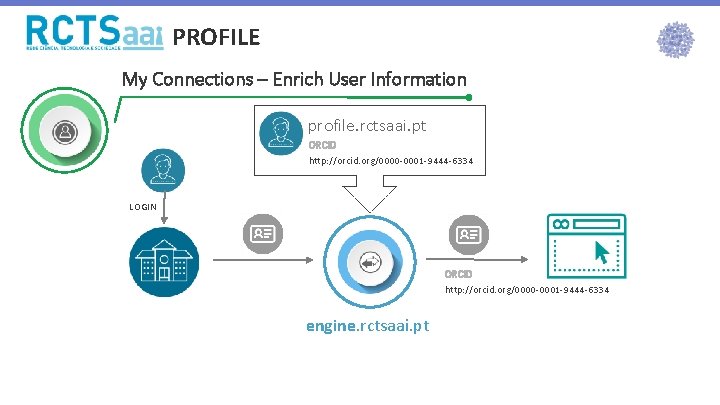

PROFILE My Connections – Enrich User Information profile. rctsaai. pt ORCID http: //orcid. org/0000 -0001 -9444 -6334 LOGIN ORCID http: //orcid. org/0000 -0001 -9444 -6334 engine. rctsaai. pt

teams. rctsaai. pt New Architecture ENGINE PROFILE TEAMS

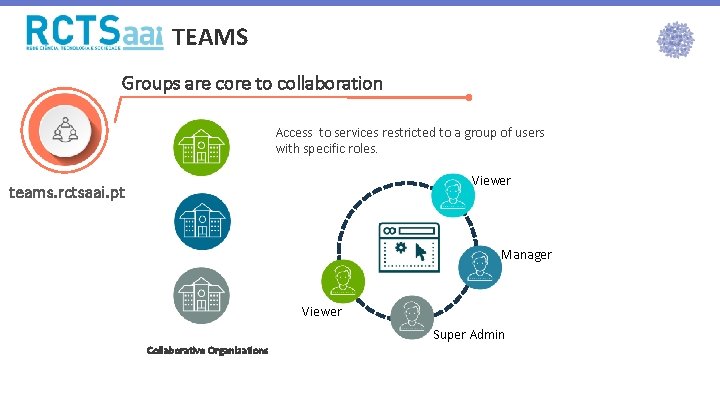

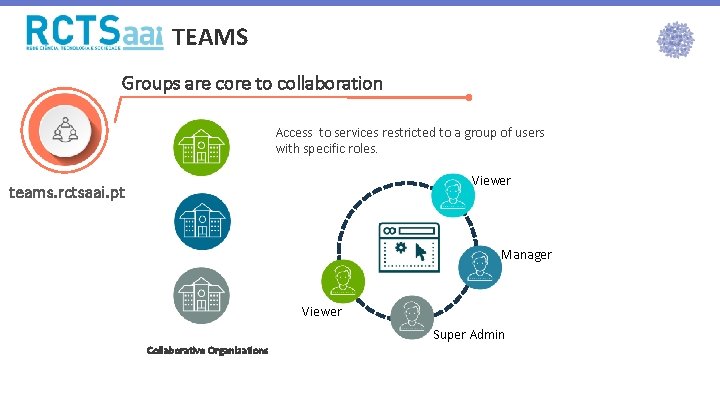

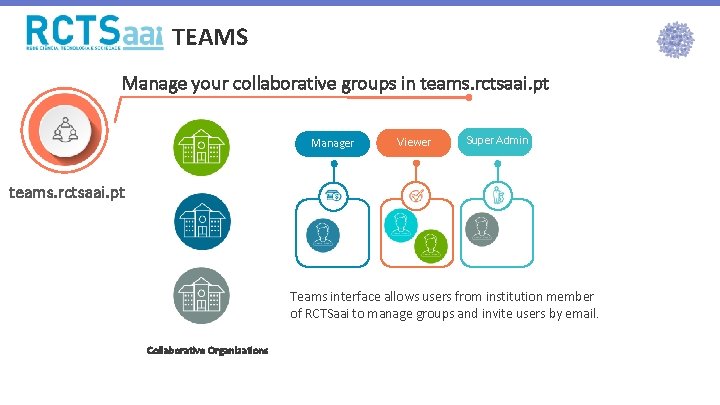

TEAMS Groups are core to collaboration Access to services restricted to a group of users with specific roles. Viewer teams. rctsaai. pt Manager Viewer Super Admin Collaborative Organizations

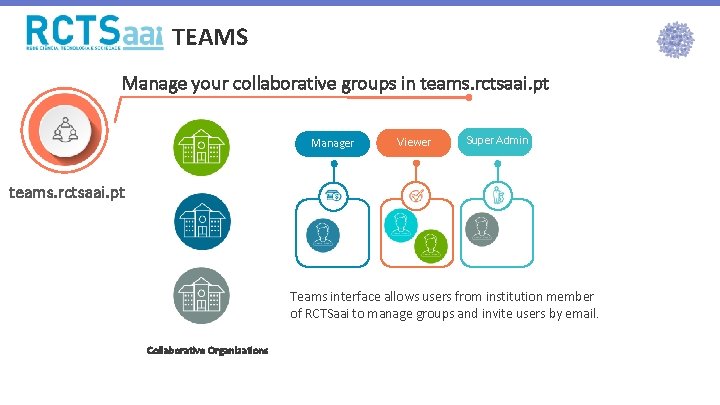

TEAMS Manage your collaborative groups in teams. rctsaai. pt Manager Viewer Super Admin teams. rctsaai. pt Teams interface allows users from institution member of RCTSaai to manage groups and invite users by email. Collaborative Organizations

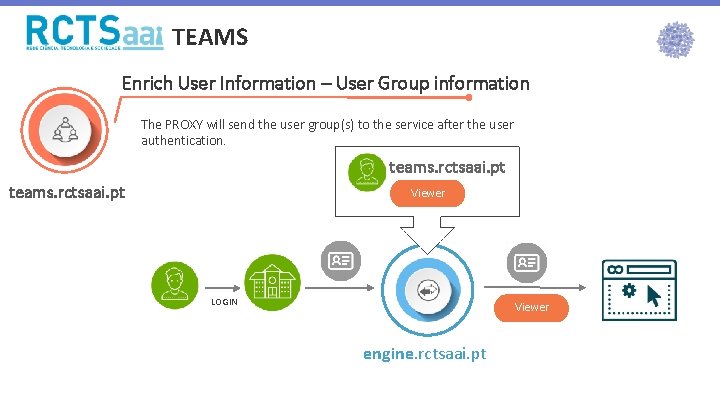

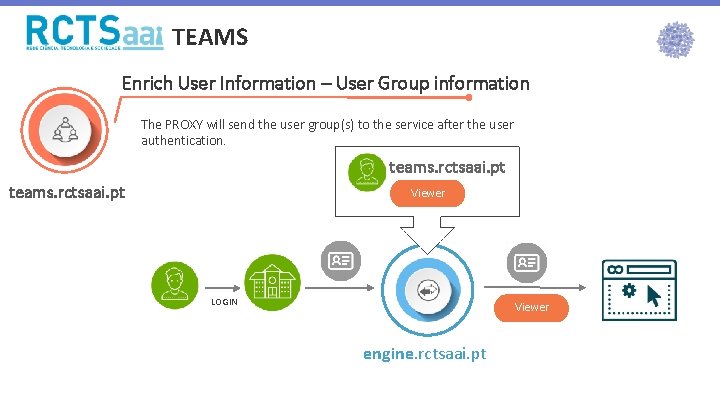

TEAMS Enrich User Information – User Group information The PROXY will send the user group(s) to the service after the user authentication. teams. rctsaai. pt Viewer LOGIN Viewer engine. rctsaai. pt

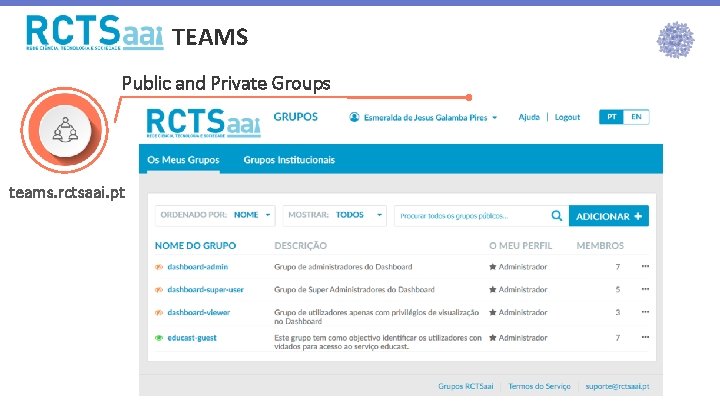

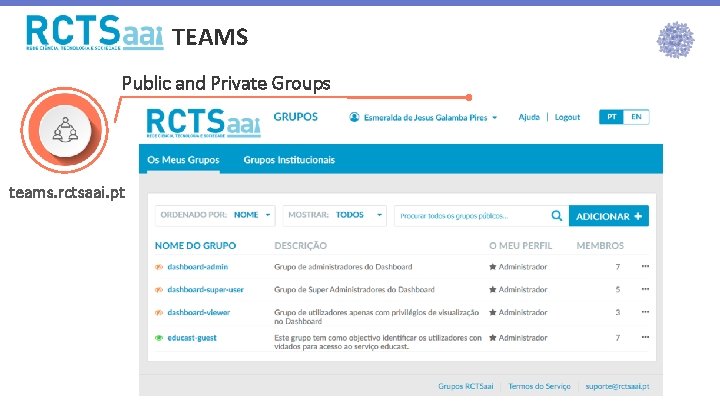

TEAMS Public and Private Groups teams. rctsaai. pt

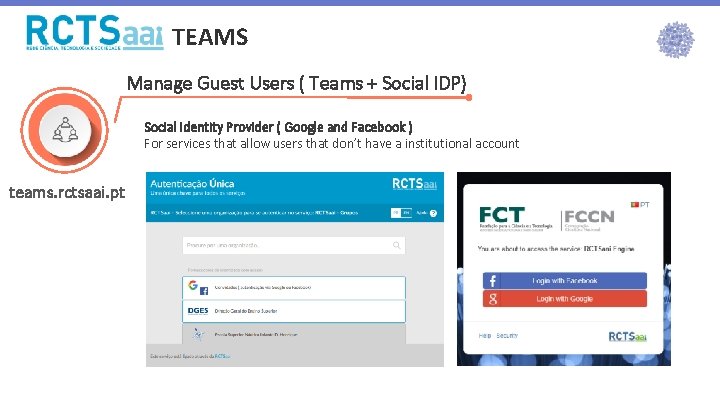

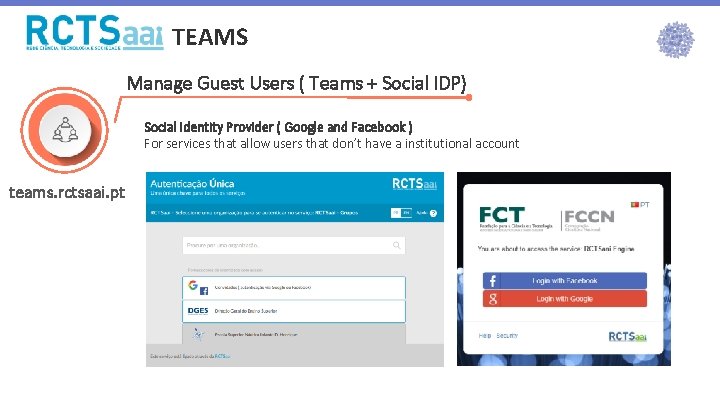

TEAMS Manage Guest Users ( Teams + Social IDP) Social Identity Provider ( Google and Facebook ) For services that allow users that don’t have a institutional account teams. rctsaai. pt

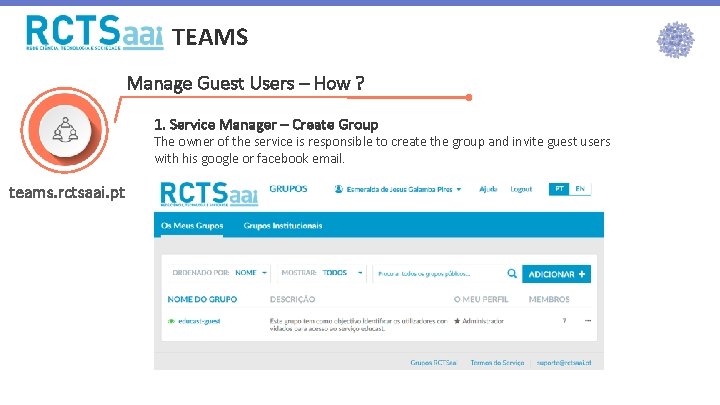

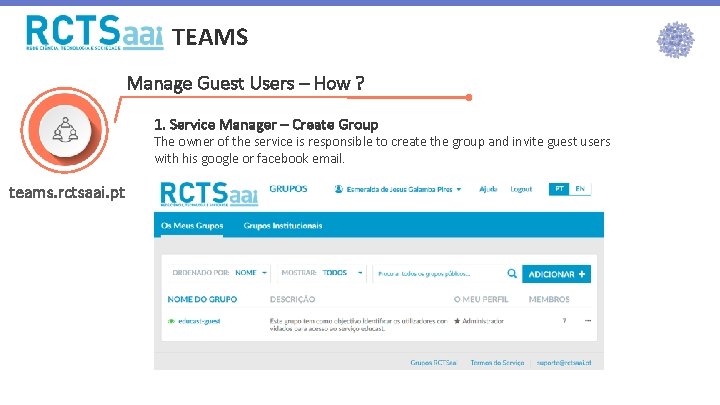

TEAMS Manage Guest Users – How ? 1. Service Manager – Create Group The owner of the service is responsible to create the group and invite guest users with his google or facebook email. teams. rctsaai. pt

TEAMS Manage Guest Users – How ? 2. User Accepts the invitation to the group The guest user has to authenticate with his google or facebook account to accept the group invitation. teams. rctsaai. pt

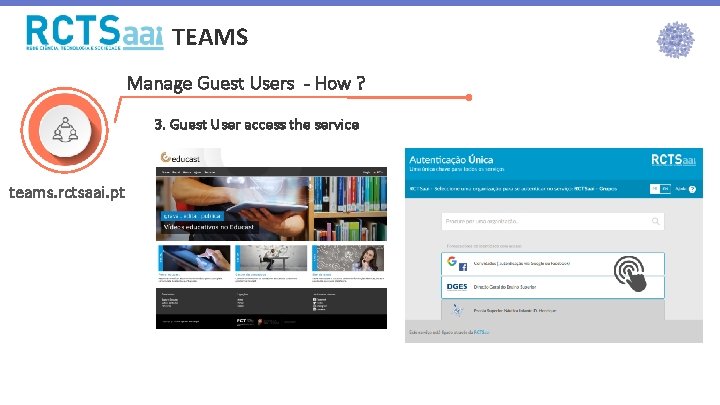

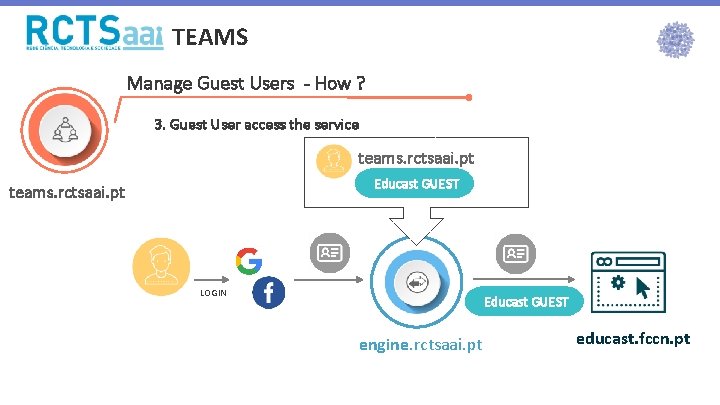

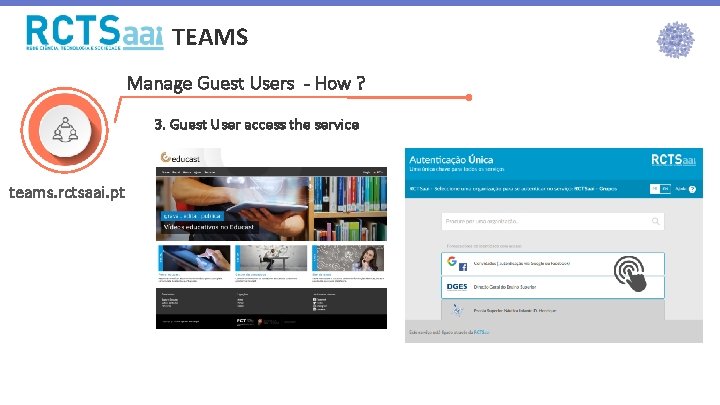

TEAMS Manage Guest Users - How ? 3. Guest User access the service teams. rctsaai. pt

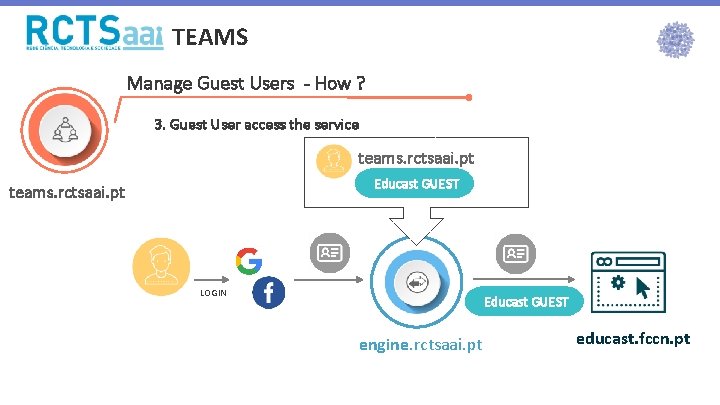

TEAMS Manage Guest Users - How ? 3. Guest User access the service teams. rctsaai. pt Educast GUEST teams. rctsaai. pt LOGIN Educast GUEST engine. rctsaai. pt educast. fccn. pt

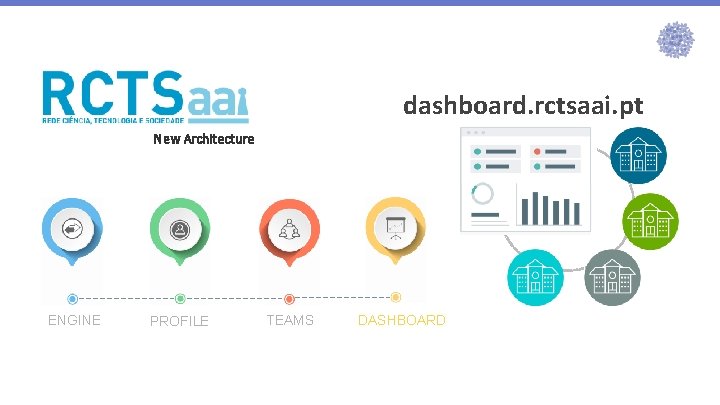

dashboard. rctsaai. pt New Architecture ENGINE PROFILE TEAMS DASHBOARD

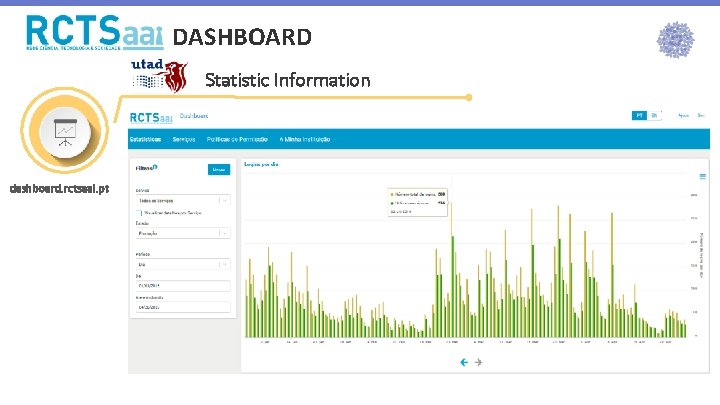

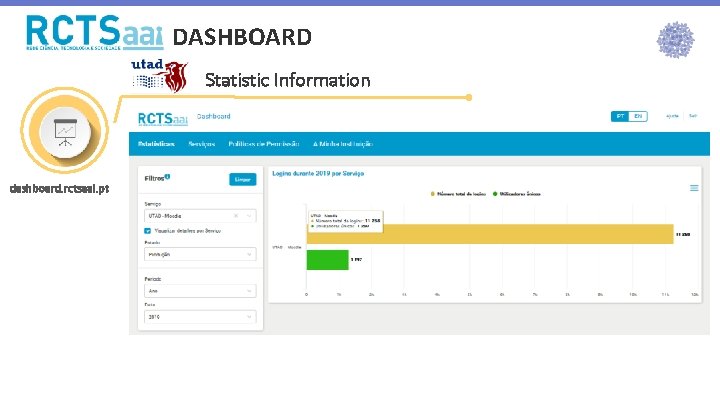

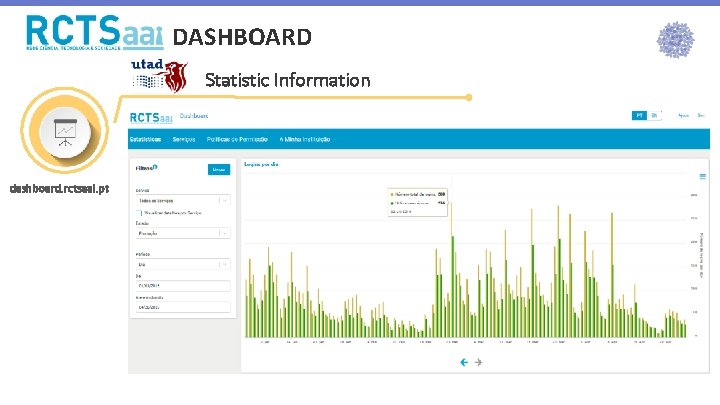

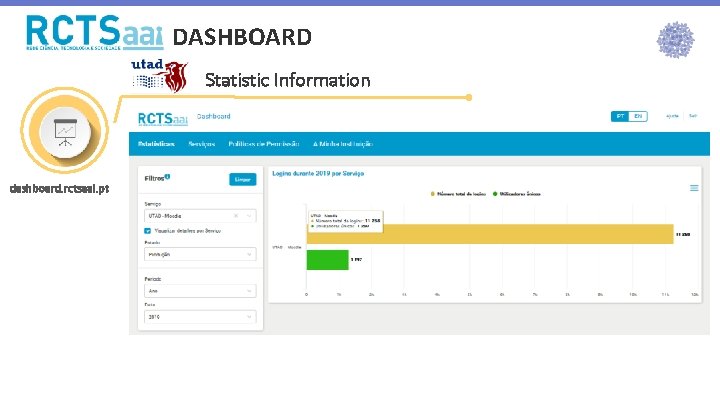

DASHBOARD dashboard. rctsaai. pt Statistic Information

DASHBOARD dashboard. rctsaai. pt Statistic Information

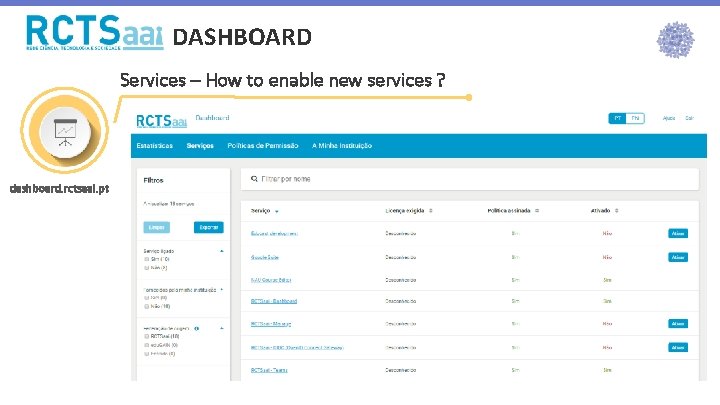

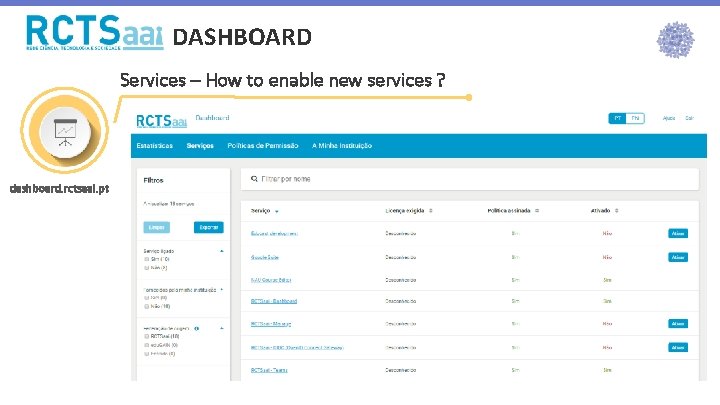

DASHBOARD S ervices – How to enable new services ? dashboard. rctsaai. pt

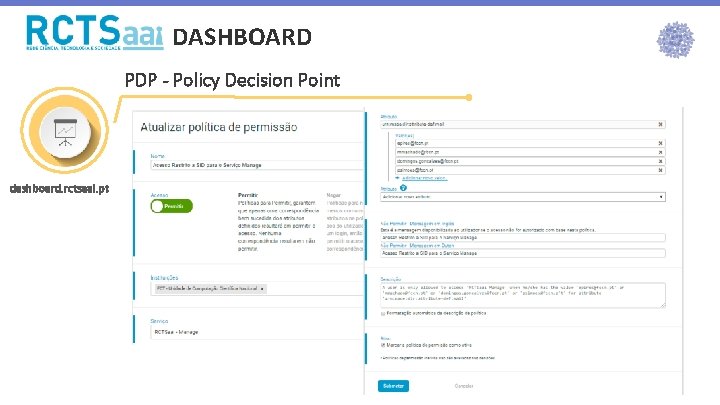

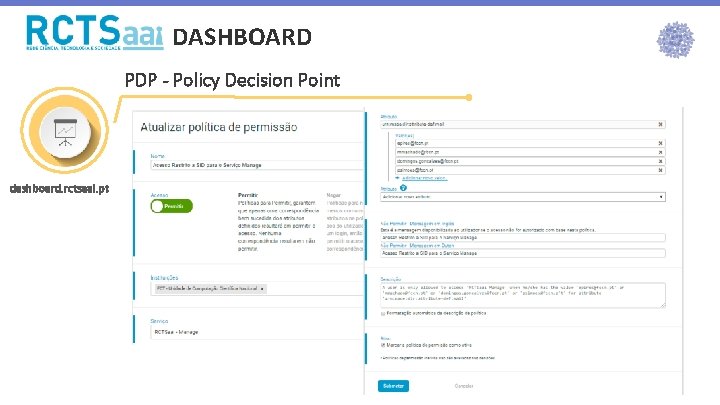

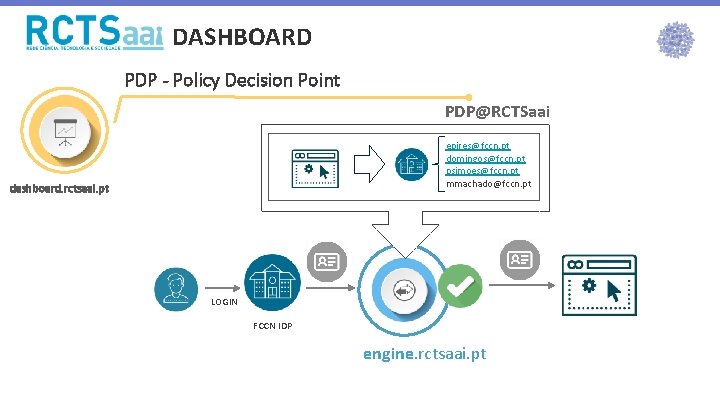

DASHBOARD PDP - Policy Decision Point dashboard. rctsaai. pt

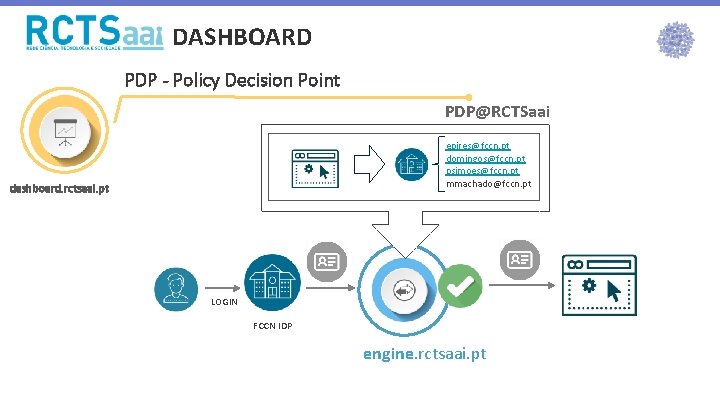

DASHBOARD PDP - Policy Decision Point dashboard. rctsaai. pt

DASHBOARD PDP - Policy Decision Point PDP@RCTSaai epires@fccn. pt domingos@fccn. pt psimoes@fccn. pt mmachado@fccn. pt dashboard. rctsaai. pt Viwer LOGIN FCCN IDP engine. rctsaai. pt

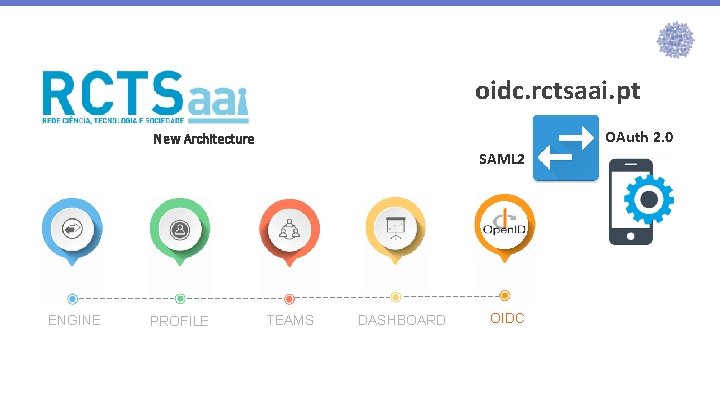

oidc. rctsaai. pt OAuth 2. 0 New Architecture SAML 2 ENGINE PROFILE TEAMS DASHBOARD OIDC

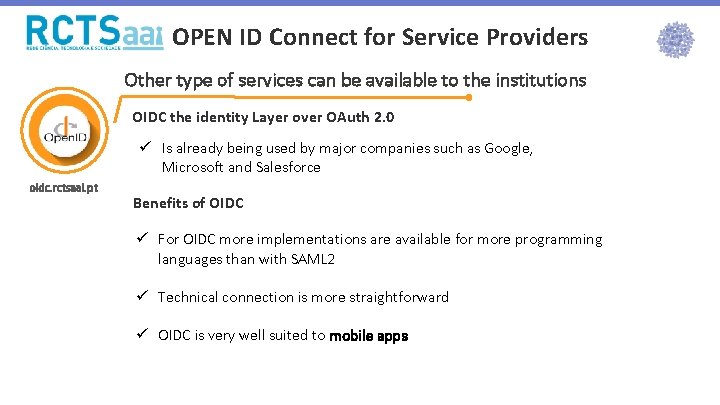

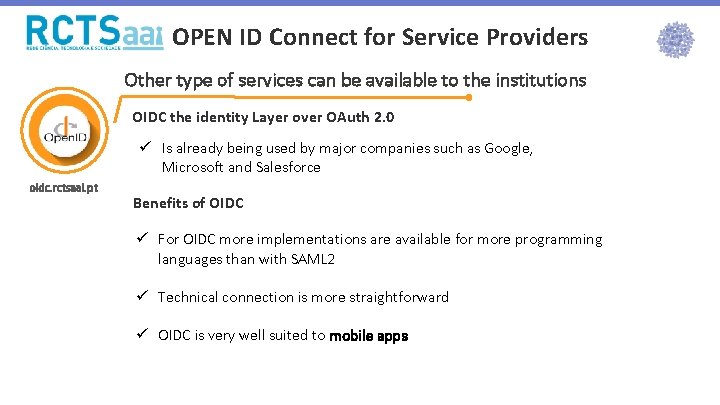

OPEN ID Connect for Service Providers Other type of services can be available to the institutions OIDC the identity Layer over OAuth 2. 0 ü Is already being used by major companies such as Google, Microsoft and Salesforce oidc. rctsaai. pt Benefits of OIDC ü For OIDC more implementations are available for more programming languages than with SAML 2 ü Technical connection is more straightforward ü OIDC is very well suited to mobile apps

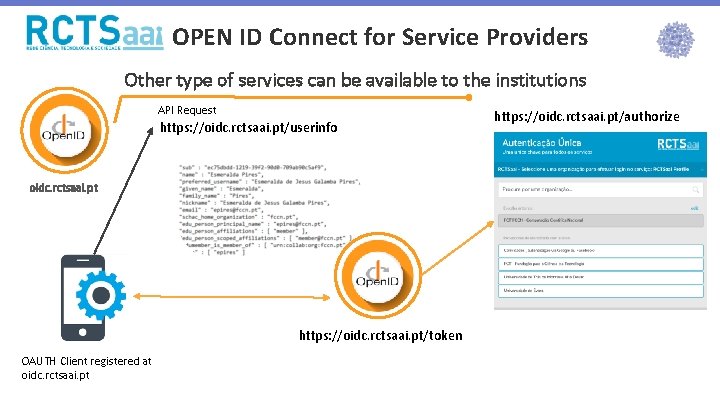

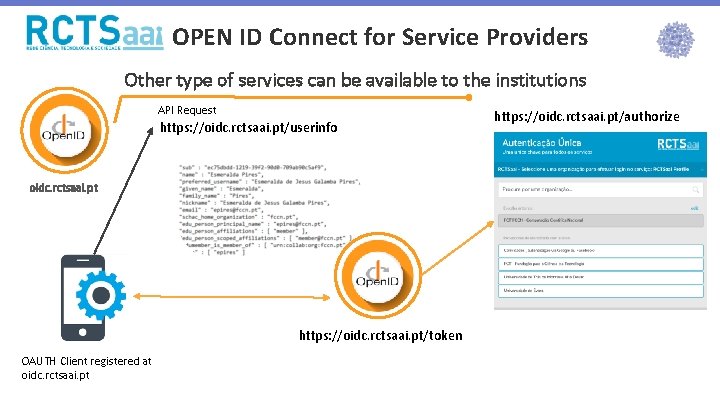

OPEN ID Connect for Service Providers Other type of services can be available to the institutions API Request https: //oidc. rctsaai. pt/userinfo oidc. rctsaai. pt https: //oidc. rctsaai. pt/token OAUTH Client registered at oidc. rctsaai. pt https: //oidc. rctsaai. pt/authorize

New Architecture Infrastructure

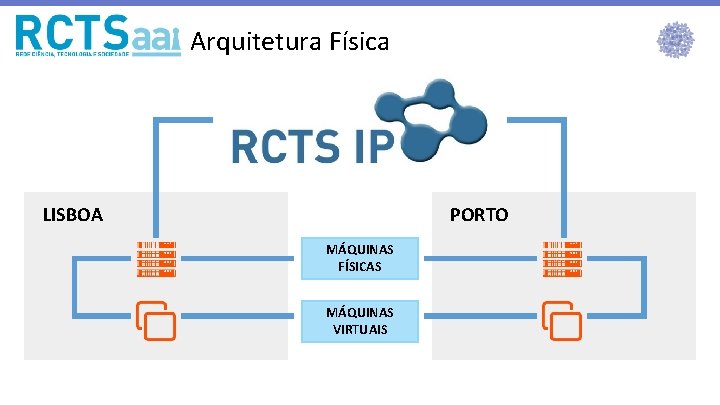

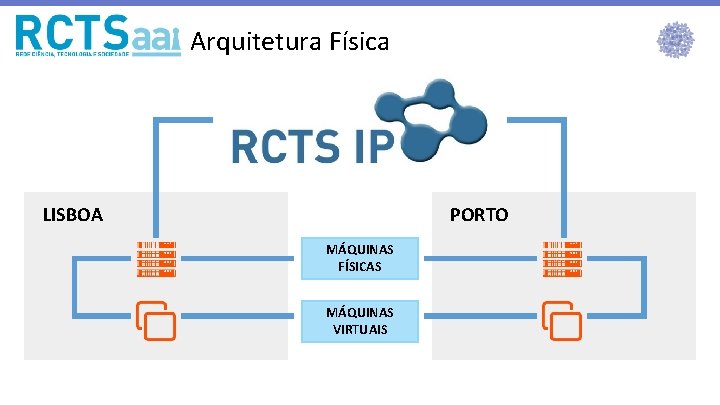

Arquitetura Física PORTO LISBOA MÁQUINAS FÍSICAS MÁQUINAS VIRTUAIS

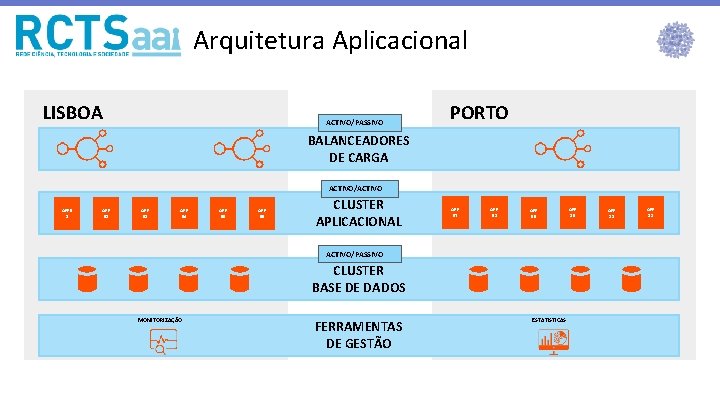

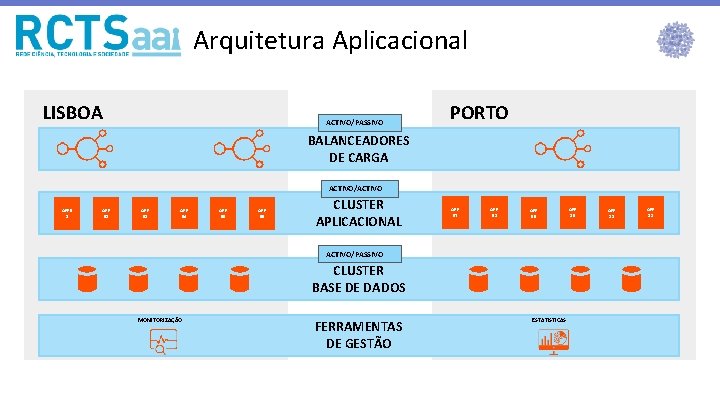

Arquitetura Aplicacional LISBOA ACTIVO/PASSIVO PORTO BALANCEADORES DE CARGA ACTIVO/ACTIVO APP 0 1 APP 02 APP 03 APP 04 APP 05 APP 06 CLUSTER APLICACIONAL APP 07 APP 08 APP 09 ACTIVO/PASSIVO CLUSTER BASE DE DADOS MONITORIZAÇÃO FERRAMENTAS DE GESTÃO ESTATÍSTICAS APP 10 APP 11 APP 12

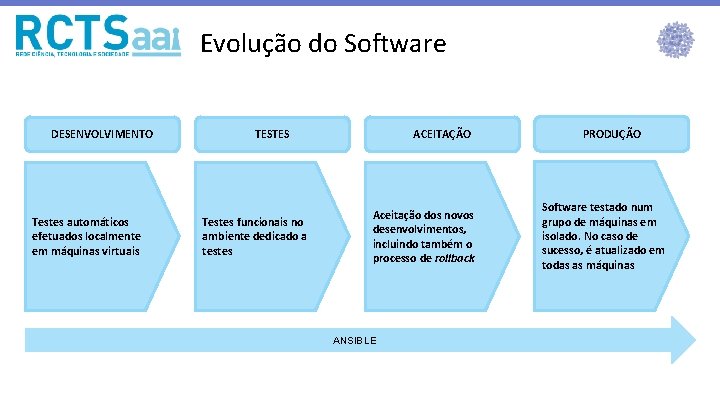

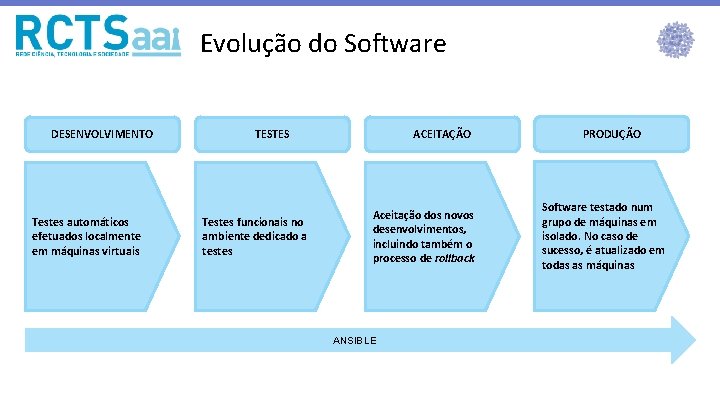

Evolução do Software DESENVOLVIMENTO Testes automáticos efetuados localmente em máquinas virtuais TESTES Testes funcionais no ambiente dedicado a testes ACEITAÇÃO Aceitação dos novos desenvolvimentos, incluindo também o processo de rollback ANSIBLE PRODUÇÃO Software testado num grupo de máquinas em isolado. No caso de sucesso, é atualizado em todas as máquinas

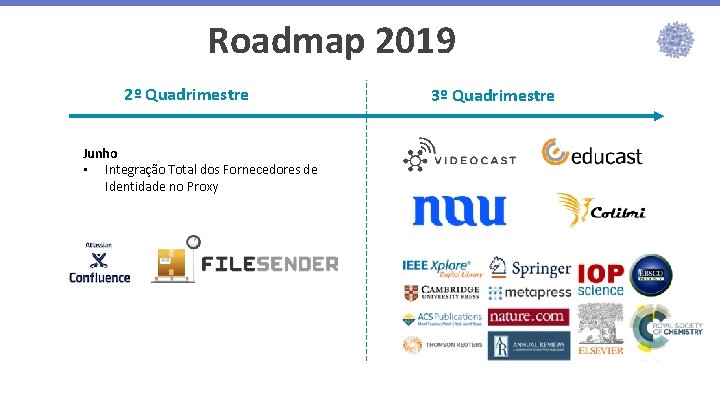

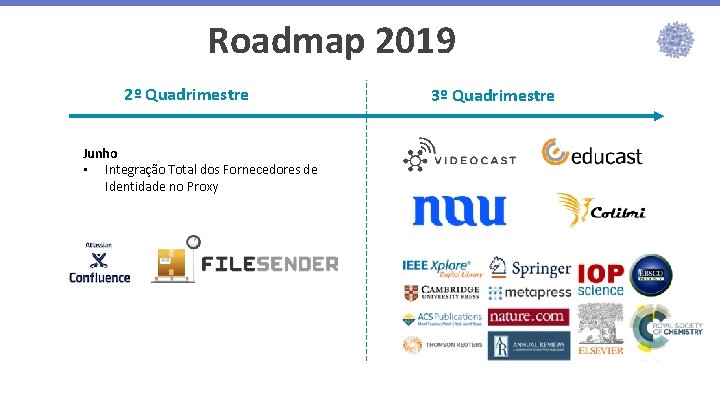

Roadmap 2019 2º Quadrimestre Junho • Integração Total dos Fornecedores de Identidade no Proxy 3º Quadrimestre

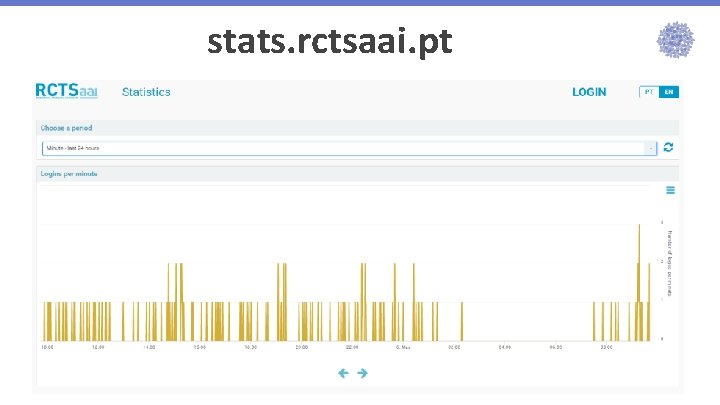

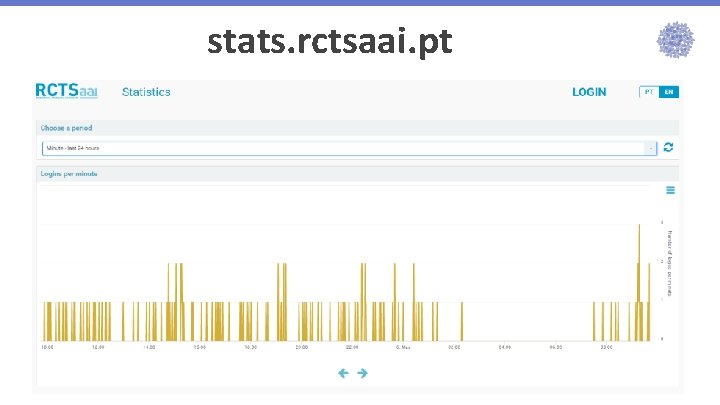

stats. rctsaai. pt

Questões ? noc@fccn. pt

46 Member Institutions

Federao

Federao Desplazador de la platina

Desplazador de la platina Egenskaper hos metaller

Egenskaper hos metaller Platina iridiada

Platina iridiada Matriz identidade

Matriz identidade Identidade profissional do professor

Identidade profissional do professor Identidade regional area de integração

Identidade regional area de integração Romantismo identidade nacional

Romantismo identidade nacional Avga

Avga Geografia espaço e identidade 3 pdf

Geografia espaço e identidade 3 pdf Territorio de identidade do aluno

Territorio de identidade do aluno Identidade

Identidade Identidade

Identidade Identidade cultural

Identidade cultural Idioma ajuda a criar marcas de identidade

Idioma ajuda a criar marcas de identidade Tadeu tomaz da silva

Tadeu tomaz da silva Golden fleece sheepskin

Golden fleece sheepskin Admivital

Admivital Aleijadinho

Aleijadinho Não vos inquieteis pela posse do ouro

Não vos inquieteis pela posse do ouro O vosso ouro e a vossa prata se enferrujaram

O vosso ouro e a vossa prata se enferrujaram A gansa dos ovo de ouro atividades com gabarito 7 ano

A gansa dos ovo de ouro atividades com gabarito 7 ano A cana-de-açúcar

A cana-de-açúcar Premio puro

Premio puro A imagem de ouro de nabucodonosor

A imagem de ouro de nabucodonosor