EVOLUTION de la Cybercriminalit les dernires tendances Retour

EVOLUTION de la Cybercriminalité, les dernières tendances Retour sur 20 ans de menaces 1

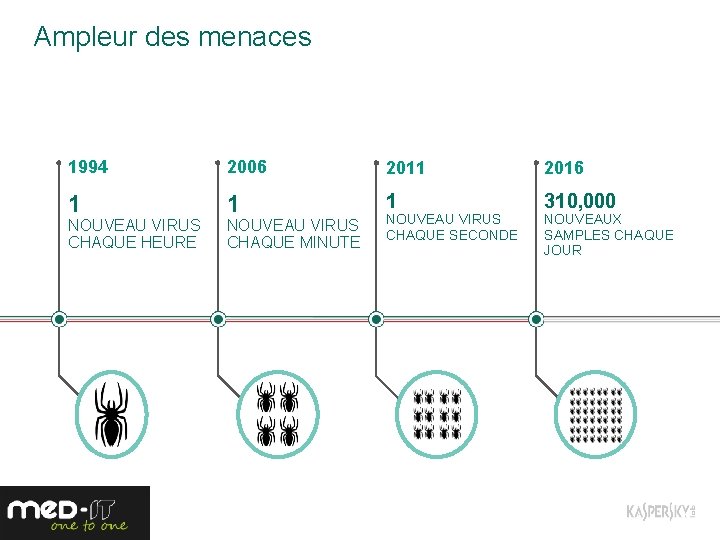

Ampleur des menaces 1994 2006 2011 2016 1 1 1 310, 000 NOUVEAU VIRUS CHAQUE HEURE 2 NOUVEAU VIRUS CHAQUE MINUTE NOUVEAU VIRUS CHAQUE SECONDE NOUVEAUX SAMPLES CHAQUE JOUR

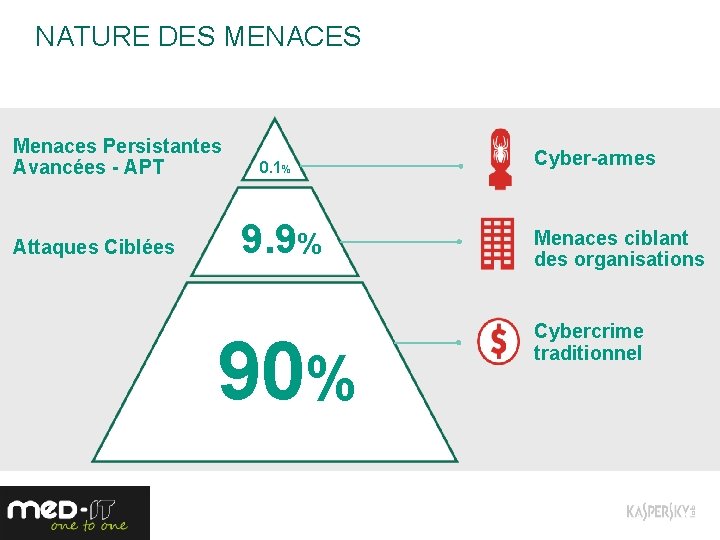

NATURE DES MENACES Menaces Persistantes Avancées - APT Attaques Ciblées 0. 1% 9. 9% 90% 3 Cyber-armes Menaces ciblant des organisations Cybercrime traditionnel

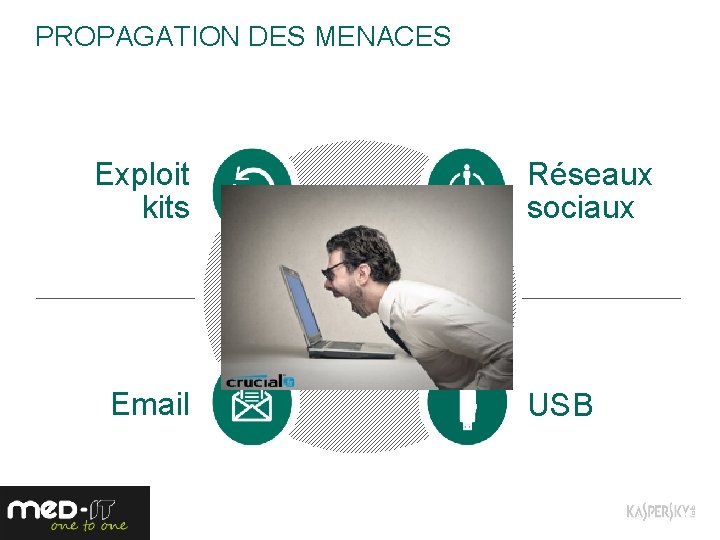

PROPAGATION DES MENACES Exploit kits Email 4 Réseaux sociaux USB

EVOLUTION DES MENACES : Q 2 2016 Principaux chiffres et statistiques 5

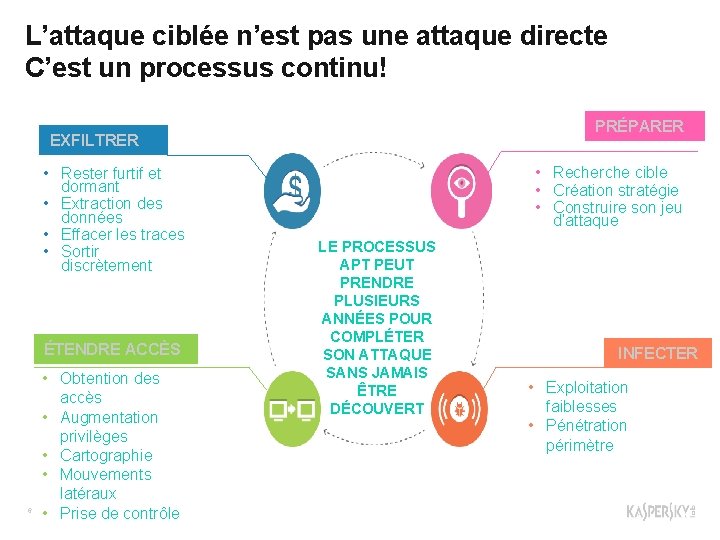

L’attaque ciblée n’est pas une attaque directe C’est un processus continu! PRÉPARER EXFILTRER • Rester furtif et dormant • Extraction des données • Effacer les traces • Sortir discrètement ÉTENDRE ACCÈS 6 • Obtention des accès • Augmentation privilèges • Cartographie • Mouvements latéraux • Prise de contrôle • Recherche cible • Création stratégie • Construire son jeu d’attaque LE PROCESSUS APT PEUT PRENDRE PLUSIEURS ANNÉES POUR COMPLÉTER SON ATTAQUE SANS JAMAIS ÊTRE DÉCOUVERT INFECTER • Exploitation faiblesses • Pénétration périmètre

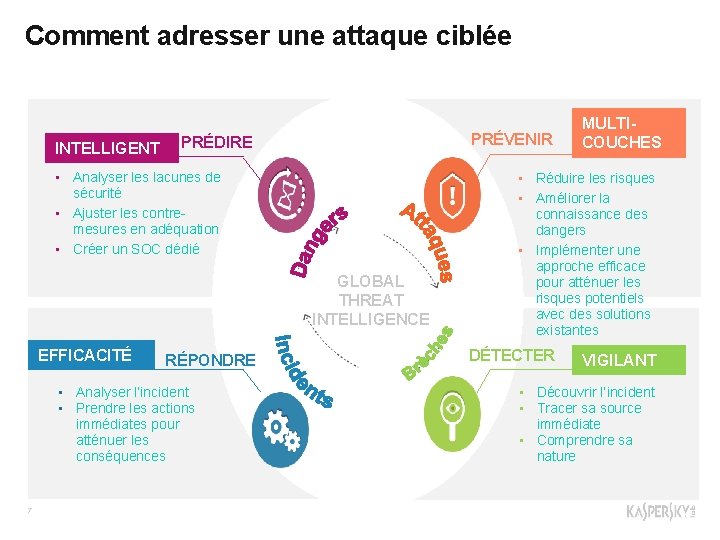

Comment adresser une attaque ciblée INTELLIGENT PRÉVENIR PRÉDIRE • Analyser les lacunes de sécurité • Ajuster les contremesures en adéquation • Créer un SOC dédié GLOBAL THREAT INTELLIGENCE EFFICACITÉ RÉPONDRE • Analyser l’incident • Prendre les actions immédiates pour atténuer les conséquences 7 MULTICOUCHES • Réduire les risques • Améliorer la connaissance des dangers • Implémenter une approche efficace pour atténuer les risques potentiels avec des solutions existantes DÉTECTER VIGILANT • Découvrir l’incident • Tracer sa source immédiate • Comprendre sa nature

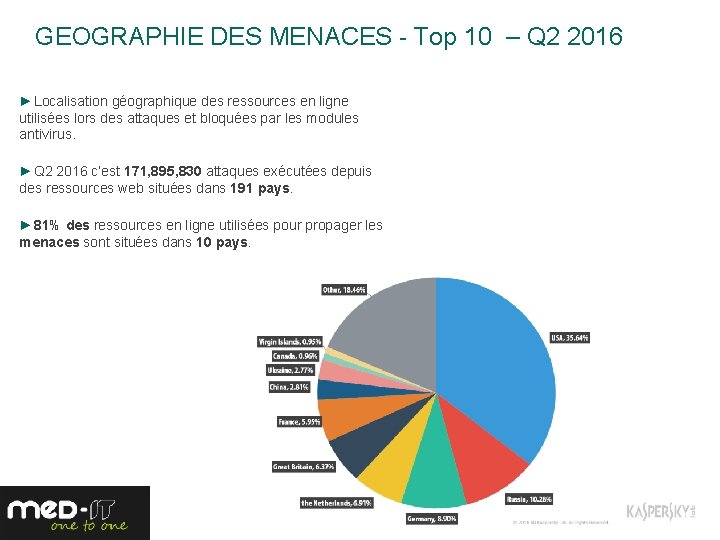

GEOGRAPHIE DES MENACES - Top 10 – Q 2 2016 ►Localisation géographique des ressources en ligne utilisées lors des attaques et bloquées par les modules antivirus. ►Q 2 2016 c’est 171, 895, 830 attaques exécutées depuis des ressources web situées dans 191 pays. ► 81% des ressources en ligne utilisées pour propager les menaces sont situées dans 10 pays. 9

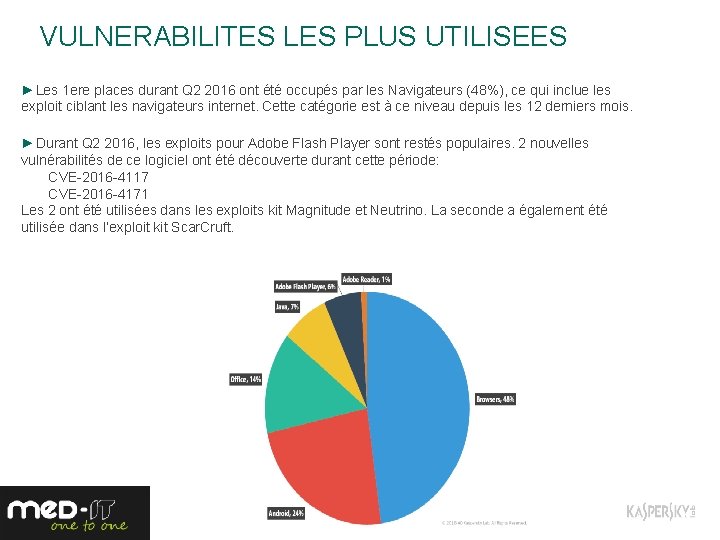

VULNERABILITES LES PLUS UTILISEES ►Les 1 ere places durant Q 2 2016 ont été occupés par les Navigateurs (48%), ce qui inclue les exploit ciblant les navigateurs internet. Cette catégorie est à ce niveau depuis les 12 derniers mois. ►Durant Q 2 2016, les exploits pour Adobe Flash Player sont restés populaires. 2 nouvelles vulnérabilités de ce logiciel ont été découverte durant cette période: CVE-2016 -4117 CVE-2016 -4171 Les 2 ont été utilisées dans les exploits kit Magnitude et Neutrino. La seconde a également été utilisée dans l’exploit kit Scar. Cruft. 10

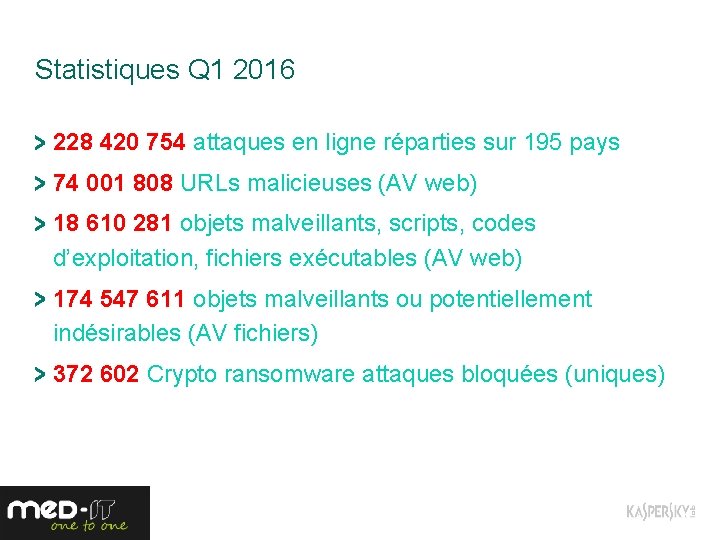

Statistiques Q 1 2016 228 420 754 attaques en ligne réparties sur 195 pays 74 001 808 URLs malicieuses (AV web) 18 610 281 objets malveillants, scripts, codes d’exploitation, fichiers exécutables (AV web) 174 547 611 objets malveillants ou potentiellement indésirables (AV fichiers) 372 602 Crypto ransomware attaques bloquées (uniques) 11

MENACES MOBILE : Q 2 2016 Principaux chiffres et statistiques 12

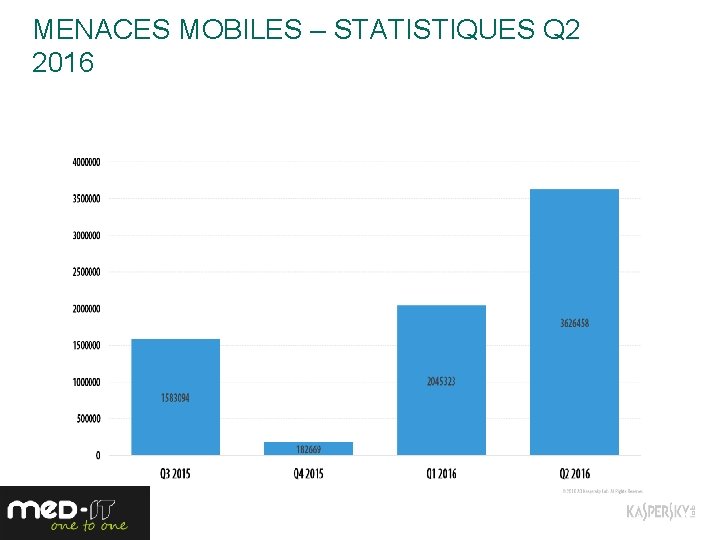

MENACES MOBILES – STATISTIQUES Q 2 2016 13

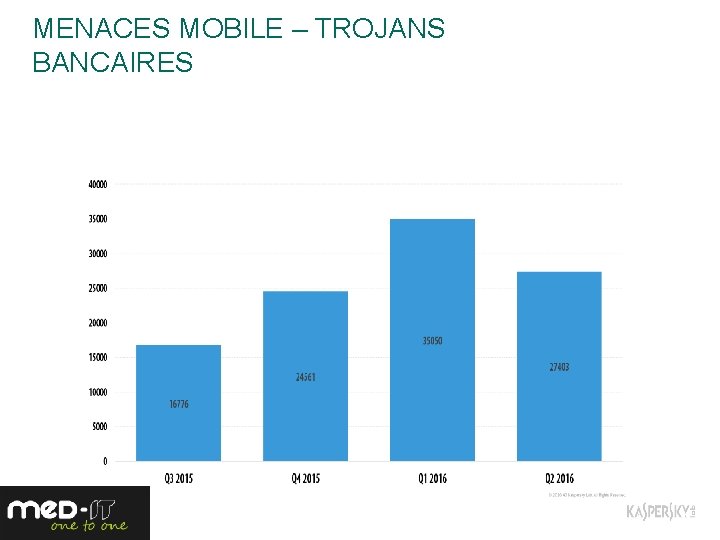

MENACES MOBILE – TROJANS BANCAIRES 14

LES CRYPTOVIRUS LE MAL DE 2016 !! 15

RANSOMWARE – PROBLEM OF THE YEAR? EN Q 3 de l’année 2016, nous avions déjà recensé le même nombre de cyber menaces que sur une année entière. Les Ransomwares sont devenus l'une des principales caractéristiques du paysage menaces Malheureusement, c'est une situation qui va continuer à évoluer, En Q 3 2016 nous avons bloqués plus d'attaques de ransomwares que dans l'ensemble de 2015! 16

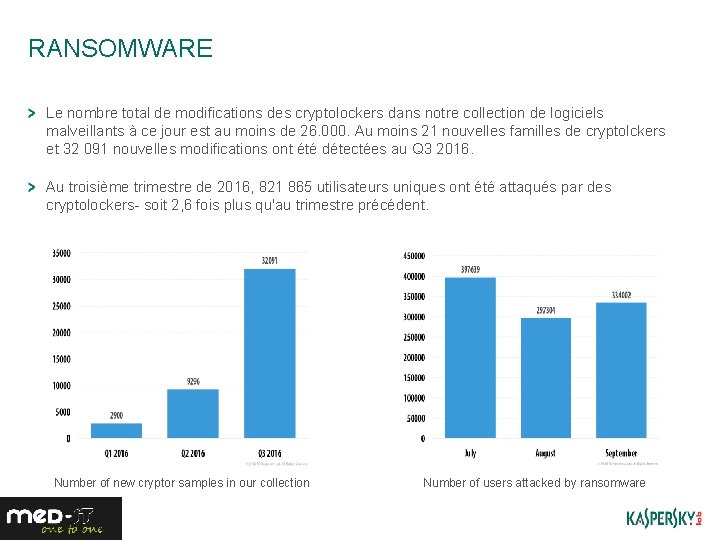

RANSOMWARE Le nombre total de modifications des cryptolockers dans notre collection de logiciels malveillants à ce jour est au moins de 26. 000. Au moins 21 nouvelles familles de cryptolckers et 32 091 nouvelles modifications ont été détectées au Q 3 2016. Au troisième trimestre de 2016, 821 865 utilisateurs uniques ont été attaqués par des cryptolockers- soit 2, 6 fois plus qu'au trimestre précédent. Number of new cryptor samples in our collection 17 Number of users attacked by ransomware

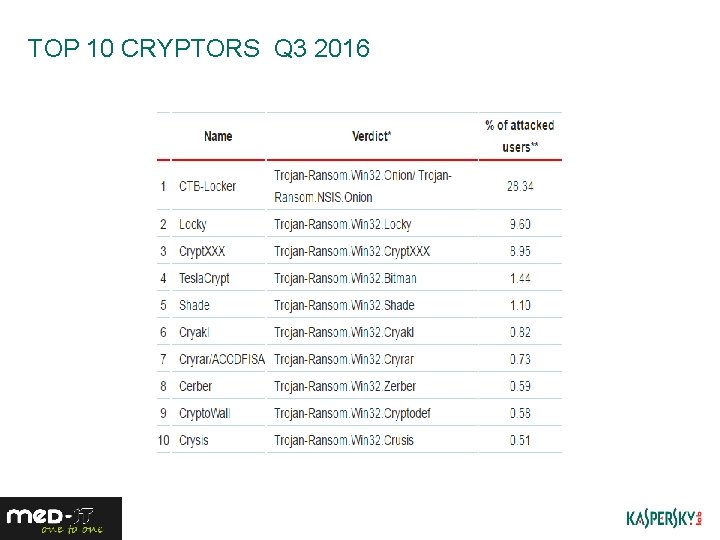

TOP 10 CRYPTORS Q 3 2016 18

Pourquoi il y a en a eu autant? 19

RETOUR SUR LE CAS LOCKY En février 2016, Internet a été secoué par une épidémie provoquée par le nouveau trojan ransomware Locky Verdict Kaspersky Lab : Trojan-Ransom. Win 32. Locky (~7 variantes par jour) Utilisateurs répartis dans 114 pays L’analyse de l’échantillon a démontré qu’il s’agissait d’un tout nouveau représentant d’une classe de ransomware créé à partir de zéro Propagation : spams avec des downloaders malveillants en pièce jointe 21

LE CAS LOCKY Détection des fichiers avec les macros malveillantes sous les verdicts Trojan. Downloader. MSWord. Agent et HEUR: Trojan-Downloader. Script. Generic Macros automatiques désactivées par Microsoft mais activation manuelle possible Du coup nouveau format : archive zip qui contient un ou plusieurs scripts en langage Java. Script Versions bilingues - La victime doit exécuter les scripts manuellement 22

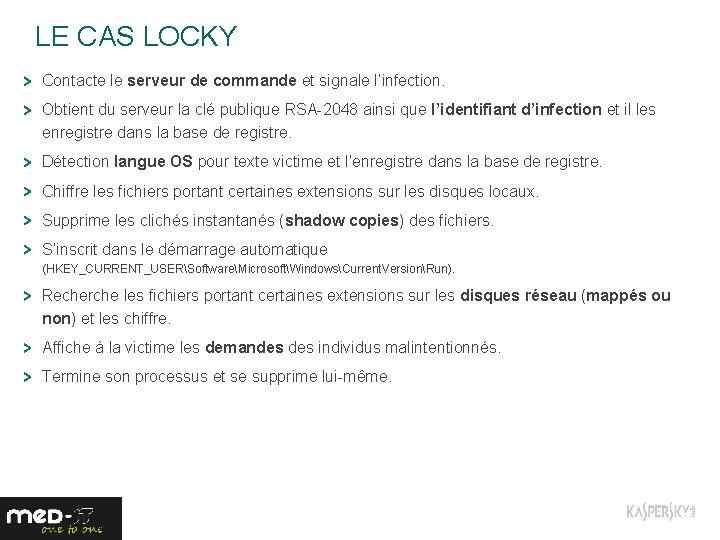

LE CAS LOCKY Contacte le serveur de commande et signale l’infection. Obtient du serveur la clé publique RSA-2048 ainsi que l’identifiant d’infection et il les enregistre dans la base de registre. Détection langue OS pour texte victime et l’enregistre dans la base de registre. Chiffre les fichiers portant certaines extensions sur les disques locaux. Supprime les clichés instantanés (shadow copies) des fichiers. S’inscrit dans le démarrage automatique (HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrent. VersionRun). Recherche les fichiers portant certaines extensions sur les disques réseau (mappés ou non) et les chiffre. Affiche à la victime les demandes individus malintentionnés. Termine son processus et se supprime lui-même. 23

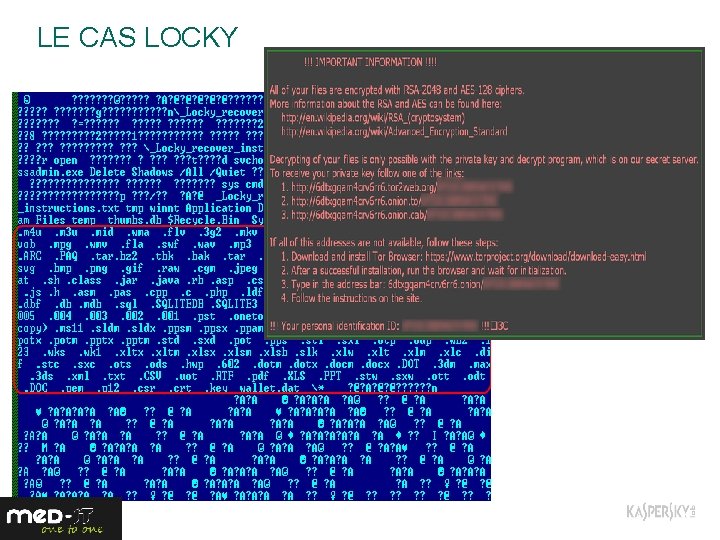

LE CAS LOCKY 24

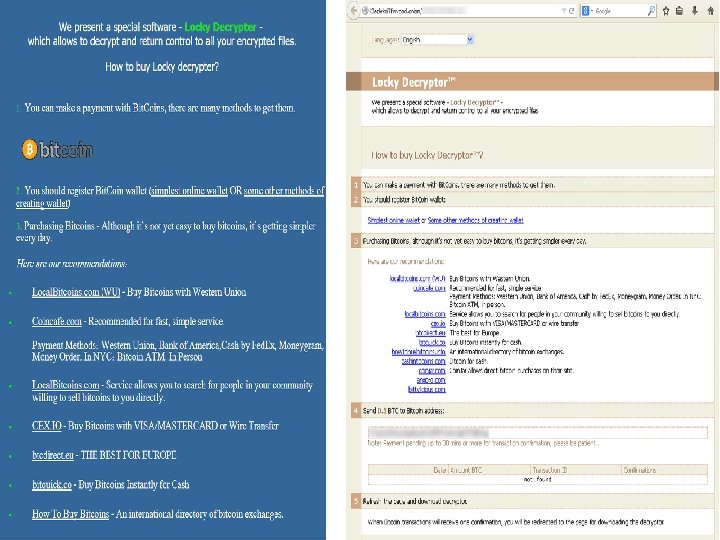

Le cas locky 25

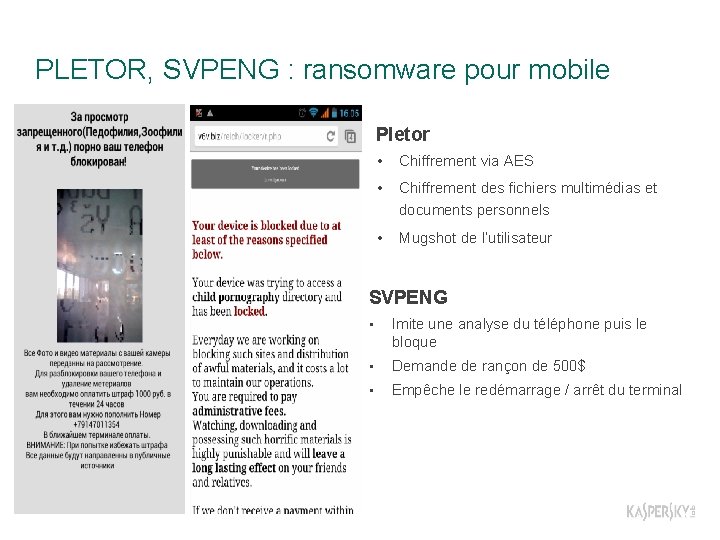

PLETOR, SVPENG : ransomware pour mobile Pletor • Chiffrement via AES • Chiffrement des fichiers multimédias et documents personnels • Mugshot de l’utilisateur SVPENG 26 • Imite une analyse du téléphone puis le bloque • Demande de rançon de 500$ • Empêche le redémarrage / arrêt du terminal

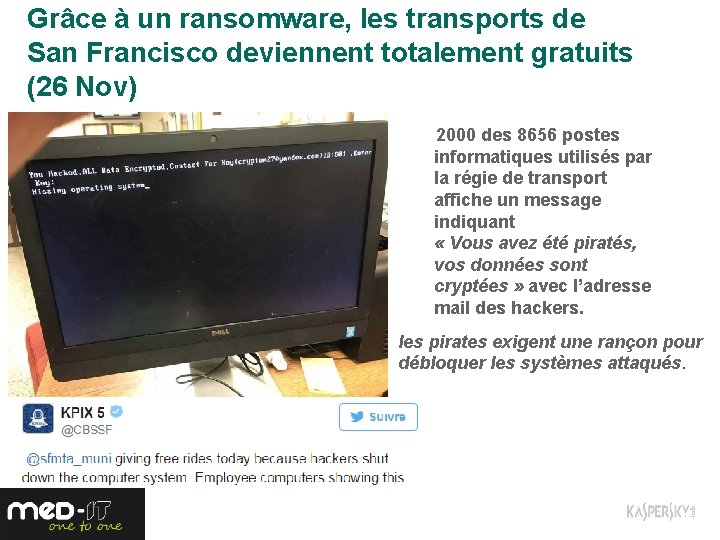

Grâce à un ransomware, les transports de San Francisco deviennent totalement gratuits (26 Nov) 2000 des 8656 postes informatiques utilisés par la régie de transport affiche un message indiquant « Vous avez été piratés, vos données sont cryptées » avec l’adresse mail des hackers. les pirates exigent une rançon pour débloquer les systèmes attaqués. 27

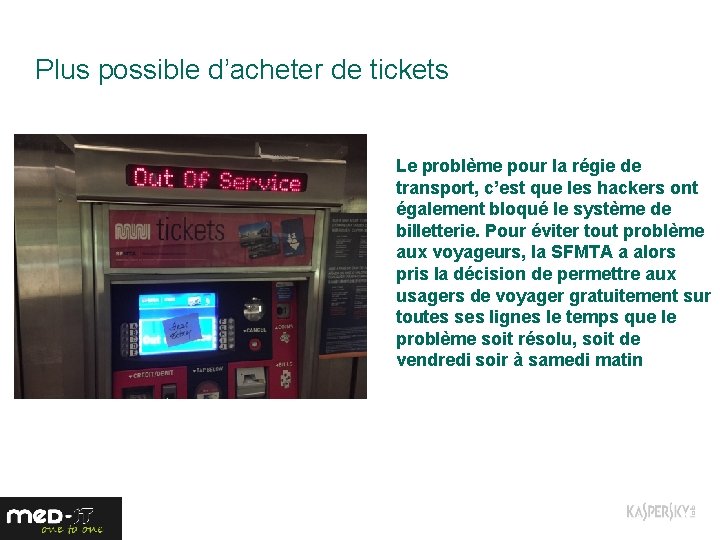

Plus possible d’acheter de tickets Le problème pour la régie de transport, c’est que les hackers ont également bloqué le système de billetterie. Pour éviter tout problème aux voyageurs, la SFMTA a alors pris la décision de permettre aux usagers de voyager gratuitement sur toutes ses lignes le temps que le problème soit résolu, soit de vendredi soir à samedi matin 28

COMMENT CONTRER LES CRYPTOVIRUS 29

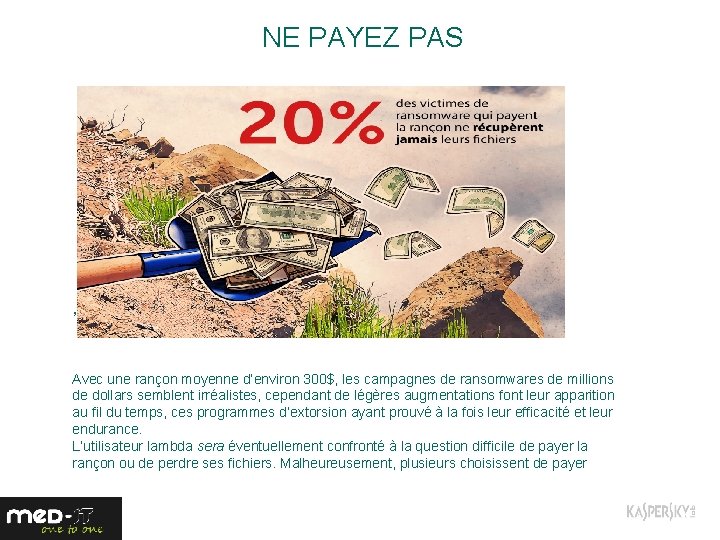

NE PAYEZ PAS , Avec une rançon moyenne d’environ 300$, les campagnes de ransomwares de millions de dollars semblent irréalistes, cependant de légères augmentations font leur apparition au fil du temps, ces programmes d’extorsion ayant prouvé à la fois leur efficacité et leur endurance. L’utilisateur lambda sera éventuellement confronté à la question difficile de payer la rançon ou de perdre ses fichiers. Malheureusement, plusieurs choisissent de payer 30

Quelles sont les bonnes démarches à adopter ? ? Composantes d’une protection efficace contre les cryptomalwares : ► Protection Antivirus sur le flux de messagerie à différents niveaux de l’infrastructure ► Protection des postes de travail : • • • Analyse en temps réel des fichiers (Antivirus Fichiers) Analyse en temps réel du courrier (Antivirus Courrier) Analyse comportementale (System Watcher) Blocage du lancement d’applications pour les dossiers (Contrôle du lancement des applications) Protection des extensions de fichiers sensibles (Contrôle de l’activité des applications) ► Sensibilisation des utilisateurs aux bonnes pratiques ► Sauvegarde protégée et régulière des données 31

SÉCURISER LES RÉSEAUX D'ENTREPRISE : UNE T CHE DE PLUS EN PLUS DIFFICILE Augmentation de la mobilité Wi. Fi non sécurisé 32 Utilisation des périphériques personnels à des fins professionnelles Installation de correctifs pour plusieurs applications sur Évolution et plusieurs multiplication des Des terminaux appareils programmes de plus en plus malveillants diversifiés

PRENDRE DES MESURES POUR PROTÉGER VOTRE ENTREPRISE N'A JAMAIS ÉTÉ AUSSI VITAL Créez une politique de sécurité robuste, concise et efficace Mettez vos politiques en pratique rapidement et simplement Mise en application Sensibilisez vos employés aux cyber-menaces et offrezleur les moyens d'agir Éducation Éliminez toute situation pouvant laisser la place aux comportements à risque Consacrez-vous plus à la sécurité qu'à la résolution des problèmes a posteriori Outils Prévention des atteintes à la sécurité informatique et des données 33 Anticipez les risques et instaurez des mesures préventives

TARGETED ATTACKS AND APTS SEE A STRONG INCREASE 34

DES OUTILS D’EXPERTS 35

MERCI !! 36

- Slides: 34