ETK GVENLK VE TOPLUM Bilgisayar Bilimi Kur 1

ETİK, GÜVENLİK VE TOPLUM Bilgisayar Bilimi - Kur 1 Düzenleyen: Ç. Volkan YILDIZ

Ünite - 1 • 1. 1. Etik Değerler • 1. 2. Bilişim Teknolojileri ve İnternet Kullanımında Dikkat Edilmesi Gereken Etik İlkeler • • • 1. 2. 1. Fikri Mülkiyet 1. 2. 2. Erişim 1. 2. 3. Gizlilik 1. 2. 4. Doğruluk 1. 2. 5. İnternet Etiği 1. 3. Bilgi Güvenliği 1. 3. 1. Bilgi Güvenliğine Yönelik Tehditler • 1. 3. 2. Sayısal Dünyada Kimlik ve Parola Yönetimi • 1. 3. 3. Kişisel Bilgisayarlarda ve Ağ Ortamında Bilgi Güvenliği •

ETİK NE DEMEK?

Etik • Bireylerin ahlaklı ve erdemli bir hayat yaşayabilmesi için hangi davranışlarının doğru, hangilerinin yanlış olduğunu araştıran bir felsefe dalıdır. • Temelinde güzel ahlaklı, adaletli ve iyi insan olma vardır.

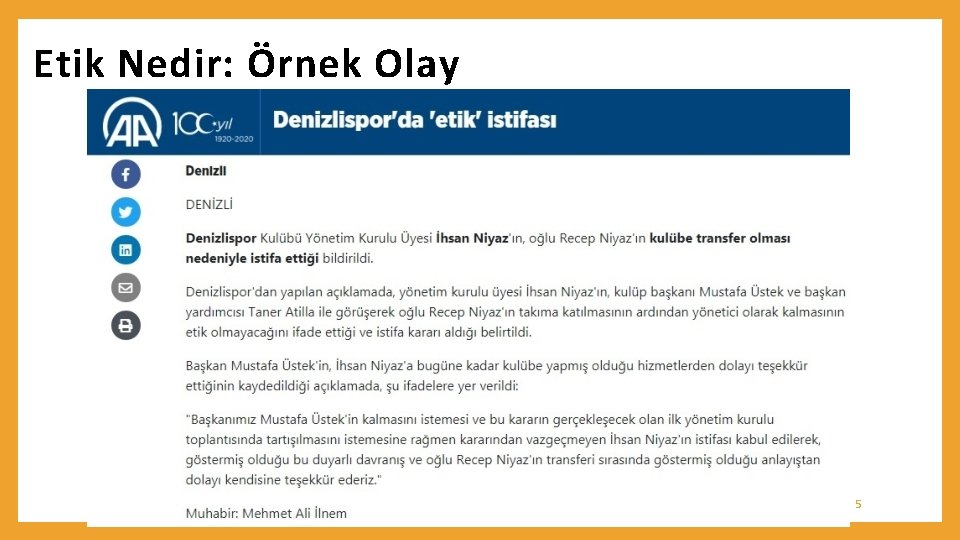

Etik Nedir: Örnek Olay 5

1. 1. Etik Değerler • Bir konuya ya da belirli bir meslek dalına özgü etik davranışların tamamı etik değerler olarak tanımlanabilir.

1. 2. Bilişim Etiği • Bilişim teknolojilerinin ve İnternet’in kullanımı sırasında uyulması gereken kuralları tanımlayan ilkelere bilişim etiği denir. Bu ilkelerin temel amacı, Bilişim Teknolojileri ve İnternet’i kullanan bireylerin yanlış bir davranış sergilemesine engel olarak onları güvence altına almaktır. I. Fikri Mülkiyet II. Erişim III. Gizlilik IV. Doğruluk

Uluslararası Bilgisayar Etik Enstitüsüne Göre Bilişim Teknolojilerinin Doğru Bir Şekilde Kullanılabilmesi İçin Aşağıda Belirtilen 10 Kurala Uyulması Gerekmektedir. 1. Bilişim teknolojilerini başkalarına zarar vermek için kullanmamalısınız. 2. Başkalarının bilişim teknolojisi aracılığı ile oluşturduğu çalışmaları karıştırmamalısınız. 3. Başkasına ait olan verileri incelememelisiniz. 4. Bilişim teknolojilerini hırsızlık yapmak için kullanmamalısınız. 5. Bilişim teknolojilerini sahtekarlık yapmak için kullanmamalısınız.

6. Lisanssız ya da kırılmış/kopyalanmış yazılımları kullanmamalısınız. 7. Başkalarının bilişim teknolojilerini izinsiz kullanmamalısınız. 8. Başkalarının bilişim teknolojileri aracılığı ile elde ettiği çalışmalarını kendinize mal etmemelisiniz. 9. Yazdığınız programların ya da tasarladığınız sistemlerin sonuçlarını göz önünde bulundurmalısınız. 10. Bilişim teknolojilerini her zaman saygı kuralları çerçevesinde kullanmalı ve diğer insanlara saygı duymalısınız.

1. 2. 1. Fikri Mülkiyet • Kişinin kendi zihni tarafından ürettiği her türlü ürün sahipliği • Telif hakkı, patent, şifreleme • Creative Commons Lisansı (CC) • Örneğin: Bir resim, fotoğraf, kitap, müzik dosyası (mp 3), makale, şiir, e-posta, bir yazılım vb • Fikri mülkiyet kavramı, mülkiyet gibi somut değildir daha soyuttur.

Ülkemizde Yazılım Patenti 5846 sayılı Fikir ve Sanat Eserleri Kanunu (FSEK) ile yazılım için eser sahipliği kavramını getirmiş olan ülkemizin, patent konusunda Avrupa Patent Örgütü ilkeleri çerçevesinde uygulama yapması nedeniyle, Amerika Birleşik Devletleri’nde geçerli olan “Yazılıma Patent Alma” uygulaması geçerli olmayıp aksine, 551 sayılı Patent Haklarının Korunması Hakkındaki Kanun Hükmünde Kararname’nin 6. c maddesinde patent verilemeyecek konular arasında “Bilgisayar Yazılımı” özellikle yer almaktadır: Patent Verilemeyecek Konular ve Buluşlar Madde 6 – Aşağıda sayılanlar buluş niteliğinde olmadıkları için bu Kanun Hükmünde Kararname kapsamı dışında kalır: … c – Edebiyat ve sanat eserleri, bilim eserleri, estetik niteliği olan yaratmalar, bilgisayar yazılımları; … 11

! USA FIKRÎ MÜLKIYET ! 12

Creative Commons Lisansı (CC) • Creative Commons, telif hakları konusunda esneklik sağlamayı amaçlayan, eser sahibinin haklarını koruyarak, eserlerin paylaşımını kolaylaştırıcı modeller sunan, kar amacı gütmeyen bir organizasyondur.

COPY RİGHT • HER HAKKI SAKLIDIR

COPY LEFT Copyright teriminin zıt anlamlısıdır. Eserin telif haklarının belirli bölümlerinden, eser sahibi tarafından belirtilen şartlar altında feragat edilmiş olduğuna işaret eder

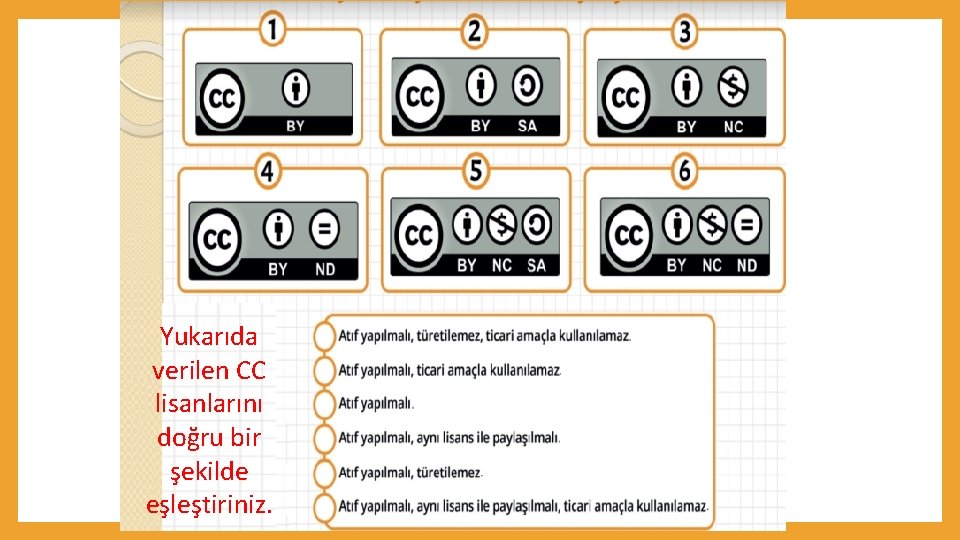

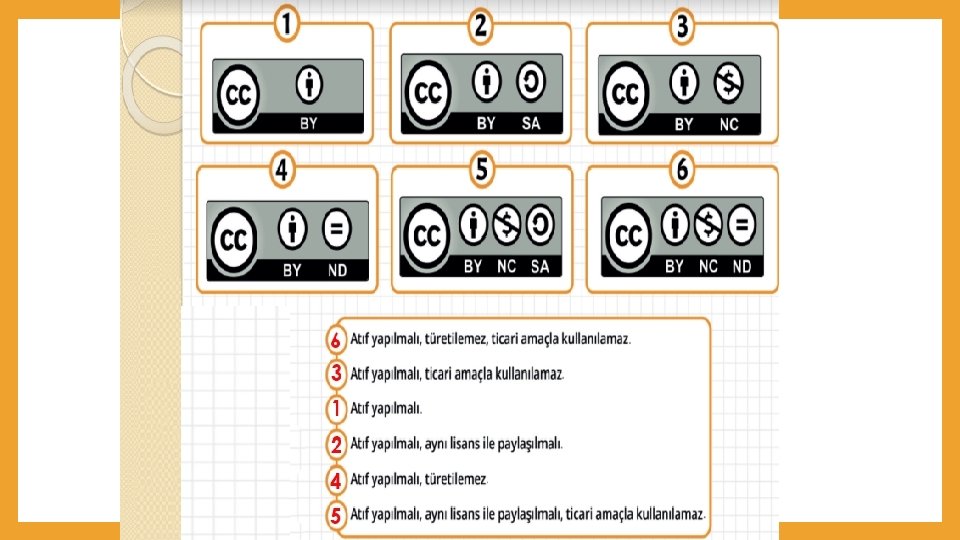

Atıf (Attribution) • Eserin ilk sahibinin belirtilmesi koşulu Ticari Olmayan (Non-Commercial) • Eserin ticari amaçlı kullanılmaması koşulu Türetilemez (No Derivate Works) • Eserin türevinin yapılmaması koşulu Aynı Lisansla Paylaş (Share Alike) • Yapılacak yeni eserin de aynı lisansa sahip olması koşulu

KAMU MALIDIR • TELİF SÜRESİ BİTEN ÜRÜNLER KAMU MALIDIR İSTEDİĞİN GİBİ KULLANABİLİRSSİN

Hiçbir Hakkı Saklı Değil • Hiçbir hakkı saklı değildir istediğin gibi kullanabilirsin

ATIF • İçeriğini, ürününü aldığın kişiye atıf yapmalısın • bilgisayarbilimleri. com

Değiştirip Kopyalayabilirsin • Aynı lisans türü ile lisanslarsan değiştirip kopyalayıp kullanabilirsin.

Ticari Amaçla Kullanamazsın • Ürünü ticari amaçla kullanamazsın.

Ürünü türetemezsin • Yani ürünün üzerinde değişiklik yapamazsın aynı şekilde kullanmak zorundasın

ÖRNEKLER • Şimdi benim bir ürünüm olduğunu düşünün Bu ürün web sitesi olabilir, herhangi bir oyun olabilir ya da pdf ile hazırlanan bir kitap da olabilir. Şimdi bu ürünlerde yer alan bir den fazla CC lisanslarına bir bakalım

Yukarıda verilen CC lisanlarını doğru bir şekilde eşleştiriniz.

GPL Lisansı • General Public Licence / Genel Kamu Lisansı • Programı sınırsız kullanma özgürlüğü. • Programın nasıl çalıştığını inceleme ve amaçlara uygun değiştirme özgürlüğü. • Programın kopyalarını sınırsız dağıtma özgürlüğü. • Programın değiştirilmiş halini dağıtma özgürlüğü.

Diğer Yazılımlar • Ücretsiz Sürümler • Freeware • Deneme Sürümleri • Shareware / Demo • Zaman veya özellik kısıtlı • Paralı sürümler • Full Not: Tüm yazılımlarda lisans sözleşmesi olabilir.

1. 2. 2. Erişim • Sıradan bir vatandaş için herhangi bir bilişim teknolojisi ürününden bilgiye erişim olarak düşünülebilir. ? Bilgiye erişebilecek düzeyde bilişim bilgisi ? Bilginin yararlılığını test edecek düzeyde bilgi okuryazarlığı ? Bilgiye erişmenin varsa maddi karşılığı olan ekonomik güç

1. 2. 3. Gizlilik • Kişiye ait her türlü bilgiyi (ki bu bilgi sadece ad ve soyadı değil, kişinin duygu, düşünce, siyasi eğilim, dini inancı, planı, fantezi dünyası ve korku gibi bilgilerini de içerir) saklama becerisidir. • İzlenmekten kaçınmak için açık kaynak dünyasından alternatifler kullanılabilir. Örnek olarak https: //duckgo. com sitesini inceleyiniz.

duckgo. com • Duck. Go kişisel gizliliğe önem veren bir arama motorudur. Kullanıcıların IP adreslerini kaydetmemektedir. Arama motoru Gabriel Weinberg tarafından ABD'de kurulmuştur. Duck. Go Perl dilinde programlanmıştır

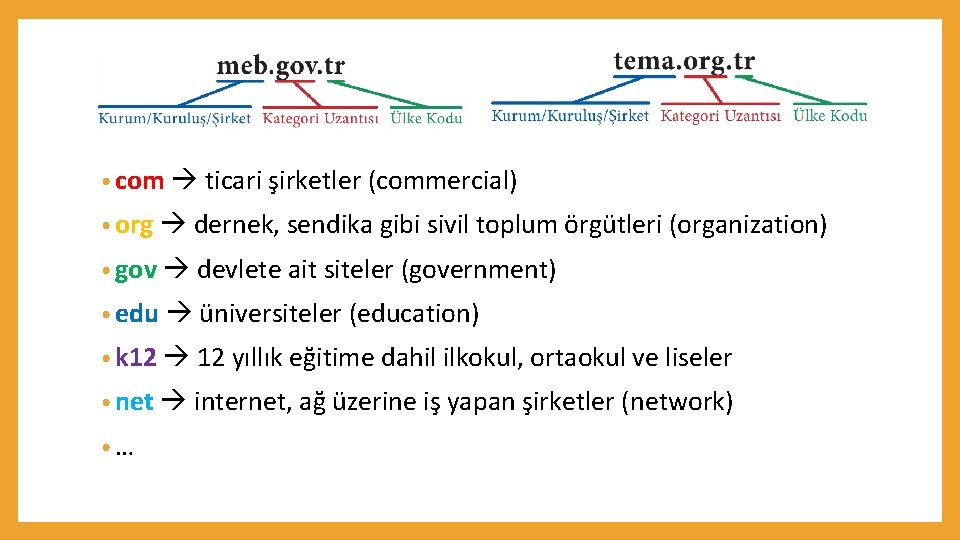

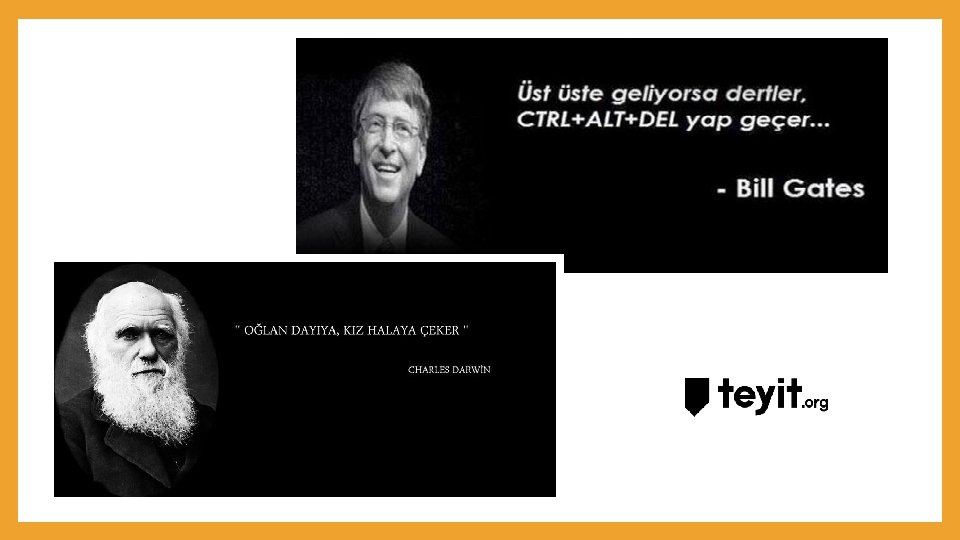

1. 2. 4. Doğruluk • Sorumluluk kimde? • Her bilgi doğru mu? Kaynak belirtilmiş mi? • En az üç kaynaktan kontrol! • Adres kontrol edilmeli.

• com ticari şirketler (commercial) • org dernek, sendika gibi sivil toplum örgütleri (organization) • gov devlete ait siteler (government) • edu üniversiteler (education) • k 12 yıllık eğitime dahil ilkokul, ortaokul ve liseler • net internet, ağ üzerine iş yapan şirketler (network) • …

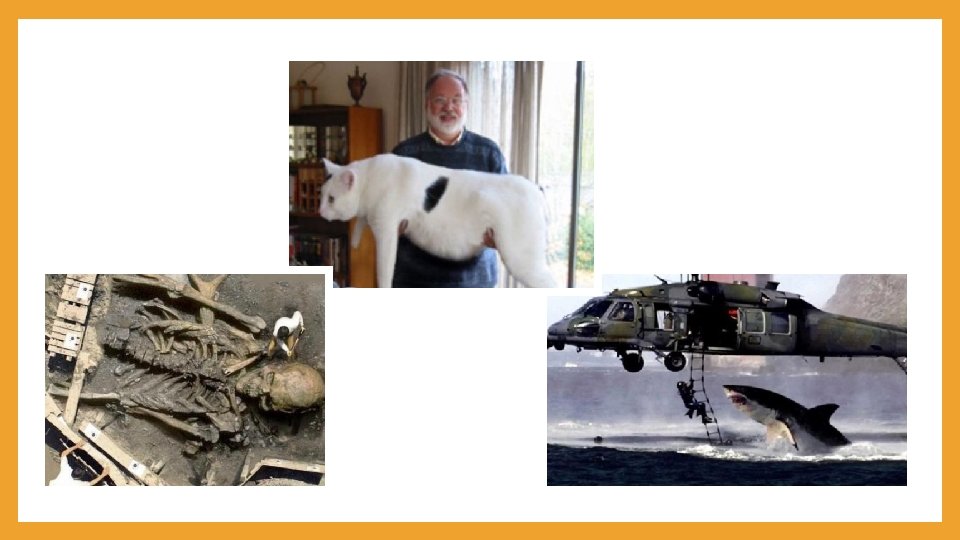

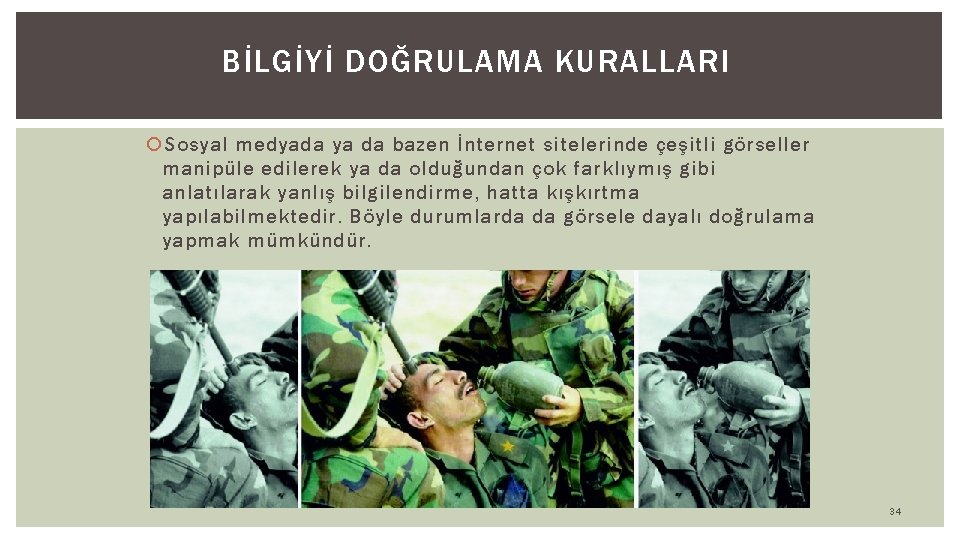

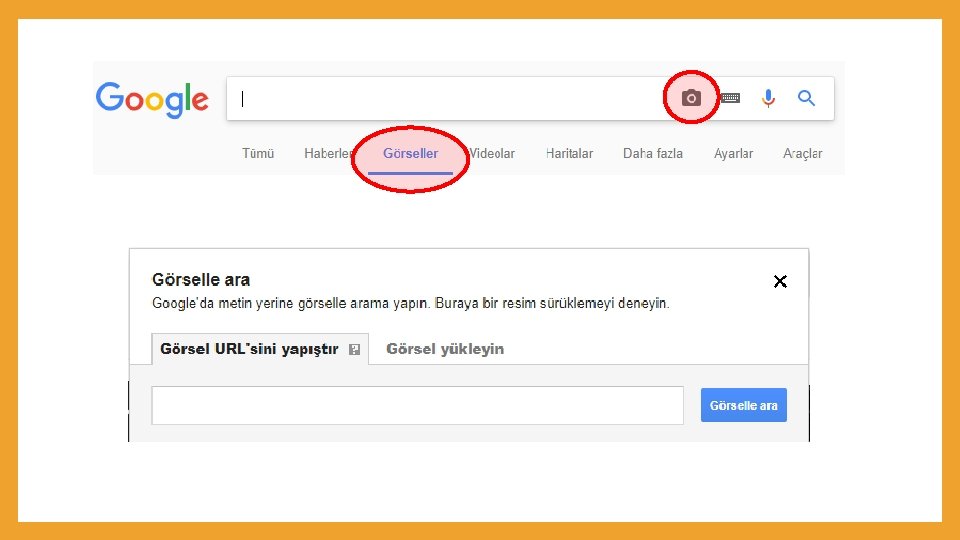

BİLGİYİ DOĞRULAMA KURALLARI Sosyal medyada ya da bazen İnternet sitelerinde çeşitli görseller manipüle edilerek ya da olduğundan çok farklıymış gibi anlatılarak yanlış bilgilendirme, hatta kışkırtma yapılabilmektedir. Böyle durumlarda da görsele dayalı doğrulama yapmak mümkündür. 34

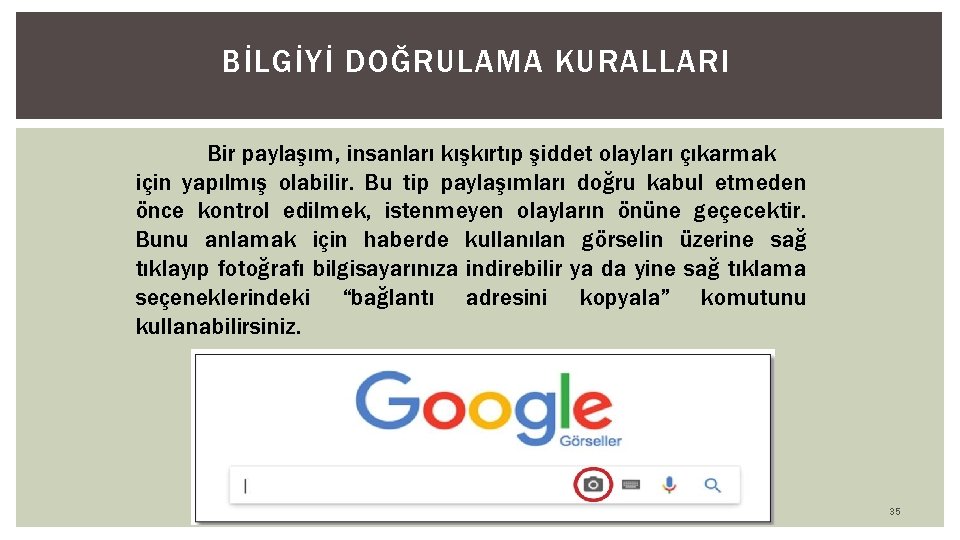

BİLGİYİ DOĞRULAMA KURALLARI Bir paylaşım, insanları kışkırtıp şiddet olayları çıkarmak için yapılmış olabilir. Bu tip paylaşımları doğru kabul etmeden önce kontrol edilmek, istenmeyen olayların önüne geçecektir. Bunu anlamak için haberde kullanılan görselin üzerine sağ tıklayıp fotoğrafı bilgisayarınıza indirebilir ya da yine sağ tıklama seçeneklerindeki “bağlantı adresini kopyala” komutunu kullanabilirsiniz. 35

1. 2. 5. İnternet Etiği • Bize yapılmasından hoşlanmadığımız davranışları başkalarına yapmaktan kaçınmalıyız • İnternet’i kullanırken her kültüre ve inanca saygılı olmalıyız • Sürekli büyük harfler ile yazışmanın yüksek sesle konuşmak anlamına geldiği unutulmamalı. • Kaba, argo konuşmamalıyız.

1. 2. 5. İnternet Etiği • Özel hayatlara saygı gösterilmeli, kişilere ait sırlar paylaşılmamalıyız. • İzinsiz bilgi paylaşımı yapmamalıyız. • Doğruluğundan emin olmadığımız bilgi, belge veya haberi doğruymuş gibi paylaşmamalıyız. • İnterneti başkalarına zarar vermek amaçlı kullanmamalıyız.

! DİSİPLİN CEZALARI ! Disiplin cezasını gerektiren davranış ve fiiller MADDE 164 - (1) Kınama cezasını gerektiren davranışlar ve fiiller şunlardır: l) Bilişim araçlarını amacı dışında kullanmak, n) Öğretmenin bilgisi ve kontrolü dışında bilişim araçları ile meşgul olmak ve dersin akışını bozmak. (2) Okuldan 1 -5 gün arasında kısa süreli uzaklaştırma cezasını gerektiren fiil ve davranışlar; a) Kişilere, arkadaşlarına ve okul çalışanlarına sözle, davranışla veya sosyal medya üzerinden hakaret etmek, paylaşmak, yaymak veya başkalarını bu davranışa kışkırtmak, d) Her türlü ortamda kumar oynamak veya oynatmak, ğ) Bilişim araçları veya sosyal medya yoluyla eğitim ve öğretim faaliyetlerine ve kişilere zarar vermek, l) Millî ve manevi değerlere, genel ahlak ve adaba uygun olmayan, yanlış algı oluşturabilecek tutum ve davranışlarda bulunmak, 40

! DİSİPLİN CEZALARI ! (3) Okul değiştirme cezasını gerektiren fiil ve davranışlar; b) Millî ve manevi değerleri söz, yazı, resim veya başka bir şekilde aşağılamak; bu değerlere küfür ve hakaret etmek, e) Resmî belgelerde değişiklik yapmak; sahte belge düzenlemek ve kullanmak ve başkalarını yararlandırmak, m) Bilişim araçları veya sosyal medya yoluyla eğitim ve öğretimi engellemek, kişilere ağır derecede maddi ve manevi zarar vermek, r) Kişilere, arkadaşlarına ve okul çalışanlarına; söz ve davranışlarla sarkıntılık yapmak, iftira etmek, başkalarını bu davranışlara kışkırtmak veya zorlamak, yapılan bu fiilleri sosyal medya yoluyla paylaşmak, yaymak, (4) Örgün eğitim dışına çıkarma cezasını gerektiren davranışlar; i) Kişi veya kişilere her ne sebeple olursa olsun eziyet etmek; işkence yapmak veya yaptırmak, cinsel istismar ve bu konuda kanunların suç saydığı fiilleri işlemek, l) Bilişim araçları veya sosyal medya yoluyla; bölücü, yıkıcı, ahlak dışı ve şiddeti özendiren sesli, sözlü, yazılı ve görüntülü içerikler oluşturmak, bunları çoğaltmak, yaymak ve ticaretini yapmak. 41

Siber Nedir? Siber terimi sibernetik kökeninden gelmektedir. İlk olarak 1958 yılında, canlılar ve/veya makineler arasındaki iletişim disiplinini inceleyen Sibernetik biliminin babası sayılan Louis Couffignal tarafından kullanılmıştır. Siber sadece Internet DEĞİLDİR, çok daha fazlasıdır. Ağlar Internet’e bağlı olabildiği gibi olmayabilir de, (bu bir zorunluluk değildir!) Örnekler: - SCADA (Su rec Kontrol Ag ları) , GPS Uydu Sistemleri, Metro. . vb 42

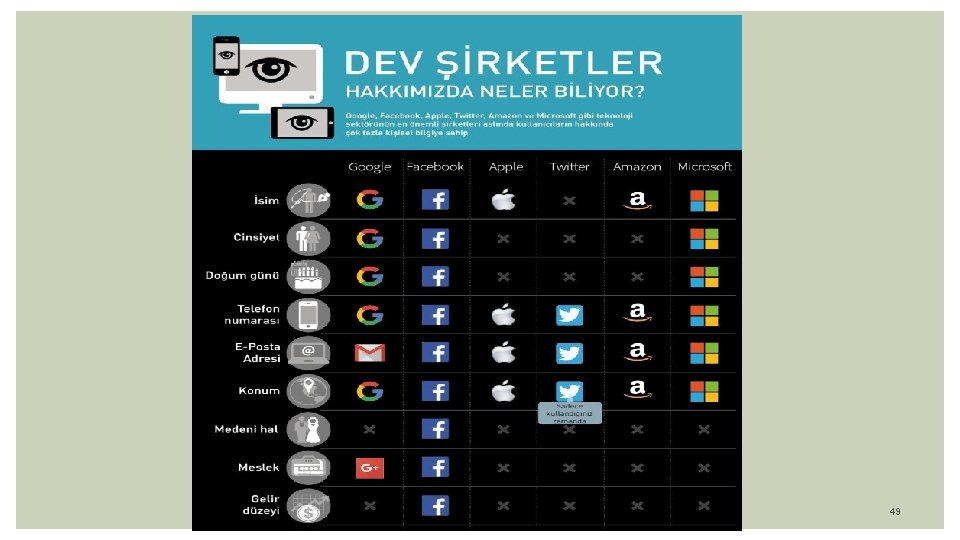

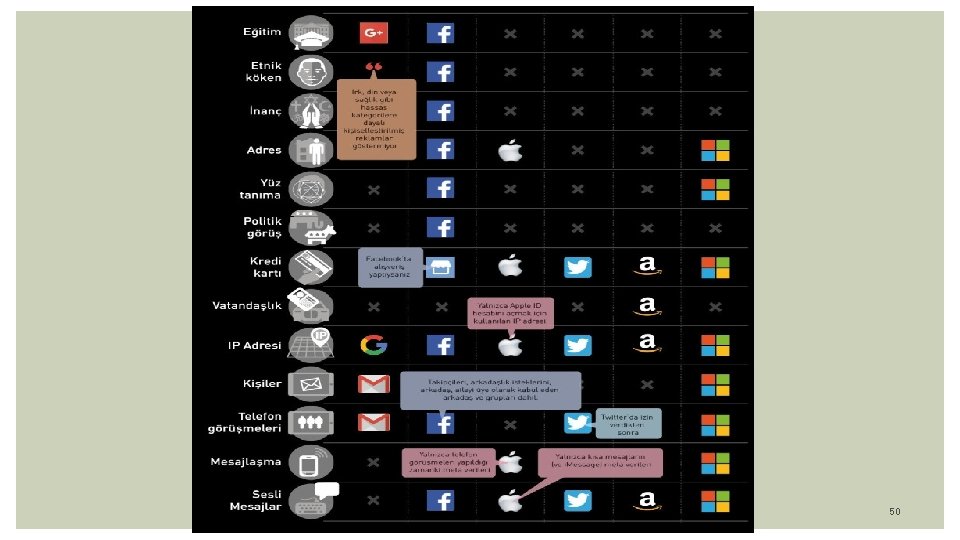

Siber Uzay Nedir? v Her çeşit dijital ve elektronik aktiviteler, v Ağa bağlı aktiviteler, v Bir dijital ağ üzerinden yapılan aktiviteler, v Dijital ağlar aracılığıyla erişilen içerikler / bilgiler 43

Siber (Dijital) Zorbalık • Zorbalık yapan hesaplara cevap vermeyin, tartışmaya girmeyin, hesabı engelleyin ve bu hesapları “Bildir/Şikâyet Et” bağlantısını kullanarak şikâyet edin. • Size yönelik etik dışı davranışlara ait ekran görüntülerini veya mesajları kaydedin ve hukuki yollara başvurun.

1. 3. Bilgi Güvenliği • Önem teşkil eden her tür bilgiye izin alınmadan ya da yetki verilmeden erişilmesi, bilginin ifşa edilmesi, kullanımı, değiştirilmesi, yok edilmesi gibi tehditlere karşı alınan tüm tedbirlere bilgi güvenliği denir. • Gizlilik • Bütünlük • Erişilebilirlik

Gizlilik : Bilginin yetkisiz kişilerin eline geçmemesidir. Confidentiality Bütünlük : Bilginin yetkisiz kişiler tarafından değiştirilmemesidir. DATA Integrity Availability Kullanılabilirlik : Bilginin ilgili ya da yetkili kişilerce ulaşılabilir ve kullanılabilir durumda olmasıdır. 46

47

48

49

50

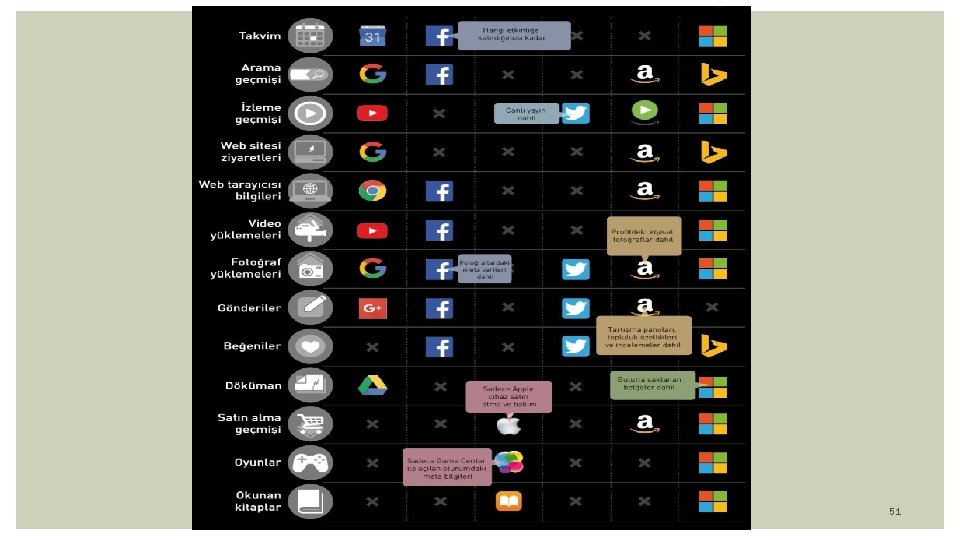

51

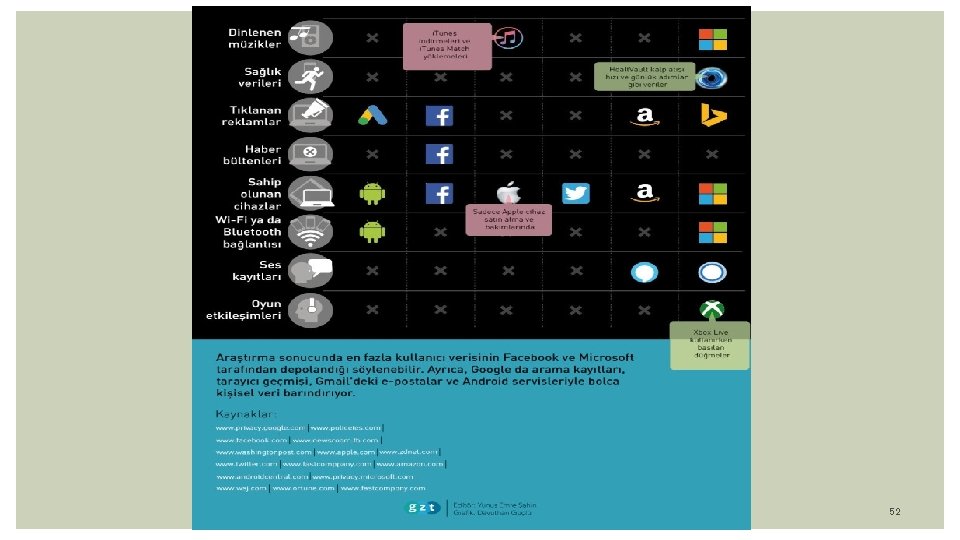

52

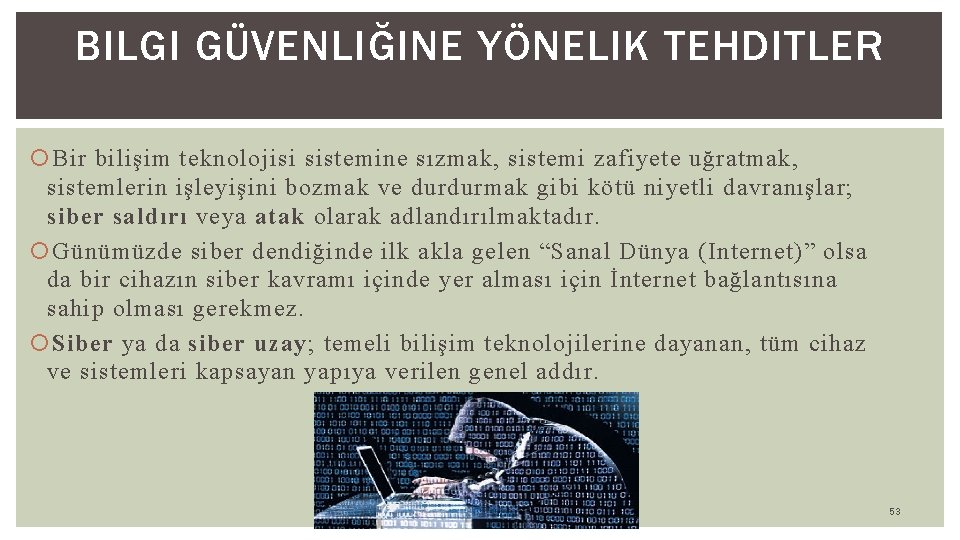

BILGI GÜVENLIĞINE YÖNELIK TEHDITLER Bir bilişim teknolojisi sistemine sızmak, sistemi zafiyete uğratmak, sistemlerin işleyişini bozmak ve durdurmak gibi kötü niyetli davranışlar; siber saldırı veya atak olarak adlandırılmaktadır. Günümüzde siber dendiğinde ilk akla gelen “Sanal Dünya (Internet)” olsa da bir cihazın siber kavramı içinde yer alması için İnternet bağlantısına sahip olması gerekmez. Siber ya da siber uzay; temeli bilişim teknolojilerine dayanan, tüm cihaz ve sistemleri kapsayan yapıya verilen genel addır. 53

54

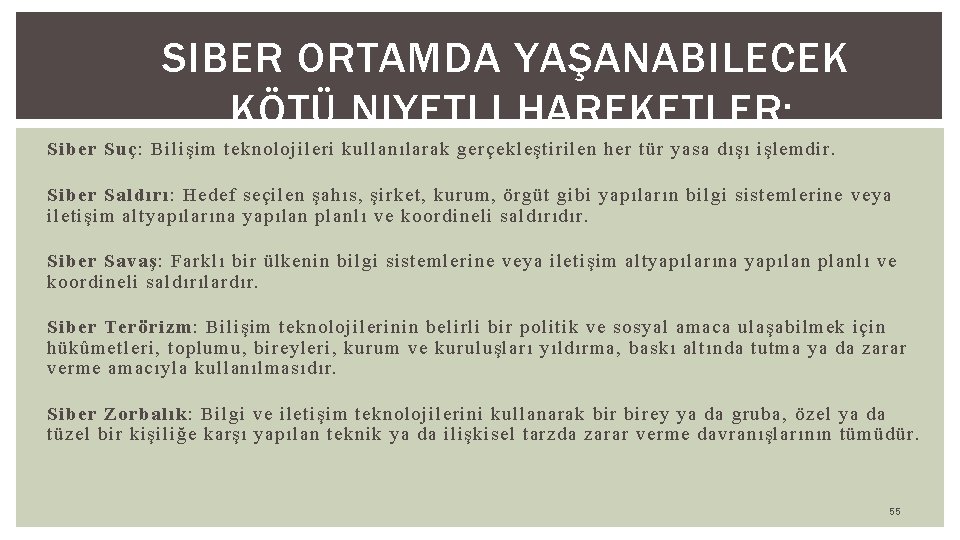

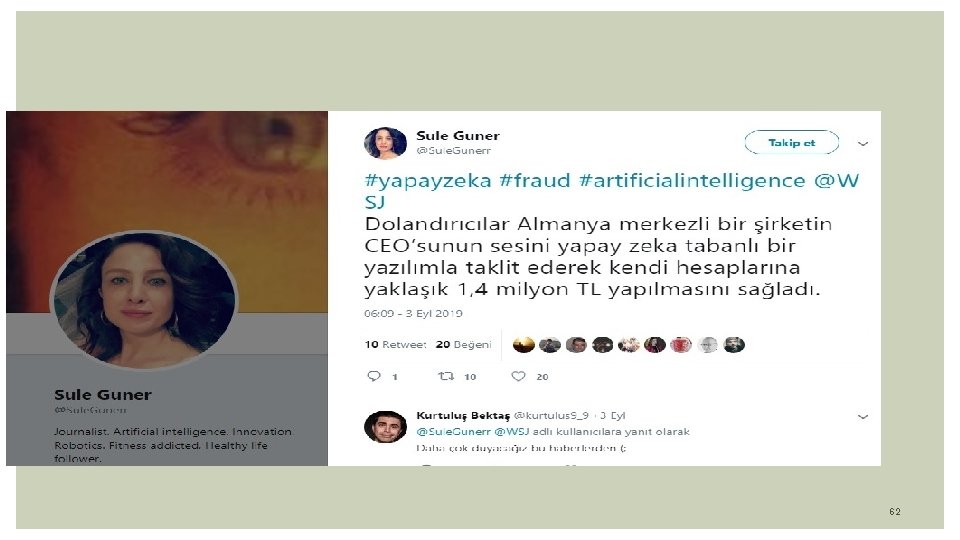

SIBER ORTAMDA YAŞANABILECEK KÖTÜ NIYETLI HAREKETLER: Siber Suç: Bilişim teknolojileri kullanılarak gerçekleştirilen her tür yasa dışı işlemdir. Siber Saldırı: Hedef seçilen şahıs, şirket, kurum, örgüt gibi yapıların bilgi sistemlerine veya iletişim altyapılarına yapılan planlı ve koordineli saldırıdır. Siber Savaş: Farklı bir ülkenin bilgi sistemlerine veya iletişim altyapılarına yapılan planlı ve koordineli saldırılardır. Siber Terörizm: Bilişim teknolojilerinin belirli bir politik ve sosyal amaca ulaşabilmek için hükûmetleri, toplumu, bireyleri, kurum ve kuruluşları yıldırma, baskı altında tutma ya da zarar verme amacıyla kullanılmasıdır. Siber Zorbalık: Bilgi ve iletişim teknolojilerini kullanarak birey ya da gruba, özel ya da tüzel bir kişiliğe karşı yapılan teknik ya da ilişkisel tarzda zarar verme davranışlarının tümüdür. 55

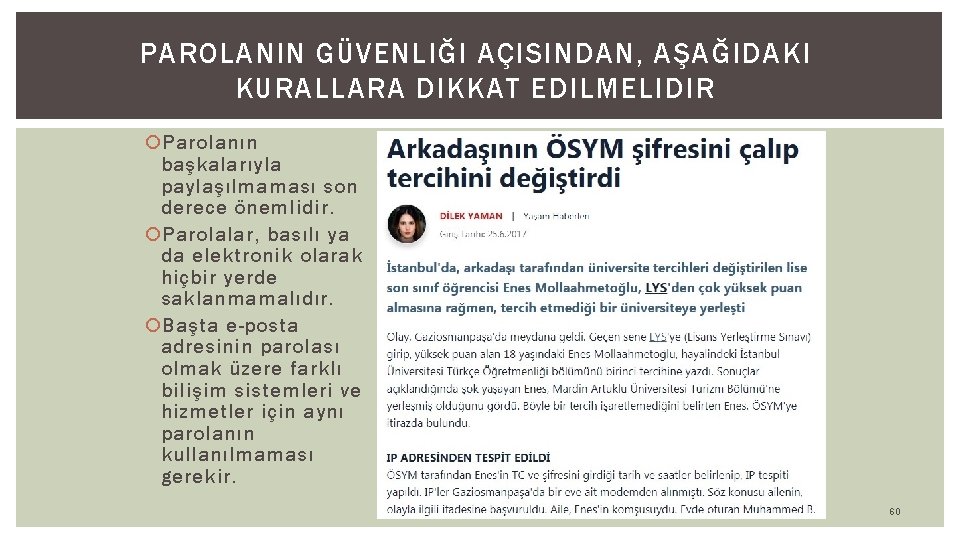

1. 3. 2. Sayısal Dünyada Kimlik ve Parola Yönetimi • Parola, büyük/küçük harfler, noktalama işaretleri ve özel karakterler içermelidir. • Parola, -aksi belirtilmedikçe- en az sekiz karakter uzunluğunda olmalıdır. • Parola, ardışık harfler ya da sayılar içermemelidir. • Belirli aralıklar ile yeni parola oluşturulması gerekir. • Parola başkalarıyla paylaşılmamalıdır.

1. 3. 2. Sayısal Dünyada Kimlik ve Parola Yönetimi • Parolalar, basılı ya da elektronik olarak hiçbir yerde saklanmamalıdır. • Başta e-posta adresinin parolası olmak üzere farklı bilişim sistemleri ve hizmetler için aynı parolanın kullanılmaması gerekir.

Diğer Güvenli Parola Oluşturma İpuçları • Basit bir kelimenin içindeki harf, rakam ve sembolleri birbirine benzeterek değiştirebilirsiniz. Örneğin; B yerine 8, 3 yerine E, a yerine @. . . • Mevcut parolanızı daha da güçlendirmek için parolanıza kullandığınız siteye özel harf, rakam ve semboller ekleyebilirsiniz. Örneğin; parolanız "Vy 1 LD 1 z" olsun, mail şifreniz "Vy 1 LD 1 z+m@il", sosyal medyaya ait parolanız "Vy 1 LD 1 z+FB" olabilir.

1. 3. 3. Kişisel Bilgisayarlarda ve Ağ Ortamında Bilgi Güvenliği • İşletim sisteminin ya da diğer programların çalışmasına engel olabilir. • Sistemdeki dosyaları silebilir, değiştirebilir ya da yeni dosyalar ekleyebilir. • Bilişim sisteminde bulunan verilerin ele geçirilmesine neden olabilir. • Güvenlik açıkları oluşturabilir. • Başka bilişim sistemlerine saldırı amacıyla kullanılabilir. • Bilişim sisteminin, sahibinin izni dışında kullanımına neden olabilir. • Sistem kaynaklarının izinsiz kullanımına neden olabilir.

PAROLANIN GÜVENLIĞI AÇISINDAN, AŞAĞIDAKI KURALLARA DIKKAT EDILMELIDIR Parolanın başkalarıyla paylaşılmaması son derece önemlidir. Parolalar, basılı ya da elektronik olarak hiçbir yerde saklanmamalıdır. Başta e-posta adresinin parolası olmak üzere farklı bilişim sistemleri ve hizmetler için aynı parolanın kullanılmaması gerekir. 60

61

62

3. 3. Kişisel Bilgisayarlarda ve Ağ Ortamında Bilgi Güvenliği • Virüsler; bulaştıkları bilgisayar sisteminde çalışarak sisteme ya da programlara zarar vermek amacıyla oluşturur. Virüsler bilgisayara e-posta, bellekler, İnternet üzerinden bulaşabilir. Bilgisayarın yavaşlaması, programların çalışmaması, dosyaların silinmesi, bozulması ya da yeni dosyaların eklenmesi virüs belirtisi olabilir. • Bilgisayar Solucanları; kendine çoğalan ve çalışabilen, bulaşmak için ağ bağlantılarını kullanan kötü niyetli programlardır. Sistem için gerekli olan dosyaları bozarak bilgisayarı büyük ölçüde yavaşlatabilir ya da programların çökmesine yol açabilir. Ayrıca sistem üzerinde arka kapı olarak adlandırılan ve saldırganların sisteme istedikleri zaman erişmelerini sağlayan güvenlik açıkları oluşturabilir.

3. 3. Kişisel Bilgisayarlarda ve Ağ Ortamında Bilgi Güvenliği • Truva Atları; kötü niyetli programların çalışması için kullanıcının izin vermesi ya da kendi isteği ile kurması gerektiği için bunlara Truva Atı denmektedir. Truva Atları saldırganların bilişim sistemi üzerinde tam yetki ile istediklerini yapmalarına izin verir. Sisteme bulaşan bir Truva Atı ilk olarak güvenlik yazılımlarını devre dışı bırakarak saldırganların bilişim sisteminin tüm kaynaklarına, programlarına ve dosyalarına erişmesine olanak sağlar. Güvensiz sitelerden indirilen dosyalar, tanınmayan kişilerden gelen epostalar ya da taşınabilir bellekler aracılığı ile yayılabilir. • Casus Yazılımlar; İnternet’ten indirilerek bilgisayara bulaşan ve gerçekte başka bir amaç ile kullanılsa bile arka planda kullanıcıya ait bilgileri de elde etmeye çalışan programlardır. Bunlar, sürekli reklam amaçlı pencerelerin açılması ya da İnternet tarayıcıya yeni araçların eklenmesine neden olabilir.

Zararlı Programlara Karşı Alınacak Tedbirler • Bilgisayara antivirüs ve İnternet güvenlik programları kurularak bu programların sürekli güncel tutulmaları sağlanmalıdır. • Tanınmayan/güvenilmeyen e-postalar ve ekleri kesinlikle açılmamalıdır. Örneğin resim. jpg. exe isimli dosya bir resim dosyası gibi görünse de uzantısı exe olduğu için uygulama dosyasıdır.

Zararlı Programlara Karşı Alınacak Tedbirler • Zararlı içerik barındıran ya da tanınmayan web sitelerinden uzak durulmalıdır. • Lisanssız ya da kırılmış programlar kullanılmamalıdır. • Güvenilmeyen İnternet kaynaklarından dosya indirilmemelidir.

• KONU TEKRARI İÇİN bilgisayarbilimleri. com sitesinde yer alan 3 adet testi çözebilirsiniz. • https: //www. bilgisayarbilimleri. com/2019/09/9 -sinif-bilgisayar-bilimi-1 -unite-test-coz-1. html • https: //www. bilgisayarbilimleri. com/2019/09/9 -sinif-bilgisayar-bilimi-1 -unite-test-coz-2. html • https: //www. bilgisayarbilimleri. com/2019/09/9 -sinif-bilgisayar-bilimi-1 -unite-test-coz-3. html

Kaynaklar • Sunu hazırlanırken Bilgisayar Bilimi Kur 1 Kitabından yararlanılmıştır.

- Slides: 68