ESCUELA SUPERIOR POLITECNICA DEL LITORAL Facultad de Ingeniera

- Slides: 83

ESCUELA SUPERIOR POLITECNICA DEL LITORAL Facultad de Ingeniería Eléctrica y Computación Tópico: Seguridad de la Información Profesora: Ing. Karina Astudillo Proyecto: Implementación de un website de comercio electrónico, utilizando una infraestructura de red segura. Integrantes: Mariuxi Abarca Douglas Bustos Fernando Costa

Contenido del Proyecto n n n Antecedentes y Justificación Plan de Marketing de un sitio de comercio para la venta de regalos Diseño e implementación de una infraestructura de Red Segura Diseño e Implementación de un sitio de Comercio Electrónico Conclusiones y Recomendaciones

Introducción n El presente trabajo trata sobre el diseño y la implementación de un sitio de comercio electrónico utilizando una infraestructura propia de red segura con la finalidad de crear un negocio de venta de productos a través de la Internet y enfocado hacia el mercado Ecuatoriano. n Nuestro proyecto esta dividido en 2 metas principales: – El diseño y la construcción de una red segura que almacene el sitio y de acceso a los clientes. – El desarrollo del sitio Web para la venta de regalos en Internet.

Antecedentes y Justificación del Proyecto

Antecedentes y Justificación n La idea de crear un negocio virtual nace de la iniciativa de emprender una actividad comercial utilizando la tecnología informática y aprovechar los nuevos métodos de hacer negocio, que la Internet ofrece hoy en día.

Antecedentes Generales n n n La Internet ha cambiado la manera en que se desarrollan las actividades de la sociedad. La tecnología ofrece nuevas alternativas de negocio que permiten llegar a una audiencia masiva. Nuestro segmento de mercado es mucho mayor ya que el tiempo y la distancia dejan de ser obstáculos.

Definición del Problema y Objetivos del Proyecto Debemos vencer las barreras sociales, culturales y económicas que un negocio de comercio electrónico enfrenta. n Es necesario proveer al usuario la confianza, facilidades e incentivos que busca al momento de comprar. n

Definición del Problema y Objetivos del Proyecto n Nuestro objetivo es ser una empresa líder en el mercado de comercio electrónico ecuatoriano. – Como lograrlo: n Utilizar un medio transaccional seguro. n Utilizar una estrategia de mercadeo efectiva. n Diseñar una interfaz amigable y atractiva.

Plan de Marketing

Plan de Marketing n El plan de marketing de nuestra empresa debe evaluar las condiciones actuales del mercado de comercio electrónico y las estrategias que se aplicarán para posicionar el sitio en el segmento de compradores en línea ecuatorianos.

Nuestra Empresa n n El sitio www. regalos. com. ec se especializará en comercializar artículos que los usuarios puedan regalar a sus seres queridos. El beneficio principal para el usuario será la facilidad de escoger un regalo entre todas las sugerencias del sitio de acuerdo a la ocasión y presupuesto disponible.

Descripción de los servicios del sitio n El cliente podrá encontrar regalos para las siguientes ocasiones: v Matrimonios (Línea Blanca, Cristalería, Vajillas, Cubiertos, Artículos de Cocina) v Aniversarios (Arreglos Florales, Chocolates, Peluches) v Día de la Madre (Agendas, Adornos variados, Lámparas, Perfumes ) v Día del Padre (Libros, Habanos, Licores, Corbatas ) v Cumpleaños (Reloj, CDs, DVDs, Artículos Electrónicos, Billeteras, Bolígrafos, Cinturones ) v Navidad, Primera Comunión, Quince años, Graduación y Bautizos

Servicios especiales del sitio n n n Recordatorio de cumpleaños, aniversarios y fechas especiales Organización de regalos en conjunto Asistente para la selección de un regalo Servicio de envoltura de regalos Beneficios para usuarios frecuentes

Necesidad del Mercado n La idea de este sitio surgió de la necesidad de encontrar un regalo apropiado para diferentes ocasiones. Muchas veces las personas se topan con el problema de tener que regalar algo y se ven en la necesidad de salir a recorrer locales comerciales buscando un producto en especial que cumpla con el perfil de la ocasión y de la persona a quien se va a regalar.

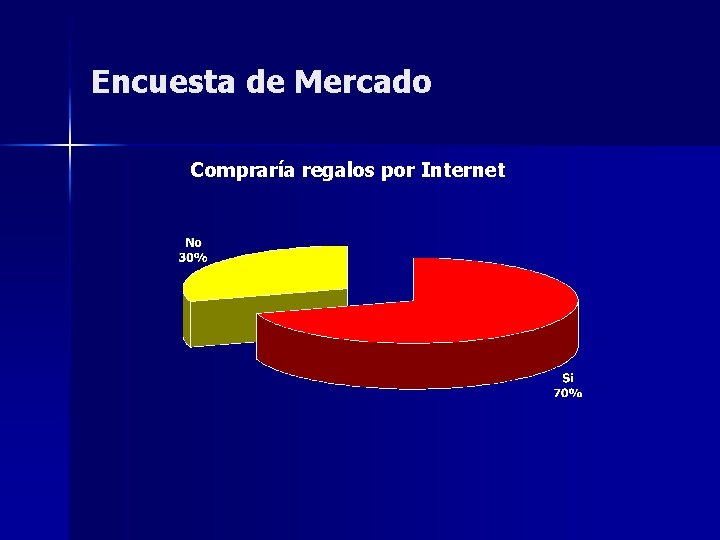

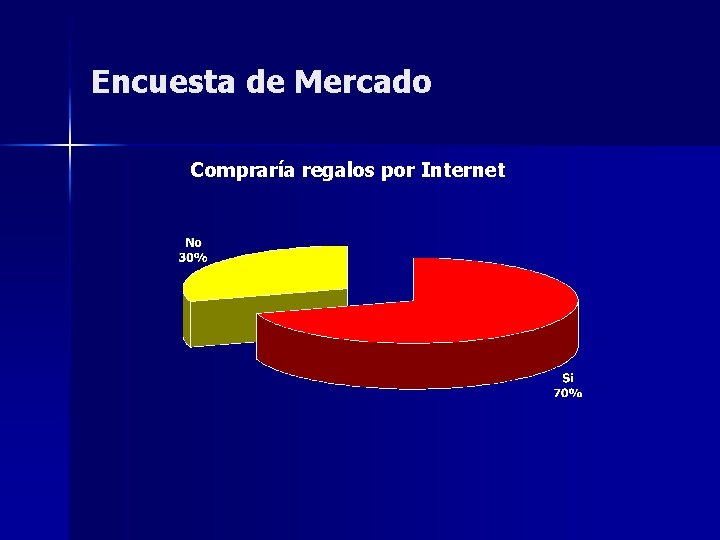

Encuesta de Mercado Compraría regalos por Internet

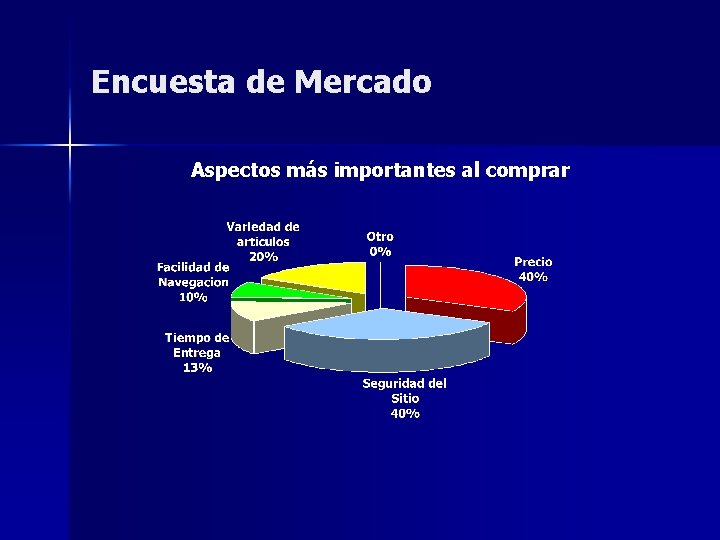

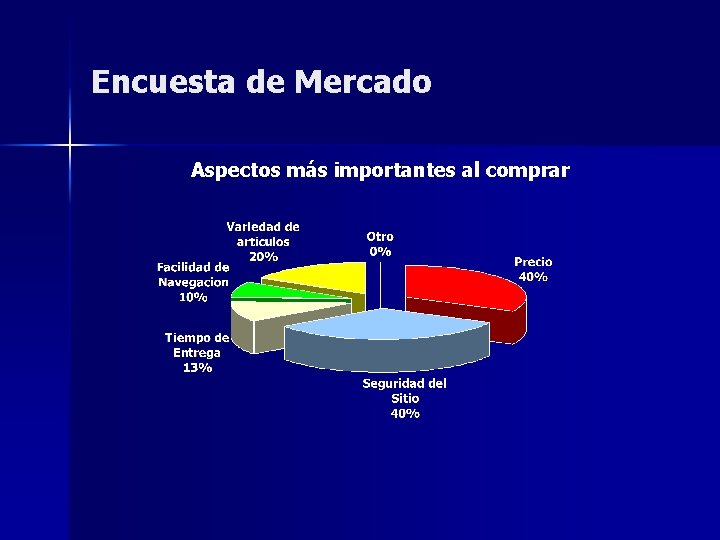

Encuesta de Mercado Aspectos más importantes al comprar

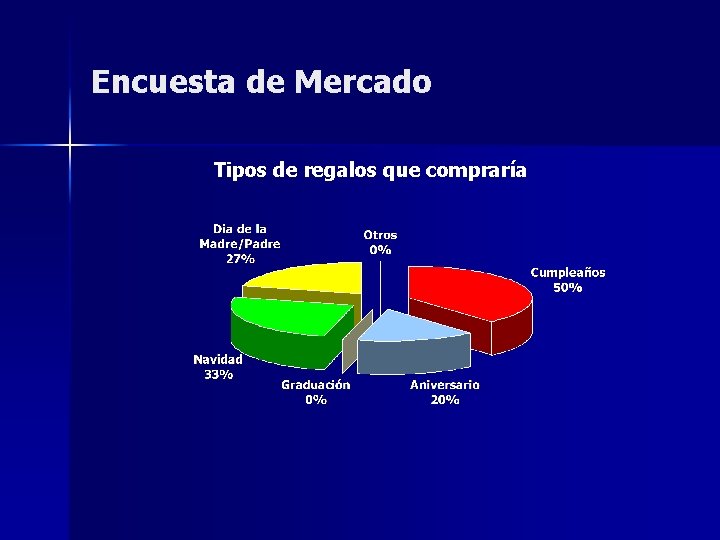

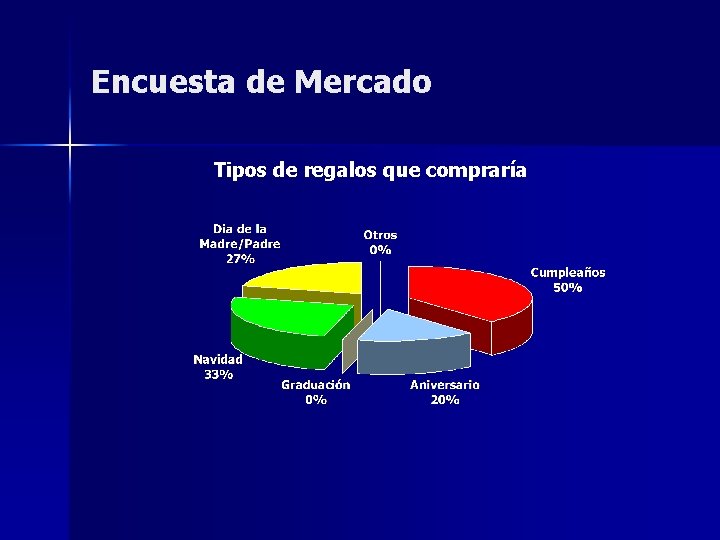

Encuesta de Mercado Tipos de regalos que compraría

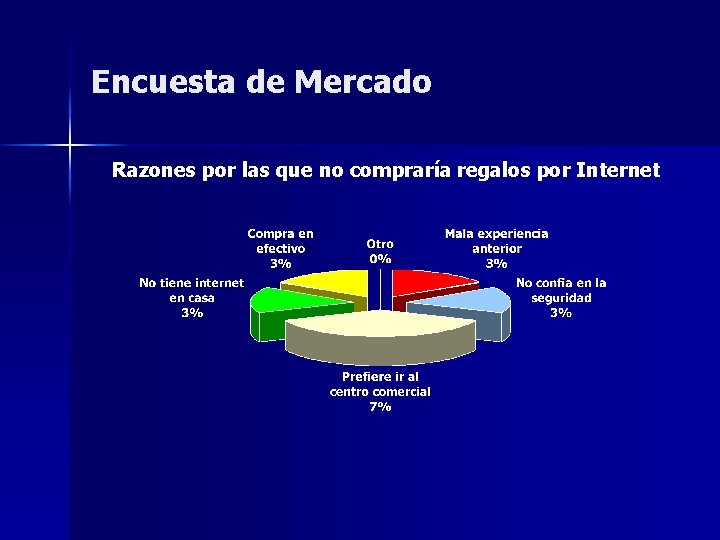

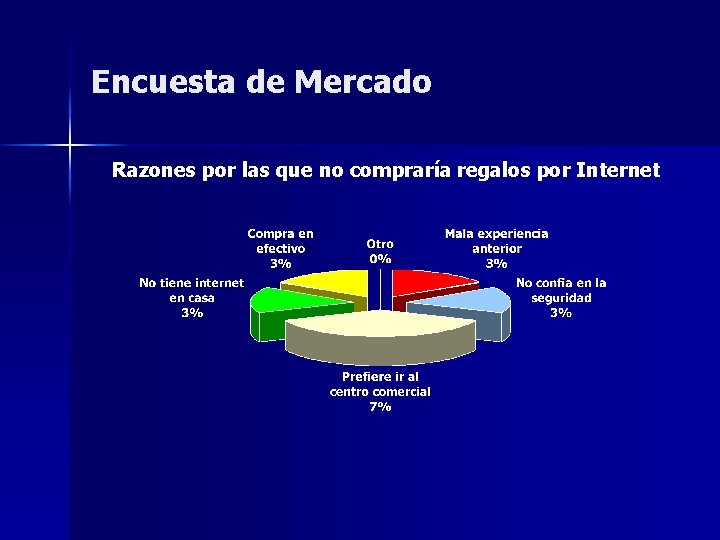

Encuesta de Mercado Razones por las que no compraría regalos por Internet

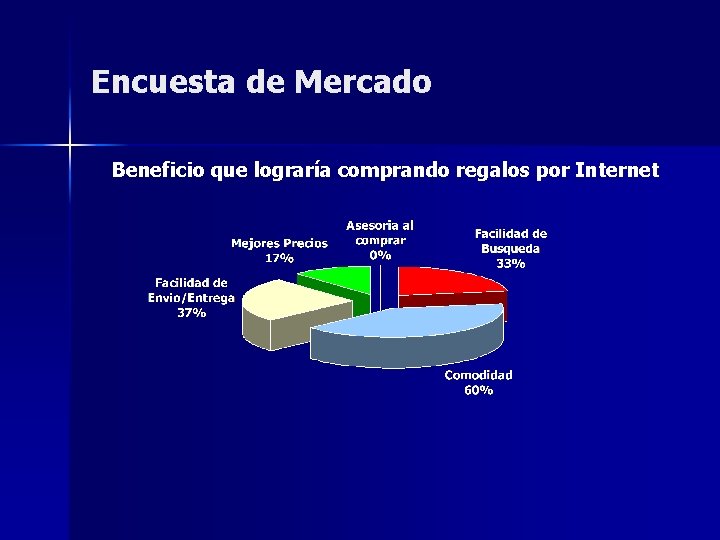

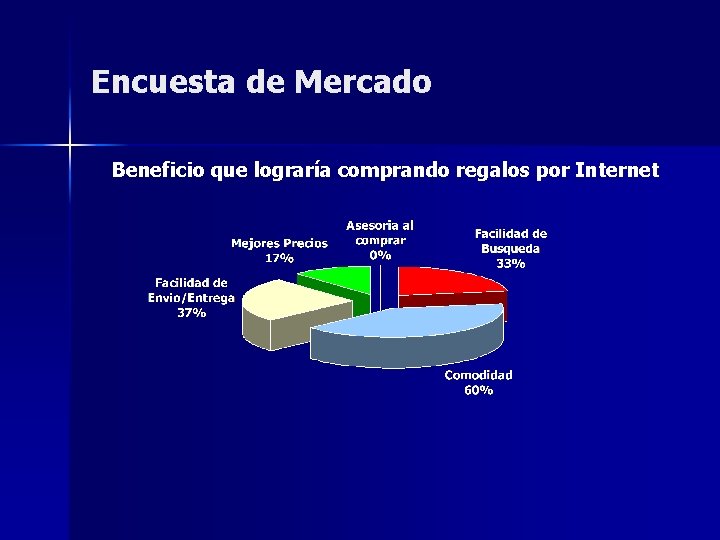

Encuesta de Mercado Beneficio que lograría comprando regalos por Internet

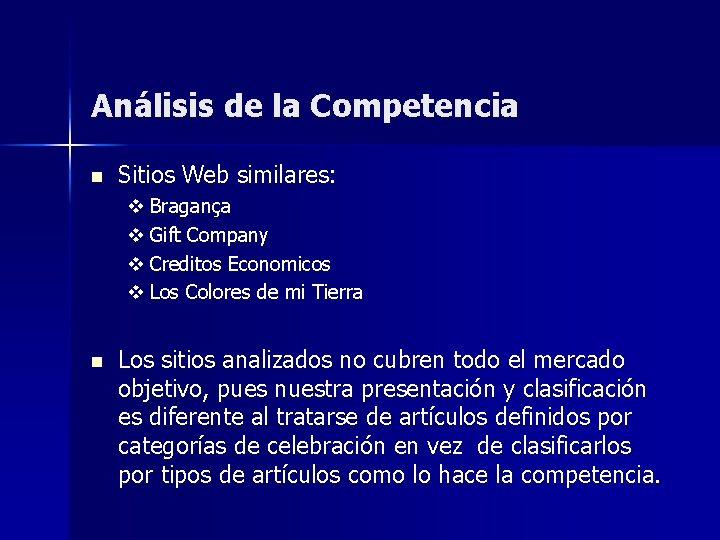

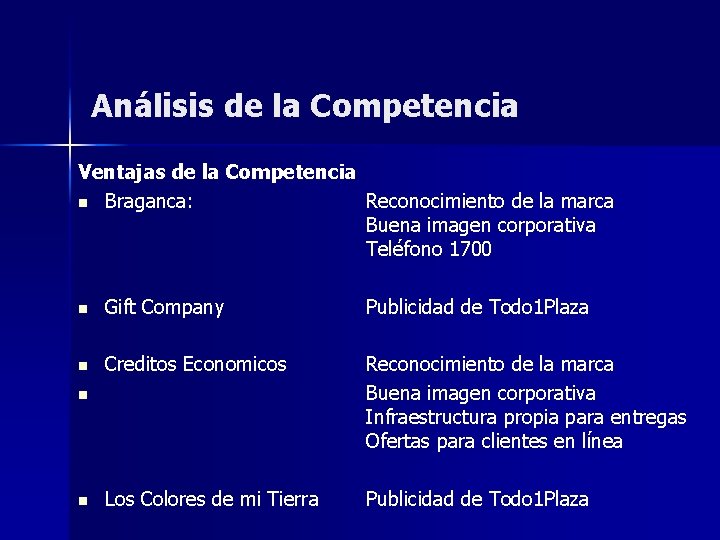

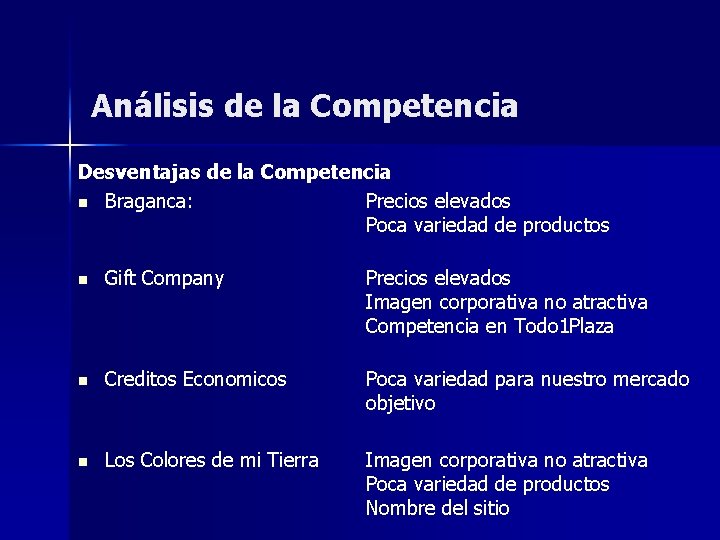

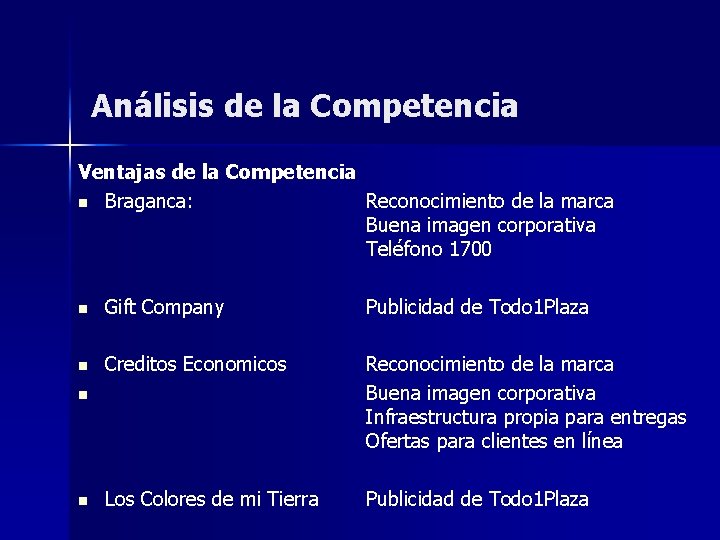

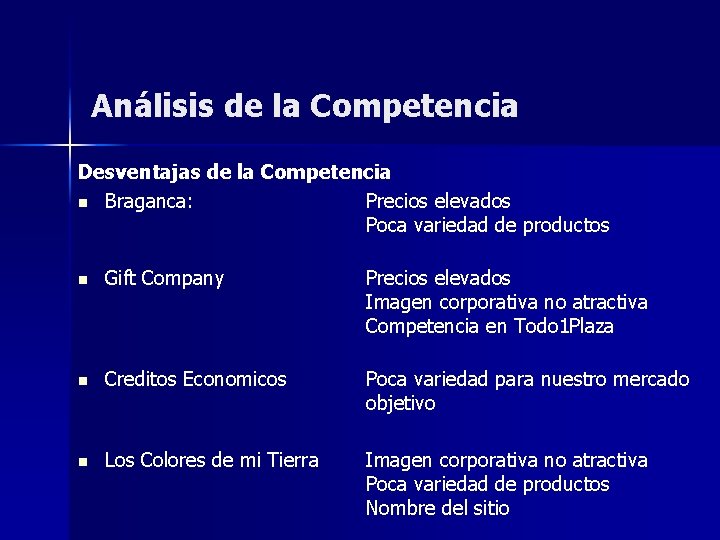

Análisis de la Competencia n Sitios Web similares: v Bragança v Gift Company v Creditos Economicos v Los Colores de mi Tierra n Los sitios analizados no cubren todo el mercado objetivo, pues nuestra presentación y clasificación es diferente al tratarse de artículos definidos por categorías de celebración en vez de clasificarlos por tipos de artículos como lo hace la competencia.

Análisis de la Competencia Ventajas de la Competencia n Braganca: Reconocimiento de la marca Buena imagen corporativa Teléfono 1700 n Gift Company Publicidad de Todo 1 Plaza n Creditos Economicos Reconocimiento de la marca Buena imagen corporativa Infraestructura propia para entregas Ofertas para clientes en línea Los Colores de mi Tierra Publicidad de Todo 1 Plaza n n

Análisis de la Competencia Desventajas de la Competencia n Braganca: Precios elevados Poca variedad de productos n Gift Company Precios elevados Imagen corporativa no atractiva Competencia en Todo 1 Plaza n Creditos Economicos Poca variedad para nuestro mercado objetivo n Los Colores de mi Tierra Imagen corporativa no atractiva Poca variedad de productos Nombre del sitio

Segmento del Mercado n Hombres y mujeres entre los 18 y los 50 años, que posean la capacidad económica para adquirir los productos ofrecidos en el sitio y que sientan la necesidad de un lugar que les facilite la compra de regalos.

Estrategia de Mercado n Promoción por diversos medios: v. Publicidad en correo directo v. Banners en sitios web locales de alto trafico v. Ferias de computación v. Estaciones de radio

Diseño e Implementación de una Infraestructura de Red Segura

Diseño de una infraestructura de red segura n Una de las tareas principales en la construcción y puesta en producción de un negocio de comercio electrónico es la seguridad del sitio web y de los datos que este va a manejar. n Nuestro diseño de la red, debe considerar todos los riesgos de seguridad que pueden existir.

Selección de Mecanismos de Seguridad n Los mecanismos de seguridad que se utilizaran en el diseño y la implementación de la red segura son: v Firewalls v Sistema de Detección de Intrusos v Servidor Web Seguro v Sistemas Antivirus v Servicios de Directorio de Seguridad

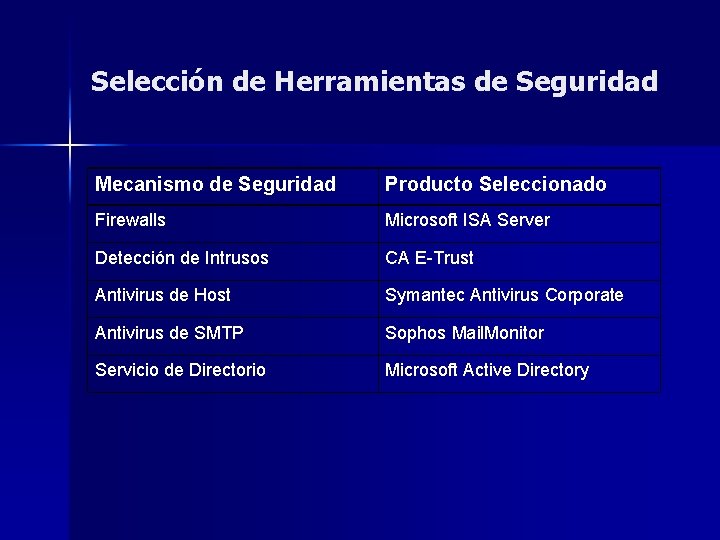

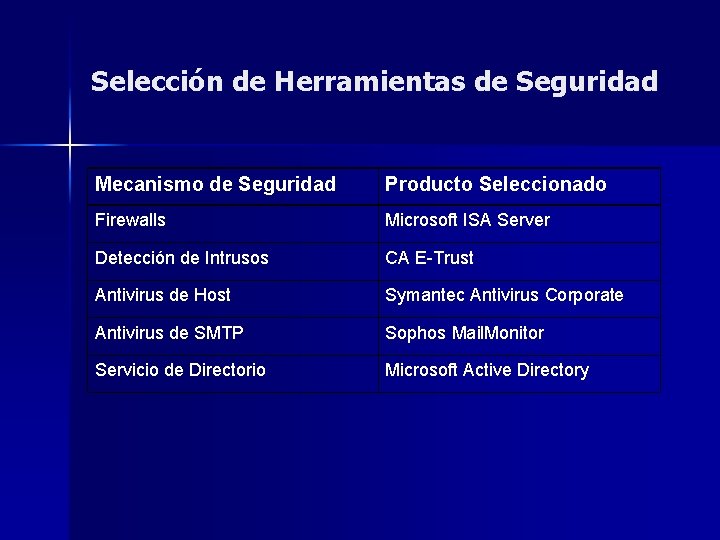

Selección de Herramientas de Seguridad Mecanismo de Seguridad Producto Seleccionado Firewalls Microsoft ISA Server Detección de Intrusos CA E-Trust Antivirus de Host Symantec Antivirus Corporate Antivirus de SMTP Sophos Mail. Monitor Servicio de Directorio Microsoft Active Directory

Implementación de la Red Segura n La implementación de la red segura comprende la construcción de todos los servidores de la red y sus componentes de seguridad. v v v Instalación de servidores Windows 2000 Server y Windows Server 2003 Implementación de la infraestructura de dominio Active Directory Implementación de políticas del dominio Instalación de firewalls interno y externo Configuración de firewall interno Configuración de firewall externo Implementación del servicio de detección de intrusos Implementación de servicio de antivirus corporativo Implementación de antivirus para correo electrónico Instalación de servidor de base de datos Implementación de seguridades de base de datos Implementación de servidor Web y seguridades

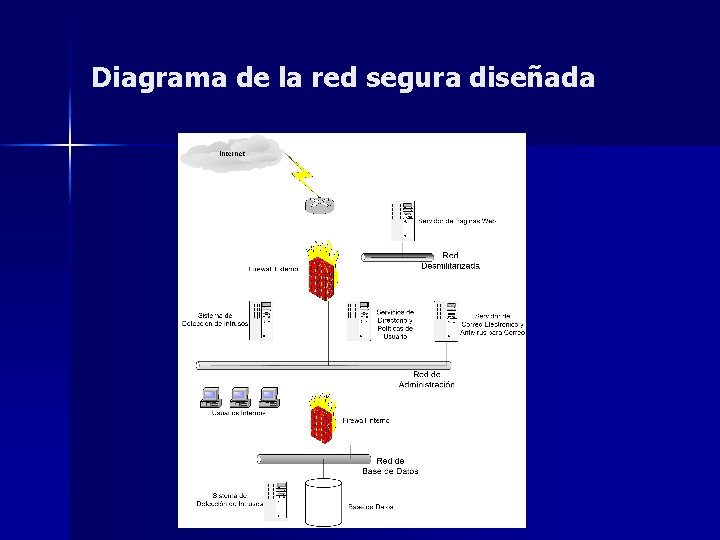

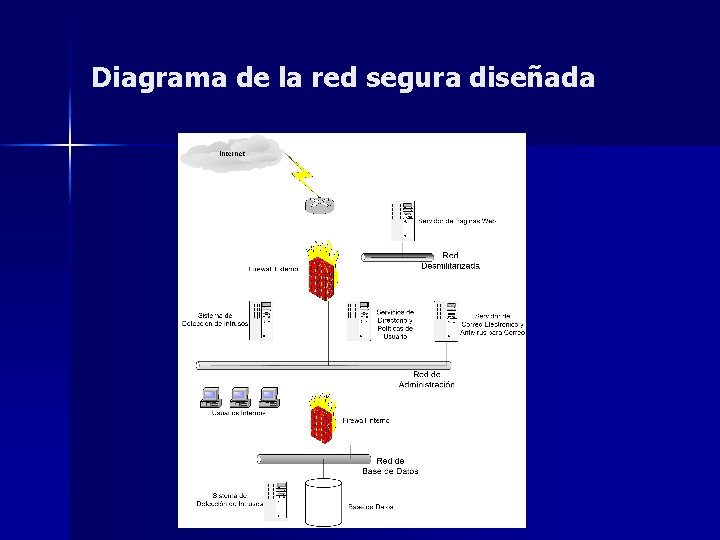

Diagrama de la red segura diseñada

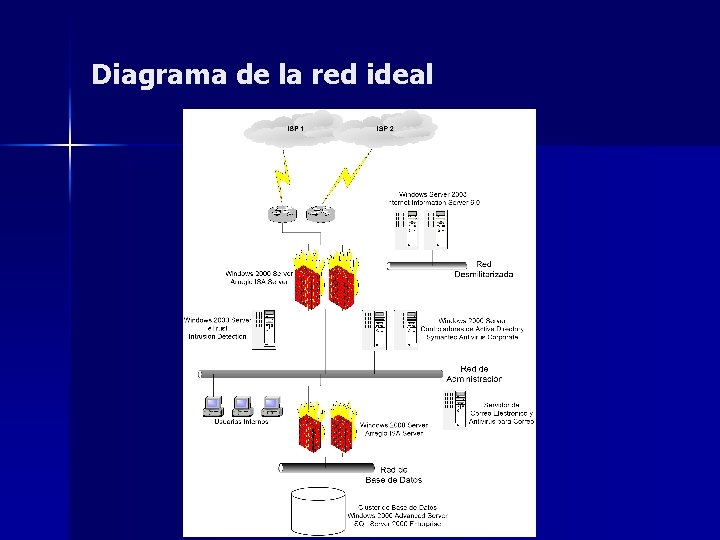

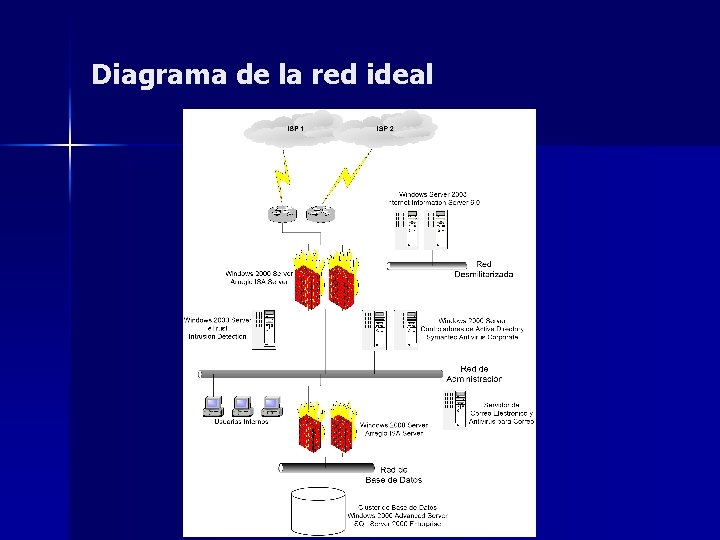

Diagrama de la red ideal

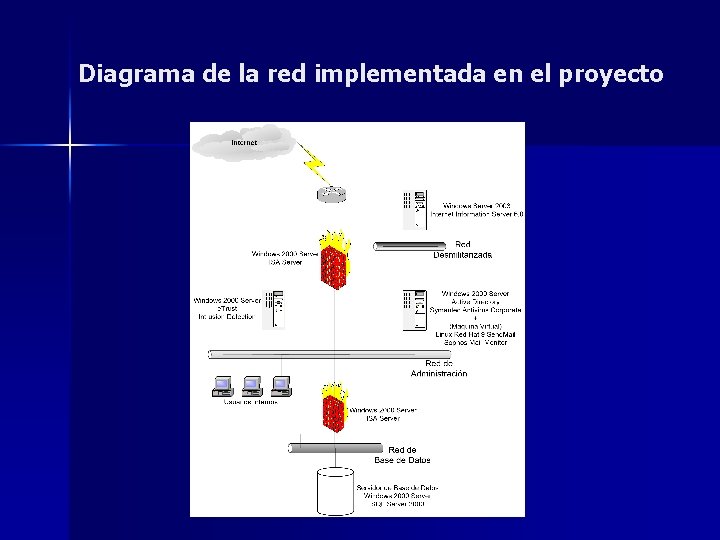

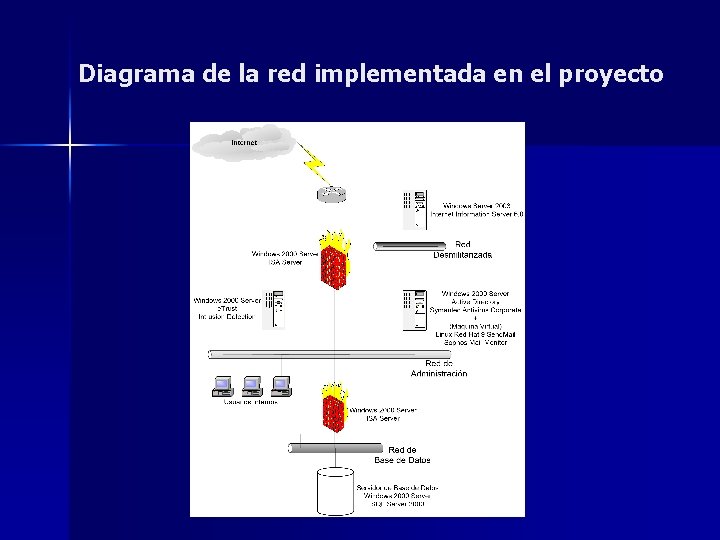

Diagrama de la red implementada en el proyecto

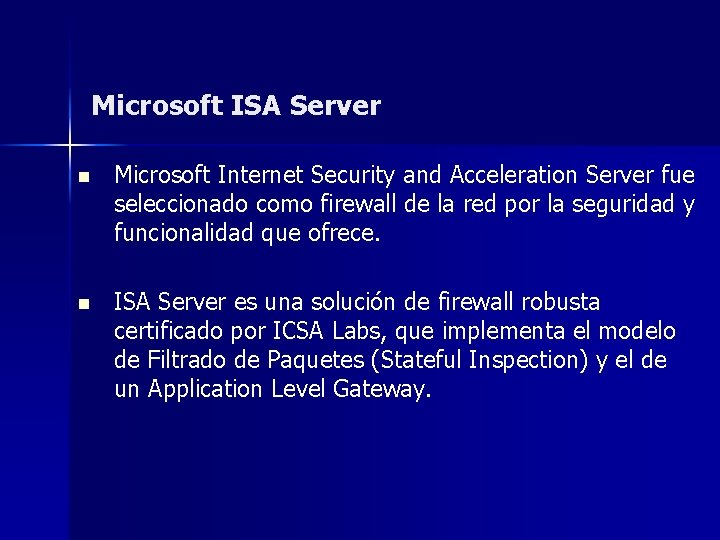

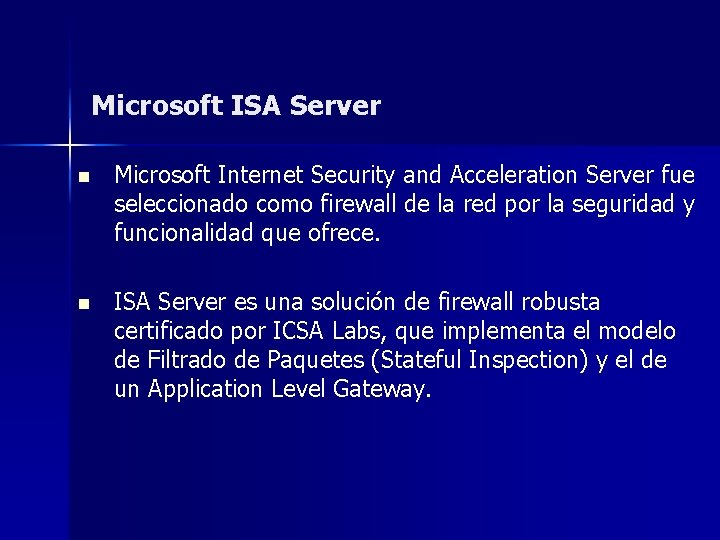

Microsoft ISA Server n Microsoft Internet Security and Acceleration Server fue seleccionado como firewall de la red por la seguridad y funcionalidad que ofrece. n ISA Server es una solución de firewall robusta certificado por ICSA Labs, que implementa el modelo de Filtrado de Paquetes (Stateful Inspection) y el de un Application Level Gateway.

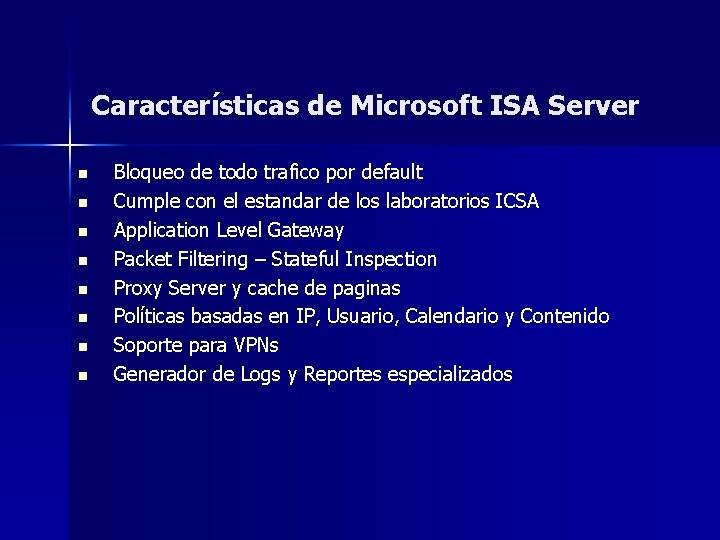

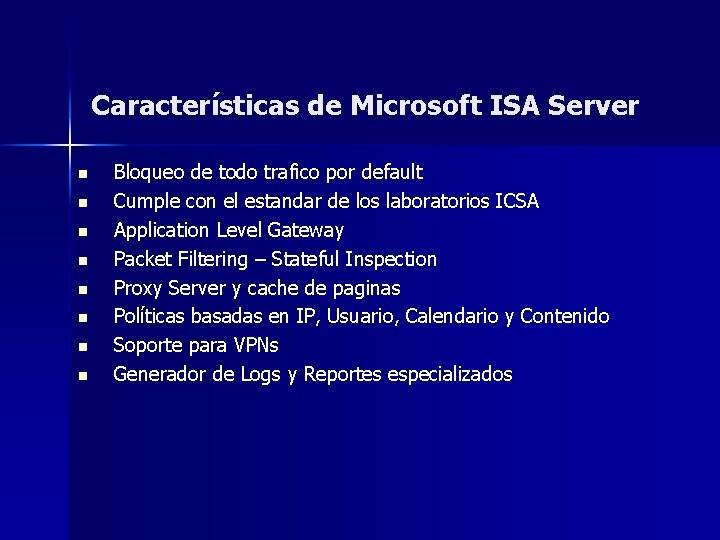

Características de Microsoft ISA Server n n n n Bloqueo de todo trafico por default Cumple con el estandar de los laboratorios ICSA Application Level Gateway Packet Filtering – Stateful Inspection Proxy Server y cache de paginas Políticas basadas en IP, Usuario, Calendario y Contenido Soporte para VPNs Generador de Logs y Reportes especializados

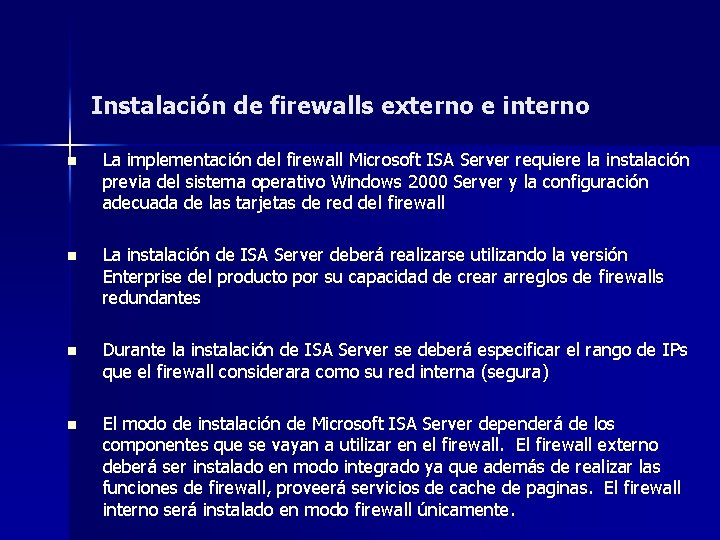

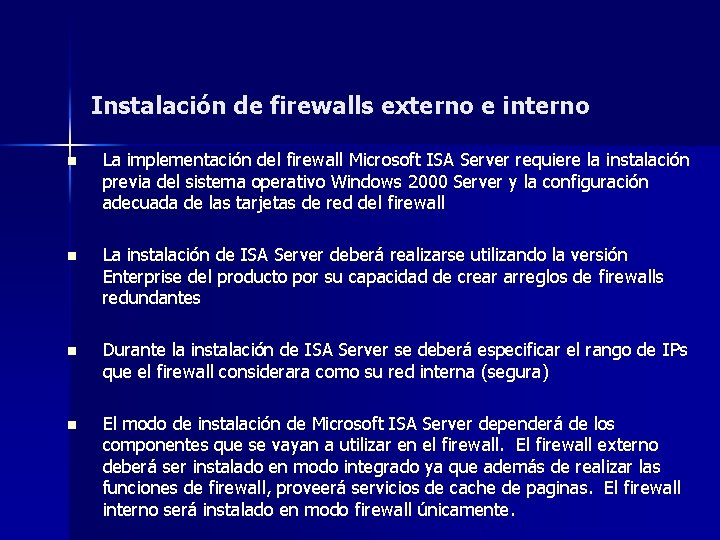

Instalación de firewalls externo e interno n La implementación del firewall Microsoft ISA Server requiere la instalación previa del sistema operativo Windows 2000 Server y la configuración adecuada de las tarjetas de red del firewall n La instalación de ISA Server deberá realizarse utilizando la versión Enterprise del producto por su capacidad de crear arreglos de firewalls redundantes n Durante la instalación de ISA Server se deberá especificar el rango de IPs que el firewall considerara como su red interna (segura) n El modo de instalación de Microsoft ISA Server dependerá de los componentes que se vayan a utilizar en el firewall. El firewall externo deberá ser instalado en modo integrado ya que además de realizar las funciones de firewall, proveerá servicios de cache de paginas. El firewall interno será instalado en modo firewall únicamente.

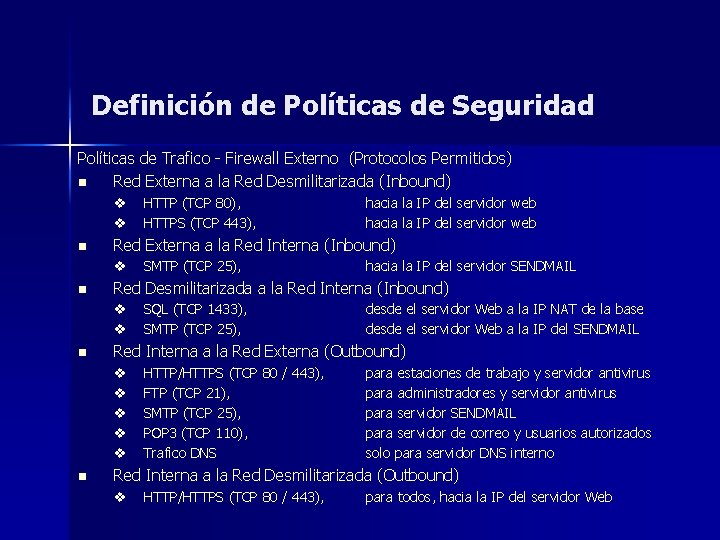

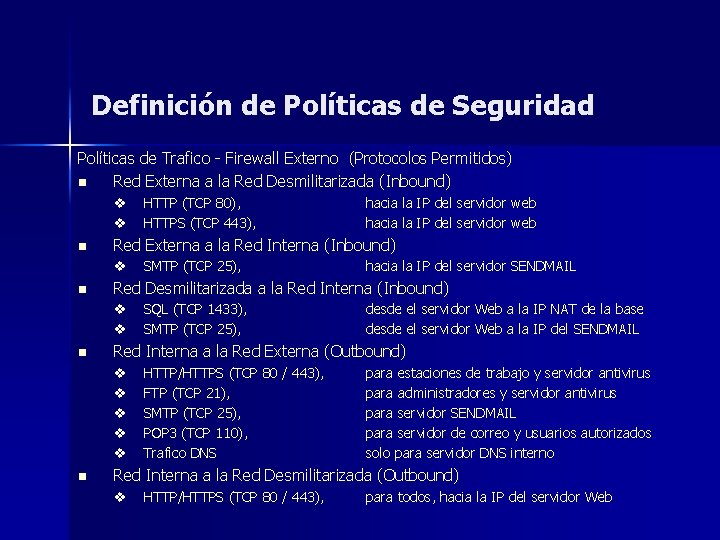

Definición de Políticas de Seguridad Políticas de Trafico - Firewall Externo (Protocolos Permitidos) n Red Externa a la Red Desmilitarizada (Inbound) v v n hacia la IP del servidor SENDMAIL SQL (TCP 1433), SMTP (TCP 25), desde el servidor Web a la IP NAT de la base desde el servidor Web a la IP del SENDMAIL Red Interna a la Red Externa (Outbound) v v v n SMTP (TCP 25), Red Desmilitarizada a la Red Interna (Inbound) v v n hacia la IP del servidor web Red Externa a la Red Interna (Inbound) v n HTTP (TCP 80), HTTPS (TCP 443), HTTP/HTTPS (TCP 80 / 443), FTP (TCP 21), SMTP (TCP 25), POP 3 (TCP 110), Trafico DNS para estaciones de trabajo y servidor antivirus para administradores y servidor antivirus para servidor SENDMAIL para servidor de correo y usuarios autorizados solo para servidor DNS interno Red Interna a la Red Desmilitarizada (Outbound) v HTTP/HTTPS (TCP 80 / 443), para todos, hacia la IP del servidor Web

Definición de Políticas de Seguridad Políticas de Trafico - Firewall Interno (Protocolos Permitidos) Para la publicación de la base de datos hacia la red interna y el servidor Web, se configurara el acceso utilizando NAT hacia la IP interna de la base de datos. – Red Externa a la Red Interna (Inbound) v SQL Server (TCP 1433), administrador desde el servidor web desde la estación del

Implementación de Firewall Externo Reglas de Sitios y Contenido n n Se definieron las políticas de acceso a la Internet para los usuarios internos. La política permitirá el acceso a paginas Web en la internet para todas las estaciones. Se creo una política que permite el acceso desde la red interna al sitio de e-commerce únicamente para usuarios autenticados en el dominio. Reglas de Protocolo n n Se creo una regla que permite el trafico de salida para protocolo SMTP desde el servidor de correo. El protocolo FTP se habilito únicamente para estaciones de administradores y para el servidor Antivirus. El protocolo DNS se habilito únicamente para el servidor DNS interno de tal manera que este pueda realizar resoluciones de nombres en servidores DNS raíz. Se habilitaron los protocolos HTTP y HTTPS para usuarios y administradores.

Implementación de Firewall Externo Filtrado de Paquetes IP n n n Se utilizo una regla de filtrado para bloquear protocolo ICMP y UDP hacia el servidor Web. Se creo una política que permite el paso de paquetes HTTP y HTTPS hacia el servidor web. Una regla de filtrado de paquetes se definió para permitir la comunicación por protocolo SMTP desde la Internet hacia el servidor de correo. Reglas de Publicación Web n Este tipo de reglas permite dar acceso a servidores Web ubicados en la red Interna. No se han utilizado estas reglas ya que la ubicación del servidor Web en la DMZ provee mayor seguridad.

Implementación de Firewall Externo Reglas de Publicación de Servidores n n Estas reglas permiten dar acceso a otros servicios ubicados en la red Interna desde la red DMZ y la red publica. Se definieron dos reglas que permiten que el servidor web se comunique con el servidor mail vía SMTP, y con la base de datos SQL Server. Elementos de Políticas n n Para facilitar la administración de políticas en el firewall externo se han definido elementos que se utilizaran como un Alias de los servidores y usuarios en cada una de las reglas. Los elementos definidos incluyen “Administradores”, “Usuarios”, “Servidor de Base de Datos”, “Servidor Web”, “Servidor Antivirus”, “Servidor DNS” y “Servidor SMTP”.

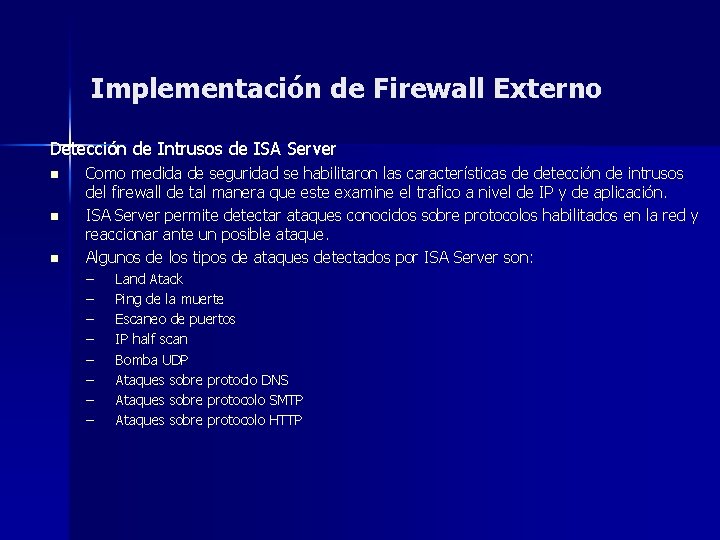

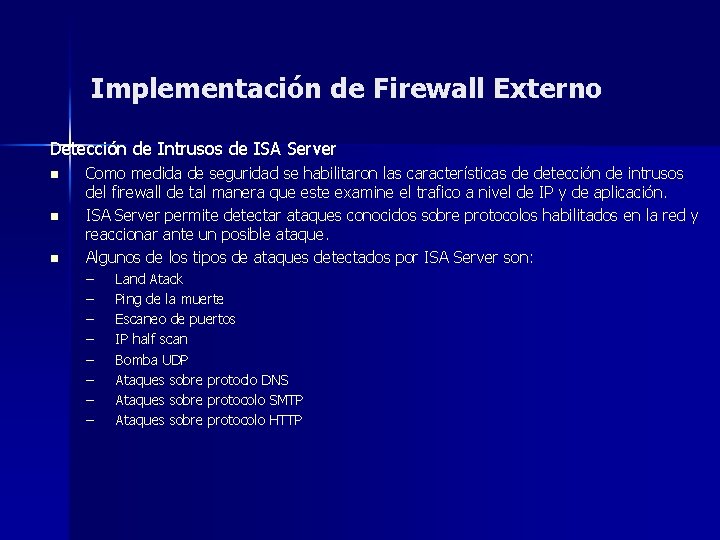

Implementación de Firewall Externo Detección de Intrusos de ISA Server n n n Como medida de seguridad se habilitaron las características de detección de intrusos del firewall de tal manera que este examine el trafico a nivel de IP y de aplicación. ISA Server permite detectar ataques conocidos sobre protocolos habilitados en la red y reaccionar ante un posible ataque. Algunos de los tipos de ataques detectados por ISA Server son: – – – – Land Atack Ping de la muerte Escaneo de puertos IP half scan Bomba UDP Ataques sobre protoclo DNS Ataques sobre protocolo SMTP Ataques sobre protocolo HTTP

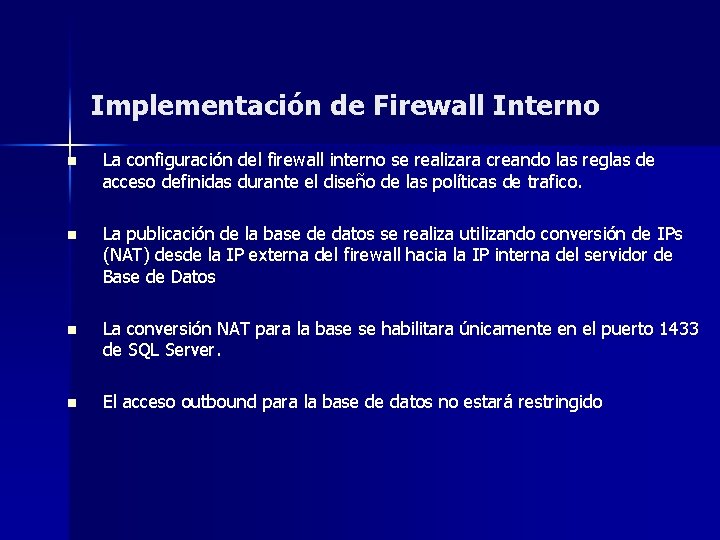

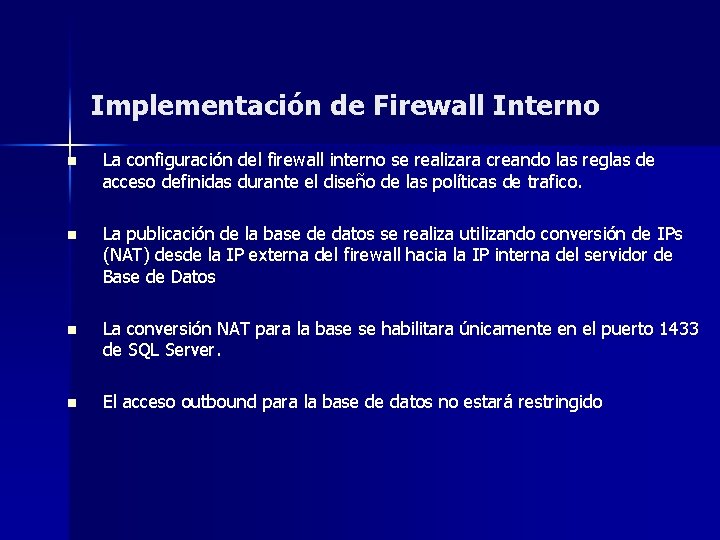

Implementación de Firewall Interno n La configuración del firewall interno se realizara creando las reglas de acceso definidas durante el diseño de las políticas de trafico. n La publicación de la base de datos se realiza utilizando conversión de IPs (NAT) desde la IP externa del firewall hacia la IP interna del servidor de Base de Datos n La conversión NAT para la base se habilitara únicamente en el puerto 1433 de SQL Server. n El acceso outbound para la base de datos no estará restringido

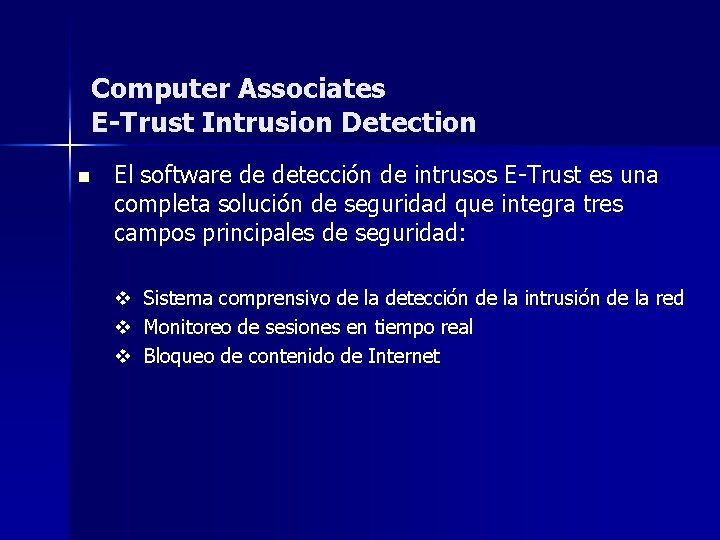

Computer Associates E-Trust Intrusion Detection n El software de detección de intrusos E-Trust es una completa solución de seguridad que integra tres campos principales de seguridad: v Sistema comprensivo de la detección de la intrusión de la red v Monitoreo de sesiones en tiempo real v Bloqueo de contenido de Internet

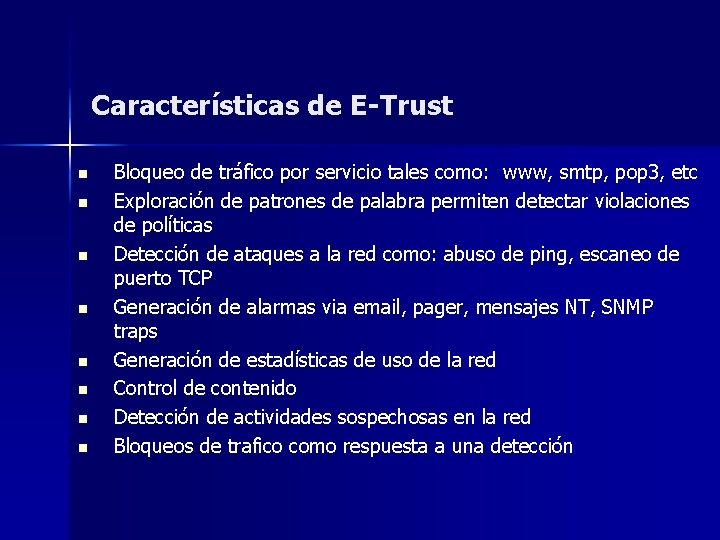

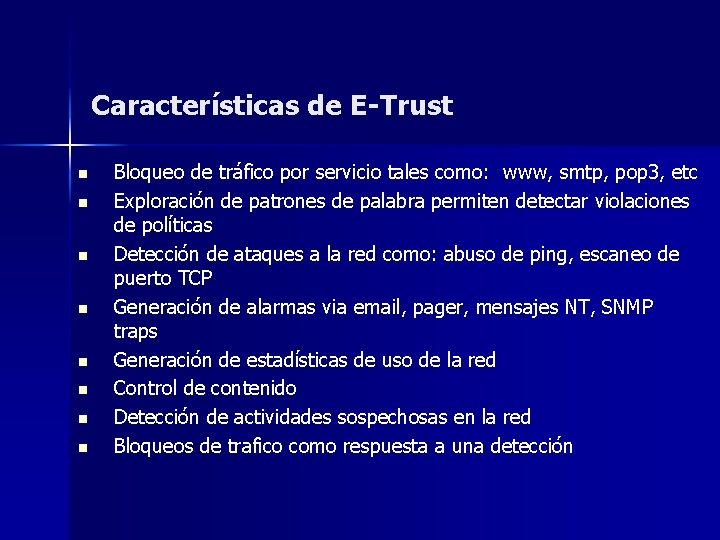

Características de E-Trust n n n n Bloqueo de tráfico por servicio tales como: www, smtp, pop 3, etc Exploración de patrones de palabra permiten detectar violaciones de políticas Detección de ataques a la red como: abuso de ping, escaneo de puerto TCP Generación de alarmas via email, pager, mensajes NT, SNMP traps Generación de estadísticas de uso de la red Control de contenido Detección de actividades sospechosas en la red Bloqueos de trafico como respuesta a una detección

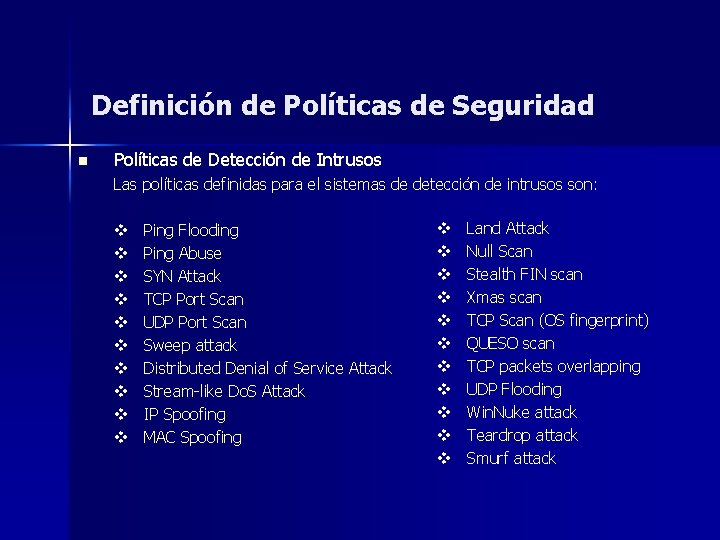

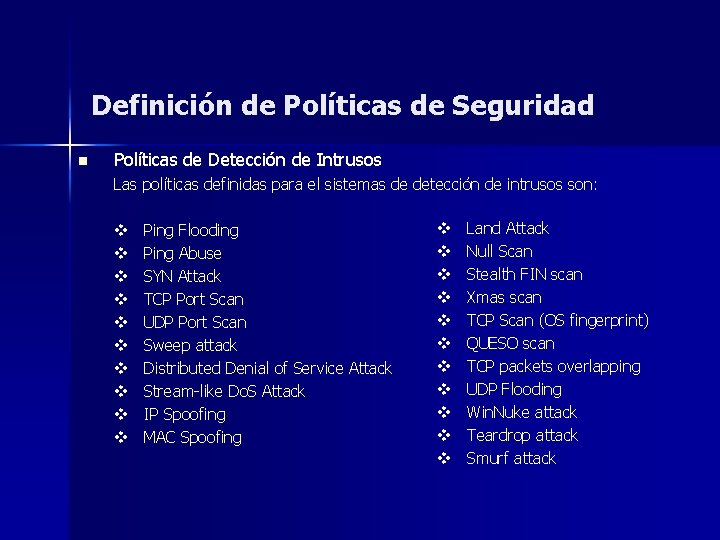

Definición de Políticas de Seguridad n Políticas de Detección de Intrusos Las políticas definidas para el sistemas de detección de intrusos son: v v v v v Ping Flooding Ping Abuse SYN Attack TCP Port Scan UDP Port Scan Sweep attack Distributed Denial of Service Attack Stream-like Do. S Attack IP Spoofing MAC Spoofing v v v Land Attack Null Scan Stealth FIN scan Xmas scan TCP Scan (OS fingerprint) QUESO scan TCP packets overlapping UDP Flooding Win. Nuke attack Teardrop attack Smurf attack

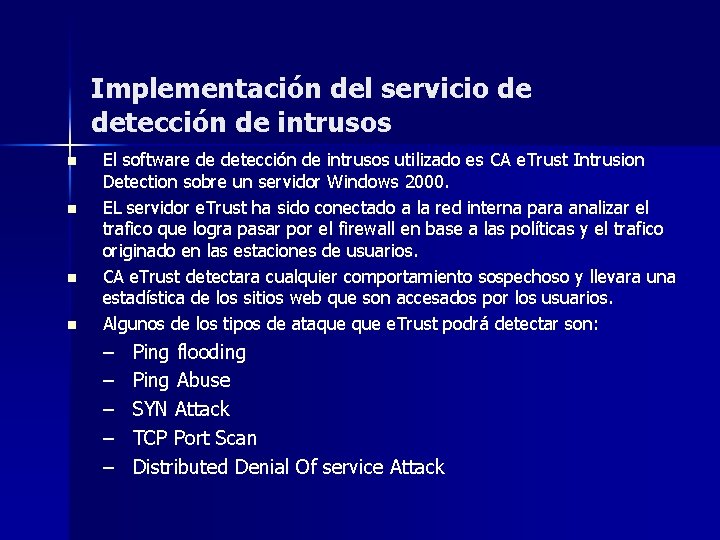

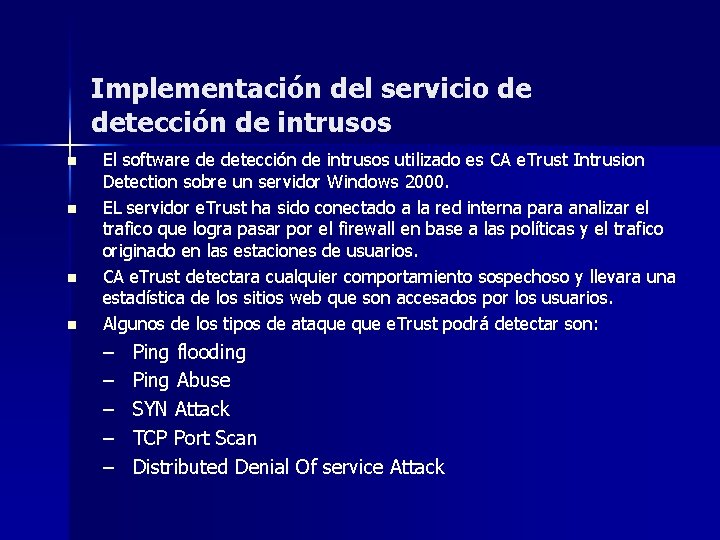

Implementación del servicio de detección de intrusos n n El software de detección de intrusos utilizado es CA e. Trust Intrusion Detection sobre un servidor Windows 2000. EL servidor e. Trust ha sido conectado a la red interna para analizar el trafico que logra pasar por el firewall en base a las políticas y el trafico originado en las estaciones de usuarios. CA e. Trust detectara cualquier comportamiento sospechoso y llevara una estadística de los sitios web que son accesados por los usuarios. Algunos de los tipos de ataque e. Trust podrá detectar son: – – – Ping flooding Ping Abuse SYN Attack TCP Port Scan Distributed Denial Of service Attack

Symantec Antivirus Corporate Edition n Symantec Antivirus es la solución de protección contra ataques de virus seleccionada para las computadoras de la red. n La edición corporativa del antivirus Symantec nos permite proteger todas las estaciones y servidores de manera centralizada y mantener una política adecuada de actualizaciones y alarmas.

Características de Symantec Antivirus n n n Solución de antivirus robusta, cuenta con el respaldo de las empresas mas grandes dedicadas la seguridad de la información Buen tiempo de respuesta contra nuevos virus Respaldo de Symantec Security Response, una de las instituciones de investigación y soporte de seguridad mas prestigiosas en Internet Solución escalable Multiplataforma Administración centralizada

Definición de Políticas de Seguridad n Políticas del servicio de antivirus v Actualización diaria de definiciones de nuevos virus y del motor antivirus v Configuración del antivirus deshabilitada desde en las estaciones. v Protección en tiempo real del antivirus habilitada para todas las estaciones centralizadamente desde la consola de Symantec v Archivos infectados no desinfectados, seran colocados en la consola de cuarentena central y luego limpiados o eliminados

Implementación del servicio de antivirus corporativo n El servidor de antivirus symantec fue instalado sobre Windows 2000 Server. Los servicios que se ejecutan sobre este servidor son la Consola de Administracion de Symantec, servicio de actualizaciones “Live. Update” y la Consola de Alarmas. n La instalación del antivirus para estaciones y otros servidores de la red se realiza remotamente desde el servidor principal del antivirus utilizando los servicios de llamada a procedimiento remoto (RPC) de Windows. n El servidor de antivirus realizara descargas periódicas de las nuevas definiciones de virus liberadas por el fabricante y procederá a actualizar al resto de computadoras de la red.

Sophos Antivirus Mail Monitor n Sophos Antivirus Mail Monitor es una solución de protección contra virus que analiza todo el correo electrónico entrante y saliente, previniendo una infección antes de que el virus llegue al servidor de correo y a las estaciones. n Sophos Mail Monitor se instala sobre un servidor Linux y se coloca delante del servicio SMTP, escaneando los mensajes antes de que llegue a este.

Implementación del servicio de antivirus para correo electrónico n n n El servicio de antivirus para correo electrónico utilizado es el Sophos Mailmonitor. La instalación de Sophos Mailmonitor se realizo sobre un servidor Linux Red. Hat 9. Sophos Mailmonitor esta configurado para recibir los mensajes de correo electrónico a través del puerto 25 (SMTP) antes de que lleguen al servidor de correo electrónico, es decir que todos los mensajes deben pasar por este servicio antes de ser entregados a sus destinatarios.

Microsoft Active Directory n El directorio activo de Microsoft incluido en los productos Windows 2000 y Windows 2003 es la solución de directorio de seguridad seleccionada para la red. n Microsoft Active Directory permite mantener un ambiente de red seguro implementando políticas de acceso y niveles de privilegios, centraliza las información de cuentas de usuario y simplifica la administración de usuarios y estaciones de trabajo.

Características de Active Directory n n n Solución de directorio de seguridad muy flexible Soporte a políticas de seguridad y niveles de acceso para usuarios y grupos Administración centralizada de usuarios y estaciones Compatible con estándar de directorios LDAP v 3. Solución altamente escalable

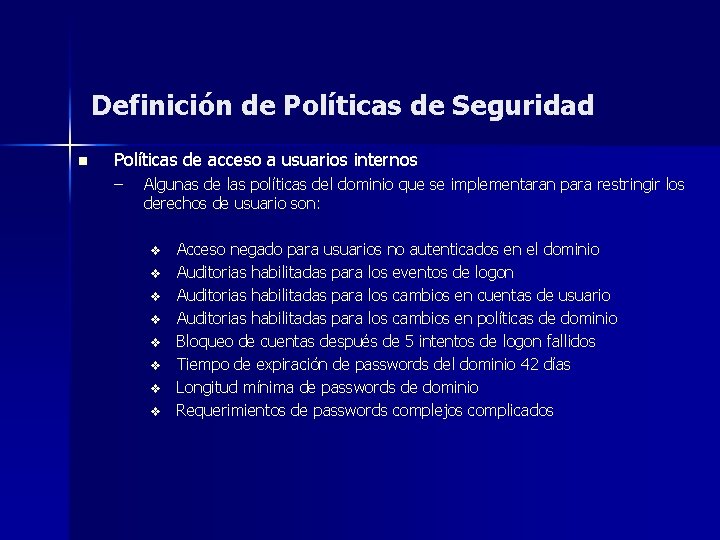

Definición de Políticas de Seguridad n Políticas de acceso a usuarios internos – Algunas de las políticas del dominio que se implementaran para restringir los derechos de usuario son: v v v v Acceso negado para usuarios no autenticados en el dominio Auditorias habilitadas para los eventos de logon Auditorias habilitadas para los cambios en cuentas de usuario Auditorias habilitadas para los cambios en políticas de dominio Bloqueo de cuentas después de 5 intentos de logon fallidos Tiempo de expiración de passwords del dominio 42 días Longitud mínima de passwords de dominio Requerimientos de passwords complejos complicados

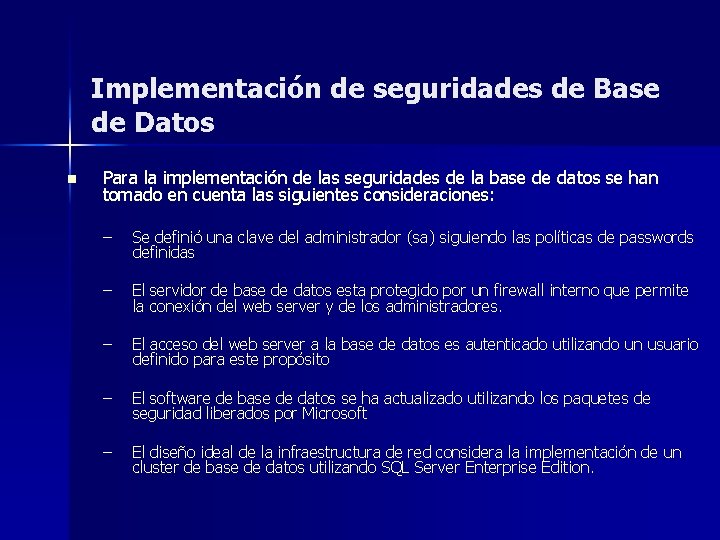

Implementación de seguridades de Base de Datos n Para la implementación de las seguridades de la base de datos se han tomado en cuenta las siguientes consideraciones: – Se definió una clave del administrador (sa) siguiendo las políticas de passwords definidas – El servidor de base de datos esta protegido por un firewall interno que permite la conexión del web server y de los administradores. – El acceso del web server a la base de datos es autenticado utilizando un usuario definido para este propósito – El software de base de datos se ha actualizado utilizando los paquetes de seguridad liberados por Microsoft – El diseño ideal de la infraestructura de red considera la implementación de un cluster de base de datos utilizando SQL Server Enterprise Edition.

Definición de Políticas de Seguridad n Políticas de seguridad de Base de Datos v El usuario definido en SQL Server para el acceso de las paginas Web tendrá únicamente permisos de ejecución a los stored procedures del aplicativo v Ningún usuario tendrá permisos directos sobre las tablas de la base de datos v Se realizaran respaldos diarios, semanales y mensuales de la información de la base de datos v Todos los parches de seguridad deberán estar instalados en el sistema operativo y en SQL Server para el servidor de base de datos

Implementación de servidor Web y sus seguridades n Para la implementación de las seguridades del servidor Web se han tomado en cuenta las siguientes consideraciones: – El servidor web se actualizo con los últimos paquetes de seguridad liberados por Microsoft para Windows 2003 e Internet Information Server 6. 0 – El acceso a las paginas web durante la compra se realizara utilizando el protocolo HTTPS, para esto se instalo un certificado digital sobre el servidor Web. – Se configuraron los permisos adecuados sobre las paginas del sitio para permitir el acceso de usuarios (permisos de lectura) y el acceso a los scripts almacenados en paginas aspx del sitio. – La pagina de configuración del acceso a la base (web. config) estará restringida para todos los usuarios. – Se instalo la ultima actualización de Microsoft. NET Framework ya que esta corrige una falla en la seguridad del producto.

Definición de Políticas de Seguridad n Políticas de seguridad del servidor Web v El servidor web Internet Information Server 6. 0 sera asegurado utilizando la herramienta IISLockdown la cual eliminara permisos innecesarios a los archivos del servidor web y a los scripts del servidor v Se utilizara también la herramienta URLScan 2. 5 para establecer restricciones en los acceso al servicio web como por ejemplo: v v Limite de tamaño en los requerimientos al servidor en bytes (POST) Longitud máxima de URLs enviados al servidor Deny. Extension previene la ejecución de código CGI e ISAPI Deny. URLSequences detecta secuencias de URLs utilizados para realizar ataques a través de los URLs enviados al servidor

Diseño e Implementación de un Sitio de Comercio Electrónico

Aplicativo Desarrollado

Proceso Definición de los objetivos del sitio n Definición de requerimientos n Especificación de los servicios n Definición de la estrategia para la creación del sitio n

Objetivos del sitio n Al igual que en un negocio tradicional los usuarios deben poder entrar a nuestra tienda virtual, deben poder recorrer la tienda, seleccionar uno o varios productos y finalmente pagar su compra.

Definición de los Requerimientos n Para la definición de los requerimientos nos hemos planteado las siguientes preguntas: – – ¿Qué es lo que se quiere lograr con el sitio? ¿Cuáles son los servicios que el sitio debe brindar? ¿Qué seguridad debe ofrecer el sitio durante una compra? ¿Cómo debe ser la interfaz de tal manera que impulse al usuario a comprar?

Servicios brindados en el sitio n n n n Creación y mantenimiento seguro de usuarios Búsqueda de Ítems por categorías Asistente avanzado de búsqueda de regalos. Organización de regalos en grupos orientada a regalos para matrimonios. Un sistema de recordatorio de fechas importantes. Herramienta de Carrito de Compras Formulario de Pago Seguro

Estrategia para la creación del sitio Como metodología de desarrollo hemos utilizado algunas de las recomendaciones definidas en el estándar UML (Unified Modeling Language) para el desarrollo de aplicaciones orientado a objetos. – Los pasos de la estrategia utilizada son 4: n Análisis de los Requerimientos. Diseño General del Sistema. Diseño Detallado. Implementación n Todos estos pasos basado en Patrones y Mejores Prácticas de la industria n n n

Implementación Segura

Resumen de la Seguridad n Seguridad Física o de infraestructura – Explicada por los compañeros. n Seguridad de Disponibilidad de la aplicación, plataforma de desarrollo. n Seguridad de la Aplicación anti-delito ó cyber crimen, mejores prácticas de desarrollo.

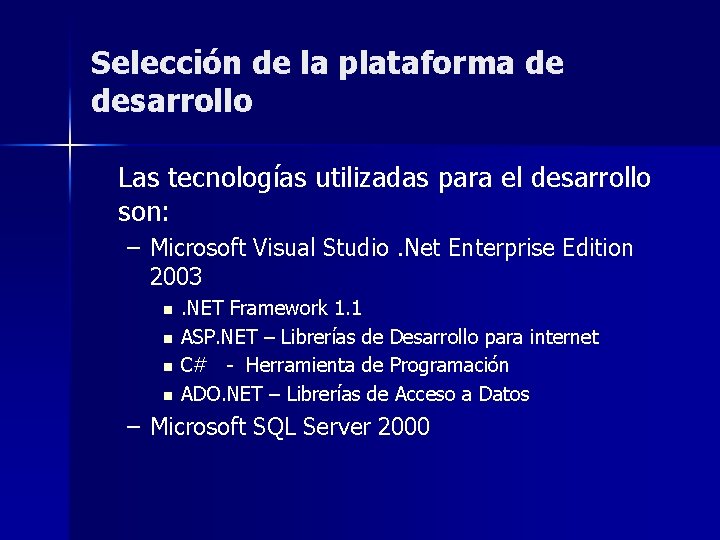

Selección de la plataforma de desarrollo Las tecnologías utilizadas para el desarrollo son: – Microsoft Visual Studio. Net Enterprise Edition 2003 n n . NET Framework 1. 1 ASP. NET – Librerías de Desarrollo para internet C# - Herramienta de Programación ADO. NET – Librerías de Acceso a Datos – Microsoft SQL Server 2000

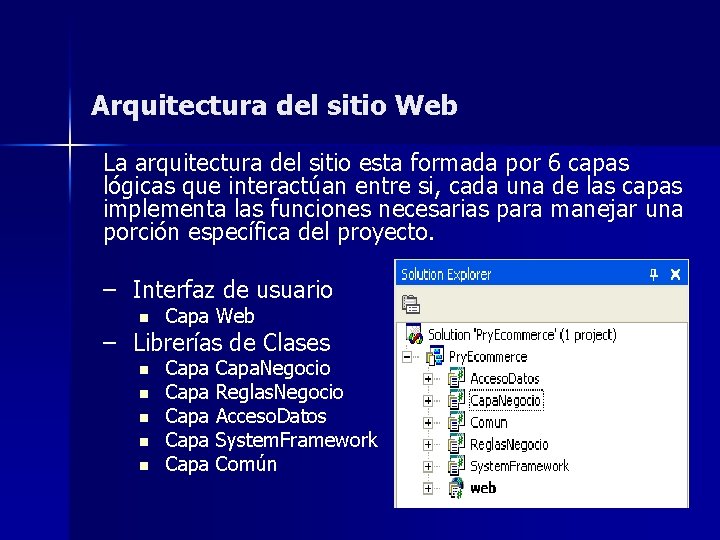

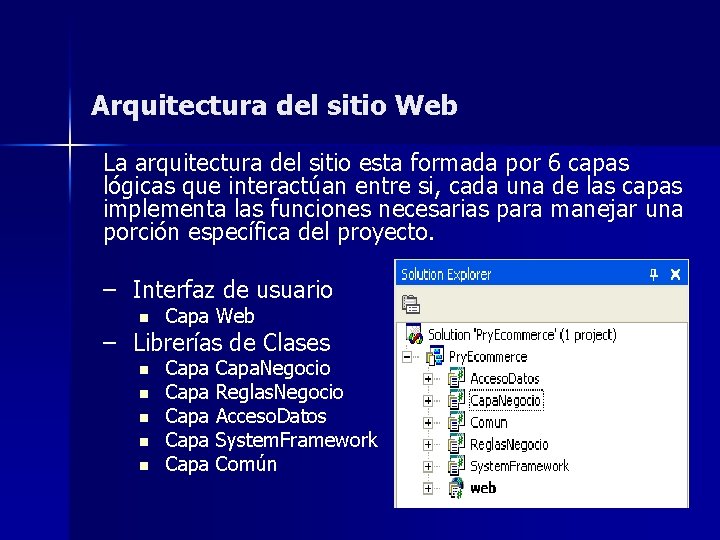

Arquitectura del sitio Web La arquitectura del sitio esta formada por 6 capas lógicas que interactúan entre si, cada una de las capas implementa las funciones necesarias para manejar una porción específica del proyecto. – Interfaz de usuario n Capa Web – Librerías de Clases n n n Capa. Negocio Capa Reglas. Negocio Capa Acceso. Datos Capa System. Framework Capa Común

Disponibilidad de la Aplicación Despliegue Seguro Solución a problemas de Dll’s y COM (Dll’s Hell) n Microsoft Framework 1. 1 n – Assemblyes firmados – Código y Tipos Seguros – Fin de reseteos del server de aplicaciones – Fin de pantalla azul

Despliegue seguro Problemas con DLL y COM n n DLL Hell – Aplicaciones compiladas con una DLL no funcionan con DLLs nuevas – Aplicaciones de terceros sobrescriben nuestras DLLs COM – Mecanismo sencillo de versionado – No se utiliza – No es fiable

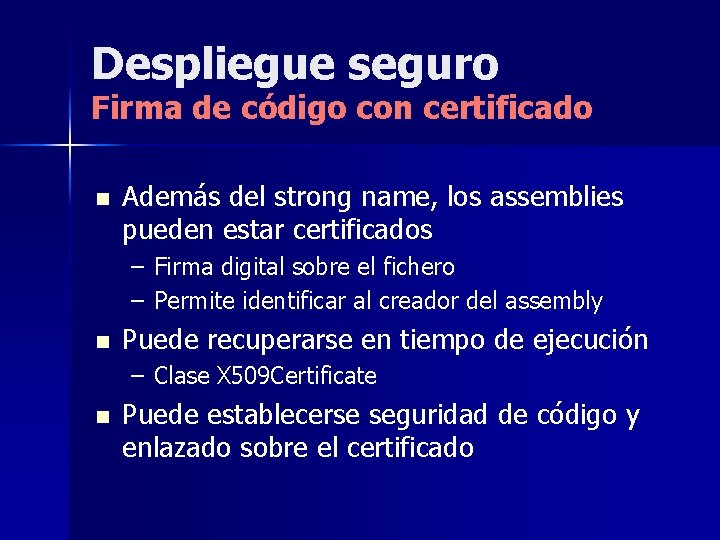

Despliegue seguro Firma de código con certificado n Además del strong name, los assemblies pueden estar certificados – Firma digital sobre el fichero – Permite identificar al creador del assembly n Puede recuperarse en tiempo de ejecución – Clase X 509 Certificate n Puede establecerse seguridad de código y enlazado sobre el certificado

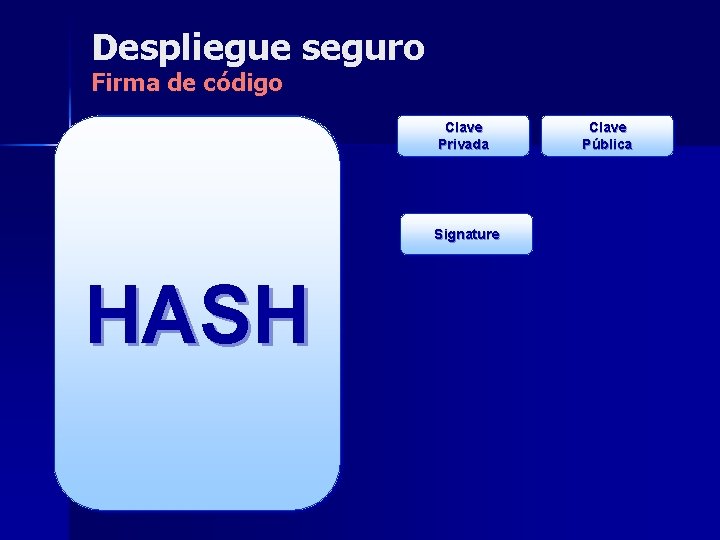

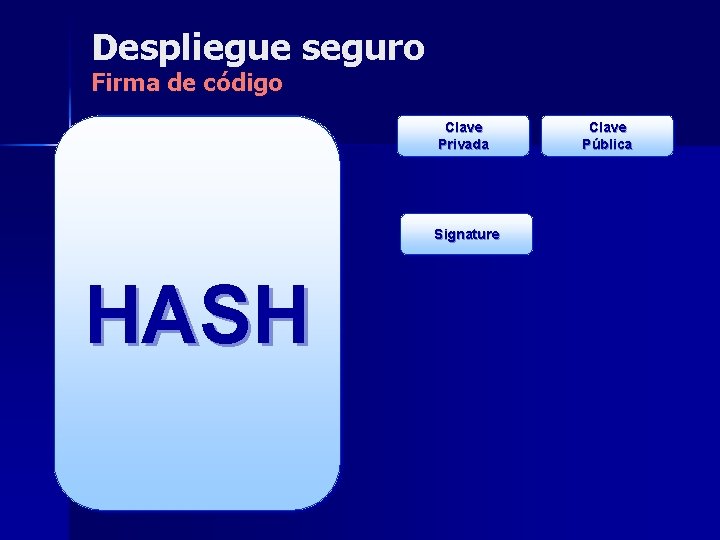

Despliegue seguro Firma de código PE Header Clave Privada CLR Header Strong Name Signature Manifiesto Versión HASH Public key Metadata IL 001110010101000101011111000010 110100011101010001011110000101001 Strong. Name. Lib. dll Signature Clave Pública

Despliegue seguro Verificación de firma PE Header CLR Header Strong Name Signature Manifiesto Strong Name Assembly. Ref Strong Name Nombre Strong. Name. Lib. dll Manifiesto Nombre Versión Public key token Culture Public key token HASH Versión Signature Public key Culture Public key token Metadata IL 001110010101000101011111000010 11010001110000111010101010001011110000101001 Strong. Name. exe Strong. Name. Lib. dll

Seguridad de tipos Código Type-Safe y verificación n Un código es type-safe si: – – – n Accede a posiciones de memoria válidas Accede sólo a miembros expuestos de las clases Utiliza referencias verdaderas Proceso de verificación – – – Examina el código IL y los metadatos Efectuado durante el JIT Si el código no es verificable se lanza una excepción

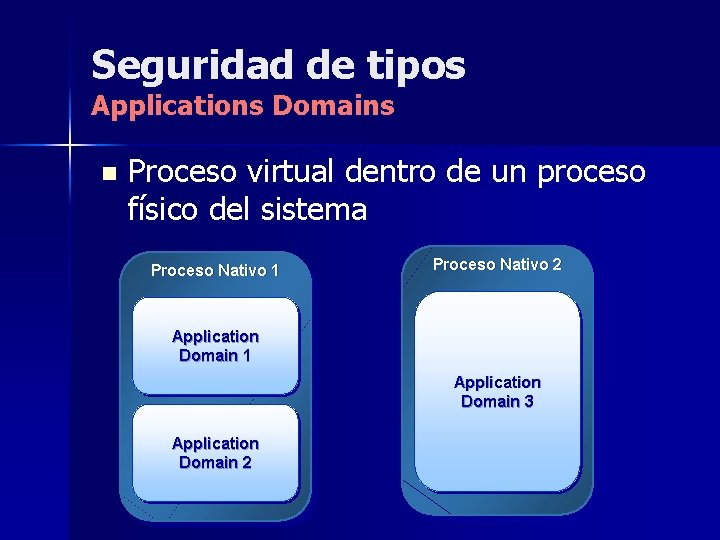

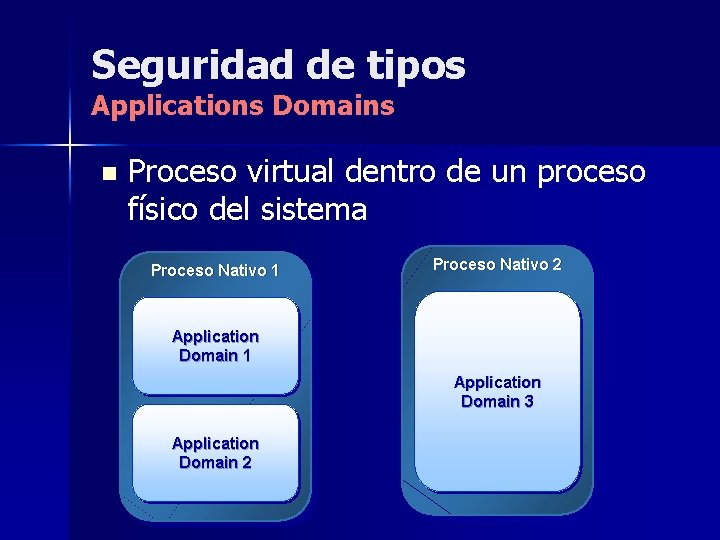

Seguridad de tipos Applications Domains n Proceso virtual dentro de un proceso físico del sistema Proceso Nativo 1 Proceso Nativo 2 Application Domain 1 Application Domain 3 Application Domain 2

Diseño e implementación de un sitio de comercio electrónico n El desarrollo del sitio Web en el cual se comercializarán productos ha seguido un proceso de análisis y diseño en base a nuestra necesidad y al problema que se intenta resolver.

Seguridad de la Aplicación anti-delito ó cyber crimen. Manejo de la cadena de conexión n Manejo de Credenciales del Cliente n Ejecución de con permiso limitado n Usuario con permiso limitado n Inyección de Código Malicioso n

Conclusiones y Recomendaciones

Conclusiones y Recomendaciones n La mayor barrera para una empresa que pretende comercializar productos a través de la Internet es el grado de confianza que actualmente tiene el mercado en este tipo de negocios. n La única manera de vencer el miedo de los usuarios es mejorando los niveles de seguridad que se ofrecen al comprador y dando a conocer la inversión que se hace en recursos y conocimientos con el fin de que las transacciones sean seguras. n Es necesario contar con un buen diseño gráfico del sitio y con herramientas de ayuda al usuario. Es por esto que el equipo de trabajo de la empresa deberá tener a la seguridad como un parte integral durante la creacion del sitio, pero además deberá tener buenos conocimientos de interacción hombre – máquina.

Conclusiones y Recomendaciones n A pesar de los esfuerzos por maximizar la seguridad, esta nunca será absoluta. Todos los elementos de seguridad como los firewalls, servidores Web, sistemas de detección de intrusos, bases de datos, antivirus y directorio de red son propensos a sufrir ataques malintencionados y nuestra tarea constante será evitarlos, detectarlos y corregirlos. n Este proyecto queda abierto a posteriores desarrollos que complementen su funcionalidad, y puede servir como marco referencial a futuros proyectos sobre tecnología de desarrollo web utilizando las herramientas de Microsoft. Net.

GRACIAS