Erik van Roekel Informatiebeveiliging en privacy Lekker Eenvoudig

© Erik van Roekel Informatiebeveiliging en privacy Lekker. Eenvoudig. Dirk Linden (CTO) en Job Vos (adviseur privacy) Leveranciersbijeenkomst 9 oktober 2017, Zoetermeer

Programma 10. 00 – 11. 00 IBP op school 1. Inleiding informatiebeveiliging en privacy 2. Hoe regelen scholen IBP? 3. Wat verandert er met de AVG – op hoofdlijnen? 4. Privacyconvenant 11. 00 – 11. 30 uur koffiepauze 11. 30 – 12. 30 uur IBP in de keten 1. Veilige en betrouwbare keten: Edu-K 2. Privacyconvenant 3. Certificeringsschema 2

Er was eens… Hullie at Dutch Wikipedia 3

5

Facebook hield bij dat Roodkapje bij oma op bezoek ging Apple hield bij hoe lang Roodkapje er bleef Samsung hoorde precies wat oma zei En Google wist al lang dat Roodkapje van plan was op bezoek te gaan… 6

“Privacy niet belangrijk vinden omdat je niets te verbergen hebt, is hetzelfde als niet geven om vrijheid van meningsuiting omdat je niets te zeggen hebt. ” Edward Snowden 7

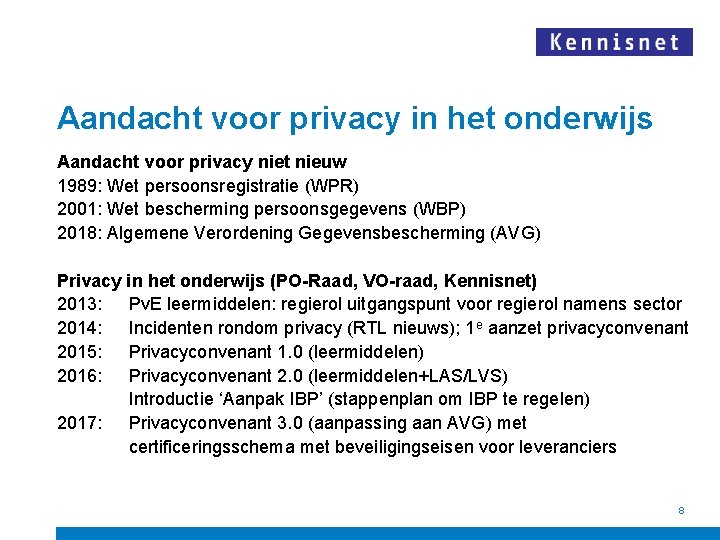

Aandacht voor privacy in het onderwijs Aandacht voor privacy niet nieuw 1989: Wet persoonsregistratie (WPR) 2001: Wet bescherming persoonsgegevens (WBP) 2018: Algemene Verordening Gegevensbescherming (AVG) Privacy in het onderwijs (PO-Raad, VO-raad, Kennisnet) 2013: Pv. E leermiddelen: regierol uitgangspunt voor regierol namens sector 2014: Incidenten rondom privacy (RTL nieuws); 1 e aanzet privacyconvenant 2015: Privacyconvenant 1. 0 (leermiddelen) 2016: Privacyconvenant 2. 0 (leermiddelen+LAS/LVS) Introductie ‘Aanpak IBP’ (stappenplan om IBP te regelen) 2017: Privacyconvenant 3. 0 (aanpassing aan AVG) met certificeringsschema met beveiligingseisen voor leveranciers 8

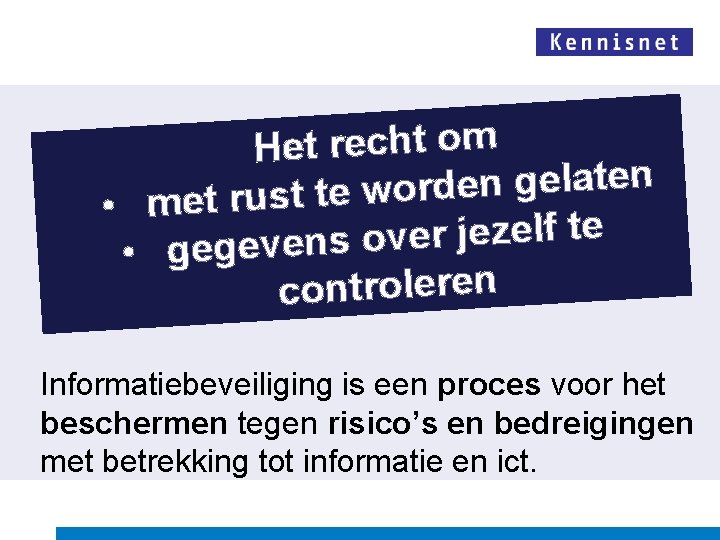

Wat is privacy? Eerbiediging van de persoonlijke levenssfeer Bescherming van persoonsgegevens

Het recht om n e t a l e g n e d r o w e t t s u r t e • m e t f l e z e j r e v o • gegevens controleren Informatiebeveiliging is een proces voor het beschermen tegen risico’s en bedreigingen met betrekking tot informatie en ict.

Waarom is privacy zo belangrijk? • Het recht op privacy is een fundamenteel mensenrecht en grondrecht, net zoals het recht op leven, het verbod op discriminatie, recht op een eerlijke proces of verbod van slavernij. • ‘het staat in de wet’, dus het moet (2018: AVG) • compliance: accountantscontrole • imago: datalekken, schade, risico’s • financieel: hoge boetes, ook voor scholen! • En… 11

En privacy op school? 13

Privacy gaat niet alleen over gegevens 15

Toenemend belang om IBP te regelen: n Meer processen en diensten digitaal: meer gegevens n Meer koppelingen tussen systemen: meer uitwisselingen n Digitale voorzieningen buiten de school (cloud) 16

Dus… regel het! Schoolbestuur (bevoegd gezag) is verantwoordelijk om informatiebeveiliging en privacy (IBP) te regelen Privacy: garandeer de privacy van leerlingen, hun ouders én medewerkers Informatiebeveiliging: onderwijs moet altijd door kunnen gaan Kaders: Wbp, AVG, onderwijswetgeving ISO 27001 en 27002 voor beveiliging 17

Waar moet je beginnen? • Wees geduldig • Stap voor stap • Begin gewoon • Het hoeft niet in 1 x af! 18

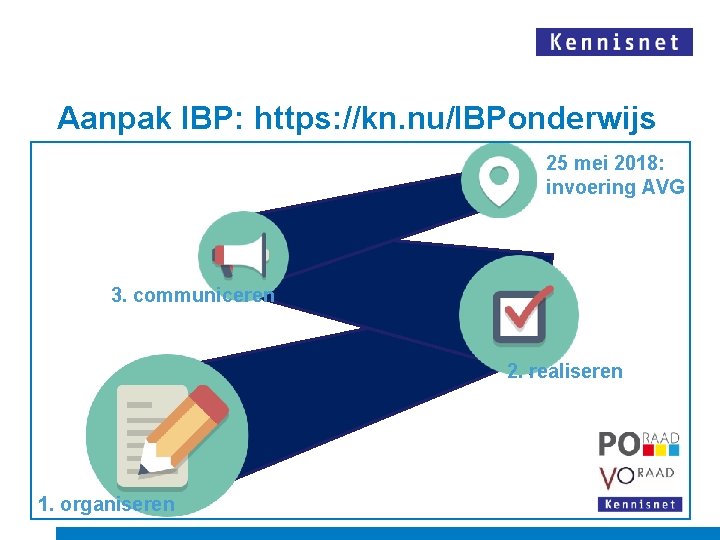

Aanpak IBP: https: //kn. nu/IBPonderwijs 25 mei 2018: invoering AVG 3. communiceren 2. realiseren 1. organiseren

Stap 1: organiseer een beleid De bestuurder stelt een beleidsplan op met daarin: • duidelijke doelen • uitgangspunten • vastgelegde verantwoordelijkheden: wie gaat wanneer doen • Rapportage-afspraken: verslag aan bestuurder Het beleidsplan is de kapstok om IBP te regelen: en dan… aan de slag!

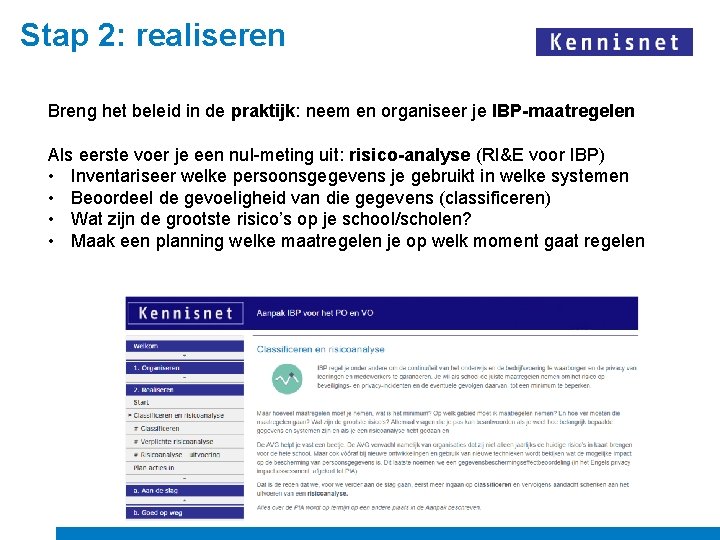

Stap 2: realiseren Breng het beleid in de praktijk: neem en organiseer je IBP-maatregelen Als eerste voer je een nul-meting uit: risico-analyse (RI&E voor IBP) • Inventariseer welke persoonsgegevens je gebruikt in welke systemen • Beoordeel de gevoeligheid van die gegevens (classificeren) • Wat zijn de grootste risico’s op je school/scholen? • Maak een planning welke maatregelen je op welk moment gaat regelen

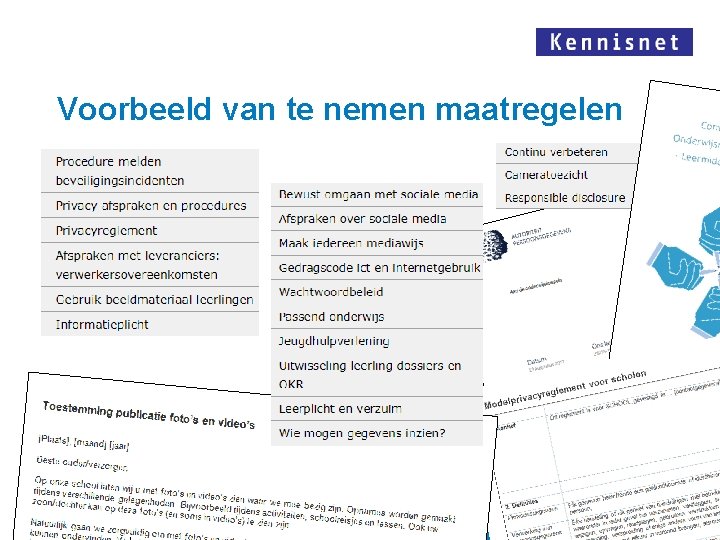

Voorbeeld van te nemen maatregelen 22

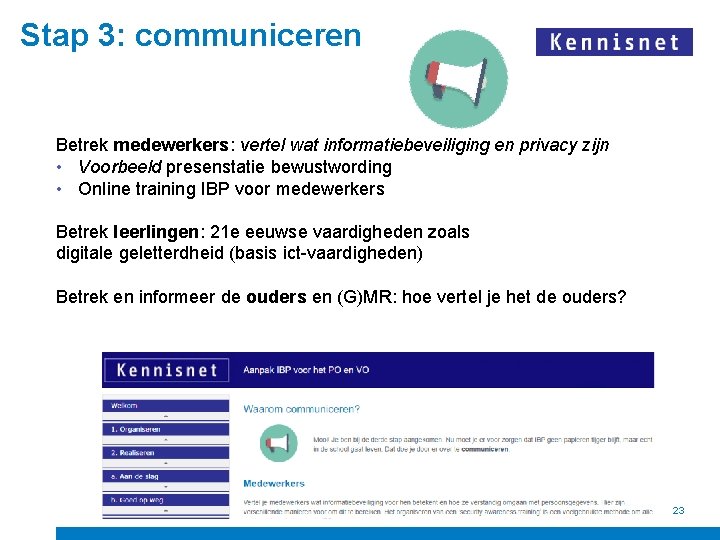

Stap 3: communiceren Betrek medewerkers: vertel wat informatiebeveiliging en privacy zijn • Voorbeeld presenstatie bewustwording • Online training IBP voor medewerkers Betrek leerlingen: 21 e eeuwse vaardigheden zoals digitale geletterdheid (basis ict-vaardigheden) Betrek en informeer de ouders en (G)MR: hoe vertel je het de ouders? 23

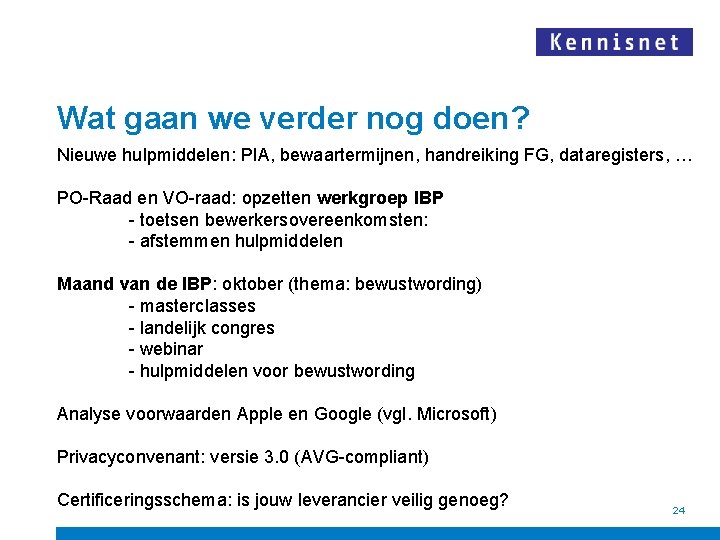

Wat gaan we verder nog doen? Nieuwe hulpmiddelen: PIA, bewaartermijnen, handreiking FG, dataregisters, … PO-Raad en VO-raad: opzetten werkgroep IBP - toetsen bewerkersovereenkomsten: - afstemmen hulpmiddelen Maand van de IBP: oktober (thema: bewustwording) - masterclasses - landelijk congres - webinar - hulpmiddelen voor bewustwording Analyse voorwaarden Apple en Google (vgl. Microsoft) Privacyconvenant: versie 3. 0 (AVG-compliant) Certificeringsschema: is jouw leverancier veilig genoeg? 24

Dit lijkt wel allemaal erg simpel… 1. organiseren: IBP is belangrijk 3. communceren: We hebben het erover 2. realiseren: Zo pakken we het aan: stelselmatig aan de slag en continu verbeteren 25

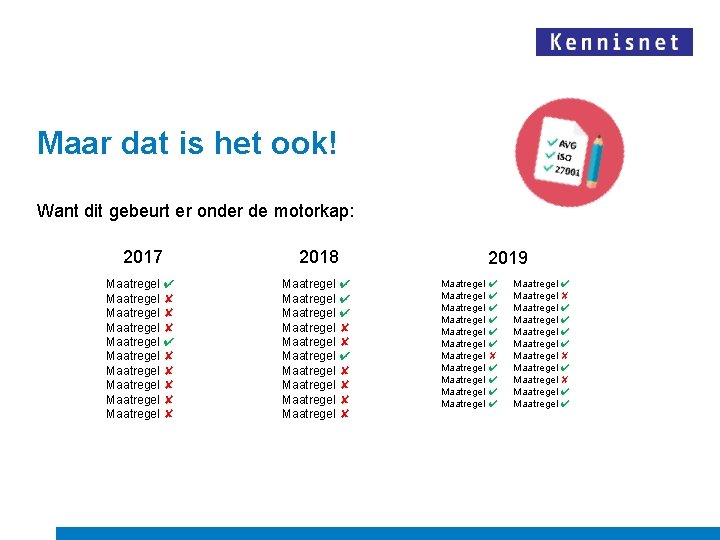

Maar dat is het ook! Want dit gebeurt er onder de motorkap: 2017 2018 Maatregel ✔ Maatregel ✘ Maatregel ✘ Maatregel ✔ Maatregel ✘ Maatregel ✘ 2019 Maatregel ✔ Maatregel ✔ Maatregel ✔ Maatregel ✘ Maatregel ✔ Maatregel ✘ Maatregel ✔

De Wet bescherming persoonsgegevens Dit is het belangrijkste dat u moet weten over de Wbp: deze wet wordt niet ouder dan 226 dagen Voorstel uit 2012: Algemene Verordening Gegevensbescherming (AVG) Volledige titel: Voorstel voor een verordening van het Europees Parlement en de Raad betreffende de bescherming van natuurlijke personen in verband met de verwerking van persoonsgegevens en betreffende het vrije verkeer van die gegevens. #GDPR Dit is Europese wetgeving die nationale wetten overbodig maakt 27

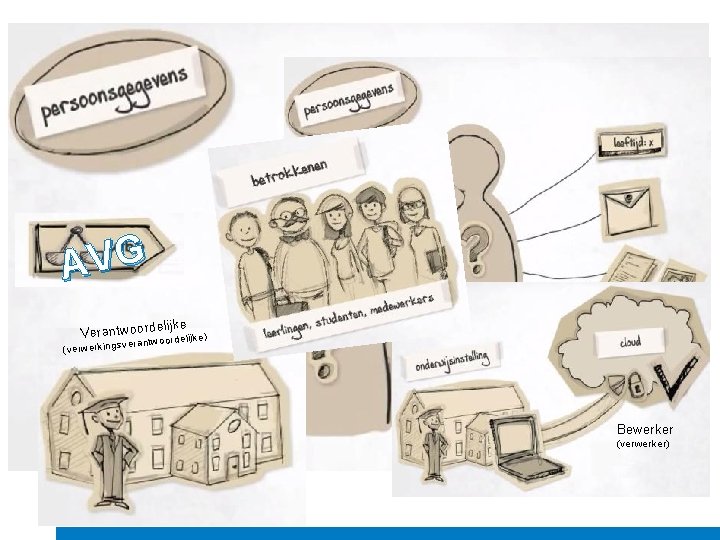

AVG elijke Verantwoordelijke) erantw (verwerkingsv Bewerker (verwerker)

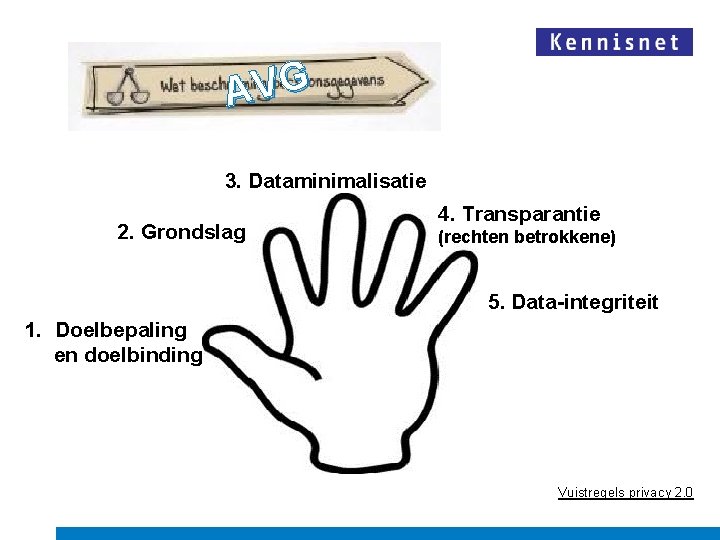

AVG 3. Dataminimalisatie 2. Grondslag 4. Transparantie (rechten betrokkene) 5. Data-integriteit 1. Doelbepaling en doelbinding Vuistregels privacy 2. 0

Aandachtspunten AVG (25 mei ’ 18) 1. Vuistregels (hiervoor besproken) 2. Bewuster omgaan met persoonsgegevens: privacy by design en by default gegevensbescherming door ontwerp en gegevensbescherming door standaardinstellingen 3. Risicobenadering, context relevanter: risico-inventarisatie en risico-analyse PIA (privacy impact assessment wordt gegevensbeschermingseffectbeoordeling) 4. Documentatieplicht: bewijslast bij de verantwoordelijke geen bewijs, geen toestemming 5. Bewustzijn creëren en actief voorlichting geven Trainingen Meer transparantie: uitleggen wat je waarom doet met persoonsgegevens 30

Vervolg Aandachtspunten 6. Minderjarigen: bij sociale media toestemming ouders bij jongere onder de 16 jaar Alleen bij sociale media! 7. Bewerkersovereenkomsten centraler, beschrijving wat wettelijk vereist is Privacyconvenant is de norm voor contracten in het po en vo 8. Meldplicht datalekken blijft bestaan (let op regelen procedure) 9. Functionaris voor Gegevensbescherming (FG): verplicht voor scholen 10. Technische en organisatorische beveiligingsmaatregelen: Aanpak IBP 31

En ook nog… Rechten betrokkene verstevigd, meer controle bij de burger: • Recht op informatie • Recht op inzage • Recht op rectificatie • Recht van verzet • Recht op gegevenswissing (vergetelheid) • Beperking van de verwerking • Recht op dataportabiliteit • Recht niet onderworpen te worden aan geautomatiseerde besluitvorming Handhaving: beter afgestemd en boetes tot 4% wereldwijde jaaromzet of € 20 mio 32

Handige checklist 33

Sectorbrede afspraken over privacy 34

Privacyconvenant • Afspraken over rolverdeling school-leverancier • Afspraken over doeleinden en categorieën persoonsgegevens • Gebruik model bewerkersovereenkomst: comply or explain • Beveiliging regelen is verplicht (beveiligingsbeleid) • Afspraken datalekken: leverancier mág melden • Transparantie partijen over privacy 35

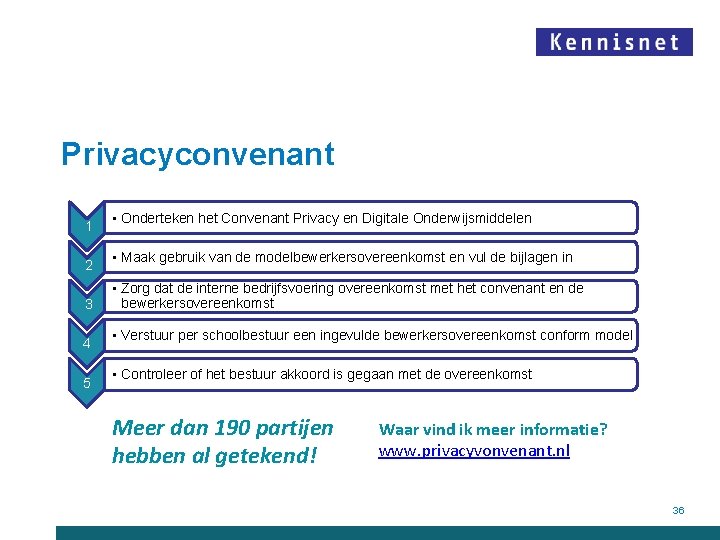

Privacyconvenant 1 2 3 4 5 • Onderteken het Convenant Privacy en Digitale Onderwijsmiddelen • Maak gebruik van de modelbewerkersovereenkomst en vul de bijlagen in • Zorg dat de interne bedrijfsvoering overeenkomst met het convenant en de bewerkersovereenkomst • Verstuur per schoolbestuur een ingevulde bewerkersovereenkomst conform model • Controleer of het bestuur akkoord is gegaan met de overeenkomst Meer dan 190 partijen hebben al getekend! Waar vind ik meer informatie? www. privacyvonvenant. nl 36

37

Vervolg programma 11. 30 – 12. 30 uur IBP in de keten 1. Veilige en betrouwbare keten: Edu-K 2. Certificeringsschema 38

Samenwerking in de educatieve keten § De (i)ECK-programma’s (2006 -2015) § Edustandaard (sinds 2008) § Doorbraakproject Onderwijs en ICT (2014 -2017) Sinds oktober 2015: Edu-K 39

Het platform voor de educatieve keten 40

Veilige en betrouwbare keten Uitgangspunten § Eenvoudige en efficiënte processen voor school en leverancier § Scholen in control over persoonsgegevens en beveiliging § Veilige omgang met niet meer persoonsgegevens dan noodzakelijk

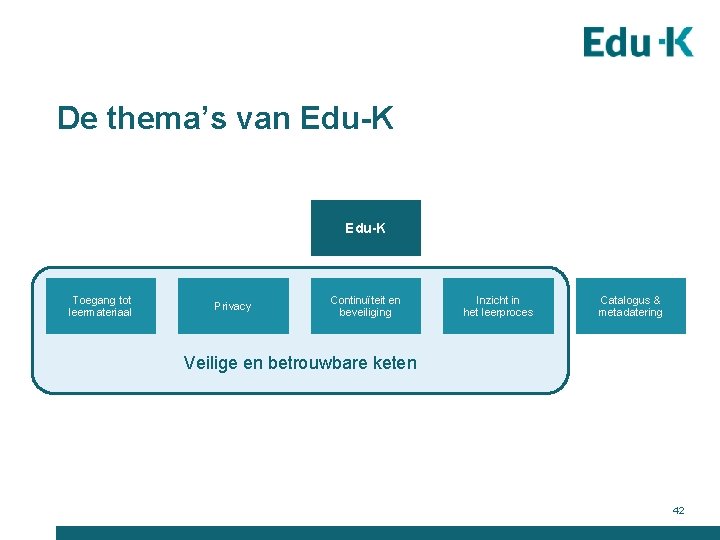

De thema’s van Edu-K Toegang tot leermateriaal Privacy Continuïteit en beveiliging Inzicht in het leerproces Catalogus & metadatering Veilige en betrouwbare keten 42

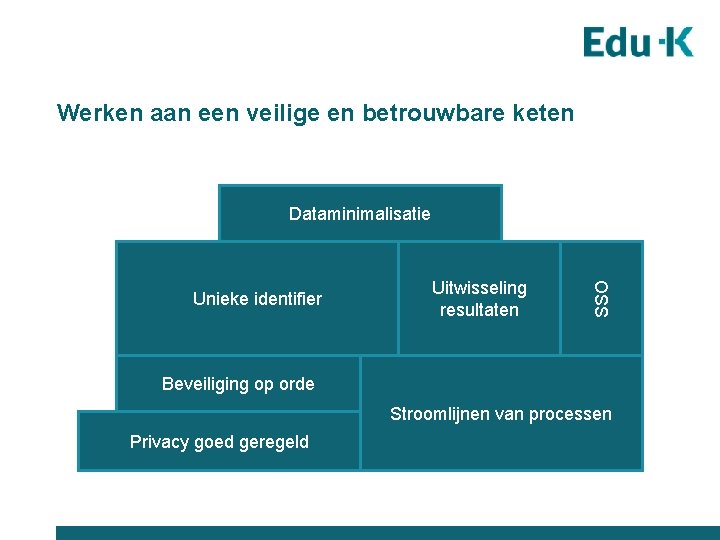

Werken aan een veilige en betrouwbare keten Unieke identifier Uitwisseling resultaten SSO Dataminimalisatie Beveiliging op orde Stroomlijnen van processen Privacy goed geregeld

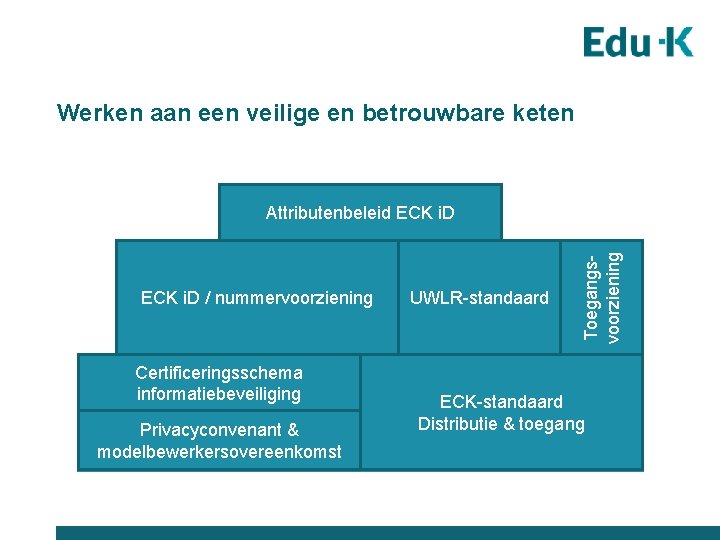

Werken aan een veilige en betrouwbare keten ECK i. D / nummervoorziening Unieke identifier Certificeringsschema Beveiliging op orde informatiebeveiliging Privacyconvenant & Privacy goed geregeld modelbewerkersovereenkomst Uitwisseling UWLR-standaard resultaten Toegangs. SSO voorziening Attributenbeleid ECK i. D Dataminimalisatie ECK-standaard Stroomlijnen van processen Distributie & toegang

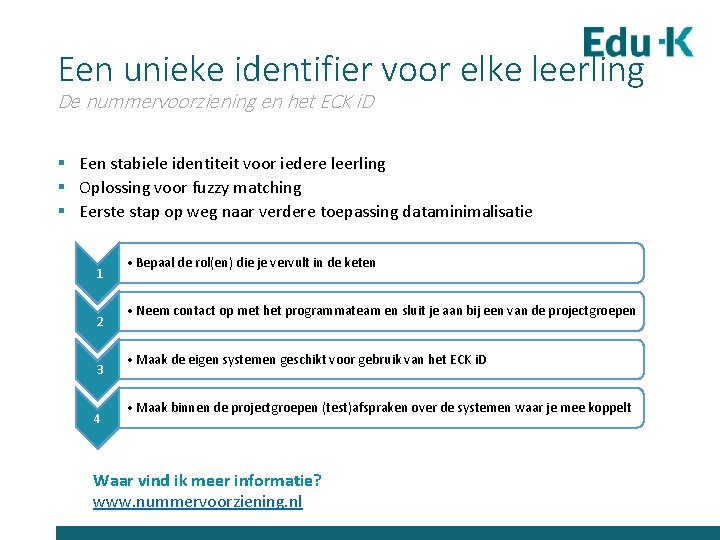

Een unieke identifier voor elke leerling De nummervoorziening en het ECK i. D § Een stabiele identiteit voor iedere leerling § Oplossing voor fuzzy matching § Eerste stap op weg naar verdere toepassing dataminimalisatie 1 2 3 4 • Bepaal de rol(en) die je vervult in de keten • Neem contact op met het programmateam en sluit je aan bij een van de projectgroepen • Maak de eigen systemen geschikt voor gebruik van het ECK i. D • Maak binnen de projectgroepen (test)afspraken over de systemen waar je mee koppelt Waar vind ik meer informatie? www. nummervoorziening. nl

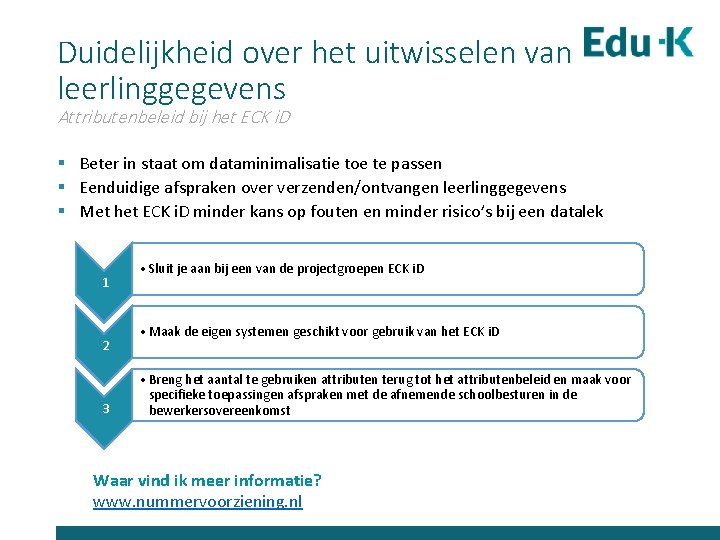

Duidelijkheid over het uitwisselen van leerlinggegevens Attributenbeleid bij het ECK i. D § Beter in staat om dataminimalisatie toe te passen § Eenduidige afspraken over verzenden/ontvangen leerlinggegevens § Met het ECK i. D minder kans op fouten en minder risico’s bij een datalek 1 2 3 • Sluit je aan bij een van de projectgroepen ECK i. D • Maak de eigen systemen geschikt voor gebruik van het ECK i. D • Breng het aantal te gebruiken attributen terug tot het attributenbeleid en maak voor specifieke toepassingen afspraken met de afnemende schoolbesturen in de bewerkersovereenkomst Waar vind ik meer informatie? www. nummervoorziening. nl

Certificeringsschema informatiebeveiliging en privacy ROSA

Een veilige onderwijsketen n Beveiligen van persoonsgegevens is een gedeelde verantwoordelijkheid ool Sch LAS ite ’s to Fo bs We … eid rh Ove ele dd rmi n Lee 49

AVG <-> Certificeringsschema 50

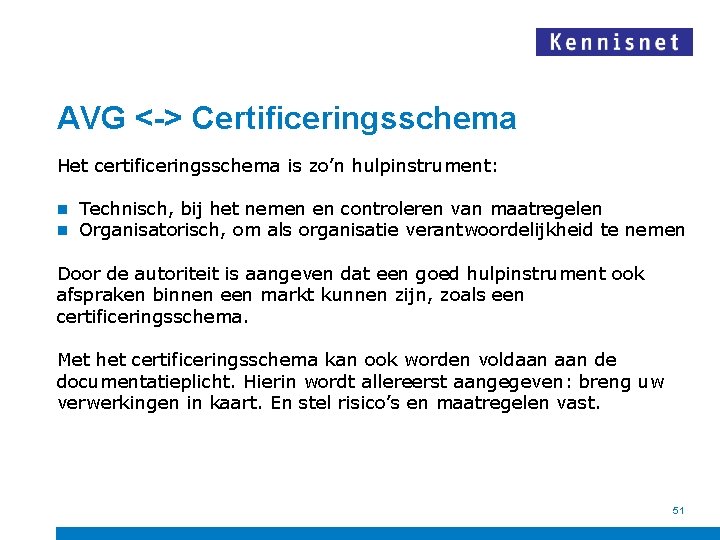

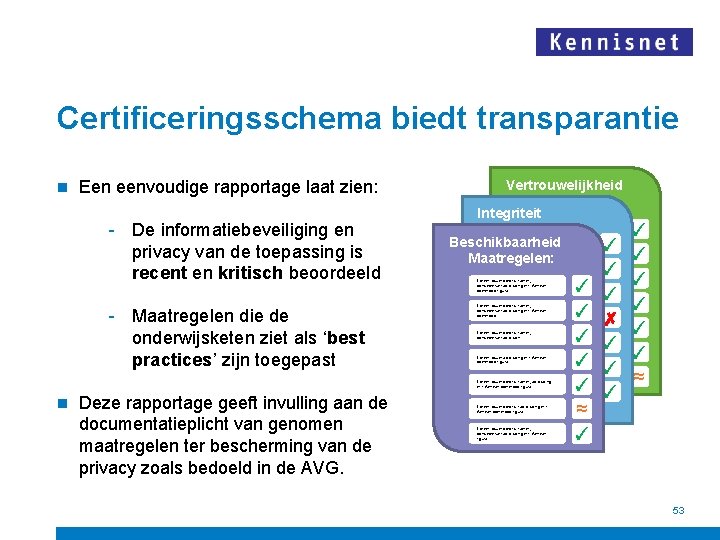

AVG <-> Certificeringsschema Het certificeringsschema is zo’n hulpinstrument: n n Technisch, bij het nemen en controleren van maatregelen Organisatorisch, om als organisatie verantwoordelijkheid te nemen Door de autoriteit is aangeven dat een goed hulpinstrument ook afspraken binnen een markt kunnen zijn, zoals een certificeringsschema. Met het certificeringsschema kan ook worden voldaan de documentatieplicht. Hierin wordt allereerst aangegeven: breng uw verwerkingen in kaart. En stel risico’s en maatregelen vast. 51

Hoe weet ik dat het veilig is? 1. Ik weet om welke gegevens het gaat 2. Ik weet wie bij deze gegevens mag 3. Ik weet dat de minimale maatregelen zijn getroffen 4. Ik kan dat eenvoudig zien 52

Certificeringsschema biedt transparantie n Een eenvoudige rapportage laat zien: - De informatiebeveiliging en privacy van de toepassing is recent en kritisch beoordeeld - Maatregelen die de onderwijsketen ziet als ‘best practices’ zijn toegepast Vertrouwelijkheid Maatregelen: Integriteit Maatregelen: Beschikbaarheid ✓ Maatregelen: Lorem ipsum dolor sit amet, consectetuer adipiscing elit. Aenean commodo ligula Lorem ipsum dolor sit amet, consectetuer adipiscing elit. Aenean commodo Lorem ipsum dolor sit amet, consectetuer adipiscin Lorem ipsum adipiscing elit. Aenean commodo ligula Lorem ipsum dolor sit amet, adipiscing elit. Aenean commodo ligula n Deze rapportage geeft invulling aan de documentatieplicht van genomen maatregelen ter bescherming van de privacy zoals bedoeld in de AVG. Lorem ipsum dolor sit adipiscing elit. Aenean commodo ligula Lorem ipsum dolor sit amet, consectetuer adipiscing elit. Aenean ligula ✓ ✓ ✓ ≈ ✓ ✓ ✓ ✗ ✓ ✓ ✓ ✓ ✓ ≈ 53

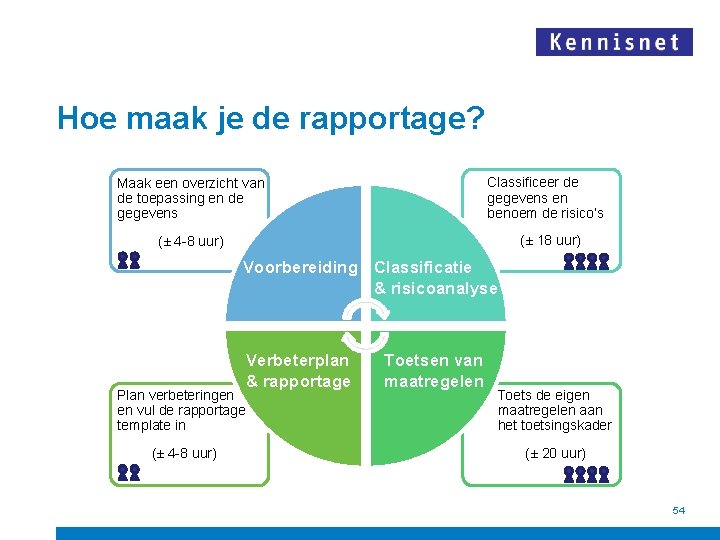

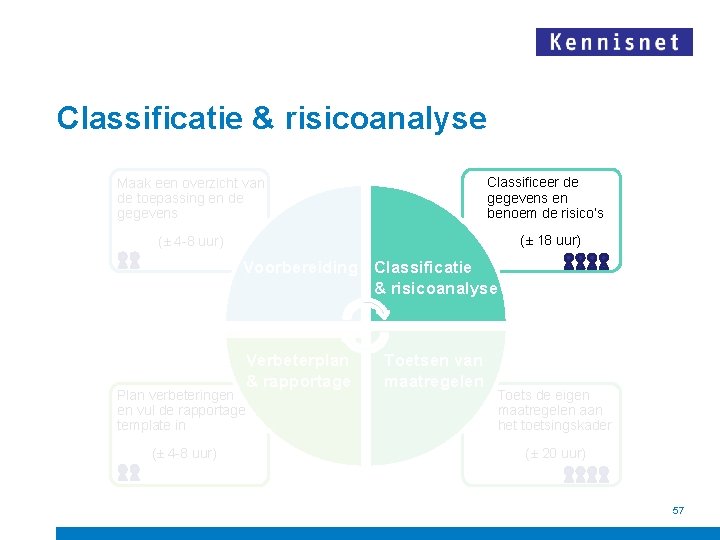

Hoe maak je de rapportage? Classificeer de gegevens en benoem de risico’s Maak een overzicht van de toepassing en de gegevens (± 18 uur) (± 4 -8 uur) Voorbereiding Classificatie & risicoanalyse Verbeterplan & rapportage Plan verbeteringen en vul de rapportage template in (± 4 -8 uur) Toetsen van maatregelen Toets de eigen maatregelen aan het toetsingskader (± 20 uur) 54

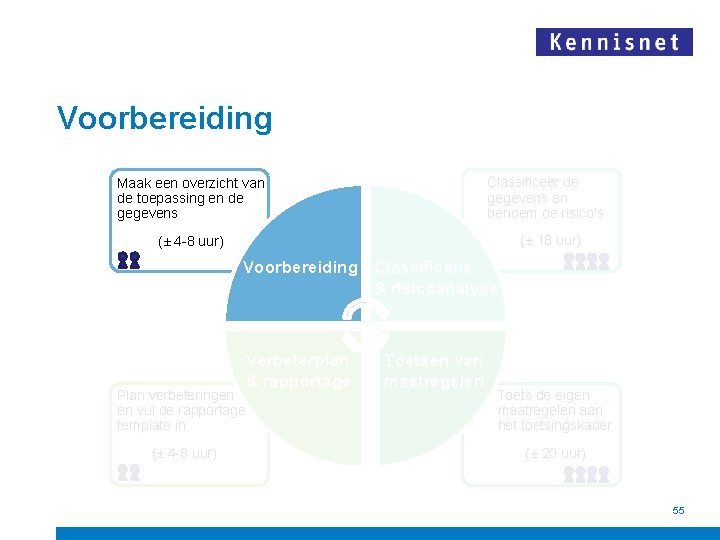

Voorbereiding Classificeer de gegevens en benoem de risico’s Maak een overzicht van de toepassing en de gegevens (± 18 uur) (± 4 -8 uur) Voorbereiding Classificatie & risicoanalyse Verbeterplan & rapportage Plan verbeteringen en vul de rapportage template in (± 4 -8 uur) Toetsen van maatregelen Toets de eigen maatregelen aan het toetsingskader (± 20 uur) 55

Voorbereiding n Het procesdocument legt alle stappen in detail uit. Zie de documenten ‘Algemene beschrijving’ en ‘Proces’ op de webpagina van het certificeringsschema: n https: //www. edustandaard. nl/standaard_afspraken/certificeringsschemainformatiebeveiliging-en-privacy-rosa/ 56

Classificatie & risicoanalyse Classificeer de gegevens en benoem de risico’s Maak een overzicht van de toepassing en de gegevens (± 18 uur) (± 4 -8 uur) Voorbereiding Classificatie & risicoanalyse Verbeterplan & rapportage Plan verbeteringen en vul de rapportage template in (± 4 -8 uur) Toetsen van maatregelen Toets de eigen maatregelen aan het toetsingskader (± 20 uur) 57

Classificatie & risicoanalyse n Om de gegevens te classificeren is een spreadsheet gemaakt met vragen die je daarbij helpen. Zie het document ‘Classificatie’ op de webpagina van het certificeringsschema: n https: //www. edustandaard. nl/standaard_afspraken/certificeringsschemainformatiebeveiliging-en-privacy-rosa/ 58

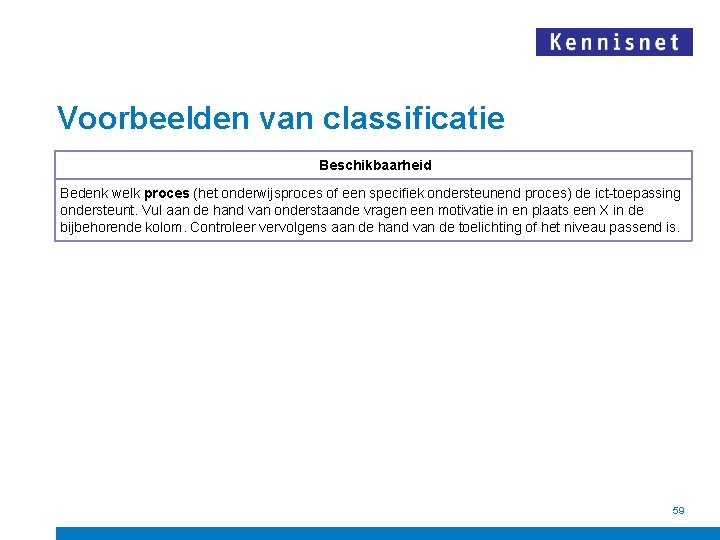

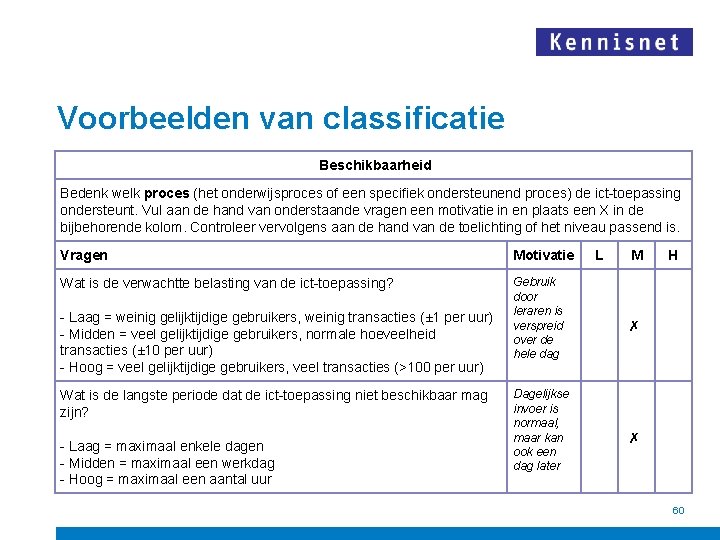

Voorbeelden van classificatie Beschikbaarheid Bedenk welk proces (het onderwijsproces of een specifiek ondersteunend proces) de ict-toepassing ondersteunt. Vul aan de hand van onderstaande vragen een motivatie in en plaats een X in de bijbehorende kolom. Controleer vervolgens aan de hand van de toelichting of het niveau passend is. 59

Voorbeelden van classificatie Beschikbaarheid Bedenk welk proces (het onderwijsproces of een specifiek ondersteunend proces) de ict-toepassing ondersteunt. Vul aan de hand van onderstaande vragen een motivatie in en plaats een X in de bijbehorende kolom. Controleer vervolgens aan de hand van de toelichting of het niveau passend is. Vragen Motivatie Wat is de verwachtte belasting van de ict-toepassing? Gebruik door leraren is verspreid over de hele dag - Laag = weinig gelijktijdige gebruikers, weinig transacties (± 1 per uur) - Midden = veel gelijktijdige gebruikers, normale hoeveelheid transacties (± 10 per uur) - Hoog = veel gelijktijdige gebruikers, veel transacties (>100 per uur) Wat is de langste periode dat de ict-toepassing niet beschikbaar mag zijn? - Laag = maximaal enkele dagen - Midden = maximaal een werkdag - Hoog = maximaal een aantal uur Dagelijkse invoer is normaal, maar kan ook een dag later L M H ✗ ✗ 60

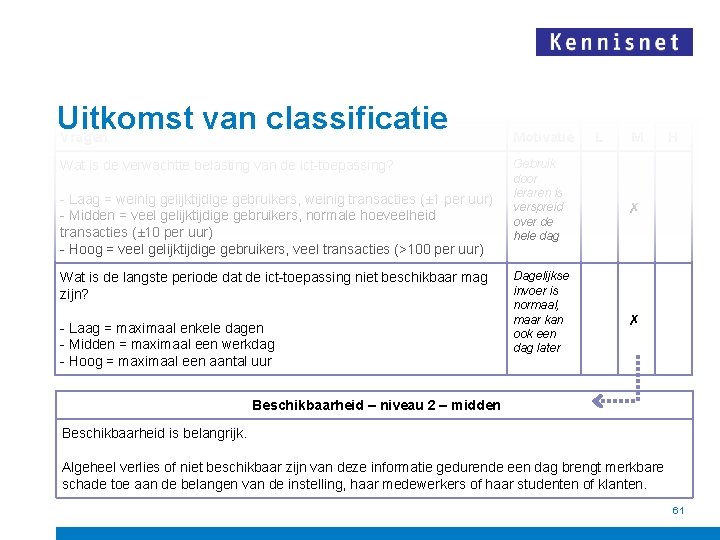

Uitkomst van classificatie Vragen Wat is de verwachtte belasting van de ict-toepassing? - Laag = weinig gelijktijdige gebruikers, weinig transacties (± 1 per uur) - Midden = veel gelijktijdige gebruikers, normale hoeveelheid transacties (± 10 per uur) - Hoog = veel gelijktijdige gebruikers, veel transacties (>100 per uur) Wat is de langste periode dat de ict-toepassing niet beschikbaar mag zijn? - Laag = maximaal enkele dagen - Midden = maximaal een werkdag - Hoog = maximaal een aantal uur Motivatie Gebruik door leraren is verspreid over de hele dag Dagelijkse invoer is normaal, maar kan ook een dag later L M H ✗ ✗ Beschikbaarheid – niveau 2 – midden Beschikbaarheid is belangrijk. Algeheel verlies of niet beschikbaar zijn van deze informatie gedurende een dag brengt merkbare schade toe aan de belangen van de instelling, haar medewerkers of haar studenten of klanten. 61

Toetsen van maatregelen Classificeer de gegevens en benoem de risico’s Maak een overzicht van de toepassing en de gegevens (± 18 uur) (± 4 -8 uur) Voorbereiding Classificatie & risicoanalyse Verbeterplan & rapportage Plan verbeteringen en vul de rapportage template in (± 4 -8 uur) Toetsen van maatregelen Toets de eigen maatregelen aan het toetsingskader (± 20 uur) 62

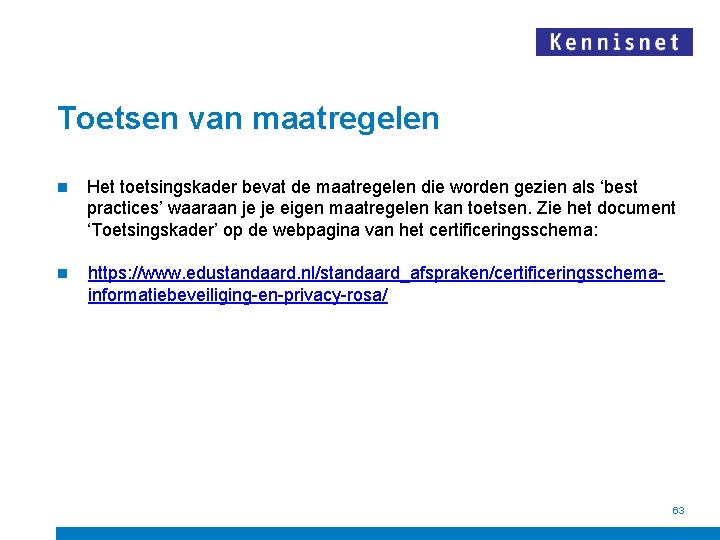

Toetsen van maatregelen n Het toetsingskader bevat de maatregelen die worden gezien als ‘best practices’ waaraan je je eigen maatregelen kan toetsen. Zie het document ‘Toetsingskader’ op de webpagina van het certificeringsschema: n https: //www. edustandaard. nl/standaard_afspraken/certificeringsschemainformatiebeveiliging-en-privacy-rosa/ 63

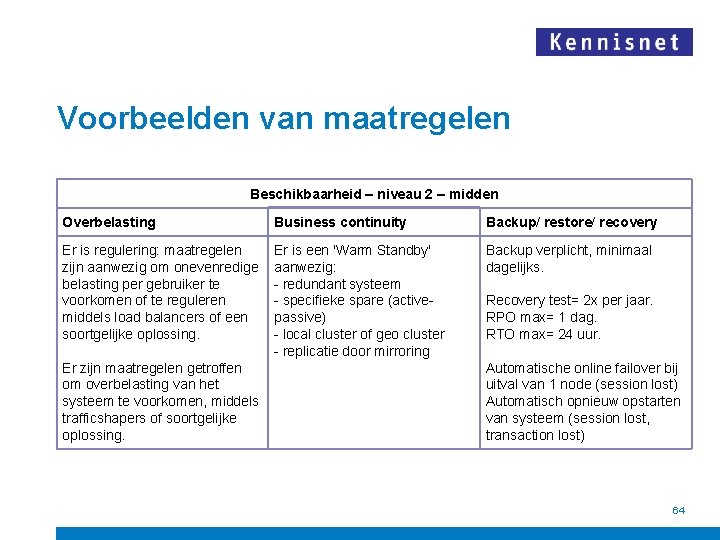

Voorbeelden van maatregelen Beschikbaarheid – niveau 2 – midden Overbelasting Business continuity Backup/ restore/ recovery Er is regulering: maatregelen zijn aanwezig om onevenredige belasting per gebruiker te voorkomen of te reguleren middels load balancers of een soortgelijke oplossing. Er is een 'Warm Standby' aanwezig: - redundant systeem - specifieke spare (activepassive) - local cluster of geo cluster - replicatie door mirroring Backup verplicht, minimaal dagelijks. Er zijn maatregelen getroffen om overbelasting van het systeem te voorkomen, middels trafficshapers of soortgelijke oplossing. Recovery test= 2 x per jaar. RPO max= 1 dag. RTO max= 24 uur. Automatische online failover bij uitval van 1 node (session lost) Automatisch opnieuw opstarten van systeem (session lost, transaction lost) 64

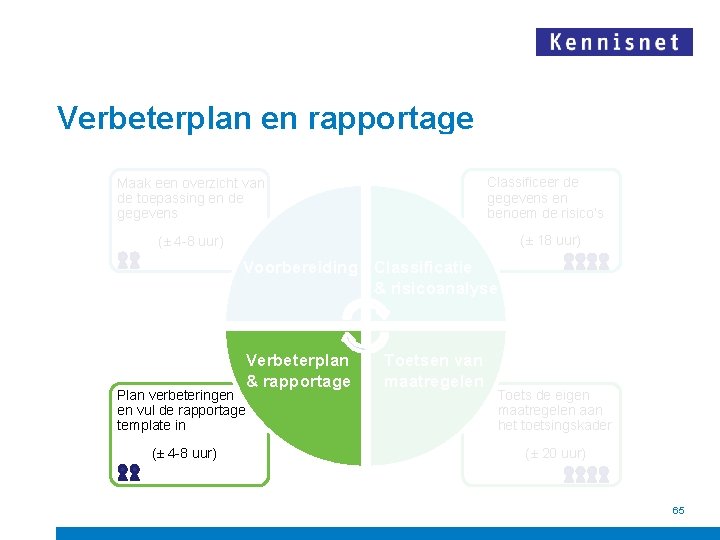

Verbeterplan en rapportage Classificeer de gegevens en benoem de risico’s Maak een overzicht van de toepassing en de gegevens (± 18 uur) (± 4 -8 uur) Voorbereiding Classificatie & risicoanalyse Verbeterplan & rapportage Plan verbeteringen en vul de rapportage template in (± 4 -8 uur) Toetsen van maatregelen Toets de eigen maatregelen aan het toetsingskader (± 20 uur) 65

Verbeterplan en rapportage n De rapportagetemplate maakt het makkelijk om de bevindingen vast te leggen. Zie het document ‘Toezicht’ op de webpagina van het certificeringsschema: n https: //www. edustandaard. nl/standaard_afspraken/certificeringsschemainformatiebeveiliging-en-privacy-rosa/ 66

Comply or explain n Omdat het certificeringsschema een baseline is, geldt voor alle maatregelen ’comply or explain’. Bij een afwijking kan je kiezen uit de volgende uitleg: Deze maatregel hebben we niet getroffen, … - omdat dit risico voor deze toepassing niet relevant is, want: … - maar er is een andere maatregel die hetzelfde of een betere bescherming biedt tegen het risico, namelijk: … - maar de maatregel wordt binnenkort geïmplementeerd, namelijk: … 67

ISMS <-> Certificeringsschema Hoe verhoudt het certificeringsschema zich tot het Information Securty management Systeem? Een ISMS bestaat uit de volgende elementen: n Management (doelen, visie, betrokkenheid) n Risico analyse (passend, herhaalbaar, maatregelen) ->Certificeringsschema n Interne audits (plan, resultaten, oorzaakanalyse) n Leveranciersmanagement (risico’s, afspraken, keten) n Bewustwording (borging) n ICT (backups, logs, authenticatie) Aantoonbaarheid van maatregelen (m. b. v. certificeringsschema) 68

69

Bedankt voor uw aandacht! Dirk Linden (CTO) Job Vos (adviseur privacy) Linked. IN linden 00 Linked. IN jobavos Twitter @jobavos www. poraad. nl www. voraad. nl www. kennisnet. nl

- Slides: 69