Erfahrungen eines Directory ServicesExperten mit Active Directory Recovery

![Verzeichnisdienstwiederherstellungsmodus über Remote Desktop Windows Server 2003: ändern der Boot. ini [boot loader] timeout=3 Verzeichnisdienstwiederherstellungsmodus über Remote Desktop Windows Server 2003: ändern der Boot. ini [boot loader] timeout=3](https://slidetodoc.com/presentation_image/9ffa7ac74c4f6c0b2ebcef7a68aef686/image-16.jpg)

- Slides: 33

Erfahrungen eines Directory Services-Experten mit Active Directory Recovery { mit Windows Server® 2008} Ulf B. Simon-Weidner Senior Consultant , Trainer, Autor

Agenda Active Directory Fehlerfälle Kurz Erklärt und Fallstricke Vorbereitet für die Wiederherstellungsstandorte und Snapshots Wiederherstellen von Active Directory Nach der Wiederherstellung

Vorwort Häufige Gerüchte: "Das Active Directory könnte (von alleine) kaputtgehen" "Unsere Administratoren machen keine Fehler" Aber wie sieht es tatsächlich aus?

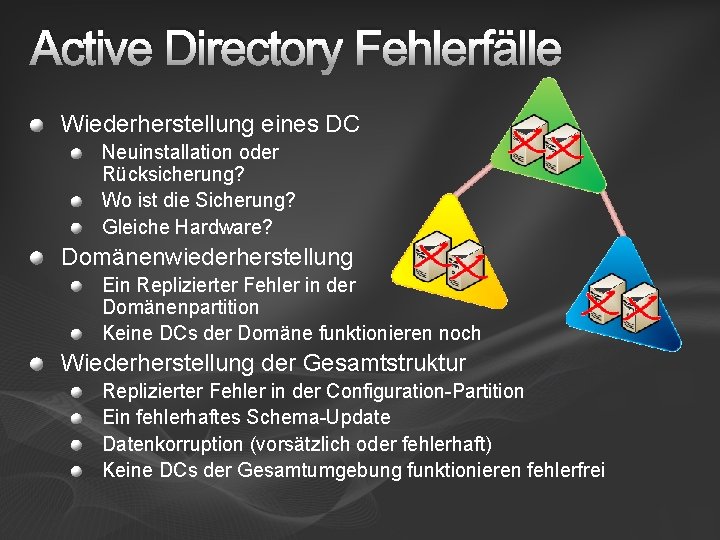

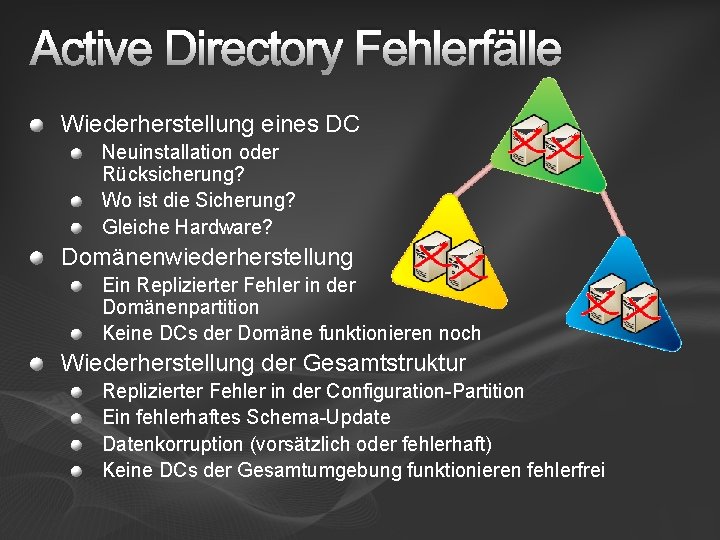

Active Directory Fehlerfälle Wiederherstellung eines DC Neuinstallation oder Rücksicherung? Wo ist die Sicherung? Gleiche Hardware? Domänenwiederherstellung Ein Replizierter Fehler in der Domänenpartition Keine DCs der Domäne funktionieren noch Wiederherstellung der Gesamtstruktur Replizierter Fehler in der Configuration-Partition Ein fehlerhaftes Schema-Update Datenkorruption (vorsätzlich oder fehlerhaft) Keine DCs der Gesamtumgebung funktionieren fehlerfrei

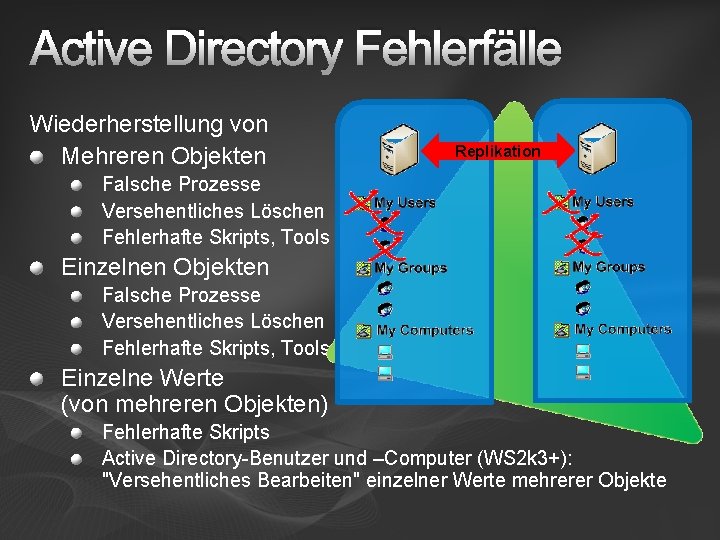

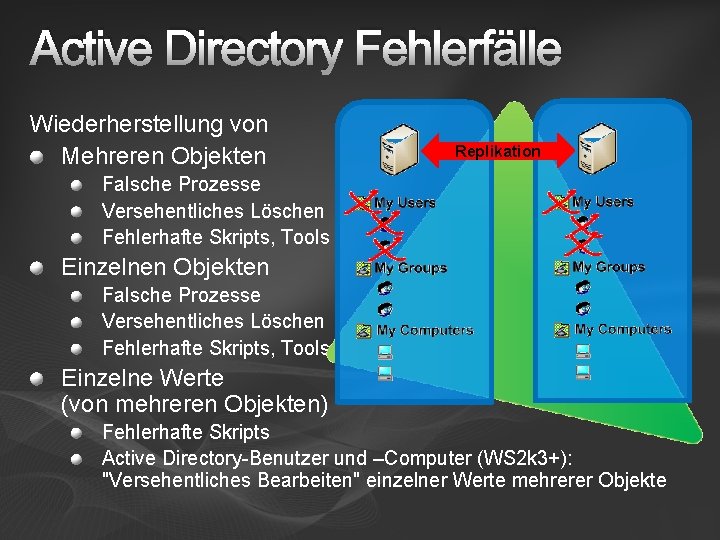

Active Directory Fehlerfälle Wiederherstellung von Mehreren Objekten Replikation Falsche Prozesse Versehentliches Löschen Fehlerhafte Skripts, Tools Einzelnen Objekten Falsche Prozesse Versehentliches Löschen Fehlerhafte Skripts, Tools Einzelne Werte (von mehreren Objekten) Fehlerhafte Skripts Active Directory-Benutzer und –Computer (WS 2 k 3+): "Versehentliches Bearbeiten" einzelner Werte mehrerer Objekte

Agenda Active Directory Fehlerfälle Kurz Erklärt und Fallstricke Vorbereitet für die Wiederherstellungsstandorte und Snapshots Wiederherstellen von Active Directory Nach der Wiederherstellung

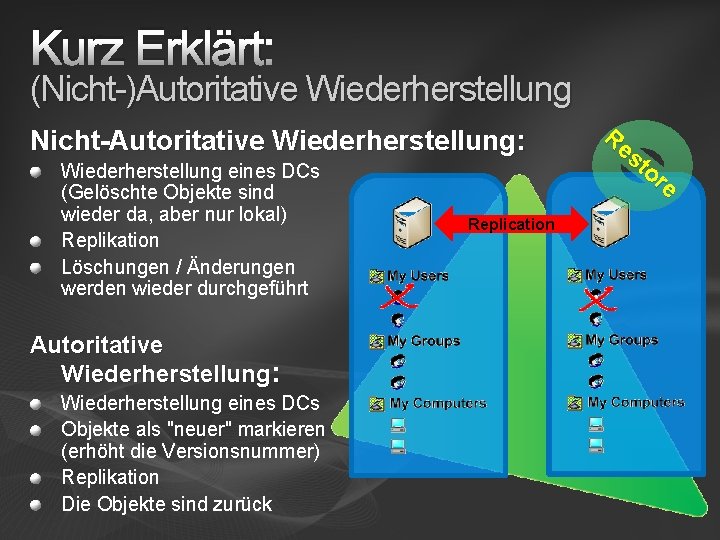

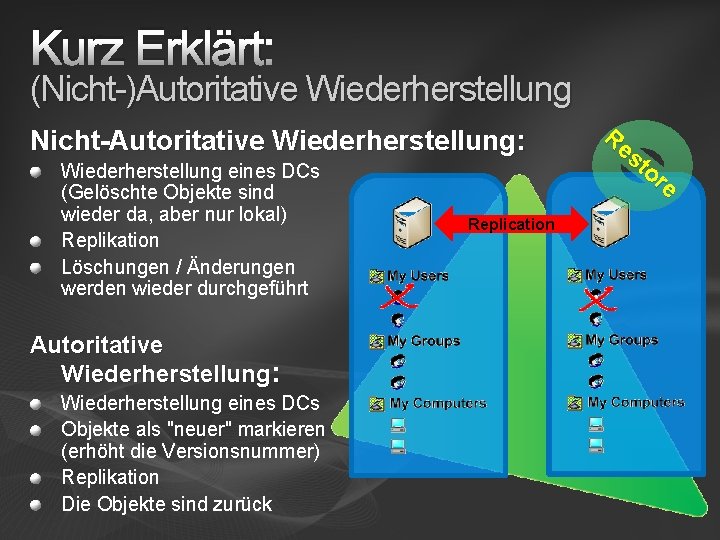

Kurz Erklärt: (Nicht-)Autoritative Wiederherstellung Nicht-Autoritative Wiederherstellung: Wiederherstellung eines DCs (Gelöschte Objekte sind wieder da, aber nur lokal) Replikation Löschungen / Änderungen werden wieder durchgeführt Autoritative Wiederherstellung: Wiederherstellung eines DCs Objekte als "neuer" markieren (erhöht die Versionsnummer) Replikation Die Objekte sind zurück Replication Re st or e

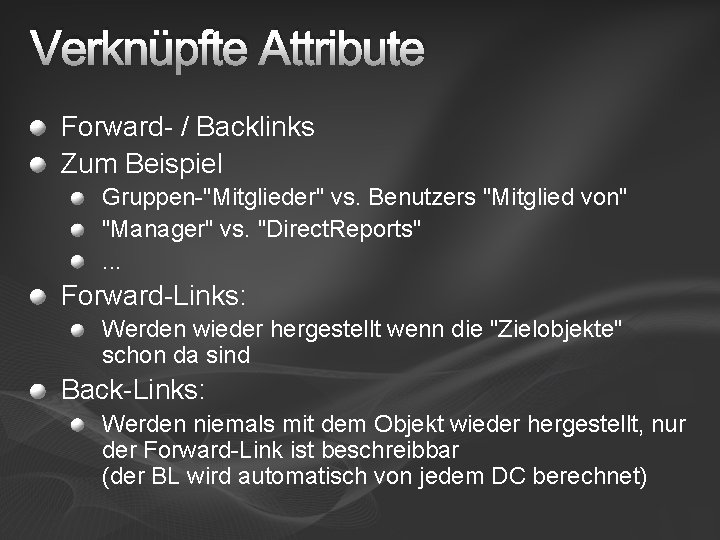

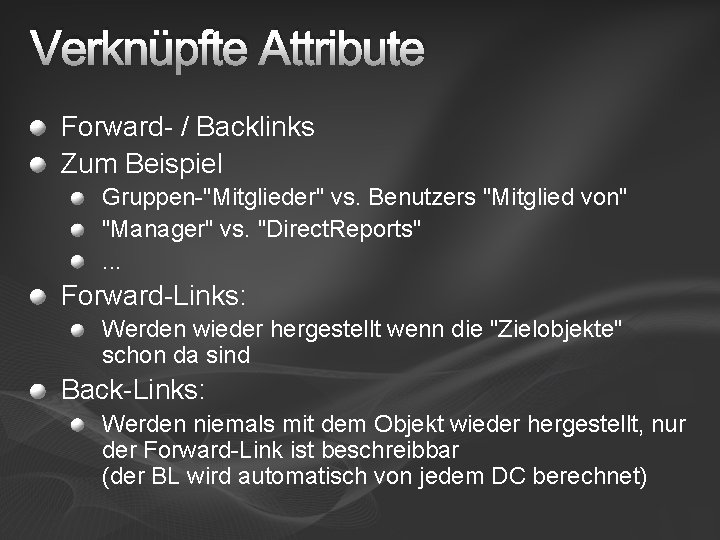

Verknüpfte Attribute Forward- / Backlinks Zum Beispiel Gruppen-"Mitglieder" vs. Benutzers "Mitglied von" "Manager" vs. "Direct. Reports". . . Forward-Links: Werden wieder hergestellt wenn die "Zielobjekte" schon da sind Back-Links: Werden niemals mit dem Objekt wieder hergestellt, nur der Forward-Link ist beschreibbar (der BL wird automatisch von jedem DC berechnet)

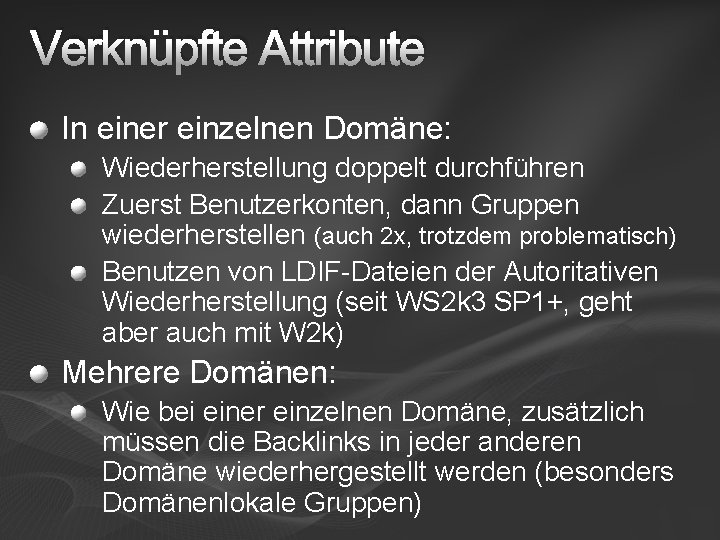

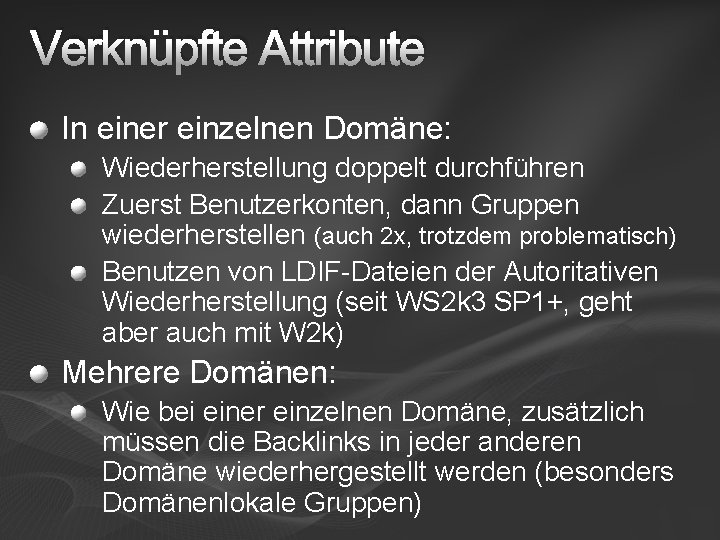

Verknüpfte Attribute In einer einzelnen Domäne: Wiederherstellung doppelt durchführen Zuerst Benutzerkonten, dann Gruppen wiederherstellen (auch 2 x, trotzdem problematisch) Benutzen von LDIF-Dateien der Autoritativen Wiederherstellung (seit WS 2 k 3 SP 1+, geht aber auch mit W 2 k) Mehrere Domänen: Wie bei einer einzelnen Domäne, zusätzlich müssen die Backlinks in jeder anderen Domäne wiederhergestellt werden (besonders Domänenlokale Gruppen)

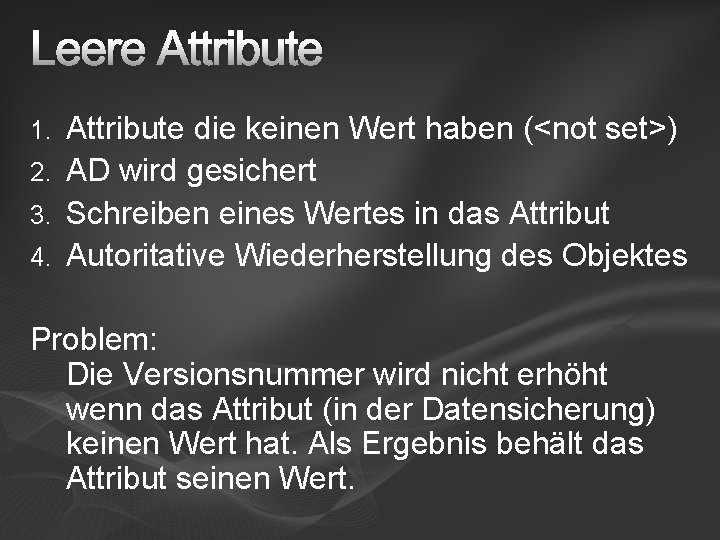

Leere Attribute die keinen Wert haben (<not set>) 2. AD wird gesichert 3. Schreiben eines Wertes in das Attribut 4. Autoritative Wiederherstellung des Objektes 1. Problem: Die Versionsnummer wird nicht erhöht wenn das Attribut (in der Datensicherung) keinen Wert hat. Als Ergebnis behält das Attribut seinen Wert.

Agenda Active Directory Fehlerfälle Kurz Erklärt und Fallstricke Vorbereitet für die Wiederherstellungsstandorte und Snapshots Wiederherstellen von Active Directory Nach der Wiederherstellung

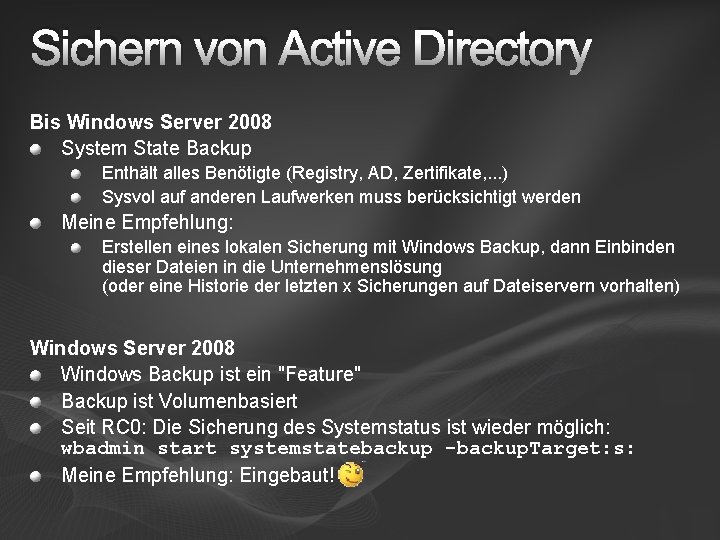

Sichern von Active Directory Bis Windows Server 2008 System State Backup Enthält alles Benötigte (Registry, AD, Zertifikate, . . . ) Sysvol auf anderen Laufwerken muss berücksichtigt werden Meine Empfehlung: Erstellen eines lokalen Sicherung mit Windows Backup, dann Einbinden dieser Dateien in die Unternehmenslösung (oder eine Historie der letzten x Sicherungen auf Dateiservern vorhalten) Windows Server 2008 Windows Backup ist ein "Feature" Backup ist Volumenbasiert Seit RC 0: Die Sicherung des Systemstatus ist wieder möglich: wbadmin start systemstatebackup -backup. Target: s: Meine Empfehlung: Eingebaut!

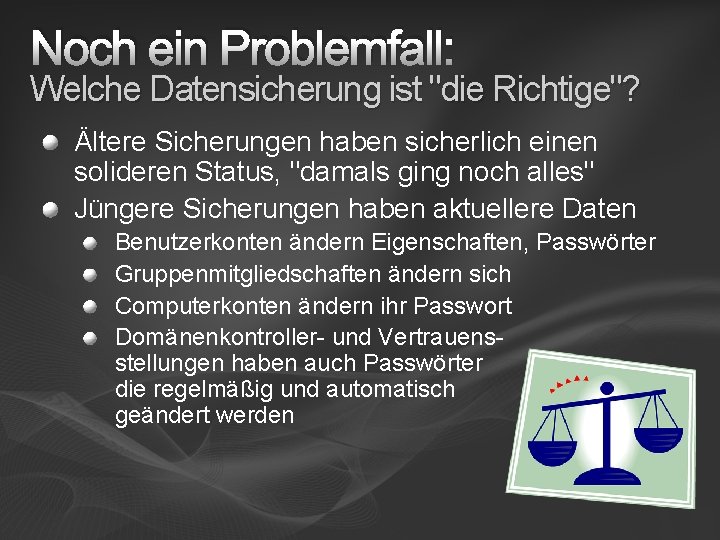

Noch ein Problemfall: Welche Datensicherung ist "die Richtige"? Ältere Sicherungen haben sicherlich einen solideren Status, "damals ging noch alles" Jüngere Sicherungen haben aktuellere Daten Benutzerkonten ändern Eigenschaften, Passwörter Gruppenmitgliedschaften ändern sich Computerkonten ändern ihr Passwort Domänenkontroller- und Vertrauensstellungen haben auch Passwörter die regelmäßig und automatisch geändert werden

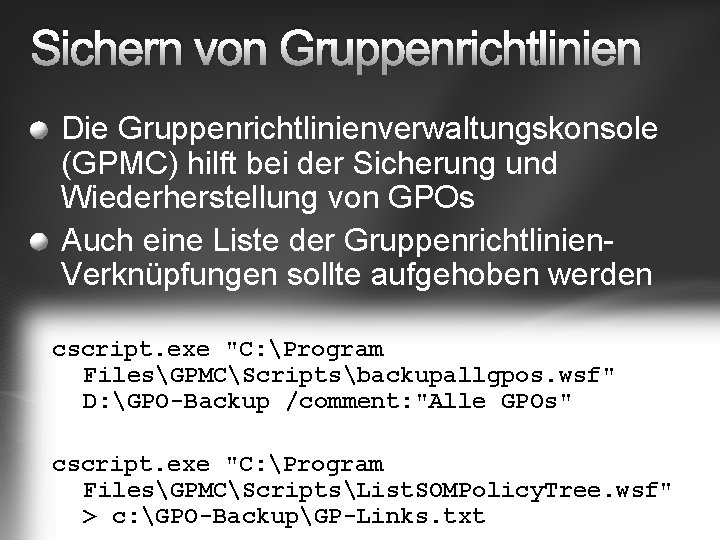

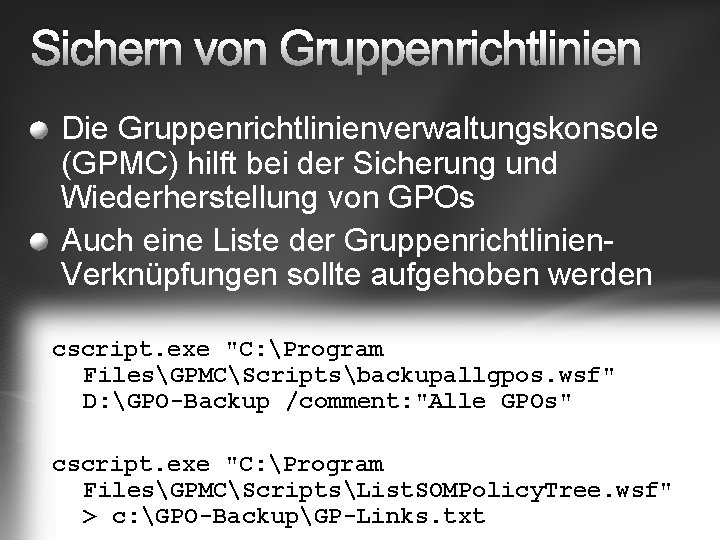

Sichern von Gruppenrichtlinien Die Gruppenrichtlinienverwaltungskonsole (GPMC) hilft bei der Sicherung und Wiederherstellung von GPOs Auch eine Liste der Gruppenrichtlinien. Verknüpfungen sollte aufgehoben werden cscript. exe "C: Program FilesGPMCScriptsbackupallgpos. wsf" D: GPO-Backup /comment: "Alle GPOs" cscript. exe "C: Program FilesGPMCScriptsList. SOMPolicy. Tree. wsf" > c: GPO-BackupGP-Links. txt

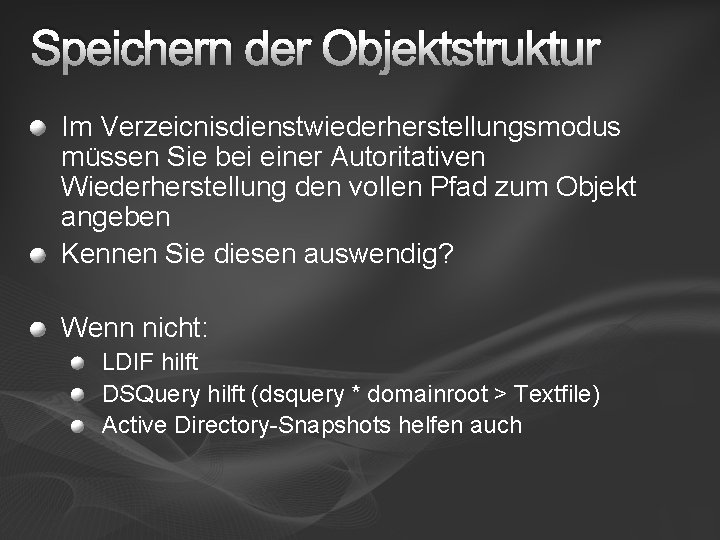

Speichern der Objektstruktur Im Verzeicnisdienstwiederherstellungsmodus müssen Sie bei einer Autoritativen Wiederherstellung den vollen Pfad zum Objekt angeben Kennen Sie diesen auswendig? Wenn nicht: LDIF hilft DSQuery hilft (dsquery * domainroot > Textfile) Active Directory-Snapshots helfen auch

![Verzeichnisdienstwiederherstellungsmodus über Remote Desktop Windows Server 2003 ändern der Boot ini boot loader timeout3 Verzeichnisdienstwiederherstellungsmodus über Remote Desktop Windows Server 2003: ändern der Boot. ini [boot loader] timeout=3](https://slidetodoc.com/presentation_image/9ffa7ac74c4f6c0b2ebcef7a68aef686/image-16.jpg)

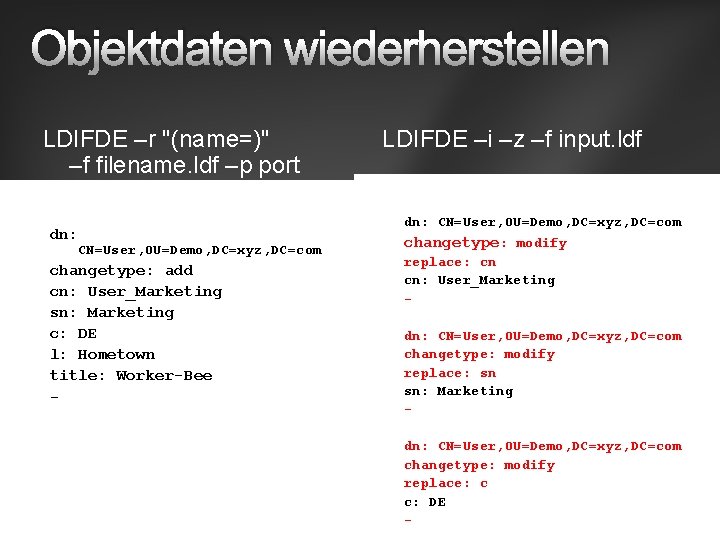

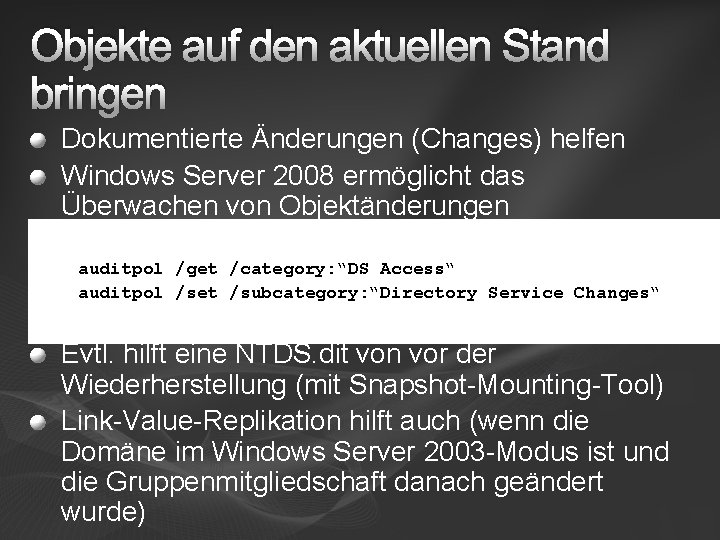

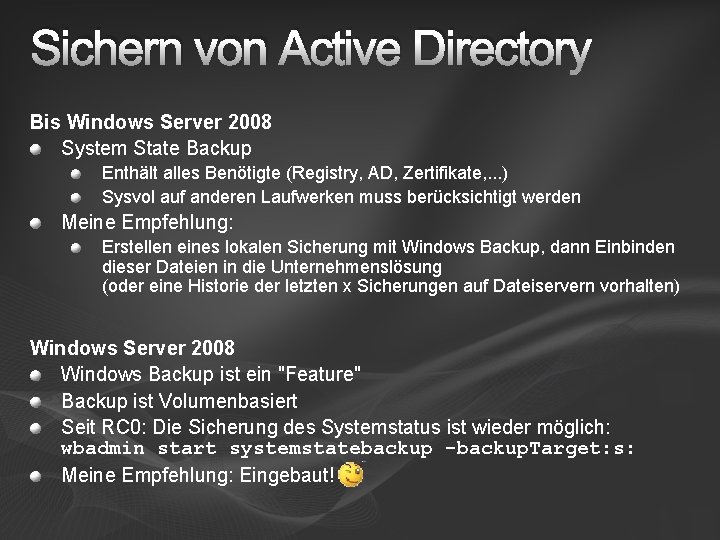

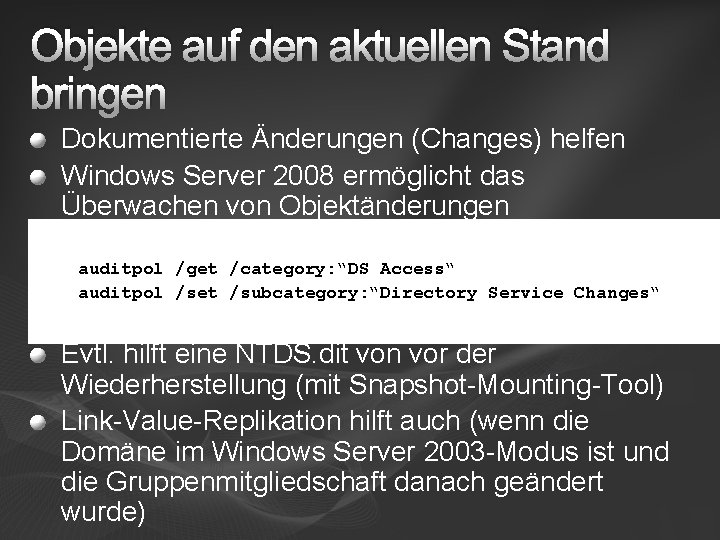

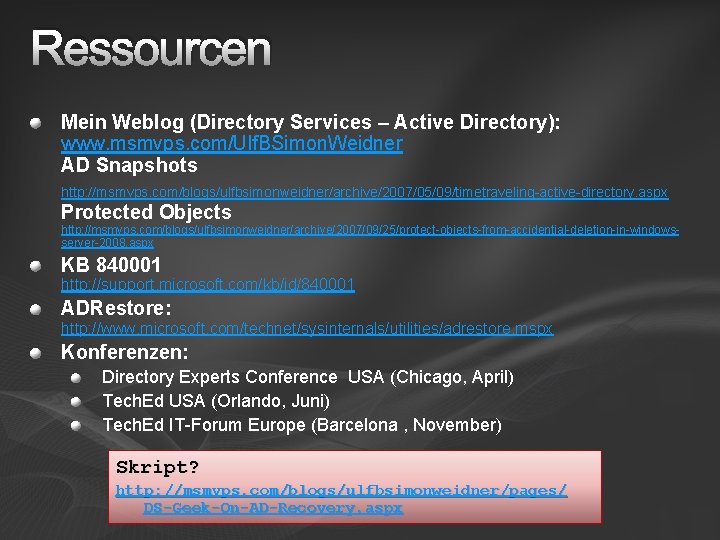

Verzeichnisdienstwiederherstellungsmodus über Remote Desktop Windows Server 2003: ändern der Boot. ini [boot loader] timeout=3 default=multi(0)disk(0)rdisk(0)partition(1)WINDOWS [operating systems] multi(0)disk(0)rdisk(0)partition(1)WINDOWS="Microsoft Windows Server 2003" /fastdetect multi(0)disk(0)rdisk(0)partition(1)WINDOWS="WS 2 k 3 Directory Repair mode" /fastdetect /SAFEBOOT: DSREPAIR /SOS Windows Server 2008: bcdedit C: > bcdedit /copy {current} /d “Microsoft Windows Server 2008 – Directory Services Restore Mode" Notieren der {GUID} C: > bcdedit /set {GUID} safeboot dsrepair

Agenda Active Directory Fehlerfälle Kurz Erklärt und Fallstricke Vorbereitet für die Wiederherstellungsstandorte und Snapshots Wiederherstellen von Active Directory Nach der Wiederherstellung

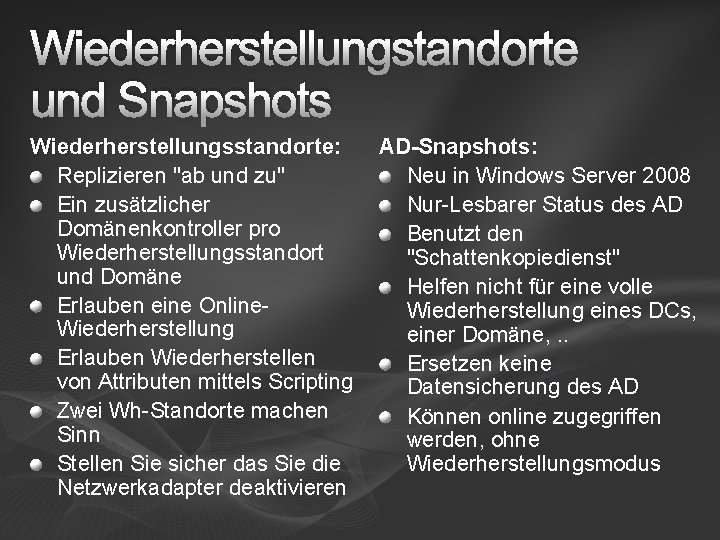

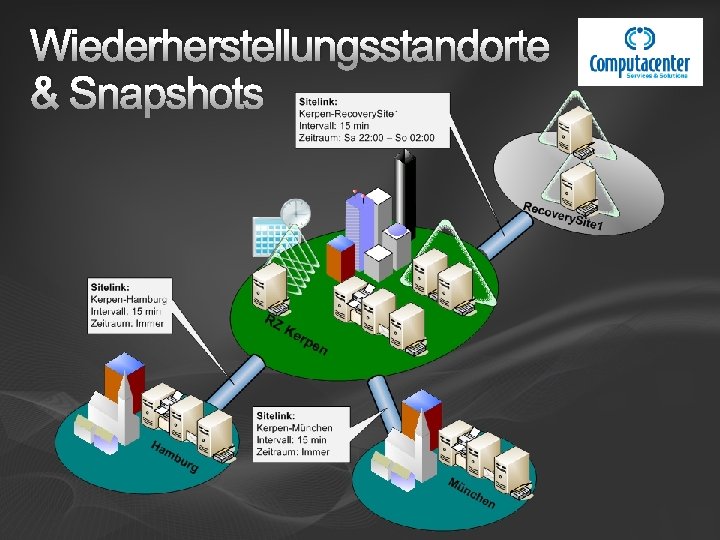

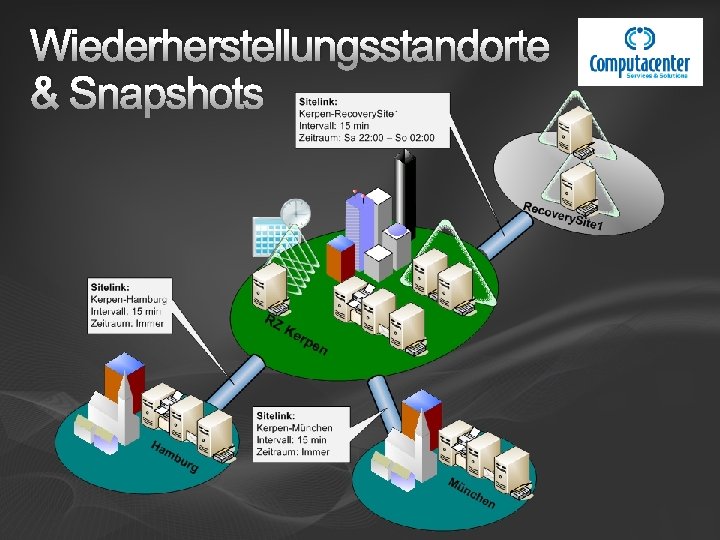

Wiederherstellungstandorte und Snapshots Wiederherstellungsstandorte: Replizieren "ab und zu" Ein zusätzlicher Domänenkontroller pro Wiederherstellungsstandort und Domäne Erlauben eine Online. Wiederherstellung Erlauben Wiederherstellen von Attributen mittels Scripting Zwei Wh-Standorte machen Sinn Stellen Sie sicher das Sie die Netzwerkadapter deaktivieren AD-Snapshots: Neu in Windows Server 2008 Nur-Lesbarer Status des AD Benutzt den "Schattenkopiedienst" Helfen nicht für eine volle Wiederherstellung eines DCs, einer Domäne, . . Ersetzen keine Datensicherung des AD Können online zugegriffen werden, ohne Wiederherstellungsmodus

Wiederherstellungsstandorte & Snapshots

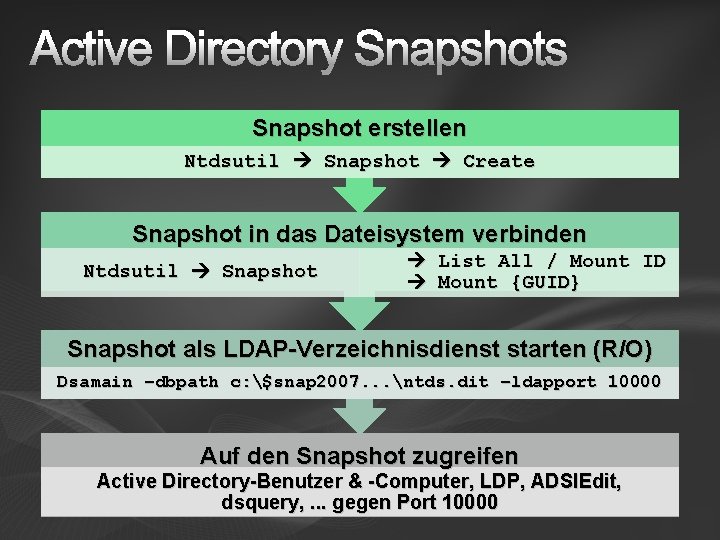

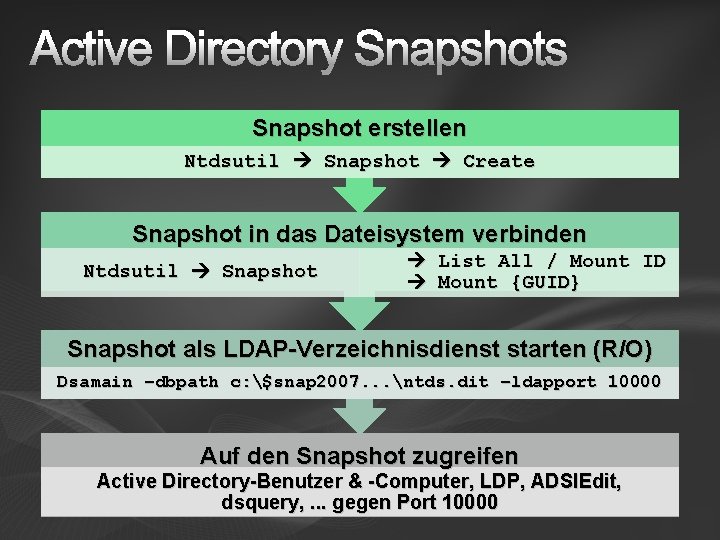

Active Directory Snapshots Snapshot erstellen Ntdsutil Snapshot Create Snapshot in das Dateisystem verbinden Ntdsutil Snapshot List All / Mount ID Mount {GUID} Snapshot als LDAP-Verzeichnisdienst starten (R/O) Dsamain –dbpath c: $snap 2007. . . ntds. dit –ldapport 10000 Auf den Snapshot zugreifen Active Directory-Benutzer & -Computer, LDP, ADSIEdit, dsquery, . . . gegen Port 10000

Agenda Active Directory Fehlerfälle Kurz Erklärt und Fallstricke Vorbereitet für die Wiederherstellungsstandorte und Snapshots Wiederherstellen von Active Directory Nach der Wiederherstellung

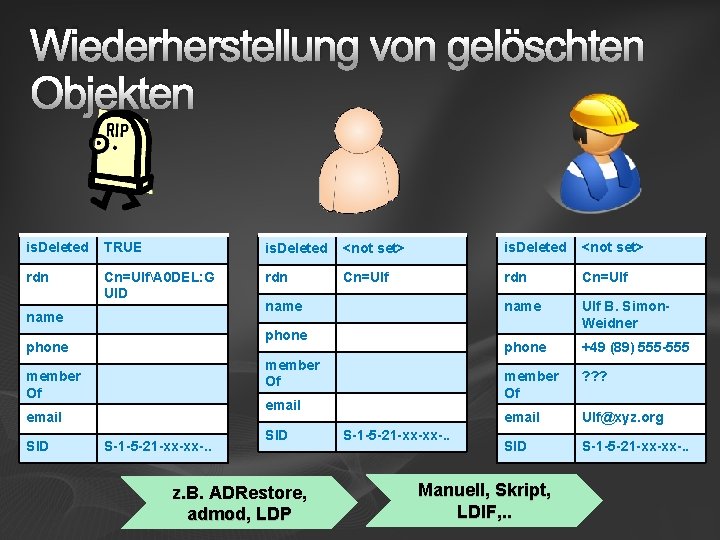

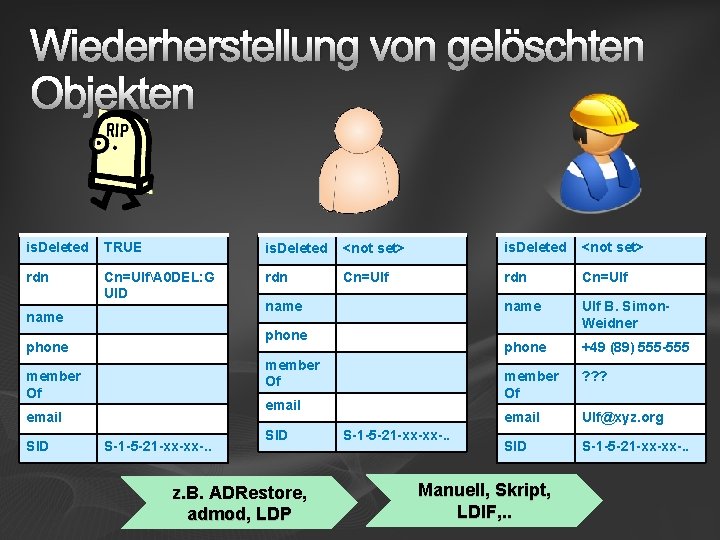

Wiederherstellung von gelöschten Objekten is. Deleted TRUE is. Deleted <not set> rdn Cn=UlfA 0 DEL: G UID rdn Cn=Ulf name Ulf B. Simon. Weidner phone +49 (89) 555 -555 member Of ? ? ? email Ulf@xyz. org SID S-1 -5 -21 -xx-xx-. . name phone member Of email SID name S-1 -5 -21 -xx-xx-. . SID z. B. ADRestore, admod, LDP S-1 -5 -21 -xx-xx-. . Manuell, Skript, LDIF, . .

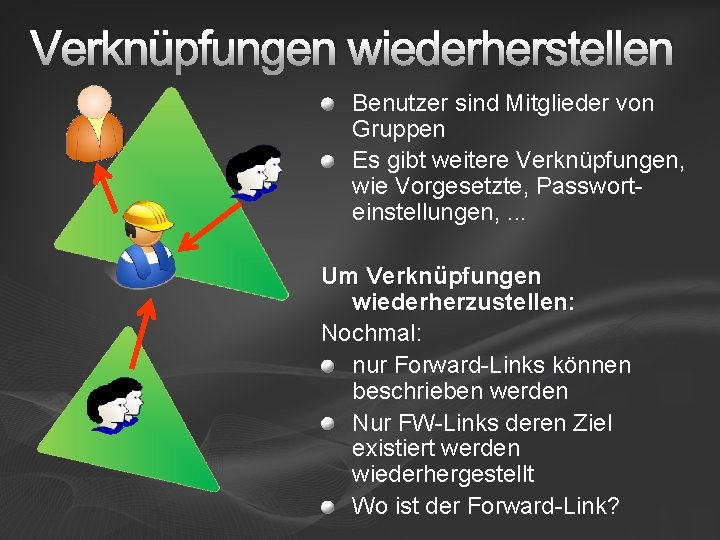

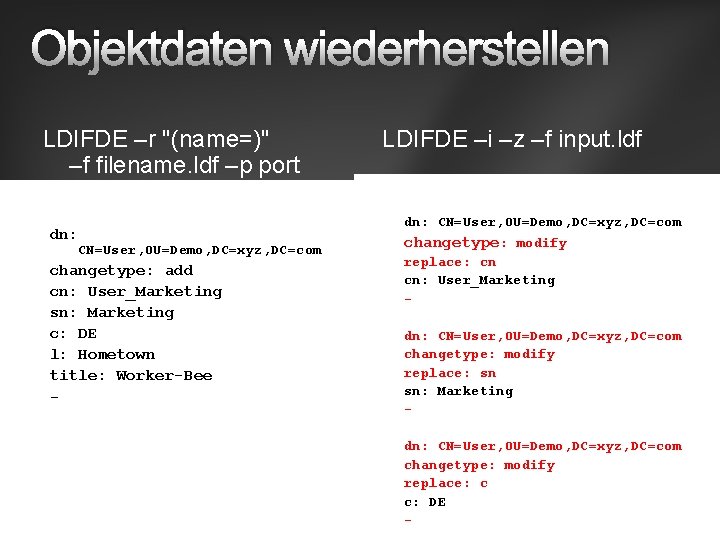

Objektdaten wiederherstellen LDIFDE –r "(name=)" –f filename. ldf –p port dn: CN=User, OU=Demo, DC=xyz, DC=com changetype: add cn: User_Marketing sn: Marketing c: DE l: Hometown title: Worker-Bee - LDIFDE –i –z –f input. ldf dn: CN=User, OU=Demo, DC=xyz, DC=com changetype: modify replace: cn cn: User_Marketing dn: CN=User, OU=Demo, DC=xyz, DC=com changetype: modify replace: sn sn: Marketing dn: CN=User, OU=Demo, DC=xyz, DC=com changetype: modify replace: c c: DE -

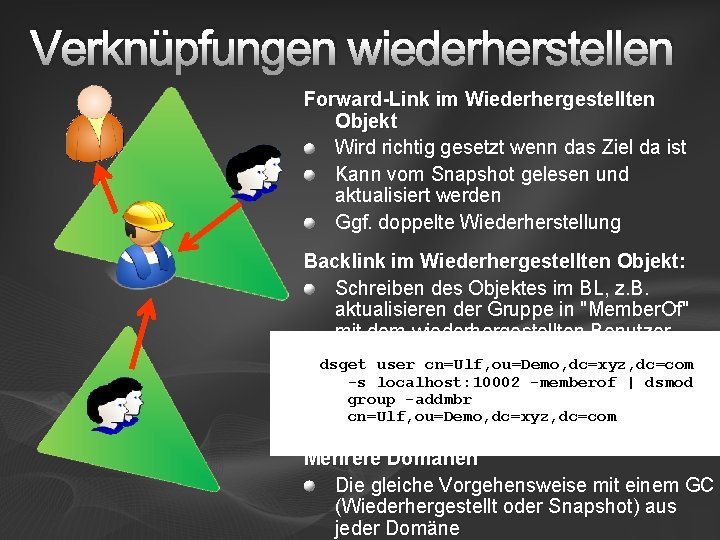

Verknüpfungen wiederherstellen Benutzer sind Mitglieder von Gruppen Es gibt weitere Verknüpfungen, wie Vorgesetzte, Passworteinstellungen, . . . Um Verknüpfungen wiederherzustellen: Nochmal: nur Forward-Links können beschrieben werden Nur FW-Links deren Ziel existiert werden wiederhergestellt Wo ist der Forward-Link?

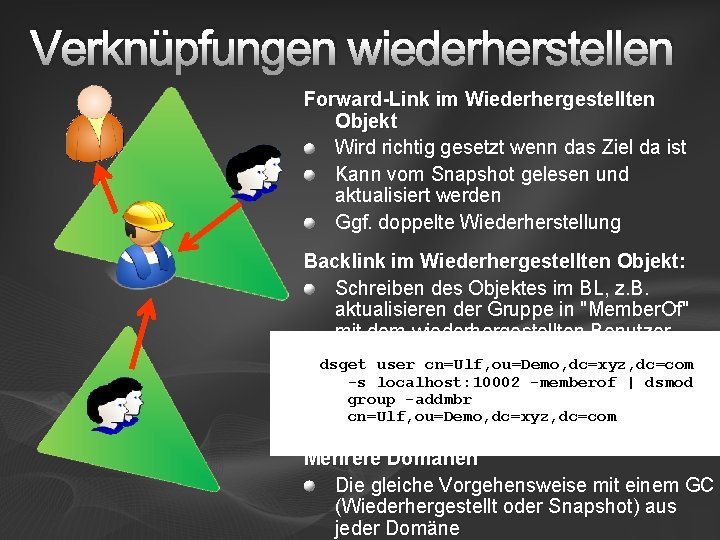

Verknüpfungen wiederherstellen Forward-Link im Wiederhergestellten Objekt Wird richtig gesetzt wenn das Ziel da ist Kann vom Snapshot gelesen und aktualisiert werden Ggf. doppelte Wiederherstellung Backlink im Wiederhergestellten Objekt: Schreiben des Objektes im BL, z. B. aktualisieren der Gruppe in "Member. Of" mit dem wiederhergestellten Benutzer dsget user cn=Ulf, ou=Demo, dc=xyz, dc=com -s localhost: 10002 -memberof | dsmod group -addmbr cn=Ulf, ou=Demo, dc=xyz, dc=com Mehrere Domänen Die gleiche Vorgehensweise mit einem GC (Wiederhergestellt oder Snapshot) aus jeder Domäne

Agenda Active Directory Fehlerfälle Kurz Erklärt und Fallstricke Vorbereitet für die Wiederherstellungsstandorte und Snapshots Wiederherstellen von Active Directory Nach der Wiederherstellung

Objekte auf den aktuellen Stand bringen Dokumentierte Änderungen (Changes) helfen Windows Server 2008 ermöglicht das Überwachen von Objektänderungen auditpol /get /category: “DS Access“ auditpol /set /subcategory: “Directory Service Changes“ Evtl. hilft eine NTDS. dit von vor der Wiederherstellung (mit Snapshot-Mounting-Tool) Link-Value-Replikation hilft auch (wenn die Domäne im Windows Server 2003 -Modus ist und die Gruppenmitgliedschaft danach geändert wurde)

Andere Vorbereitungsmaßnahmen Dokumentation (Infrastrukture, Änderungen, . . ) Delegierte Administration / minimale Rechte Prozesse und Workflows Testen von Wiederherstellungsszenarien Prüfen der Datensicherungen Schützen Sie Ihre Infrastruktur, verwenden Sie den Objektschutz in Windows Server 2008 (geht auch schon seit W 2 k)

Partner auf dem Launch 2008 Europas führender herstellerübergreifender Dienstleister für Informationstechnologie Windows Server 2008 im Haus implementiert Kundenprojekte zu WS 2 k 8 seit Anfang 2007 Zahlreiche Referenzen Große Erfahrung bei Migrationsprojekten Halle 5. 1, Stand 6. 2 Das Magazin für professionelle System- und Netzwerkadministration Mai / Juni 2007: Vorschau auf Windows Server 2008 November 2007 bis Januar 2008: Serie zu Windows Server 2008 März / April 2008: Active Directory Wiederherstellung mit Windows Server 2008 Halle 5. 1, Stand 6. 18

Windows Server 2008 Ressourcen Windows Server 2008 Tech Center http: //www. microsoft. com/germany/technet/prodtechnol/windowsserver/2008/de fault. mspx Windows Server 2008 Webcasts: http: //www. microsoft. com/germany/technet/webcasts/windowsserver 2008. mspx Windows Server 2008 Produktseite: http: //www. microsoft. com/germany/windowsserver 2008/default. mspx Microsoft Virtualization: http: //www. microsoft. com/virtualization/default. mspx

Ressourcen Mein Weblog (Directory Services – Active Directory): www. msmvps. com/Ulf. BSimon. Weidner AD Snapshots http: //msmvps. com/blogs/ulfbsimonweidner/archive/2007/05/09/timetraveling-active-directory. aspx Protected Objects http: //msmvps. com/blogs/ulfbsimonweidner/archive/2007/09/25/protect-objects-from-accidential-deletion-in-windowsserver-2008. aspx KB 840001 http: //support. microsoft. com/kb/id/840001 ADRestore: http: //www. microsoft. com/technet/sysinternals/utilities/adrestore. mspx Konferenzen: Directory Experts Conference USA (Chicago, April) Tech. Ed USA (Orlando, Juni) Tech. Ed IT-Forum Europe (Barcelona , November) Skript? http: //msmvps. com/blogs/ulfbsimonweidner/pages/ DS-Geek-On-AD-Recovery. aspx

Ask the Experts Wir freuen uns auf Ihre Fragen: Technische Experten stehen Ihnen während der gesamten Veranstaltung in der Haupthalle zur Verfügung.

© 2007 Microsoft Corporation. All rights reserved. Microsoft, Windows Vista and other product names are or may be registered trademarks and/or trademarks in the U. S. and/or other countries. The information herein is for informational purposes only and represents the current view of Microsoft Corporation as of the date of this presentation. Because Microsoft must respond to changing market conditions, it should not be interpreted to be a commitment on the part of Microsoft, and Microsoft cannot guarantee the accuracy of any information provided after the date of this presentation. MICROSOFT MAKES NO WARRANTIES, EXPRESS, IMPLIED OR STATUTORY, AS TO THE INFORMATION IN THIS PRESENTATION.