Enabling Grids for Escienc E Grid rendszerek biztonsgi

Enabling Grids for E-scienc. E Grid rendszerek biztonsági kérdései Kővári Kálmán, MTA KFKI RMKI 04. 05. 2007, Grid Fórum, Budapest www. eu-egee. org EGEE-II INFSO-RI-031688

Abstract • Ahogy az ipari és kereskedelmi szektorban egyre nő az EGEE felhasználók tábora, a különböző grid-rendszerek egyre tágabb területeket fednek le, és az akadémiai szféra is elkezdett valódi, tudományos értékű adatokkal tesztelni és dolgozni a griden, a biztonsággal kapcsolatos igények hirtelen megugrottak az utóbbi években. • Ezen bemutató során egy általános grid rendszer biztonsági problémáit fogjuk tanulmányozni, nem csak a leggyakrabban emlegetett “Data Security” témakört felölelve, hanem időt szakítva a “Felhasználó Azonosítás”, “Alkalmazás Megbízhatóság” és “Middleware Security” témakörökre is. • Megpróbálom az elmélet mellett az EGEE-ben használt megvalósítást is vázolni. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 2

A Grid, és a történelem • Mindenki minden grides előadást azzal kezd, hogy definiálja a grid fogalmát. . . én se akarok lemaradni! : -) • Régen az emberek felfedezték az áramot. Építettek is gyorsan erőműveket, és összekábelezték őket. A modernebb régiókban így egyre több ember jutott elektromos áramhoz. • De aztán akadtak hatékonysági problémák, és jöttek újabb megoldások, amik az erőműveket és a hálózatokat egymással is összekötötték, sokkal “globálisabb” rendszert létrehozva és lehetővé téve a terheléselosztást, és a nagyobb léptékű, megbízhatóbb szolgáltatást. A rendszer többé nem volt érzékeny a helyi zavarokra. Innentől fogva hívták ezt az angolok “Electricity Grid”-nek, innen ered a Grid név. • Nekünk voltak számító klasztereink. Összedrótoztuk őket, globális ütemező és teherelosztó eljárásokat fejlesztettünk rájuk. Majd feltünt a hasonlóság, és elkeztük az egészet “Computing Grid”-nek hívni. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 3

A Grid, és a történelem • Grid rendszerek voltak már akkor is, amikor még nem volt ilyen szép nevük. – P 2 P hálózatok – Internet (? ) • Vannak bizonyos gyakran emlegetett tulajdonságai: – – – Decentralizáltság Nyílt szabványok Skálázhatóság Ütemező mechanizmusok Ellenőrzött környezet Stb. . . • És még órákat (sőt!) lehetne vitatkozni, csak egy biztos: a Grid Security-hez ennek semmi köze. : -) EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 4

Approaches to Security: 1 Kevésbé biztonságos ház EGEE-II INFSO-RI-031688 5

Approaches to Security: 2 Paranoid hozzáállású ház EGEE-II INFSO-RI-031688 6

Approaches to Security: 3 Realisztikus biztonsági törekvés EGEE-II INFSO-RI-031688 7

Pár szó a 'Grid Security'-ről • Az emberek mindig rengeteket beszélnek a security-ről. De. . . néha mégsem ugyanazt értik alatta. • Mindig valamilyen értelmű bizalomhoz, megbízhatósághoz kötődik. • Autentikáció/Autorizáció/Delegáció – Az alkalmazást futtató felhasználóknak nem szabad, hogy módjuk legyen abuzívan használni a rendelkezésükre álló erőforrásokat. • Application&Middleware Security – A használt grid-alkalmazásban bíznia kell a felhasználónak. – A Middleware bugok potenciális veszélyforrások lehetnek. • Data Security – A megfelelő hozzáférési jogosultágoknak szabályozottnak kell lenniük. – A transzfer-vonalak kódoltak kell, hogy legyenek. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 8

Miért olyan fontos? • Mindenki sejti, hogy milyen jellegű veszélyek jelenhetnek meg, de mégis, röviden: • Ami rendelkezésünkre áll: – Több, mint 30. 000 CPU – >=10 Giga. Bit hálózati kapcsolat – 12 Peta. Byte tárterület • Biztosítanunk KELL, hogy ezt nem használják rossz célra. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 9

Autentikáció, Autorizáció, Delegáció • Autentikáció: a felhasználó az, akinek állítja magát – X. 509 certificate-ekkel valósítják meg – Analóg a személyi igazolványokkal • Autorizáció: a felhasználó jogosan hozzáférhet az erőforráshoz – Igen komplex infrastruktúra, mivel sok követelménynek kell megfelelnie – “Nálam van a személyim, fent vagyok a könyvtári taglistán, tehát kölcsönözhetek. ” • Delegáció: a felhasználó meghatalmaz egy folyamatot, hogy a nevében fusson – CGSI kiterjetszés az X. 509 -hez – “Megkérem a szomszédomat (akinek nincs személyije sem!), hogy kölcsönözzön ki egy könyvet a nevemben. ” EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 10

Autentikáció, Autentikáció Autorizáció, Delegáció • Autentikáció: a felhasználó az, akinek állítja magát – X. 509 certificate-ekkel – Asszimmetrikus kódolás – Analóg a személyi igazolvánnyal EGEE-II INFSO-RI-031688 Security Overview 11

Autentikációt, Autentikációt Autorizáció, Delegáció • Kérdések, kockázatok: • Melyik “Certificate Authority”-ket fogadom el? • Hogy bizonyosodhatok meg, hogy aki mutatja a certificate-et az tényleg a gazdája. • Mi történik az elveszett, vagy kompromittált certificateekkel? • Hogy érhetem el, hogy ez ne történjen meg? EGEE-II INFSO-RI-031688 Security Overview 12

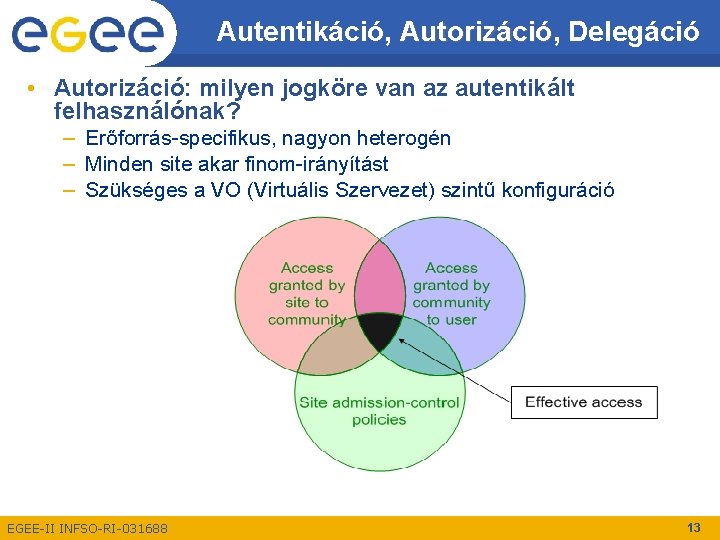

Autentikáció, Autorizáció Delegáció • Autorizáció: milyen jogköre van az autentikált felhasználónak? – Erőforrás-specifikus, nagyon heterogén – Minden site akar finom-irányítást – Szükséges a VO (Virtuális Szervezet) szintű konfiguráció EGEE-II INFSO-RI-031688 13

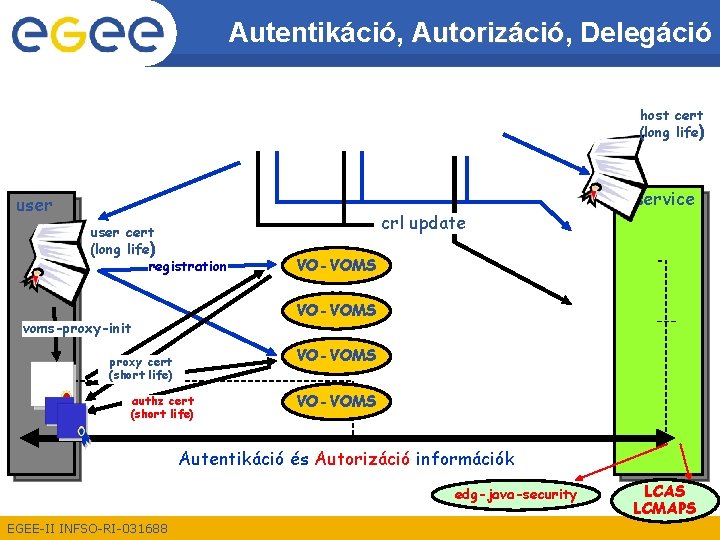

Autentikáció, Autorizáció Delegáció host cert (long life) user cert (long life) registration crl update service VO-VOMS voms-proxy-init VO-VOMS proxy cert (short life) authz cert (short life) VO-VOMS Autentikáció és Autorizáció információk edg-java-security EGEE-II INFSO-RI-031688 LCAS LCMAPS

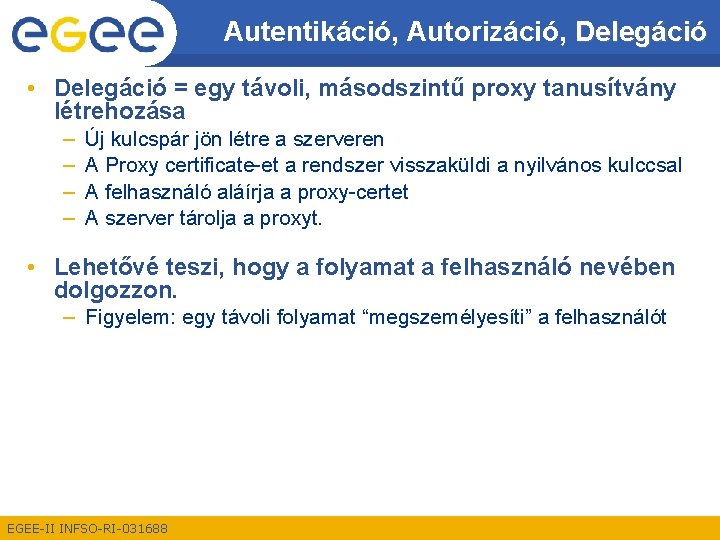

Autentikáció, Autorizáció, Delegáció • Delegáció = egy távoli, másodszintű proxy tanusítvány létrehozása – – Új kulcspár jön létre a szerveren A Proxy certificate-et a rendszer visszaküldi a nyilvános kulccsal A felhasználó aláírja a proxy-certet A szerver tárolja a proxyt. • Lehetővé teszi, hogy a folyamat a felhasználó nevében dolgozzon. – Figyelem: egy távoli folyamat “megszemélyesíti” a felhasználót EGEE-II INFSO-RI-031688

Autentikáció, Autorizáció Delegáció • Autorizációs és Delegációs kérdések • Over and underspecification, scalablity – Good-old grid-mapfile – LCAS, LCMAPS • Short term “Proxies” – A short-validity, non-password-protected certificate signed by the user's long term certificate – Tipically 12 -24 h • Long jobs – Some jobs last more than 24 h. . . – My. Proxie Service, Proxy Renewal EGEE-II INFSO-RI-031688

Autentikáció, Autorizáció, Delegáció • Visszaélési statisztikák: • Az EUGrid PMA működése során még nem kellett bizonyított kompromittáció miatt visszavonni certificateet • Nem jelentettek tanusítvány eltulajdonítást • Egyetlen eset van, ahol helytelen használat miatt felhasználói tévedésből autorizációs hiba lépett fel. EGEE-II INFSO-RI-031688

Application&Middleware Security • A Grid Applikációk azon programok, amiket a VOk, a felhasználók vagy a portálok futtatnak a Griden. – A software-struktúra tetejét jelentik – Általában komplex, feladat-centrikus szervezésűek • A Grid Middleware az Applikációs réteg alatt fekvő software. – fontos, hogy a felhasználó számára átlátszó réteg legyen – a végfelhasználó vagy az alkalmazás-fejlesztő nem kell, hogy értse az alulfekvő protokollokat – szolgáltatás- vagy adat-centrikus szervezés – egésszében nagy és komplex, de egy-egy részfeladatot lát el, a többitől függetlenül • A rendszer összetettsége miatt nagy a sebezhetősége. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 18

Application&Middleware Security • Miért fontos, hogy értsük az App&MW Security lényegét? • Az alkalmazás-fejlesztőknek bízniuk kell az alattuk nyugvó infrastruktúrában • A site adminoknak bízniuk kell a szolgáltató programokban amiket a site gépein futtatnak • A felhasználóknak bízniuk kell a Grid Szolgáltatásokban, mert át kell, hogy adják nekik az értékes adatokat és a digitális tanusítványukat EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 19

Application&Middleware Security • O. S. Sebezhetőségek: • Az induló projekt – a Data. Grid – eredetileg OSfüggetlenre volt tervezve. • Kompatibilitási okok miatt le kellett tenni egy rendszer mellett a voksot: ez az SLC 3 lett. • Későbbiekben felmerült más Linux ízekre is az igény, ezt részben már teljesíti az EGEE MW. • Az SLC 3 elévült, az SLC 4 -re átállás folyamatban • A MS-Windows támogatás még mindig alacsony (a szolgáltató és munkagépek tekintetében) • Az SLC-disztribúciókat a CERN támogatja és fejleszti, az RHEL-lel szoros kooperációban. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 20

Application&Middleware Security • Grid Middleware Sebezhetőségek • Két csoport felelős a különböző tipusú esetekért • OSCT – Operational Security Co-ordination Team – Üzemeltetési esetek – Közvetlen kapcsolat a site-adminisztrátorokkal • GSVG – Grid Security Vulnerability Group – – Middleware sebezhetőségek Érvényesség-ellenőrzés Felmérés Kapcsolatteremtés az érintett fejlesztőkkel • (EMT – Engineering and Management Team) – Külső software-ekhez kapcsolódó döntések – Globális irányítás, az incidensek javításainak levezénylése EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 21

Application&Middleware Security • Egy esettanulmány: – Az esetet e-mailen vagy CERN Savannah bugként jelentik – GSVG eldönti, hogy Grid-issue -e vagy sem (és értesíti a bejelentőt, hogy fogadták-e a bejelentést) – A GSVG Risk Assessment Team felméri az esetet, figyelembe véve a: Közvetlen és közvetett hatásokat Impact faktort Súlyosságot Nyilvánosságot – legalább 3 szakértő 2 munkanapon belül véleményezi az esetet, ez alapján készül el a végleges felmérés – az eset tipusától függően a megfelelő bizottságokat, és ha mód van rá, az érintett fejlesztőket értesítik – A bejelentő értesítést kap az eset további sorsáról – Ha a Target Date-ig nincs megoldás, bizonyos feltételek mellett a GSVG nyilvánosságra hozza az esetet EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 22

Application&Middleware Security • GSVG Target Date: az a dátum, amíg az eset “visszatartása” kevesebb kockázattal jár, mint a nyilvánosságra hozása. Minden kockázat-enyhítő lépést a TD előtt kell megtenni. • GSVG Kockázati Kategóriák • • Low, TD = 6 hónap Moderate, TD = 3 hónap High, TD = 3 hét Extremely Critical, TD = 2 nap (!!!), azonnali értesítés az EMT és az OSCT felé EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 23

Application&Middleware Security • Statisztikák • Az EGEE 1 indulása óta kb. 200 esetet vettünk fel. • A legtöbb operatív eset vagy “feature request”, de jónéhány valódi esettel is találkoztunk. • 2006 Júniusa óta (az új GSVG működési rend létrejötte) 20 új esetet dolgoztunk fel, köztük néhány High, és egy Extremely Critical esettel. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 24

Data Security • Első feladat: A file-jaimat A-ból B-be szeretném juttatni (nyilvános csatornán) anélkül, hogy “lefülelnének”. • Megoldás: kódolt szállító csatornák – Már vannak kész megoldások – SSLv 3 teljesíti az igényeinket – A küldő és fogadó fél azonosítását is lehetővé teszi a kódolt csatorna biztosítása mellett. – Indulásnak elég volt. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 25

Data Security • Második feladat: tárolni is akarom a file-jaimat B-ben, de úgy, hogy csak én tudjam olvasni őket. • Megoldás: Szimmetrikus/Asszimmetrikus kódolás feltöltéskor – Minden transzfer előtt kódolni kell – Meg kell őrizni a dekódoló kulcsot – Nem skálázik a rendszer, sok kulcs esetén könnyű elveszni, ha sérül a kulcs, hozzáférhetetlen lesz az adat – Ugyan el tudom küldeni a kulcsot másoknak, de ha elküldtem, már nem lehet visszavonni, vagy elérni, hogy “felejtsék el”. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 26

Data Security • Harmadik feladat: szeretném kézben is tartani, hogy ki fér hozzá az adataimhoz • Megoldás: Kulcs-központ – – Központi szerver tárolja a kulcsokat a dekódoláshoz ACL alapú rendszer a jogosultságkezelésre Könnyen kezelhető HW hiba? Kompromittáció? EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 27

Data Security • Negyedik feladat: azt szeretném, ha az adataim extra biztonságban lennének, még hardware-hiba vagy hacker -támadás ellen is. • Megoldás: Hydra elosztott kulcs-központ – A kulcsok szét vannak bontva, és szétszórva – Nincs “single point of failure” – Lehetőség az adat kiszolgáltatására anélkül, hogy a kulcs a felhasználóhoz kerülne (de egyelőre túl nagy számítókapacitást igényel) EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 28

Data Security • Konklúziók • A végleges megoldás még várat magára • Minden felhasználó maga felelős az adatért amivel dolgozik • A Middleware próbálja követni a titkos kulcsokat, és takarítani, ha kell • Megfelelően óvatos eljárással az adatot meg lehet őrizni bizalmasnak. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 29

Grid Security • Az EGEE Grid jelen pillanatban elég biztonságos, de folyamatos fejlesztést igényel (“Security is a process, not a product”) • Az utóbbi időben jelentősen nőtt a ráfordítás a securityközeli feladatokra • A Bio. Med igényeit folyamatosan figyelik és követik • Eddig még nem volt komoly incidens. EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 30

Köszönetnyilvánítás • A prezentációban felhasználtam részeket mások munkáiból, köszönet nekik: • • • Guy Warner Carl Kesselman Richard Sinott John Watt Ákos Frohner EGEE-II INFSO-RI-031688 EGEE Grid Fórum, Budapest, Hungary, 04. May 2007 31

Itt a vége. . . Kérdések? EGEE-II INFSO-RI-031688 EGEE Industry Day, Budapest, Hungary, 23 Feb 2007 32

- Slides: 32