Dwi Hartanto S Kom DWI HARTANTO S KOM

- Slides: 26

Dwi Hartanto, S. Kom

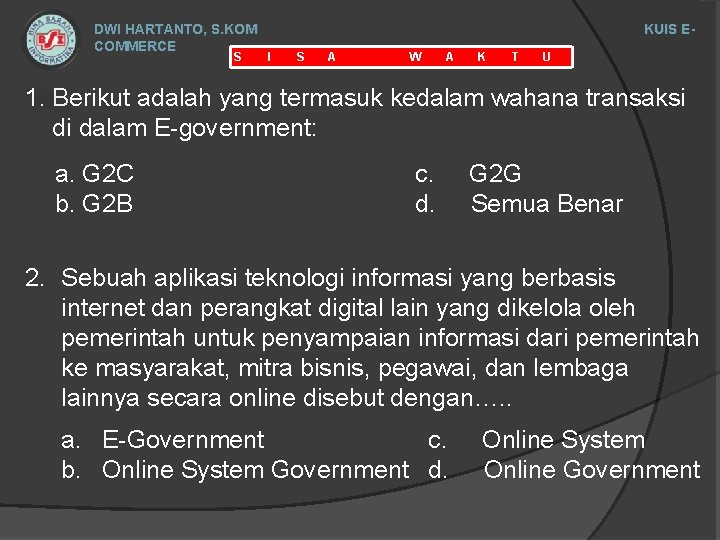

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 1. Berikut adalah yang termasuk kedalam wahana transaksi di dalam E-government: a. G 2 C b. G 2 B c. d. G 2 G Semua Benar 2. Sebuah aplikasi teknologi informasi yang berbasis internet dan perangkat digital lain yang dikelola oleh pemerintah untuk penyampaian informasi dari pemerintah ke masyarakat, mitra bisnis, pegawai, dan lembaga lainnya secara online disebut dengan…. . a. E-Government c. b. Online System Government d. Online System Online Government

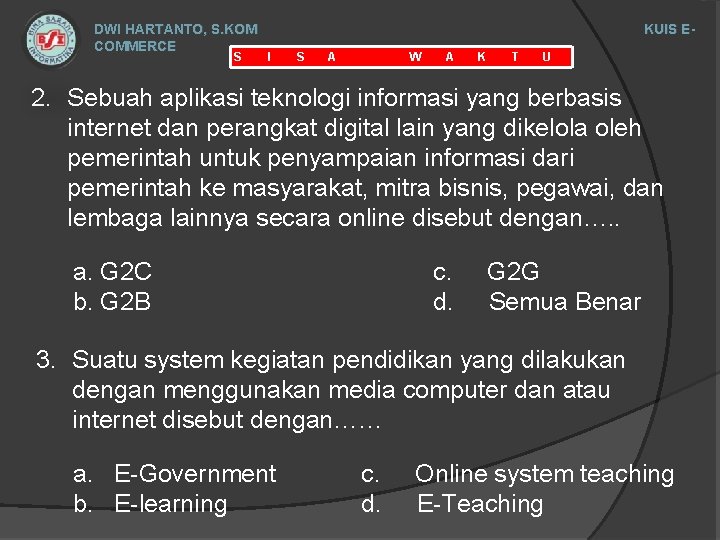

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 2. Sebuah aplikasi teknologi informasi yang berbasis internet dan perangkat digital lain yang dikelola oleh pemerintah untuk penyampaian informasi dari pemerintah ke masyarakat, mitra bisnis, pegawai, dan lembaga lainnya secara online disebut dengan…. . a. G 2 C b. G 2 B c. d. G 2 G Semua Benar 3. Suatu system kegiatan pendidikan yang dilakukan dengan menggunakan media computer dan atau internet disebut dengan…… a. E-Government b. E-learning c. d. Online system teaching E-Teaching

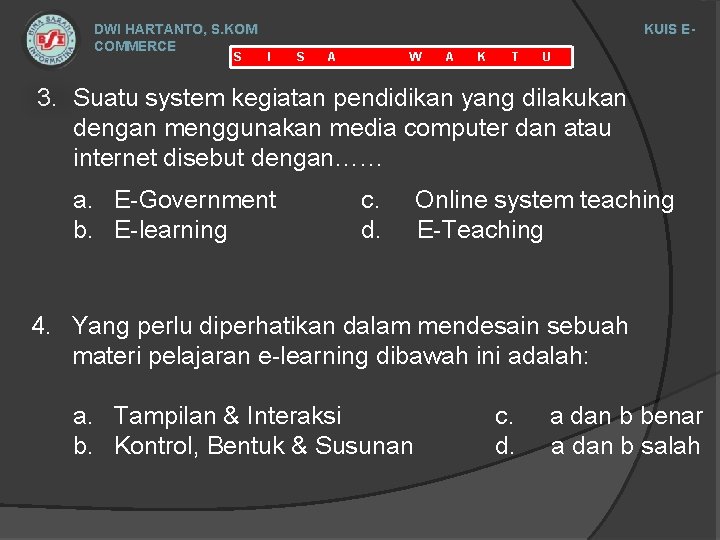

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 3. Suatu system kegiatan pendidikan yang dilakukan dengan menggunakan media computer dan atau internet disebut dengan…… a. E-Government b. E-learning c. d. Online system teaching E-Teaching 4. Yang perlu diperhatikan dalam mendesain sebuah materi pelajaran e-learning dibawah ini adalah: a. Tampilan & Interaksi b. Kontrol, Bentuk & Susunan c. d. a dan b benar a dan b salah

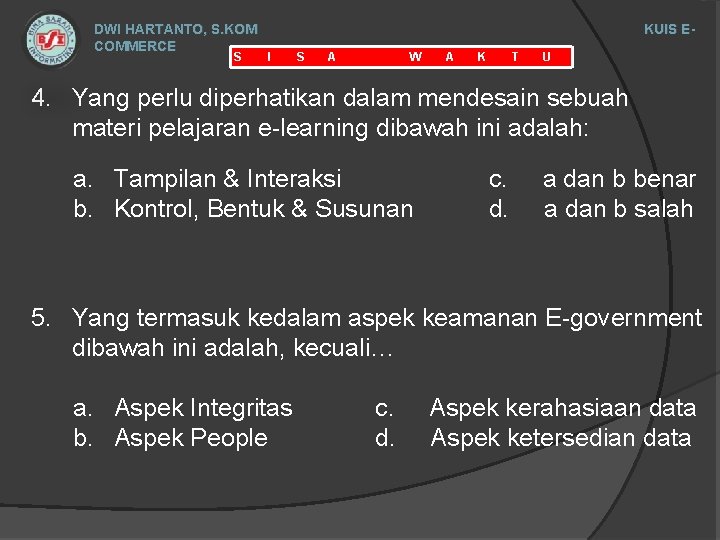

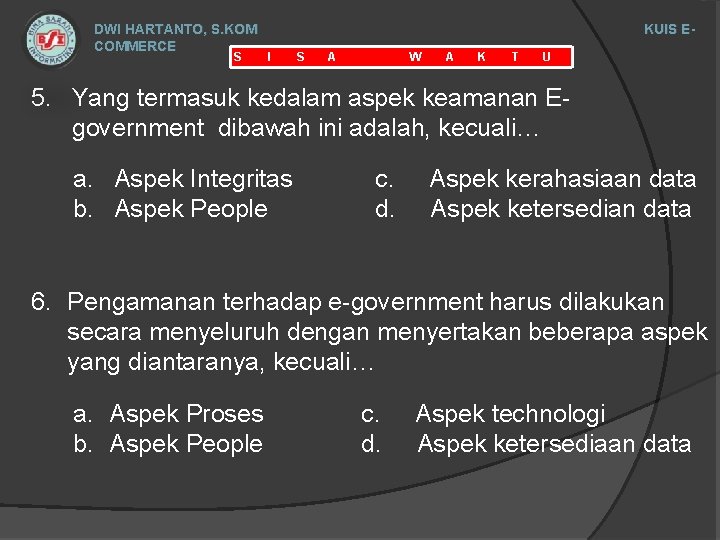

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 4. Yang perlu diperhatikan dalam mendesain sebuah materi pelajaran e-learning dibawah ini adalah: a. Tampilan & Interaksi b. Kontrol, Bentuk & Susunan c. d. a dan b benar a dan b salah 5. Yang termasuk kedalam aspek keamanan E-government dibawah ini adalah, kecuali… a. Aspek Integritas b. Aspek People c. d. Aspek kerahasiaan data Aspek ketersedian data

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 5. Yang termasuk kedalam aspek keamanan Egovernment dibawah ini adalah, kecuali… a. Aspek Integritas b. Aspek People c. d. Aspek kerahasiaan data Aspek ketersedian data 6. Pengamanan terhadap e-government harus dilakukan secara menyeluruh dengan menyertakan beberapa aspek yang diantaranya, kecuali… a. Aspek Proses b. Aspek People c. d. Aspek technologi Aspek ketersediaan data

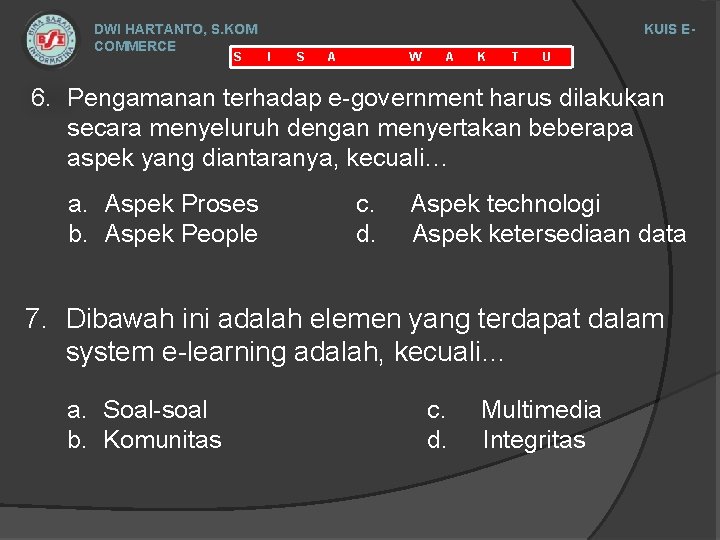

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 6. Pengamanan terhadap e-government harus dilakukan secara menyeluruh dengan menyertakan beberapa aspek yang diantaranya, kecuali… a. Aspek Proses b. Aspek People c. d. Aspek technologi Aspek ketersediaan data 7. Dibawah ini adalah elemen yang terdapat dalam system e-learning adalah, kecuali… a. Soal-soal b. Komunitas c. d. Multimedia Integritas

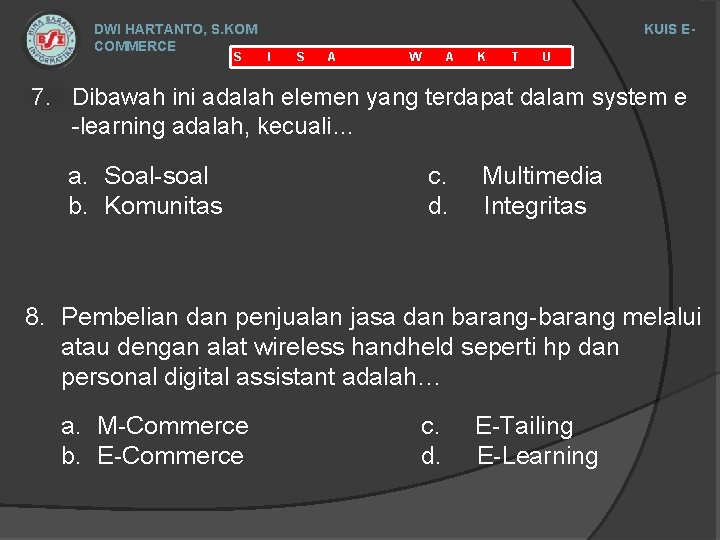

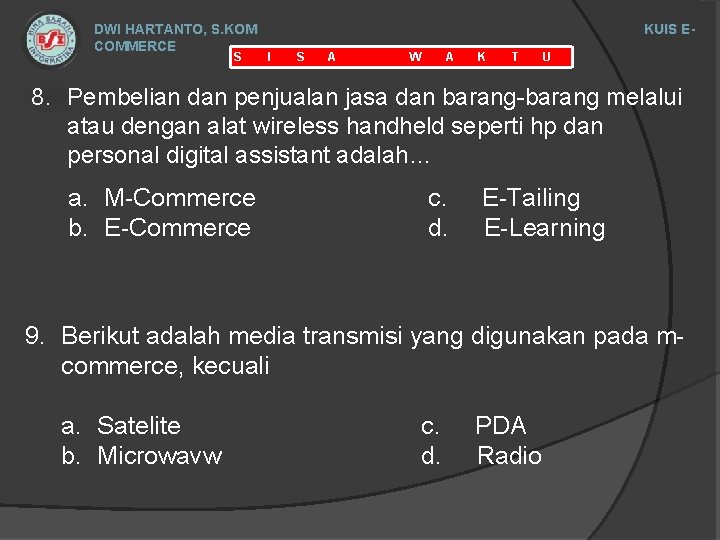

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 7. Dibawah ini adalah elemen yang terdapat dalam system e -learning adalah, kecuali… a. Soal-soal b. Komunitas c. d. Multimedia Integritas 8. Pembelian dan penjualan jasa dan barang-barang melalui atau dengan alat wireless handheld seperti hp dan personal digital assistant adalah… a. M-Commerce b. E-Commerce c. d. E-Tailing E-Learning

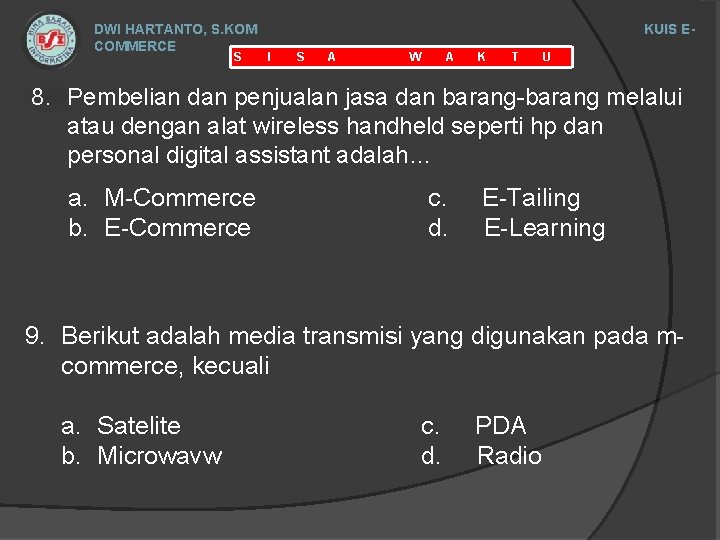

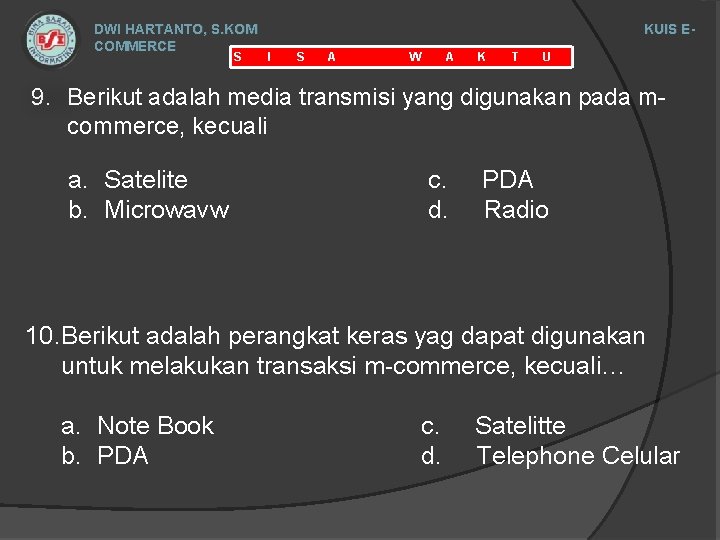

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 8. Pembelian dan penjualan jasa dan barang-barang melalui atau dengan alat wireless handheld seperti hp dan personal digital assistant adalah… a. M-Commerce b. E-Commerce c. d. E-Tailing E-Learning 9. Berikut adalah media transmisi yang digunakan pada mcommerce, kecuali a. Satelite b. Microwavw c. d. PDA Radio

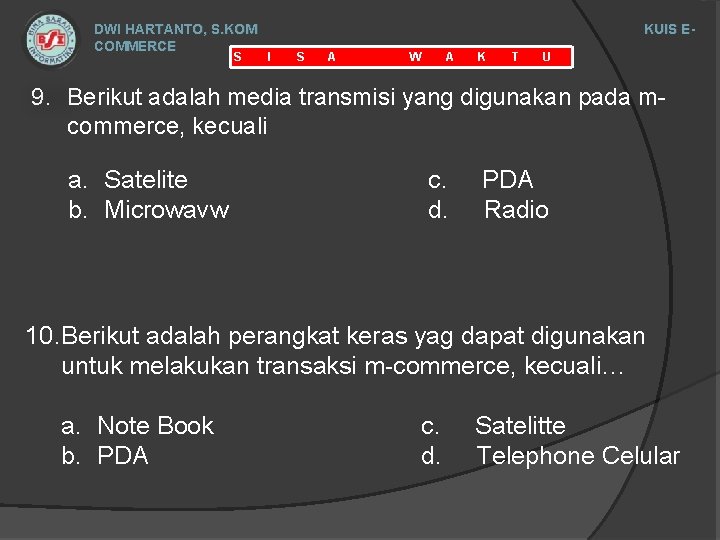

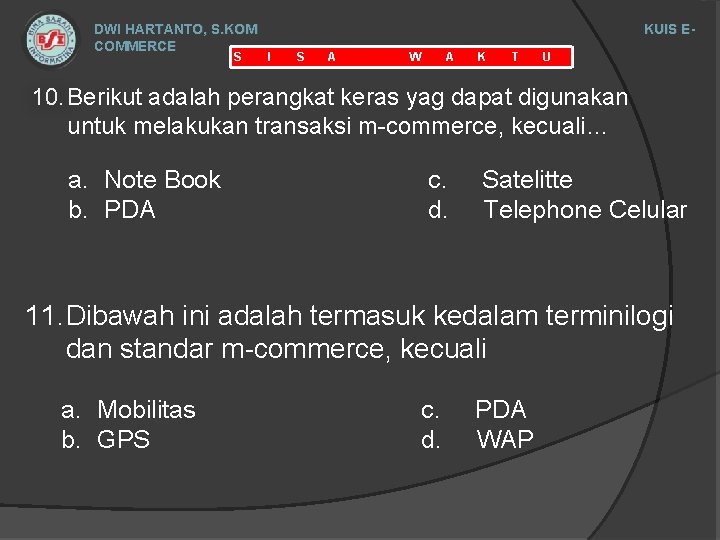

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 9. Berikut adalah media transmisi yang digunakan pada mcommerce, kecuali a. Satelite b. Microwavw c. d. PDA Radio 10. Berikut adalah perangkat keras yag dapat digunakan untuk melakukan transaksi m-commerce, kecuali… a. Note Book b. PDA c. d. Satelitte Telephone Celular

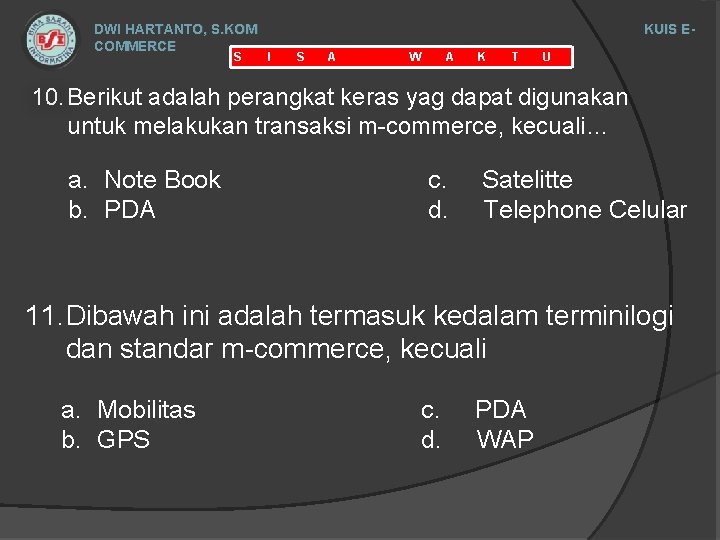

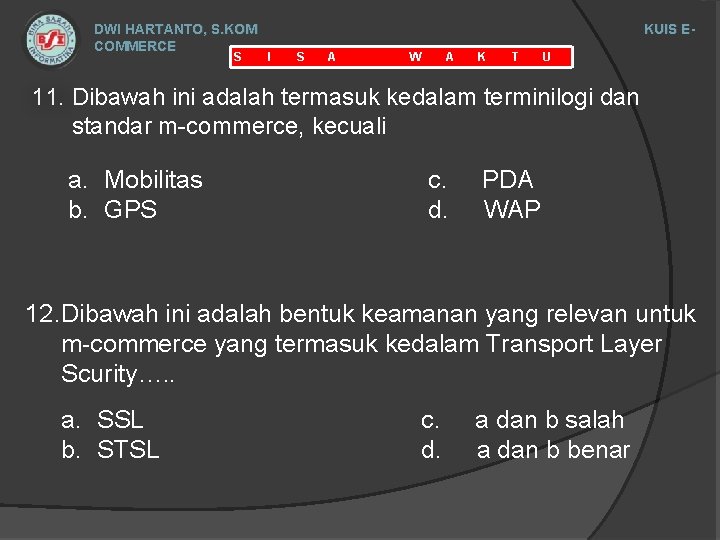

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 10. Berikut adalah perangkat keras yag dapat digunakan untuk melakukan transaksi m-commerce, kecuali… a. Note Book b. PDA c. d. Satelitte Telephone Celular 11. Dibawah ini adalah termasuk kedalam terminilogi dan standar m-commerce, kecuali a. Mobilitas b. GPS c. d. PDA WAP

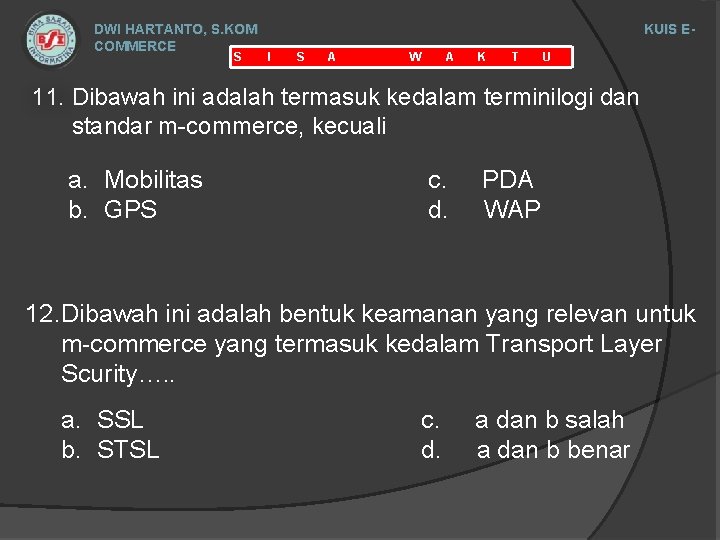

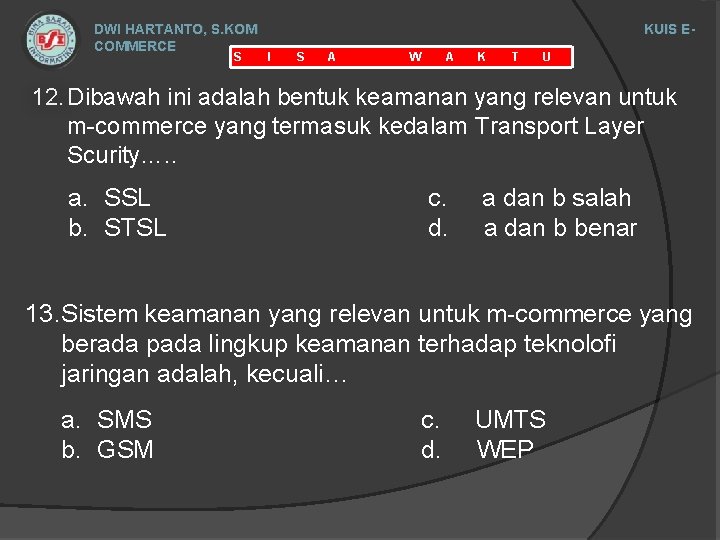

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 11. Dibawah ini adalah termasuk kedalam terminilogi dan standar m-commerce, kecuali a. Mobilitas b. GPS c. d. PDA WAP 12. Dibawah ini adalah bentuk keamanan yang relevan untuk m-commerce yang termasuk kedalam Transport Layer Scurity…. . a. SSL b. STSL c. d. a dan b salah a dan b benar

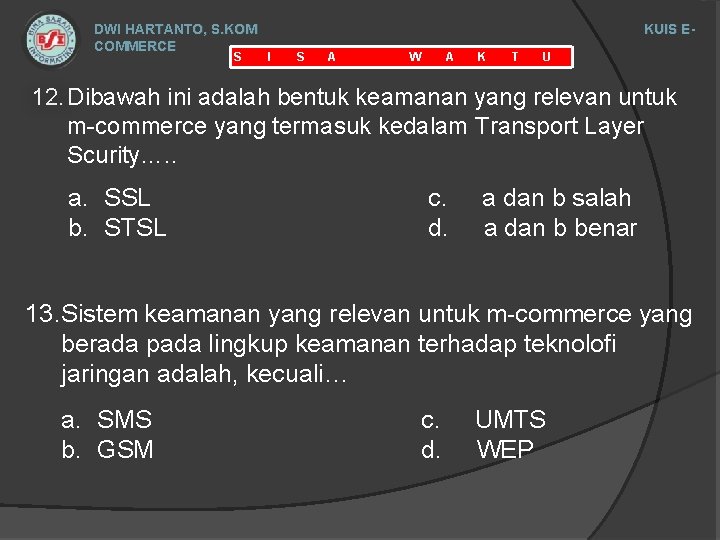

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 12. Dibawah ini adalah bentuk keamanan yang relevan untuk m-commerce yang termasuk kedalam Transport Layer Scurity…. . a. SSL b. STSL c. d. a dan b salah a dan b benar 13. Sistem keamanan yang relevan untuk m-commerce yang berada pada lingkup keamanan terhadap teknolofi jaringan adalah, kecuali… a. SMS b. GSM c. d. UMTS WEP

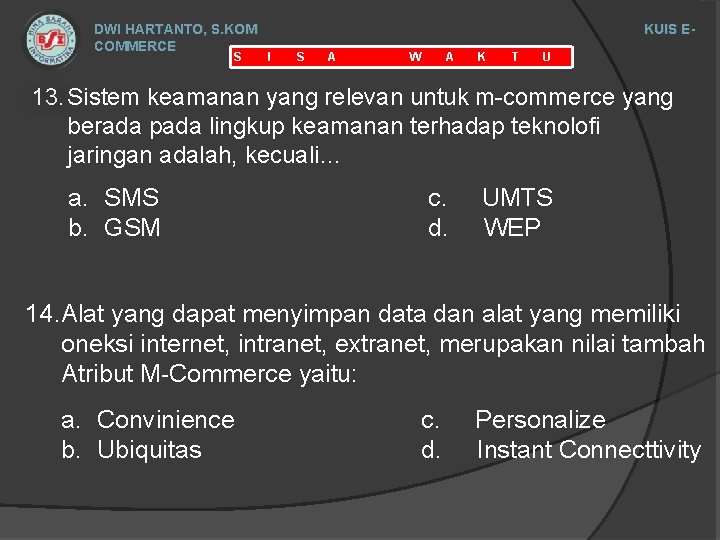

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 13. Sistem keamanan yang relevan untuk m-commerce yang berada pada lingkup keamanan terhadap teknolofi jaringan adalah, kecuali… a. SMS b. GSM c. d. UMTS WEP 14. Alat yang dapat menyimpan data dan alat yang memiliki oneksi internet, intranet, extranet, merupakan nilai tambah Atribut M-Commerce yaitu: a. Convinience b. Ubiquitas c. d. Personalize Instant Connecttivity

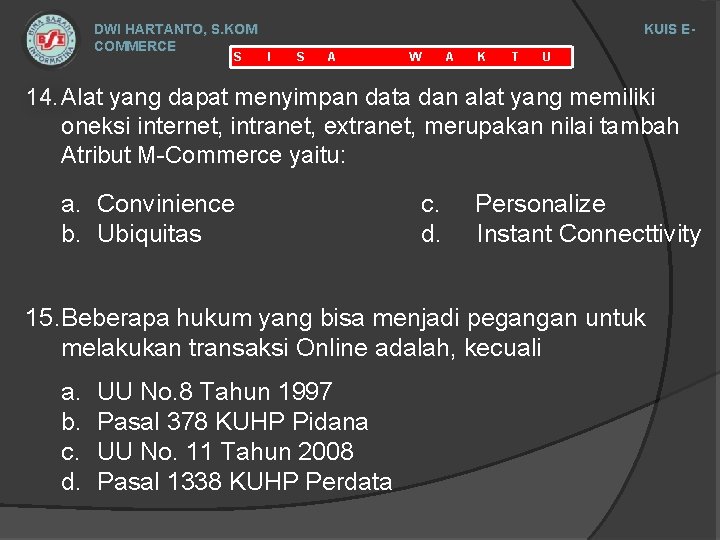

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 14. Alat yang dapat menyimpan data dan alat yang memiliki oneksi internet, intranet, extranet, merupakan nilai tambah Atribut M-Commerce yaitu: a. Convinience b. Ubiquitas c. d. Personalize Instant Connecttivity 15. Beberapa hukum yang bisa menjadi pegangan untuk melakukan transaksi Online adalah, kecuali a. b. c. d. UU No. 8 Tahun 1997 Pasal 378 KUHP Pidana UU No. 11 Tahun 2008 Pasal 1338 KUHP Perdata

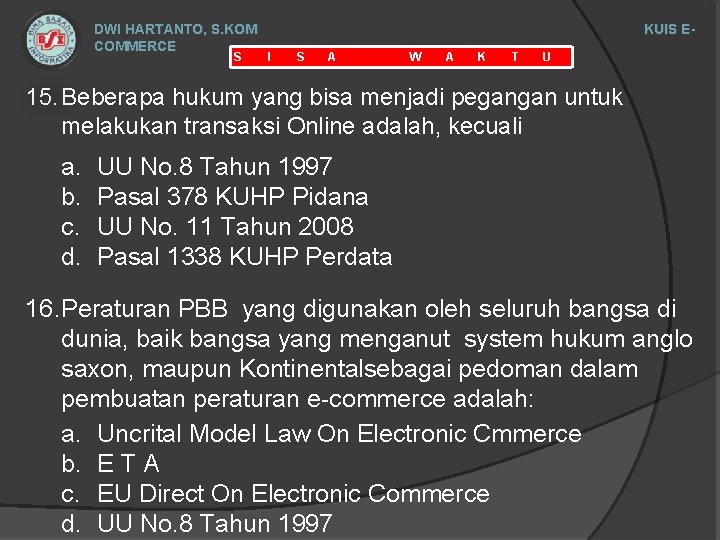

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 15. Beberapa hukum yang bisa menjadi pegangan untuk melakukan transaksi Online adalah, kecuali a. b. c. d. UU No. 8 Tahun 1997 Pasal 378 KUHP Pidana UU No. 11 Tahun 2008 Pasal 1338 KUHP Perdata 16. Peraturan PBB yang digunakan oleh seluruh bangsa di dunia, baik bangsa yang menganut system hukum anglo saxon, maupun Kontinentalsebagai pedoman dalam pembuatan peraturan e-commerce adalah: a. Uncrital Model Law On Electronic Cmmerce b. E T A c. EU Direct On Electronic Commerce d. UU No. 8 Tahun 1997

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 16. Peraturan PBB yang digunakan oleh seluruh bangsa di dunia, baik bangsa yang menganut system hukum anglo saxon, maupun Kontinentalsebagai pedoman dalam pembuatan peraturan e-commerce adalah: a. b. c. d. Uncrital Model Law On Electronic Cmmerce ETA EU Direct On Electronic Commerce UU No. 8 Tahun 1997 17. Jenis kejahatan Cyber yang memiliki pengertian Manipulasi data atau program dengan jalan mengubah data atau instruksi pada sebuah program, menghapus, menambah, menjadikan tidak terjangkau dengan tujuan untuk kepentingan pribadi atau orang lain adalah: a. Hacking c. The Trojan Horse b. Data Leakage d. Data Diddling

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 17. Jenis kejahatan Cyber yang memiliki pengertian Manipulasi data atau program dengan jalan mengubah data atau instruksi pada sebuah program, menghapus, menambah, menjadikan tidak terjangkau dengan tujuan untuk kepentingan pribadi atau orang lain adalah: a. Hacking b. Data Leakage c. d. The Trojan Horse Data Diddling 18. Pembajakan perangkat lunak terhadap hak cipta yang dilindungi merupakan bentuk kejahatan cyber yang merupakan pengertian dari: a. Joy Computing b. Software Privacy c. d. Hacking To Frustate Data Communication Dialog

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 18. Pembajakan perangkat lunak terhadap hak cipta yang dilindungi merupakan bentuk kejahatan cyber yang merupakan pengertian dari: a. Joy Computing b. Software Privacy c. d. Hacking To Frustate Data Communication Dialog 19. Dalam kaitan dengan penentuan hukum yang berlaku pada kejahatan Cyber di kenal beberapa azas yang di gunakan yaitu, kecuali: a. Subjective Territoriality b. Objective Territoriality c. d. Nasionality University

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 19. Dalam kaitan dengan penentuan hukum yang berlaku pada kejahatan Cyber di kenal beberapa azas yang di gunakan yaitu, kecuali: a. Subjective Territoriality b. Objective Territoriality c. d. Nasionality University 20. Dibawah ini terdapat beberapa system pembayaran Elektronik, kecuali a. Micropyment b. E-Wallet c. d. E-Credit E-Cash

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 20. Dibawah ini terdapat beberapa system pembayaran Elektronik, kecuali a. Micropyment b. E-Wallet c. d. E-Credit E-Cash 21. Sebuah transaksi elektronik yang nilai transaksinya tidak terlalu besar misalnya dibawah Rp. 100. 000 di sebut dengan: a. Micropyment b. E-Wallet c. d. E-Credit E-Cash

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 21. Sebuah transaksi elektronik yang nilai transaksinya tidak terlalu besar misalnya dibawah Rp. 100. 000 di sebut dengan: a. Micropyment b. E-Wallet c. d. E-Credit E-Cash 22. Dibawah ini adalah criteria keamanan yang dipergunakan dalam kriptographi adalah, kecuali a. Kerahasiaaan b. Otensitas c. d. Onesimus Integritas

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 22. Dibawah ini adalah criteria keamanan yang dipergunakan dalam kriptographi adalah, kecuali a. Kerahasiaaan b. Otensitas c. d. Onesimus Integritas 23. Sebuah protocol yang membuat sebuah pipa perlindungan antara browser cardholder dengan merchant, sehingga pembajak atau penyerang tidak dapat menyadap atau membajak informasi yang mengalir pada pipa tersebut di kenal dengan: a. SSL b. TSL c. d. TCL SET

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 23. Sebuah protocol yang membuat sebuah pipa perlindungan antara browser cardholder dengan merchant, sehingga pembajak atau penyerang tidak dapat menyadap atau membajak informasi yang mengalir pada pipa tersebut di kenal dengan: a. SSL c. TCL b. TSL d. SET 24. Beberapa hal yang perlu diperhatikan dalam membangun aplikasi e-commerce adalah, kecuali: a. b. c. d. Daftar Internet Marchant Account Daftar/Sewa Web Hosting Daftar Serivikat Digital Interface

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 24. Beberapa hal yang perlu diperhatikan dalam membangun aplikasi e-commerce adalah, kecuali: a. b. c. d. Daftar Internet Marchant Account Daftar/Sewa Web Hosting Daftar Serivikat Digital Interface 25. Dibawah ini adalah infrastruktur dalam e-commerce, kecuali: a. Provider b. Interface c. d. Directory service Internet

DWI HARTANTO, S. KOM COMMERCE S KUIS EI S A W A K T U 25. Dibawah ini adalah infrastruktur dalam e-commerce, kecuali: a. Provider b. Interface c. d. Directory service Internet 1. Berikut adalah yang termasuk kedalam wahana transaksi di dalam E-government: a. G 2 C b. G 2 B c. d. G 2 G Semua Benar