Diseo de Sistemas Operativos Introduccin a la Administracin

- Slides: 97

Diseño de Sistemas Operativos Introducción a la Administración de Sistemas UNIX Introducción a la Administración de Sistemas Unix

Índice • • • Introducción Directorios del sistema Gestión de usuarios Arranque del sistema Variantes de shells Discos y sistemas de ficheros • Servicios de red • Servicios internos • Instalación de nuevo software • Terminales gráficos • Interoperabilidad con otros SSOO • Auditoría del sistema • Seguridad en sistemas Unix Introducción a la Administración de Sistemas Unix 2

Introducción • Tareas del administrador: – Servicio a los usuarios. – Mantenimiento y actualización del software. – Auditoria de seguridad y rendimiento del sistema. – Gestión de recursos. Introducción a la Administración de Sistemas Unix 3

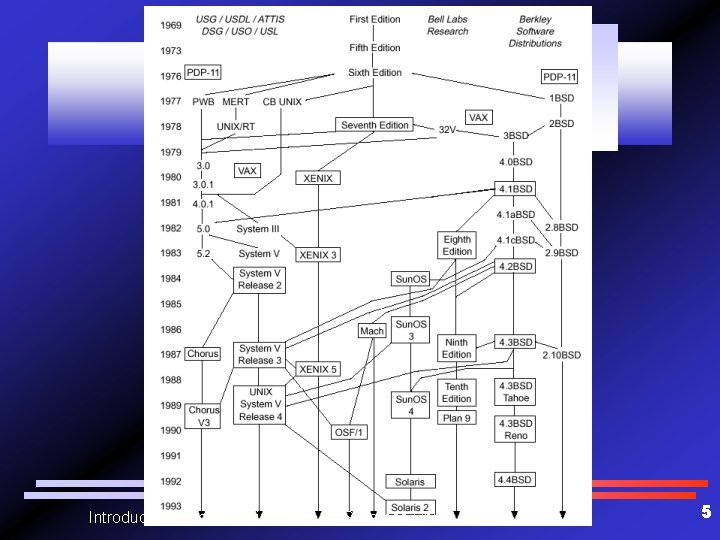

Herramientas de Administración Casi todos los sistemas operativos UNIX tienen su propio conjunto de herramientas de administración: – admintool (Sun Solaris) – control-panel (Linux-Red. Hat) – smit (IBM AIX). – sysadmsh (XENIX). Introducción a la Administración de Sistemas Unix 4

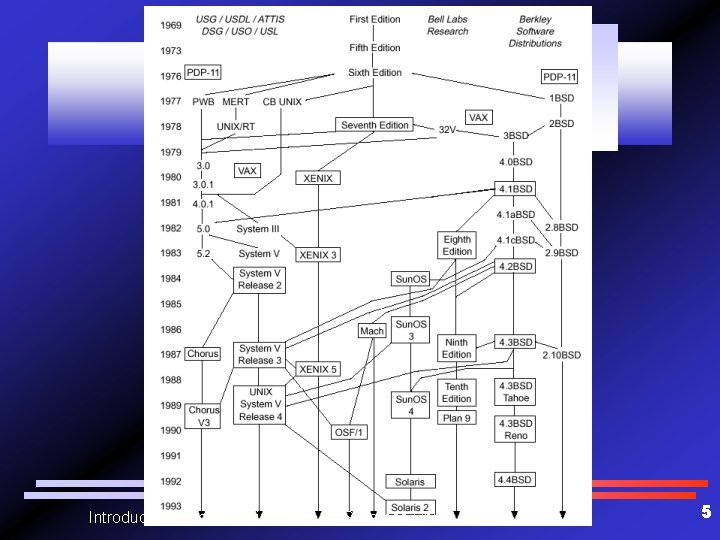

Introducción a la Administración de Sistemas Unix 5

Tipos de Instalaciones Se pueden dividir las instalaciones en tres diferentes categorías: – Estaciones de trabajo monousuario. – Servidores multiusuario. – Clusters de máquinas. Introducción a la Administración de Sistemas Unix 6

Conocimientos del Administrador Es recomendable para el administrador el conocimiento de: – Funcionamiento interno del sistema. – Seguridad y comunicaciones. – Programación (scripts, perl, awk, . . . ). – Instalación de componentes hardware. – Otros sistemas operativos. Introducción a la Administración de Sistemas Unix 7

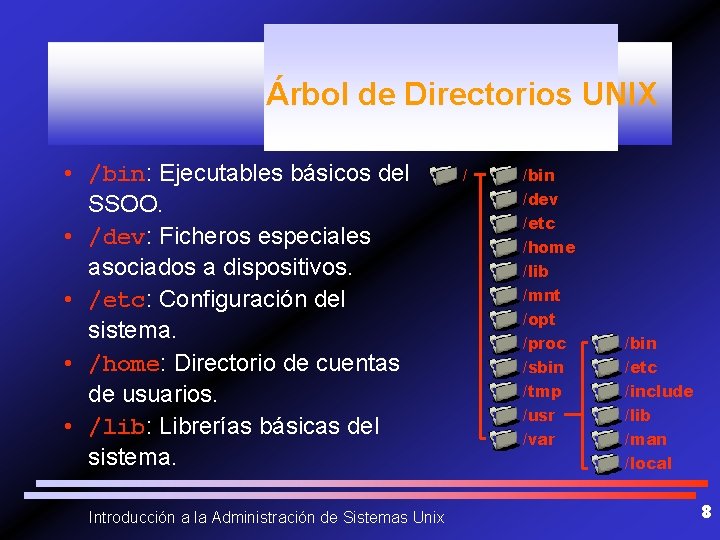

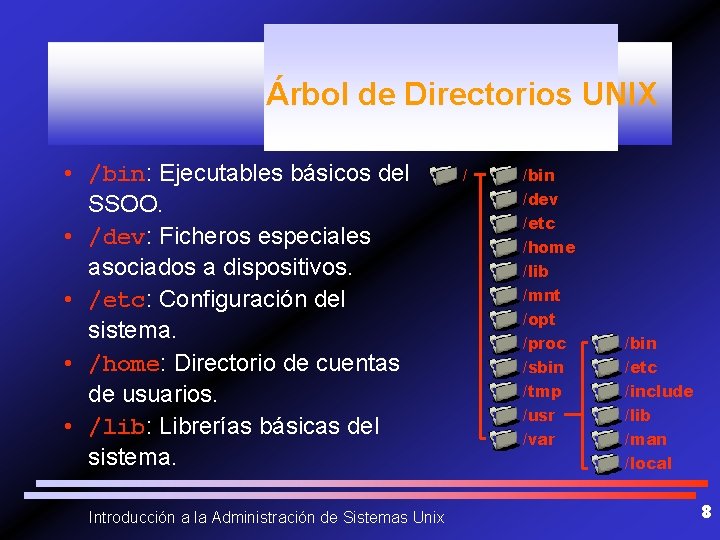

Árbol de Directorios UNIX • /bin: Ejecutables básicos del SSOO. • /dev: Ficheros especiales asociados a dispositivos. • /etc: Configuración del sistema. • /home: Directorio de cuentas de usuarios. • /lib: Librerías básicas del sistema. Introducción a la Administración de Sistemas Unix / /bin /dev /etc /home /lib /mnt /opt /proc /sbin /tmp /usr /var /bin /etc /include /lib /man /local 8

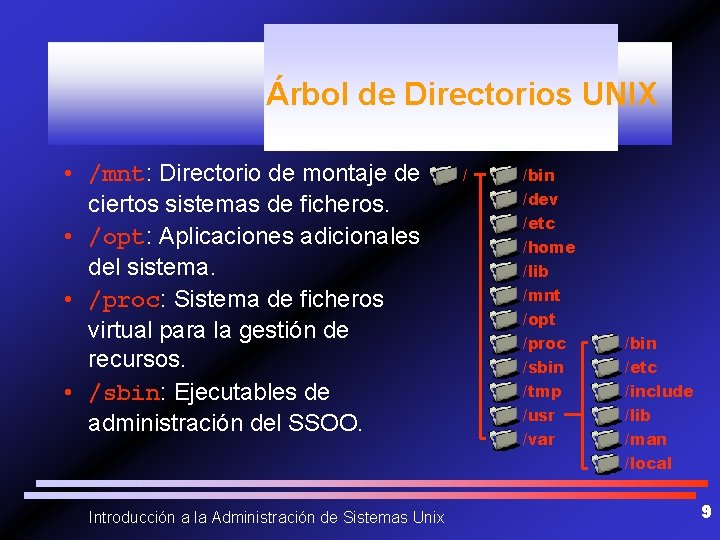

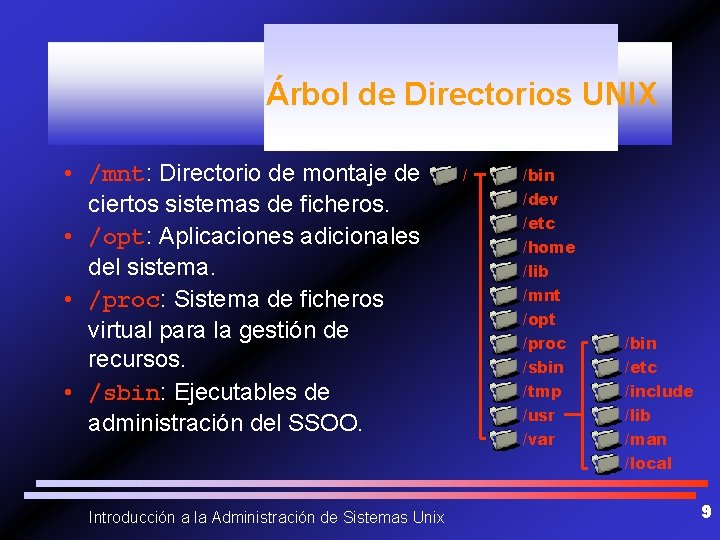

Árbol de Directorios UNIX • /mnt: Directorio de montaje de ciertos sistemas de ficheros. • /opt: Aplicaciones adicionales del sistema. • /proc: Sistema de ficheros virtual para la gestión de recursos. • /sbin: Ejecutables de administración del SSOO. Introducción a la Administración de Sistemas Unix / /bin /dev /etc /home /lib /mnt /opt /proc /sbin /tmp /usr /var /bin /etc /include /lib /man /local 9

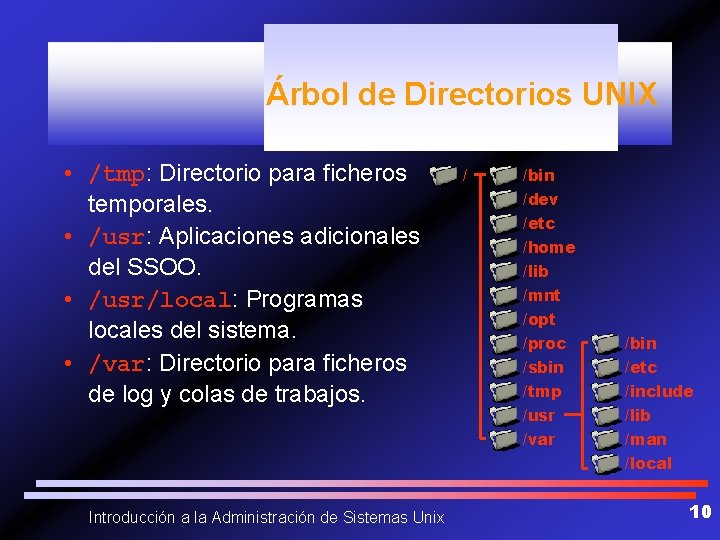

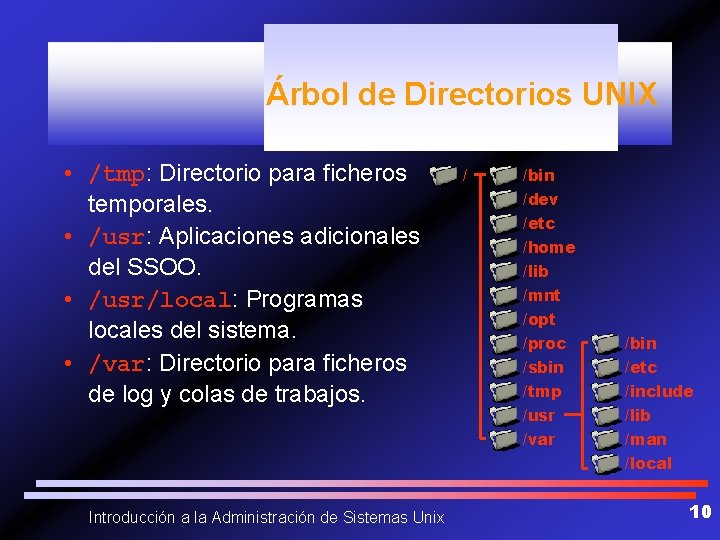

Árbol de Directorios UNIX • /tmp: Directorio para ficheros temporales. • /usr: Aplicaciones adicionales del SSOO. • /usr/local: Programas locales del sistema. • /var: Directorio para ficheros de log y colas de trabajos. Introducción a la Administración de Sistemas Unix / /bin /dev /etc /home /lib /mnt /opt /proc /sbin /tmp /usr /var /bin /etc /include /lib /man /local 10

Directorio /dev Agrupa entradas de tres diferentes tipos: – Dispositivos de tipo carácter. – Dispositivos de tipo bloque. – Dispositivos virtuales (/dev/zero). Todos estos dispositivos tienen asociado un minor y un major number. Introducción a la Administración de Sistemas Unix 11

Directorio /proc Se corresponde con un sistema de ficheros virtual (no tiene soporte en disco). Las entradas del directorio son: – Procesos en ejecución. – Información del sistema. – Mapping de recursos del sistema. Introducción a la Administración de Sistemas Unix 12

Directorios Dependientes de la Versión de Sistema Operativo /boot: Directorio de la imagen del kernel (Linux). /kernel: Idem (Solaris/Sun. OS). /osf_boot: Idem (OSF/1). /u: Cuentas de usuarios (AIX y otros). /usr/ucb: Aplicaciones de University of California, Berkeley (Solaris, OSF/1 y otros). • /devices: Dispositivos asignados por controladoras (Solaris/Sun. OS). • /usr/openwin: Sistema de Ventanas Openwin (Sun. OS). • • • Introducción a la Administración de Sistemas Unix 13

Propietarios de los Directorios • La mayoría de directorios y ficheros pertenecen al usuario root o a otros usuarios privilegiados del sistema. • Las excepciones son: – Cuentas de usuario: /home – Ficheros temporales: /tmp – Entradas de las colas de trabajos: /var – Las imágenes de los procesos: /proc Introducción a la Administración de Sistemas Unix 14

Propietarios de los Directorios • Si ciertos usuarios requieren accesos especiales a ciertos ficheros, esto se resuelve haciéndoles pertenecer a grupos privilegiados. – Grupos: disk, printer, adm, . . . Llamadas: chown, chgrp, chmod, chattr, . . . Introducción a la Administración de Sistemas Unix 15

Gestión de Usuarios Creación de un usuario: – Insertarlo en el fichero de usuarios. – Asignarle un passwd. – Definir parámetros (límites). – Crear el directorio home. – Copiar ficheros iniciales (/etc/skel). – Cambiar el propietario del home. – Dar de alta en mail, quota, . . . Introducción a la Administración de Sistemas Unix 16

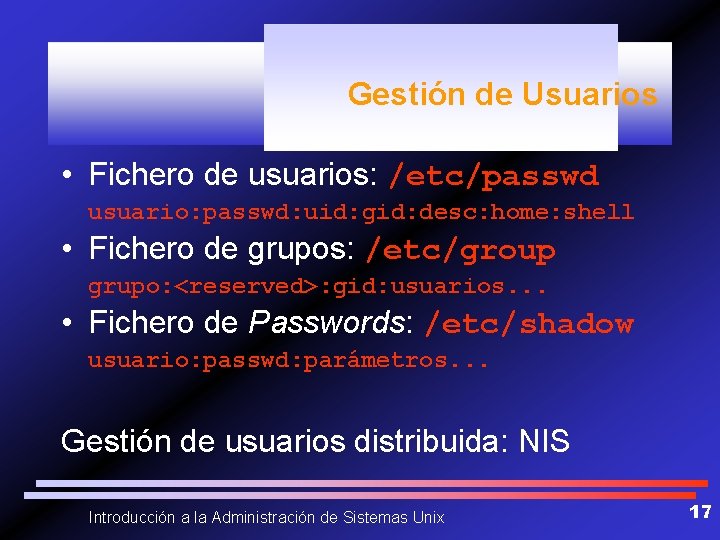

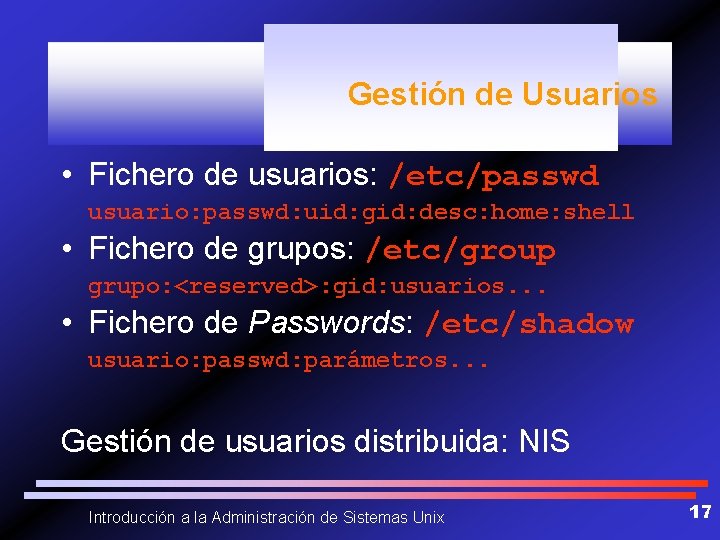

Gestión de Usuarios • Fichero de usuarios: /etc/passwd usuario: passwd: uid: gid: desc: home: shell • Fichero de grupos: /etc/group grupo: <reserved>: gid: usuarios. . . • Fichero de Passwords: /etc/shadow usuario: passwd: parámetros. . . Gestión de usuarios distribuida: NIS Introducción a la Administración de Sistemas Unix 17

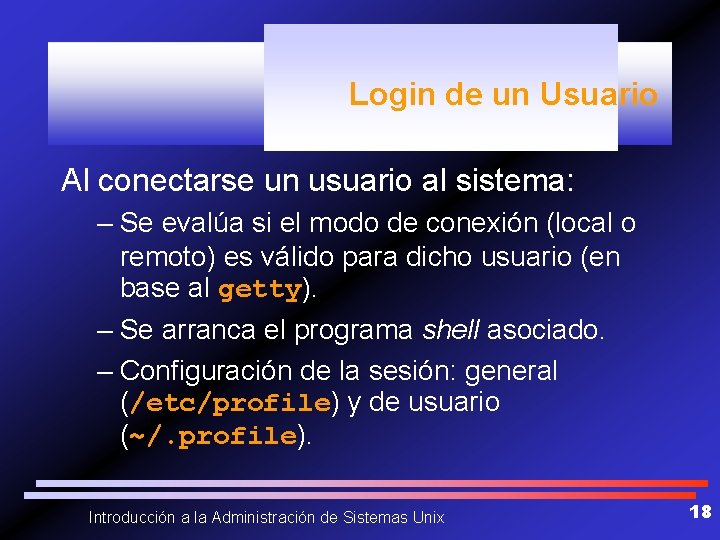

Login de un Usuario Al conectarse un usuario al sistema: – Se evalúa si el modo de conexión (local o remoto) es válido para dicho usuario (en base al getty). – Se arranca el programa shell asociado. – Configuración de la sesión: general (/etc/profile) y de usuario (~/. profile). Introducción a la Administración de Sistemas Unix 18

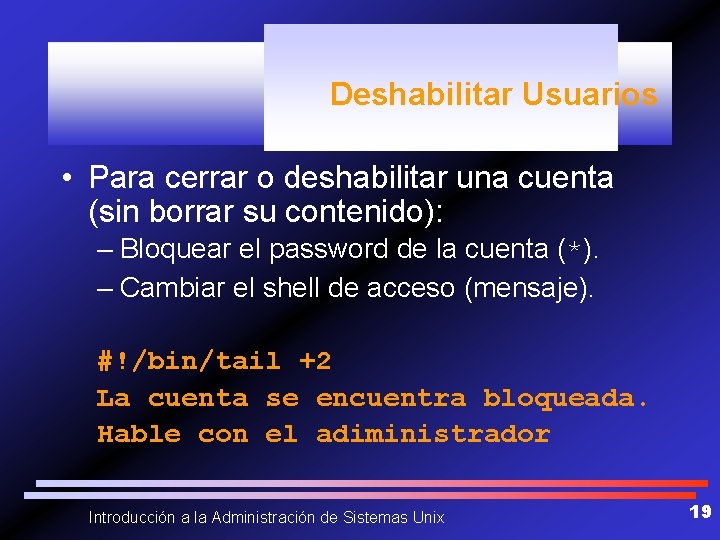

Deshabilitar Usuarios • Para cerrar o deshabilitar una cuenta (sin borrar su contenido): – Bloquear el password de la cuenta (*). – Cambiar el shell de acceso (mensaje). #!/bin/tail +2 La cuenta se encuentra bloqueada. Hable con el adiministrador Introducción a la Administración de Sistemas Unix 19

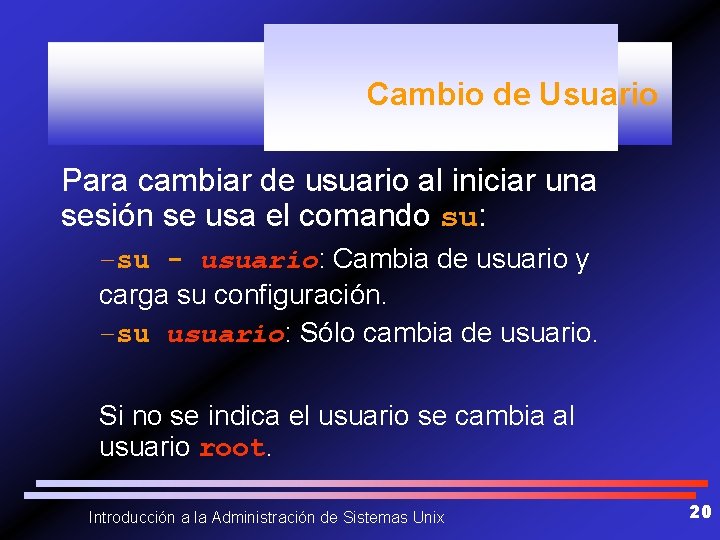

Cambio de Usuario Para cambiar de usuario al iniciar una sesión se usa el comando su: –su - usuario: Cambia de usuario y carga su configuración. –su usuario: Sólo cambia de usuario. Si no se indica el usuario se cambia al usuario root. Introducción a la Administración de Sistemas Unix 20

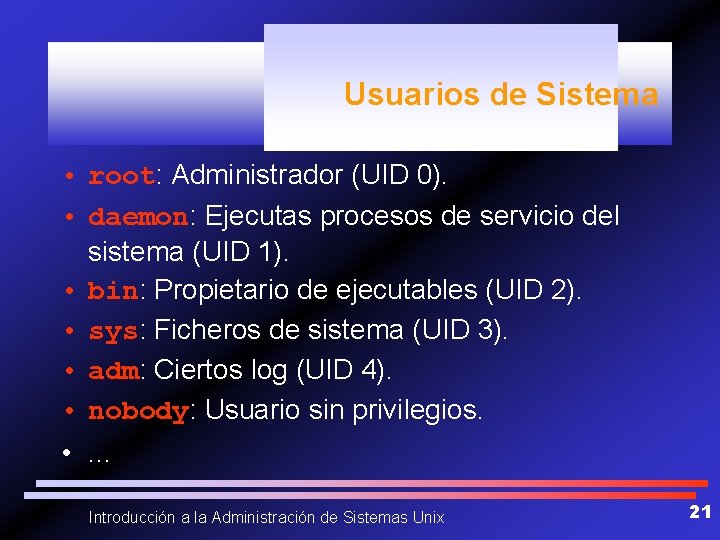

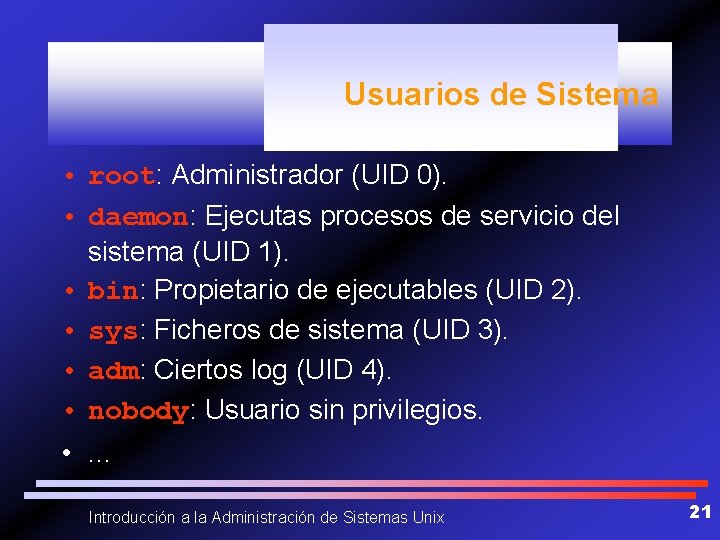

Usuarios de Sistema • root: Administrador (UID 0). • daemon: Ejecutas procesos de servicio del sistema (UID 1). • bin: Propietario de ejecutables (UID 2). • sys: Ficheros de sistema (UID 3). • adm: Ciertos log (UID 4). • nobody: Usuario sin privilegios. • . . . Introducción a la Administración de Sistemas Unix 21

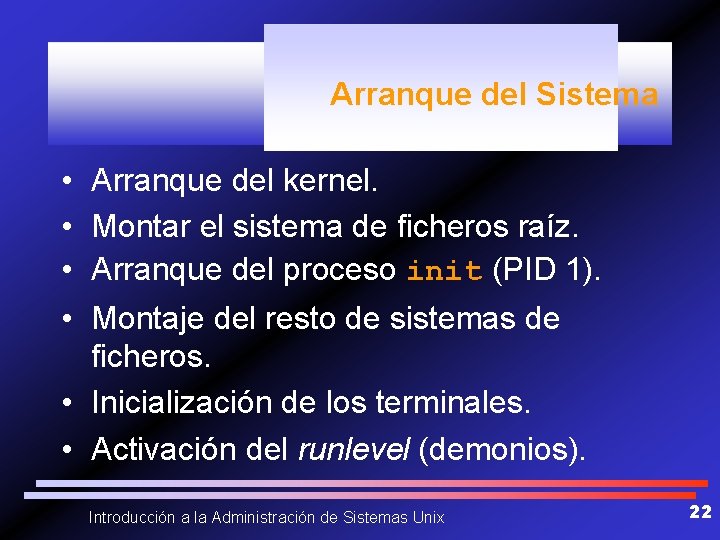

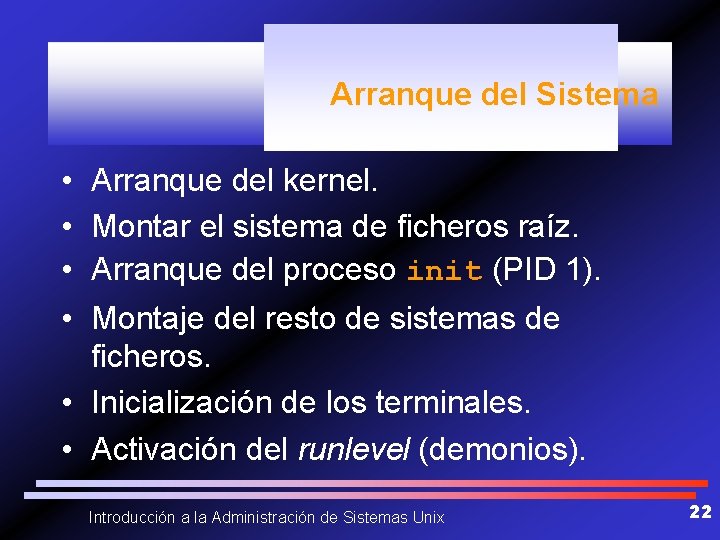

Arranque del Sistema • Arranque del kernel. • Montar el sistema de ficheros raíz. • Arranque del proceso init (PID 1). • Montaje del resto de sistemas de ficheros. • Inicialización de los terminales. • Activación del runlevel (demonios). Introducción a la Administración de Sistemas Unix 22

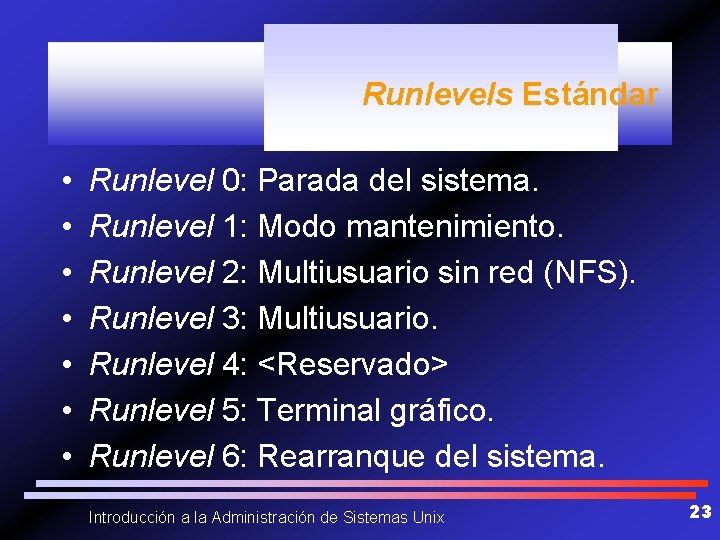

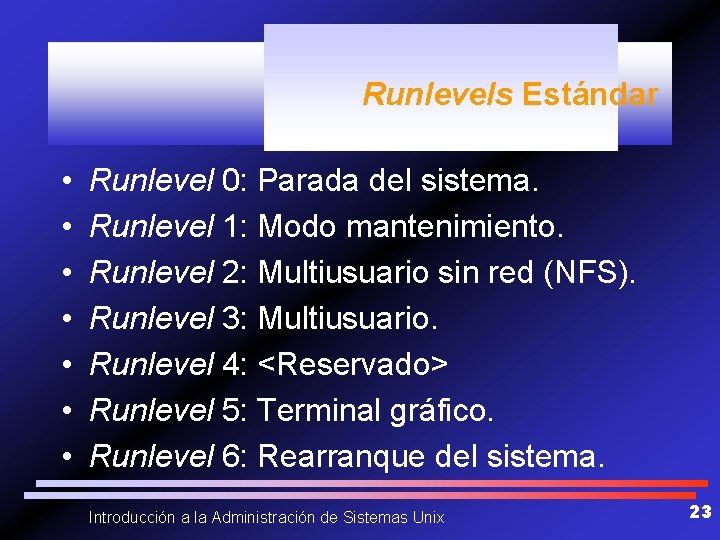

Runlevels Estándar • • Runlevel 0: Parada del sistema. Runlevel 1: Modo mantenimiento. Runlevel 2: Multiusuario sin red (NFS). Runlevel 3: Multiusuario. Runlevel 4: <Reservado> Runlevel 5: Terminal gráfico. Runlevel 6: Rearranque del sistema. Introducción a la Administración de Sistemas Unix 23

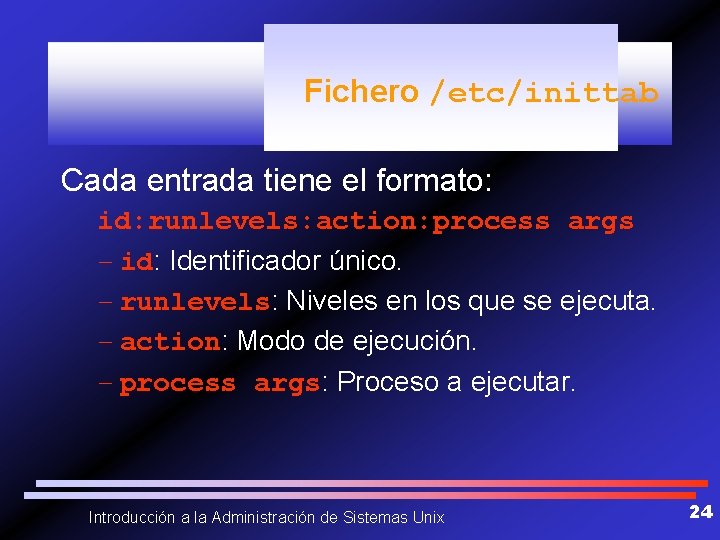

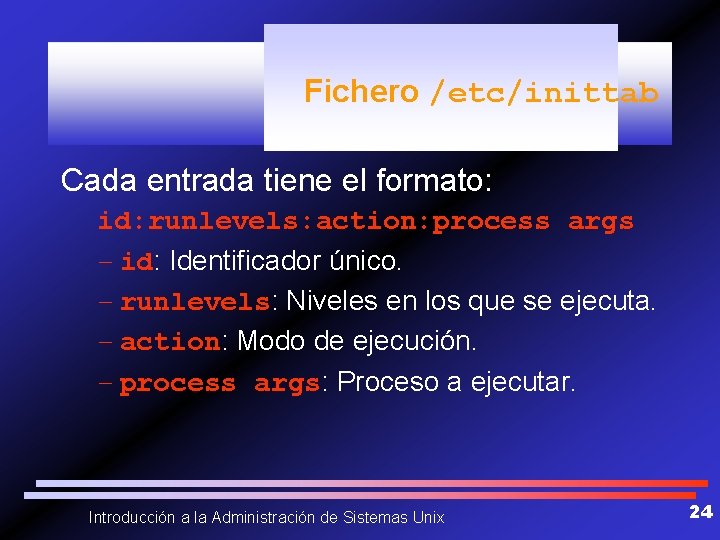

Fichero /etc/inittab Cada entrada tiene el formato: id: runlevels: action: process args – id: Identificador único. – runlevels: Niveles en los que se ejecuta. – action: Modo de ejecución. – process args: Proceso a ejecutar. Introducción a la Administración de Sistemas Unix 24

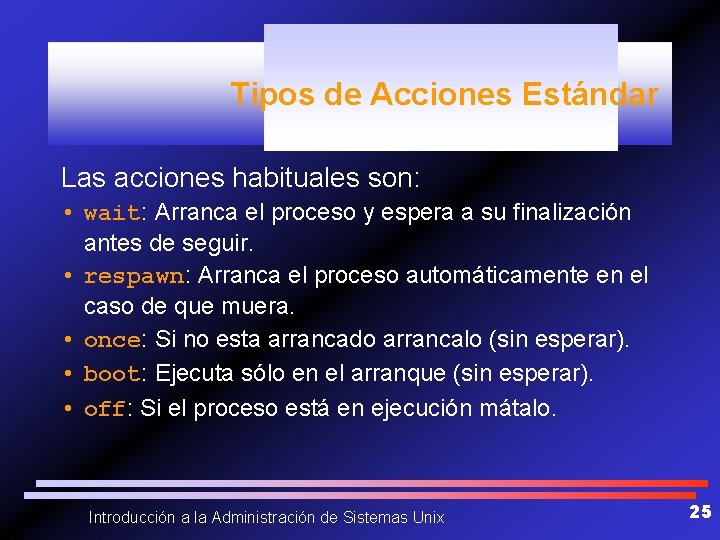

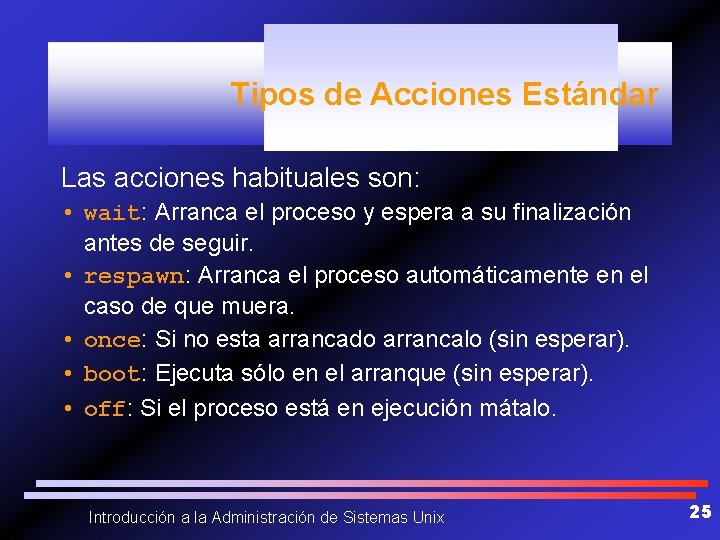

Tipos de Acciones Estándar Las acciones habituales son: • wait: Arranca el proceso y espera a su finalización antes de seguir. • respawn: Arranca el proceso automáticamente en el caso de que muera. • once: Si no esta arrancado arrancalo (sin esperar). • boot: Ejecuta sólo en el arranque (sin esperar). • off: Si el proceso está en ejecución mátalo. Introducción a la Administración de Sistemas Unix 25

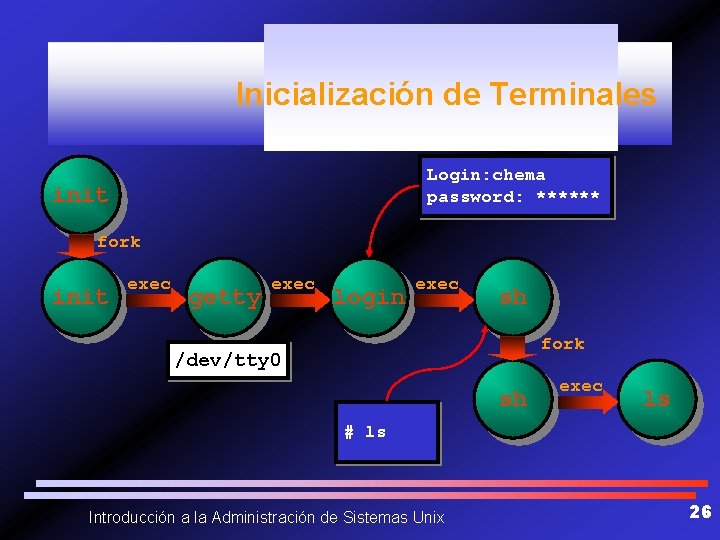

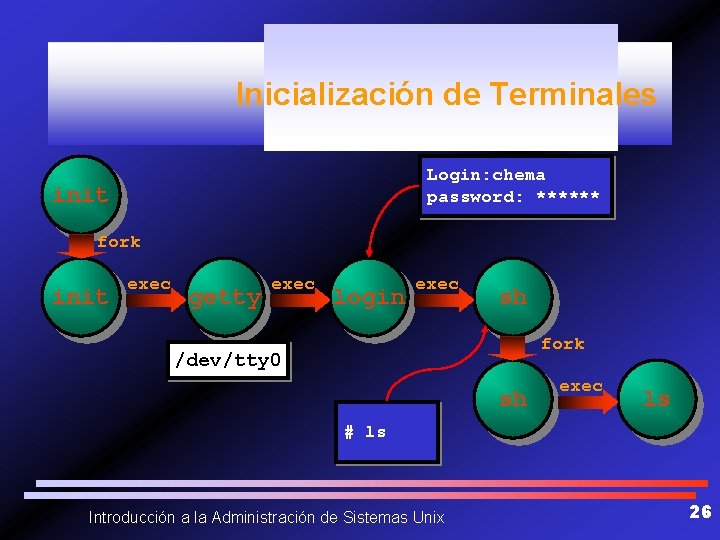

Inicialización de Terminales Login: chema password: ****** init fork init exec getty exec login exec sh fork /dev/tty 0 sh exec ls # ls Introducción a la Administración de Sistemas Unix 26

Modificación del Runlevel en Ejecución Se puede reiniciar el proceso init, (por ejemplo al cambiar la configuración) mandando una señal HUP. El nivel de ejecución actual se puede cambiar invocando a init con el nuevo runlevel como argumento. Introducción a la Administración de Sistemas Unix 27

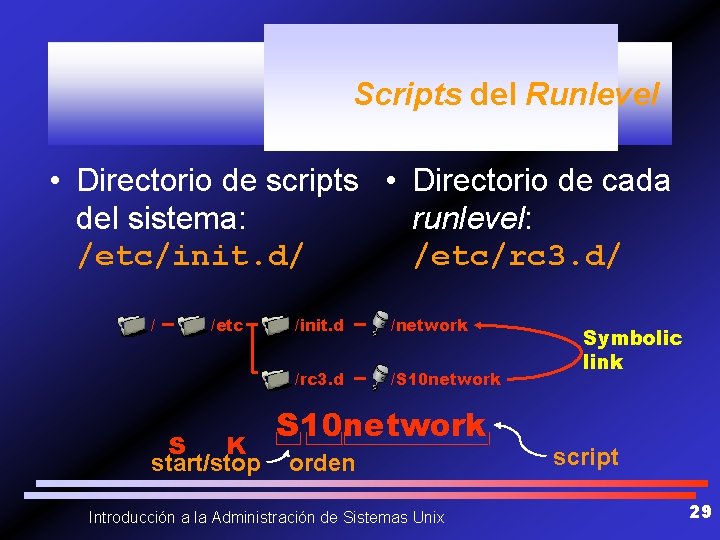

Scripts del Sistema El directorio /etc/init. d/ es el usado para mantener los scripts de arranque de los servicios del sistema. – Son scripts (/bin/sh) no binarios. – Reciben diferentes argumentos (start, stop, status, restart, . . . ). Introducción a la Administración de Sistemas Unix 28

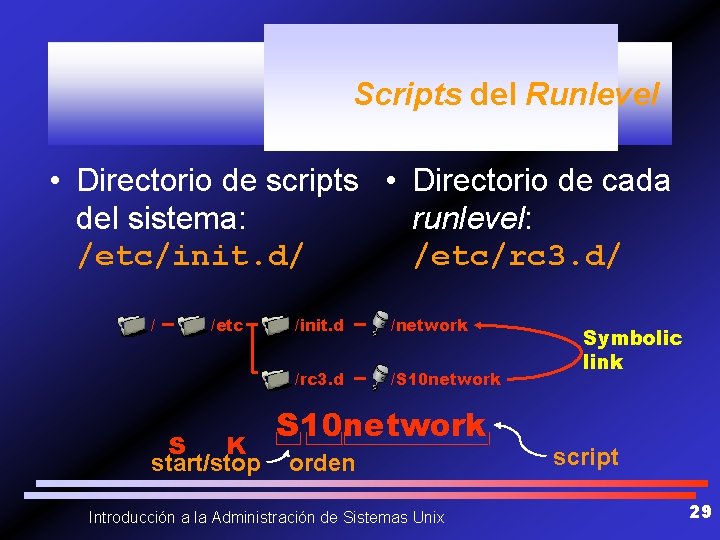

Scripts del Runlevel • Directorio de scripts • Directorio de cada del sistema: runlevel: /etc/init. d/ /etc/rc 3. d/ / /etc S K start/stop /init. d /network /rc 3. d /S 10 network orden Introducción a la Administración de Sistemas Unix Symbolic link script 29

Parada del Sistema • Notificación a los usuarios. • Envía una señal a los procesos para su terminación. • Entrada en modo monousuario (saca los usuarios y mata al resto de procesos). • Sincronización de los sistemas de ficheros (sync). Introducción a la Administración de Sistemas Unix 30

Shells del Sistema Existen diversas familias de shells: – Bourne shell (sh/bash). – Korn shell (ksh). – C shell (csh). – TC shell(tcsh). Con otras funcionalidades: – Restricted shell (r-sh). – Shell remoto (rsh), seguro (ssh). Introducción a la Administración de Sistemas Unix 31

Configuración del Shell Existen dos niveles de ficheros de configuración: – General: • /etc/profile • /etc/bashrc, /etc/cshrc, . . . – De usuario: • ~/. profile • ~/. bashrc, ~/. cshrc Introducción a la Administración de Sistemas Unix 32

Otros Servicios Ciertos servicios se filtran basándose en el shell del usuario que lo invoca. El fichero /etc/shells indica qué ejecutables son shells válidos para el resto de servicios. Introducción a la Administración de Sistemas Unix 33

Shells de Programación • Perl: – Tratamiento de expresiones regulares. – Interfaz con C y Librerías de utilidades. • AWK: – Procesador de campos. • Tcl / Tk: – Componentes gráficos (ventanas). Introducción a la Administración de Sistemas Unix 34

Gestión de Dispositivos de Almacenamiento Las fases de uso de un soporte de almacenamiento son: – Dar formato al soporte (no siempre necesario). – Particionamiento (si es aplicable). – Creación del sistema de ficheros. – Utilización del soporte. Introducción a la Administración de Sistemas Unix 35

Tipos de Dispositivos UNIX define dos tipos de dispositivos: – Dispositivos de tipo bloque (discos). – Dispositivos de tipo carácter (cintas). En ciertos UNIX el mismo dispositivo físico puede ser gestionado en modo bloque y modo carácter. Introducción a la Administración de Sistemas Unix 36

Particionamiento de Discos El formato de las particiones y características, depende del SO: – Linux: fdisk, diskdruid. – Solaris/Sun. OS: format. – AIX: smit. Introducción a la Administración de Sistemas Unix 37

Creación de un Sistema de Ficheros También depende del SO y del sistema de ficheros que soporte. Opciones: – Espacio reservado al root. – Número de i-nodos. – Opciones de verificación. Linux: mkfs Introducción a la Administración de Sistemas Unix 38

Modelos de Sistemas de Ficheros Existen diferentes modelos de sistemas de ficheros: – Sistemas de ficheros tradicionales: ext 2 fs, ufs, minix, . . . – Sistemas de ficheros transaccionales: jfs, afs, . . . Diferentes ventajas en la verificación de integridad (fsck). Introducción a la Administración de Sistemas Unix 39

Estrategias Es recomendable la creación de los siguientes SF independientes: – / (Sistema tamaño justo). – /usr (Aplicaciones tamaño justo). – /home (Cuentas mucho tamaño). – /usr/local - /opt (Mucho tamaño). – /var (Logs bastante tamaño). – swap - /tmp (Depende de la carga). Introducción a la Administración de Sistemas Unix 40

Estrategias Se recomienda: – Mantener las cuentas en un disco diferente del sistema. – Separar los SF de mayor acceso en diferentes discos (swap y sistema). – Ubicar las particiones de forma que sea posible redistribuir los discos. – Vigilar el porcentaje de disco libre. Introducción a la Administración de Sistemas Unix 41

Automatización del Montaje de Sistemas de Ficheros Tras montar la partición / el sistema monta el resto de sistemas de ficheros: – Linux: /etc/fstab – Solaris: /etc/ufstab – AIX: /etc/filesystems –. . . Introducción a la Administración de Sistemas Unix 42

Dispositivos sin Sistema de Ficheros Ciertas utilidades pueden usarse para acceso a dispositivos sin uso de sistema de ficheros: – dd, cpio o tar. Ejemplo: dd if=data. img of=/dev/fd 0 Pueden usarse como utilidades de backup elementales. Introducción a la Administración de Sistemas Unix 43

Sistemas de Backup Esquemas de backup: – Backups completos: Se copia toda la información. – Backups incrementales: Sólo los ficheros modificados se copian. Habitualmente se combinan los dos esquemas. Introducción a la Administración de Sistemas Unix 44

Decisiones de Backup Una estrategia de backup debe incluir: – Estimación del volumen de datos. – Selección de los ciclos de backup. – Automatización (cliente/servidor). – Verificación del sistema. Herramientas de backup: Amanda. Introducción a la Administración de Sistemas Unix 45

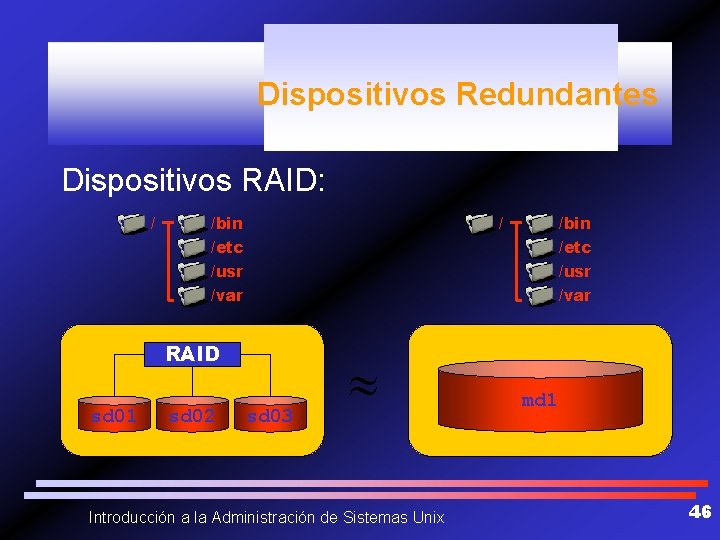

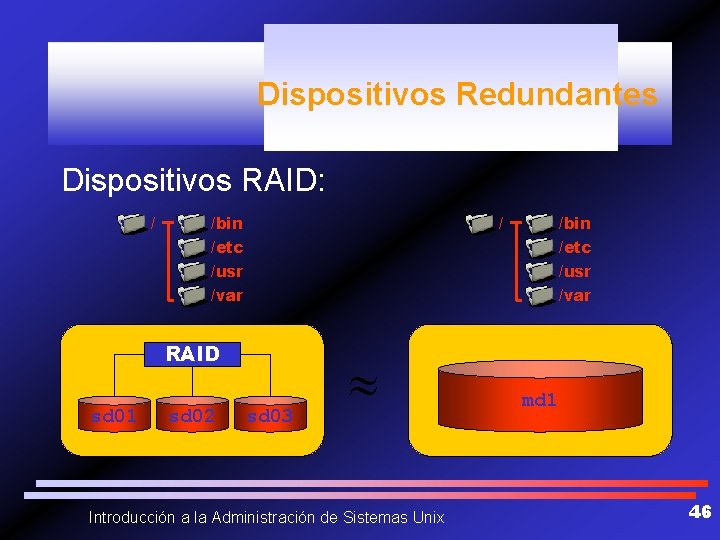

Dispositivos Redundantes Dispositivos RAID: / /bin /etc /usr /var RAID sd 01 sd 02 sd 03 Introducción a la Administración de Sistemas Unix md 1 46

Tecnología RAID Hay varios modelos de RAID: – Modo lineal: Concatena volúmenes. – RAID 0: Modo alternado de bloques. – RAID 1: Redundancia (Mirroring). – RAID 4: Disco de paridad. – RAID 5: Bloques de paridad. Discos de reserva: spare disks. Configuración: /etc/raidtab Introducción a la Administración de Sistemas Unix 47

Cuotas de Disco Asocia a cada usuario/grupo un limite de espacio en disco. Dos límites: – Soft limit: Límite informativo. – Hard limit: Espacio máximo disponible. Límites aplicables a cada sistema de ficheros. Se verifican en el arranque de la máquina y en cada login. Introducción a la Administración de Sistemas Unix 48

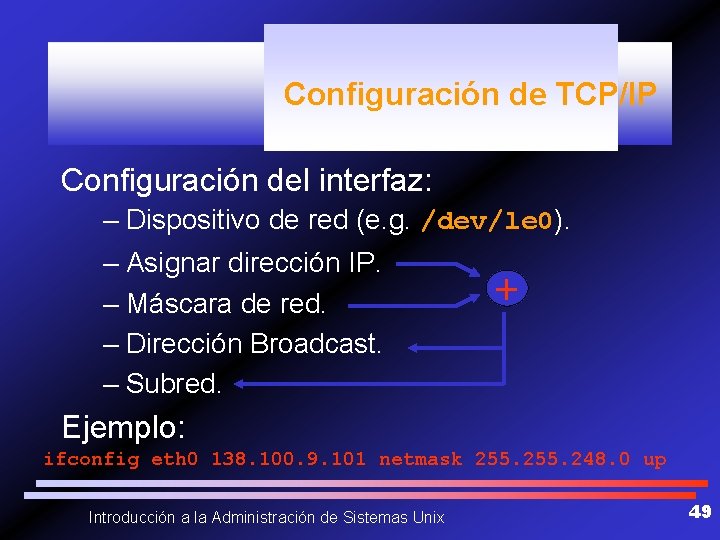

Configuración de TCP/IP Configuración del interfaz: – Dispositivo de red (e. g. /dev/le 0). – Asignar dirección IP. – Máscara de red. – Dirección Broadcast. – Subred. + Ejemplo: ifconfig eth 0 138. 100. 9. 101 netmask 255. 248. 0 up Introducción a la Administración de Sistemas Unix 49

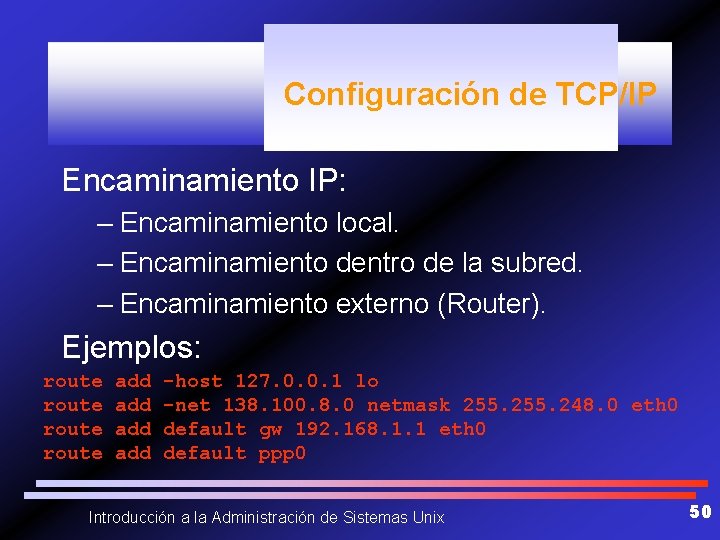

Configuración de TCP/IP Encaminamiento IP: – Encaminamiento local. – Encaminamiento dentro de la subred. – Encaminamiento externo (Router). Ejemplos: route add add -host 127. 0. 0. 1 lo -net 138. 100. 8. 0 netmask 255. 248. 0 eth 0 default gw 192. 168. 1. 1 eth 0 default ppp 0 Introducción a la Administración de Sistemas Unix 50

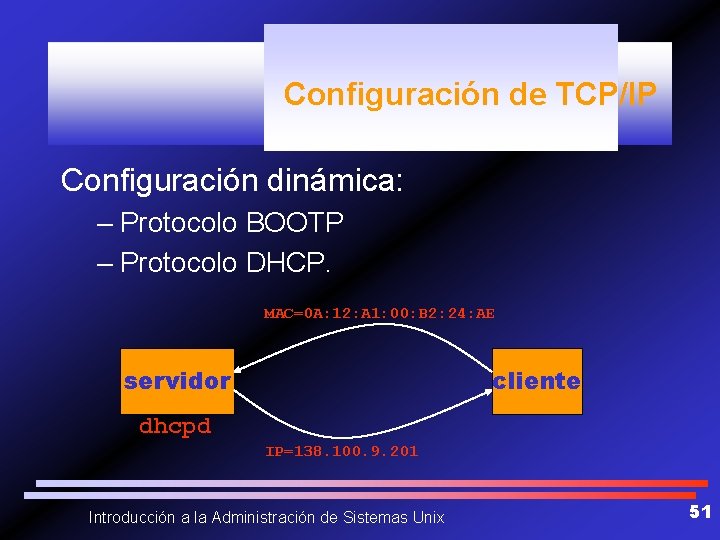

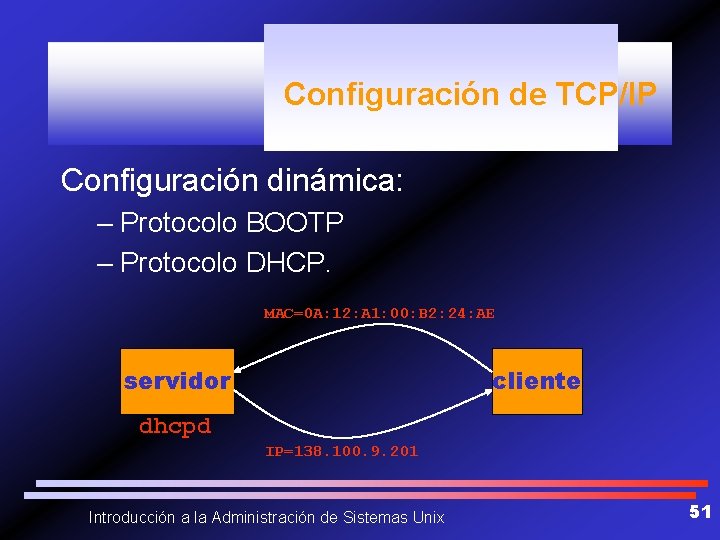

Configuración de TCP/IP Configuración dinámica: – Protocolo BOOTP – Protocolo DHCP. MAC=0 A: 12: A 1: 00: B 2: 24: AE servidor cliente dhcpd IP=138. 100. 9. 201 Introducción a la Administración de Sistemas Unix 51

Configuración de un Router Servicio de encaminamiento: – Máquina con dos interfaces de red. – Intercambio de tablas de encaminamiento entre routers (RIP/OSPF). – Emisor de ciertos mensajes ICMP. Demonio: routed, gated Introducción a la Administración de Sistemas Unix 52

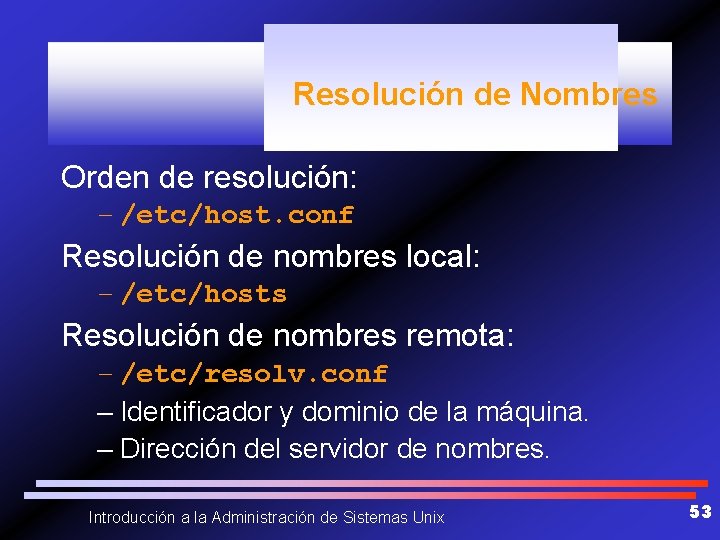

Resolución de Nombres Orden de resolución: – /etc/host. conf Resolución de nombres local: – /etc/hosts Resolución de nombres remota: – /etc/resolv. conf – Identificador y dominio de la máquina. – Dirección del servidor de nombres. Introducción a la Administración de Sistemas Unix 53

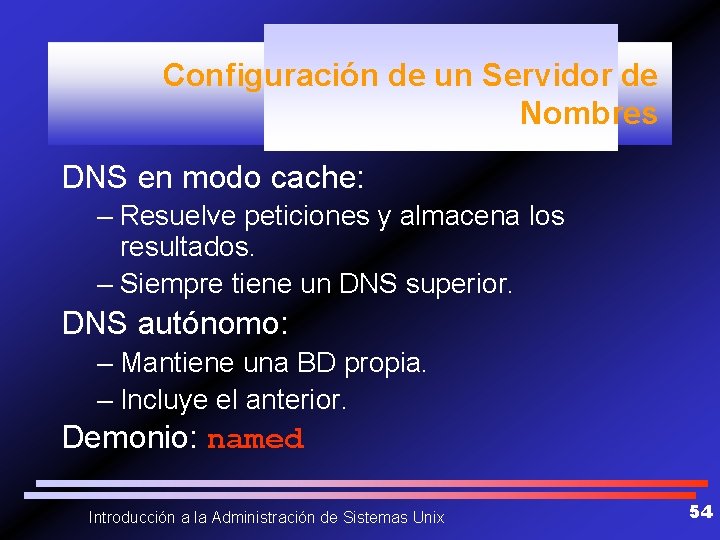

Configuración de un Servidor de Nombres DNS en modo cache: – Resuelve peticiones y almacena los resultados. – Siempre tiene un DNS superior. DNS autónomo: – Mantiene una BD propia. – Incluye el anterior. Demonio: named Introducción a la Administración de Sistemas Unix 54

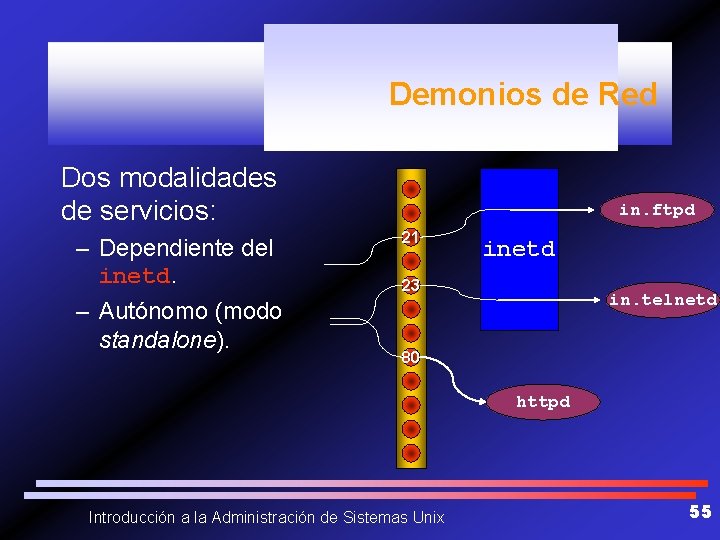

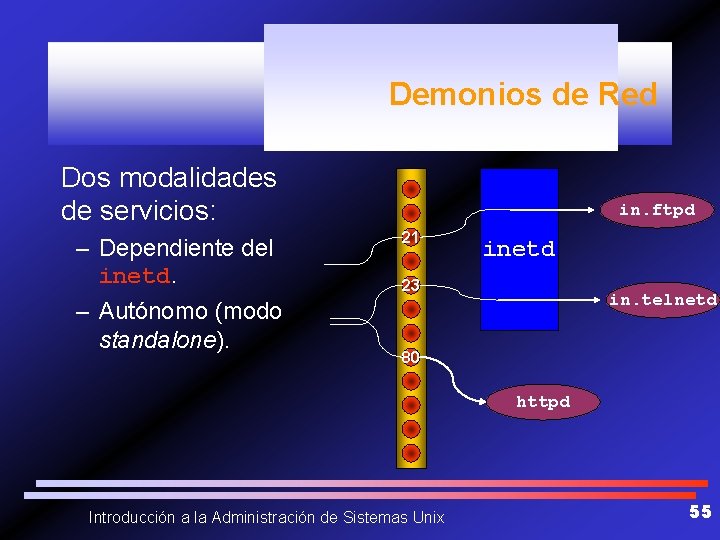

Demonios de Red Dos modalidades de servicios: – Dependiente del inetd. – Autónomo (modo standalone). in. ftpd 21 inetd 23 in. telnetd 80 httpd Introducción a la Administración de Sistemas Unix 55

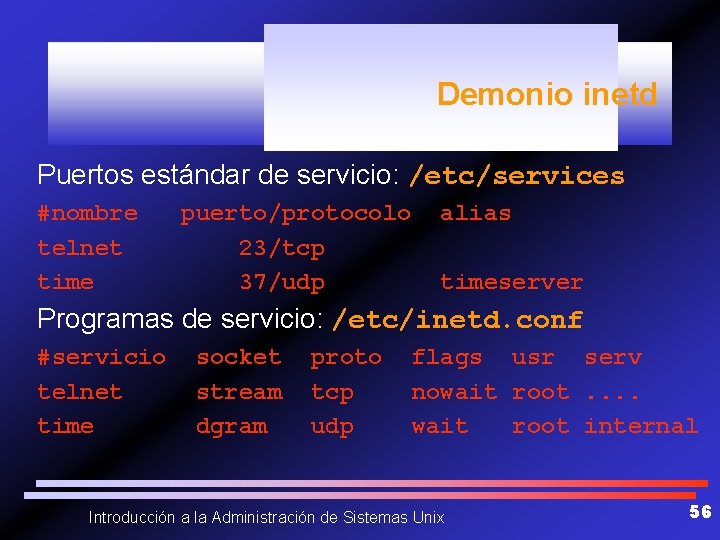

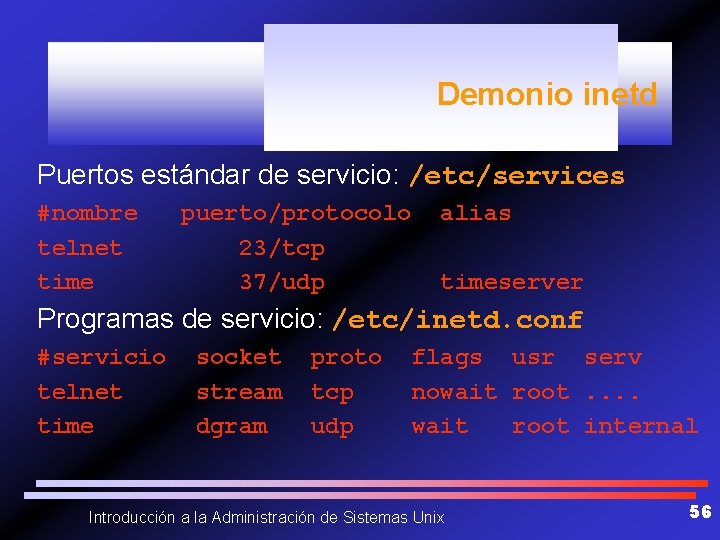

Demonio inetd Puertos estándar de servicio: /etc/services #nombre telnet time puerto/protocolo 23/tcp 37/udp alias timeserver Programas de servicio: /etc/inetd. conf #servicio telnet time socket stream dgram proto tcp udp flags usr serv nowait root. . wait root internal Introducción a la Administración de Sistemas Unix 56

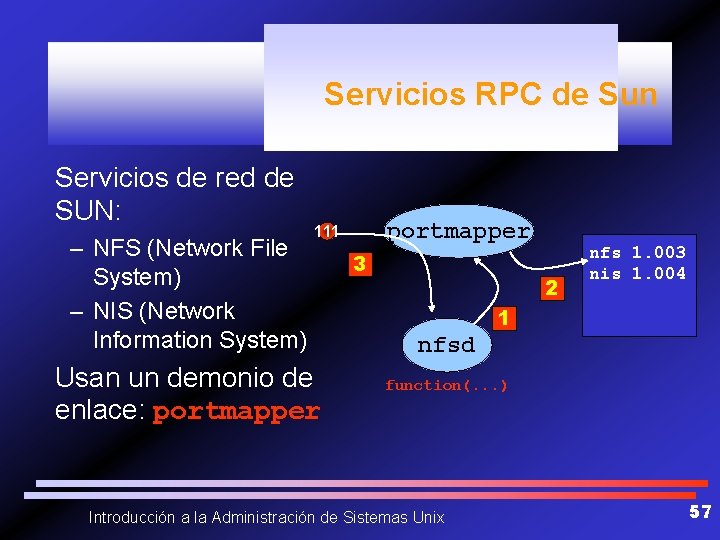

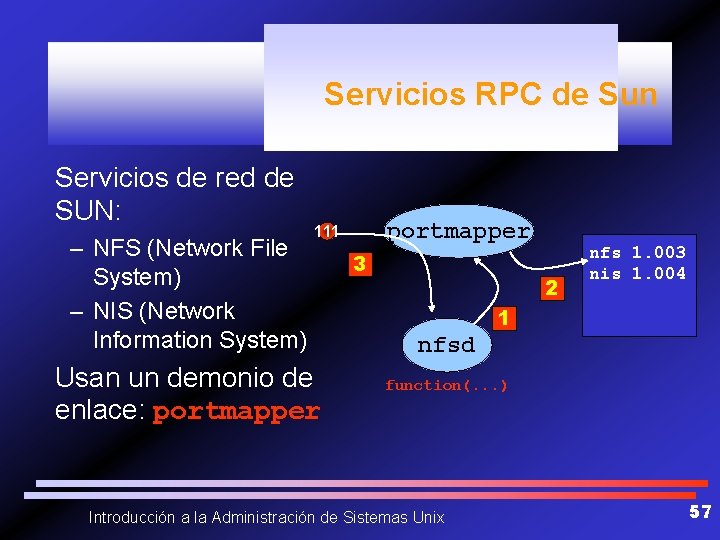

Servicios RPC de Sun Servicios de red de SUN: – NFS (Network File System) – NIS (Network Information System) portmapper 111 Usan un demonio de enlace: portmapper 3 2 nfs 1. 003 nis 1. 004 1 nfsd function(. . . ) Introducción a la Administración de Sistemas Unix 57

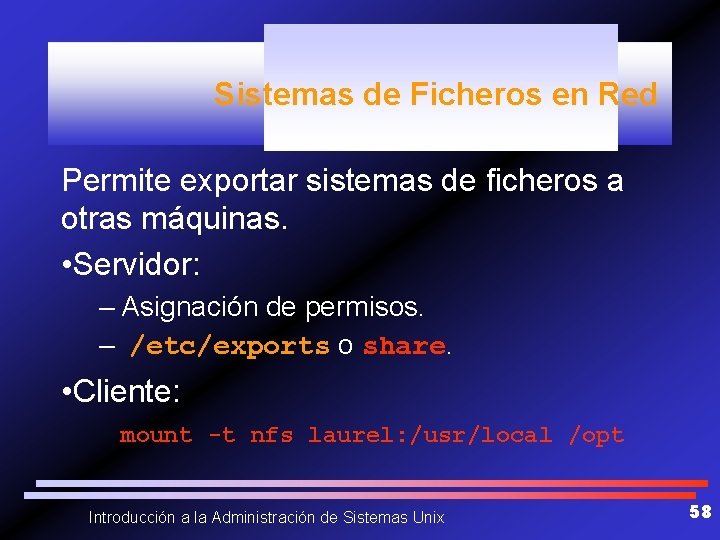

Sistemas de Ficheros en Red Permite exportar sistemas de ficheros a otras máquinas. • Servidor: – Asignación de permisos. – /etc/exports o share. • Cliente: mount -t nfs laurel: /usr/local /opt Introducción a la Administración de Sistemas Unix 58

Usuarios de Dominio (NIS) Servicio NIS / NIS+: – Mantiene bases de datos compartidas por varias máquinas. – Usuarios, grupos y otros ficheros de configuración. – Organización Cliente/Servidor. Introducción a la Administración de Sistemas Unix 59

Usuarios de Dominio (NIS) • Maestro o Servidor NIS: – Define un dominio (domainname). – Iniciar las bases de datos de NIS. – Publicar las bases de datos del sistema. • Cliente NIS: – Definir el mismo dominio. – Modificar el mecanismo de búsqueda de datos en las BD locales/remotas. Introducción a la Administración de Sistemas Unix 60

Terminales Remotos • Existen tres servicios de terminal remoto: – rsh (remote shell). – rlogin (remote login). – telnet (terminal remoto). Configuración: – /etc/hosts. equiv – ~/. rhosts Introducción a la Administración de Sistemas Unix 61

Otros Servicios • Servidor Web: – Apache, NCSA. • Servidor FTP: – WU-ftp. • Agente de correo: – Sendmail, Postfix • Servicios de correo: – IMAP, POP. Introducción a la Administración de Sistemas Unix 62

Opciones del Protocolo IP El protocolo IP ofrece: – IP Masquerading: Usar una sola dirección IP para varias máquinas. – IP Accounting: Estadísticas y análisis de paquetes. – IP Aliasing: Varias direcciones IP a las misma tarjeta. – IP Forwarding: Redirección de paquetes. Introducción a la Administración de Sistemas Unix 63

Servicios Internos Otros servicios adicionales UNIX: – Servicio de Impresión (lp). – Servicio de Programación de Tareas: • Tareas pendientes. • Tareas periódicas. Introducción a la Administración de Sistemas Unix 64

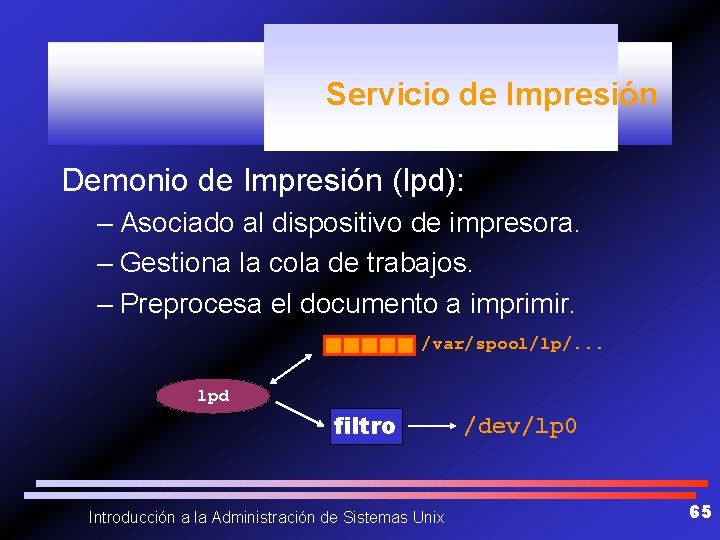

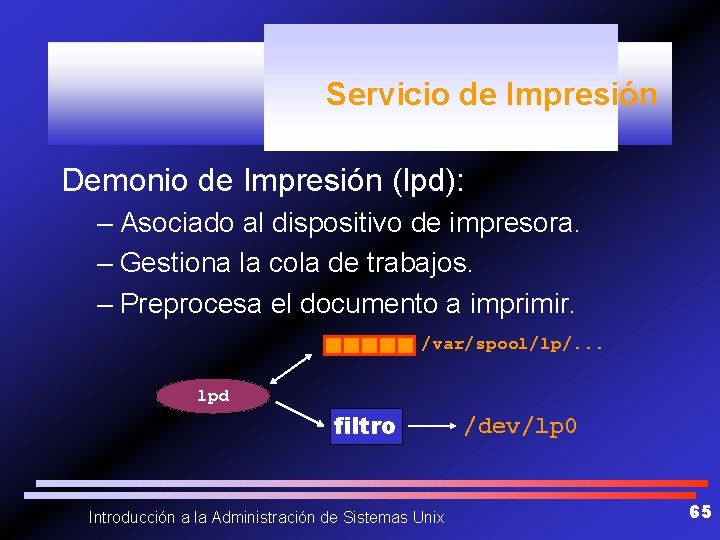

Servicio de Impresión Demonio de Impresión (lpd): – Asociado al dispositivo de impresora. – Gestiona la cola de trabajos. – Preprocesa el documento a imprimir. /var/spool/lp/. . . lpd filtro Introducción a la Administración de Sistemas Unix /dev/lp 0 65

Filtros de Impresión Pequeños scripts que procesan la entrada (documento) y transmiten su salida a la impresora: – Filtros texto: retornos de carro y otras opciones de impresión. – Post. Script: Interpretación postscript de la impresora (gs). Introducción a la Administración de Sistemas Unix 66

Configuración del Demonio Fichero: /etc/printcap – Todas las impresoras del sistema. – Impresoras: • locales. • remotas (otros UNIX o independientes). • compartidas (otros SSOO). – Ficheros de configuración y filtros. Introducción a la Administración de Sistemas Unix 67

Programación de Tareas • Demonio atd: – Ejecuta un comando en un instante determinado. – Informa al usuario (vía mail). • Demonio crond: – Mantiene una serie de tablas de tareas habituales: /etc/crontab – Tareas de administración. Introducción a la Administración de Sistemas Unix 68

Instalación de Nuevo Software Distribución de Software: – Paquetes de instalación. – Binarios comprimidos. – Código fuente (para dicho SSOO). – Código fuente a portar. Introducción a la Administración de Sistemas Unix 69

Paquetes de Instalación El formato de paquete depende del SSOO: – Red. Hat y otros linux: RPM. – Solaris: PKG. – AIX: SMIT. –. . . Introducción a la Administración de Sistemas Unix 70

Código Binario Posibles problemas: – Sistemático en la instalación. – Problemas de versiones de librerías y otros programas, . . . – Problemas de seguridad. Formatos (comprimidos): . tar. gz, . tar. Z, . shar o. bz Introducción a la Administración de Sistemas Unix 71

Código Fuente Posibles problemas: – Configuración de las fuentes: IMake o configure (generan un Makefile). – Compilador adecuado (C o C++). – Instalación del programa. $. /configure $make install Introducción a la Administración de Sistemas Unix 72

Terminales Gráficos X Window: – Entorno gráfico de los sistemas UNIX. – Arquitectura Cliente/Servidor – Diferentes niveles (librerías) de desarrollo. – Nuevos problemas de seguridad. Introducción a la Administración de Sistemas Unix 73

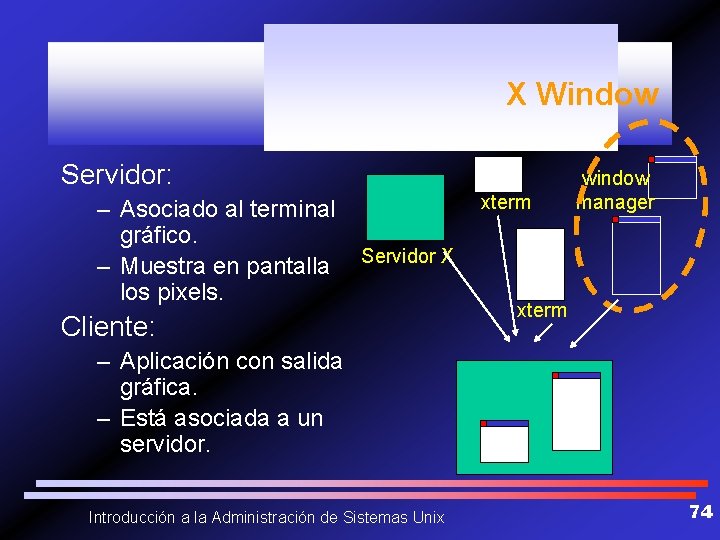

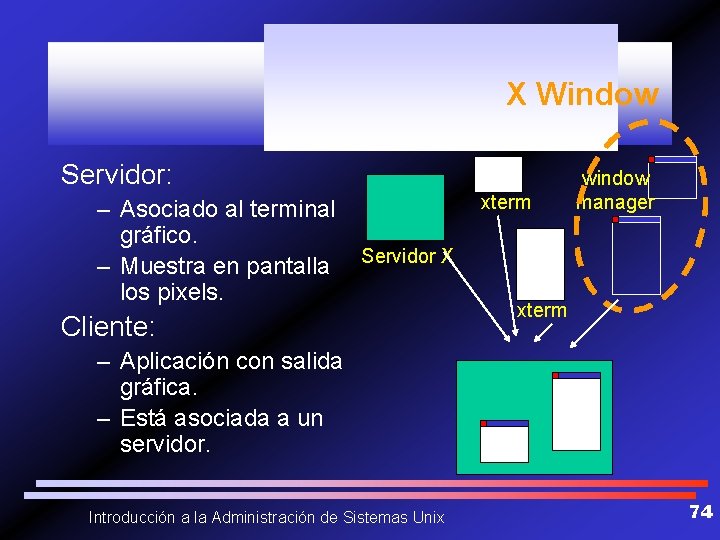

X Window Servidor: – Asociado al terminal gráfico. – Muestra en pantalla los pixels. xterm window manager Servidor X Cliente: xterm – Aplicación con salida gráfica. – Está asociada a un servidor. Introducción a la Administración de Sistemas Unix 74

X Window Servidor: – Interactúa con el hardware gráfico. – Acepta mensajes X 11. Clientes: – Usan primitivas para dibujar en el servidor. – Pueden ser aplicaciones remotas. – Gestor de ventanas: window manager Introducción a la Administración de Sistemas Unix 75

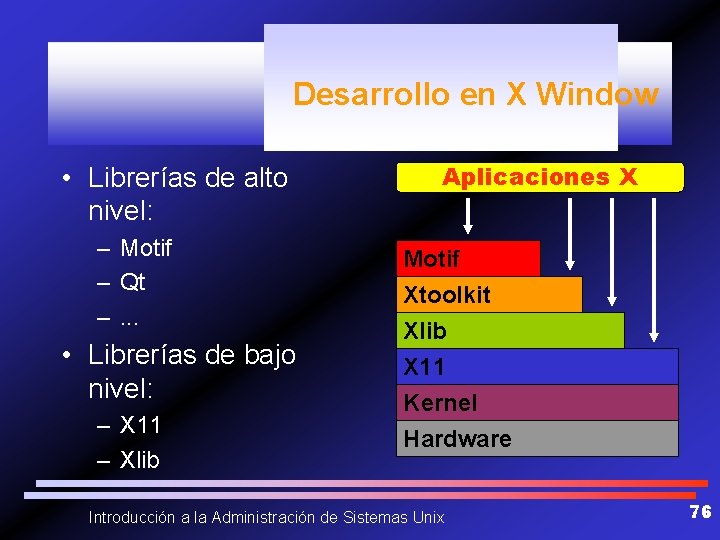

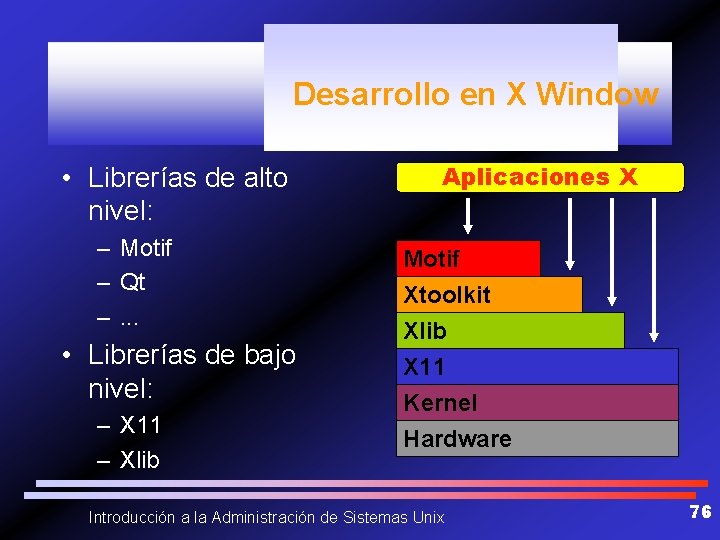

Desarrollo en X Window • Librerías de alto nivel: – Motif – Qt –. . . • Librerías de bajo nivel: – X 11 – Xlib Aplicaciones X Motif Xtoolkit Xlib X 11 Kernel Hardware Introducción a la Administración de Sistemas Unix 76

XDM El servicio XDM (X desktop manager): – Proporciona un login gráfico. – Asociado al runlevel 5 (gráfico). – Se rearranca si el servicio cae. – Puede ser accedido desde puestos remotos. Introducción a la Administración de Sistemas Unix 77

Interoperabilidad con Microsoft Windows El protocolo SMB (Session Message Block) lo utilizan los sistemas MSWin para compartir discos e impresoras. La implementación de este protocolo en UNIX se denomina Samba. Introducción a la Administración de Sistemas Unix 78

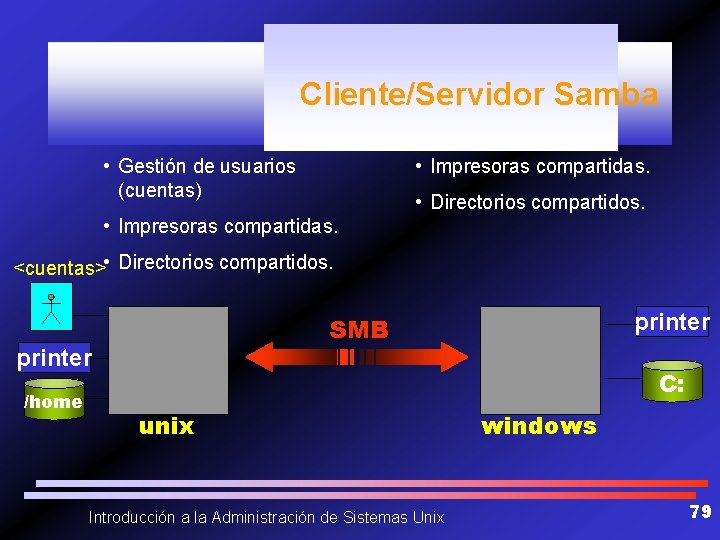

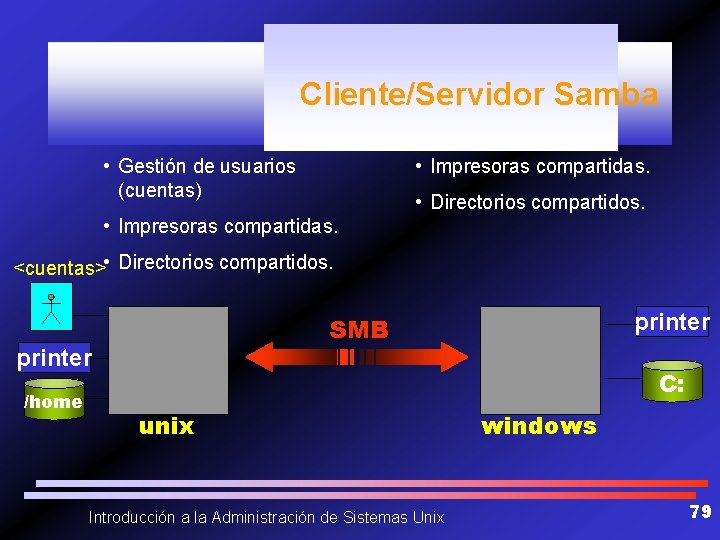

Cliente/Servidor Samba • Gestión de usuarios (cuentas) • Impresoras compartidas. • Directorios compartidos. • Impresoras compartidas. <cuentas> • Directorios compartidos. printer /home printer SMB C: unix Introducción a la Administración de Sistemas Unix windows 79

Servidor Samba La configuración de un servidor Samba arranca dos demonios: – smbd: Demonio de SMB. – nmbd : Servicio de nombres Net. BIOS. Configuración: /etc/smb. conf Introducción a la Administración de Sistemas Unix 80

Cliente Samba Existen las siguientes herramientas: – smbclient: Conexión a recursos (modo FTP). – smbsun: Ejecución de programas. – smbprint: Impresión remota. – smbmnt: Permite montar discos compartidos. Introducción a la Administración de Sistemas Unix 81

Auditoría del Sistema Los directorios /var/log o /var/adm contienen información sobre ciertas operaciones registradas en el sistema: – Accesos de usuarios. – Mensajes del kernel. – Arranque y parada del sistema. – Errores de ciertos demonios. Introducción a la Administración de Sistemas Unix 82

Conexiones al Sistema Ficheros de acceso: – Registra las conexiones. – En algunos casos, tiene formato binario. – Se consulta por medio del comando last. Introducción a la Administración de Sistemas Unix 83

Gestión de Logs La gestión de los ficheros log comprende: – Selección de eventos a registrar. – Los ciclos de rotación. – La compresión de los logs. – Verificaciones de integridad. Introducción a la Administración de Sistemas Unix 84

Carga del Sistema La utilidad uptime proporciona una estimación de la carga del sistema: # uptime 3: 24 pm up 6 days, 2: 30, 5 users, load average: 0. 23, 0. 32, 0. 26 Otras utilidades: ps, top, xload, perfmeter, . . . Introducción a la Administración de Sistemas Unix 85

Memoria del Sistema Las utilidades como vmstat o sar miden el uso de la memoria del sistema: – Acceso a swap. – Estado de los procesos. – Memoria usada del sistema. – Porcentaje de CPU usada. Introducción a la Administración de Sistemas Unix 86

Límites de Recursos • A un usuario se le restringen los límites de recursos a utilizar por medio de la llamada ulimit. – Por lo general los límites generales se definen en el fichero /etc/profile que todos los usuarios ejecutan. Introducción a la Administración de Sistemas Unix 87

Seguridad Puntos de interés: – Seguridad Interior: Programas con permisos. – Seguridad Exterior: Servicios de red. – Detección de Intrusiones: Una vez que han superado la seguridad. La mejor defensa es no tener una máquina con instalación estándar. Introducción a la Administración de Sistemas Unix 88

Seguridad Interior Programas con permisos de ejecución privilegiada: Bit s. – Si el programa no se usa: eliminarlo. – Si se usa: instalar la versión más actualizada. – Restringir los privilegios de ciertos usuarios (restricted shells). Introducción a la Administración de Sistemas Unix 89

Seguridad Exterior Servicios de red del sistema: – Si no se usa: eliminarlo. – Si se usa: tenerlo actualizado. – Saber quien debe usar cada servicio (desde dónde se usa). Introducción a la Administración de Sistemas Unix 90

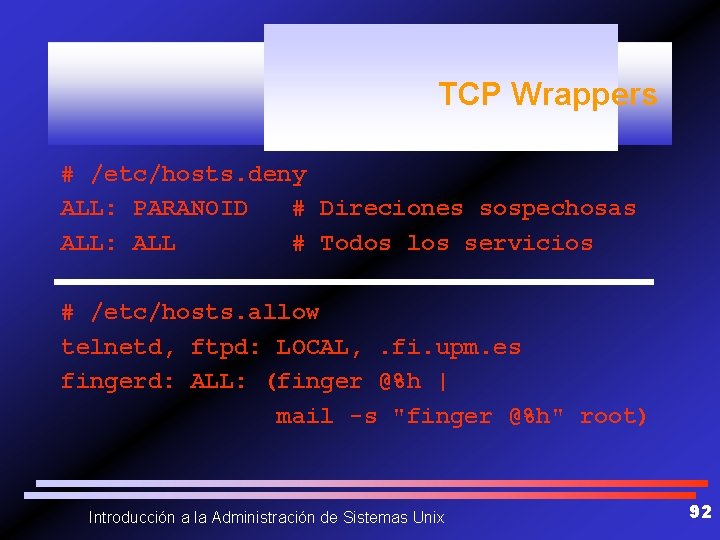

Filtrado de Conexiones Los TCP wrappers son un paquete de seguridad basado en filtrar conexiones al inetd. Configuración: – /etc/hosts. allow – /etc/hosts. deny Introducción a la Administración de Sistemas Unix 91

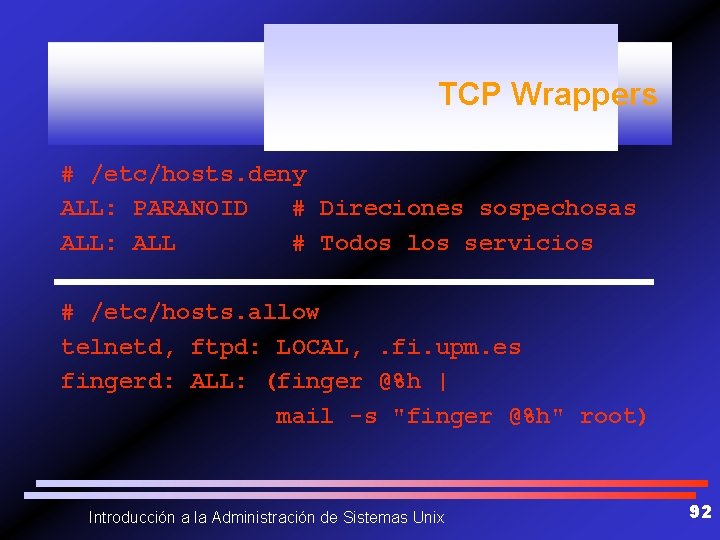

TCP Wrappers # /etc/hosts. deny ALL: PARANOID # Direciones sospechosas ALL: ALL # Todos los servicios # /etc/hosts. allow telnetd, ftpd: LOCAL, . fi. upm. es fingerd: ALL: (finger @%h | mail -s "finger @%h" root) Introducción a la Administración de Sistemas Unix 92

Salvaguarda de los Log Una intrusión en la máquina intenta borrar sus “huellas”: – Análisis de los ficheros de log. – Protecciones especiales (append). – Salvaguarda periódica de los log. – Renombrar ficheros de log. Introducción a la Administración de Sistemas Unix 93

Integridad del Sistema La verificación periódica del sistema: – Automatizada (crontab). – Comparar los directorios del sistema. – Chechsums o CRCs de los ficheros. – Fecha/Hora arranque de los servicios. – Puertos de servicio del sistema. Introducción a la Administración de Sistemas Unix 94

Passwords por la Red La transmisión de passwords por la red puede ser interceptada por medio de sniffers: – Uso de autorización basada en hosts (~/. rhosts, /etc/host. equiv) – Transmisiones cifradas (secure shell: ssh). Introducción a la Administración de Sistemas Unix 95

IP Spooffing Otro posible ataque es por medio de suplantar la identidad de otro host: – Rutas de mensaje extrañas. – Servicios de autenticación: Certificados, Kerberos, . . . Introducción a la Administración de Sistemas Unix 96

Servicios de Red Peligrosos Servicios de red más problemáticos: – Servicio de correo (sendmail). – Servicio FTP (ftp anónimo). – Servicio Web (CGIs). – RPCs (ataques al portmapper). – Protocolos de red: ICMP, SNMP, ARP, . . . Introducción a la Administración de Sistemas Unix 97