DIRECCION DE POLICIA CIENTIFICA DEPARTAMENTO ESTUDIOS ESPECIALES DIVISIN

- Slides: 64

DIRECCION DE POLICIA CIENTIFICA DEPARTAMENTO ESTUDIOS ESPECIALES DIVISIÓN INFORMÁTICA JUDICIAL

GENDARMERÍA NACIONAL ARGENTINA DIRECCIÓN DE POLICÍA CIENTÍFICA LEONARDO RAFAEL IGLESIAS INGENIERO ELECTRÓNICO JEFE DIVISIÓN INFORMÁTICA JUDICIAL

¿QUE SON LOS DELITOS INFORMÁTICOS? v Hecho o conducta ilícita que se comete mediante la utilización de herramientas electrónicas o informáticas. v Son todos aquellos delitos, tipificados en el código penal, que hacen uso indebido de cualquier medio o sistema informático. v Es toda aquella acción, típica, antijurídica y culpable, que se da por vías informáticas o que tiene como objetivo destruir y dañar ordenadores, medios electrónicos y redes de Internet.

TIPOS DE DELITOS INFORMÁTICOS v Fraude v Pornografía infantil v Estafa v Robo de propiedad intelectual v Denegación de servicios v Acceso no autorizado v Extorsión v Robo de servicios v Sabotaje informático v Abuso de privilegios v Etc

DIVISIÓN INFORMÁTICA JUDICIAL Informática Forense Es una disciplina criminalística que tiene como objeto la investigación, en sistemas informáticos, de hechos con relevancia jurídica o para la simple investigación privada. Para conseguir sus objetivos, la Informática Forense desarrolla técnicas idóneas para ubicar, reproducir y analizar evidencias digitales con fines legales.

DIVISIÓN INFORMÁTICA JUDICIAL EVIDENCIA DIGITAL Es cualquier registro generado por o guardado en un medio de almacenamiento tecnológico que es utilizado para demostrar la comisión de un delito, y sirve como elemento material probatorio en un juicio. Cuando se la compara con otras formas de “evidencia documental” la evidencia computacional es frágil. Esto hace que los datos digitales adquiridos, o sea la copia obtenida, no debe alterar las originales del disco, o sea deben ser exactamente iguales a los originales. De aquí toma importancia el CHECKSUM o HASH.

èSoftware Utilizado

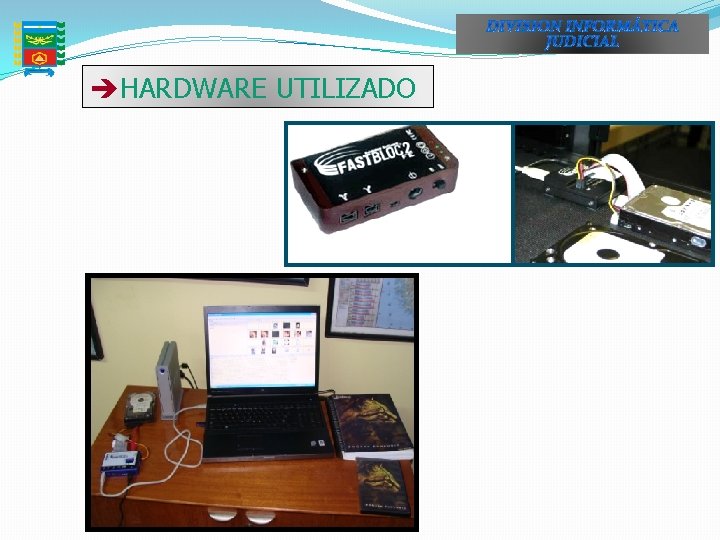

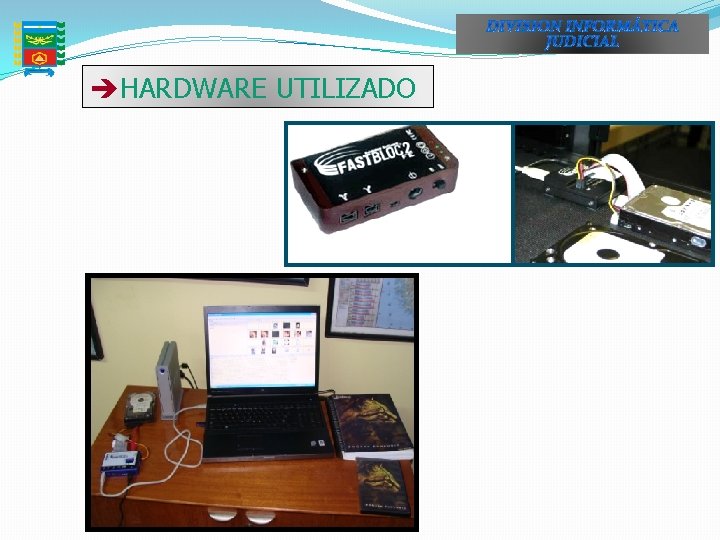

èHARDWARE UTILIZADO

èPROCEDIMIENTO DE ANÁLISIS Y CUIDADO DE LA PRUEBA • VER LAS CONDICIONES DEL ESTADO GENERAL DEL EQUIPO A ANALIZAR. • NO CONTAMINAR LA PRUEBA. • ACTUAR METÓDICAMENTE. • OBTENER UNA “IMÁGEN FORENSE” DEL DISCO. • PRIORIZAR EL CUIDADO DEL HASH ENTRE LA PRUEBA Y LA IMAGEN FORENSE. • NO DAÑAR ELEMENTOS DE HARDWARE DE LA PRUEBA.

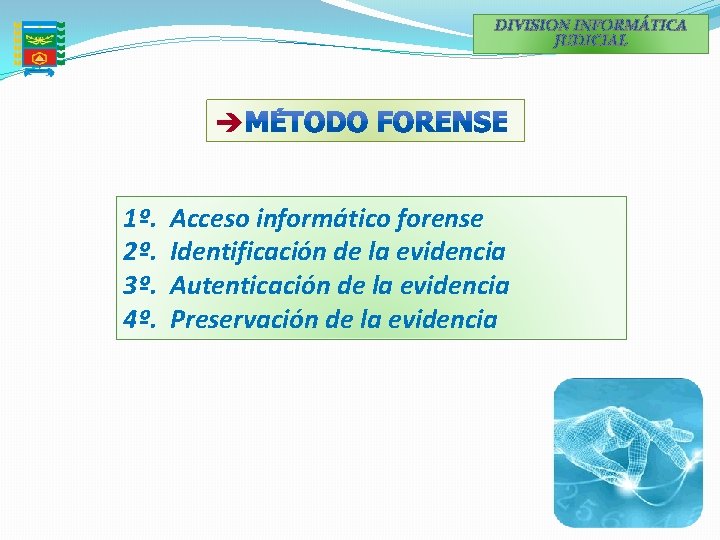

DIVISION INFORMÁTICA JUDICIAL è 1º. 2º. 3º. 4º. Acceso informático forense Identificación de la evidencia Autenticación de la evidencia Preservación de la evidencia

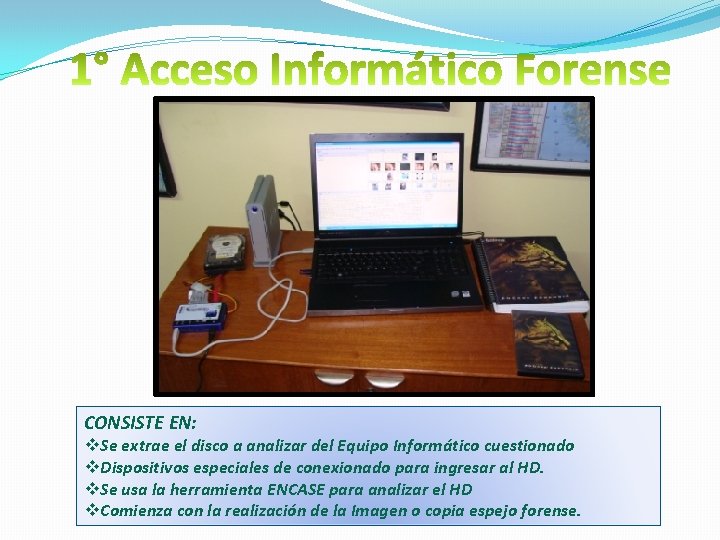

CONSISTE EN: v. Se extrae el disco a analizar del Equipo Informático cuestionado v. Dispositivos especiales de conexionado para ingresar al HD. v. Se usa la herramienta ENCASE para analizar el HD v. Comienza con la realización de la Imagen o copia espejo forense.

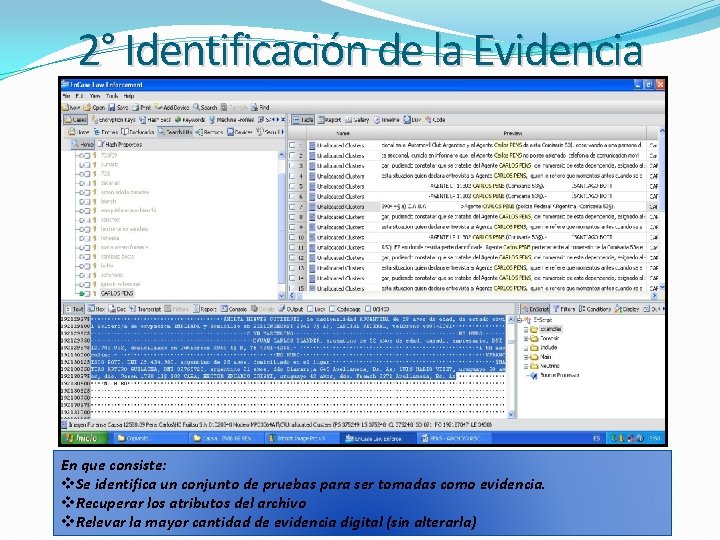

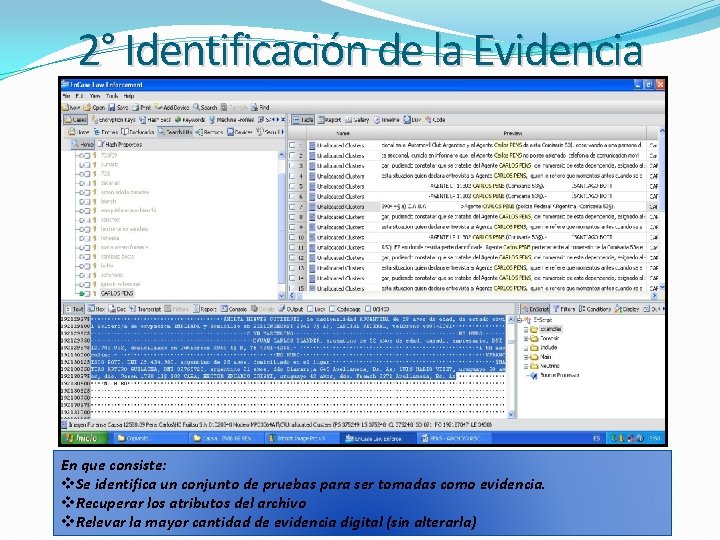

2° Identificación de la Evidencia En que consiste: v. Se identifica un conjunto de pruebas para ser tomadas como evidencia. v. Recuperar los atributos del archivo v. Relevar la mayor cantidad de evidencia digital (sin alterarla)

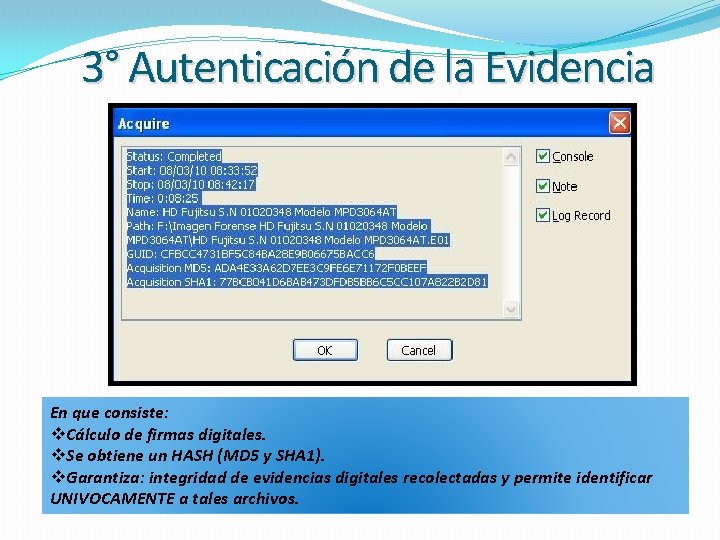

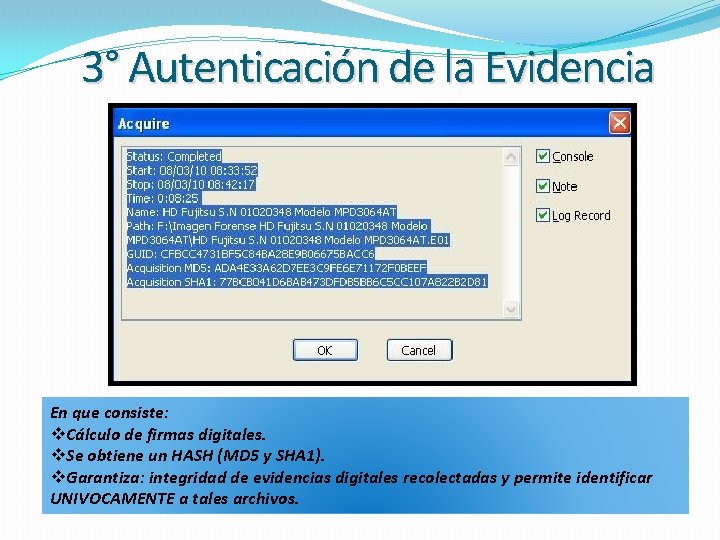

3° Autenticación de la Evidencia En que consiste: v. Cálculo de firmas digitales. v. Se obtiene un HASH (MD 5 y SHA 1). v. Garantiza: integridad de evidencias digitales recolectadas y permite identificar UNIVOCAMENTE a tales archivos.

Criptografía Usos ü Autenticación: implica hablar de corroboración de la identidad. En particular del origen de un archivo. ü Confidencialidad: mantener información determinada. en secreto una ü Integridad: la información no haya sido alterada por personas no autorizadas u otro medio desconocido.

Hash También denominado valor Hash o síntesis del mensaje, es un tipo de transformación de datos. Un Hash es la conversión de determinados datos de cualquier tamaño, en un número de longitud fija no reversible, mediante la aplicación a los datos de una función matemática unidireccional denominada algoritmo Hash. Existen funciones comunes de Hash en un sentido. Las más comunes son MD 5 y SHA-1.

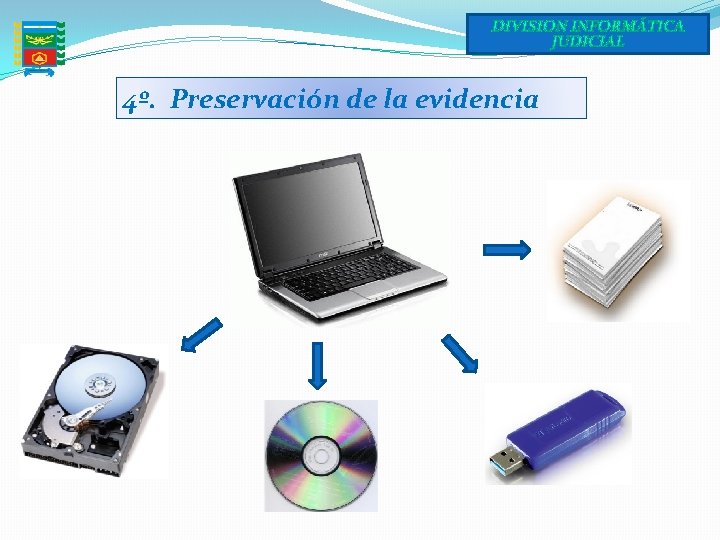

4º. Preservación de la evidencia

¿QUÉ SE PUEDE OBTENER DEL ANÁLISIS FORENSE?

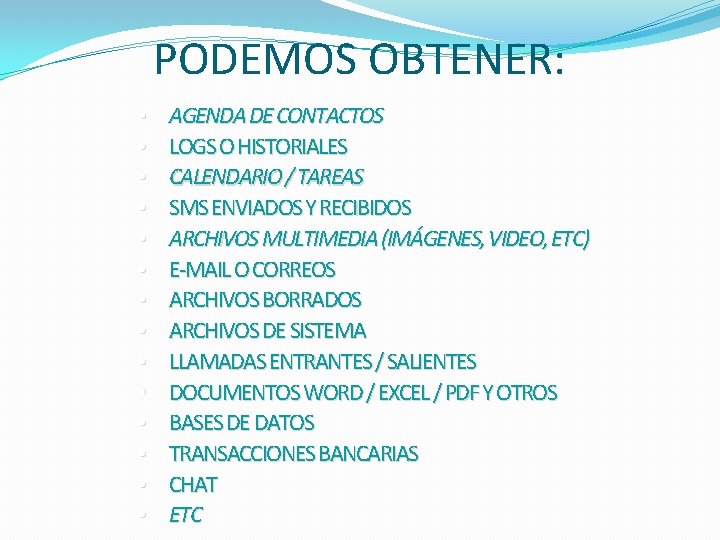

PODEMOS OBTENER: • • • • AGENDA DE CONTACTOS LOGS O HISTORIALES CALENDARIO / TAREAS SMS ENVIADOS Y RECIBIDOS ARCHIVOS MULTIMEDIA (IMÁGENES, VIDEO, ETC) E-MAIL O CORREOS ARCHIVOS BORRADOS ARCHIVOS DE SISTEMA LLAMADAS ENTRANTES / SALIENTES DOCUMENTOS WORD / EXCEL / PDF Y OTROS BASES DE DATOS TRANSACCIONES BANCARIAS CHAT ETC

PUNTOS PERICIALES

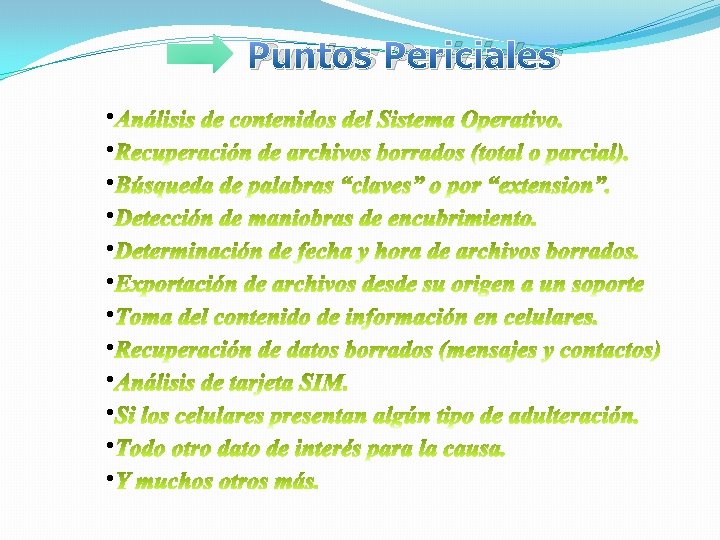

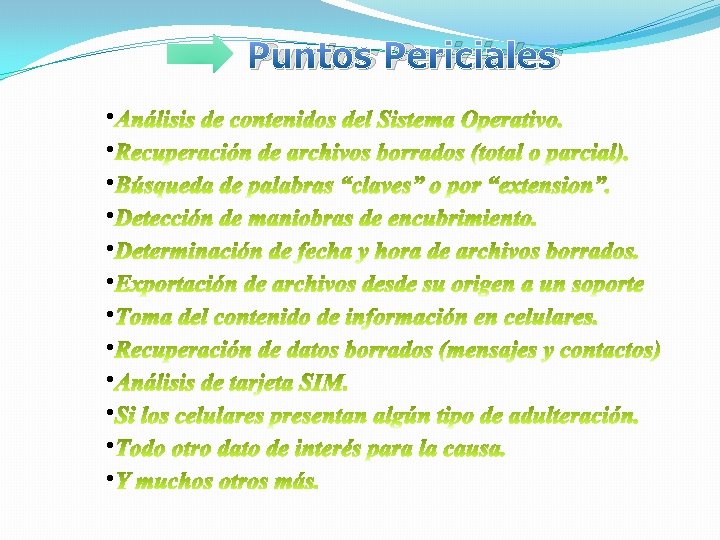

Puntos Periciales • • •

DIVISION INFORMÁTICA JUDICIAL LA ESCENA DEL CRIMEN DIGITAL

DIVISION INFORMÁTICA JUDICIAL

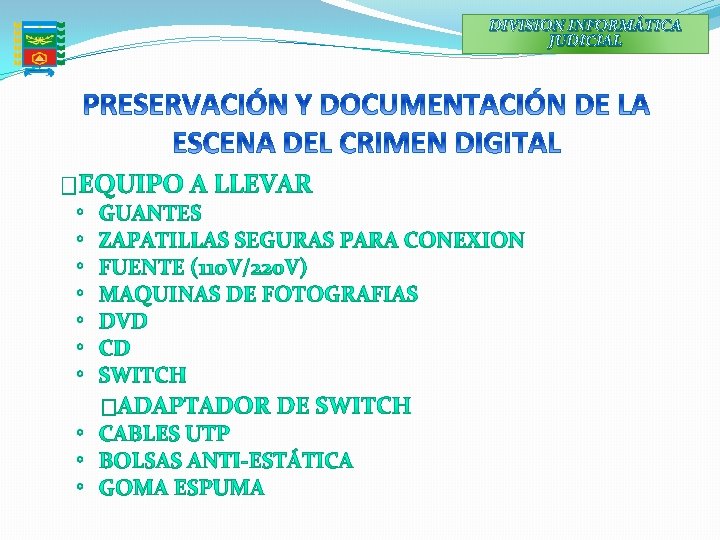

DIVISION INFORMÁTICA JUDICIAL PRESERVACIÓN Y DOCUMENTACIÓN DE LA ESCENA DEL CRIMEN DIGITAL • EQUIPO A LLEVAR: – PC O NOTEBOOK con suficientes puertos USB y FW 800 – Bloqueador de Escritura (Write Blocker) – Cables de conexión/Adaptadores/Interfaces/ Cajas para removibles/LAN Crossover… – Software Forense (F-SW) – Discos de almacenamiento de destino • SANITIZADOS (WIPEADOS)

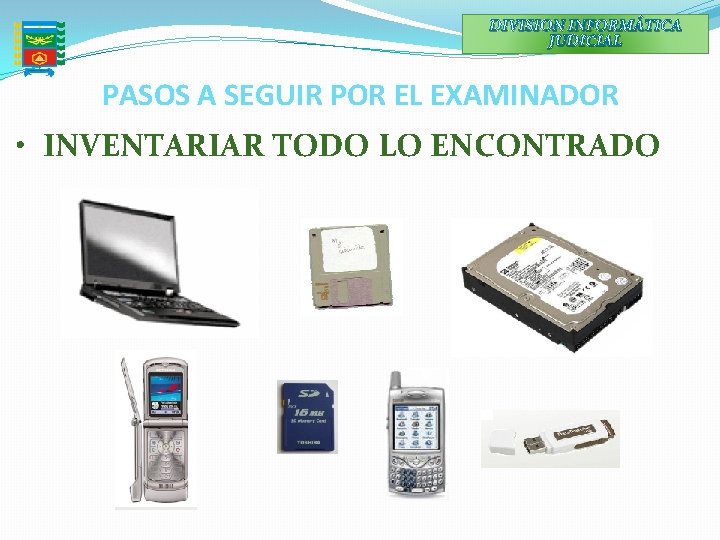

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR – VERIFICAR SU PROPIA SEGURIDAD • USAR GUANTES – INVENTARIAR TODO LO ENCONTRADO • LAPTOPS • CELULARES • DISKETTES • MEMORIAS FLASH • BLACKBERRYS • DISCOS RÍGIDOS • DISCOS ÓPTICOS • PEN DRIVES • PDAs • CAMARAS DIGITALES • REPRODUCTORES DE MP 3

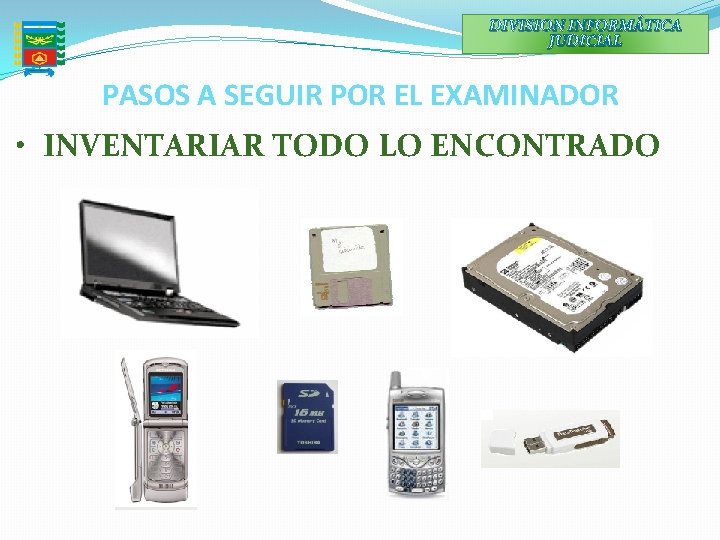

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • INVENTARIAR TODO LO ENCONTRADO

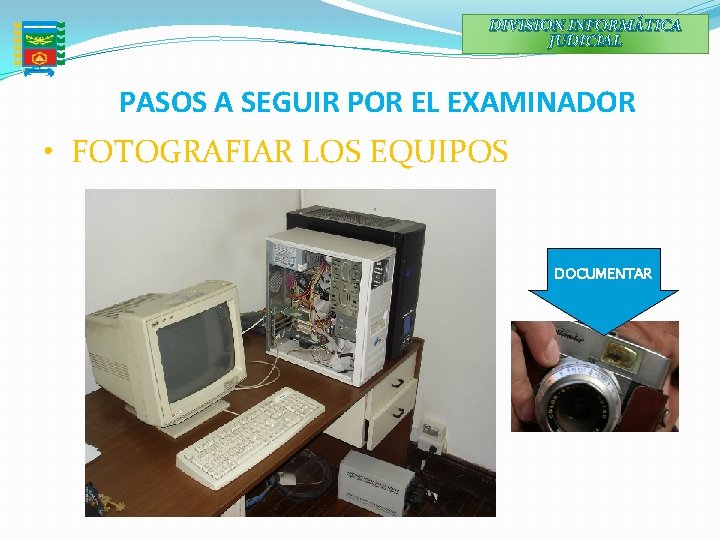

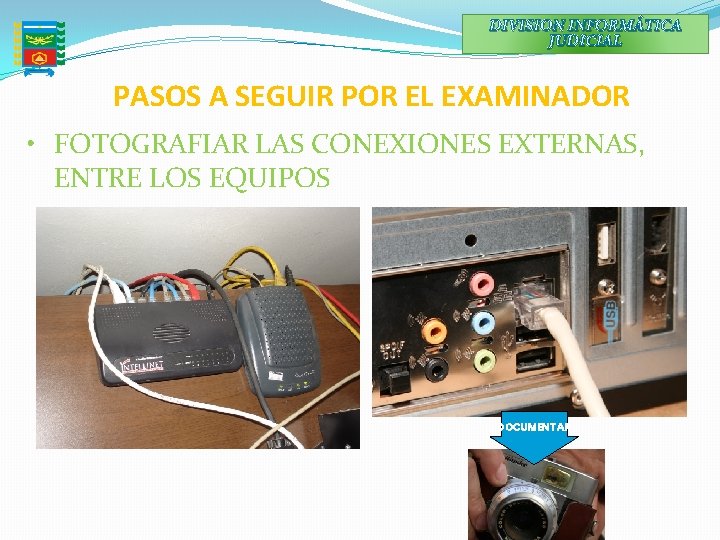

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • CONSULTAR CONEXIONES – PROVEEDOR DE INTERNET • FOTOGRAFIAR LOS EQUIPOS • FOTOGRAFIAR LAS CONEXIONES DE LOS EQUIPOS

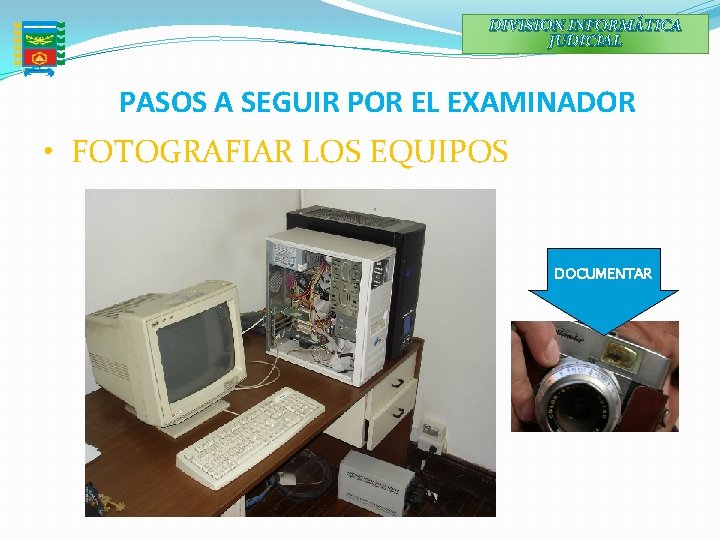

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • FOTOGRAFIAR LOS EQUIPOS DOCUMENTAR

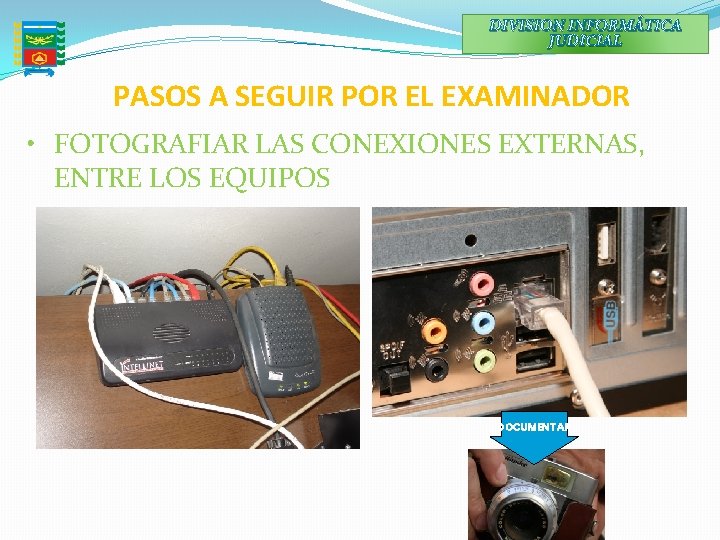

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • FOTOGRAFIAR LAS CONEXIONES EXTERNAS, ENTRE LOS EQUIPOS DOCUMENTAR

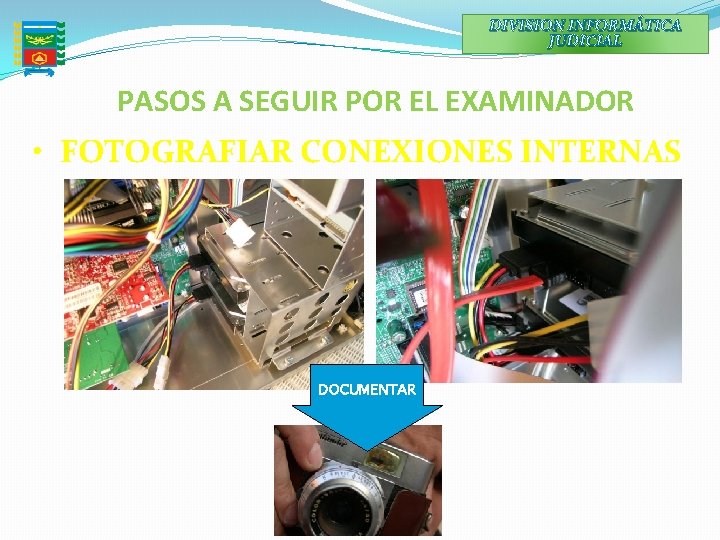

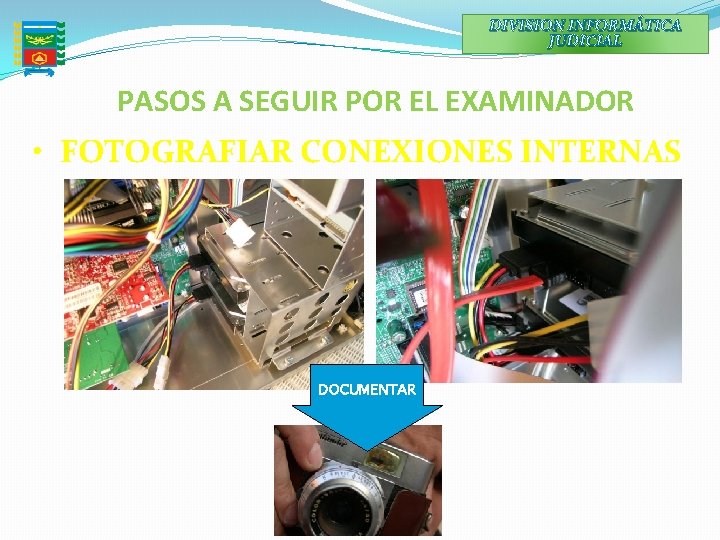

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • FOTOGRAFIAR CONEXIONES INTERNAS DOCUMENTAR

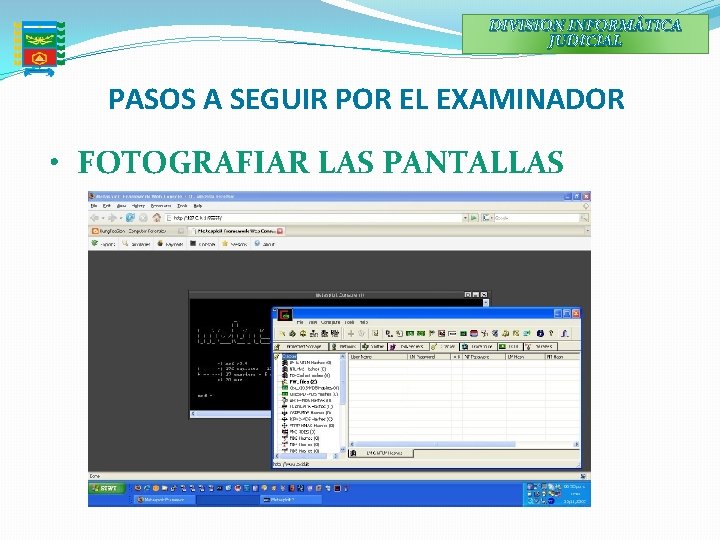

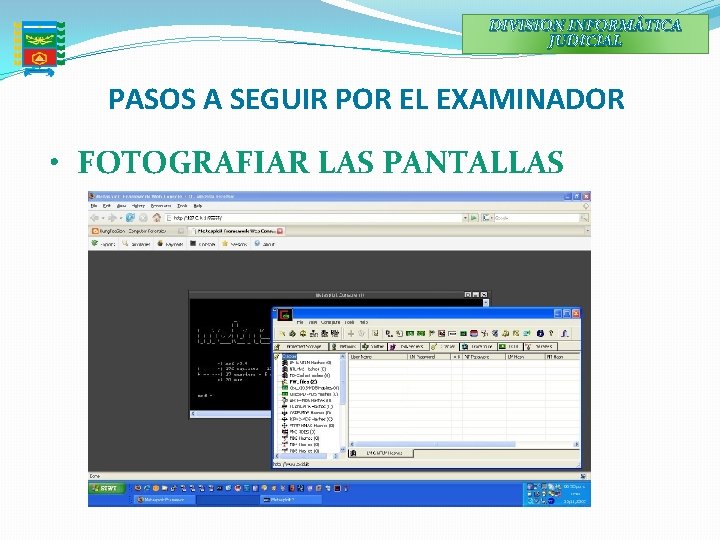

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • FOTOGRAFIAR LAS PANTALLAS

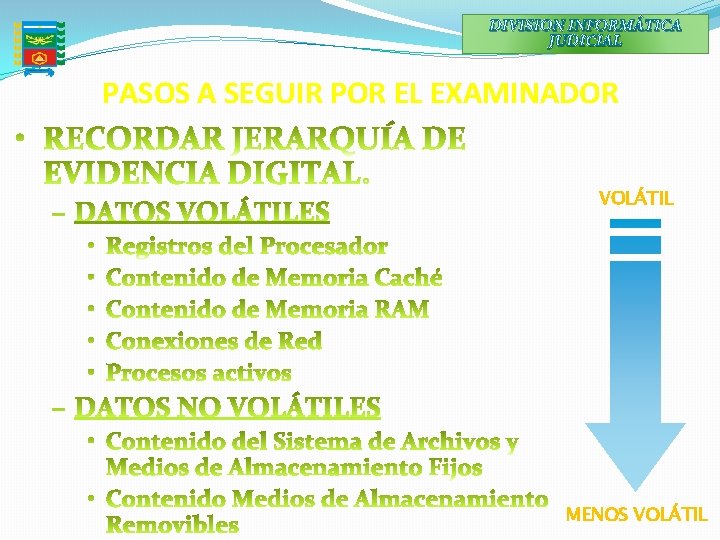

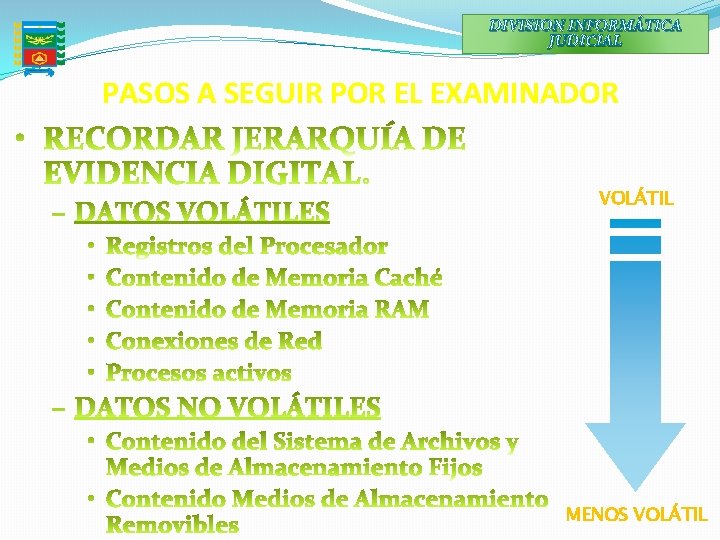

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR VOLÁTIL MENOS VOLÁTIL

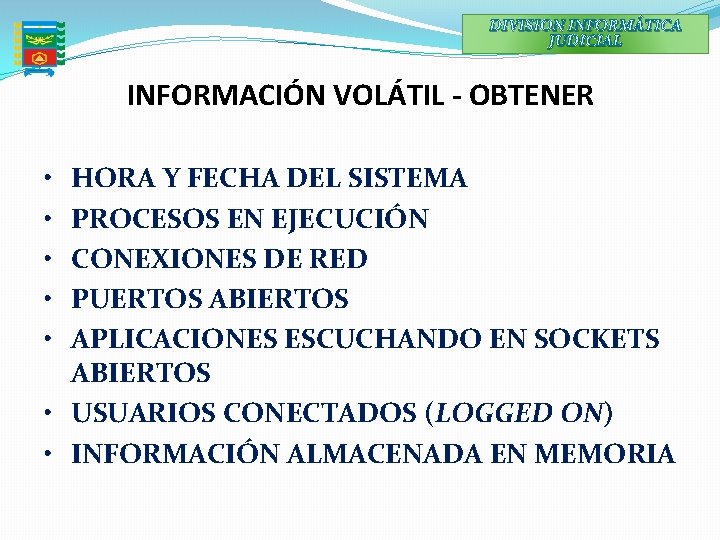

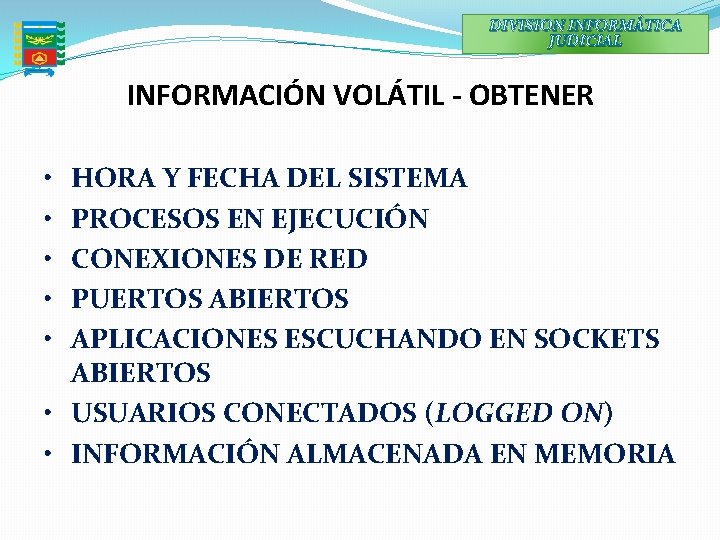

DIVISION INFORMÁTICA JUDICIAL INFORMACIÓN VOLÁTIL - OBTENER • • • HORA Y FECHA DEL SISTEMA PROCESOS EN EJECUCIÓN CONEXIONES DE RED PUERTOS ABIERTOS APLICACIONES ESCUCHANDO EN SOCKETS ABIERTOS • USUARIOS CONECTADOS (LOGGED ON) • INFORMACIÓN ALMACENADA EN MEMORIA

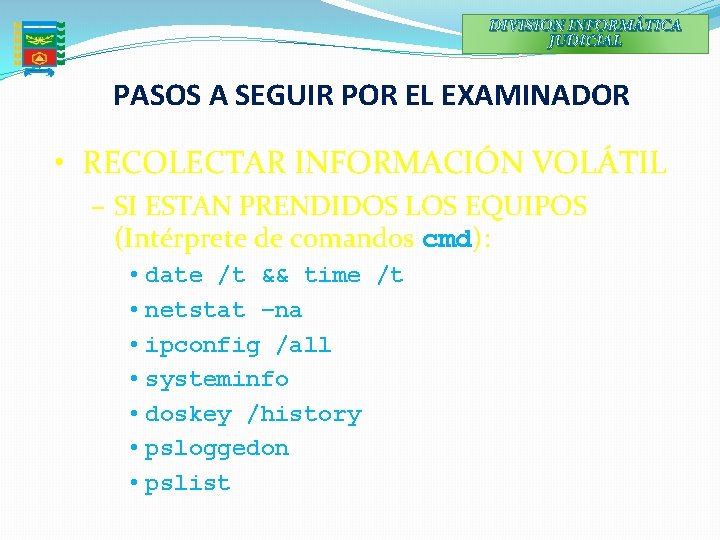

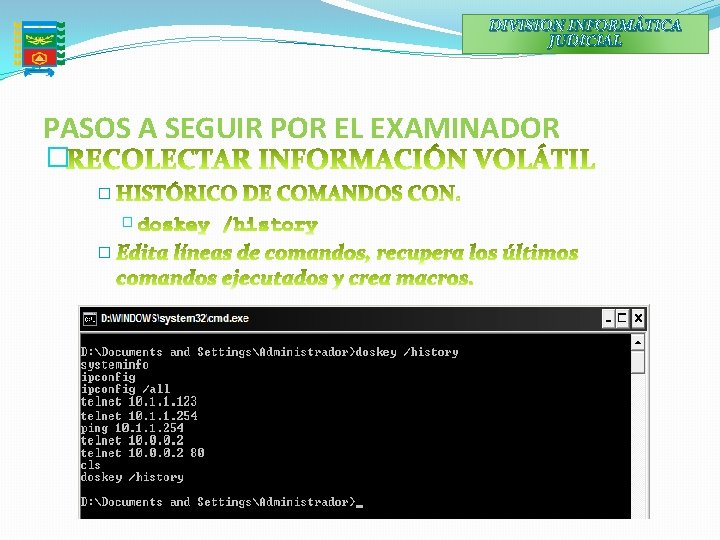

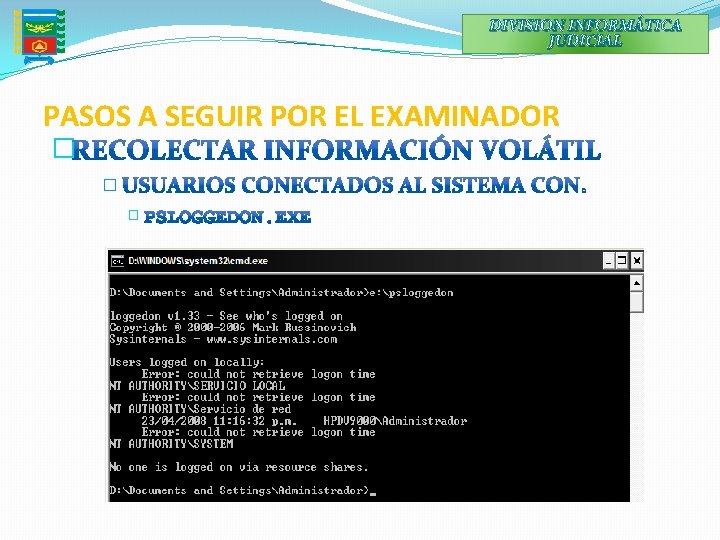

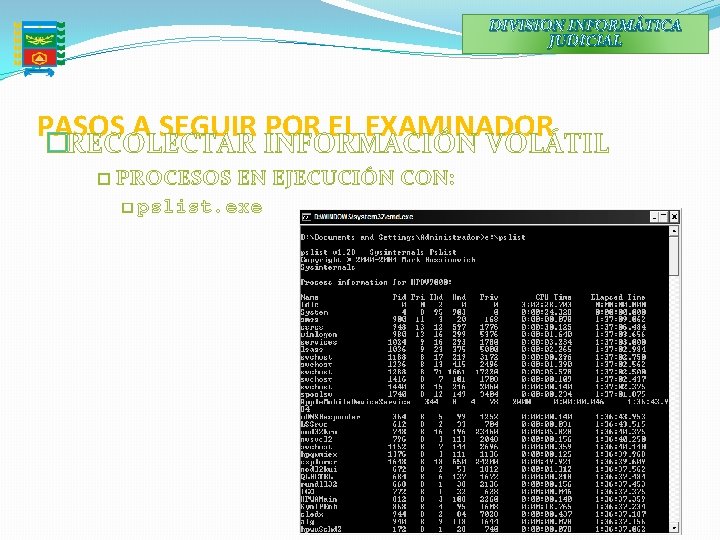

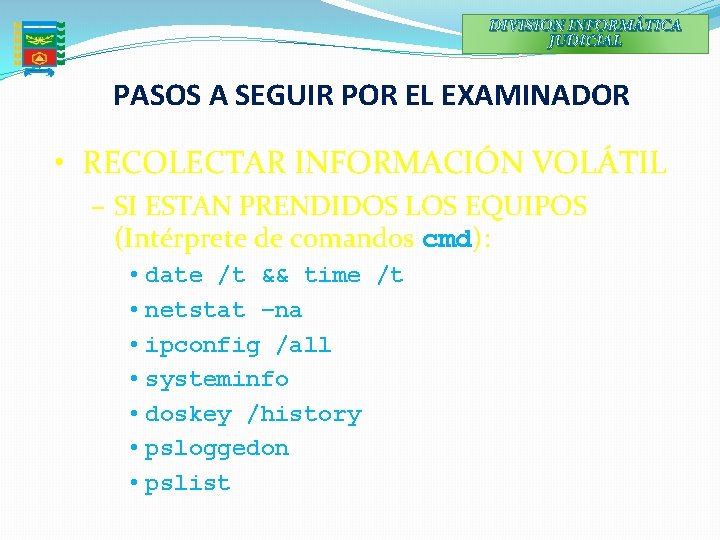

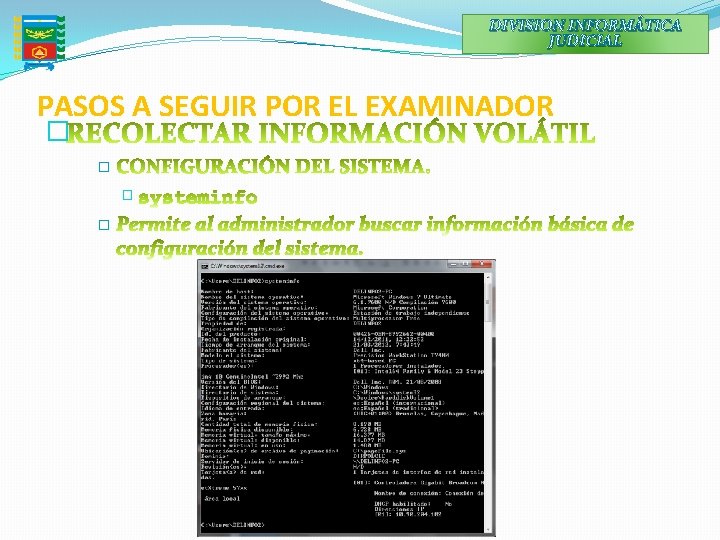

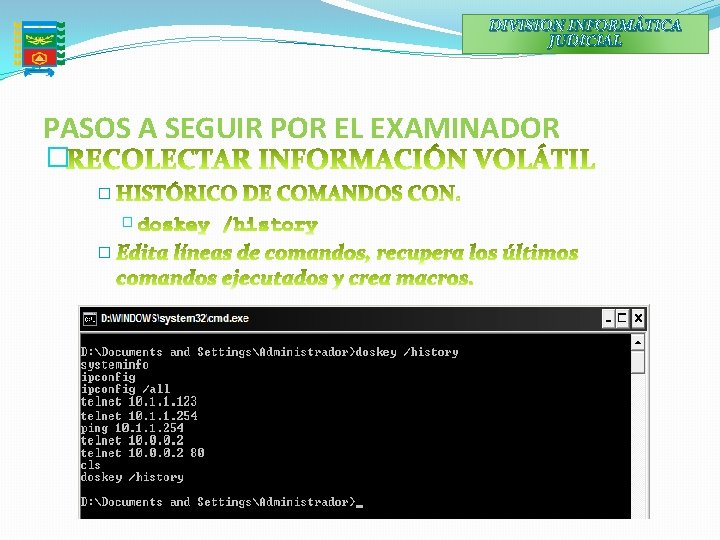

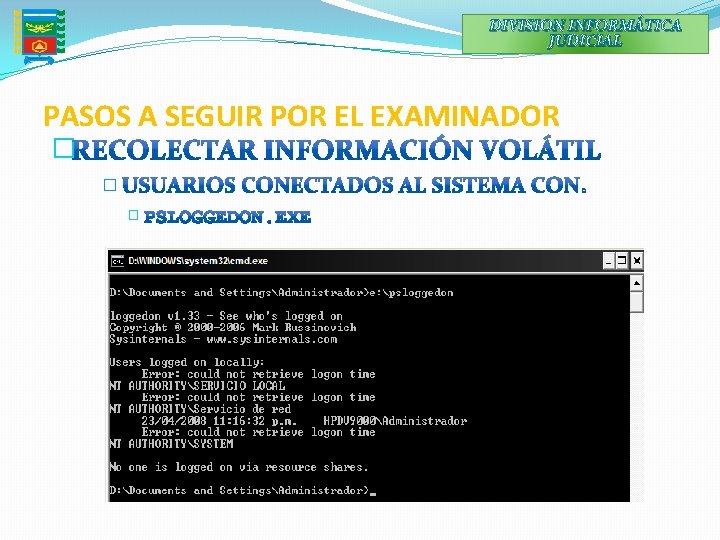

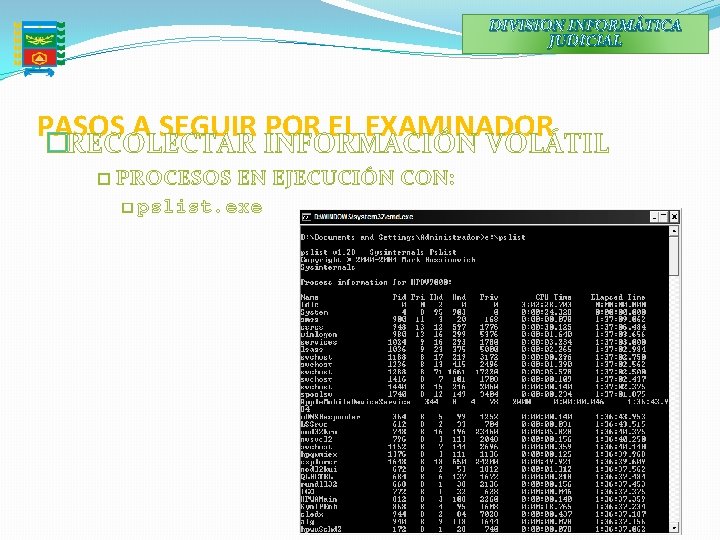

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • RECOLECTAR INFORMACIÓN VOLÁTIL – SI ESTAN PRENDIDOS LOS EQUIPOS (Intérprete de comandos cmd): • date /t && time /t • netstat –na • ipconfig /all • systeminfo • doskey /history • psloggedon • pslist

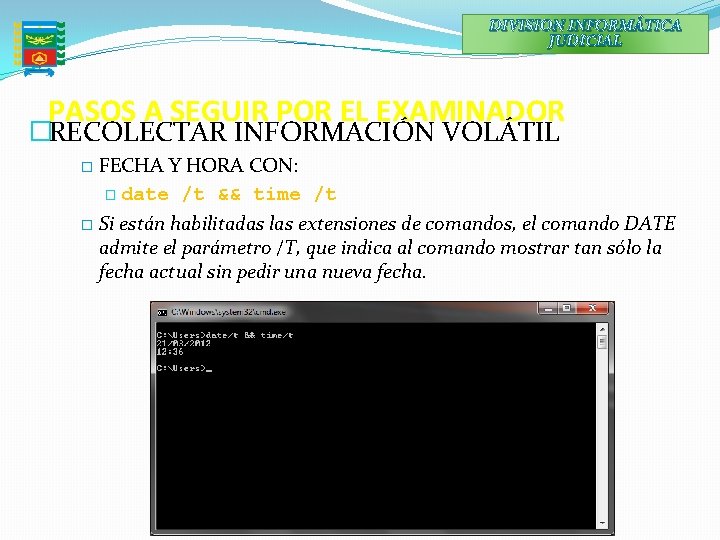

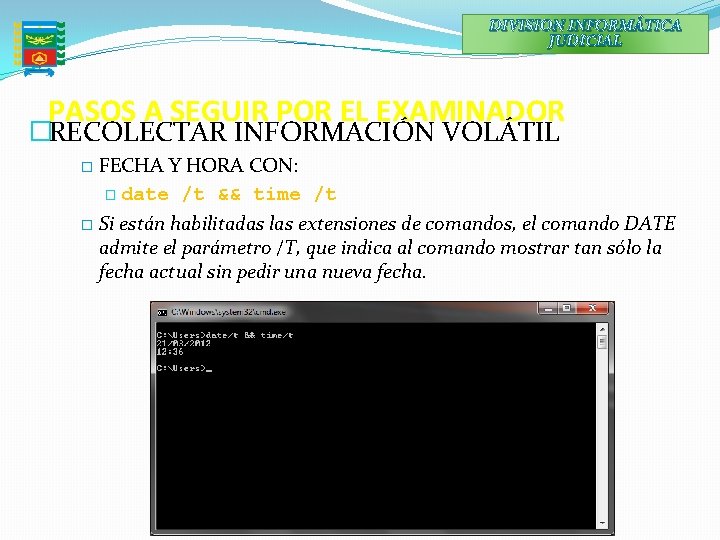

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR �RECOLECTAR INFORMACIÓN VOLÁTIL FECHA Y HORA CON: � date /t && time /t � Si están habilitadas las extensiones de comandos, el comando DATE admite el parámetro /T, que indica al comando mostrar tan sólo la fecha actual sin pedir una nueva fecha. �

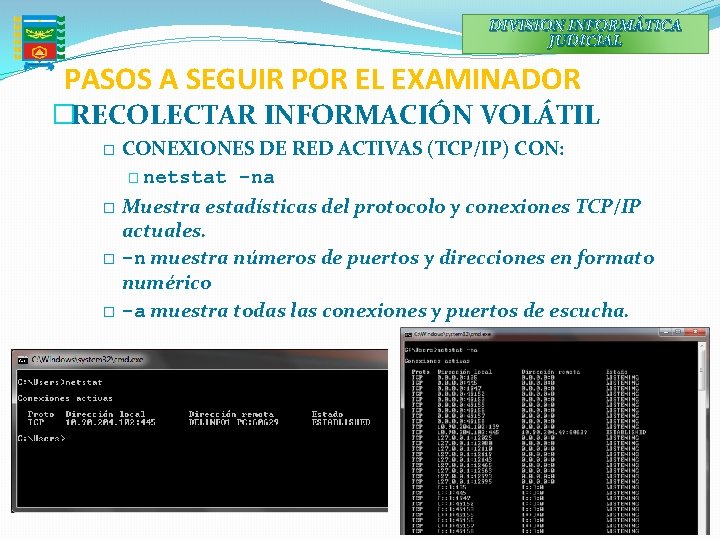

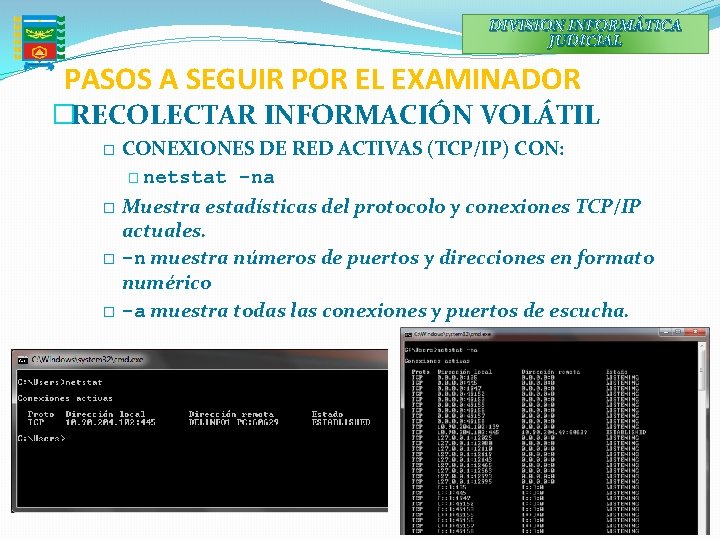

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR �RECOLECTAR INFORMACIÓN VOLÁTIL CONEXIONES DE RED ACTIVAS (TCP/IP) CON: � netstat -na � Muestra estadísticas del protocolo y conexiones TCP/IP actuales. � -n muestra números de puertos y direcciones en formato numérico � -a muestra todas las conexiones y puertos de escucha. �

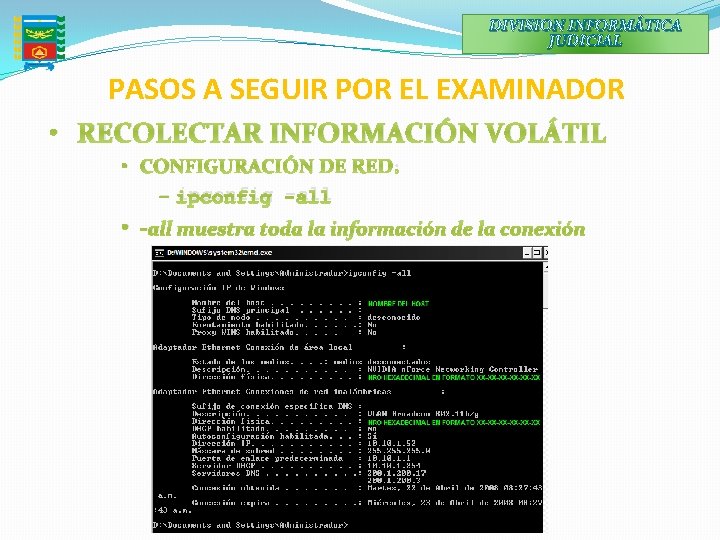

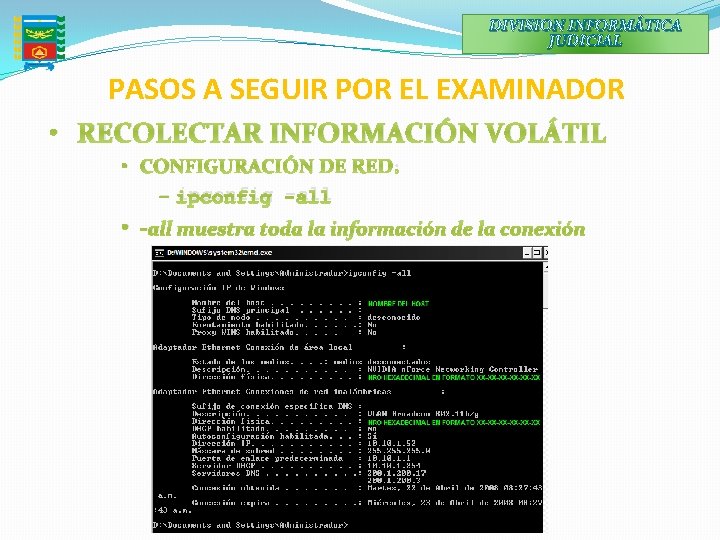

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • RECOLECTAR INFORMACIÓN VOLÁTIL • CONFIGURACIÓN DE RED: – ipconfig -all • -all muestra toda la información de la conexión

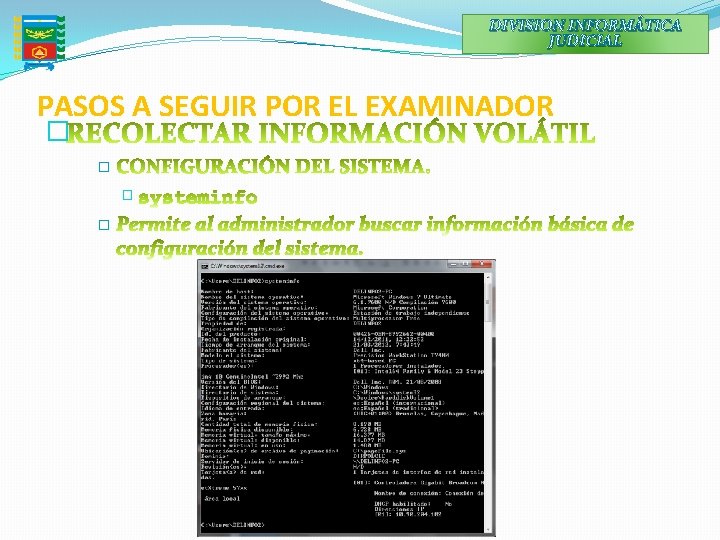

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR � �

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR � �

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR � � �

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR �RECOLECTAR INFORMACIÓN VOLÁTIL � PROCESOS EN EJECUCIÓN CON: � pslist. exe

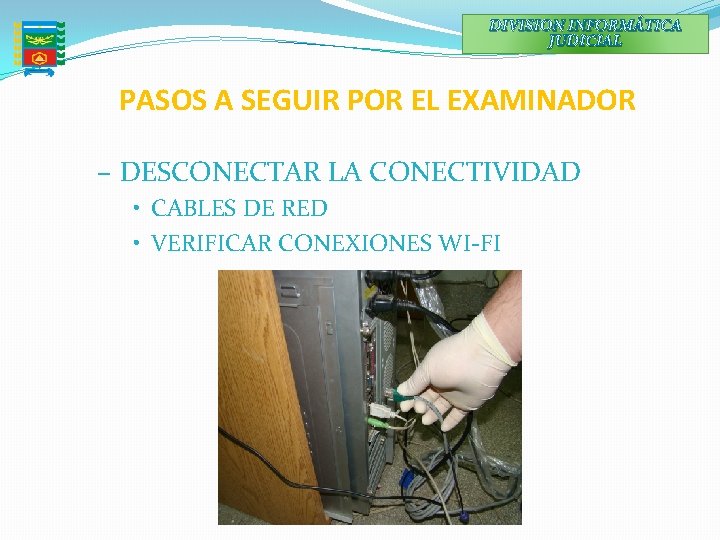

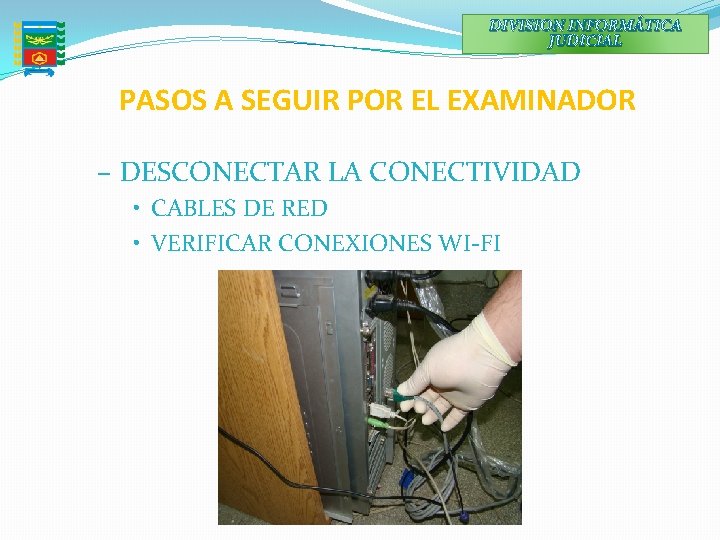

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR – DESCONECTAR LA CONECTIVIDAD • CABLES DE RED • VERIFICAR CONEXIONES WI-FI

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR – APAGAR LAS COMPUTADORAS

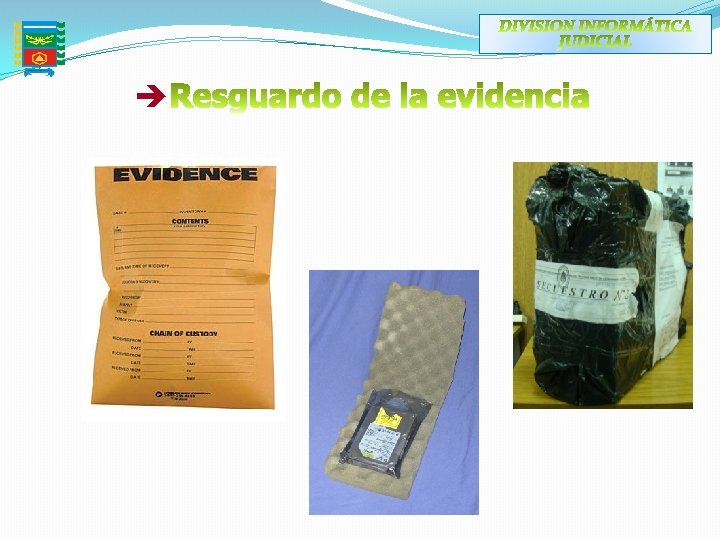

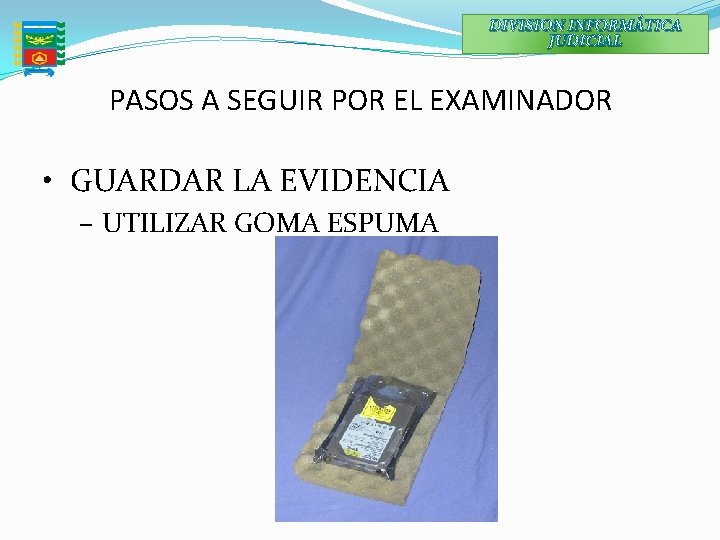

DIVISION INFORMÁTICA JUDICIAL PASOS A SEGUIR POR EL EXAMINADOR • GUARDAR LA EVIDENCIA – UTILIZAR GOMA ESPUMA

DIVISION INFORMÁTICA JUDICIAL CADENA DE CUSTODIA • DOCUMENTACIÓN (EN PAPEL) DE: – – – Confiscación o Secuestro Custodia Control Transferencia Análisis Remisión de evidencia digital • MANIPULAR LA EVIDENCIA CUIDADOSAMENTE PARA EVITAR ALEGATOS DE ADULTERACIÓN Y/O FALSIFICACIÓN DE LA EVIDENCIA DIGITAL

DIVISION INFORMÁTICA JUDICIAL CADENA DE CUSTODIA �DEBE DOCUMENTARSE EL PROCESO DE CICLO DE VIDA DE LA EVIDENCIA DIGITAL: ◦ ◦ ◦ Métodos Horarios Fechas Identidad del Personal Involucrado Etc. �DEBE DOCUMENTARSE: ◦ DÓNDE ESTUVO LA EVIDENCIA? ◦ QUIÉN TUVO ACCESO A LA MISMA? ◦ DESDE LA OBTENCIÓN INICIAL HASTA QUE LLEGUE A LOS TRIBUNALES DE JUSTICIA

DIVISION INFORMÁTICA JUDICIAL CADENA DE CUSTODIA • • • Fecha de contacto con la evidencia Nombre de la persona Registro del pasaje de una persona a otra Registro del pasaje de una ubicación física a otra Tareas realizadas durante la posesión Sellado de la evidencia al finalizar la posesión Registro de testigos Fotografías de la evidencia en las tareas realizadas Log de actividades durante la posesión

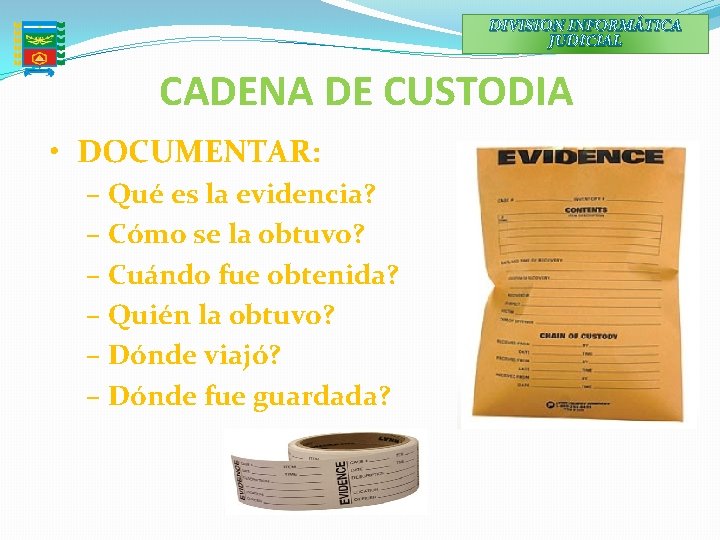

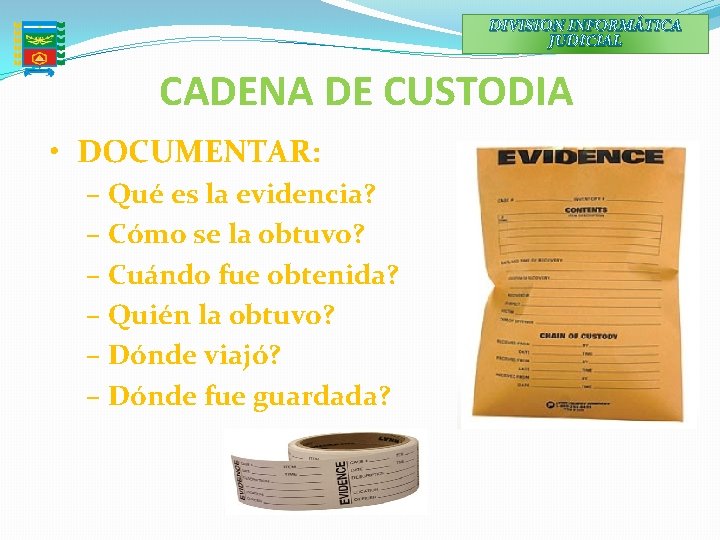

DIVISION INFORMÁTICA JUDICIAL CADENA DE CUSTODIA • DOCUMENTAR: – Qué es la evidencia? – Cómo se la obtuvo? – Cuándo fue obtenida? – Quién la obtuvo? – Dónde viajó? – Dónde fue guardada?

DIVISION INFORMÁTICA JUDICIAL • LA ESCENA DEL CRIMEN DIGITAL PASOS: – VERIFICAR SU PROPIA SEGURIDAD – INVENTARIAR TODO LO ENCONTRADO – FOTOGRAFIAR LOS EQUIPOS – FOTOGRAFIAR LAS CONEXIONES ENTRE EQUIPOS – FOTOGRAFIAR LAS PANTALLAS – RECOLECTAR INFORMACIÓN VOLÁTIL • • • – – – FECHA Y HORA CONEXIONES DE RED ACTIVAS INFORMACIÓN DEL SISTEMA HISTÓRICO DE COMANDOS USUARIOS LOGGEADOS AL SISTEMA PROCESOS ACTIVOS DESCONECTAR LA CONECTIVIDAD APAGAR LAS COMPUTADORAS GUARDAR LA EVIDENCIA PROTEGER LA CADENA DE CUSTODIA ACTA CONSTANCIA

TELEFONIA CELULAR è HARDWARE UTILIZADO è PROCEDIMIENTO DE ANÁLISIS Y CUIDADO DE LA PRUEBA è METODOLOGÍA DE ACCESO A LA INFORMACIÓN è PRESENTACIÓN DEL ELEMENTO DE PRUEBA è OBJETIVO LOGRADO

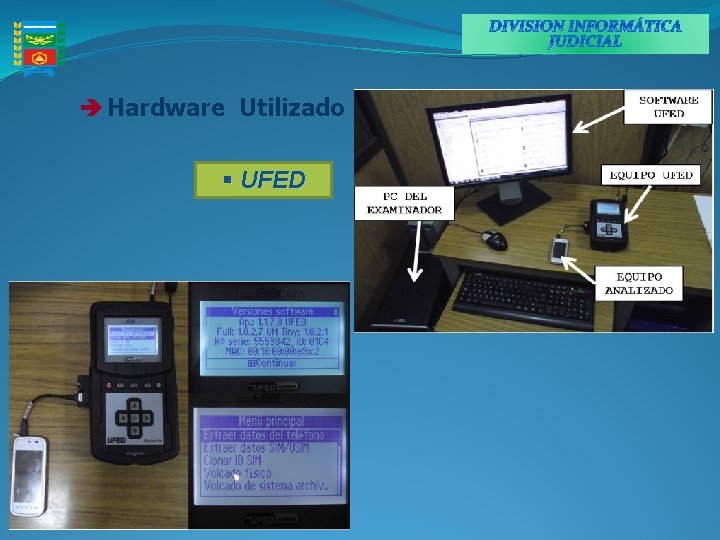

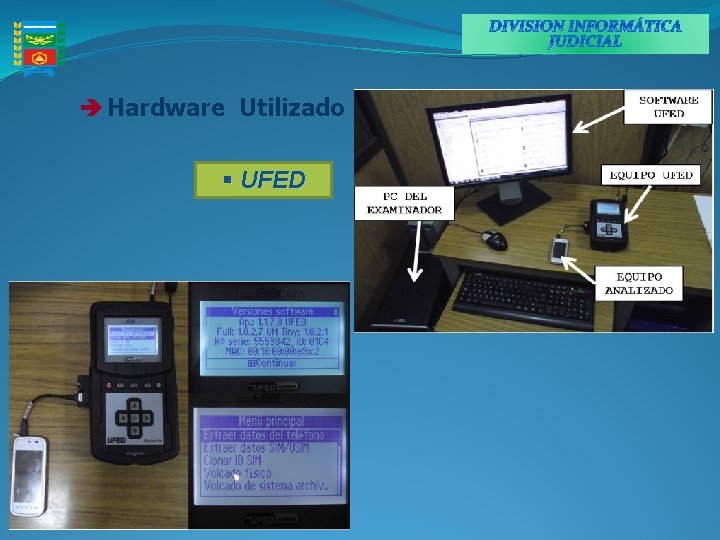

è Hardware Utilizado § UFED

§ REPORTE UFED: PDF

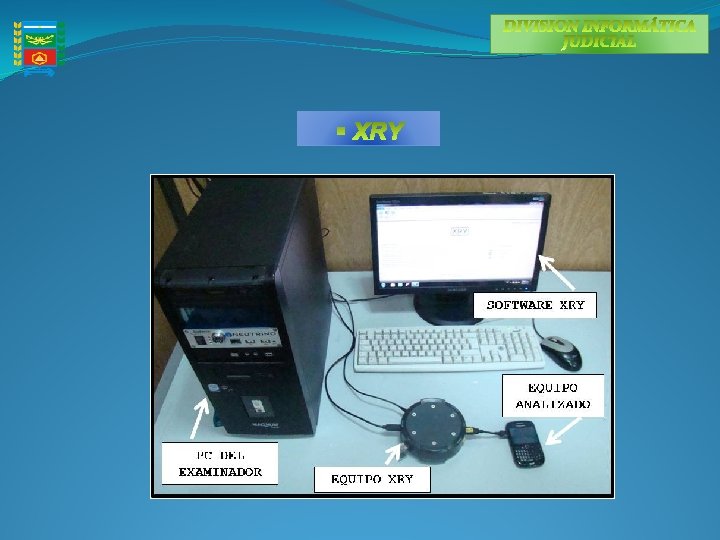

è Hardware Utilizado

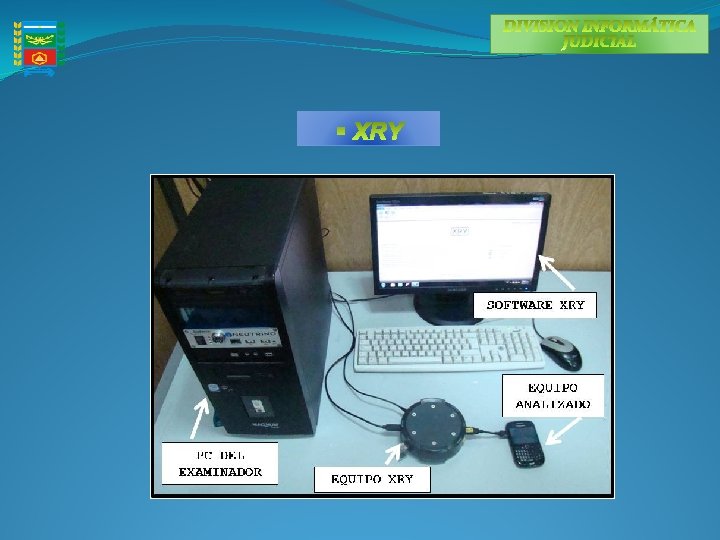

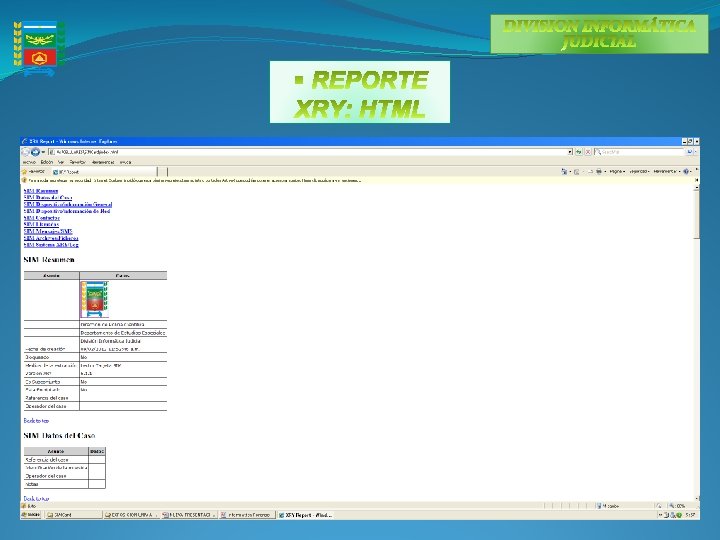

§ XRY

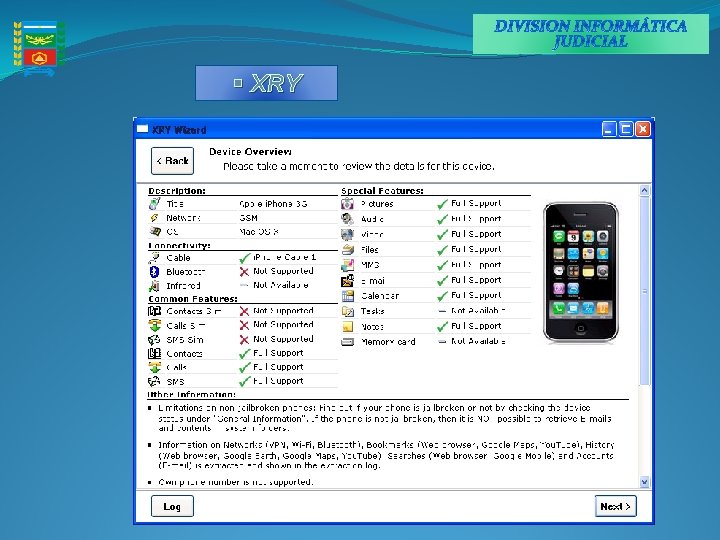

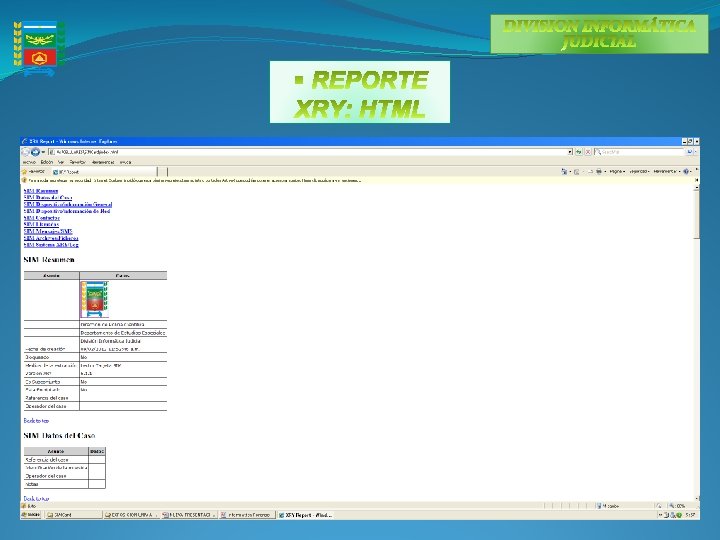

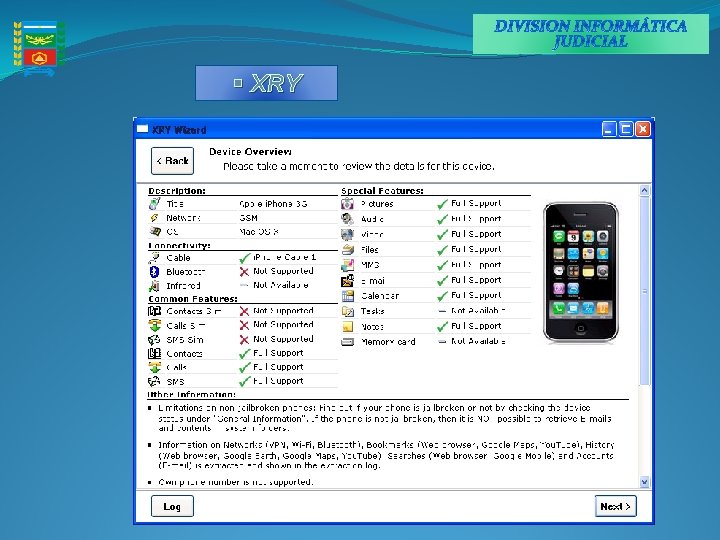

§ XRY

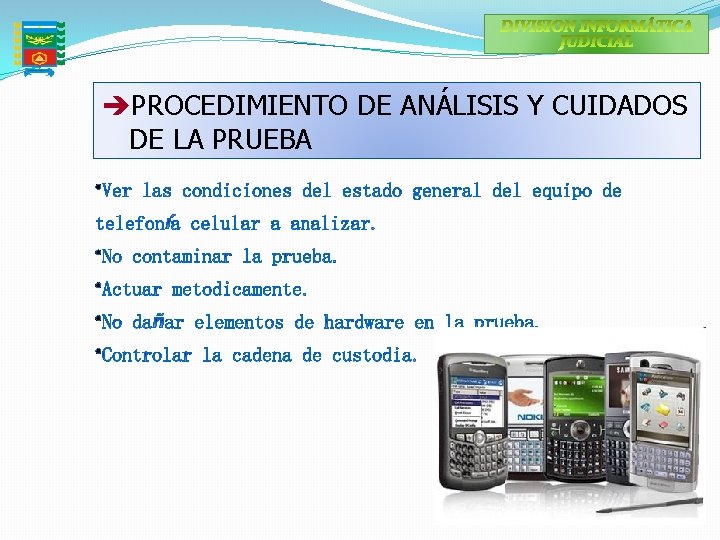

èPROCEDIMIENTO DE ANÁLISIS Y CUIDADOS DE LA PRUEBA • • •

èMETODOLOGÍA DE ACCESO A LA INFORMACIÓN 1º. RELEVAMIENTO AUTOMÁTICO DE DATOS 2º. RELEVAMIENTO MANUAL DE DATOS 3º. PRESENTACIÓN Y RESGUARDO DE DATOS

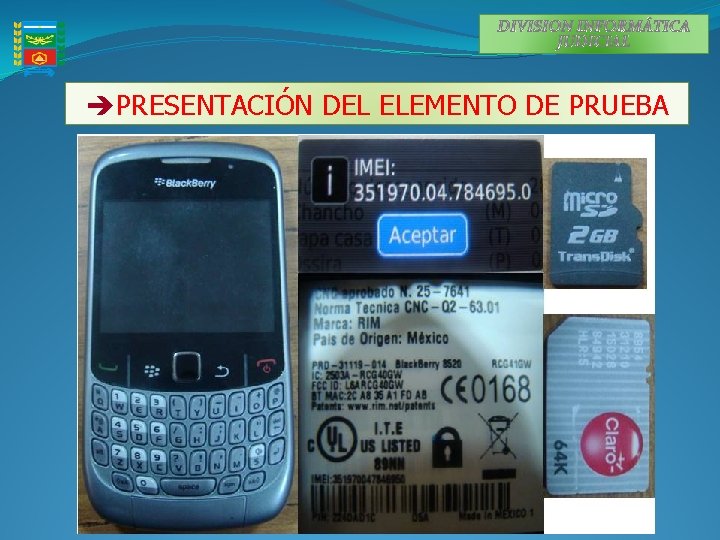

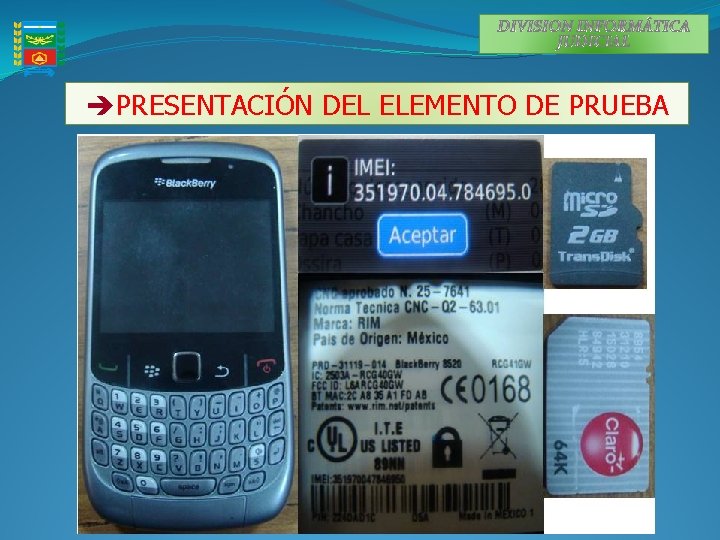

èPRESENTACIÓN DEL ELEMENTO DE PRUEBA