Digital trusseletterretning Audun Jsang Universitetet i Oslo Hva

![Indikatorer uten kontekst er utilstrekkelig www[. ]iuqerfsodp 9 ifjaposdfjhgosurijfaewrwergwea[. ]com • Wanna. Cry sjekket Indikatorer uten kontekst er utilstrekkelig www[. ]iuqerfsodp 9 ifjaposdfjhgosurijfaewrwergwea[. ]com • Wanna. Cry sjekket](https://slidetodoc.com/presentation_image_h2/f2ce92abc8023b2050de189586548778/image-5.jpg)

- Slides: 20

Digital trusseletterretning Audun Jøsang Universitetet i Oslo

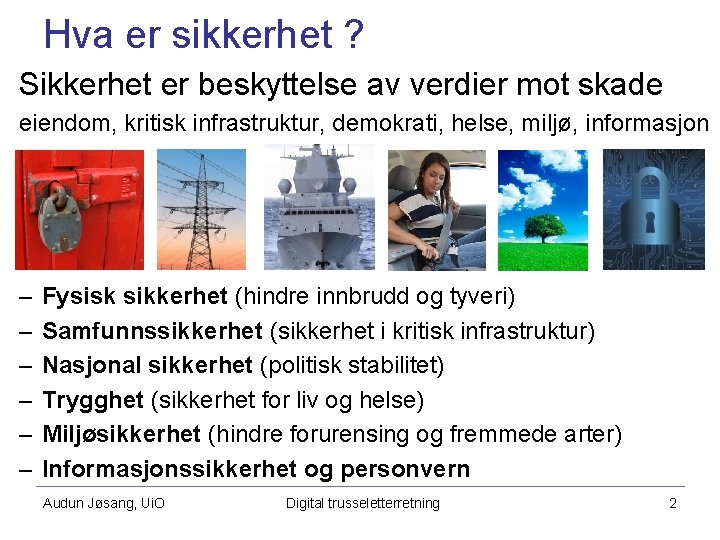

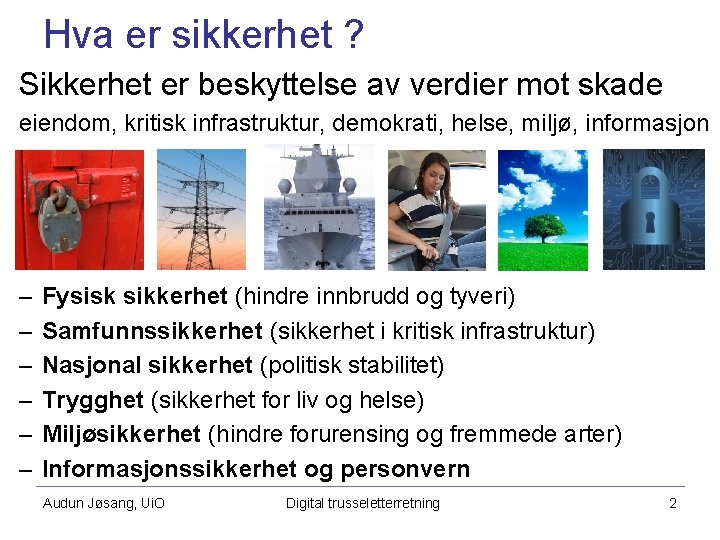

Hva er sikkerhet ? Sikkerhet er beskyttelse av verdier mot skade eiendom, kritisk infrastruktur, demokrati, helse, miljø, informasjon – – – Fysisk sikkerhet (hindre innbrudd og tyveri) Samfunnssikkerhet (sikkerhet i kritisk infrastruktur) Nasjonal sikkerhet (politisk stabilitet) Trygghet (sikkerhet for liv og helse) Miljøsikkerhet (hindre forurensing og fremmede arter) Informasjonssikkerhet og personvern Audun Jøsang, Ui. O Digital trusseletterretning 2

Ingen sårbarhet uten en trussel Karl Johans Oslo Ny trussel oppstod i 2016 gate Nice Berlin London Barcelona Trussel blokkert (dvs. sårbarhet fjernet) Audun Jøsang, Ui. O Digital trusseletterretning 3

Tidlig cybertrusseletterretning The Morris Worm (1988) Audun Jøsang, Ui. O Digital trusseletterretning 4

![Indikatorer uten kontekst er utilstrekkelig www iuqerfsodp 9 ifjaposdfjhgosurijfaewrwergwea com Wanna Cry sjekket Indikatorer uten kontekst er utilstrekkelig www[. ]iuqerfsodp 9 ifjaposdfjhgosurijfaewrwergwea[. ]com • Wanna. Cry sjekket](https://slidetodoc.com/presentation_image_h2/f2ce92abc8023b2050de189586548778/image-5.jpg)

Indikatorer uten kontekst er utilstrekkelig www[. ]iuqerfsodp 9 ifjaposdfjhgosurijfaewrwergwea[. ]com • Wanna. Cry sjekket tilgjengelighet av domenet – la seg i dvale hvis domenet var tilgjengelig – krypterte harddisken hvis domenet var utilgjengelig • Mange nettverksoperatører sperret domenet …. . Audun Jøsang, Ui. O Digital trusseletterretning 5

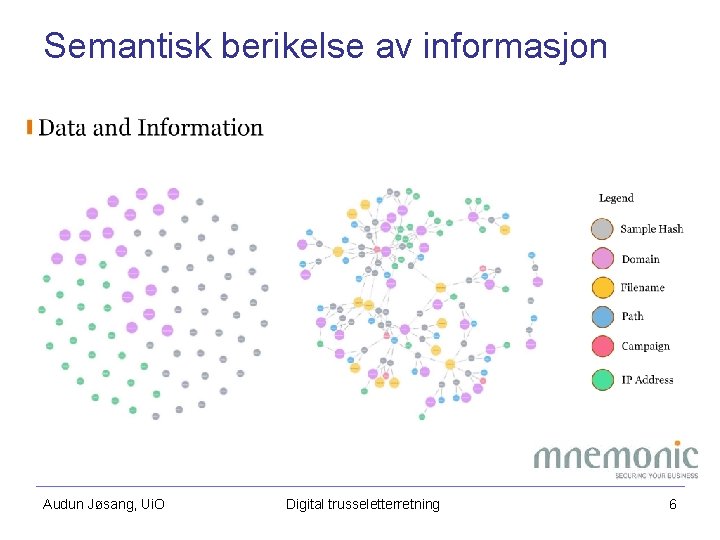

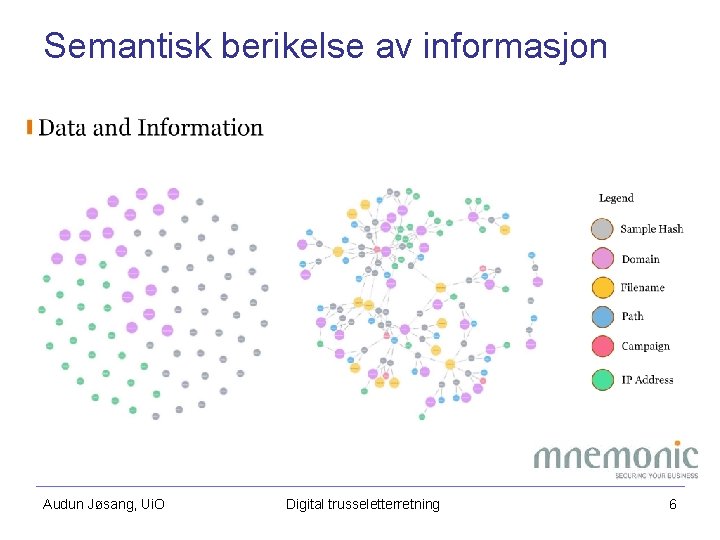

Semantisk berikelse av informasjon Audun Jøsang, Ui. O Digital trusseletterretning 6

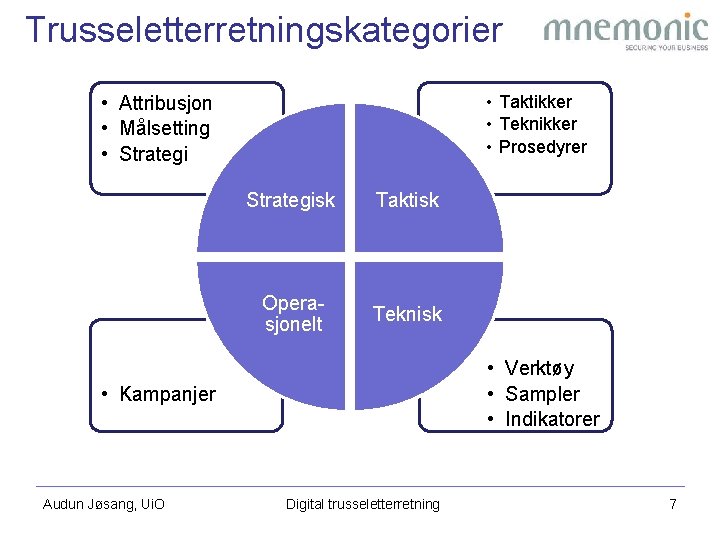

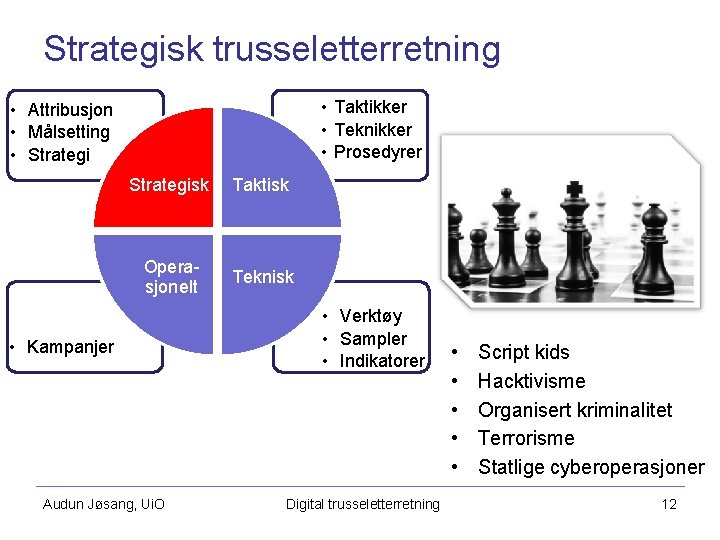

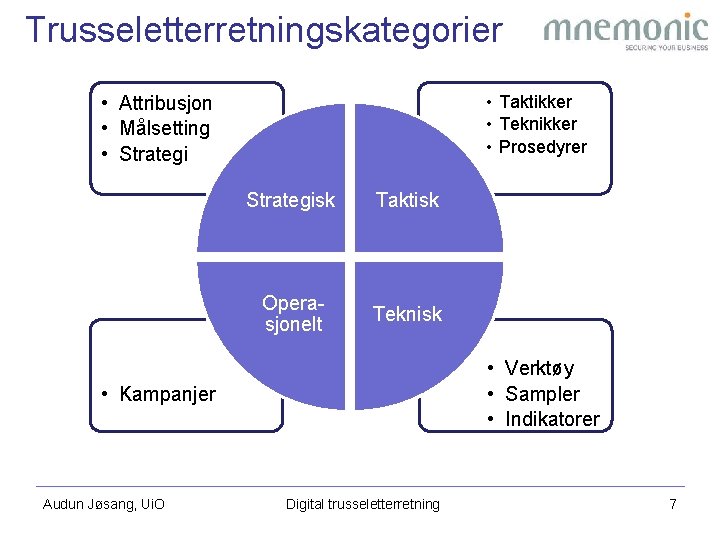

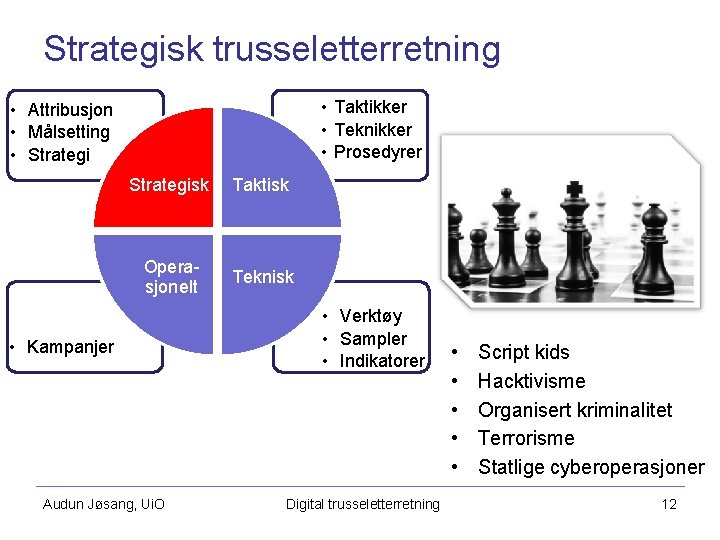

Trusseletterretningskategorier • Taktikker • Teknikker • Prosedyrer • Attribusjon • Målsetting • Strategisk Taktisk Operasjonelt Teknisk • Verktøy • Sampler • Indikatorer • Kampanjer Audun Jøsang, Ui. O Digital trusseletterretning 7

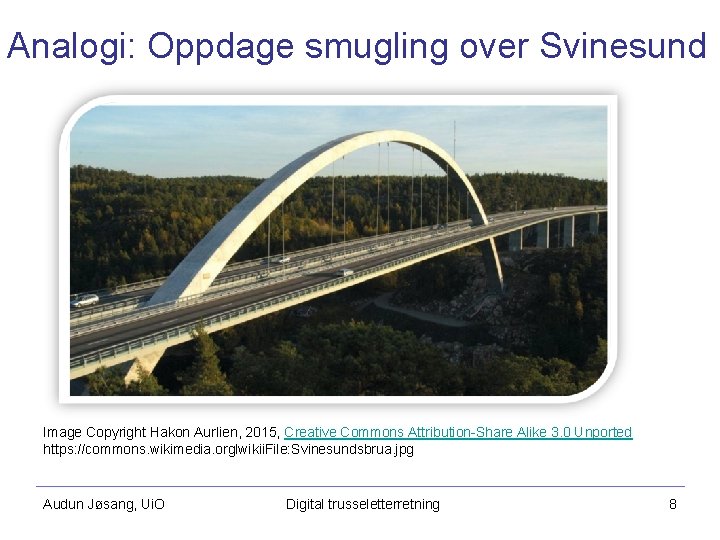

Analogi: Oppdage smugling over Svinesund Image Copyright Hakon Aurlien, 2015, Creative Commons Attribution-Share Alike 3. 0 Unported https: IIcommons. wikimedia. orglwikii. File: Svinesundsbrua. jpg Audun Jøsang, Ui. O Digital trusseletterretning 8

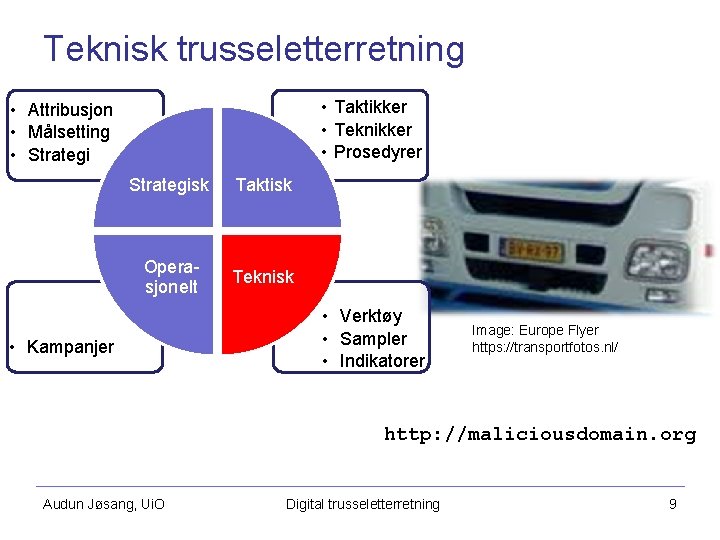

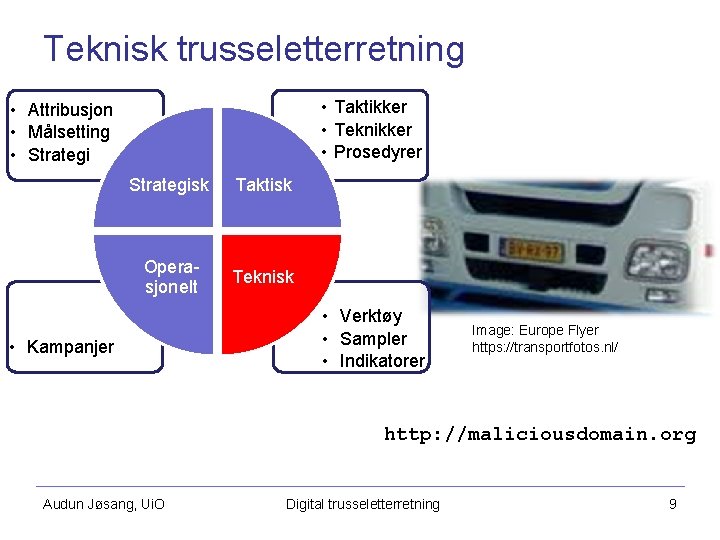

Teknisk trusseletterretning • Taktikker • Teknikker • Prosedyrer • Attribusjon • Målsetting • Strategisk Taktisk Operasjonelt Teknisk • Kampanjer • Verktøy • Sampler • Indikatorer Image: Europe Flyer https: //transportfotos. nl/ http: //maliciousdomain. org Audun Jøsang, Ui. O Digital trusseletterretning 9

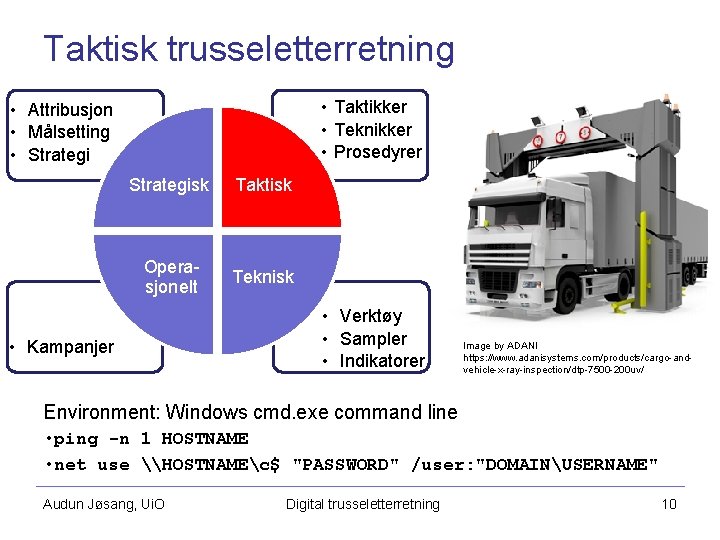

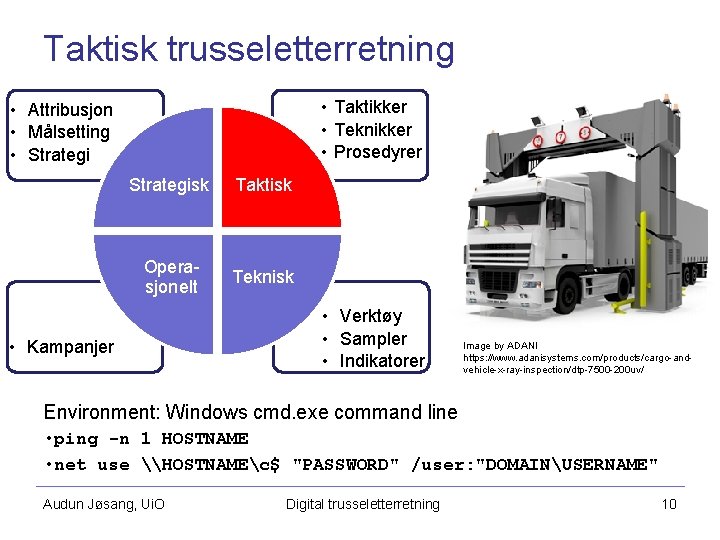

Taktisk trusseletterretning • Taktikker • Teknikker • Prosedyrer • Attribusjon • Målsetting • Strategisk Taktisk Operasjonelt Teknisk • Kampanjer • Verktøy • Sampler • Indikatorer Image by ADANI https: //www. adanisystems. com/products/cargo-andvehicle-x-ray-inspection/dtp-7500 -200 uv/ Environment: Windows cmd. exe command line • ping -n 1 HOSTNAME • net use \HOSTNAMEc$ "PASSWORD" /user: "DOMAINUSERNAME" Audun Jøsang, Ui. O Digital trusseletterretning 10

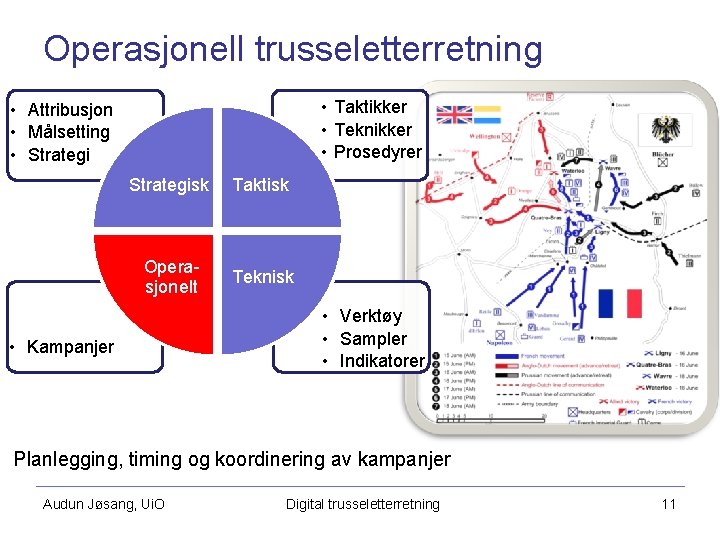

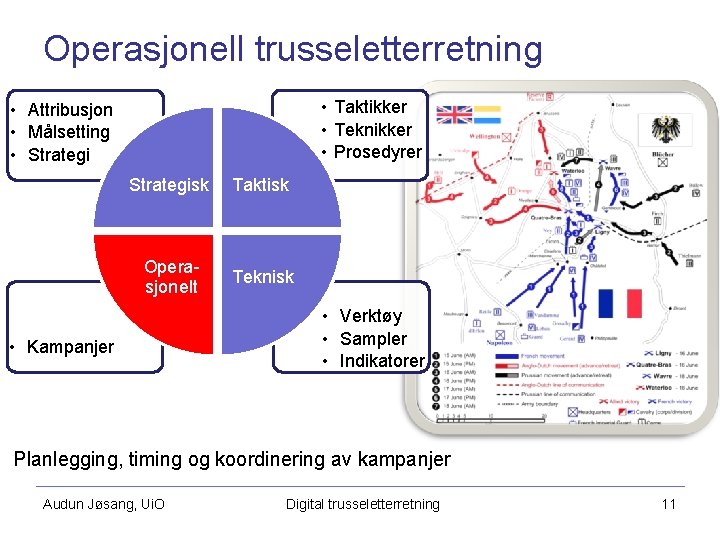

Operasjonell trusseletterretning • Taktikker • Teknikker • Prosedyrer • Attribusjon • Målsetting • Strategisk Taktisk Operasjonelt Teknisk • Kampanjer • Verktøy • Sampler • Indikatorer Planlegging, timing og koordinering av kampanjer Audun Jøsang, Ui. O Digital trusseletterretning 11

Strategisk trusseletterretning • Taktikker • Teknikker • Prosedyrer • Attribusjon • Målsetting • Strategisk Taktisk Operasjonelt Teknisk • Kampanjer Audun Jøsang, Ui. O • Verktøy • Sampler • Indikatorer Digital trusseletterretning • • • Script kids Hacktivisme Organisert kriminalitet Terrorisme Statlige cyberoperasjoner 12

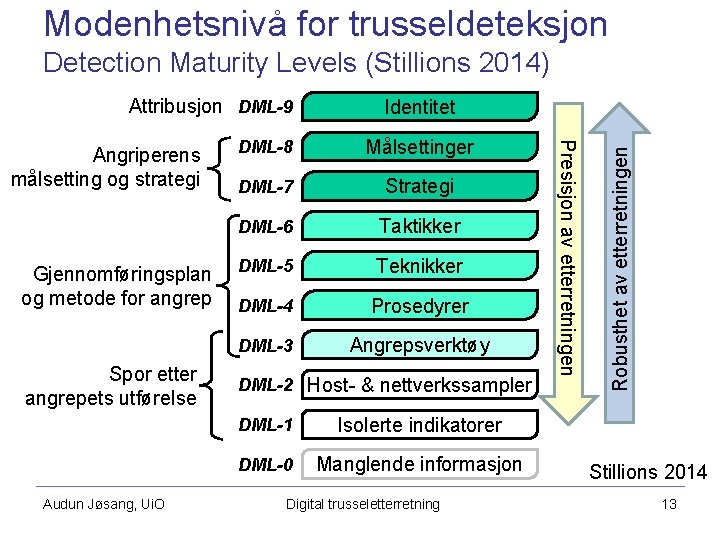

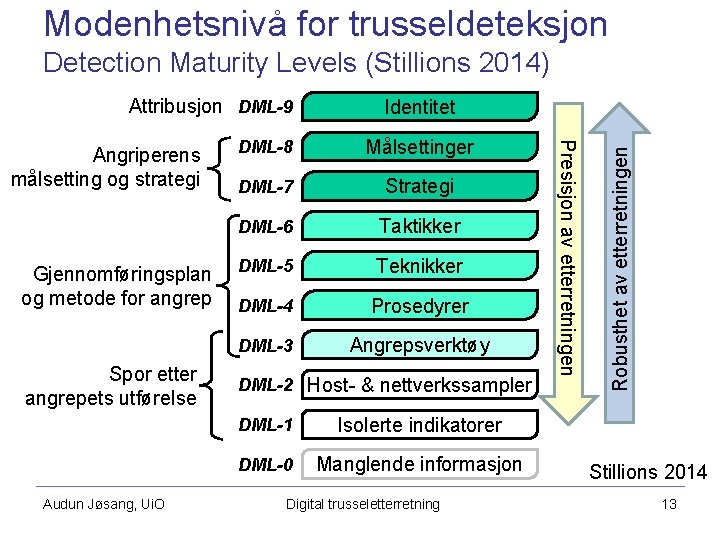

Modenhetsnivå for trusseldeteksjon Detection Maturity Levels (Stillions 2014) Gjennomføringsplan og metode for angrep Spor etter angrepets utførelse Audun Jøsang, Ui. O DML-8 Målsettinger DML-7 Strategi DML-6 Taktikker DML-5 Teknikker DML-4 Prosedyrer DML-3 Angrepsverktøy DML-2 Host- & nettverkssampler DML-1 Isolerte indikatorer DML-0 Manglende informasjon Digital trusseletterretning Presisjon av etterretningen Angriperens målsetting og strategi Identitet Robusthet av etterretningen Attribusjon DML-9 Stillions 2014 13

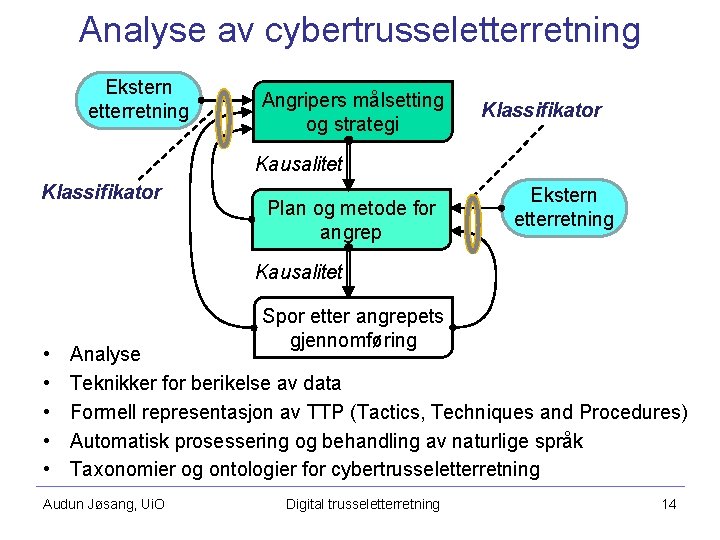

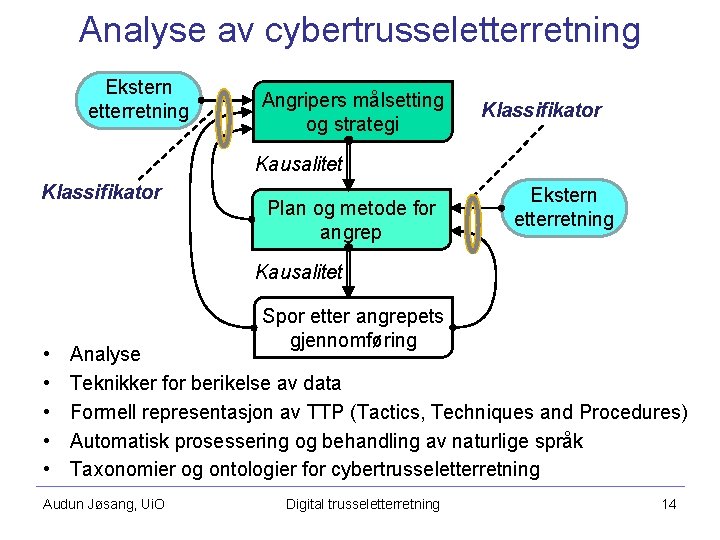

Analyse av cybertrusseletterretning Ekstern etterretning Angripers målsetting og strategi Klassifikator Kausalitet Klassifikator Plan og metode for angrep Ekstern etterretning Kausalitet • • • Spor etter angrepets gjennomføring Analyse Teknikker for berikelse av data Formell representasjon av TTP (Tactics, Techniques and Procedures) Automatisk prosessering og behandling av naturlige språk Taxonomier og ontologier for cybertrusseletterretning Audun Jøsang, Ui. O Digital trusseletterretning 14

Audun Jøsang, Ui. O Digital trusseletterretning 15

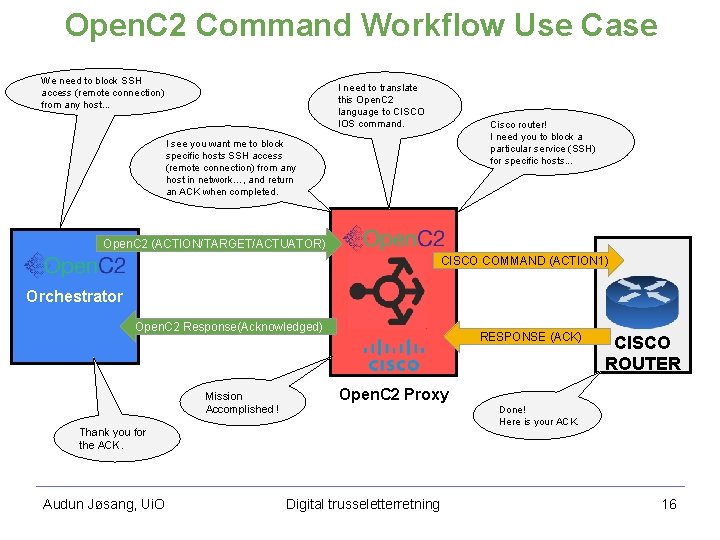

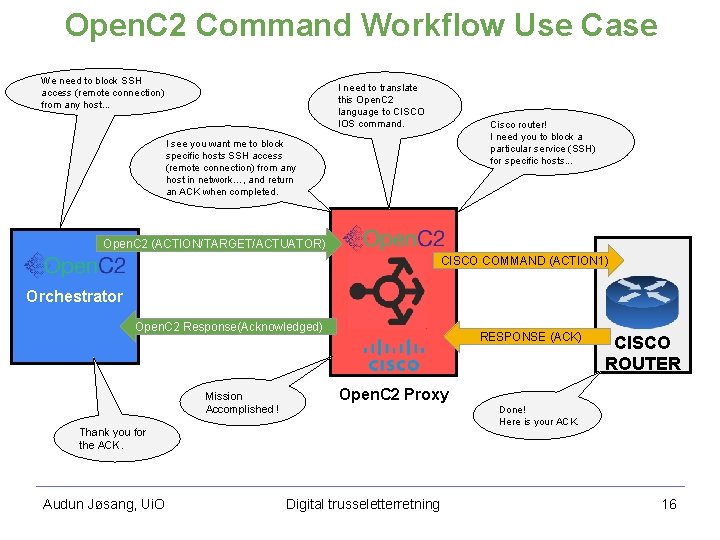

Open. C 2 Command Workflow Use Case We need to block SSH access (remote connection) from any host. . . I need to translate this Open. C 2 language to CISCO IOS command. Cisco router! I need you to block a particular service (SSH) for specific hosts. . . I see you want me to block specific hosts SSH access (remote connection) from any host in network…, and return an ACK when completed. Open. C 2 (ACTION/TARGET/ACTUATOR) CISCO COMMAND (ACTION 1) Orchestrator Open. C 2 Response(Acknowledged) Mission Accomplished ! RESPONSE (ACK) Open. C 2 Proxy Done! Here is your ACK. Thank you for the ACK. Audun Jøsang, Ui. O CISCO ROUTER Digital trusseletterretning 16

Who are Open. C 2 ? Audun Jøsang, Ui. O Digital trusseletterretning 17

Cyber Threat Intelligence for Europe • EU prosjekt 2019 – 2022 • Sterkt focus på CTI • Ui. O ledende rolle for CTI • Cyber. Control SFI • Søknad til NFR om opprettelse av SFI (Senter for Forskningsdrevet Innovasjon) Audun Jøsang, Ui. O Digital trusseletterretning 18

Audun Jøsang, Ui. O Digital trusseletterretning 19

Audun Jøsang, Ui. O Digital trusseletterretning 20