Digital Grid Segurana ciberntica para sistemas de automao

Digital Grid Segurança cibernética para sistemas de automação de energia Como a Defesa em Profundidade Pode Aumentar a Segurança Cibernética em Instalações Críticas Unrestriced © Siemens Ltda. 2015 siemens. com/energy-automation-products

1 – IEC-61850 e a aplicação de redes Ethernet em Infraestrutura Crítica • Com a publicação da norma IEC-61850 no ano de 2003, cada vez mais sistemas de automação de energia começaram a contar com redes Ethernets e conectividade com o segmento Intranet das empresas de geração, transmissão e distribuição de energia. • No entanto, essa expansão do perímetro tem aumentado o risco de exposição desses sistemas e, consequentemente, a possibilidade de ataques cibernéticos. Este problema, embora mais comum e já bastante discutido no ambiente de Tecnologia da Informação, ainda não recebeu a devida atenção nos ambientes industriais e nas instalações críticas. Pág. 2 EM DG EN

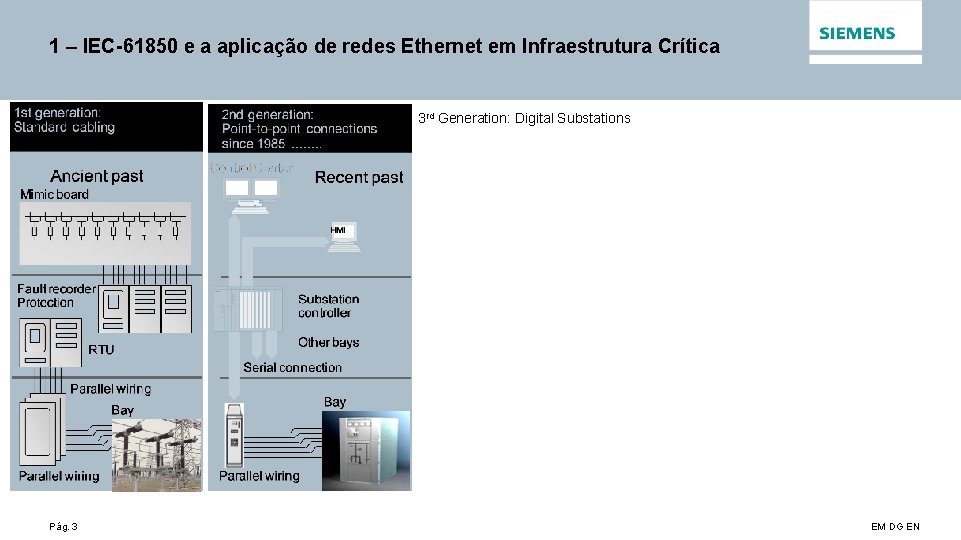

1 – IEC-61850 e a aplicação de redes Ethernet em Infraestrutura Crítica 3 rd Generation: Digital Substations Pág. 3 EM DG EN

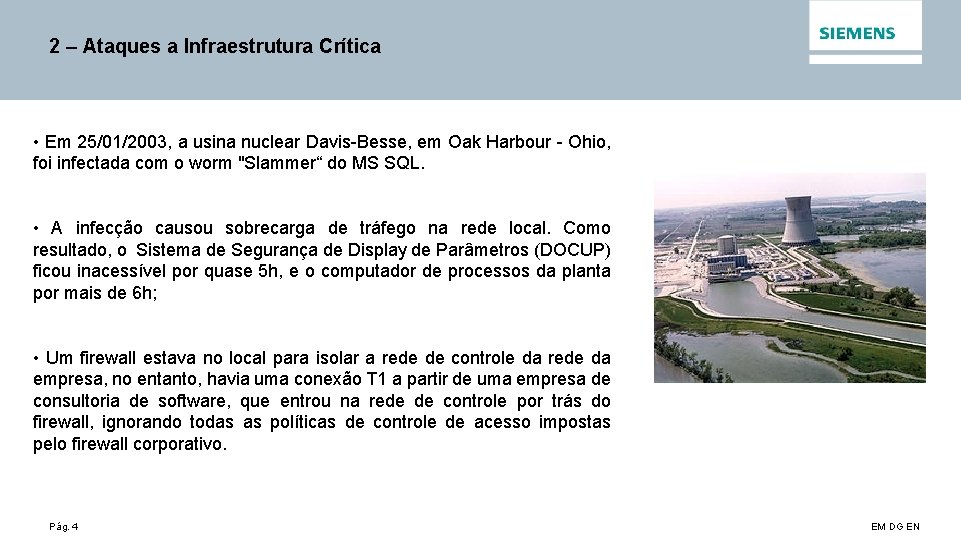

2 – Ataques a Infraestrutura Crítica • Em 25/01/2003, a usina nuclear Davis-Besse, em Oak Harbour - Ohio, foi infectada com o worm "Slammer“ do MS SQL. • A infecção causou sobrecarga de tráfego na rede local. Como resultado, o Sistema de Segurança de Display de Parâmetros (DOCUP) ficou inacessível por quase 5 h, e o computador de processos da planta por mais de 6 h; • Um firewall estava no local para isolar a rede de controle da rede da empresa, no entanto, havia uma conexão T 1 a partir de uma empresa de consultoria de software, que entrou na rede de controle por trás do firewall, ignorando todas as políticas de controle de acesso impostas pelo firewall corporativo. Pág. 4 EM DG EN

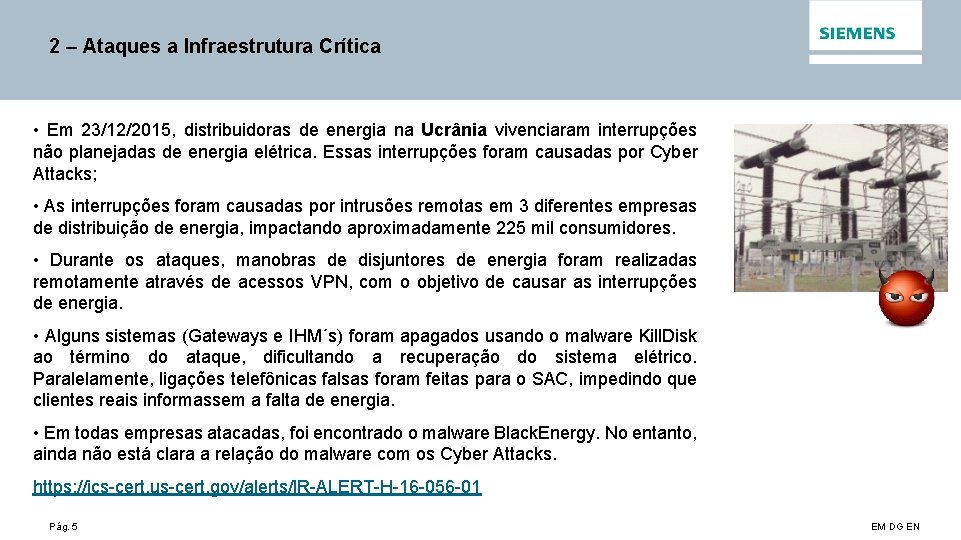

2 – Ataques a Infraestrutura Crítica • Em 23/12/2015, distribuidoras de energia na Ucrânia vivenciaram interrupções não planejadas de energia elétrica. Essas interrupções foram causadas por Cyber Attacks; • As interrupções foram causadas por intrusões remotas em 3 diferentes empresas de distribuição de energia, impactando aproximadamente 225 mil consumidores. • Durante os ataques, manobras de disjuntores de energia foram realizadas remotamente através de acessos VPN, com o objetivo de causar as interrupções de energia. • Alguns sistemas (Gateways e IHM´s) foram apagados usando o malware Kill. Disk ao término do ataque, dificultando a recuperação do sistema elétrico. Paralelamente, ligações telefônicas falsas foram feitas para o SAC, impedindo que clientes reais informassem a falta de energia. • Em todas empresas atacadas, foi encontrado o malware Black. Energy. No entanto, ainda não está clara a relação do malware com os Cyber Attacks. https: //ics-cert. us-cert. gov/alerts/IR-ALERT-H-16 -056 -01 Pág. 5 EM DG EN

2 – Ataques a Infraestrutura Crítica Fábricas de armas nucleares Pág. 6 Fábricas de cyber-armas EM DG EN

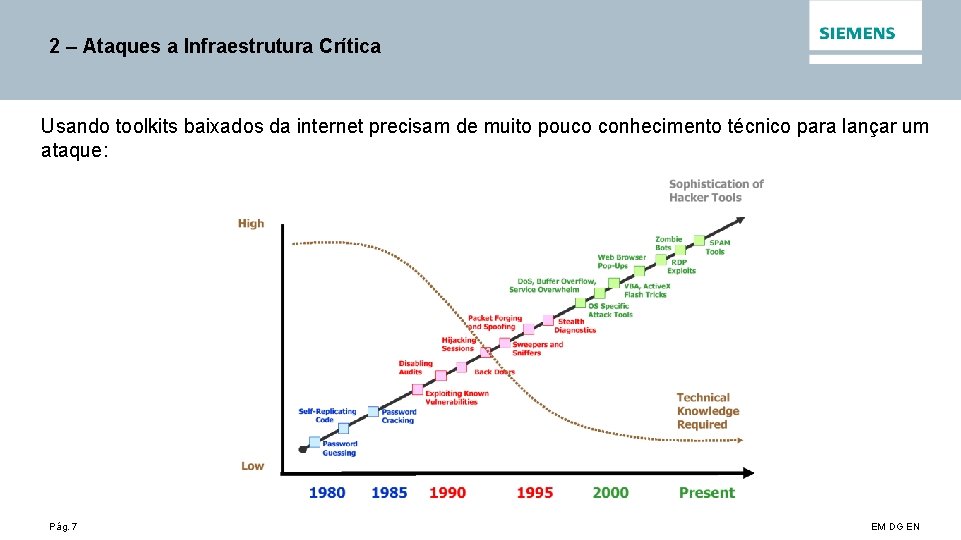

2 – Ataques a Infraestrutura Crítica Usando toolkits baixados da internet precisam de muito pouco conhecimento técnico para lançar um ataque: Pág. 7 EM DG EN

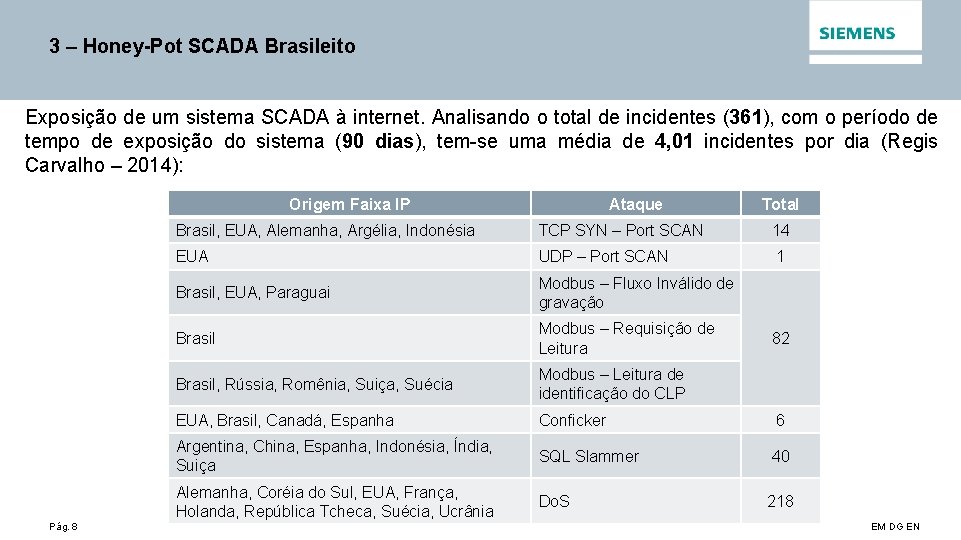

3 – Honey-Pot SCADA Brasileito Exposição de um sistema SCADA à internet. Analisando o total de incidentes (361), com o período de tempo de exposição do sistema (90 dias), tem-se uma média de 4, 01 incidentes por dia (Regis Carvalho – 2014): Origem Faixa IP Pág. 8 Ataque Total Brasil, EUA, Alemanha, Argélia, Indonésia TCP SYN – Port SCAN 14 EUA UDP – Port SCAN 1 Brasil, EUA, Paraguai Modbus – Fluxo Inválido de gravação Brasil Modbus – Requisição de Leitura Brasil, Rússia, Romênia, Suiça, Suécia Modbus – Leitura de identificação do CLP EUA, Brasil, Canadá, Espanha Conficker 6 Argentina, China, Espanha, Indonésia, Índia, Suiça SQL Slammer 40 Alemanha, Coréia do Sul, EUA, França, Holanda, República Tcheca, Suécia, Ucrânia Do. S 218 82 EM DG EN

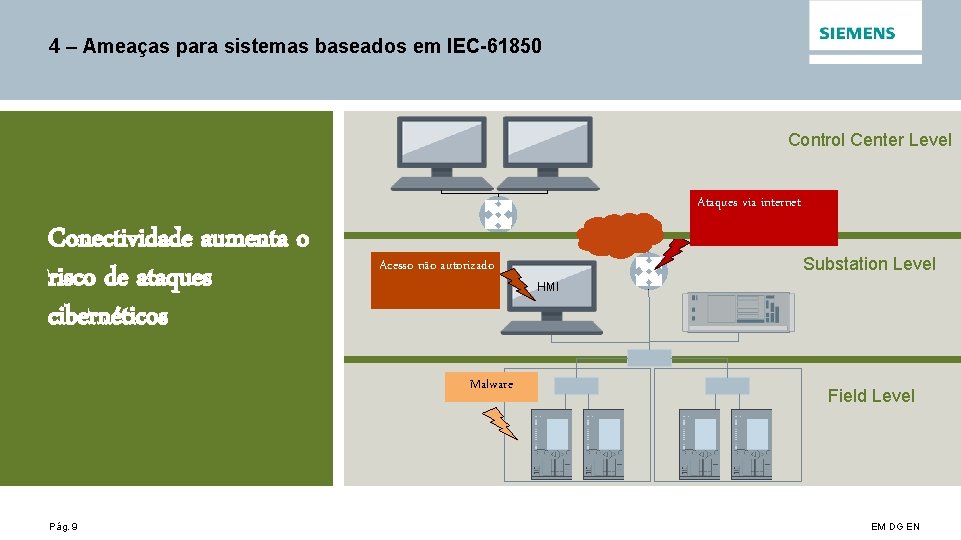

4 – Ameaças para sistemas baseados em IEC-61850 Control Center Level Ataques via internet Conectividade aumenta o risco de ataques cibernéticos Acesso não autorizado Malware Pág. 9 Substation Level HMI Field Level EM DG EN

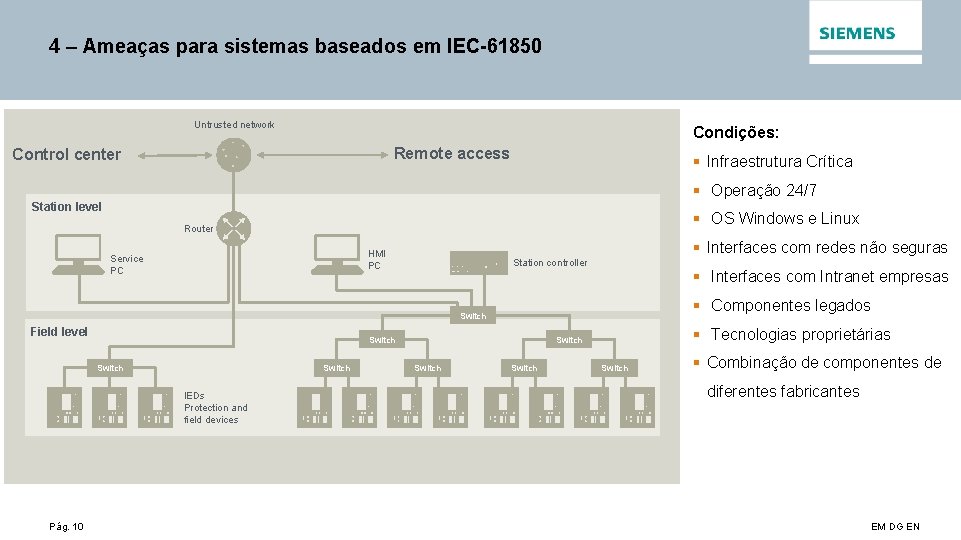

4 – Ameaças para sistemas baseados em IEC-61850 Untrusted network Condições: Remote access Control center § Infraestrutura Crítica § Operação 24/7 Station level § OS Windows e Linux Router HMI PC Service PC § Interfaces com redes não seguras Station controller § Interfaces com Intranet empresas § Componentes legados Switch Field level Switch IEDs Protection and field devices Pág. 10 § Tecnologias proprietárias Switch § Combinação de componentes de diferentes fabricantes EM DG EN

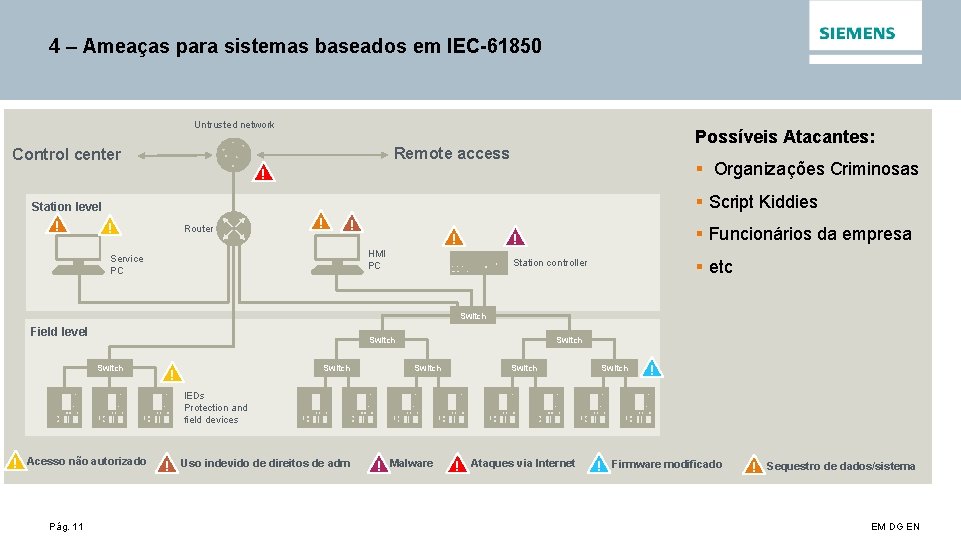

4 – Ameaças para sistemas baseados em IEC-61850 Untrusted network Possíveis Atacantes: Remote access Control center § Organizações Criminosas ! § Script Kiddies Station level ! ! Router ! ! ! HMI PC Service PC § Funcionários da empresa ! § etc Station controller Switch Field level Switch Switch ! IEDs Protection and field devices ! Acesso não autorizado Pág. 11 ! Uso indevido de direitos de adm ! Malware ! Ataques via Internet ! Firmware modificado ! Sequestro de dados/sistema EM DG EN

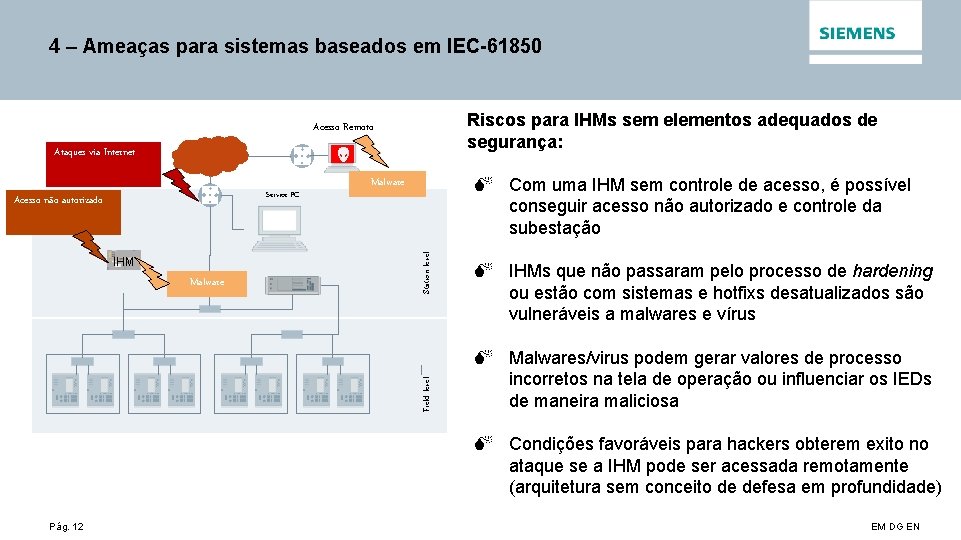

4 – Ameaças para sistemas baseados em IEC-61850 Riscos para IHMs sem elementos adequados de segurança: Acesso Remoto Service PC Acesso não autorizado IHM Field level Malware Com uma IHM sem controle de acesso, é possível conseguir acesso não autorizado e controle da subestação Malware Station level Ataques via Internet IHMs que não passaram pelo processo de hardening ou estão com sistemas e hotfixs desatualizados são vulneráveis a malwares e vírus Malwares/virus podem gerar valores de processo incorretos na tela de operação ou influenciar os IEDs de maneira maliciosa Condições favoráveis para hackers obterem exito no ataque se a IHM pode ser acessada remotamente (arquitetura sem conceito de defesa em profundidade) Pág. 12 EM DG EN

5 – Defesa em Profundidade (Defense in Depth) • A defesa em profundidade é originalmente uma estratégia militar, que tenta atrasar o ataque, ao invés de preveni-lo. • Adaptando ao cenário de automação de energia, o esquema visa não apenas prevenir brechas de segurança, mas garantir tempo à organização para detectar e responder ao ataque. Assim, reduzir e mitigar as consequências da exploração de uma vulnerabilidade de segurança. • A aplicação direta dessa filosofia em uma arquitetura de um sistema de automação de energia consiste na utilização de diversos mecanismos de proteção, desde o ponto de acesso da subestação com a Intranet da empresa, até os IEDs (Intelligent Electronic Devices) instalados para a proteção e controle do sistema de energia elétrica. Pág. 13 EM DG EN

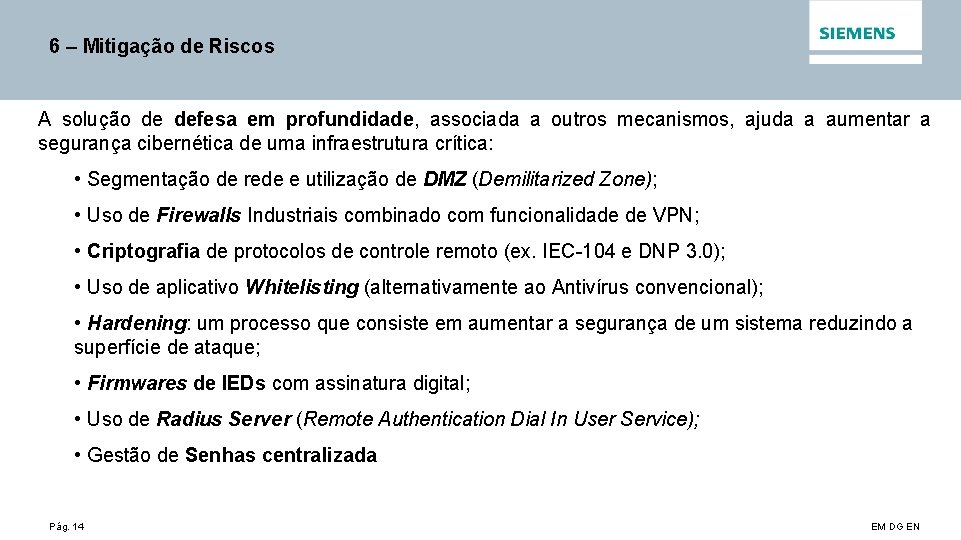

6 – Mitigação de Riscos A solução de defesa em profundidade, associada a outros mecanismos, ajuda a aumentar a segurança cibernética de uma infraestrutura crítica: • Segmentação de rede e utilização de DMZ (Demilitarized Zone); • Uso de Firewalls Industriais combinado com funcionalidade de VPN; • Criptografia de protocolos de controle remoto (ex. IEC-104 e DNP 3. 0); • Uso de aplicativo Whitelisting (alternativamente ao Antivírus convencional); • Hardening: um processo que consiste em aumentar a segurança de um sistema reduzindo a superfície de ataque; • Firmwares de IEDs com assinatura digital; • Uso de Radius Server (Remote Authentication Dial In User Service); • Gestão de Senhas centralizada Pág. 14 EM DG EN

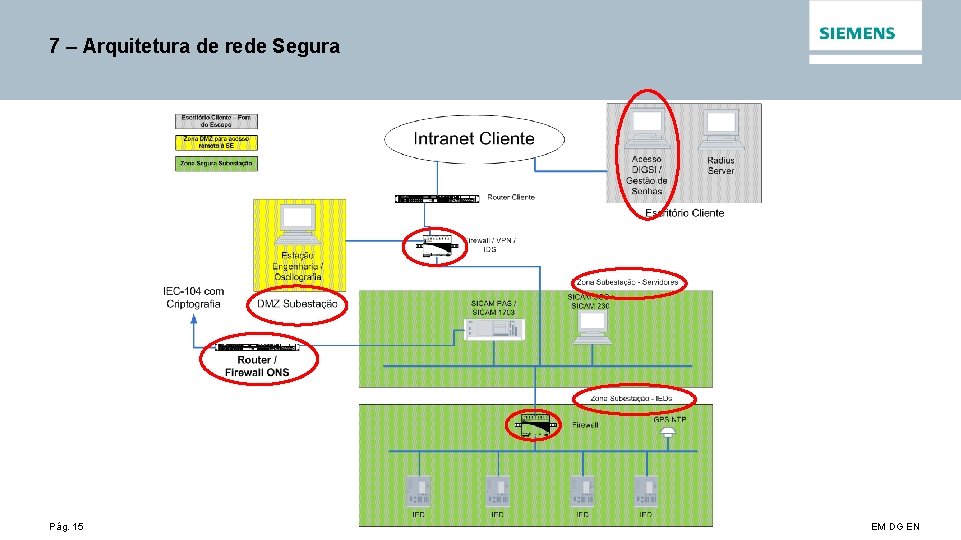

7 – Arquitetura de rede Segura Pág. 15 EM DG EN

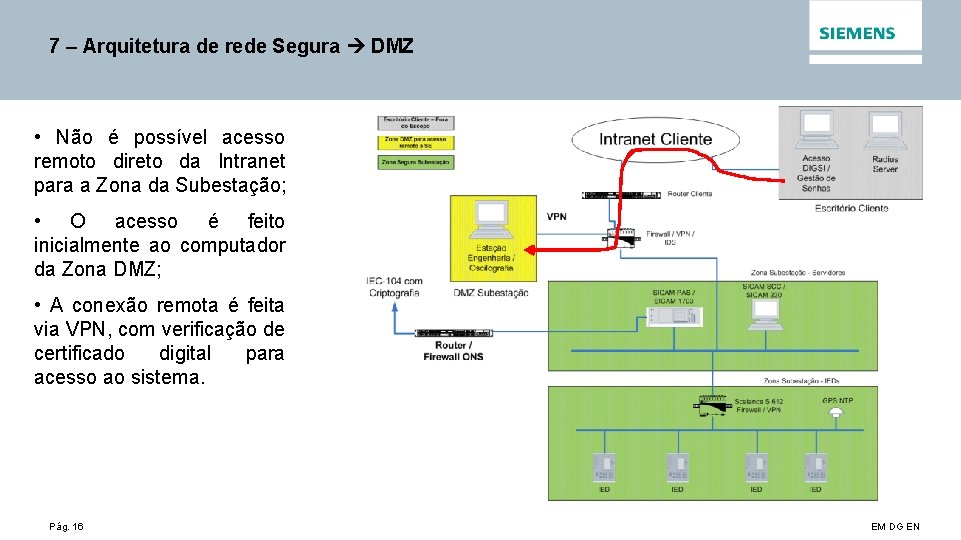

7 – Arquitetura de rede Segura DMZ • Não é possível acesso remoto direto da Intranet para a Zona da Subestação; • O acesso é feito inicialmente ao computador da Zona DMZ; • A conexão remota é feita via VPN, com verificação de certificado digital para acesso ao sistema. Pág. 16 EM DG EN

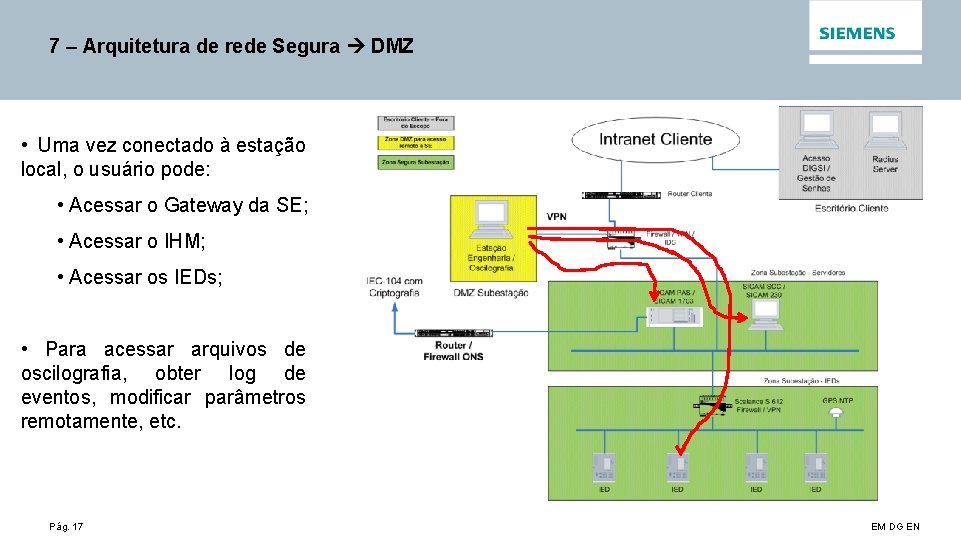

7 – Arquitetura de rede Segura DMZ • Uma vez conectado à estação local, o usuário pode: • Acessar o Gateway da SE; • Acessar o IHM; • Acessar os IEDs; • Para acessar arquivos de oscilografia, obter log de eventos, modificar parâmetros remotamente, etc. Pág. 17 EM DG EN

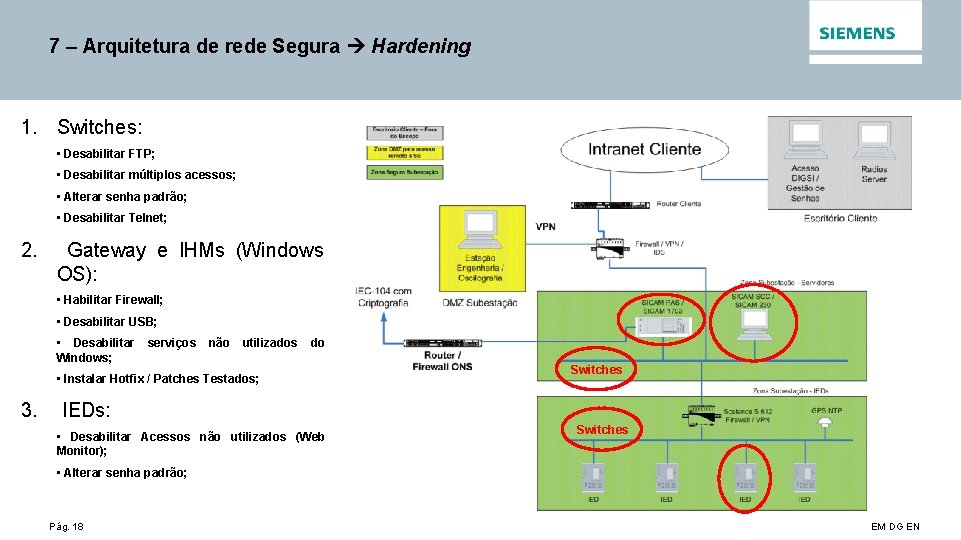

7 – Arquitetura de rede Segura Hardening 1. Switches: • Desabilitar FTP; • Desabilitar múltiplos acessos; • Alterar senha padrão; • Desabilitar Telnet; 2. Gateway e IHMs (Windows OS): • Habilitar Firewall; • Desabilitar USB; • Desabilitar Windows; serviços não utilizados do • Instalar Hotfix / Patches Testados; 3. Switches IEDs: • Desabilitar Acessos não utilizados (Web Monitor); Switches • Alterar senha padrão; Pág. 18 EM DG EN

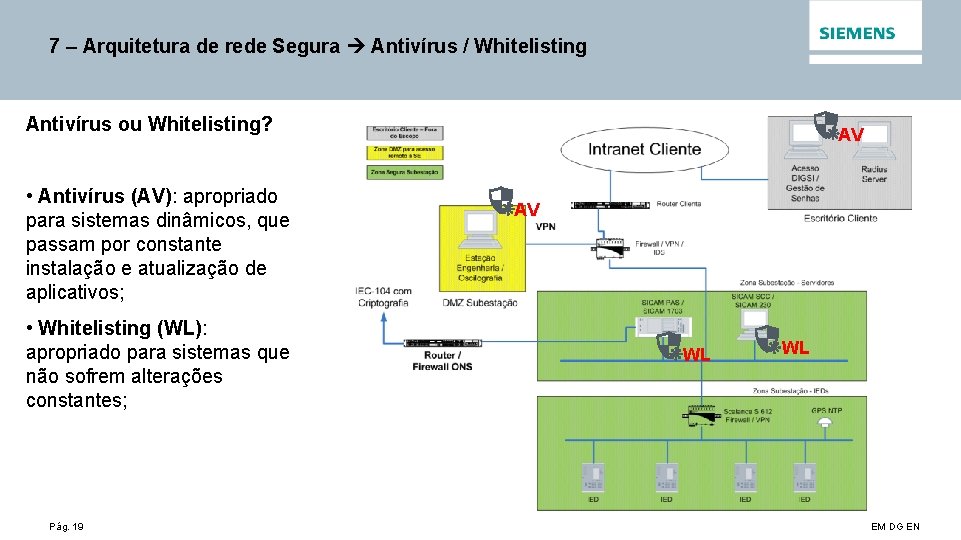

7 – Arquitetura de rede Segura Antivírus / Whitelisting Antivírus ou Whitelisting? • Antivírus (AV): apropriado para sistemas dinâmicos, que passam por constante instalação e atualização de aplicativos; • Whitelisting (WL): apropriado para sistemas que não sofrem alterações constantes; Pág. 19 AV AV WL WL EM DG EN

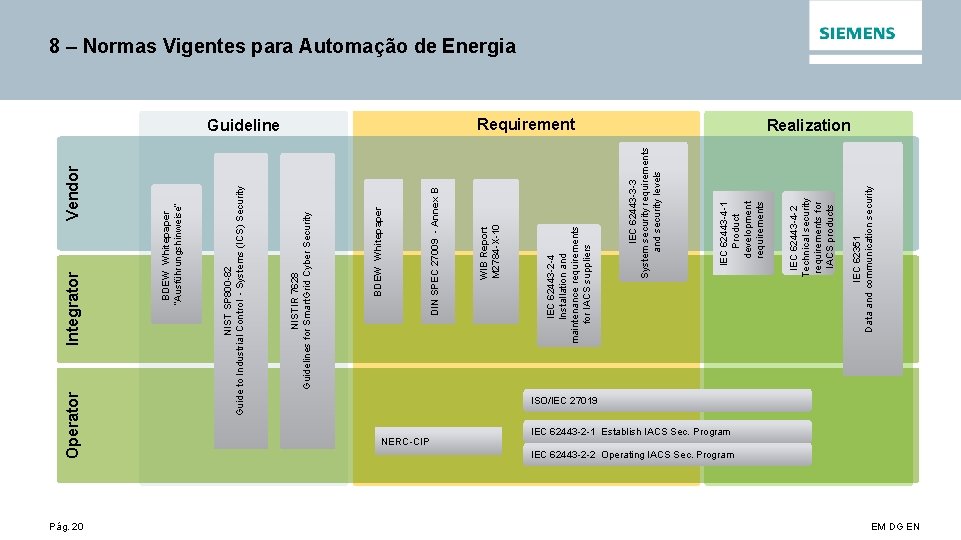

Pág. 20 Vendor BDEW Whitepaper “Ausführungshinweise” Integrator NERC-CIP IEC 62351 Data and communication security Requirement IEC 62443 -4 -2 Technical security requirements for IACS products IEC 62443 -4 -1 Product development requirements IEC 62443 -3 -3 System security requirements and security levels IEC 62443 -2 -4 Installation and maintenance requirements for IACS suppliers Guideline WIB Report M 2784 -X-10 DIN SPEC 27009 - Annex B BDEW Whitepaper NISTIR 7628 Guidelines for Smart. Grid Cyber Security NIST SP 800 -82 Guide to Industrial Control - Systems (ICS) Security Operator 8 – Normas Vigentes para Automação de Energia Realization ISO/IEC 27019 IEC 62443 -2 -1 Establish IACS Sec. Program IEC 62443 -2 -2 Operating IACS Sec. Program EM DG EN

9 – Situação das Empresas Brasileiras de Energia • Observa-se que a legislação brasileira tem construção bastante antiga e, portanto, defasada em termos do contexto atual de segurança cibernética. • Movimento crescente pelos setores envolvidos para mitigar os potenciais danos : • PNSIEC (Plano Nacional de Segurança das Infraestruturas Críticas); • Os Grupos Técnicos de Segurança das Infraestruturas Críticas de Energia, Transportes, Comunicações, Água, e Finanças; • O Grupo de Trabalho de Segurança das Infraestruturas Críticas da Informação; • Equipes de resposta e tratamento de incidentes. como o CERT. br; • Rede Nacional de Segurança da Informação e Criptografia (RENASIC), gerenciada pelo CDCiber do Ministério da Defesa. Pág. 21 EM DG EN

9 – Situação das Empresas Brasileiras de Energia Destacam-se os trabalhos no contexto do RENASIC , um conjunto de ação práticas aplicadas às Infraestruturas Críticas como: • Desenvolvimento de mapa de rota para segurança SCADA no Brasil; • Plano de capacitação; • Normatização e aspectos regulatórios, aspectos de certificação e homologação; • Iniciativas de P&D; • Criação de um ICS-CERT Nacional. Pág. 22 EM DG EN

10 - Conclusão • O Brasil está no foco devido à Copa do Mundo de 2014 e às Olimpíadas de 2016. Casos reais de ataques e o resultado do “Honey Pot SCADA” mostram o interesse mundial em sistemas de energia; • A legislação e regulamentação devem mudar rapidamente para garantir que esses sistemas possuam o mínimo de recursos para mitigar as vulnerabilidades; • Uma opção é defesa em profundidade associada a outros elementos de segurança, pois criam ambiente muito mais seguro do que o atual; • Segurança Cibernética não depende apenas da instalação de equipamentos! É necessária a capacitação do corpo técnico que opera e mantém sistemas de infraestrutura critica. Grande parte dos ataques a sistemas começa com a chamada “Engenharia Social”! Pág. 23 EM DG EN

- Slides: 23