Der Schild den es nie gab Manipulation und

Der Schild, den es nie gab: Manipulation und Kontrolle in Wahlen mit „single-peaked“ Präferenzen Jörg Rothe HHU Düsseldorf Piotr Faliszewski, Edith Hemaspaandra, Lane A. Hemaspaandra, Jörg Rothe. „The Shield that Never Was: Societies with Single-Peaked Preferences are More Open to Manipulation and Control. “ Information and Computation 209(2): 89 -107, 2011.

Einige Gebiete der Theoretischen Informatik

Computational Social Choice n Bidirektionaler Transfer: n Social-Choice-Theorie ➠ Informatik: Anwendungen in Künstlicher Intelligenz o o Wählen in Multi-Agenten-Systemen Entscheidungsfindung mit mehreren Kriterien Meta-Suchmaschinen etc. n Informatik ➠ Social-Choice-Theorie: Anwendungen in Social-Choice-Theorie o Berechnungsbarriere zur Verhinderung von Wahlbetrug: n Kontrolle n Bestechung n Manipulation Software. Agenten können eine Wahl systematisch analysieren, um das optimale Verhalten zu finden

Computational Social Choice Mit der Kraft der NP-Härte haben Vulkanier Komplexitätsschilde erschaffen, die Wahlen gegen viele Arten von Wahlmanipulation und Wahlkontrolle schützen.

Computational Social Choice Mit der Kraft der NP-Härte haben Vulkanier Komplexitätsschilde erschaffen, die Wahlen gegen viele Arten von Wahlmanipulation und Wahlkontrolle schützen. Heute sehen wir: Komplexitätsschilde können in „single-peaked“ Gesellschaften „verdunsten“

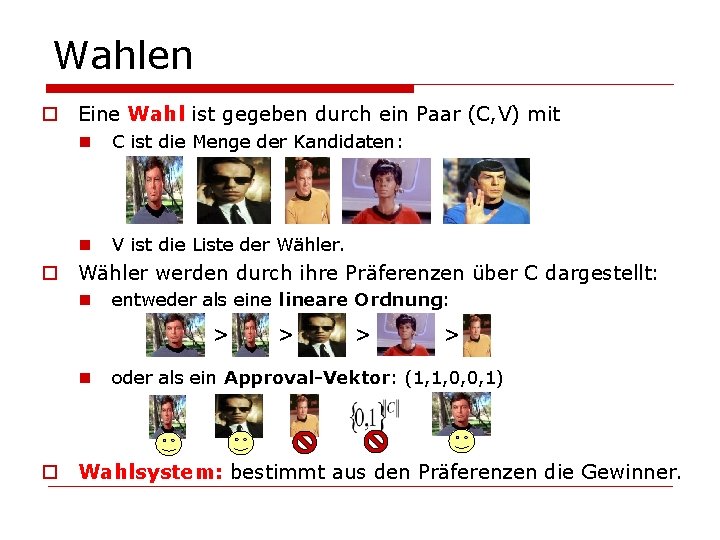

Wahlen o Eine Wahl ist gegeben durch ein Paar (C, V) mit n C ist die Menge der Kandidaten: n V ist die Liste der Wähler. o Wähler werden durch ihre Präferenzen über C dargestellt: n entweder als eine lineare Ordnung: > n > > > oder als ein Approval-Vektor: (1, 1, 0, 0, 1) o Wahlsystem: bestimmt aus den Präferenzen die Gewinner.

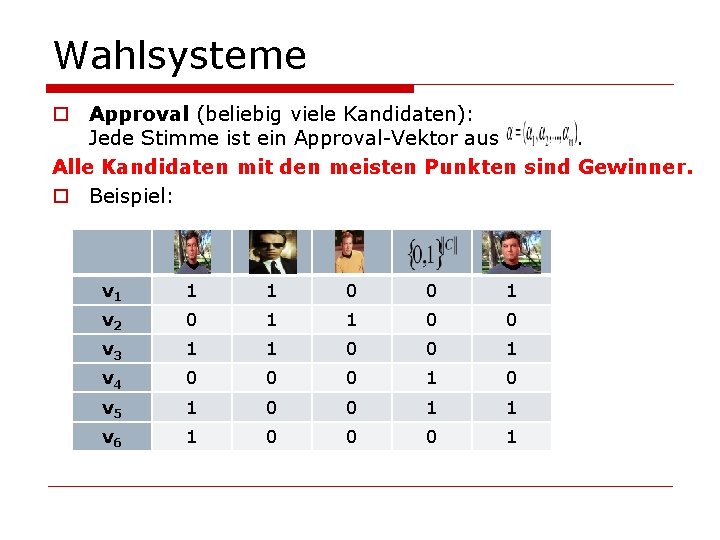

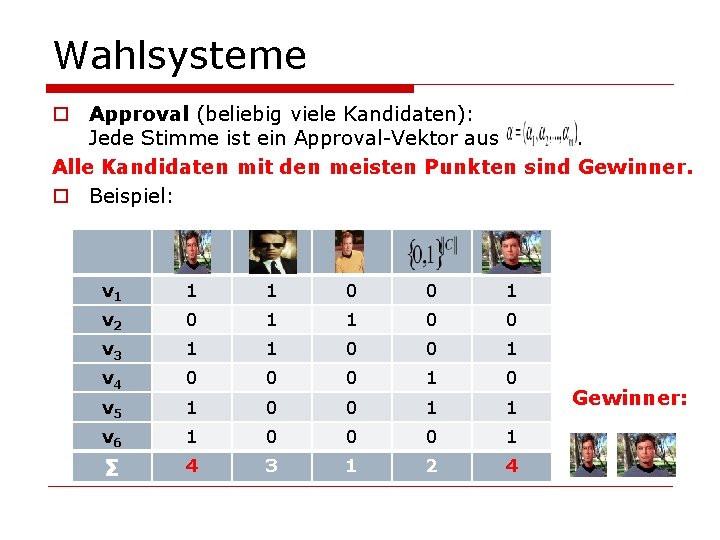

Wahlsysteme o Approval (beliebig viele Kandidaten): Jede Stimme ist ein Approval-Vektor aus. Alle Kandidaten mit den meisten Punkten sind Gewinner. o Beispiel: v 1 1 1 0 0 1 v 2 0 1 1 0 0 v 3 1 1 0 0 1 v 4 0 0 0 1 0 v 5 1 0 0 1 1 v 6 1 0 0 0 1

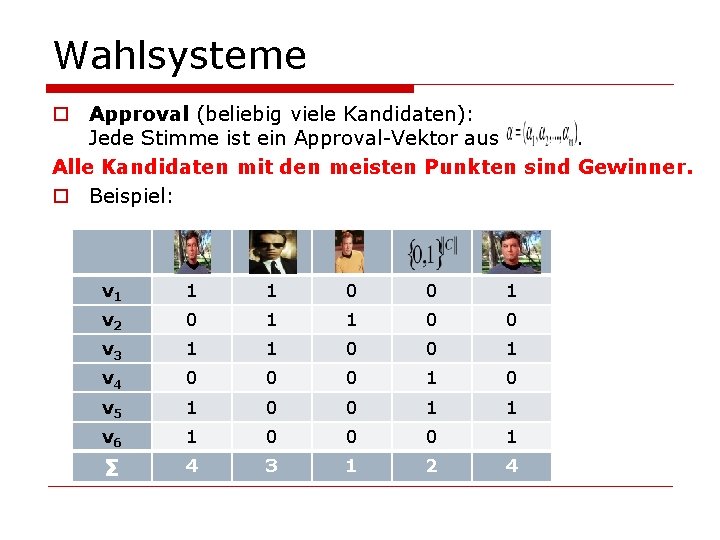

Wahlsysteme o Approval (beliebig viele Kandidaten): Jede Stimme ist ein Approval-Vektor aus. Alle Kandidaten mit den meisten Punkten sind Gewinner. o Beispiel: v 1 1 1 0 0 1 v 2 0 1 1 0 0 v 3 1 1 0 0 1 v 4 0 0 0 1 0 v 5 1 0 0 1 1 v 6 1 0 0 0 1 ∑ 4 3 1 2 4

Wahlsysteme o Approval (beliebig viele Kandidaten): Jede Stimme ist ein Approval-Vektor aus. Alle Kandidaten mit den meisten Punkten sind Gewinner. o Beispiel: v 1 1 1 0 0 1 v 2 0 1 1 0 0 v 3 1 1 0 0 1 v 4 0 0 0 1 0 v 5 1 0 0 1 1 v 6 1 0 0 0 1 ∑ 4 3 1 2 4 Gewinner:

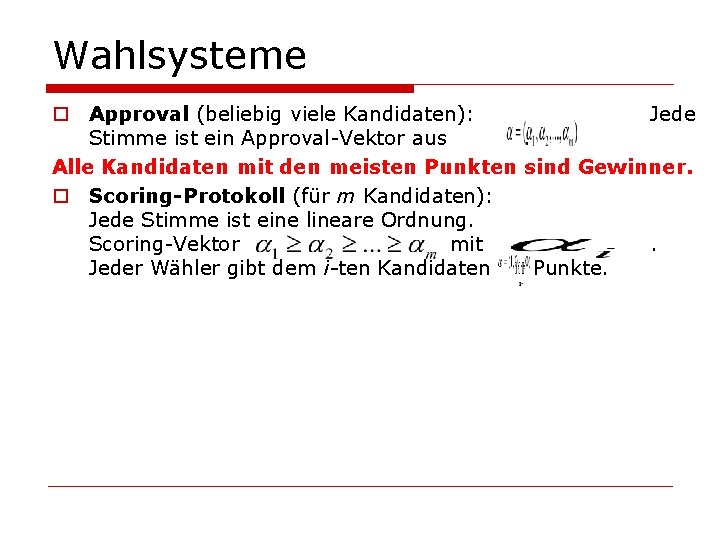

Wahlsysteme o Approval (beliebig viele Kandidaten): Jede Stimme ist ein Approval-Vektor aus. Alle Kandidaten mit den meisten Punkten sind Gewinner. o Scoring-Protokoll (für m Kandidaten): Jede Stimme ist eine lineare Ordnung. Scoring-Vektor mit. Jeder Wähler gibt dem i-ten Kandidaten Punkte.

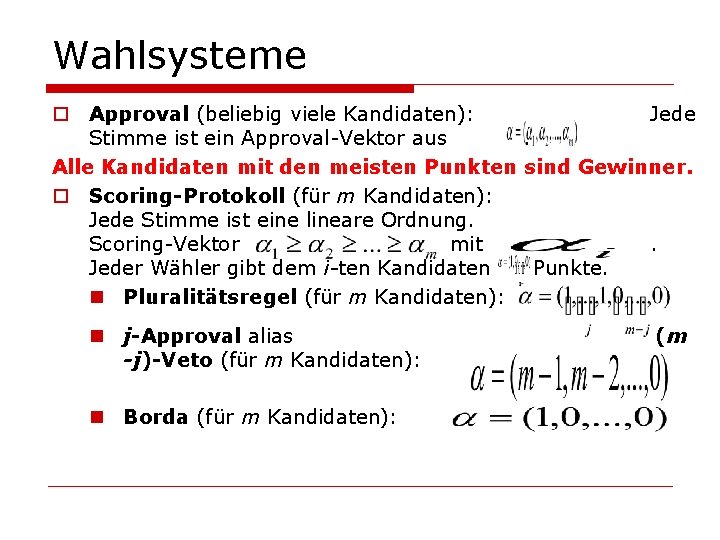

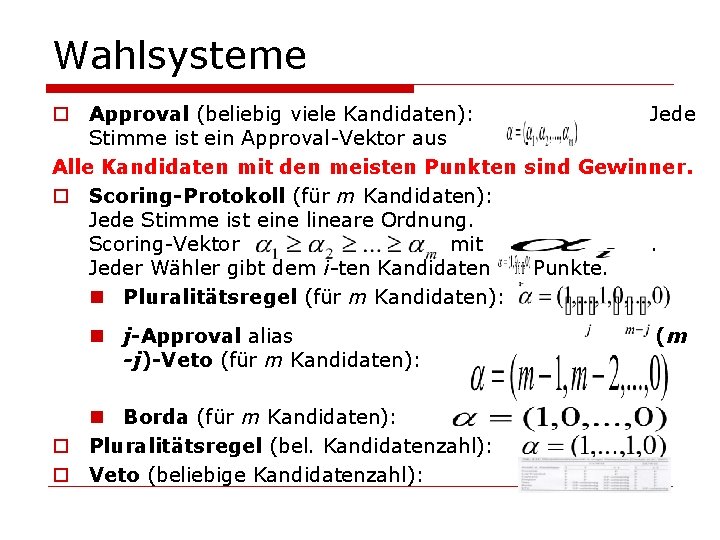

Wahlsysteme o Approval (beliebig viele Kandidaten): Jede Stimme ist ein Approval-Vektor aus. Alle Kandidaten mit den meisten Punkten sind Gewinner. o Scoring-Protokoll (für m Kandidaten): Jede Stimme ist eine lineare Ordnung. Scoring-Vektor mit. Jeder Wähler gibt dem i-ten Kandidaten Punkte. n Pluralitätsregel (für m Kandidaten): n j-Approval alias -j)-Veto (für m Kandidaten): n Borda (für m Kandidaten): (m

Wahlsysteme o Approval (beliebig viele Kandidaten): Jede Stimme ist ein Approval-Vektor aus. Alle Kandidaten mit den meisten Punkten sind Gewinner. o Scoring-Protokoll (für m Kandidaten): Jede Stimme ist eine lineare Ordnung. Scoring-Vektor mit. Jeder Wähler gibt dem i-ten Kandidaten Punkte. n Pluralitätsregel (für m Kandidaten): n j-Approval alias -j)-Veto (für m Kandidaten): n Borda (für m Kandidaten): o Pluralitätsregel (bel. Kandidatenzahl): o Veto (beliebige Kandidatenzahl): (m

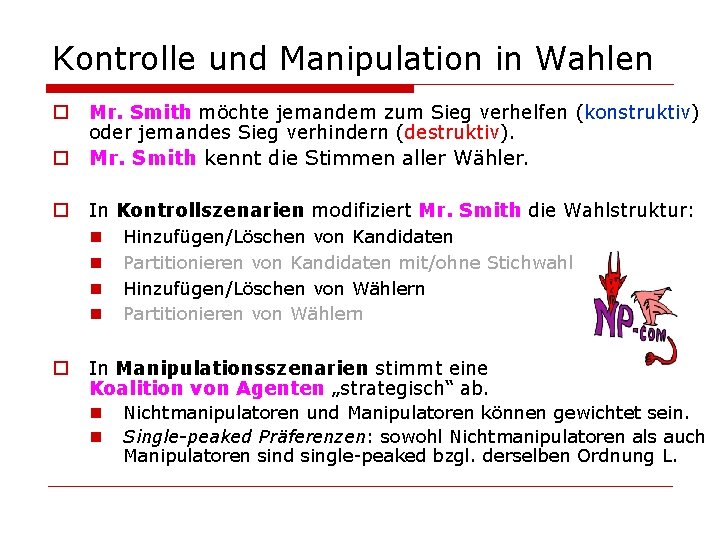

Kontrolle und Manipulation in Wahlen o Mr. Smith möchte jemandem zum Sieg verhelfen (konstruktiv) oder jemandes Sieg verhindern (destruktiv). o Mr. Smith kennt die Stimmen aller Wähler. o o In n n Kontrollszenarien modifiziert Mr. Smith die Wahlstruktur: Hinzufügen/Löschen von Kandidaten Partitionieren von Kandidaten mit/ohne Stichwahl Hinzufügen/Löschen von Wählern Partitionieren von Wählern In Manipulationsszenarien stimmt eine Koalition von Agenten „strategisch“ ab. n Nichtmanipulatoren und Manipulatoren können gewichtet sein. n Single-peaked Präferenzen: sowohl Nichtmanipulatoren als auch Manipulatoren sind single-peaked bzgl. derselben Ordnung L.

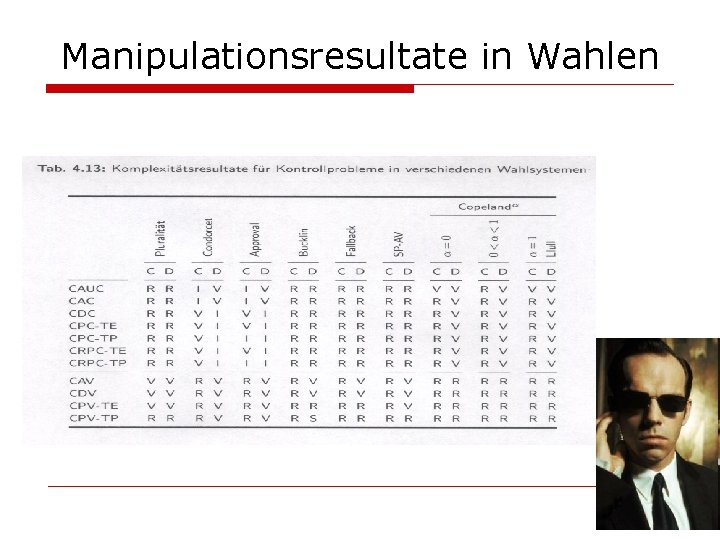

Manipulationsresultate in Wahlen

Kontrollresultate in Wahlen

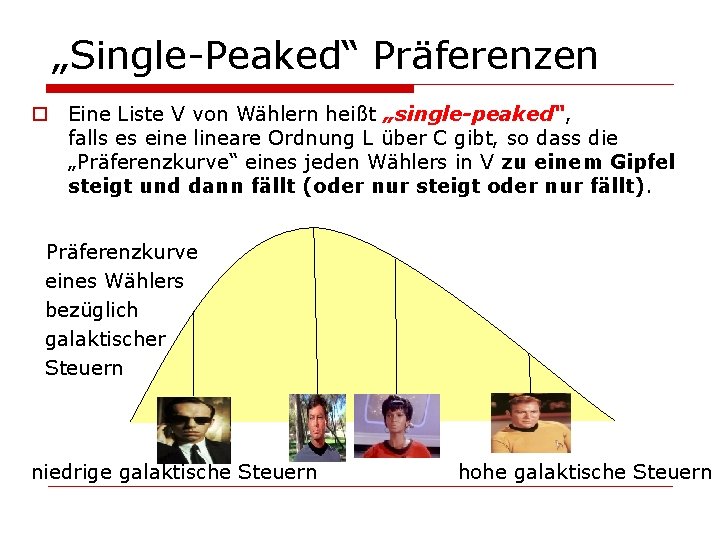

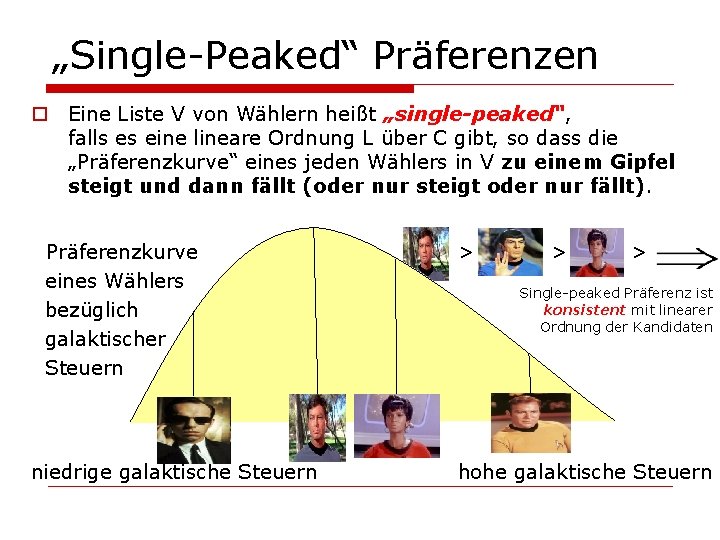

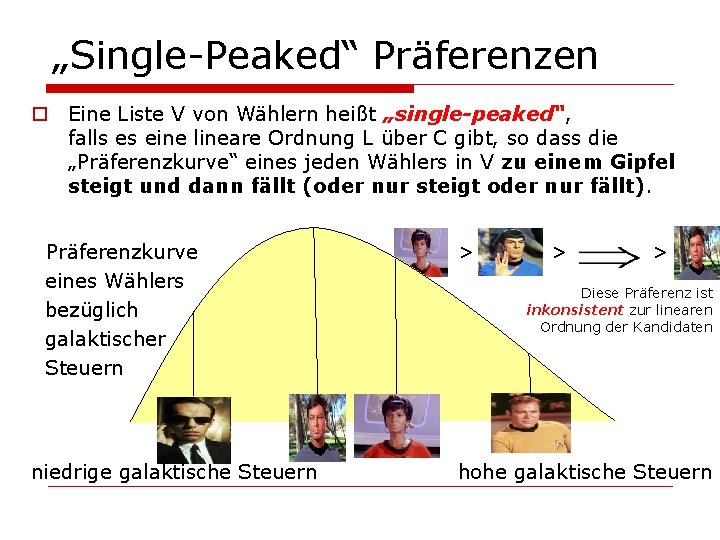

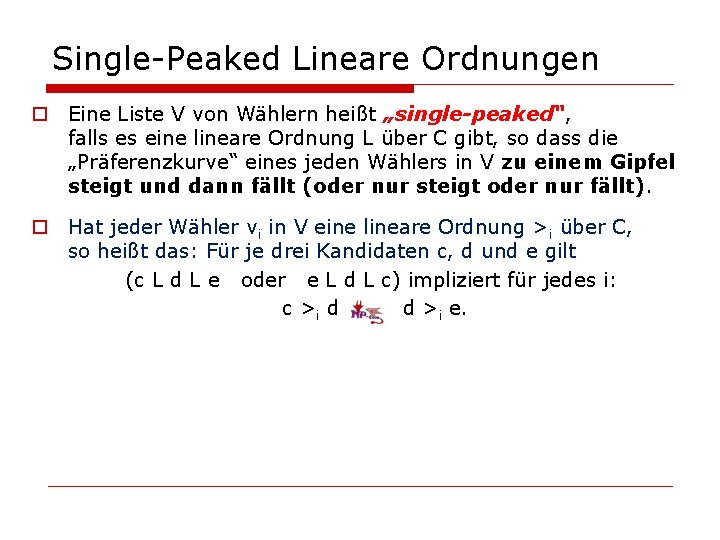

„Single-Peaked“ Präferenzen o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt).

„Single-Peaked“ Präferenzen o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt). Präferenzkurve eines Wählers bezüglich galaktischer Steuern niedrige galaktische Steuern hohe galaktische Steuern

„Single-Peaked“ Präferenzen o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt). Präferenzkurve eines Wählers bezüglich galaktischer Steuern niedrige galaktische Steuern > > > Single-peaked Präferenz ist konsistent mit linearer Ordnung der Kandidaten hohe galaktische Steuern

„Single-Peaked“ Präferenzen o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt). Präferenzkurve eines Wählers bezüglich galaktischer Steuern niedrige galaktische Steuern > > > Diese Präferenz ist inkonsistent zur linearen Ordnung der Kandidaten hohe galaktische Steuern

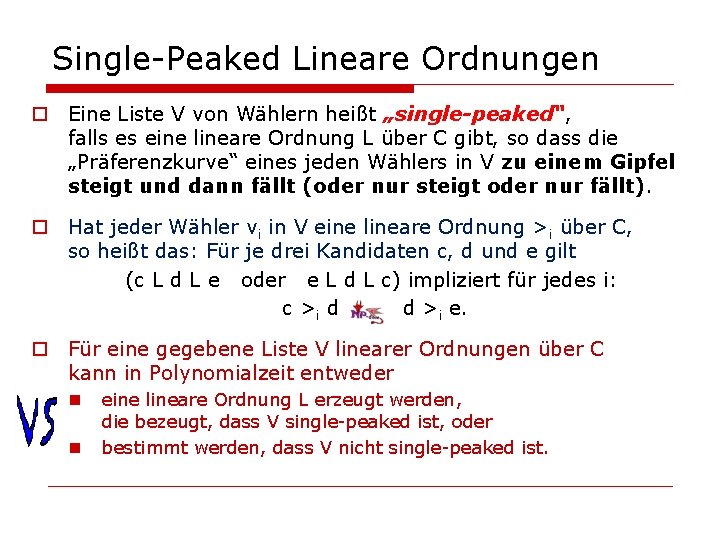

Single-Peaked Lineare Ordnungen o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt). o Hat jeder Wähler vi in V eine lineare Ordnung >i über C, so heißt das: Für je drei Kandidaten c, d und e gilt (c L d L e oder e L d L c) impliziert für jedes i: c >i d d >i e.

Single-Peaked Lineare Ordnungen o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt). o Hat jeder Wähler vi in V eine lineare Ordnung >i über C, so heißt das: Für je drei Kandidaten c, d und e gilt (c L d L e oder e L d L c) impliziert für jedes i: c >i d d >i e. o Für eine gegebene Liste V linearer Ordnungen über C kann in Polynomialzeit entweder n n eine lineare Ordnung L erzeugt werden, die bezeugt, dass V single-peaked ist, oder bestimmt werden, dass V nicht single-peaked ist.

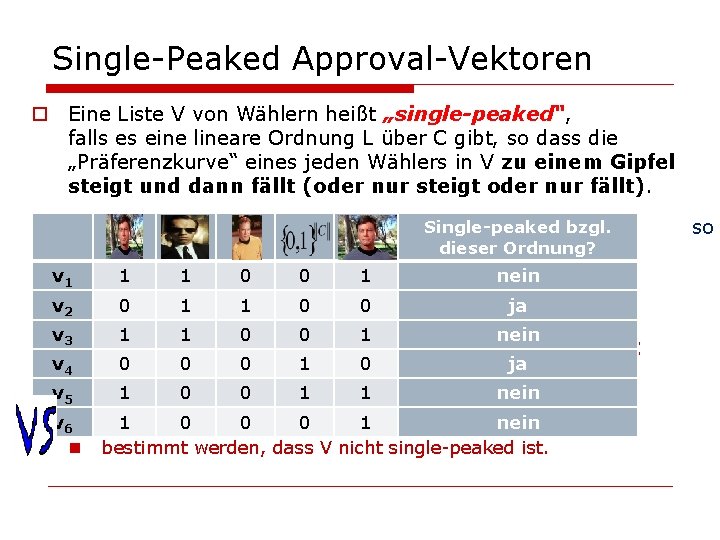

Single-Peaked Approval-Vektoren o Eine Liste V von Wählern heißt „single-peaked“, falls es eine lineare Ordnung L über C gibt, so dass die „Präferenzkurve“ eines jeden Wählers in V zu einem Gipfel steigt und dann fällt (oder nur steigt oder nur fällt). Single-peaked bzgl. o Ist jede Stimme vi in V ein Approval-Vektor über C, heißt das: Für je drei Kandidaten c, ddieser und e. Ordnung? gilt v 1 1 1 c L 0 d L e 0 impliziert 1 nein für jedes i: v 2 0 1 0 ja so auch d. Wenn v 1 i die Kandidaten c 0 und e bestätigt, v 1 1 0 0 1 nein o 3 Für eine gegebene Liste V von Approval-Vektoren über C v 4 0 0 1 0 ja kann 0 in Polynomialzeit entweder v 5 n v 6 n 1 lineare 0 Ordnung 0 1 erzeugt 1 werden, nein eine L die dass ist, oder nein 1 bezeugt, 0 0 V single-peaked 0 1 bestimmt werden, dass V nicht single-peaked ist. so

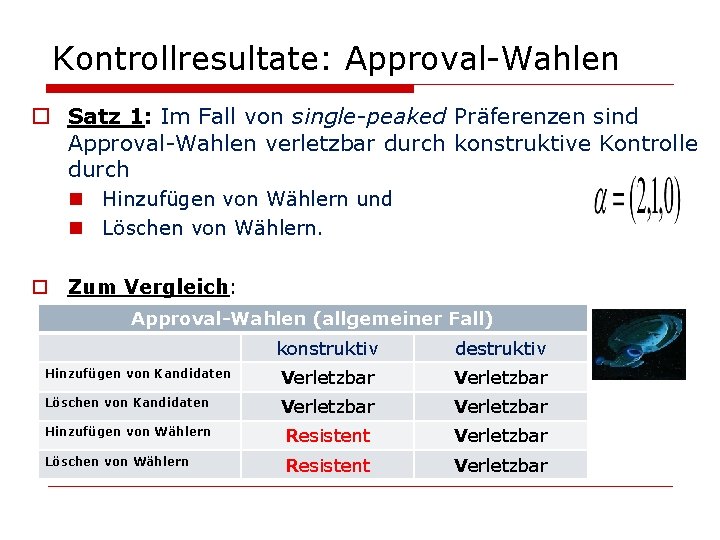

Kontrollresultate: Approval-Wahlen o Satz 1: Im Fall von single-peaked Präferenzen sind Approval-Wahlen verletzbar durch konstruktive Kontrolle durch n Hinzufügen von Wählern und n Löschen von Wählern.

Kontrollresultate: Approval-Wahlen o Satz 1: Im Fall von single-peaked Präferenzen sind Approval-Wahlen verletzbar durch konstruktive Kontrolle durch n Hinzufügen von Wählern und n Löschen von Wählern. o Zum Vergleich: Unter allen Kontrolltypen durch Hinzufügen/Löschen von Kandidaten/Wählern gilt im allgemeinen Fall: n n allein für die beiden Szenarien oben Resistenz (d. h. , das Kontrollproblem ist NP-hart ), sonst stets Verletzbarkeit (Kontrollproblem ist in P).

Kontrollresultate: Approval-Wahlen o Satz 1: Im Fall von single-peaked Präferenzen sind Approval-Wahlen verletzbar durch konstruktive Kontrolle durch n Hinzufügen von Wählern und n Löschen von Wählern. o Zum Vergleich: Approval-Wahlen (allgemeiner Fall) konstruktiv destruktiv Hinzufügen von Kandidaten Verletzbar Löschen von Kandidaten Verletzbar Hinzufügen von Wählern Resistent Verletzbar Löschen von Wählern Resistent Verletzbar

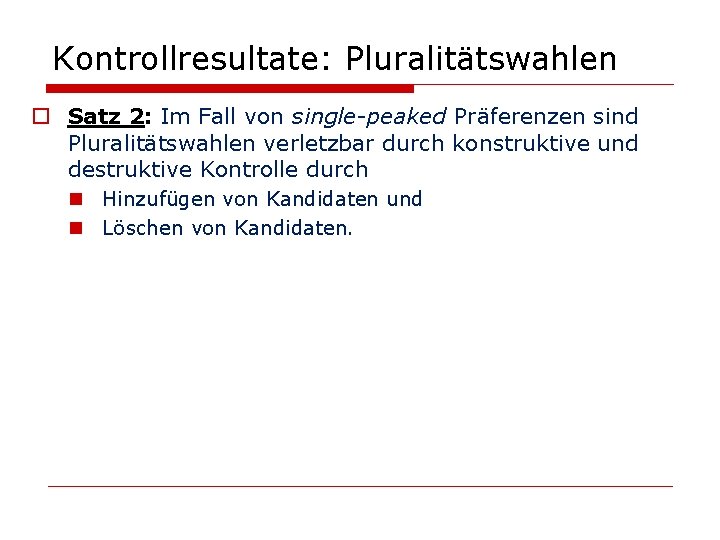

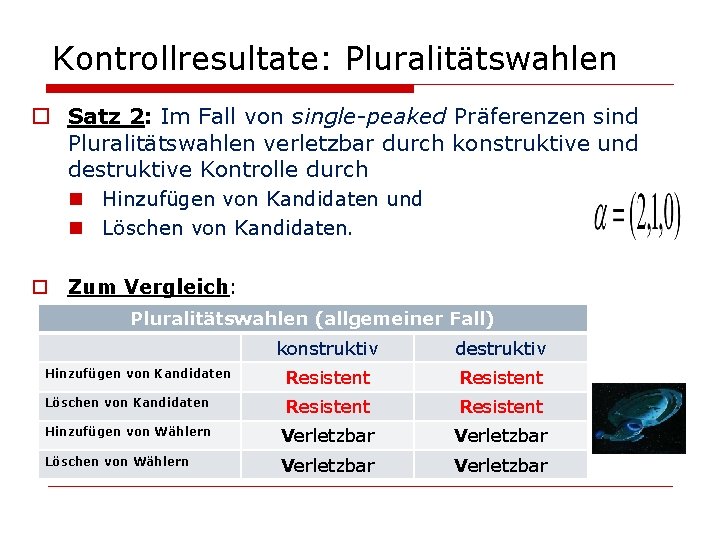

Kontrollresultate: Pluralitätswahlen o Satz 2: Im Fall von single-peaked Präferenzen sind Pluralitätswahlen verletzbar durch konstruktive und destruktive Kontrolle durch n Hinzufügen von Kandidaten und n Löschen von Kandidaten.

Kontrollresultate: Pluralitätswahlen o Satz 2: Im Fall von single-peaked Präferenzen sind Pluralitätswahlen verletzbar durch konstruktive und destruktive Kontrolle durch n Hinzufügen von Kandidaten und n Löschen von Kandidaten. o Zum Vergleich: Pluralitätswahlen (allgemeiner Fall) konstruktiv destruktiv Hinzufügen von Kandidaten Resistent Löschen von Kandidaten Resistent Hinzufügen von Wählern Verletzbar Löschen von Wählern Verletzbar

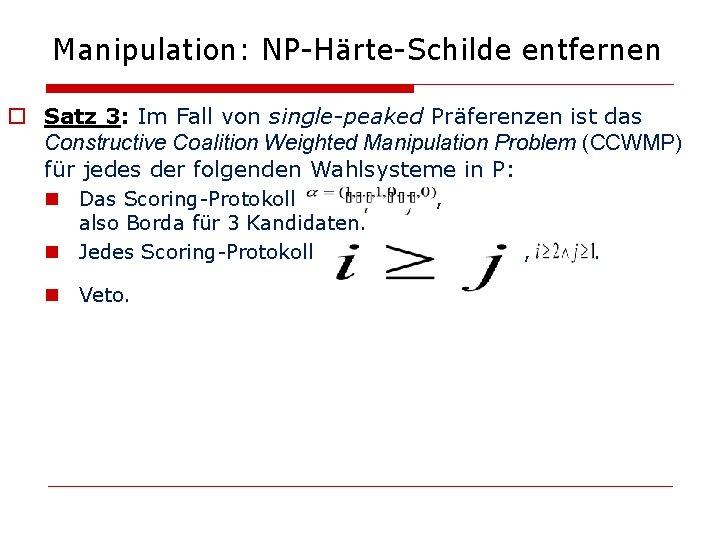

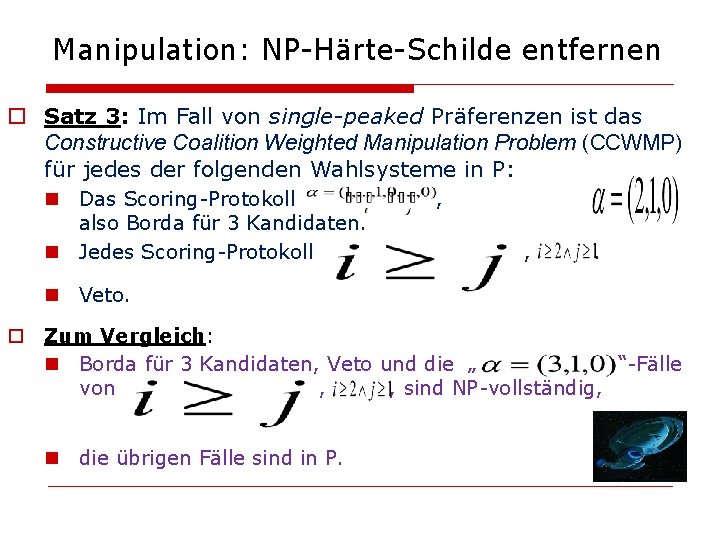

Manipulation: NP-Härte-Schilde entfernen o Satz 3: Im Fall von single-peaked Präferenzen ist das Constructive Coalition Weighted Manipulation Problem (CCWMP) für jedes der folgenden Wahlsysteme in P: n Das Scoring-Protokoll also Borda für 3 Kandidaten. n Jedes Scoring-Protokoll n Veto. , , .

Manipulation: NP-Härte-Schilde entfernen o Satz 3: Im Fall von single-peaked Präferenzen ist das Constructive Coalition Weighted Manipulation Problem (CCWMP) für jedes der folgenden Wahlsysteme in P: n Das Scoring-Protokoll also Borda für 3 Kandidaten. n Jedes Scoring-Protokoll , , . n Veto. o Zum Vergleich: n Borda für 3 Kandidaten, Veto und die „ “-Fälle von , , sind NP-vollständig, n die übrigen Fälle sind in P.

Manipulation: NP-Härte-Schilde entfernen o Satz 4: Im Fall von single-peaked Präferenzen ist das CCWMP für 3 -Veto mit m Kandidaten: n in P, falls m in {3, 4, 6, 7, 8, …}, und n NP-vollständig, falls m = 5.

Manipulation: NP-Härte-Schilde entfernen o Satz 4: Im Fall von single-peaked Präferenzen ist das CCWMP für 3 -Veto mit m Kandidaten: n in P, falls m in {3, 4, 6, 7, 8, …}, und n NP-vollständig, falls m = 5. o Zum Vergleich: Im allgemeinen Fall ist das CCWMP: n für 3 -Veto mit 3 oder 4 Kandidaten in P und n NP-vollständig für 5 oder mehr Kandidaten.

Manipulation: NP-Härte-Schilde bleiben o Satz 5: Im Fall von single-peaked Präferenzen ist das CCWMP ist NP-vollständig für: n das Scoring-Protokoll also Borda für 4 Kandidaten. und , o Zum Vergleich: Im allgemeinen Fall ist das CCWMP in diesen Fällen NP-vollständig.

Manipulation: NP-Härte-Schilde aufstellen o Kann die Einschränkung auf single-peaked Präferenzen jemals ein Komplexitätsschild aufstellen? Allgemeiner Fall Single-peaked Fall

Manipulation: NP-Härte-Schilde aufstellen o Kann die Einschränkung auf single-peaked Präferenzen jemals ein Komplexitätsschild aufstellen? Allgemeiner Fall Single-peaked Fall o Satz 6: Es gibt ein Wahlsystem, dessen Wähler durch Approval-Vektoren dargestellt sind, für das Constructive Size-3 -Coalition Unweighted Manipulation Problem: n im allgemeinen Fall in P ist, aber n im Fall von single-peaked Präferenzen NP-vollständig.

Manipulation: Ein Dichotomie-Resultat o Satz 7: Betrachte ein Scoring-Protokoll mit 3 Kandidaten: Im Fall von single-peaked Präferenzen ist das CCWMP: n NP-vollständig, falls gilt, n aber sonst in P.

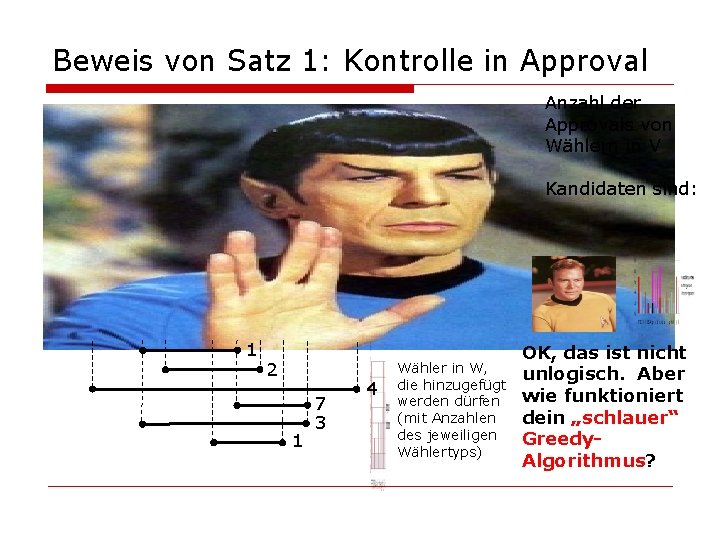

Beweis von Satz 1: Kontrolle in Approval o Satz 1: Im Fall von single-peaked Präferenzen sind Approval-Wahlen verletzbar durch konstruktive Kontrolle durch n Hinzufügen von Wählern und n Löschen von Wählern. o Wir zeigen dies für: n n n Konstruktive Kontrolle durch Hinzufügen von Wählern. Im „unique-winner“-Modell dieses Kontrollszenarios. Im „succinct input“-Modell.

Beweis von Satz 1: Kontrolle in Approval o Satz 1: Im Fall von single-peaked Präferenzen sind Approval-Wahlen verletzbar durch konstruktive Kontrolle durch n Hinzufügen von Wählern und n Löschen von Wählern. o Ziel: Ein Polynomialzeit-Algorithmus, der für die Eingabe: n n n Listen V und W von Stimmen über der Kandidatenmenge C, die alle single-peaked bzgl. der linearen Ordnung L sind, Kandidat p in C und Anzahl K der Wähler aus W, die hinzugefügt werden dürfen, entscheidet, ob p durch Hinzufügen von höchstens K Wählern aus W zum eindeutigen Gewinner gemacht werden kann.

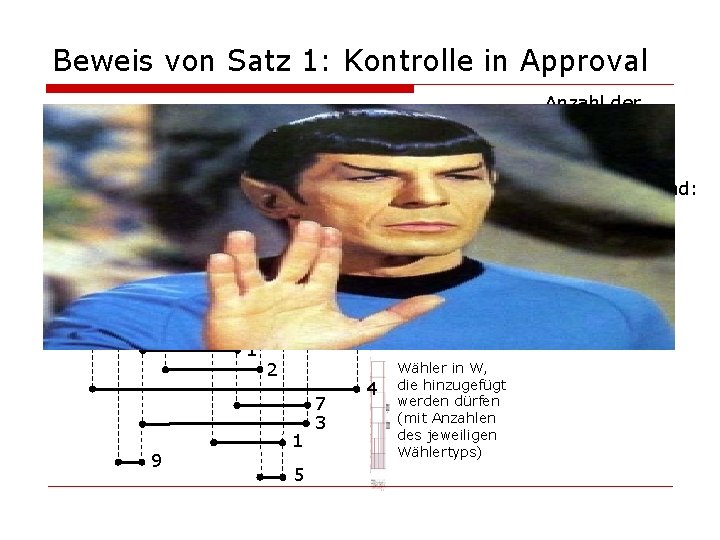

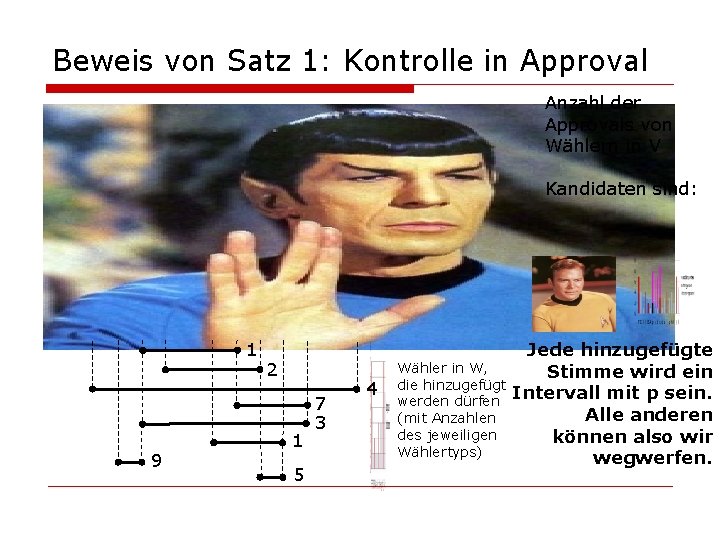

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 9 2 1 5 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps)

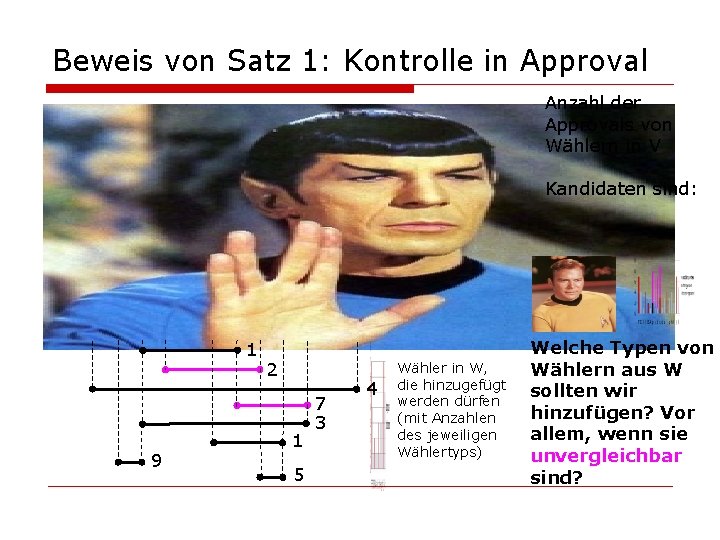

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 9 2 1 5 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Welche Typen von Wählern aus W sollten wir hinzufügen? Vor allem, wenn sie unvergleichbar sind?

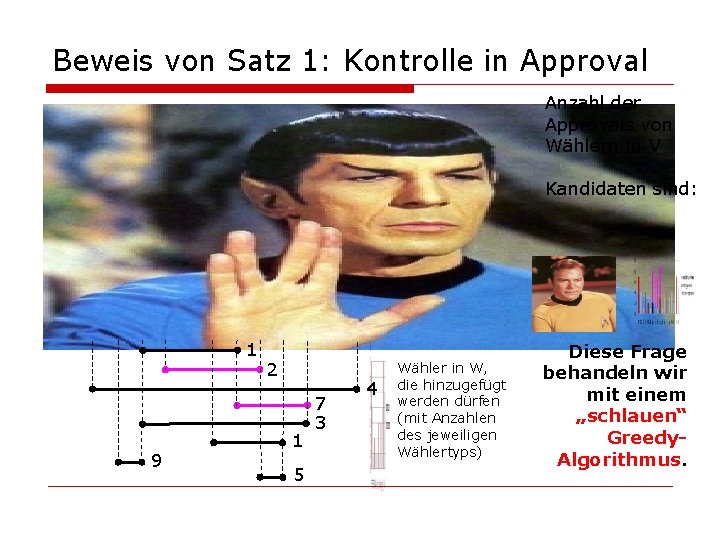

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 9 2 1 5 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Diese Frage behandeln wir mit einem „schlauen“ Greedy. Algorithmus.

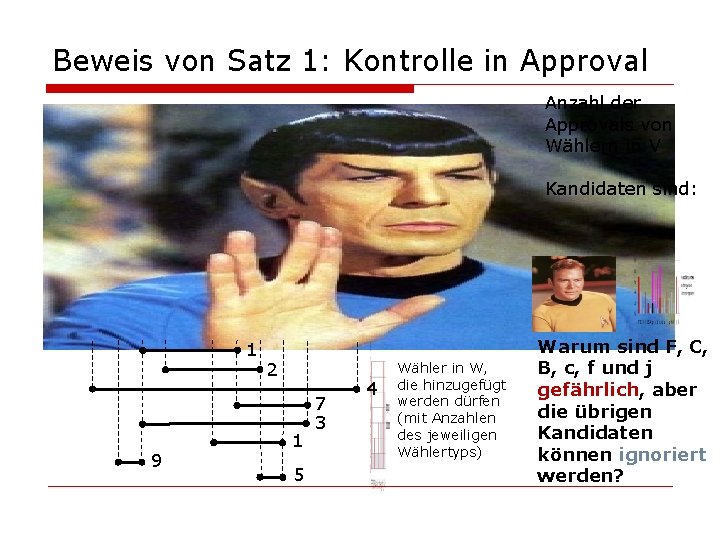

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 9 2 1 5 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Warum sind F, C, B, c, f und j gefährlich, aber die übrigen Kandidaten können ignoriert werden?

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 9 2 1 5 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Jede hinzugefügte Stimme wird ein Intervall mit p sein. Alle anderen können also wir wegwerfen.

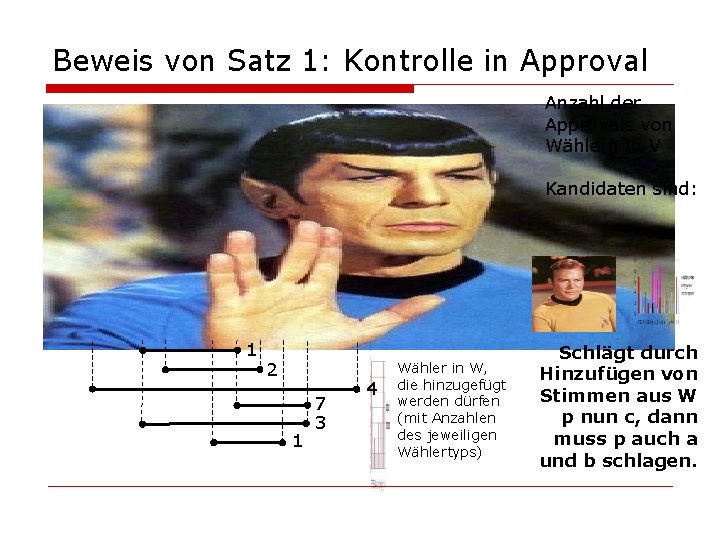

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Schlägt durch Hinzufügen von Stimmen aus W p nun c, dann muss p auch a und b schlagen.

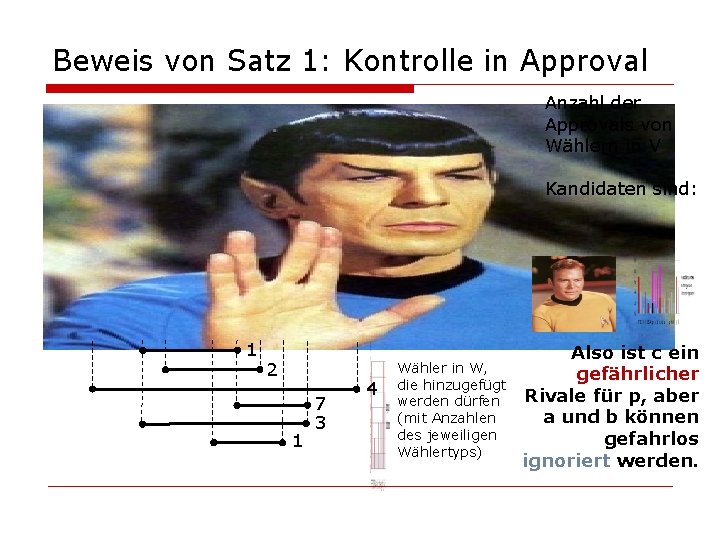

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Also ist c ein gefährlicher Rivale für p, aber a und b können gefahrlos ignoriert werden.

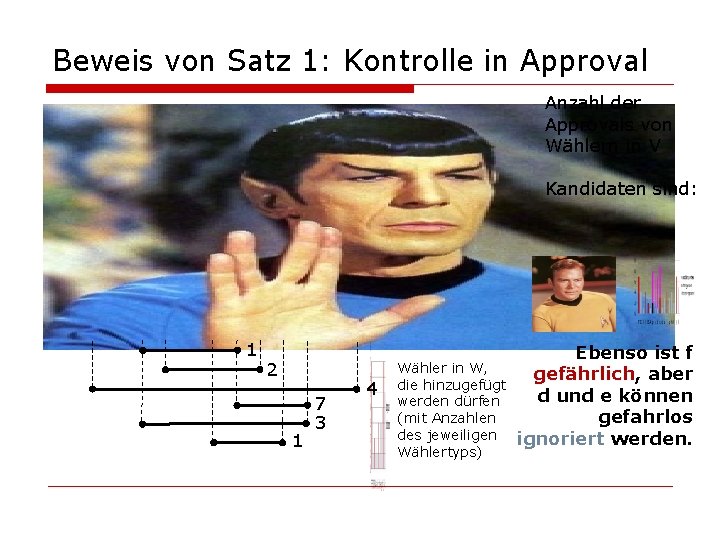

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Ebenso ist f gefährlich, aber d und e können gefahrlos ignoriert werden.

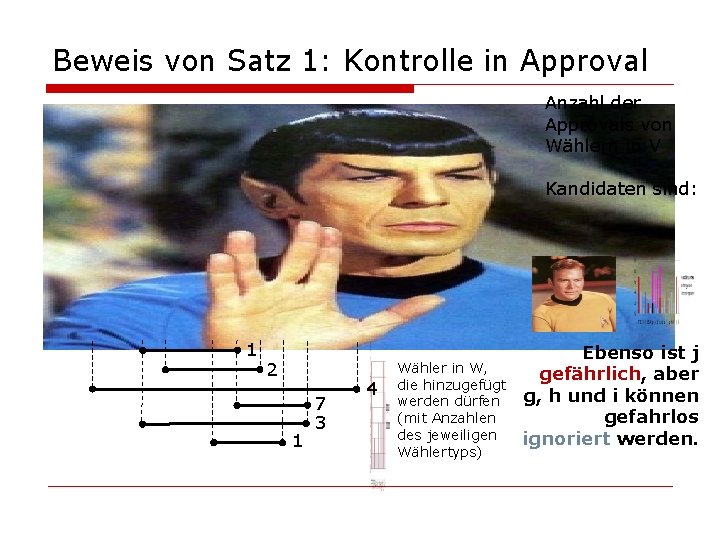

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Ebenso ist j gefährlich, aber g, h und i können gefahrlos ignoriert werden.

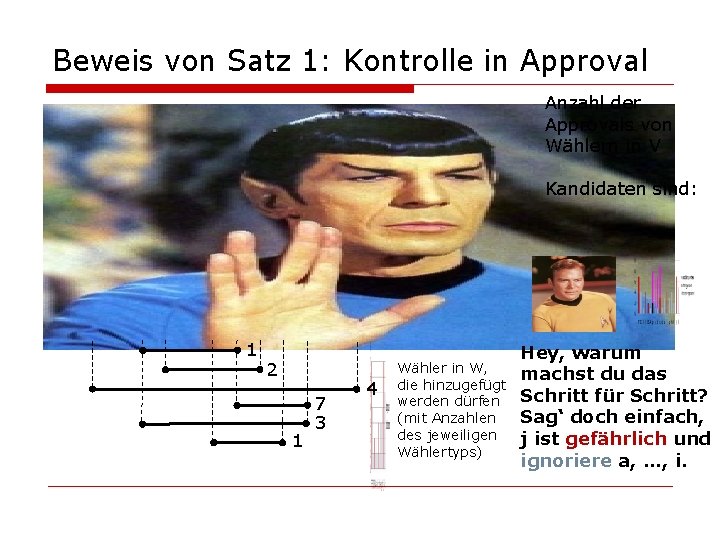

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Hey, warum machst du das Schritt für Schritt? Sag‘ doch einfach, j ist gefährlich und ignoriere a, …, i.

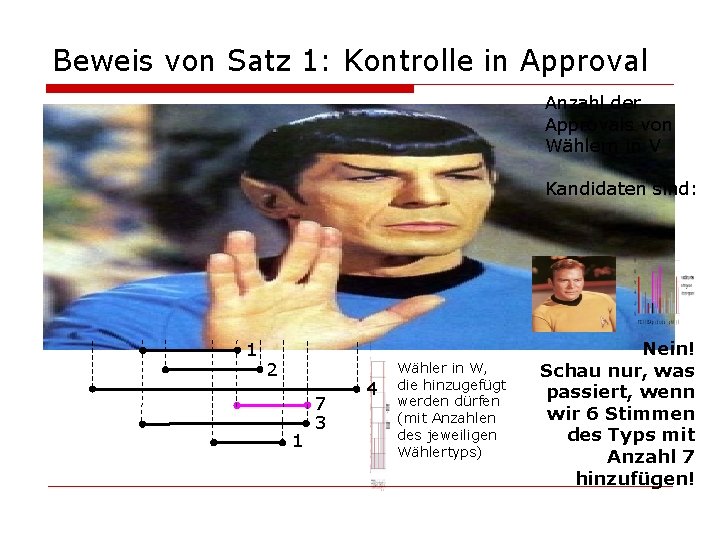

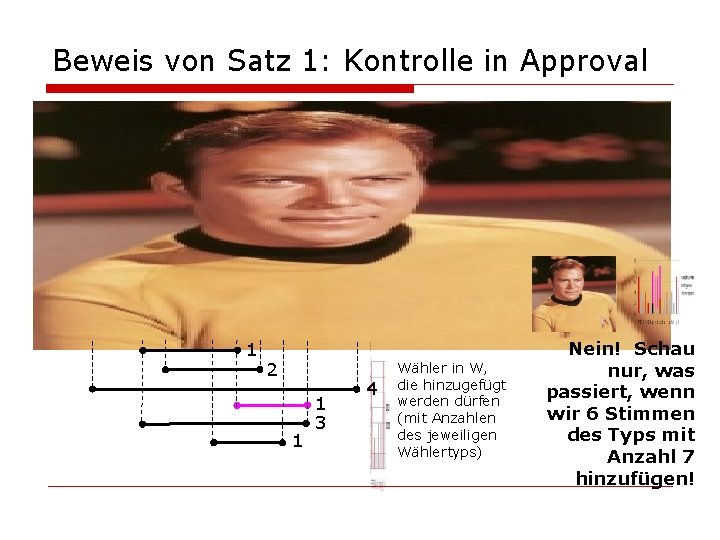

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Nein! Schau nur, was passiert, wenn wir 6 Stimmen des Typs mit Anzahl 7 hinzufügen!

Beweis von Satz 1: Kontrolle in Approval 1 2 1 1 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) Nein! Schau nur, was passiert, wenn wir 6 Stimmen des Typs mit Anzahl 7 hinzufügen!

Beweis von Satz 1: Kontrolle in Approval Anzahl der Approvals von Wählern in V Kandidaten sind: 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps) OK, das ist nicht unlogisch. Aber wie funktioniert dein „schlauer“ Greedy. Algorithmus?

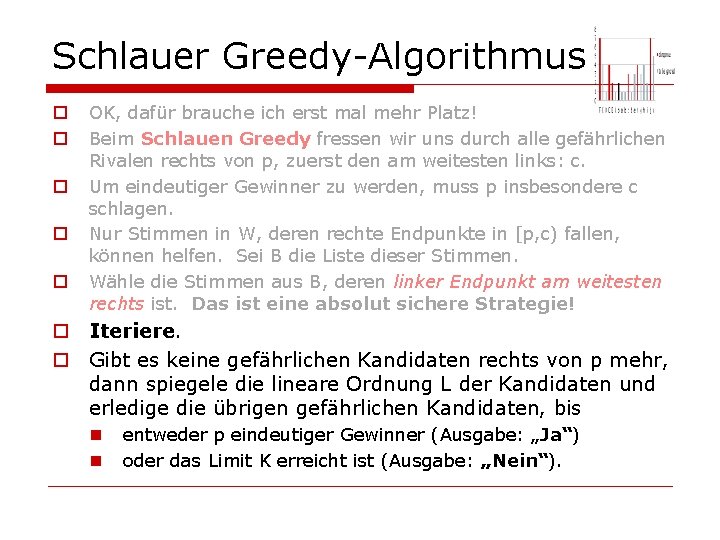

Schlauer Greedy-Algorithmus o OK, dafür brauche ich erst mal mehr Platz!

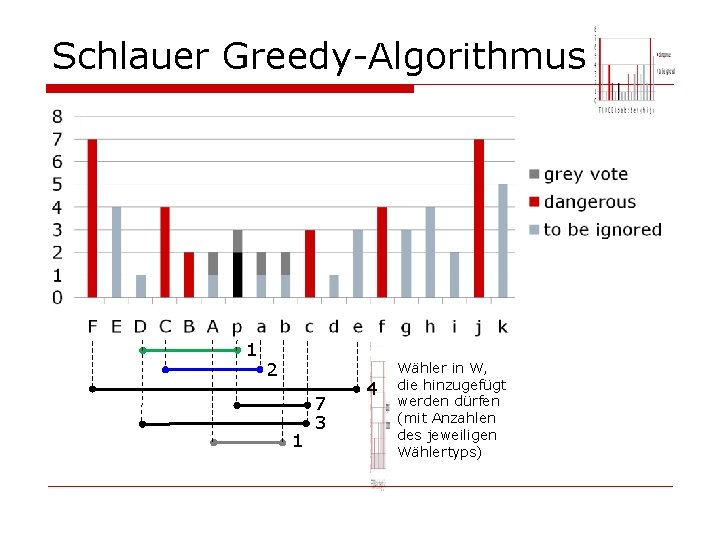

Schlauer Greedy-Algorithmus o o o OK, dafür brauche ich erst mal mehr Platz! Beim Schlauen Greedy fressen wir uns durch alle gefährlichen Rivalen rechts von p, zuerst den am weitesten links: c. Um eindeutiger Gewinner zu werden, muss p insbesondere c schlagen. Nur Stimmen in W, deren rechte Endpunkte in [p, c) fallen, können helfen. Sei B die Liste dieser Stimmen. Wähle die Stimmen aus B, deren linker Endpunkt am weitesten rechts ist. Das ist eine absolut sichere Strategie!

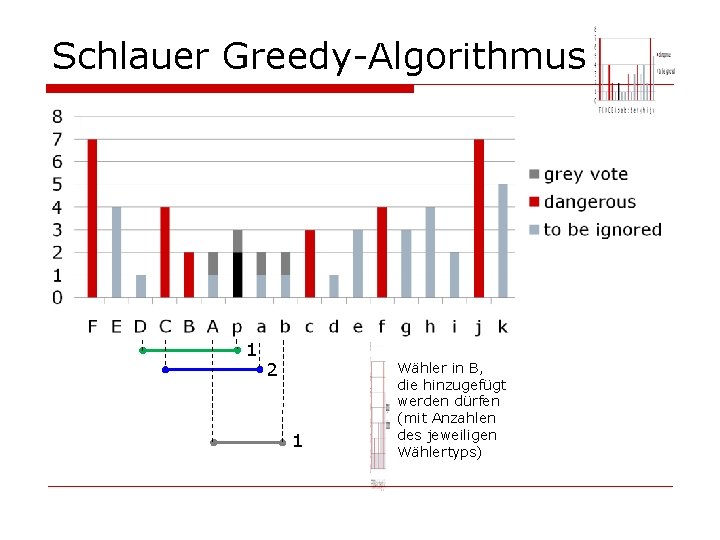

Schlauer Greedy-Algorithmus 1 2 1 7 3 4 Wähler in W, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps)

Schlauer Greedy-Algorithmus 1 2 1 Wähler in B, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps)

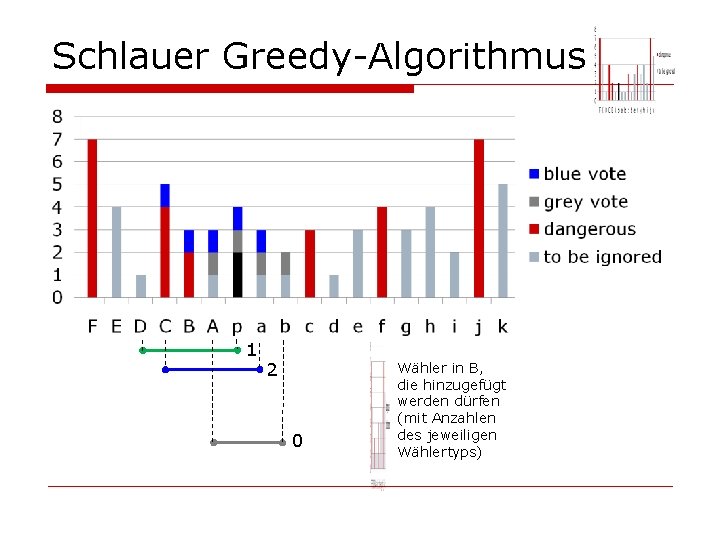

Schlauer Greedy-Algorithmus 1 2 0 Wähler in B, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps)

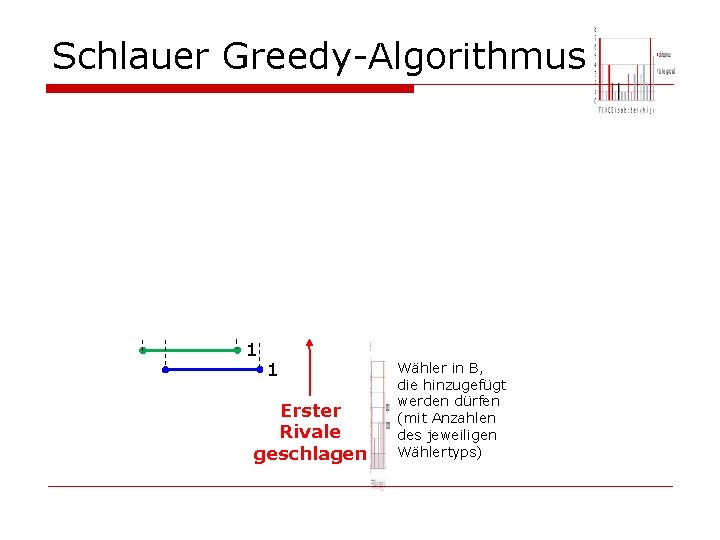

Schlauer Greedy-Algorithmus 1 1 Erster Rivale geschlagen Wähler in B, die hinzugefügt werden dürfen (mit Anzahlen des jeweiligen Wählertyps)

Schlauer Greedy-Algorithmus o o o OK, dafür brauche ich erst mal mehr Platz! Beim Schlauen Greedy fressen wir uns durch alle gefährlichen Rivalen rechts von p, zuerst den am weitesten links: c. Um eindeutiger Gewinner zu werden, muss p insbesondere c schlagen. Nur Stimmen in W, deren rechte Endpunkte in [p, c) fallen, können helfen. Sei B die Liste dieser Stimmen. Wähle die Stimmen aus B, deren linker Endpunkt am weitesten rechts ist. Das ist eine absolut sichere Strategie! o Iteriere. o Gibt es keine gefährlichen Kandidaten rechts von p mehr, dann spiegele die lineare Ordnung L der Kandidaten und erledige die übrigen gefährlichen Kandidaten, bis n n entweder p eindeutiger Gewinner (Ausgabe: „Ja“) oder das Limit K erreicht ist (Ausgabe: „Nein“).

Zusammenfassung o In Wahlen mit single-peaked Präferenzen: n „verdunsten“ viele Komplexitätsschilde gegen Wahlkontrolle und –manipulation, n andere bleiben am Platz und n neue Schilde können sogar aufgestellt werden. o Bei der Auswahl eines Wahlsystems für Wahlen mit single-peaked Präferenzen darf man sich nicht auf solche „allgemeinen“ Komplexitätsschilde verlassen!

Vielen Dank! Einen Moment bitte! Erst noch die Animationen abwarten!

- Slides: 59