DEFINICIN DE LA LNEA BASE DE LA CIBERSEGURIDAD

DEFINICIÓN DE LA LÍNEA BASE DE LA CIBERSEGURIDAD EN EL ECUADOR Y SU PROYECCIÓN PARA ESTABLECER UNA POLÍTICA NACIONAL DE CIBERSEGURIDAD AUTOR: RIVERA PASTRANO, LUIS OSWALDO DIRECTOR: RON EGAS, MARIO

Agenda 01 Introducción 02 Objetivos 03 Planiificación de la investigación 04 Línea Base 05 Conclusiones y recomendaciones

INTRODUCCIÓN El problema principal que aborda la Política Nacional de Ciberseguridad es la incertidumbre de su estado actual. • Infraestructuras críticas del Estado • Investigación académica • Campañas de capacitación • Legislación vigente • Gestión del Ecu. CERT • Entidades operativas, cooperación y unificación de competencias • Cooperación internacional

OBJETIVO GENERAL Definir la línea base de la Ciberseguridad en el Ecuador para coadyuvar en el establecimiento de una Política/Estrategia Nacional OBJETIVOS ESPECÍFICOS Establecer un contexto sistemático y actual de la Ciberseguridad en el Ecuador Identificar las factores que definirán los objetivos del Plan de Investigación de Campo Identificar las acciones realizadas por las entidades competentes en el Ecuador Comprender el estado actual de la Ciberseguridad Establecer el diagnóstico de la Ciberseguridad de una forma sistemática y comprensible

PLANIFICACIÓN DE LA INVESTIGACIÓN

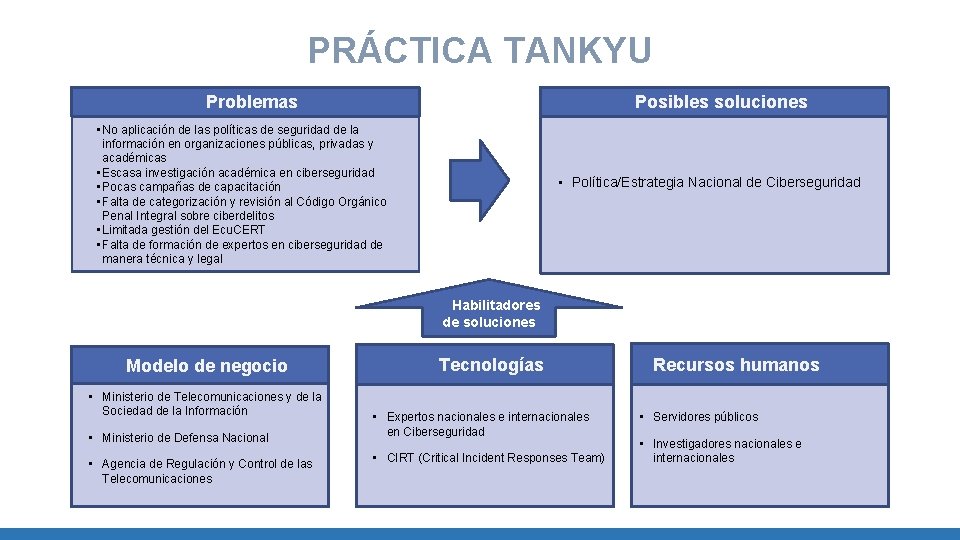

PRÁCTICA TANKYU Posibles soluciones Problemas • No aplicación de las políticas de seguridad de la información en organizaciones públicas, privadas y académicas • Escasa investigación académica en ciberseguridad • Pocas campañas de capacitación • Falta de categorización y revisión al Código Orgánico Penal Integral sobre ciberdelitos • Limitada gestión del Ecu. CERT • Falta de formación de expertos en ciberseguridad de manera técnica y legal • Política/Estrategia Nacional de Ciberseguridad Habilitadores de soluciones Modelo de negocio • Ministerio de Telecomunicaciones y de la Sociedad de la Información • Ministerio de Defensa Nacional • Agencia de Regulación y Control de las Telecomunicaciones Tecnologías • Expertos nacionales e internacionales en Ciberseguridad • CIRT (Critical Incident Responses Team) Recursos humanos • Servidores públicos • Investigadores nacionales e internacionales

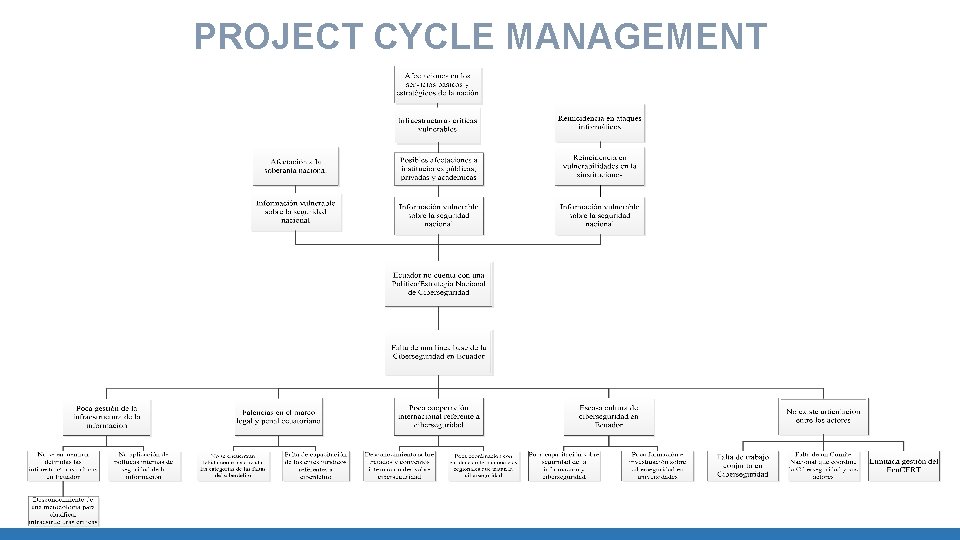

PROJECT CYCLE MANAGEMENT

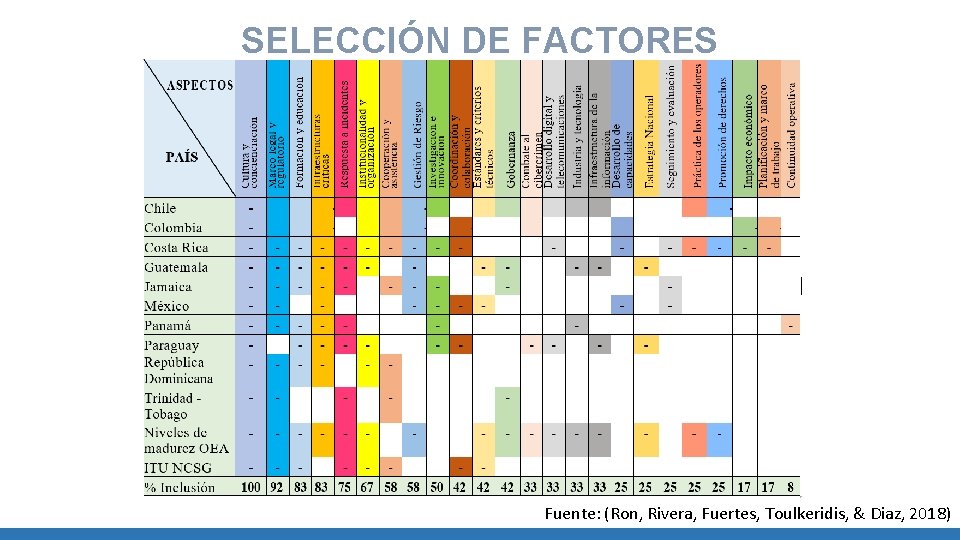

SELECCIÓN DE FACTORES Fuente: (Ron, Rivera, Fuertes, Toulkeridis, & Diaz, 2018)

PLAN DE INVESTIGACIÓN DE CAMPO 01 Infraestructura de la Información 02 05 Marco legal Institucionalidad 04 Cooperación nacional e internacional 03 Sensibilización, capacitación y formación

LÍNEA BASE

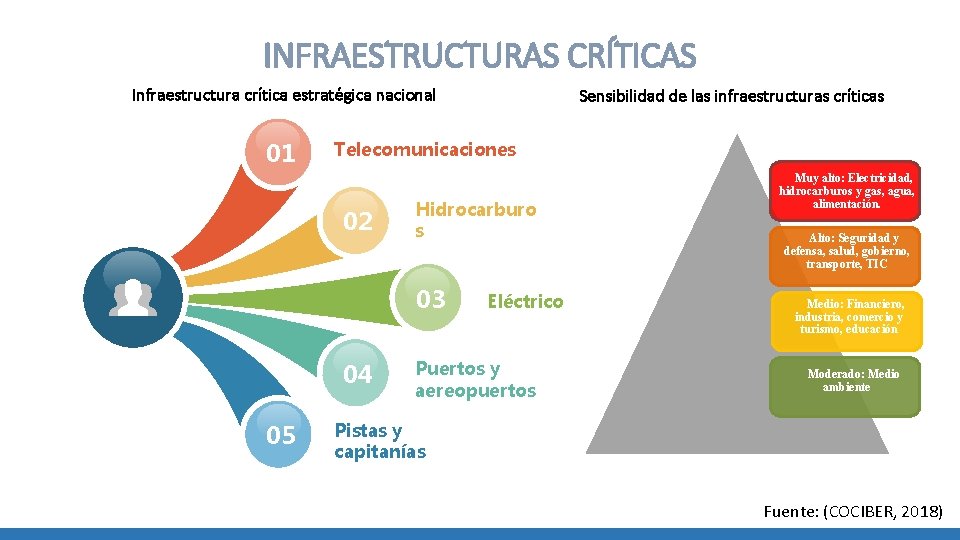

INFRAESTRUCTURAS CRÍTICAS Infraestructura crítica estratégica nacional 01 Telecomunicaciones 02 04 Muy alto: Electricidad, hidrocarburos y gas, agua, alimentación. Hidrocarburo s 03 05 Sensibilidad de las infraestructuras críticas Alto: Seguridad y defensa, salud, gobierno, transporte, TIC Eléctrico Puertos y aereopuertos Medio: Financiero, industria, comercio y turismo, educación Moderado: Medio ambiente Pistas y capitanías Fuente: (COCIBER, 2018)

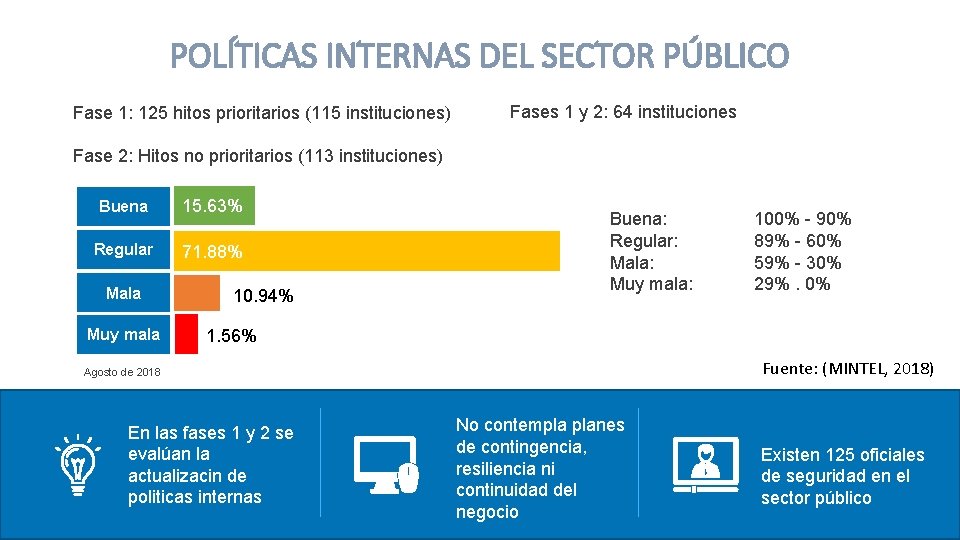

POLÍTICAS INTERNAS DEL SECTOR PÚBLICO Fase 1: 125 hitos prioritarios (115 instituciones) Fases 1 y 2: 64 instituciones Fase 2: Hitos no prioritarios (113 instituciones) Buena 15. 63% Regular 71. 88% Mala Muy mala 10. 94% Buena: Regular: Mala: Muy mala: 100% - 90% 89% - 60% 59% - 30% 29%. 0% 1. 56% Fuente: (MINTEL, 2018) Agosto de 2018 En las fases 1 y 2 se evalúan la actualizacin de politicas internas No contempla planes de contingencia, resiliencia ni continuidad del negocio Existen 125 oficiales de seguridad en el sector público

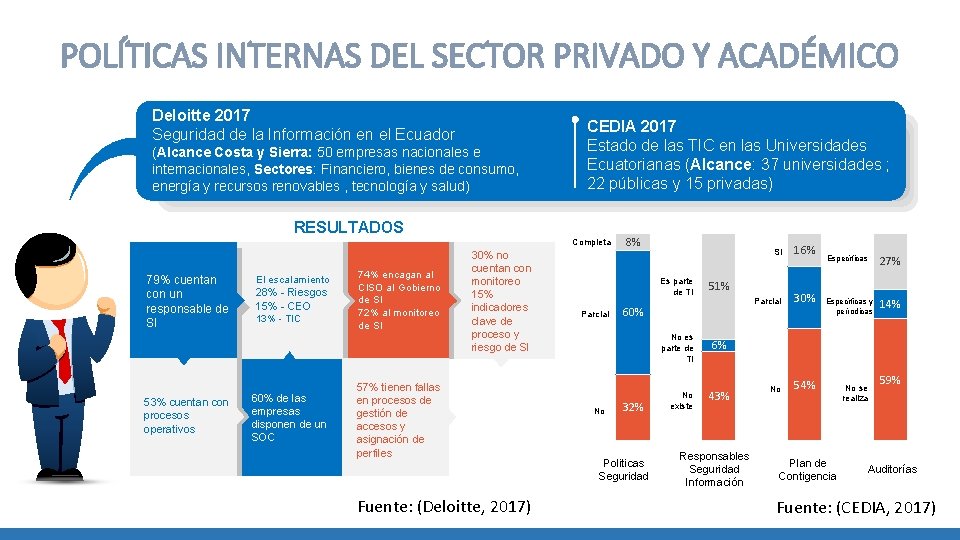

POLÍTICAS INTERNAS DEL SECTOR PRIVADO Y ACADÉMICO Deloitte 2017 Seguridad de la Información en el Ecuador (Alcance Costa y Sierra: 50 empresas nacionales e internacionales, Sectores: Financiero, bienes de consumo, energía y recursos renovables , tecnología y salud) CEDIA 2017 Estado de las TIC en las Universidades Ecuatorianas (Alcance: 37 universidades ; 22 públicas y 15 privadas) RESULTADOS Completa 79% cuentan con un responsable de SI El escalamiento 28% - Riesgos 15% - CEO 13% - TIC 74% encagan al CISO al Gobierno de SI 72% al monitoreo de SI 53% cuentan con procesos operativos 60% de las empresas disponen de un SOC 30% no cuentan con monitoreo 15% indicadores clave de proceso y riesgo de SI 57% tienen fallas en procesos de gestión de accesos y asignación de perfiles Fuente: (Deloitte, 2017) 8% Es parte de TI Parcial No 32% Politicas Seguridad No existe 16% Parcial 30% No 54% 51% 60% No es parte de TI Si Específicas 27% Específicas y períodicas 14% 6% 43% Responsables Seguridad Información Plan de Contigencia No se realiza 59% Auditorías Fuente: (CEDIA, 2017)

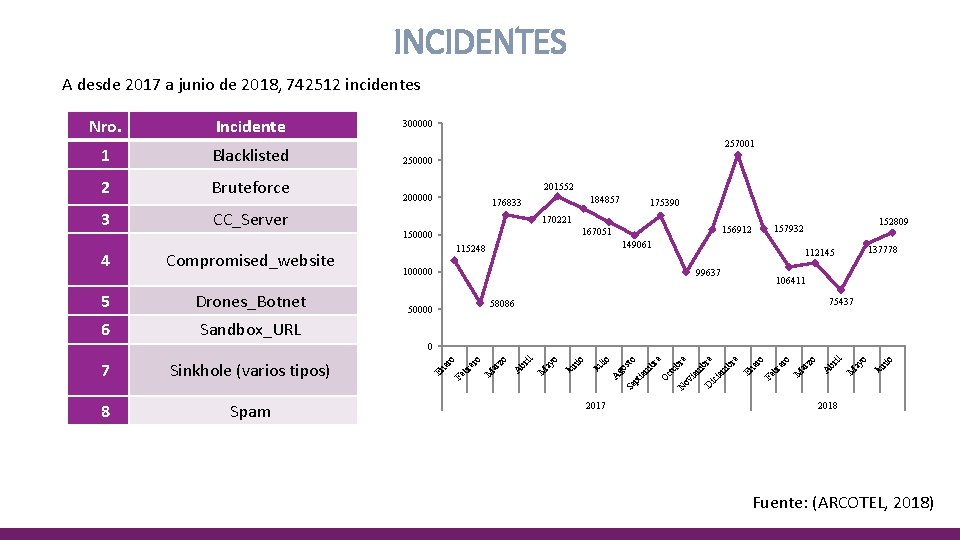

INCIDENTES A desde 2017 a junio de 2018, 742512 incidentes Nro. Incidente 1 Blacklisted 2 Bruteforce 3 CC_Server 4 Compromised_website 5 Drones_Botnet 6 Sandbox_URL 300000 257001 250000 201552 200000 184857 176833 175390 170221 149061 115248 152809 157932 156912 167051 150000 100000 99637 106411 75437 58086 50000 137778 112145 2017 o o ni Ju il ay M br A ar zo o M er o Fe br er e br En e D ic i em m br re ie ub ov N O ct ie m br e sto pt go Se A Ju lio o ni Ju o il ay M br A ar zo o M er Spam er 8 Fe br Sinkhole (varios tipos) En 7 o 0 2018 Fuente: (ARCOTEL, 2018)

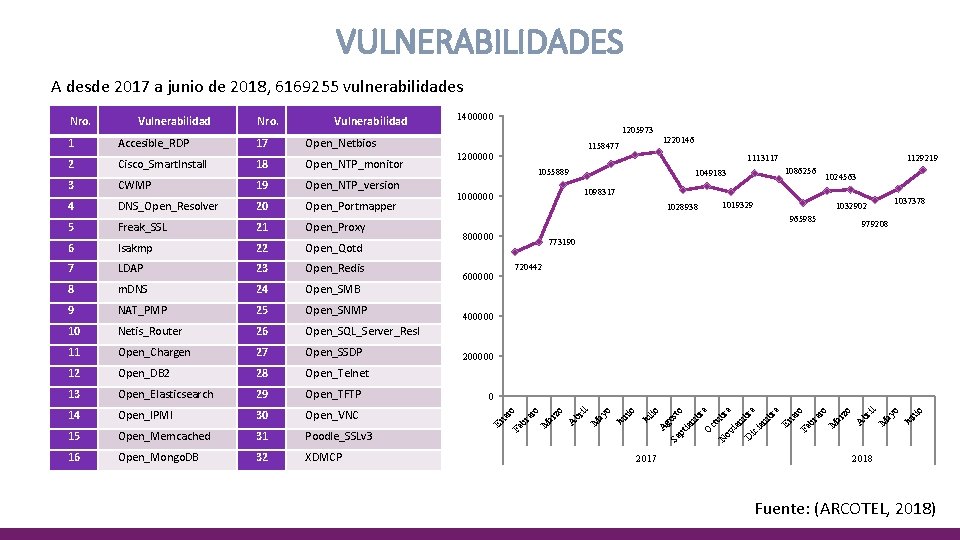

VULNERABILIDADES A desde 2017 a junio de 2018, 6169255 vulnerabilidades CWMP 19 Open_NTP_version 4 DNS_Open_Resolver 20 Open_Portmapper 5 Freak_SSL 21 Open_Proxy 6 Isakmp 22 Open_Qotd 7 LDAP 23 Open_Redis 8 m. DNS 24 Open_SMB 9 NAT_PMP 25 Open_SNMP 10 Netis_Router 26 Open_SQL_Server_Resl 11 Open_Chargen 27 Open_SSDP 12 Open_DB 2 28 Open_Telnet 13 Open_Elasticsearch 29 Open_TFTP 14 Open_IPMI 30 Open_VNC 15 Open_Memcached 31 Poodle_SSLv 3 16 Open_Mongo. DB 32 XDMCP 1113117 1055889 1049183 1129219 1086256 1024563 1098317 1000000 1028938 1019329 1032902 965985 800000 1037378 979208 773190 720442 600000 400000 200000 0 il M ay o Ju ni o Ju lio A go Se s pt to ie m br O e ct N ubr ov e ie m b D ic re ie m br e En er Fe o br er o M ar zo A br il M ay o Ju ni o 3 1200000 br Open_NTP_monitor A 18 zo Cisco_Smart. Install 1220146 1158477 o 2 1205973 ar Open_Netbios M 17 er Accesible_RDP o 1 1400000 br Vulnerabilidad er Nro. Fe Vulnerabilidad En Nro. 2017 2018 Fuente: (ARCOTEL, 2018)

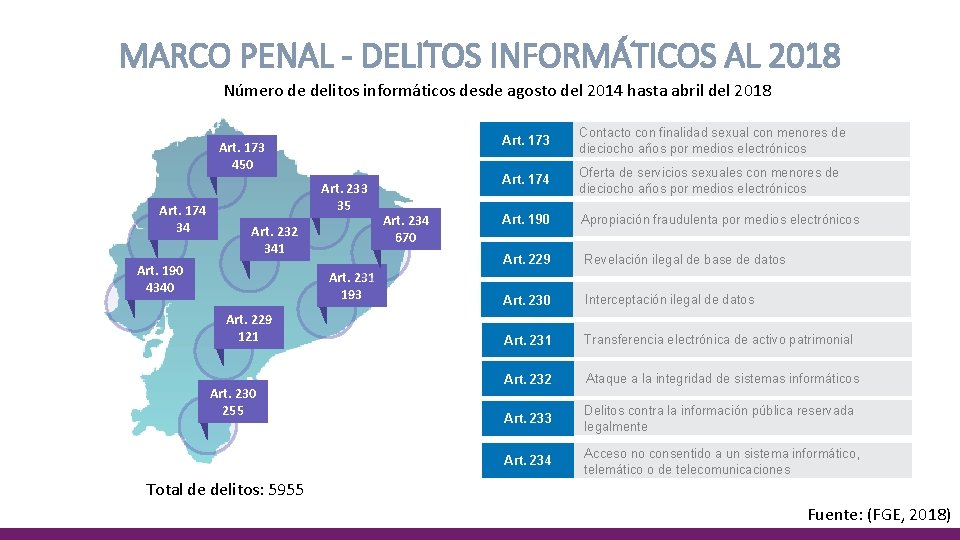

MARCO PENAL - DELITOS INFORMÁTICOS AL 2018 Número de delitos informáticos desde agosto del 2014 hasta abril del 2018 Art. 173 450 Art. 174 34 Art. 233 35 Art. 232 341 Art. 190 4340 Art. 231 193 Art. 229 121 Art. 230 255 Art. 234 670 Art. 173 Contacto con finalidad sexual con menores de dieciocho años por medios electrónicos Art. 174 Oferta de servicios sexuales con menores de dieciocho años por medios electrónicos Art. 190 Apropiación fraudulenta por medios electrónicos Art. 229 Revelación ilegal de base de datos Art. 230 Interceptación ilegal de datos Art. 231 Transferencia electrónica de activo patrimonial Art. 232 Ataque a la integridad de sistemas informáticos Art. 233 Delitos contra la información pública reservada legalmente Art. 234 Acceso no consentido a un sistema informático, telemático o de telecomunicaciones Total de delitos: 5955 Fuente: (FGE, 2018)

MARCO PENAL - CAPACIDAD DEL CIBERDELITO Capacitados Capacitaciones sobre delitos informáticos por la Escuela de Fiscales 24 47 Introducción al derecho informático (8 horas) Cañar (2017) Plataformas tecnológicas SICOM – SRT y subsistemas (reportes telefónicos e interceptación de comunicaciones) (16 horas) Azuay (2017) Imbabura 29 (2017) Delitos Informáticos (4 horas) Pichincha 18 (2018) Causas complejas vinculadas con el cibercrimen: criptomoneda y pornografía infantil (32 horas) Total de capacitados: 118 2017 2018 6 12 24 Fiscales 2017 71 5 Secretarios y asistentes De fiscales Servidores de apoyo Fuente: (FGE, 2018)

SENSIBILIZACIÓN Campaña #Internet. Seguro. EC (Agosto 2018) Fuente: (MINTEL, 2018)

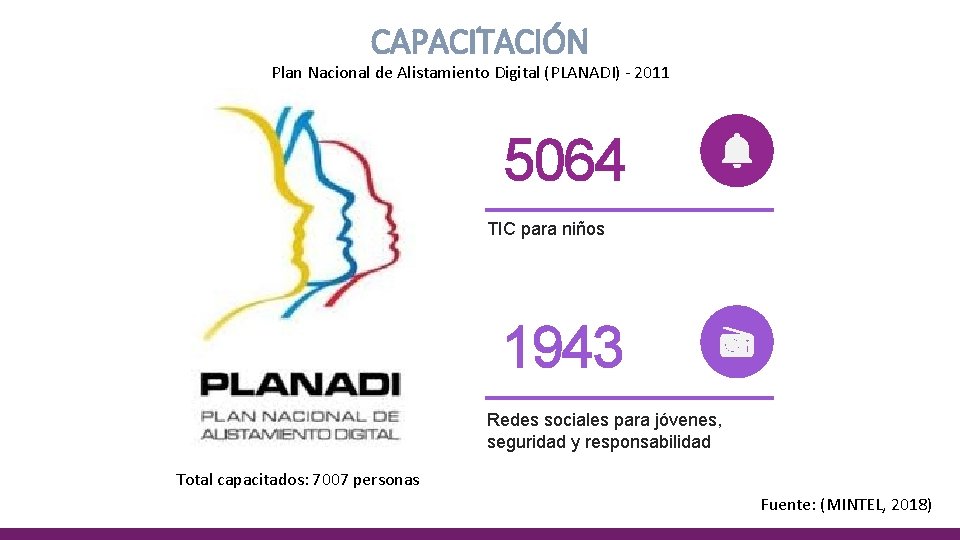

CAPACITACIÓN Plan Nacional de Alistamiento Digital (PLANADI) - 2011 5064 TIC para niños 1943 Redes sociales para jóvenes, seguridad y responsabilidad Total capacitados: 7007 personas Fuente: (MINTEL, 2018)

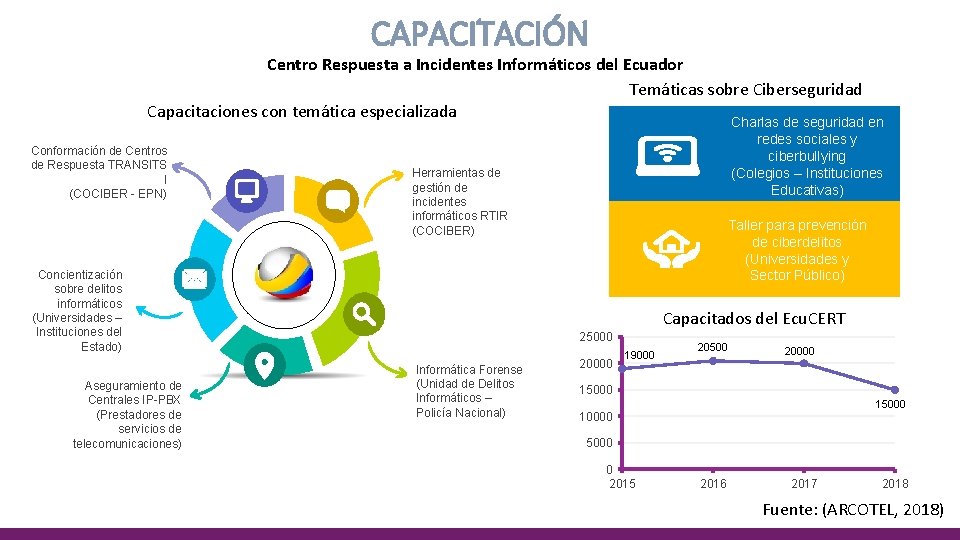

CAPACITACIÓN Centro Respuesta a Incidentes Informáticos del Ecuador Temáticas sobre Ciberseguridad Capacitaciones con temática especializada Conformación de Centros de Respuesta TRANSITS I (COCIBER - EPN) Herramientas de gestión de incidentes informáticos RTIR (COCIBER) Concientización sobre delitos informáticos (Universidades – Instituciones del Estado) Aseguramiento de Centrales IP-PBX (Prestadores de servicios de telecomunicaciones) Charlas de seguridad en redes sociales y ciberbullying (Colegios – Instituciones Educativas) Taller para prevención de ciberdelitos (Universidades y Sector Público) Capacitados del Ecu. CERT 25000 Informática Forense (Unidad de Delitos Informáticos – Policía Nacional) 20000 19000 20500 20000 15000 10000 5000 0 2015 2016 2017 2018 Fuente: (ARCOTEL, 2018)

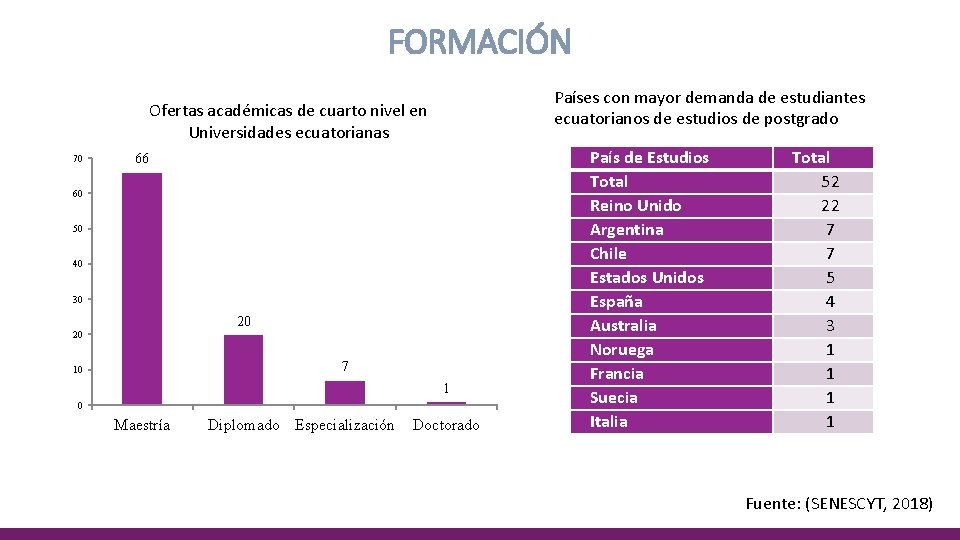

FORMACIÓN Países con mayor demanda de estudiantes ecuatorianos de estudios de postgrado Ofertas académicas de cuarto nivel en Universidades ecuatorianas 70 66 60 50 40 30 20 20 7 10 1 0 Maestría Diplomado Especialización Doctorado País de Estudios Total Reino Unido Argentina Chile Estados Unidos España Australia Noruega Francia Suecia Italia Total 52 22 7 7 5 4 3 1 1 Fuente: (SENESCYT, 2018)

FORMACIÓN Pacto Operativo del Gobierno Nacional con la niñez y adolescencia por un Internet Seguro Compromisos Objetivo Promover el acceso, uso e interacción adecuada, responsable, sana, segura y constructiva de las tecnologías de la información y comunicación que impulse el desarrollo integral y el pleno ejercicio de los derechos de niñas, niños y adolescentes. 01 Plan de acción (Estrategias de capacitación, prevención y protección a la violencia en internet) 02 Campañas de integrales de educación y comunicación sobre sus derechos y garantías, así como el uso adecuado del Internet 03 Coordinar campañas y procesos de difusión a través de Infocentros Fuente: (MIES; MINTEL; MINEDUC, 2018)

COOPERACIÓN INTERNACIONAL – AFILIACIONES INTERNACIONALES Redes de confianza Feeds internacionales Fuente: (ARCOTEL, 2018)

COOPERACIÓN INTERNACIONAL Convenio de Budapest Ejes del Convenio 01 Delitos informáticos Convenio de Budapest Suscrito el 23 de noviembre de 2001 Hacer frente a los ciberdelitos mediante la coordinación y armonización de las leyes nacionales, la mejora de las técnicas de investigación y el aumento de la cooperación entre las naciones. Países firmantes • • • Argentina Canadá Chile Colombia Costa Rica Estados Unidos República Dominicana México Panamá Ecuador no forma parte del Convenio de Budapest Fuente: (Council Of Europe, 2001) Catálogo de figuras dedicadas a penar las modalidades de criminalidad informática. 02 Normas procesales 03 Procedimientos para salvaguardar la evidencia digital, y las herramientas relacionadas con la manipulación de la evidencia. Normas de cooperación internacional Reglas de cooperación para investigar cualquier delito que involucre evidencia digital.

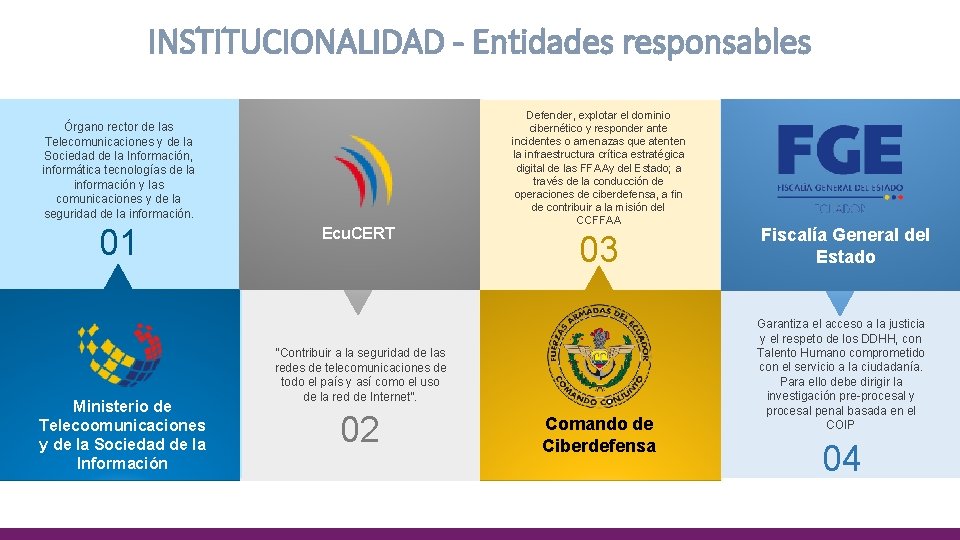

INSTITUCIONALIDAD - Entidades responsables Órgano rector de las Telecomunicaciones y de la Sociedad de la Información, informática tecnologías de la información y las comunicaciones y de la seguridad de la información. 01 Ministerio de Telecoomunicaciones y de la Sociedad de la Información Ecu. CERT Defender, explotar el dominio cibernético y responder ante incidentes o amenazas que atenten la infraestructura crítica estratégica digital de las FFAAy del Estado; a través de la conducción de operaciones de ciberdefensa, a fin de contribuir a la misión del CCFFAA 03 “Contribuir a la seguridad de las redes de telecomunicaciones de todo el país y así como el uso de la red de Internet”. 02 Comando de Ciberdefensa Fiscalía General del Estado Garantiza el acceso a la justicia y el respeto de los DDHH, con Talento Humano comprometido con el servicio a la ciudadanía. Para ello debe dirigir la investigación pre-procesal y procesal penal basada en el COIP 04

CONCLUSIONES Y RECOMENDACIONES

CONCLUSIONES v A través del método Tankyu y el desarrollo del árbol de problemas mediante el método PCM (Project Cycle Management), se determinan los problemas que el Ecuador tiene referente a la gestión de la Ciberseguridad, por lo que puede destacar la problemática principal es la carencia de una Política/Estrategia Nacional de Ciberseguridad. v A través de la selección de factores, se determinaron los aspectos de interés de la ciberseguridad para realizar la investigación de campo, y con ello determinar los actores fundamentales en levantar la línea base de la Ciberseguridad en el país. v Se ha realizado una investigación de campo muy completa y cercana a la realidad, utilizando documentos oficiales e información específica de las fuentes relacionadas en cada uno de los factores seleccionados. v Los resultados obtenidos al momento de la investigación son confiables y fueron publicados a través del artículo científico: “Cibersecurity Baseline: An Exploration Which Permits to Delineate National Cibersecurity Strategy in Ecuador”. v El presente proyecto ha servido para establecer el planteamiento del Eje 4 del Libro Blanco de la Sociedad de la Información y del Conocimiento (LBSIC) denominado “Seguridad de la Información y Protección de Datos Personales”, así como el planteamiento del Desarrollo de la Estrategia Nacional de Ciberseguridad en el Plan de la Sociedad de la Información y del Conocimiento (PSIC) emitidos por el MINTEL. v Es importante considerar que como parte del proyecto, se ha logrado gestionar la participación de la Academia mediante Convenios de Cooperación Interinstitucional, uno de ellos con la ESPE, para desarrollar proyectos del LBSIC y PSIC con el MINTEL, relacionados con la Ciberseguridad.

RECOMENDACIONES v Que el COCIBER plantee una metodología para la definición y clasificación de las infraestructuras críticas del Ecuador, su tratamiento y gestión en caso de un posible incidente cibernético. v Gestionar con el Ministerio de Relaciones Exteriores y Movilidad Humana, en conjunto con las entidades de Gobierno involucradas en la Ciberseguridad y Ciberdefensa, la adhesión del Ecuador al grupo de los países que conforman el Convenio de Budapest. v Gestionar con el Ministerio de Educación, la inclusión de asignaturas referentes a la Ciberseguridad en las mallas curriculares de Educación básica y media, con el fin de fomentar la cultura de la ciberseguridad en los estudiantes, así como fomentar la creación de Carreras de pregrado y posgrado referente a Ciberseguridad v Tomar acercamientos con la OEA, en el desarrollo de la Política/Estrategia Nacional de Ciberseguridad, así como en el fortalecimiento de las capacidades de la ciberseguridad en los funcionarios públicos a través de talleres, conferencias, capacitaciones, etc, debido a la experiencia que dicho organismo internacional ha llevado a través de la Comisión Interamericana en contra del Terrorismo (CICTE) en formular las acciones para fortalecer la ciberseguridad en la región.

MUCHAS GRACIAS lorivera 1@espe. edu. ec oswaldoriverap@outlook. com

- Slides: 29