CYBERSECURIT DES SYSTMES INDUSTRIELS PATRICK BALDIT SERVICE DES

CYBERSECURITÉ DES SYSTÈMES INDUSTRIELS PATRICK BALDIT SERVICE DES TECHNOLOGIES DE L’INFORMATION ET DE LA COMMUNICATION 5 DÉCEMBRE 2020 | PAGE 1

SOMMAIRE Problématique Cyber des Systèmes Industriels à la DEN Cadarache Etat d’avancement des actions Cyber des systèmes Industriels Positionnement plateforme Cyber du CEA Cadarache Accords de développement en cours et actions dans le cadre du programme transverse « sécurité globale » SOC « Systèmes Industriels » 5 DÉCEMBRE 2020

PROBLÉMATIQUE CYBER DES SYSTÈMES INDUSTRIELS CEA | 16 MAI 2014 | PAGE 3

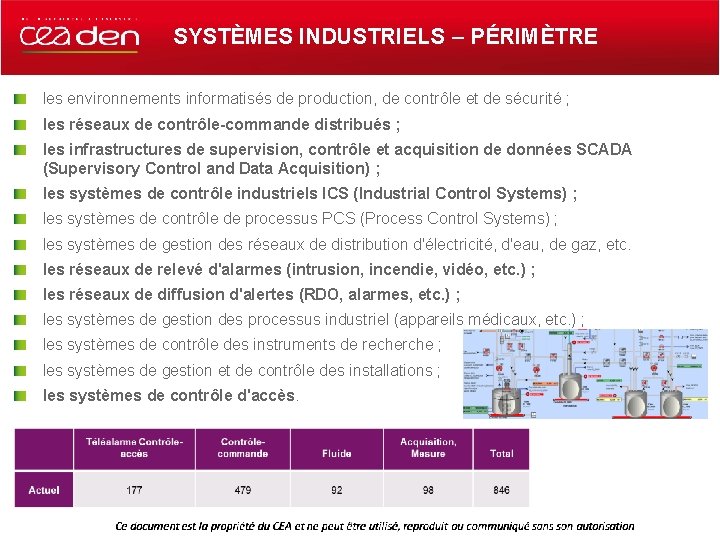

SYSTÈMES INDUSTRIELS – PÉRIMÈTRE les environnements informatisés de production, de contrôle et de sécurité ; les réseaux de contrôle-commande distribués ; les infrastructures de supervision, contrôle et acquisition de données SCADA (Supervisory Control and Data Acquisition) ; les systèmes de contrôle industriels ICS (Industrial Control Systems) ; les systèmes de contrôle de processus PCS (Process Control Systems) ; les systèmes de gestion des réseaux de distribution d'électricité, d'eau, de gaz, etc. les réseaux de relevé d'alarmes (intrusion, incendie, vidéo, etc. ) ; les réseaux de diffusion d'alertes (RDO, alarmes, etc. ) ; les systèmes de gestion des processus industriel (appareils médicaux, etc. ) ; les systèmes de contrôle des instruments de recherche ; les systèmes de gestion et de contrôle des installations ; les systèmes de contrôle d'accès.

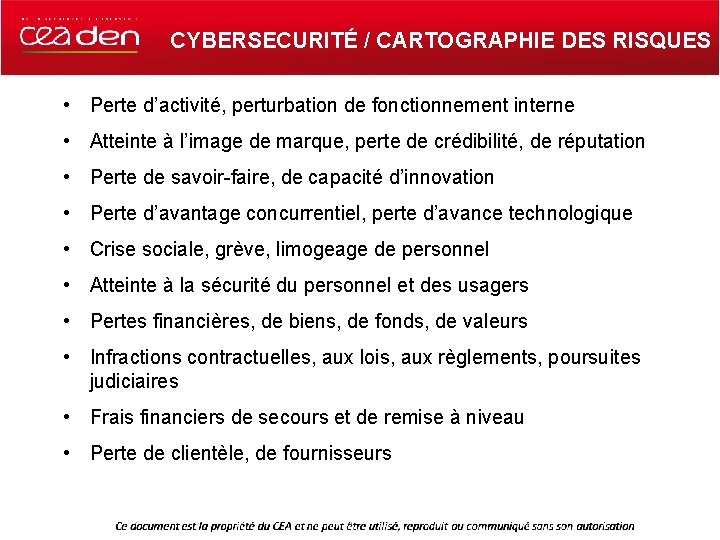

CYBERSECURITÉ / CARTOGRAPHIE DES RISQUES • Perte d’activité, perturbation de fonctionnement interne • Atteinte à l’image de marque, perte de crédibilité, de réputation • Perte de savoir-faire, de capacité d’innovation • Perte d’avantage concurrentiel, perte d’avance technologique • Crise sociale, grève, limogeage de personnel • Atteinte à la sécurité du personnel et des usagers • Pertes financières, de biens, de fonds, de valeurs • Infractions contractuelles, aux lois, aux règlements, poursuites judiciaires • Frais financiers de secours et de remise à niveau • Perte de clientèle, de fournisseurs

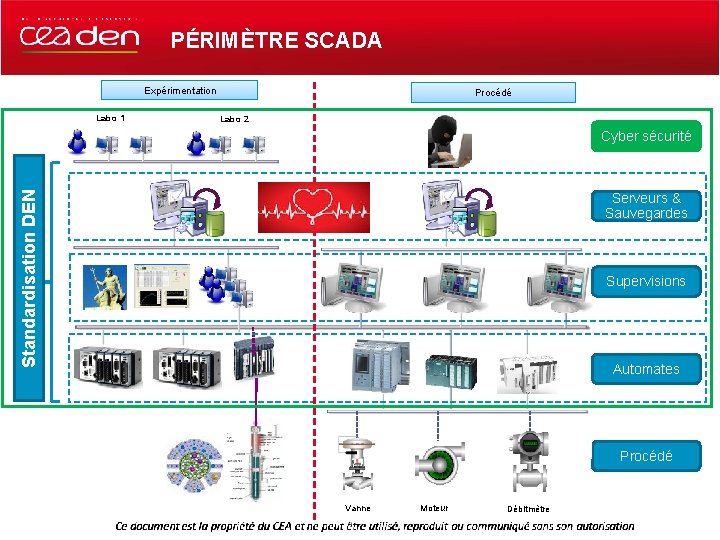

PÉRIMÈTRE SCADA Expérimentation Labo 1 Procédé Labo 2 Standardisation DEN Cyber sécurité Serveurs & Sauvegardes Supervisions Automates Procédé 6 Vanne Moteur Débitmètre

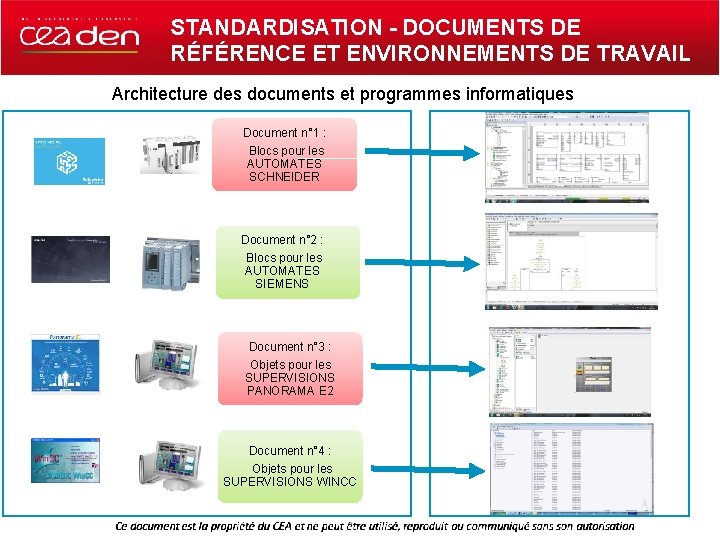

STANDARDISATION - DOCUMENTS DE RÉFÉRENCE ET ENVIRONNEMENTS DE TRAVAIL Architecture des documents et programmes informatiques Document n° 1 : Blocs pour les AUTOMATES SCHNEIDER Document n° 2 : Blocs pour les AUTOMATES SIEMENS Document n° 3 : Objets pour les SUPERVISIONS PANORAMA E 2 Document n° 4 : Objets pour les SUPERVISIONS WINCC 05/12/2020 CEA | 11 SEPTEMBRE 2014

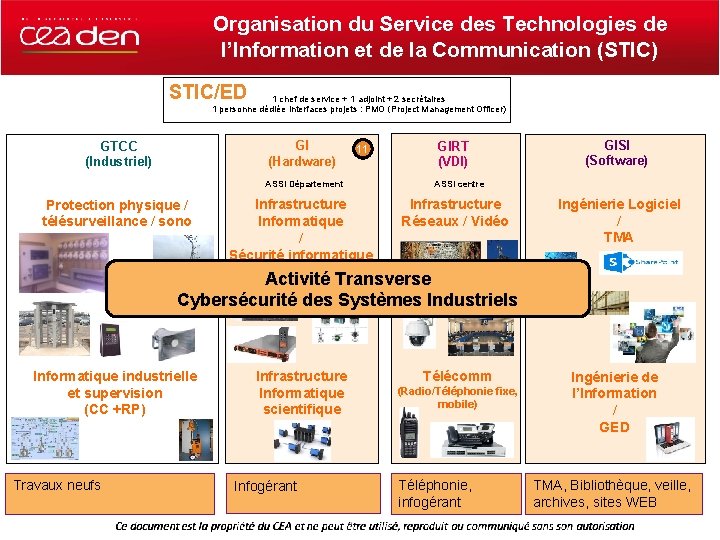

Organisation du Service des Technologies de l’Information et de la Communication (STIC) STIC/ED 1 chef de service + 1 adjoint + 2 secrétaires 1 personne dédiée interfaces projets : PMO (Project Management Officer) GI (Hardware) GTCC (Industriel) 11 ASSI Département Protection physique / télésurveillance / sono Infrastructure Informatique / Sécurité informatique GIRT (VDI) GISI (Software) ASSI centre Infrastructure Réseaux / Vidéo Ingénierie Logiciel / TMA Activité Transverse Cybersécurité des Systèmes Industriels Informatique industrielle et supervision (CC +RP) Travaux neufs Infrastructure Informatique scientifique Infogérant Télécomm (Radio/Téléphonie fixe, mobile) Téléphonie, infogérant Ingénierie de l’Information / GED TMA, Bibliothèque, veille, archives, sites WEB

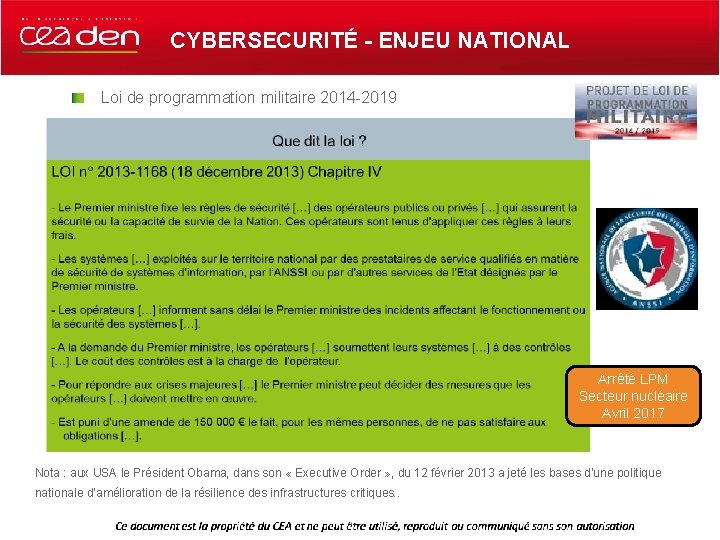

GT ANSSI : analyse de la LPM et des décrets d’applications sectoriels (Arrêté d’avril 2017 pour le sous-secteur d’activités d’importance vitale « nucléaire » ) 5 DÉCEMBRE 2020

CYBERSECURITÉ - ENJEU NATIONAL Loi de programmation militaire 2014 -2019 Arrêté LPM Secteur nucléaire Avril 2017 Nota : aux USA le Président Obama, dans son « Executive Order » , du 12 février 2013 a jeté les bases d’une politique nationale d’amélioration de la résilience des infrastructures critiques. .

BUZZ MEDIATIQUE OU REALITÉ (2010) Stuxnet est devenu la référence en terme de cyberarme. Sa complexité et sa technicité implique des mois de développement et des moyens très importants

DES TENSIONS DANS LE NUCLEAIRE 5 DÉCEMBRE 2020

CONTEXTE NUCLÉAIRE 5 DÉCEMBRE 2020

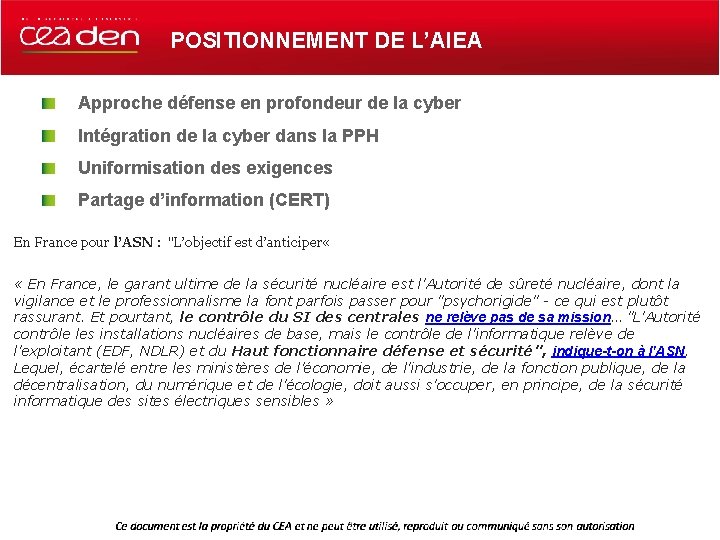

POSITIONNEMENT DE L’AIEA Approche défense en profondeur de la cyber Intégration de la cyber dans la PPH Uniformisation des exigences Partage d’information (CERT) En France pour l’ASN : "L’objectif est d’anticiper « « En France, le garant ultime de la sécurité nucléaire est l'Autorité de sûreté nucléaire, dont la vigilance et le professionnalisme la font parfois passer pour "psychorigide" - ce qui est plutôt rassurant. Et pourtant, le contrôle du SI des centrales ne relève pas de sa mission… "L'Autorité contrôle les installations nucléaires de base, mais le contrôle de l'informatique relève de l'exploitant (EDF, NDLR) et du Haut fonctionnaire défense et sécurité", indique-t-on à l'ASN. Lequel, écartelé entre les ministères de l'économie, de l'industrie, de la fonction publique, de la décentralisation, du numérique et de l'écologie, doit aussi s'occuper, en principe, de la sécurité informatique des sites électriques sensibles » 5 DÉCEMBRE 2020

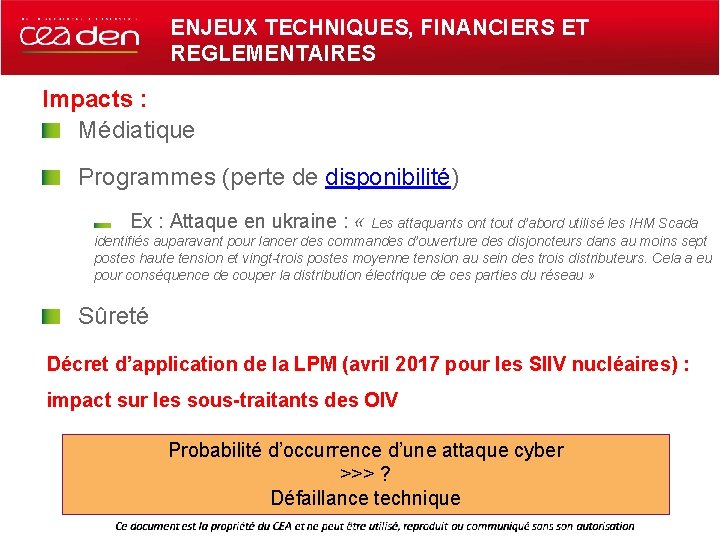

ENJEUX TECHNIQUES, FINANCIERS ET REGLEMENTAIRES Impacts : Médiatique Programmes (perte de disponibilité) Ex : Attaque en ukraine : « Les attaquants ont tout d’abord utilisé les IHM Scada identifiés auparavant pour lancer des commandes d’ouverture des disjoncteurs dans au moins sept postes haute tension et vingt-trois postes moyenne tension au sein des trois distributeurs. Cela a eu pour conséquence de couper la distribution électrique de ces parties du réseau » Sûreté Décret d’application de la LPM (avril 2017 pour les SIIV nucléaires) : impact sur les sous-traitants des OIV Probabilité d’occurrence d’une attaque cyber >>> ? Défaillance technique

TYPOLOGIE DES SIIV POUR LE SECTEUR NUC f f i D e R n o i us e t n i e r st

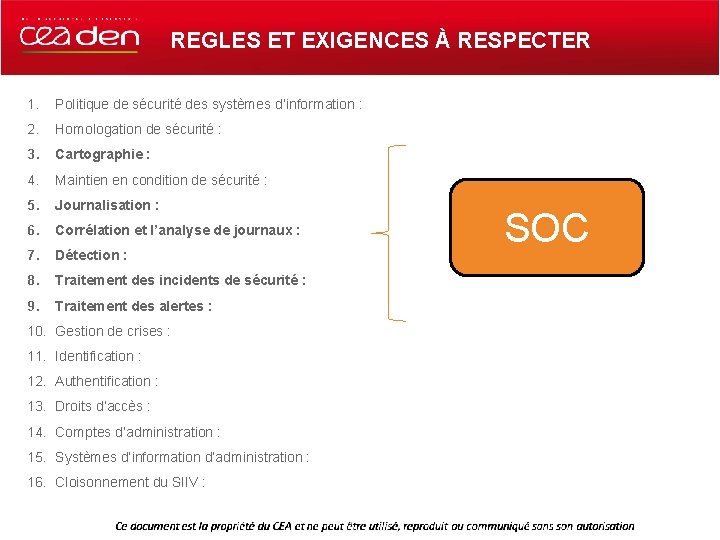

REGLES ET EXIGENCES À RESPECTER 1. Politique de sécurité des systèmes d’information : 2. Homologation de sécurité : 3. Cartographie : 4. Maintien en condition de sécurité : 5. Journalisation : 6. Corrélation et l’analyse de journaux : 7. Détection : 8. Traitement des incidents de sécurité : 9. Traitement des alertes : 10. Gestion de crises : 11. Identification : 12. Authentification : 13. Droits d’accès : 14. Comptes d’administration : 15. Systèmes d’information d’administration : 16. Cloisonnement du SIIV : SOC

LE SOC : MOYEN INDISPENSABLE AU MCS DES SIIV 18

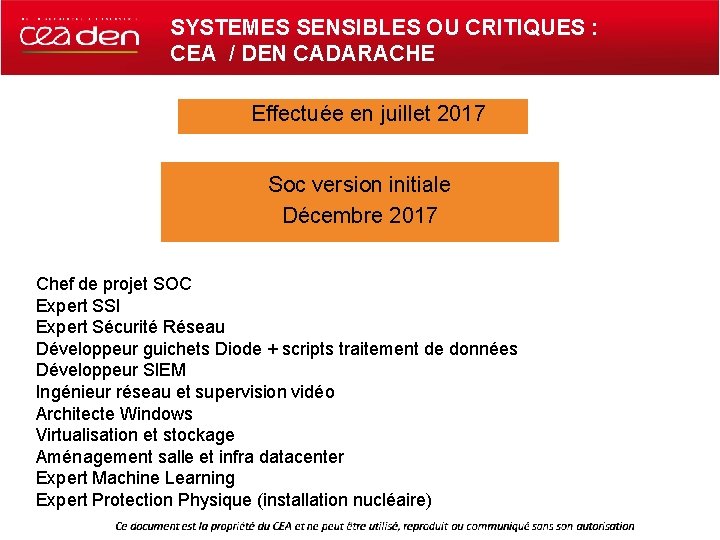

SYSTEMES SENSIBLES OU CRITIQUES : CEA / DEN CADARACHE Effectuée en juillet 2017 Soc version initiale Décembre 2017 Chef de projet SOC Expert SSI Expert Sécurité Réseau Développeur guichets Diode + scripts traitement de données Développeur SIEM Ingénieur réseau et supervision vidéo Architecte Windows Virtualisation et stockage Aménagement salle et infra datacenter Expert Machine Learning Expert Protection Physique (installation nucléaire)

ETAT D’AVANCEMENT DES ACTIONS CEA DSI CADARACHE CYBER DES SYSTÈMES INDUSTRIELS CEA | 16 MAI 2014 | PAGE 20

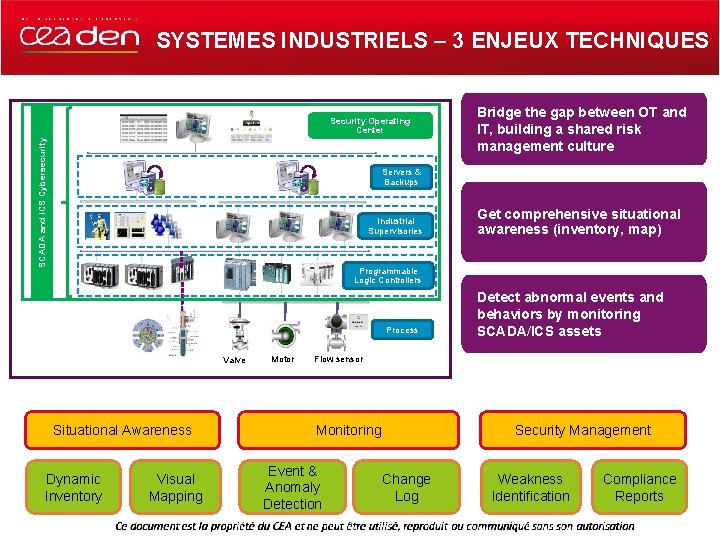

SYSTEMES INDUSTRIELS – 3 ENJEUX TECHNIQUES SCADA and ICS Cybersecurity Security Operating Center Bridge the gap between OT and IT, building a shared risk management culture Servers & Backups Industrial Supervisories Get comprehensive situational awareness (inventory, map) Programmable Logic Controllers Process Valve Situational Awareness Dynamic Inventory Visual Mapping Motor Detect abnormal events and behaviors by monitoring SCADA/ICS assets Flow sensor Security Management Monitoring Event & Anomaly Detection Change Log Weakness Identification Compliance Reports

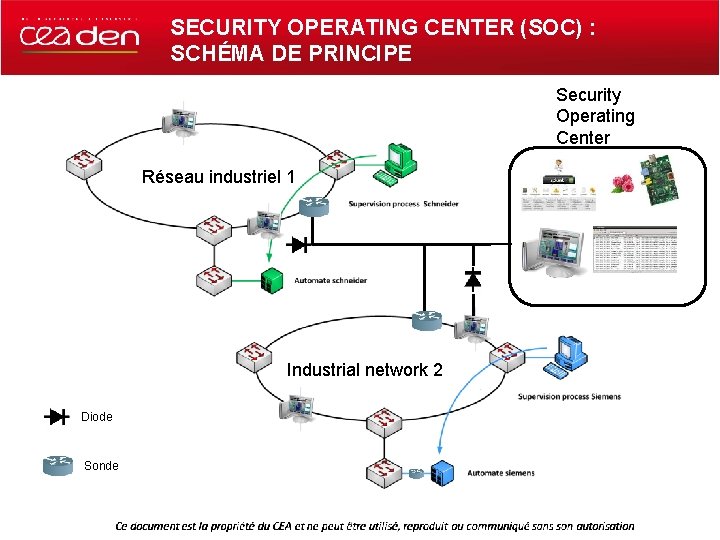

SECURITY OPERATING CENTER (SOC) : SCHÉMA DE PRINCIPE Security Operating Center Réseau industriel 1 Industrial network 2 Diode Sonde

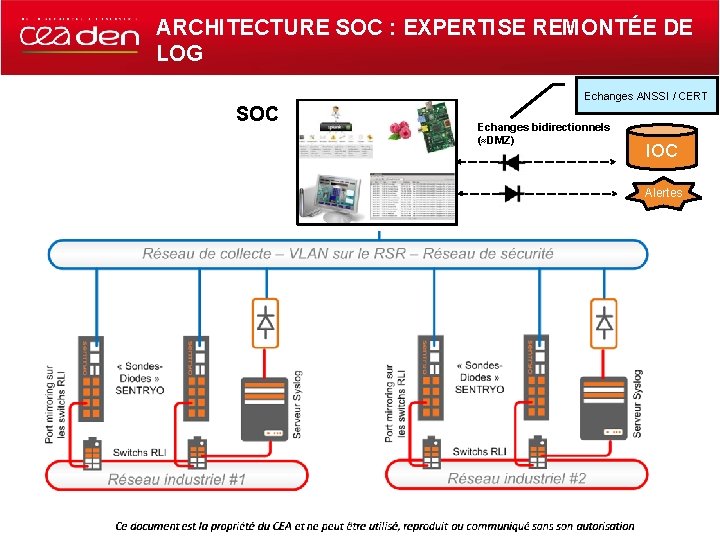

ARCHITECTURE SOC : EXPERTISE REMONTÉE DE LOG Echanges ANSSI / CERT SOC Echanges bidirectionnels (≈DMZ) SOC IOC Alertes

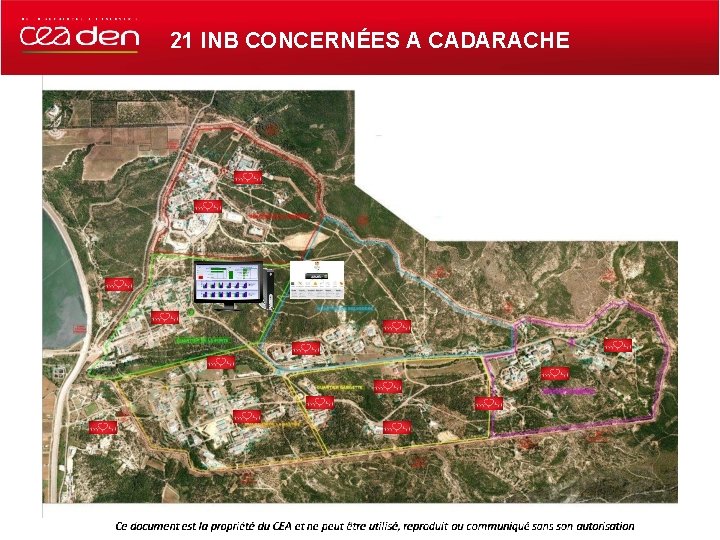

21 INB CONCERNÉES A CADARACHE 24

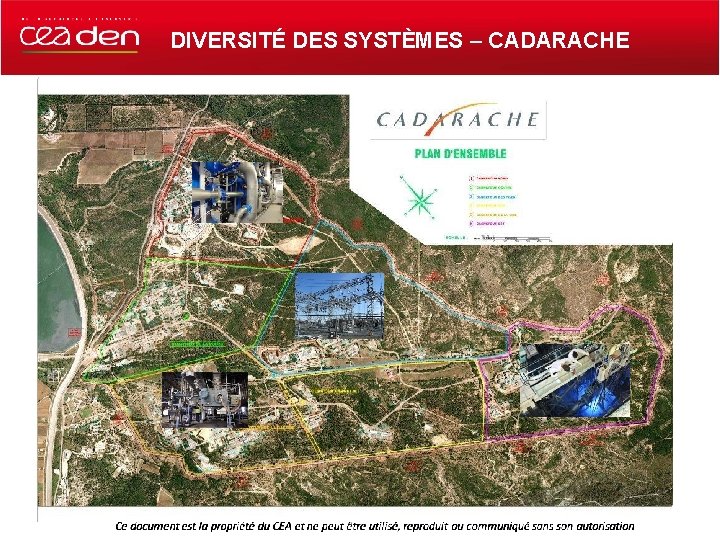

DIVERSITÉ DES SYSTÈMES – CADARACHE 25 CEA | 2 FEVRIER 2015

POSITIONNEMENT TECHNIQUE DE LA PLATEFORME CYBER CEA | 16 MAI 2014 | PAGE 26

POSITIONNEMENT DE LA PLATEFORME Validation des configurations de produits de sécurité dédiés aux SCADA Définition de standards SCADA (développement code) ; Validation des upgrades et évolutions avant mise en prod Tests de nouvelles infrastructures Qualification de solutions d’analyses et de détection Formation des opérateurs aux cyberattaques. Formalisation de plan d’Audit Conception de solutions de supervision Cyber (correlation de données et analyse comportementale)

GUIDES CYBERSECURITÉ DES SYSTÈMES INDUS. Guides « cyber » Guide – Journalisation – Sysmon Guide – Journalisation – Windows Guide – Journalisation – WMI Guide – Durcissement – API Schneider Modicon M 580 Guide – Télémaintenance – Ultra. VNCPMAD

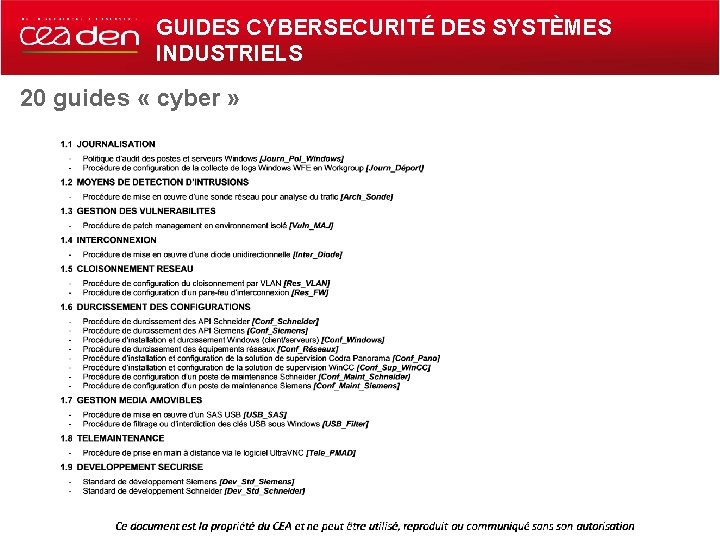

GUIDES CYBERSECURITÉ DES SYSTÈMES INDUSTRIELS 20 guides « cyber »

EXEMPLES DE GUIDES : SCHNEIDER M 580 5 DÉCEMBRE 2020

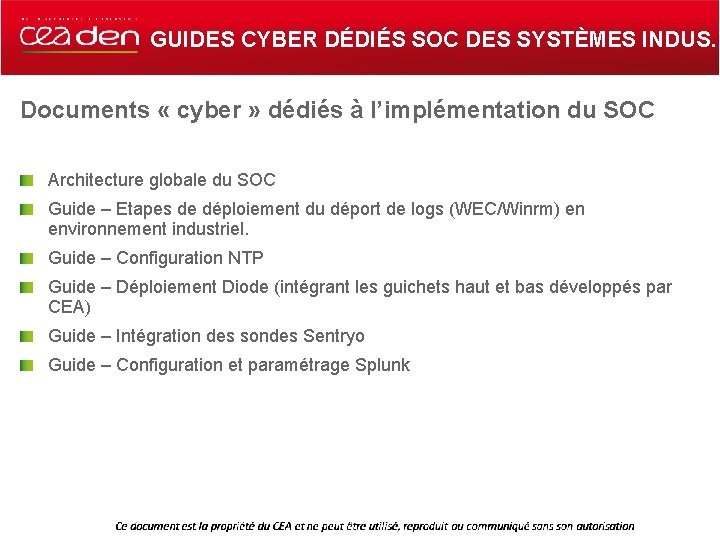

GUIDES CYBER DÉDIÉS SOC DES SYSTÈMES INDUS. Documents « cyber » dédiés à l’implémentation du SOC Architecture globale du SOC Guide – Etapes de déploiement du déport de logs (WEC/Winrm) en environnement industriel. Guide – Configuration NTP Guide – Déploiement Diode (intégrant les guichets haut et bas développés par CEA) Guide – Intégration des sondes Sentryo Guide – Configuration et paramétrage Splunk

EXEMPLE DE DOCUMENT : DÉPLOIEMENT DU DÉPORT DE LOGS (WEC/WINRM) EN ENVIRONNEMENT INDUSTRIEL 5 DÉCEMBRE 2020

ACCORDS DE DÉVELOPPEMENT EN COURS ET ACTIONS DE R&D PROGRAMME TRANSVERSE SECURITÉ GLOBALE CEA | 16 MAI 2014 | PAGE 33

ETAT D’AVANCEMENT DES ACTIONS DEN Plateforme cybersécurité des systèmes industriels DEN Cadarache - Poursuite de la mise en place de la plateforme Cybersécurité des systèmes industriels en réponse aux besoins règlementaires (Guides ANSSI, note DCS et action F 9 PMR 2014) : Livraison des standards Contrôle commande DEN CEA (T 1 2015) Industrialisation sonde réseau industriel CEA (T 4 2015) Qualification d’architectures techniques intégrées (2016) Rédaction des premiers guides Cybersécurité à destination des installations CEA (fin 2016) Mise en œuvre d’un SOC (Security Operating Center) industriel (2017) - principaux risques : disponibilité des ressources internes CEA ainsi que la commercialisation des matériels cyber-sécurisés pour le segment industriel. q q q Participations DEN/Cadarache - Présentation plateforme et attaque de SCADA sur le stand CEA Conférence ANIMMA Lisbonne (mai 2015) : Contact KAERI - Conférence AIEA Vienne (Juin 2015) ; stand CEA avec plateforme mobile + intervention orale - Conférence Kongress & Ausstellung für IT-Security in der Industrie : Présentation orale (Septembre 2015) - Réunions avec l’ANSSI sur la cybersécurité des systèmes d’information d’importance vitale dans le secteur nucléaire. - IAEA International Conference on Nuclear Security : Commitments and Actions 2016 (2016 December 5 -9) “Countering the cyber threat: from behavioral analysis to dedicated Security Operating Center for Industrial Systems) - Membre de la délégation française (ANSSI-CEA) au « Technical Meeting on Conducting Cyber Threat Assessments at Nuclear Facilities » (IAEA 2016 februar 9 -12) - IAEA International Conference on Physical Protection of Nuclear Material and Nuclear Facilities (Nov 2017) 5 DÉCEMBRE 2020

COLLABORATION EN COURS Sentryo (projet TIAKI) - NDA signé en mars 2016 - Cycle de développement de la sonde de 3 semaines - Première version de test de la sonde (AIEA Vienne 2016) - Version V 1. 0 de la sonde en Septembre 2016 (cartographie passive et traitement des écarts) - Finalisation projet RAPID avec Sentryo (financement DGA) (R&D sur les aspects algorithmique et analyse comportementale Seclab (projet PCYS) - Test de leur Diode industrielle (Bi directionnelle avec rupture de protocole) T 2 2017 - Projet RAPID (PCYS) sur la thématique « remontée d’information sécurisée sans fil dans le domaine industriel (DEN site pilote pour test grandeur nature pour qualifier et valider le concept et l’intégration dans un SOC Industriel) DGA (programme transverse) ¨Positionnement dans le cadre d’un accord cadre DGA/CEA sur les domaines d’expertise DEN/CAD (Architecture Systèmes industriels et Systèmes de Supervision sécurisés) 5 DÉCEMBRE 2020

PLATEFORME R&D CYBER INDUSTRIEL SECURITY OPERATING CENTER (SOC) INDUSTRIEL CEA | 16 MAI 2014 | PAGE 36

PLATEFORME CYBERSÉCURITÉ DES SYSTÈMES INDUSTRIELS CEA/CAD 5 DÉCEMBRE 2020

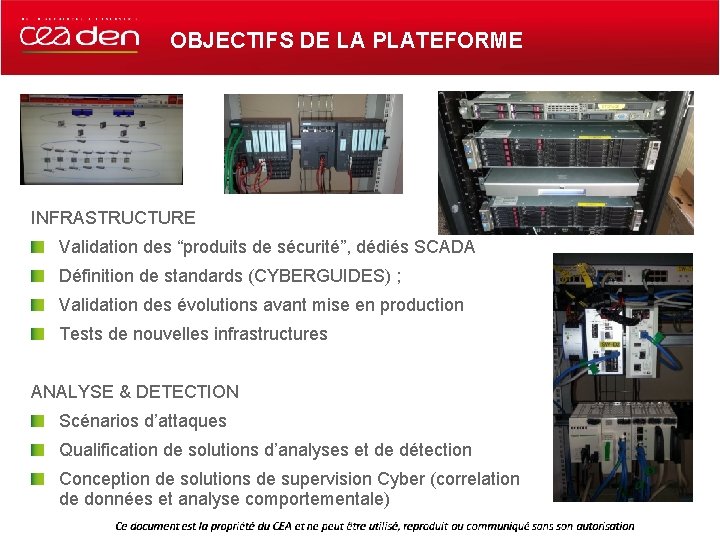

OBJECTIFS DE LA PLATEFORME INFRASTRUCTURE Validation des “produits de sécurité”, dédiés SCADA Définition de standards (CYBERGUIDES) ; Validation des évolutions avant mise en production Tests de nouvelles infrastructures ANALYSE & DETECTION Scénarios d’attaques Qualification de solutions d’analyses et de détection Conception de solutions de supervision Cyber (correlation de données et analyse comportementale)

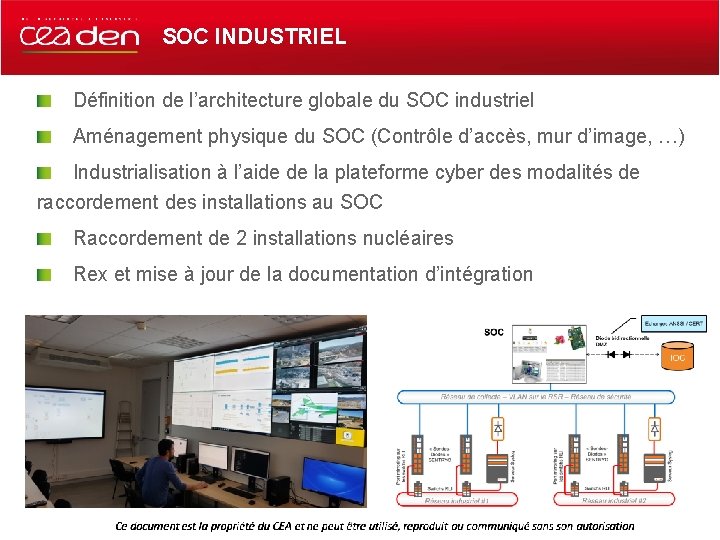

SOC INDUSTRIEL Définition de l’architecture globale du SOC industriel Aménagement physique du SOC (Contrôle d’accès, mur d’image, …) Industrialisation à l’aide de la plateforme cyber des modalités de raccordement des installations au SOC Raccordement de 2 installations nucléaires Rex et mise à jour de la documentation d’intégration 5 DÉCEMBRE 2020

AXES DE DÉVELOPPEMENT ET EXPERTISE DEN Amélioration capacités de la sonde (Rapid Sentryo sur l’analyse comportementale) : passage à l’échelle Validation sondes réseaux industriels (Cible de protection en cours par l’ANSSI) Validation du code source C# (SCADA) : Frama C (collaboration DRT) Sécurisation des OS abritant les SCADA (Durcissement config : CODRA) Sécurisation des transferts d’information entre SCADA et PLC Positionnement de la plateforme DEN sur la validation et la qualification sur les REI (demande sur CAD dans le cadre de H 2020) Construction de scenarios d’attaques pour plateforme de formation Audit infrastructure SCADA (PASSI interne CEA) Stress test d’infrastructures industrielles virtualisées sur la plateforme DEN Corrélation d’informations avec vulnérabilités connues (Splunk)

CONCLUSION Menaces : une Cyber guerre avérée Opportunités : du boulot en perspective…. . 5 DÉCEMBRE 2020

- Slides: 41