Criptografia Quntica Um Estudo Trabalho realizado por Gustavo

Criptografia Quântica : Um Estudo Trabalho realizado por Gustavo Huff Mauch

Poeminha Quântico • Da série “Poesia numa hora destas? !” Luis Fernando Verissimo Partículas subatômicas se comportam de um jeito quando são observadas e de outro quando estão sós. Como, aliás, todos nós.

Motivação • Criptografia de chave simétrica – Problema da distribuição da chave – Criptografia quântica soluciona o problema da distribuição de chaves • Criptografia de chaves assimétricas – É baseada na dificuldade computacional de solução de problemas matemáticos – Computação quântica pode ser usada para solucionar esses problemas

Computação Quântica versus Criptografia Quântica • Computação quântica é uma nova arquitetura de computadores, onde os bits são representados por entidades quânticas(fótons, elétrons etc) • Criptografia quântica é uma forma de criptografia que garante sua segurança através de leis da física quântica • São independentes uma da outra

Computação Quântica • Baseia-se nos seguintes princípios da quântica : – Dualidade – Correlação (entanglement)

Computação Quântica • Dualidade : – Sistemas quânticos freqüentemente encontram-se em uma superposição de estados – Essa superposição ocorre sempre que um sistema tem a possibilidade de entrar em dois estados distintos – Ela desaparece quando se tenta medir o estado atual do sistema

Computação Quântica • Correlação: – É uma propriedade que faz com que duas entidades estejam intimamente ligadas – Uma alteração em uma delas causa uma alteração equivalente na outra

Computação Quântica • Fora o fato de basear-se em leis físicas não clássicas é um computador como os outros • Possui os mesmos componentes de um computador clássico tais como portas lógicas e registradores

Computação Quântica • Algoritmo de fatoração de Shor – Atualmente é o melhor algoritmo para fatoração – Em sua versão quântica é capaz de fatorar números de altas ordens em questão de segundos – Essa capacidade pode ser usada para quebrar muitos algoritmos de encriptação atuais como o RSA

Computação Quântica • Algoritmo de fatoração de Shor – O objetivo do algoritmo é achar o período de uma função. A partir dele é trivial achar os fatores do valor desejado – Sua versão quântica é imensamente mais rápida que a clássica pois se beneficia de seu paralelismo inerente para efetuar cálculos e descobrir o período dessa função

Criptografia Quântica • A criptografia quântica resolve o problema da distribuição de chaves da criptografia clássica • Para isso baseia-se principalmente no princípio da incerteza quântica

Criptografia quântica • Incerteza : – No mundo quântico é a incerteza é inerente aos sistemas – Essa incerteza não é decorrente da incapacidade dos instrumentos de medida usados – Ex. : A impossibilidade de medir duas polarizações de um mesmo fóton

Criptografia Quântica • Protocolo BB 84 – Resolve o problema da distribuição de chaves para o uso com um algoritmo do tipo one-time pad que é absolutamente seguro – É dividido em duas etapas, na primeira usa um canal de comunicação quântico e na segunda um clássico

Criptografia Quântica • Protocolo BB 84 - Primeira Etapa : – Alice usa fótons polarizados, que podem ser medidos em 3 bases: retilínea (vertical ou horizontal), circular (à esquerda ou à direita) e diagonal (45 ou 135 graus) – Alice modula aleatoriamente os fótons para um de 4 estados: horizontal, vertical, circular à esquerda ou circular à direita – Bob escolhe aleatoriamente qual polarização usar para medir cada fóton recebido (retilínea ou circular)

Criptografia Quântica • Protocolo BB 84 - Primeira Etapa : – Por exemplo, Alice envia: |-|>--<-<||<-|-|<>-|>>>|-||<-<-| – Bob utiliza as seguintes polarizações: ooooo+oo+++oo+++++oo+ – Bob então lê (sem erros): <<>><-<>->|<<|-|<>-|--->-||--<<|

Criptografia Quântica • Protocolo BB 84 – Segunda Etapa: – Alice e Bob se comunicam através de um canal público (inseguro) – Bob envia para Alice a sequência de polarizações que ele utilizou: ooooo+oo+++oo+++++oo+ – Alice indica quais as medidas foram do tipo correto: nnnynyynnnyynyyyyyyynnnnyyynyyny

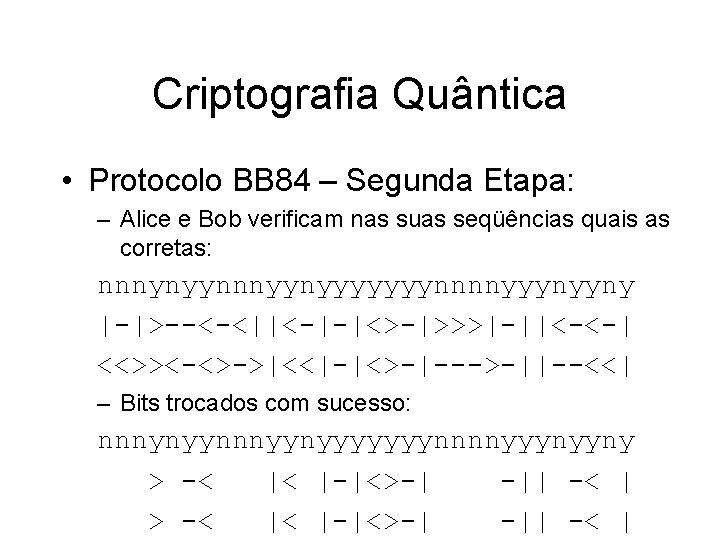

Criptografia Quântica • Protocolo BB 84 – Segunda Etapa: – Alice e Bob verificam nas suas seqüências quais as corretas: nnnynyynnnyynyyyyyyynnnnyyynyyny |-|>--<-<||<-|-|<>-|>>>|-||<-<-| <<>><-<>->|<<|-|<>-|--->-||--<<| – Bits trocados com sucesso: nnnynyynnnyynyyyyyyynnnnyyynyyny > -< |< |-|<>-| -|| -< |

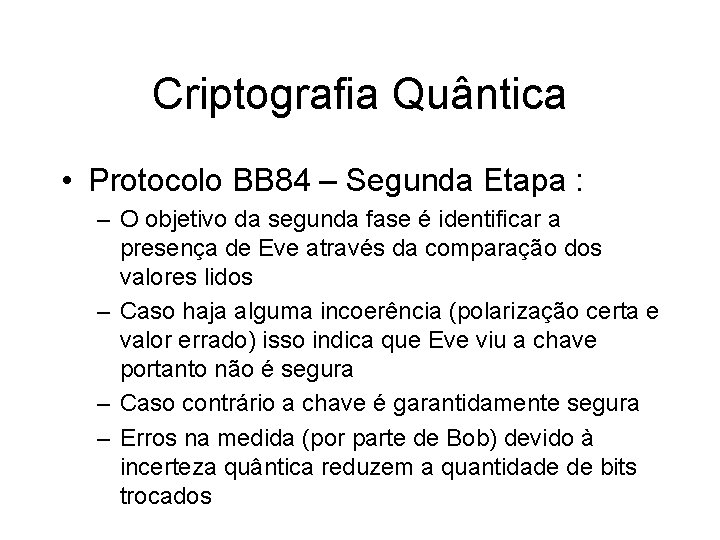

Criptografia Quântica • Protocolo BB 84 – Segunda Etapa : – O objetivo da segunda fase é identificar a presença de Eve através da comparação dos valores lidos – Caso haja alguma incoerência (polarização certa e valor errado) isso indica que Eve viu a chave portanto não é segura – Caso contrário a chave é garantidamente segura – Erros na medida (por parte de Bob) devido à incerteza quântica reduzem a quantidade de bits trocados

Criptografia Quântica • Protocolo BB 84 – Demonstração on-line – Página de Fred Henle – http: //monet. mercersburg. edu/henle/bb 84/

Conclusões • A criptografia quântica é capaz de garantir segurança absoluta baseada em leis da física • A computação quântica é capaz de quebrar algoritmos de segurança amplamente usados hoje em dia • Em uma comparação direta a criptografia quântica ganha pois não pode ser quebrada nem mesmo com o uso da computação quântica

- Slides: 20