Criptografia e Segurana em Rede Captulo 1 De

- Slides: 21

Criptografia e Segurança em Rede Capítulo 1 De William Stallings Apresentação por Lawrie Brown e Fábio Borges

Capítulo 1 – Introdução A arte da guerra nos ensina a contar não com a probabilidade de o inimigo não chegar, mas com nossa própria prontidão para recebê-lo; não com a chance de não ser atacado, mas com o fato de tornar nossa posição inatacável. —A arte da guerra, Sun Tzu

Visão Geral as exigências da Segurança da Informação modificaram-se nos últimos tempos Ø exigências tradicionalmente prestadas por mecanismos físicos ou administrativos Ø a informática exige ferramentas automatizadas para proteger arquivos e outras informações armazenadas Ø utilização de redes de comunicações altamente conectados requer medidas para proteger os dados durante a transmissão. Ø

Definições Segurança Computacional - nome genérico para a coleta de instrumentos destinados a proteger os dados e para contra-atacar hackers Ø Segurança de rede - medidas destinadas a proteger os dados durante a sua transmissão Ø Segurança da Internet - as medidas para proteger os dados durante a sua transmissão por uma coleção de redes interconectadas Ø

Objetivo do Curso Ø nosso foco está na Segurança da Internet Ø O qual consiste em medidas para dissuadir, prevenir, detectar e corrigir as violações de segurança que envolvam a transmissão e armazenamento de informações

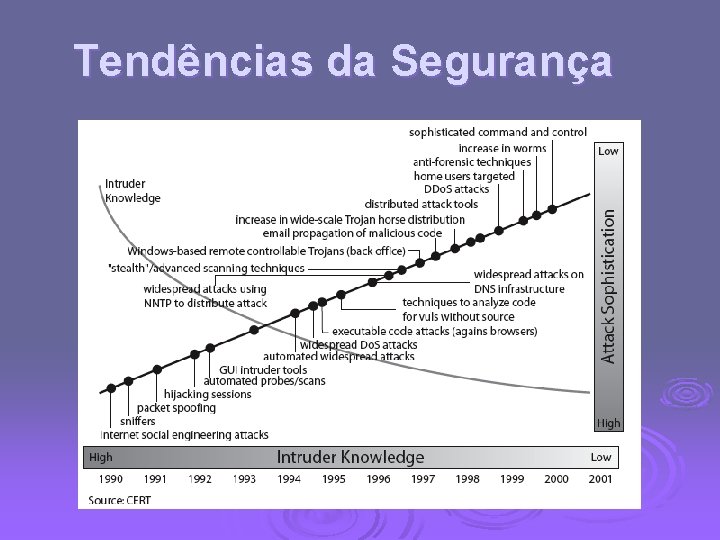

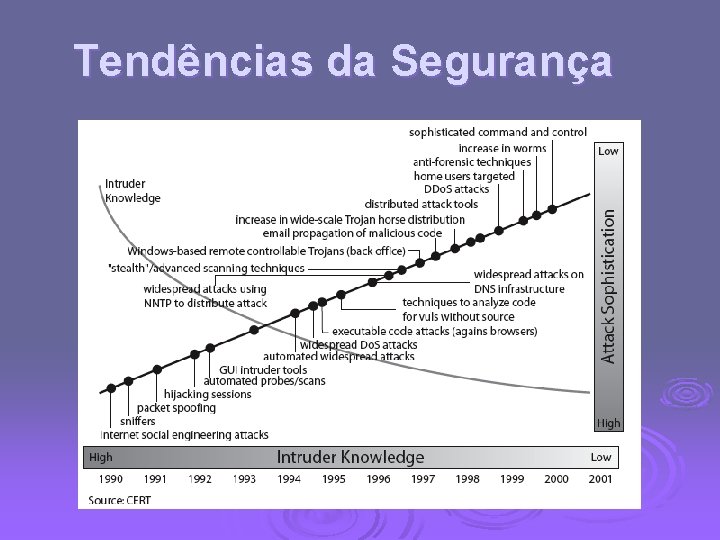

Tendências da Segurança

Arquitetura de Segurança OSI Ø ITU-T X. 800 “Arquitetura de Segurança OSI” Ø define uma forma sistemática para definir e prover os requisitos de segurança Ø fornecendo para nós um instrumento útil, se abstrato, resume os conceitos que vamos estudar

Aspectos de Segurança Ø considerar 3 aspectos de segurança da informação: l l l ataque à segurança mecanismo de segurança serviço de segurança

Ataque à Segurança qualquer ação que comprometa a segurança da informação detida por uma organização Ø segurança da informação versa sobre como evitar os ataques, ou na falta desta, a fim de detectar os ataques aos sistemas baseados na informação Ø muitas vezes a ameaça & o ataque costumaram significar que a mesma coisa tem uma larga variedade de ataques Ø podem centrar-se em tipos genéricos de Ø l l Ataques passivos Ataques ativos

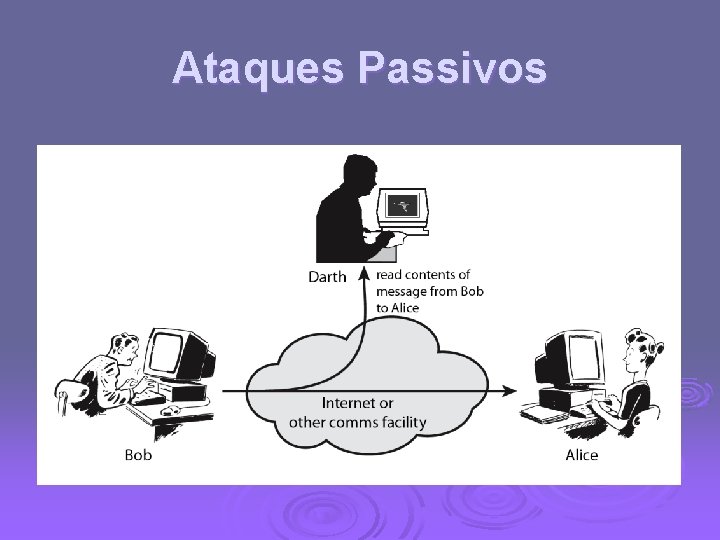

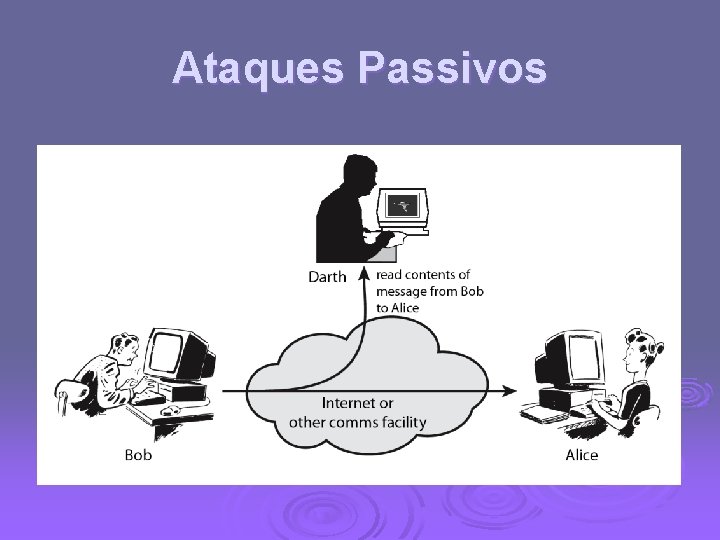

Ataques Passivos

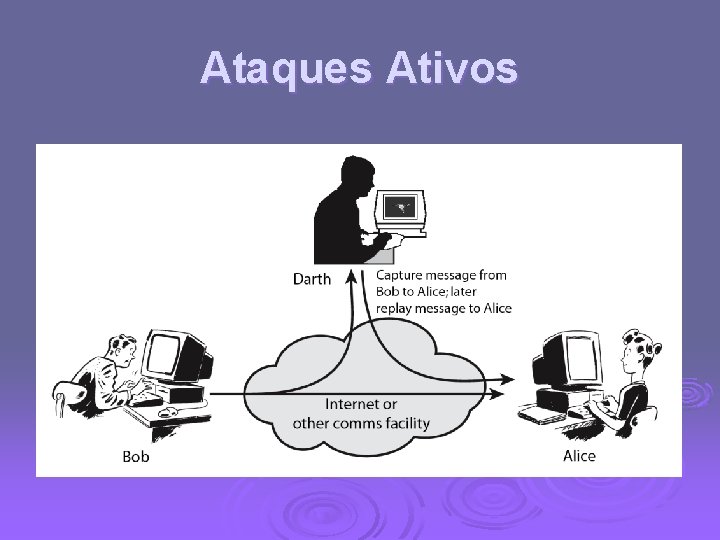

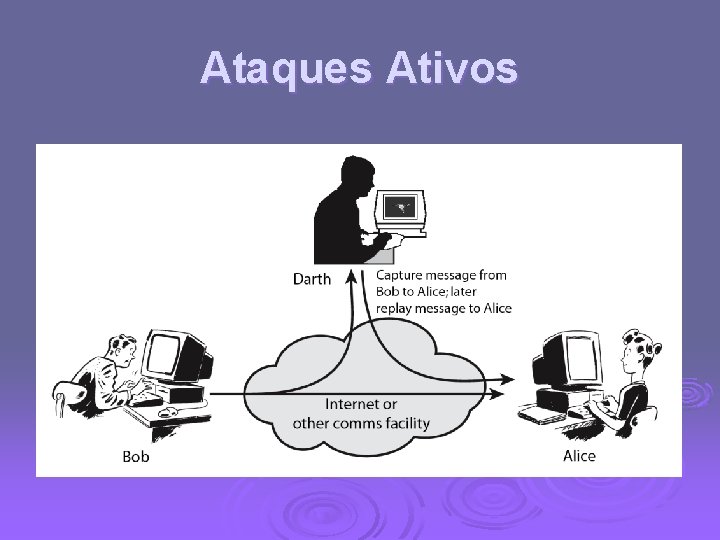

Ataques Ativos

Serviços de Segurança l l reforçar a segurança dos sistemas de processamento de dados e transferências de informações de uma organização destinados a segurança contra ataques utilizando um ou mais mecanismos de segurança muitas vezes duplica funções normalmente associadas com documentos físicos • o qual, por exemplo, tem assinaturas, datas, precisam de proteção contra a divulgação, alteração ou destruição; autenticação ou testemunha; ser armazenados ou licenciados

Seviços de Segurança Ø X. 800: “um serviço prestado por uma camada de protocolo de comunicação de sistemas abertos, que garante a segurança adequada dos sistemas ou de transferências de dados” Ø RFC 2828: “Um serviço de processamento ou de comunicação prestado por um sistema para dar um tipo específico de proteção aos recursos do sistema”

Serviços de Segurança(X. 800) Autenticação - garantia de que a entidade está comunicando com a entidade alegada Ø Controle de acesso - prevenção do uso não autorizado de um recurso Ø Confidencialidade dos dados - proteção de dados de divulgação não autorizada Ø Integridade do dados - garantia de que o dado recebido está como foi enviado por uma entidade autorizada Ø Não repúdio - proteção contra a negação de uma das partes em uma comunicação Ø

Mecanismos de Segurança Ø recurso destinado a detectar, prevenir ou recuperar de um ataque à segurança Ø nenhum mecanismo irá suportar todos os serviços requeridos Ø contudo um determinado elemento é a base de muitos dos mecanismos de segurança em uso: l técnicas criptográficas Ø daí o nosso foco sobre este tema

Mecanismos de Segurança (X. 800) Ø mecanismos de segurança específicos: l cifragem, assinaturas digitais, controles de acesso, integridade de dados, troca de informações de autenticação, preenchimento de tráfego, controle de roteamento, certificação Ø mecanismos de segurança pervasivos: l funcionalidade confiável, rótulo de segurança, detecção de evento, registros de auditoria de segurança, recuperação de segurança

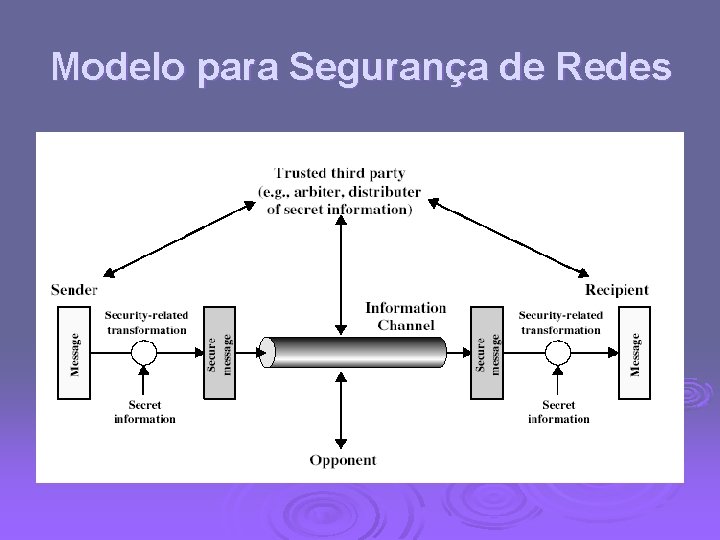

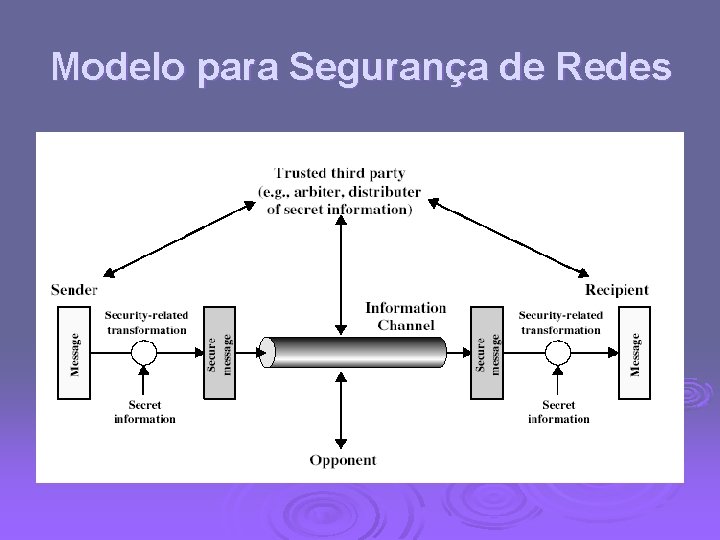

Modelo para Segurança de Redes

Modelo para Segurança de Redes utilizar este modelo exige-nos que: Ø 1. 2. 3. 4. projetar um algoritmo conveniente para a transformação da segurança gerar informação secreta (chave) a ser utilizada com o algoritmo desenvolver métodos para distribuir e compartilhar a informação secreta especificar um protocolo que permita aos usuários a utilizarem a transformação e informações secretas para um serviço de segurança

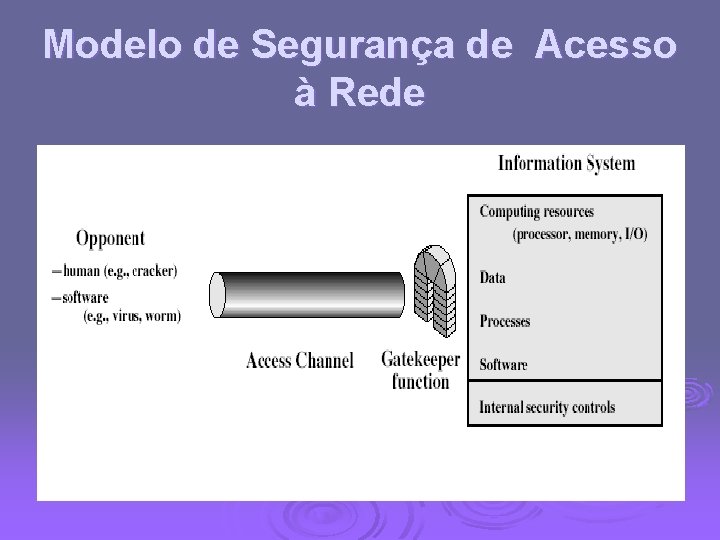

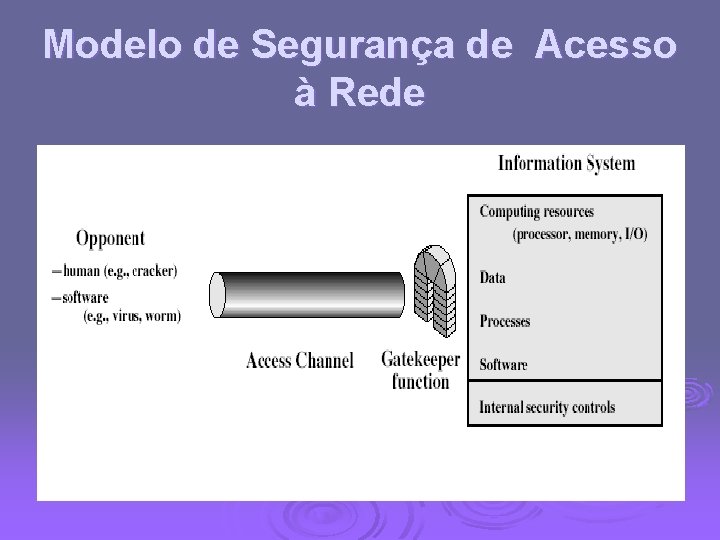

Modelo de Segurança de Acesso à Rede

Modelo de Segurança de Acesso à Rede utilizando este modelo exige-nos que: Ø 1. 2. Ø selecione uma função gatekeeper adequada para identificar os usuários aplicar controles de segurança para garantir somente acesso de usuários autorizados a designados recursos ou informações sistemas computacionais confiáveis podem ser úteis para ajudar a implementar este modelo

Sumário Ø Assuntos considerados: l definições para: • computador, rede, segurança da internet Ø Norma X. 800 Ø ataques à segurança, serviços e mecanismos de segurança, Ø Modelos de Segurança de Acesso à rede