Cours N 2 Objectifs et Domaines dapplication de

Cours N° 2 Objectifs et Domaines d’application de la sécurité informatique

La sécurité du système d’information : SI représente un patrimoine essentiel de l’entreprise Les systèmes informatiques sont au cœur des systèmes d´information Ils sont devenus la cible de ceux qui convoitent l’information Assurer la sécurité de l’information implique l’assurance la sécurité des systèmes informatiques.

. Objectifs de la sécurité informatique Les principaux objectifs à garantir: Disponibilité : garantir l’accès aux ressources, au moment voulu, aux personnes habilitées d’accéder à ces ressources. Intégrité : garantir que les données échangées sont exactes et complète. Confidentialité : garantir que seules personnes autorisées peuvent avoir accès aux données et aux ressources de l’entreprise. Auditabilité : La traçabilité (ou « Preuve » ) : garantie que les accès et tentatives d'accès aux éléments considérés sont tracés et que ces traces sont conservées et exploitables. La non-répudiation : permettant de garantir qu’une transaction ne peut être niée ;

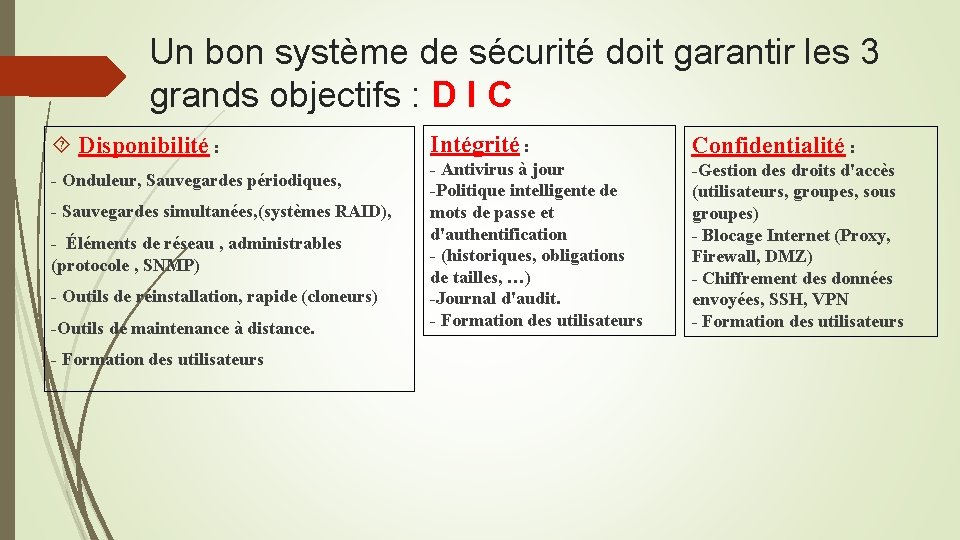

Un bon système de sécurité doit garantir les 3 grands objectifs : D I C Disponibilité : - Onduleur, Sauvegardes périodiques, - Sauvegardes simultanées, (systèmes RAID), - Éléments de réseau , administrables (protocole , SNMP) - Outils de réinstallation, rapide (cloneurs) -Outils de maintenance à distance. - Formation des utilisateurs Intégrité : Confidentialité : - Antivirus à jour -Politique intelligente de mots de passe et d'authentification - (historiques, obligations de tailles, …) -Journal d'audit. - Formation des utilisateurs -Gestion des droits d'accès (utilisateurs, groupes, sous groupes) - Blocage Internet (Proxy, Firewall, DMZ) - Chiffrement des données envoyées, SSH, VPN - Formation des utilisateurs

DOMAINES D’APPLICATION DE LA SÉCURITÉ INFORMATIQUE

Sécurité physique et environnementale Concerne tous les aspects liés de l'environnement dans lequel les systèmes se trouvent, la sécurité au niveau des infrastructures matérielles : salles sécurisées, lieux ouverts au public, espaces communs de l'entreprise, postes de travail des personnels, , , etc. La sécurité physique passe donc par Des normes de sécurité

La sécurité logique : c'est-à-dire la sécurité au niveau des données, notamment les données de l'entreprise, les applications ou encore les systèmes d'exploitation. . . . La sécurité personnelle : La sensibilisation des utilisateurs aux problèmes de sécurité. • La sécurité procédurale: (audit de sécurité, procédures informatiques. . . ). La sécurité procédurale c'est à dire les procédures qu'il faut appliquer en cas d'attaques ou encore la prévention en mettant en place des audits de sécurité.

Audit de sécurité Identifier / Classer les risques et leurs menaces: Quels sont les risques ? Quelle en est la probabilité ? Quels sont leurs impacts ? Identifier les besoins : État des lieux du SI

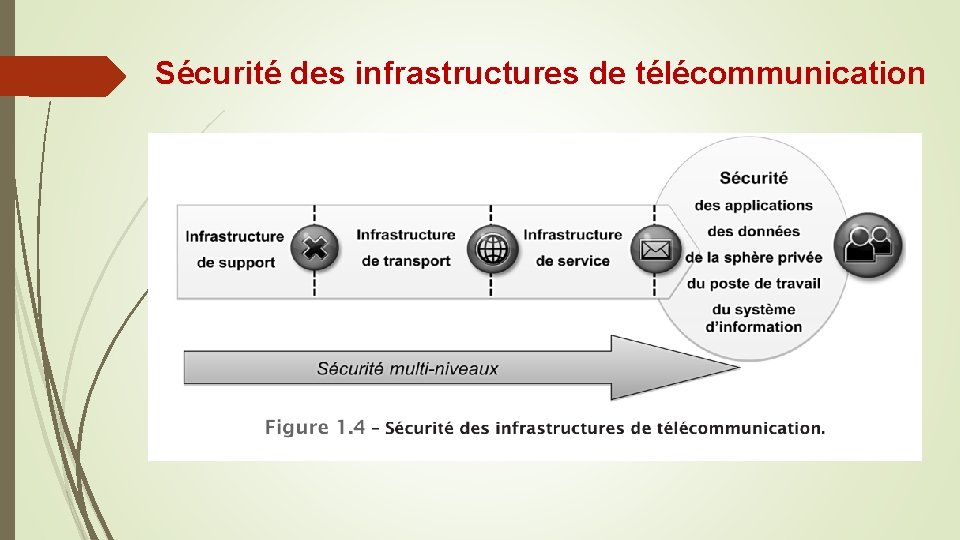

Sécurité des infrastructures de télécommunication

Sécurité des infrastructures de télécommunication Un environnement informatique et de télécommunication sécurisé implique la sécurisation de tous les éléments qui le compose. La sécurité des télécommunications consiste à offrir à l’utilisateur final et aux applications communicantes, une connectivité fiable de « bout en bout » Il faut donc mettre un canal de communication fiable entre les correspondants, quels que soient le nombre et la nature des éléments intermédiaires, Cela implique la réalisation d'une infrastructure réseau sécurisée au niveau des accès, des protocoles de communication, des systèmes d'exploitation et des équipements,

Les vulnérabilités Faille ou bug pouvant être utilisé pour obtenir un niveau d’accès illicite à une ressource d’informations ou des privilèges supérieurs à ceux considérés comme normaux pour cette ressource à La vulnérabilité caractérise les composants du système(matériel, logiciel, les règles, les procédures, personnel) susceptibles d’être attaquées avec succès Une vulnérabilité est exploitée par une menace pour causer une perte Exemples de vulnérabilités : ü Utilisation des mots de passe non robustes ü Présence de comptes non protégés par mot de passe

Les causes de la vulnérabilité des systèmes Mauvais fonctionnement du matériel informatique : Une panne du matériel informatique, une configuration inadéquate, un usage abusif , Mauvais fonctionnement des logiciels : Des erreurs de programmation, une installation mal faite et des changements non autorisés. Désastres : Des pannes de courant, inondations, incendies et autres catastrophes naturelles. Impartition : Faire appel à des sous-traitants locaux ou à l’étranger.

Pourquoi les systèmes sont-ils vulnérables ü La sécurité est cher et difficile: Les organisations n’ont pas de budget pour ça ü La sécurité ne peut être sûr à 100%, elle est même souvent inefficace ü La politique de sécurité est complexe et basée sur des jugements humains ü la sécurité n’est pas une priorité ü De nouvelles technologies (et donc vulnérabilités) émergent en permanence ü Les systèmes de sécurité sont faits, gérés et configurés par des hommes ü …

1. Vulnérabilités humaines L'être humain de par sa nature est vulnérable. La plupart des vulnérabilités humaines proviennent des erreurs (négligence, manque de compétences, surexploitation, etc. ), Exemple le fait d'oublier une carte d'accès Serure. ID dans un taxi au retour de travail, ou alors de lire un document confidentiel de l'entreprise dans un train lors d'un voyage, sans s'assurer qu'on est pas filé.

2. Vulnérabilités liées aux domaines physiques Manque de redondance d’équipement et de ressource au niveau Accès aux salles informatiques non sécurisé Absence ou mauvaise stratégie de sauvegarde des données

3. Vulnérabilités organisationnelles Manque de: ressources humaines et de personnels qualifiés, communications, Absence de : contrôles périodiques, Moyens adaptés aux risques encourus, Documents de procédures adaptés à l’entreprise

4. Vulnérabilités liée aux domaines technologiques Failles nombreuses dans les services et application web et les BDD, pas de mis à jours des OS, Pas de contrôle suffisant sur les logiciels malveillants, Réseau complexe non protégés, Mauvaise utilisation de messagerie,

- Slides: 17