Configure a Switch LAN Switching and Wireless Chapter

- Slides: 66

Configure a Switch LAN Switching and Wireless – Chapter 2 ITE I 1 Chapter 66 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 1

Objectives § Operation of Ethernet for 100/1000 Mbps LANs § What enables a switch to forward Ethernet frames in a LAN § Configuration of a switch § Configuring basic security on a switch ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 2

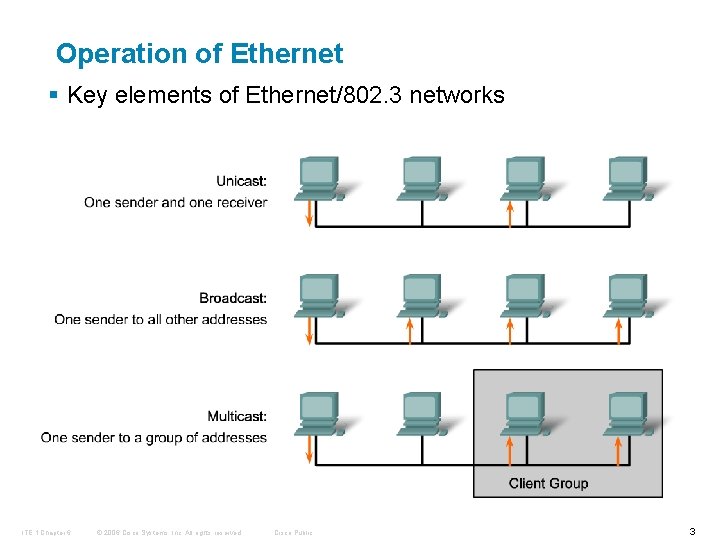

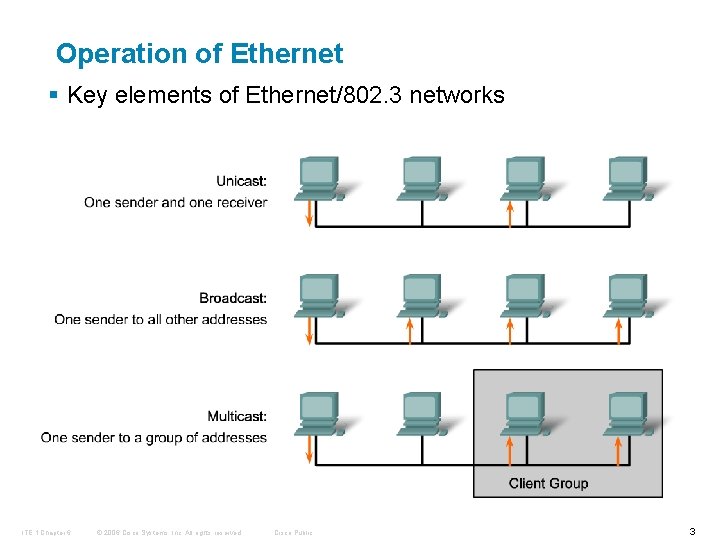

Operation of Ethernet § Key elements of Ethernet/802. 3 networks ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 3

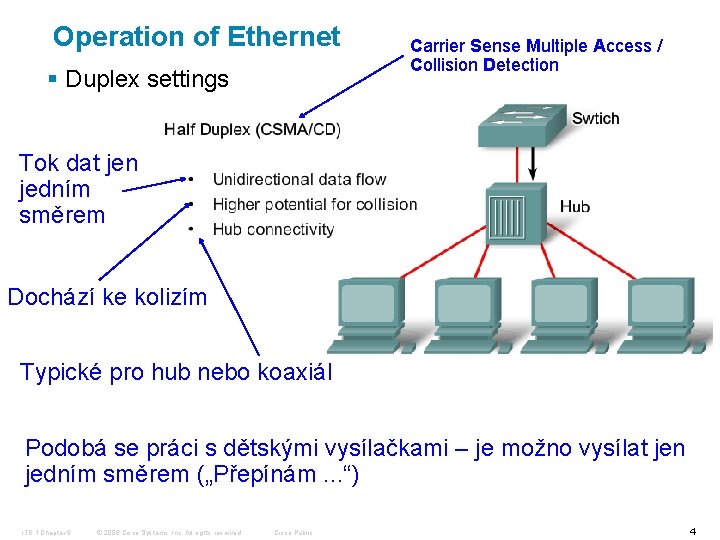

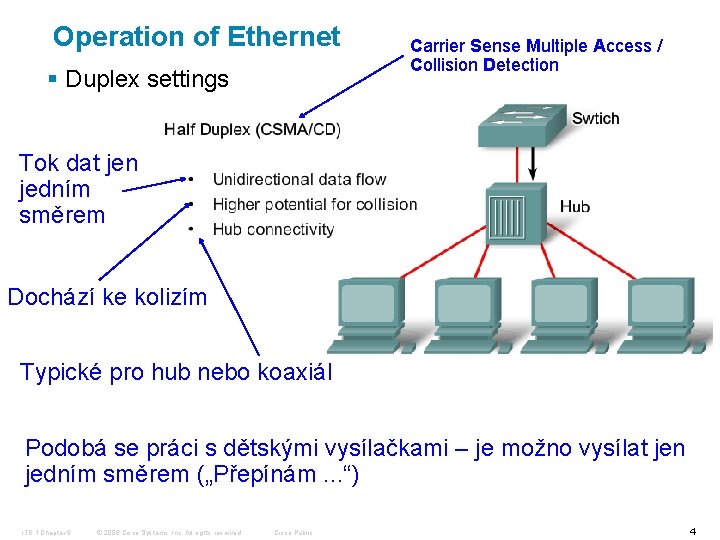

Operation of Ethernet § Duplex settings Carrier Sense Multiple Access / Collision Detection Tok dat jen jedním směrem Dochází ke kolizím Typické pro hub nebo koaxiál Podobá se práci s dětskými vysílačkami – je možno vysílat jen jedním směrem („Přepínám. . . “) ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 4

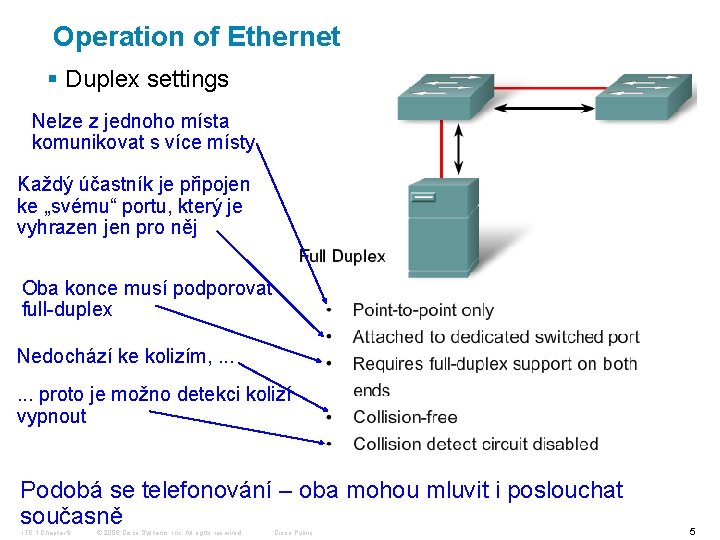

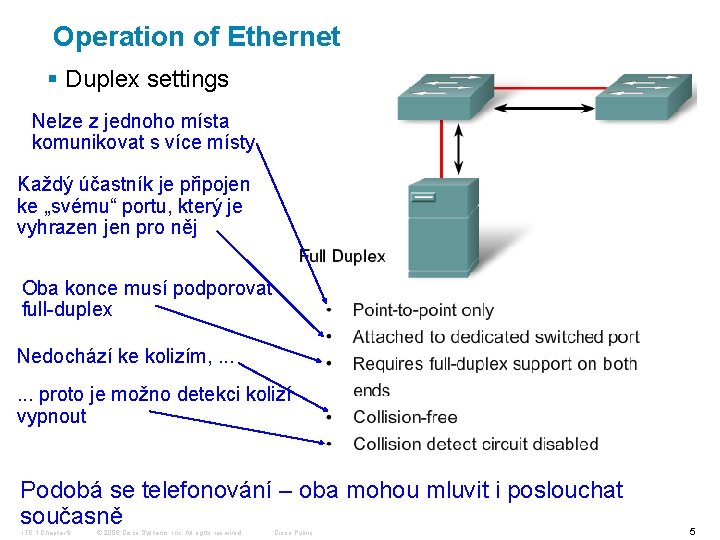

Operation of Ethernet § Duplex settings Nelze z jednoho místa komunikovat s více místy Každý účastník je připojen ke „svému“ portu, který je vyhrazen jen pro něj Oba konce musí podporovat full-duplex Nedochází ke kolizím, . . . proto je možno detekci kolizí vypnout Podobá se telefonování – oba mohou mluvit i poslouchat současně ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 5

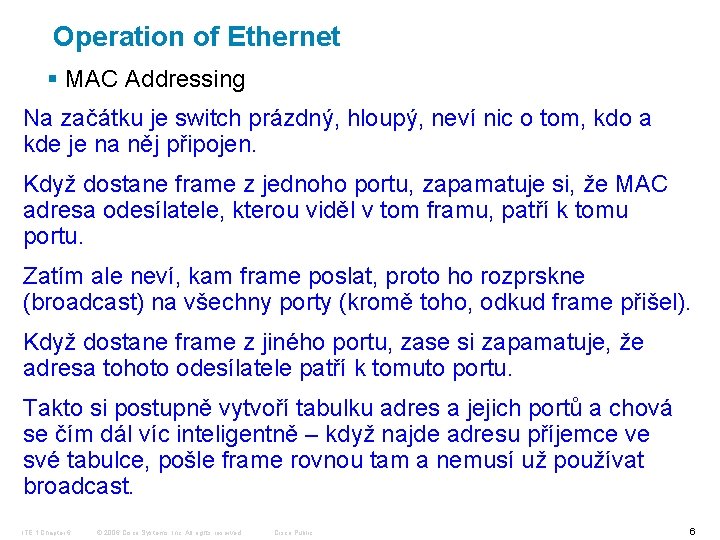

Operation of Ethernet § MAC Addressing Na začátku je switch prázdný, hloupý, neví nic o tom, kdo a kde je na něj připojen. Když dostane frame z jednoho portu, zapamatuje si, že MAC adresa odesílatele, kterou viděl v tom framu, patří k tomu portu. Zatím ale neví, kam frame poslat, proto ho rozprskne (broadcast) na všechny porty (kromě toho, odkud frame přišel). Když dostane frame z jiného portu, zase si zapamatuje, že adresa tohoto odesílatele patří k tomuto portu. Takto si postupně vytvoří tabulku adres a jejich portů a chová se čím dál víc inteligentně – když najde adresu příjemce ve své tabulce, pošle frame rovnou tam a nemusí už používat broadcast. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 6

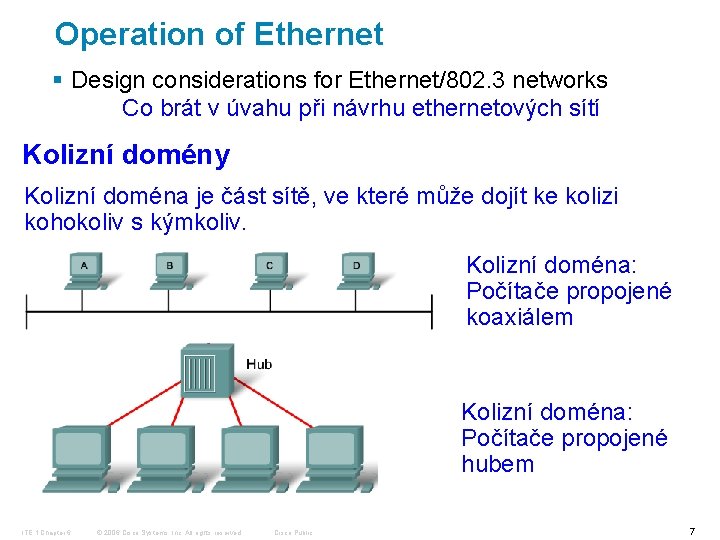

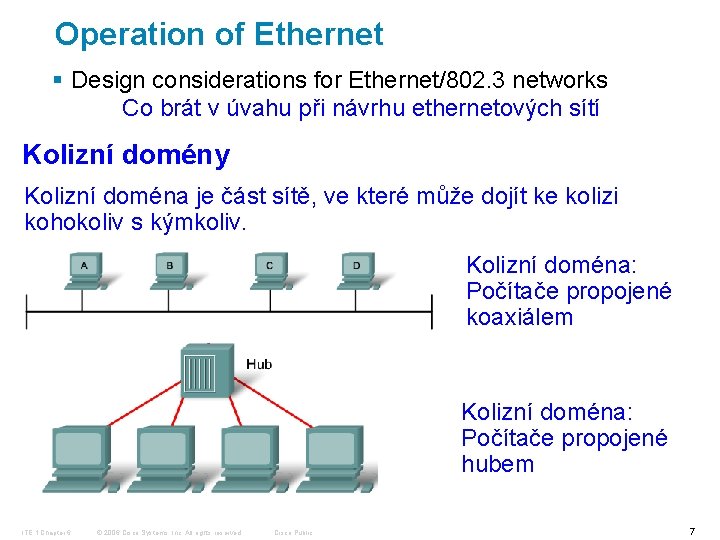

Operation of Ethernet § Design considerations for Ethernet/802. 3 networks Co brát v úvahu při návrhu ethernetových sítí Kolizní domény Kolizní doména je část sítě, ve které může dojít ke kolizi kohokoliv s kýmkoliv. Kolizní doména: Počítače propojené koaxiálem Kolizní doména: Počítače propojené hubem ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 7

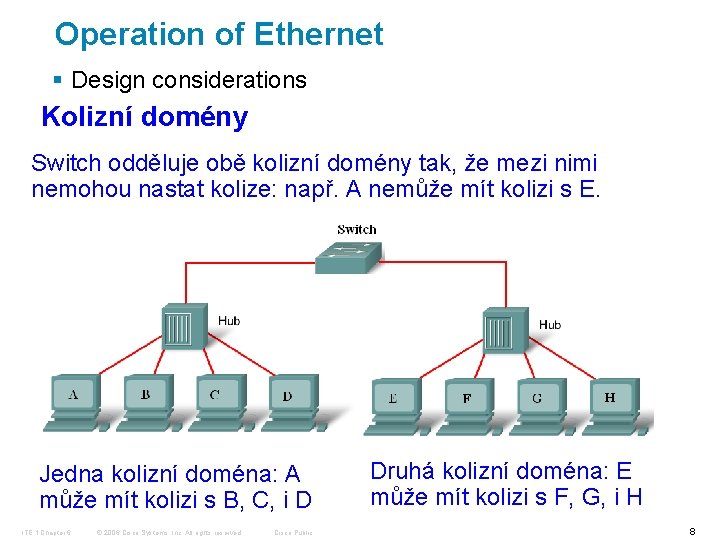

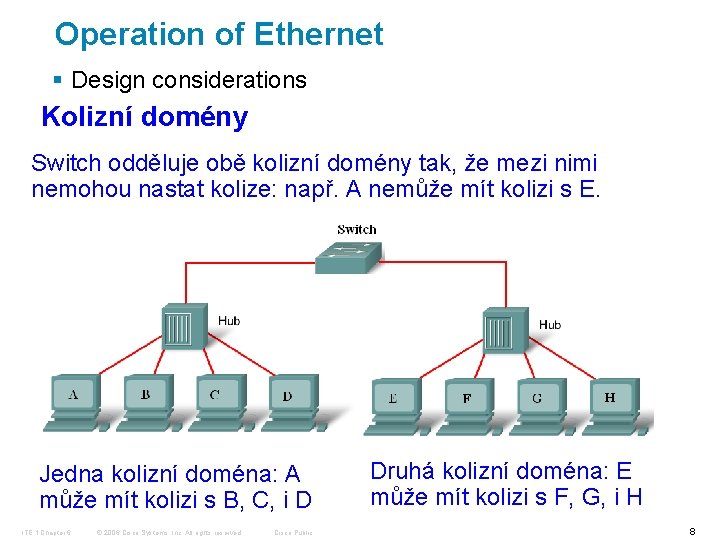

Operation of Ethernet § Design considerations Kolizní domény Switch odděluje obě kolizní domény tak, že mezi nimi nemohou nastat kolize: např. A nemůže mít kolizi s E. Jedna kolizní doména: A může mít kolizi s B, C, i D ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public Druhá kolizní doména: E může mít kolizi s F, G, i H 8

Operation of Ethernet § Design considerations Broadcast domény Broadcast je užitečný, když potřebujeme něco sdělit všem, nebo se všech na něco zeptat (viz třeba protokol ARP). Když je ale broadcastů moc, zahlcují síť a otravují většinu účastníků zprávami, které je nezajímají. Proto je dobré broadcast domény omezovat. To umí router. Neumí to switch. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 9

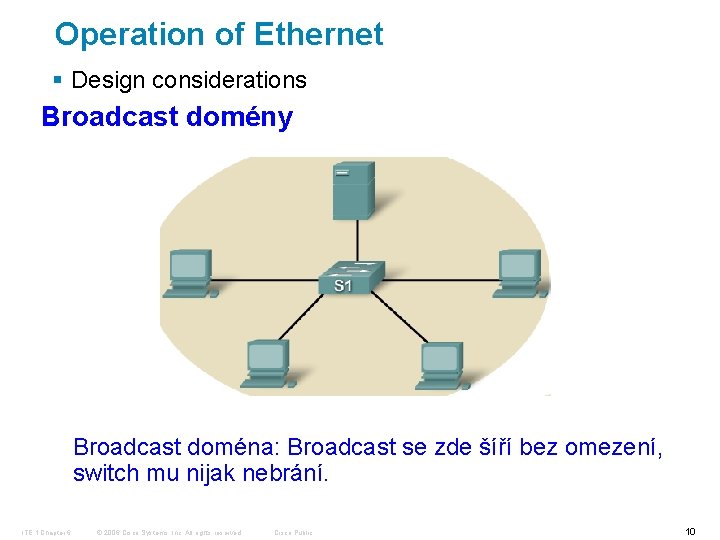

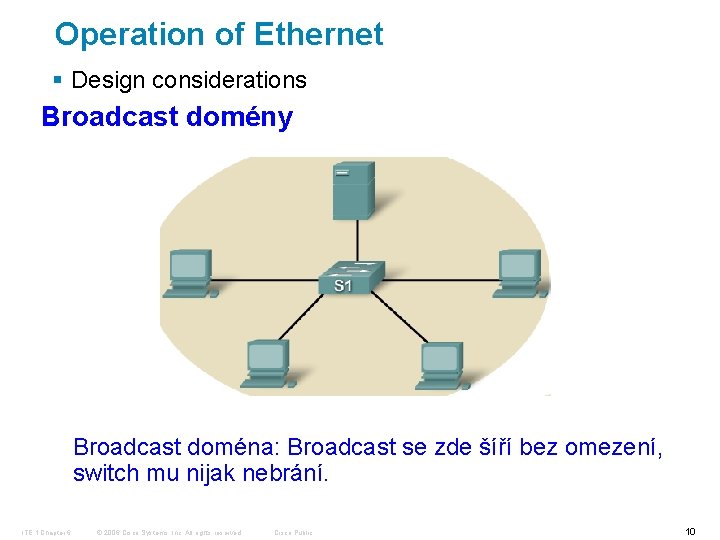

Operation of Ethernet § Design considerations Broadcast domény Broadcast doména: Broadcast se zde šíří bez omezení, switch mu nijak nebrání. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 10

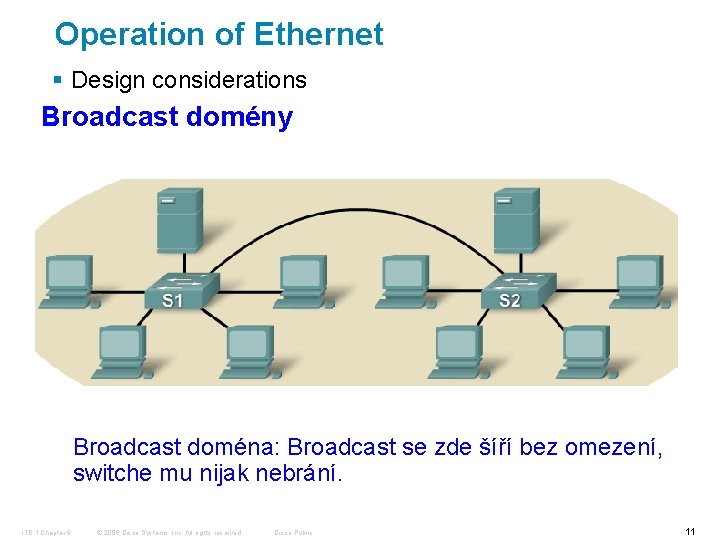

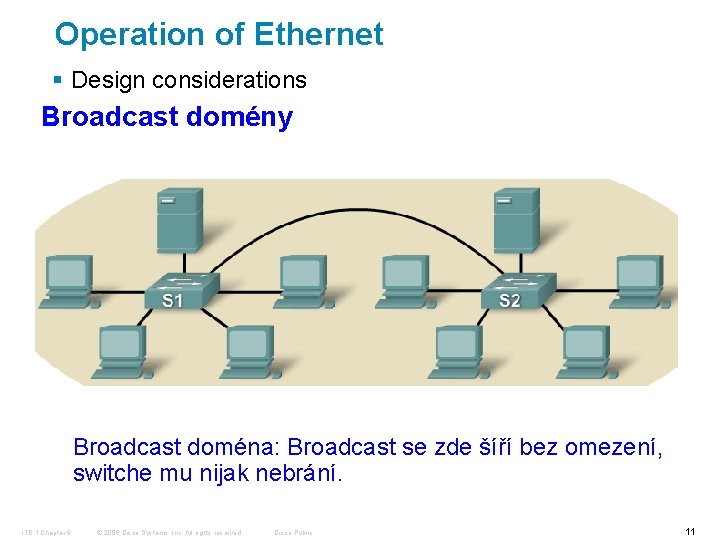

Operation of Ethernet § Design considerations Broadcast domény Broadcast doména: Broadcast se zde šíří bez omezení, switche mu nijak nebrání. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 11

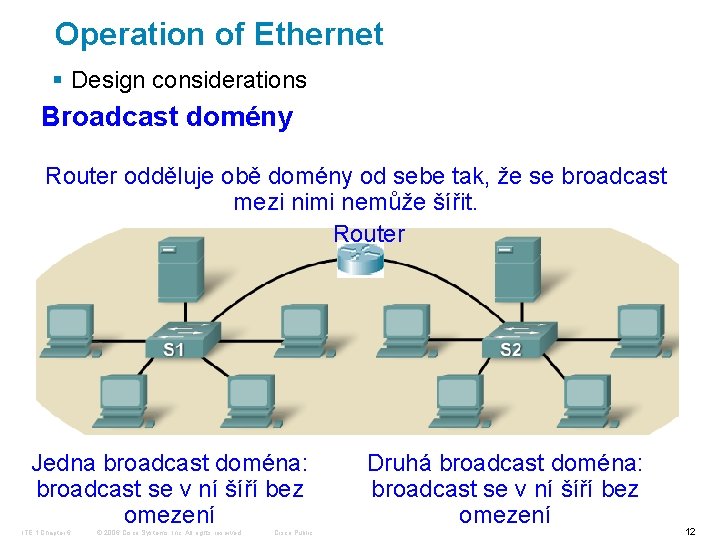

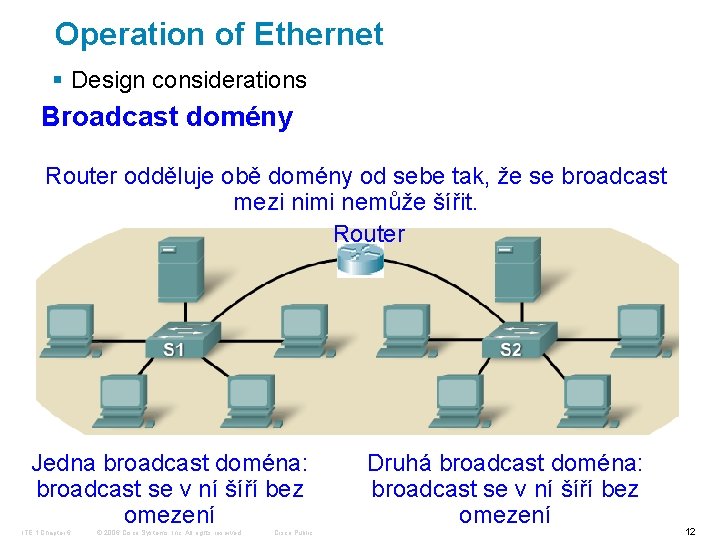

Operation of Ethernet § Design considerations Broadcast domény Router odděluje obě domény od sebe tak, že se broadcast mezi nimi nemůže šířit. Router Jedna broadcast doména: broadcast se v ní šíří bez omezení ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public Druhá broadcast doména: broadcast se v ní šíří bez omezení 12

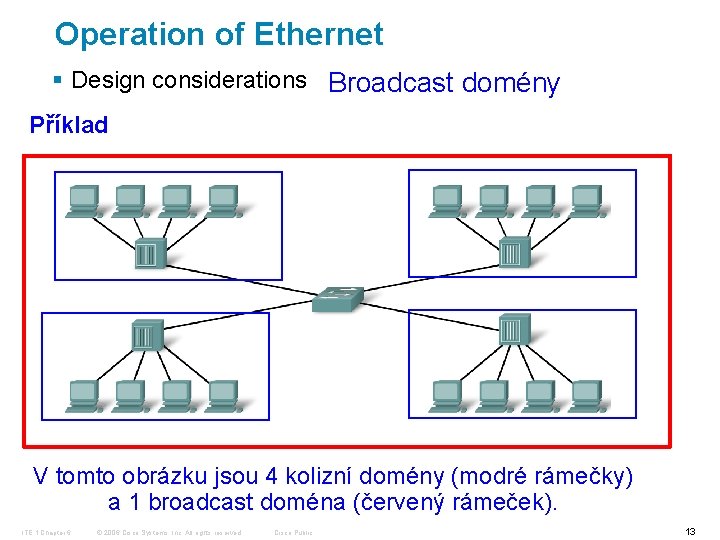

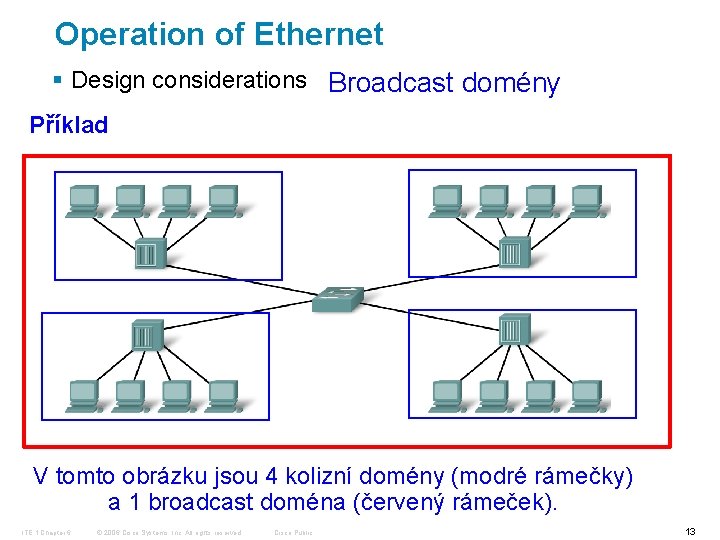

Operation of Ethernet § Design considerations Broadcast domény Příklad V tomto obrázku jsou 4 kolizní domény (modré rámečky) a 1 broadcast doména (červený rámeček). ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 13

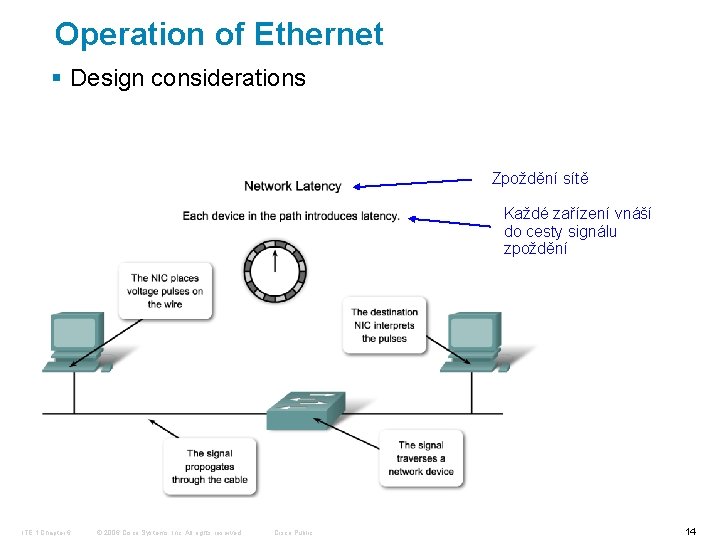

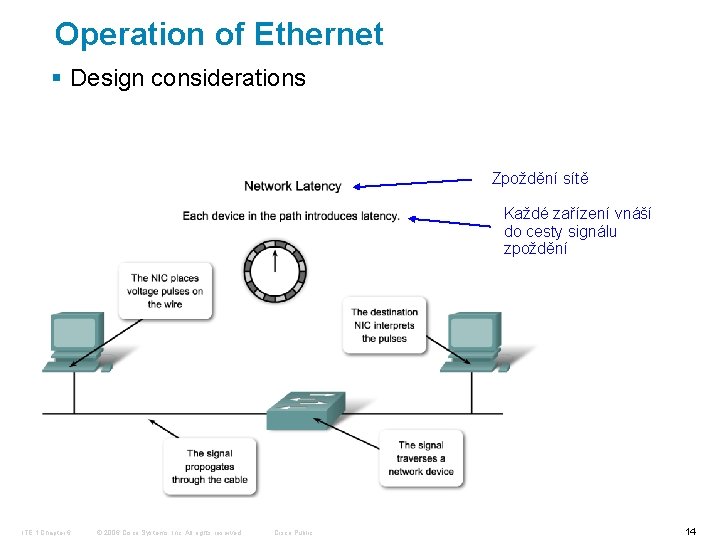

Operation of Ethernet § Design considerations Zpoždění sítě Každé zařízení vnáší do cesty signálu zpoždění ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 14

Operation of Ethernet § Latency = zpoždění Zpoždění je způsobeno těmito vlivy: 1. Čas, který je nutný k vysypání bitů na drát 2. Doba šíření signálu z jednoho místa sítě do druhého 3. Doba, kterou trvá zpracování a průchod signálu přes přístroje ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 15

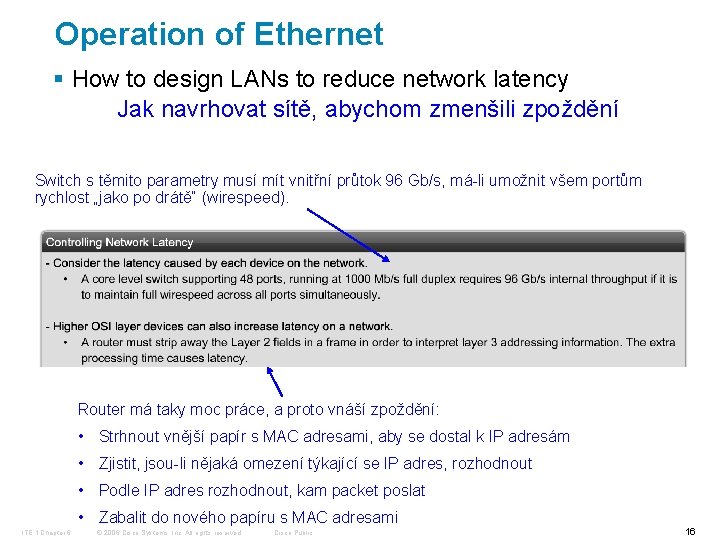

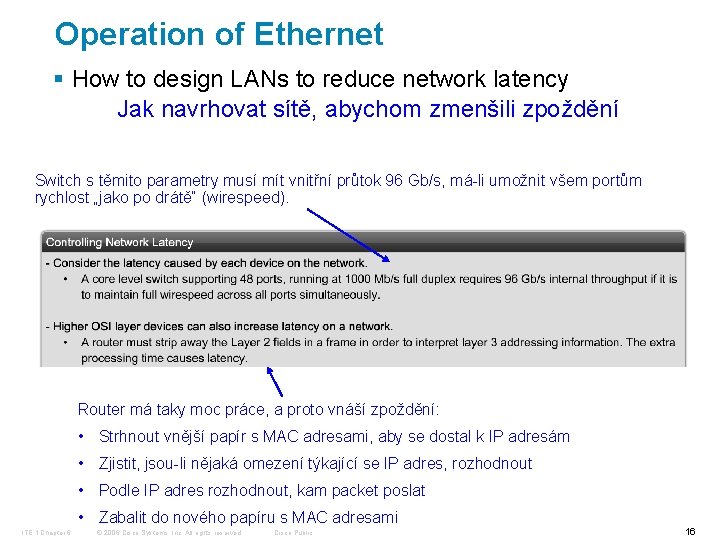

Operation of Ethernet § How to design LANs to reduce network latency Jak navrhovat sítě, abychom zmenšili zpoždění Switch s těmito parametry musí mít vnitřní průtok 96 Gb/s, má-li umožnit všem portům rychlost „jako po drátě“ (wirespeed). Router má taky moc práce, a proto vnáší zpoždění: • Strhnout vnější papír s MAC adresami, aby se dostal k IP adresám • Zjistit, jsou-li nějaká omezení týkající se IP adres, rozhodnout • Podle IP adres rozhodnout, kam packet poslat • Zabalit do nového papíru s MAC adresami ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 16

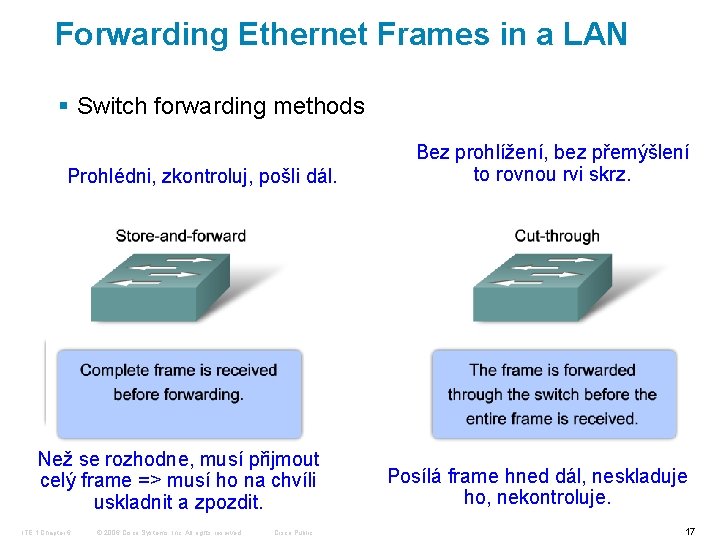

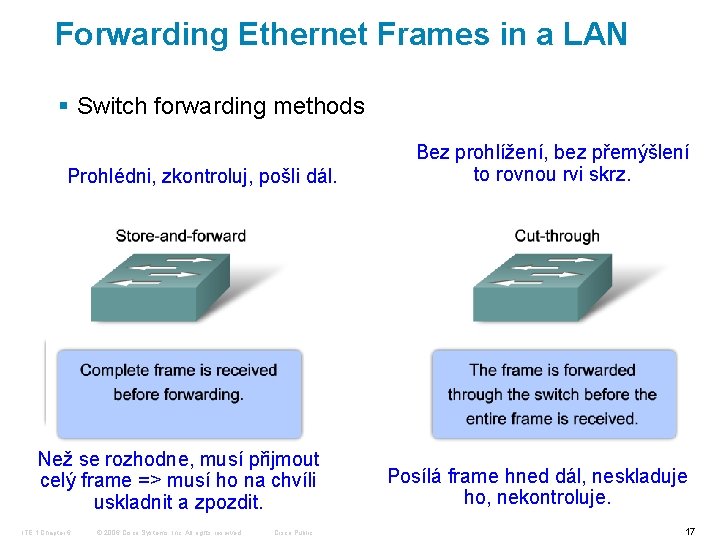

Forwarding Ethernet Frames in a LAN § Switch forwarding methods Prohlédni, zkontroluj, pošli dál. Než se rozhodne, musí přijmout celý frame => musí ho na chvíli uskladnit a zpozdit. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public Bez prohlížení, bez přemýšlení to rovnou rvi skrz. Posílá frame hned dál, neskladuje ho, nekontroluje. 17

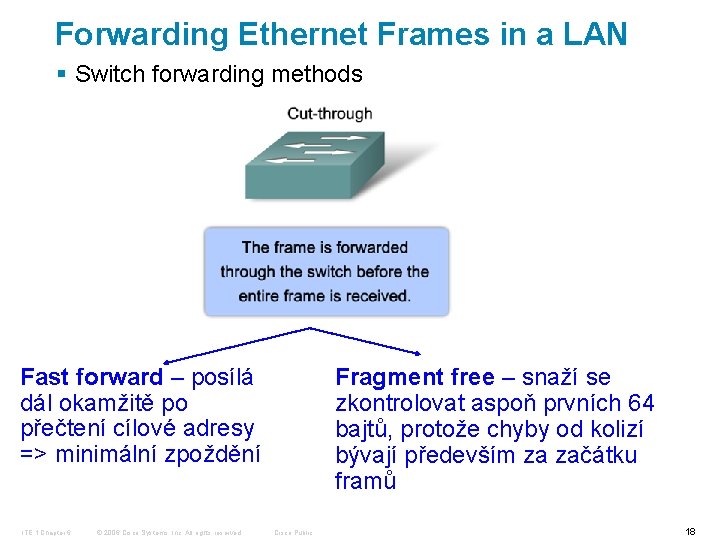

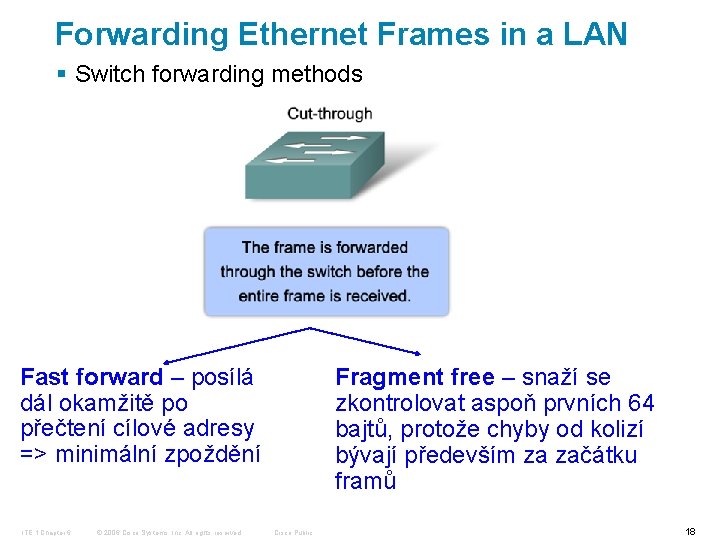

Forwarding Ethernet Frames in a LAN § Switch forwarding methods Fast forward – posílá dál okamžitě po přečtení cílové adresy => minimální zpoždění ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Fragment free – snaží se zkontrolovat aspoň prvních 64 bajtů, protože chyby od kolizí bývají především za začátku framů Cisco Public 18

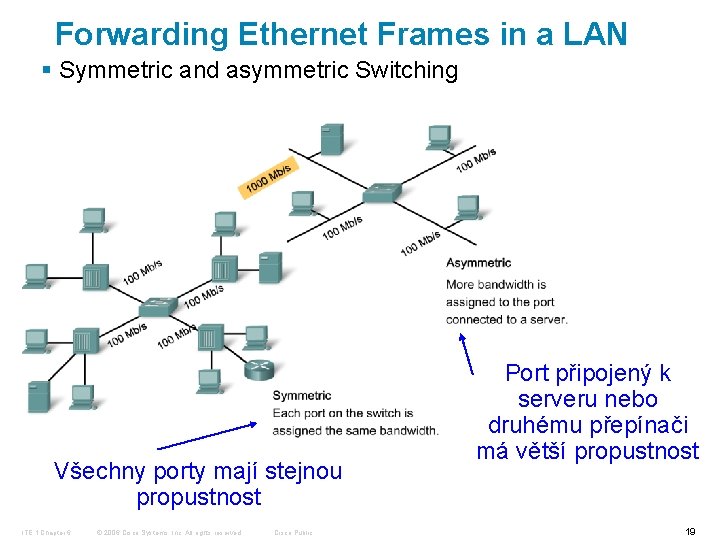

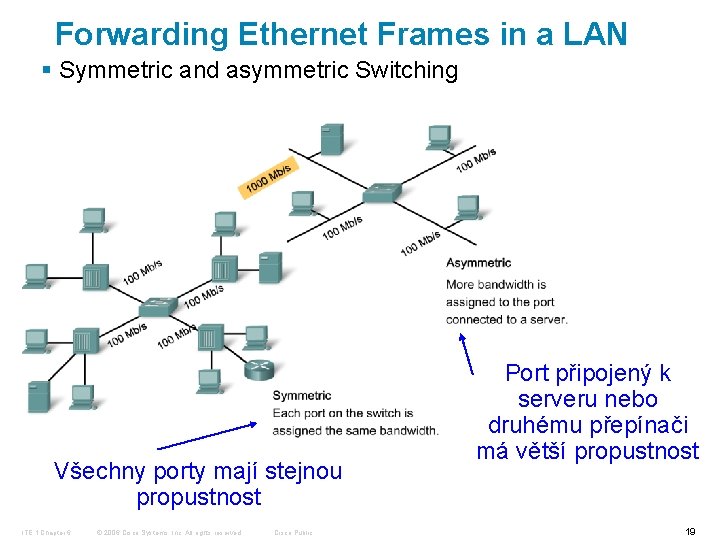

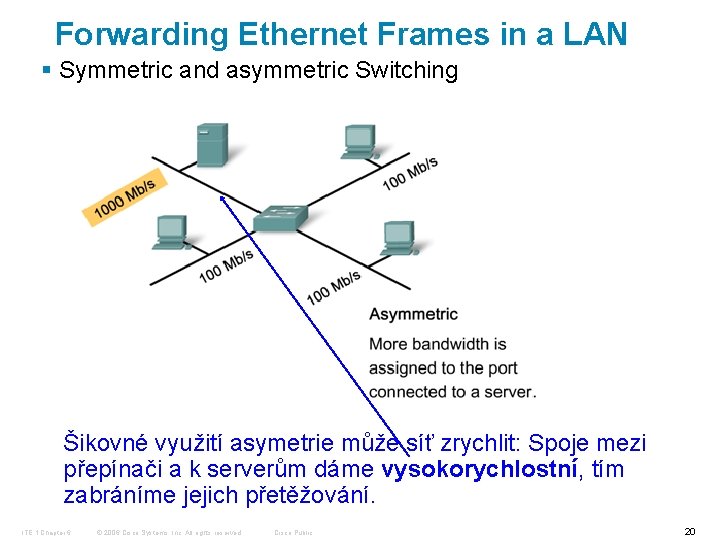

Forwarding Ethernet Frames in a LAN § Symmetric and asymmetric Switching Všechny porty mají stejnou propustnost ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public Port připojený k serveru nebo druhému přepínači má větší propustnost 19

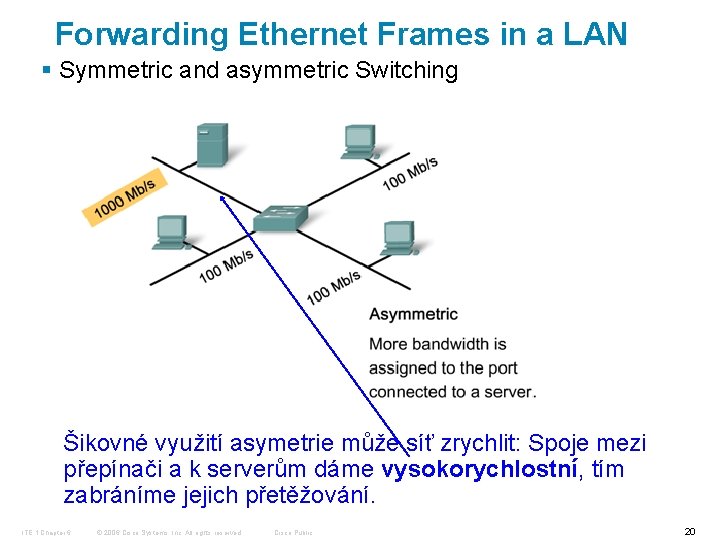

Forwarding Ethernet Frames in a LAN § Symmetric and asymmetric Switching Šikovné využití asymetrie může síť zrychlit: Spoje mezi přepínači a k serverům dáme vysokorychlostní, tím zabráníme jejich přetěžování. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 20

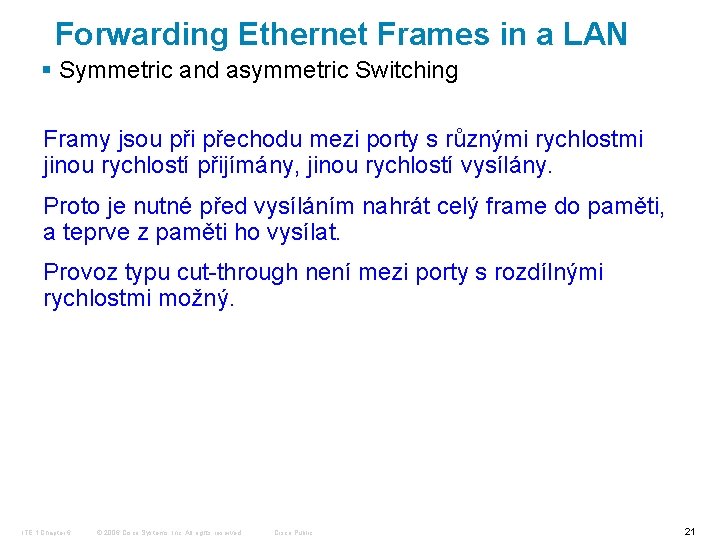

Forwarding Ethernet Frames in a LAN § Symmetric and asymmetric Switching Framy jsou při přechodu mezi porty s různými rychlostmi jinou rychlostí přijímány, jinou rychlostí vysílány. Proto je nutné před vysíláním nahrát celý frame do paměti, a teprve z paměti ho vysílat. Provoz typu cut-through není mezi porty s rozdílnými rychlostmi možný. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 21

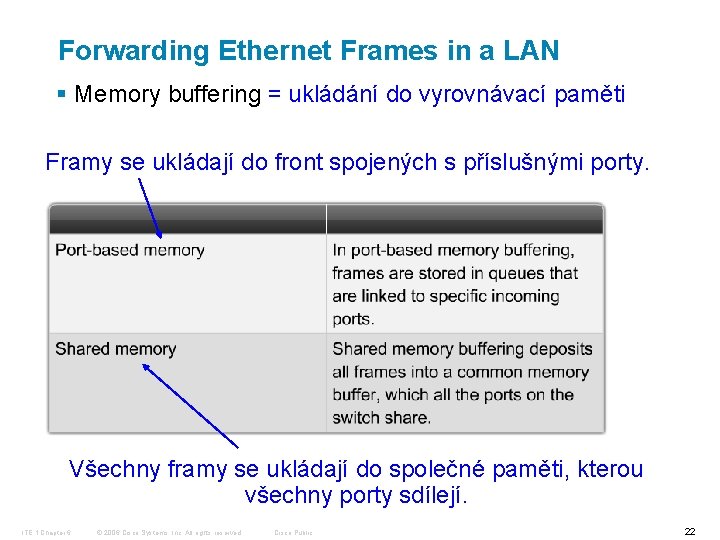

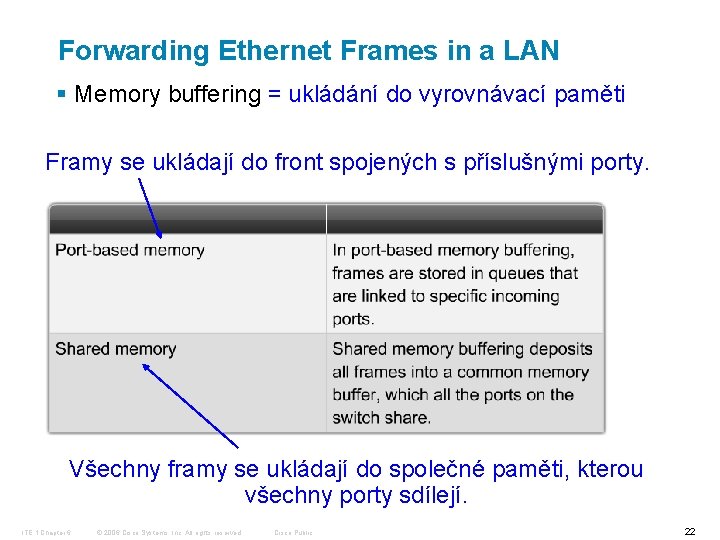

Forwarding Ethernet Frames in a LAN § Memory buffering = ukládání do vyrovnávací paměti Framy se ukládají do front spojených s příslušnými porty. Všechny framy se ukládají do společné paměti, kterou všechny porty sdílejí. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 22

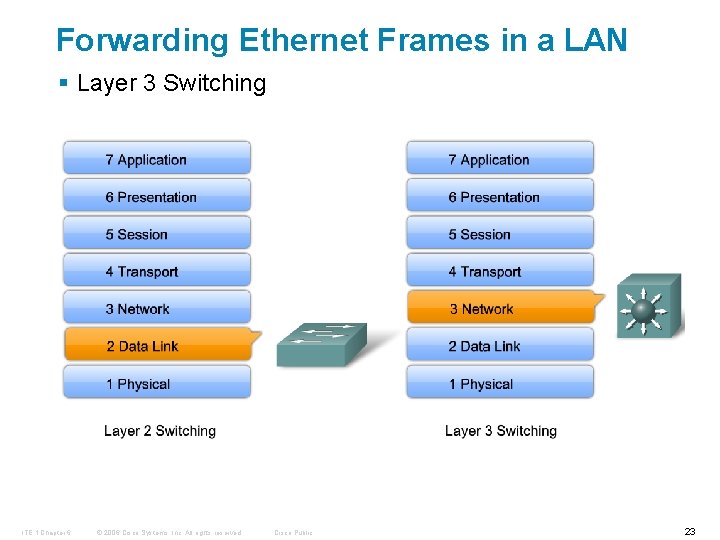

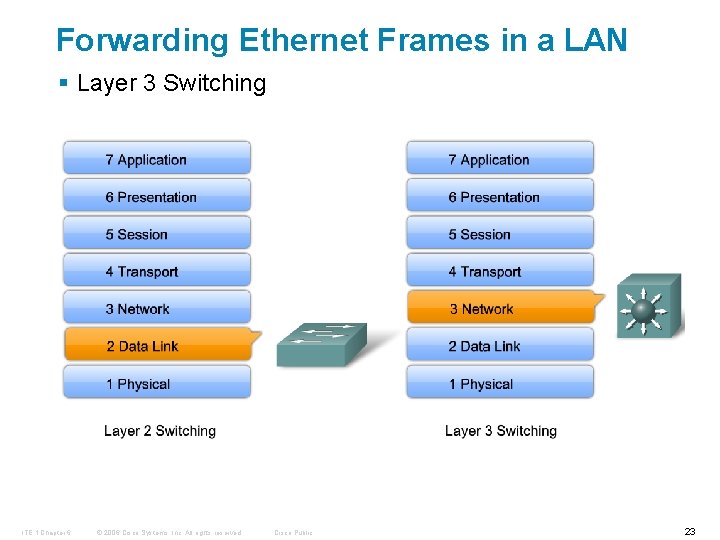

Forwarding Ethernet Frames in a LAN § Layer 3 Switching ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 23

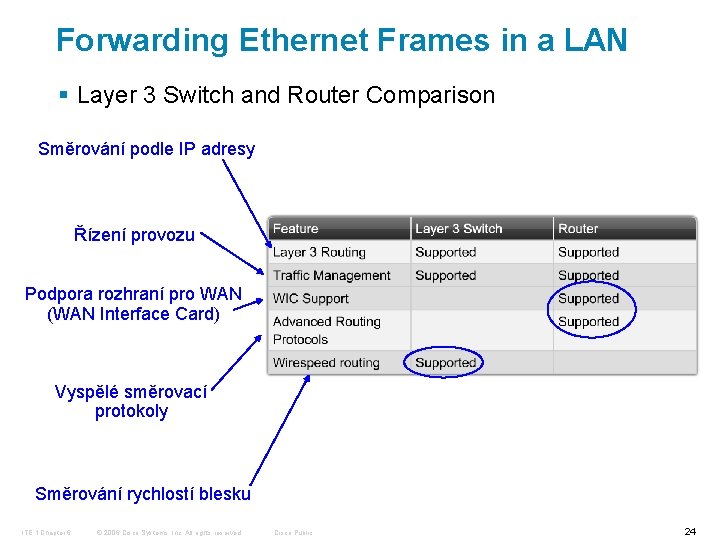

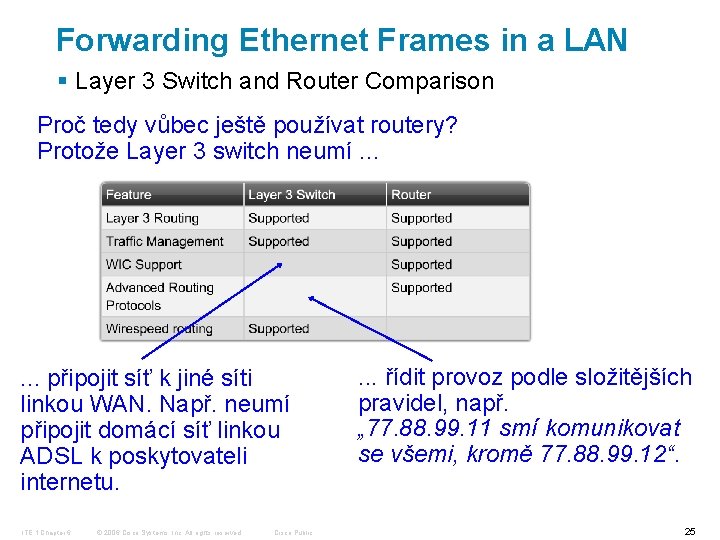

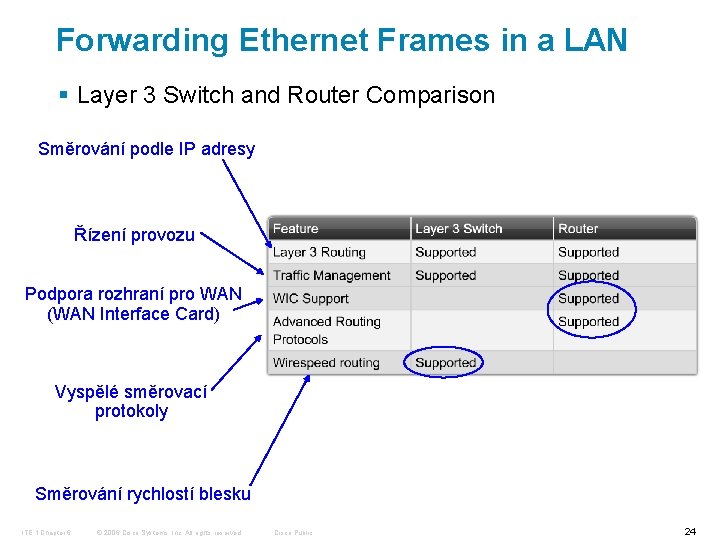

Forwarding Ethernet Frames in a LAN § Layer 3 Switch and Router Comparison Směrování podle IP adresy Řízení provozu Podpora rozhraní pro WAN (WAN Interface Card) Vyspělé směrovací protokoly Směrování rychlostí blesku ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 24

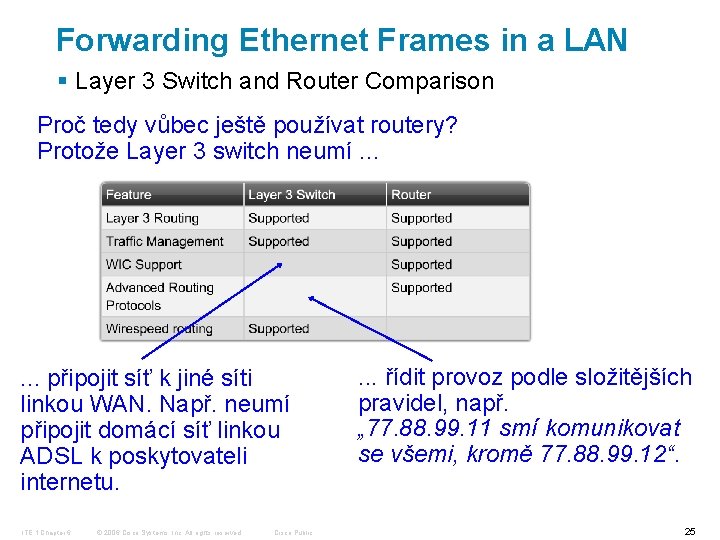

Forwarding Ethernet Frames in a LAN § Layer 3 Switch and Router Comparison Proč tedy vůbec ještě používat routery? Protože Layer 3 switch neumí. . . připojit síť k jiné síti linkou WAN. Např. neumí připojit domácí síť linkou ADSL k poskytovateli internetu. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public . . . řídit provoz podle složitějších pravidel, např. „ 77. 88. 99. 11 smí komunikovat se všemi, kromě 77. 88. 99. 12“. 25

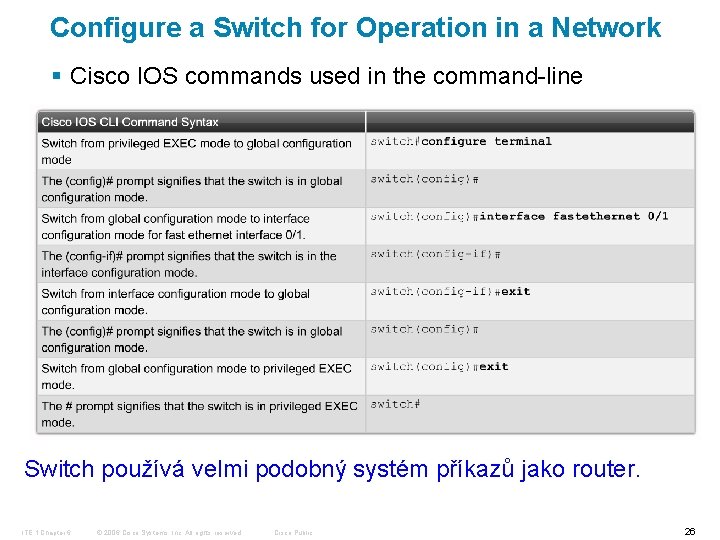

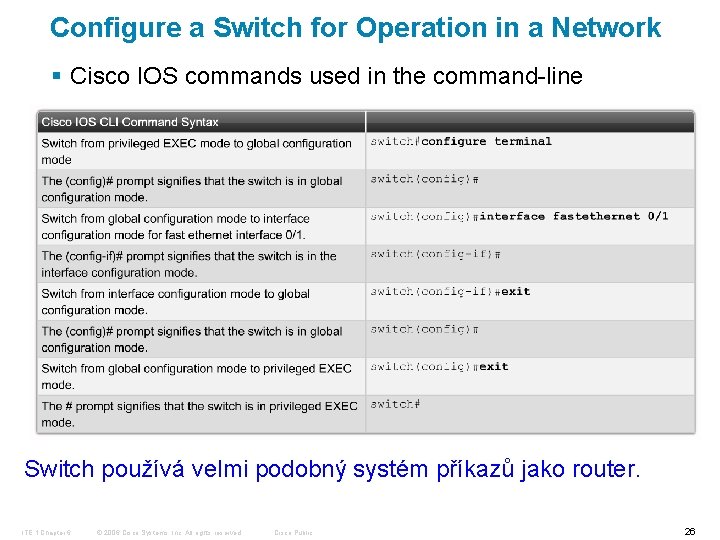

Configure a Switch for Operation in a Network § Cisco IOS commands used in the command-line Switch používá velmi podobný systém příkazů jako router. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 26

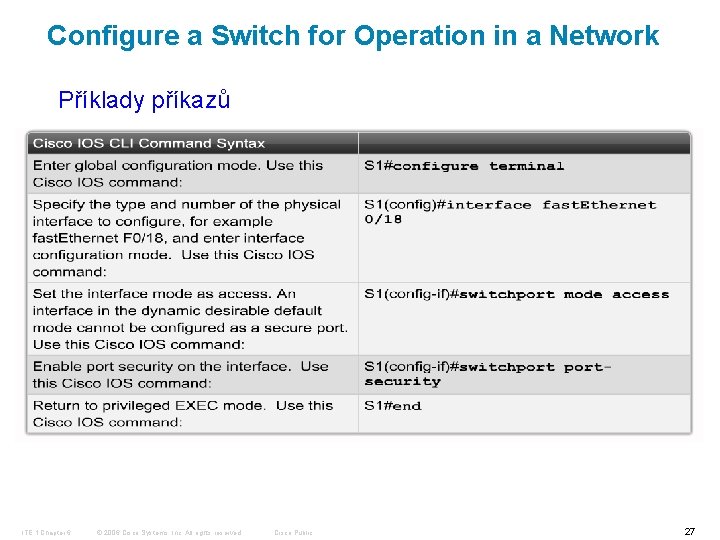

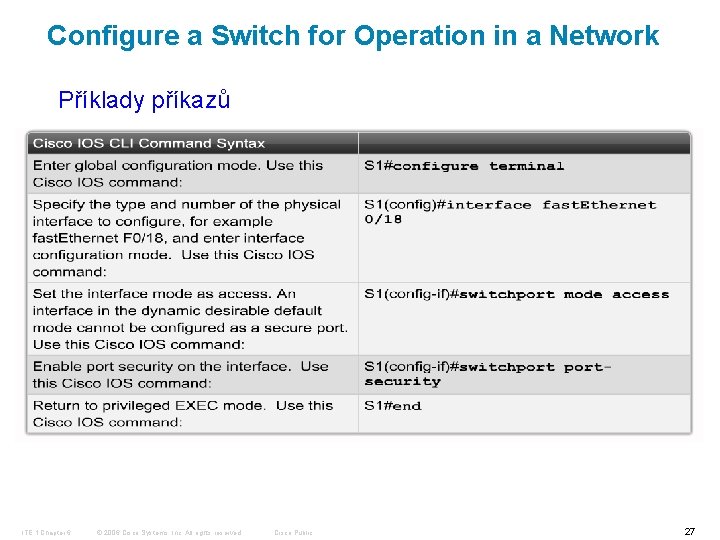

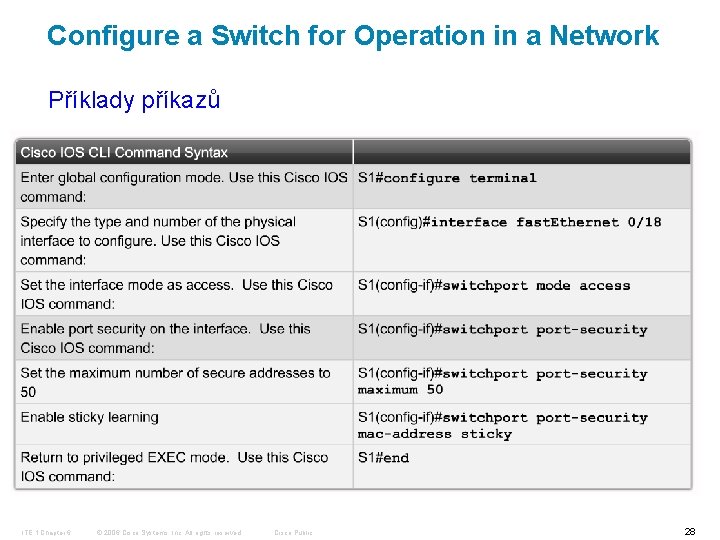

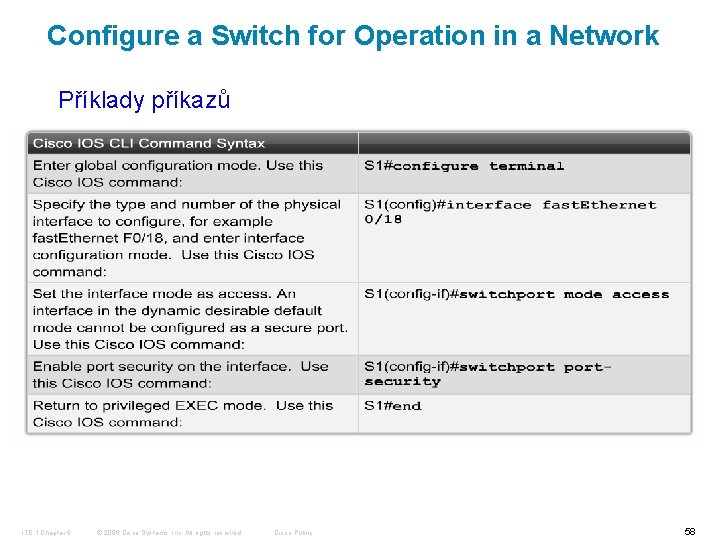

Configure a Switch for Operation in a Network Příklady příkazů ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 27

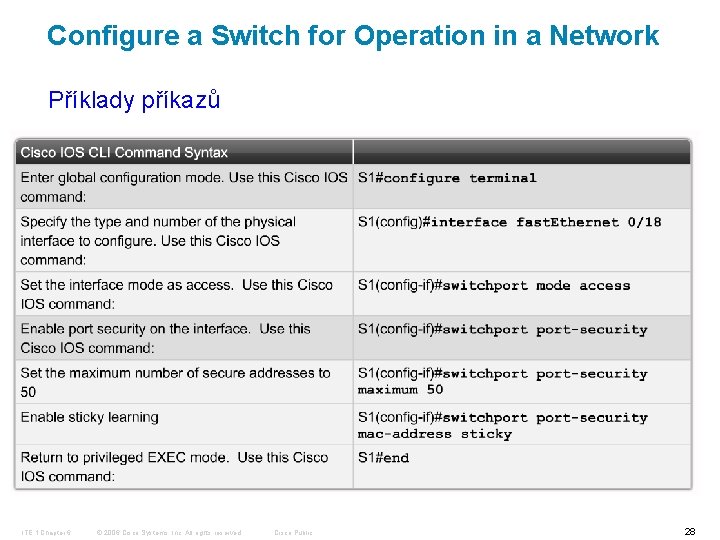

Configure a Switch for Operation in a Network Příklady příkazů ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 28

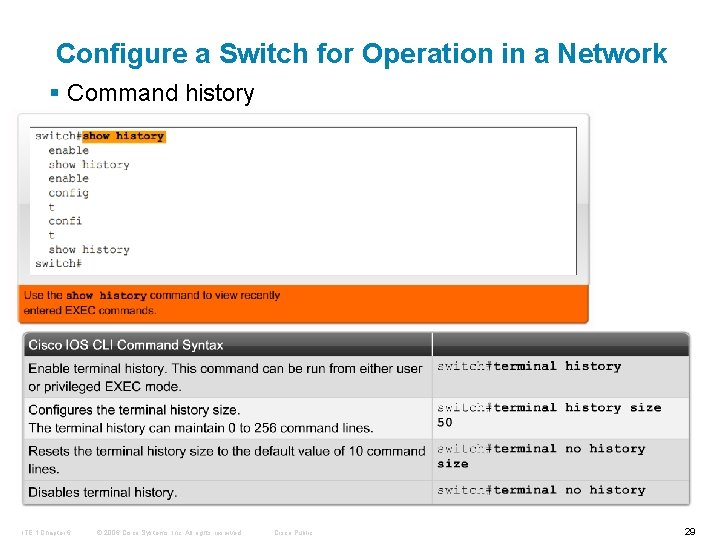

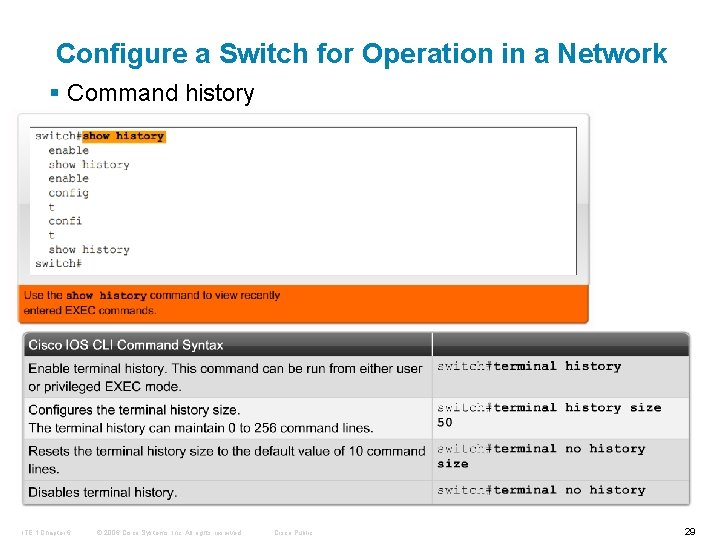

Configure a Switch for Operation in a Network § Command history ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 29

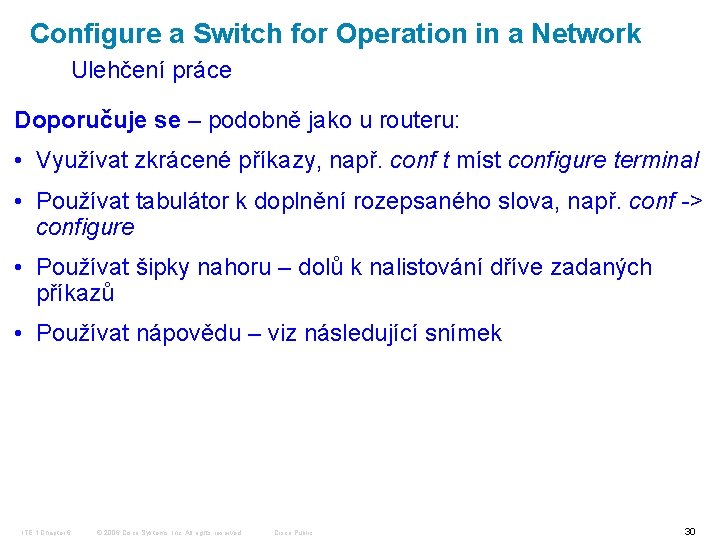

Configure a Switch for Operation in a Network Ulehčení práce Doporučuje se – podobně jako u routeru: • Využívat zkrácené příkazy, např. conf t míst configure terminal • Používat tabulátor k doplnění rozepsaného slova, např. conf -> configure • Používat šipky nahoru – dolů k nalistování dříve zadaných příkazů • Používat nápovědu – viz následující snímek ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 30

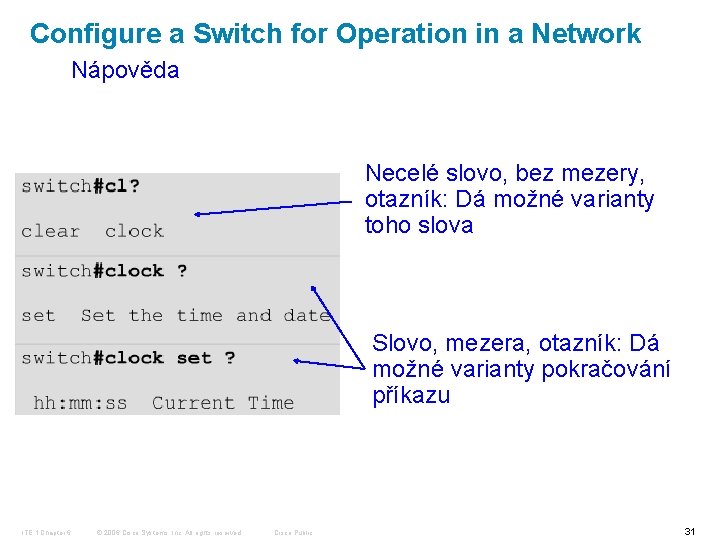

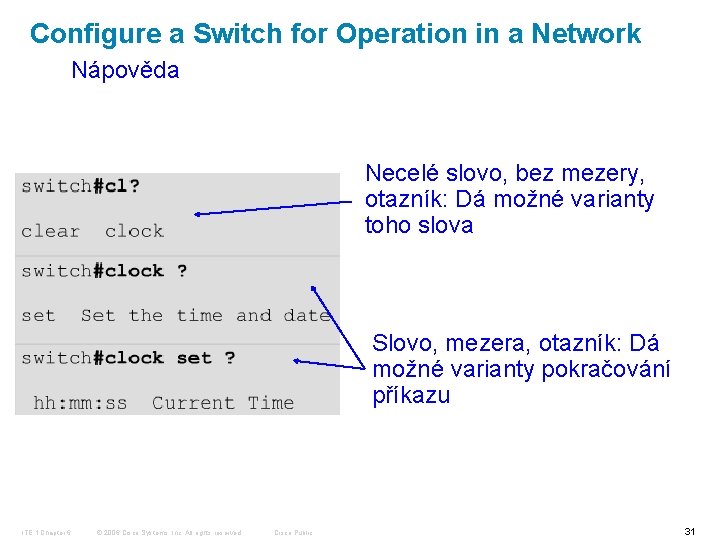

Configure a Switch for Operation in a Network Nápověda Necelé slovo, bez mezery, otazník: Dá možné varianty toho slova Slovo, mezera, otazník: Dá možné varianty pokračování příkazu ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 31

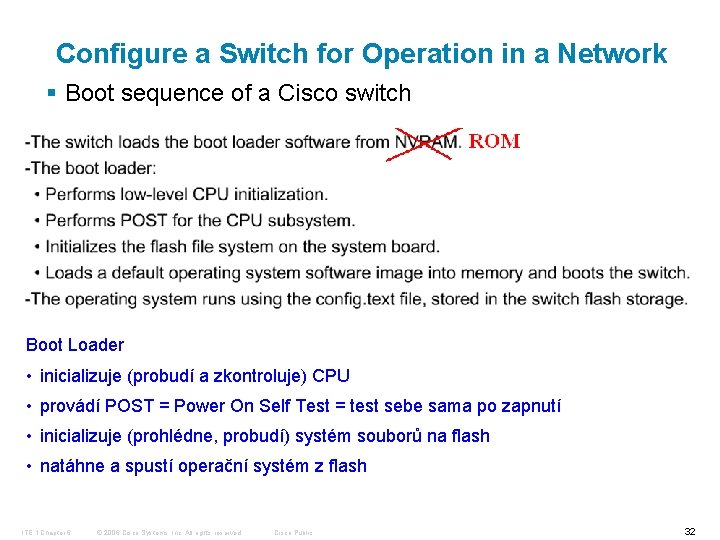

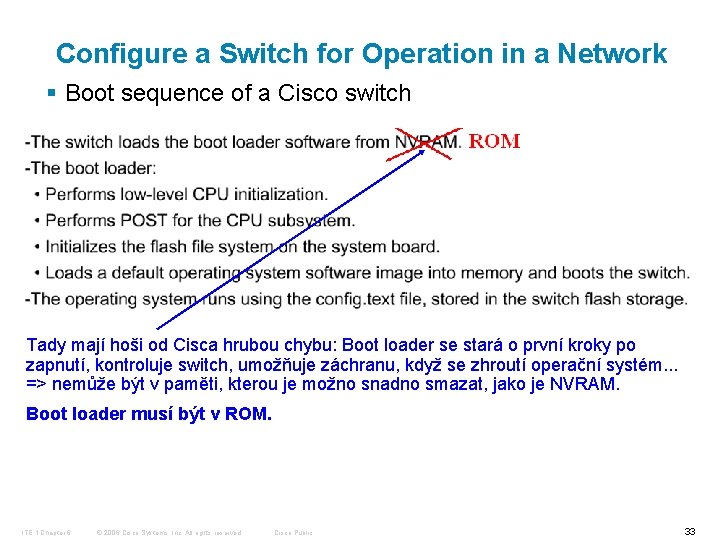

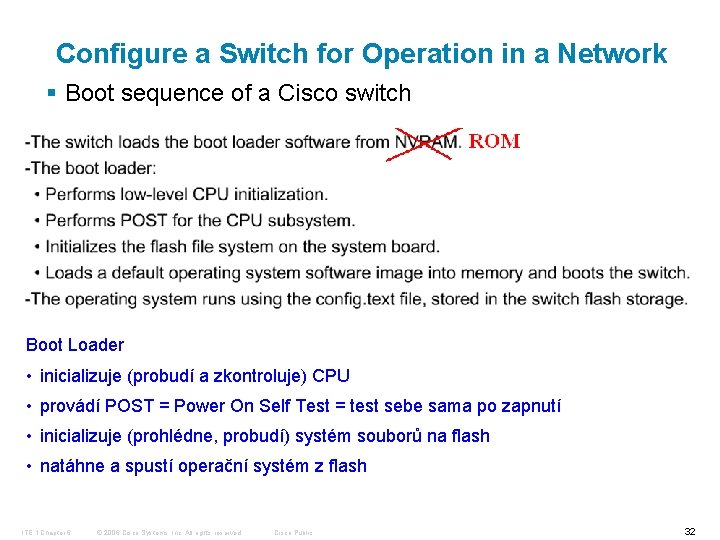

Configure a Switch for Operation in a Network § Boot sequence of a Cisco switch Boot Loader • inicializuje (probudí a zkontroluje) CPU • provádí POST = Power On Self Test = test sebe sama po zapnutí • inicializuje (prohlédne, probudí) systém souborů na flash • natáhne a spustí operační systém z flash ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 32

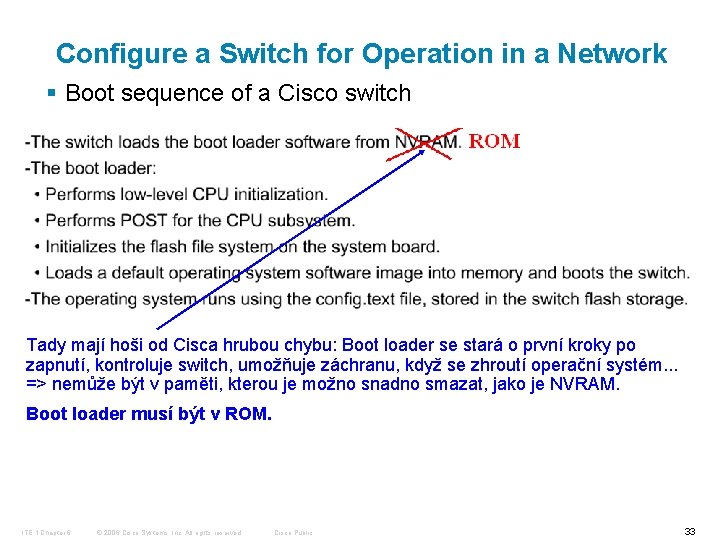

Configure a Switch for Operation in a Network § Boot sequence of a Cisco switch Tady mají hoši od Cisca hrubou chybu: Boot loader se stará o první kroky po zapnutí, kontroluje switch, umožňuje záchranu, když se zhroutí operační systém. . . => nemůže být v paměti, kterou je možno snadno smazat, jako je NVRAM. Boot loader musí být v ROM. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 33

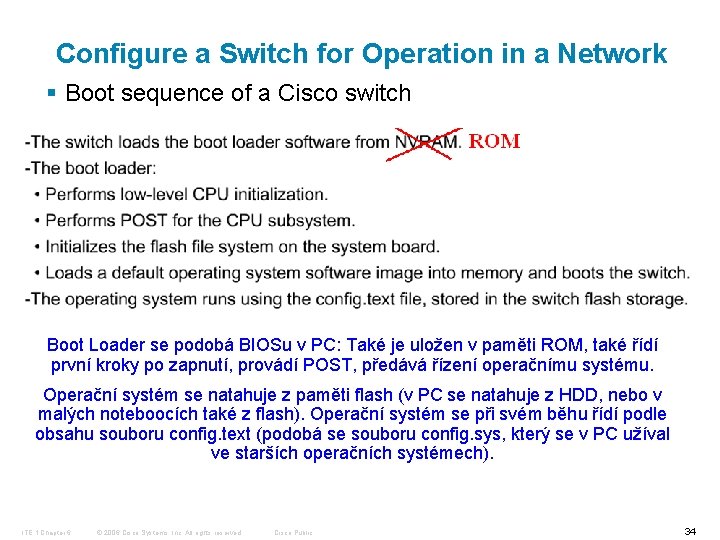

Configure a Switch for Operation in a Network § Boot sequence of a Cisco switch Boot Loader se podobá BIOSu v PC: Také je uložen v paměti ROM, také řídí první kroky po zapnutí, provádí POST, předává řízení operačnímu systému. Operační systém se natahuje z paměti flash (v PC se natahuje z HDD, nebo v malých noteboocích také z flash). Operační systém se při svém běhu řídí podle obsahu souboru config. text (podobá se souboru config. sys, který se v PC užíval ve starších operačních systémech). ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 34

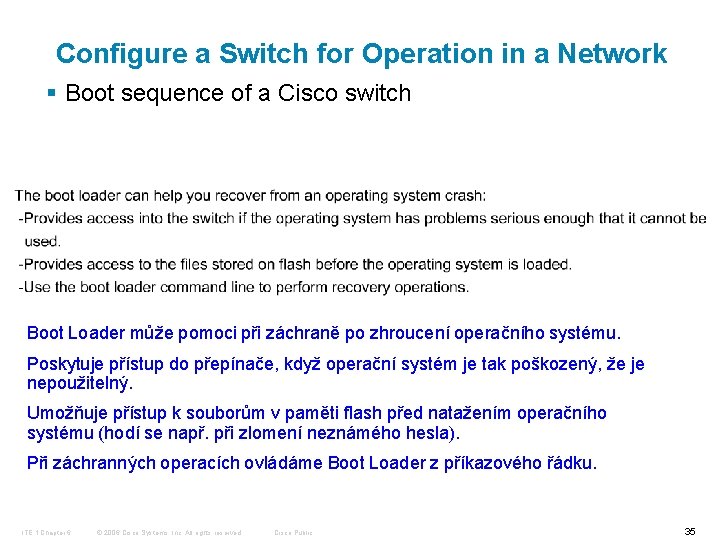

Configure a Switch for Operation in a Network § Boot sequence of a Cisco switch Boot Loader může pomoci při záchraně po zhroucení operačního systému. Poskytuje přístup do přepínače, když operační systém je tak poškozený, že je nepoužitelný. Umožňuje přístup k souborům v paměti flash před natažením operačního systému (hodí se např. při zlomení neznámého hesla). Při záchranných operacích ovládáme Boot Loader z příkazového řádku. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 35

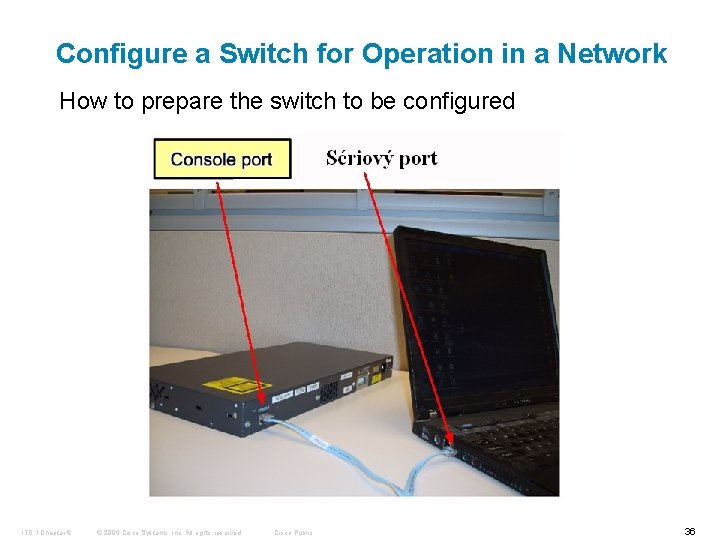

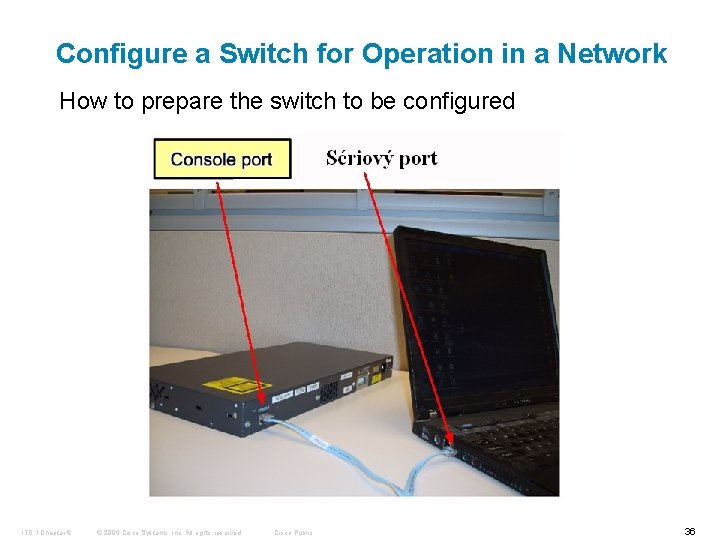

Configure a Switch for Operation in a Network How to prepare the switch to be configured ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 36

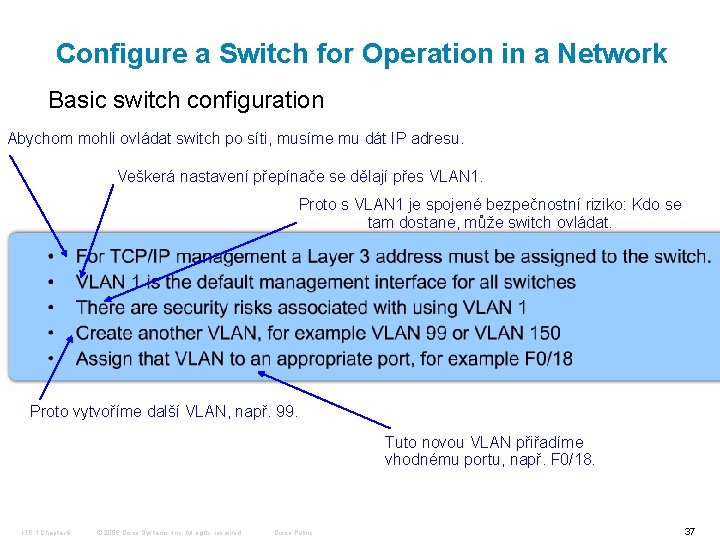

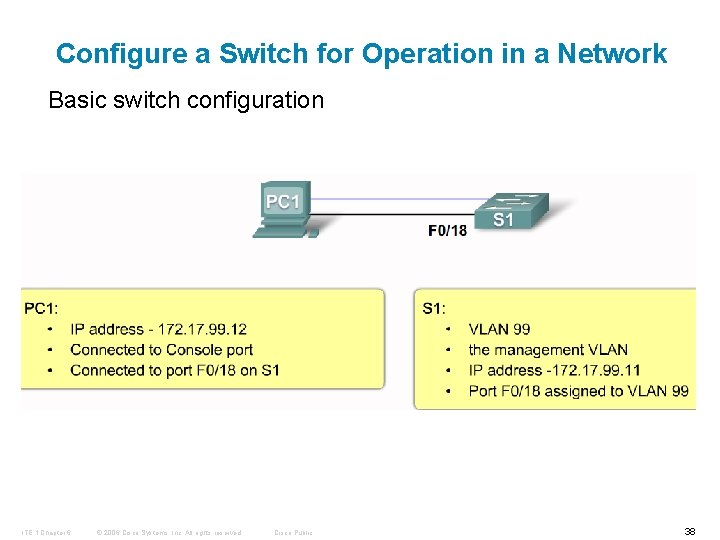

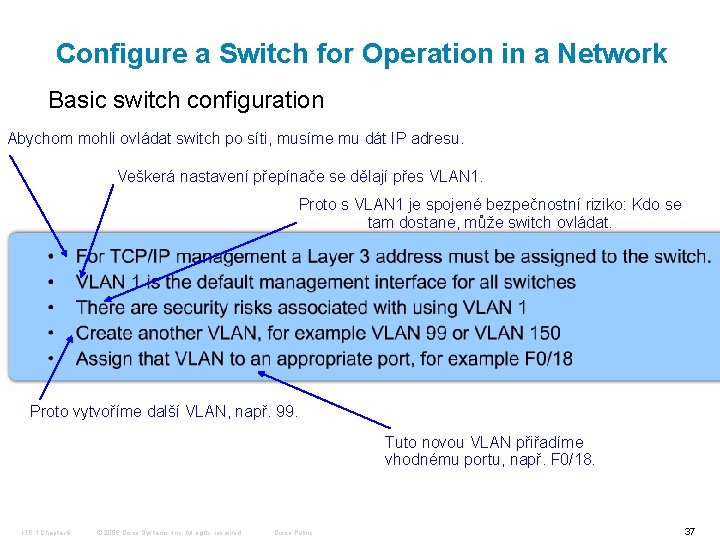

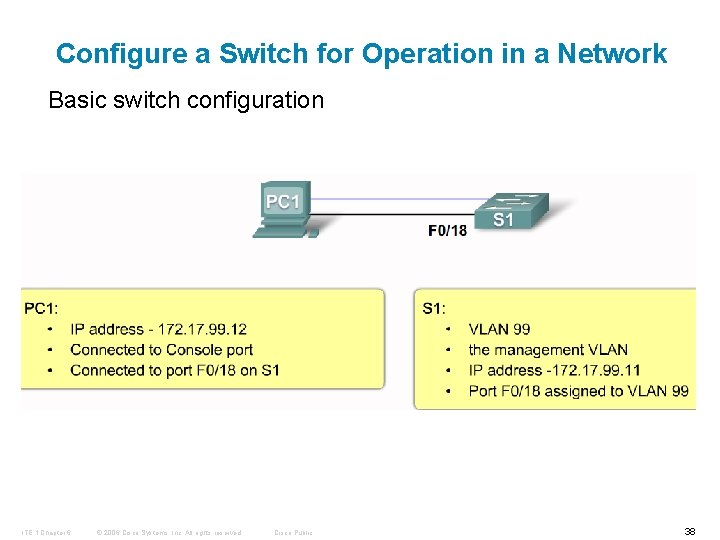

Configure a Switch for Operation in a Network Basic switch configuration Abychom mohli ovládat switch po síti, musíme mu dát IP adresu. Veškerá nastavení přepínače se dělají přes VLAN 1. Proto s VLAN 1 je spojené bezpečnostní riziko: Kdo se tam dostane, může switch ovládat. Proto vytvoříme další VLAN, např. 99. Tuto novou VLAN přiřadíme vhodnému portu, např. F 0/18. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 37

Configure a Switch for Operation in a Network Basic switch configuration ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 38

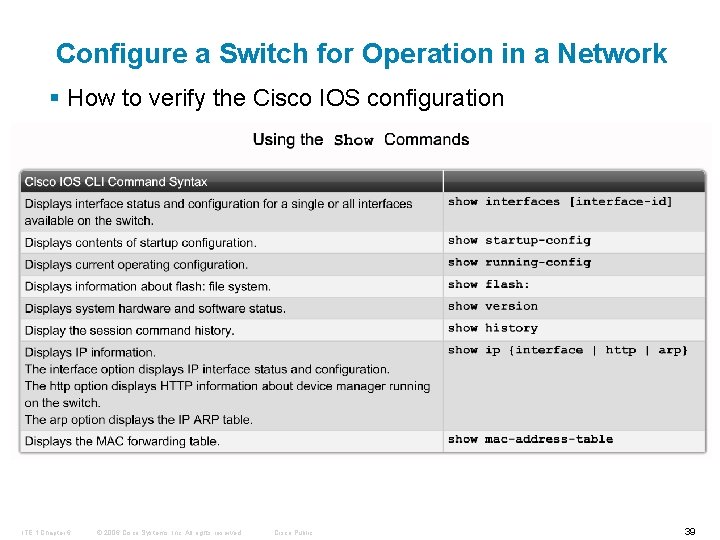

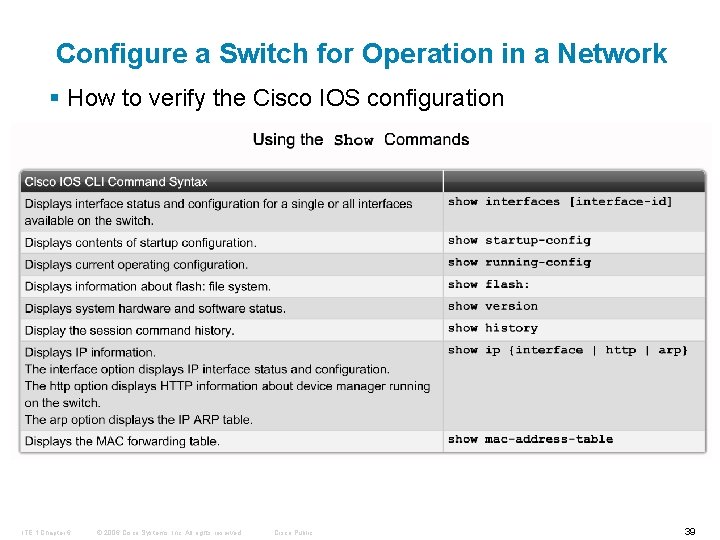

Configure a Switch for Operation in a Network § How to verify the Cisco IOS configuration ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 39

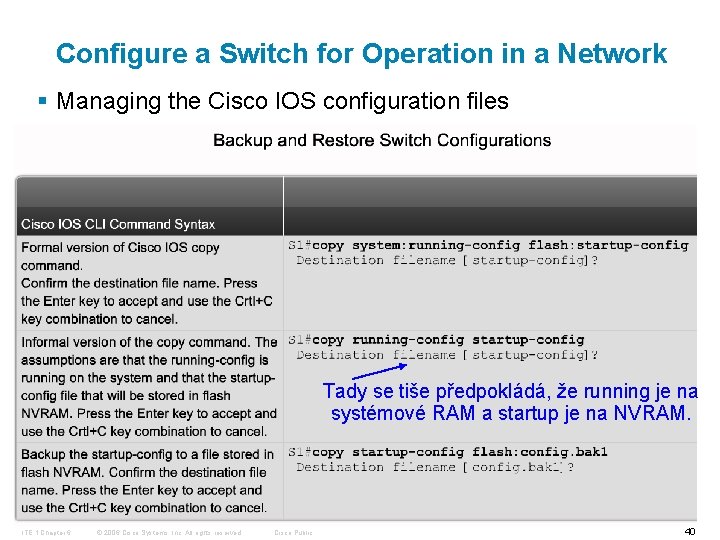

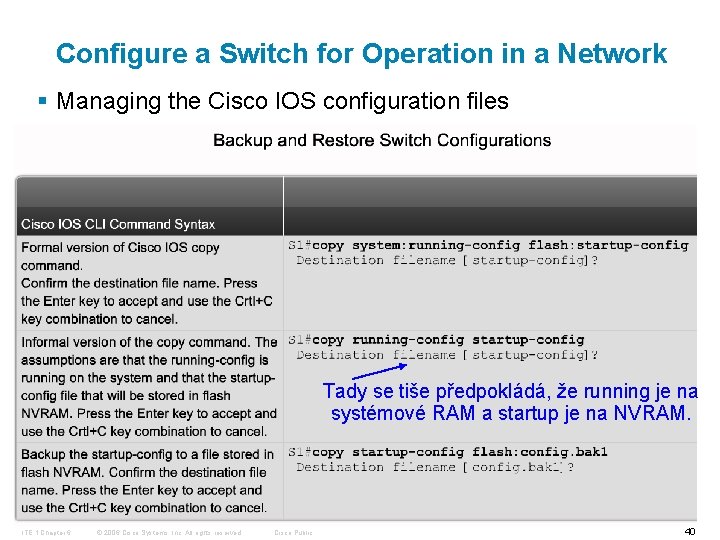

Configure a Switch for Operation in a Network § Managing the Cisco IOS configuration files Tady se tiše předpokládá, že running je na systémové RAM a startup je na NVRAM. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 40

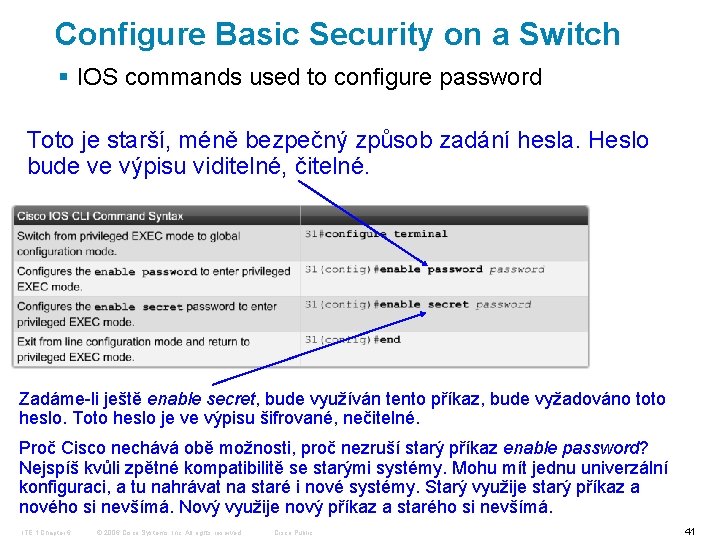

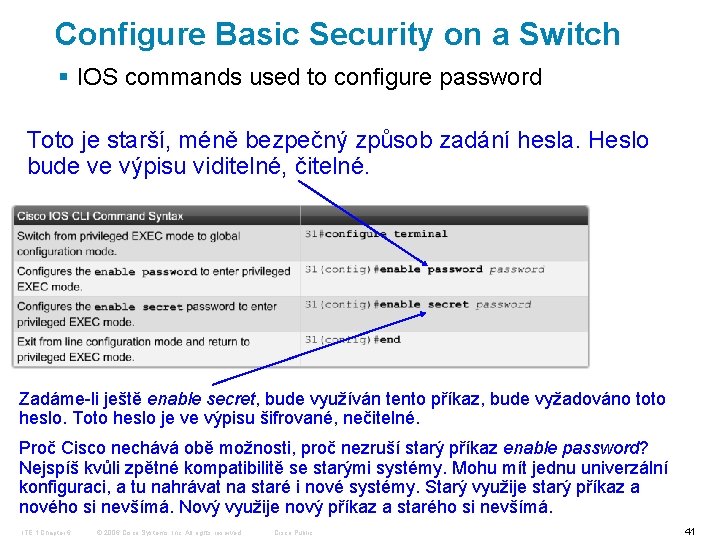

Configure Basic Security on a Switch § IOS commands used to configure password Toto je starší, méně bezpečný způsob zadání hesla. Heslo bude ve výpisu viditelné, čitelné. Zadáme-li ještě enable secret, bude využíván tento příkaz, bude vyžadováno toto heslo. Toto heslo je ve výpisu šifrované, nečitelné. Proč Cisco nechává obě možnosti, proč nezruší starý příkaz enable password? Nejspíš kvůli zpětné kompatibilitě se starými systémy. Mohu mít jednu univerzální konfiguraci, a tu nahrávat na staré i nové systémy. Starý využije starý příkaz a nového si nevšímá. Nový využije nový příkaz a starého si nevšímá. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 41

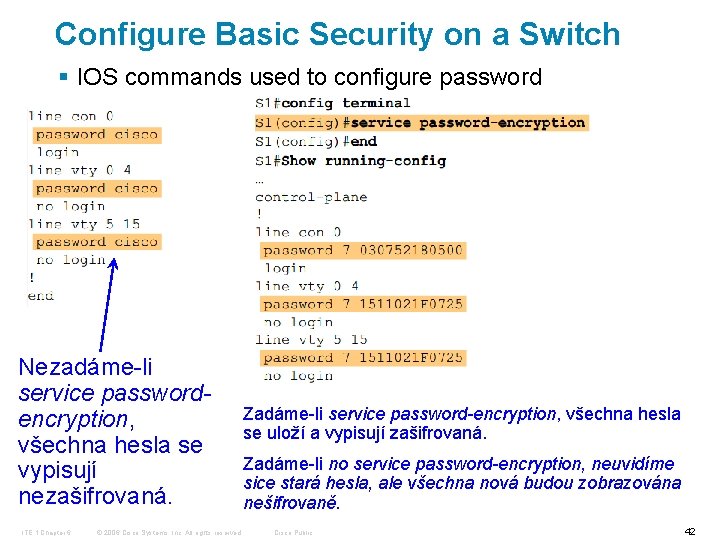

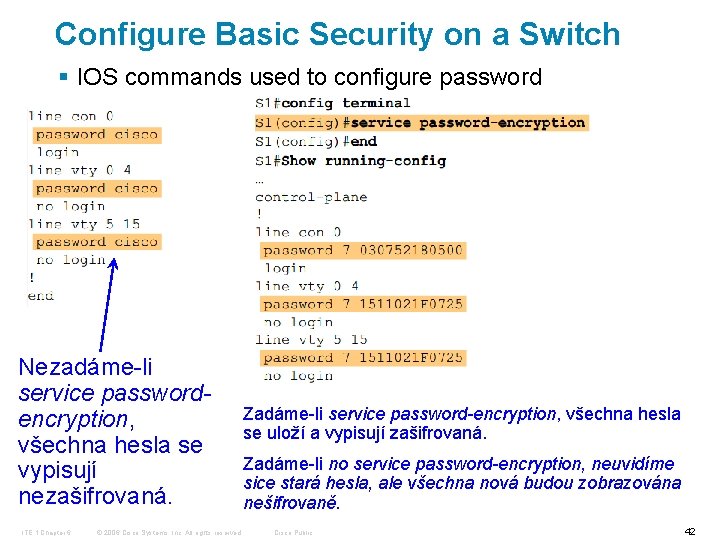

Configure Basic Security on a Switch § IOS commands used to configure password Nezadáme-li service passwordencryption, všechna hesla se vypisují nezašifrovaná. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Zadáme-li service password-encryption, všechna hesla se uloží a vypisují zašifrovaná. Zadáme-li no service password-encryption, neuvidíme sice stará hesla, ale všechna nová budou zobrazována nešifrovaně. Cisco Public 42

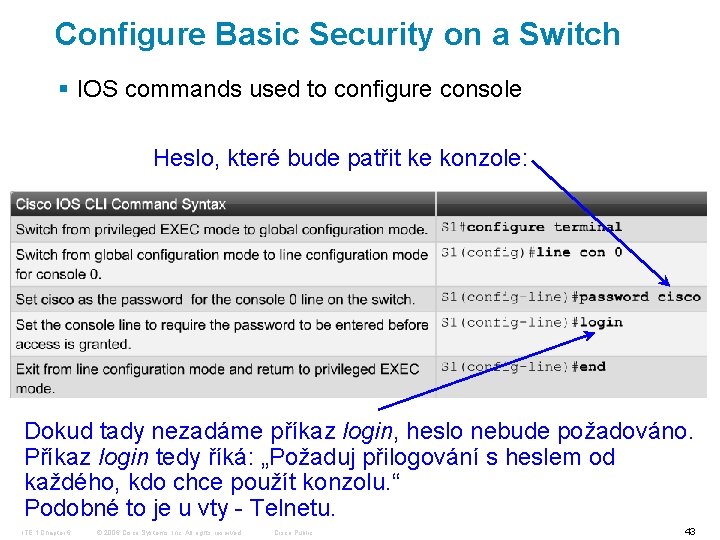

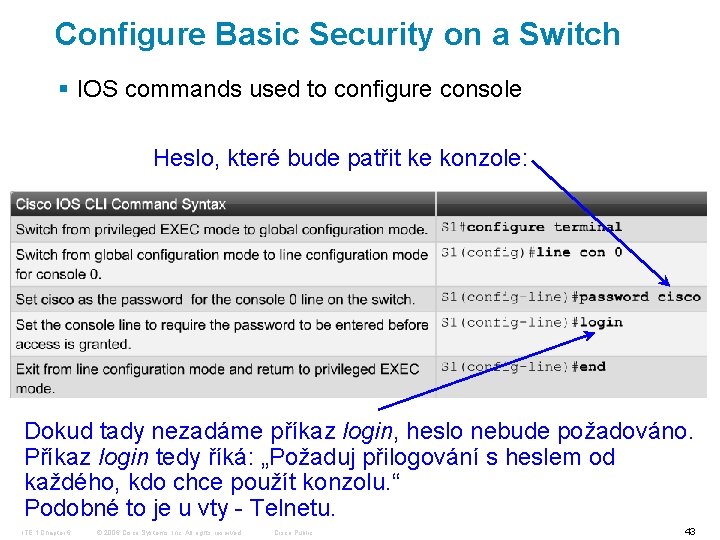

Configure Basic Security on a Switch § IOS commands used to configure console Heslo, které bude patřit ke konzole: Dokud tady nezadáme příkaz login, heslo nebude požadováno. Příkaz login tedy říká: „Požaduj přilogování s heslem od každého, kdo chce použít konzolu. “ Podobné to je u vty - Telnetu. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 43

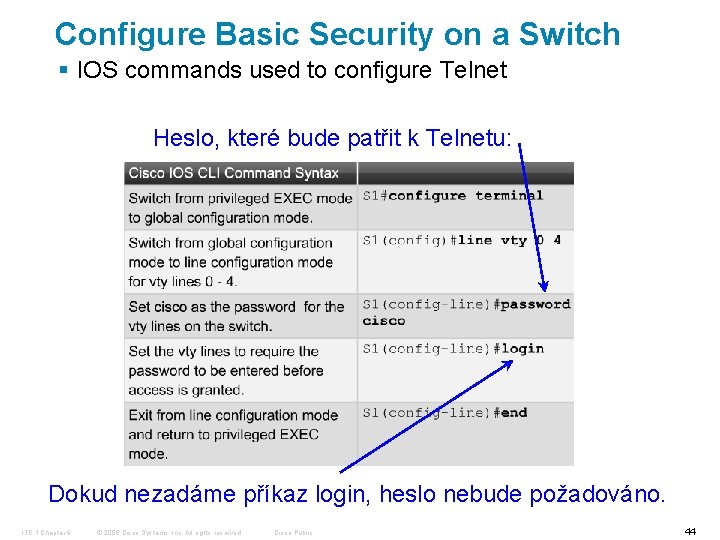

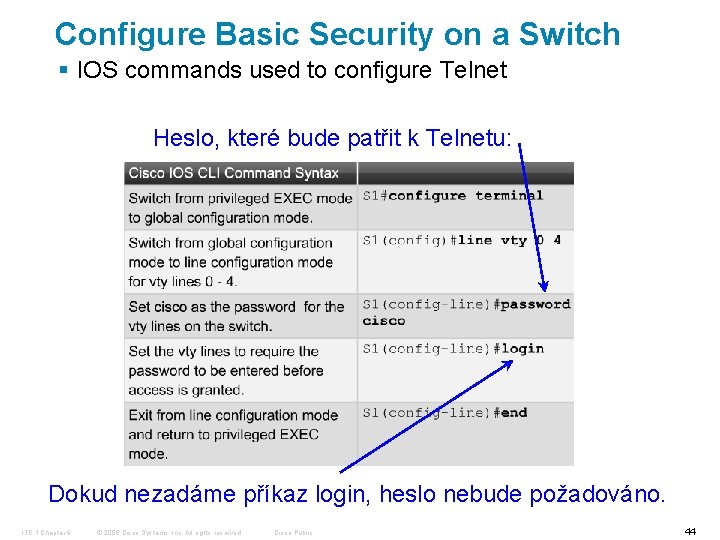

Configure Basic Security on a Switch § IOS commands used to configure Telnet Heslo, které bude patřit k Telnetu: Dokud nezadáme příkaz login, heslo nebude požadováno. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 44

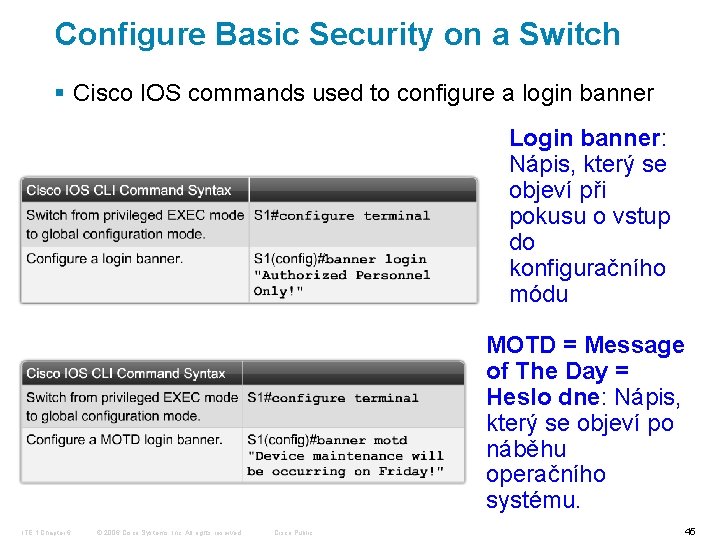

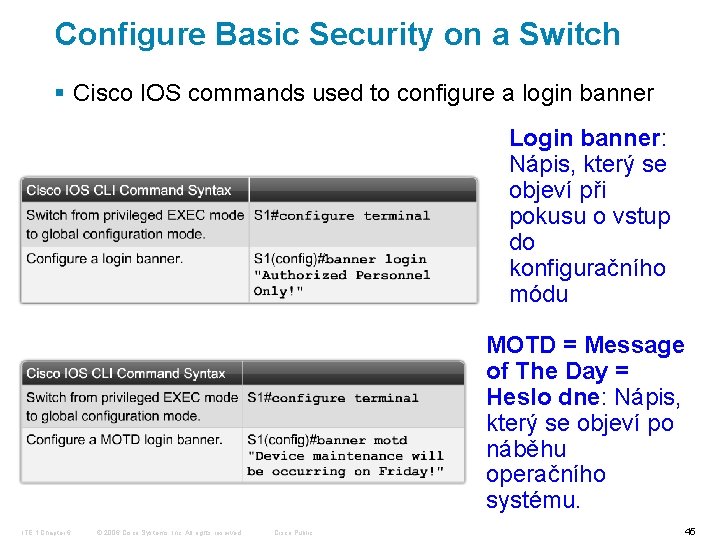

Configure Basic Security on a Switch § Cisco IOS commands used to configure a login banner Login banner: Nápis, který se objeví při pokusu o vstup do konfiguračního módu MOTD = Message of The Day = Heslo dne: Nápis, který se objeví po náběhu operačního systému. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 45

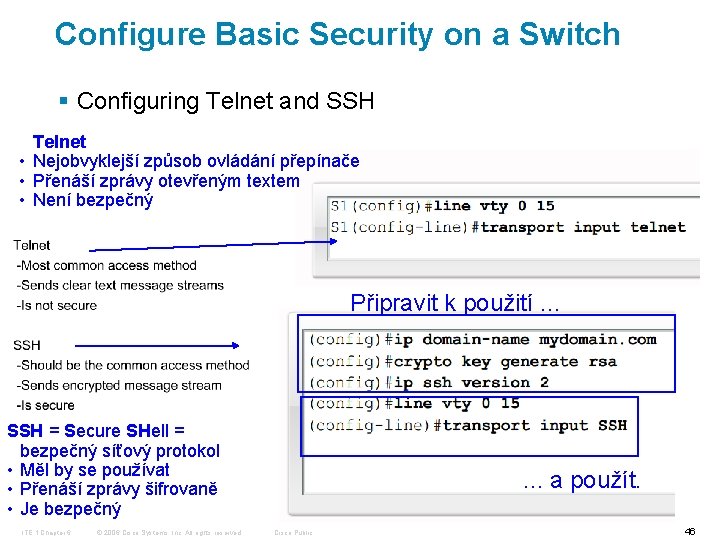

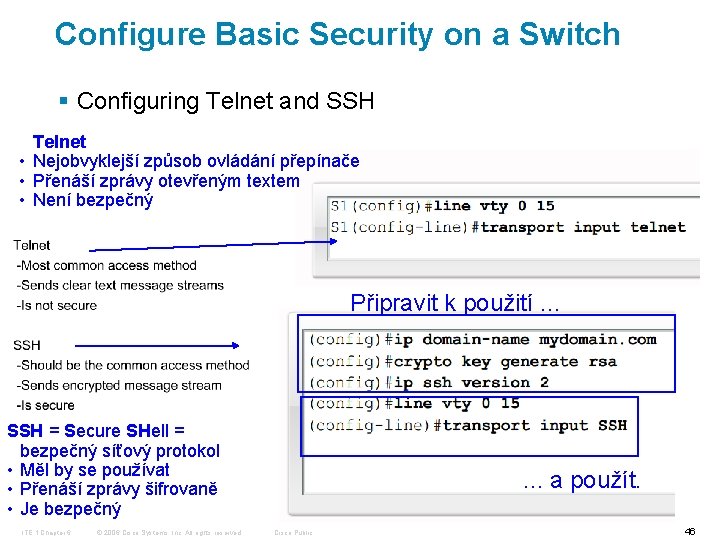

Configure Basic Security on a Switch § Configuring Telnet and SSH Telnet • Nejobvyklejší způsob ovládání přepínače • Přenáší zprávy otevřeným textem • Není bezpečný Připravit k použití. . . SSH = Secure SHell = bezpečný síťový protokol • Měl by se používat • Přenáší zprávy šifrovaně • Je bezpečný ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. . a použít. Cisco Public 46

Configure Basic Security on a Switch § Switch security attacks – MAC address flooding – spoofing attacks – CDP attacks – Telnet attacks ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 47

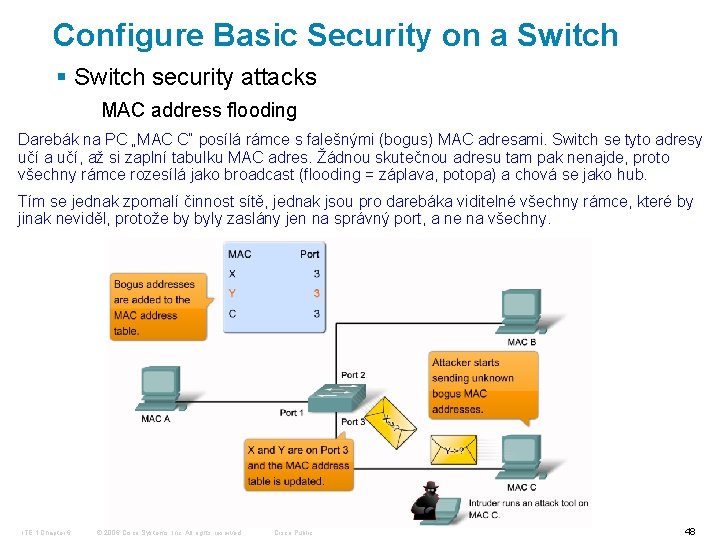

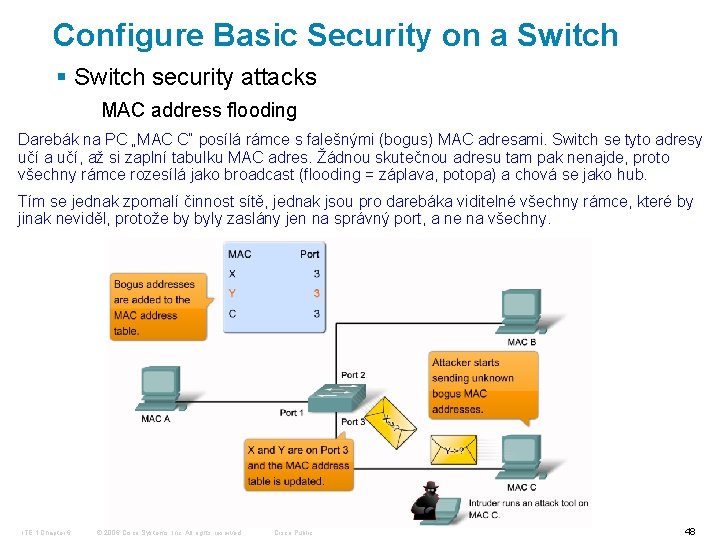

Configure Basic Security on a Switch § Switch security attacks MAC address flooding Darebák na PC „MAC C“ posílá rámce s falešnými (bogus) MAC adresami. Switch se tyto adresy učí a učí, až si zaplní tabulku MAC adres. Žádnou skutečnou adresu tam pak nenajde, proto všechny rámce rozesílá jako broadcast (flooding = záplava, potopa) a chová se jako hub. Tím se jednak zpomalí činnost sítě, jednak jsou pro darebáka viditelné všechny rámce, které by jinak neviděl, protože by byly zaslány jen na správný port, a ne na všechny. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 48

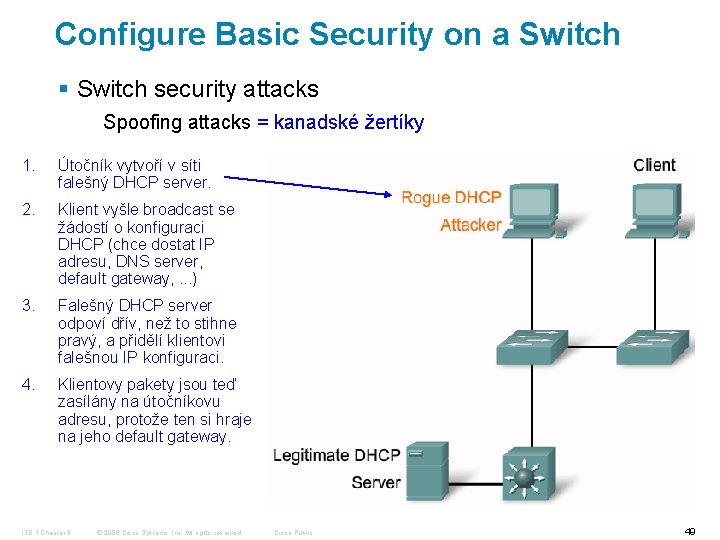

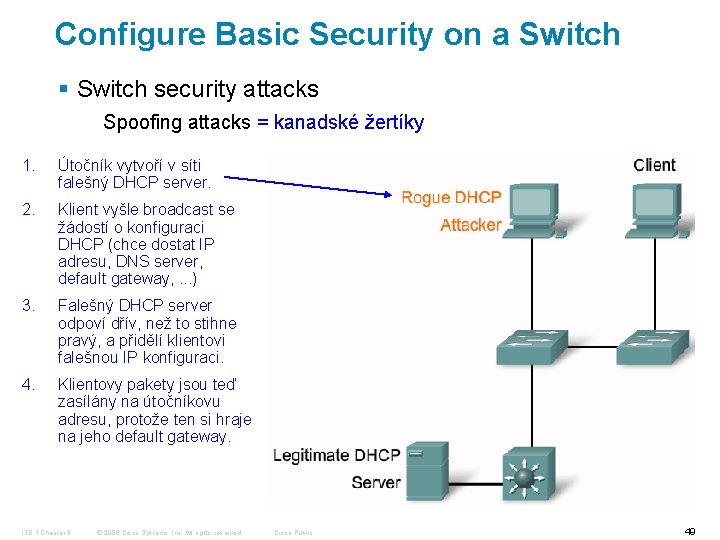

Configure Basic Security on a Switch § Switch security attacks Spoofing attacks = kanadské žertíky 1. Útočník vytvoří v síti falešný DHCP server. 2. Klient vyšle broadcast se žádostí o konfiguraci DHCP (chce dostat IP adresu, DNS server, default gateway, . . . ) 3. Falešný DHCP server odpoví dřív, než to stihne pravý, a přidělí klientovi falešnou IP konfiguraci. 4. Klientovy pakety jsou teď zasílány na útočníkovu adresu, protože ten si hraje na jeho default gateway. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 49

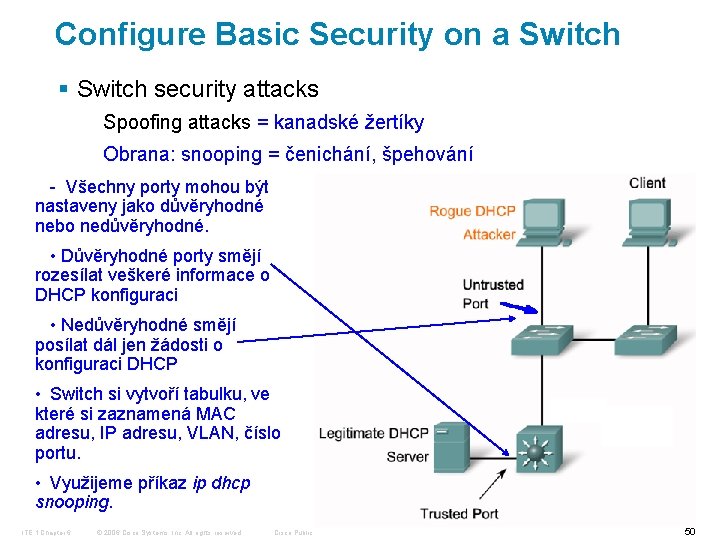

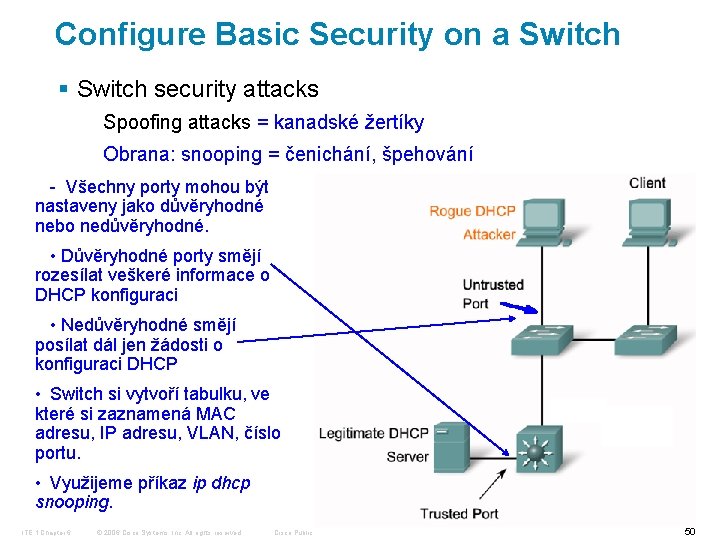

Configure Basic Security on a Switch § Switch security attacks Spoofing attacks = kanadské žertíky Obrana: snooping = čenichání, špehování - Všechny porty mohou být nastaveny jako důvěryhodné nebo nedůvěryhodné. • Důvěryhodné porty smějí rozesílat veškeré informace o DHCP konfiguraci • Nedůvěryhodné smějí posílat dál jen žádosti o konfiguraci DHCP • Switch si vytvoří tabulku, ve které si zaznamená MAC adresu, IP adresu, VLAN, číslo portu. • Využijeme příkaz ip dhcp snooping. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 50

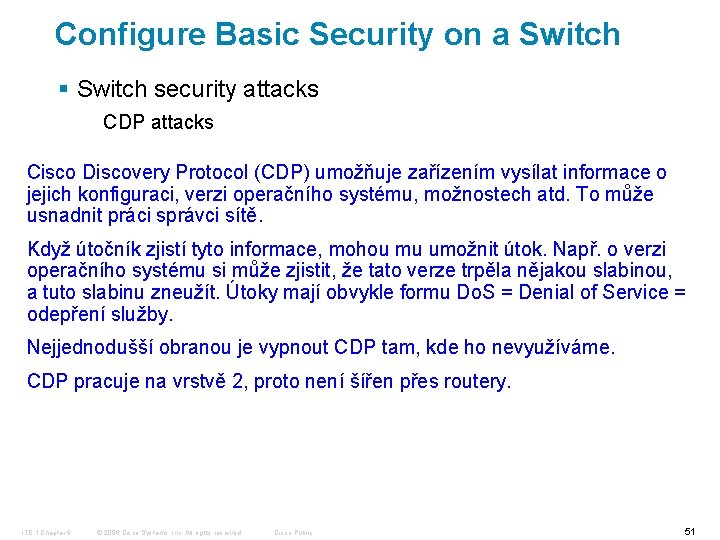

Configure Basic Security on a Switch § Switch security attacks CDP attacks Cisco Discovery Protocol (CDP) umožňuje zařízením vysílat informace o jejich konfiguraci, verzi operačního systému, možnostech atd. To může usnadnit práci správci sítě. Když útočník zjistí tyto informace, mohou mu umožnit útok. Např. o verzi operačního systému si může zjistit, že tato verze trpěla nějakou slabinou, a tuto slabinu zneužít. Útoky mají obvykle formu Do. S = Denial of Service = odepření služby. Nejjednodušší obranou je vypnout CDP tam, kde ho nevyužíváme. CDP pracuje na vrstvě 2, proto není šířen přes routery. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 51

Configure Basic Security on a Switch § Switch security attacks Telnet attacks Typy útoků přes Telnet: • Útoky „hrubou silou“ na heslo • Útoky Do. S = Denial of Service = odepření služby, nejčastěji odepření Telnetu Ochrana proti útokům na heslo: • často měnit heslo • používat „silná“ hesla podle známých zásad • omezit okruh uživatelů, kteří mohou komunikovat přes vty linky Ochrana proti útokům Do. S • používat nejnovější verze IOS, protože útočníci využívají bezpečnostní skuliny ve starých verzích ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 52

Configure Basic Security on a Switch § Network security tools used to improve network security Bezpečnostní audit sítě • Zjistí, jaké druhy informací může účastník zjistit prostým monitorování provozu v síti. • Určí ideální množství adres k vymazání z MAC tabulky zasviněné spoofingem. • Určí dobu, za kterou MAC tabulka zastarává. Testování slabin sítě vůči pronikání zvenku • Zjistí slabiny v konfiguraci síťových zařízení. • Spouští testovací útoky, aby otestoval síť. Pozor – dobře vybrat dobu pro tento test, abychom nenarušili provoz sítě. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 53

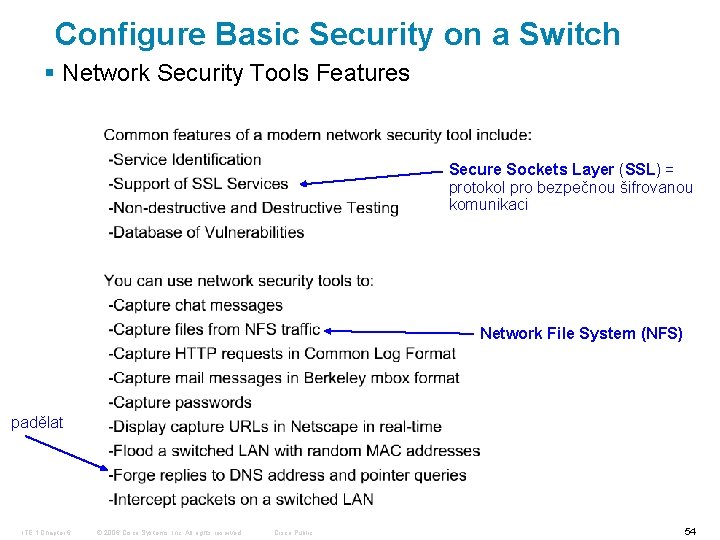

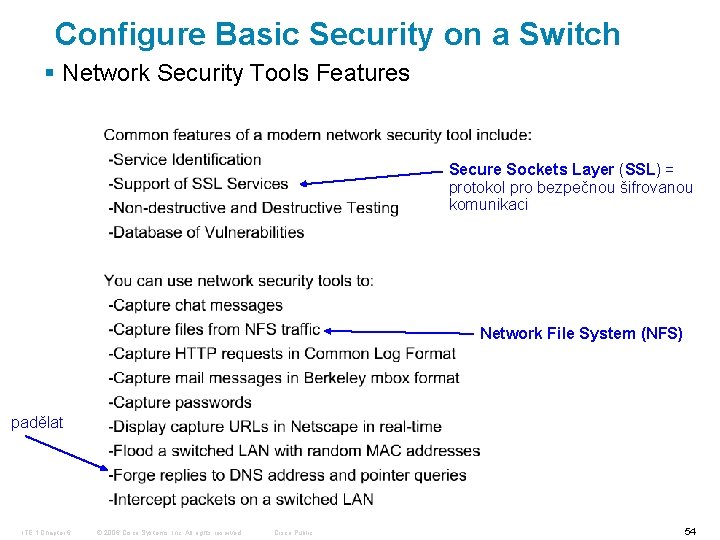

Configure Basic Security on a Switch § Network Security Tools Features Secure Sockets Layer (SSL) = protokol pro bezpečnou šifrovanou komunikaci Network File System (NFS) padělat ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 54

Configure Basic Security on a Switch § Network Security Tools Features = co mají umět Service identification Pomocí bezpečnostních nástrojů můžeme • zjistit přítomnost nežádoucího FTP nebo webového serveru • testovat služby, běžící na stanicích Support of SSL services Umožňuje testování služeb užívajících Secure Sockets Layer (SSL), např. HTTPS, SMTPS, IMAPS ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 55

Configure Basic Security on a Switch § Network Security Tools Features = co mají umět Non-destructive and destructive testing Nedestruktivní testy ovlivňují chod sítě jen málo nebo vůbec. Destruktivní testy zjišťují, jak je síť odolná proti útokům vetřelců. Database of vulnerabilities Udržujeme databázi aktuálních známých slabin sítí a bezpečnostním nástrojem testujeme odolnost sítě proti nim. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 56

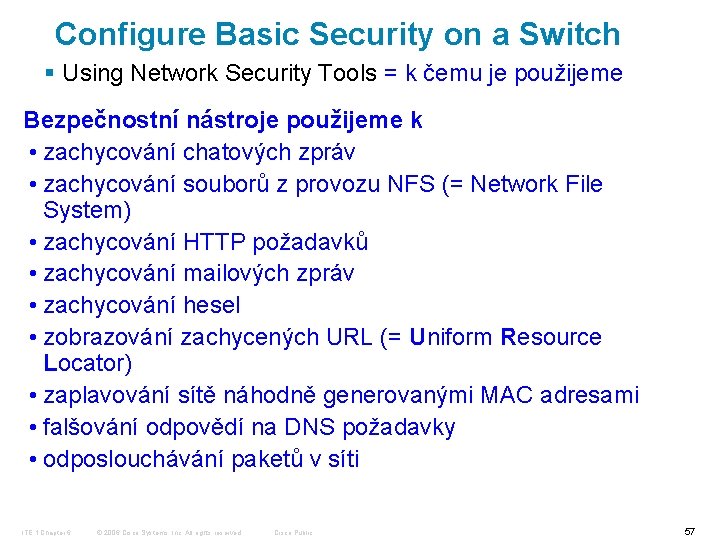

Configure Basic Security on a Switch § Using Network Security Tools = k čemu je použijeme Bezpečnostní nástroje použijeme k • zachycování chatových zpráv • zachycování souborů z provozu NFS (= Network File System) • zachycování HTTP požadavků • zachycování mailových zpráv • zachycování hesel • zobrazování zachycených URL (= Uniform Resource Locator) • zaplavování sítě náhodně generovanými MAC adresami • falšování odpovědí na DNS požadavky • odposlouchávání paketů v síti ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 57

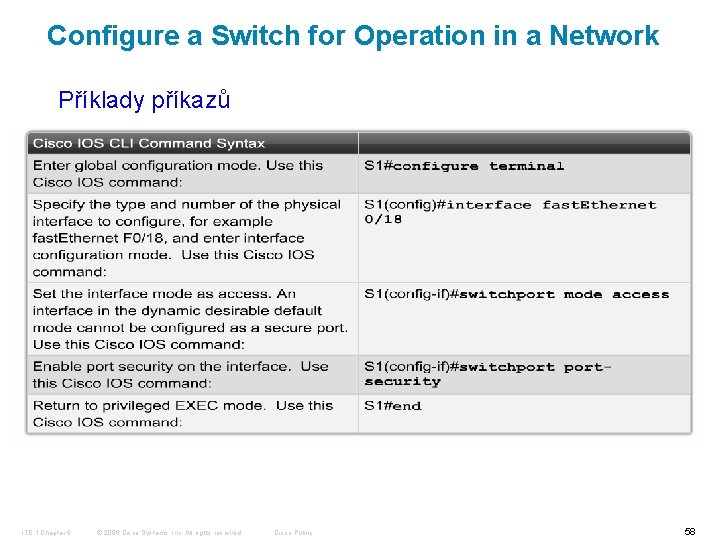

Configure a Switch for Operation in a Network Příklady příkazů ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 58

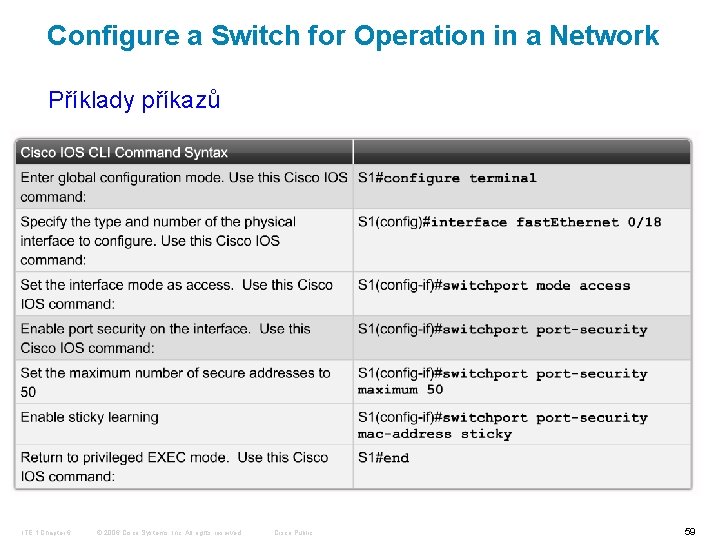

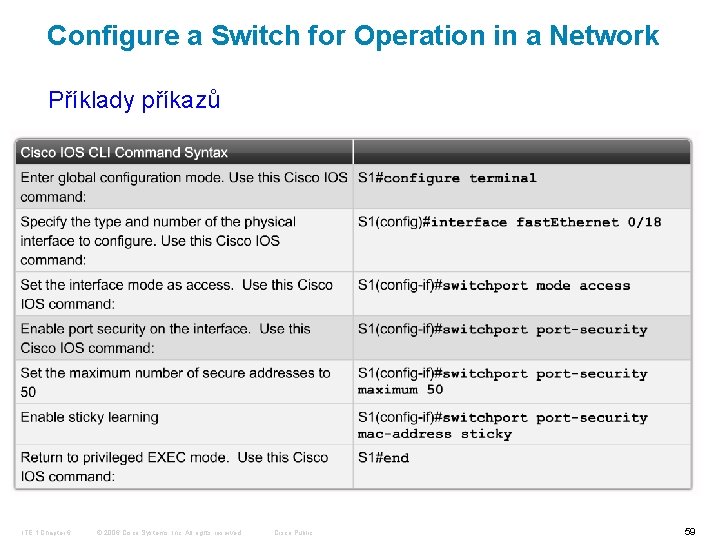

Configure a Switch for Operation in a Network Příklady příkazů ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 59

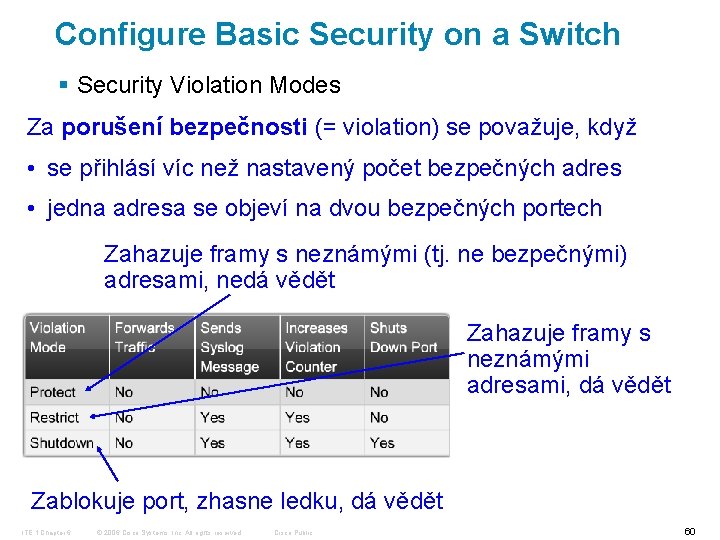

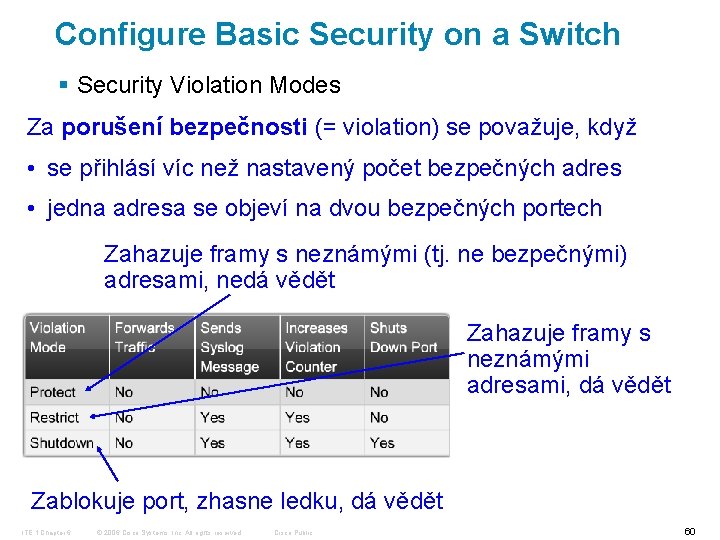

Configure Basic Security on a Switch § Security Violation Modes Za porušení bezpečnosti (= violation) se považuje, když • se přihlásí víc než nastavený počet bezpečných adres • jedna adresa se objeví na dvou bezpečných portech Zahazuje framy s neznámými (tj. ne bezpečnými) adresami, nedá vědět Zahazuje framy s neznámými adresami, dá vědět Zablokuje port, zhasne ledku, dá vědět ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 60

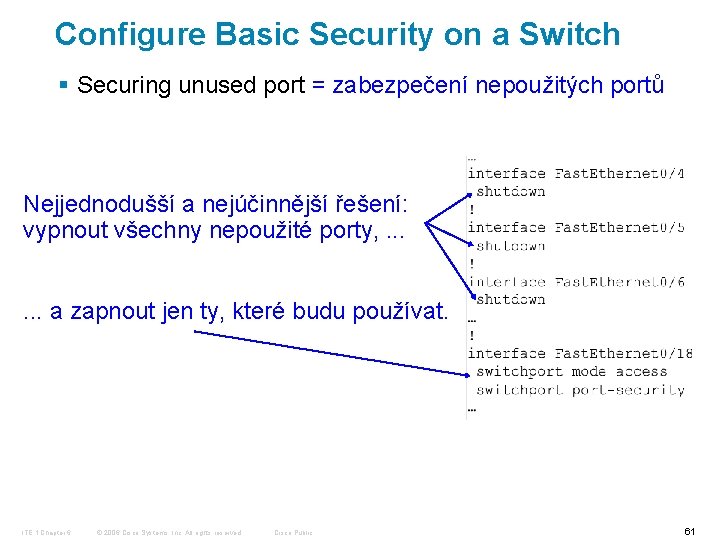

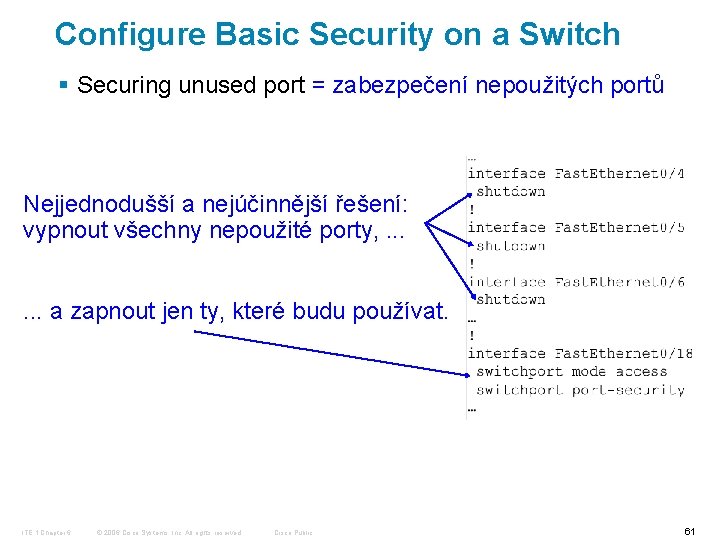

Configure Basic Security on a Switch § Securing unused port = zabezpečení nepoužitých portů Nejjednodušší a nejúčinnější řešení: vypnout všechny nepoužité porty, . . . a zapnout jen ty, které budu používat. ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 61

Summary Factors to consider in LAN design § Collision domains § Broadcast domains § Network latency § LAN segmentation ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 62

Summary §Switch forwarding methods § Store & forward § Cut through – 2 types • Fragment free • Fast forward ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 63

Summary § Symmetric switching All ports have the same bandwidth § Asymmetric switching Ports have unlike bandwidth ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 64

Summary § CISCO IOS CLI Built in help Command history/options § Switch security Password protection Use of SSH for remote access Port security ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 65

ITE 1 Chapter 6 © 2006 Cisco Systems, Inc. All rights reserved. Cisco Public 66