CONCEPTES AVANATS DE SISTEMES OPERATIUS Departament dArquitectura de

- Slides: 20

CONCEPTES AVANÇATS DE SISTEMES OPERATIUS Departament d’Arquitectura de Computadors Virtual Private Network (VPN’s) (Seminaris de CASO) Autors Miguel Ángel Sánchez Gómez o Joan Delgado Alcalá o

Introducción ¿Qué es una VPN? o Tipos de Enlaces o ¿Para que sirve? o Aspectos Técnicos o Firewalls o Alternativas a las VPN’s o Ventajas e Inconvenientes o Webgrafía o 2

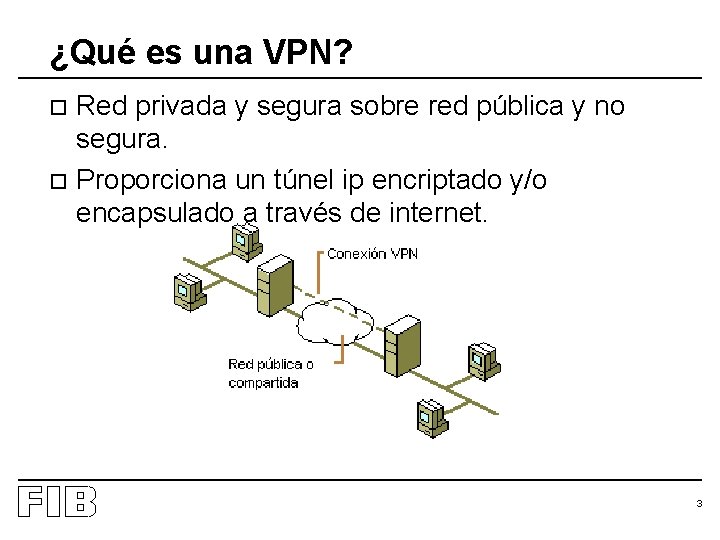

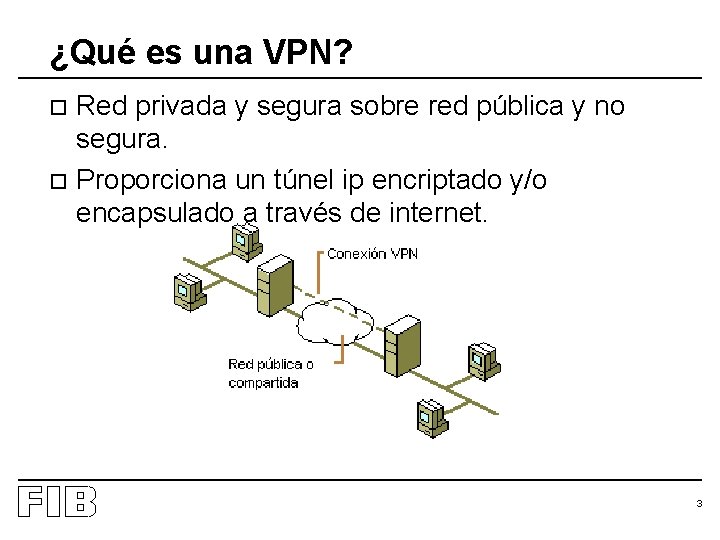

¿Qué es una VPN? Red privada y segura sobre red pública y no segura. o Proporciona un túnel ip encriptado y/o encapsulado a través de internet. o 3

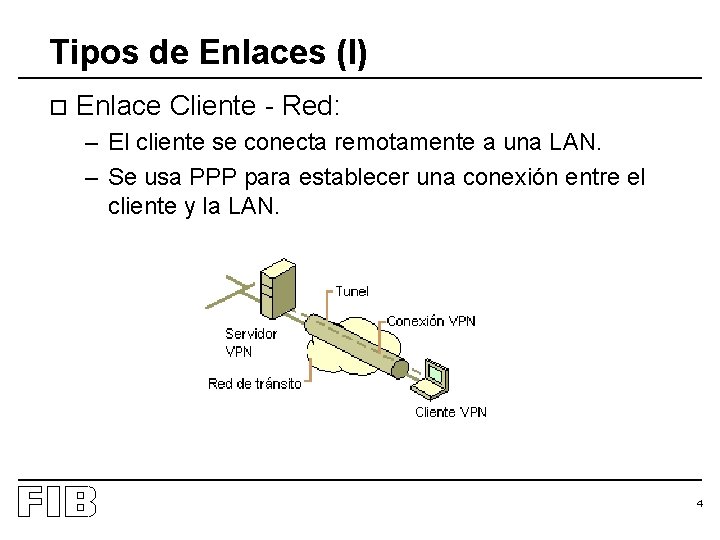

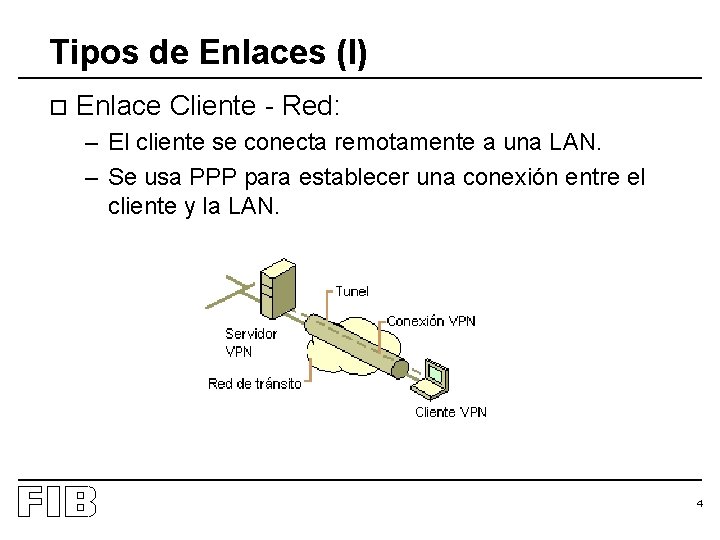

Tipos de Enlaces (I) o Enlace Cliente - Red: – El cliente se conecta remotamente a una LAN. – Se usa PPP para establecer una conexión entre el cliente y la LAN. 4

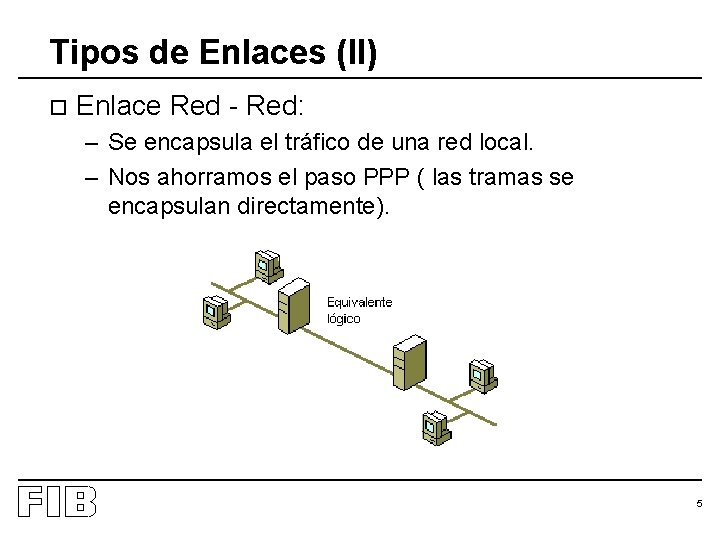

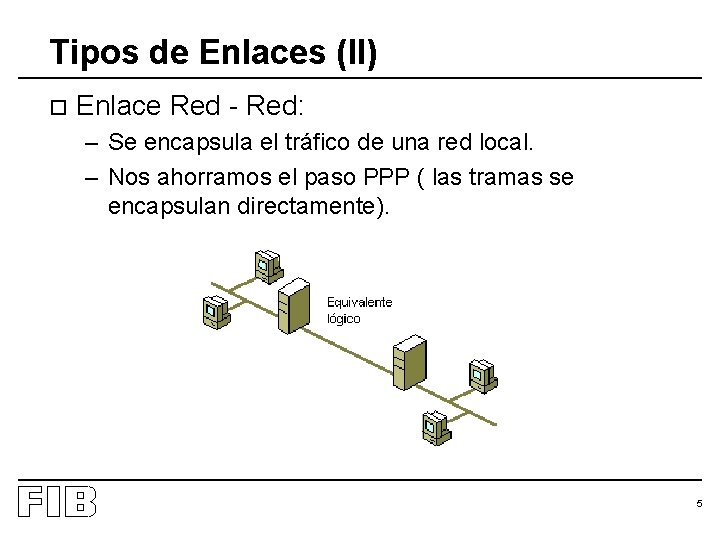

Tipos de Enlaces (II) o Enlace Red - Red: – Se encapsula el tráfico de una red local. – Nos ahorramos el paso PPP ( las tramas se encapsulan directamente). 5

¿Para que sirven? Se pueden hacer servir como una Extranet. o Es más segura que una Extranet. o Permitiría conectar diferentes delegaciones de una empresa, simulando una red local de una manera transparente y económica. o Da acceso a clientes, socios i consultores a los diferentes recursos de la red de forma remota. o 6

Aspectos Técnicos (I) o Nivel 2 (OSI) – PPTP, L 2 F, L 2 TP o Nivel 3 (OSI) – IPSec 7

Aspectos Técnicos (II) o PPTP (Point-to-Point Tunneling Protocol): – Protocolo desarrollado por Microsoft y normalizado por la IETF (Internet Engineering Task Force, RFC 2637) – Permite el tráfico seguro de datos desde un cliente remoto a un servidor corporativo privado. – PPTP soporta multiples protocolos de red (IP, IPX, Net. BEUI, … ). – Tiene una mala reputación en seguridad. – Muy usado en entornos Microsoft. 8

Aspectos Técnicos (III) o L 2 F (Layer 2 Forwarding): – Protocolo desarrollado por Cisco Systems. – Precursor del L 2 TP. – Ofrece metodos de autentificación de usuarios remotos – Carece de cifrado de datos 9

Aspectos Técnicos (IV) o L 2 TP (Layer 2 Tunneling Protocol): – Estándar aprobado por la IETF (RFC 2661) – Mejora combinada de PPTP y L 2 F. – No posee cifrado o autentificación por paquete (ha de combinarse con otro protocolo, como el IPSec). – Combinado con IPSec ofrece la integridad de datos y confidencialidad exigidos para una solución VPN. – Permite el encapsulado de distintos protocolos (IP, IPX, Net. BEUI, …) 10

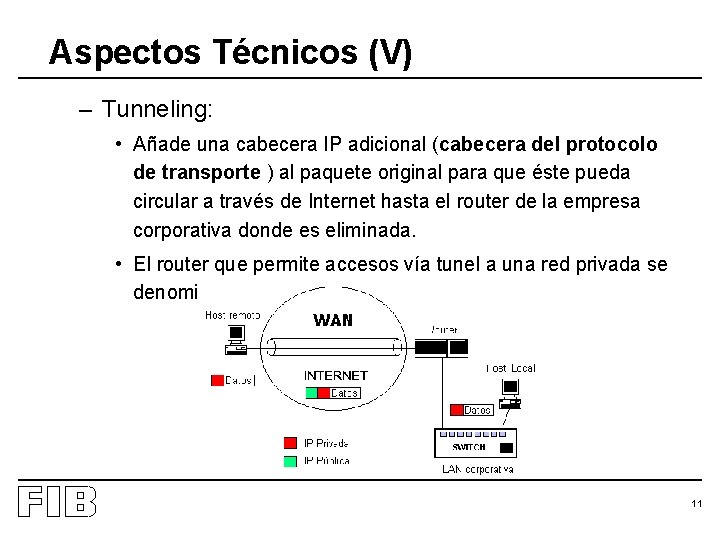

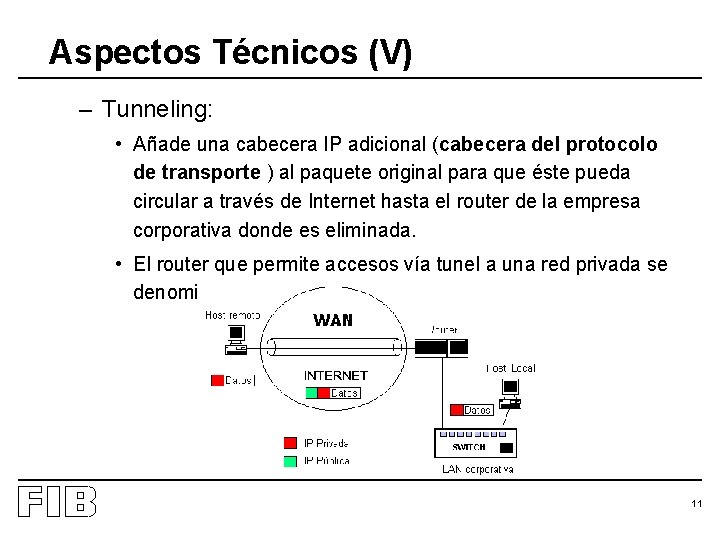

Aspectos Técnicos (V) – Tunneling: • Añade una cabecera IP adicional (cabecera del protocolo de transporte ) al paquete original para que éste pueda circular a través de Internet hasta el router de la empresa corporativa donde es eliminada. • El router que permite accesos vía tunel a una red privada se denomina servidor de túneles. 11

Aspectos Técnicos (VI) o IPSec : – Proporciona servicios de seguridad a nivel 3. – Permite seleccionar protocolos de seguridad, algoritmos que se van a utilizar y las claves requeridas para dar estos servicios. – Servicios de seguridad que proporciona: • Control de acceso • Integridad • Autentificación del origen de los datos • Confidencilidad – Es estándar dentro de IPv 6 y ha sido adaptado para IPv 4. 12

Aspectos Técnicos (VII) – Protocolos de Seguridad: • AH (Authentication Header): Protocolo de autenticación que usa una firma hash para integridad y autenticidad del emisor. Datagrama IPv 4: Cabecera AH Datos • ESP (Encapsulating Security Payload): Protocolo de autenticación y cifrado que usa mecanismos criptográficos para proporcionar integridad, autenticación del origen y confidencialidad. Datagrama IPv 4: Cabecera Datos encriptados 13

Aspectos Técnicos (VIII) – Gestión de Claves: • IKE (Internet Key Exchange): Autentica a cada participante en una transacción IPSec. Negocia las normas de seguridad y gestiona el intercambio de claves de sesión. – Fase 1: Los nodos IPSec establecen un canal seguro para realizar el intercambio de informacion (SA). – Fase 2: Los nodos IPSec negocian por el canal establecido: * Algoritmo de cifrado * Algoritmo hash * Método de autenticación 14

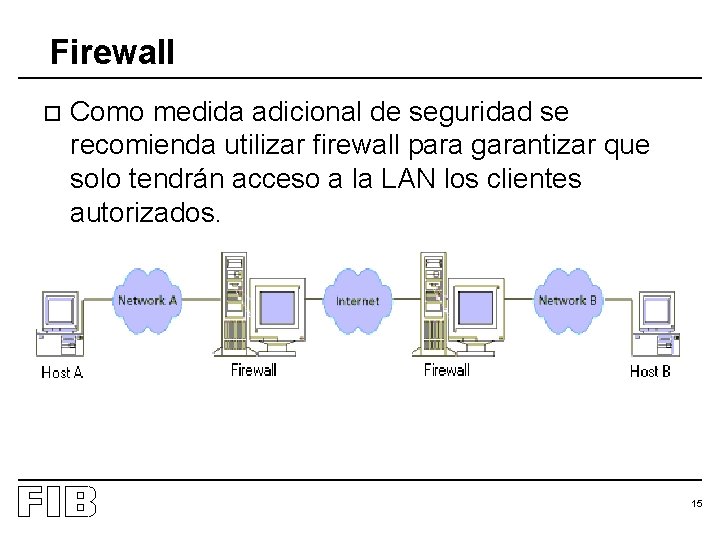

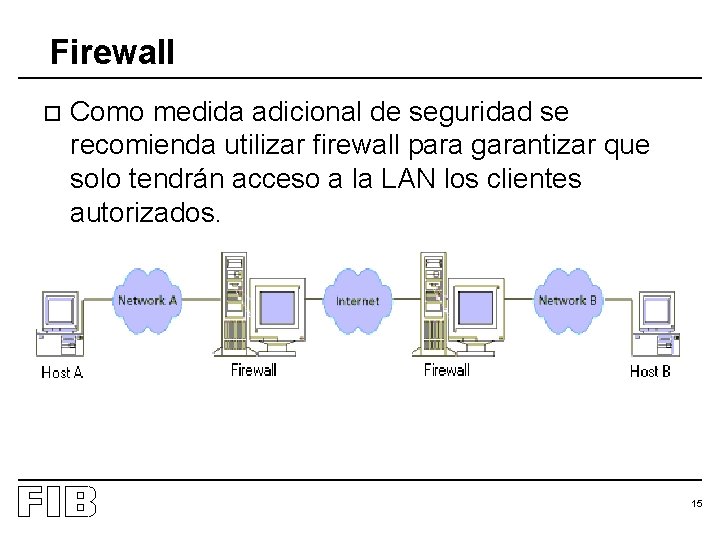

Firewall o Como medida adicional de seguridad se recomienda utilizar firewall para garantizar que solo tendrán acceso a la LAN los clientes autorizados. 15

Alternativas a las VPN’s o RAS (Remote Acces System) – Sistemas de acceso remoto basado en llamadas conmutadas (RTC, RDSI). – Se produce una llamada del cliente al servidor de RAS. – El coste de esta llamada es el de una llamada conmutada entre los dos extremos de la comunicación. – Podremos tener tantas conexiones simultanias como dialers (modems) tengamos disponibles. 16

Alternativas a las VPN’s o Alquiler de linias dedicadas: – Son seguras ya que solo circulamos nosotros. – Alto coste económico – El ancho de banda del queramos disponer va en proporción a lo que se esté dispuesto a pagar. o WAN : – Coste elevadisimo no asumible por la mayoria de empresas. – Ej: FDDI, ATM, . . . 17

Ventajas e Inconvenientes (I) o Ventajas: – Ahorro en costes. – No se compromete la seguridad de la red empresarial. – El cliente remoto adquiere la condicion de miembro de la LAN ( permisos, directivas de seguridad). – El cliente tiene acceso a todos los recursos ofrecidos en la LAN (impresoras, correo electronico, base de datos, …). – Acceso desde cualquier punto del mundo (siempre y cuando se tenga acceso a internet). 18

Ventajas e Inconvenientes (II) o Inconvenientes: – No se garantiza disponibilidad ( NO Internet --> NO VPN). – No se garantiza el caudal. – Gestión de claves de acceso y autenticación delicada y laboriosa. – La fiabilidad es menor que en una linia dedicada – Mayor carga en el cliente VPN (encapsulación y encriptación) – Mayor complejidad en la configuración del cliente ( proxy, servidor de correo, … ) – Una VPN se considera segura pero no hay que olvidar que viajamos por Internet ( no seguro y expuestos a ataques). 19

Webgrafía o o o o http: //www. disc. ua. es/assignatures/rc/inginf/labvirtual/manualp pto. html http: //www. canalsw. com/ayudas/glosario 2. asp? id=805 &ic=4 http: //www. uv. es/ciuv/cas/vpn/index. html http: //www. rediris. es/rediris/boletin/54 -55/ponencia 2. html http: //teleline. terra. es/personal/jralcala/web/redes/vpn 1. ht m http: //support. microsoft. com http: //www. w 2000 mag. com (Windows 2000 Magazine) 20