COMPUTER ABUSE Gangguan terhadap sistem komputer Klasifikasi gangguan

COMPUTER ABUSE

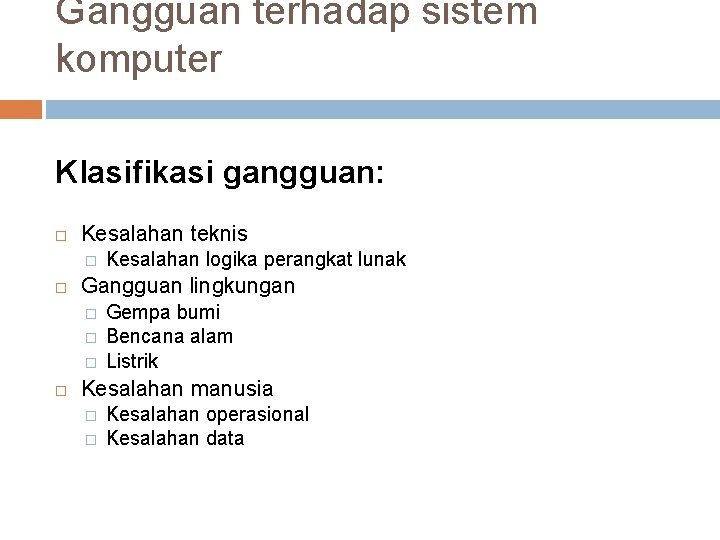

Gangguan terhadap sistem komputer Klasifikasi gangguan: Kesalahan teknis � Gangguan lingkungan � � � Kesalahan logika perangkat lunak Gempa bumi Bencana alam Listrik Kesalahan manusia � � Kesalahan operasional Kesalahan data

Gangguan terhadap sistem komputer Kesalahan yang disengaja: Computer abuse Computer fraud Computer related fraud

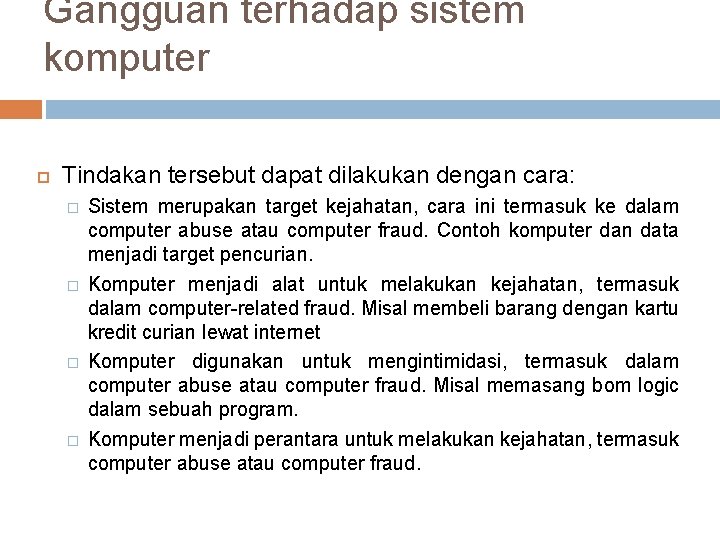

Gangguan terhadap sistem komputer Tindakan tersebut dapat dilakukan dengan cara: � � Sistem merupakan target kejahatan, cara ini termasuk ke dalam computer abuse atau computer fraud. Contoh komputer dan data menjadi target pencurian. Komputer menjadi alat untuk melakukan kejahatan, termasuk dalam computer-related fraud. Misal membeli barang dengan kartu kredit curian lewat internet Komputer digunakan untuk mengintimidasi, termasuk dalam computer abuse atau computer fraud. Misal memasang bom logic dalam sebuah program. Komputer menjadi perantara untuk melakukan kejahatan, termasuk computer abuse atau computer fraud.

Cara melakukan gangguan pada sistem komputer Data tampering atau data diddling, yaitu dengan cara merubah data sebelum, atau selama proses dan sesudah proses dari sistem komputer. Penyelewengan program, program komputer dimodifikasi untuk maksud kejahatan tertentu. ü Virus, worm, trojan horse, roundown technique, salami slicing, logic time bomb, spyware, adware

Penyelewengan program Virus, adalah suatu segmen dari kode-kode bahasa mesin yang kecil yang melekat kedalam program komputer lainnya yang akan mengnfeksi program lainnya. Worm, adalah suatu program merupakan program jahat tersendiri yang bekerja di dalam jaringan yang cara kerjanya yaitu menghancurkan atau memakan data atau file dan merusak hardisk dan memori, yang ada pada komputer Trojan horse, adalah program yang diam-diam masuk ke komputer, kemudian memfasilitasi program lain misalnya virus, sypware, adware. keylogger dan malware lainnya untuk masuk, merusak sytem, memungkinkan orang lain meremote komputer dan mencuri informasi seperti password atau nomor kartu kredit

Penyelewengan program (Cont’d) Round down technique adalah bagian program yang akan membulatkan nilai pecahan ke dalam nilai bulat dan mengumpulkannilai -nilai pecahan yang di bulatkan tersebut. Salami slicing adalah bagian program yang memotong sebagian kecil dari nilai transaksi yang besar dan mengumpulkan potongan-potongan tersebut dalam periode tertentu dan tempat tertentu Spyware merupakan program jahat yang di gunakan untuk mencuri data atau file yang ada pada komputer yang telah terinfeksi, yang bertindak sebagai mata untuk mengetahui kebiasaan pengguna komputer dan mengirimkan informasi tersebut ke pihak lain. Spyware biasanya digunakan oleh pihak pemasang iklan. Adware adalah iklan yang dimasukan secara tersembunyi oleh pembuat program, biasanya pada program yang bersifat freeware untuk tujuan promosi atau iklan.

Penetrasi ke sistem (hacking / cracking) Yang termasuk dalam cara ini: Piggybacking, masquerading, scavenging, eavesdropping Piggybacking adalah menyadap jalur telekomunikasi dan ikut masuk ke dalam sistem komputer bersama-sama dengan pemakai sistem komputer yang resmi Masquerading adalah penetrasi ke sistem komputer dengan menggunakan identitas dan password dari orang lain yang sah. Scavenging yaitu penetrasi kedalam sistem komputer dengan memperoleh identitas dan password dari mencari didokumen perusahaan. Eavesdropping adalah penyadapan informasi di jalur transmisi privat

Penetrasi ke sistem (hacking / cracking) Spam adalah penyalahgunaan sistem pesan elektronik (termasuk media penyiaran dan sistem pengiriman digital) untuk mengirim berita iklan dan keperluan lainnya secara massal. Umumnya, spam itu menampilkan berita acara secara bertubi - tubi tanpa diminta dan sering kali tidak dikehendaki oleh penerimanya. Pada akhirnya, spam dapat menimbulkan ketidaknyamanan bagi para pengguna situs web. Orang yang menciptakan spam elektronik disebut spammers.

Penetrasi ke sistem (hacking / cracking) Spoofing dapat didefinisikan sebagai "Teknik yang digunakan untuk memperoleh akses yang tidak sah ke suatu komputer atau informasi, dimana penyerang berhubungan dengan pengguna dengan berpura memalsukan bahwa mereka adalah host yang dapat dipercaya". Dalam bahasa networking, spoofing berarti pura-pura berlaku atau menjadi sesuatu yang sebenarnya bukan. Phising merupakan teknik licik yang digunakan oleh pencuri dan hacker untuk menipu pengguna internet dengan cara mencuri informasi penting, biasanya hal ini berkenaan dengan informasi keuangan (nomor rekening dan kartu kredit) dan informasi login (ID dan Password).

Penetrasi ke sistem (hacking / cracking) Pharming adalah suatu cara yang digunakan untuk mengarahkan pengguna situs tertentu untuk masuk ke situs palsu yang mana interface dari situs itu dibuat mirip sekali dengan situs asli. Lalu bahayanya apa? Loh jelas bahaya, sebab di situs palsu itu ada form login, dengan mengisi form username dan password di situs plasu itu, maka username dan password kita bisa disimpan oleh pemilik situs palsu tersebut untuk digunakan di situs asli. Cookies adalah file teks yang ditulis oleh browser client ke dalam komputer client yang berisi informasi yang dikirimkan oleh server. Informasi yang telah dituliskan tersebut selanjutnya dapat dimanfaatkan untuk mengidentifikasikan client, kemudian melakukan hal - hal lain sesuai dengan kebutuhan.

Penetrasi ke sistem (hacking / cracking) Spyware yang juga dikenal dengan nama "adware", adalah semacam program tersembunyi yang berfungsi mengirim informasi mengenai komputer yang terinfeksi melalui komunikasi internet ke si pembuat spyware ini. Biasanya spyware otomasti terinstall di komputer kita secara otomatis akibat kita mendownload software tertentu atau mengklik iklan tertentu dari sebuah situs. Spyware menjadi berbahaya karena saat ini spyware tidak hanya sebagai pengirim info tersembunyi saja, tapi juga menginstall semacam program khusus (sering disebut 'trojan') yang pada akhirnya si pemilik spyware biasa memata-matai sega; a aktivitas yang kita lalukan di internet tanpa sepengetahuan kita.

Mengelola gangguan Beberapa cara yang dapat dilakukan: ü Membina pelaku internal ü Memasang pengendalian di sistem komputer ü ü Memeriksa keefektifan pengendalian yang sudah dipasang Merencanakan perbaikan akibat gangguan

Membina Pelaku internal Prosedur yang jelas dari rekruitmen, pemindahan dan pemberhentian karyawan Melatih karyawan Memberikan perhatian kepada karyawan yang tidak puas

Memasang Pengendalian Pada Sistem Umum: Pengendalian organisasi, dokumentasi, keras, keamanan fisik dan keamanan Aplikasi: Input, proses, dan out perangkat data

Memeriksa Efektifitas Pengendalian Adanya audit sistem, dengan tujuan: � Meningkatkan keamanan � Meningkatkan integritas data � Meningkatkan efektifitas sistem � Meningkatkan efisiensi sistem

Pengendalian secara umum Pengendalian Dokumentasi adalah materi tertulis yang menyediakan informasi tentang suatu subyek. Manfaat: � � � Mempelajari cara mengoperasikan sistem Sebagai bahan pelatihan Dasar pengembangan sistem lebih lanjut Dasar bila akan memodifikasi sistem Materi acuan bagi auditor

Dokumentasi Dokumen dasar Dokumentasi daftar rekening Dokumentasi prosedur manual Dokumentasi prosedur Dokumentasi sistem Dokumentasi program Dokumentasi operasi Dokumentasi data

Pengendalian Keamanan Data log Proteksi file Pembatasan pengaksesan Data back up dan recovery

Pengendalian Keamanan Fisik Pengawasan terhadap akses fisik Pengaturan lokasi fisik Penerapan alat pengamanan

- Slides: 20