Comprendre les protocoles et leurs interactions 1 Les

- Slides: 37

Comprendre les protocoles et leurs interactions 1

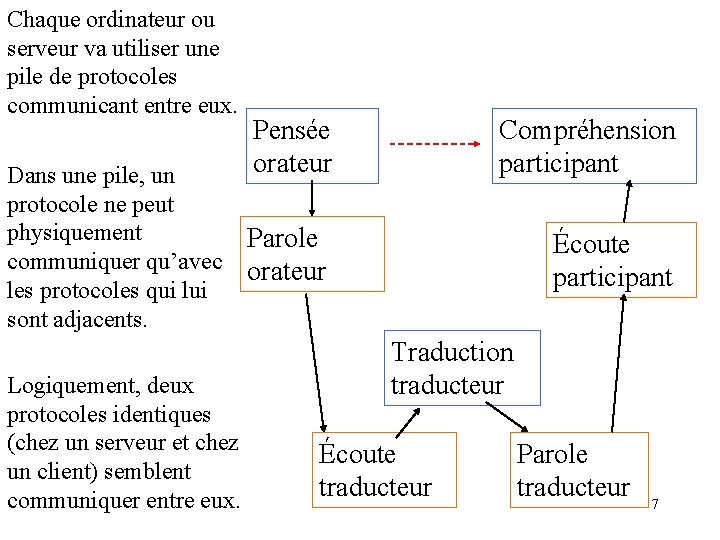

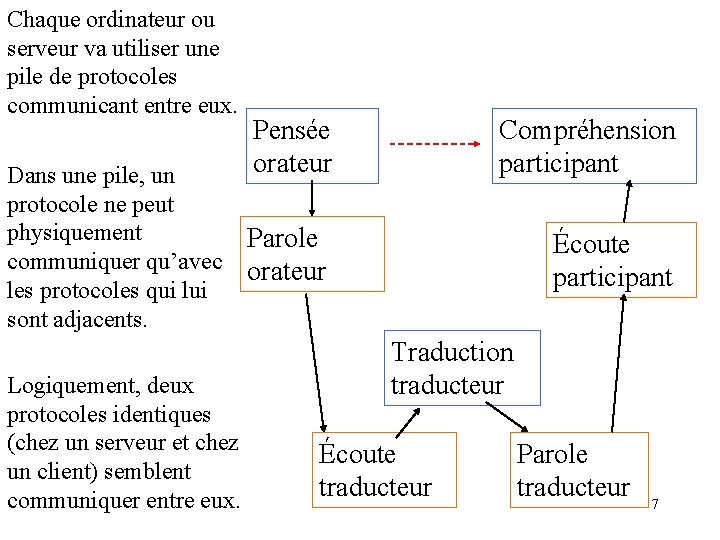

Les Protocoles Chaque ordinateur ou serveur va utiliser une pile de protocoles communicant entre eux. Dans une pile, un protocole ne peut physiquement communiquer qu’avec les protocoles qui lui sont adjacents. Logiquement, deux protocoles identiques (chez un serveur et chez un client) semblent communiquer entre eux. Essayons, avec un exemple, de comprendre ces affirmations. . . 2

Dans un congrès, un orateur s’adresse aux participants : - ils pensent et comprennent les mêmes concepts, - mais ils ne parlent pas la même langue. 3

Ils vont alors utiliser les services d’un traducteur. . . 4

…qui va utiliser les services d’un média de communication (câble, micro, écouteur). . 5

Ainsi, l’assistance peut comprendre les propos de l’orateur. 6

Chaque ordinateur ou serveur va utiliser une pile de protocoles communicant entre eux. Pensée orateur Compréhension participant Dans une pile, un protocole ne peut physiquement Parole communiquer qu’avec orateur les protocoles qui lui sont adjacents. Logiquement, deux protocoles identiques (chez un serveur et chez un client) semblent communiquer entre eux. Écoute participant Traduction traducteur Écoute traducteur Parole traducteur 7

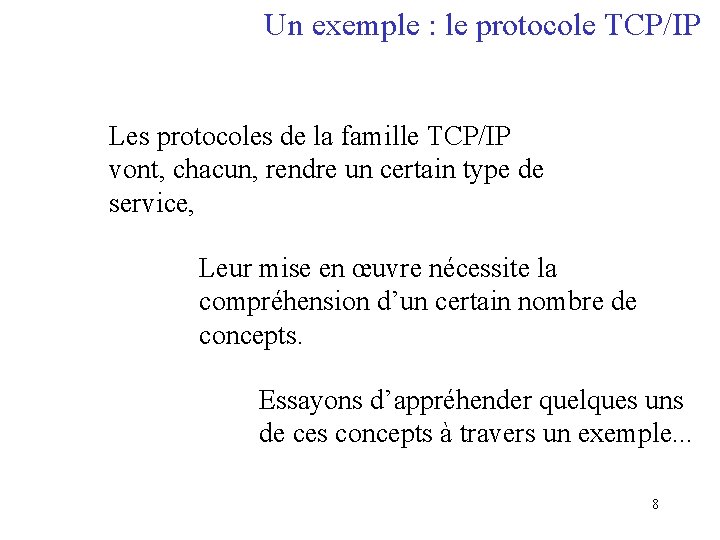

Un exemple : le protocole TCP/IP Les protocoles de la famille TCP/IP vont, chacun, rendre un certain type de service, Leur mise en œuvre nécessite la compréhension d’un certain nombre de concepts. Essayons d’appréhender quelques uns de ces concepts à travers un exemple. . . 8

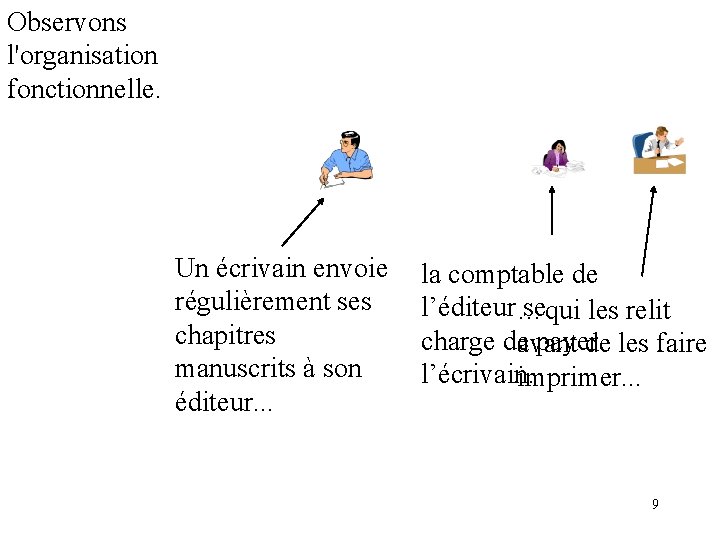

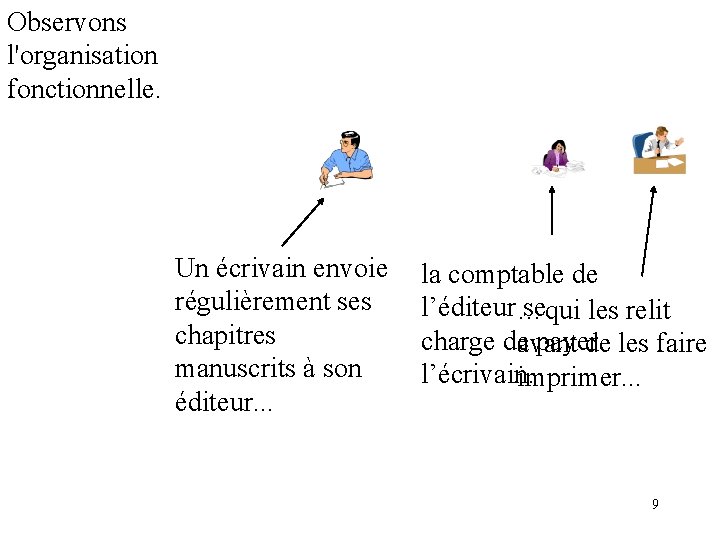

Observons l'organisation fonctionnelle. Un écrivain envoie régulièrement ses chapitres manuscrits à son éditeur. . . la comptable de l’éditeur se …qui les relit charge de payer avant de les faire l’écrivain. imprimer. . . 9

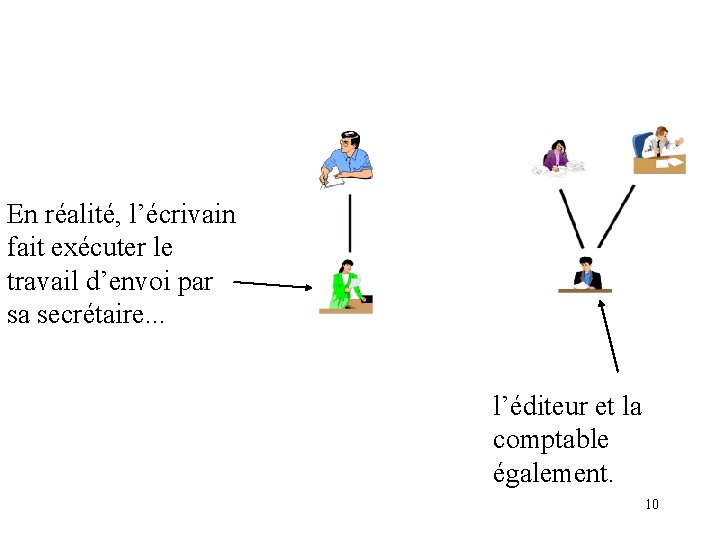

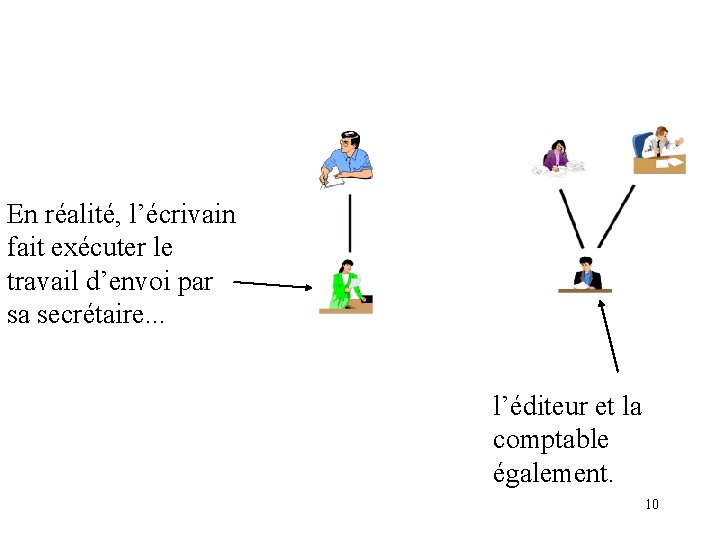

En réalité, l’écrivain fait exécuter le travail d’envoi par sa secrétaire. . . l’éditeur et la comptable également. 10

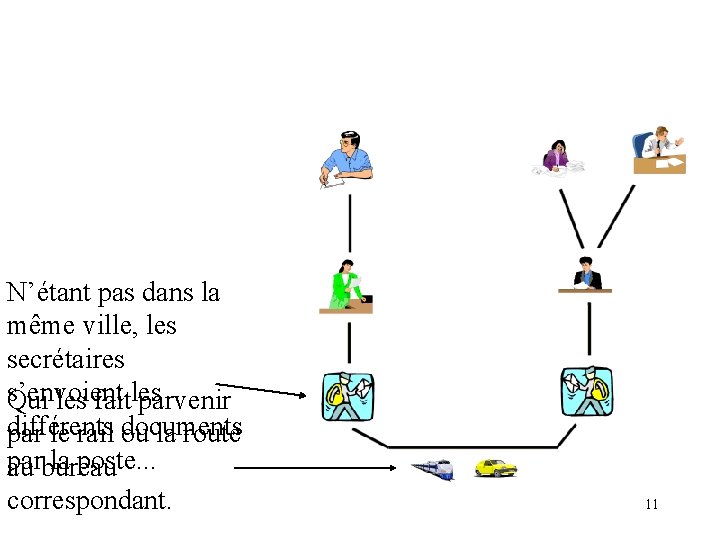

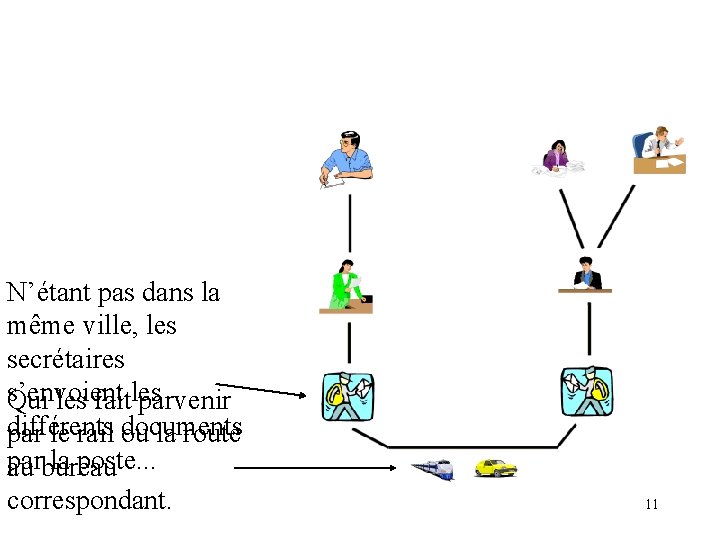

N’étant pas dans la même ville, les secrétaires s’envoient les Qui les fait parvenir différents documents par le rail ou la route par la poste. . . au bureau correspondant. 11

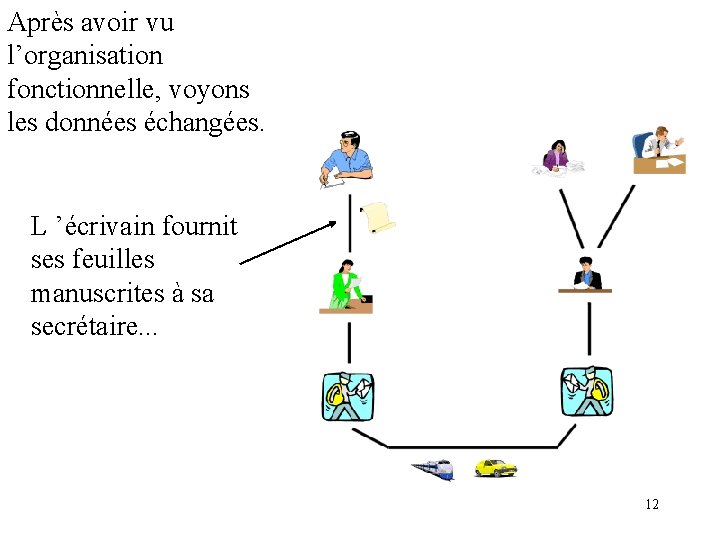

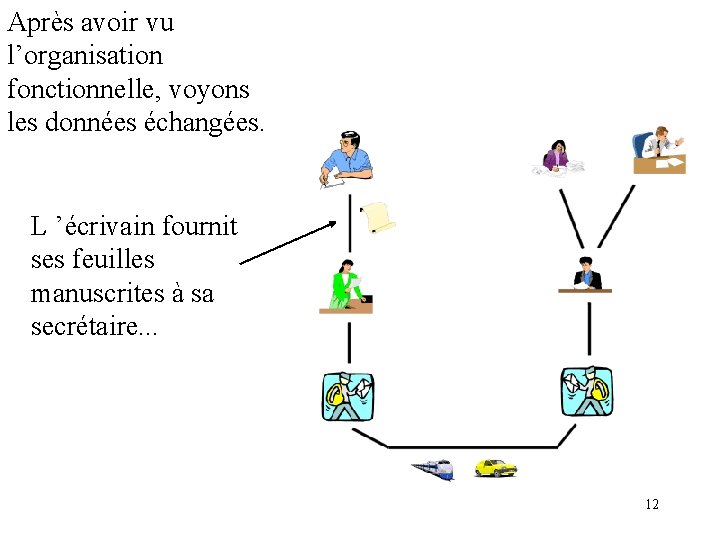

Après avoir vu l’organisation fonctionnelle, voyons les données échangées. L ’écrivain fournit ses feuilles manuscrites à sa secrétaire. . . 12

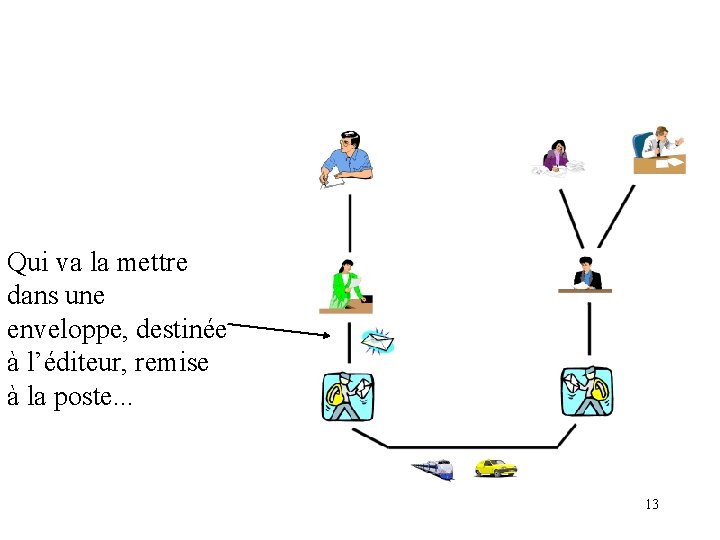

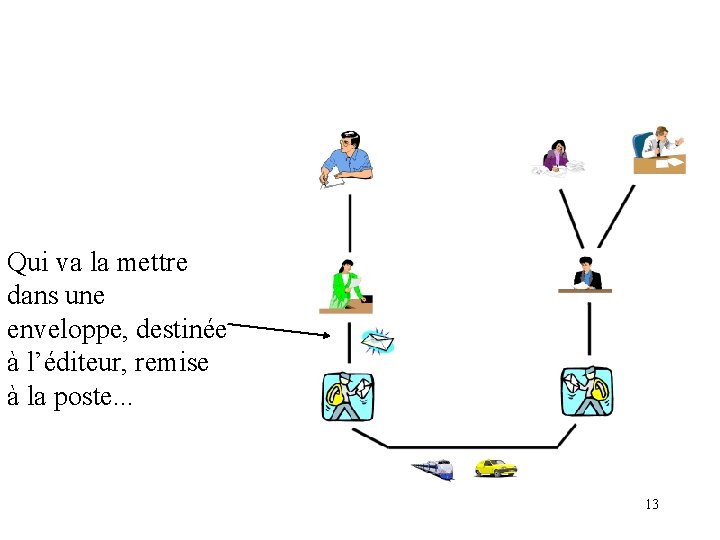

Qui va la mettre dans une enveloppe, destinée à l’éditeur, remise à la poste. . . 13

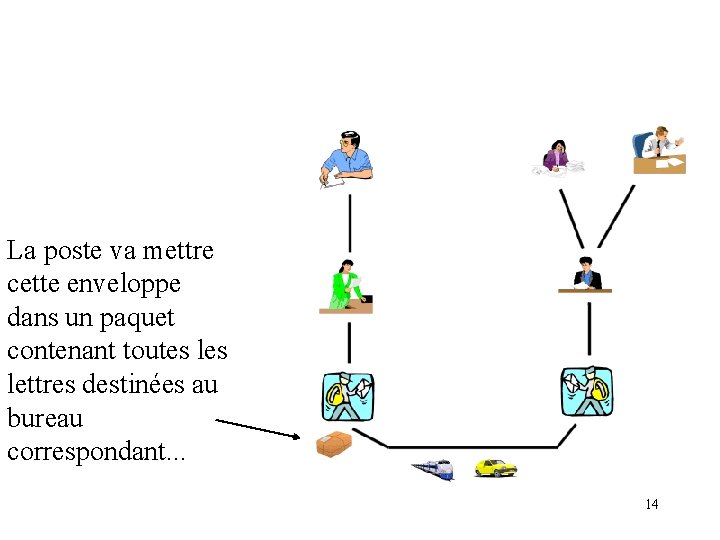

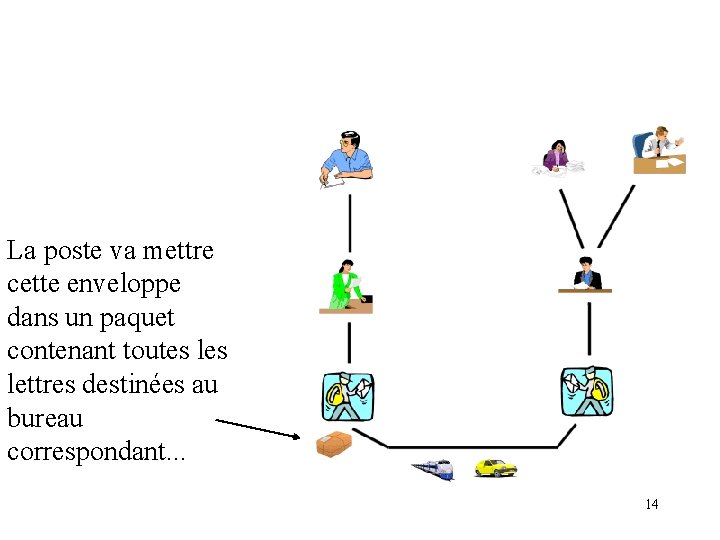

La poste va mettre cette enveloppe dans un paquet contenant toutes lettres destinées au bureau correspondant. . . 14

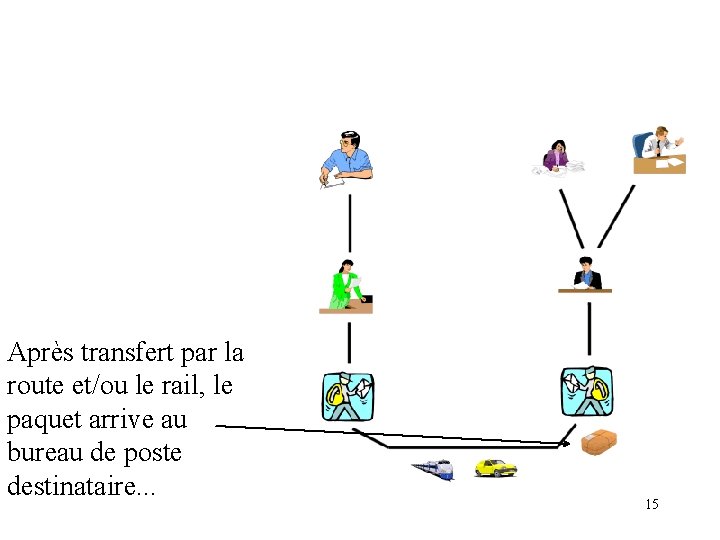

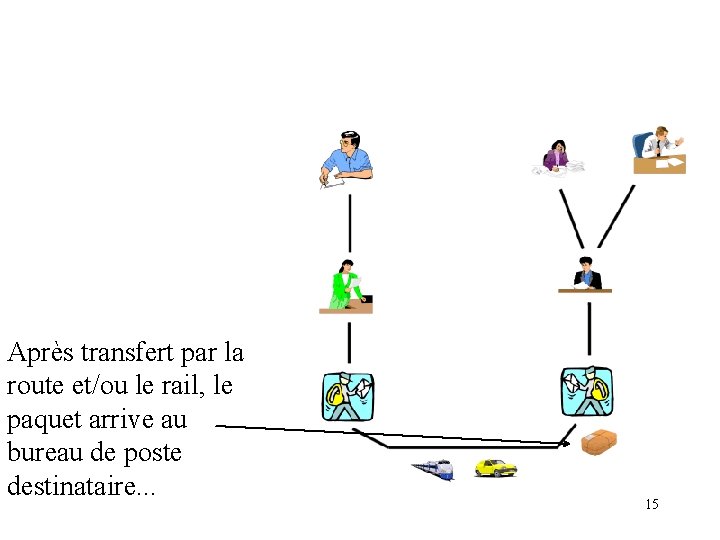

Après transfert par la route et/ou le rail, le paquet arrive au bureau de poste destinataire. . . 15

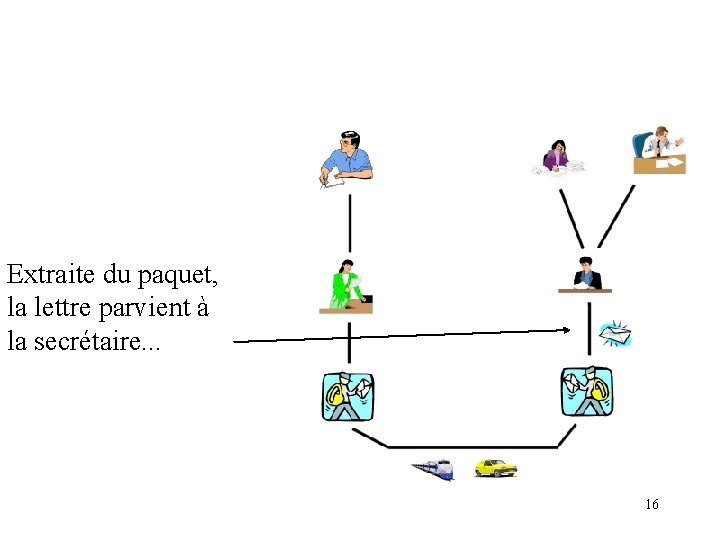

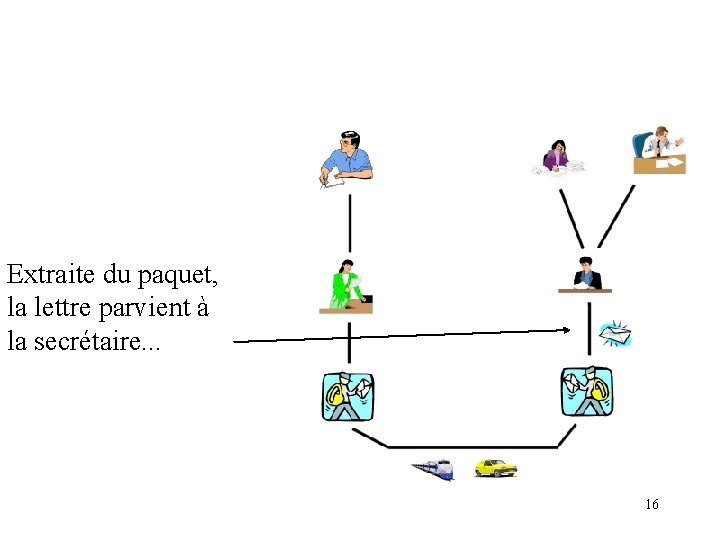

Extraite du paquet, la lettre parvient à la secrétaire. . . 16

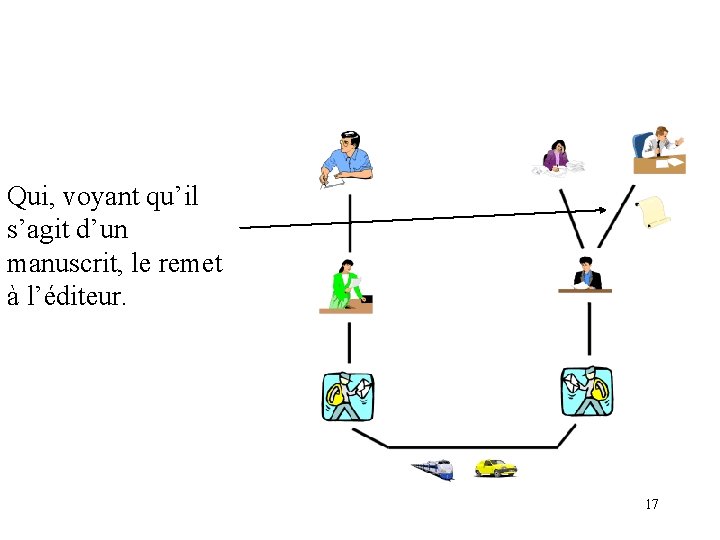

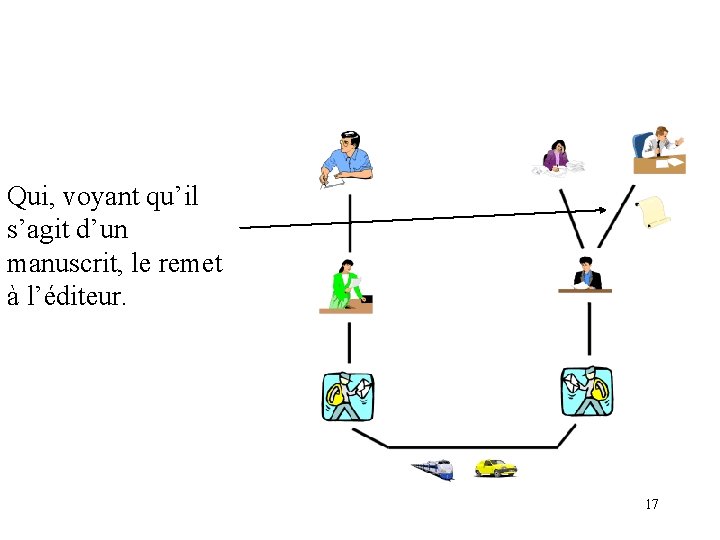

Qui, voyant qu’il s’agit d’un manuscrit, le remet à l’éditeur. 17

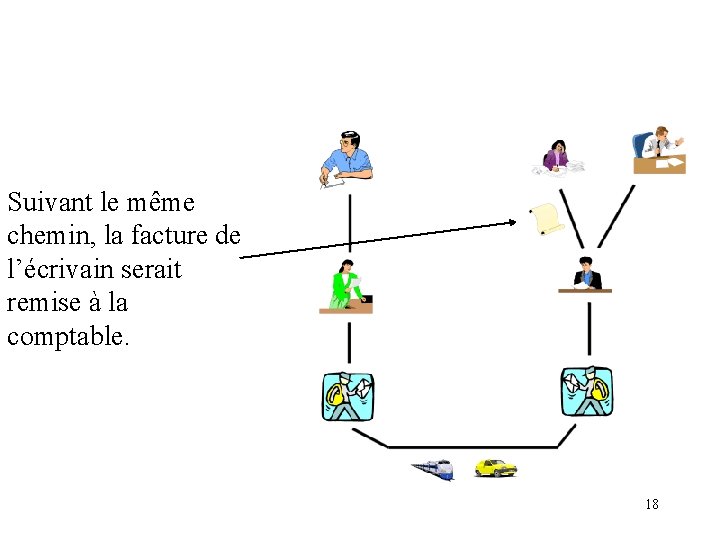

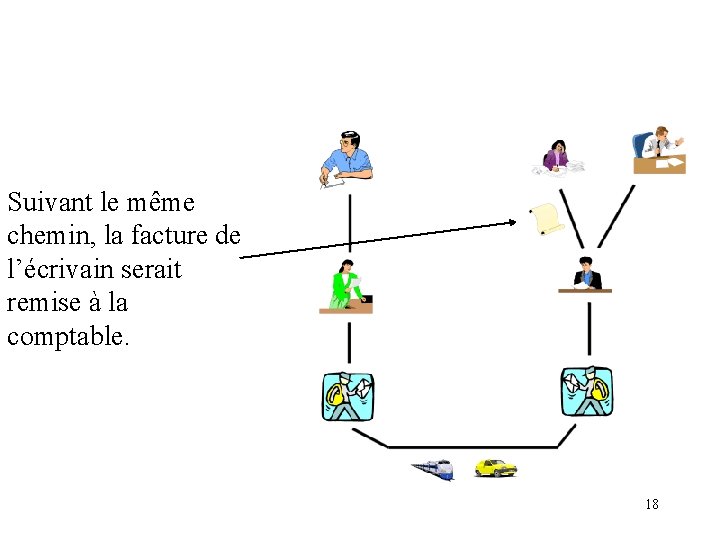

Suivant le même chemin, la facture de l’écrivain serait remise à la comptable. 18

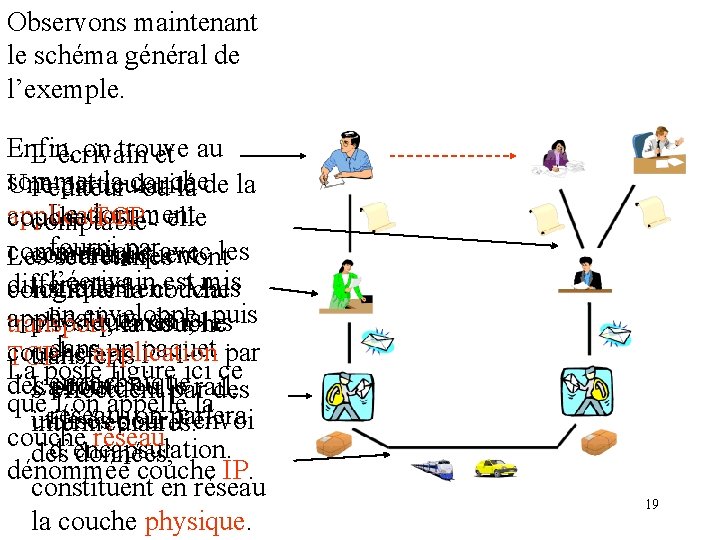

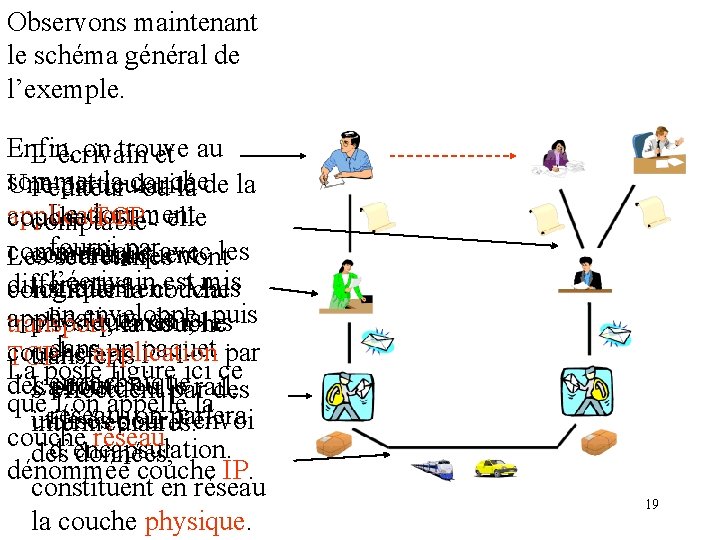

Observons maintenant le schéma général de l’exemple. Enfin, on trouve au L’écrivain et sommet la couche Une particularité de la l’éditeur -ou la Le document application. couche TCP : elle comptable- fourni par communique avec les communiquent Les secrétaires vont l’écrivain est mis différentes logiquement. Mais constituer la couche en enveloppe, puis applications de la physiquement, les transport, la couche dans un paquet : couche application par transferts TCP La poste figure ici ce en technique des ports. La route ou le rail, s’effectuent par des que l’on appelle la réseau, on parlera utilisés pour l’envoi intermédiaires. couche réseau, d’encapsulation. des données, dénommée couche IP. constituent en réseau la couche physique. 19

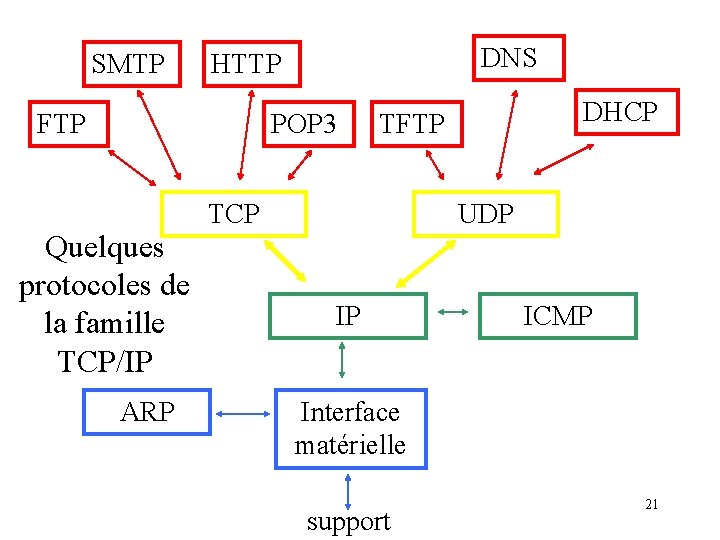

Un exemple : le protocole TCP/IP Les différents protocoles du monde TCP/IP sont donc organisés en couches. Ils communiquent entre eux verticalement en se passant des données qu’ils vont encapsuler ou désencapsuler. La remise des données encapsulées au bon destinataire se fait grâce à un code identifiant ce dernier. 20

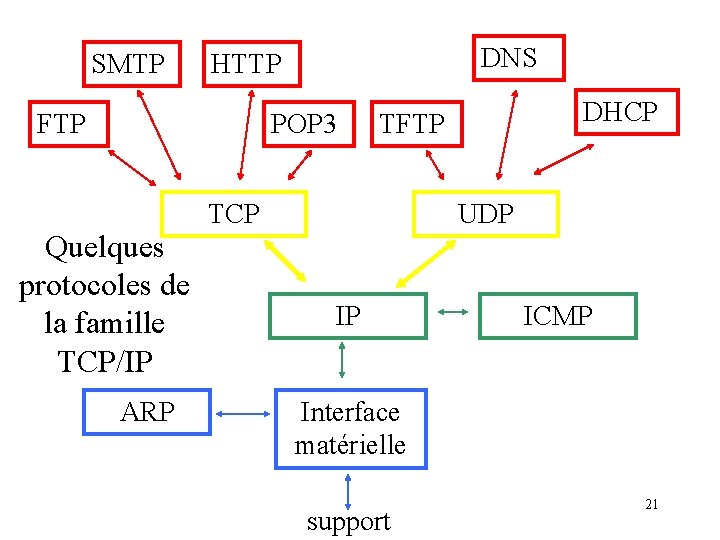

SMTP DNS HTTP FTP POP 3 Quelques protocoles de la famille TCP/IP ARP DHCP TFTP TCP UDP IP ICMP Interface matérielle support 21

Les protocoles du niveau application Ce sont les protocoles du niveau hiérarchique le plus élevé, ceux que -généralement- l'utilisateur met en œuvre, et dont il peut percevoir le fonctionnement sur son écran. 22

Les protocoles du niveau application 1. 1. HTTP Hyper. Text Transfer Protocol C'est un des protocoles plus connus, celui que les internautes utilisent pour se connecter à un site avec une adresse de la forme http: //www. wanadoo. fr C'est le protocole utilisé pour le transfert de pages Web, qui s'appuie sur le protocole TCP et en exploite donc la fiabilité. 23

Les protocoles du niveau application 1. 1. HTTP Hyper. Text Transfer Protocol Il permet le transfert directionnel (serveur vers client) de documents de type "texte", encodés par le langage de description de page HTML. Il autorise l'envoi, en encapsulation HTML, de données binaires représentant des images ou de sons. Il nécessite chez le client un logiciel de présentation des pages : un navigateur. 24

Les protocoles du niveau application 1. 2. FTP File Transfer Protocol Il permet le transfert de fichiers de type quelconque, entre deux ordinateurs, l'un étant client, l'autre serveur. Il s'appuie sur le protocole TCP en utilisant deux ports de connexion : un pour le contrôle du transfert, l'autre pour le transfert des données. 25

Les protocoles du niveau application 1. 2. FTP File Transfer Protocol Il nécessite chez les deux interlocuteurs la détention d’un logiciel de transfert de fichier. Un navigateur contient généralement un module FTP intégré, mais on peut réaliser ce transfert aussi bien en mode DOS rudimentaire (commande FTP) qu'avec un logiciel autorisant le multiplexage et la reprise sur incident. 26

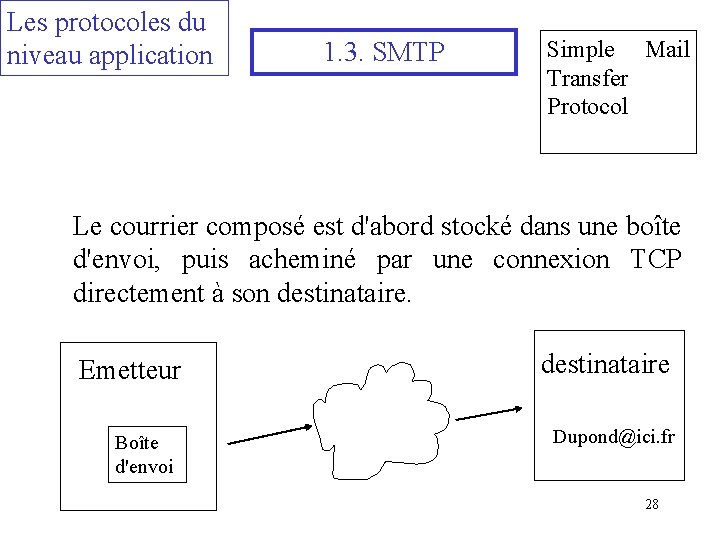

Les protocoles du niveau application 1. 3. SMTP Simple Mail Transfer Protocol SMTP permet l'envoi de messages texte ASCII vers des hôtes possédant un service de courrier. L'envoi de fichiers binaires (pièces jointes) est rendu possible par leur encodage à l'aide d'un protocole MIME (Multipurpose Internet Mail Extensions). 27

Les protocoles du niveau application 1. 3. SMTP Simple Mail Transfer Protocol Le courrier composé est d'abord stocké dans une boîte d'envoi, puis acheminé par une connexion TCP directement à son destinataire. Emetteur Boîte d'envoi destinataire Dupond@ici. fr 28

Les protocoles du niveau application 1. 3. SMTP Simple Mail Transfer Protocol Ceci suppose que le destinataire est toujours en ligne. Pour un utilisateur personnel, qui n'a pas sa propre boîte dans son ordinateur toujours connecté, c'est son fournisseur d'accès qui rend ce service : la boîte est chez lui. 29

Les protocoles du niveau application 1. 4. POP 3 Post Office Protocol version 3 SMTP, pour un utilisateur ayant recours à un fournisseur d'accès, a déposé le courrier chez ce dernier. Pour pouvoir le lire, il va falloir aller le cher : on le fera avec POP 3. Avec un mot de passe, l'utilisateur pourra connaître la liste des messages stockés, leur volume, les télécharger puis les effacer du serveur. 30

Les protocoles du niveau application 1. 5. IMAP 4 Internet Message Access Protocol rev 4 Pour pouvoir lire le contenu d'un message avec POP 3, il faut d'abord le télécharger, ce qui peut être coûteux en temps pour des messages sans intérêt. Le protocole IMAP 4 permet quant à lui de consulter le contenu ou des parties d'un message directement sur le serveur. L'effacement sur ce dernier est ainsi possible directement. 31

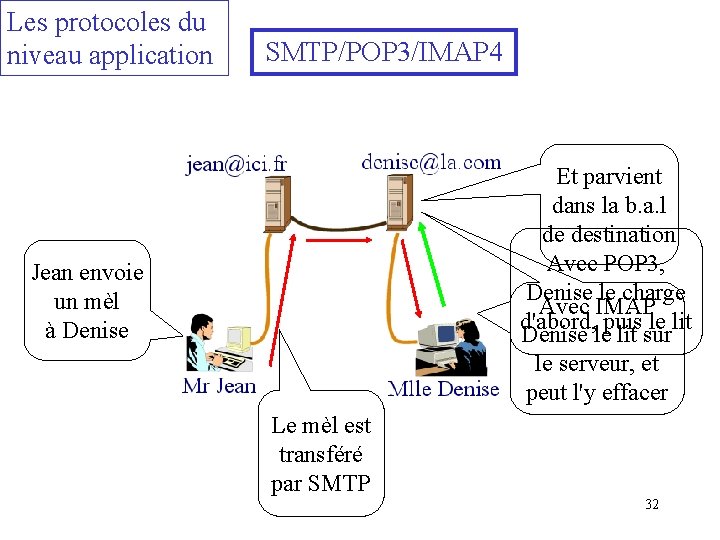

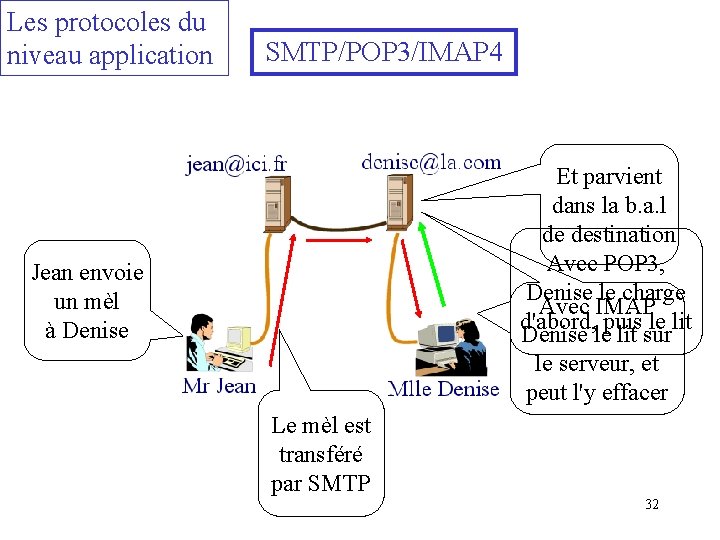

Les protocoles du niveau application SMTP/POP 3/IMAP 4 Et parvient dans la b. a. l de destination Avec POP 3, Denise le charge Avec IMAP d'abord, puis le lit Denise le lit sur le serveur, et peut l'y effacer Jean envoie un mèl à Denise Le mèl est transféré par SMTP 32

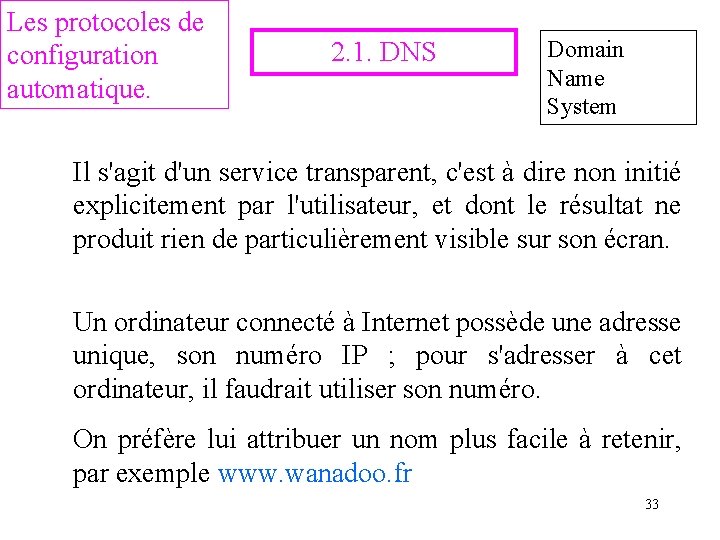

Les protocoles de configuration automatique. 2. 1. DNS Domain Name System Il s'agit d'un service transparent, c'est à dire non initié explicitement par l'utilisateur, et dont le résultat ne produit rien de particulièrement visible sur son écran. Un ordinateur connecté à Internet possède une adresse unique, son numéro IP ; pour s'adresser à cet ordinateur, il faudrait utiliser son numéro. On préfère lui attribuer un nom plus facile à retenir, par exemple www. wanadoo. fr 33

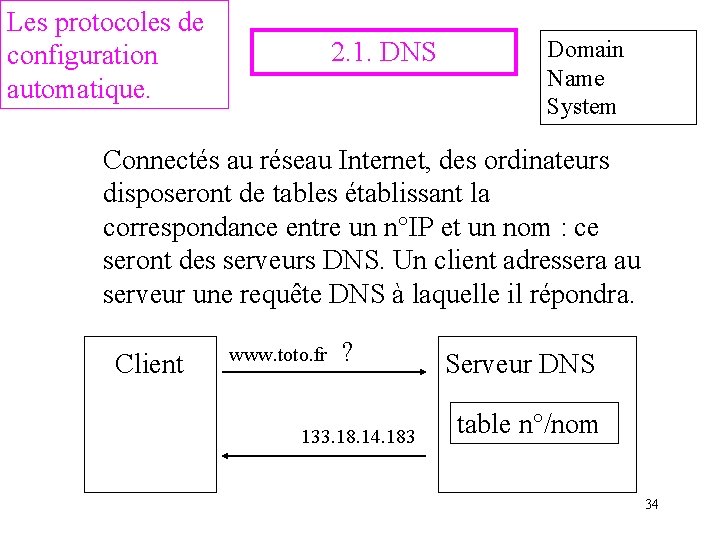

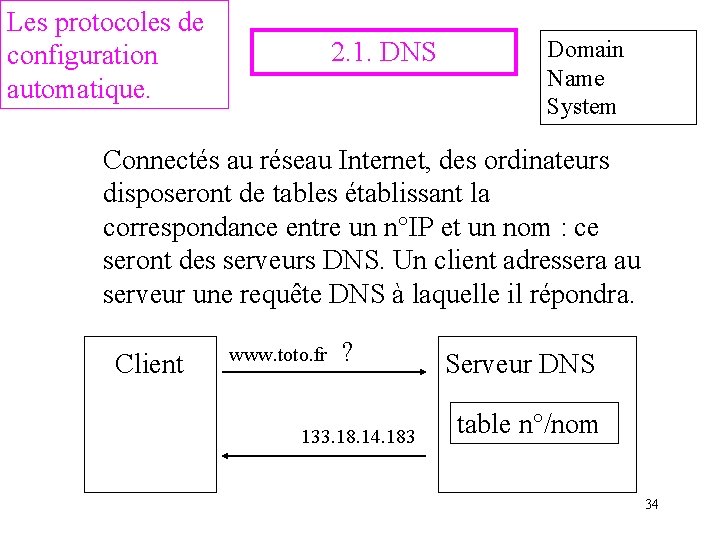

Les protocoles de configuration automatique. 2. 1. DNS Domain Name System Connectés au réseau Internet, des ordinateurs disposeront de tables établissant la correspondance entre un n°IP et un nom : ce seront des serveurs DNS. Un client adressera au serveur une requête DNS à laquelle il répondra. Client www. toto. fr ? 133. 18. 14. 183 Serveur DNS table n°/nom 34

Les protocoles de configuration automatique. 2. 1. DNS Domain Name System Protocole fondamental d'Internet, DNS utilise une base de données répartie : les correspondances nom -n°IP sont enregistrées dans différents serveurs. La requête d'un client, si elle ne peut être traitée par le premier serveur contacté, est soumise par celui-ci à un autre serveur. La réponse sera donc apportée directement par ce dernier au client. 35

Les protocoles de configuration automatique. 2. 2. DHCP Dynamic Host Configuration Protocol C'est une extension plus souple de BOOTP. L'adresse IP attribuée à un client par un serveur DHCP sera une valeur : • telle que l'a prévue l'administrateur, • distribuée automatiquement dès la connexion, en fonction des adresse disponibles, • affectée temporairement pour une durée limitée. 36

Les protocoles de configuration automatique. 2. 2. DHCP Dynamic Host Configuration Protocol C'est une extension plus souple de BOOTP. L'adresse IP attribuée à un client par un serveur DHCP sera une valeur : • telle que l'a prévue l'administrateur, • distribuée automatiquement dès la connexion, en fonction des adresse disponibles, • affectée temporairement pour une durée limitée. 37