Cloud Computing Cielos despejados para los negocios Franz

- Slides: 41

Cloud Computing: ¿Cielos despejados para los negocios? Franz Erni Security Product Specialist Global Crossing Latin America © 2010 Global Crossing - Proprietary 1

Agenda • • • Qué es Cloud Computing? Public Cloud Private Cloud Modelos de Servicio Iaa. S Paa. S Seguridad en las nubes Gestión del Riesgo Desafíos Conclusiones • • • © 2010 Global Crossing - Proprietary 2

¿QUÉ ES CLOUD COMPUTING? © 2010 Global Crossing - Proprietary 3

¿Qué es Cloud Computing? • • Es un nuevo modelo de servicios, no un nuevo servicio. No existe un standard que lo defina. Las características son: Escalabilidad sobre demanda Infraestructura compartida (“multi-tenant”) : • Virtualización / Grid Computing / Clusters Independencia de ubicaciones físicas Precio por consumo Delivery inmediato / Auto-provisioning Reliability (“Confianza”) = Redundancia + Disponibilidad Service Level Agreements (“SLA”) • • © 2010 Global Crossing - Proprietary 4

¿Qué es Cloud Computing? ¿Por qué ahora? . . . por la intersección de distintos factores: Menor Time-to-Market Evolución de la conectividad a Internet Tecnologías de optimización de infraestructura Necesidades del Negocio Reducción de costos © 2010 Global Crossing - Proprietary Infraestructura de Data Centers Modelos de Outsourcing y Servicios en IT Herramientas de Gestión y Monitoreo 5

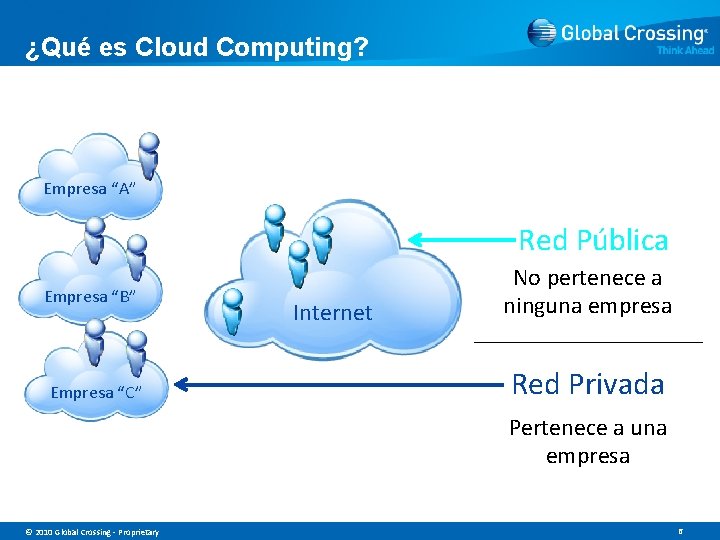

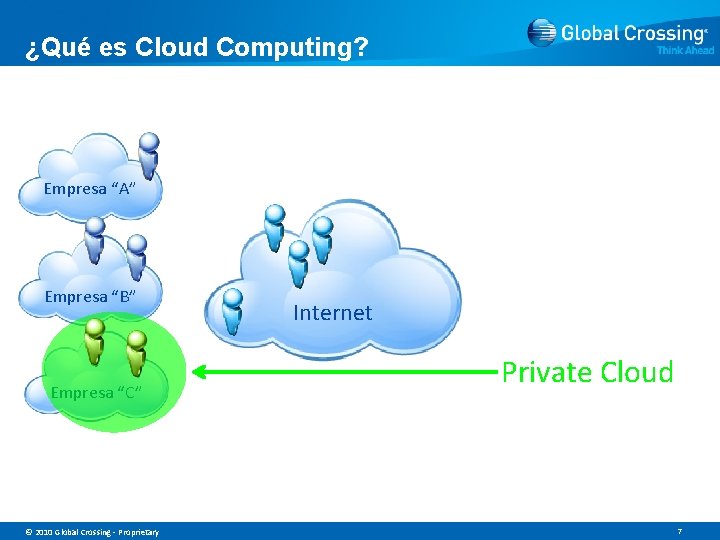

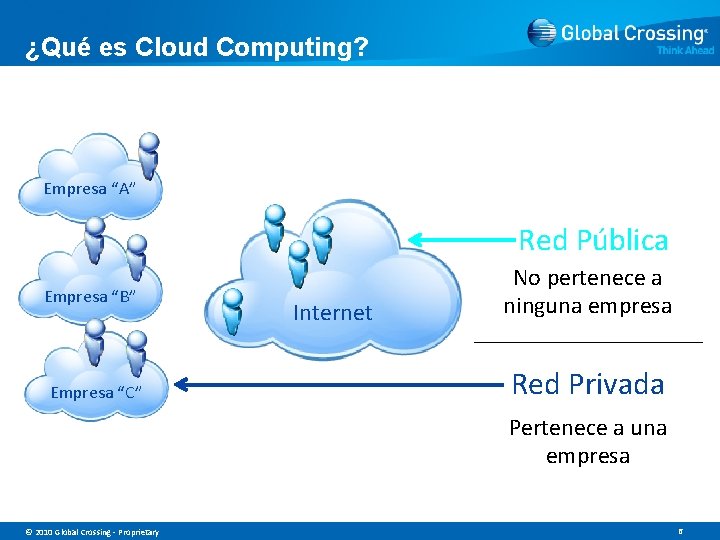

¿Qué es Cloud Computing? Empresa “A” Red Pública Empresa “B” Empresa “C” Internet No pertenece a ninguna empresa Red Privada Pertenece a una empresa © 2010 Global Crossing - Proprietary 6

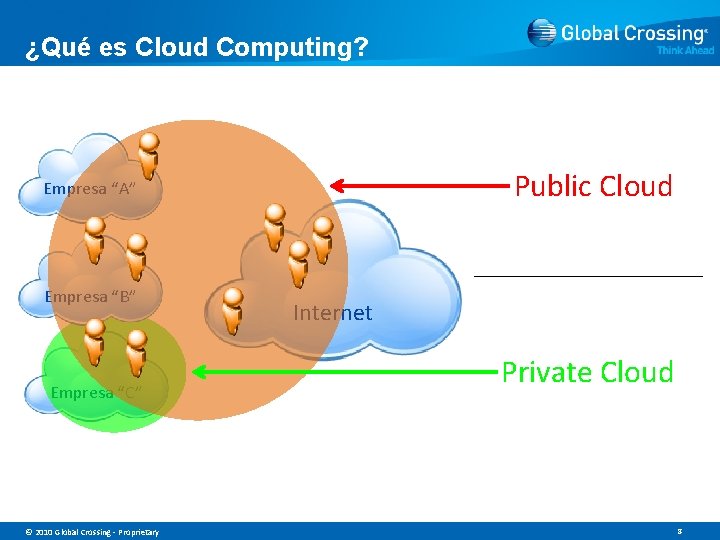

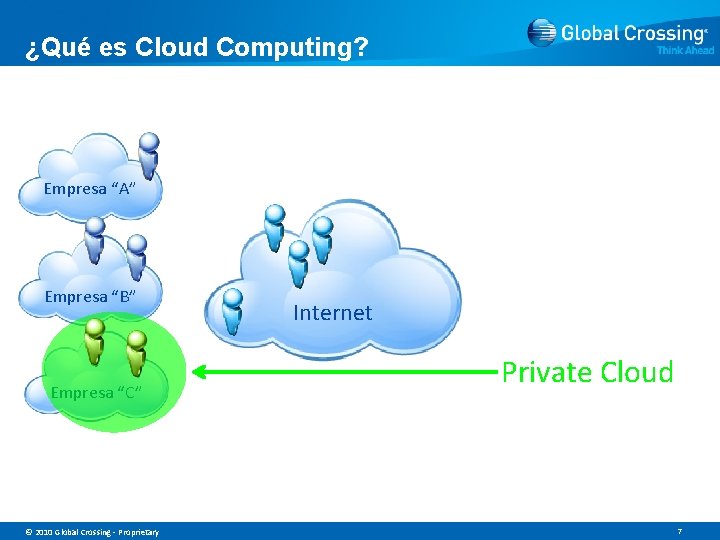

¿Qué es Cloud Computing? Empresa “A” Empresa “B” Empresa “C” © 2010 Global Crossing - Proprietary Internet Private Cloud 7

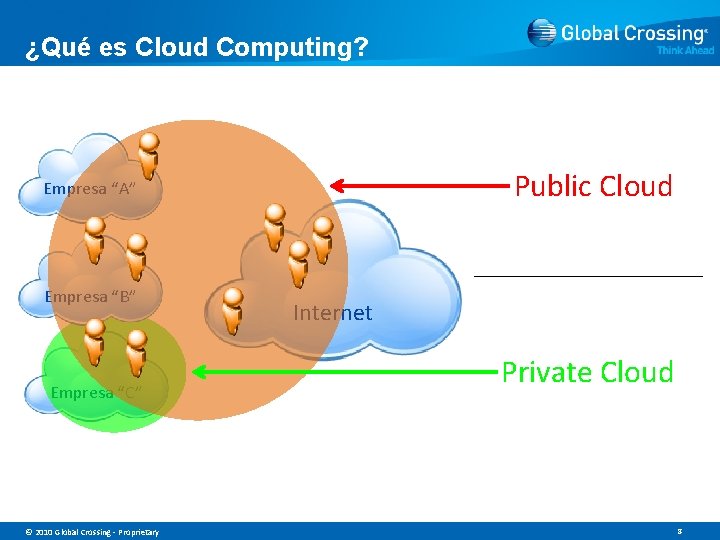

¿Qué es Cloud Computing? Public Cloud Empresa “A” Empresa “B” Empresa “C” © 2010 Global Crossing - Proprietary Internet Private Cloud 8

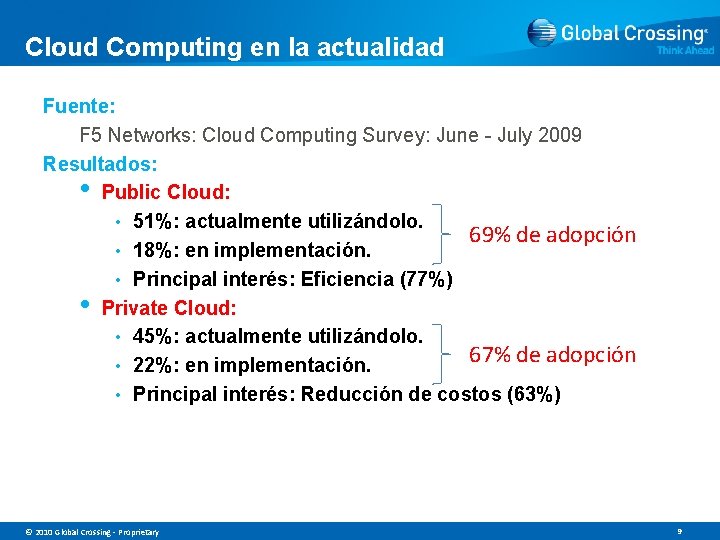

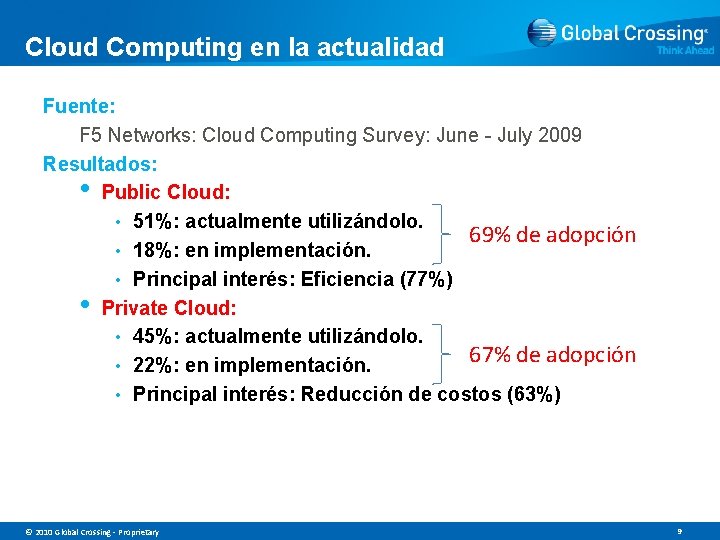

Cloud Computing en la actualidad Fuente: F 5 Networks: Cloud Computing Survey: June - July 2009 Resultados: Public Cloud: • 51%: actualmente utilizándolo. 69% de adopción • 18%: en implementación. • Principal interés: Eficiencia (77%) Private Cloud: • 45%: actualmente utilizándolo. 67% de adopción • 22%: en implementación. • Principal interés: Reducción de costos (63%) • • © 2010 Global Crossing - Proprietary 9

MODELOS DE SERVICIO © 2010 Global Crossing - Proprietary 10

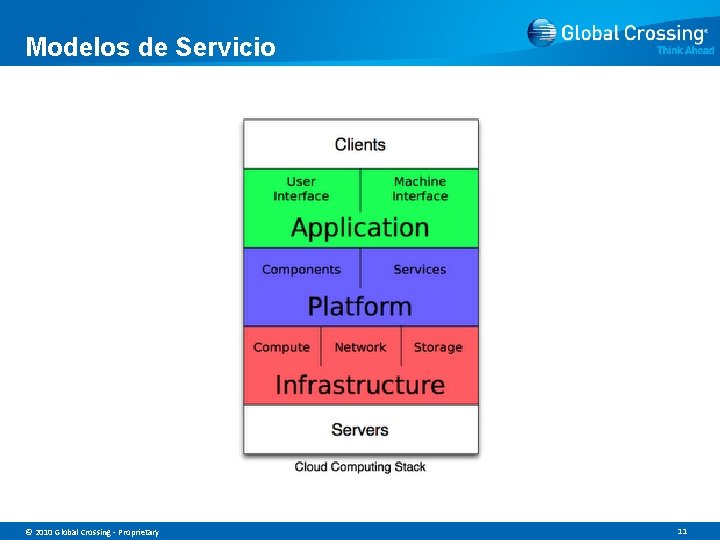

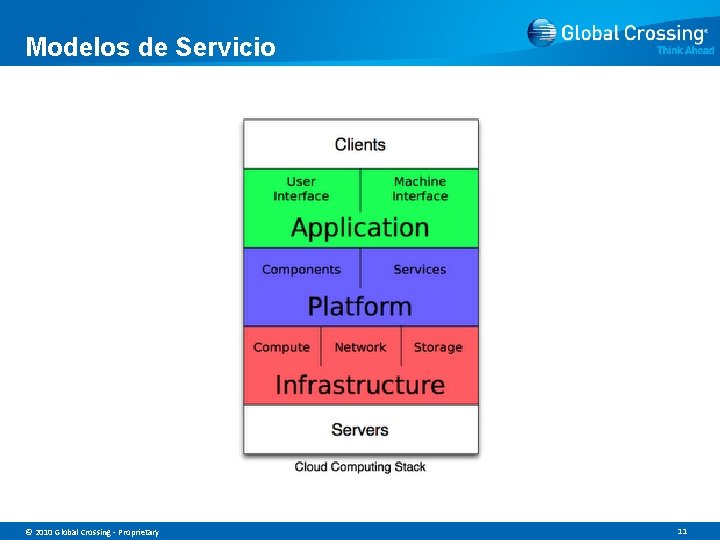

Modelos de Servicio © 2010 Global Crossing - Proprietary 11

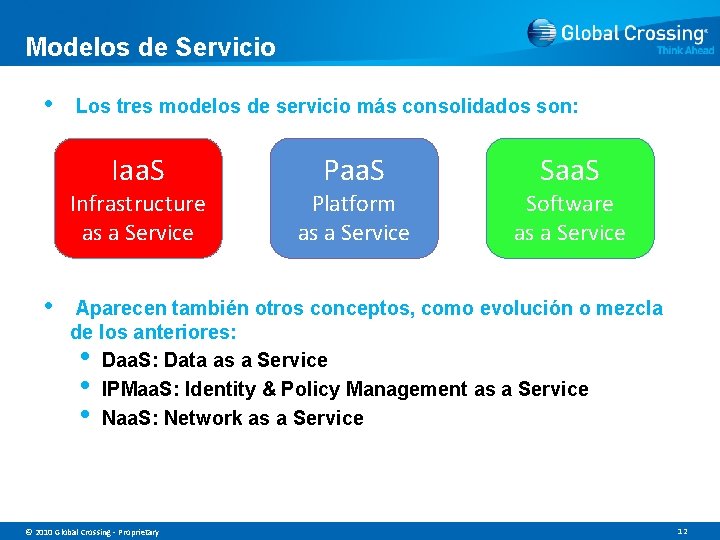

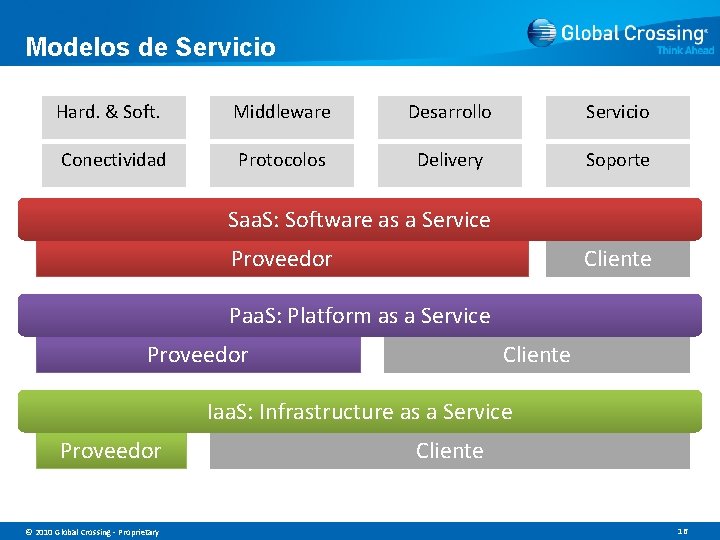

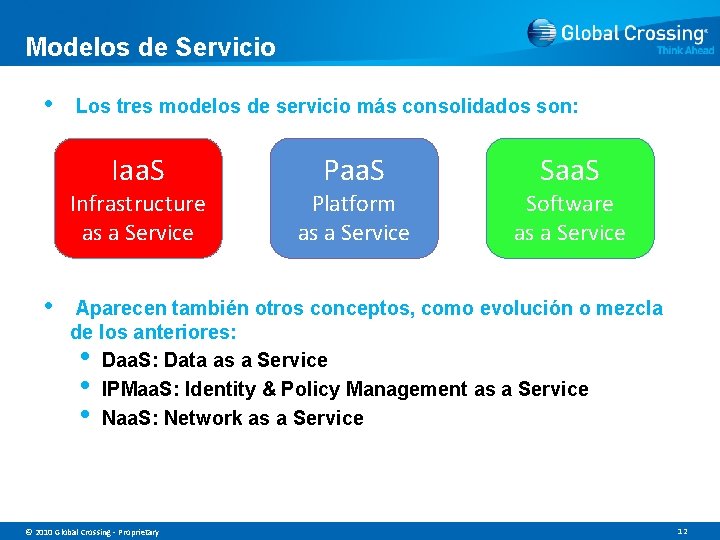

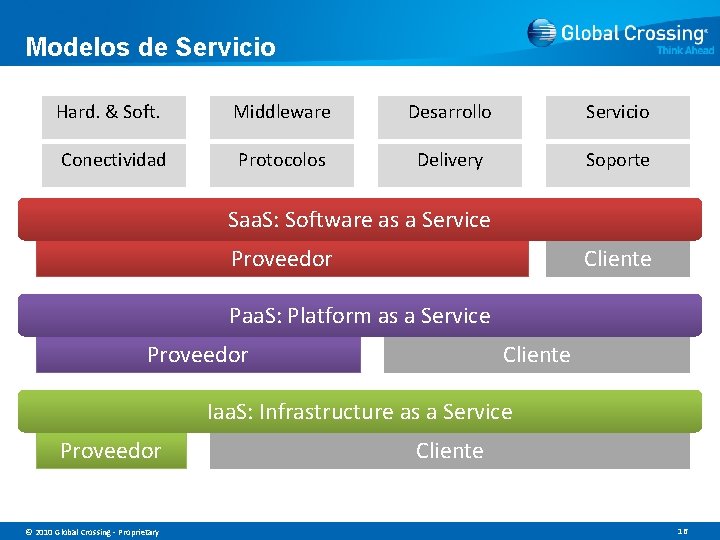

Modelos de Servicio • Los tres modelos de servicio más consolidados son: Iaa. S Infrastructure as a Service • Paa. S Platform as a Service Saa. S Software as a Service Aparecen también otros conceptos, como evolución o mezcla de los anteriores: Daa. S: Data as a Service IPMaa. S: Identity & Policy Management as a Service Naa. S: Network as a Service • • • © 2010 Global Crossing - Proprietary 12

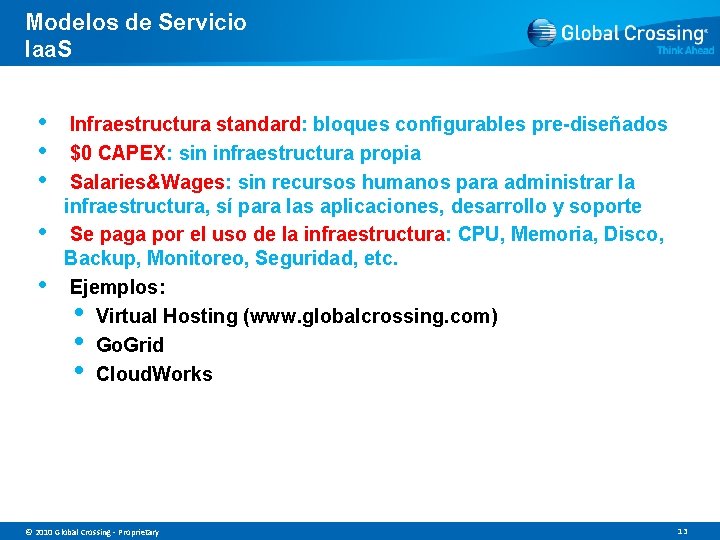

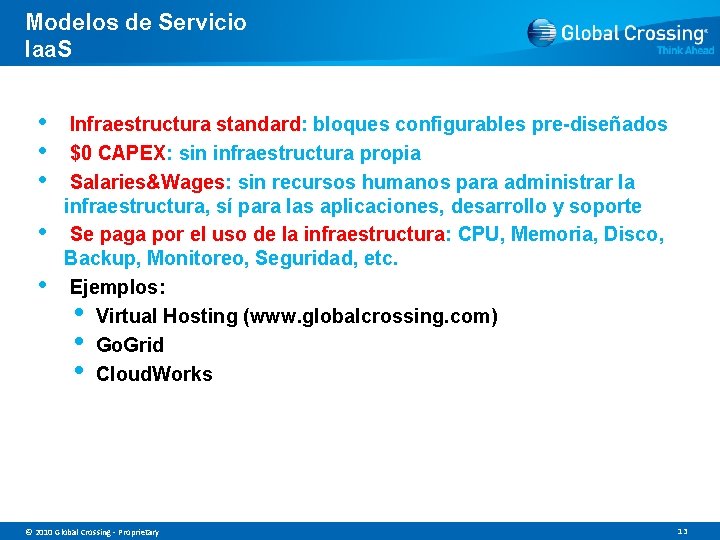

Modelos de Servicio Iaa. S • • • Infraestructura standard: bloques configurables pre-diseñados $0 CAPEX: sin infraestructura propia Salaries&Wages: sin recursos humanos para administrar la infraestructura, sí para las aplicaciones, desarrollo y soporte Se paga por el uso de la infraestructura: CPU, Memoria, Disco, Backup, Monitoreo, Seguridad, etc. Ejemplos: Virtual Hosting (www. globalcrossing. com) Go. Grid Cloud. Works • • • © 2010 Global Crossing - Proprietary 13

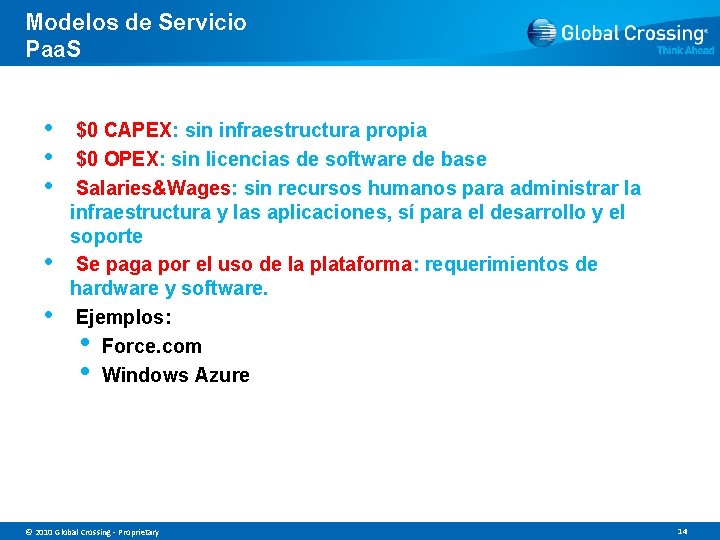

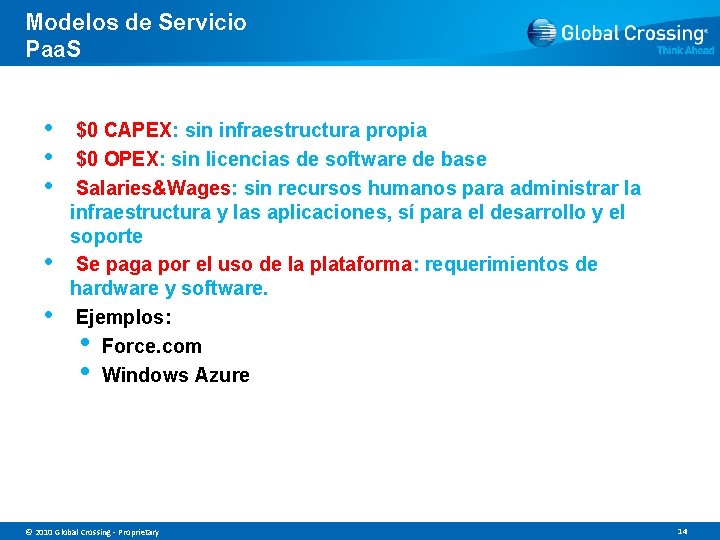

Modelos de Servicio Paa. S • • • $0 CAPEX: sin infraestructura propia $0 OPEX: sin licencias de software de base Salaries&Wages: sin recursos humanos para administrar la infraestructura y las aplicaciones, sí para el desarrollo y el soporte Se paga por el uso de la plataforma: requerimientos de hardware y software. Ejemplos: Force. com Windows Azure • • © 2010 Global Crossing - Proprietary 14

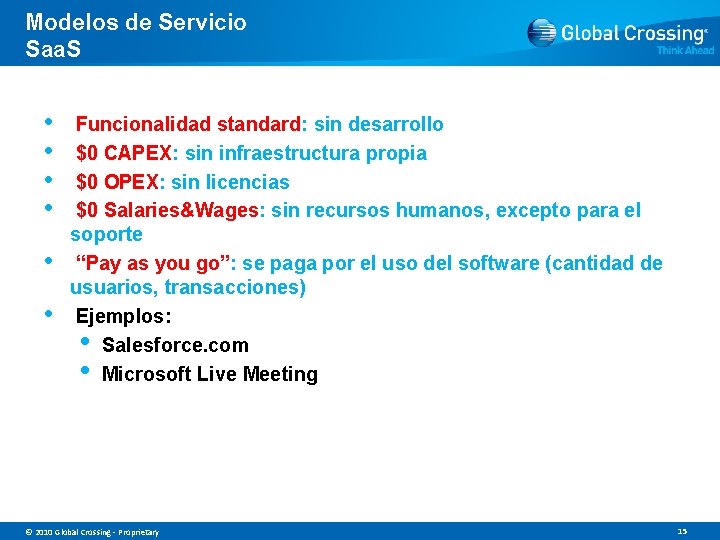

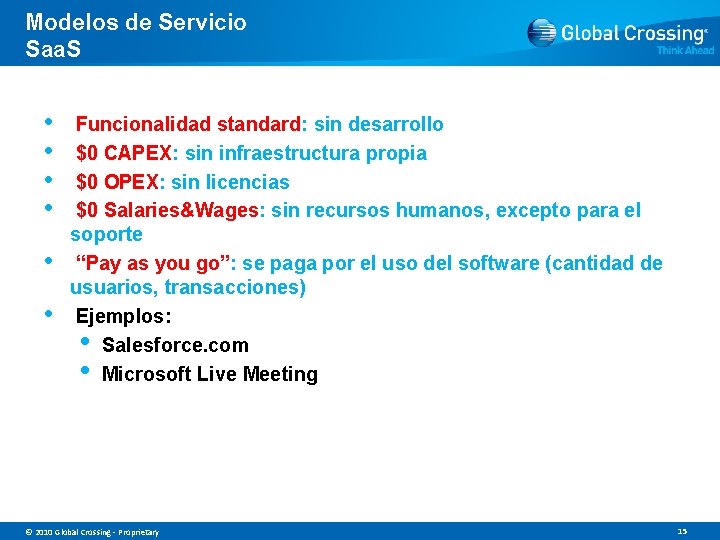

Modelos de Servicio Saa. S • • • Funcionalidad standard: sin desarrollo $0 CAPEX: sin infraestructura propia $0 OPEX: sin licencias $0 Salaries&Wages: sin recursos humanos, excepto para el soporte “Pay as you go”: se paga por el uso del software (cantidad de usuarios, transacciones) Ejemplos: Salesforce. com Microsoft Live Meeting • • © 2010 Global Crossing - Proprietary 15

Modelos de Servicio Hard. & Soft. Middleware Desarrollo Servicio Conectividad Protocolos Delivery Soporte Proveedor Saa. S: Software as. Proveedor a Service Cliente Proveedor Cliente Paa. S: Platform as a. Cliente Service Proveedor Cliente Proveedor © 2010 Global Crossing - Proprietary Iaa. S: Infrastructure as a Service Cliente 16

SEGURIDAD EN LAS NUBES © 2010 Global Crossing - Proprietary 17

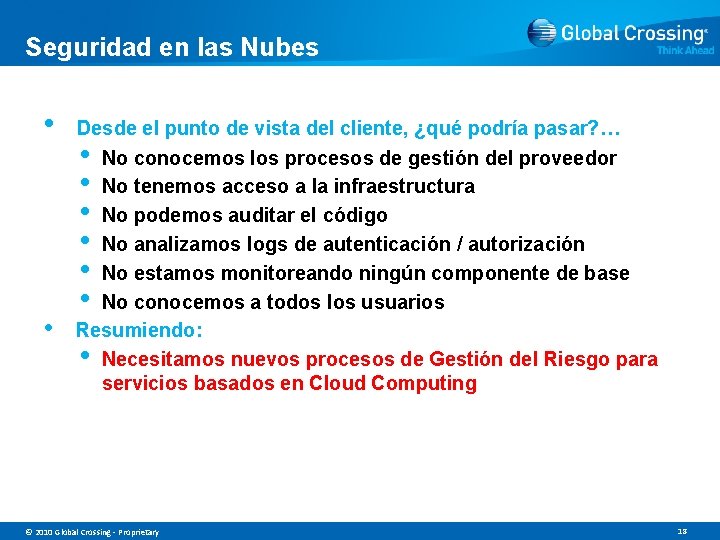

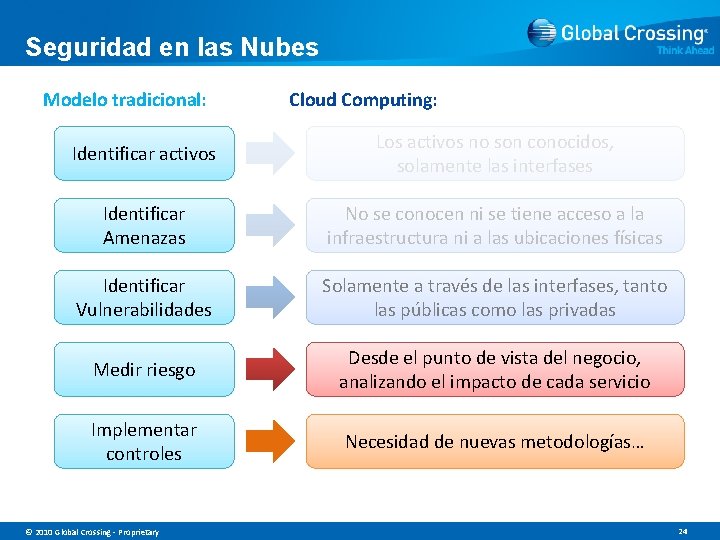

Seguridad en las Nubes • • Desde el punto de vista del cliente, ¿qué podría pasar? … No conocemos los procesos de gestión del proveedor No tenemos acceso a la infraestructura No podemos auditar el código No analizamos logs de autenticación / autorización No estamos monitoreando ningún componente de base No conocemos a todos los usuarios Resumiendo: Necesitamos nuevos procesos de Gestión del Riesgo para servicios basados en Cloud Computing • • © 2010 Global Crossing - Proprietary 18

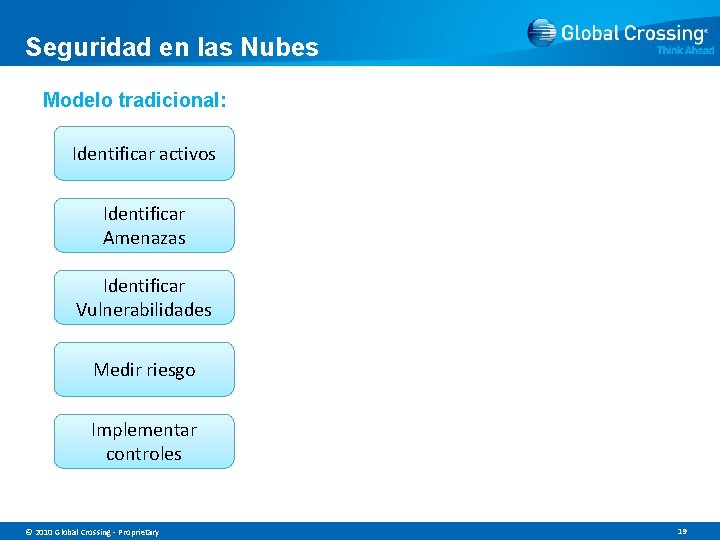

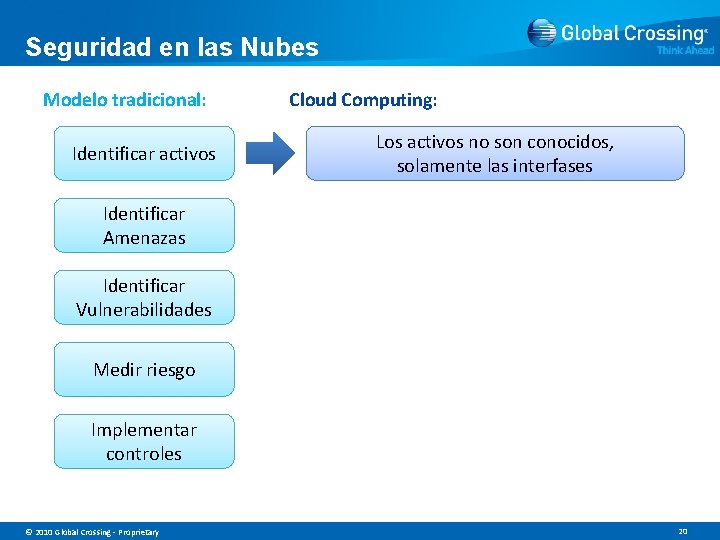

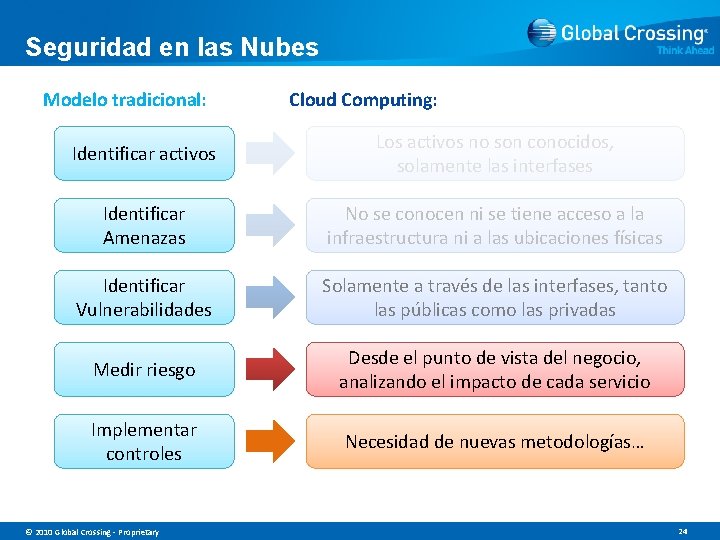

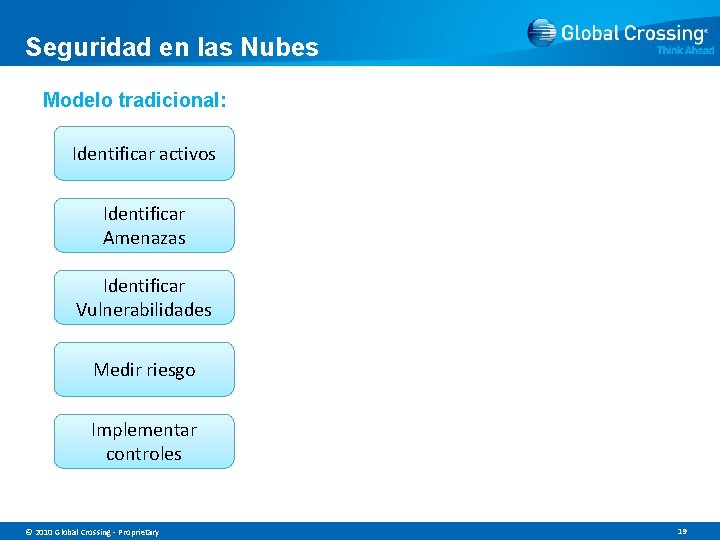

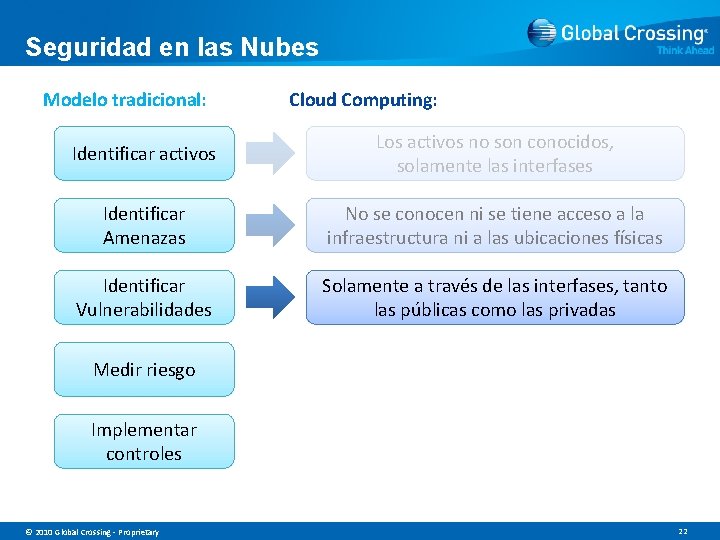

Seguridad en las Nubes Modelo tradicional: Identificar activos Identificar Amenazas Identificar Vulnerabilidades Medir riesgo Implementar controles © 2010 Global Crossing - Proprietary 19

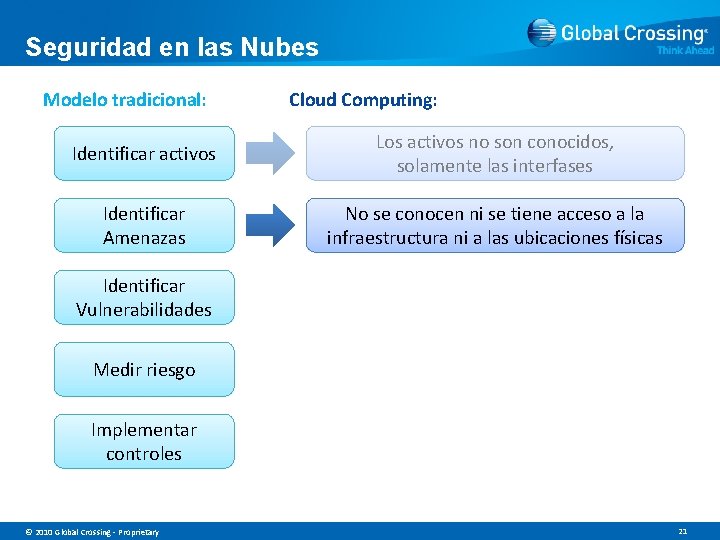

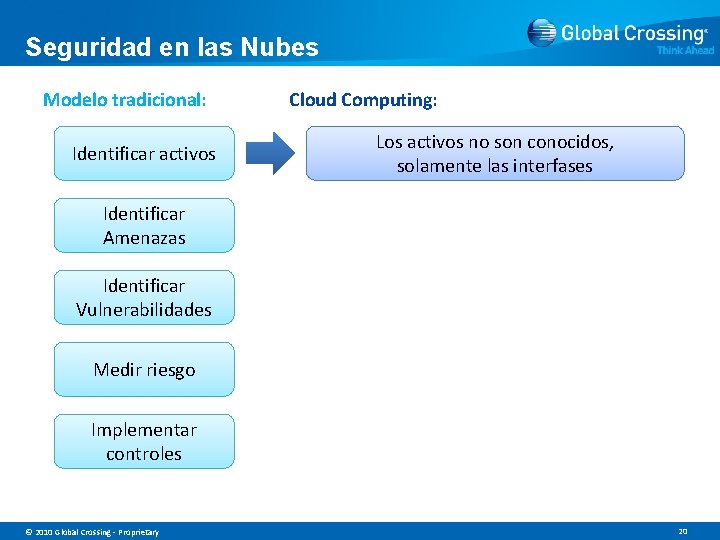

Seguridad en las Nubes Modelo tradicional: Identificar activos Cloud Computing: Los activos no son conocidos, solamente las interfases Identificar Amenazas Identificar Vulnerabilidades Medir riesgo Implementar controles © 2010 Global Crossing - Proprietary 20

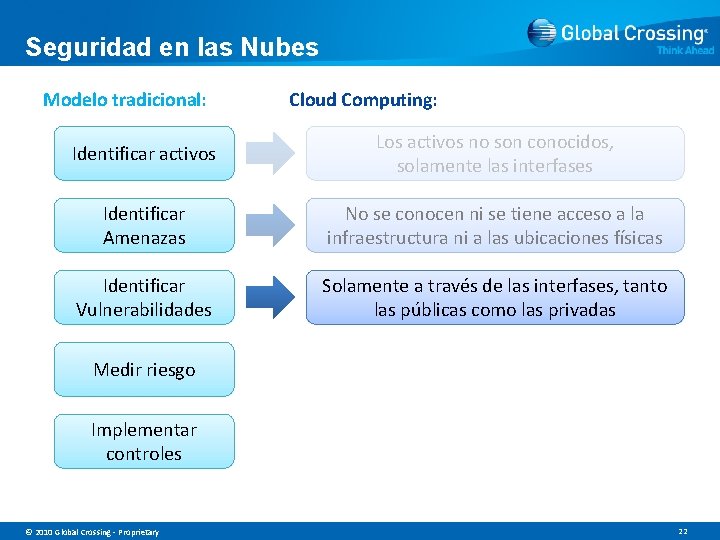

Seguridad en las Nubes Modelo tradicional: Cloud Computing: Identificar activos Los activos no son conocidos, solamente las interfases Identificar Amenazas No se conocen ni se tiene acceso a la infraestructura ni a las ubicaciones físicas Identificar Vulnerabilidades Medir riesgo Implementar controles © 2010 Global Crossing - Proprietary 21

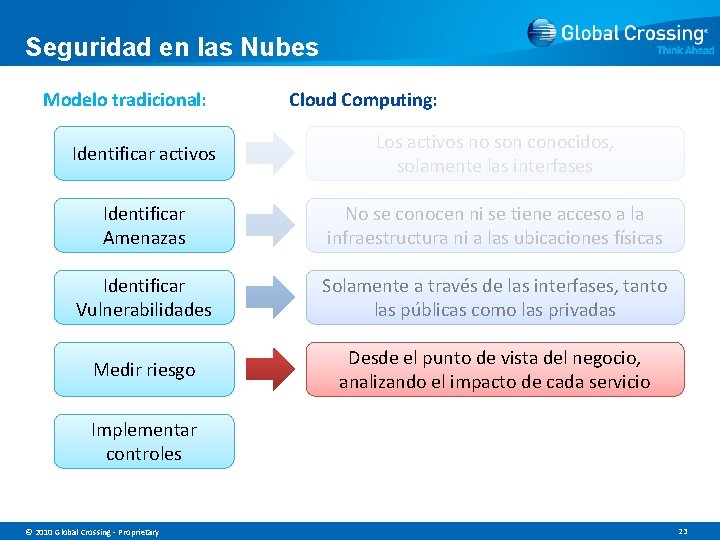

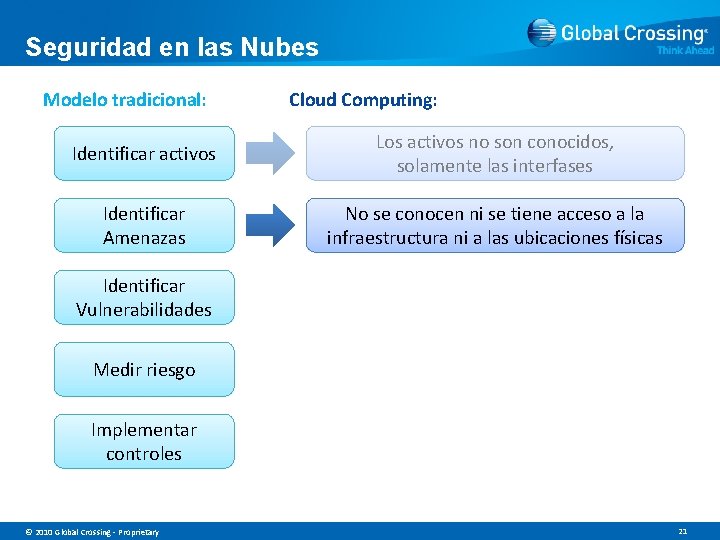

Seguridad en las Nubes Modelo tradicional: Cloud Computing: Identificar activos Los activos no son conocidos, solamente las interfases Identificar Amenazas No se conocen ni se tiene acceso a la infraestructura ni a las ubicaciones físicas Identificar Vulnerabilidades Solamente a través de las interfases, tanto las públicas como las privadas Medir riesgo Implementar controles © 2010 Global Crossing - Proprietary 22

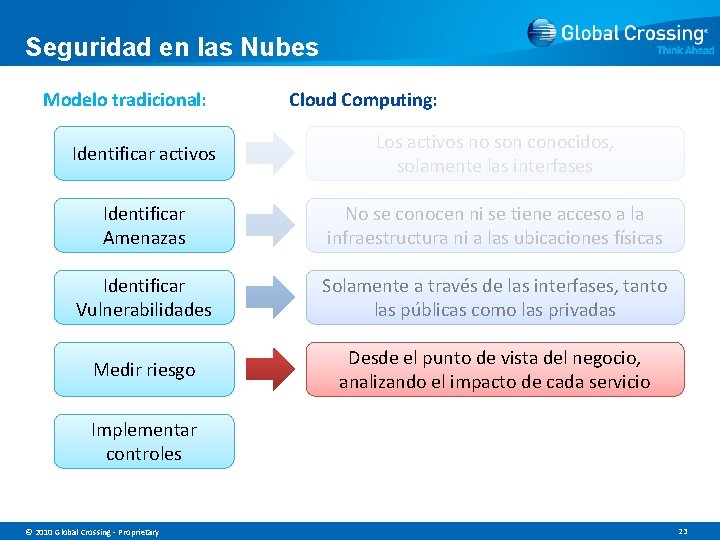

Seguridad en las Nubes Modelo tradicional: Cloud Computing: Identificar activos Los activos no son conocidos, solamente las interfases Identificar Amenazas No se conocen ni se tiene acceso a la infraestructura ni a las ubicaciones físicas Identificar Vulnerabilidades Solamente a través de las interfases, tanto las públicas como las privadas Medir riesgo Desde el punto de vista del negocio, analizando el impacto de cada servicio Implementar controles © 2010 Global Crossing - Proprietary 23

Seguridad en las Nubes Modelo tradicional: Cloud Computing: Identificar activos Los activos no son conocidos, solamente las interfases Identificar Amenazas No se conocen ni se tiene acceso a la infraestructura ni a las ubicaciones físicas Identificar Vulnerabilidades Solamente a través de las interfases, tanto las públicas como las privadas Medir riesgo Desde el punto de vista del negocio, analizando el impacto de cada servicio Implementar controles Necesidad de nuevas metodologías… © 2010 Global Crossing - Proprietary 24

DESAFIOS © 2010 Global Crossing - Proprietary 25

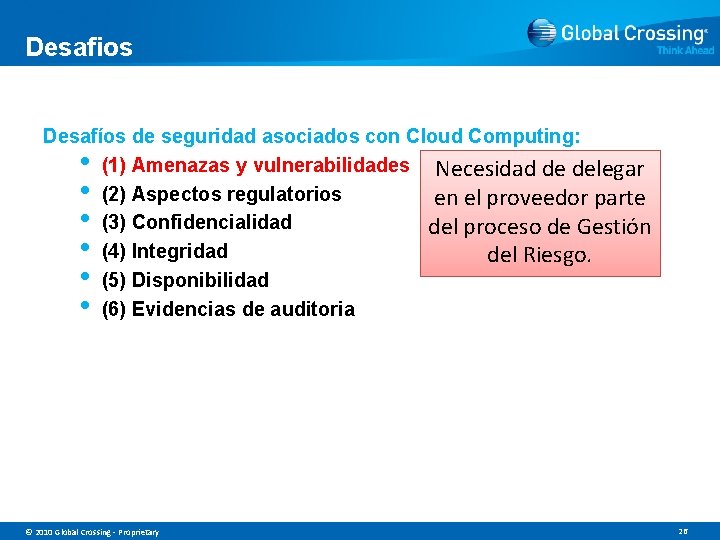

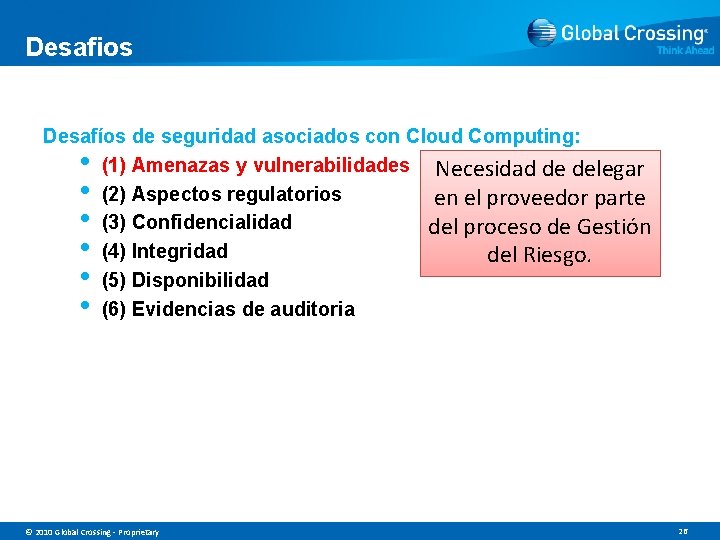

Desafios Desafíos de seguridad asociados con Cloud Computing: (1) Amenazas y vulnerabilidades Necesidad de delegar (2) Aspectos regulatorios en el proveedor parte (3) Confidencialidad del proceso de Gestión (4) Integridad del Riesgo. (5) Disponibilidad (6) Evidencias de auditoria • • • © 2010 Global Crossing - Proprietary 26

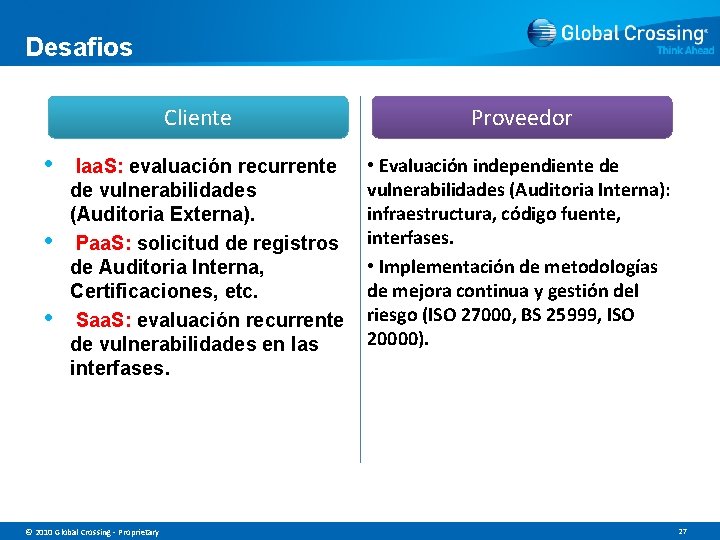

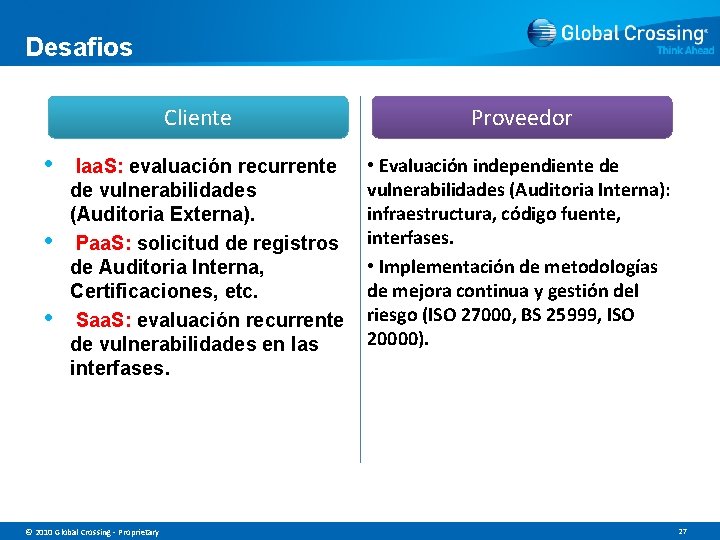

Desafios Cliente • • • Iaa. S: evaluación recurrente de vulnerabilidades (Auditoria Externa). Paa. S: solicitud de registros de Auditoria Interna, Certificaciones, etc. Saa. S: evaluación recurrente de vulnerabilidades en las interfases. © 2010 Global Crossing - Proprietary Proveedor • Evaluación independiente de vulnerabilidades (Auditoria Interna): infraestructura, código fuente, interfases. • Implementación de metodologías de mejora continua y gestión del riesgo (ISO 27000, BS 25999, ISO 20000). 27

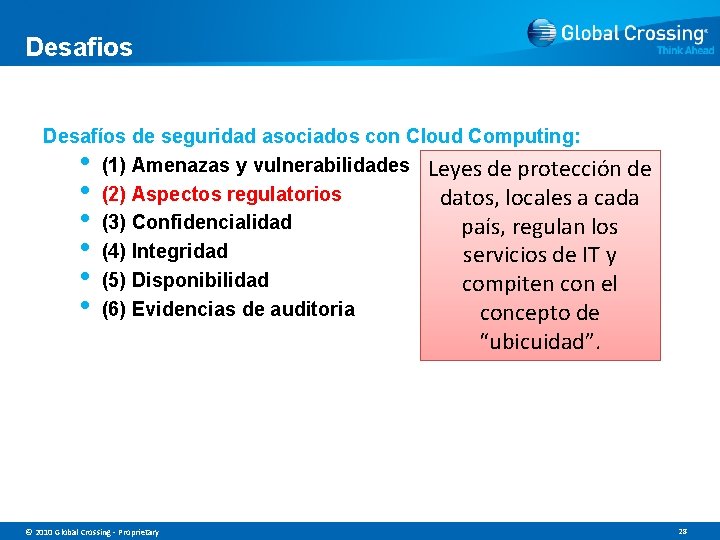

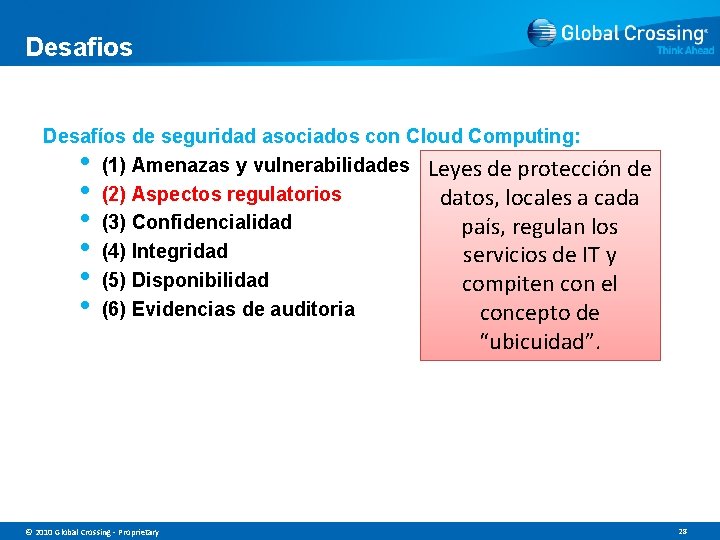

Desafios Desafíos de seguridad asociados con Cloud Computing: (1) Amenazas y vulnerabilidades Leyes de protección de (2) Aspectos regulatorios datos, locales a cada (3) Confidencialidad país, regulan los (4) Integridad servicios de IT y (5) Disponibilidad compiten con el (6) Evidencias de auditoria concepto de • • • “ubicuidad”. © 2010 Global Crossing - Proprietary 28

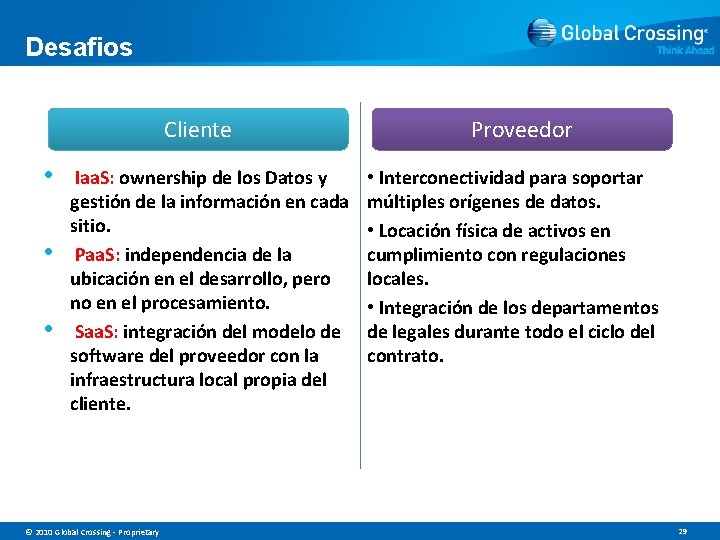

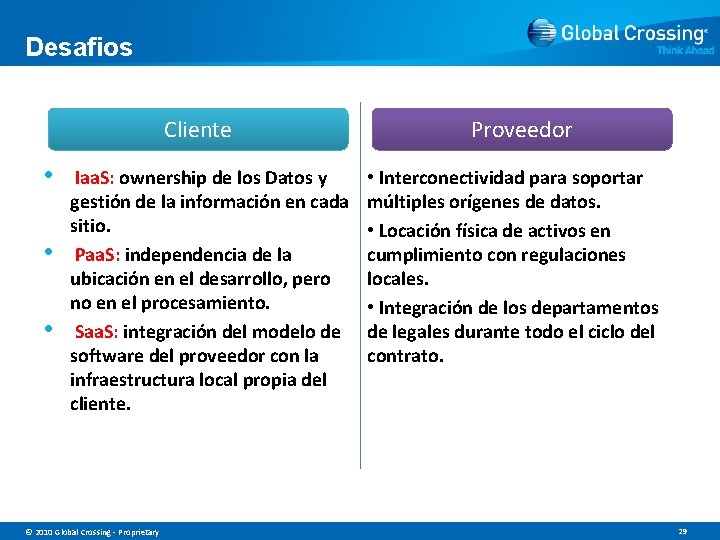

Desafios Cliente • • • Iaa. S: ownership de los Datos y gestión de la información en cada sitio. Paa. S: independencia de la ubicación en el desarrollo, pero no en el procesamiento. Saa. S: integración del modelo de software del proveedor con la infraestructura local propia del cliente. © 2010 Global Crossing - Proprietary Proveedor • Interconectividad para soportar múltiples orígenes de datos. • Locación física de activos en cumplimiento con regulaciones locales. • Integración de los departamentos de legales durante todo el ciclo del contrato. 29

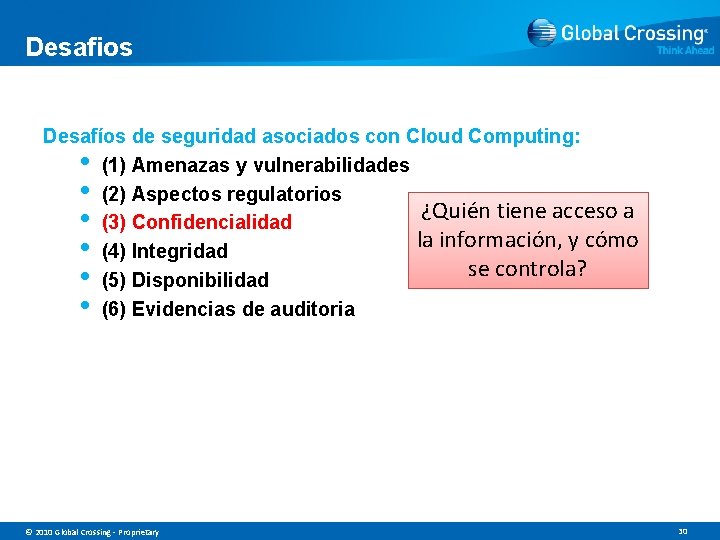

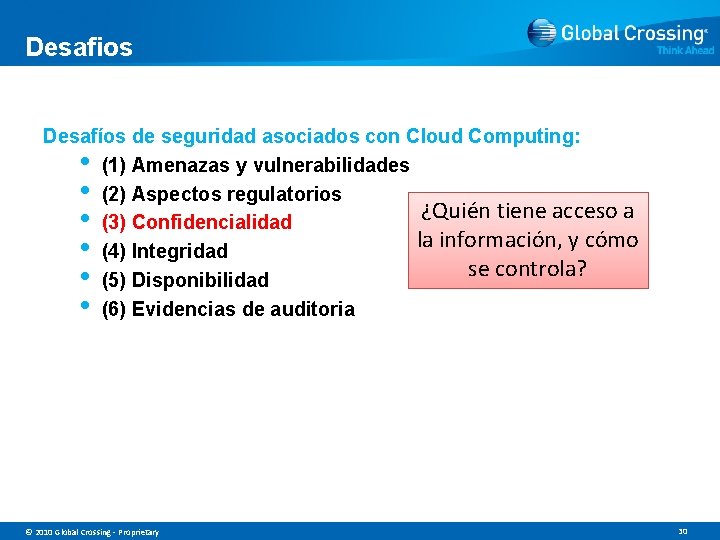

Desafios Desafíos de seguridad asociados con Cloud Computing: (1) Amenazas y vulnerabilidades (2) Aspectos regulatorios ¿Quién tiene acceso a (3) Confidencialidad la información, y cómo (4) Integridad se controla? (5) Disponibilidad (6) Evidencias de auditoria • • • © 2010 Global Crossing - Proprietary 30

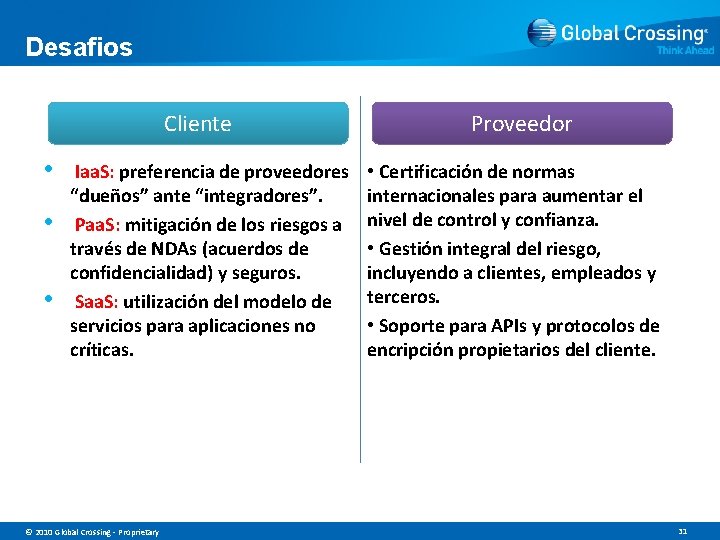

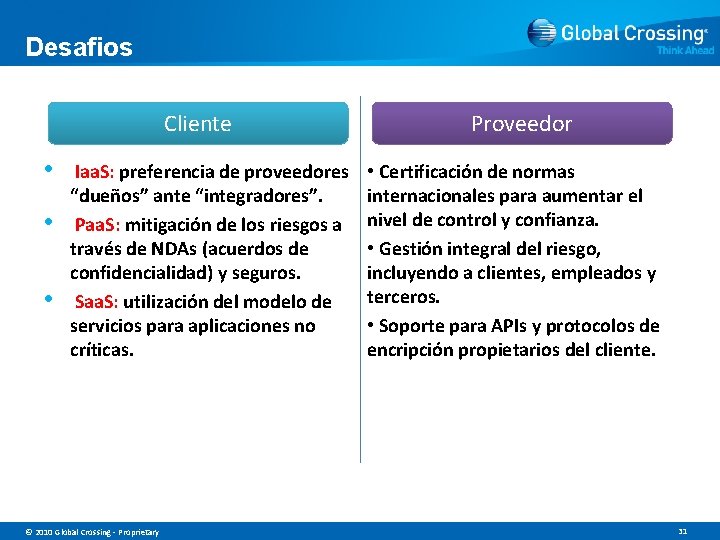

Desafios Cliente • • • Iaa. S: preferencia de proveedores “dueños” ante “integradores”. Paa. S: mitigación de los riesgos a través de NDAs (acuerdos de confidencialidad) y seguros. Saa. S: utilización del modelo de servicios para aplicaciones no críticas. © 2010 Global Crossing - Proprietary Proveedor • Certificación de normas internacionales para aumentar el nivel de control y confianza. • Gestión integral del riesgo, incluyendo a clientes, empleados y terceros. • Soporte para APIs y protocolos de encripción propietarios del cliente. 31

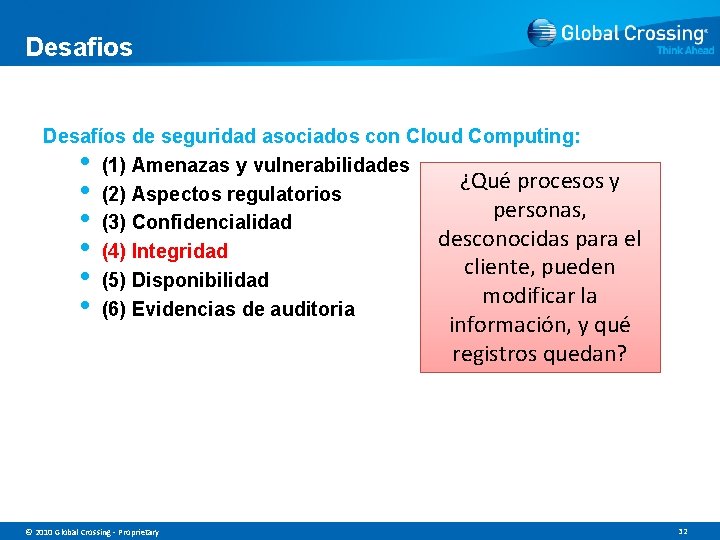

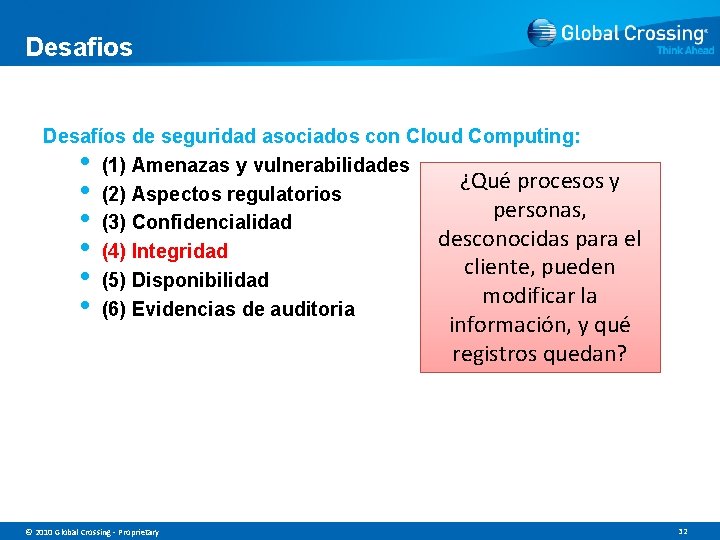

Desafios Desafíos de seguridad asociados con Cloud Computing: (1) Amenazas y vulnerabilidades ¿Qué procesos y (2) Aspectos regulatorios personas, (3) Confidencialidad desconocidas para el (4) Integridad cliente, pueden (5) Disponibilidad modificar la (6) Evidencias de auditoria • • • © 2010 Global Crossing - Proprietary información, y qué registros quedan? 32

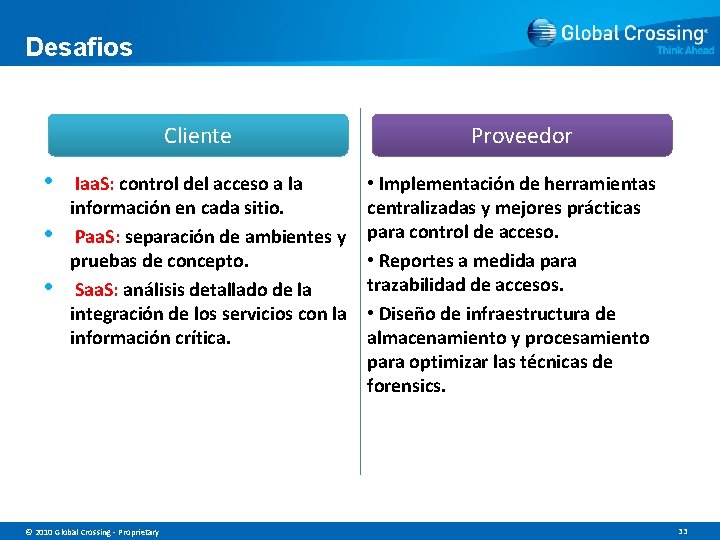

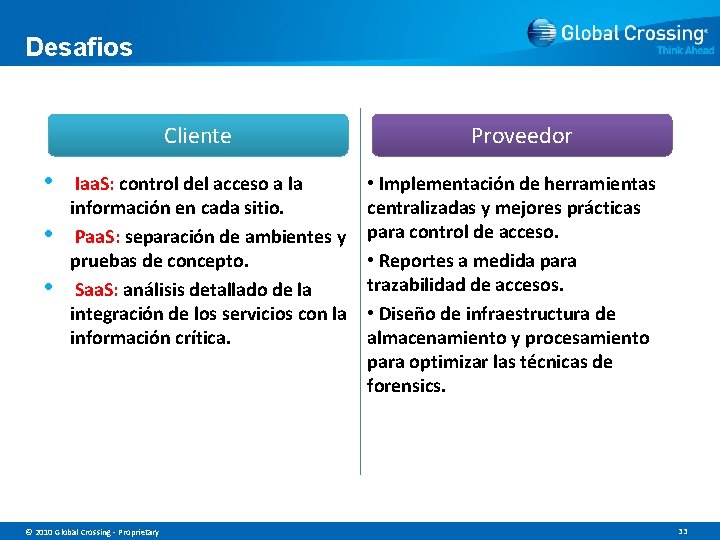

Desafios Cliente • • • Iaa. S: control del acceso a la información en cada sitio. Paa. S: separación de ambientes y pruebas de concepto. Saa. S: análisis detallado de la integración de los servicios con la información crítica. © 2010 Global Crossing - Proprietary Proveedor • Implementación de herramientas centralizadas y mejores prácticas para control de acceso. • Reportes a medida para trazabilidad de accesos. • Diseño de infraestructura de almacenamiento y procesamiento para optimizar las técnicas de forensics. 33

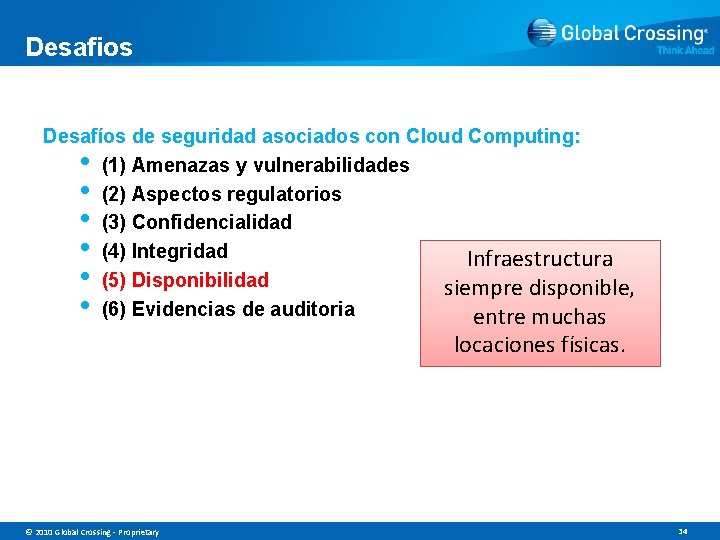

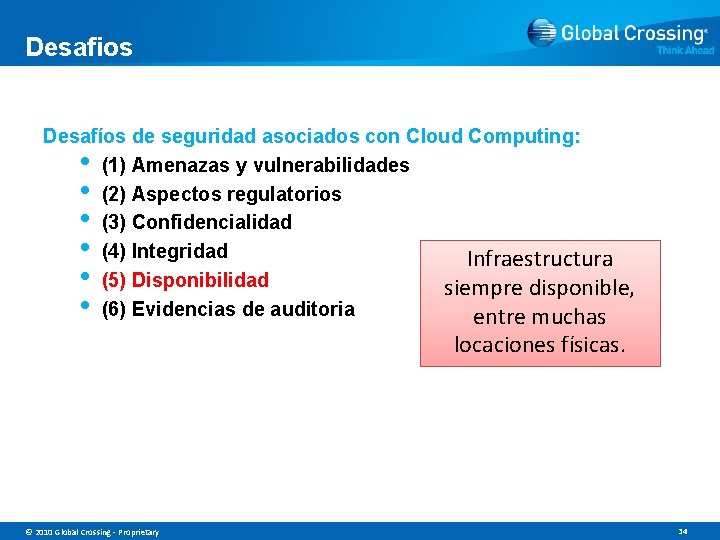

Desafios Desafíos de seguridad asociados con Cloud Computing: (1) Amenazas y vulnerabilidades (2) Aspectos regulatorios (3) Confidencialidad (4) Integridad Infraestructura (5) Disponibilidad siempre disponible, (6) Evidencias de auditoria entre muchas • • • locaciones físicas. © 2010 Global Crossing - Proprietary 34

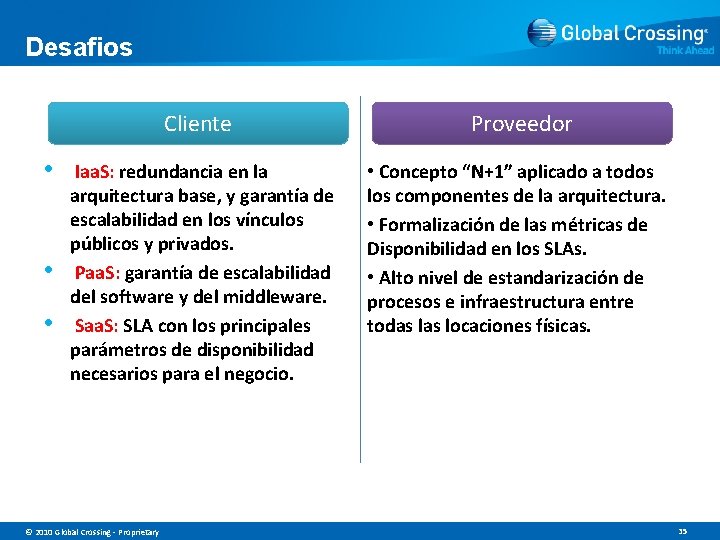

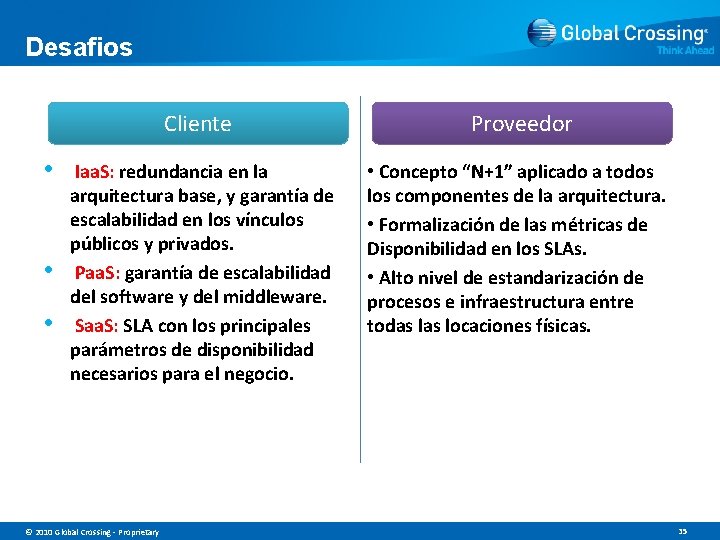

Desafios • • • Cliente Proveedor Iaa. S: redundancia en la arquitectura base, y garantía de escalabilidad en los vínculos públicos y privados. Paa. S: garantía de escalabilidad del software y del middleware. Saa. S: SLA con los principales parámetros de disponibilidad necesarios para el negocio. • Concepto “N+1” aplicado a todos los componentes de la arquitectura. • Formalización de las métricas de Disponibilidad en los SLAs. • Alto nivel de estandarización de procesos e infraestructura entre todas locaciones físicas. © 2010 Global Crossing - Proprietary 35

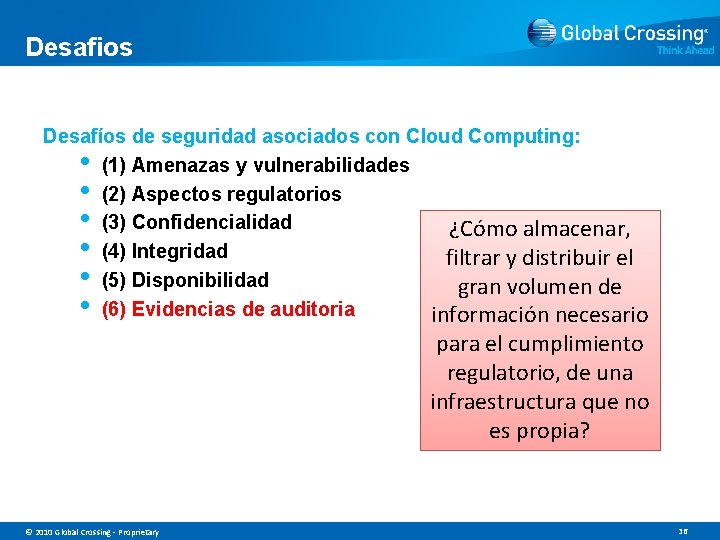

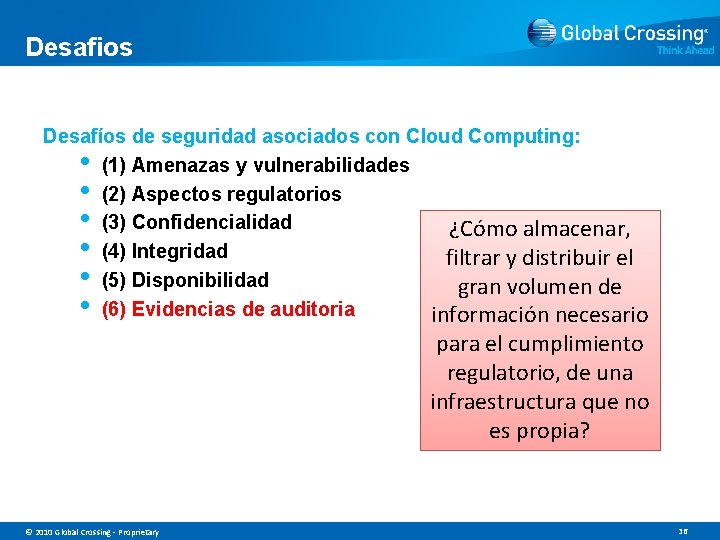

Desafios Desafíos de seguridad asociados con Cloud Computing: (1) Amenazas y vulnerabilidades (2) Aspectos regulatorios (3) Confidencialidad ¿Cómo almacenar, (4) Integridad filtrar y distribuir el (5) Disponibilidad gran volumen de (6) Evidencias de auditoria información necesario • • • para el cumplimiento regulatorio, de una infraestructura que no es propia? © 2010 Global Crossing - Proprietary 36

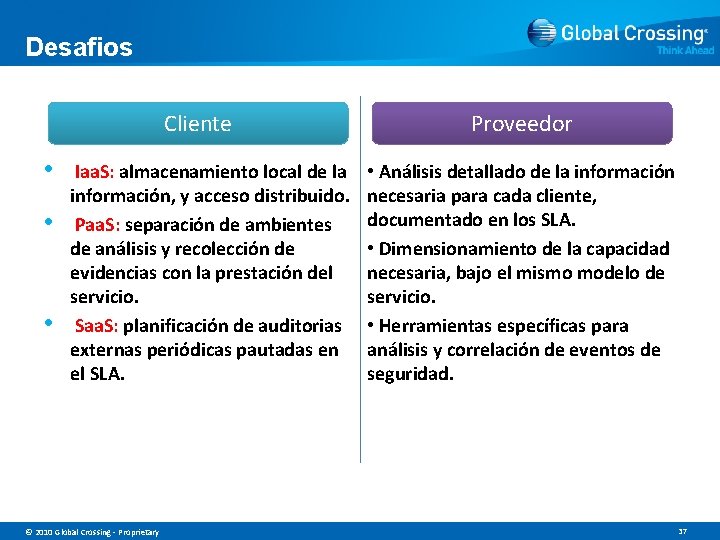

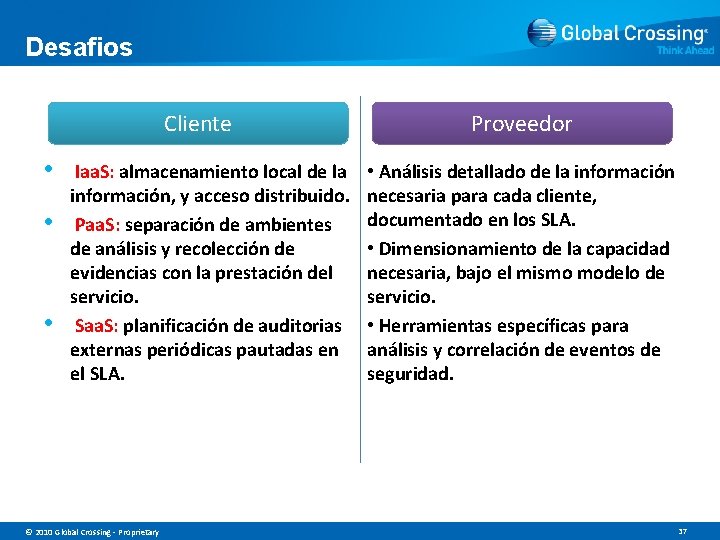

Desafios Cliente • • • Iaa. S: almacenamiento local de la información, y acceso distribuido. Paa. S: separación de ambientes de análisis y recolección de evidencias con la prestación del servicio. Saa. S: planificación de auditorias externas periódicas pautadas en el SLA. © 2010 Global Crossing - Proprietary Proveedor • Análisis detallado de la información necesaria para cada cliente, documentado en los SLA. • Dimensionamiento de la capacidad necesaria, bajo el mismo modelo de servicio. • Herramientas específicas para análisis y correlación de eventos de seguridad. 37

CONCLUSIONES © 2010 Global Crossing - Proprietary 38

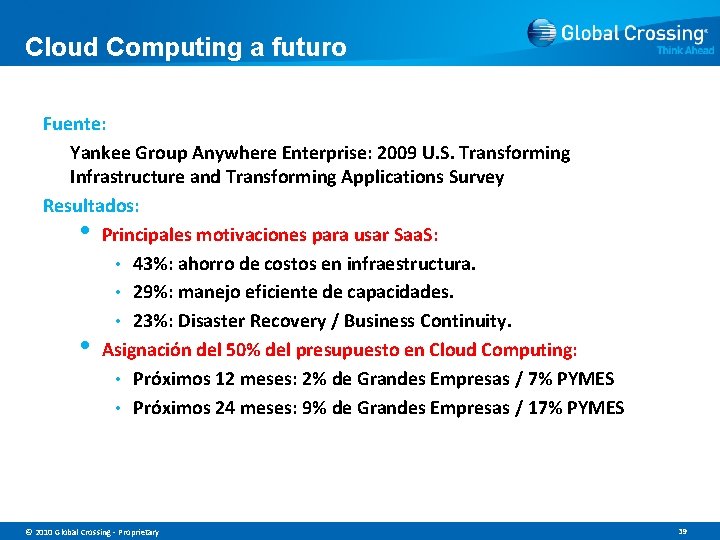

Cloud Computing a futuro Fuente: Yankee Group Anywhere Enterprise: 2009 U. S. Transforming Infrastructure and Transforming Applications Survey Resultados: Principales motivaciones para usar Saa. S: • 43%: ahorro de costos en infraestructura. • 29%: manejo eficiente de capacidades. • 23%: Disaster Recovery / Business Continuity. Asignación del 50% del presupuesto en Cloud Computing: • Próximos 12 meses: 2% de Grandes Empresas / 7% PYMES • Próximos 24 meses: 9% de Grandes Empresas / 17% PYMES • • © 2010 Global Crossing - Proprietary 39

Seguridad de la Información para Cloud Computing • Oportunidades: Mayor foco en el negocio de la organización (“Core Business”) Generalmente, el proveedor es más seguro que los clientes Disminución del riesgo a través de SLAs “más robustos” Reducción de costos comprobada • Amenazas: Eliminación de la información: pocas garantías… Inversión en certificaciones: riesgo de pérdida de valor Governance: riesgo de ceder demasiado (“exceso de confianza”) Time-to-market vs. seguridad: ¿qué tan seguro es el código? • • © 2010 Global Crossing - Proprietary 40

¡Muchas Gracias! ¿Preguntas? franz. erni@globalcrossing. com http: //latamnews. globalcrossing. com/ http: //blogs. globalcrossing. com/ © 2010 Global Crossing - Proprietary 41