Cin UFPE GSM Global System for Mobile Communications

Cin - UFPE

GSM (Global System for Mobile Communications) • Sistema utilizado por mais de 700 milhões de pessoas. • Segurança é crucial para dificultar clonagem. • Utiliza três serviços de segurança distintos.

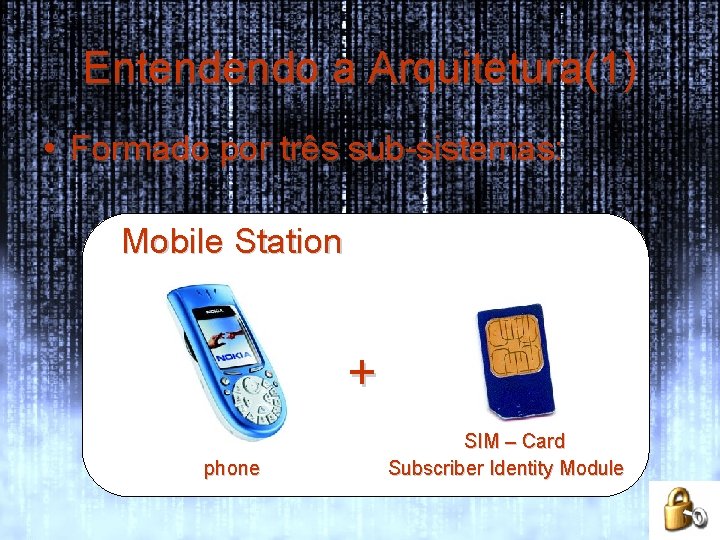

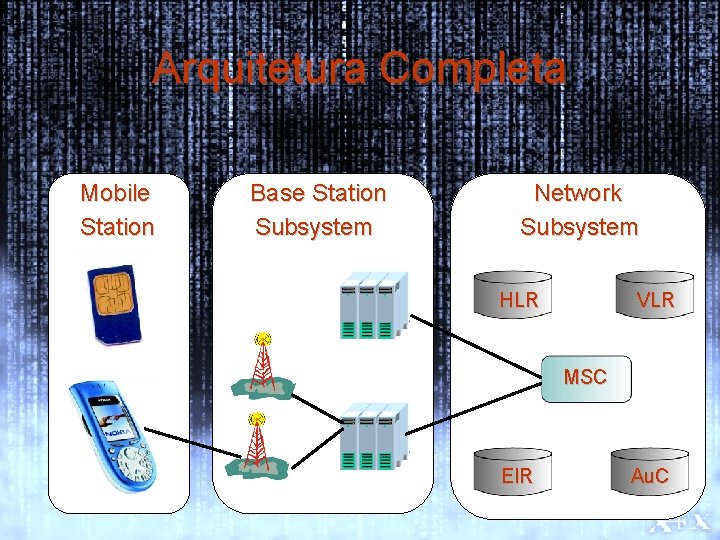

Entendendo a Arquitetura(1) • Formado por três sub-sistemas: Mobile Station + phone SIM – Card Subscriber Identity Module

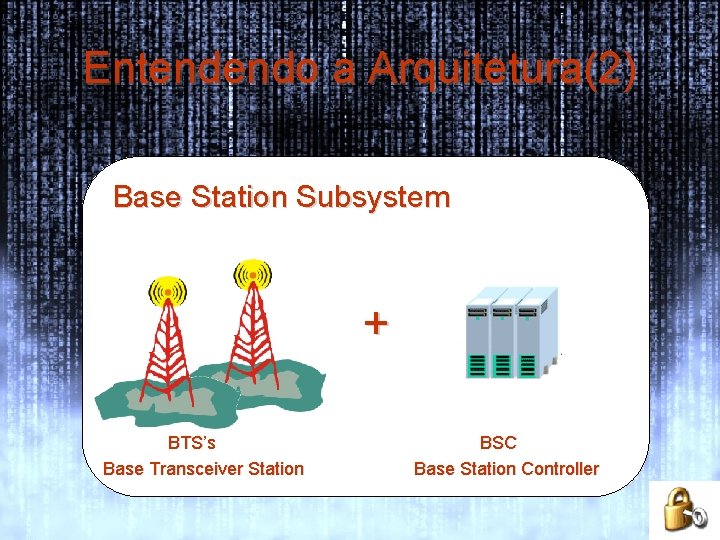

Entendendo a Arquitetura(2) Base Station Subsystem + BTS’s Base Transceiver Station BSC Base Station Controller

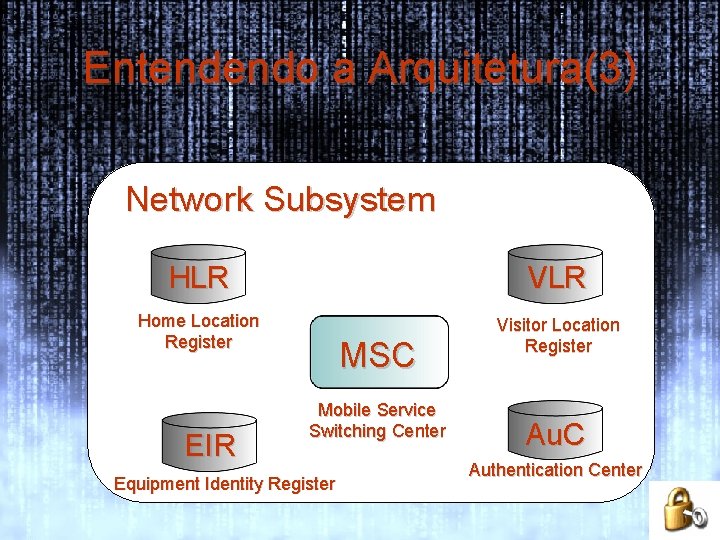

Entendendo a Arquitetura(3) Network Subsystem HLR VLR Home Location Register Visitor Location Register EIR MSC Mobile Service Switching Center Equipment Identity Register Au. C Authentication Center

Arquitetura Completa Mobile Station Base Station Subsystem Network Subsystem HLR VLR MSC EIR Au. C

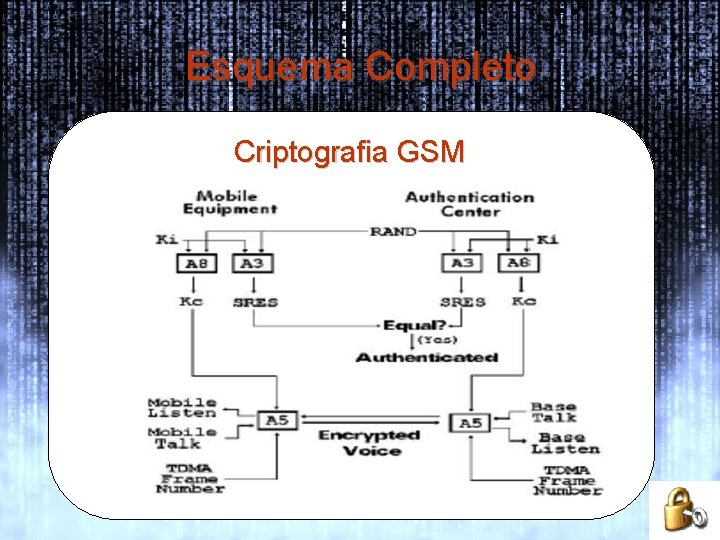

Security Services • Subscriber Identity Authentication É o “coração” do sistema de segurança. Permite que a rede autentique a identidade do assinante móvel para assim estabelecer e gerenciar as chaves de encriptação necessárias para os serviços confidenciais.

Security Services • User and Signalling Data Confidentiality Composto por 3 elementos: a) User data confidentiality and signalling information on physical connections. b) Connectionless user data confidentiality. c) Signalling information element confidentiality.

Security Services • Subscriber Identity Confidentiality Permite que usuários móveis realizem chamadas, atualizem sua localização, etc, sem revelar seu International Mobile Subscriber Identity (IMSI).

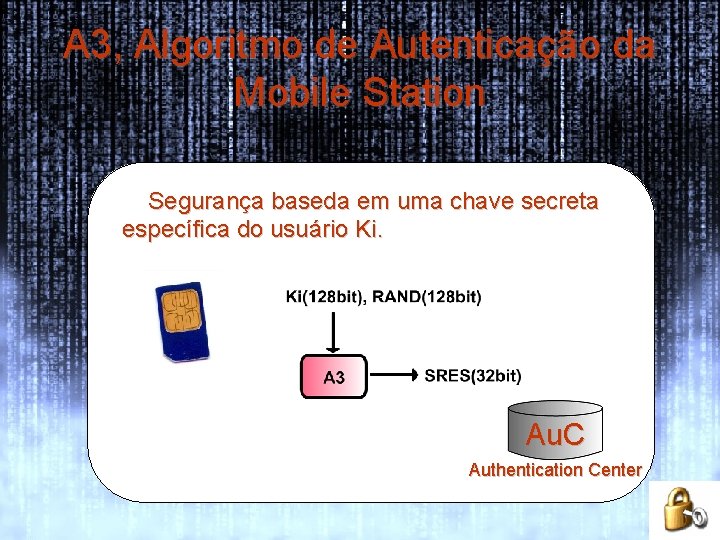

A 3, Algoritmo de Autenticação da Mobile Station Segurança baseda em uma chave secreta específica do usuário Ki. Au. C Authentication Center

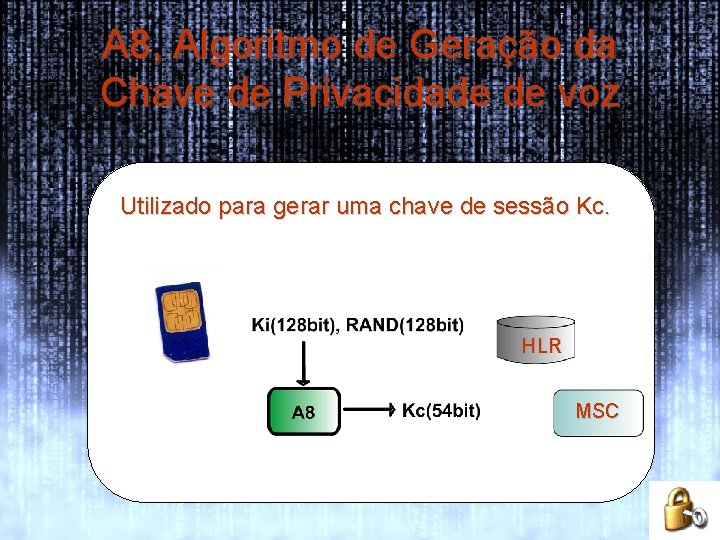

A 8, Algoritmo de Geração da Chave de Privacidade de voz Utilizado para gerar uma chave de sessão Kc. HLR MSC

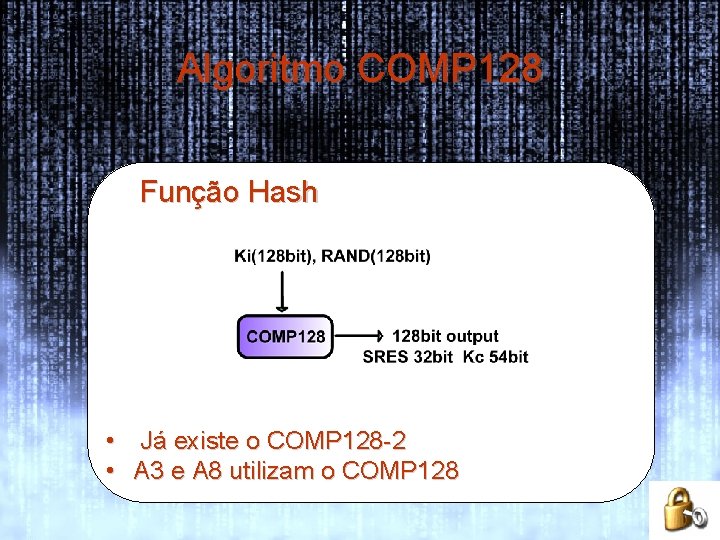

Algoritmo COMP 128 Função Hash • Já existe o COMP 128 -2 • A 3 e A 8 utilizam o COMP 128

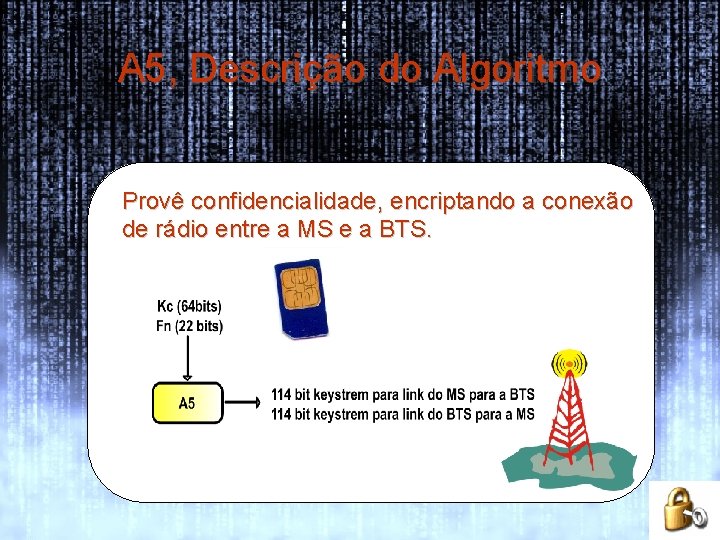

A 5, Descrição do Algoritmo Provê confidencialidade, encriptando a conexão de rádio entre a MS e a BTS.

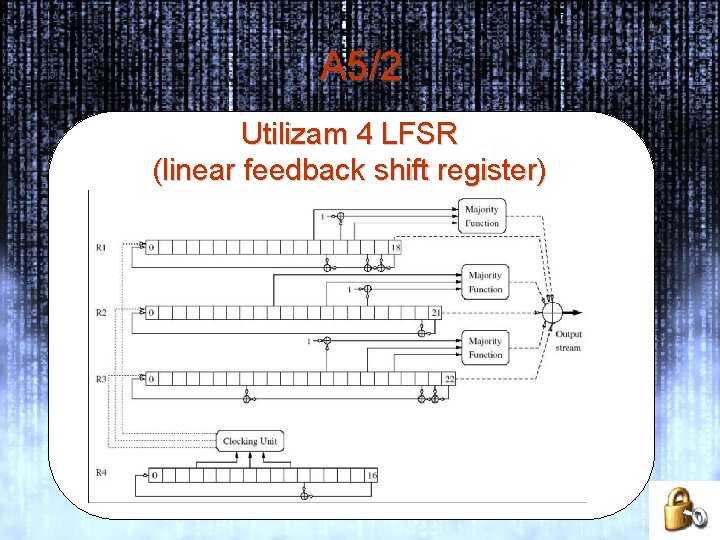

A 5/2 Utilizam 4 LFSR (linear feedback shift register)

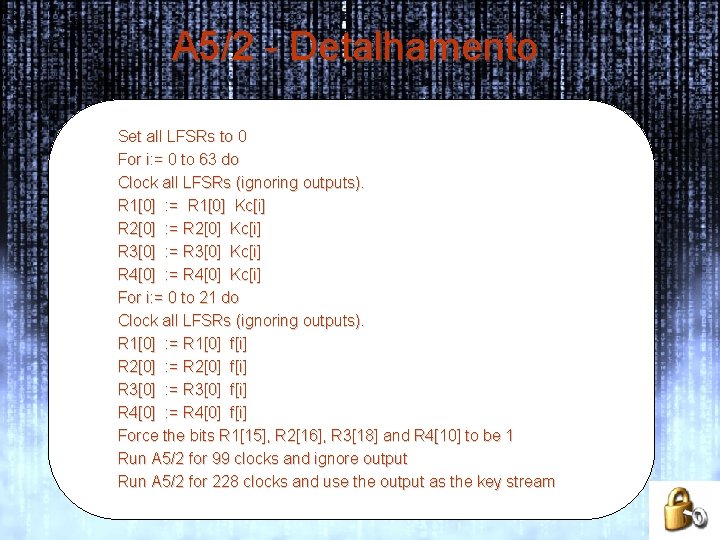

A 5/2 - Detalhamento Set all LFSRs to 0 For i: = 0 to 63 do Clock all LFSRs (ignoring outputs). R 1[0] : = R 1[0] Kc[i] R 2[0] : = R 2[0] Kc[i] R 3[0] : = R 3[0] Kc[i] R 4[0] : = R 4[0] Kc[i] For i: = 0 to 21 do Clock all LFSRs (ignoring outputs). R 1[0] : = R 1[0] f[i] R 2[0] : = R 2[0] f[i] R 3[0] : = R 3[0] f[i] R 4[0] : = R 4[0] f[i] Force the bits R 1[15], R 2[16], R 3[18] and R 4[10] to be 1 Run A 5/2 for 99 clocks and ignore output Run A 5/2 for 228 clocks and use the output as the key stream

Esquema Completo Criptografia GSM

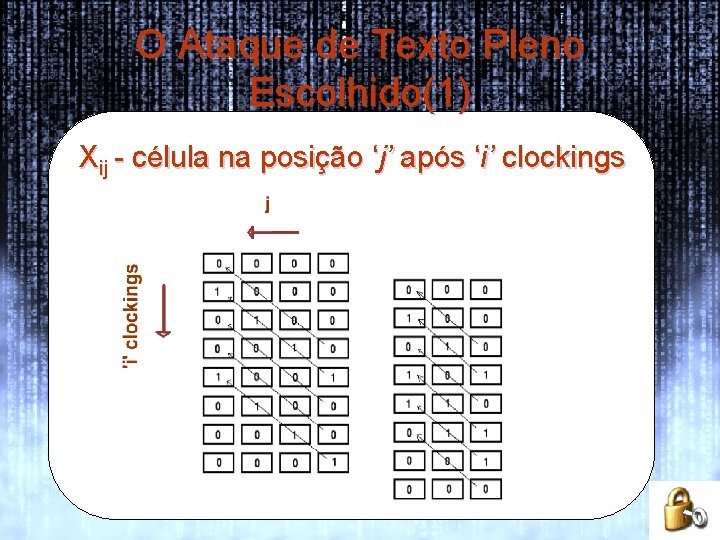

O Ataque de Texto Pleno Escolhido(1) Xij - célula na posição ‘j’ após ‘i’ clockings

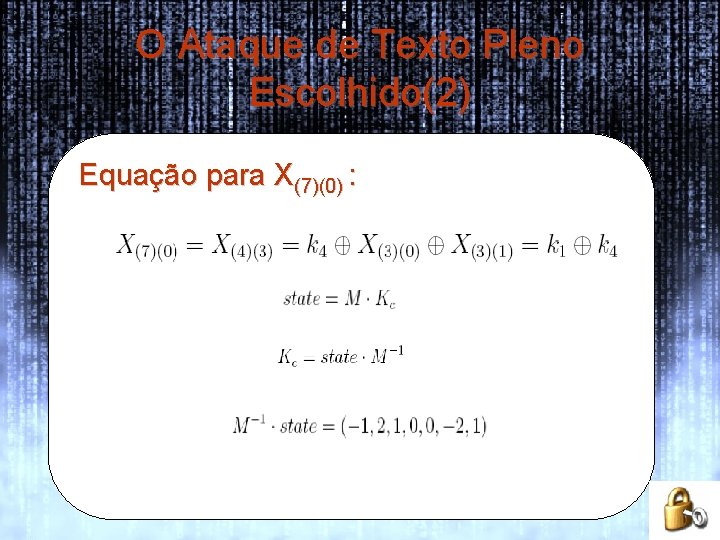

O Ataque de Texto Pleno Escolhido(2) Equação para X(7)(0) :

- Slides: 18