Cblages des rseaux informatiques q Un rseau local

Câblages des réseaux informatiques q Un réseau local est un réseau informatique de taille géographique restreinte. Il peut concerner, par exemple, une salle informatique, une habitation particulière, un bâtiment, un établissement scolaire, un site d’entreprise …etc. q Couramment appelé LAN (Local Area Network) il peut également être nommé RLE (Réseau Local d’Entreprise) q Le réseau permet d’interconnecter, dans un rayon limité, plusieurs types de terminaux (postes de travail informatiques, serveurs, caisse enregistreuses, imprimantes …) q L’objectif est de faire communiquer les divers équipements dans le but de partager des données et des services (logiciels, accès Internet,

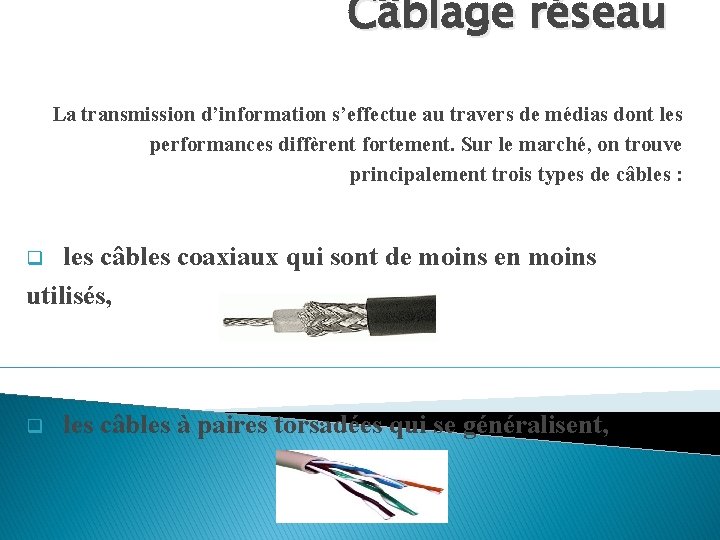

Câblage réseau La transmission d’information s’effectue au travers de médias dont les performances diffèrent fortement. Sur le marché, on trouve principalement trois types de câbles : les câbles coaxiaux qui sont de moins en moins utilisés, q q les câbles à paires torsadées qui se généralisent,

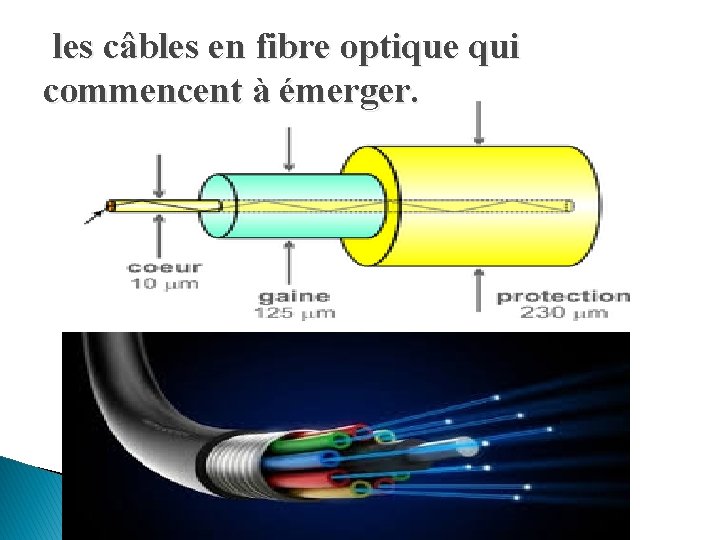

les câbles en fibre optique qui commencent à émerger.

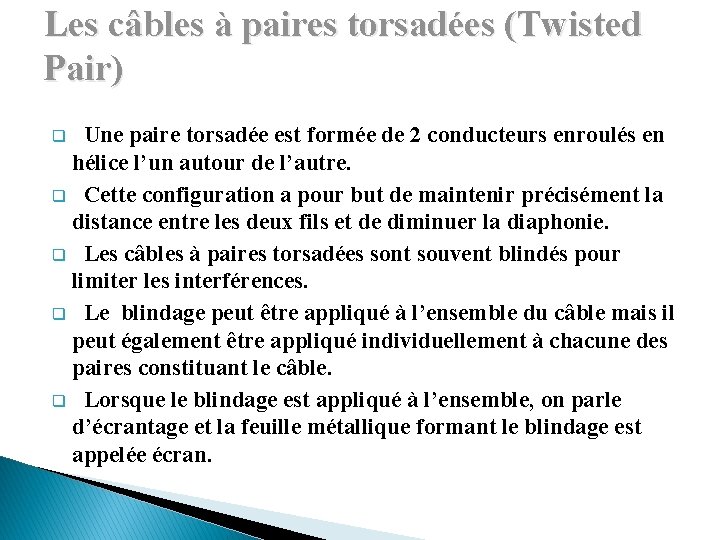

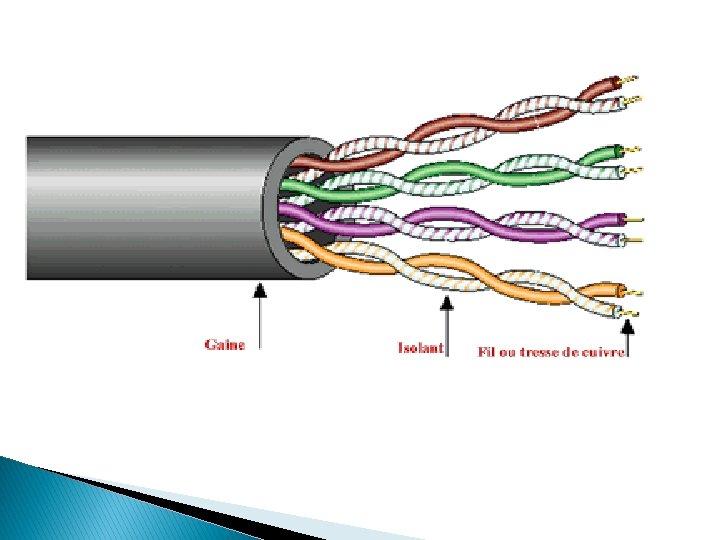

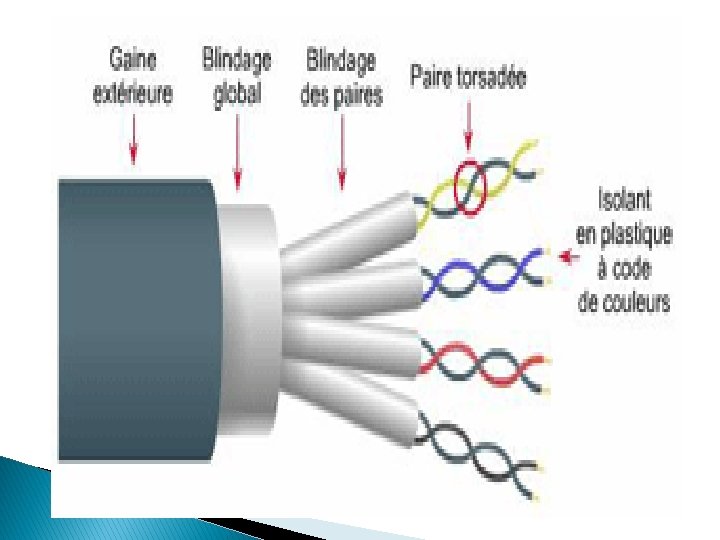

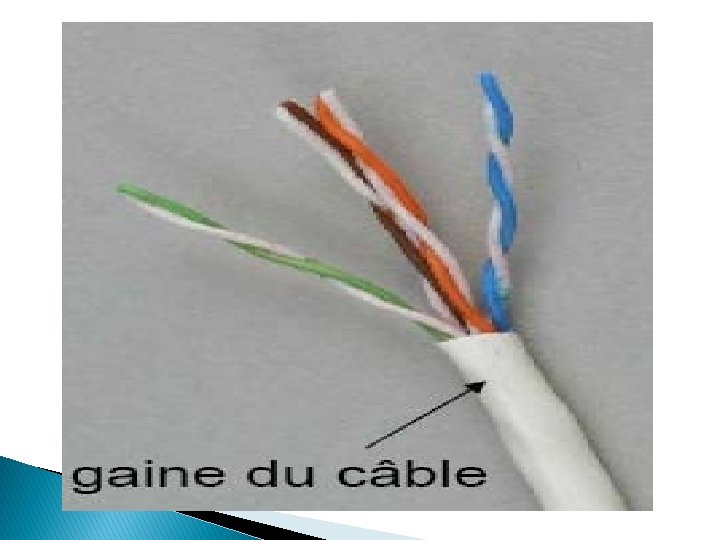

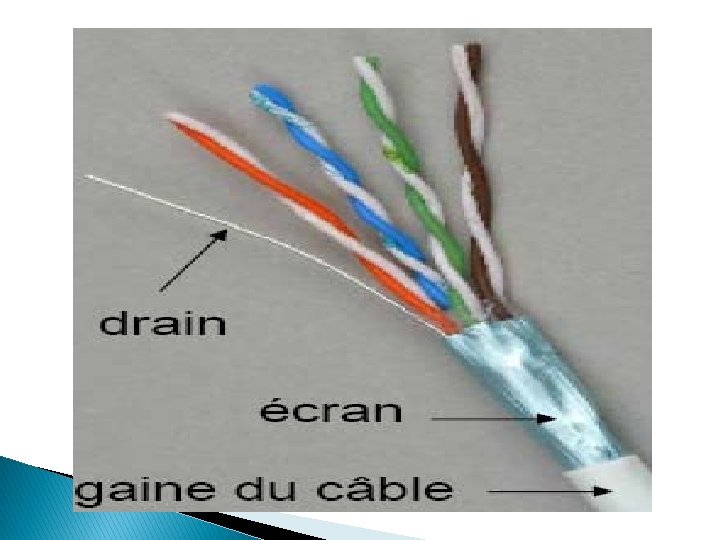

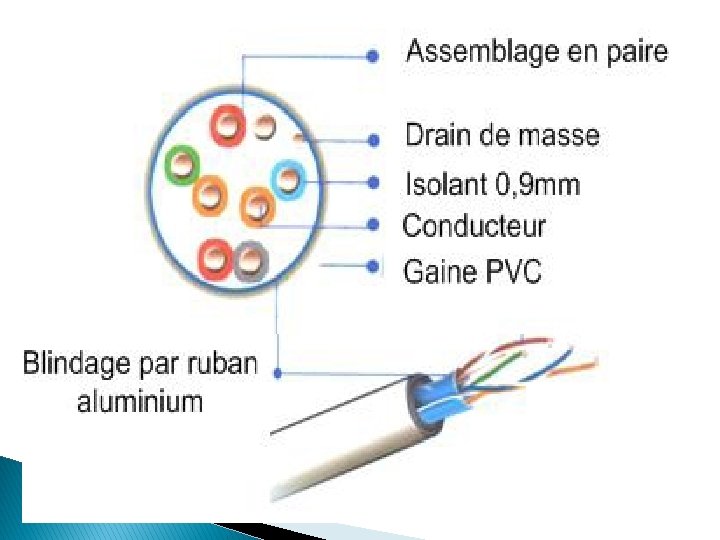

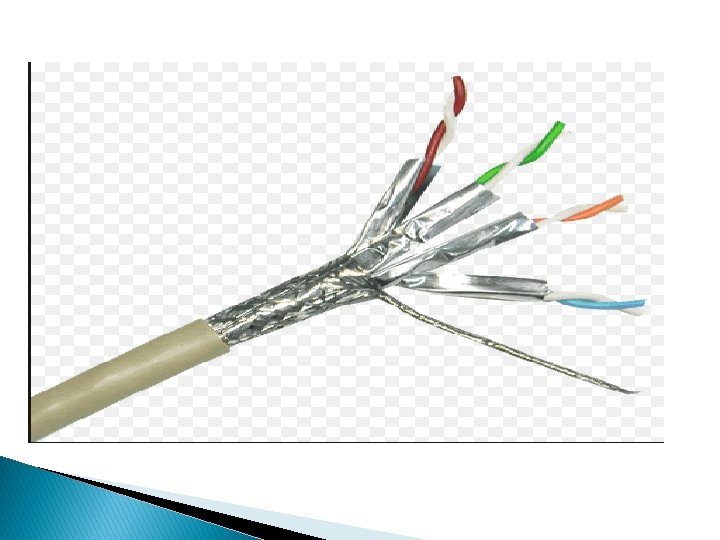

Les câbles à paires torsadées (Twisted Pair) Une paire torsadée est formée de 2 conducteurs enroulés en hélice l’un autour de l’autre. q Cette configuration a pour but de maintenir précisément la distance entre les deux fils et de diminuer la diaphonie. q Les câbles à paires torsadées sont souvent blindés pour limiter les interférences. q Le blindage peut être appliqué à l’ensemble du câble mais il peut également être appliqué individuellement à chacune des paires constituant le câble. q Lorsque le blindage est appliqué à l’ensemble, on parle d’écrantage et la feuille métallique formant le blindage est appelée écran. q

Les qualités des cables a paires torsadées � Répond aux spécifications de la norme « 10 base T » � Très utilisé pour les réseaux locaux � Une longueur maximale de 100 mètres � Un débit de 10 à 100 Mb/s � Un câblage peu coûteux � Une installation et des connexions simples � Une très grande flexibilité du câble � Une très grande vulnérabilité aux interférences � Un choix fiable mais qui ne garanti pas l’intégrité des données transmises sur de longues distances et à des débits élevés…

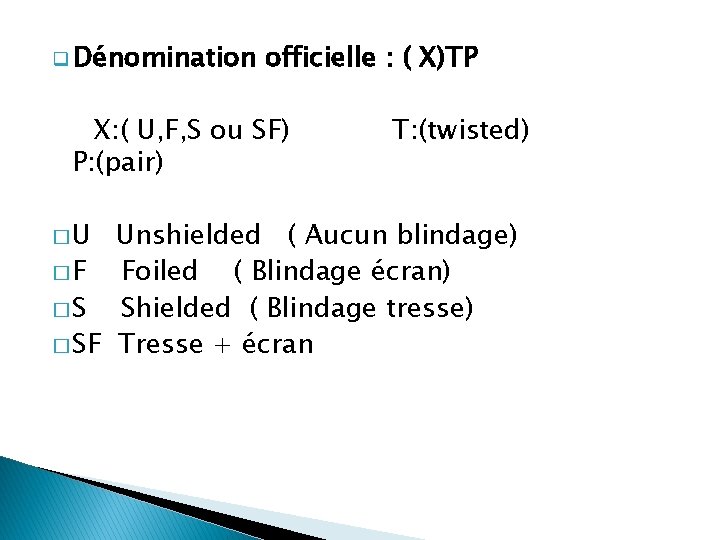

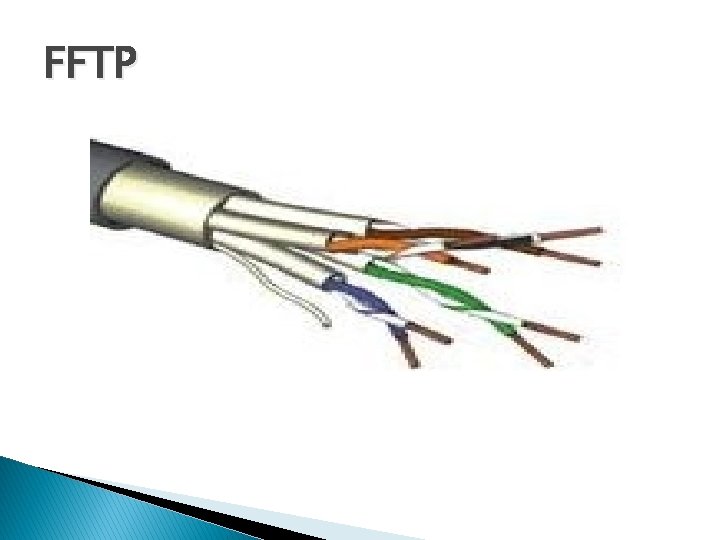

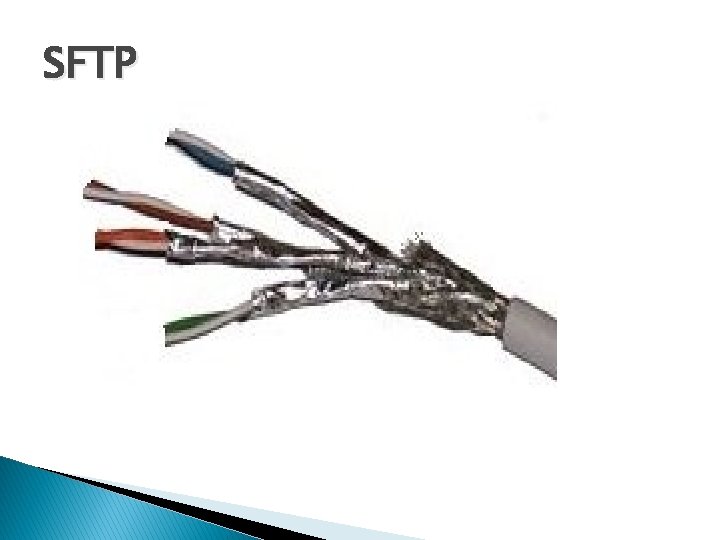

q Dénomination officielle : ( X)TP X: ( U, F, S ou SF) P: (pair) �U T: (twisted) Unshielded ( Aucun blindage) �F Foiled ( Blindage écran) �S Shielded ( Blindage tresse) � SF Tresse + écran

UTP

FTP

FFTP

SFTP

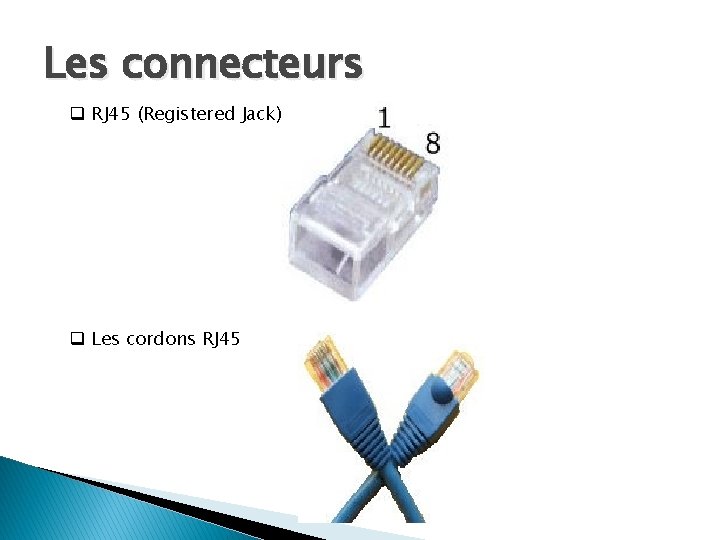

Les connecteurs q RJ 45 (Registered Jack) q Les cordons RJ 45

Connecteurs RJ-45 servant à la connexion des réseaux informatiques. Câble souple économique à paires torsadées utilisé avec 10 BASE-T

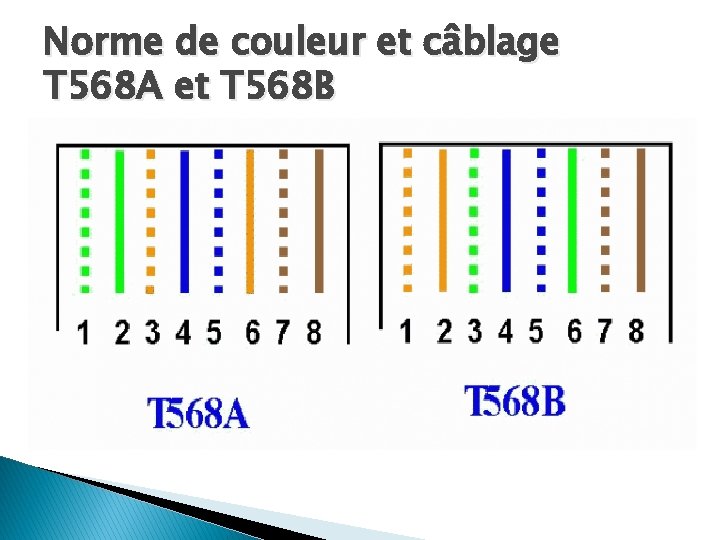

Norme de couleur et câblage T 568 A et T 568 B

la pince à sertir (RJ 45).

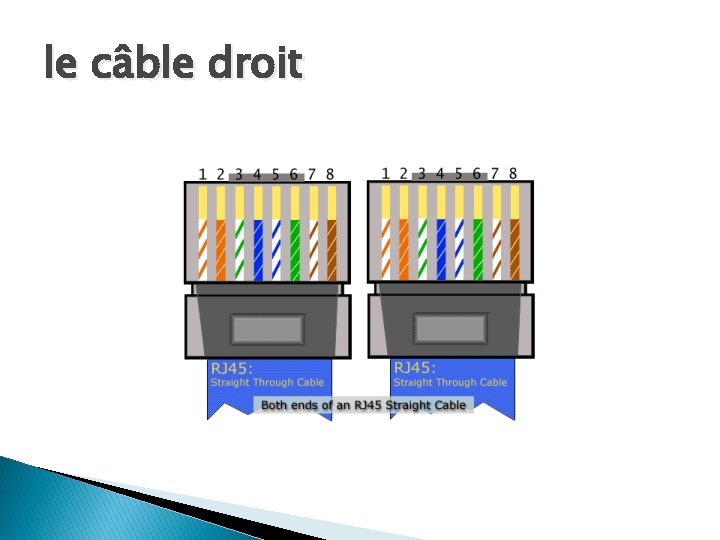

le câble droit

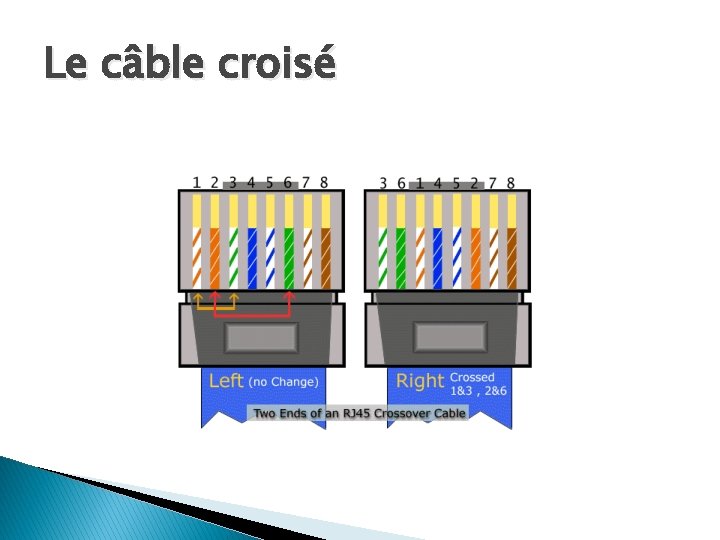

Le câble croisé

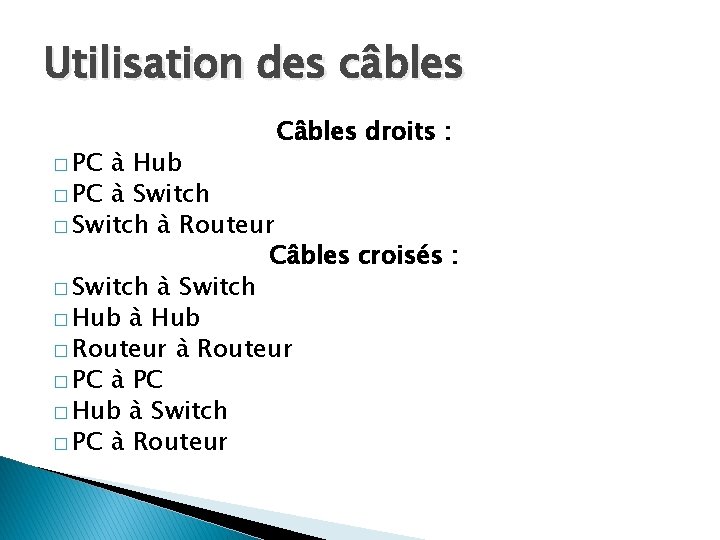

Utilisation des câbles � PC Câbles droits : à Hub � PC à Switch � Switch à Routeur Câbles croisés : � Switch à Switch � Hub à Hub � Routeur à Routeur � PC à PC � Hub à Switch � PC à Routeur

Switch

routeur

MODEM

Hubs: Hubs, aussi connus comme répéteurs de données, sont des périphériques réseaux qui peuvent fonctionner sur la couche 1 (la couche physique) pour faire communiquer des périphériques réseaux. � Les Hubs ne peuvent pas traiter la couche 2 ou la couche 3 du trafic. la couche 2 traite les adresses matérielles (MAC) et la couche 3 les adresses logiques (IP). Donc, les hubs ne peuvent pas traiter l’information basée sur les adresses MAC ou IP. � Les Hubs ne peuvent pas savoir si la donnée est de type uni-cast ou multi-cast. � Tout ce qu’un Hub fait est transférer les données à tous les ports sauf le port d’où les données ont été générées. � Les Hubs fonctionnent uniquement en mode semi-duplex, c’est à dire qu’un dispositif connecté à un hub peut soit envoyer ou recevoir des informations à un moment donné. � Si plusieurs appareils envoient des données simultanément, il peut y avoir des collisions de données. �

� � � � Switchs: Les Switchs sont des périphériques réseaux qui opèrent sur la couche 2 du modèle OSI. Les Switchs sont connus comme étant des Hubs intelligents. La raison de cette dénomination est le fait qu’un Switch construit une table d’adresses MAC pour garder une trace des différentes adresses matérielles et des ports associés à ces adresses. Les Switchs fonctionnent sur les adresses matérielles pour transférer les données entre les périphériques qui y sont connectés. Quand un Switch est démarré, il agit comme un Hub tant qu’il n’a pas construit sa propre table d’adresses. Supposons qu’il existe trois dispositifs connectés à un Switch. Appelons ces dispositifs DA, DB et DC. Maintenant, lors de l’allumage du Switch, si DA envoie un message à DB, le Switch se comportera comme un Hub et va envoyer le message à chaque port. Mais, il va aussi stocker l’adresse matérielle et le port correspondant dans sa table. Cela signifie que lorsqu’un autre dispositif enverra un paquet destiné à DA, le Switch réagira intelligemment et va envoyer le paquet directement vers le port correct et non à tous les ports. Les Switchs, contrairement aux Hubs, permettent le transfert de données en mode duplex pour chaque appareil connecté. Les Switchs peuvent éviter les boucles à travers l’utilisation du Spanning Tree Protocol.

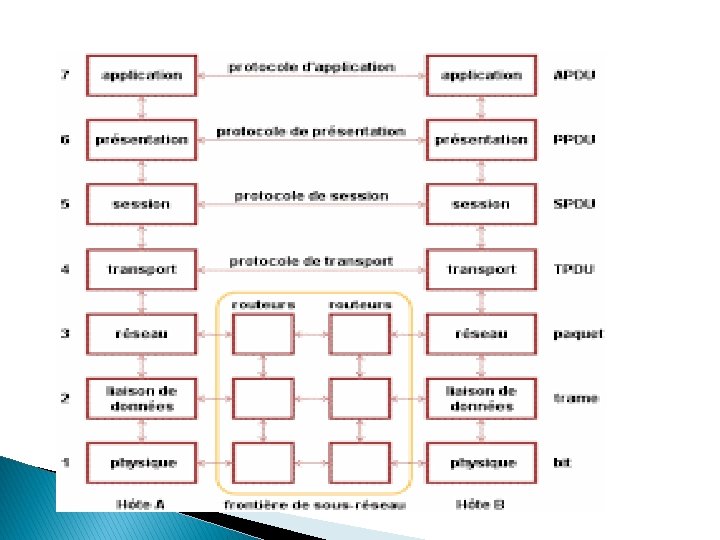

Routeurs Les routeurs sont des périphériques réseaux qui fonctionnent sur la couche 3 du modèle OSI. � Comme les routeurs utilisent la couche 3 qui permet l’accès à l’adresse logique (adresse IP), les routeurs peuvent alors transmettre les données à travers les réseaux. � On appelle parfois les routeurs des Switchs de couche 3 � Les routeurs sont beaucoup plus riches en fonctionnalités que les Switchs. � Les routeurs conservent la table de routage pour le transfert de données. � Avant, les routeurs étaient trop lent par rapport avant les Switchs. Cela s’expliquait par le fait que la lecture complète du paquet récupéré et la mise en tampon de ce paquet prenait beaucoup de temps. De nos jours, les routeurs sont suffisamment puissants qu’ils peuvent traiter les paquets aussi rapidement qu’un Switch. � Les routeurs sont généralement utilisés comme expéditeurs de données vers des réseaux WAN. �

LES COMMANDES RESEAUX La commande PING � La commande IPCONFIG � La commande ARP � La commande NETSTAT � La commande NET VIEW � La commande NET USER � La commande TRACERT �

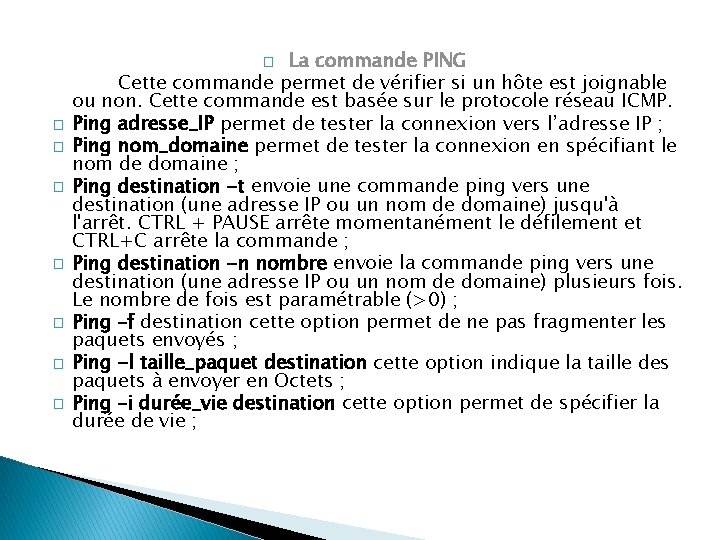

La commande PING Cette commande permet de vérifier si un hôte est joignable ou non. Cette commande est basée sur le protocole réseau ICMP. Ping adresse_IP permet de tester la connexion vers l’adresse IP ; Ping nom_domaine permet de tester la connexion en spécifiant le nom de domaine ; Ping destination -t envoie une commande ping vers une destination (une adresse IP ou un nom de domaine) jusqu'à l'arrêt. CTRL + PAUSE arrête momentanément le défilement et CTRL+C arrête la commande ; Ping destination -n nombre envoie la commande ping vers une destination (une adresse IP ou un nom de domaine) plusieurs fois. Le nombre de fois est paramétrable (>0) ; Ping –f destination cette option permet de ne pas fragmenter les paquets envoyés ; Ping -l taille_paquet destination cette option indique la taille des paquets à envoyer en Octets ; Ping –i durée_vie destination cette option permet de spécifier la durée de vie ; � � � �

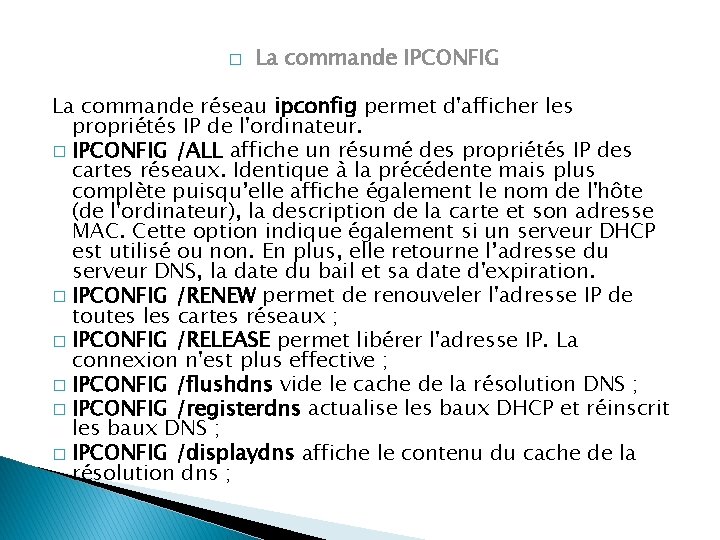

� La commande IPCONFIG La commande réseau ipconfig permet d'afficher les propriétés IP de l'ordinateur. � IPCONFIG /ALL affiche un résumé des propriétés IP des cartes réseaux. Identique à la précédente mais plus complète puisqu’elle affiche également le nom de l'hôte (de l'ordinateur), la description de la carte et son adresse MAC. Cette option indique également si un serveur DHCP est utilisé ou non. En plus, elle retourne l’adresse du serveur DNS, la date du bail et sa date d'expiration. � IPCONFIG /RENEW permet de renouveler l'adresse IP de toutes les cartes réseaux ; � IPCONFIG /RELEASE permet libérer l'adresse IP. La connexion n'est plus effective ; � IPCONFIG /flushdns vide le cache de la résolution DNS ; � IPCONFIG /registerdns actualise les baux DHCP et réinscrit les baux DNS ; � IPCONFIG /displaydns affiche le contenu du cache de la résolution dns ;

� � Cette La commande ARP commande est utilisée pour le protocole réseau ARP. Elle permet d'afficher et modifier les correspondances adresses IP / physiques (MAC d'une carte réseau). � Arp -a affiche la correspondance IP / adresse mac des ordinateurs et périphériques connectés. Les correspondances dynamiques utilisent le DHCP pour configurer l'adresse IP ; � Arp –s adresse_IP adresse_MAC ajout d’une entrée statique au cache ARP ; � Arp –d permet de supprimer une entrée du cache arp. Si à la suite de cette option on mentionne une adresse IP seulement l’entrée correspondante à cette adresse est supprimée.

� La commande NETSTAT Net. Stat permet d'afficher tous les ports actifs (à l'écoute) sur un ordinateur tant en TCP qu'en UDP ; � Net. Stat -a permet d'afficher tous les ports sur un ordinateur tant en TCP qu'en UDP, y compris ceux qui sont inactifs ; � Net. Stat -e affiche les statistiques ethernet ; � Net. Stat -s affiche les statistiques de l’utilisation des protocoles ; � Netstat -p nom_protocole affiche les connexions pour le protocole spécifié (IP, IPv 6, ICMP, TCP, UDP, ICMPv 6, TCPv 6, UDPv 6) ; � Netstat -b affiche les noms des fichiers exécutables impliqués dans la création de la connexion ; � Netstat -v (combinée avec l’option –b) affiche la séquence des composants qui ont permis de créer la connexion ; � Netstat -o affiche le numéro du processus associé à chaque connexion ; � Netstat -r affiche la table de routage �

� La commande NET VIEW � La commande Net View permet d'afficher les ordinateurs connectés sur le réseau. � Net view nom_ordinateur Si le nom de l'ordinateur est mentionné comme option, les ressources partagées de cet ordinateur sont affichées (dossiers ou imprimantes…). � La commande NET USER � Cette commande est équivalente à celle des utilisateurs et mots de passe dans le panneau de configuration de Windows. Cette commande nécessite le statut d'administrateur pour être exécutée. � NET user: affiche les utilisateurs réseaux d'un ordinateur, pas les utilisateurs connectés sur cet ordinateur via le réseau ; � NET user nom_utilisateur: affiche les paramètres de connexion de l'utilisateur mentionné en paramètre ; � NET user utilisateur /delete: supprime l'utilisateur mentionné en paramètre.

� La � TRACERT commande TRACERT adresse_IP permet d'afficher les sauts lors de la connexion à l'adresse IP qui a été mentionnée en paramétre, adresses IP et nom d'hôte ; � TRACERT nom_domaine fait le même traitement que la précédente mais accepte en entrée le nom de domaine ; � TRACERT -d destination : Ne pas convertir les adresses en noms d'hôtes ; � TRACERT -h nombre_sauts_max destination : mentionne le nombre maximum de sauts pour recher la cible ; � TRACERT -w délai destination : Attente d'un délai en millisecondes pour chaque réponse.

Merci

- Slides: 42