Brunette Introduction lInternet Prsentation F Alain Nys analyste

Brunette Introduction à l’Internet

Présentation F Alain Nys – analyste à la Ville de Bruxelles, – chargé du projet Brunette depuis septembre 96

infos pratiques F Le syllabus reprend la totalité des formations F formation théorique F de 8 h 30 à 12 h 30 pause vers 10 h 30 ou F de 13 h 30 à 17 h 30 pause vers 15 h 30 (local 03) F - questions ? -

Formation des GUIDES Cours théorique

Objectifs de Brunette FL ’objectif premier est l ’accès à l ’Internet pour l ’ensemble des institutions de la Ville de Bruxelles F Brunette s ’intègre dans le programme éducatif de l ’Instruction publique (direction établissements) F L ’implantation de Brunette a débuté en 1996 et se terminera en 2000

Ressources F Les ressources allouées à ce projet – Ressources Humaines u En permanence : 3 plein temps u L ’équipe de formateurs et les correspondants au Conseils aux médias u Service « HELP DESK » aide à l ’utilisateur et interventions techniques avec GIAL

Ressources F Les ressources allouées à ce projet – Ressources financières u placement des lignes : 9. 760. 000 FB au 30/3/2000 u redevances annuelles : 6. 720. 000 FB – Ressources techniques u Recensement de 2120 ordinateurs au 30/12/1999 dont 1137 ont un accès Internet u investissement annuel de 18. 000 FB

Etablissements concernés

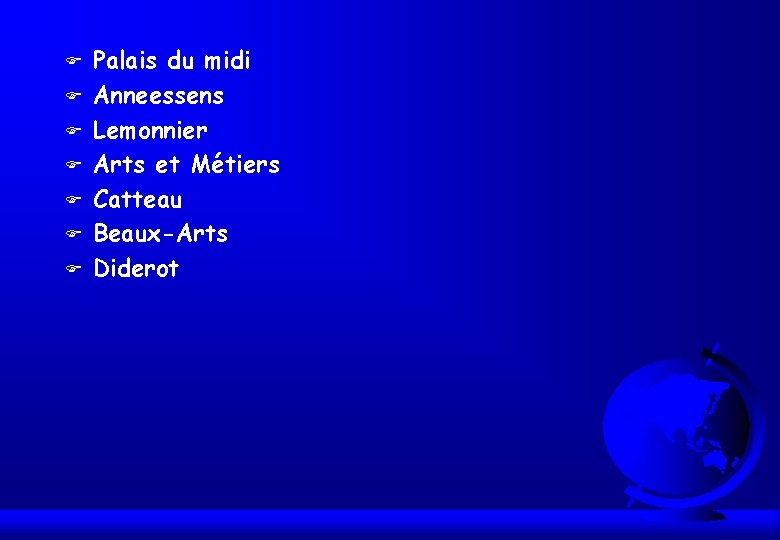

SITES de la phase 1 - 1996

F F F F Palais du midi Anneessens Lemonnier Arts et Métiers Catteau Beaux-Arts Diderot

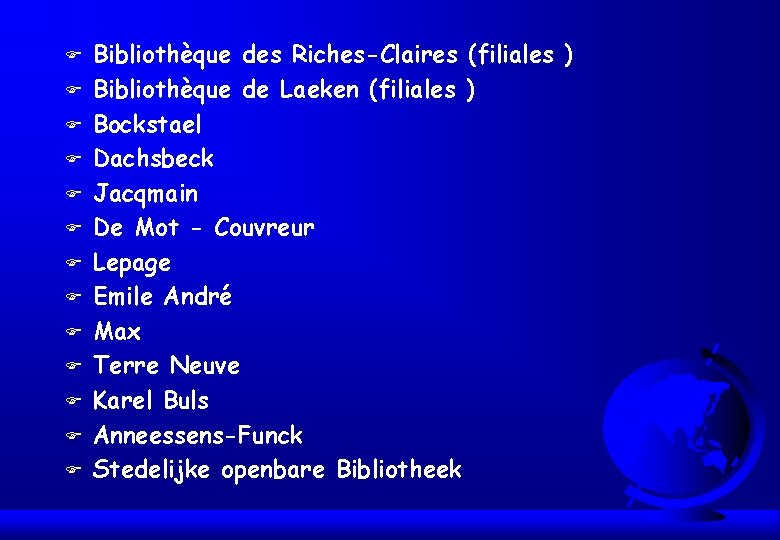

SITES de la Phase 2 - 1997

F F F F Bibliothèque des Riches-Claires (filiales ) Bibliothèque de Laeken (filiales ) Bockstael Dachsbeck Jacqmain De Mot - Couvreur Lepage Emile André Max Terre Neuve Karel Buls Anneessens-Funck Stedelijke openbare Bibliotheek

SITES de la phase 3 - 1998

F F F F F Blanchisserie Brugmann Claessens I. A. M. Pagodes 2 Steyls Vautour Wittouck

SITES plan multimédia secondaire - 1999

projet de la Communauté et du CIRB F Les écoles secondaires : – réseau régional - contrôle régional – topologie serveur - client – structure plus rigide - connaissances NT

SITES de la phase 4 1999 -2000

F F F poinçon – Académie Royale des BEAUX-ARTS (annexe) melsens – Centre Psycho-médico-social CENTRE 1 – Centre Psycho-médico-social CENTRE 2 – Centre de guidance barques – Centre Psycho-médico-social CENTRE 3

F F F midi_144 – Centre Psycho-médico-social CENTRE 5 midi_bd – Ecole primaire d'application Charles BULS héliport – Centre de santé et inspection médicale scolaire – Ecole fondamentale de l' HELIPORT (annexe)

F F mutsaard – Institut Paul-Henri SPAAK (annexe 2) – Ecole primaire REINE ASTRID – Koningin Astridschool (kleuter) – Koningin Astridschool (lager) – Bibliothèque filiale du Mutsaard de_wand – Ecole maternelle REINE ASTRID

SITES plan multimédia primaire - 2000

Maternelles et Annexes

Objet de la formation les cours ont pour objectif principal l’utilisation des outils réseau et la navigation sur Internet. Ils se subdivisent en 4 modules : u u GUIDES INFORMATEURS GESTIONNAIRES TECHNIQUES FORMATEURS PEDAGOGIQUES

Les GUIDES doivent encadrer les étudiants, les lecteurs dans leurs recherches. La formation est ouverte à l ’ensemble du personnel présenté par le chef d ’établissement. Les INFORMATEURS peuvent créer les pages Web et former à leur tour de nouveaux guides au sein de leur établissement. Cette formation est limitée à 5 -6 personnes par site sur base d ’une évaluation faite au cours de la formation de guides

Les GESTIONNAIRES TECHNIQUES doivent assurer la cohésion du réseau de leur site et en assurer la sécurité, ils doivent être capables d’intervenir au niveau de pannes mineures et avoir la capacité de décrire avec précision les pannes majeures. Ils doivent pouvoir assurer également les connections avec le serveur Brunette et déposeront les pages Web établies par leurs collègues. Ils sont en relation régulière avec le gestionnaire réseau général. Les FORMATEURS PEDAGOGIQUES doivent être les moteurs des projets pédagogiques de leur établissement et sont amenés à être les formateurs des phases ultérieures.

Plan de la formation GUIDES F 2 x 4 heures formation théorique – Syllabus du chapitre 1 au chapitre 8 F 2 x 4 heures de travaux pratiques

Contenu de la formation GUIDES - 1 er jour F Histoire du réseau F Rappel théorique d ’éléments informatiques F La théorie pas à pas : F – – – administration adressage connexion à l ’Internet éléments de sécurité Critiques de l ’Internet – – WWW et Premier pas avec un navigateur Premier message par courrier électronique les News, vidéoconférence, push Transferts de fichiers Introduction aux principales applications de l ’Internet

Contenu de la formation GUIDES - 2ème jour F Internet par la pratique avec Netscape – – – navigateur applications profil utilisateur éléments de sécurité messagerie – – – altavista yahoo les autres les coups de cœur brunette les listes de distribution F Les outils de recherche de l ’Internet F Les enjeux culturel de l ’Internet – développement de projets pédagogiques par l ’Internet

Brunette ? FBRUssels FNETwork for FTelematics in FEducation

Brunette F Particularités en Belgique et en Europe u connexion permanente u réseaux locaux en connexion sur plusieurs sites F Plan prévu en 5 ans u phase 1 - octobre 96

Méthodologie F étude de l’existant et analyse des besoins F implantation des réseaux locaux F installation du matériel F mise en intranet F mise en internet F mise en production

Questions ?

Histoire d ’Internet F ARPA (1969) F ARPANET F INTERNET

Histoire d ’Internet - ARPA F F F Le projet ARPA (Advanced Research Projects Agency): il crée un réseau sans structure saillante. Le réseau leur permet en effet de partager ainsi les ressources informatiques, puissantes mais rarissimes. Sa construction fait suite à une réflexion engagée et financée par l'armée américaine en pleine guerre froide, à la recherche d'un système de transmission d'information sécurisé. Chaque noeud du réseau, assure une partie de la gestion du réseau : fonctions de réception, d’émission, et d'adressage des données.

Histoire d ’Internet - ARPA F Il n'existe aucun point vulnérable sur le réseau : c'est "le routage" dynamique. F Chaque message émis est découpé en petits paquets d'information, transmis par des routes différentes, assemblés à l'arrivée. . F Le réseau d'aujourd'hui hérite de cette topologie, née de la guerre froide : la liaison entre deux points n'est pas forcément le plus court chemin.

Histoire d ’Internet - ARPANET F C'est en 1969 que le réseau ARPANET voit le jour, pour relier l'Université de Californie, Stanford , l'UCSB et l'Université de l'Utah. F Elargi en 1971, le réseau relie alors 15 autres sites universitaires, le MIT et la NASA. F Entre 1980 et 1986, le réseau a le plus souvent été construit et utilisé par le "monde de la recherche". F En 1986, toutes les universités américaines. Dans le même temps, de multiples réseaux voient le jour un peu partout en Europe.

Histoire d ’Internet - INTERNET F Au début des années 90, le CERN, organisme européen dédié à la recherche nucléaire, d'une part, et NCSA, centre de recherche américain sur les supra-conducteurs, d’autre part, mettent au point ensemble l'application qui allait révolutionner l'Internet et son usage. F Pour des besoins d'échange, de coopération entre équipes scientifiques reliées au réseau. . . et de transmission d'information scientifique publiée, ils inventent en 1993 le World Wide Web, WWW ou W 3. F Progressivement, le WWW gagne une meilleure capacité de présentation des informations, plus riche typographiquement et complètement multimédia aujourd'hui.

Questions ?

Eléments d'informatique

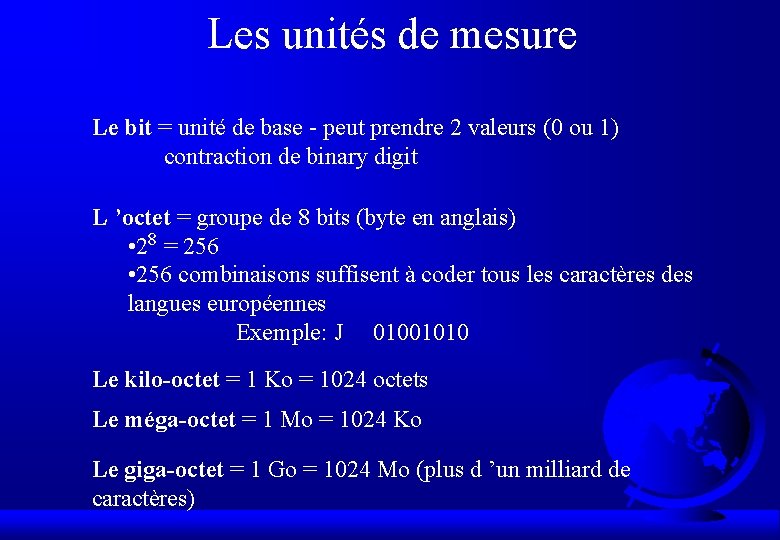

Les unités de mesure Le bit = unité de base - peut prendre 2 valeurs (0 ou 1) contraction de binary digit L ’octet = groupe de 8 bits (byte en anglais) • 28 = 256 • 256 combinaisons suffisent à coder tous les caractères des langues européennes Exemple: J 01001010 Le kilo-octet = 1 Ko = 1024 octets Le méga-octet = 1 Mo = 1024 Ko Le giga-octet = 1 Go = 1024 Mo (plus d ’un milliard de caractères)

Unités de mesure F Expression de capacité : – Mémoire vive : 32, 64 , 128 , … 512 Mo – Disquette 3’½ HD : 1, 44 Mo – Disque dur : 9 Go - …. Go F Vitesse de transmission : exprimée en bits par secondes – Lignes à 64 Kbps.

Le système d ’exploitation C’est un ensemble de programmes spécialisés qui assurent le bon fonctionnement de l’ordinateur et gèrent les divers périphériques. • Il gère les interactions entre les différents composants de la machine • Il assure les chargements et les copies de programmes et de fichiers de données sur les mémoires auxiliaires • Il assure l’écoute du clavier et l’affichage de l’écran • il intègre plusieurs programmes «utilitaires» Il est constitué de: • un noyau valable pour toutes les configurations • un programme DOS (Disk Operating System) qui gère les liaisons avec les organes d’entrées/sorties et les périphériques • des programmes utilitaires (tri, conversion, impression, …)

MS-DOS C’est le système d ’exploitation le plus répandu sur les PC. Il est constitué de 6 fichiers principaux et d’une série de fichiers auxiliaires. Les fichiers principaux sont: • le BIOS écrit en mémoire morte et spécifique à chaque ordinateur • IO. SYS qui règle les communications entre l ’unité centrale et les périphériques • MSDOS. SYS, noyau du système d'exploitation, qui contient des routines appelées par COMMAND. COM • COMMAND. COM qui regroupe une série de commandes de base telles que DIR, COPY, ERASE, … et qui interprète les ordres donnés par le clavier • CONFIG. SYS qui adapte la machine à vos besoins propres • AUTOEXEC. BAT qui contient les commandes à exécuter lors de l’allumage de la machine (lancer Windows automatiquement)

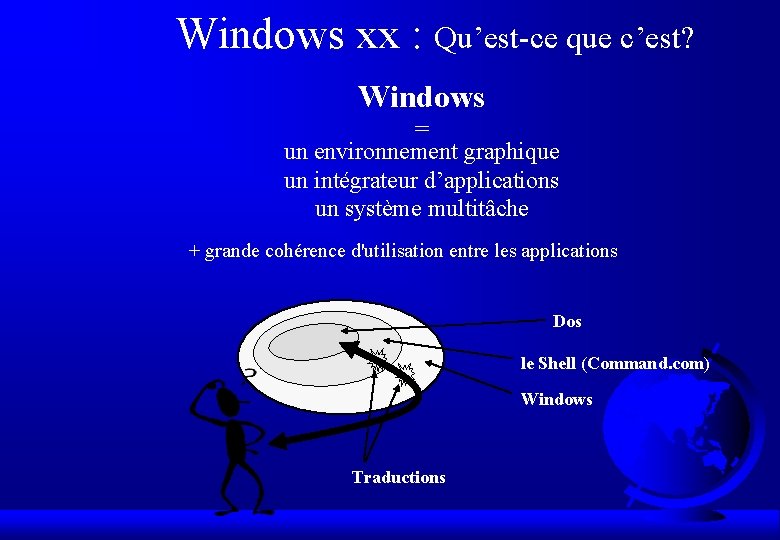

Windows xx : Qu’est-ce que c’est? Windows = un environnement graphique un intégrateur d’applications un système multitâche + grande cohérence d'utilisation entre les applications Dos le Shell (Command. com) Windows Traductions

Windows NT F Tout utilisateur doit pouvoir accéder à toute information utile à sa tâche dès que cet accès est autorisé par les règles de confidentialité et de sécurité en vigueur. L'accès doit être instantané et doit pouvoir être fait à partir de n'importe quel poste de travail.

Avantages Windows NT · Sources de données indépendantes; · Performances en hausse; · Stabilité des bases de données; · Fonctionnalités de gestion des utilisateurs, des fichiers, de la sécurité sont globalisées sur le réseau et ne dépendent pas de la machine; · Nécessité de se connecter via une procédure appelée login, qui authentifie l'utilisateur.

Inconvénients Windows NT · Déploiement à grande échelle; · Ressources nécessaires pour le poste client; · Procédures à mettre en place - méthodologie.

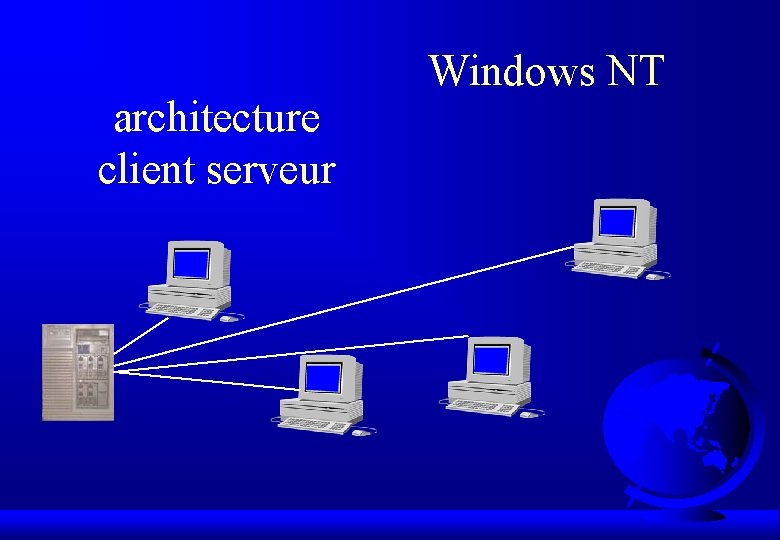

architecture client serveur Windows NT

… Windows 2000

Organisation de l ’information Les fichiers Collection ordonnée d’informations susceptibles d’être manipulées comme un tout et repérable par un nom. Un fichier peut être: • un fichier de données qui peut être lu et mis à jour • un programme (suite d’instructions permettant de réaliser certaines tâches précises) • la description d’un périphérique La longueur d’un fichier est exprimée en octets (= caractères).

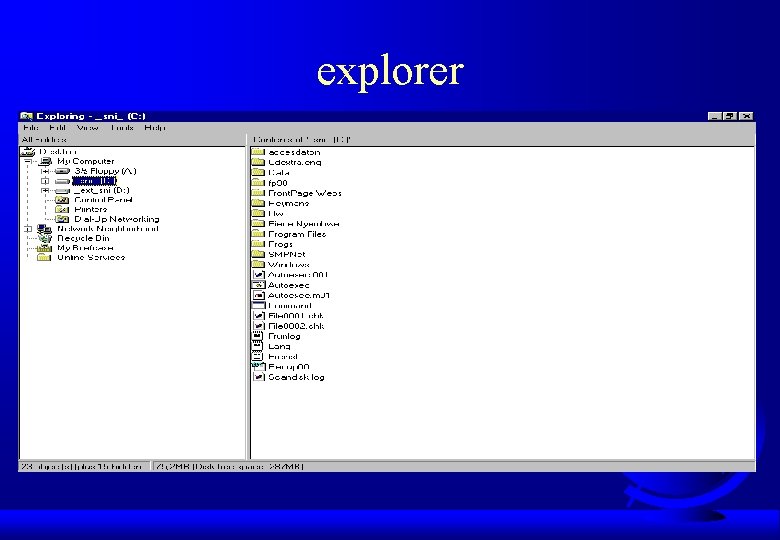

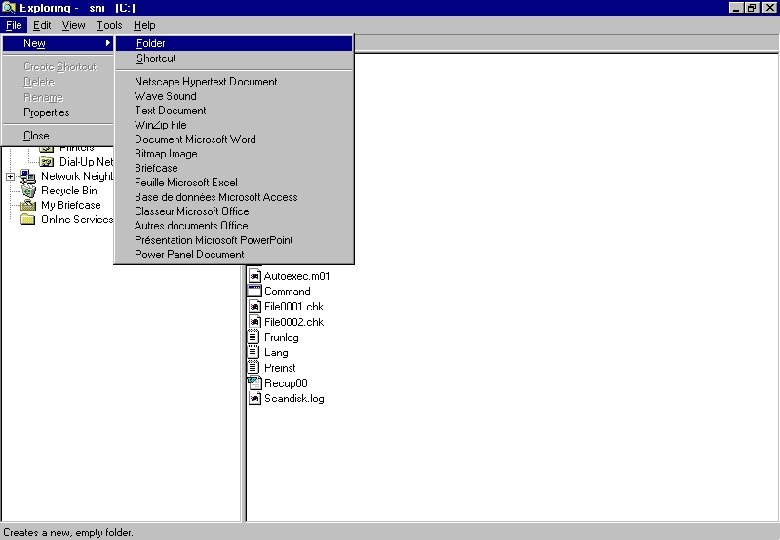

Les répertoires Collection de fichiers et/ou de répertoires repérables par un nom qui forment une structure hiérarchique appelée «arbre» . F Explorer - gestionnaire de fichiers, de répertoires F Activation – Start - programs - windows explorer – click(droit) sur Start - explorer délimiter les zones de logiciels et les zones de données F delimiter les zones de travail par thèmes, par projet, . . . F

explorer

Questions ?

La télécommunication F Pas à pas ….

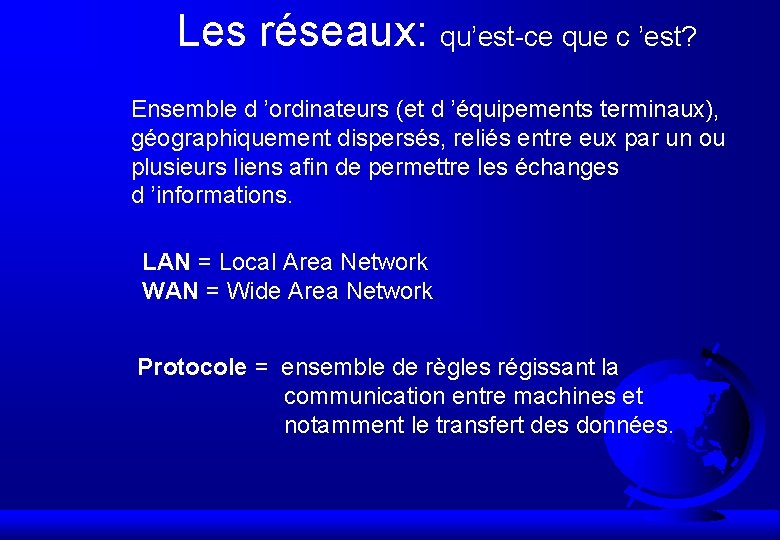

Les réseaux: qu’est-ce que c ’est? Ensemble d ’ordinateurs (et d ’équipements terminaux), géographiquement dispersés, reliés entre eux par un ou plusieurs liens afin de permettre les échanges d ’informations. LAN = Local Area Network WAN = Wide Area Network Protocole = ensemble de règles régissant la communication entre machines et notamment le transfert des données.

Les réseaux: utilités et rôles • Partage des données » » serveur de fichiers • Partage de logiciels » » serveur d ’applications • Partage de ressources » » serveur d ’impression • La messagerie

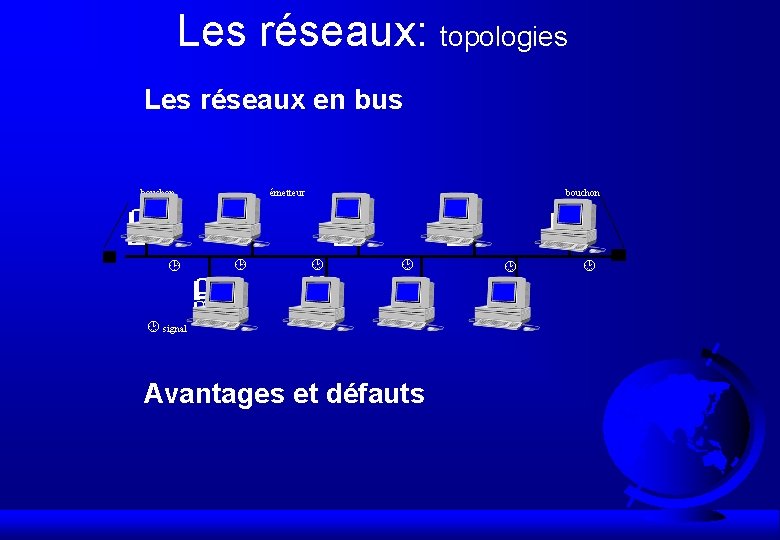

Les réseaux: topologies Les réseaux en bus bouchon émetteur bouchon signal Avantages et défauts

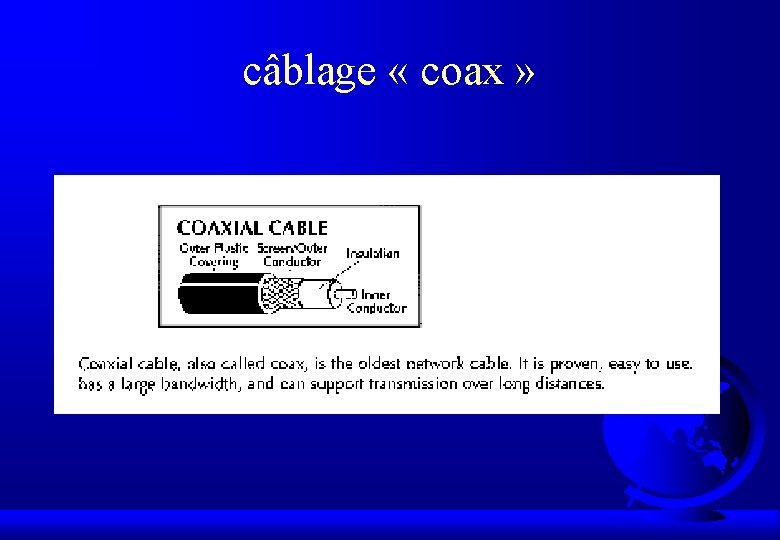

câblage « coax »

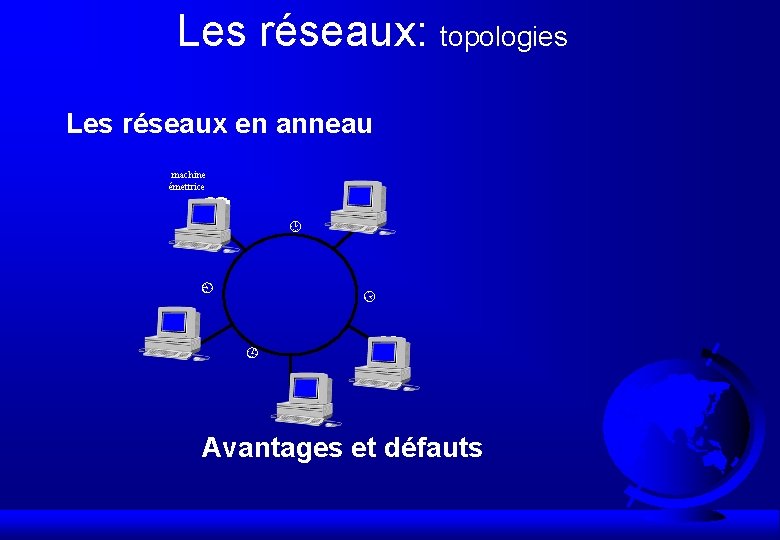

Les réseaux: topologies Les réseaux en anneau machine émettrice Avantages et défauts

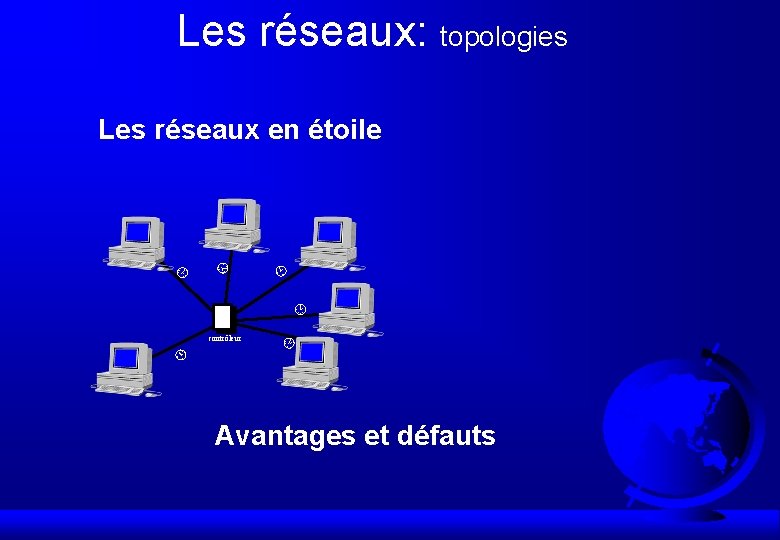

Les réseaux: topologies Les réseaux en étoile contrôleur Avantages et défauts

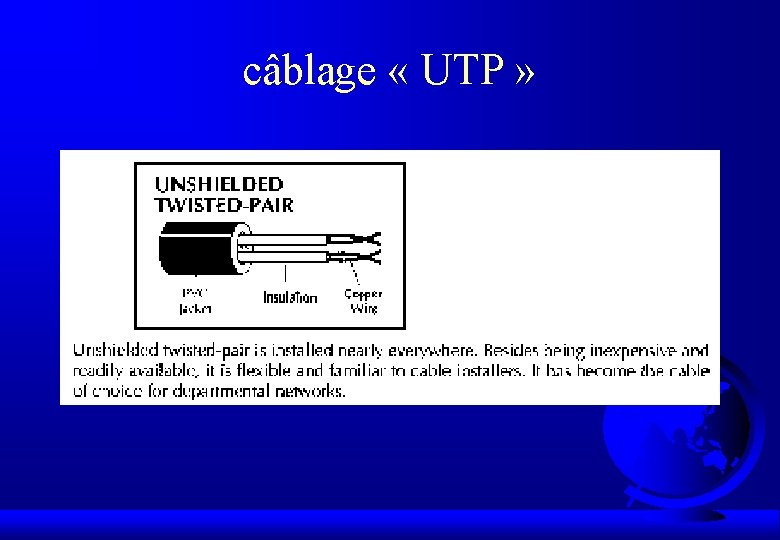

câblage « UTP »

Hub

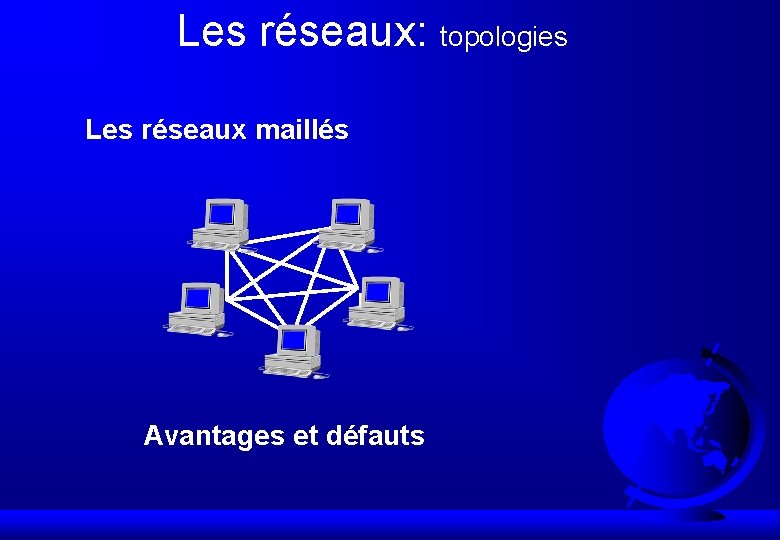

Les réseaux: topologies Les réseaux maillés Avantages et défauts

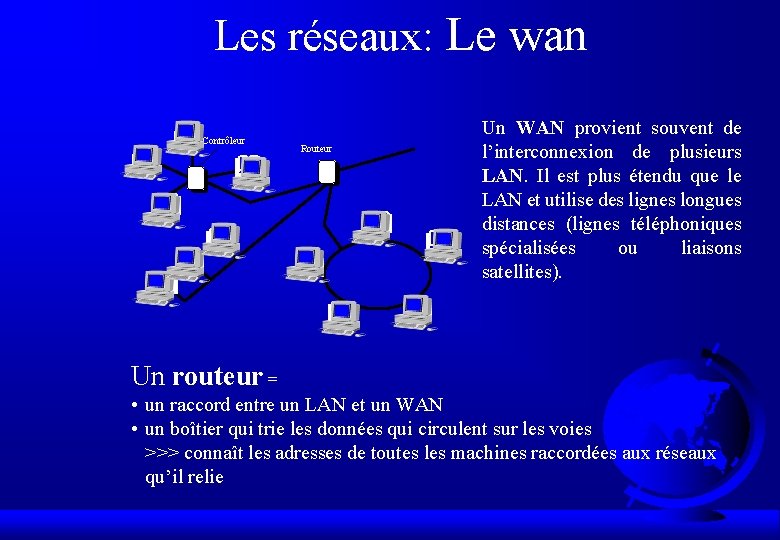

Les réseaux: Le wan Contrôleur Routeur Un WAN provient souvent de l’interconnexion de plusieurs LAN. Il est plus étendu que le LAN et utilise des lignes longues distances (lignes téléphoniques spécialisées ou liaisons satellites). Un routeur = • un raccord entre un LAN et un WAN • un boîtier qui trie les données qui circulent sur les voies >>> connaît les adresses de toutes les machines raccordées aux réseaux qu’il relie

Supports de transmission F Les câbles électriques à paires torsadées (lignes téléphoniques) F Le câble coaxial (télévision câblée) F Les fibres optiques Transmission de signaux binaires sous forme d’impulsions lumineuses

Supports de transmission F Les ondes en transmission à vue directe (sans support physique) – – Transmission par faisceaux hertziens Transmission par rayons infrarouges Transmission par rayons lasers Transmission par ondes radio-électromagnétiques F Les satellites de communication

INTERNET

Internet F Internet v. Interconnexion de réseaux (Interconnected Networks) F Réseau de routes numériques qui relient des milliers de sites informatiques recelant un nombre pratiquement incalculable de collections d ’informations (textes, graphiques, photographies, séquences sonores et vidéo, . . . )

Internet F 40. 000 réseaux interconnectés F 3, 2 millions de machines F 30 millions d ’utilisateurs F 145 pays interconnectés F Entre 10% et 15% de croissance par mois

Aperçu du contenu de l’Internet F Logiciels (freeware, shareware) F Recommandations, Normes, Guides F Présentation vd’entreprises vde produits vde services F Journaux et revues F e-commerce

Aperçu du contenu de l’Internet F Bibliothèques et Musées F Oeuvres littéraires F Informations v. Tourisme v. Cinéma v. Sports v. Météo v. . .

Internet - Le réseau des réseaux F Vous, un ordinateur et le monde ?

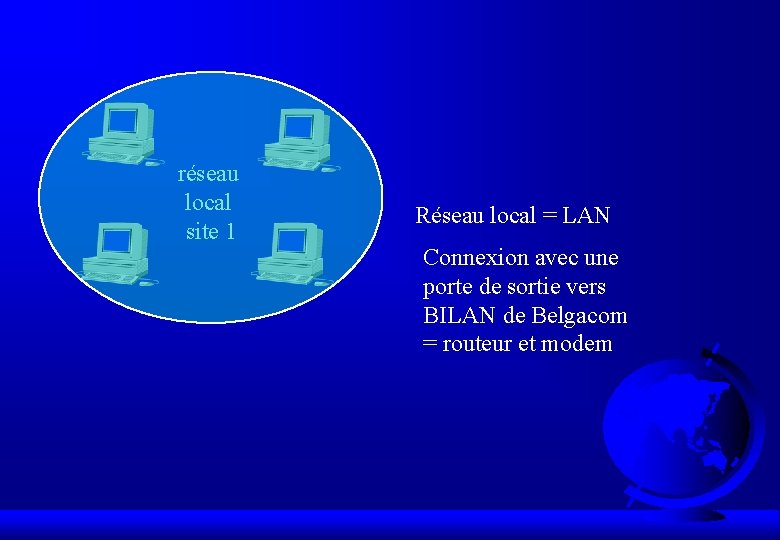

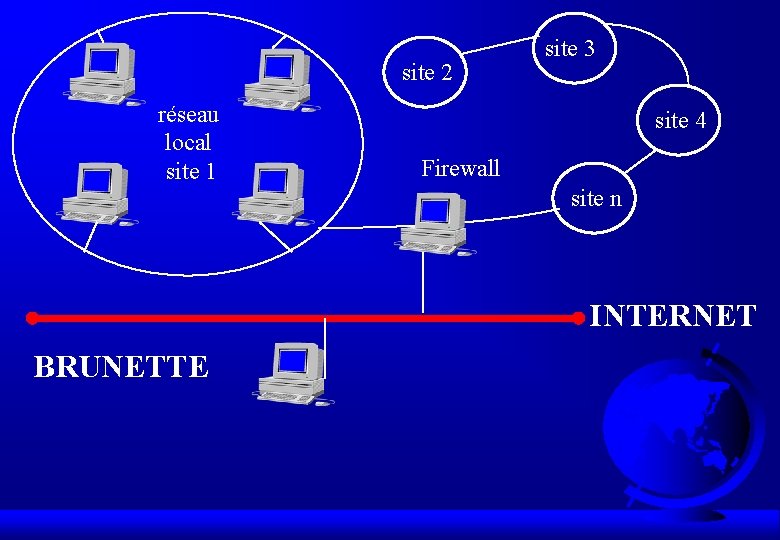

réseau local site 1 Réseau local = LAN Connexion avec une porte de sortie vers BILAN de Belgacom = routeur et modem

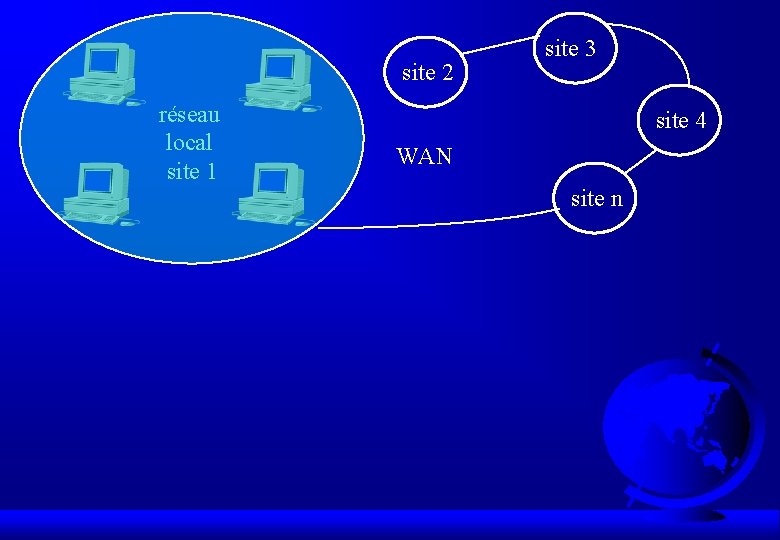

site 2 réseau local site 1 site 3 site 4 WAN site n

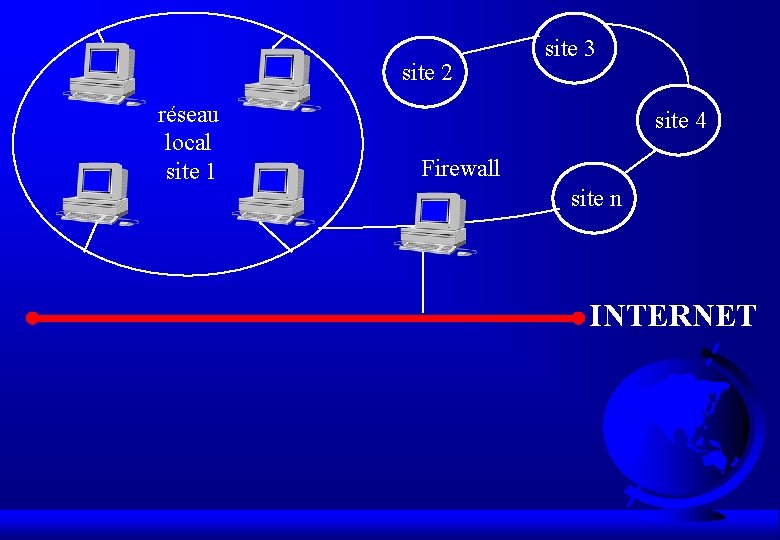

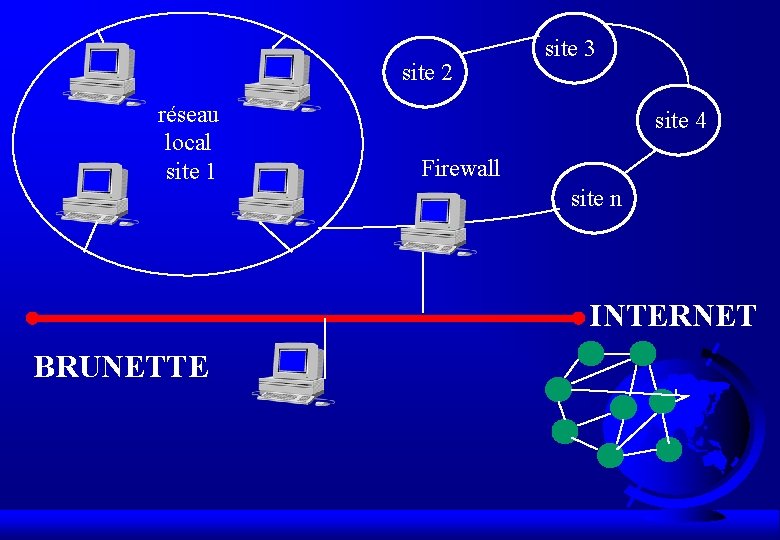

site 2 réseau local site 1 site 3 site 4 Firewall site n INTERNET

site 2 réseau local site 1 site 3 site 4 Firewall site n INTERNET BRUNETTE

site 2 réseau local site 1 site 3 site 4 Firewall site n INTERNET BRUNETTE

Questions ?

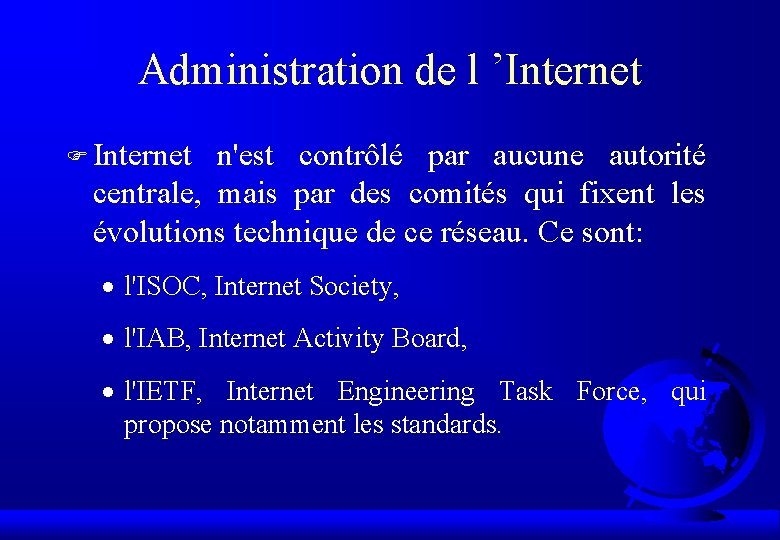

Administration de l ’Internet F Internet n'est contrôlé par aucune autorité centrale, mais par des comités qui fixent les évolutions technique de ce réseau. Ce sont: · l'ISOC, Internet Society, · l'IAB, Internet Activity Board, · l'IETF, Internet Engineering Task Force, qui propose notamment les standards.

• Administration de l ’Internet L'ISOC a pour objectif la coordination et l'accompagnement d'Internet; créé en 1992 en Virginie (USA) qui rassemble 5500 membres répartis sur 125 pays (voir http: //www. isoc. org ). L'ISOC est l'organisme facilitateur de l'Internet. Il attribue notamment 20% de son budget au fonctionnement de l'IETF. Il héberge et publie électroniquement toutes les normes produites par l'IETF. Il prend également position sur tous les sujets d'actualité touchant Internet. L'ISOC organise également le grand rassemblement mondial et annuel des Internautes.

• Administration de l ’Internet l'IAB est responsable de F l'évolution de l'Internet, du point de vue technique. Il supervise le travail de l' Internet Engineering Task Force (IETF), et se préoccupe de l'intégrité architecturale du système et de ses évolutions pour faire face aux accroissements exponentiels de taille, vitesse et complexité du réseau.

• Administration de l ’Internet l'IETF travaille actuellement sur les évolutions techniques pour que le réseau fasse évoluer son système d'adressage, afin d'éviter une possible saturation due au nombre de machines connectées et à la croissance exponentielle des demandes d'accès au réseau. Le risque bien réel de ralentissement du réseau, face à tant de nouvelles utilisations, est aujourd'hui pris en compte, notamment la révision nécessaire de sa topologie et de ses protocoles de communication peu adaptés à un trafic aussi soutenu. Pour résoudre ce problème, des experts travaillent aujourd'hui à la construction de nouveaux réseaux (les autoroutes!) et de nouveaux protocoles de communication.

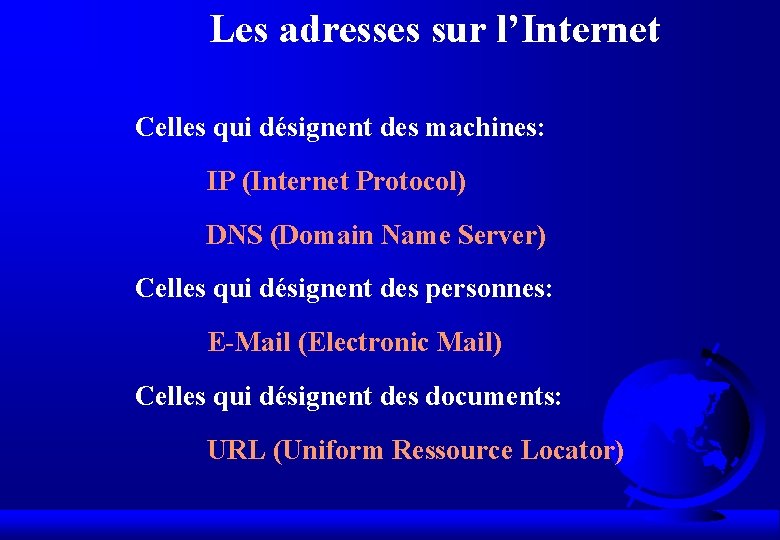

L’adressage sur l’Internet

Les adresses sur l’Internet Celles qui désignent des machines: IP (Internet Protocol) DNS (Domain Name Server) Celles qui désignent des personnes: E-Mail (Electronic Mail) Celles qui désignent des documents: URL (Uniform Ressource Locator)

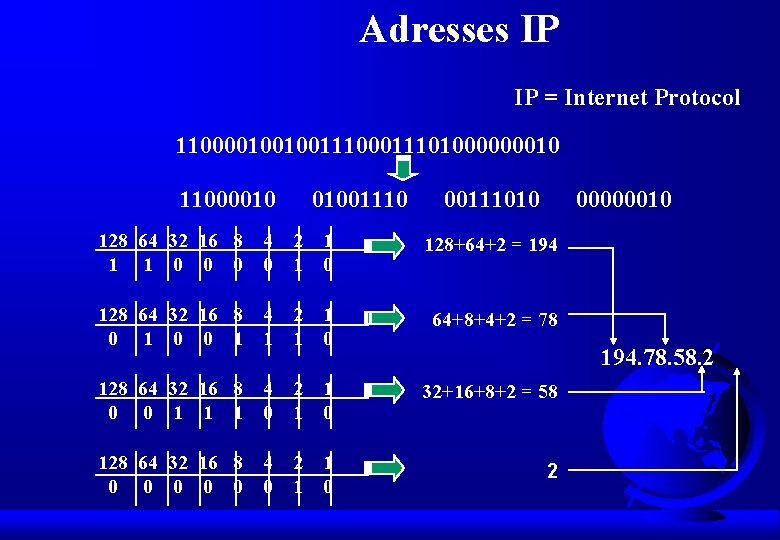

Adresses IP IP = Internet Protocol 11000010010011101000000010 11000010 128 64 32 16 8 4 1 1 0 0 01001110 2 1 00111010 00000010 1 0 128+64+2 = 194 128 64 32 16 8 4 2 1 0 0 1 1 1 0 64+8+4+2 = 78 194. 78. 58. 2 128 64 32 16 8 4 2 0 0 1 1 1 0 32+16+8+2 = 58 128 64 32 16 8 4 0 0 0 1 0 2 2 1

Adresses DNS = Domain Name Server www. brunette. brucity. be domaine Identité de l’institution Nom de l’un des projets mis sur pied par la Ville de Bruxelles Indication sur la fonction donnée à l’ordinateur concerné (ici: serveur Web)

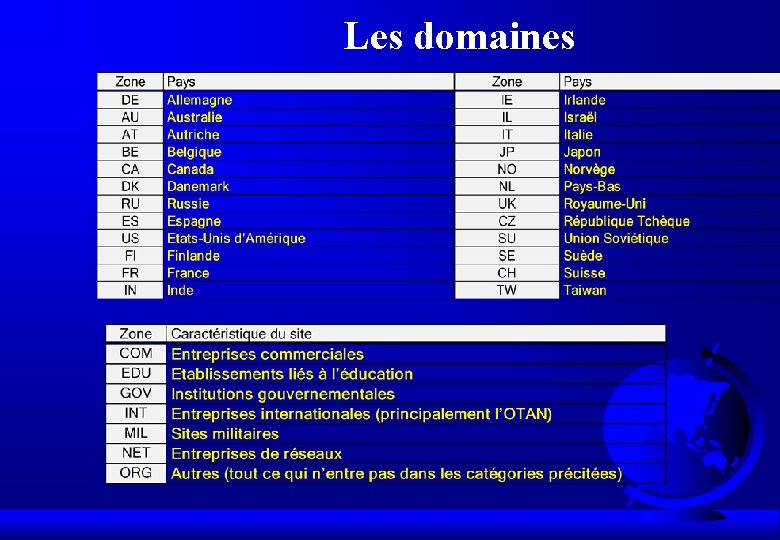

Les domaines

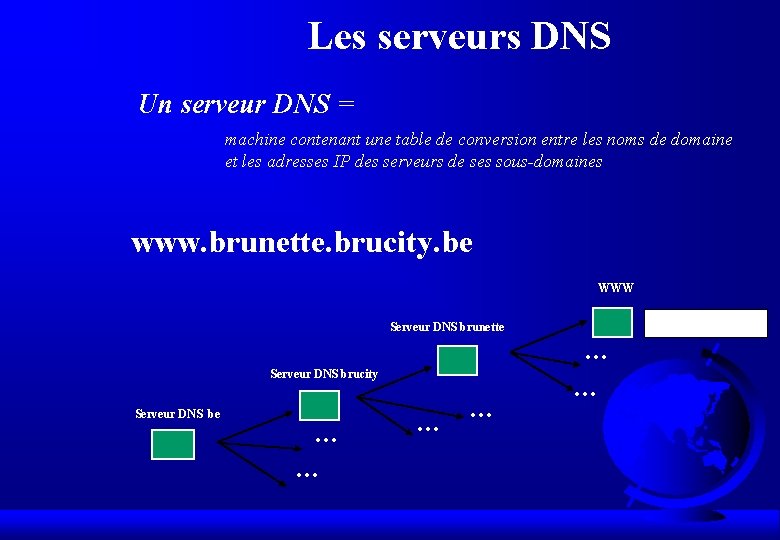

Les serveurs DNS Un serveur DNS = machine contenant une table de conversion entre les noms de domaine et les adresses IP des serveurs de ses sous-domaines www. brunette. brucity. be WWW 194. 78. 58. 2 Serveur DNS brunette Serveur DNS brucity Serveur DNS be … … …

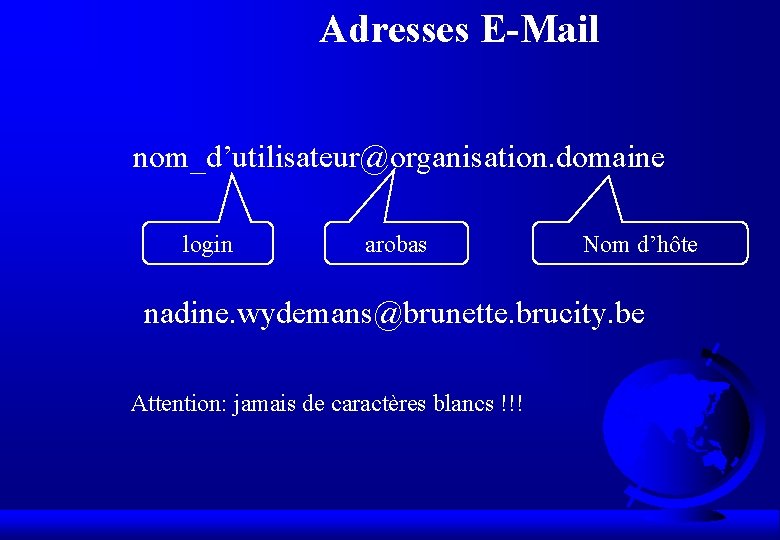

Adresses E-Mail nom_d’utilisateur@organisation. domaine login arobas Nom d’hôte nadine. wydemans@brunette. brucity. be Attention: jamais de caractères blancs !!!

Adresses URL = Uniform Ressource Locator service: //adresse_DNS_de_la_machine/répertoire(s)/fichier Http: //www. brunette. brucity. be/heff/ictc/index. html service de l’Internet, protocole utilisé adresse du serveur Web du réseau Brunette de la Ville de Bruxelles situé en Belgique répertoire ! • Attention minuscules/majucules • Les chiffres sont autorisés • Certains signes sont réservés (/ : # …) • Certains signes sont dangereux (* blancs …) sous-répertoire fichier d’accès au site

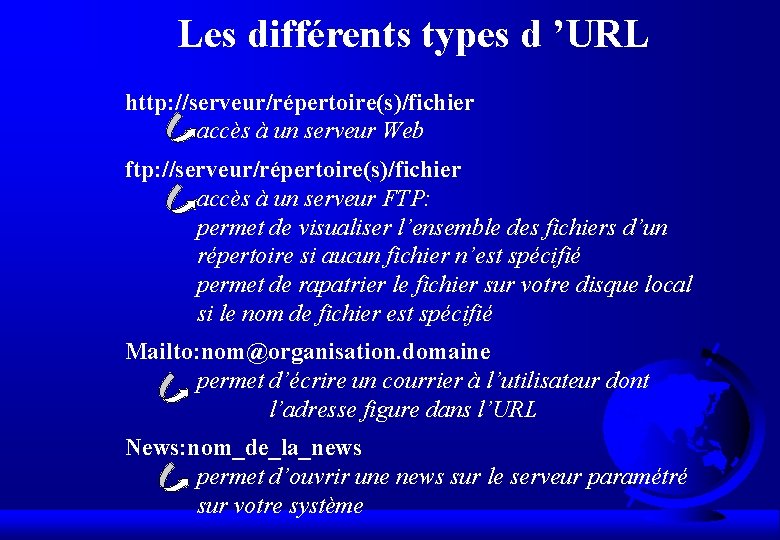

Les différents types d ’URL http: //serveur/répertoire(s)/fichier accès à un serveur Web ftp: //serveur/répertoire(s)/fichier accès à un serveur FTP: permet de visualiser l’ensemble des fichiers d’un répertoire si aucun fichier n’est spécifié permet de rapatrier le fichier sur votre disque local si le nom de fichier est spécifié Mailto: nom@organisation. domaine permet d’écrire un courrier à l’utilisateur dont l’adresse figure dans l’URL News: nom_de_la_news permet d’ouvrir une news sur le serveur paramétré sur votre système

Questions ?

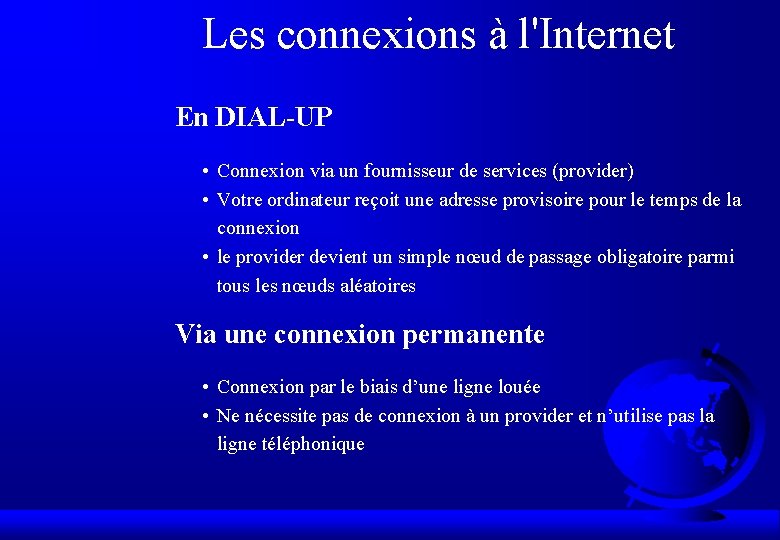

Les connexions à l'Internet En DIAL-UP • Connexion via un fournisseur de services (provider) • Votre ordinateur reçoit une adresse provisoire pour le temps de la connexion • le provider devient un simple nœud de passage obligatoire parmi tous les nœuds aléatoires Via une connexion permanente • Connexion par le biais d’une ligne louée • Ne nécessite pas de connexion à un provider et n’utilise pas la ligne téléphonique

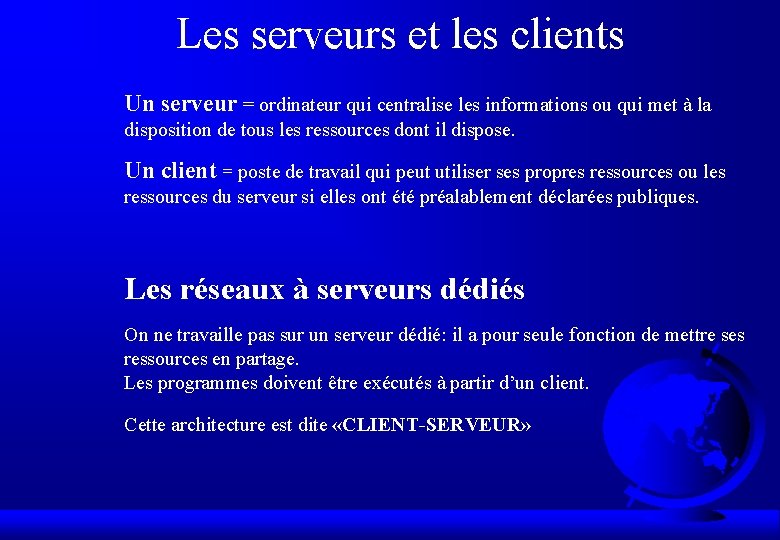

Les serveurs et les clients Un serveur = ordinateur qui centralise les informations ou qui met à la disposition de tous les ressources dont il dispose. Un client = poste de travail qui peut utiliser ses propres ressources ou les ressources du serveur si elles ont été préalablement déclarées publiques. Les réseaux à serveurs dédiés On ne travaille pas sur un serveur dédié: il a pour seule fonction de mettre ses ressources en partage. Les programmes doivent être exécutés à partir d’un client. Cette architecture est dite «CLIENT-SERVEUR»

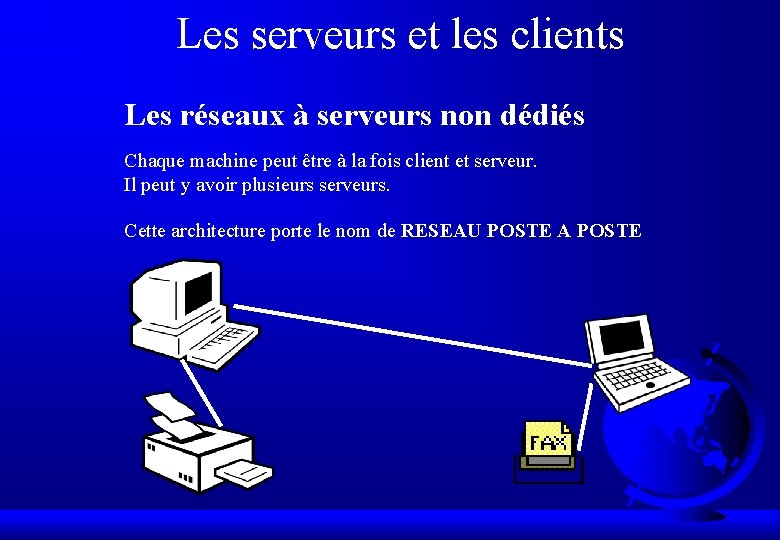

Les serveurs et les clients Les réseaux à serveurs non dédiés Chaque machine peut être à la fois client et serveur. Il peut y avoir plusieurs serveurs. Cette architecture porte le nom de RESEAU POSTE A POSTE

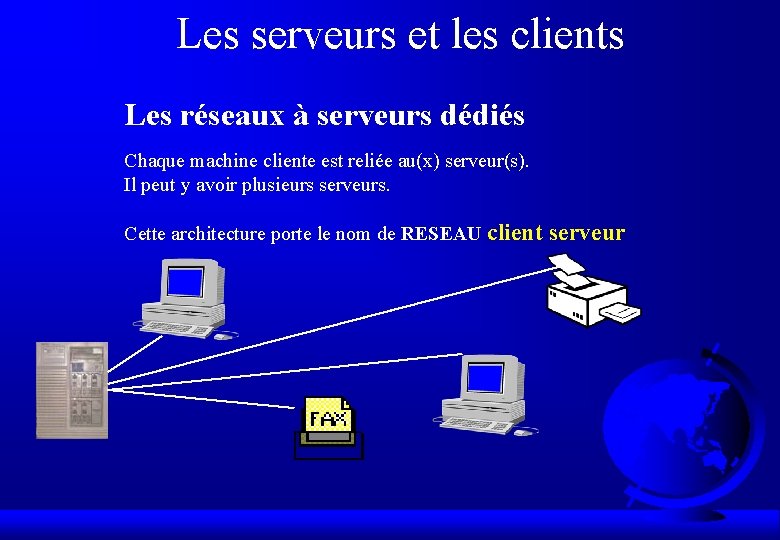

Les serveurs et les clients Les réseaux à serveurs dédiés Chaque machine cliente est reliée au(x) serveur(s). Il peut y avoir plusieurs serveurs. Cette architecture porte le nom de RESEAU client serveur

SECURITE

Eléments de sécurité F Le seul système vraiment sécurisé est celui qui est éteint, déconnecté, verrouillé, enterré dans un bunker, entouré d’un gaz inerte et protégé par des gardes bien payés. Même dans ces conditions, je ne parierais pas ma vie dessus. Gene Spafford purdue unisversity (usa)

Eléments de sécurité La définition de la sécurité est utopique. F La sécurité est un compromis entre des garanties à fournir en fonction de certains critères choisis face à certains risques. F La sécurité à 100 % est impossible F Le réseau de l'Internet a été conçu pour permettre le libre échange d'informations, de données, de fichiers, … F

F Loi de Murphy : si quelque chose peut aller mal, cela se passera F La fatalité existe ! mais Les dégâts peuvent être limités F La sécurité est un vaste sujet

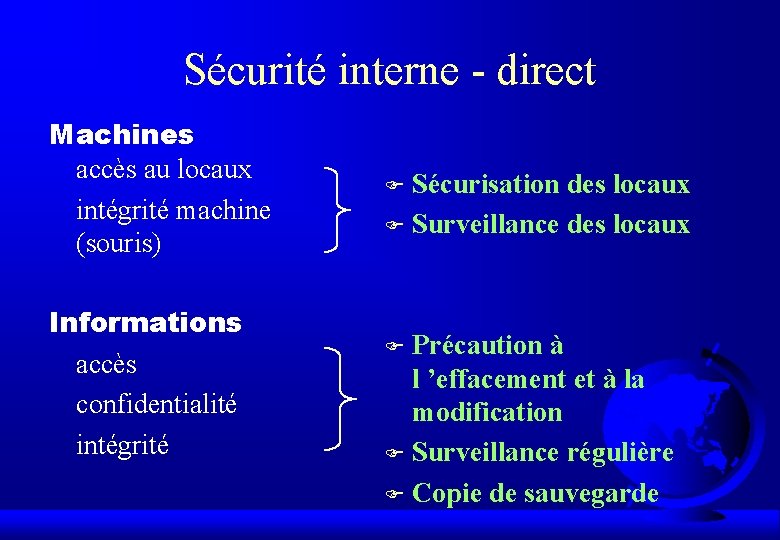

Sécurité interne - direct Machines accès au locaux intégrité machine (souris) Informations accès confidentialité intégrité Sécurisation des locaux F Surveillance des locaux F Précaution à l ’effacement et à la modification F Surveillance régulière F Copie de sauvegarde F

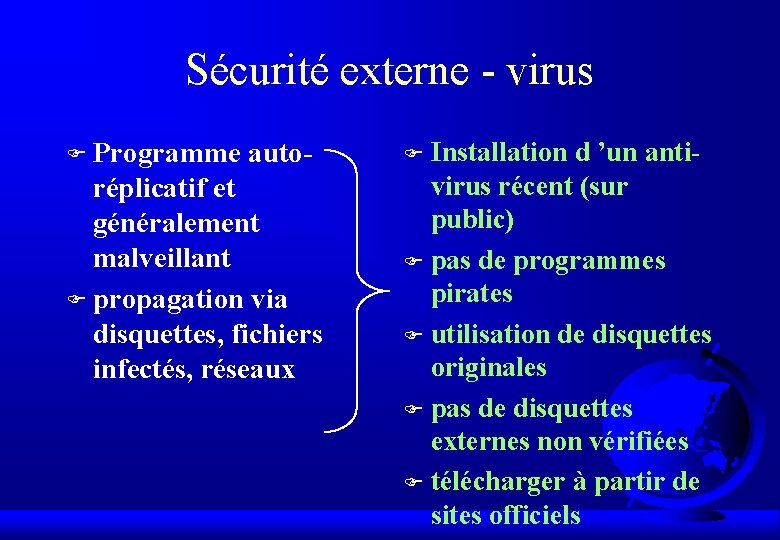

Sécurité externe - virus F Programme auto- réplicatif et généralement malveillant F propagation via disquettes, fichiers infectés, réseaux Installation d ’un antivirus récent (sur public) F pas de programmes pirates F utilisation de disquettes originales F pas de disquettes externes non vérifiées F télécharger à partir de sites officiels F

Sécurité externe. . . F Macro-virus F le cheval de Troie F le ver d ’internet F l ’imposture F les spam F les programmes : java, cgi, activex, …. F Les « malveillances »

Sécurité externe. . . F Macro-virus liés au programme word, excel, access.

Sécurité externe. . . F le cheval de Troie : Programme anodin, souvent un jeu ou un petit utilitaire, servant à infecter discrètement un système et à le Pirater (à la manière du cheval de la mythologie grecque). Contrairement au virus, toutefois, le cheval de Troie ne peut pas se reproduire : il sert à une attaque unique, ciblée.

Sécurité externe. . . F le ver d ’internet : Programme autonome se déplaçant à l'intérieur de la mémoire d'un ordinateur et détruisant tout sur son passage. Le vers est en général capable de passer d'un ordinateur à l'autre grâce à un réseau

Sécurité externe. . . Fl ’imposture : “ Usurpation ”. Mystification sur un réseau. On peut faire de l'address spoofing, ou encore du web spoofing. L'Address Spoofing consiste à se faire passer pour quelqu'un d'autre, en utilisant son adresse sur le réseau. On peut ainsi faire croire que la connexion ou le message reçu provient d'un compte d'utilisateurautorisé. Le Web Spoofing est une version plus élaborée de l'IP spoofing : il s'agit de remplacer un site par une version pirate du même site, transparente ou non. Dans tous les cas, vous faites avoir, en vous connectant sans vous en rendre compte au mauvais endroit.

Sécurité externe. . . F les spam : C'est ce que font ceux qui envoie du courrier d'auto-promotion à des milliers de gens à travers l'Internet. C'est aussi ce que font ceux qui envoie n fois le même message dans n newsgroups pour se faire de la publicité. C'est aussi le meilleur moyen de recevoir des milliers de réponses sous forme de flames

Sécurité externe. . . F les programmes : java, cgi, activex, ….

Sécurité externe. . . F Les « malveillances »

Les remèdes F La vigilance F La protection physique du réseau – firewall, routeur filtrant, proxy serveur, …. F La vigilance F La protection des données – mots de passe, copies, cryptage F La vigilance

Questions ?

Avantages Inconvénients

Avantages F Le réseau est immense par le nombre d'utilisateurs et de stations, mais aussi par le nombre de liaisons et leur débit. F Tous les ordinateurs peuvent être utilisés sur l'Intemet. Il faut néanmoins que ces machines parlent le même langage pour communiquer sur le réseau ( TCP/IP ) F Les distances et les frontières semblent abolies. F Une égalité des ordinateurs et des individus Il n'y a pas de signe extérieur de richesse ou de religion.

Avantages F Les utilisateurs sont accueillants, souvent prêts à donner des conseils aux nouveaux venus et à faire partager leur expérience. F Les informations proviennent directement de la source et sont diffusées sans réécriture ou filtrage. Si un événement est annoncé sur l'Intemet, ce n'est jamais à travers un circuit journalistique complexe, mais le plus souvent par un participant à l'événement qui décrit ce qu'il a vu.

Inconvénients F C'est un labyrinthe. Il n'y a pas de guide et l'on risque de se perdre : “Intemet Survival Guide”. Il n'y a pas de recette miracle, il faut de la pratique -> liste de distribution. F Il y a tout et n'importe quoi comme information. Comme certaines informations qui circulent ne sont validées par personne et qu'il est très simple d'en émettre, certaines ne présentent aucun intérêt, ne sont pas triées, sont obsolètes, voire fausses. Au départ cela paraît choquant. Mais un kiosque à journaux est-il différent ? .

Inconvénients F Le service n'est pas garanti. Concrètement, un jour, un utilisateur lit une information sur un ordinateur de l'Intemet. Le lendemain, il ne peut plus y accéder.

Questions ?

Applications Internet

Applications Internet F World Wide Web F Email : courrier électronique F News : forums de discussions F FTP : transfert de fichiers F Chat : conversation écrite ou parlée F Vidéoconférence F Push

Le World Wide Web ä World Wide Web = WWW =W 3 v Toile d’araignée mondiale v Le Web est un ensemble de serveurs reliés les uns aux autres par : des liens physiques (le réseau matériel) ² des liens logiques (les liens hypertextes). Ces liens hypertextes permettent de voyager d’un serveur à l’autre sur le réseau de l’Internet. ² ä Navigateur = Browser

Naviguer, Surfer Les outils de navigation : Navigateurs = Browser

Lexique ä Site Web Ensemble d’informations stocké sur un des ordinateurs relié au Web Serveur Web v v v Textes Graphiques Sons Animations Vidéo ä Client Web (Explorer, Netscape) ä Page Web (Elément d ’un site Web)

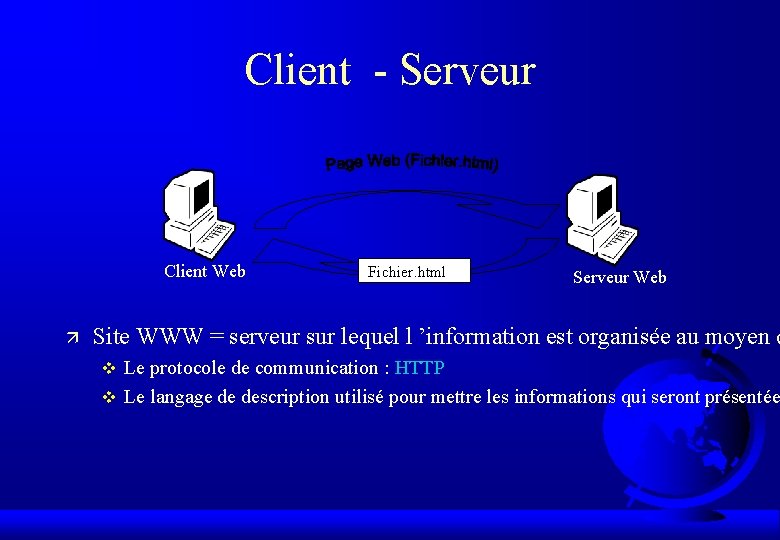

Client - Serveur Client Web ä Fichier. html Serveur Web Site WWW = serveur sur lequel l ’information est organisée au moyen d Le protocole de communication : HTTP v Le langage de description utilisé pour mettre les informations qui seront présentée v

Les pages Web ä HTTP : Hyper Text Transmission Protocole de communication hypertexte ä HTML : Hyper Text Mark-up Language Langage de description des pages Permet de décrire comment le document doit être montré à l’utilisateur.

Les logiciels de Navigation

Comment atteindre une page ? ä Adresse URL (barre d’adresse) ä Hyperliens ancre adresse ä Favoris = Bookmarks ä Moteurs de recherche

Adresse URL Barre d’adresse : Http: \wfs. vub. ac. be

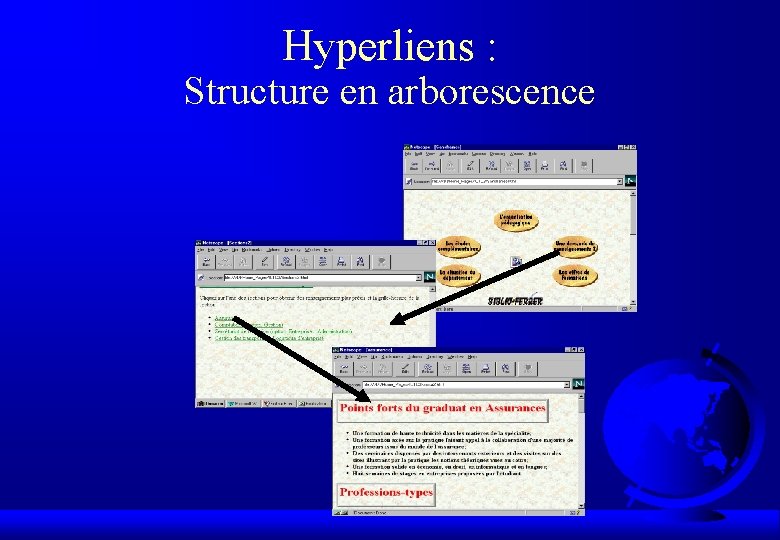

Hyperliens : Structure en arborescence

Favoris ou Bookmarks ä Enregistrer les pages Web favorites

Dossiers Cache et Historique ä Le Cache v Enregistrement des pages Web consultées dans un cache v Gain de temps : ne nécessite pas de se reconnecter v Actualisation de la page consultée ä L’Historique v Conservation de la trace des page visitées v Liens vers les pages visitées

Questions ?

La messagerie électronique E-mail Courrier électronique

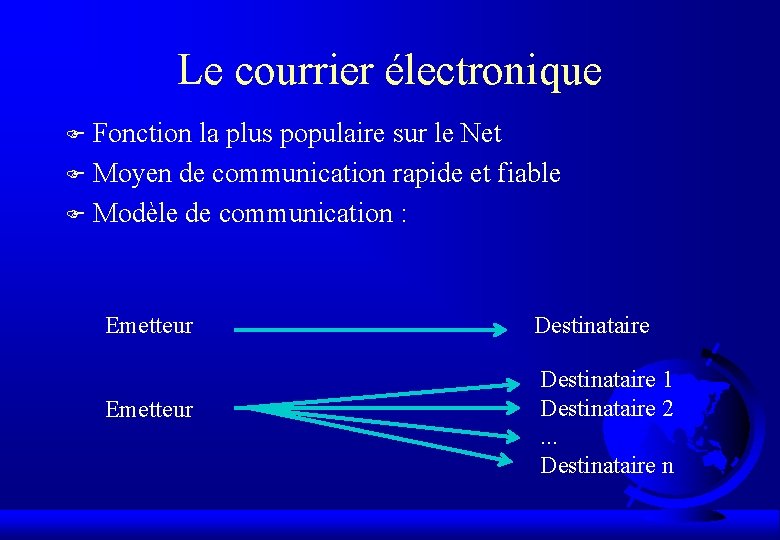

Le courrier électronique Fonction la plus populaire sur le Net F Moyen de communication rapide et fiable F Modèle de communication : F Emetteur Destinataire 1 Destinataire 2. . . Destinataire n

L ’adresse électronique FL ’adresse d ’un utilisateur a toujours la forme suivante : nom-utilisateur@ordinateur F Exemples : nathalie. messori@brunette. brucity. be nathalie. messori@skynet. be

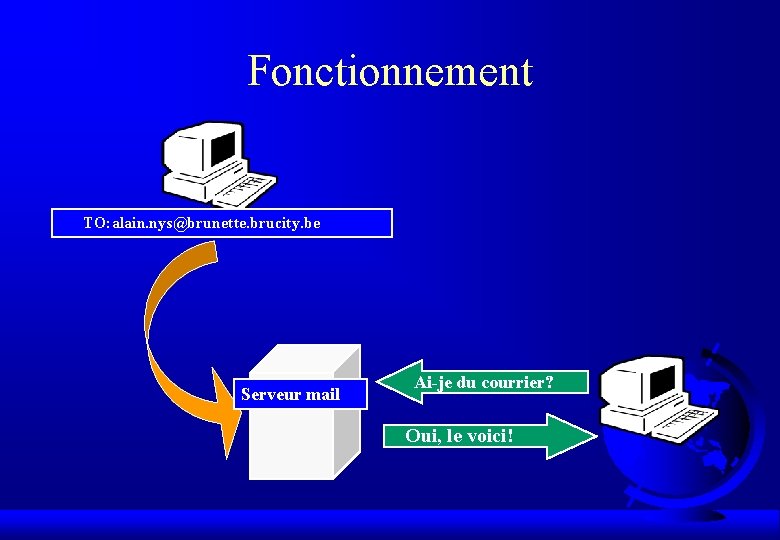

Fonctionnement TO: alain. nys@brunette. brucity. be Serveur mail Ai-je du courrier? Oui, le voici!

Le « Mailer »

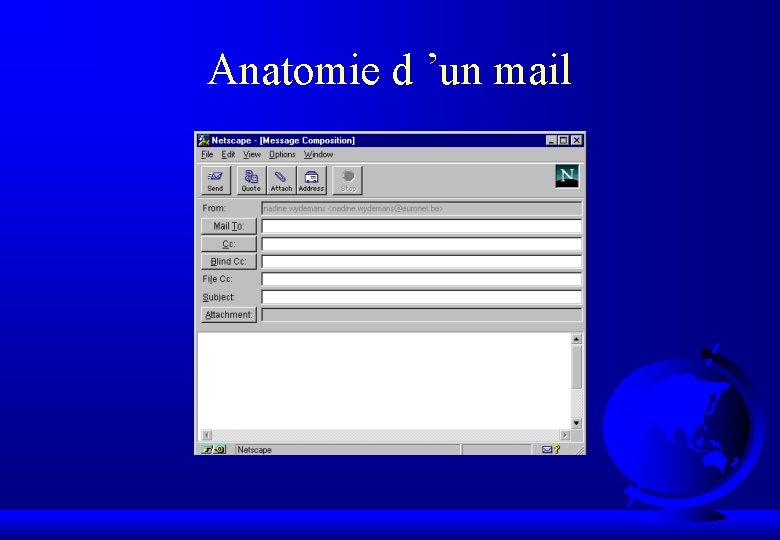

Anatomie d ’un mail

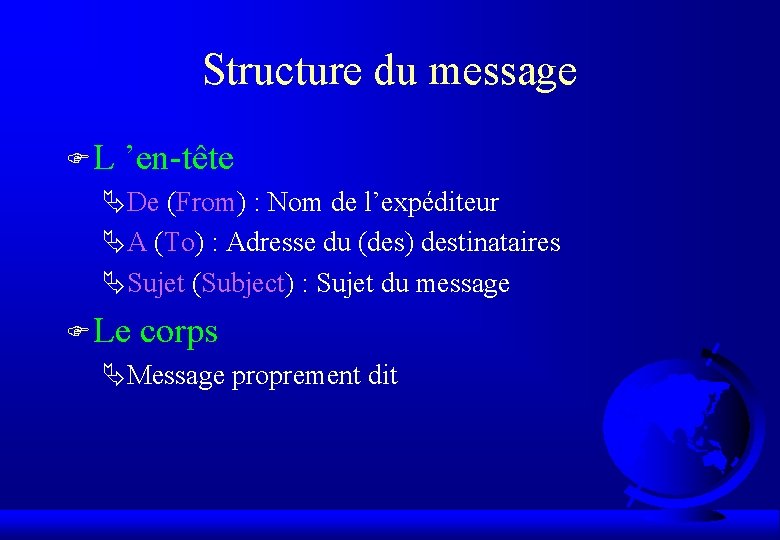

Structure du message FL ’en-tête De (From) : Nom de l’expéditeur A (To) : Adresse du (des) destinataires Sujet (Subject) : Sujet du message F Le corps Message proprement dit

Elaboration du message F Compléter le champ « Sujet » F Espacer les paragraphes F Eviter les caractères accentués MIME : Multipurpose Internet Mail Extensions § été #351#t#351# F Exprimer ses impressions, ses sentiments Smiley ou Emoticon F Donner du relief à son texte Styles typographiques particuliers

Les smilies et emoticons : -)) ; -) : -(x) : -9 : -| : -/ : -w : -* : -~) satisfaction joie complicité (clin d’œil) bisous se lèche les babines désintérêt scepticisme langue fourchue vient de dire une bêtise enrhumé : ’-( (: -( =: -[] >: -< : -( : -D >: -> : -# (: -& tristesse désespoir peur colère animosité sarcasme démoniaque censuré (ne peut être dit) mécontent

Les styles typographiques F Pour insister sur un mot : Ce film est * vraiment * surprenant Ce film est tout simplement g-é-n-i-a-l F Exprimer son agressivité : EN TAPANT LE TEXTE EN MAJUSCULES ! « Flames »

Répondre à un message F La fonction Répondre - Reply Champ « A » ( « To » ) automatiquement complété Champ « Sujet » ( « Subject » ) comportant le texte initial Le symbole > précède chaque ligne du message original F La fonction Transférer - Forward Sélectionner le(s) nouveau(x) destinataire(s)

Fonctions spéciales F Fonction Copie à - CC (Carbon Copy) Envoi d ’une copie du message à d’autres destinataires F Fonction Copie aveugle - BCC ( Blind Carbon Copy) Envoi d ’une copie du message à d’autres destinataires sans préciser la liste destinataires

Fonctions spéciales F Fonction Signature Création de sa signature personnalisée F Fonction Attacher - Attachment Possibilité d ’inclure un fichier à un message F Carnet d’adresse E-mail des personnes avec lesquelles on entretient une correspondance. Permet d’éviter toute erreur de saisie.

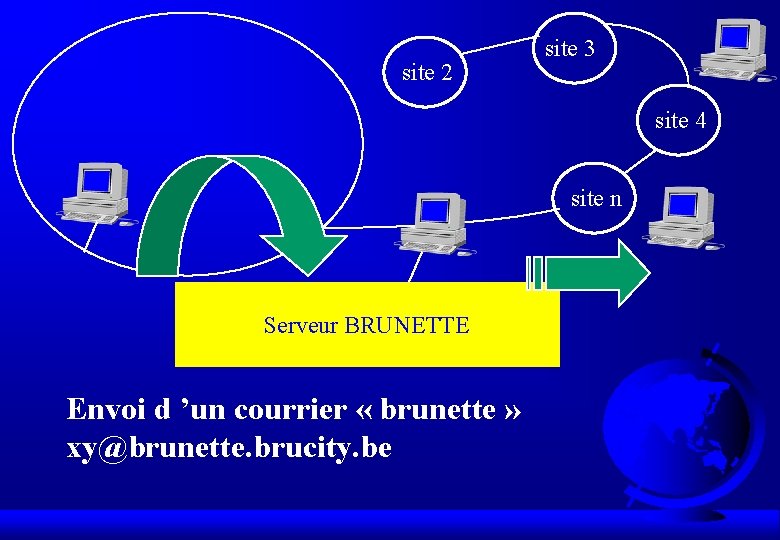

site 2 site 3 site 4 site n Serveur BRUNETTE Envoi d ’un courrier « brunette » xy@brunette. brucity. be

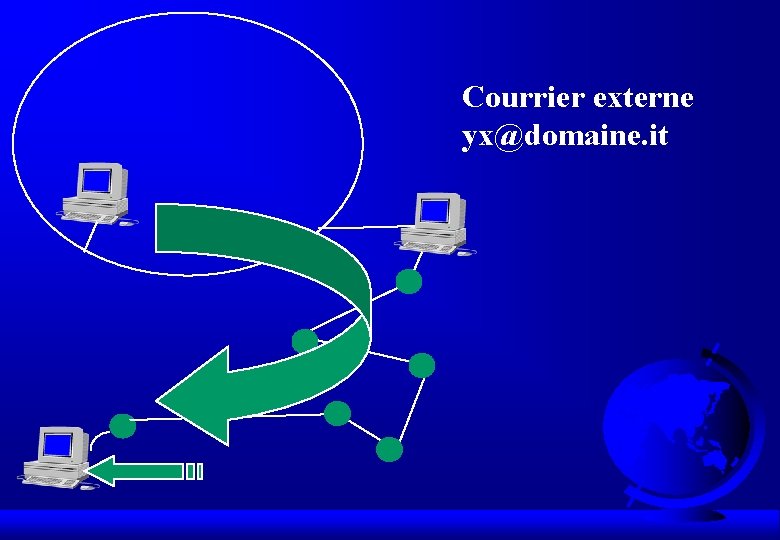

Courrier externe yx@domaine. it

Questions ?

les NEWS: Les Forums de Discussions F Autant de termes pour traduire l'existence sur le réseau de 25000 groupes de discussions actifs 24 heures sur 24, traitant de tous les sujets possibles et imaginables, des plus sérieux (business, mathématiques, informatiques, biologie moléculaire. . . ) aux plus réjouissant (cuisine, astronomie, rencontres, arts en tout genre. . . ). Ce sont les News.

les NEWS: Les Forums de Discussions Le principe des forums de discussions est simple : tout un chacun, au moyen d'un programme gestionnaire peut envoyer une contribution (un message). . . dans le forum de discussion ad-hoc. Il peut ainsi exprimer un point de vue, émettre une demande d'information, cher à entrer en contact. . . et trouver à coup sûr un écho.

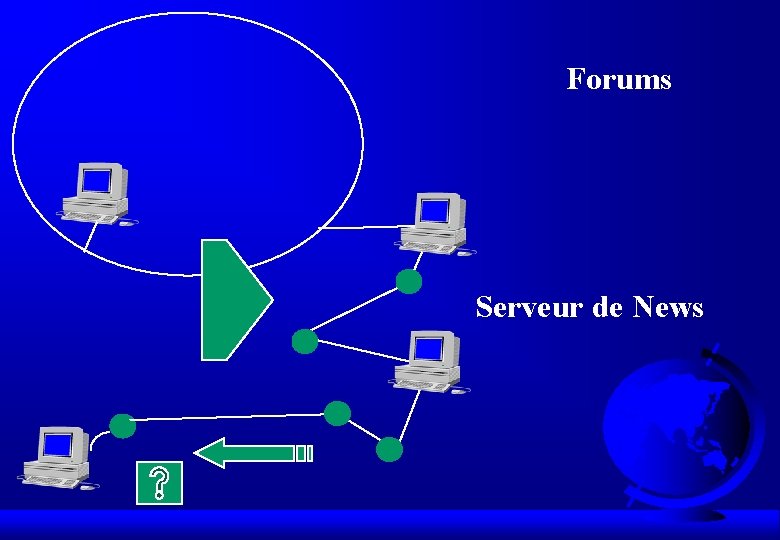

Forums Serveur de News

FTP : File Transfer Protocol F Il s'agit d'un protocole utilisé lors d'un transfert de fichier entre deux ordinateurs sur le réseau internet, et de manière générale sur tout réseau. F Les serveurs FTP proposent à l'utilisateur de copier et d'installer sur sa machine d'innombrables logiciels, documents techniques, scientifiques et littéraires, programmes, sons, images, films. . . qui peuvent être téléchargés. F Attention (cours informateurs)

Chat : conversation F F conversation en direct entre deux ou plusieurs personnes écrite ou parlée (netmeeting) Attention de ne pas confondre les News et l'IRC : les News permettent une communication proche de la messagerie (asynchrone), et non une communication en temps réel, une interactivité immédiate comme dans ce dernier cas.

Vidéoconférence

Push F Abonnements à des éditeurs en général d ’informations

Fin de la première partie. . . mais

une animation interactive

… alain nys

- Slides: 159