Bluetooth Miel Vander Sande Marisol Fernndez Lleras Abra

Bluetooth Miel Vander Sande Marisol Fernández Lleras

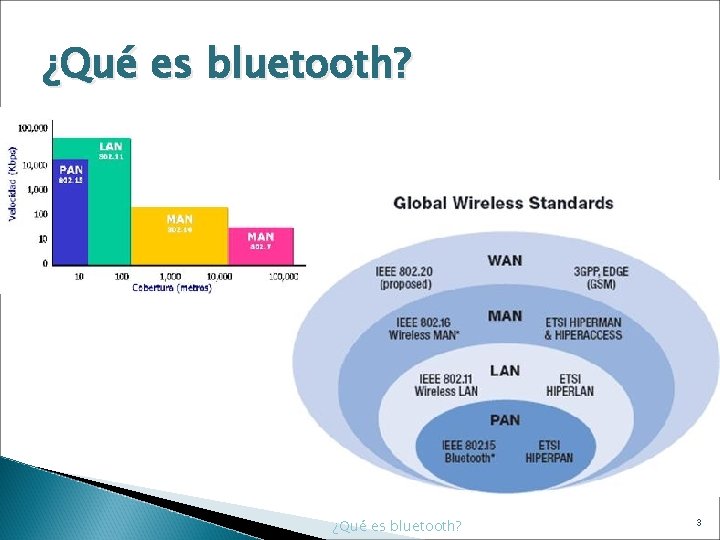

• Abra el estándar (IEEE 802. 15. 1) • La división de comunicaciones móviles Ericsson ¿Qué es bluetooth? � Sistema de comunicaciones inalámbrico de corto alcance. � La norma IEEE 802. 15. 1 � Crea redes WPAN (Wireless Personal Area Network). � Concepto de red inalámbrica de área personal: ◦ red sin cables. ◦ se extiende a un espacio de funcionamiento personal o POS (Personal Operating Space). ◦ un radio de 10 metros. ¿Qué es bluetooth? 2

¿Qué es bluetooth? 3

¿Qué es bluetooth? � Debe su nombre al rey de la era vikinga Harald Bluetooth (Harald Blatand). � � Fue un buen comunicador y líder, logrando unificar a las tribus noruegas, suecas y danesas. Símbolos germánicos para H & B. ¿Qué es bluetooth? 4

Ventajas � � � Permitir la comunicación sencilla entre dispositivos fijos y móviles (p. e. GSM y periféricos). Reemplazar los cables entre dispositivos por una conexión inalámbrica estandarizada. No es necesaria una línea de visión directa. Esto presenta una mejora respecto a Ir. Da. Ventajas 5

Ventajas � � � Bajo consumo de energía. Permite la inalámbricas. creación de pequeñas redes Tamaño pequeño. Ventajas 6

Inconvenientes � Bajas velocidades de transmisión. La versión 3. 0 mejora esta característica con la ayuda de Wi-Fi. � No está diseñado para crear conexiones IP/TCP. � No permite tener muchos usuarios activos. � No es compatible con sistemas handoff/handover. � No es posible establecer comunicaciones de largo alcance. Inconvenientes 7

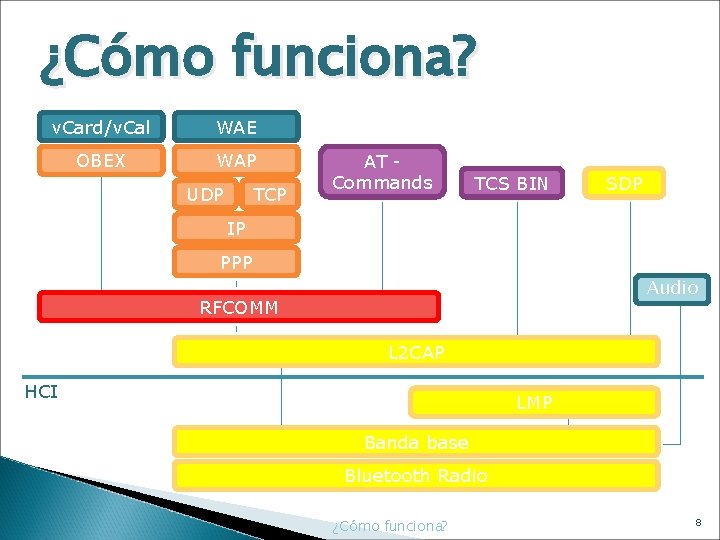

¿Cómo funciona? v. Card/v. Cal WAE OBEX WAP UDP TCP AT - Commands TCS BIN SDP IP PPP Audio RFCOMM L 2 CAP HCI LMP Banda base Bluetooth Radio ¿Cómo funciona? 8

Bluetooth Radio � Banda de frecuencia de 2. 4 GHz. � Modulación GFSK (Gaussian Frecuency Shift Keying). � Velocidad máxima de 712 kbit/s. � Alcance máximo de 10 metros. ¿Cómo funciona? 9

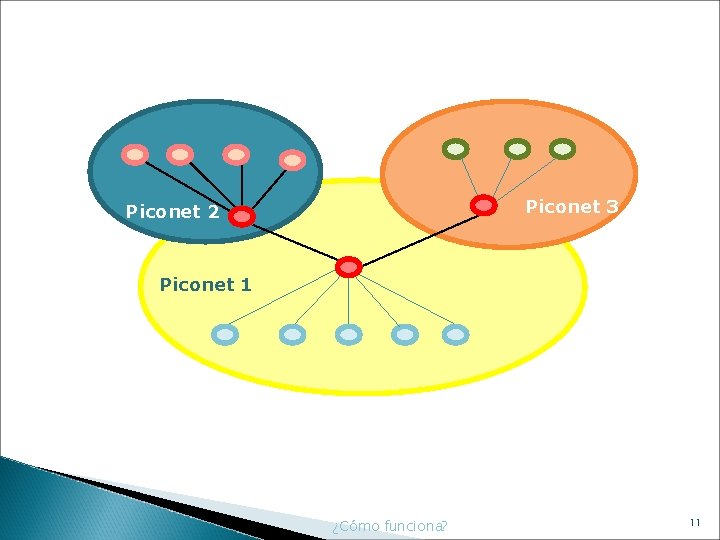

Banda base � Diferentes canales lógicos. � TDD (Time Division Duplex Scheme). � Piconet. � Maestro – Esclavo. ¿Cómo funciona? 10

Piconet 3 Piconet 2 Piconet 1 ¿Cómo funciona? 11

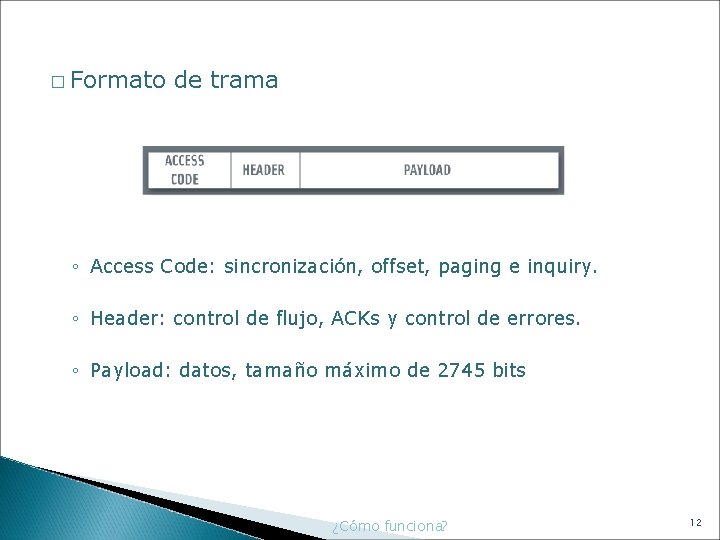

� Formato de trama ◦ Access Code: sincronización, offset, paging e inquiry. ◦ Header: control de flujo, ACKs y control de errores. ◦ Payload: datos, tamaño máximo de 2745 bits ¿Cómo funciona? 12

Link Manager Protocol � Soporta funciones de ◦ Inicialización. ◦ Configuración del enlace. ◦ Autenticación. ¿Cómo funciona? 13

Host Controller Interface � Punto de acceso para las funciones de niveles inferiores. � Elementos ◦ HCI Driver, ◦ HCI Firmware, ◦ HCI Controller Transport Layer. ¿Cómo funciona? 14

Logical Link Control and Adaptation Protocol � Soporta funciones de ◦ Multiplexado. ◦ Segmentación. ◦ Reensamblado. ◦ Gestión de calidad. ◦ Identificación de grupos. ¿Cómo funciona? 15

Service Discovery Protocol � Permite el descubrimiento de servicios. � Sistema de petición-respuesta. � Proporciona un mecanismo para el descubrimiento de servicios y sus atributos asociados, pero no proporciona ningún mecanismo ni protocolo para utilizar dichos servicios. ¿Cómo funciona? 16

RFCOMM � Estándar de la ETSI TS 07. 10. � Protocolo de transporte sencillo. � Emulación de puertos serie a través del protocolo L 2 CAP. � Permite hasta 60 conexiones simultáneas. ¿Cómo funciona? 17

Otros protocolos � OBEX: transferencia de ficheros. � v. Card: estándar para el intercambio de información personal. � PPP: protocolo punto a punto, es un protocolo de nivel de enlace. � WAP: protocolo de aplicaciones inalámbricas. � WAE: entorno inalámbrico de aplicación. ¿Cómo funciona? 18

Conexión �El El procedimiento de búsqueda o inquiry a esta un dispositivo descubrir qué permite Si un dispositivo quiere conectarse acceso (DAC) del dispositivo esclavo. Este envío lo retransmite misma clave y se queda con a la � Si el dispositivo responde lo hará con un mensaje dispositivos están ocasiones en de su zona de cobertura. hará en repetidas en diferentes canales espera. Cuando el maestro recibe el nuevo paquete otro transmitirá forma continua � Finalmente se establece la conexión. en el que figurarán sus parámetros. Si el dispositivo emisor lo desea, establecerá ya que sus relojes no están sincronizados. Se queda (ACK) envía un mensaje de control. mensajes. una conexión con alguno de los dispositivos a la espera de la respuesta del esclavo. descubiertos. maestro transmitirá código de � Una dispositivo vez el esclavo recibe su clave el de acceso, 46238447 ¿Cómo funciona? 19

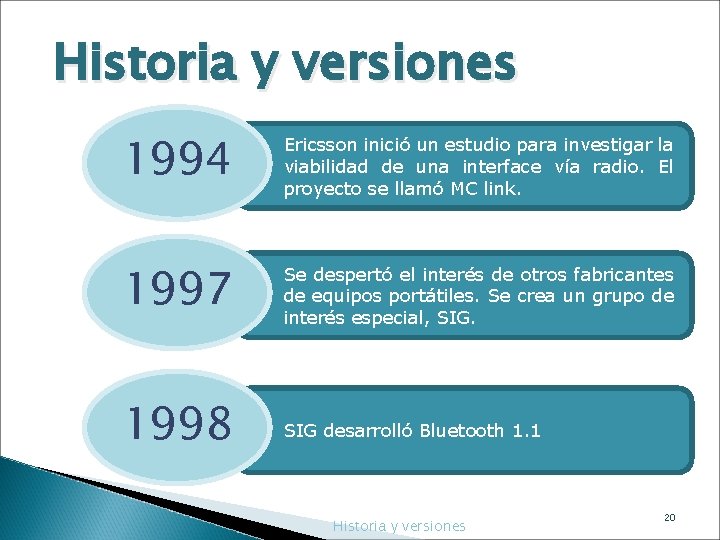

Historia y versiones 1994 Ericsson inició un estudio para investigar la viabilidad de una interface vía radio. El proyecto se llamó MC link. 1997 Se despertó el interés de otros fabricantes de equipos portátiles. Se crea un grupo de interés especial, SIG. 1998 SIG desarrolló Bluetooth 1. 1 Historia y versiones 20

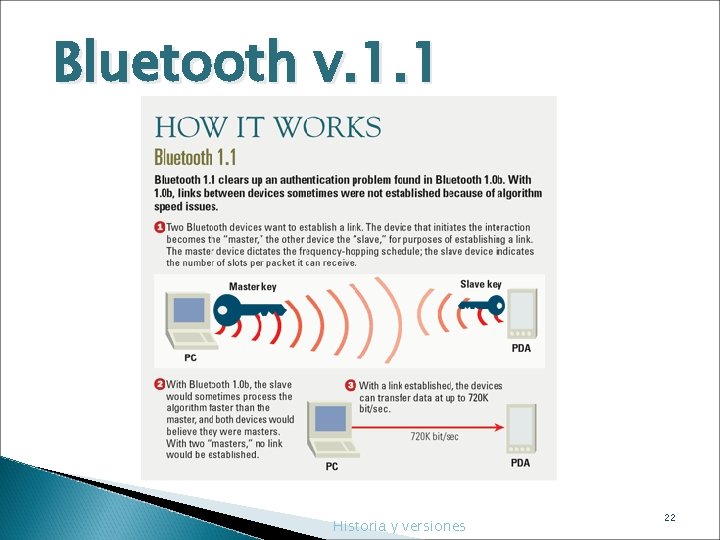

Bluetooth v. 1. 1 � Versión 1. 0 ◦ Los fabricantes tenían muchos problemas para desarrollar dispositivos. ◦ El principal problema fue la falta de comunicación entre dispositivos. Causado por un bug en la seguridad con la generación de claves. � v. 1. 1 es la primera versión que triunfa. � Resuelve el gran problema de autenticación de v. 1. 0 � Velocidades de transmisión de 1 Mbps � Alcance de unos 10 metros. Historia y versiones 21

Bluetooth v. 1. 1 Historia y versiones 22

Bluetooth v. 1. 2 � Compatible con Bluetooth v. 1. 1 � AFH (Adaptive Frequency Hopping): reduce la interferencia de radio � Mayores velocidades de transmisión, 2 Mbps. � Indicador de intensidad de señal. Historia y versiones 23

Bluetooth v. 1. 2 � VOZ (Voice Quality /Enhanced Voice. M Procesing): ◦ Menor ruido ambiental. ◦ Configuración más rápida de la comunicación con otros dispositivos bluetooth -PDAs, HIDs (Human Interface Devices), ordenadores portátiles, ordenadores de sobremesa, Headsets, impresoras y móviles-. Historia y versiones 24

Bluetooth v. 2. 0 � Anunciado por Bluetooth SIG en junio de 2004. � Compatible Bluetooth. con las versiones anteriores de � Incorpora Enhanced Data Rate (EDR), mejora las velocidades de transmisión hasta 3 Mbps. � Menor consumo de energía debido a los ciclos de trabajo reducido. Historia y versiones 25

Bluetooth v. 2. 0 � Soporte broadcast/multicast. � Simplificación de los escenarios multi-link debido a un mayor ancho de banda disponible. � Bit Error Rate mejora el rendimiento. Historia y versiones 26

Bluetooth v. 3. 0 � Bluetooth SIG, Bluetooth Core Specification Version 3. 0 High Speed (HS). Se comercializa como Bluetooth 3. 0. � High speed: Usa el protocolo de conexión 802. 11. � La transferencia de datos comprende velocidades de 24 a 480 Mbps. � Se pueden alcanzar los 91 metros. Historia y versiones 27

Bluetooth v. 3. 0 � Compatible con las versiones anteriores. � Presenta una nueva característica: Enhanced Power Control intenta eliminar el número de desconexiones que se pueden originar por el movimiento de los dispositivos Bluetooth. � Se comercializará en un periodo de 9 a 12 meses. Historia y versiones 28

Bluetooth v. 4. 0 � Bluetooth low energy ◦ Consumo máximo, medio y en reposo realmente bajo. ◦ Permite interoperabilidad entre distancias de más de 100 metros. ◦ Las velocidades de transferencia serán de 1 Mbps con envío de paquetes muy pequeños, permitiendo una latencia de sólo 3 milisegundos. ◦ Mejora en la seguridad: AES 128 ◦ Dos tipos de funcionamiento �Single-mode: se trata de una versión indicada para dispositivos altamente integrados usando un enlace de consumo muy reducido. �Dual-mode: la funcionalidad está integrada dentro de un controlador Bluetooth tradicional. Historia y versiones 29

Wi. Fi (IEEE 802. 11) Una de las tecnologías de comunicación inalámbrica basada en ondas más utilizada hoy en día. Realiza Wireless LAN. Los dos tipos de comunicación más utilizados son: Comunicación entre ◦ 802. 11 b, emite a 11 Mb/seg. ◦ 802. 11 g, más rapida, a 54 Mb/seg. ◦ un punto de acceso, que se conectaría al módem ◦ un dispositivo Wi. Fi que se conectaría en nuestro aparato. Wi. Fi 30

Comparación con WIFI Banda de frecuencia y uso Área Tipo de tráfico & velocidad Conexiones Energía Seguridad Interferencias Diferencias con otras tecnologías 31

Tabla de comparación 802. 11 b 802. 11 g 802. 11 i Bluetooth 1. 1/1. 2 Bluetooth 2. 0 Bluetooth 3. 0 Frecuencia ISM 2. 4 Ghz Modulación DSSS CCK/BPS K/QPSK OFDM CCK/PBCC FHSS GFSK (BR) ∏/4 -DQPSK 8 DPSK(EDR) Área LAN 38 m interior 140 m aire libre PAN 10 m – 20 m FHSS GFSK (BR) ∏/4 -DQPSK 8 DPSK(EDR) 802. 11 (HS) PAN/LAN 91 m Velocidad 5 -6 Mbps (11 Mbps) 32 Mbps (54 Mbps) 712 kbps (1 Mbps) v 1. 2: 2 Mbps 3 Mbps (EDR) 24 - 480 Mbps HS Conexiones simultáneas +/- 30 Point to point Energía +100 m. W 1 m. W, 2. 5 or 100 m. W Seguridad WEP (128 b XOR) WEP WPA (256 b + HMAC-SHA 1) AES-CCMP Número PIN 64 b/128 b + ‘E 0’ Cifrado en flujo 7 + 1 activas 255 pasivas Point to multipoint Diferencias con otras tecnologías 32

Interferencias Bluetooth interfiere con 802. 11 b: ◦ Los datos transmitidos con 802. 11 b chocan con los paquetes de Bluetooth, habiendo una mayor probabilidad de colisión. ◦ Aumento en el retraso de las retransmisiones. ◦ El impacto puede ser severo, dependiendo de la distancia desde el nodo equipado con 802. 11 b al punto de acceso y al nodo Bluetooth. 802. 11 b también interfiere con Bluetooth: ◦ El transmisor de 802. 11 b al ser de gran potencia puede saturar el receptor Bluetooth. Además, el impacto también depende de la distancia que les separe. ◦ También puede causar errores mayores si las bandas se superponen. Diferencias con otras tecnologías 33

Interferencias Tipos de Mecanismos de Convivencia ◦ Colaboración Requiere el intercambio de información entre IEEE 802. 11 b y dispositivos Bluetooth. Mejora cuando los dispositivos WLAN y WPAN están incrustado en la misma pieza de equipo (por ejemplo, un portátil con Bluetooth 802. 11 y tarjetas). Ejemplos: Anulación de la frecuencia determinista, TDMA de BT y 802. 11 ◦ No colaboración Puede ser adoptada por 802. 11 b o dispositivos Bluetooth sin colaboración explícita. Ejemplos: AFH, control de potencia. Diferencias con otras tecnologías 34

Interferencias Adaptive Frequency Hopping: No colaboración ◦ Pueden detectar algunas frecuencias como "Indeseables" (no debidas a la interferencia) y utilizarlos en una secuencia de saltos. ◦ Es incorporado en Bluetooth 1. 2 ◦ No es eficaz si toda la banda está sujeta a la interferencia de 802, 11 TDMA: Colaboración ◦ Designa intervalos separados de BT y 802. 11 en los que se envían los datos. ◦ Los clientes y puntos de acceso tendrían que ser modificados para incorporar este tipo de enfoque. Diferencias con otras tecnologías 35

Seguridad: Ataques Bluebugging ◦ Conectarse al dispositivo atacado y utilizar el dispositivo como teléfono (acceso a la red GSM, etc. ). ◦ Consecuencias: El usuario no nota un funcionamiento anómalo del dispositivo mientras el atacante está utilizando su teléfono. Bluesnarfing ◦ Conectarse al dispositivo atacado para obtener todos los datos almacenados en él. Bluejacking ◦ Molestar al usuario del dispositivo atacado. ◦ Medios: Abuso del protocolo de emparejamiento definido en Bluetooth. Envío de “tarjetas de visita” con información dudosa. Seguridad 36

Aplicaciones � Transferencia de ficheros. � Conexión a Internet. � Sincronización automática. � Manos libres inalámbrico. � Sensores. � Controles remotos. � Domótica. � Auriculares. Aplicaciones 37

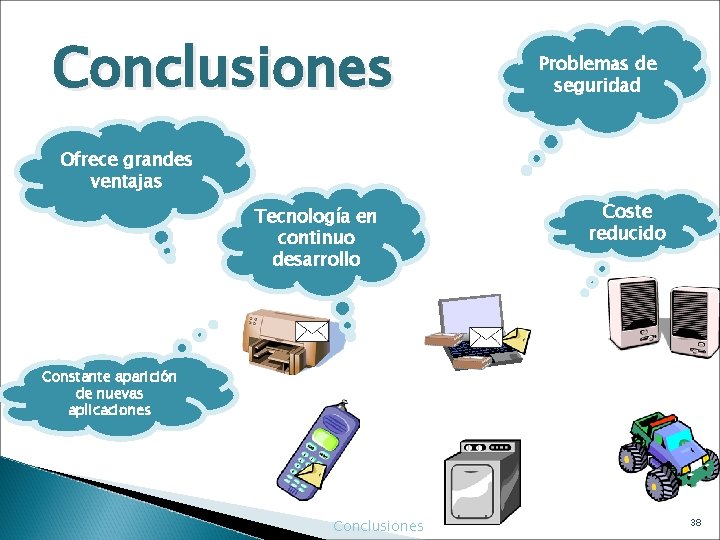

Conclusiones Problemas de seguridad Ofrece grandes ventajas Tecnología en continuo desarrollo Coste reducido Constante aparición de nuevas aplicaciones Conclusiones 38

Bibliografía http: //www. bluetooth. com/ http: //es. wikipedia. org/wiki/Bluetooth http: //www. teleco. com. br/es/tutoriais/es_tutorialbluetooth/pagina_3. asp http: //tecnyo. com/%C 2%BFque-es-bluetooth/ http: //www. masadelante. com/faqs/que-es-bluetooth http: //www. taringa. net/posts/info/1137671 http: //www. freebsd. org/doc/es_ES. ISO 8859 -1/books/handbook/network-bluetooth. html http: //bluehack. elhacker. net/proyectos/bluesec. html http: //www. mastermagazine. info/articulo/3125. php http: //www. bluetomorrow. com/about-bluetooth-technology/general-bluetooth-information/bluetooth-versions. html Bibliografía 39

- Slides: 39