BLG GVENL YNETM SSTEM 1 VER NEDR BLG

BİLGİ GÜVENLİĞİ YÖNETİM SİSTEMİ 1

VERİ NEDİR? BİLGİ NEDİR? Sayısal ve mantıksal her bir değere (rakam, harf, sembol) VERİ yada DATA denir. İşlenmemiş ham bilgiye VERİ; verinin işlenmiş haline ise BİLGİ denir. 2

BİLGİ ÇEŞİTLERİ VE BULUNDUĞU ORTAMLAR Fiziksel Ortamlar � Kağıt, Tahta, Pano � Çöp/Atıklar � Dosyalar � Dolaplar Elektronik Ortamlar � Bilgisayarlar, Mobil iletişim cihazları � E-posta, USB, CD, Diskler Sosyal Ortamlar � Telefon görüşmeleri � Muhabbetler � Toplu taşıma araçları Tanıtım Platformları � İnternet siteleri � Broşürler � Reklamlar, Sunumlar � Eğitimler 3

BİLGİNİN KORUNACAK NİTELİKLERİ Gizlilik � Bilginin yetkili olmayan kişiler, varlıklar ve süreçler tarafından erişilemez ve ifşa edilemez niteliği Bütünlük � Bilginin doğruluk, bütünlük ve kendisine has özelliklerinin korunması Erişilebilirlik � Bilginin yetkili kişiler (görevi gereği) tarafından istenildiğinde ulaşılabilir ve kullanılabilir olma özelliği 4

BİLGİ GÜVENLİĞİ NEDİR? Bilgi Güvenliği, bilgilerin izinsiz kullanımından, izinsiz ifşa edilmesinden, izinsiz yok edilmesinden, izinsiz değiştirilmesinden, bilgilere hasar verilmesinden koruma, veya bilgilere yapılacak olan izinsiz erişimleri engelleme işlemidir. Bilgi güvenliği, bilgisayar güvenliği ve bilgi sigortası terimleri, sık olarak birbirinin yerine kullanılmaktadır. 5

SON KULLANICI GÜVENLİĞİ Sistemlere, etki alanları dâhilinde kendilerine verilmiş kullanıcı adı ve şifreleri ile bağlanmalıdır. Yetkileri dâhilinde sistem kaynaklarına ulaşabilmeli ve internete çıkabilmelidir. Yetkileri, içinde bulundukları grup politikasına göre belirlenmelidir. Aktiviteleri, güvenlik zafiyetlerine ve bilgi sızdırmalarına karşı loglanarak kayıt altına alınmalıdır. Kendi hesaplarının ve/veya sorumlusu oldukları cihazlara ait kullanıcı adı ve şifre gibi kendilerine ait bilgilerin gizliliğini korumalı ve başkaları ile paylaşmamalıdır. 6

SON KULLANICI GÜVENLİĞİ Bilgisayarlarındaki ve sorumlusu oldukları cihazlarda ki bilgilerin düzenli olarak yedeklerini almalıdır. Güvenlik zafiyetlerine sebep olmamak için, bilgisayar başından ayrılırken mutlaka ekranlarını kilitlemelidir. Bilgisayarlarında ya da sorumlusu oldukları sistemler üzerinde USB flash bellek ve/veya harici hard disk gibi donanımları bırakmamalıdır. 7

SON KULLANICI GÜVENLİĞİ Mesai bitiminde bilgisayarlarını kapatmalıdır. Bilgisayarlarında, güncel anti virüs yazılımları bulunmalıdır. 8

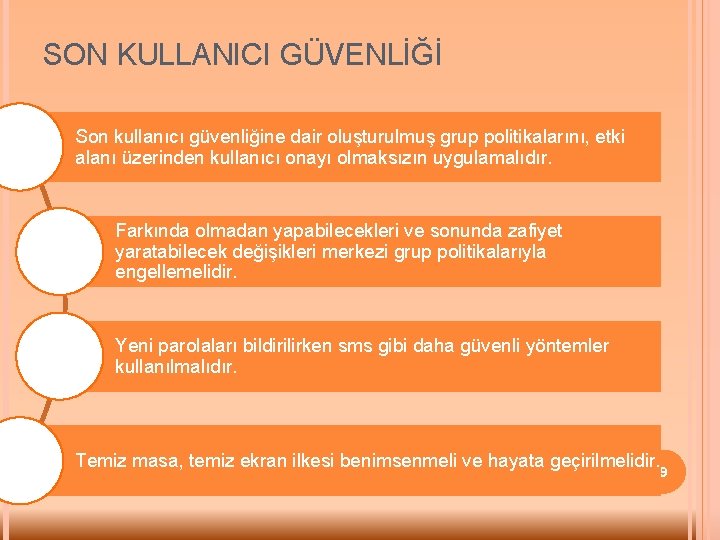

SON KULLANICI GÜVENLİĞİ Son kullanıcı güvenliğine dair oluşturulmuş grup politikalarını, etki alanı üzerinden kullanıcı onayı olmaksızın uygulamalıdır. Farkında olmadan yapabilecekleri ve sonunda zafiyet yaratabilecek değişikleri merkezi grup politikalarıyla engellemelidir. Yeni parolaları bildirilirken sms gibi daha güvenli yöntemler kullanılmalıdır. Temiz masa, temiz ekran ilkesi benimsenmeli ve hayata geçirilmelidir. 9

PAROLA GÜVENLİĞİ Parola en az 8 karakterden oluşmalıdır Harflerin yanı sıra, rakam ve "? , @, !, #, %, +, , *, %" gibi özel karakterler içermelidir. Büyük ve küçük harfler bir arada kullanılmalıdır Kişisel bilgiler gibi kolay tahmin edilebilecek bilgiler parola olarak kullanılmamalıdır. Sözlükte bulunabilen kelimeler parola olarak kullanılmamalıdır. 10

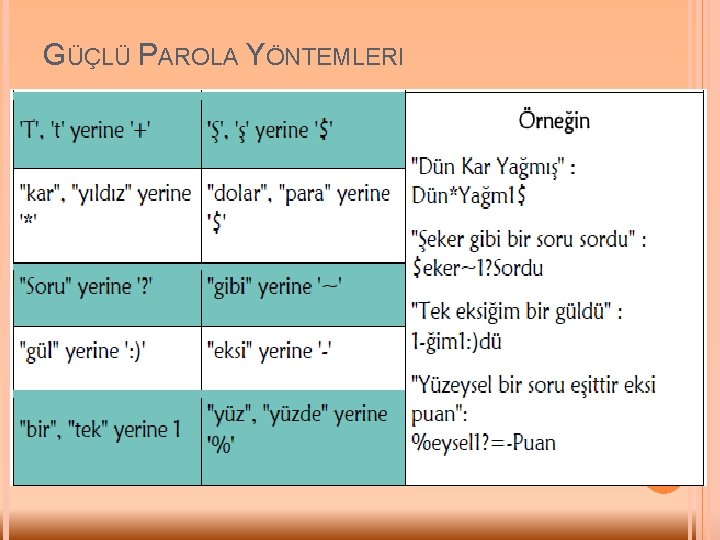

GÜÇLÜ PAROLA YÖNTEMLERI 11

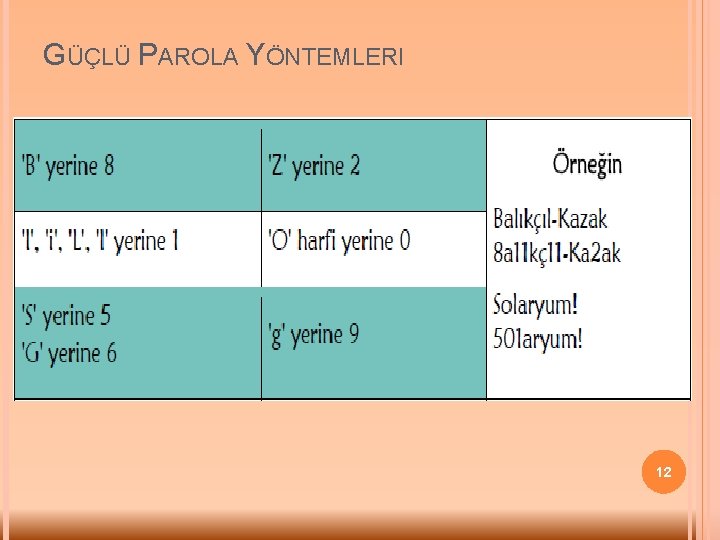

GÜÇLÜ PAROLA YÖNTEMLERI 12

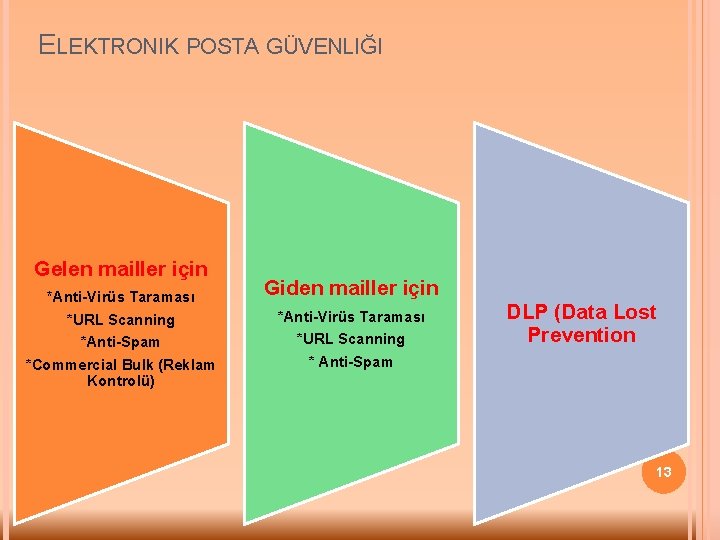

ELEKTRONIK POSTA GÜVENLIĞI Gelen mailler için *Anti-Virüs Taraması *URL Scanning *Anti-Spam *Commercial Bulk (Reklam Kontrolü) Giden mailler için *Anti-Virüs Taraması *URL Scanning * Anti-Spam DLP (Data Lost Prevention 13

KURUMSAL E-POSTA v Kurumsal kimlik kazandırır. v E-posta yönetimi kurumun güvencesi ve kaydı altındadır. v E-posta güvenliği kurum tarafından sağlanmaktadır. v Zararlı içerik yönetimi merkezi olarak yapılandırılır. v Kuruma ait birimler için eposta grupları oluşturulabilmektedir. 14

SIBER GÜVENLIK SIBER KAVRAMI • Siber terimi sibernetik kökeninden gelmektedir. İlk olarak 1958 yılında, canlılar ve/veya makineler arasındaki iletişim disiplinini inceleyen Sibernetik biliminin babası sayılan Louis Couffignal tarafından kullanılmıştır. 15

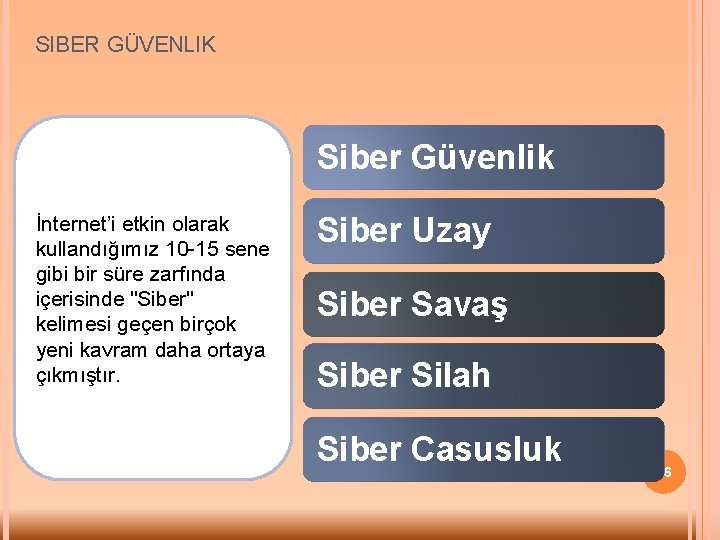

SIBER GÜVENLIK Siber Güvenlik İnternet’i etkin olarak kullandığımız 10 -15 sene gibi bir süre zarfında içerisinde "Siber" kelimesi geçen birçok yeni kavram daha ortaya çıkmıştır. Siber Uzay Siber Savaş Siber Silah Siber Casusluk 16

SIBER GÜVENLIK Siber ortamda, kurum, kuruluş ve kullanıcıların varlıklarını korumak amacıyla kullanılan araçlar, politikalar, güvenlik kavramları, güvenlik teminatları, kılavuzlar, risk yönetimi yaklaşımları, faaliyetler, eğitimler, en iyi uygulamalar ve teknolojiler bütünüdür. 17

SIBER SILAHLAR • • • Bakteri, Solucan, Virüs, Truva atı, Mantık bombası, Arka kapı, Köle bilgisayarlar, Rootkit, Gelişmiş Siber Tehditler, Saldırı kitleri. 18

SIBER SAVUNMA SISTEMLERI • • • Kimlik doğrulama sistemleri, Zafiyet Tarayıcı, Güvenlik Duvarı, Saldırı Tespit/Önleme Sistemi, Antivürüs, Yığın e-posta engelleme sistemi, • • • Veri kaçağı önleme sistemi, Hava boşluğu sistemi, Adli bilişim sistemleri, Ağ erişim kontrol sistemi, İçerik filtreleyici, Uç nokta güvenlik sistemi, Steganografi, Balküpü, Şifreleme Sistemleri, Sayısal imza 19

ÜLKEMIZDE SIBER GÜVENLIĞE YÖNELIK ADIMLAR • • • 2003/10 Sayılı Başbakanlık Genelgesi (2003), E-Dönüşüm Türkiye Projesi (2003), Bilgi Toplama Stratejisi ve Eylem Planı (2006), Ulusal Sanal Ortam Güvenlik Politikası (2009), Siber Güvenlik Çalıştayı (2011), Ulusal Siber Güvenlik Tatbikatı 2011 Siber Güvenlik Hukuku Çalıştayı (2012), Türkiye Siber Güvenlik Organizasyonu ve Yol Haritası (2012), Ulusal Siber Güvenlik Strateji Çalıştayı (2012), Siber Kalkan Tatbikatı (2012), Ulusal Siber Güvenlik Tatbikatı (2013), Uluslararası Siber Kalkan Tatbikatı 2014 20

SOSYAL MEDYA KAVRAMI İnternet kullanıcılarının birbirileriyle bilgi, görüş, ilgi alanlarını, yazılı görsel ya da işitsel bir şekilde paylaşarak iletişim kurmaları için olanak sağlayan araçlar ve web sitelerini içermektedir. 21

SOSYAL MEDYA DÜNYASININ GELIŞIMI 1971 – İlk e-mail 1978 – BBS - İki arkadaş! 1988 – IRC 1994 – Geo. Cities / Friends United 1997 – AOL / Google / Sixderegess 2000 –. com patlaması / Myspace, Linked. In 2002 – Friendster İlk 3 ay 3 milyon 2003 – Plaxo, Hi 5, Del. icio. us 2004 – Facebook ve Flickr 2005 – You. Tube 2006 – Twitter 2007 – Friendfeed 2009 – Tumblr 2010 – Google Buzz 2012 – Google Plus 2014 – 2015. . . 22

SOSYAL MEDYA VE SOSYAL MÜHENDISLIK Sosyal Mühendislik, insanlar arasındaki iletişim ve insan davranışındaki arasındaki modelleri açıklıklar olarak tanıyıp, bunlardan faydalanarak güvenlik süreçlerini atlatma yöntemine dayanan müdahalelere verilen isimdir. 23

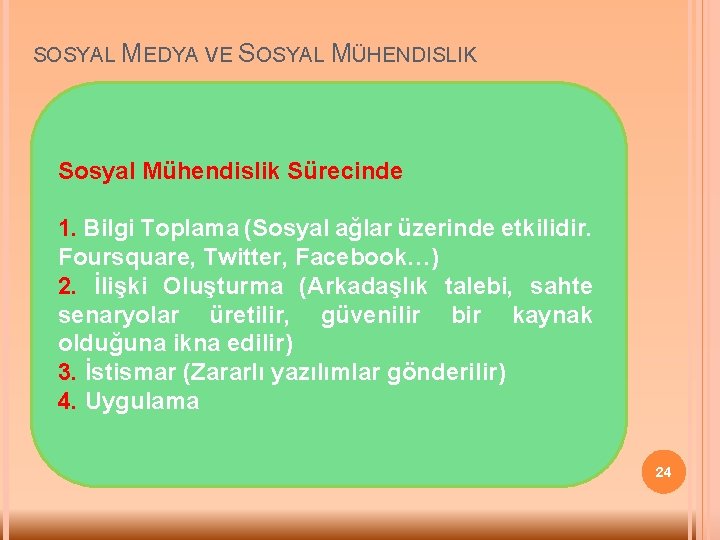

SOSYAL MEDYA VE SOSYAL MÜHENDISLIK Sosyal Mühendislik Sürecinde 1. Bilgi Toplama (Sosyal ağlar üzerinde etkilidir. Foursquare, Twitter, Facebook…) 2. İlişki Oluşturma (Arkadaşlık talebi, sahte senaryolar üretilir, güvenilir bir kaynak olduğuna ikna edilir) 3. İstismar (Zararlı yazılımlar gönderilir) 4. Uygulama 24

SOSYAL MÜHENDISLIK SALDIRILARINA KARŞI KORUNMA *Güvenlik bilincini arttırma eğitimleri *İçerik doğrulama *Fiziksel Güvenlik *Sınırlı veri paylaşımı *Kurum içi sosyal mühendislik testleri *Veri sınıflandırma politikası 25

BİLGİ GÜVENLİĞİ BİLİNCİNİ ARTTIRMA YÖNTEMLERİ • Virüsten korunma • İnternet erişim güvenliği • 5651 sayılı kanun • E-posta güvenliği • Yedekleme • Bilgisayar güvenlik olayları ihbarı • Sosyal mühendislik 26

BİLGİ GÜVENLİĞİ BİLİNCİNİ ARTTIRMA YÖNTEMLERİ • Bilgisayara giriş ve şifre güvenliği • Bilgisayarda donanım ve yazılım değişiklikleri yapma • Dizüstü bilgisayar kullanımı • Dosya erişim ve paylaşımı • Yazıcı kullanımı • Taşınabilir medya kullanımı 27

TEŞEKKÜR EDERİZ FEYZULLAH KARABACAK İL BİLGİ GÜVENLİĞİ YETLİLİSİ ISPARTA İL SAĞLIK MÜDÜRLÜĞÜ BİLGİ GÜVENLİĞİ KOMİSYONU 28

- Slides: 28