Bina Sarana Informatika Manajemen Informatika Dwi Hartanto S

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Pengertian Wireless merupakan teknologi yang bertujuan untuk menggantikan kabel yang menghubungkan terminal komputer dengan jaringan, dengan begitu computer dapat berpindah dengan bebas dan tetap dapat berkomunikasi dalam jaringan dengan kecepatan transmisi yang memadai. Wireless LAN distandarisasi oleh IEEE dengan kode 802. II b yang bertujuan untuk menyamakan semua teknologi nirkabel yang digunakan dibidang computer dan untuk menjamin interoperabilitas antara semua product –product yang menggunakan standar ini. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika LAN (Local Area Network) yang biasa kita kenal merupakan suatu jaringan yang menghubungkan (interkoneksi) suatu komunitas Data Terminal Equipment (DTE) yang ditempatkan dalam suatu lokasi (gedung atau grup). Umumnya menggunakan media transmisi berupa kabel baik kabel twisted pair maupun coaxial, biasa juga disebut dengan wired LAN. Di samping itu ada LAN yang dikembangkan dengan menggunakan medium gelombang radio atau cahaya. Keuntungannya adalah biaya instalasi yang lebih murah dibandingkan dengan wired LAN, karena tidak dibutuhkan instalasi kabel yang terlalu besar khususnya untuk sub lokasi/sub grup yang agak jauh. Pertimbangan kedua adalah karena wireless LAN ini cocok untuk unit DTE yang portabel dan bersifat mobil. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

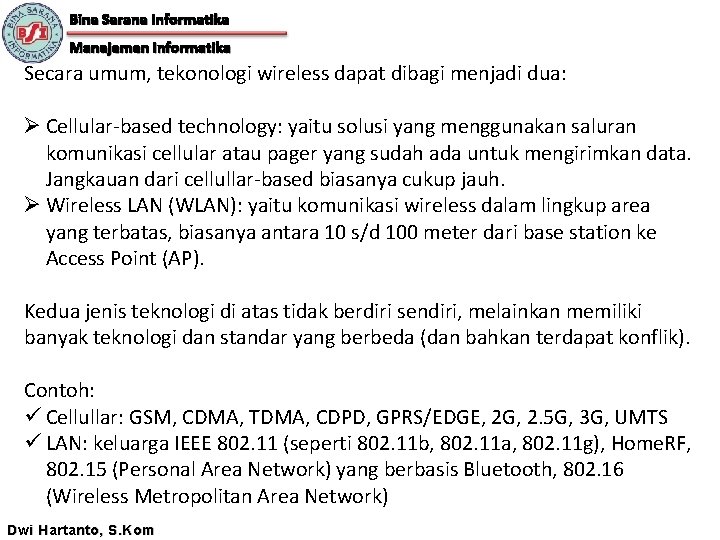

Bina Sarana Informatika Manajemen Informatika Secara umum, tekonologi wireless dapat dibagi menjadi dua: Ø Cellular-based technology: yaitu solusi yang menggunakan saluran komunikasi cellular atau pager yang sudah ada untuk mengirimkan data. Jangkauan dari cellullar-based biasanya cukup jauh. Ø Wireless LAN (WLAN): yaitu komunikasi wireless dalam lingkup area yang terbatas, biasanya antara 10 s/d 100 meter dari base station ke Access Point (AP). Kedua jenis teknologi di atas tidak berdiri sendiri, melainkan memiliki banyak teknologi dan standar yang berbeda (dan bahkan terdapat konflik). Contoh: ü Cellullar: GSM, CDMA, TDMA, CDPD, GPRS/EDGE, 2 G, 2. 5 G, 3 G, UMTS ü LAN: keluarga IEEE 802. 11 (seperti 802. 11 b, 802. 11 a, 802. 11 g), Home. RF, 802. 15 (Personal Area Network) yang berbasis Bluetooth, 802. 16 (Wireless Metropolitan Area Network) Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

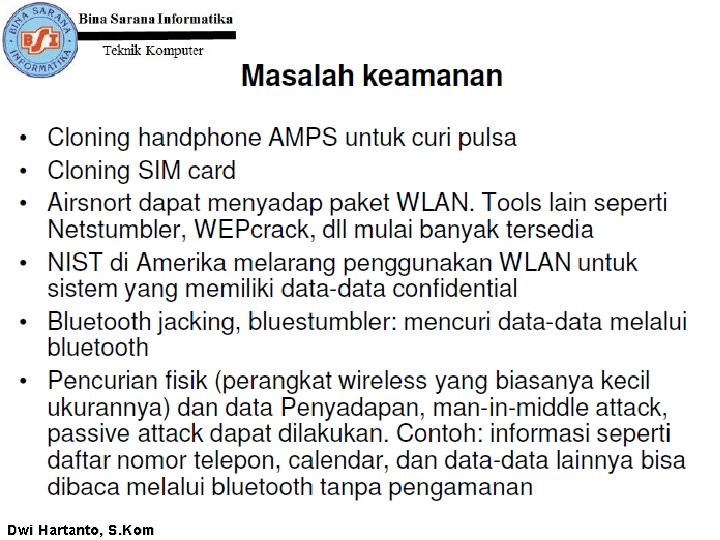

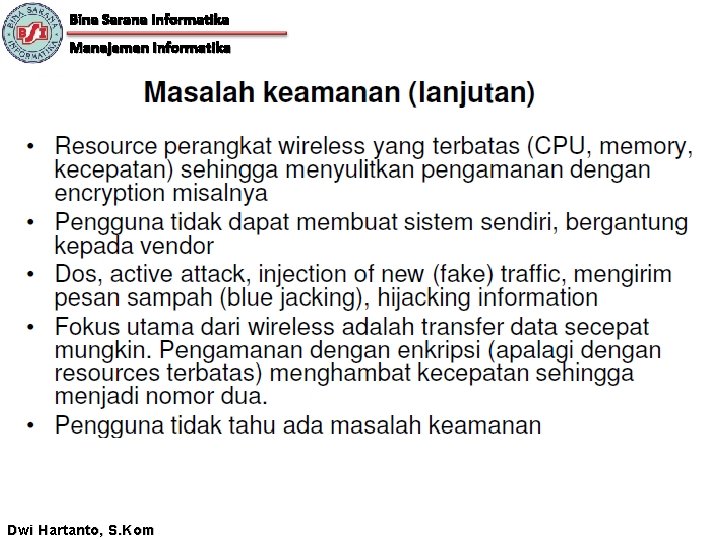

Bina Sarana Informatika Manajemen Informatika Sistem wireless memiliki permasalahan keamanan tersendiri (khusus). Beberapa hal yang mempengaruhi aspek keamanan dari sistem wireless antara lain: q Perangkat pengakses informasi yang menggunakan sistem wireless biasanya berukuran kecil sehingga mudah dicuri. Laptop, notebook, handphone, palm, dan sejenisnya sangat mudah dicuri. Jika dicuri, maka informasi yang ada di dalamnya (atau kunci pengakses informasi) bisa jatuh ke tangan orang yang tidak berhak. q Penyadapan (man-in-the-middle attack) dapat dilakukan lebih mudah karena tidak perlu mencari jalur kabel untuk di-‘tap’. Sistem yang tidak menggunakan pengamanan enkripsi, atau menggunakan enkripsi yang mudah dipecah, akan mudah ditangkap. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika q Perangkat wireless yang kecil membatasi kemampuan perangkat dari sisi CPU, RAM, kecepatan komunikasi, catu daya. Akibatnya system pengamanan (misalnya enkripsi) yang digunakan harus memperhatikan batasan ini. Saat ini tidak memungkinkan untuk menggunakan system enkripsi yang canggih yang membutuhkan CPU cycle yang cukup tinggi sehingga memperlambat transfer data. q Pengguna tidak dapat membuat sistem pengaman sendiri (membuat enkripsi sendiri) dan hanya bergantung kepada vendor (pembuat perangkat) tersebut. Namun mulai muncul perangkat handphone yang dapat diprogram oleh pengguna. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Kelemahan Wireless pada Lapisan Fisik Wifi menggunakan gelombang radio pada frekwensi milik umum yang bersifat bebas digunakan oleh semua kalangan dengan batasan tertentu. Setiap wifi memiliki area jangkauan tertentu tergantung power dan antenna yang digunakan. Tidak mudah melakukan pembatasan area yang dijangkau pada wifi. Hal ini menyebabkan berbagai dimungkinan terjadi aktifitas antara lain: Ø Interception atau penyadapan Hal ini sangat mudah dilakukan, dan sudah tidak asing lagi bagi para hacker. Berbagai tools dengan mudah di peroleh di internet. Berbagai teknik kriptografi dapat di bongkar oleh tools tersebut. ØInjection Pada saat transmisi melalui radio, dimungkinkan dilakukan injection karena berbagai kelemahan pada cara kerja wifi dimana tidak ada proses validasi siapa yang sedang terhubung atau siapa yang memutuskan koneksi saat itu. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Kelemahan Wireless pada Lapisan Fisik Ø Jamming sangat dimungkinkan terjadi, baik disengaja maupun tidak disengaja karena ketidaktahuan pengguna wireless tersebut. Pengaturan penggunaan kanal frekwensi merupakan keharusan agar jamming dapat di minimalisir. Jamming terjadi karena frekwensi yang digunakan cukup sempit sehingga penggunaan kembali channel sulit dilakukan pada area yang padat jaringan nirkabelnya. ØLocating Mobile Nodes Dengan berbagai software, setiap orang mampu melakukan wireless site survey dan mendapatkan informasi posisi letak setiap Wifi dan beragam konfigurasi masing. Hal ini dapat dilakukan Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Kelemahan Wireless pada Lapisan Fisik ØAccess Control Dalam membangun jaringan wireless perlu di design agar dapat memisahkan node atau host yang dapat dipercaya dan host yang tidak dapat dipercaya. Sehingga diperlukan access control yang baik ØHijacking Serangan MITM (Man In The Middle) yang dapat terjadi pada wireless karena berbagai kelemahan protokol tersebut sehingga memungkinkan terjadinya hijacking atau pengambilalihan komunikasi yang sedang terjadi dan melakukan pencurian atau modifikasi informasi. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

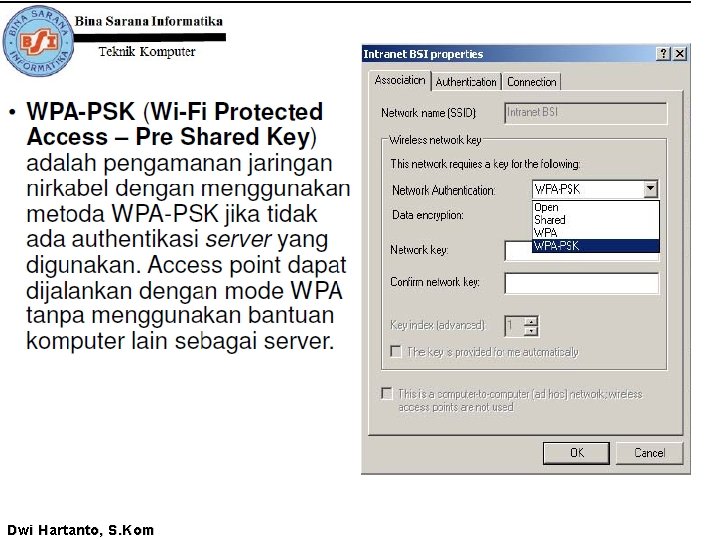

Bina Sarana Informatika Manajemen Informatika Keamanan wireless hanya dengan kunci WPAPSK atau WPA 2 PSK WPA merupakan teknologi keamanan sementara yang diciptakan untuk menggantikan kunci WEP. Ada dua jenis yakni WPA personal (WPAPSK), dan WPARADIUS. Saat ini yang sudah dapat di crack adalah WPAPSK, yakni dengan metode brute force attack secara offline. Brute force dengan menggunakan mencoba banyak kata dari suatu kamus. Serangan ini akan berhasil jika passphrase yang digunakan wireless tersebut memang terapat pada kamus kata yang digunakan si hacker. Untuk mencegah adanya serangan terhadap keamanan wireless menggunakan WPAPSK, gunakanlah passphrase yang cukup panjang (misal satu kalimat). Tools yang sangat terkenal digunakan melakukan serangan ini adalah Co. WPAtty (http: //www. churchofwifi. org/ ) dan aircrack (http: //www. aircrackng. org). Tools ini memerlukan daftar kata atau wordlist, dapat di ambil dari http: //wordlist. sourceforge. net/ Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

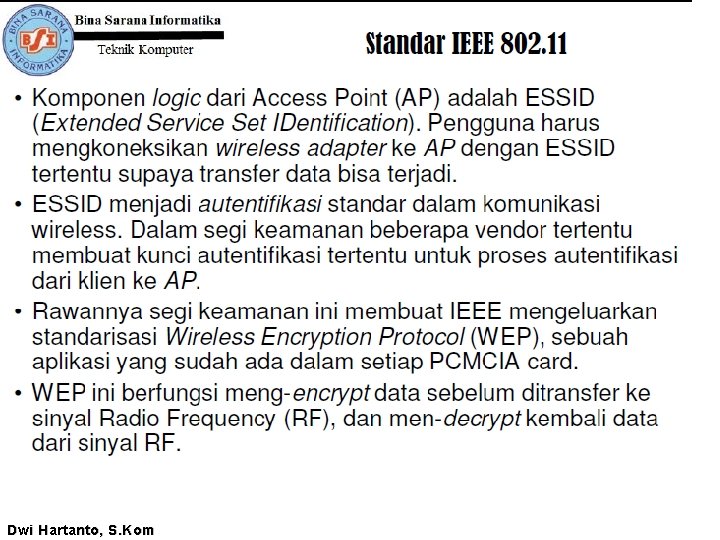

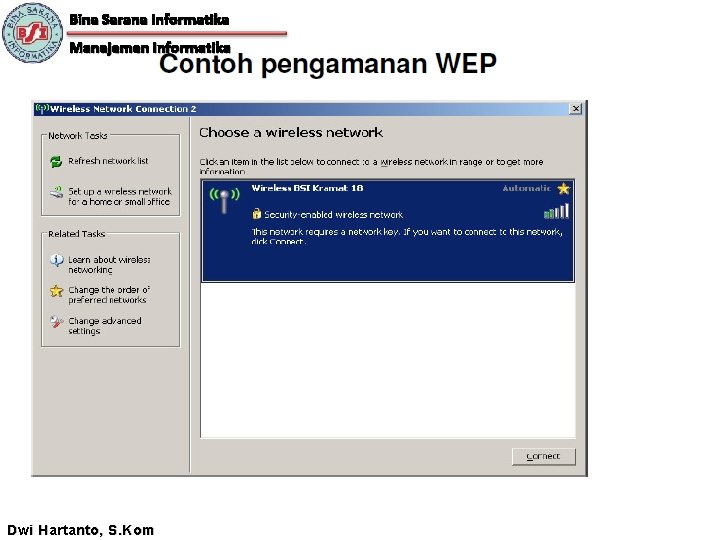

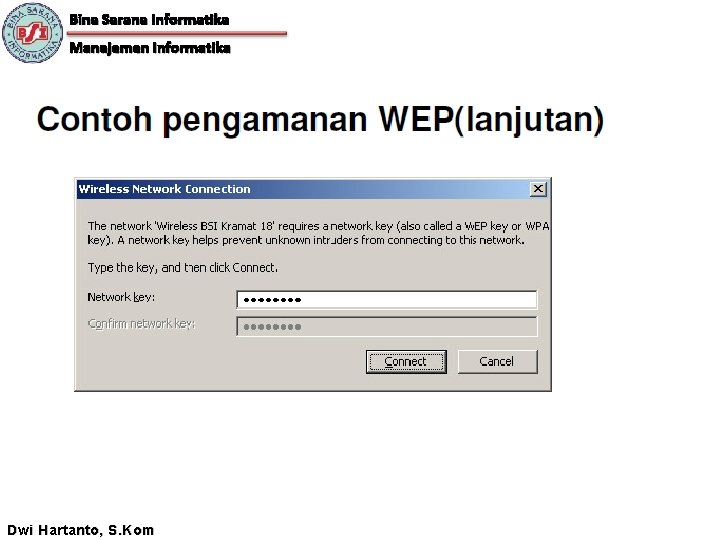

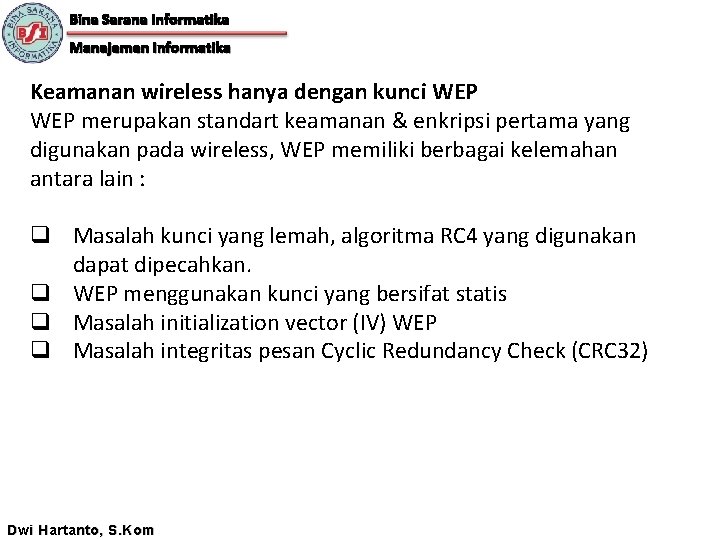

Bina Sarana Informatika Manajemen Informatika Keamanan wireless hanya dengan kunci WEP merupakan standart keamanan & enkripsi pertama yang digunakan pada wireless, WEP memiliki berbagai kelemahan antara lain : q Masalah kunci yang lemah, algoritma RC 4 yang digunakan dapat dipecahkan. q WEP menggunakan kunci yang bersifat statis q Masalah initialization vector (IV) WEP q Masalah integritas pesan Cyclic Redundancy Check (CRC 32) Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika WEP terdiri dari dua tingkatan, yakni kunci 64 bit, dan 128 bit. Sebenarnya kunci rahasia pada kunci. WEP 64 bit hanya 40 bit, sedang 24 bit merupakan Inisialisasi Vektor (IV). Demikian juga pada kunci WEP 128 bit, kunci rahasia terdiri dari 104 bit. Seranganserangan pada kelemahan WEP antara lain : 1. Serangan terhadap kelemahan inisialisasi vektor (IV), sering disebut FMS attack. FMS singkatan dari nama ketiga penemu kelemahan IV yakni Fluhrer, Mantin, dan Shamir. Serangan ini dilakukan dengan cara mengumpulkan IV yang lemah sebanyaknya. Semakin banyak IV lemah yang diperoleh, semakin cepat ditemukan kunci yang digunakan (www. drizzle. com/~aboba/IEEE/rc 4_ksaproc. pdf) 2. Mendapatkan IV yang unik melalui packet data yang diperoleh untuk diolah untuk proses cracking kunci WEP dengan lebih cepat. Cara ini disebut chopping attack, pertama kali ditemukan oleh h 1 kari. Teknik ini hanya membutuhkan IV yang unik sehingga mengurangi kebutuhan IV yang lemah dalam melakukan cracking WEP. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika 3. Kedua serangan diatas membutuhkan waktu dan packet yang cukup, untuk mempersingkat waktu, para hacker biasanya melakukan traffic injection. Traffic Injection yang sering dilakukan adalah dengan cara mengumpulkan packet ARP kemudian mengirimkan kembali ke access point. Hal ini mengakibatkan pengumpulan initial vektor lebih mudah dan cepat. Berbeda dengan serangan pertama dan kedua, untuk serangan traffic injection, diperlukan spesifikasi alat dan aplikasi tertentu yang mulai jarang ditemui di toko, mulai dari chipset, versi firmware, dan versi driver serta tidak jarang harus melakukan patching terhadap driver dan aplikasinya. Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

Bina Sarana Informatika Manajemen Informatika Dwi Hartanto, S. Kom

- Slides: 38