Bienvenue Sponsor Officiel Quest ce que Tech Net

Bienvenue Sponsor Officiel

Qu’est ce que Tech. Net ? • Des séminaires techniques gratuits : – http: //www. microsoft. com/france/technet/seminaires. mspx • Des webcasts en live ou en différé : – http: //www. microsoft. com/france/technet/seminaires/webcasts. mspx • Une newsletter : – http: //www. microsoft. com/france/technet/presentation/flash/default. mspx • Un site web : – http: //www. microsoft. com/france/technet/default. mspx • Un abonnement : – http: //www. microsoft. com/france/technet/presentation/cd/default. mspx

Confidentialité et sécurité sur le poste de travail Windows XP

Logistique Pause en milieu de session Vos questions sont les bienvenues. N’hésitez pas ! Feuille d’évaluation à remettre remplie en fin de session Cédérom Commodités Merci d’éteindre vos téléphones

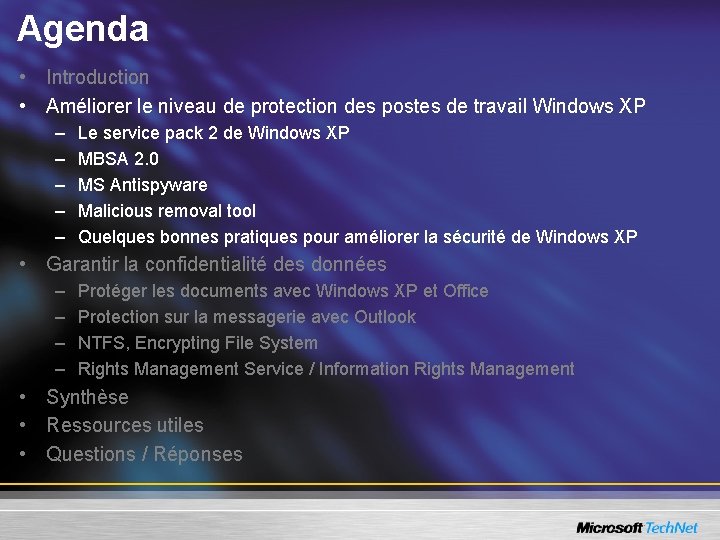

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Outil de suppression de logiciels malveillants Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Outil de suppression de logiciels malveillants Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

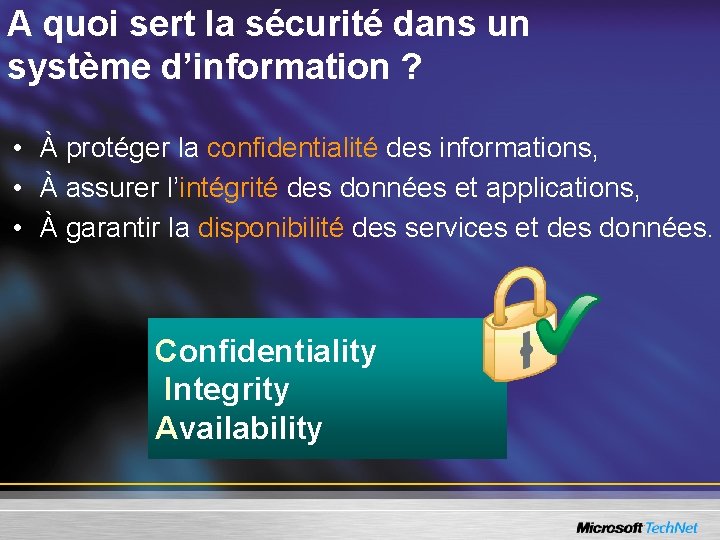

A quoi sert la sécurité dans un système d’information ? • À protéger la confidentialité des informations, • À assurer l’intégrité des données et applications, • À garantir la disponibilité des services et des données. Confidentiality Integrity Availability

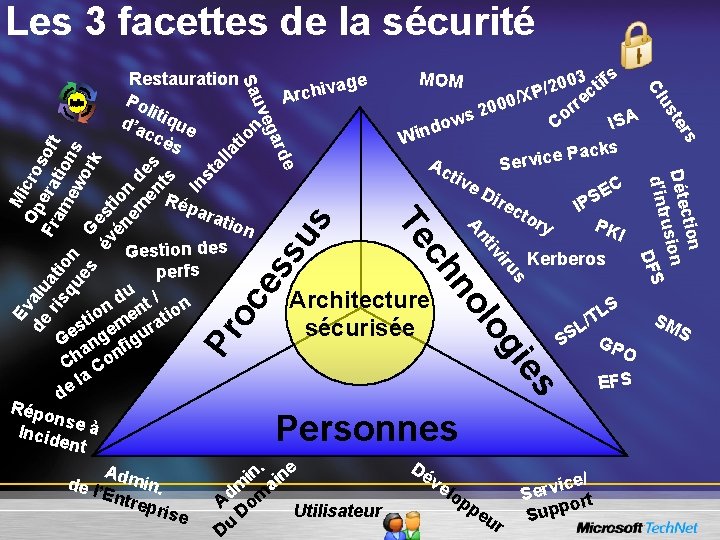

Les 3 facettes de la sécurité n tio la st al In Mi Ev Op cro de alu Fr era soft ri at am tio sq io n ew ns ue or G s k e év st én io em n d en es ts tiv ara e D ire s oc es su ry Kerberos S L /T L SS GP O s ie og Pr cto s iru tiv An l no ch Te tion Gestion des perfs du t / n Architecture n n o tio me rati s sécurisée e Ge ng figu a n Ch Co la e d Répo nse à Incid ent Dé Adm n. ine i ve de l a m lo ’Ent in. d m pp repr A o Utilisateur ise eu D u r D C E IPS PK I Personnes ice/ v r e S ort p p u S EFS ction Déte sion ru d’int DFS Rép acks P Service rs rde d Win Ac te us A 03 tifs 0 2 / /XP ec 0 r 20 o s w C ISA o MOM Cl age v i h c r ega uv Sa Restauration Po li d’a tique ccè s SM S

Défense en profondeur Défenses du périmètre Pare-feu, mise en quarantaine des clients VPN, reverse proxy… Défenses du réseau Segmentation réseau, IPSec, routeur avec ACLs, IDS… Défenses des machines Renforcement de la sécurité du système d'exploitation, gestion des mises à jour, authentification… Défenses des applications Renforcement de la sécurité des applications, mises à jour. Données et Ressources ACL, chiffrement. Sécurité physique Politiques de sécurité Contrôle d’accès (badge), caméras… dispositifs de suivi. Politique de sécurité, éducation des utilisateurs.

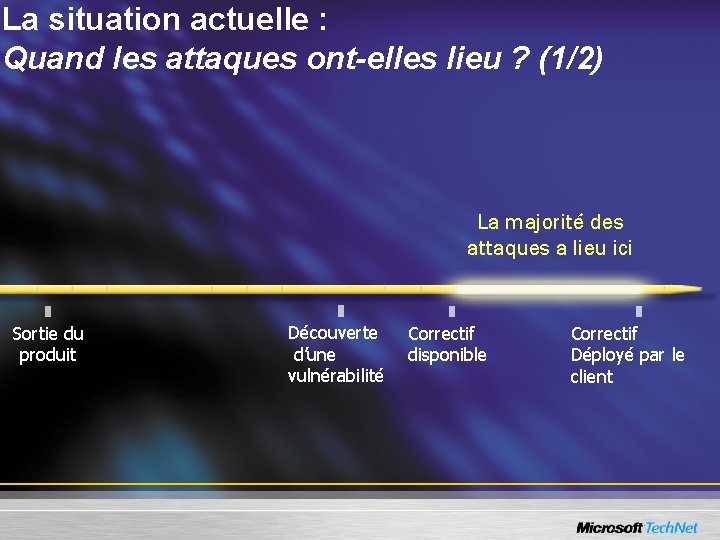

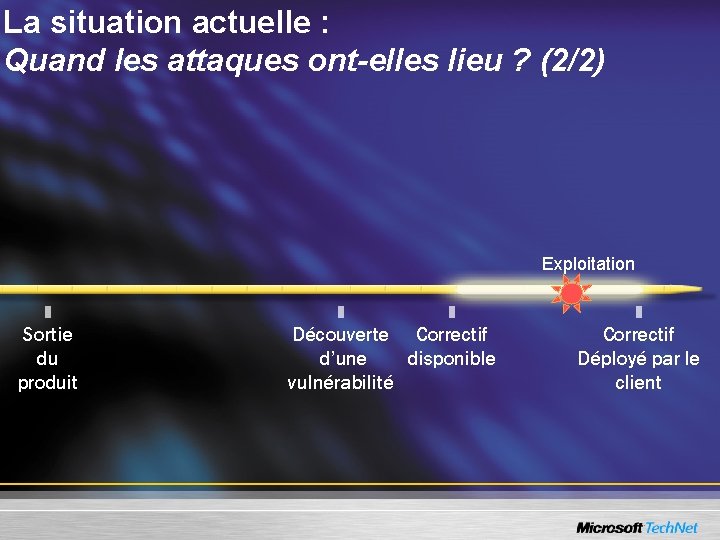

La situation actuelle : Quand les attaques ont-elles lieu ? (1/2) La majorité des attaques a lieu ici Sortie du produit Découverte d’une vulnérabilité Correctif disponible Correctif Déployé par le client

La situation actuelle : Quand les attaques ont-elles lieu ? (2/2) Exploitation Sortie du produit Découverte Correctif d’une disponible vulnérabilité Correctif Déployé par le client

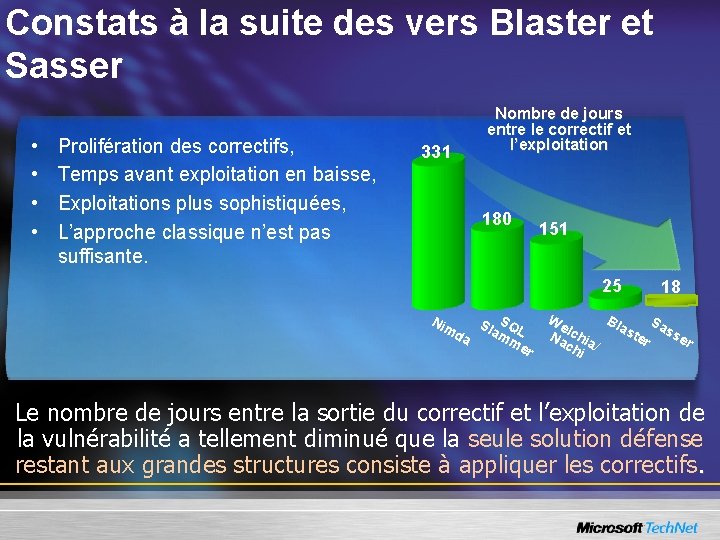

Constats à la suite des vers Blaster et Sasser • • Prolifération des correctifs, Temps avant exploitation en baisse, Exploitations plus sophistiquées, L’approche classique n’est pas suffisante. 331 Nombre de jours entre le correctif et l’exploitation 180 151 25 S SQ da lamm. L er Nim 18 We Bla S l ste ass c Na hia er r ch / i Le nombre de jours entre la sortie du correctif et l’exploitation de la vulnérabilité a tellement diminué que la seule solution défense restant aux grandes structures consiste à appliquer les correctifs.

Les facteurs d’exposition aux risques sont multiples • • Navigation sur le Web, E-mail : Spam, Phishing, Messagerie instantanée : Spim, Démocratisation des connexions Internet haut débit à usage privé, • Développement des réseaux sans-fils – professionnels et surtout personnels, • • Téléchargements illicites sur les réseaux P 2 P, Logiciels gratuits incluant des malwares, Virus, vers et Bot. Nets, ….

Exemple : le Phishing • Usurpation de marque dans le but de voler des informations personnelles telles que comptes et mots de passe, numéros de carte bleu, informations bancaires…, • Par le biais d’e-mail ou de messages pop-up, • Fréquemment : – – Alarmiste, Non personnalisé, Lien dans le message, (Fautes d’orthographe / grammaire).

Pour résumer • Les attaques sont de plus en plus sophistiquées, leur nombre augmente, le temps d’exploitation d’une vulnérabilité diminue – Il faut disposer d’outils permettant de disposer d’un niveau de sécurité acceptable même en l’absence des derniers correctifs • L’approche sur la sécurité doit évoluer – Diminuer la surface et les vecteurs d’attaque sur les systèmes – Contenir les menaces pro activement – Permettre une véritable défense en profondeur au niveau de la couche machine • Le facteur humain (manipulation, supercherie…) sera toujours exploité en conjonction avec les failles technique – L’éducation des utilisateurs ne doit pas être négligée !!! – Quelques exemples de sites à caractère éducatif • www. protegetonpc. com • http: //www. microsoft. com/france/securite/gpublic/protect/

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Malicious removal tool Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

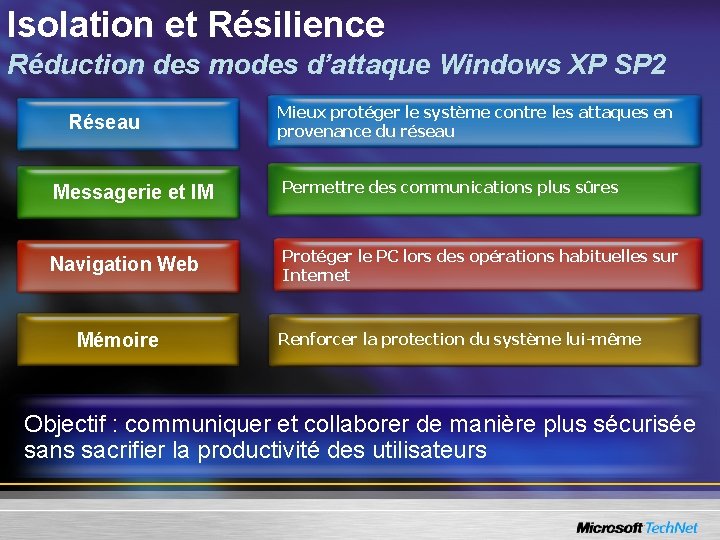

Isolation et Résilience Réduction des modes d’attaque Windows XP SP 2 Réseau Mieux protéger le système contre les attaques en provenance du réseau Messagerie et IM Permettre des communications plus sûres Navigation Web Protéger le PC lors des opérations habituelles sur Internet Mémoire Renforcer la protection du système lui-même Objectif : communiquer et collaborer de manière plus sécurisée sans sacrifier la productivité des utilisateurs

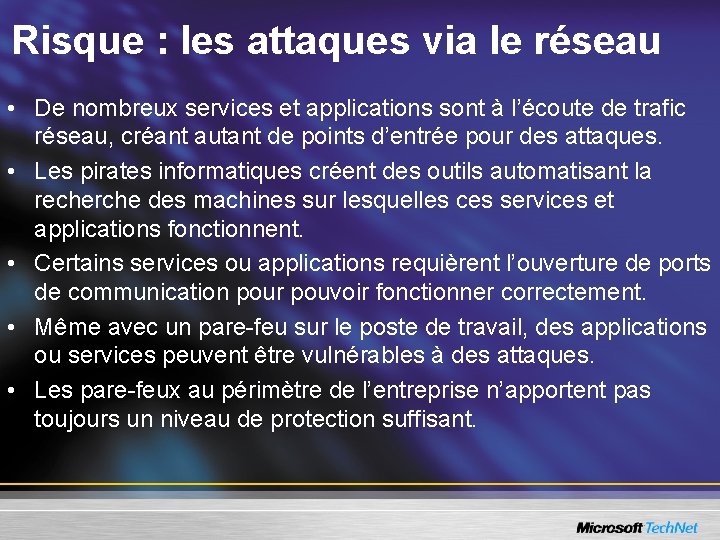

Risque : les attaques via le réseau • De nombreux services et applications sont à l’écoute de trafic réseau, créant autant de points d’entrée pour des attaques. • Les pirates informatiques créent des outils automatisant la recherche des machines sur lesquelles ces services et applications fonctionnent. • Certains services ou applications requièrent l’ouverture de ports de communication pour pouvoir fonctionner correctement. • Même avec un pare-feu sur le poste de travail, des applications ou services peuvent être vulnérables à des attaques. • Les pare-feux au périmètre de l’entreprise n’apportent pas toujours un niveau de protection suffisant.

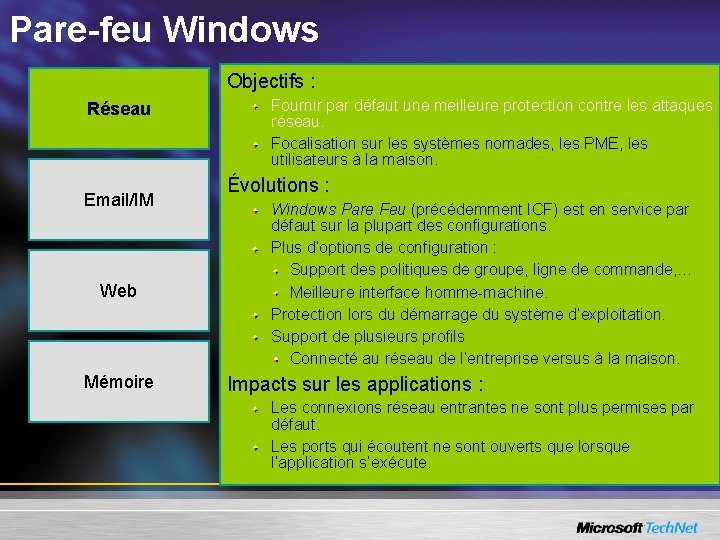

Pare-feu Windows Objectifs : Réseau Email/IM Web Mémoire Fournir par défaut une meilleure protection contre les attaques réseau. Focalisation sur les systèmes nomades, les PME, les utilisateurs à la maison. Évolutions : Windows Pare Feu (précédemment ICF) est en service par défaut sur la plupart des configurations. Plus d’options de configuration : Support des politiques de groupe, ligne de commande, … Meilleure interface homme-machine. Protection lors du démarrage du système d’exploitation. Support de plusieurs profils Connecté au réseau de l’entreprise versus à la maison. Impacts sur les applications : Les connexions réseau entrantes ne sont plus permises par défaut. Les ports qui écoutent ne sont ouverts que lorsque l’application s’exécute.

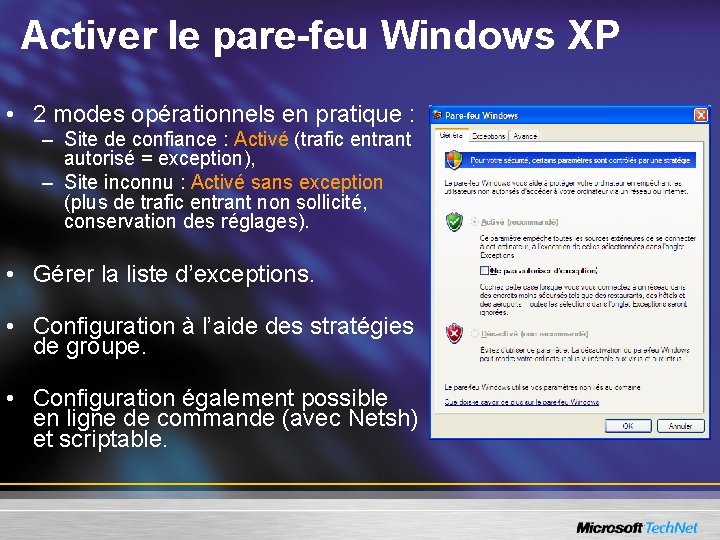

Activer le pare-feu Windows XP • 2 modes opérationnels en pratique : – Site de confiance : Activé (trafic entrant autorisé = exception), – Site inconnu : Activé sans exception (plus de trafic entrant non sollicité, conservation des réglages). • Gérer la liste d’exceptions. • Configuration à l’aide des stratégies de groupe. • Configuration également possible en ligne de commande (avec Netsh) et scriptable.

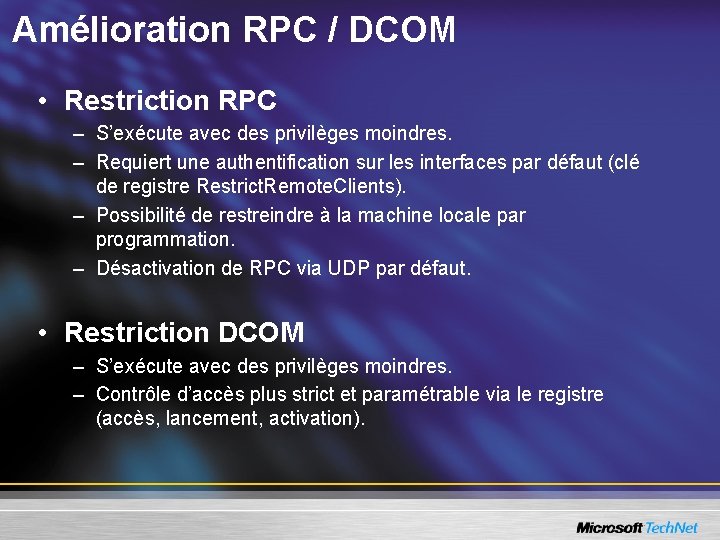

Amélioration RPC / DCOM • Restriction RPC – S’exécute avec des privilèges moindres. – Requiert une authentification sur les interfaces par défaut (clé de registre Restrict. Remote. Clients). – Possibilité de restreindre à la machine locale par programmation. – Désactivation de RPC via UDP par défaut. • Restriction DCOM – S’exécute avec des privilèges moindres. – Contrôle d’accès plus strict et paramétrable via le registre (accès, lancement, activation).

Risque : les pièces jointes • L’utilisateur a des décisions à prendre et doit pouvoir évaluer un niveau de confiance. • Les utilisateurs ont peu d’éléments pour prendre ces décisions. • Il est simple d’inciter un utilisateur à faire de mauvais choix. • Utiliser une liste statique de fichiers potentiellement dangereux n’est pas suffisant.

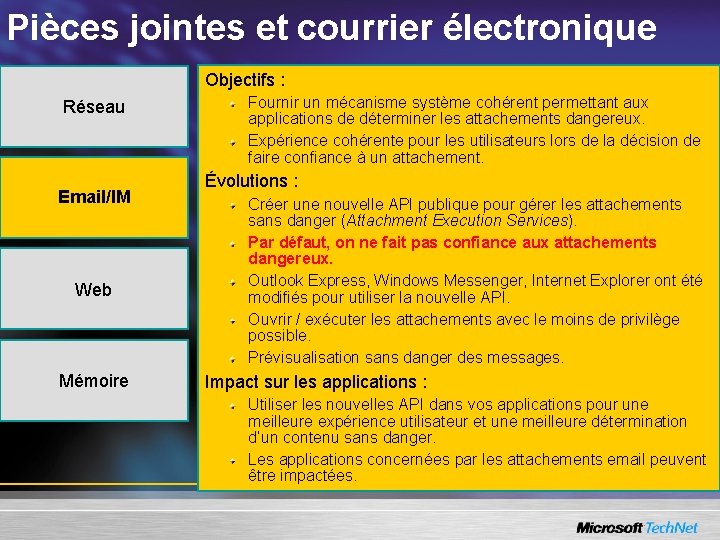

Pièces jointes et courrier électronique Objectifs : Réseau Email/IM Web Mémoire Fournir un mécanisme système cohérent permettant aux applications de déterminer les attachements dangereux. Expérience cohérente pour les utilisateurs lors de la décision de faire confiance à un attachement. Évolutions : Créer une nouvelle API publique pour gérer les attachements sans danger (Attachment Execution Services). Par défaut, on ne fait pas confiance aux attachements dangereux. Outlook Express, Windows Messenger, Internet Explorer ont été modifiés pour utiliser la nouvelle API. Ouvrir / exécuter les attachements avec le moins de privilège possible. Prévisualisation sans danger des messages. Impact sur les applications : Utiliser les nouvelles API dans vos applications pour une meilleure expérience utilisateur et une meilleure détermination d’un contenu sans danger. Les applications concernées par les attachements email peuvent être impactées.

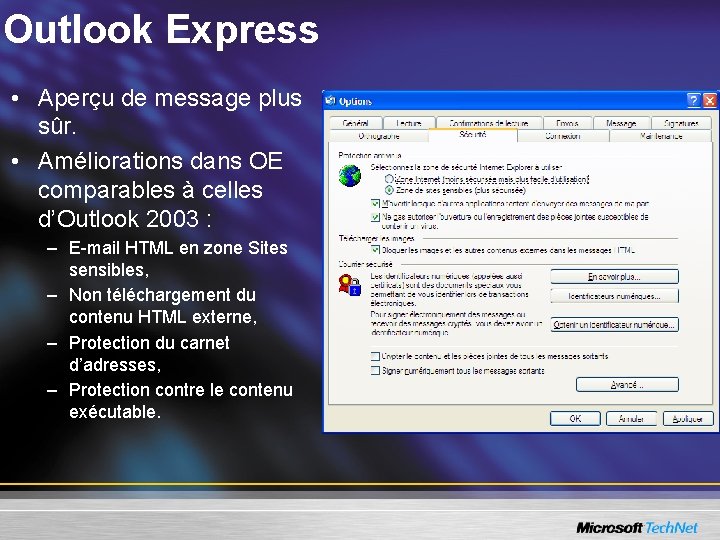

Outlook Express • Aperçu de message plus sûr. • Améliorations dans OE comparables à celles d’Outlook 2003 : – E-mail HTML en zone Sites sensibles, – Non téléchargement du contenu HTML externe, – Protection du carnet d’adresses, – Protection contre le contenu exécutable.

Risque : la navigation Web • La source d’un téléchargement sur le Web peut être masquée, modifiée ou non fiable. • Certaines fonctions d’Internet Explorer peuvent être utilisées pour tromper l’utilisateur : – Les Pop-ups peuvent être conçus pour ressembler à des messages de sécurité. – Les fenêtres du navigateur peuvent être conçues pour ressembler à des fenêtres Windows ou des boîtes de dialogue. • La flexibilité d’Internet Explorer peut être exploitée : – Du code HTML et des scripts peuvent être exécutés avec des privilèges élevés sur la machine locale. • Le paramétrage centralisé d’Internet Explorer est compliqué.

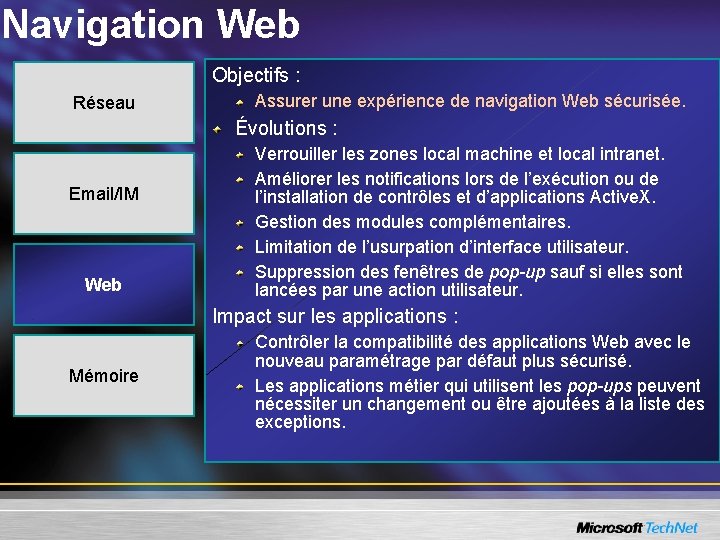

Navigation Web Objectifs : Réseau Assurer une expérience de navigation Web sécurisée. Évolutions : Email/IM Web Verrouiller les zones local machine et local intranet. Améliorer les notifications lors de l’exécution ou de l’installation de contrôles et d’applications Active. X. Gestion des modules complémentaires. Limitation de l’usurpation d’interface utilisateur. Suppression des fenêtres de pop-up sauf si elles sont lancées par une action utilisateur. Impact sur les applications : Mémoire Contrôler la compatibilité des applications Web avec le nouveau paramétrage par défaut plus sécurisé. Les applications métier qui utilisent les pop-ups peuvent nécessiter un changement ou être ajoutées à la liste des exceptions.

Risque : mauvaise utilisation de la mémoire (saturation de mémoire tampon) • Certains services ou applications gèrent de manière incorrecte les messages malformés. • Un attaquant peut envoyer un message avec des données dont la taille est supérieure à celle attendue – Les données supplémentaires peuvent être du code dangereux. • Le code dangereux est alors écrit dans une zone de la mémoire où il est exécuté.

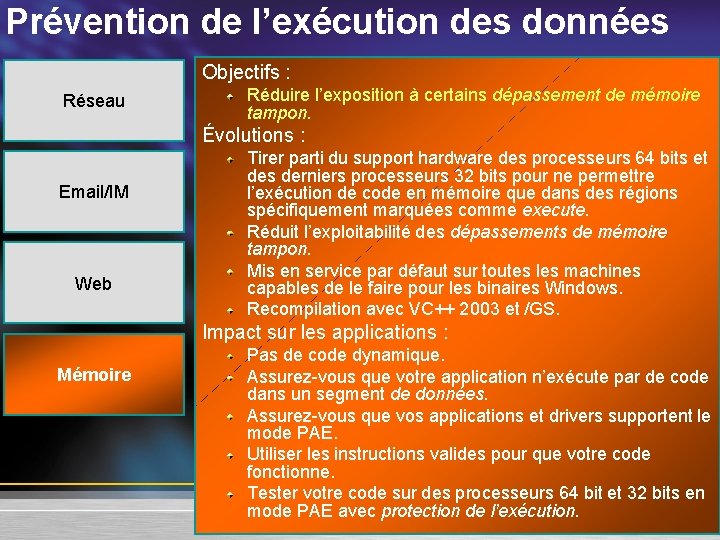

Prévention de l’exécution des données Objectifs : Réseau Réduire l’exposition à certains dépassement de mémoire tampon. Évolutions : Email/IM Web Tirer parti du support hardware des processeurs 64 bits et des derniers processeurs 32 bits pour ne permettre l’exécution de code en mémoire que dans des régions spécifiquement marquées comme execute. Réduit l’exploitabilité des dépassements de mémoire tampon. Mis en service par défaut sur toutes les machines capables de le faire pour les binaires Windows. Recompilation avec VC++ 2003 et /GS. Impact sur les applications : Mémoire Pas de code dynamique. Assurez-vous que votre application n’exécute par de code dans un segment de données. Assurez-vous que vos applications et drivers supportent le mode PAE. Utiliser les instructions valides pour que votre code fonctionne. Tester votre code sur des processeurs 64 bit et 32 bits en mode PAE avec protection de l’exécution.

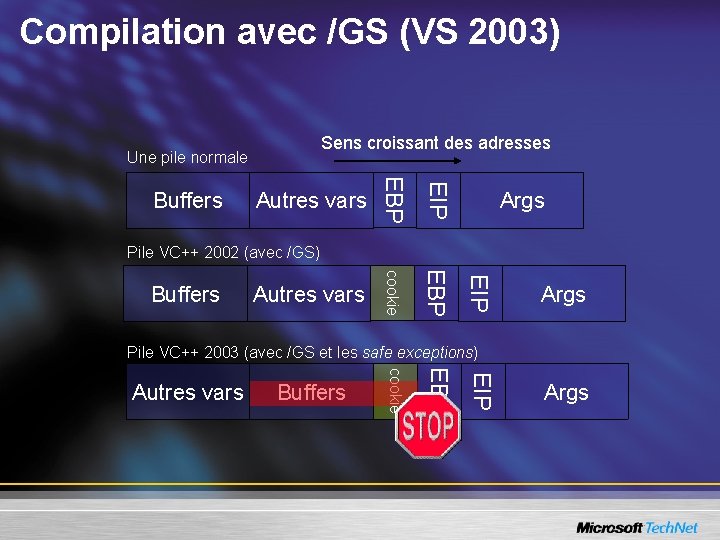

Compilation avec /GS (VS 2003) Sens croissant des adresses Une pile normale EIP cookie EBP Autres vars EBP Buffers Args Pile VC++ 2002 (avec /GS) Autres vars EIP Buffers Args Pile VC++ 2003 (avec /GS et les safe exceptions) EIP EBP Buffers cookie Autres vars Args

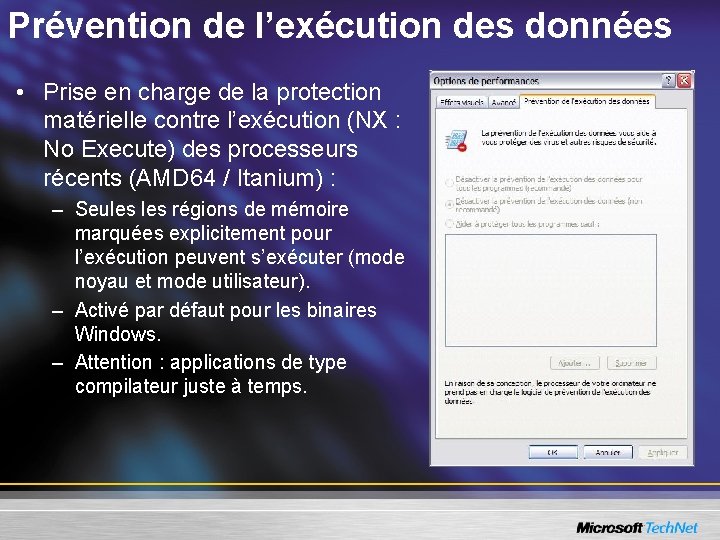

Prévention de l’exécution des données • Prise en charge de la protection matérielle contre l’exécution (NX : No Execute) des processeurs récents (AMD 64 / Itanium) : – Seules régions de mémoire marquées explicitement pour l’exécution peuvent s’exécuter (mode noyau et mode utilisateur). – Activé par défaut pour les binaires Windows. – Attention : applications de type compilateur juste à temps.

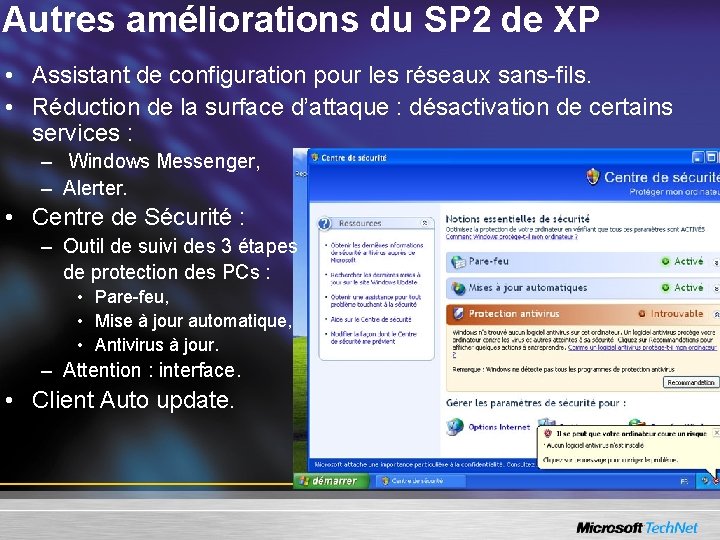

Autres améliorations du SP 2 de XP • Assistant de configuration pour les réseaux sans-fils. • Réduction de la surface d’attaque : désactivation de certains services : – Windows Messenger, – Alerter. • Centre de Sécurité : – Outil de suivi des 3 étapes de protection des PCs : • Pare-feu, • Mise à jour automatique, • Antivirus à jour. – Attention : interface. • Client Auto update.

Démonstrations • Configuration du pare-feu : – Dans l’interface graphique, – En ligne de commande. • Centre de sécurité. • Internet Explorer : – comparaison Windows XP SP 1 vs Windows XP SP 2. • Outlook Express.

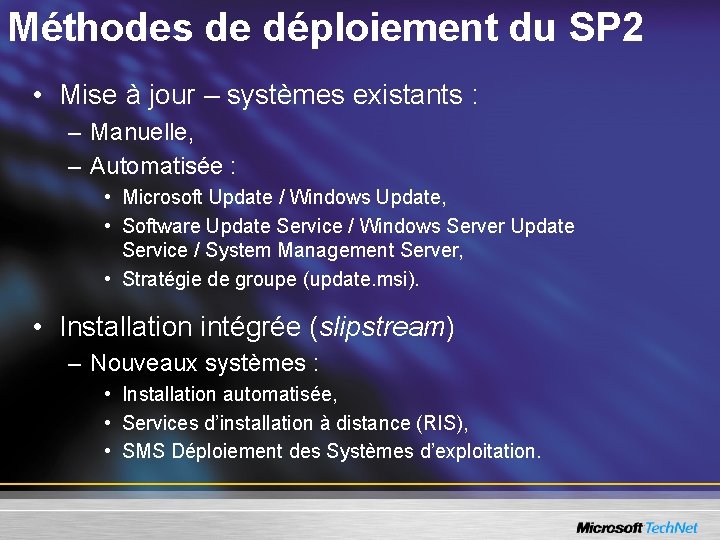

Méthodes de déploiement du SP 2 • Mise à jour – systèmes existants : – Manuelle, – Automatisée : • Microsoft Update / Windows Update, • Software Update Service / Windows Server Update Service / System Management Server, • Stratégie de groupe (update. msi). • Installation intégrée (slipstream) – Nouveaux systèmes : • Installation automatisée, • Services d’installation à distance (RIS), • SMS Déploiement des Systèmes d’exploitation.

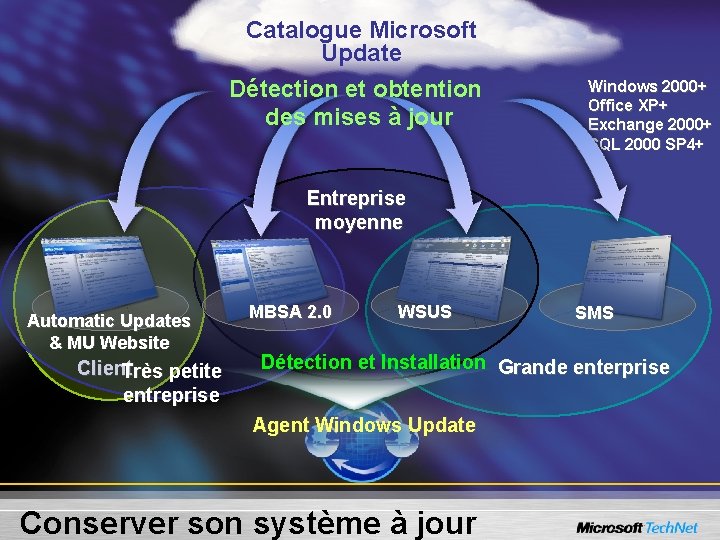

Catalogue Microsoft Update Détection et obtention des mises à jour Windows 2000+ Office XP+ Exchange 2000+ SQL 2000 SP 4+ Entreprise moyenne Automatic Updates & MU Website Client Très petite entreprise MBSA 2. 0 WSUS SMS Détection et Installation Grande enterprise Agent Windows Update Conserver son système à jour

Méthodes conseillées pour les mises à jour de sécurité Installer le client Microsoft Update Configurer les Mises à jour Automatiques en mode installation automatique Pour les entreprises, mettre en œuvre une solution de gestion des mises à jours des correctifs Analyser régulièrement l’état des clients

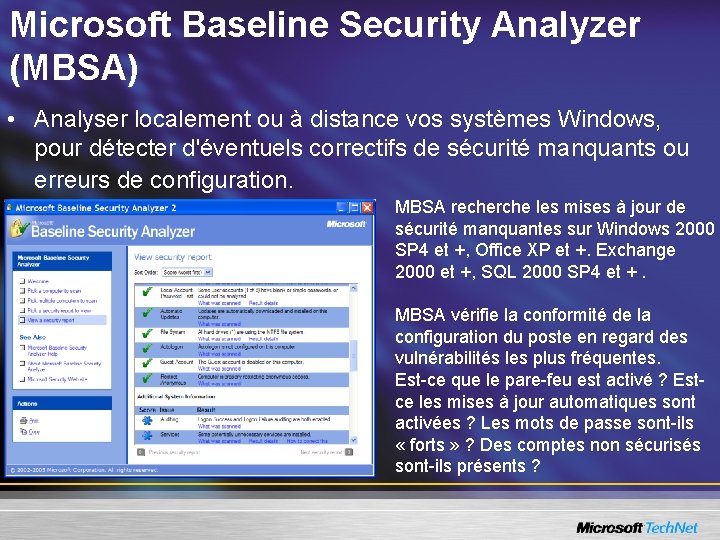

Microsoft Baseline Security Analyzer (MBSA) • Analyser localement ou à distance vos systèmes Windows, pour détecter d'éventuels correctifs de sécurité manquants ou erreurs de configuration. MBSA recherche les mises à jour de sécurité manquantes sur Windows 2000 SP 4 et +, Office XP et +. Exchange 2000 et +, SQL 2000 SP 4 et +. MBSA vérifie la conformité de la configuration du poste en regard des vulnérabilités les plus fréquentes. Est-ce que le pare-feu est activé ? Estce les mises à jour automatiques sont activées ? Les mots de passe sont-ils « forts » ? Des comptes non sécurisés sont-ils présents ?

Démonstration • MBSA 2. 0

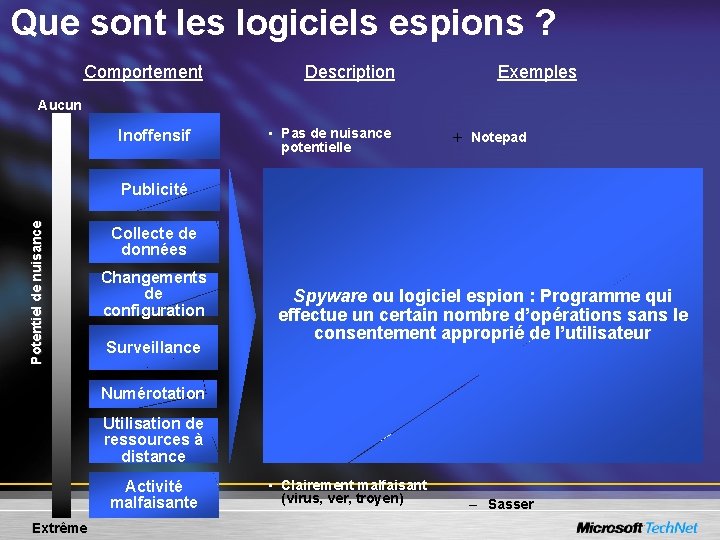

Que sont les logiciels espions ? Comportement Description Exemples Potentiel de nuisance Aucun Inoffensif • Pas de nuisance potentielle + Notepad Publicité • Affichage de pub + Logiciel supportant de la pub – Pop-ups non autorisés • Collecte de données personnelles + Barre de recherche autorisée – Collecte de données Changements de configuration Surveillance effectue un certain nombre d’opérations sans le consentement approprié de l’utilisateur + Contrôle parental • Enregistrement des frappes clavier – Key-loggers Numérotation • Numérotation automatique + Logiciel du fournisseur d’accès – Numérotation vers site porno Utilisation de ressources à distance • Utilisation de ressources à + Application partage de cycle – Porte dérobée distance Activité malfaisante Extrême + Utilitaires de paramétrage • Changements de Spyware ou logiciel espion : Programme qui – Détournement du navigateur paramétrages • Clairement malfaisant (virus, ver, troyen) – Sasser

Quelques idées de l’ampleur • La cause d’au moins 1/3 de tous les crashes des applications Windows 1 • Problème majeur chez les OEMs : la cause numéro 1 des appels au support chez Dell 2 • Consommateurs – 91 % des utilisateurs de l’Internet haut débit sont affectés 3 – En moyenne : 5+ « spywares » / « adwares » par machine 4 • Entreprise 5 – 92 % des managers des DI interrogés pensent que leurs sociétés ont des « spywares » 1 Analyses MS Watson/OCA, Jan-Mar 2004 2 FTC Workshop, Avril 2004 3, 4 NCSABroadband Consumer Survey, Earthlink Spy Audit, Avril 2004 5 Websense Web@Work Survey, Avril 2004

Comment arrivent-ils sur votre PC ? • Via une routine dans un programme autonome (New. Net, Top. Text…). • En « complément » d’une application autonome (Cydoor, Onflow…). • Installés sous forme de contrôle Active. X (Gator…) lors d’une navigation sur Internet. • Téléchargés par un cheval de Troie (qui peut être lui-même un logiciel espion). • Installés via des boîtes de dialogue trompeuses. • Peu/pas de programme(s) de désinstallation.

Quels sont les vecteurs d’infection ? • Par e-mail ou via des pièces jointes attractives – 52% d’email en 2004 était du spam – Faux bulletins de sécurité Microsoft • Non signés bien entendu (comment reconnaître un message authentique : http: //www. microsoft. com/security/incident/authenticate_mail. mspx) – Photos • Via des installations de logiciels

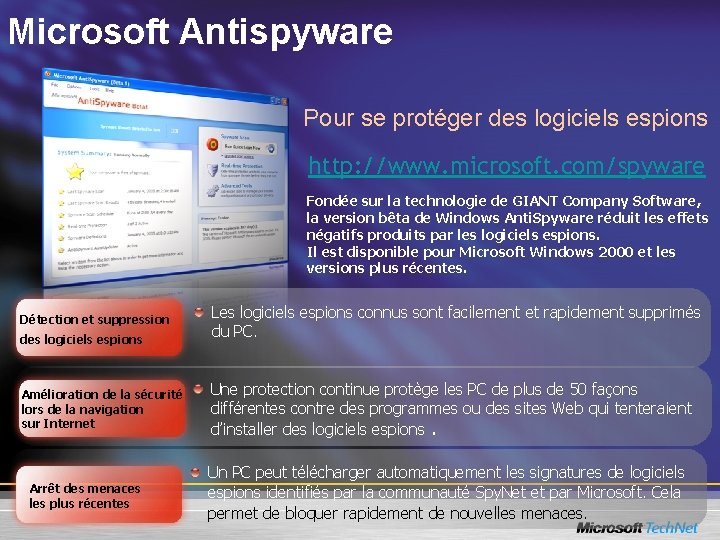

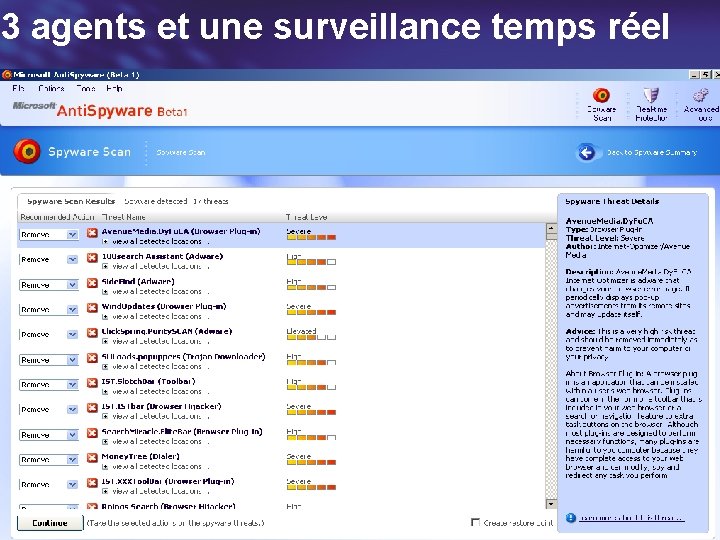

Microsoft Antispyware Pour se protéger des logiciels espions http: //www. microsoft. com/spyware Fondée sur la technologie de GIANT Company Software, la version bêta de Windows Anti. Spyware réduit les effets négatifs produits par les logiciels espions. Il est disponible pour Microsoft Windows 2000 et les versions plus récentes. Détection et suppression des logiciels espions Amélioration de la sécurité lors de la navigation sur Internet Arrêt des menaces les plus récentes Les logiciels espions connus sont facilement et rapidement supprimés du PC. Une protection continue protège les PC de plus de 50 façons différentes contre des programmes ou des sites Web qui tenteraient d’installer des logiciels espions. Un PC peut télécharger automatiquement les signatures de logiciels espions identifiés par la communauté Spy. Net et par Microsoft. Cela permet de bloquer rapidement de nouvelles menaces.

3 agents et une surveillance temps réel

Démonstration • Microsoft Anti. Spyware

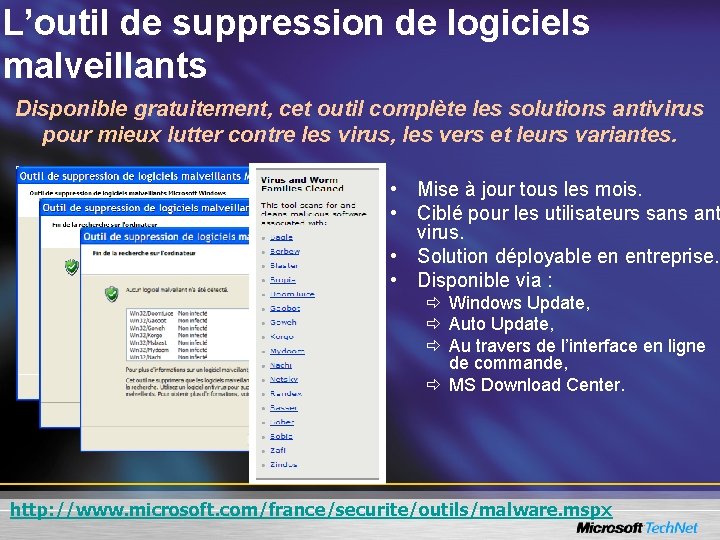

L’outil de suppression de logiciels malveillants Disponible gratuitement, cet outil complète les solutions antivirus pour mieux lutter contre les virus, les vers et leurs variantes. • Mise à jour tous les mois. • Ciblé pour les utilisateurs sans ant virus. • Solution déployable en entreprise. • Disponible via : ð Windows Update, ð Auto Update, ð Au travers de l’interface en ligne de commande, ð MS Download Center. http: //www. microsoft. com/france/securite/outils/malware. mspx

Bonnes pratiques pour réduire la surface d’attaque de Windows XP Utiliser le guide de sécurité de Windows XP (version 2 mise à jour avec le SP 2 )

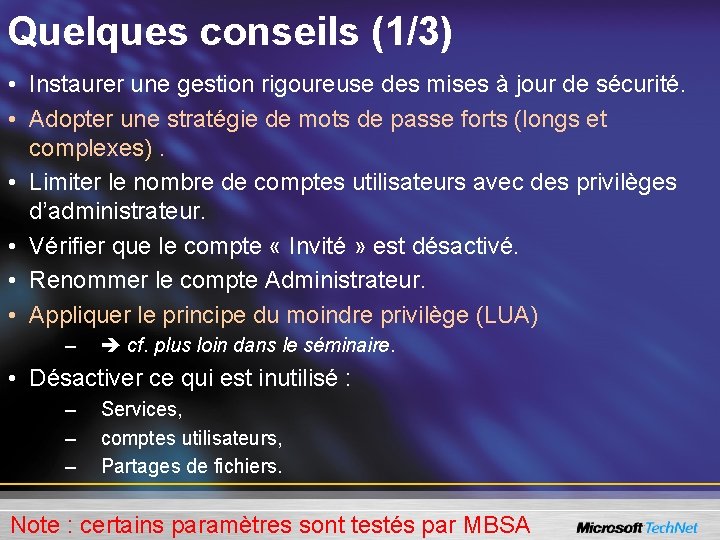

Quelques conseils (1/3) • Instaurer une gestion rigoureuse des mises à jour de sécurité. • Adopter une stratégie de mots de passe forts (longs et complexes). • Limiter le nombre de comptes utilisateurs avec des privilèges d’administrateur. • Vérifier que le compte « Invité » est désactivé. • Renommer le compte Administrateur. • Appliquer le principe du moindre privilège (LUA) – cf. plus loin dans le séminaire. • Désactiver ce qui est inutilisé : – – – Services, comptes utilisateurs, Partages de fichiers. Note : certains paramètres sont testés par MBSA

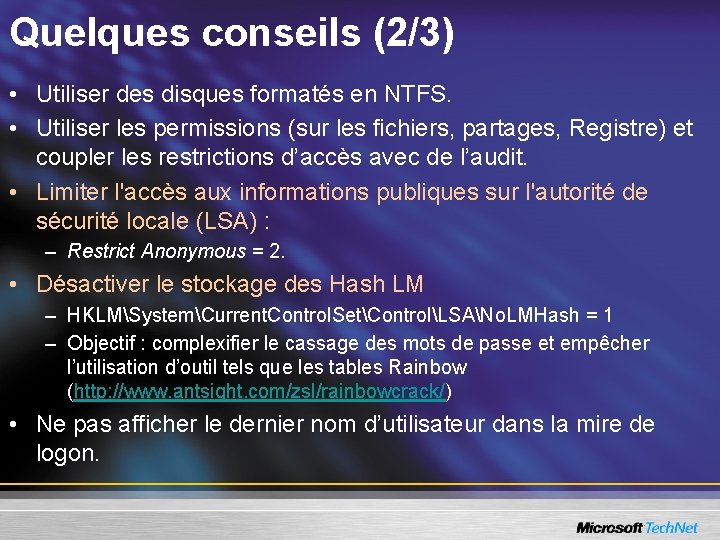

Quelques conseils (2/3) • Utiliser des disques formatés en NTFS. • Utiliser les permissions (sur les fichiers, partages, Registre) et coupler les restrictions d’accès avec de l’audit. • Limiter l'accès aux informations publiques sur l'autorité de sécurité locale (LSA) : – Restrict Anonymous = 2. • Désactiver le stockage des Hash LM – HKLMSystemCurrent. Control. SetControlLSANo. LMHash = 1 – Objectif : complexifier le cassage des mots de passe et empêcher l’utilisation d’outil tels que les tables Rainbow (http: //www. antsight. com/zsl/rainbowcrack/) • Ne pas afficher le dernier nom d’utilisateur dans la mire de logon.

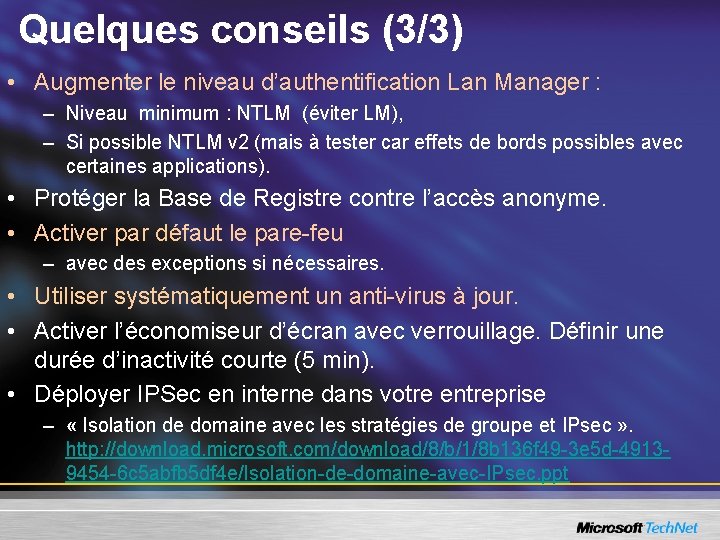

Quelques conseils (3/3) • Augmenter le niveau d’authentification Lan Manager : – Niveau minimum : NTLM (éviter LM), – Si possible NTLM v 2 (mais à tester car effets de bords possibles avec certaines applications). • Protéger la Base de Registre contre l’accès anonyme. • Activer par défaut le pare-feu – avec des exceptions si nécessaires. • Utiliser systématiquement un anti-virus à jour. • Activer l’économiseur d’écran avec verrouillage. Définir une durée d’inactivité courte (5 min). • Déployer IPSec en interne dans votre entreprise – « Isolation de domaine avec les stratégies de groupe et IPsec » . http: //download. microsoft. com/download/8/b/1/8 b 136 f 49 -3 e 5 d-49139454 -6 c 5 abfb 5 df 4 e/Isolation-de-domaine-avec-IPsec. ppt

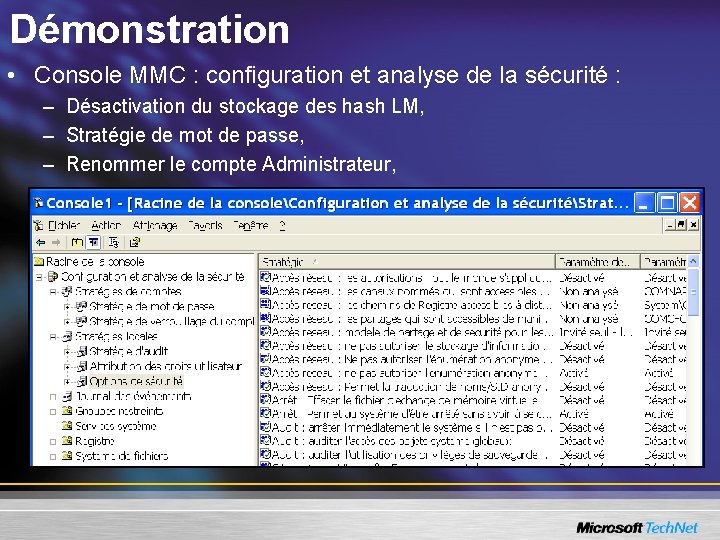

Démonstration • Console MMC : configuration et analyse de la sécurité : – – Désactivation du stockage des hash LM, Stratégie de mot de passe, Renommer le compte Administrateur, …

Comment mettre en œuvre ces paramétrages ? • Utiliser les modèles de sécurité fournis avec le guide de sécurité de Windows XP comme exemples pour créer vos propres modèles. • Utiliser des stratégies locales. • Utiliser les stratégies de groupes Active Directory.

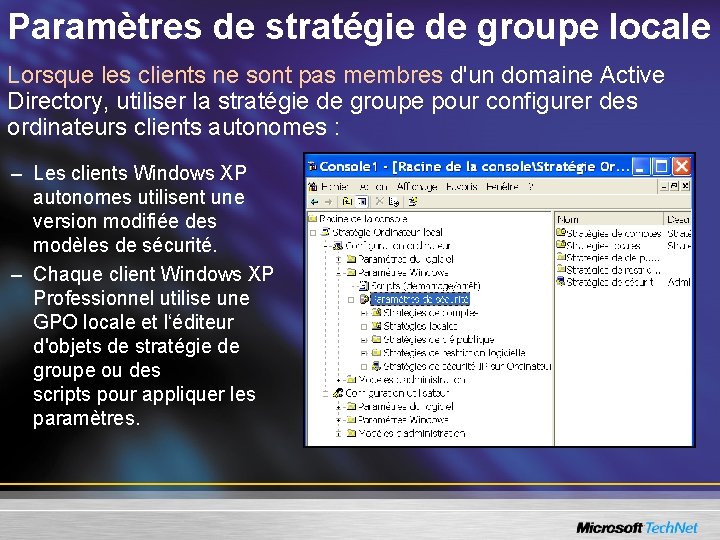

Paramètres de stratégie de groupe locale Lorsque les clients ne sont pas membres d'un domaine Active Directory, utiliser la stratégie de groupe pour configurer des ordinateurs clients autonomes : – Les clients Windows XP autonomes utilisent une version modifiée des modèles de sécurité. – Chaque client Windows XP Professionnel utilise une GPO locale et l‘éditeur d'objets de stratégie de groupe ou des scripts pour appliquer les paramètres.

Conseils pour l'application de paramètres de stratégie de groupe locale Utiliser le modèle autonome fourni par le guide de la sécurité de Windows XP comme ligne de base. Utiliser l'outil “secedit” pour automatiser la distribution du modèle autonome. Développer des procédures pour le déploiement des stratégies. Implémenter des mécanismes de mise à jour des clients. Tester soigneusement les modèles avant leur déploiement.

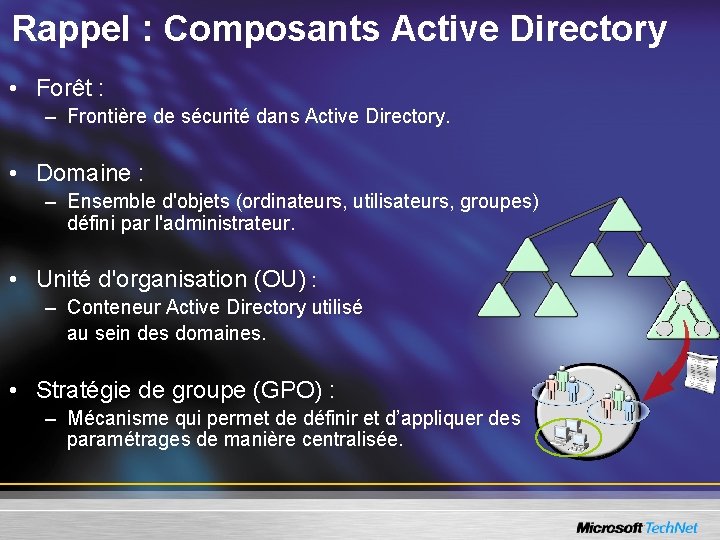

Rappel : Composants Active Directory • Forêt : – Frontière de sécurité dans Active Directory. • Domaine : – Ensemble d'objets (ordinateurs, utilisateurs, groupes) défini par l'administrateur. • Unité d'organisation (OU) : – Conteneur Active Directory utilisé au sein des domaines. • Stratégie de groupe (GPO) : – Mécanisme qui permet de définir et d’appliquer des paramétrages de manière centralisée.

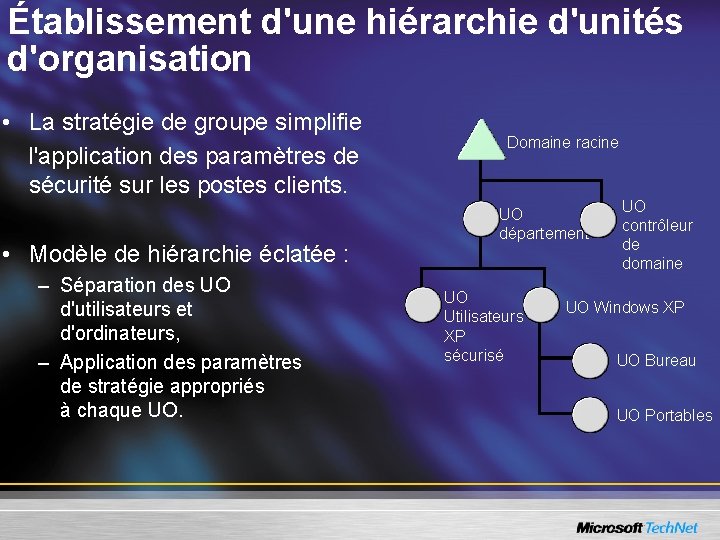

Établissement d'une hiérarchie d'unités d'organisation • La stratégie de groupe simplifie l'application des paramètres de sécurité sur les postes clients. • Modèle de hiérarchie éclatée : – Séparation des UO d'utilisateurs et d'ordinateurs, – Application des paramètres de stratégie appropriés à chaque UO. Domaine racine UO département UO Utilisateurs XP sécurisé UO contrôleur de domaine UO Windows XP UO Bureau UO Portables

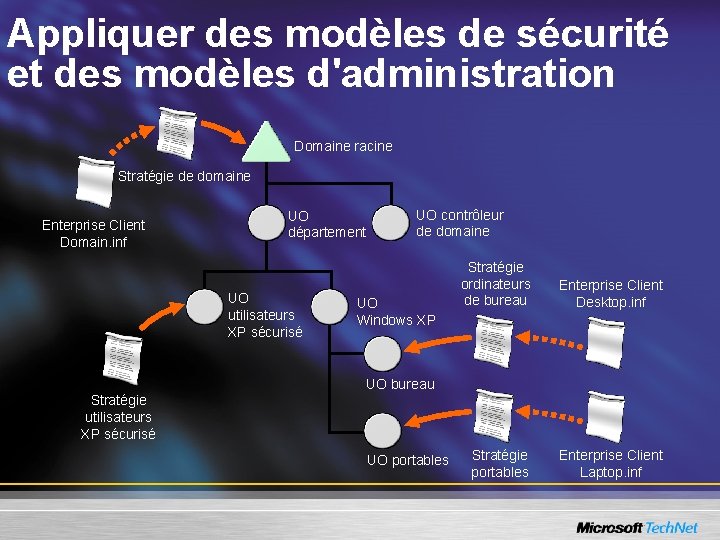

Appliquer des modèles de sécurité et des modèles d'administration Domaine racine Stratégie de domaine Enterprise Client Domain. inf UO département UO utilisateurs XP sécurisé UO contrôleur de domaine UO Windows XP Stratégie ordinateurs de bureau Enterprise Client Desktop. inf Stratégie portables Enterprise Client Laptop. inf UO bureau Stratégie utilisateurs XP sécurisé UO portables

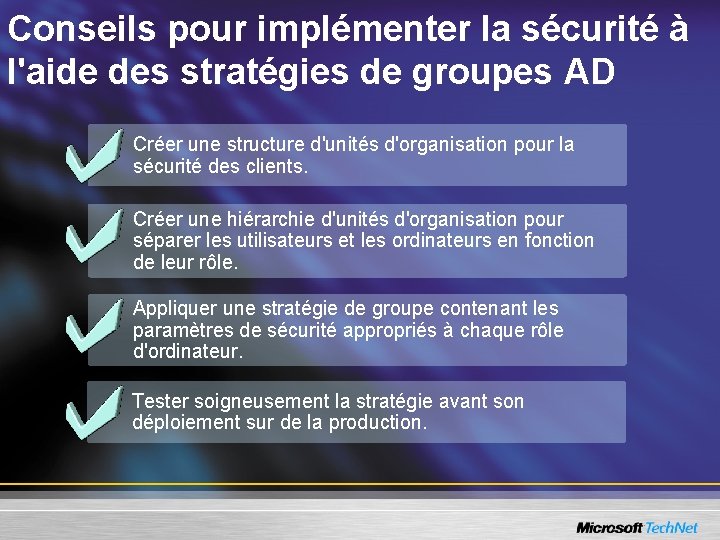

Conseils pour implémenter la sécurité à l'aide des stratégies de groupes AD Créer une structure d'unités d'organisation pour la sécurité des clients. Créer une hiérarchie d'unités d'organisation pour séparer les utilisateurs et les ordinateurs en fonction de leur rôle. Appliquer une stratégie de groupe contenant les paramètres de sécurité appropriés à chaque rôle d'ordinateur. Tester soigneusement la stratégie avant son déploiement sur de la production.

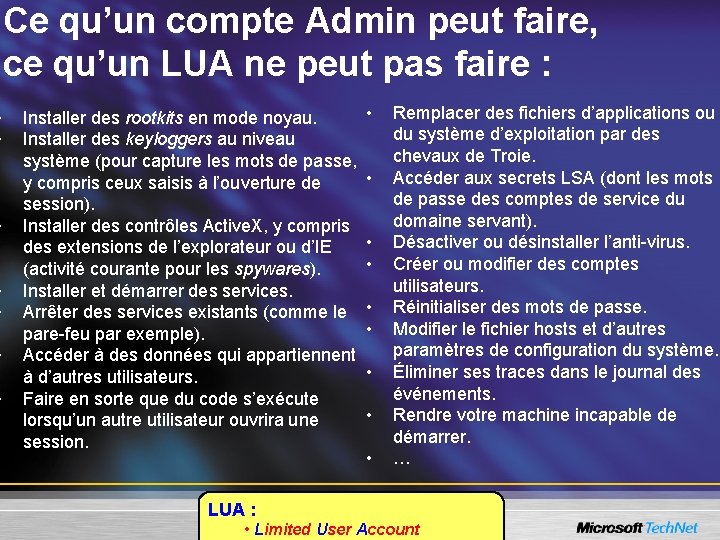

• • Ce qu’un compte Admin peut faire, ce qu’un LUA ne peut pas faire : • Installer des rootkits en mode noyau. Installer des keyloggers au niveau système (pour capture les mots de passe, • y compris ceux saisis à l’ouverture de session). Installer des contrôles Active. X, y compris • des extensions de l’explorateur ou d’IE • (activité courante pour les spywares). Installer et démarrer des services. Arrêter des services existants (comme le • • pare-feu par exemple). Accéder à des données qui appartiennent • à d’autres utilisateurs. Faire en sorte que du code s’exécute • lorsqu’un autre utilisateur ouvrira une session. • Remplacer des fichiers d’applications ou du système d’exploitation par des chevaux de Troie. Accéder aux secrets LSA (dont les mots de passe des comptes de service du domaine servant). Désactiver ou désinstaller l’anti-virus. Créer ou modifier des comptes utilisateurs. Réinitialiser des mots de passe. Modifier le fichier hosts et d’autres paramètres de configuration du système. Éliminer ses traces dans le journal des événements. Rendre votre machine incapable de démarrer. … LUA : • Limited User Account

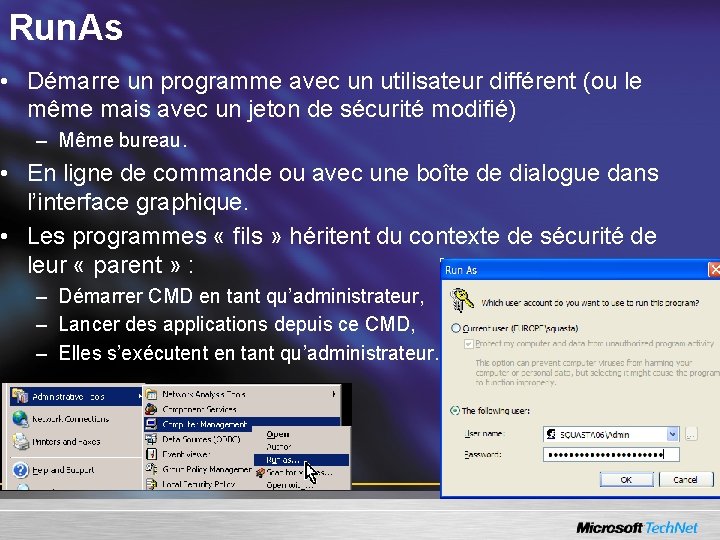

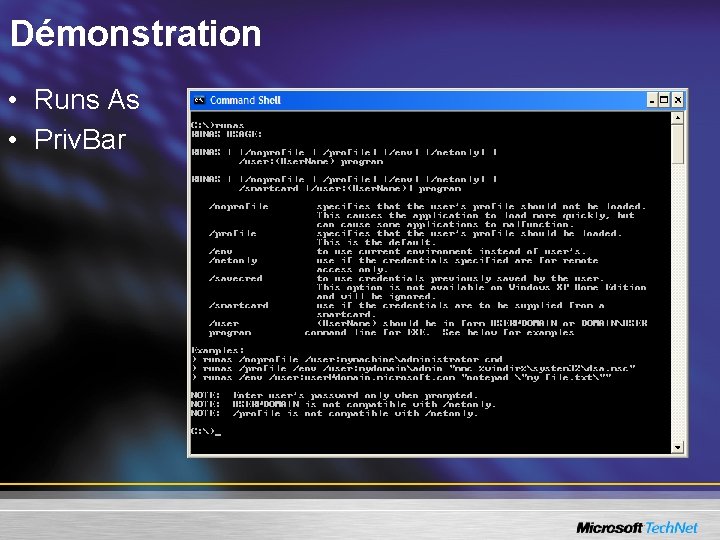

Run. As • Démarre un programme avec un utilisateur différent (ou le même mais avec un jeton de sécurité modifié) – Même bureau. • En ligne de commande ou avec une boîte de dialogue dans l’interface graphique. • Les programmes « fils » héritent du contexte de sécurité de leur « parent » : – Démarrer CMD en tant qu’administrateur, – Lancer des applications depuis ce CMD, – Elles s’exécutent en tant qu’administrateur.

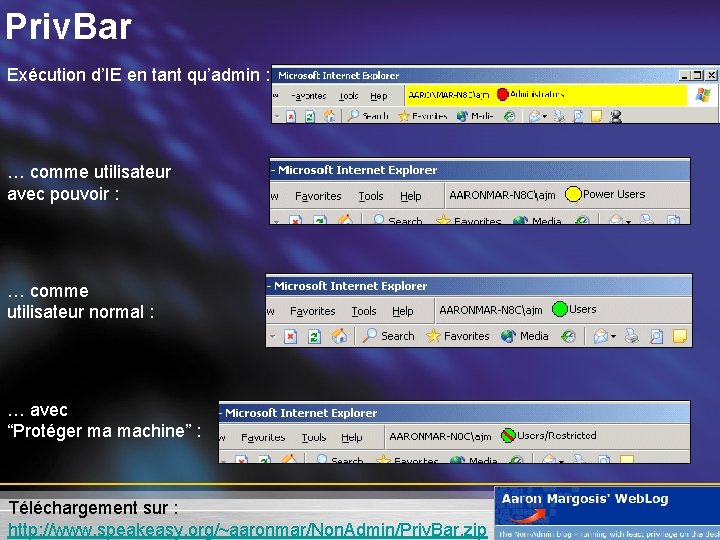

Priv. Bar Exécution d’IE en tant qu’admin : … comme utilisateur avec pouvoir : … comme utilisateur normal : … avec “Protéger ma machine” : Téléchargement sur : http: //www. speakeasy. org/~aaronmar/Non. Admin/Priv. Bar. zip

Démonstration • Runs As • Priv. Bar

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Outil de suppression de logiciels malveillants Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

Protection de documents Windows XP • Mise en place de permissions sur les fichiers (NTFS). – • Qui dit permission dit audit !!! Chiffrement de fichiers stockés sur le disque dur (EFS) : – – – Vous, et vous seulement, pouvez déchiffrer les documents chiffrés via EFS. Utile sur les portables en cas de vol, Possibilité de partager des fichiers chiffrés avec plusieurs personnes identifiées, Tire avantageusement parti d’Active Directory, Agent de récupération de données configurable : • Comment faire pour sauvegarder la clé privée EFS (Encrypting File System) de l'Agent de récupération dans Windows Server 2003, in Windows 2000 et Windows XP. http: //support. microsoft. com/default. aspx? scid=kb; fr; 241201 Plus d’informations sur EFS : http: //www. microsoft. com/resources/documentation/Windows/XP/all/reskit/en-us/prnb_efs_awzg. asp

Protection de documents Office • Confidentialité et préservation des informations personnelles : – – – • Chiffrement de document, Contrôle d’accès au contenu (niveau objets), Suppression des métadonnées du document. Signatures numériques de documents et de macros : – – Protection contre la modification du contenu d’un document ou d’une macro (intégrité), Authentification du créateur du document, de la macro ou de l’expéditeur d’un message électronique.

Les moyens de protection de la messagerie • Protections au niveau Clients : – Par mise à jour pour les clients Outlook 98 SP 2 et 2000 : • « Outlook Security Update » : suffit à stopper tous les virus de type ILOVEYOU, Melissa, Goner. – En standard dans Outlook 2002 et 2003 : • Blocage de pièces jointes, • Blocage de l’accès au modèle objet d’Outlook, • Désactivation du scripting pour les messages HTML. – Cas des clients Outlook Express (XP SP 2) et Outlook 2003 : • Exécution des contenus exécutables dans la zone sites restreints, • Les contenus HTML ne sont pas chargés automatiquement. • Protections au niveau serveur : – Exchange Server 2003, – Outlook Web Access.

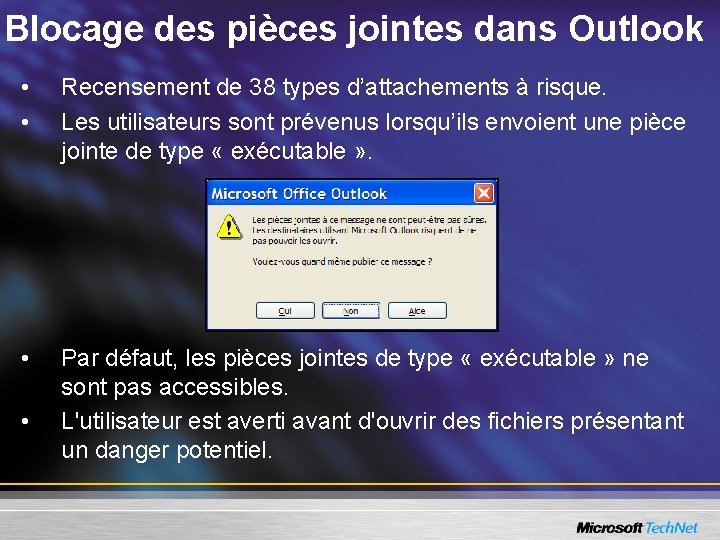

Blocage des pièces jointes dans Outlook • • Recensement de 38 types d’attachements à risque. Les utilisateurs sont prévenus lorsqu’ils envoient une pièce jointe de type « exécutable » . • Par défaut, les pièces jointes de type « exécutable » ne sont pas accessibles. L'utilisateur est averti avant d'ouvrir des fichiers présentant un danger potentiel. •

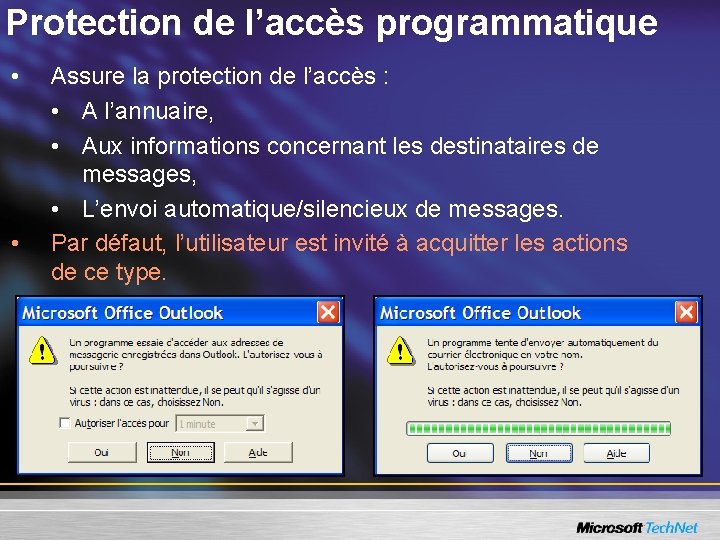

Protection de l’accès programmatique • • Assure la protection de l’accès : • A l’annuaire, • Aux informations concernant les destinataires de messages, • L’envoi automatique/silencieux de messages. Par défaut, l’utilisateur est invité à acquitter les actions de ce type.

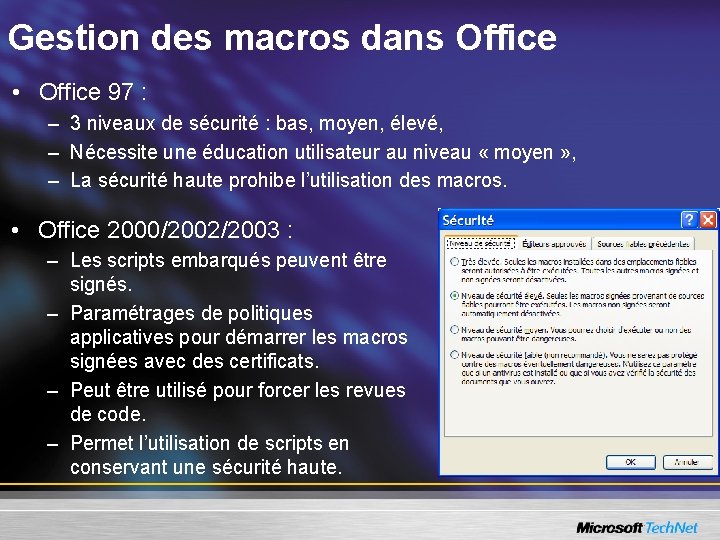

Gestion des macros dans Office • Office 97 : – 3 niveaux de sécurité : bas, moyen, élevé, – Nécessite une éducation utilisateur au niveau « moyen » , – La sécurité haute prohibe l’utilisation des macros. • Office 2000/2002/2003 : – Les scripts embarqués peuvent être signés. – Paramétrages de politiques applicatives pour démarrer les macros signées avec des certificats. – Peut être utilisé pour forcer les revues de code. – Permet l’utilisation de scripts en conservant une sécurité haute.

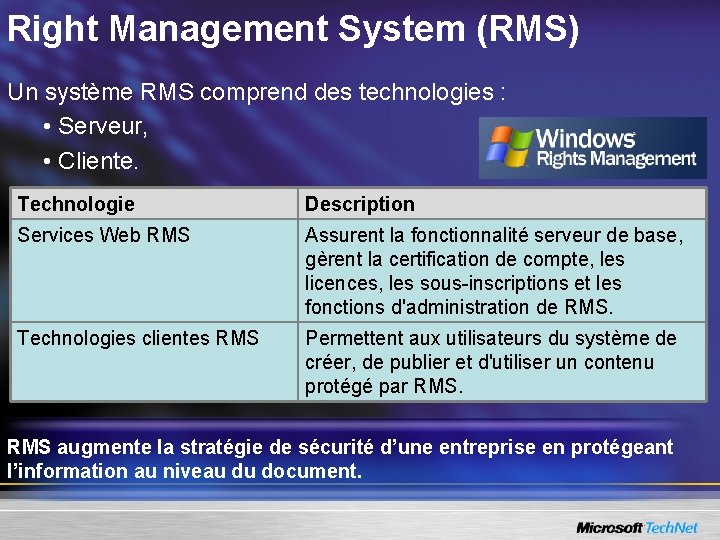

Right Management System (RMS) Un système RMS comprend des technologies : • Serveur, • Cliente. Technologie Description Services Web RMS Assurent la fonctionnalité serveur de base, gèrent la certification de compte, les licences, les sous-inscriptions et les fonctions d'administration de RMS. Technologies clientes RMS Permettent aux utilisateurs du système de créer, de publier et d'utiliser un contenu protégé par RMS augmente la stratégie de sécurité d’une entreprise en protégeant l’information au niveau du document.

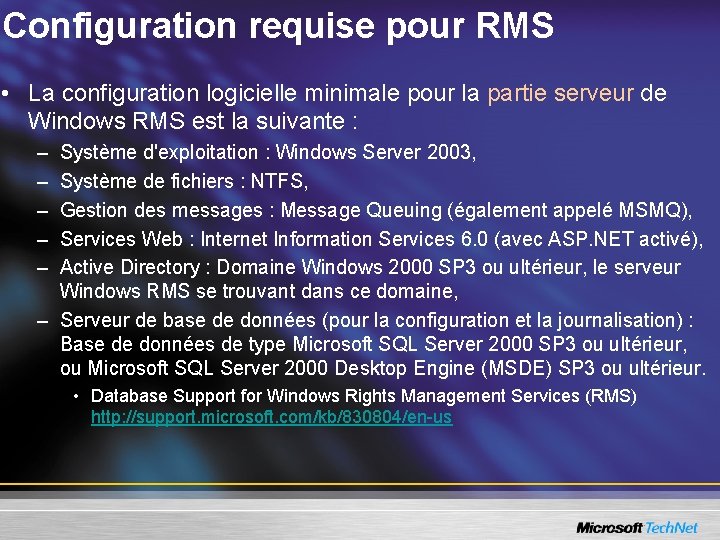

Configuration requise pour RMS • La configuration logicielle minimale pour la partie serveur de Windows RMS est la suivante : – – – Système d'exploitation : Windows Server 2003, Système de fichiers : NTFS, Gestion des messages : Message Queuing (également appelé MSMQ), Services Web : Internet Information Services 6. 0 (avec ASP. NET activé), Active Directory : Domaine Windows 2000 SP 3 ou ultérieur, le serveur Windows RMS se trouvant dans ce domaine, – Serveur de base de données (pour la configuration et la journalisation) : Base de données de type Microsoft SQL Server 2000 SP 3 ou ultérieur, ou Microsoft SQL Server 2000 Desktop Engine (MSDE) SP 3 ou ultérieur. • Database Support for Windows Rights Management Services (RMS) http: //support. microsoft. com/kb/830804/en-us

Composants côté client • Client Windows Rights Managements : – Une API cliente est utilisée entre l’application et le service RM. • Service Windows Rights Management : – Exécute les requêtes du client RM : • Peut utiliser le service RM hébergé par l’organisation ou le service fourni par Microsoft Office. • Add-on Rights Management pour Internet Explorer (RMA) : – Pour les utilisateurs sans Office 2003 http: //www. microsoft. com/windows/ie/downloads/addon/rm. mspx

Information Right Management (IRM) • IRM est une extension de Windows Rights Management dans les applications Office Server 2003. • IRM dans Office 2003 nécessite RMS sur Windows Server 2003. • 2 domaines d’applications : – Confidentialité des courriers électronique : • IRM optimisé pour être aussi facile d’accès que la fonction “importance haute” (un seul clic). – Confidentialité des documents Office : • Des utilisateurs spécifiques peuvent se voir affecter des droits en : – Lecture, – Modification, – ou contrôle total. • Des options plus granulaires peuvent être spécifiées.

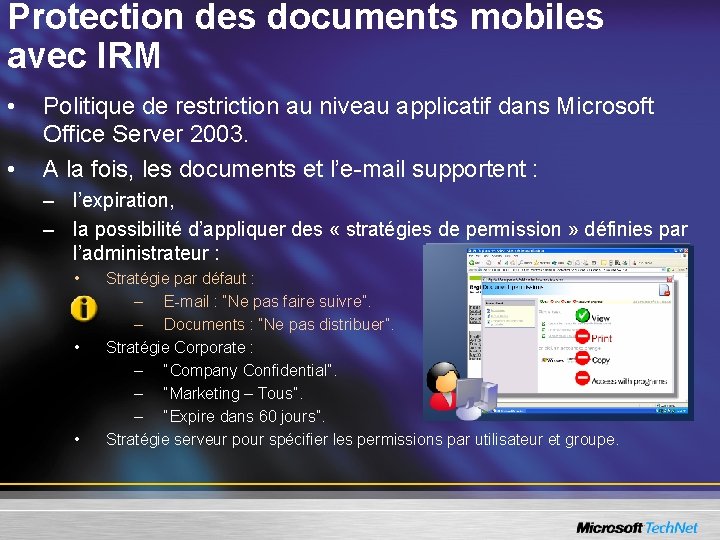

Protection des documents mobiles avec IRM • • Politique de restriction au niveau applicatif dans Microsoft Office Server 2003. A la fois, les documents et l’e-mail supportent : – l’expiration, – la possibilité d’appliquer des « stratégies de permission » définies par l’administrateur : • • • Stratégie par défaut : – E-mail : “Ne pas faire suivre”. – Documents : “Ne pas distribuer”. Stratégie Corporate : – “Company Confidential”. – “Marketing – Tous”. – “Expire dans 60 jours”. Stratégie serveur pour spécifier les permissions par utilisateur et groupe.

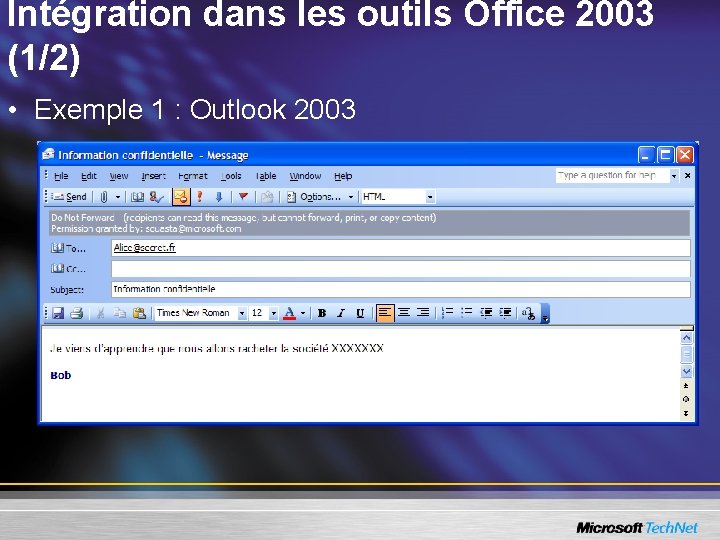

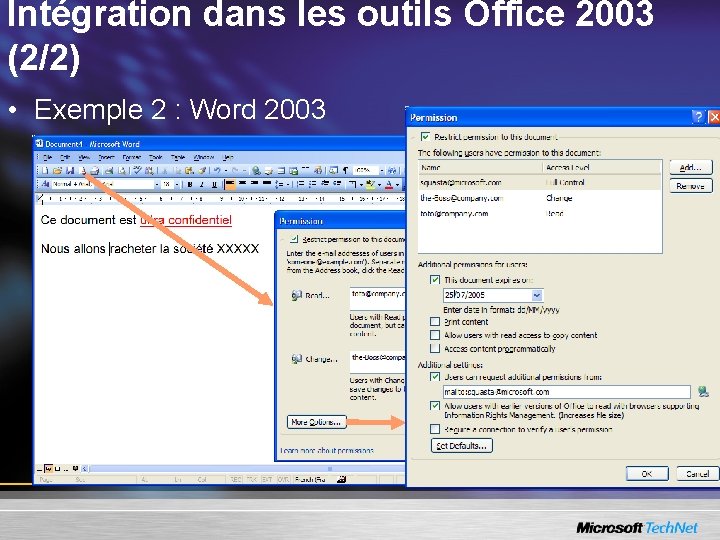

Intégration dans les outils Office 2003 (1/2) • Exemple 1 : Outlook 2003

Intégration dans les outils Office 2003 (2/2) • Exemple 2 : Word 2003

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Malicious removal tool Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

En résumé Installer le Service Pack 2 de Windows XP et maintenir à jour le système. Utiliser un anti-virus et un anti-spyware mis à jour. Vérifier l’état de vos machines avec MBSA. Améliorer la sécurité de Windows XP en réduisant la surface d’attaque du système. Utiliser des mots de passe forts. Privilégier une utilisation courante avec un compte utilisateur standard (LUA). Activer systématiquement le pare-feu de Windows XP. Utiliser les stratégies de groupes Active Directory pour paramétrer de manière centralisée vos postes de travail XP. Chiffrer vos dossiers et fichiers avec EFS sur les postes mobiles. Mettre en œuvre RMS et IRM pour améliorer la confidentialité de vos documents Office et courriers électroniques. Sensibiliser vos utilisateurs à la sécurité en leur apprenant les bonnes attitudes (on ne clique pas sur des pièces jointes suspectes, on ne répond pas au SPAM…)

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Malicious removal tool Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

Ressources utiles • Windows XP Security Guide v 2 http: //www. microsoft. com/downloads/details. aspx? Family. Id=2 D 3 E 25 BC-F 434 -4 CC 6 A 5 A 7 -09 A 8 A 229 F 118&displaylang=en • Microsoft Anti-spyware http: //www. microsoft. com/athome/security/spyware/software/default. mspx • Microsoft Baseline Analyzer (MBSA) http: //www. microsoft. com/technet/security/tools/mbsahome. mspx • Rights Management Services http: //www. microsoft. com/rms

Ressources utiles (suite) • Site Microsoft sur la sécurité (tout public) : – http: //www. microsoft. com/france/securite/ • Site Tech. Net sur la sécurité (informaticiens) : – http: //www. microsoft. com/france/technet/themes/secur/default. asp • Site MSDN sur la sécurité (développeurs) : – http: //msdn. microsoft. com/security (en anglais). • Site Sécurité http: //www. microsoft. com/france/securite • Séminaire Technet, Webcasts et Chats http: //www. microsoft. com/france/technet/seminaires • Newsgroup : sécurité microsoft. public. fr. securite

Agenda • Introduction • Améliorer le niveau de protection des postes de travail Windows XP – – – Le service pack 2 de Windows XP MBSA 2. 0 MS Antispyware Malicious removal tool Quelques bonnes pratiques pour améliorer la sécurité de Windows XP • Garantir la confidentialité des données – – Protéger les documents avec Windows XP et Office Protection sur la messagerie avec Outlook NTFS, Encrypting File System Rights Management Service / Information Rights Management • Synthèse • Ressources utiles • Questions / Réponses

Questions / Réponses

- Slides: 83