bem vindos Internacionalizao de Direitos humanos Programa Teixeira

bem vindos!

Internacionalização de Direitos humanos Programa Teixeira de Freitas Tribunal Federal Superior e Universidade de Brasília, Novembro 2019 _____________ @FAVIOFARINELLA

Tecnologia DDHH Soberania

I – pessoa e direito internacional DDHH Soberanía

Tecnologia DDHH II - DDHH e Tecnologia

Parte I Pessoa humana e direito internacional

¿Um indivíduo pode processar um estado em um tribunal internacional?

¿Pode um chefe de estado ser responsabilizado internacionalmente pela prática de crimes internacionais?

Baruj Ivcher Bronstein

Omar al Bashir

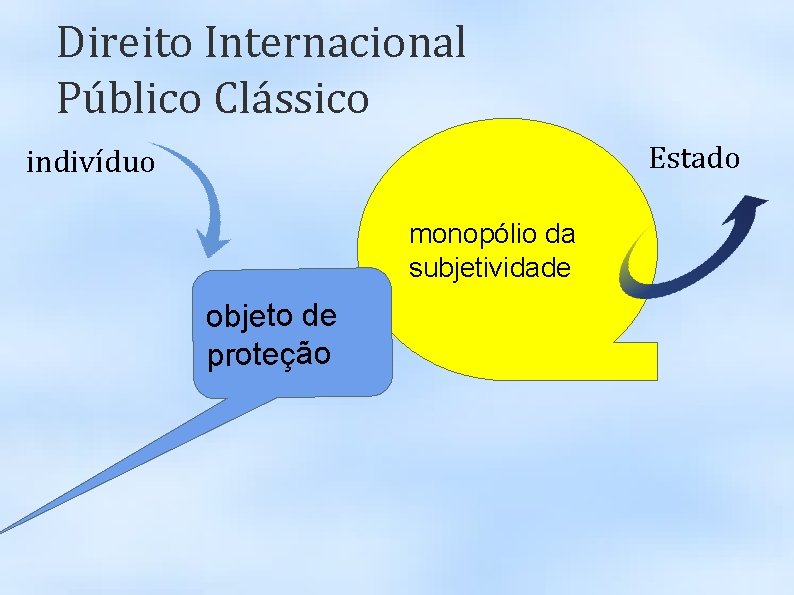

Direito Internacional Público Clássico Estado indivíduo monopólio da subjetividade objeto de proteção

Teoria da subjetividade individual Segundo período do pós-guerra -s. XX-

direitos inatos reconheceu o indivíduo eles devem ser capazes de se defender em frente ao Estado (vitimador histórico)

Teoria da subjetividade individual primeiro passo (i) garantir uma forma de proteção fora de a jurisdição nacional exclusiva

Teoria da subjetividade individual outros passos necesarios (ii). fundação normativa (iii). procedimentos eficazes (iv). tribunais e agências internacionais

Teoria da subjetividade individual consolidação Direito Internacional. humanitário. dos direitos humanos. penal. refugiados

Sistema Internacional de Proteção da Pessoa Humana Titular : indivíduo. o todo tempo (paz/guerra): DIDH. em conflitos armados: humanitário. em catástrofes / situações extremas: DIRefugiados. sanção de violações: DIPenal

Sistema Internacional de Proteção da Pessoa Humana É imposto aos Estados jus cogens (normas imperativas) ⇛ “violação grave dos direitos humanos”

Jus cogens (norma imperativa) . aceita e reconhecida pelos Estados. não aceite acordo em contrário. Só pode ser modificada por um padrão subsequente de mesmo tipo; e. torna nulo qualquer tratado en oposição* *Convención Viena s. el Derecho de los Tratados, art. 53.

¿o indivíduo, sujeito de DI? Precisamos evidência

La subjetividad individual en el DI 1. Proteção internacional dos trabalhadores 2. Protecção de vítimas de conflitos armados 3. Protecção de vítimas de violações de direitos 4. Responsabilidade por crimes internacionais 5. Petições perante instâncias internacionais

1. Proteção internacional dos trabalhadores

1. Proteção internacional dos trabalhadores OIT missão impedir a competição econômica internacional entre estados. . . leve à flexibilidade das normas trabalhistas

1. Proteção internacional dos trabalhadores Normas internacionais Dumping social e concorrência desleal Violações DIDH - DIPenal

2. Protecção de vítimas de conflitos armados Derecho Internacional humanitario

2. DIHumanitario. Vertientes . La Haya: limites para os E. . Ginebra: proteção vítimas

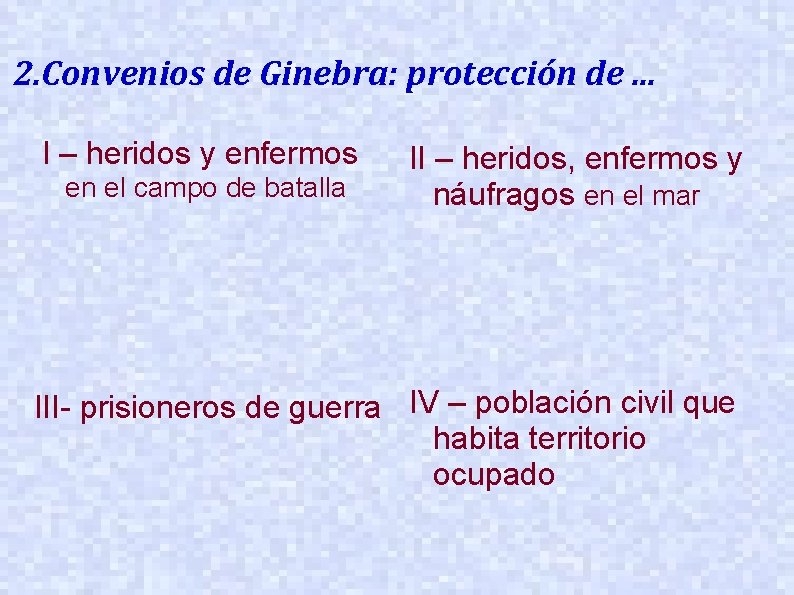

2. Convenios de Ginebra: protección de. . . I – heridos y enfermos en el campo de batalla II – heridos, enfermos y náufragos en el mar III- prisioneros de guerra IV – población civil que habita territorio ocupado

2. DIH infracciones graves -Obligaciones. Estado: prevenir / legislar / punir. pessoa: nao subseqüente participar/responsabilidade

3. Protecção de vítimas de violações de direitos Direito internacional dos direitos humanos

3. DI de los derechos humanos Teoria dos direitos humanos DDHH vs. Soberania

3. DIDH Carta ONU oposición DDHH Soberanía Preámbulo derechos fundamentales del hombre 2. 1 y 78 igualdad soberana 2. 7 no intervención 2. 4 integridad territorial / independencia política 1. 2 libre determinación 1. 3 respeto ddhh 13. b AG y ddhh 55. c respeto universal 62. 2 y 68 Cey. S respeto 76. c Rég. Adm. Fiduciaria

4. Responsabilidade por crimes internacionais Direito internacional penal

4. DIPenal 1945 --> Nüremberg 1990 --> Tribunais ad hoc s. 21 --> Tribunal Penal Internacional

4. DIPenal Kelsen (Rehm 1906) – pessoa como sujeito de atos ilícitos de acordo com o direito internacional e sem intervenção Direito interno (pirataria) Verdross – DI não força a processar tais crimes, apenas capacita … e o principio “aut dedere aut judicare”? (Grocio)

4. DIPenal – Nṻremberg 4. DIPenal “Foi dito que o DI lida apenas com as ações dos estados soberanos e não fornece punição para os indivíduos … [Esta reivindicação] deve ser rejeitada. Há muito tempo se reconhece que o DI impõe obrigações e responsabilidades a indivíduos e estados. . . ”* dfdfd *International Military Tribunal, Nazi Conspiracy and Aggression Opinion and Judgement (Washington, United States Government Printing Office, 1947)

5. Petições perante instâncias internacionais

5. petições e reivindicações internacionais Sistema multilateral de comercio OMC: Estados y empresas. OSD – Estados (derechos y obligaciones a individuos) Sistemas regionales: MERCOSUR: Protocolo Olivos (cap. 11) reclamos individuales – Sección Nacional. Unión Europea: derecho a peticionar ante Parlamento / Defensor Pueblo /Instituciones y organismos Europeos

Em resumo, a pessoa no DI SISTEMA DE PROTEÇÃO INTERNACIONAL (DIHumanitario – DIDH – DIRefugiados - DIPenal) de objeto de proteção (DI clássico) a sujeito de direito (DI Contemporâneo)

Descansamos

10 segundos

Tecnologia DDHH II - DDHH e Tecnologia

PARTE II DDHH y Tecnologia Ataques cibernéticos e DI

3 preguntas O ciberataque constitui 1. Uso da força? 2 (4) Carta da ONU 2. A autodefesa pode ser usada? 51 Carta da ONU 3. O DIH é aplicável?

II Parte: sumario (a). introdução e definições (b). ataques cibernéticos: casos (c). respostas possíveis -o uso da força (art. 2. 4) -para legítima defesa (art. 51) -para a aplicação do DIH

Regras e Tecnologia a tecnologia desafia o regras

Regras. . . -ferramentas de pedra, maça, lança, arcos, flechas, carros

Regras. . . -armas de pólvora, canhão, armas automáticas -radar, som, rádios de alta frequência

Regras. . . -a bomba atômica, urânio, plutônio, hidrogênio, nêutrons* *CIJ, OC Legalidad Amenaza o Uso de Armas Nucleares, 1996

Reglas. . . ataques cibernéticos: eles são uma arma?

Limites 2000 anos atrás -Lugares e dias proibidos - ”Você não deve mutilar cadáveres. Nem mate uma criança nem uma mulher. (Século VII, primeiro califa Abu Bakr) 50 anos atrás -armas quimicas (Convenção de 1925 -1993 do Protocolo de Genebra sobre armas químicas / biológicas)

Limites hoje? armas autônomas (? ) armas Sentinela (? ) Drones (? ) operações cibernéticas (? )

Video 1

(a) definições - segurança cibernética contem. Todo o tempo que arquivos de dados e informações. Eles estão em trânsito, . são processados e. armazenados

(a) Definições: ataque cibernético todo esforço feito para alterar, desviar, degradar ou destruir sistemas operacionais de computador, redes, informações ou programas existentes

10 milhões ataques cibernéticos diários no mundo

¿De qual estado mais ataques cibernéticos são lançados?

Singapur, mas. . .

Maior tráfego na Internet circulando em Singapura É gerado em outros países asiáticos

Problema de prova

Antecedentes de ataques cibernéticos

Primer gusano de la historia 1988 gusano Morris (Robert Morris)

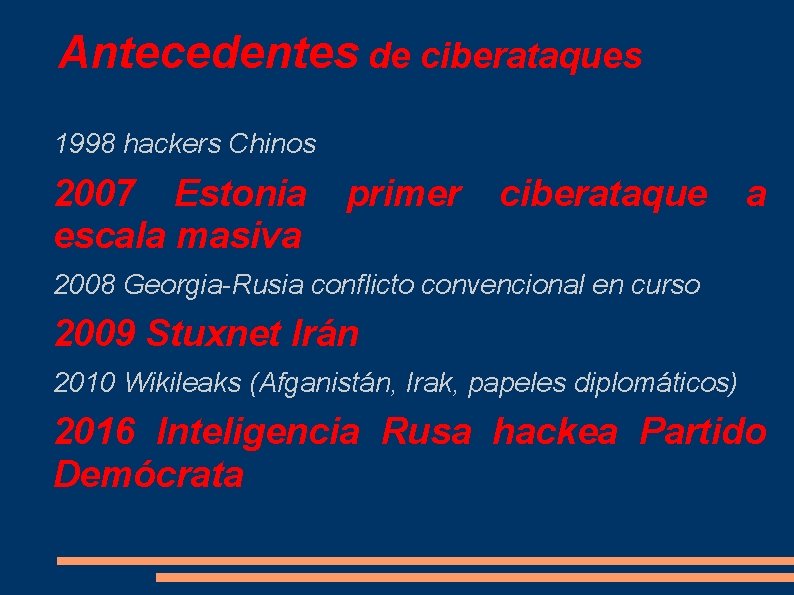

Antecedentes de ciberataques 1998 hackers Chinos 2007 Estonia escala masiva primer ciberataque a 2008 Georgia-Rusia conflicto convencional en curso 2009 Stuxnet Irán 2010 Wikileaks (Afganistán, Irak, papeles diplomáticos) 2016 Inteligencia Rusa hackea Partido Demócrata

Casos 1. Estonia 2. Stuxnet 3. Demócratas

ESTONIA - 2007 Monumento para los Libertadores de Tallín, 1947

ESTONIA - 2007 Soldado de Bronce Tallín, Estonia en la actualidad

ESTONIA - 2007 Video 4

ESTONIA - 2018 (silicon valley europeo)

e-ESTONIA - 2018 - servicios. Gestión de colas: reduce los tiempos de espera. . Firma digital: documentos seguros. . Residencia electrónica: facilita negocios a no residentes. . Dream. Apply: admisión estudiantes internacionales y optimización procesos educativos. . Registro electrónico de empresas: crear una empresa en minutos. . Gabinete gubernamental: coordinar el proceso de toma de decisiones.

e-ESTONIA - 2018 - servicios. Sistema legal (e-court- e-law): presentación de demandas o publicación de proyectos de ley. . Sistema policial (e-Police): mejora comunicación, coordinación y efectividad de la policía. . Sistema educativo (e-School): estudiantes, profesores y padres colaboran en el aprendizaje. . Sistema sanitario (Electronic Health Record): historial médico digitalizado para todos.

2. Stuxnet

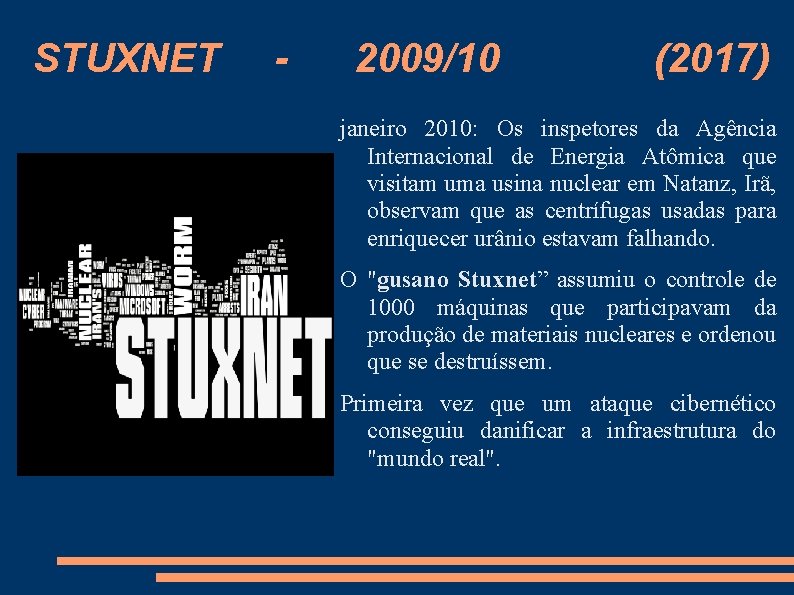

STUXNET - 2009/10 (2017) janeiro 2010: Os inspetores da Agência Internacional de Energia Atômica que visitam uma usina nuclear em Natanz, Irã, observam que as centrífugas usadas para enriquecer urânio estavam falhando. O "gusano Stuxnet” assumiu o controle de 1000 máquinas que participavam da produção de materiais nucleares e ordenou que se destruíssem. Primeira vez que um ataque cibernético conseguiu danificar a infraestrutura do "mundo real".

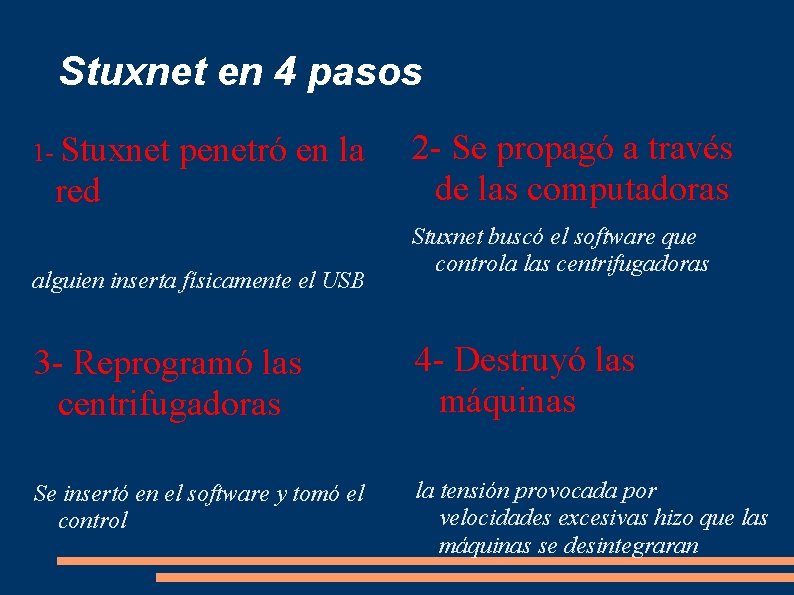

Stuxnet en 4 pasos 1 - Stuxnet penetró en la red alguien inserta físicamente el USB 2 - Se propagó a través de las computadoras Stuxnet buscó el software que controla las centrifugadoras 3 - Reprogramó las centrifugadoras 4 - Destruyó las máquinas Se insertó en el software y tomó el control la tensión provocada por velocidades excesivas hizo que las máquinas se desintegraran

Video 5

3. Partido Demócrata

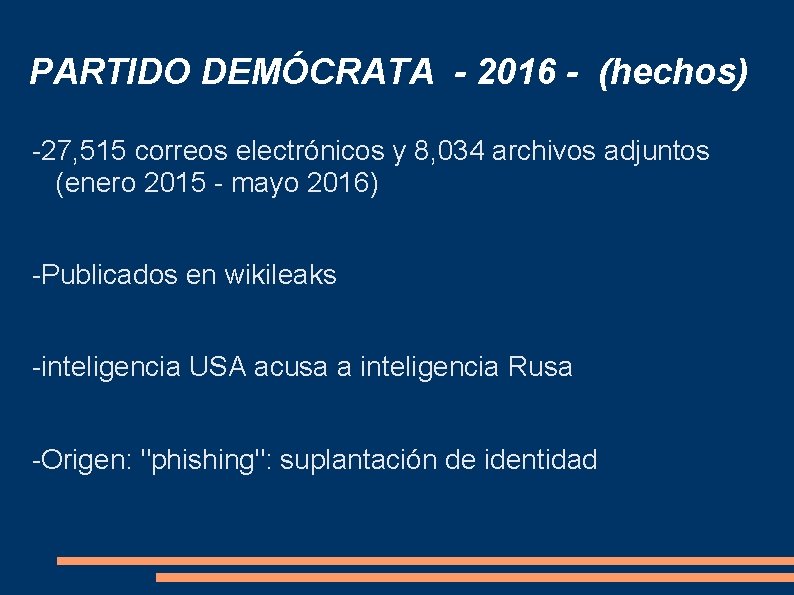

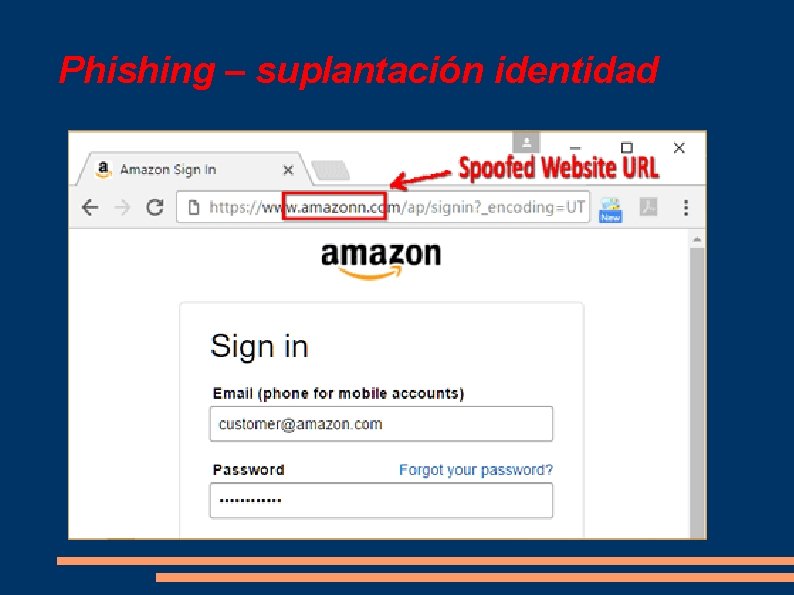

PARTIDO DEMÓCRATA - 2016 - (hechos) -27, 515 correos electrónicos y 8, 034 archivos adjuntos (enero 2015 - mayo 2016) -Publicados en wikileaks -inteligencia USA acusa a inteligencia Rusa -Origen: "phishing": suplantación de identidad

Phishing – suplantación identidad

Video 6

PARTIDO DEMÓCRATA - 2016 -"kompromat": usar información política en contra de una persona para dañar su imagen o chantajearla (material comprometedor) -afectaron privacidad, identidad, intimidad. . . + campaña presidencial Bernie Sanders/Hillary + proceso democrático en sí (caso del Brexit)

Video 7

¿Algum elemento comum? . atores públicos e privados Indivíduos isolados. danos a pessoas, coisas e infraestrutura crítica. danos não visíveis (incidente simples). espionagem, crimes comuns. afetação do Estado de Direito

basicamente NO

3 preguntas Ciberataque constituye 1. ¿Uso de la fuerza? 2(4) Carta ONU 2. ¿Puede ejercerse la legítima Defensa? 51 Carta ONU 3. ¿Es aplicable el DIH?

Ciberataques: Preguntas 1. ¿Constitui um ataque cibernético um uso proibido de força? -¿Prova e atribuição do ataque?

ART. 2(4) CARTA ONU Proibição de recorrer à ameaça ou uso da força contra - integridade territorial -independência política -forma incompatível ONU

1 a. uso de la fuerza: ¿Respuestas? -Ciberataque no contexto de um conflito armado → é uma arma. 2008 Georgia - Rusia (conflicto convencional en curso)

1 a. uso de la fuerza: ¿Respuestas? -Cyber ataque isolado → em principio NO a menos que produza consequências reais → EFEITOS. 1998 hackers Chinos -Ciberataque masivo --- SI. 2007 Estonia

Ciberataques: 2 a. pregunta 2. ¿Um Estado pode usar autodefesa em resposta a um ataque cibernético? -¿que tipo ou magnitude de ataque permitiria autodefesa?

ART. 51 CARTA ONU Nenhuma provisão comprometerá a direito imanente de auto-defesa individual ou coletivo, no caso de ataque armado

Controvérsias. dificuldade na prova (ligação causal). Diferença entre ilegalidade e uso da força . Diferença entre uso da força e ataque armado

Legítima defensa: test del Caroline

Legítima defensa: test del Caroline El ataque debe ser -instante -esmagador (abrumador) e -Não permitir tempo para escolher a mídia nenhum momento para deliberar *DANIEL WEBSTER INCIDENTE DEL CAROLINE 1837

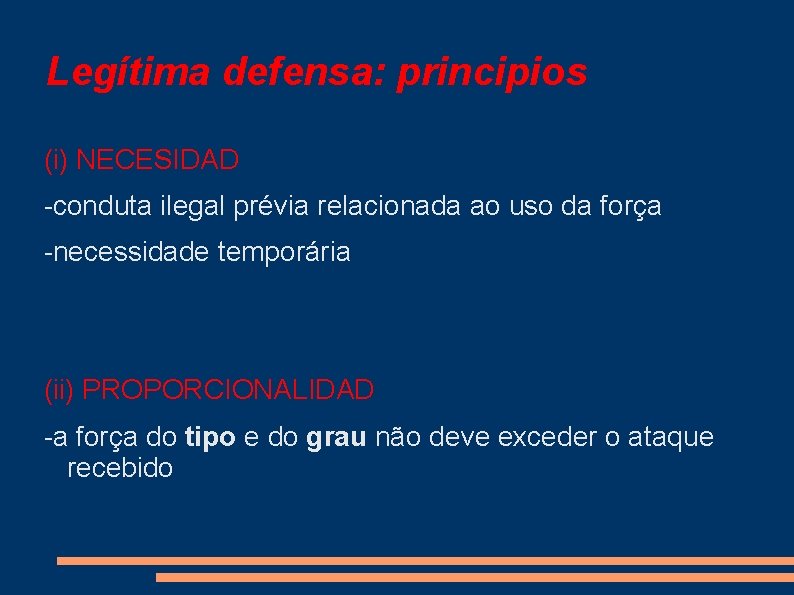

Legítima defensa: principios (i) NECESIDAD -conduta ilegal prévia relacionada ao uso da força -necessidade temporária (ii) PROPORCIONALIDAD -a força do tipo e do grau não deve exceder o ataque recebido

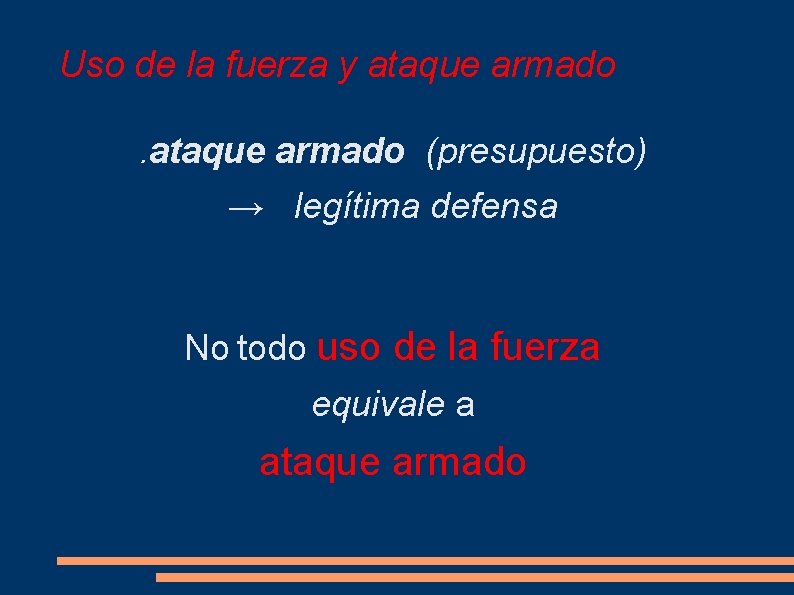

Uso de la fuerza y ataque armado (presupuesto) → legítima defensa No todo uso de la fuerza equivale a ataque armado

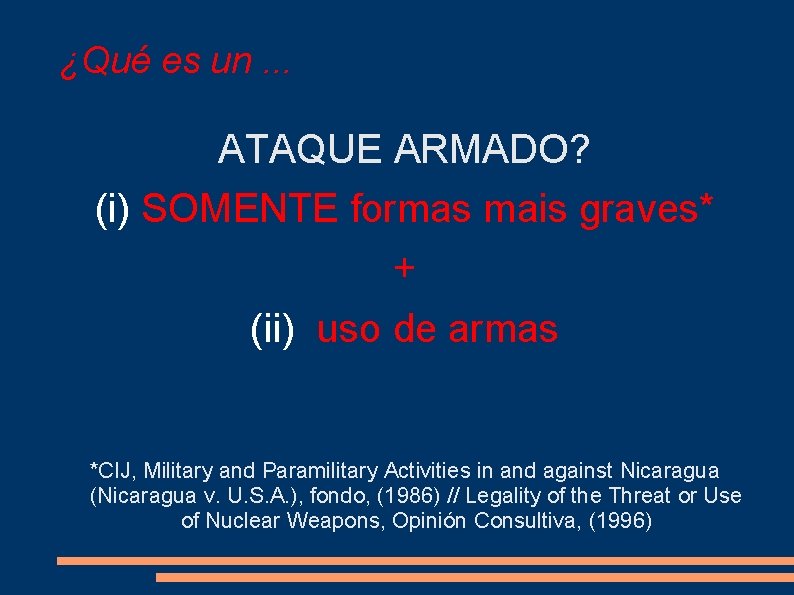

¿Qué es un. . . ATAQUE ARMADO? (i) SOMENTE formas mais graves* + (ii) uso de armas *CIJ, Military and Paramilitary Activities in and against Nicaragua (Nicaragua v. U. S. A. ), fondo, (1986) // Legality of the Threat or Use of Nuclear Weapons, Opinión Consultiva, (1996)

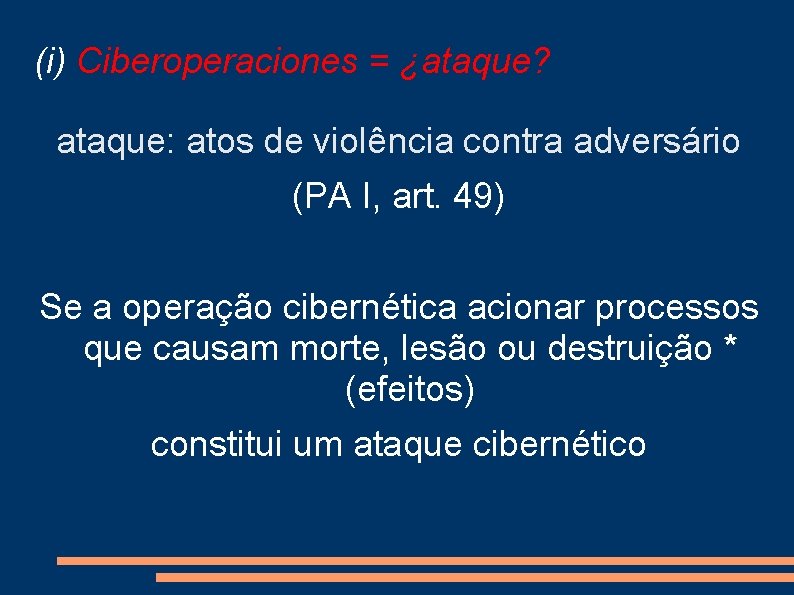

(i) Ciberoperaciones = ¿ataque? ataque: atos de violência contra adversário (PA I, art. 49) Se a operação cibernética acionar processos que causam morte, lesão ou destruição * (efeitos) constitui um ataque cibernético

(i) Ciberoperaciones = ¿ataque? *destruição → deve ser física? Não necessariamente, conceito de "infraestrutura crítica"

(i) Ciberoperaciones = ¿ataque? “infraestrutura crítica”* “recursos físicos, serviços e recursos de TI, redes e ativos de infraestrutura que, se perturbados ou destruídos, teriam um sério impacto na saúde, segurança, bem-estar econômico ou operação governamental ” *COMISIÓN EUROPEA, LIBRO VERDE PROGRAMA EUROPEO SOBRE PROTECCION DE LA INFRAESTRUCTURA CRÍTICA (2005)

(ii) ¿Operações cibernéticas = elas constituem uma arma? não é nem a designação do dispositivo, nem seu uso normal o que torna a existência de uma arma, mas a intenção com a qual é usada e os efeitos que gera

2 a pregunta: CIBERATAQUES: (i) pode constituir atos de violência (ataque) (ii) pode ser usado como arma (armado) se eles causarem morte, lesão ou destruição física ou afetaram a infraestrutura crítica

Entonces. . . -se um ataque cibernético constitui um ataque armado - é possível usar autodefesa contra Estado responsável

Ciberataques: 3 a. pregunta 3. ¿É possível aplicar o DIH a ataques cibernéticos?

Direito Internacional Humanitario DIH --- “humanizar a guerra” (CICR 2003) LA HAYA GINEBRA

LA HAYA “o direito das partes no conflito para escolher métodos ou meios de guerra não é ilimitado”

GINEBRA “pessoas fora de combate e que não participam diretamente das hostilidades será respeitadas, protegidas e tratadas com humanidade”

Manual de Tallinn Sobre Direito Internacional Aplicável a ataques cibernéticos (2013) 2017 -Manual 2. 0 (operações cibernéticas)

Un ciberataque es 'uma operação cibernética, ofensiva ou defensiva, o que é razoavelmente esperado causar lesão ou morte de pessoas ou danos ou destruição de objetos'. * *Manual de Tallin (2013)

ESCENARIOS del ciberataque -(i) ocorre no contexto de um conflito armado convencional - (ii) existe isoladamente / tentativas de degradar, danificar pessoas, bens ou infraestrutura crítica do Estado. (a) danos no mundo físico, (b) não se manifesta visivelmente

(i) Ciberataque en conflicto armado convencional Não é a natureza do meio / método, mas o contexto o que sujeita a conduta ao DIH Ideia da NEXO com o conflito *Tribunal Penal Internacional para la ex-Yugoslavia

(ii. a) Ciberataque aislado (a) que causa danos no mundo físico*: Vírus Stuxnet *Manual de Tallin (2013)

(ii. a) Ciberataque aislado operações cibernéticas podem por si mesmos constituir um ataque armado, dependendo das circunstâncias e principalmente de seus efeitos destrutivos

(ii. b) Ciberataque aislado (b) que não se manifesta na forma visível O que é dano digital?

(ii. b) Ciberataque aislado-daño digital 'além de danos físicos, o perda de funcionalidade de um objeto também constitui dano'* *Manual de Tallin (2013)

(ii. b) Ciberataque aislado 'a maneira pela qual um objeto é desativado é irrelevante, seja por meios cinéticos * ou operação cibernética'. ** *Energía cinética es la que un cuerpo posee debido a su movimiento **Comité Internacional de la Cruz Roja

3 a pregunta - Respuestas É possível aplicar o DIH a ataques cibernéticos, Mas. . .

Temos que respeitar os princípios DIH !!! (i) Neutralidade (ii) objetivos legítimos (iii) Princípio da distinção e ataques indiscriminados (iv) combatentes, civis e participação em hostilidades

Cada princípio apresenta um problema

(i) Neutralidade. direito de qualquer Estado de manter relações com os Estados beligerantes Proibição a estados neutros de usar as instalações de comunicação para fins militares* *V Convención de La Haya (1907), art. 3

(i) Neutralidade: problema. Estado neutro --- não pode causar ataques cibernéticos, deve impedir que ele transite seus nós da Internet mas. . . -Internet --- rede global (redes públicas e privadas) -Conexões de rede não restritas a um território -Informações transcendem jurisdições estaduais (A a B pode passar por várias outras jurisdições)

(ii) Objetivos legítimos (a) Princípio da distinção: restringe os objetivos permitidos (b) Objetivos legítimos -forças Armadas -estabelecimentos, construções, materiais e bens cuja destruição dá vantagem militar concreta (c) Proibição de atacar objetivos civis

(ii) Objetivos legítimos: problema “Informação ”capturada / destruída É um objetivo legítimo? se o ataque cibernético produz. danos concretos (= ataque armado). só inconveniente (em princípio NÃO) Objetivos econômicos? (sistema bancário)

(iii) Princípio da distinção e ataques indiscriminados Estados não têm liberdade ilimitada na escolha de armas operações cibernéticas exigem o mesmo análise jurídica do que qualquer outro método ou meio

(iii) Ataques indiscriminados CIJ: restrições fundamentais * (i) nunca o objeto de ataque pode ser civil armas incapazes de distinguir são PROIBIDAS (ii) nunca causar sofrimento desnecessário aos combatentes --armas que causam isso são PROIBIDAS *CIJ, Legality of the Threat or Use of Nuclear Weapons, Opinión Consultiva (1996).

(iii) Ataques indiscriminados: problema natureza e estrutura da Internet contrário ao princípio Distinção mesmo ataques cibernéticos de alta sofisticação eles podem se tornar indiscriminados, intencionalmente ou por erro humano ou tecnológico

Exemplo OTAN no Kosovo 1999

(iii) Ataques indiscriminados: problema Missão: ataque cibernético --- insira mensagens e datos falsos na rede de comando sérvia Modo: através de países ou aviões de acolhimento Objetivo: limitar a capacidade da Sérvia de atacar aeronaves da OTAN Ameaças: possíveis aviões comerciais de confusão com objetivos militares -Mísseis empobrecidos lançados contra alvos falsos, podem cair em estruturas civis (casas, hospitais, escolas)

(iv) Combatente, civis e participação em hostilidades -Combatente: qualquer membro das forças armadas, exceto pessoal de saúde - religioso Obrigação de distinguir #uniforme #sinal que os distingue # armas à vista

(iv) Combatente, civis e participação em hostilidades Civis -Eles estão protegidos a menos que. . . participe diretamente * * (causar dano ou fornecimiento do inimigo)

(iv) Combatente e civis: problemas -pessoal civil das forças armadas -pessoal de empresas subcontratadas (operadores de drones e programas de computador) -pessoal de agências de inteligência civil -hacktivists (netwar) -hackers patrióticos

Em resumo. . .

Os ataques cibernéticos podem. . . 1. ser atos ilegais internacionais e gerar responsabilidade internacional para o Estado

Os ataques cibernéticos podem. . . 2. constituir um uso da força proibido pela Carta das Nações Unidas e gerar responsabilidade internacional pelo Estado

Os ataques cibernéticos podem. . . 3. constituir um ataque armado que gere responsabilidade internacional pelo Estado e permitir o direito de legítima defesa

As regras do DIH 4. Eles são geralmente aplicáveis, embora questões não respondidas permaneçam

Tecnologia DDHH Soberania

Para trás … a luta ddhh efetivos - soberania continua

No futuro. . . A tecnologia desafia a capacidade de desenvolver padrões eficazes

muito obrigado! Contacto: faviofarinella@hotmail. com faviofarinella. weebly. com

- Slides: 140