Beispielklausur n In diesem Kapitel wird ein Beispiel

Beispielklausur n In diesem Kapitel wird ein Beispiel für eine Klausur vorgestellt. Dabei sind jeweils die Aufgaben und die Lösungen gegeben. n Beachten Sie n Diese Beispielklausur erhebt weder in Form, Inhalt noch Umfang einen Anspruch auf Vollständigkeit. - dies betrifft insbesondere reine Wissensfragen, die hier etwas vernachlässigt sind. n Grundsätzlich ist der gesamte in der Vorlesung und den Übungen behandelte Stoff möglicher Gegenstand der Prüfung n Vorbereitung n Arbeiten Sie die gesamten Folien nochmals durch n Bearbeiten Sie alle Übungsaufgaben nochmals n Arbeiten Sie das Skript von Herrn Geise durch n Bearbeiten Sie dessen Übungsaufgaben Bedenken Sie: In der Klausur sind keine Hilfsmittel zugelassen.

Informatik n Fehlt in dieser Beispielklausur a). . .

Information n Eine Nachrichtenquelle sendet Zeichen aus dem Alphabet X = {a, b, c, d, e} mit den Wahrscheinlichkeiten p(a)=1/2, p(b)=p(c)=p(d)=p(e)=1/8 a) b) c) d) e) Wie groß ist der Informationsgehalt der einzelnen Zeichen Wie groß ist der Informationsgehalt der Nachricht „abc“ Wie groß ist der mittlere Informationsgehalt einer Nachricht mit 1000 Zeichen Finden Sie einen möglichst optimalen Code für dieses Alphabet Angenommen die Wahrscheinlichkeiten wären p(b)=1/2, p(a)=p(c)=p(d)=p(e)=1/8. Wie groß wäre dann die Redundanz Ihres Codes aus Aufgabe d) n Hamming a) Codieren Sie die Binärzahl 1000 mit der Hamming-Methode b) Wieviele Bits können als fehlerhaft erkannt werden ? c) Wieviele Bits können korrigiert werden ?

Zahlensysteme n Stellen Sie die Dezimalzahl 7, 25 a) Binär b) Hexadezimal c) Oktal dar n Berechnen Sie im Binärsystem (mit Vollständiger Rechnung) a) 1100100 : 101 b) Machen Sie schriftlich die Gegenprobe (auch im Binärsystem) c) 10111 – 1010 (durch Addition des Zweierkomplements)

Zahlensysteme n Fehlt in dieser Beispielklausur: a) Gleitpunktzahlen b) IEEE 754 c). . .

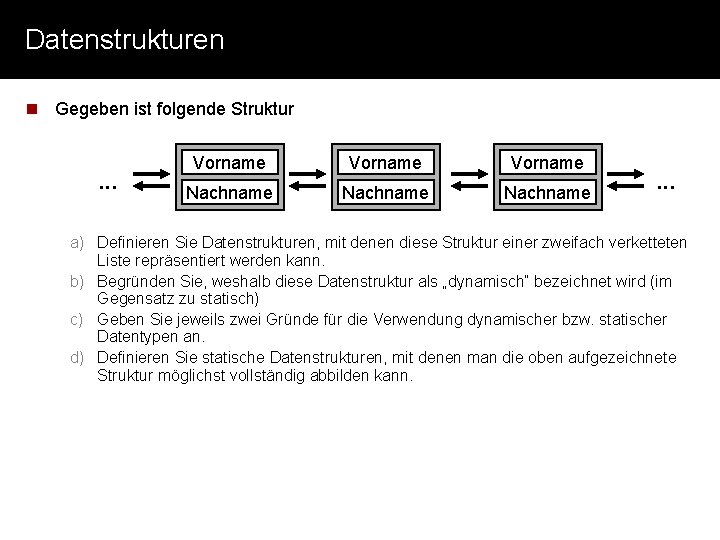

Datenstrukturen n Gegeben ist folgende Struktur . . . Vorname Nachname . . . a) Definieren Sie Datenstrukturen, mit denen diese Struktur einer zweifach verketteten Liste repräsentiert werden kann. b) Begründen Sie, weshalb diese Datenstruktur als „dynamisch“ bezeichnet wird (im Gegensatz zu statisch) c) Geben Sie jeweils zwei Gründe für die Verwendung dynamischer bzw. statischer Datentypen an. d) Definieren Sie statische Datenstrukturen, mit denen man die oben aufgezeichnete Struktur möglichst vollständig abbilden kann.

Algorithmenentwurf n Gegeben ist folgender Algorithmus: x=a, y=5; while (x>0) { y = y+1; x = x-1; } a) Formen sie die while Schleife in eine repeat-Schleife um b) Bilden Sie die Funktion dieses Algorithmus‘ ohne Schleifen, mit Hilfe von Sprüngen und Marken nach

Algorithmenentwurf n Fehlt in dieser Beispielklausur: a) b) c) d) Weitere Umformungen Blockung Umwandlung Rekursion/Iteration. . .

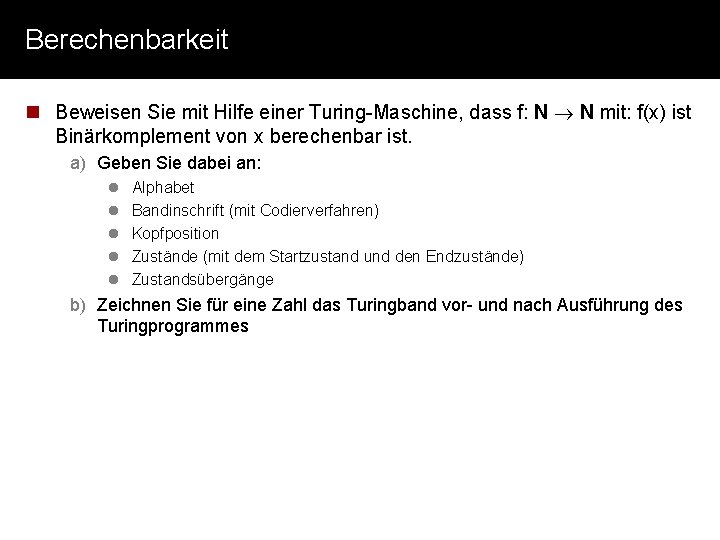

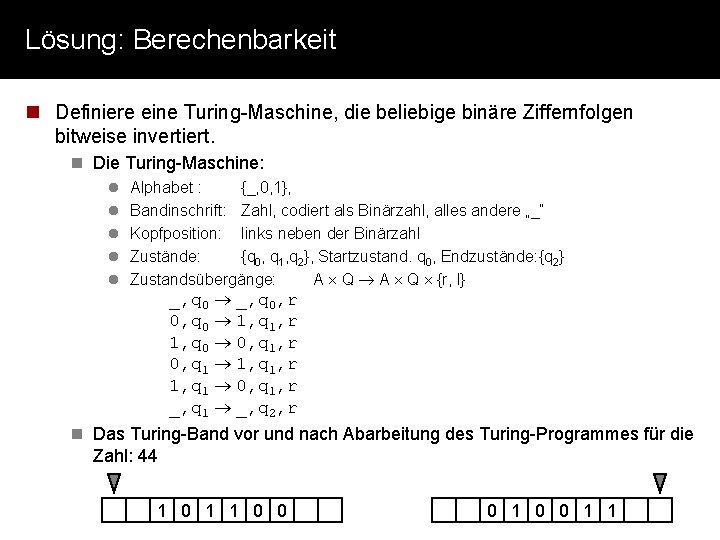

Berechenbarkeit n Beweisen Sie mit Hilfe einer Turing-Maschine, dass f: N N mit: f(x) ist Binärkomplement von x berechenbar ist. a) Geben Sie dabei an: l l l Alphabet Bandinschrift (mit Codierverfahren) Kopfposition Zustände (mit dem Startzustand und den Endzustände) Zustandsübergänge b) Zeichnen Sie für eine Zahl das Turingband vor- und nach Ausführung des Turingprogrammes

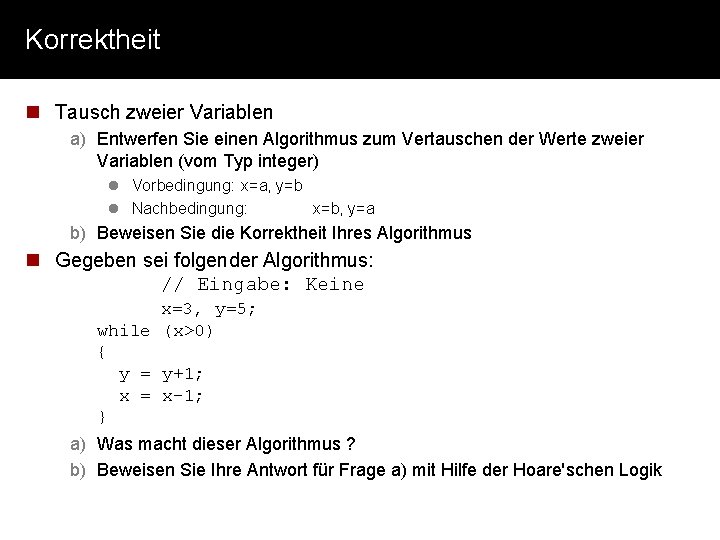

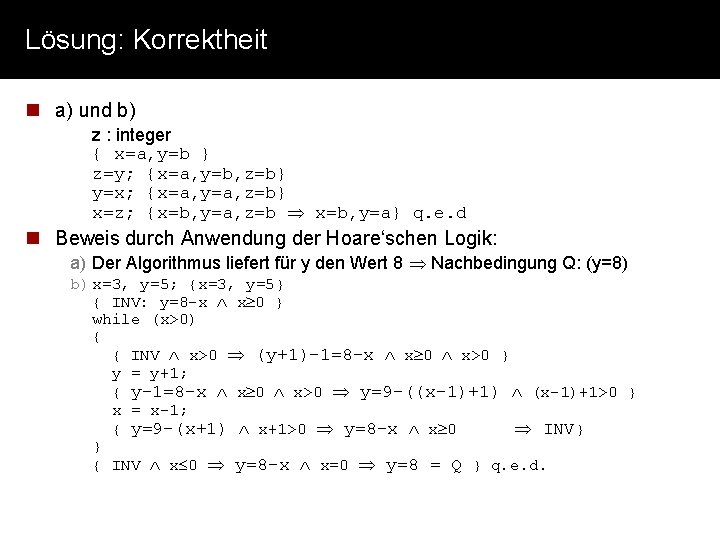

Korrektheit n Tausch zweier Variablen a) Entwerfen Sie einen Algorithmus zum Vertauschen der Werte zweier Variablen (vom Typ integer) l Vorbedingung: x=a, y=b l Nachbedingung: x=b, y=a b) Beweisen Sie die Korrektheit Ihres Algorithmus n Gegeben sei folgender Algorithmus: // Eingabe: Keine x=3, y=5; while (x>0) { y = y+1; x = x-1; } a) Was macht dieser Algorithmus ? b) Beweisen Sie Ihre Antwort für Frage a) mit Hilfe der Hoare'schen Logik

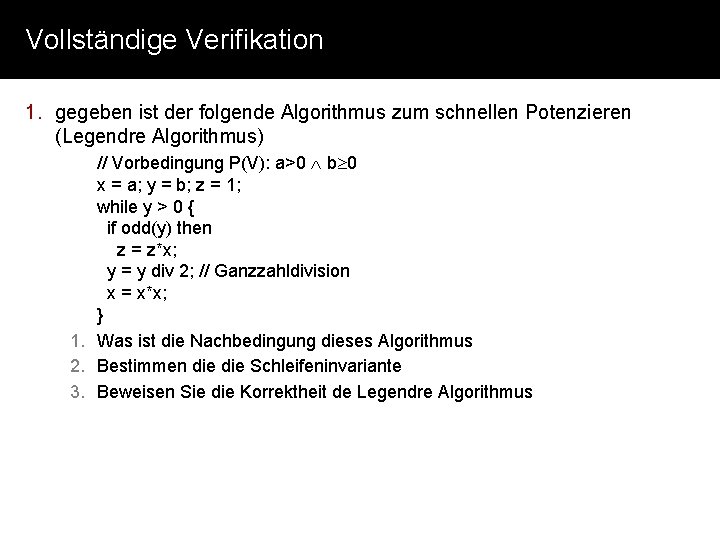

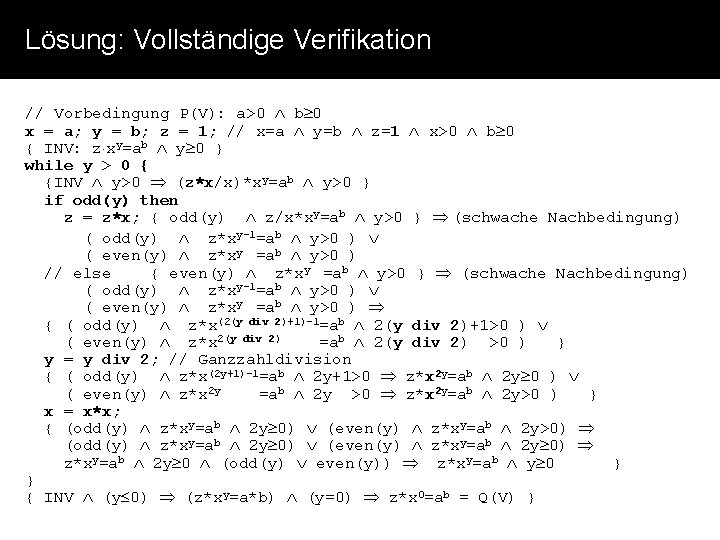

Vollständige Verifikation 1. gegeben ist der folgende Algorithmus zum schnellen Potenzieren (Legendre Algorithmus) // Vorbedingung P(V): a>0 b 0 x = a; y = b; z = 1; while y > 0 { if odd(y) then z = z*x; y = y div 2; // Ganzzahldivision x = x*x; } 1. Was ist die Nachbedingung dieses Algorithmus 2. Bestimmen die Schleifeninvariante 3. Beweisen Sie die Korrektheit de Legendre Algorithmus

Komplexität n Fehlt in dieser Beispielklausur: a) b) c) d) Fragen zu den Konstanten c und n 0 Beispiele für O(. . . ) Bestimmung des Aufwandes für iterativen/rekursiven Algorithmus. . .

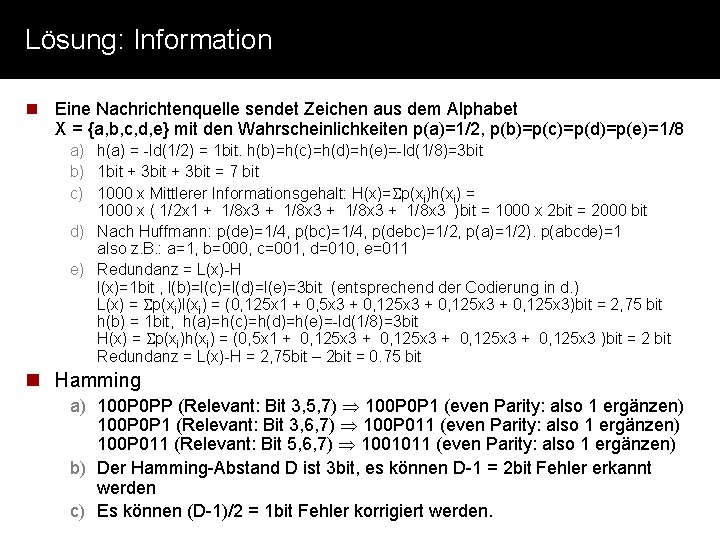

Lösung: Information n Eine Nachrichtenquelle sendet Zeichen aus dem Alphabet X = {a, b, c, d, e} mit den Wahrscheinlichkeiten p(a)=1/2, p(b)=p(c)=p(d)=p(e)=1/8 a) h(a) = -ld(1/2) = 1 bit. h(b)=h(c)=h(d)=h(e)=-ld(1/8)=3 bit b) 1 bit + 3 bit = 7 bit c) 1000 x Mittlerer Informationsgehalt: H(x)= p(xi)h(xi) = 1000 x ( 1/2 x 1 + 1/8 x 3 )bit = 1000 x 2 bit = 2000 bit d) Nach Huffmann: p(de)=1/4, p(bc)=1/4, p(debc)=1/2, p(a)=1/2). p(abcde)=1 also z. B. : a=1, b=000, c=001, d=010, e=011 e) Redundanz = L(x)-H l(x)=1 bit , l(b)=l(c)=l(d)=l(e)=3 bit (entsprechend der Codierung in d. ) L(x) = p(xi)l(xi) = (0, 125 x 1 + 0, 5 x 3 + 0, 125 x 3)bit = 2, 75 bit h(b) = 1 bit, h(a)=h(c)=h(d)=h(e)=-ld(1/8)=3 bit H(x) = p(xi)h(xi) = (0, 5 x 1 + 0, 125 x 3 )bit = 2 bit Redundanz = L(x)-H = 2, 75 bit – 2 bit = 0. 75 bit n Hamming a) 100 P 0 PP (Relevant: Bit 3, 5, 7) 100 P 0 P 1 (even Parity: also 1 ergänzen) 100 P 0 P 1 (Relevant: Bit 3, 6, 7) 100 P 011 (even Parity: also 1 ergänzen) 100 P 011 (Relevant: Bit 5, 6, 7) 1001011 (even Parity: also 1 ergänzen) b) Der Hamming-Abstand D ist 3 bit, es können D-1 = 2 bit Fehler erkannt werden c) Es können (D-1)/2 = 1 bit Fehler korrigiert werden.

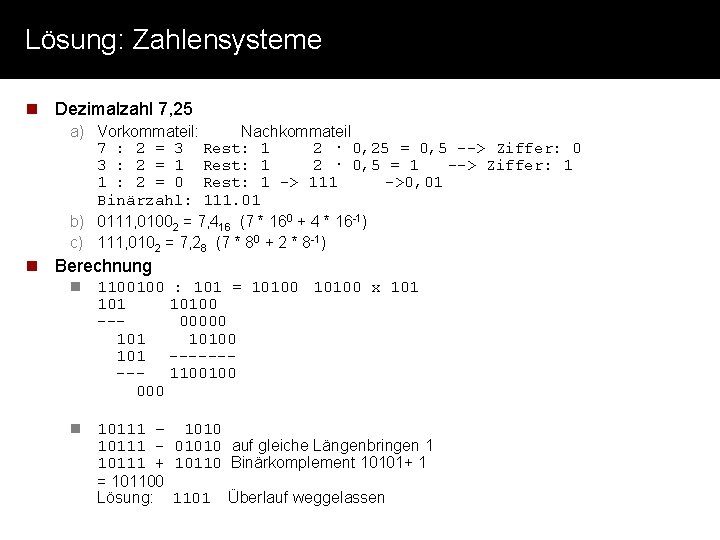

Lösung: Zahlensysteme n Dezimalzahl 7, 25 a) Vorkommateil: Nachkommateil 7 : 2 = 3 Rest: 1 2 · 0, 25 = 0, 5 --> Ziffer: 0 3 : 2 = 1 Rest: 1 2 · 0, 5 = 1 --> Ziffer: 1 1 : 2 = 0 Rest: 1 -> 111 ->0, 01 Binärzahl: 111. 01 b) 0111, 01002 = 7, 416 (7 * 160 + 4 * 16 -1) c) 111, 0102 = 7, 28 (7 * 80 + 2 * 8 -1) n Berechnung n 1100100 : 101 = 10100 x 101 10100 --00000 10100 101 ----1100100 000 n 10111 – 1010 10111 - 01010 auf gleiche Längenbringen 1 10111 + 10110 Binärkomplement 10101+ 1 = 101100 Lösung: 1101 Überlauf weggelassen

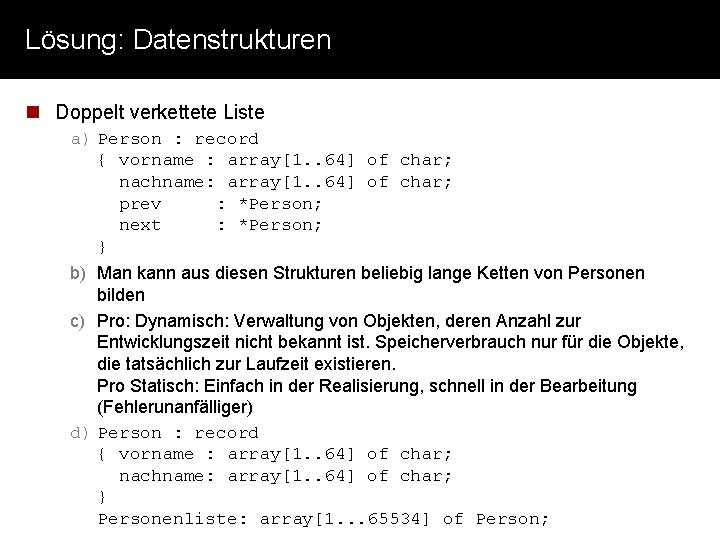

Lösung: Datenstrukturen n Doppelt verkettete Liste a) Person : record { vorname : array[1. . 64] of char; nachname: array[1. . 64] of char; prev : *Person; next : *Person; } b) Man kann aus diesen Strukturen beliebig lange Ketten von Personen bilden c) Pro: Dynamisch: Verwaltung von Objekten, deren Anzahl zur Entwicklungszeit nicht bekannt ist. Speicherverbrauch nur für die Objekte, die tatsächlich zur Laufzeit existieren. Pro Statisch: Einfach in der Realisierung, schnell in der Bearbeitung (Fehlerunanfälliger) d) Person : record { vorname : array[1. . 64] of char; nachname: array[1. . 64] of char; } Personenliste: array[1. . . 65534] of Person;

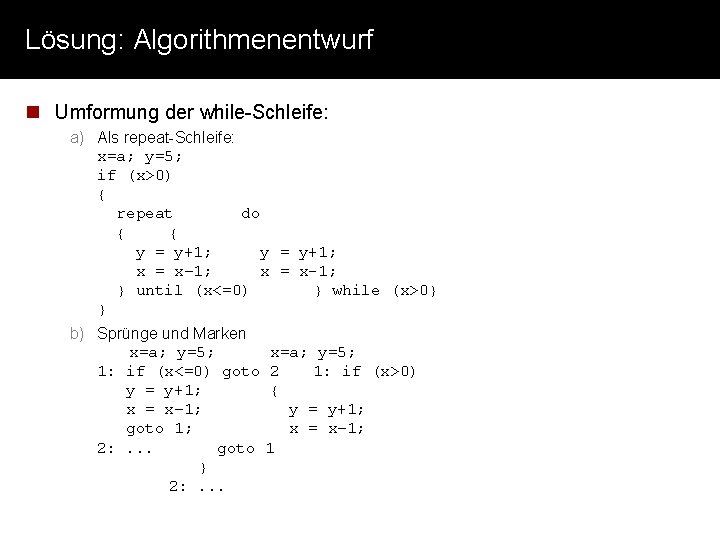

Lösung: Algorithmenentwurf n Umformung der while-Schleife: a) Als repeat-Schleife: x=a; y=5; if (x>0) { repeat do { { y = y+1; x = x– 1; x = x-1; } until (x<=0) } while (x>0} } b) Sprünge und Marken x=a; y=5; 1: if (x<=0) goto 2 1: if (x>0) y = y+1; { x = x– 1; y = y+1; goto 1; x = x– 1; 2: . . . goto 1 } 2: . . .

Lösung: Berechenbarkeit n Definiere eine Turing-Maschine, die beliebige binäre Ziffernfolgen bitweise invertiert. n Die Turing-Maschine: l l l Alphabet : {_, 0, 1}, Bandinschrift: Zahl, codiert als Binärzahl, alles andere „_“ Kopfposition: links neben der Binärzahl Zustände: {q 0, q 1, q 2}, Startzustand. q 0, Endzustände: {q 2} Zustandsübergänge: A Q {r, l} _, q 0, r 0, q 0 1, q 1, r 1, q 0 0, q 1, r 0, q 1 1, q 1, r 1, q 1 0, q 1, r _, q 1 _, q 2, r n Das Turing-Band vor und nach Abarbeitung des Turing-Programmes für die Zahl: 44 1 0 1 1 0 0 0 1 1

Lösung: Korrektheit n a) und b) z : integer { x=a, y=b } z=y; {x=a, y=b, z=b} y=x; {x=a, y=a, z=b} x=z; {x=b, y=a, z=b x=b, y=a} q. e. d n Beweis durch Anwendung der Hoare‘schen Logik: a) Der Algorithmus liefert für y den Wert 8 Nachbedingung Q: (y=8) b) x=3, y=5; {x=3, y=5} { INV: y=8 -x x 0 } while (x>0) { { INV x>0 (y+1)-1=8 -x x 0 x>0 } y = y+1; { y-1=8 -x x 0 x>0 y=9 -((x-1)+1) (x-1)+1>0 } x = x-1; { y=9 -(x+1) x+1>0 y=8 -x x 0 INV} } { INV x 0 y=8 -x x=0 y=8 = Q } q. e. d.

Lösung: Vollständige Verifikation // Vorbedingung P(V): a>0 b 0 x = a; y = b; z = 1; // x=a y=b z=1 x>0 b 0 { INV: z xy=ab y 0 } while y > 0 { {INV y>0 (z*x/x)*xy=ab y>0 } if odd(y) then z = z*x; { odd(y) z/x*xy=ab y>0 } (schwache Nachbedingung) ( odd(y) z*xy-1=ab y>0 ) ( even(y) z*xy =ab y>0 ) // else { even(y) z*xy =ab y>0 } (schwache Nachbedingung) ( odd(y) z*xy-1=ab y>0 ) ( even(y) z*xy =ab y>0 ) { ( odd(y) z*x(2(y div 2)+1)-1=ab 2(y div 2)+1>0 ) ( even(y) z*x 2(y div 2) =ab 2(y div 2) >0 ) } y = y div 2; // Ganzzahldivision { ( odd(y) z*x(2 y+1)-1=ab 2 y+1>0 z*x 2 y=ab 2 y 0 ) ( even(y) z*x 2 y =ab 2 y >0 z*x 2 y=ab 2 y>0 ) } x = x*x; { (odd(y) z*xy=ab 2 y 0) (even(y) z*xy=ab 2 y>0) (odd(y) z*xy=ab 2 y 0) (even(y) z*xy=ab 2 y 0 (odd(y) even(y)) z*xy=ab y 0 } } { INV (y 0) (z*xy=a*b) (y=0) z*x 0=ab = Q(V) }

- Slides: 19